关于逻辑设备

逻辑设备允许您运行一个应用实例(ASA 或 FTD)和一个可选修饰器应用 (Radware DefensePro) 以形成服务链。

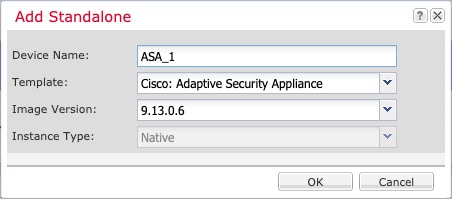

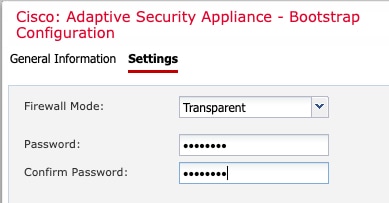

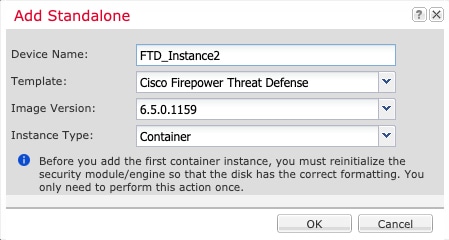

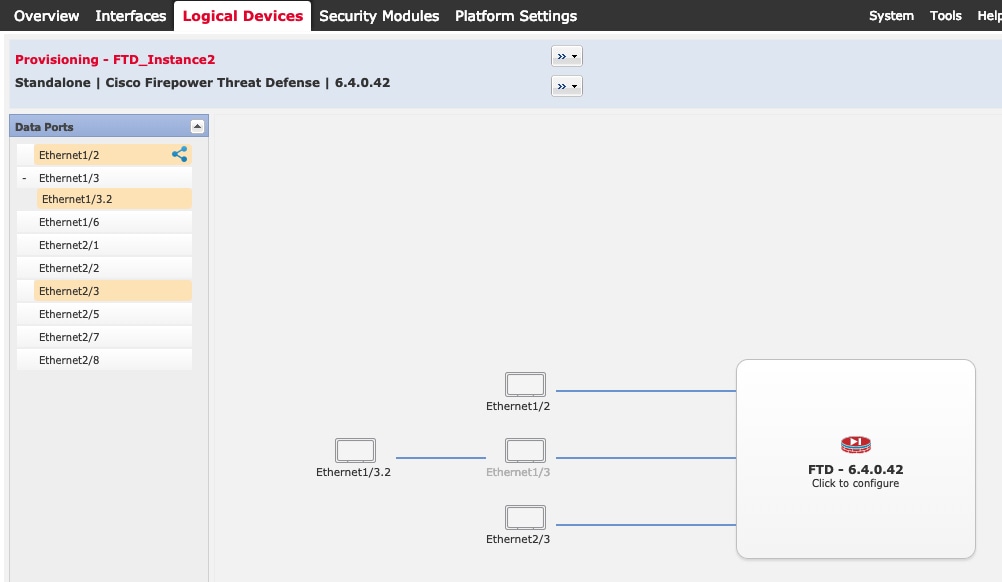

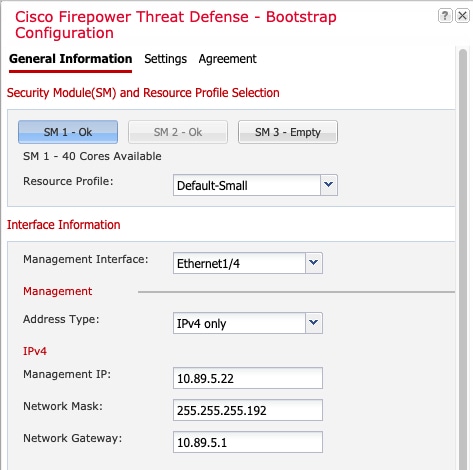

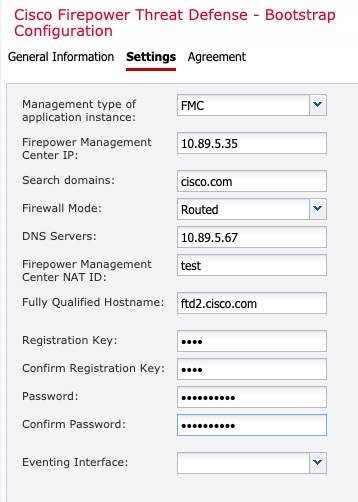

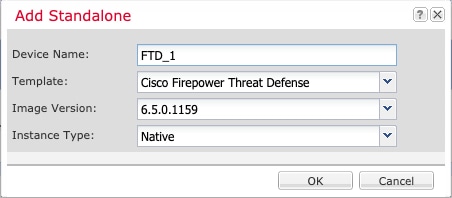

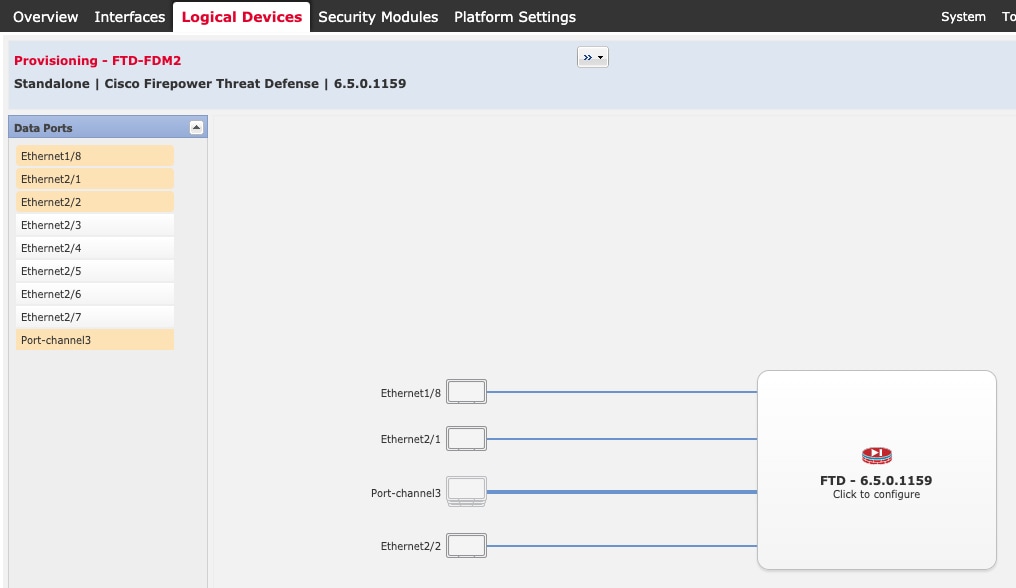

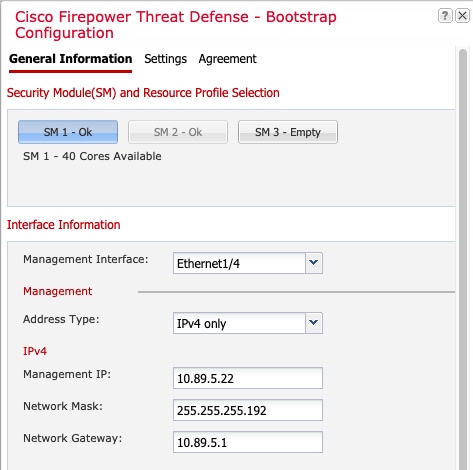

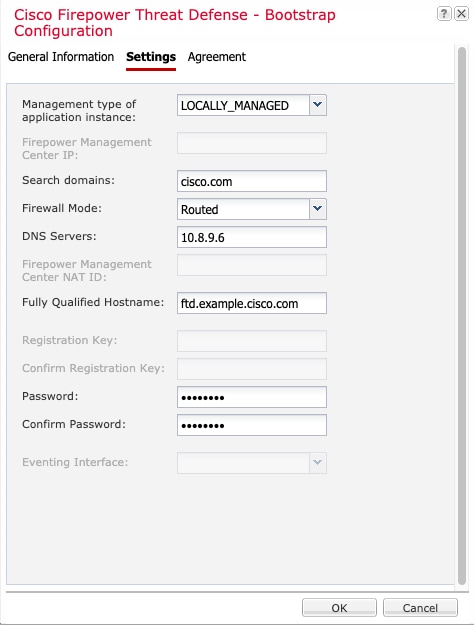

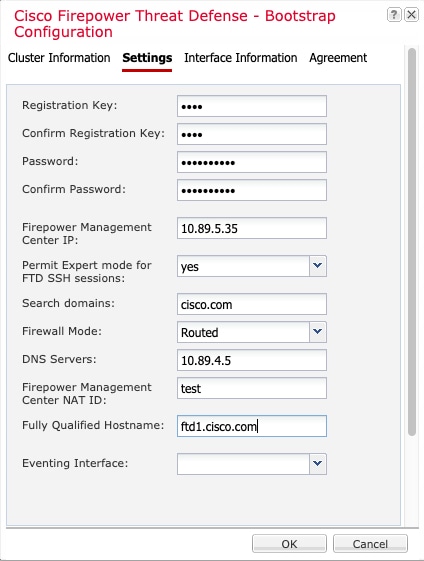

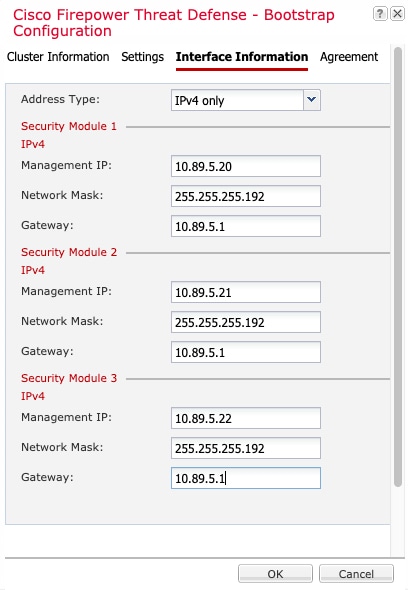

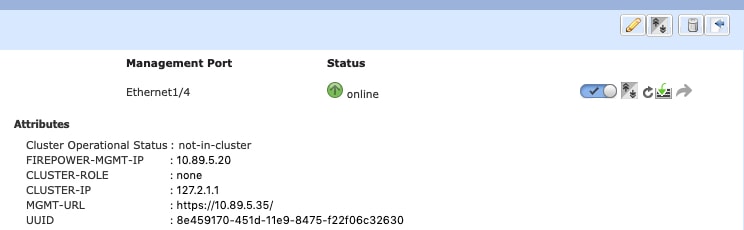

当您添加逻辑设备时,还应定义应用实例类型和版本,分配接口,并配置推送至应用配置的引导程序设置。

注 |

对于 Firepower 9300,可以在机箱中的独立模块上安装不同类型的应用(ASA 和 FTD)。还可以在独立模块上运行一种应用实例的不同版本。 |

独立和群集逻辑设备

您可以添加以下类型的逻辑设备:

-

独立 - 独立逻辑设备作为独立单元或高可用性对中的单元运行。

-

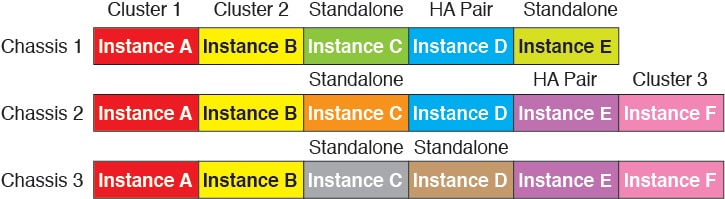

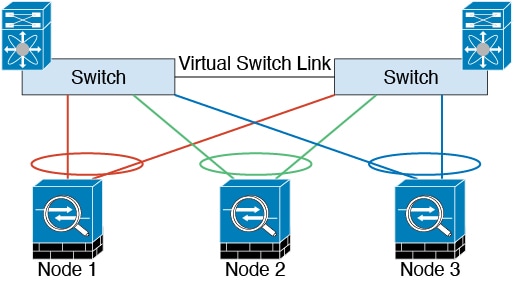

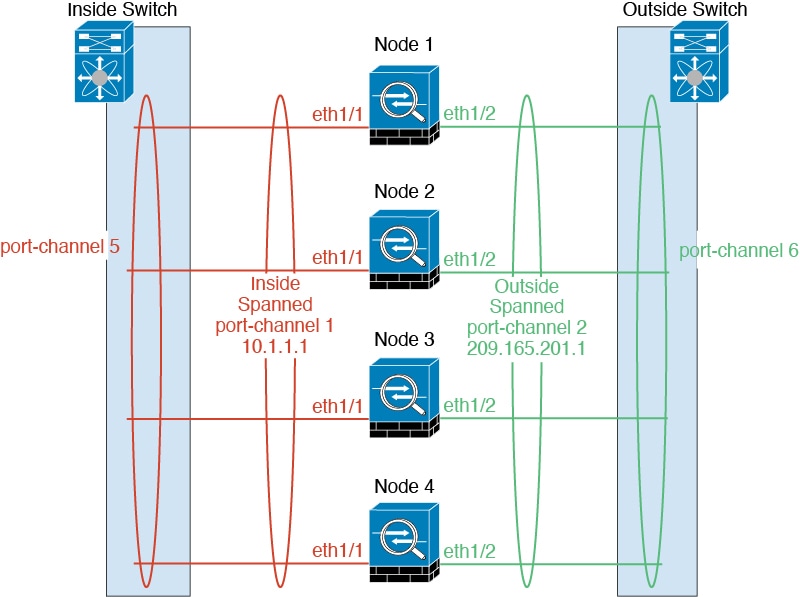

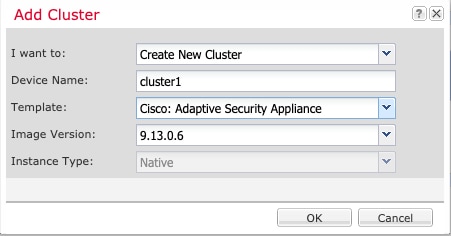

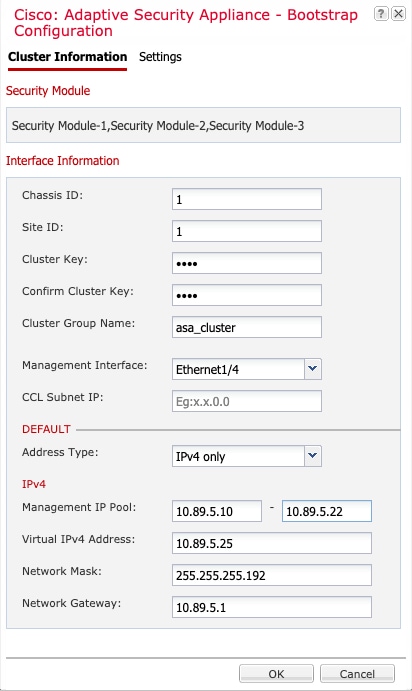

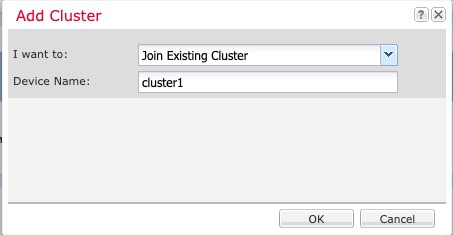

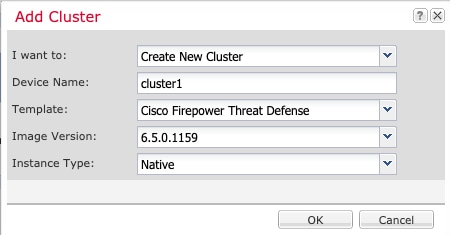

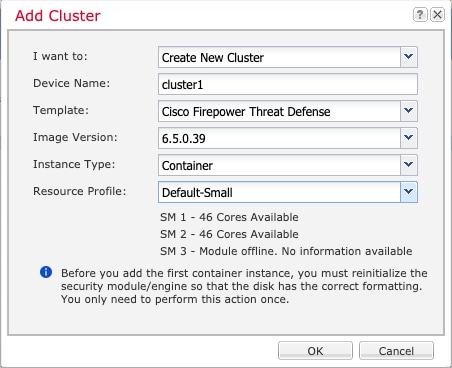

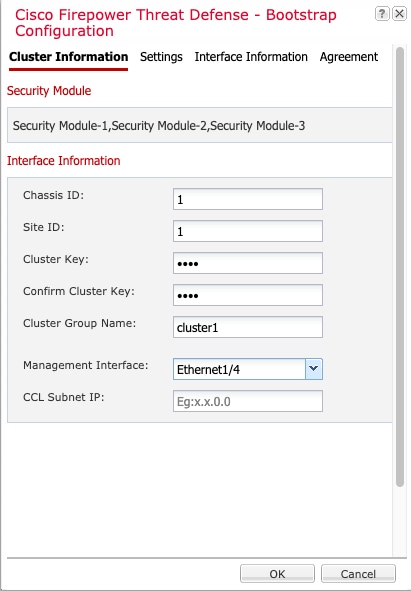

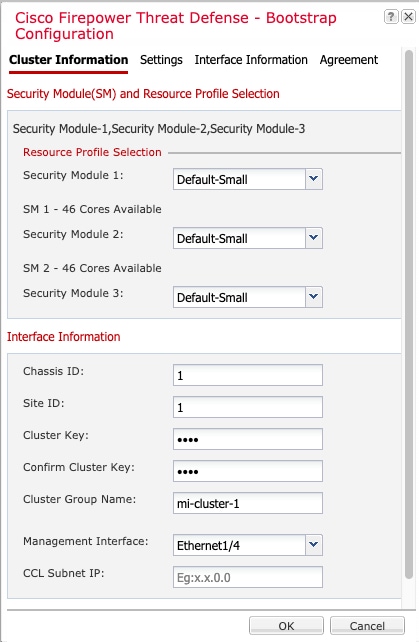

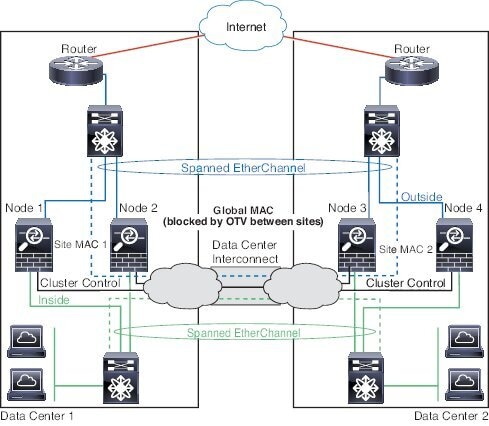

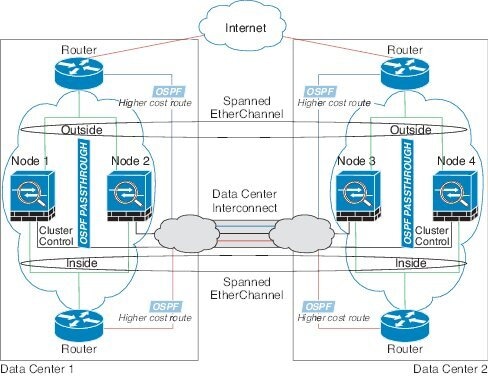

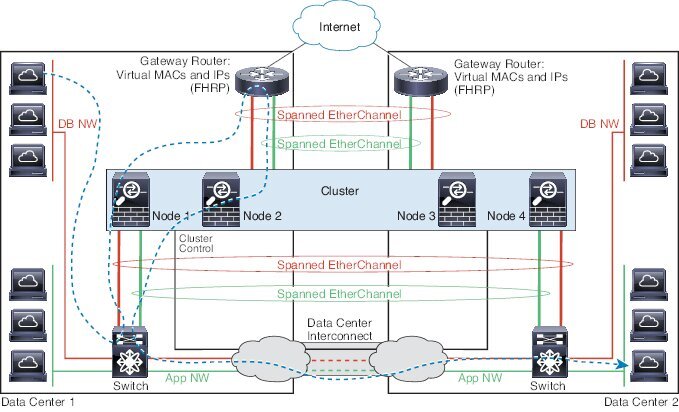

群集 - 群集逻辑设备允许您将多个单元集合在一起,具有单个设备的全部便捷性(管理、集成到一个网络中),同时还能实现吞吐量增加和多个设备的冗余性。Firepower 9300 等多模块设备支持机箱内群集。对于 Firepower 9300,所有三个模块必须参与集群,同时适用于本地实例和容器实例。FDM不支持集群。

逻辑设备应用程序实例:容器和本地

应用实例在以下类型部署中运行:

-

本地实例 - 本地实例使用安全模块/引擎的所有资源(CPU、RAM 和磁盘空间),因此您仅可安装一个本地实例。

-

容器实例 - 容器实例使用安全模块/引擎的部分资源,因此您可以安装多个容器实例。仅使用 FMC 的 FTD 支持多实例功能;ASA 或使用 FDM 的 FTD 不支持。

注

尽管实现方式不同,但多实例功能与 ASA 多情景模式类似。多情景模式下区分了单个应用实例,而多实例功能允许独立容器实例。容器实例允许硬资源分离、单独配置管理、单独重新加载、单独软件更新和完全 FTD 功能支持。由于共享资源,多情景模式支持给定平台上的更多情景。FTD 的多情景模式不可用。

对于 Firepower 9300,可以在某些模块上使用本地实例,在其他模块上使用容器实例。

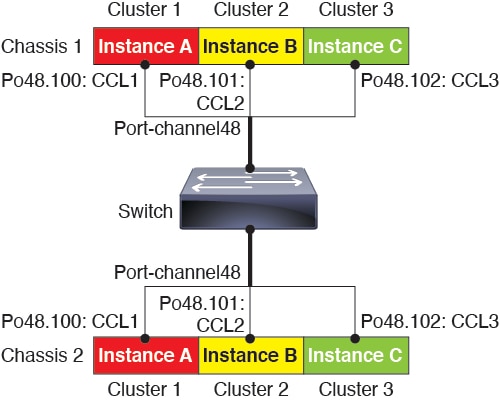

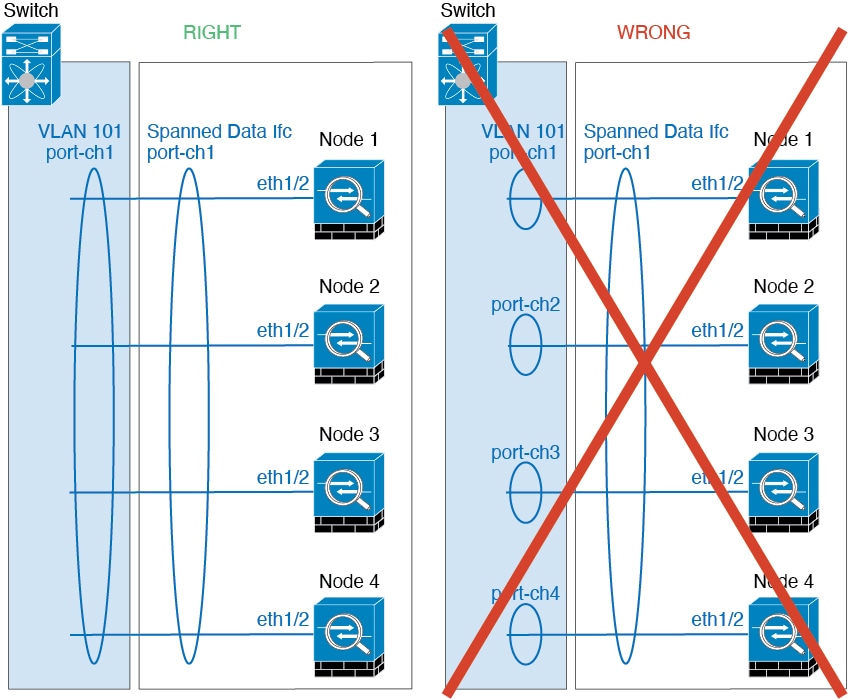

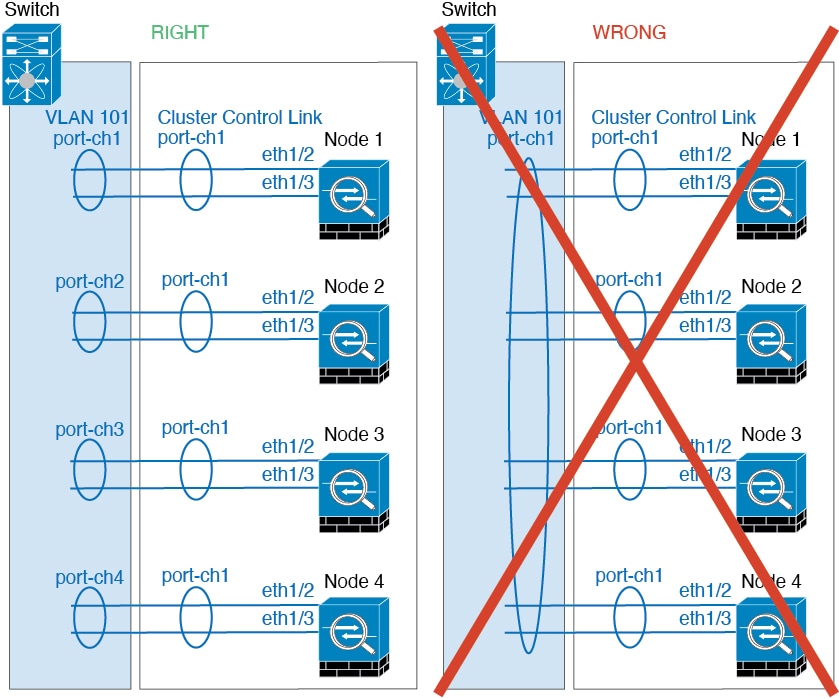

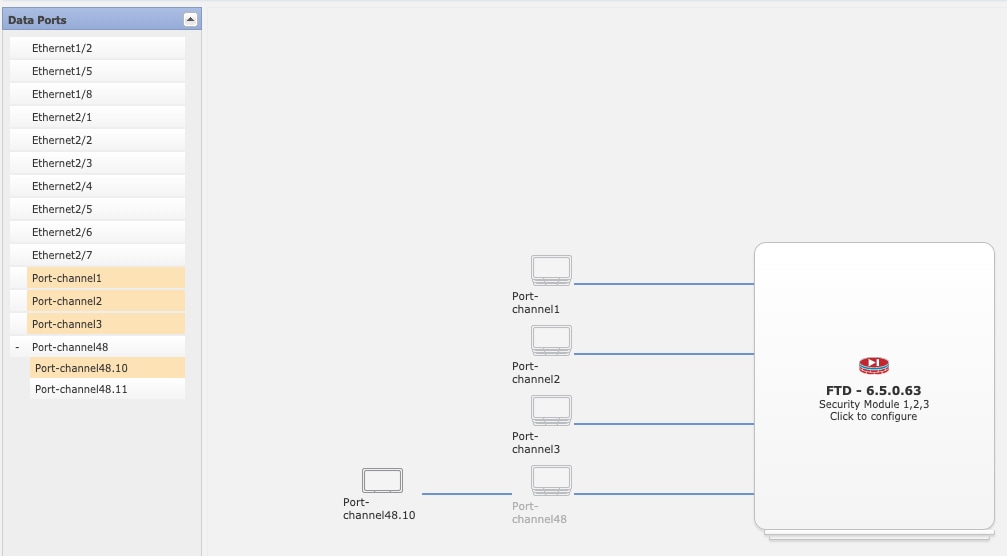

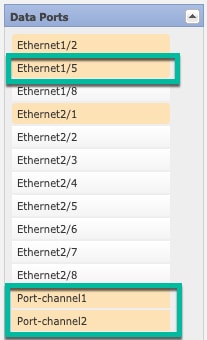

容器实例接口

要确保灵活使用容器实例的物理接口,可以在 FXOS 中创建 VLAN 子接口,还可以在多个实例之间共享接口(VLAN 或物理接口)。本地实例不得使用 VLAN 子接口或共享接口。 多实例集群不得使用 VLAN 子接口或共享接口。集群控制链路例外,它可以使用集群 EtherChannel 的子接口。请参阅共享接口可扩展性和为容器实例添加 VLAN 子接口。

注 |

本文档仅讨论 FXOS VLAN 子接口。您还可以在 FTD 应用内单独创建子接口。有关详细信息,请参阅FXOS 接口与应用接口。 |

机箱如何将数据包分类

必须对进入机箱的每个数据包进行分类,以便机箱能够确定将数据包发送到哪个实例。

-

唯一接口 - 如果仅有一个实例与传入接口相关联,则机箱会将数据包分类至该实例。对于桥接组成员接口(在透明模式或路由模式下)、内联集或被动接口,此方法用于始终与数据包进行分类。

-

唯一 MAC 地址 - 机箱将自动生成包括共享接口在内的所有接口的唯一 MAC 地址。如果多个实例共享一个接口,则分类器在每个实例中使用分配给该接口的唯一 MAC 地址。上游路由器无法直接路由至不具有唯一 MAC 地址的实例。在应用内配置每个接口时,您也可以手动设置 MAC 地址。

注 |

如果目的 MAC 地址为组播或广播 MAC 地址,则数据包会复制并传递到每个实例。 |

分类示例

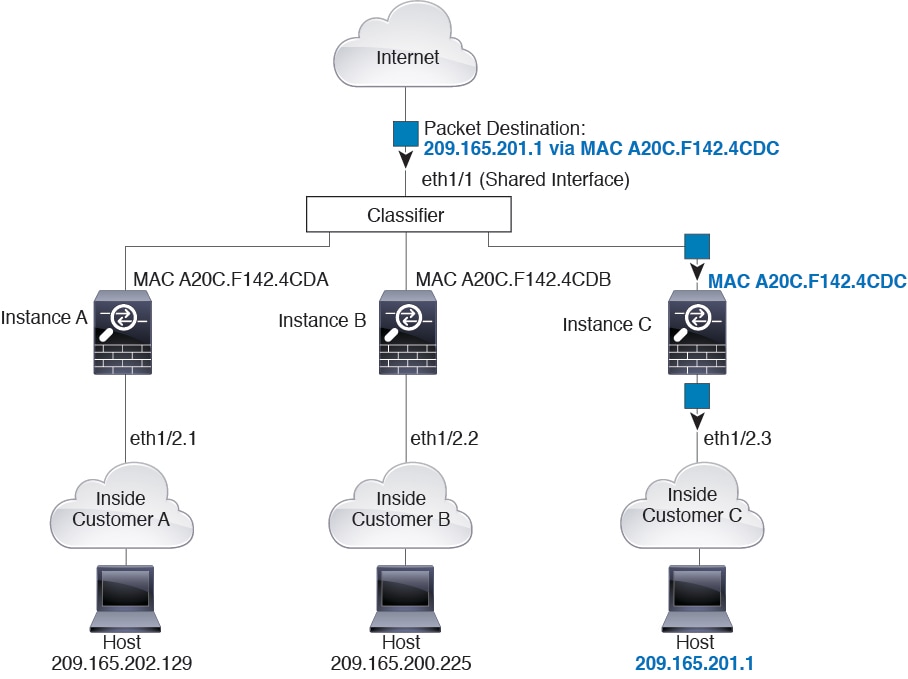

下图显示共享外部接口的多个实例。因为实例 C 包含路由器将数据包发送到的 MAC 地址,因此分类器会将该数据包分配至实例 C。

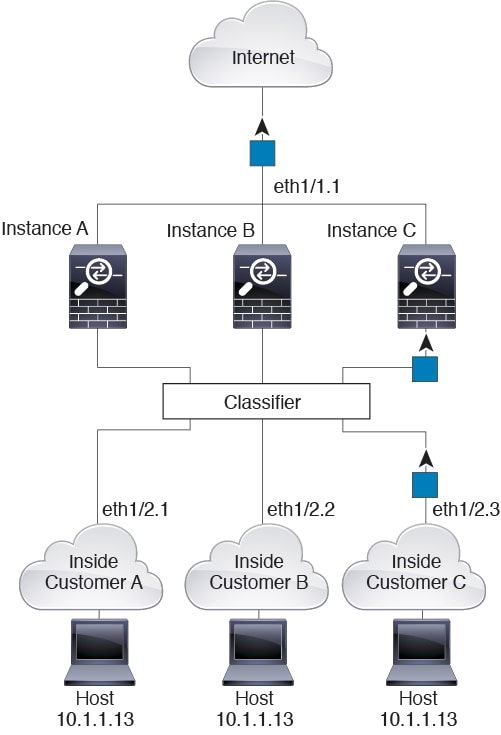

请注意,必须对所有新的传入流量加以分类,即使其来自内部网络。下图展示了实例 C 内部网络上的主机访问互联网。由于传入接口是分配至实例 C 的以太网接口 1/2.3,因此分类器会将数据包分配至实例 C。

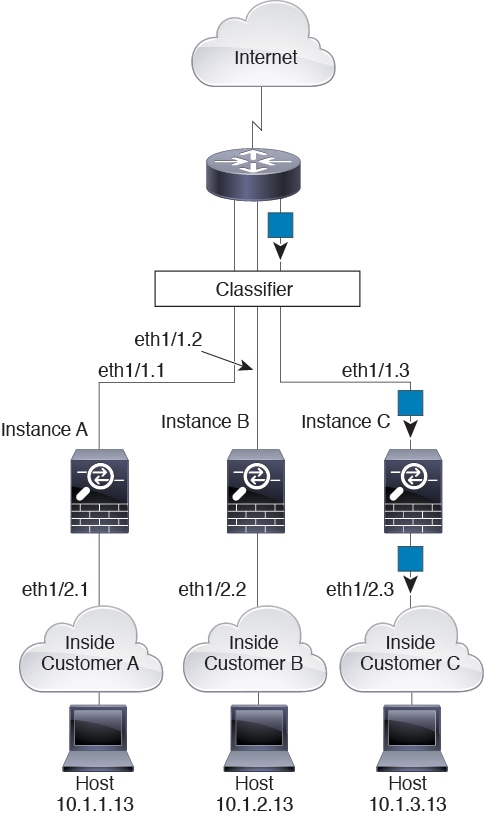

对于透明防火墙,您必须使用唯一接口。下图展示了来自互联网并以实例 C 内部网络上的主机为目标的数据包。由于传入接口是分配至实例 C 的以太网接口 1/2.3,因此分类器会将数据包分配至实例 C。

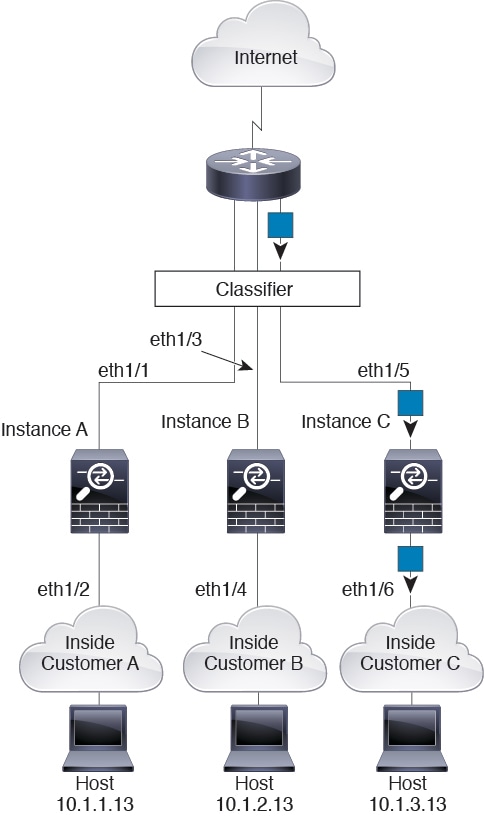

对于内联集,必须使用唯一接口,并且这些接口必须为物理接口或 Etherchannel 接口。下图展示了来自互联网并以实例 C 内部网络上的主机为目标的数据包。由于传入接口是分配至实例 C 的以太网接口 1/5,因此分类器会将数据包分配至实例 C。

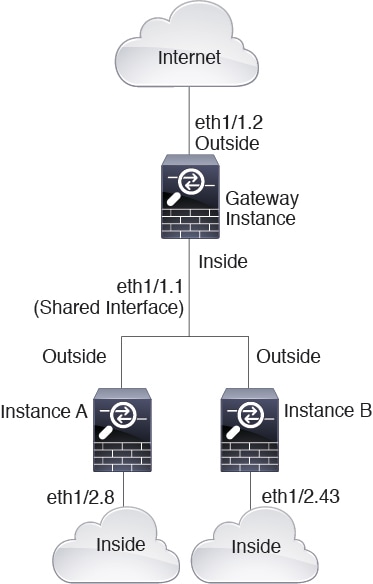

级联容器实例

直接在一个容器实例前面放置另一个实例的行为称为级联容器实例;一个实例的外部接口与另一个实例的内部接口完全相同。如果您希望通过在顶级实例中配置共享参数,从而简化某些实例的配置,则可能要使用级联实例。

下图显示了在网关后有两个实例的网关实例。

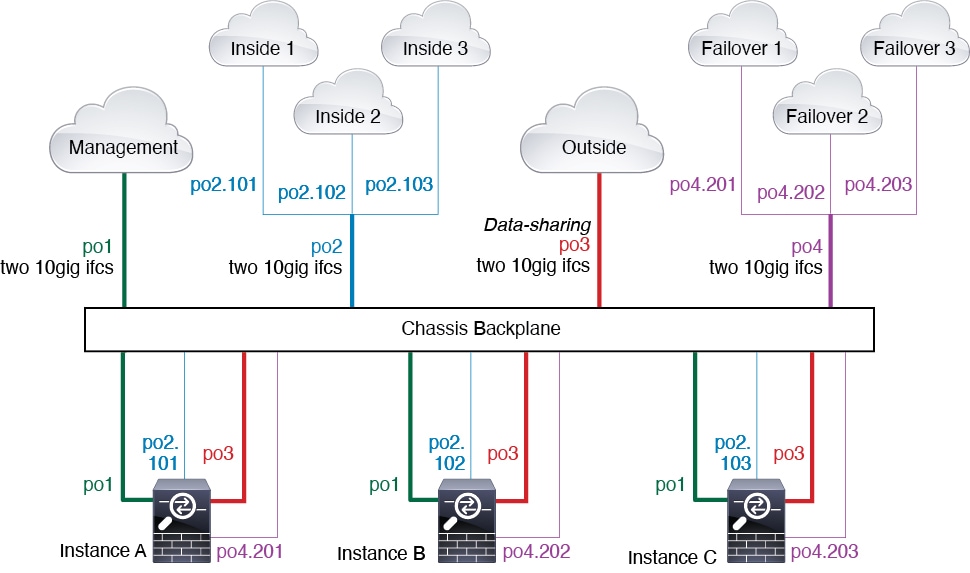

典型多实例部署

以下示例包括路由防火墙模式下的三个容器实例。这三个容器实例包括以下接口:

-

管理 - 所有实例都使用端口通道 1 接口(管理类型)。此 EtherChannel 包括两个万兆以太网接口。在每个应用内,该接口都使用同一管理网络上的唯一 IP 地址。

-

内部 - 每个实例使用端口通道 2 上的子接口(数据类型)。此 EtherChannel 包括两个万兆以太网接口。每个子接口位于独立的网络中。

-

外部 - 所有实例都使用端口通道 3 接口(数据共享类型)。此 EtherChannel 包括两个万兆以太网接口。在每个应用内,该接口都使用同一外部网络上的唯一 IP 地址。

-

故障切换 - 每个实例都使用端口通道 4 上的子接口(数据类型)。此 EtherChannel 包括两个万兆以太网接口。每个子接口位于独立的网络中。

容器实例接口的自动 MAC 地址

FXOS 机箱会自动为容器实例接口自动生成 MAC 地址,以确保各个实例中的共享接口使用唯一 MAC 地址。

如果您手动为应用中的共享接口分配了一个 MAC 地址,则使用手动分配的 MAC 地址。如果您随后删除了手动 MAC 地址,则会使用自动生成的地址。在极少数情况下,生成的 MAC 地址会与网络中的其他专用 MAC 地址冲突,我们建议您在应用中为接口手动设置 MAC 地址。

由于自动生成的地址以 A2 开头,因此您不应该分配以 A2 开头的手动 MAC 地址,以避免出现地址重叠。

FXOS 机箱使用以下格式生成 MAC 地址:

A2xx.yyzz.zzzz

其中, xx.yy 是用户定义的前缀或系统定义的前缀,zz.zzzz 是由机箱生成的内部计数器。系统定义的前缀与已在 IDPROM 中编程的烧录 MAC 地址池中的第一个 MAC 地址的 2 个低位字节相匹配。使用 connect fxos ,然后通过 show module 查看 MAC 地址池。例如,如果显示的适用于模块 1 的 MAC 地址范围为 b0aa.772f.f0b0 至 b0aa.772f.f0bf,则系统前缀将是 f0b0。

用户定义的前缀是转换为十六进制的整数。如何使用用户定义前缀的示例如下:如果将前缀设置为 77,则机箱会将 77 转换为十六进制值 004D (yyxx)。在 MAC 地址中使用时,该前缀会反转 (xxyy),以便与机箱的本地形式匹配:

A24D.00zz.zzzz

对于前缀 1009 (03F1),MAC 地址为:

A2F1.03zz.zzzz

容器实例资源管理

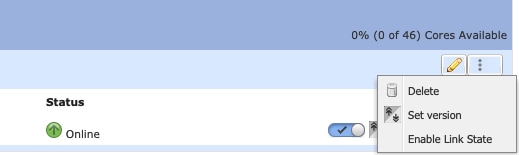

要指定每个容器实例的资源使用情况,请在 FXOS 中创建一个或多个资源配置文件。部署逻辑设备/应用实例时,请指定想要使用的资源配置文件。资源配置文件会设置 CPU 核心数量;系统会根据核心数量动态分配 RAM,并将每个实例的磁盘空间设为 40 GB。要查看每个型号的可用资源,请参阅容器实例的要求和必备条件。要添加资源配置文件,请参阅为容器实例添加资源配置文件。

多实例功能的性能扩展因素

计算平台的最大吞吐量(连接数、VPN 会话数和 TLS 代理会话数)是为了得出本地实例的内存和 CPU 使用情况(此值显示在 show resource usage 中)。如果使用多个实例,则需要根据分配给实例的 CPU 核心百分比来计算吞吐量。例如,如果使用具有 50% 核心的容器实例,则最初应计算 50% 的吞吐量。此外,尽管扩展可能会因为您的网络而更好或更差,但容器实例可用的吞吐量可能低于本地实例可用的吞吐量。

有关计算实例吞吐量的详细说明,请参阅https://www.cisco.com/c/en/us/products/collateral/security/firewalls/white-paper-c11-744750.html。

容器实例与高可用性

您可以在 2 个独立机箱上使用容器实例来实现高可用性;例如,如果您有 2 个机箱,每个机箱设 10 个实例,您可以创建 10 个高可用性对。请注意,不得在 FXOS 中配置高可用性;在应用管理器中配置每个高可用性对。

有关详细要求,请参阅高可用性的要求和前提条件和添加高可用性对。

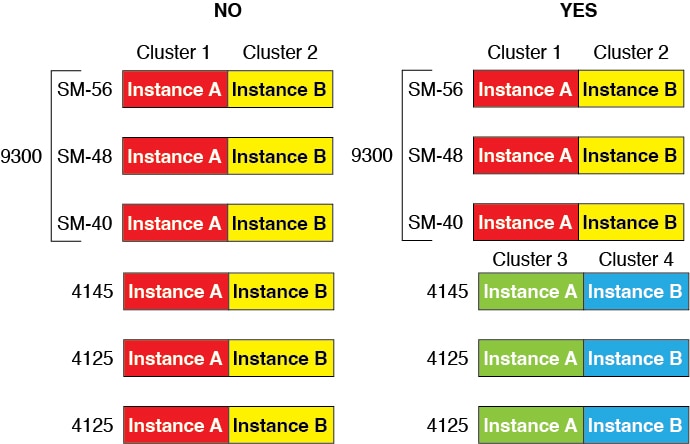

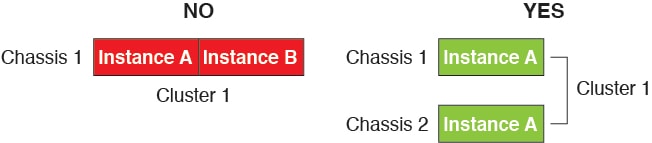

容器实例和集群

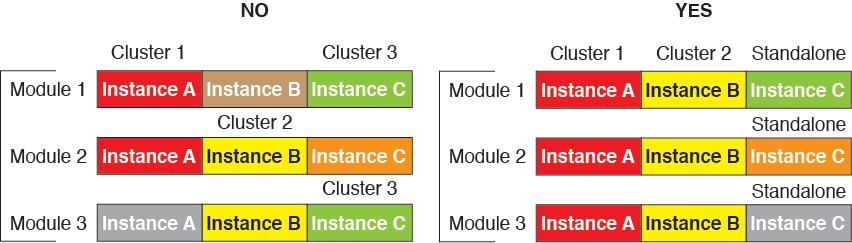

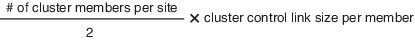

您可以每个安全模块/引擎各使用一个容器实例创建容器实例集群。有关详细要求,请参阅 群集要求和必备条件。

)

)

)

)

)

)

)

) )

)

)

) )

) )

)

反馈

反馈