简介

本文档介绍在Exchange Online(O365)中查看共享邮箱的思科安全电子邮件网关垃圾邮件隔离区的配置。

先决条件

要求

Cisco 建议您了解以下主题:

- 实施安全断言标记语言(SAML)身份验证以访问垃圾邮件隔离区

- 有关Exchange Online中的用户和共享邮箱的信息

- 将用户分配到必要的共享邮箱

- 访问EntraID门户以创建应用

- 访问思科云邮件安全(CES)报告控制台以激活共享邮箱服务

使用的组件

本文档不限于特定的软件和硬件版本。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

背景信息

还可以使用其他配置来管理此类邮件。其中包括启用垃圾邮件通知以允许不进行身份验证而释放电子邮件,或创建自定义策略以将已标记的电子邮件重定向到Exchange Online中相应邮箱的垃圾邮件文件夹。

配置

满足所有要求后,您可以执行以下配置步骤:

步骤1.在EntraID中创建应用程序

在配置思科安全邮件网关之前,请在EntraID中建立必要的访问权限:

- 访问EntraID。

- 选择应用注册。

- 单击New Registration,并使用“Cisco CES Shared Mailbox”作为名称。

- 在此组织目录中选择Accounts(仅限emailsecdemo - Single tenant)。

- 在重定向URL中,选择Web并输入指向垃圾邮件隔离区(格式为likehttps://XXXXX-YYYY.iphmx.com/)区域的链接。

- 单击Register。

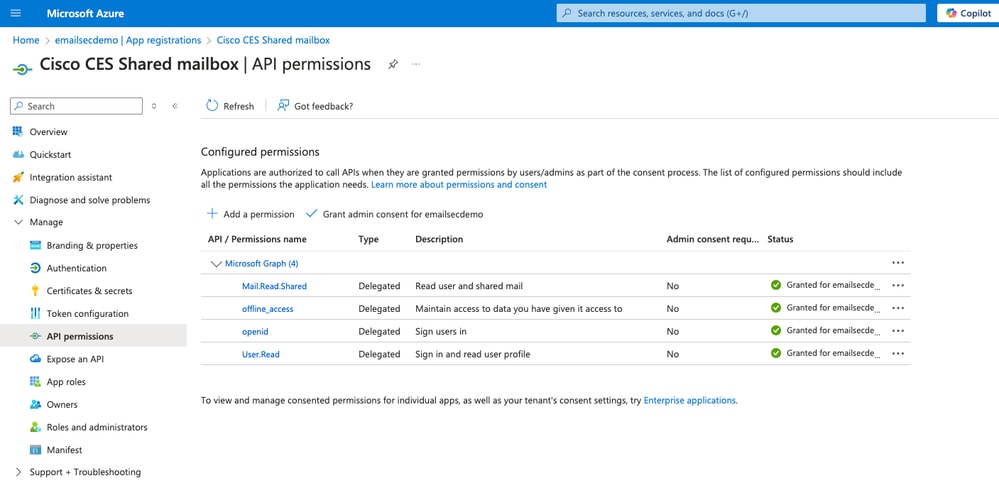

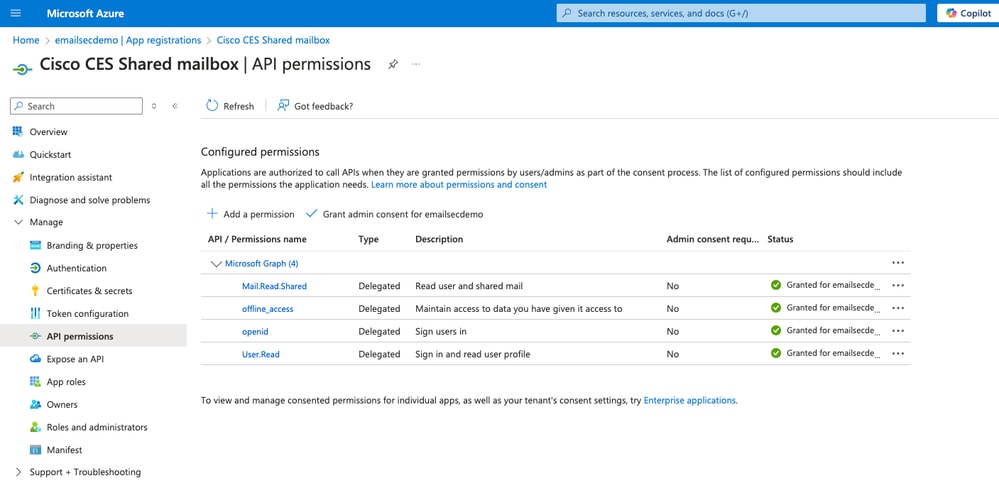

分配权限

- 打开新创建的应用程序。

- 导航到API权限。

- 分配以下Microsoft Graph权限:

Mail.Read.Shared:委派,允许读取用户和共享邮件

offline_access:授权,允许保留对授权数据的访问

openid:授权,允许用户登录

User.Read:已委派,允许登录和读取用户配置文件

- 最后,单击Grant admin Consent for emailsecdemo。

创建凭证

- 在应用程序概述屏幕中,导航到客户端凭证。

- 创建“Client Secret”,并将其值保存在安全位置,保存后会消失。

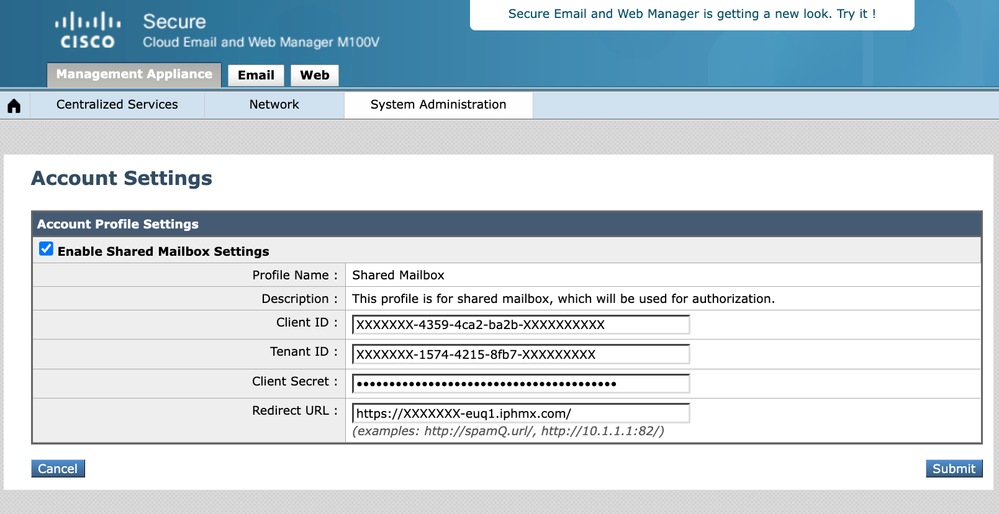

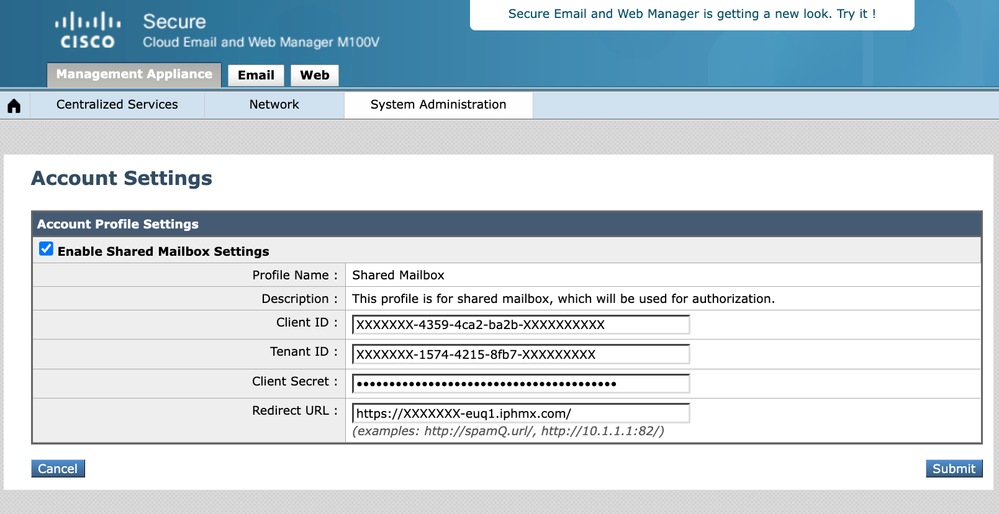

步骤2.配置思科云邮件安全

- 打开报告控制台并访问系统管理>帐户设置。

- 激活并配置共享邮箱服务。

- 单击Edit Settings,启用服务,然后添加所需的字段。使用在EntraID中创建的应用程序的信息和Client Secret。

- 与EntraID配置一致地配置Redirect URL。

- 单击Submit,并使用有权访问共享邮箱的用户进行测试。

测试

对有权访问共享邮箱的用户执行测试。

在垃圾邮件隔离区中,有一个新选项View Messages for mailbox,您可以在该选项中添加您有权访问的所有共享邮箱。

- 打开垃圾邮件隔离区,然后使用SAML与普通用户登录。

- 单击查看邮箱的邮件。

- 写下用户有权访问的共享邮箱电子邮件地址,然后单击Add Mailbox。

- 单击View Messages for Mailbox,然后选择Shared Mailbox进行查看。

Additional Information

在垃圾邮件隔离区GUI日志中,您可以验证用户何时释放电子邮件。如果通过身份验证,您可以确定发布该文件的用户。对于共享邮箱,分析日志跟踪ID并验证哪个用户具有相同的ID:

Wed Jan 15 20:00:43 2025 Info: req:68.232.128.211 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW releasing MIDs [2587]

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 303 POST /Dispatcher HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /Search HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:01:15 2025 Info: login:68.69.70.212 user:shared1@domainabc.comsession:5RwUAJcoaVYxN6nZ3xcW email: shared1@domainabc.comThe HTTPS session has been established successfully.

Wed Jan 15 20:01:15 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 POST /Dispatcher HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:01:15 2025 Info: req:68.69.70.212 user:shared1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

日志显示user1@domainabc.com和shared1@domainabc.com使用相同的会话标识符5RwUAJcoaVYxN6nZ3xcW。这意味着两个用户都在系统中共享或使用相同的会话。这表示shared1在最初由user1发起的会话下运行。

反馈

反馈