Introdução

Este documento descreve os aprimoramentos de segurança mais recentes adicionados com o Unified Contact Center Enterprise (UCCE) 12.5.

Pré-requisitos

- UCCE

- Abrir Secure Sockets Layer (SSL)

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- UCCE 12.5

- OpenSSL (64 bits) para Windows

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

Estrutura de controle de segurança (SCF) da Cisco: A Estrutura de Controle de Segurança de Colaboração fornece as diretrizes de projeto e implementação para a construção de uma infraestrutura de colaboração segura e confiável. Essas infraestruturas são resilientes a formas de ataques conhecidas e novas. Consulte o Guia de Segurança do Cisco Unified ICM/Contact Center Enterprise, Versão 12.5 .

Como parte do esforço do SCF da Cisco, foram acrescentados aprimoramentos de segurança adicionais para o UCCE 12.5. Este documento descreve esses aprimoramentos.

Verificação do ISO baixado

Para validar a ISO descarregada assinada pela Cisco e garantir que ela seja autorizada, as etapas são:

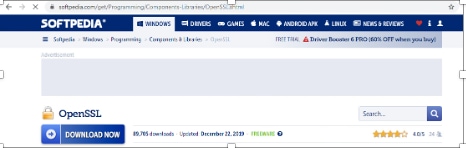

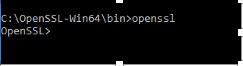

1. Baixe e instale o OpenSSL. Procure por software "openssl softpedia".

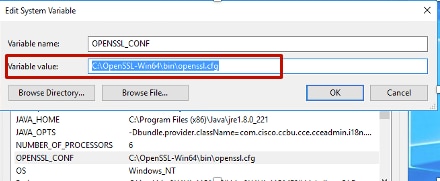

2. Confirme o caminho (definido por padrão , mas ainda bom para verificar). No Windows 10, vá para Propriedades do Sistema, selecione Variáveis de Ambiente.

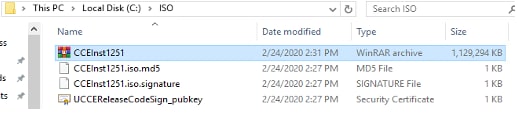

3. Arquivos necessários para a verificação ISO

4. Execute a ferramenta OpenSSL a partir da linha de comando.

5. Executar o comando

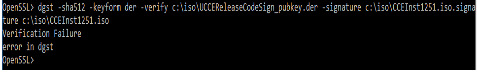

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. Em caso de falha, a linha de comando mostra um erro como mostrado na imagem

Usar certificados com SHA-256 e tamanho de chave 2048 bits

Os registros reportam erros no caso de identificação de certificados não reclamados (isto é, não atendendo ao requisito SHA-256 e/ou de tamanho de chave 2048 bits).

Há dois certificados importantes da perspectiva do UCCE:

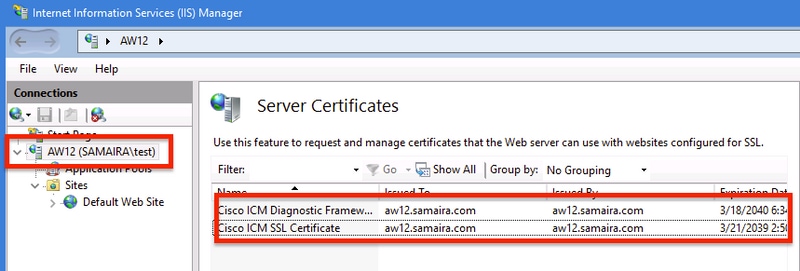

- Certificado de serviço da Estrutura de Diagnóstico do Cisco ICM

- Certificado SSL do Cisco ICM

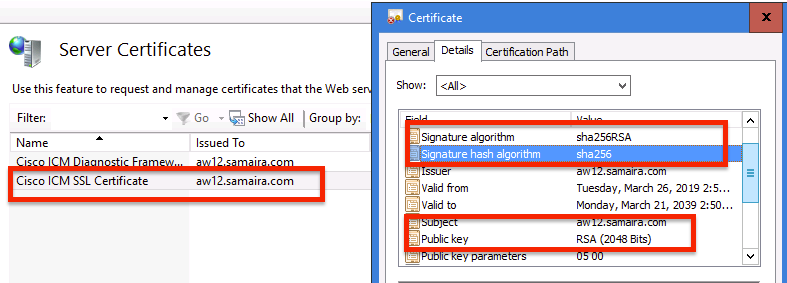

Os certificados podem ser revisados na opção Gerenciador dos Serviços de Informações da Internet (IIS) do Windows Server.

Para certificados Autoassinados (para Diagnosticar Pórtico ou Configuração da Web) , a linha de erro relatada é:

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

Ferramenta SSLUtil

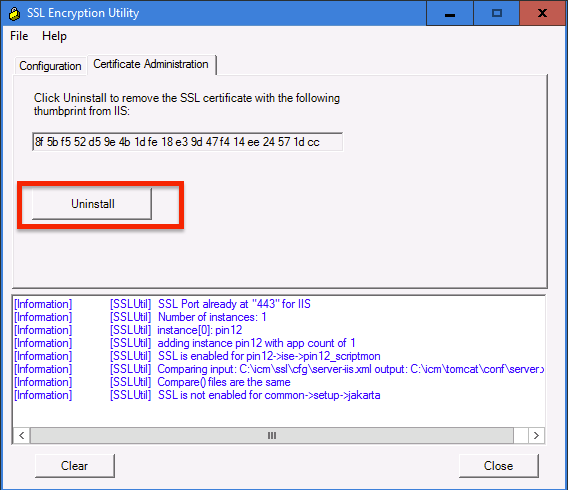

a. Para gerar novamente certificados autoassinados (para a página WebSetup/CCEAdmin), use a ferramenta SSLUtil (do local C:\icm\bin).

b. Selecione Desinstalar para excluir o "Certificado SSL do Cisco ICM" atual.

c. Em seguida, selecione Install in SSLUtil tool e, depois que o processo for concluído , observe que o certificado criado agora inclui SHA-256 e bits keysize '2048'.

Comando DiagFwCertMgr

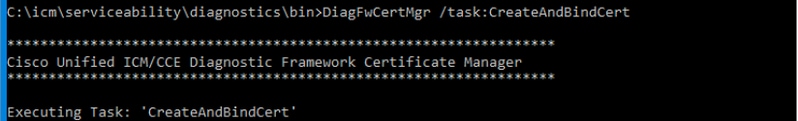

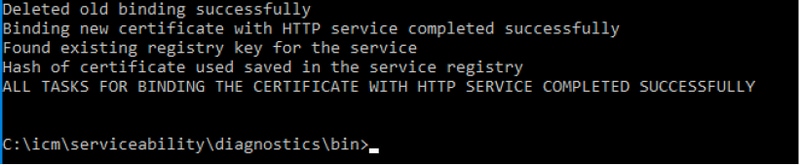

Para gerar novamente um certificado autoassinado para o certificado do serviço Cisco ICM Diagnostic Framework, use a linha de comando "DiagFwCertMgr", como mostrado na imagem:

Ferramenta de proteção de dados

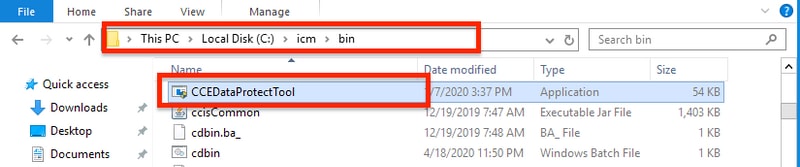

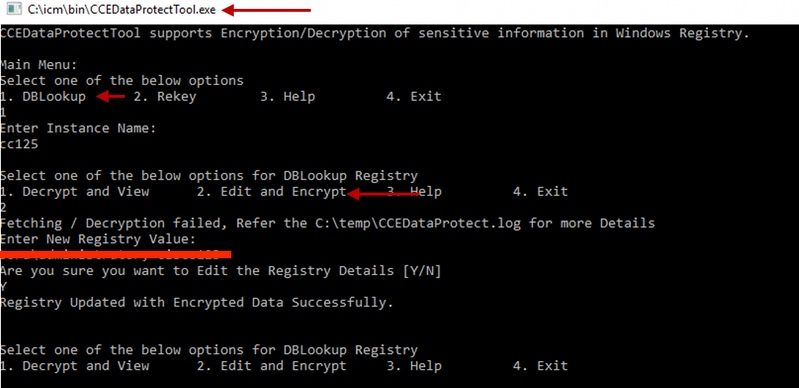

1. CCEDataProtectTool é usada para criptografar e descriptografar informações confidenciais armazenadas pelo Registro do Windows. Após a atualização para o SQL 12.5, o armazenamento de valores no registro SQLLogin precisa ser reconfigurado com CCEDataProtectTool. Somente administrador,usuário de domínio com direitos administrativos ou um administrador local pode executar esta ferramenta.

2. Esta ferramenta pode ser usada para exibir, configurar, editar e remover o armazenamento de valores criptografados no registro do SQLLogin.

3. A ferramenta encontra-se no local;

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. Navegue até o local e clique duas vezes em CCEDataProtectTool.exe.

5. Para criptografar , pressione 1 para DBLookup, insira o Nome da Instância. Em seguida, pressione 2 para selecionar "Edit and Encrypt"

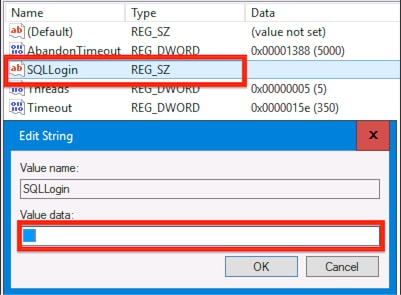

6. Navegue até o local do Registro e revise o valor da cadeia de caracteres SQLLogin parece em branco , como mostrado na imagem :

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

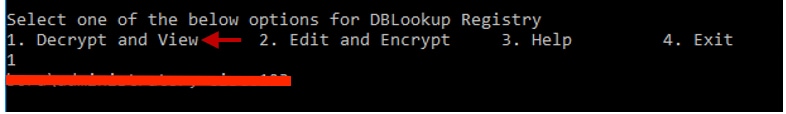

7. Em caso de necessidade de revisão do valor codificado; enquanto a linha de comando de CCEDataProtectTool , selecione pressione 1 para "Descriptografar e exibir", como mostrado na imagem;

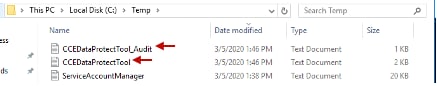

8. Todos os toros para esta ferramenta podem ser encontrados no local;

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool