Certificaten installeren en verlengen op ASA die door ASDM wordt beheerd

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u bepaalde typen certificaten kunt aanvragen, installeren, vertrouwen en verlengen op Cisco ASA-software die met ASDM wordt beheerd.

Voorwaarden

Vereisten

- Alvorens u begint te verifiëren dat de adaptieve security applicatie (ASA) de juiste kloktijd, datum en tijdzone met certificaatverificatie heeft, wordt het aanbevolen om een Network Time Protocol (NTP)-server te gebruiken om de tijd op de ASA te synchroniseren. Controleer verwante informatie voor referentie.

- Om een certificaat aan te vragen dat gebruik maakt van certificaatondertekeningsaanvraag (CSR), moet het toegang hebben tot een vertrouwde interne of externe certificeringsinstantie (CA). Voorbeelden van CA-leveranciers van derden zijn onder meer Entrust, Geotrust, GoDaddy, Thawte en VeriSign.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- ASAv 9.18.1

- Voor het maken van PKCS12 wordt OpenSSL gebruikt.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Het soort certificaten dat in dit document wordt vermeld, is:

- Zelfondertekende certificaten

- Certificaten ondertekend door een certificeringsinstantie van een derde partij of een interne CA

De Secure Socket Layer (SSL), Transport Layer Security (TLS) en IKEv2 rfc7296 voor EAP-verificatieprotocollen schrijven voor dat de SSL/TLS/IKEv2-server de client een servercertificaat biedt waarmee de client serververificatie kan uitvoeren. Het wordt aanbevolen vertrouwde externe CA’s in te schakelen voor het verstrekken van SSL-certificaten voor de ASA.

Cisco raadt het gebruik van een zelfondertekend certificaat niet aan, omdat een gebruiker daarbij per ongeluk een browser kan configureren om het certificaat van een onbetrouwbare server te vertrouwen. Bovendien moeten gebruikers dan reageren op een security waarschuwing wanneer verbinding wordt gemaakt met de beveiligde gateway.

Betrouwbare CA security overwegingen

Risico's en aanbevelingen voor certificaatverificatie

Standaard Trustpoint validatie-gebruik gedrag

Wanneer een vertrouwd CA-certificaat is geïnstalleerd, kan het worden gebruikt om verschillende typen VPN-verbindingen te verifiëren met behulp van certificaatverificatie. Het wordt bestuurdvalidation-usagemet trustpoint commando (Configuration > Device Management > Certificate Management > CA Certificates > Add -> More Options... > Advanced > selecteer gewild validatiegebruik).

De validatie-gebruikstypen zijn:

ipsec-client: Valideert IPsec-clientverbindingen.ssl-client: Bevestigt SSL-clientverbindingen.ssl-server: Valideert SSL-servercertificaten.

Standaard maakt de opdracht validatie mogelijk voor ipsec-client en ssl-client.

Standaardconfiguratierisico's

- Elk CA-certificaat dat is geïnstalleerd als vertrouwd, kan standaard worden gebruikt voor het verifiëren van inkomende client-identiteitscertificaten voor elke tunnelgroep met behulp van certificaatverificatie.

- Deze standaardinstelling kan een beveiligingsrisico inhouden als u zich er niet van bewust bent.

Aanbevolen actie

Gebruik van validatie voor onbedoelde trustpoints uitschakelen. Als een CA-certificaat niet is bedoeld om VPN-peers of gebruikers te verifiëren, schakelt u het gebruik van validatie voor dat trustpoint uit.

Voorbeeldconfiguratie:

Navigate to: Configuration > Device Management > Certificate Management > CA Certificates.

a) Select a wanted trustpoint and click Edit.

b) Navigate to Advanced and uncheck all Validation Usage options.

trustpoint public-root-ca no validation-usage

Risico's en aanbevelingen van de vergunning

Standaard kan een vertrouwd CA-certificaat worden gebruikt voor het verifiëren van een VPN-peer of gebruiker die verbinding maakt met een tunnelgroep. Er moet een behoorlijke autorisatie komen.

Aanbevolen actie

Gebruik certificaatkaarten en tunnelgroepkaarten om ervoor te zorgen dat alleen toegestane certificaten worden gebruikt voor specifieke tunnelgroepen. Stel een standaard tunnelgroepkaartregel in, die naar een groep zonder toegang wijst om onbevoegde toegang te beperken.

Voorbeeldconfiguratie

Certificaatauthenticatie is alleen toegestaan voor:

- Machines met certificaat afgegeven door cn=example.com en met OU=machines in certificaatonderwerp.

- Gebruikers met certificaat afgegeven door cn=example.com en met OU=users in certificaatonderwerp.

Gebruikers met andere certificaten worden standaard toegewezen aan no_access tunnelgroep, dankzijtunnel-group-map default-group no_accessde opdracht. De certificaatkaartregels hebben voorrang op groep-url dankzijtunnel-group-map enable rulesde opdracht. Het kennen van groep-url helpt niet om de certificaatkaartregels te omzeilen.

! Configure group-policy preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Group Policies > Add > General > More Options

a) Uncheck Inherit next to Simultaneous Logins and set the value 0.

b) Uncheck Inherit next to Banner and set a wanted massage, for example NO ACCESS GROUP POLICY.

group-policy no_access_gp internal

group-policy no_access_gp attributes

banner value NO ACCESS GROUP POLICY

vpn-simultaneous-logins 0

! Configure tunnel-groups for users and tunnel-group preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > AnyConnect Connection Profiles. Click Add and configure:

a) Authentication method as Certificate.

a) Client Address Pools.

b) DNS Servers.

c) Group Policy - for the no_access tunnel group use no_access_gp where simultaneous logins is set to 0.

d) Group URLs - only for the mgmt-tunnel and users_access tunnel groups. Navigate to: Advanced > Group Alias/Group URL, click Add in the Group URLs section and configure a group URL.

tunnel-group mgmt-tunnel type remote-access tunnel-group mgmt-tunnel general-attributes address-pool vpn_pool default-group-policy mgmt-tunnel tunnel-group mgmt-tunnel webvpn-attributes authentication certificate group-url https://ftd.example.com/mgmt enable ! tunnel-group users_access type remote-access tunnel-group users_access general-attributes default-group-policy user_access_gp address-pool vpn_pool tunnel-group users_access webvpn-attributes authentication certificate group-url https://ftd.example.com/users enable ! tunnel-group no_access type remote-access tunnel-group no_access general-attributes default-group-policy no_access_gp address-pool vpn_pool tunnel-group no_access webvpn-attributes authentication certificate

! Create certificate maps for users and use the certificate maps for tunnel-group mapping:

Navigate to: Configuration > Remote Access VPN > Advanced > Certificate to AnyConnect and Clientless SSL VPN Connection Profile Maps.

a) Click Add to configure Certificate to Connection Profile Maps.

b) Select New and configure a certificate group map name, for example mgmt_tunnel_map or users_access_map.

c) Select a corresponding connection profile/tunnel group from the drop-down menu at Mapped to Connection Profile.

d) Click Add to configure Mapping Criteria.

e) Select: Field: Subject, Component: Organizational Unit (OU), Operator: Equals, Value: machines or users.

d) Select: Field: Issuer, Component: Common Name (CN), Operator: Equals, Value: example.com.

crypto ca certificate map mgmt_tunnel_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq machines

crypto ca certificate map users_access_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq users

!

webvpn

(...)

certificate-group-map mgmt_tunnel_map 10 mgmt-tunnel

certificate-group-map users_access_map 10 users_access

! Enable tunnel-group maps and set the default tunnel-group preventing access if a user certificate did not match any other certificate map:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPsec > Certificate to Connection Profile Maps > Policy.

a) Check Use the configure rules to match a certificate to a Connection Profile.

b) Check Defult to Connection Profile and select from the drop-down menu the no-access connection profile/tunnel group.

tunnel-group-map enable rules tunnel-group-map default-group no_access

Aanvullende bronnen

Raadpleeg voor gedetailleerdere configuratie-instructies Cisco-documentatie:

- Configuratie van gebruik van validatie -Cisco Secure Firewall ASA Series opdrachtreferentie, T-Z opdrachten

- Configuratie certificaatkaart -Cisco Secure Firewall ASA Series opdrachtreferentie, T - Z opdrachten

- Tunnel-Group Map Configuration -Cisco Secure Firewall ASA Series opdrachtreferentie, T-Z opdrachten

- Tunnel-Group-Map configuratie inschakelen -Cisco Secure Firewall ASA Series opdrachtreferentie, T-Z opdrachten

Een nieuw identiteitscertificaat aanvragen en installeren met ASDM

Een certificaat kan worden aangevraagd bij een certificeringsinstantie (CA) en op twee manieren worden geïnstalleerd op een ASA:

- Aanvraag voor certificaatondertekening (CSR) gebruiken. Genereer een sleutelpaar, vraag een identiteitscertificaat aan bij CA met een CSR, installeer het ondertekende identiteitscertificaat dat is verkregen van de CA.

- Gebruik PKCS12-bestand dat is verkregen van een CA of dat is geëxporteerd van een ander apparaat. Het PKCS12-bestand bevat sleutelpaar, identiteitscertificaat, CA-certificaat(s).

Een nieuw identiteitscertificaat aanvragen en installeren met aanvraag voor certificaatondertekening (CSR)

Er wordt een CSR gemaakt op het apparaat dat een identiteitscertificaat nodig heeft, gebruik een sleutelpaar dat op het apparaat is gemaakt.

Een MVO bevat:

- informatie certificaataanvraag - aangevraagd onderwerp en andere eigenschappen, openbare sleutel van het sleutelpaar.

- informatie over handtekeningsalgoritme

- digitale handtekening van de informatie van het certificaatverzoek, die met de privé sleutel van het Zeer belangrijke paar wordt ondertekend.

De CSR wordt doorgegeven aan de certificeringsinstantie (CA), zodat deze deze ondertekent, in een PKCS#10-formulier.

Het ondertekende certificaat wordt door CA teruggestuurd in een PEM-formulier.

Opmerking: CA kan de FQDN- en onderwerpnamen die in het Trustpoint zijn gedefinieerd wijzigen wanneer het de CSR ondertekent en een ondertekend identiteitsbewijs aanmaakt.

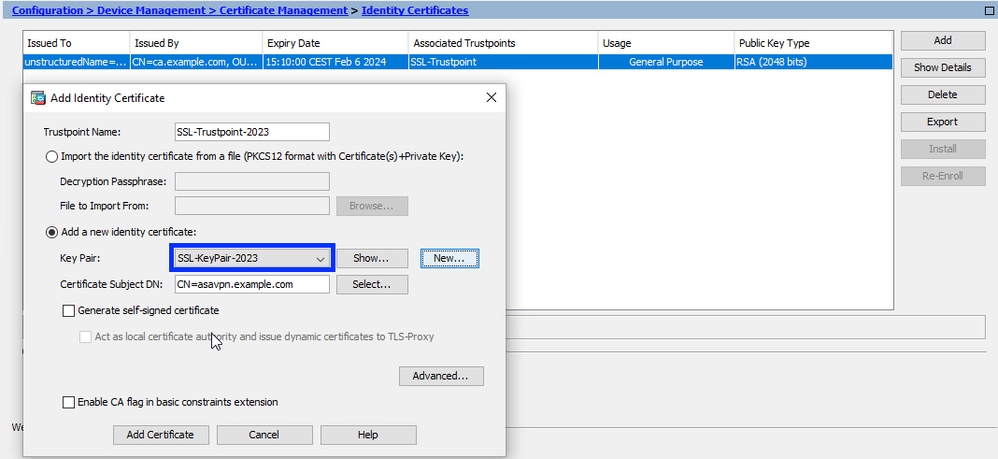

Genereert een CSR met ASDM

-

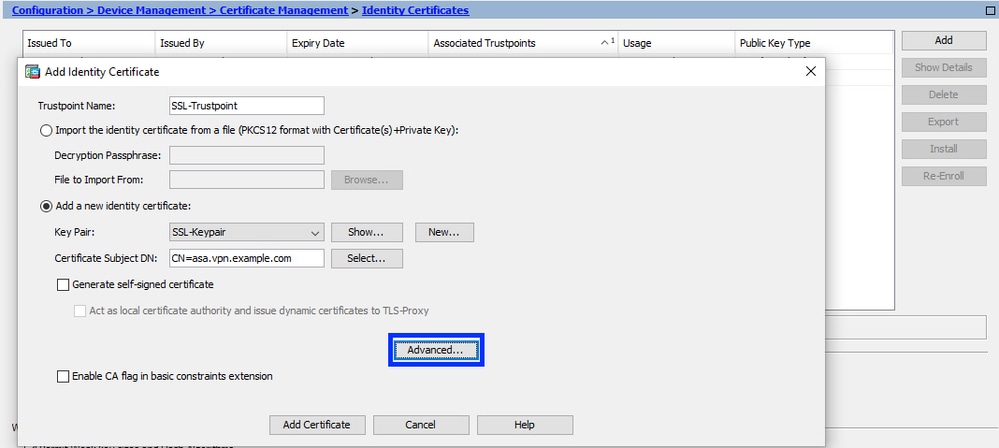

Een Trustpoint met een specifieke naam maken

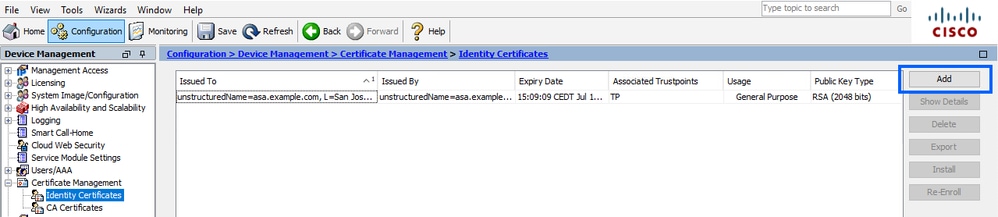

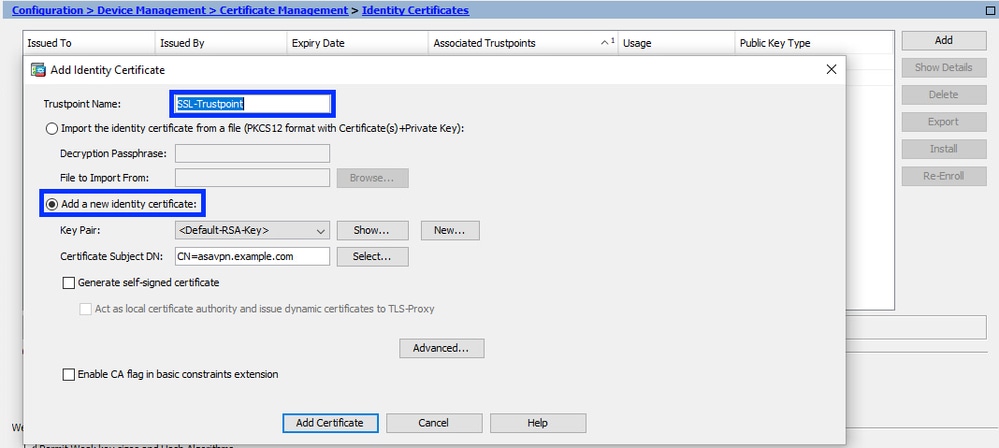

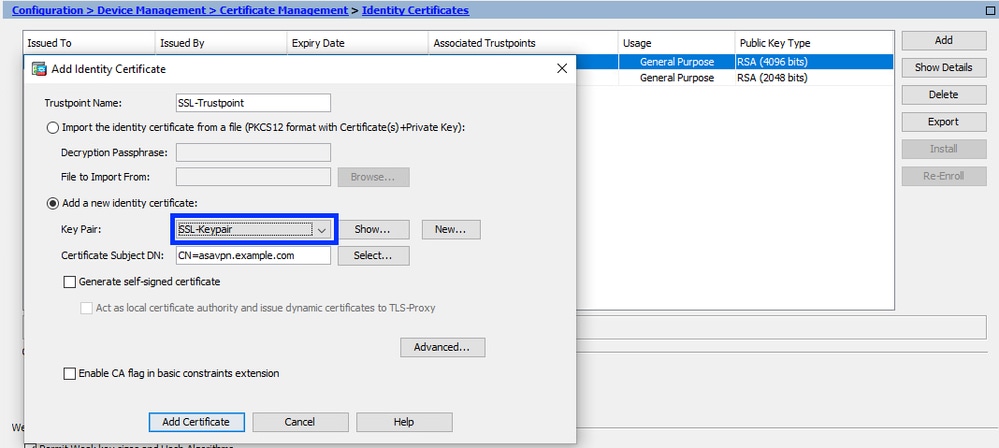

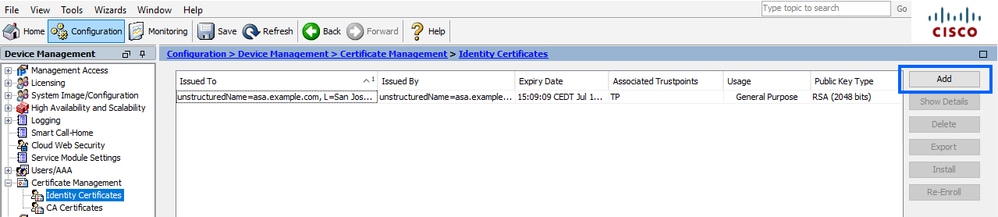

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identity Certificates.

- Klik op Add (Toevoegen).

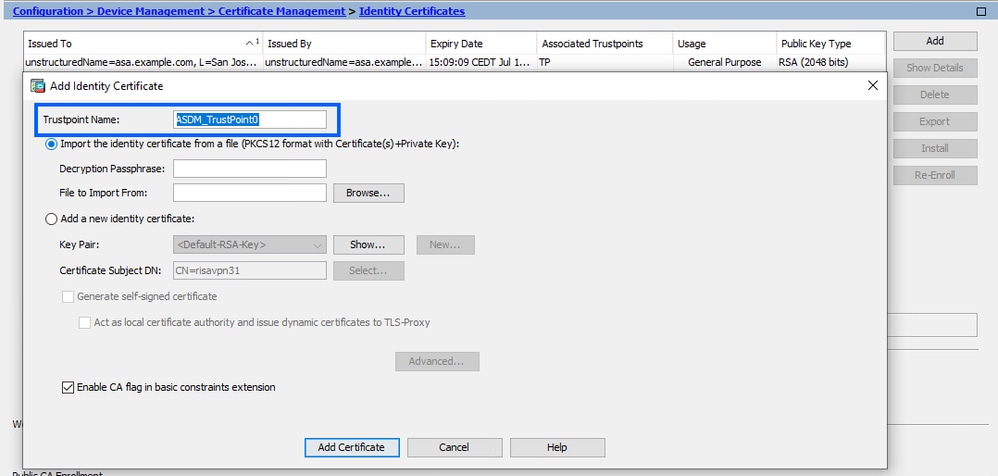

- Definieer een trustpoint naam.

- Klik op het keuzerondje Add a new identity certificate (Voeg een nieuw identiteitscertificaat toe).

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identity Certificates.

-

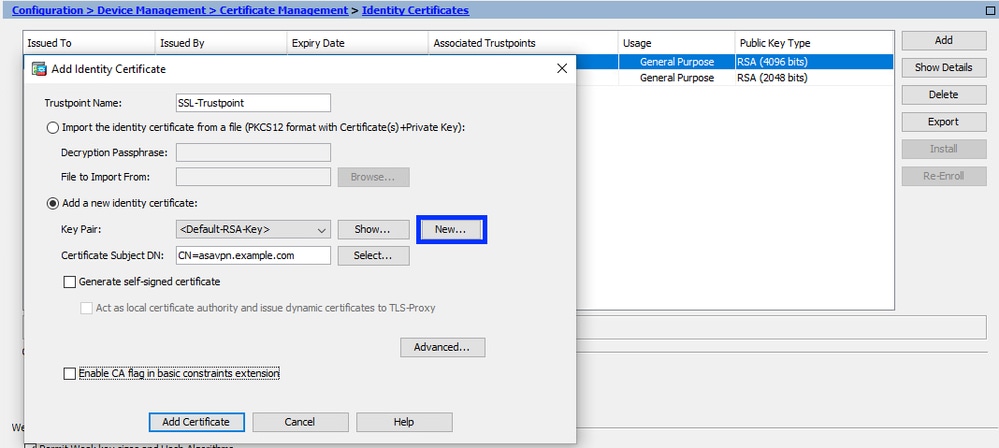

(Optioneel) Maak een nieuw sleutelpaar

Opmerking: Standaard wordt de RSA-toets met de naam Default-RSA-Key en een grootte van 2048 gebruikt. Het wordt echter aanbevolen om voor elk identiteitsbewijs een uniek privaat/publiek sleutelpaar te gebruiken.

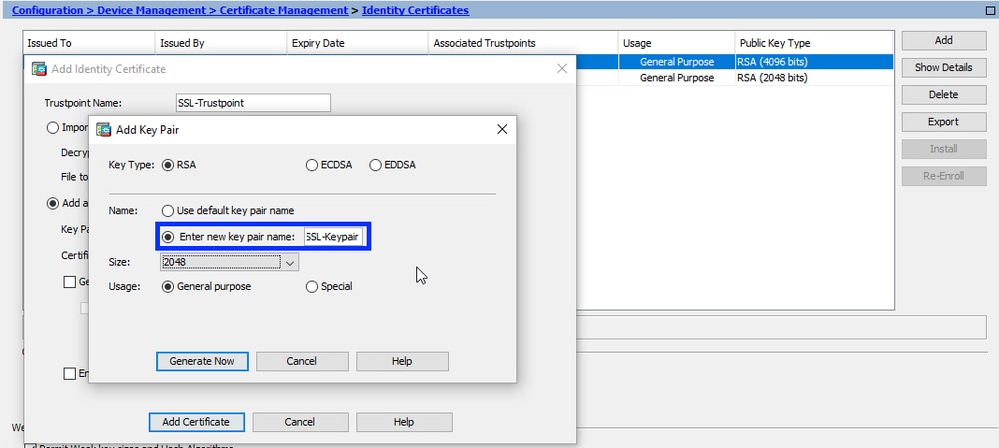

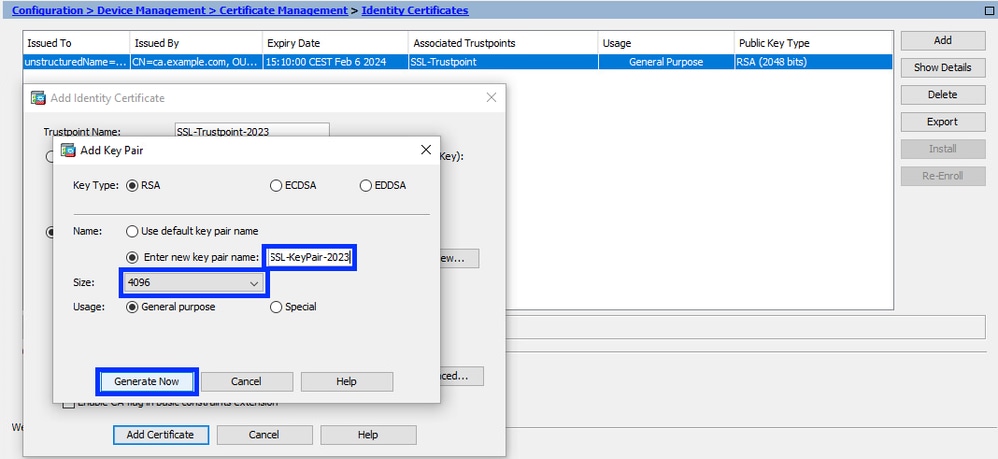

- Klik op Nieuw om een nieuw sleutelpaar te genereren.

- Kies de optie Voer een nieuwe sleutelpaarnaam in en voer een naam in voor het nieuwe sleutelpaar.

- Selecteer RSA of ECDSA bij Key Type (Sleuteltype).

- Kies de sleutelgrootte; voor RSA, kies Algemeen doel voor Gebruik.

- Klik op Generate Now (Nu genereren). Het sleutelpaar wordt nu gecreëerd.

- Klik op Nieuw om een nieuw sleutelpaar te genereren.

-

De naam van het sleutelpaar kiezen

- Kies het sleutelpaar om de MVO te ondertekenen met, en te worden gebonden aan het nieuwe certificaat.

- Kies het sleutelpaar om de MVO te ondertekenen met, en te worden gebonden aan het nieuwe certificaat.

-

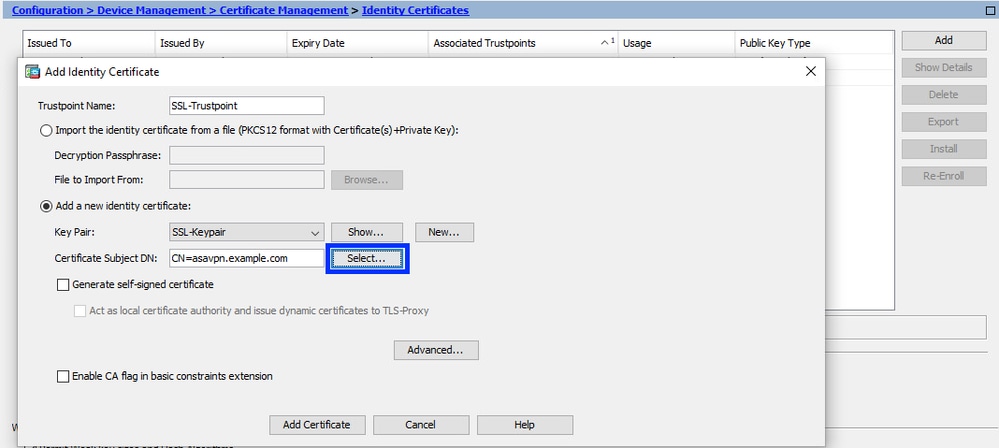

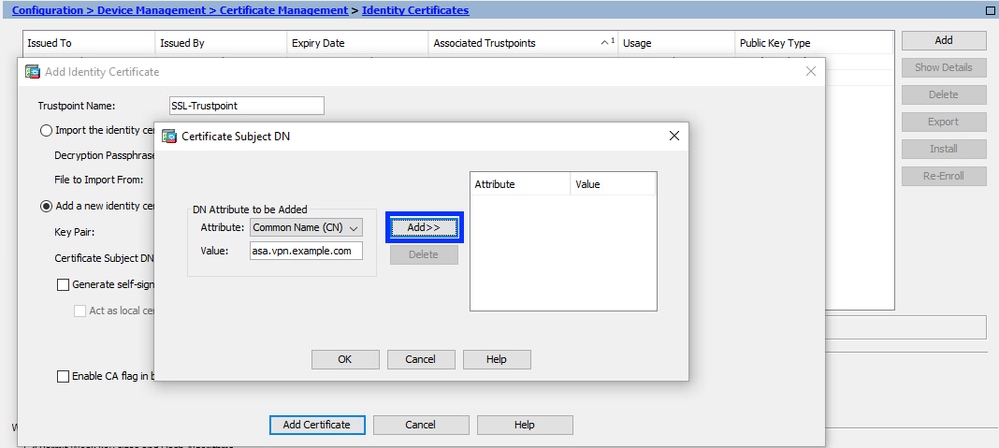

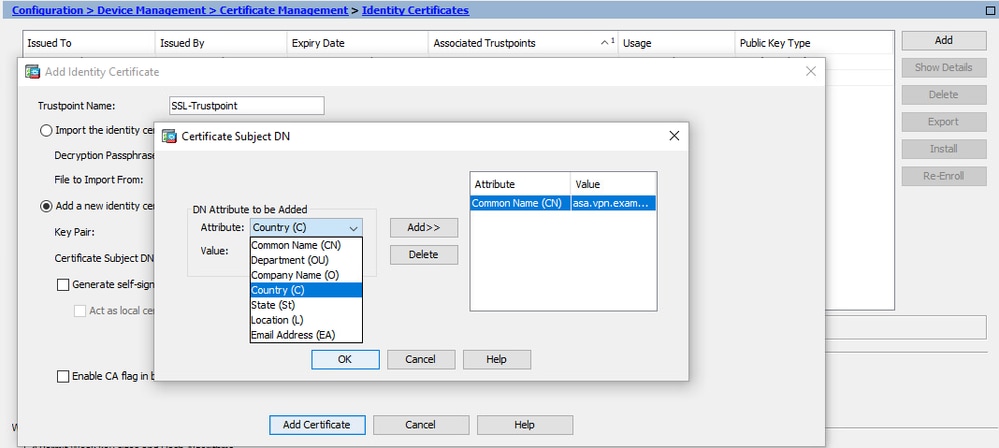

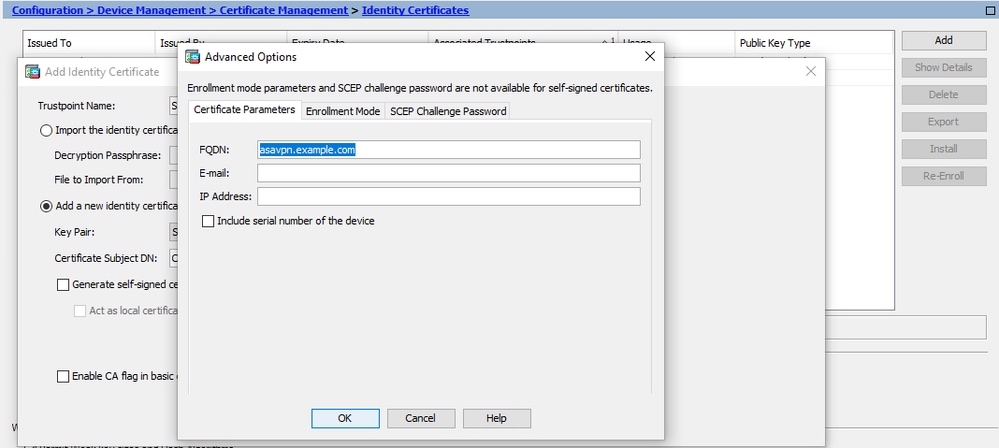

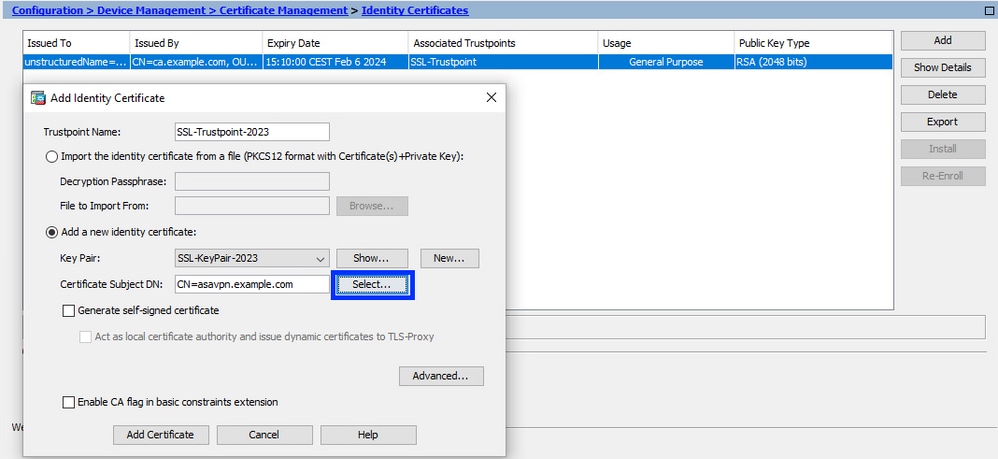

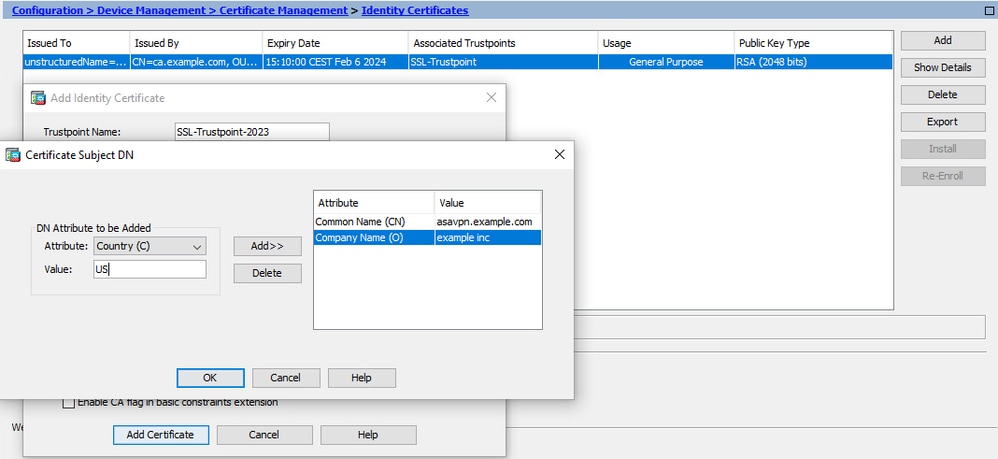

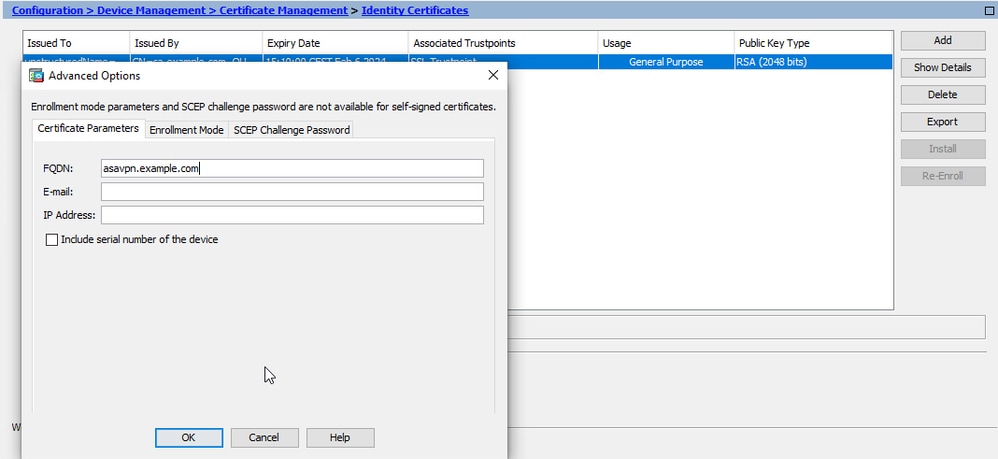

Configureer het certificaatonderwerp en de volledig gekwalificeerde domeinnaam (FQDN)

Voorzichtig: De FQDN-parameter moet overeenkomen met de FQDN of het IP-adres van de ASA-interface waarvoor het identiteitscertificaat wordt gebruikt. Deze parameter stelt de gevraagde extensie voor de alternatieve onderwerpnaam (SAN) voor het identiteitscertificaat in. De SAN-extensie wordt gebruikt door SSL/TLS/IKEv2-client om te controleren of het certificaat overeenkomt met de FQDN waarmee verbinding wordt gemaakt.

- Klik op Selecteren.

- In het venster Certificaat Onderwerp DN, vorm certificaat attributen - kies attribuut van vervolgkeuzelijst, ga de waarde in, klik op Add.

Kenmerk Beschrijving CN De naam waardoor de firewall kan worden benaderd (meestal de volledig gekwalificeerde domeinnaam, bijvoorbeeld vpn.example.com). OU De naam van uw afdeling binnen de organisatie. O De wettelijk geregistreerde naam van uw organisatie/bedrijf. C Landnummer (2-lettercode zonder punctuatie). ST De staat waarin uw organisatie is gevestigd. L De stad waar uw organisatie zich bevindt. EA E-mailadres Opmerking: Bij geen van de vorige veldwaarden mag de 64-tekenlimiet worden overschreden. Een langere waarde kan problemen opleveren met de installatie van het identiteitscertificaat. Het is ook niet nodig om alle DN-kenmerken te definiëren.

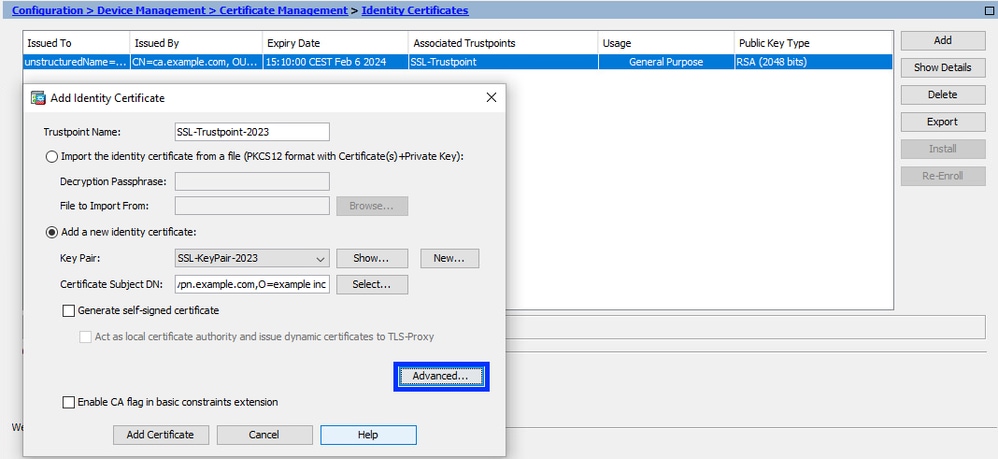

Klik op OK nadat alle kenmerken zijn toegevoegd. - Configureer het apparaat FQDN - klik op Advanced.

- Voer in het veld FQDN de volledig gekwalificeerde domeinnaam in via welke het apparaat via internet toegankelijk is. Klik op OK.

- Klik op Selecteren.

-

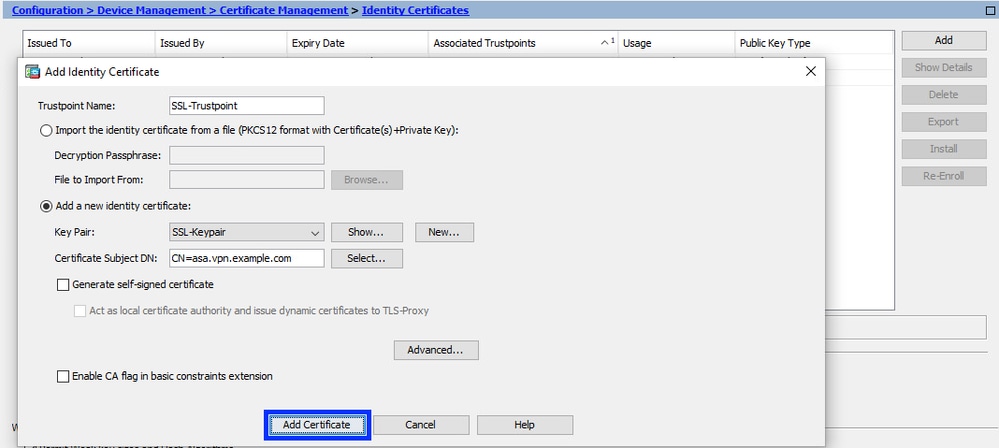

MVO genereren en opslaan

- Klik op Add Certificate (Certificaat toevoegen).

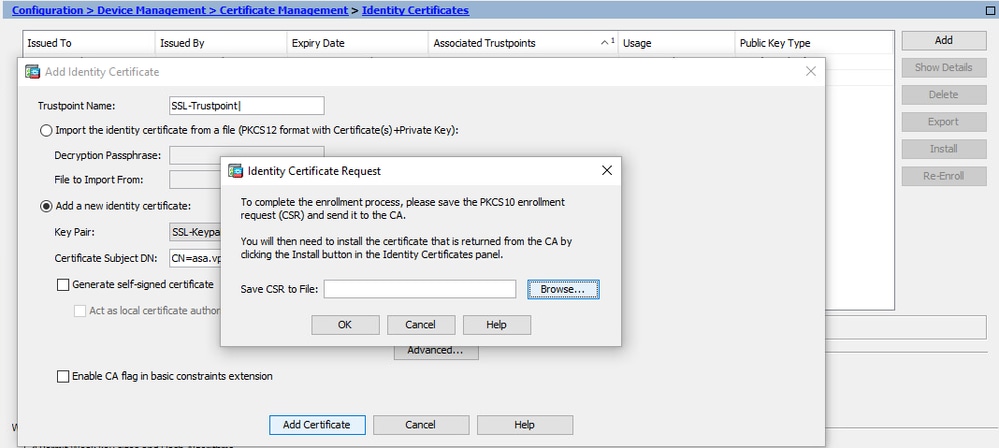

- Vervolgens wordt een scherm getoond met het verzoek de CSR op te slaan.

Klik op Browse (Bladeren), selecteer de locatie waar u de CSR wilt opslaan en sla het bestand op met de extensie .txt.

Opmerking: Wanneer het bestand wordt opgeslagen met de extensie .txt, kan de PKCS#10-aanvraag worden geopend met een tekstverwerker (bijvoorbeeld Notepad).

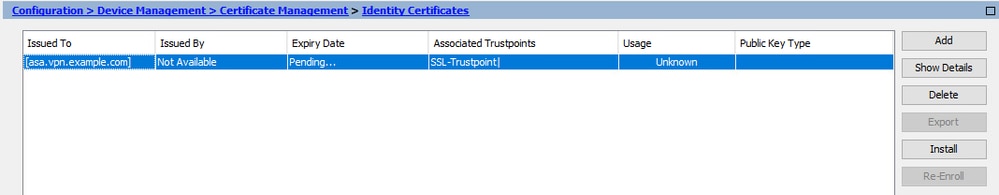

- Nu wordt het nieuwe trustpoint weergegeven in een wachtstaat.

- Klik op Add Certificate (Certificaat toevoegen).

Installeer het Identity Certificate in PEM-formaat met ASDM

De installatie stappen gaan ervan uit dat de CA de CSR heeft ondertekend en een PEM gecodeerd (.pem,.cer, .crt) Identity Certificate en CA certificaat bundel heeft geleverd.

-

CA-certificaat installeren dat de CSR heeft ondertekend

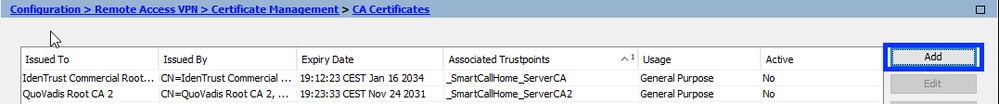

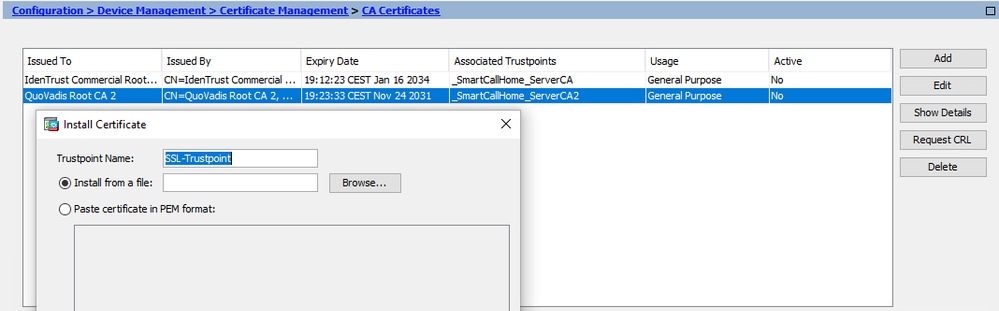

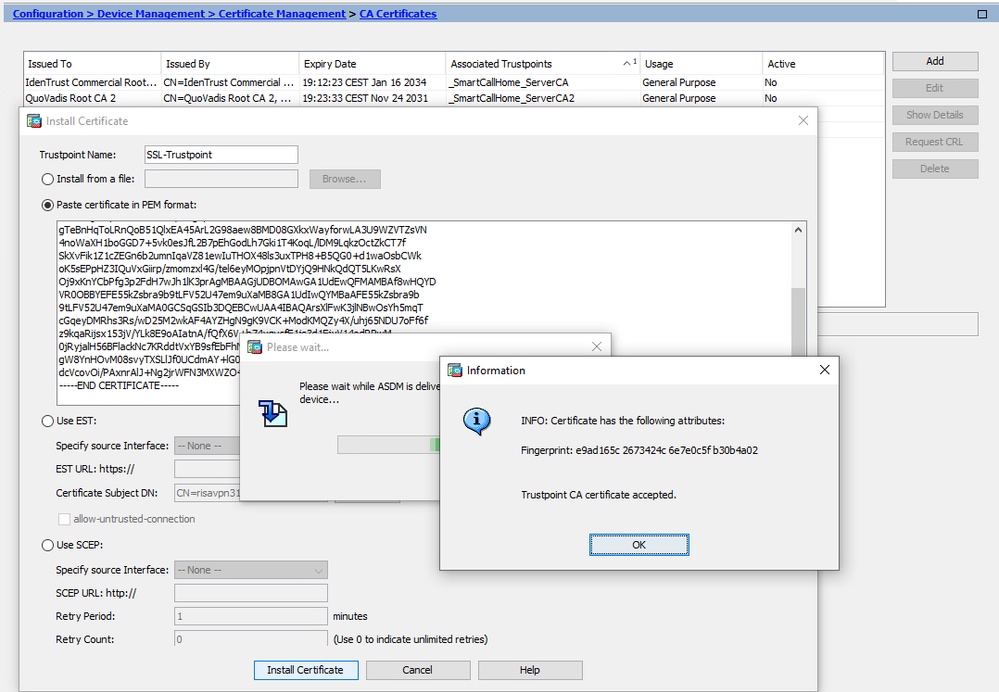

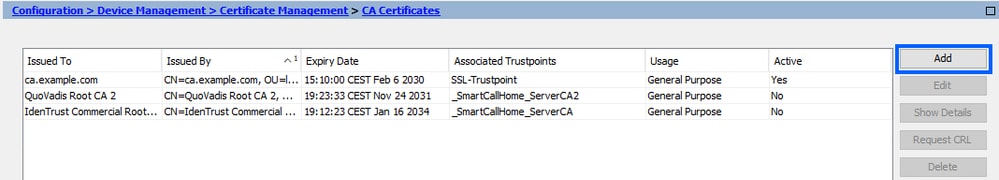

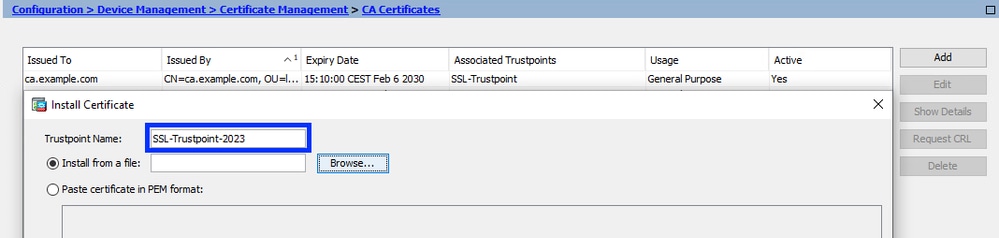

- Navigeer naar Configuration > Device Management >Certificate Management > en kies CA-certificaten. Klik op Add (Toevoegen).

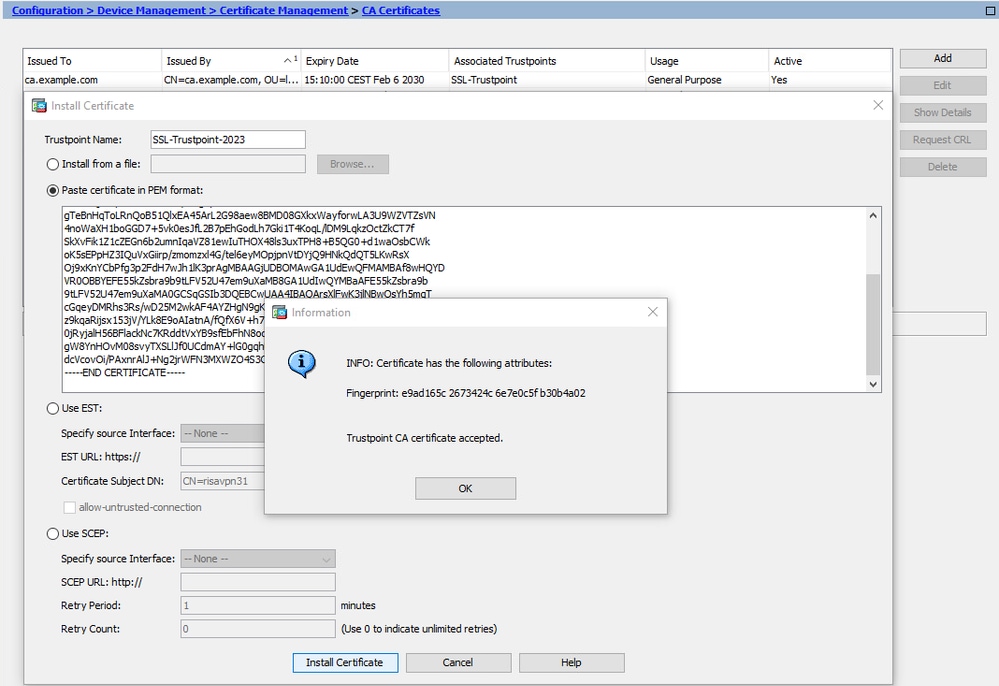

- Voer de naam van Trustpoint in en selecteer Installeren uit bestand, klik op de knop Bladeren en selecteer het intermediaire certificaat. U kunt ook het PEM-gecodeerde CA-certificaat plakken uit een tekstbestand in het tekstveld.

Opmerking: Installeer het CA-certificaat dat de MVO heeft ondertekend. Gebruik dezelfde naam als het identiteitsbewijs. De andere CA-certificaten hoger in de PKI-hiërarchie kunnen in afzonderlijke Trust Points worden geïnstalleerd.

- Klik op Install Certificate (Certificaat installeren).

- Navigeer naar Configuration > Device Management >Certificate Management > en kies CA-certificaten. Klik op Add (Toevoegen).

-

Installeer het identiteitscertificaat

-

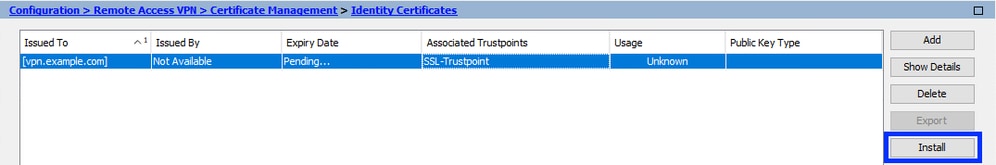

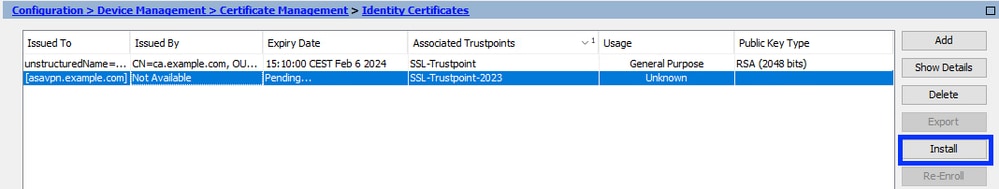

Kies het identiteitscertificaat dat eerder tijdens de MVO-generatie is gemaakt. Klik op Install (Installeren).

Opmerking: Het identiteitscertificaat kan zijn afgegeven door het veld Niet beschikbaar en het veld Vervaldatum is hangend.

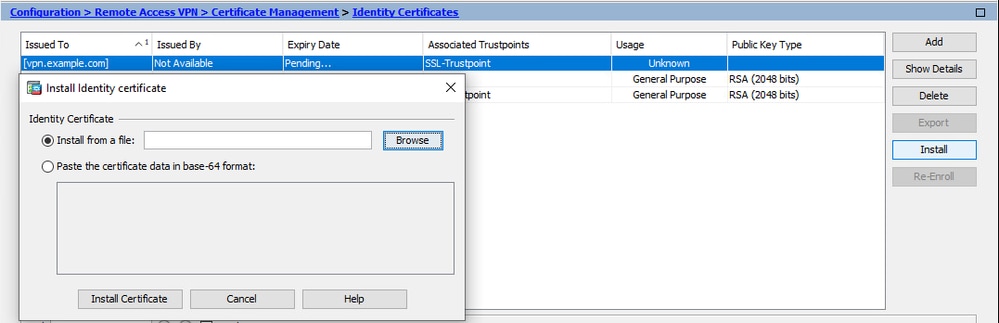

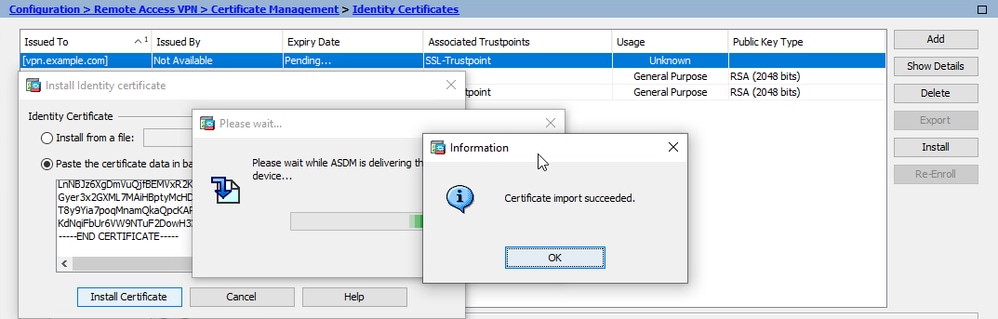

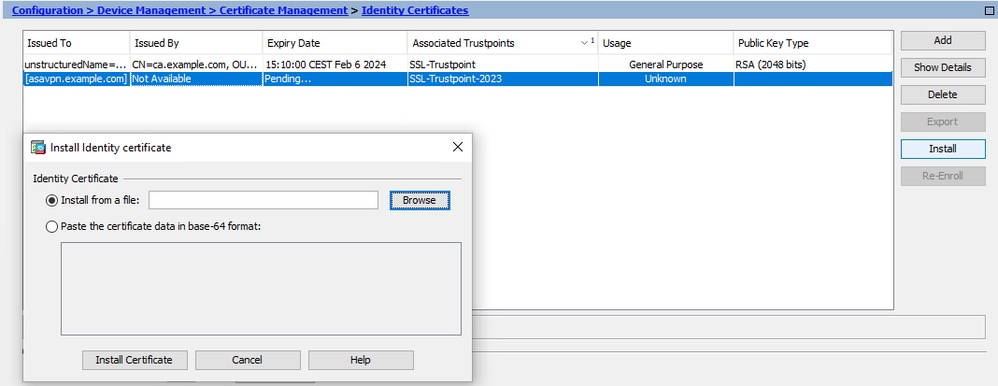

- Kies een bestand dat het PEM-gecodeerde identiteitscertificaat bevat dat u van de CA hebt ontvangen, of open het PEM-gecodeerde certificaat in een teksteditor en kopieer en plak het door de CA verstrekte identiteitscertificaat in het tekstveld.

Opmerking: Identiteitscertificaat kan worden geïnstalleerd in .pem, .cer, .crt formaat.

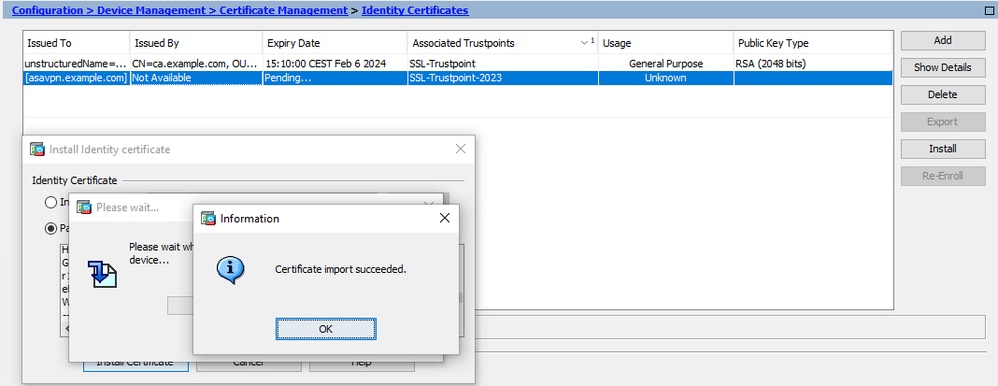

- Klik op Install Certificate (Certificaat installeren).

-

-

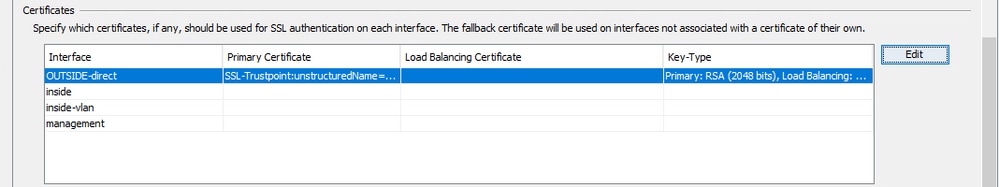

Bind het nieuwe certificaat aan Interface met ASDM

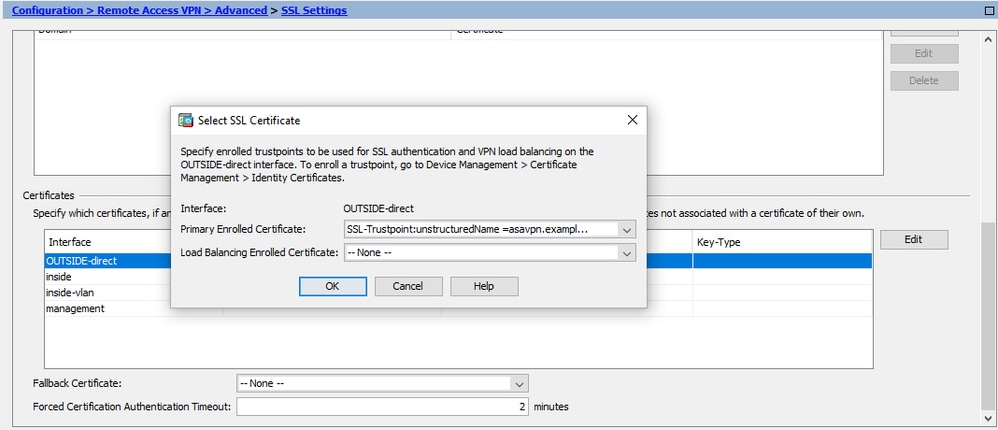

ASA moet worden geconfigureerd om het nieuwe identiteitscertificaat te gebruiken voor WebVPN-sessies die eindigen op de gespecificeerde interface.-

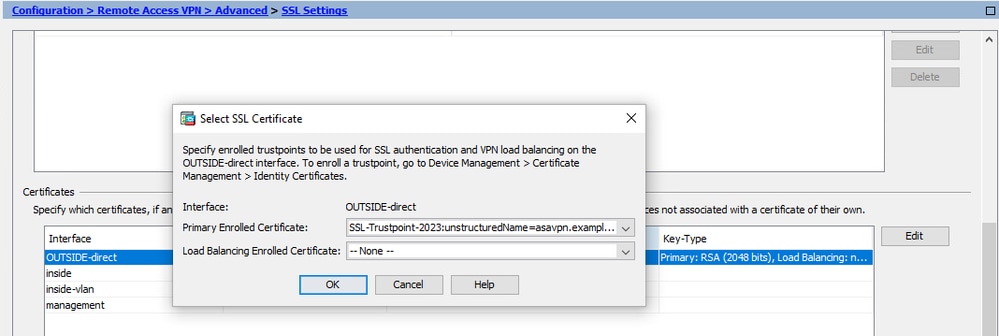

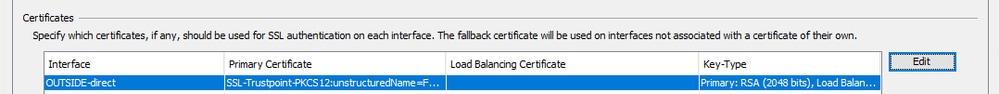

Ga naar Configuration > Remote Access VPN > Advanced > SSL Settings (Configuratie > VPN voor externe toegang > Geavanceerd > SSL-instellingen).

-

Selecteer onder Certificates (Certificaten) de interface waarop WebVPN-sessies moeten eindigen. In dit voorbeeld wordt de buiteninterface gebruikt.

Klik op Edit (Bewerken). -

Kies in de vervolgkeuzelijst Certificate (Certificaat) het nieuw geïnstalleerde certificaat.

-

Klik op OK.

-

Klik op Apply (Toepassen).

Nu wordt het nieuwe identiteitsbewijs gebruikt.

-

Installeer een Identity Certificate dat is ontvangen in PKCS 12-formaat met ASDM

Het PKCS12-bestand (.p12- of .pfx-formaat) bevat identiteitsbewijs, sleutelpaar en CA-certificaat(en). Het wordt gemaakt door de CA, in het geval van wildcard certificaat, of geëxporteerd van een ander apparaat. Het is een binair bestand en kan niet worden weergegeven met de teksteditor.

-

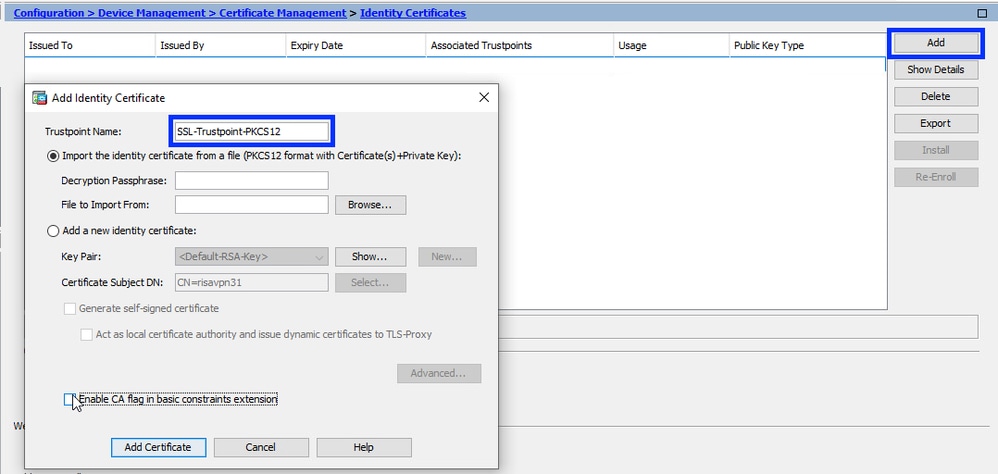

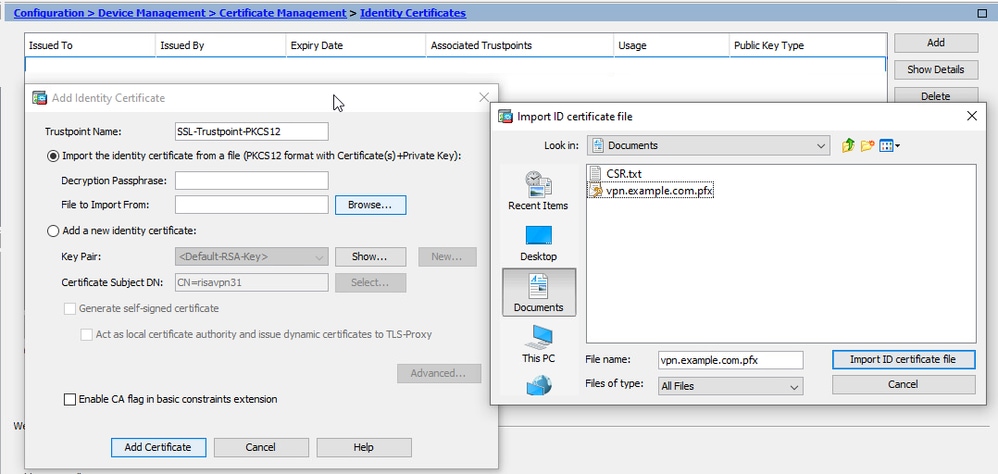

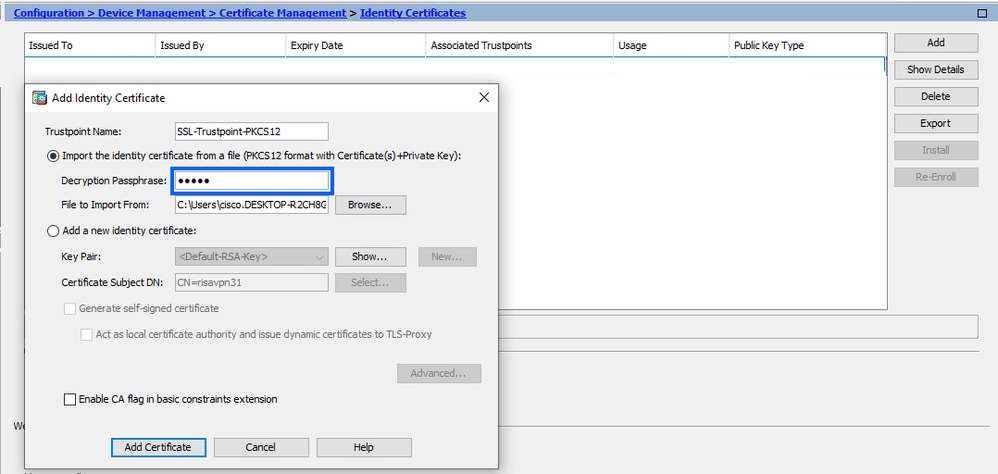

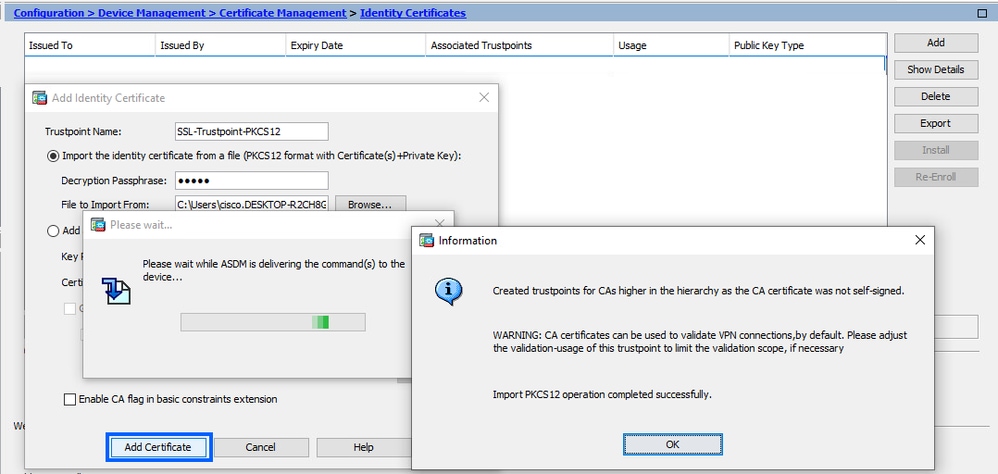

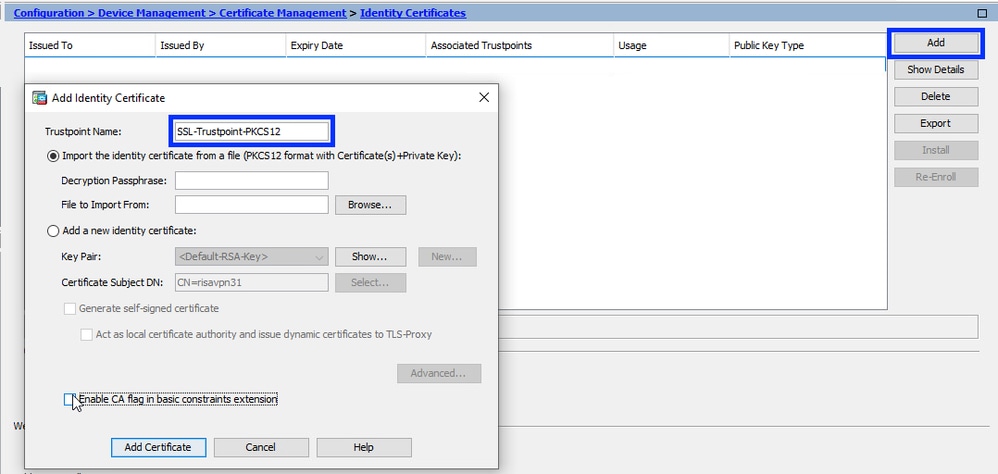

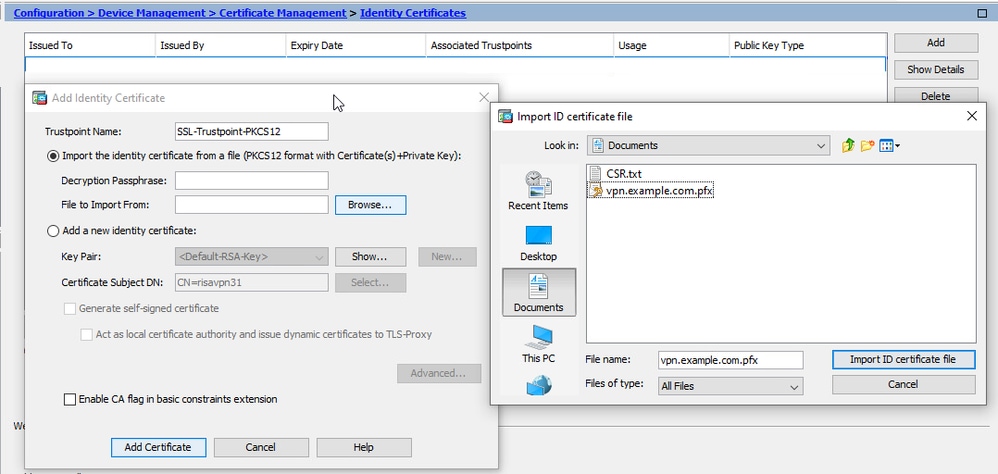

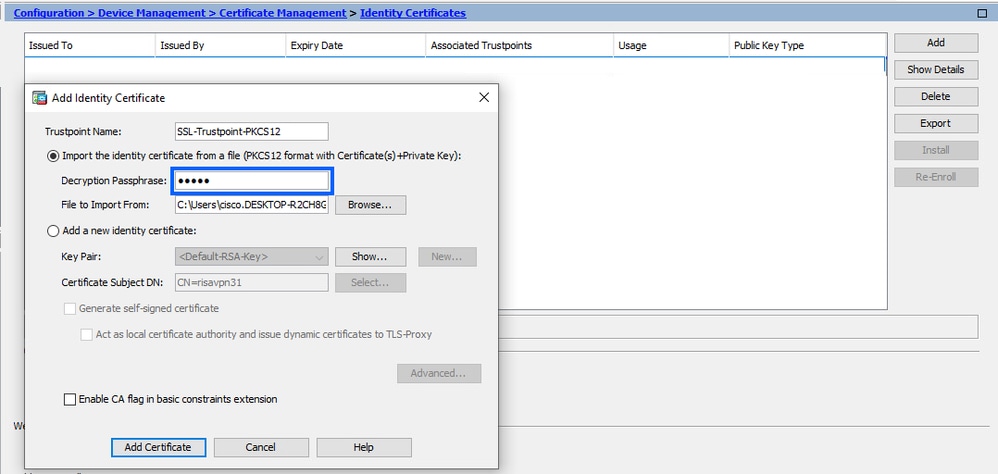

Installeer de Identity en CA-certificaten uit een PKCS12-bestand

Identiteitscertificaat, CA-certificaat(s) en sleutelpaar moeten worden gebundeld in één PKCS12-bestand.- Navigeer naar Configuratie > Apparaatbeheer > Certificaatbeheer en kies Identity Certificates.

- Klik op Add (Toevoegen).

- Geef een naam op bij Trustpoint Name (Naam van vertrouwenspunt).

- Klik op het keuzerondje Import the identity certificate from a file (Identiteitscertificaat importeren uit een bestand).

- Geef bij Decryption Passphrase (Wachtwoord voor ontsleuteling) het wachtwoord op dat is gebruikt om het PKCS12-bestand te maken.

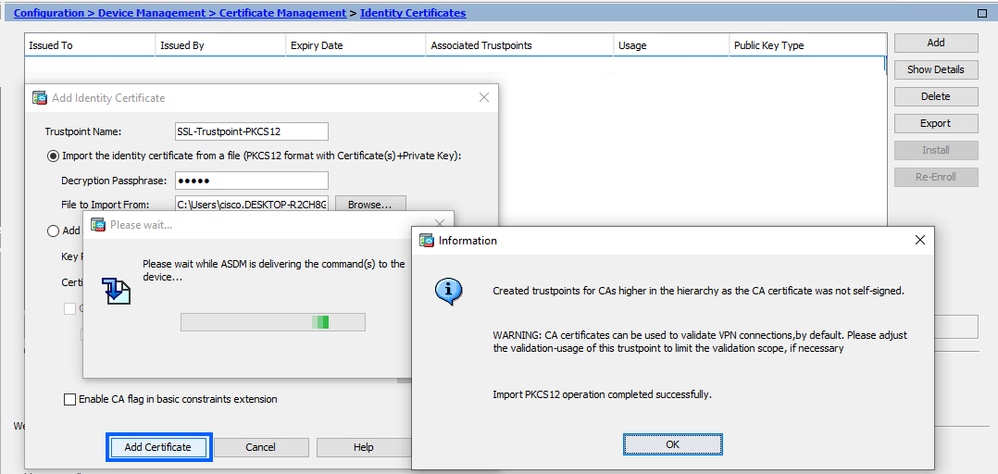

- Klik op Add Certificate (Certificaat toevoegen).

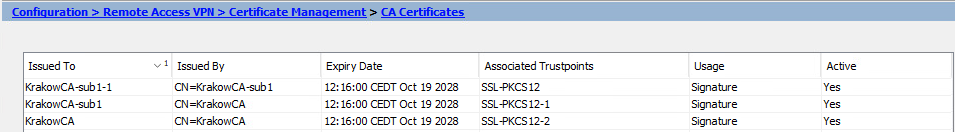

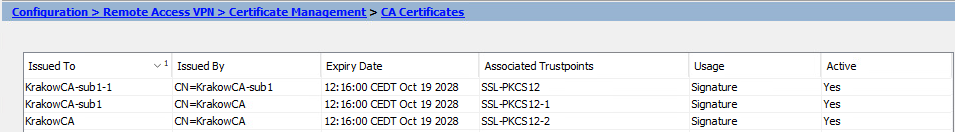

Opmerking: Wanneer u een PKCS12 met CA-certificaatketting importeert, creëert de ASDM automatisch de upstream CA-betrouwbaarheidspunten met namen met een -nummer-achtervoegsel.

-

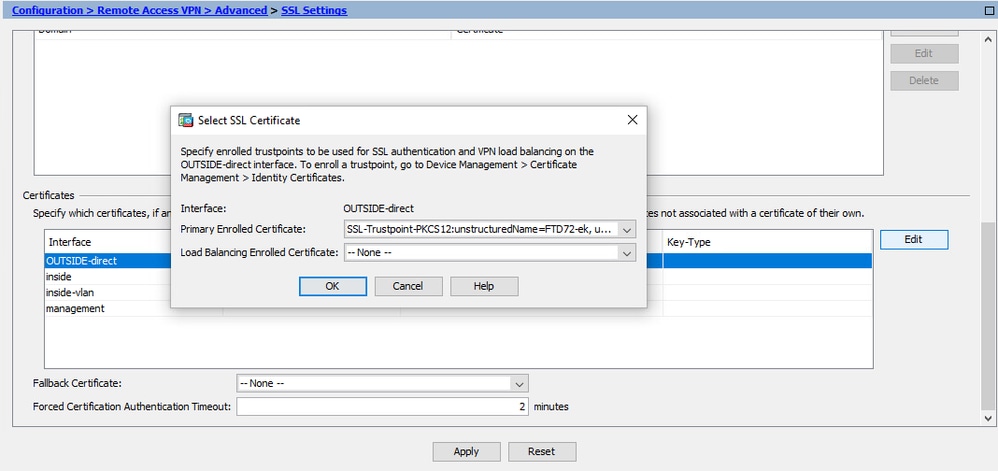

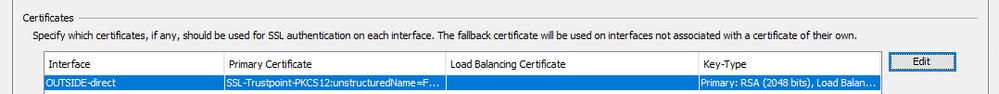

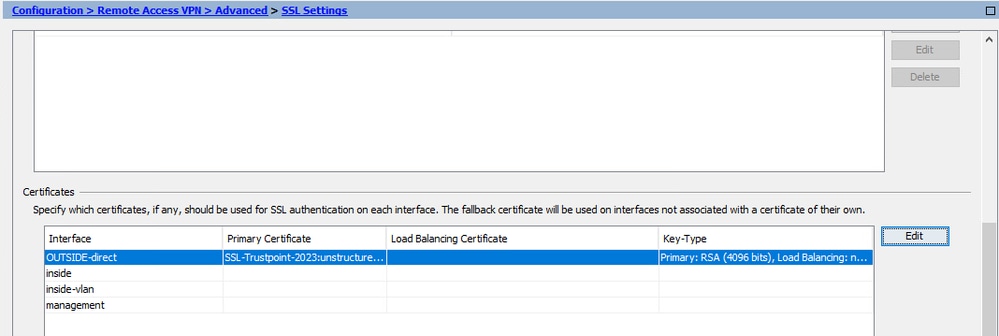

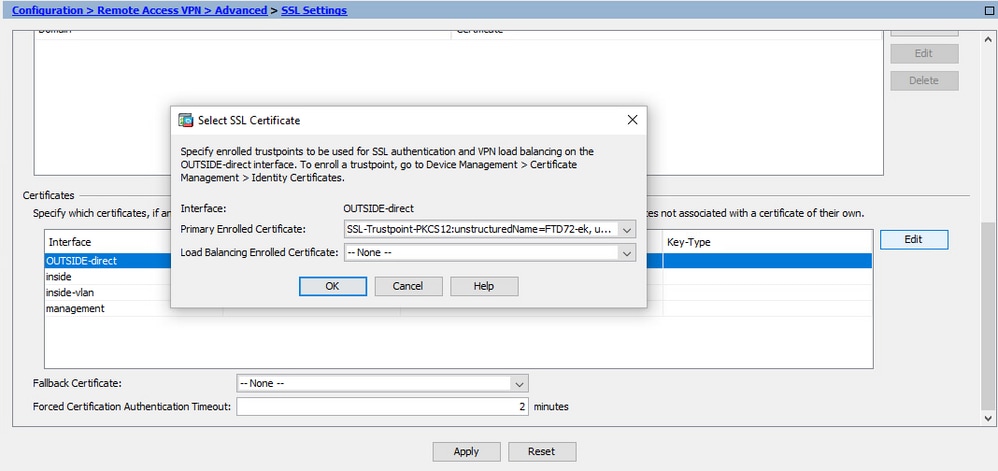

Bind het nieuwe certificaat aan Interface met ASDM

ASA moet worden geconfigureerd om het nieuwe identiteitscertificaat te gebruiken voor WebVPN-sessies die eindigen op de gespecificeerde interface.-

Ga naar Configuration > Remote Access VPN > Advanced > SSL Settings (Configuratie > VPN voor externe toegang > Geavanceerd > SSL-instellingen).

-

Selecteer onder Certificates (Certificaten) de interface waarop WebVPN-sessies moeten eindigen. In dit voorbeeld wordt de buiteninterface gebruikt.

Klik op Edit (Bewerken). -

Kies in de vervolgkeuzelijst Certificate (Certificaat) het nieuw geïnstalleerde certificaat.

-

Klik op OK.

-

Klik op Apply (Toepassen).

Nu wordt het nieuwe identiteitsbewijs gebruikt.

-

Certificaat-verlenging

Verleng een certificaat dat is ingeschreven met aanvraag voor certificaatondertekening (CSR) met ASDM

Certificaatverlenging van CSR-ingeschreven certificaat vereist dat u een nieuw Trustpoint maakt en inschrijft. Het moet een andere naam hebben (bijvoorbeeld oude naam met jaarachtervoegsel inschrijven). Het kan dezelfde parameters en sleutelpaar gebruiken als het oude certificaat, of verschillende.

Genereert een CSR met ASDM

-

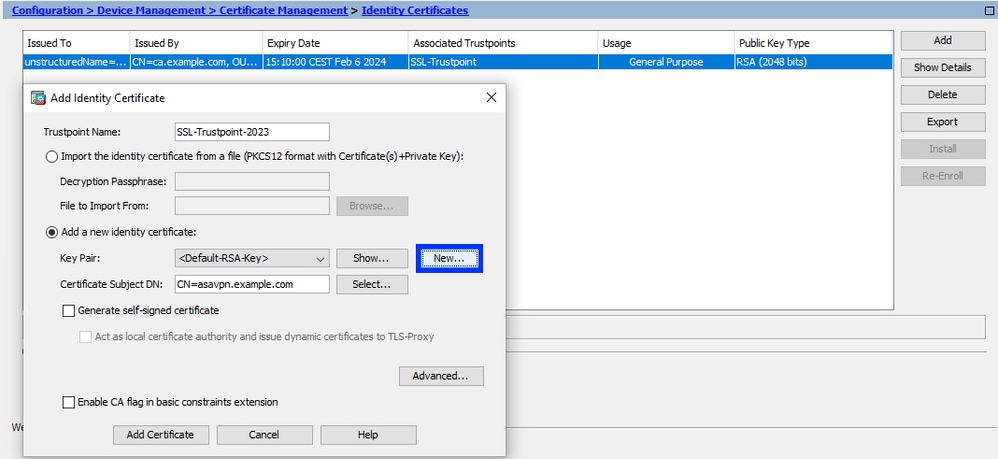

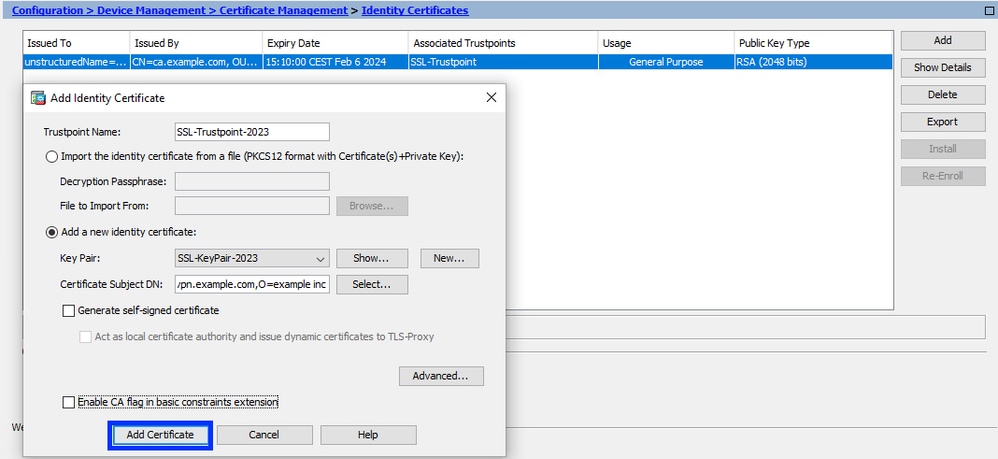

Een nieuw trustpoint met een specifieke naam maken

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identity Certificates.

- Klik op Add (Toevoegen).

- Definieer een Trustpoint naam.

- Klik op een radioknop Nieuw identiteitsbewijs toevoegen.

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identity Certificates.

-

(Optioneel) Maak een nieuw sleutelpaar

Opmerking: Standaard wordt de RSA-toets met de naam Default-RSA-Key en een grootte van 2048 gebruikt; het verdient echter aanbeveling voor elk identiteitsbewijs een uniek privaat/openbaar sleutelpaar te gebruiken.

- Klik op Nieuw om een nieuw sleutelpaar te genereren.

- Kies de optie Voer een nieuwe sleutelpaarnaam in en voer een naam in voor het nieuwe sleutelpaar.

- Selecteer RSA of ECDSA bij Key Type (Sleuteltype).

- Kies de sleutelgrootte; voor RSA, kies Algemeen doel voor Gebruik.

- Klik op Generate Now (Nu genereren). Het sleutelpaar wordt nu gecreëerd.

- Klik op Nieuw om een nieuw sleutelpaar te genereren.

-

Selecteer de naam van het sleutelpaar

- Kies het sleutelpaar om de MVO te ondertekenen met, en te worden gebonden aan het nieuwe certificaat.

- Kies het sleutelpaar om de MVO te ondertekenen met, en te worden gebonden aan het nieuwe certificaat.

-

Configureer het certificaatonderwerp en de volledig gekwalificeerde domeinnaam (FQDN)

Voorzichtig: De FQDN-parameter moet overeenkomen met de FQDN of het IP-adres van de ASA-interface waarvoor het certificaat wordt gebruikt. Deze parameter stelt de alternatieve onderwerpnaam (SAN) voor het certificaat in. Het SAN-veld wordt gebruikt door SSL/TLS/IKEv2-client om te controleren of het certificaat overeenkomt met de FQDN waarmee verbinding is gemaakt.

Opmerking: CA kan de FQDN- en onderwerpnamen die in het trustpoint zijn gedefinieerd, wijzigen wanneer het de CSR ondertekent en een ondertekend identiteitsbewijs aanmaakt.

- Klik op Selecteren.

- In het venster Certificaat Onderwerp DN, configureer certificaat attributen - selecteer attribuut uit vervolgkeuzelijst, voer de waarde in, klik op Add.

Kenmerk

Beschrijving CN

De naam waardoor de firewall kan worden benaderd (meestal de volledig gekwalificeerde domeinnaam, bijvoorbeeld vpn.example.com).

OU

De naam van uw afdeling binnen de organisatie.

O

De wettelijk geregistreerde naam van uw organisatie/bedrijf.

C

Landnummer (2-lettercode zonder punctuatie)

ST

De staat waarin uw organisatie is gevestigd.

L

De stad waar uw organisatie zich bevindt.

EA

E-mailadres

Opmerking: In geen van de vorige velden kan een waarde van 64 tekens worden overschreden. Een langere waarde kan problemen opleveren met de installatie van het identiteitscertificaat. Het is ook niet nodig om alle DN-kenmerken te definiëren.

Klik op OK nadat alle kenmerken zijn toegevoegd. - Om apparaat FQDN te configureren klikt u op Geavanceerd.

- Voer in het veld FQDN de volledig gekwalificeerde domeinnaam in via welke het apparaat via internet toegankelijk is. Klik op OK.

- Klik op Selecteren.

-

MVO genereren en opslaan

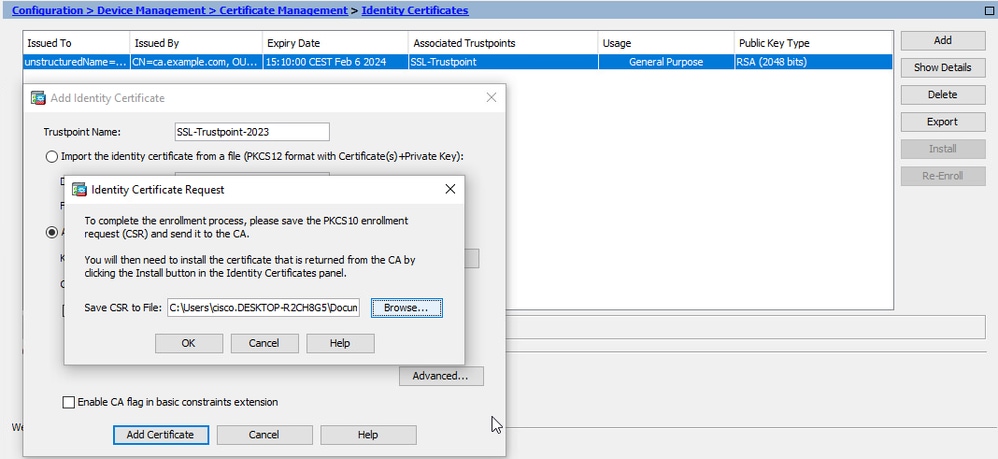

- Klik op Add Certificate (Certificaat toevoegen).

- Vervolgens wordt een scherm getoond met het verzoek de CSR op te slaan.

Klik op Bladeren. Kies een locatie waar u de CSR wilt opslaan en sla het bestand op met de extensie .txt.

Opmerking: Wanneer het bestand wordt opgeslagen met de extensie .txt, kan de PKCS#10-aanvraag worden geopend met een tekstverwerker (bijvoorbeeld Notepad).

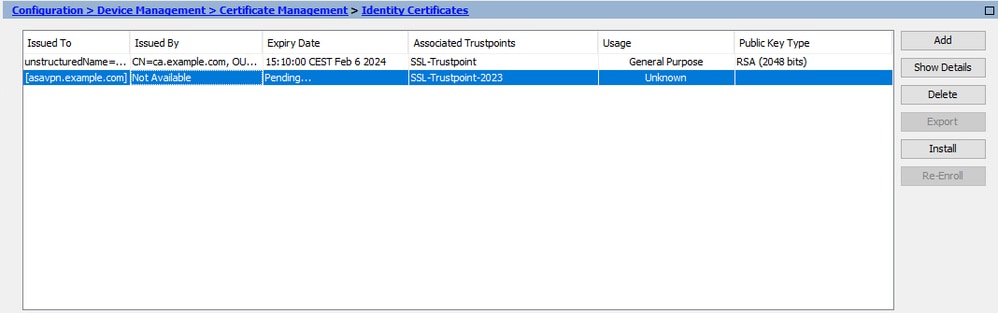

- Nu wordt het nieuwe trustpoint weergegeven in een wachtstaat.

- Klik op Add Certificate (Certificaat toevoegen).

Installeer het identiteitscertificaat in PEM-formaat met ASDM

De installatiestappen gaan ervan uit dat de CA de CSR heeft ondertekend en een PEM-gecodeerd pakket (.pem, .cer, .crt) heeft geleverd met een nieuw identiteitscertificaat en CA-certificaatbundel.

-

CA-certificaat installeren dat de CSR heeft ondertekend

Het CA-certificaat dat het Identity Certificate heeft ondertekend, kan worden geïnstalleerd in het Trustpoint dat voor Identity Certificate is gecreëerd. Als het Identity Certificate is ondertekend door een bemiddelende CA, kan dit CA-certificaat worden geïnstalleerd in het Identity Certificate Trustpoint. Alle CA-certificaten stroomopwaarts in de hiërarchie en kunnen worden geïnstalleerd in afzonderlijke CA Trustpoints.- Navigeer naar Configuration > Device Management >Certificate Management > en kies CA-certificaten. Klik op Add (Toevoegen).

- Voer de naam van Trustpoint in en kies Installeren uit bestand, klik op de knop Bladeren en kies het tussenliggende certificaat. U kunt ook het PEM-gecodeerde CA-certificaat plakken vanuit een tekstbestand in het tekstveld.

Opmerking: Installeer het tussentijdse certificaat met dezelfde vertrouwenspuntnaam als de vertrouwenspuntnaam van het Identity Certificate, indien het Identity Certificate is ondertekend door een intermediair CA-certificaat.

- Klik op Install Certificate (Certificaat installeren).

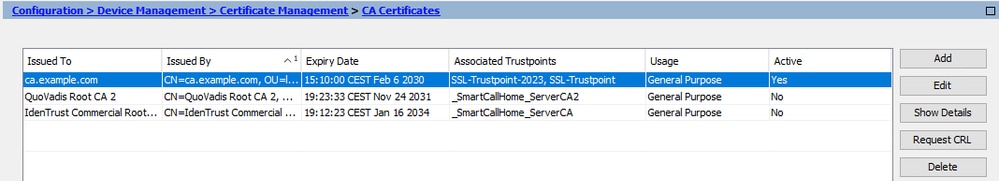

In het voorbeeld wordt het nieuwe certificaat ondertekend met hetzelfde CA-certificaat als het oude. Hetzelfde CA-certificaat is nu gekoppeld aan twee Trustpoints.

- Navigeer naar Configuration > Device Management >Certificate Management > en kies CA-certificaten. Klik op Add (Toevoegen).

-

Installeer het identiteitscertificaat

-

Kies het identiteitscertificaat dat eerder met de MVO-generatie is gemaakt. Klik op Install (Installeren).

Opmerking: Het identiteitscertificaat kan per veld zijn afgegeven als niet beschikbaar, en het veld Vervaldatum als hangend.

- Kies een bestand dat het PEM-gecodeerde identiteitscertificaat bevat dat u van de CA hebt ontvangen, of open het PEM-gecodeerde certificaat in een teksteditor en kopieer en plak het Identity Certificate dat door de CA in het tekstveld is verstrekt.

Opmerking: Identiteitscertificaat kan worden geïnstalleerd in .pem, .cer, .crt formaat.

- Klik op Install Certificate (Certificaat installeren).

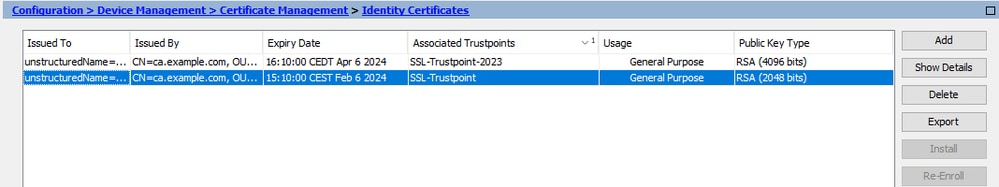

Na de installatie zijn er oude en nieuwe identiteitsbewijzen aanwezig.

-

-

Bind het nieuwe certificaat aan Interface met ASDM

ASA moet worden geconfigureerd om het nieuwe identiteitscertificaat te gebruiken voor WebVPN-sessies die eindigen op de gespecificeerde interface.-

Ga naar Configuration > Remote Access VPN > Advanced > SSL Settings (Configuratie > VPN voor externe toegang > Geavanceerd > SSL-instellingen).

-

Selecteer onder Certificates (Certificaten) de interface waarop WebVPN-sessies moeten eindigen. In dit voorbeeld wordt de buiteninterface gebruikt.

Klik op Edit (Bewerken). -

Kies in de vervolgkeuzelijst Certificate (Certificaat) het nieuw geïnstalleerde certificaat.

-

Klik op OK.

-

Klik op Apply (Toepassen). Nu wordt het nieuwe identiteitsbewijs gebruikt.

-

Verleng een certificaat dat is ingeschreven voor PKCS 12-bestand met ASDM

Certificaatverlenging van PKCS12 ingeschreven certificaat vereist dat u een nieuw Trustpoint maakt en inschrijft. Het moet een andere naam hebben (bijvoorbeeld oude naam met jaarachtervoegsel inschrijven).

Het PKCS12-bestand (.p12- of .pfx-formaat) bevat identiteitsbewijs, sleutelpaar en CA-certificaat(en). Het wordt gemaakt door de CA, bijvoorbeeld in het geval van wildcard certificaat, of geëxporteerd van een ander apparaat. Het is een binair bestand en kan niet worden weergegeven met de teksteditor.

-

Installeer het vernieuwde identiteitscertificaat en CA-certificaten uit een PKCS12-bestand

Het identiteitsbewijs, CA-certificaat(en) en sleutelpaar moeten worden gebundeld in één PKCS12-bestand.- Navigeer naar Configuratie > Apparaatbeheer > Certificaatbeheer en kies Identity Certificates.

- Klik op Add (Toevoegen).

- Geef een nieuwe Trustpoint naam op.

- Klik op het keuzerondje Import the identity certificate from a file (Identiteitscertificaat importeren uit een bestand).

- Geef bij Decryption Passphrase (Wachtwoord voor ontsleuteling) het wachtwoord op dat is gebruikt om het PKCS12-bestand te maken.

- Klik op Add Certificate (Certificaat toevoegen).

Opmerking: Wanneer een PKCS12 met CAs-certificaatketen wordt geïmporteerd, creëert de ASDM automatisch de upstream CA's trustpoints met namen met een -nummer achtervoegsel.

-

Bind het nieuwe certificaat aan Interface met ASDM

ASA moet worden geconfigureerd om het nieuwe identiteitscertificaat te gebruiken voor WebVPN-sessies die eindigen op de gespecificeerde interface.-

Ga naar Configuration > Remote Access VPN > Advanced > SSL Settings (Configuratie > VPN voor externe toegang > Geavanceerd > SSL-instellingen).

-

Selecteer onder Certificates (Certificaten) de interface waarop WebVPN-sessies moeten eindigen. In dit voorbeeld wordt de buiteninterface gebruikt.

Klik op Edit (Bewerken). -

Kies in de vervolgkeuzelijst Certificate (Certificaat) het nieuw geïnstalleerde certificaat.

-

Klik op OK.

-

Klik op Apply (Toepassen).

Nu wordt het nieuwe identiteitsbewijs gebruikt.

-

Verifiëren

Gebruik deze stappen om te controleren of de installatie van het leverancierscertificaat van een derde succesvol is en of u SSL VPN-verbindingen gebruikt.

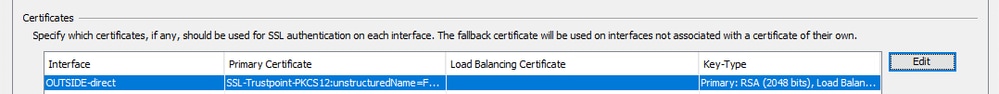

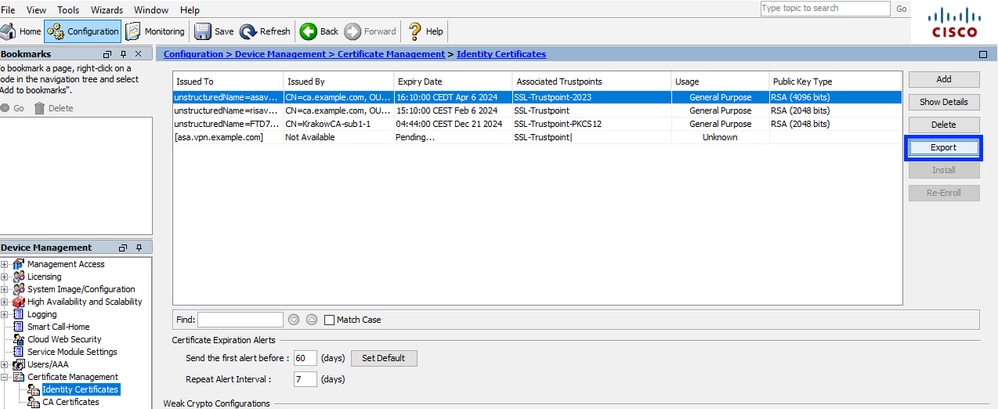

Geïnstalleerde certificaten bekijken via ASDM

- Ga naar Configuration > Remote Access VPN > Certificate Management (Configuratie > VPN voor externe toegang > Certificaatbeheer) en selecteer Identity Certificates (Identiteitscertificaten).

- Het door de derde partij afgegeven identiteitsbewijs kan worden weergegeven.

Problemen oplossen

Deze debug-opdracht moet worden verzameld op de CLI in het geval van een fout bij de installatie van een SSL-certificaat.

- debug crypto ca 14

Veelgestelde vragen

V. Wat is een PKCS12?

A. In cryptografie, definieert PKCS12 een archiefbestandsindeling die gemaakt is om vele cryptografieobjecten als één bestand op te slaan. Het wordt algemeen gebruikt om een privé sleutel met zijn X.509 certificaat te bundelen of alle leden van een ketting van vertrouwen te bundelen.

V. Wat is MVO?

A. In PKI-systemen (Public Key Infrastructure) is een verzoek om een certificaat te ondertekenen (ook MVO of certificeringsverzoek) een bericht dat door een aanvrager wordt verzonden naar een registratieautoriteit van de openbare sleutelinfrastructuur om een digitaal identiteitscertificaat aan te vragen. Het bevat gewoonlijk de openbare sleutel waarvoor het certificaat kan worden afgegeven, informatie die wordt gebruikt om het ondertekende certificaat te identificeren (zoals een domeinnaam in Onderwerp) en integriteitsbescherming (bijvoorbeeld een digitale handtekening).

V. Waar is het wachtwoord van de PKCS12?

A. Wanneer certificaten en sleutelparen naar een PKCS12-bestand worden geëxporteerd, wordt het wachtwoord in de exportopdracht gegeven. Voor het importeren van een pkcs12-bestand moet het wachtwoord worden geleverd door de eigenaar van de CA-server of de persoon die de PKCS12 heeft geëxporteerd van een ander apparaat.

V. Wat is het verschil tussen de wortel en de identiteit?

A. In cryptografie en computerbeveiliging is een basiscertificaat een publiek sleutelcertificaat dat een basiscertificeringsinstantie (CA) identificeert. De certificaten van de wortel zijn zelf-ondertekend (en het is mogelijk voor een certificaat om meerdere vertrouwenswegen te hebben, bijvoorbeeld, als het certificaat werd uitgegeven door een wortel die werd dwars-ondertekend) en vormen de basis van een op X.509-gebaseerde openbare zeer belangrijke infrastructuur (PKI). Een public key certificate, ook wel bekend als een digital certificate of Identity Certificate, is een elektronisch document dat gebruikt wordt om het eigendom van een publieke sleutel te bewijzen. Het certificaat bevat informatie over de sleutel, informatie over de identiteit van de eigenaar (het onderwerp genoemd), en de digitale handtekening van een entiteit die de inhoud van het certificaat heeft geverifieerd (de emittent genoemd). Als de handtekening geldig is, en de software die het certificaat onderzoekt de emittent vertrouwt, dan kan het die sleutel gebruiken om veilig met het onderwerp van het certificaat te communiceren.

V. Ik heb de cert geïnstalleerd, waarom werkt het niet?

A. Dit kan te wijten zijn aan vele redenen, bijvoorbeeld:

1. Het certificaat en trustpoint worden geconfigureerd, maar zijn niet gebonden aan het proces dat het gebruikt. Bijvoorbeeld, het te gebruiken trustpoint is niet gebonden aan de buiteninterface die AnyConnect-clients beëindigt.

2. Er wordt een PKCS12-bestand geïnstalleerd, maar dit bevat fouten als gevolg van het ontbreken van een tussentijds CA-certificaat in het PKCS12-bestand. De klanten die het tussenliggende CA-certificaat als betrouwbaar hebben, maar geen basiscertificaat van CA als betrouwbaar hebben, kunnen de gehele certificaatketen niet verifiëren en het server Identity Certificate niet als betrouwbaar rapporteren.

3. Een certificaat met onjuiste kenmerken kan installatiefouten of fouten aan de clientzijde veroorzaken. Bepaalde eigenschappen worden bijvoorbeeld met het verkeerde formaat gecodeerd. Een andere reden is dat het Identity Certificate ontbreekt. Alternatieve naam (SAN) ontbreekt, of dat de domeinnaam die gebruikt wordt om toegang te krijgen tot de server niet aanwezig is als SAN.

Q. Vereist een installatie van een nieuwe cert een onderhoudsvenster of veroorzaakt onderbreking?

A. De installatie van een nieuw certificaat (identiteit of CA) is niet opdringerig en veroorzaakt geen downtime of vereist een onderhoudsvenster. Om een nieuw certificaat te kunnen gebruiken voor een service die bestaat, is een wijziging en vereist een venster voor wijzigingsaanvraag/onderhoud.

V. Kan het toevoegen of wijzigen van een certificaat de verbonden gebruikers loskoppelen?

A. Nee, de gebruikers die op dit moment verbonden zijn, blijven verbonden. Het certificaat wordt gebruikt in de verbindingsinrichting. Wanneer de gebruikers opnieuw verbinding hebben gemaakt, wordt het nieuwe certificaat gebruikt.

V. Hoe kan ik een CSR maken met een wildcard? Of een alternatieve onderwerpnaam (SAN)?

A. Momenteel kan de ASA/FTD geen MVO met jokerteken creëren; dit proces kan echter met OpenSSL worden uitgevoerd. U kunt de opdrachten uitvoeren om de CSR- en ID-toets te genereren:

openssl genrsa - out id.key 2048

openssl req -out id.csr -key id.key -nieuw

Wanneer een trustpoint is geconfigureerd met het FQDN-kenmerk (Fully Qualified Domain Name), bevat de door ASA/FTD gemaakte CSR de SAN met die waarde. Meer SAN-kenmerken kunnen door de CA worden toegevoegd wanneer deze de CSR ondertekent, of de CSR kan worden gemaakt met OpenSSL

V. Wordt het certificaat onmiddellijk vervangen?

A. Het nieuwe server Identity Certificate wordt alleen gebruikt voor de nieuwe verbindingen. Het nieuwe certificaat is gereed om onmiddellijk na de wijziging gebruikt te worden, maar wordt daadwerkelijk gebruikt met nieuwe verbindingen.

V. Hoe kan ik controleren of de installatie werkte?

A. De CLI-opdracht om te verifiëren: toon crypto ca cert <trustpointname>

V. Hoe PKCS12 te genereren van het identiteitscertificaat, CA-certificaat en privésleutel?

A. PKCS12 kan worden gemaakt met OpenSSL, met de opdracht:

openssl pkcs12 -export -p12.pfx -inkey id.key -in id.crt -certfile ca.crt

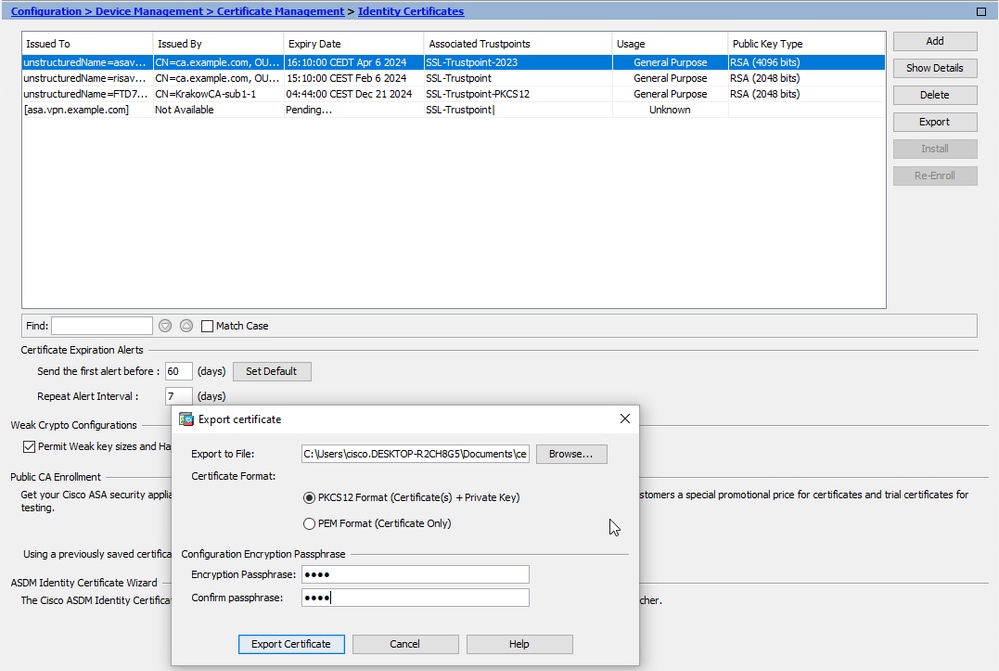

V. Hoe een certificaat te exporteren om het in een nieuwe ASA te installeren?

A.

-

Met CLI: gebruik de opdracht: crypto kan exporteren <trustpointname> pkcs12 <password>

-

Met ASDM:

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identiteitscertificaten en kies het Identity Certificate. Klik op Exporteren.

- Kies waar u het bestand wilt exporteren, geef het exportwachtwoord op en klik op Certificaat exporteren.

Het geëxporteerde certificaat kan op de computerschijf worden geplaatst. Zet het wachtwoord op een veilige plaats, het bestand is zonder het nutteloos.

- Blader naar Configuratie > Apparaatbeheer > Certificaatbeheer > Identiteitscertificaten en kies het Identity Certificate. Klik op Exporteren.

Q. Als de sleutels ECDSA worden gebruikt, is het SSL proces van de certificaatgeneratie verschillend?

A. Het enige verschil in configuratie is de keypair generatiestap, waar een ECDSA keypair kan worden gegenereerd in plaats van een RSA keypair. De overige stappen zijn gelijk.

Q. Is het altijd vereist om een nieuw Zeer belangrijk paar te produceren?

A. De stap voor het genereren van het sleutelpaar is optioneel. Bestaand sleutelpaar kan worden gebruikt, of in het geval van PKCS12 wordt het sleutelpaar geïmporteerd met het certificaat. Zie de sectie Selecteer de Key pair Name voor het respectieve inschrijvings-/herinschrijvingstype.

V. Is het veilig om een nieuw sleutelpaar te genereren voor een nieuw identiteitscertificaat?

A. Het proces is veilig zolang een nieuwe naam van het Zeer belangrijke paar wordt gebruikt. In een dergelijk geval worden de oude Key Pairs niet gewijzigd.

Q. Is het vereist om de sleutel opnieuw te produceren wanneer een firewall (zoals RMA) wordt vervangen?

A. De nieuwe firewall door ontwerp heeft geen Key Paren aanwezig op de oude firewall.

De back-up van de actieve configuratie bevat niet de sleutelparen. De volledige back-up met ASDM kan de sleutelparen bevatten.

De Identity Certificates kunnen worden geëxporteerd van een ASA met ASDM of CLI voordat deze faalt. In het geval van een failover-paar worden de certificaten en sleutelparen gesynchroniseerd naar een stand-by-eenheid met de opdracht schrijfstand-by. Als één knooppunt van failover-paar wordt vervangen, is het voldoende om de basisfailover te configureren en de configuratie naar het nieuwe apparaat te duwen.

Als een sleutelpaar verloren gaat met het apparaat en er geen back-up is, moet een nieuw certificaat worden ondertekend met sleutelpaar aanwezig op het nieuwe apparaat.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

4.0 |

15-Nov-2024

|

Bijgewerkt machinevertaling en opmaak. |

3.0 |

25-Jul-2024

|

Bijgewerkte Alt Text, styleskwesties, uitdrukkingen, en punctuatie/kapitalisatie. |

2.0 |

22-Apr-2023

|

Bijgewerkte bijdragerlijst. |

1.0 |

19-Apr-2023

|

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Mateusz GrzesiakTechnisch adviseur-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback