Inleiding

In dit document wordt beschreven hoe u Secure Network Analytics (SNA) configureert om Microsoft Entra ID voor eenmalige aanmelding (Single Sign On, SSO) te gebruiken.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Microsoft Azure

- Beveiligde netwerkanalyse

Gebruikte componenten

- SNA Manager v7.5.2

- Microsoft Entra ID

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configuratiestappen

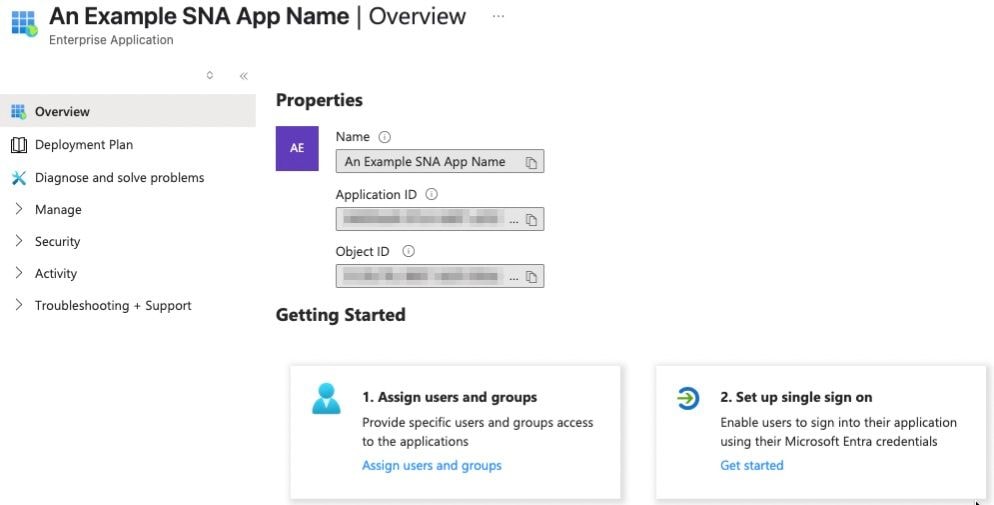

Bedrijfstoepassing configureren in Azure

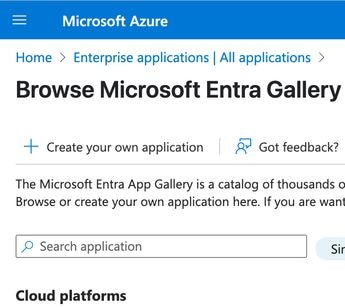

1. Meld u aan bij Azure Cloud Portal.

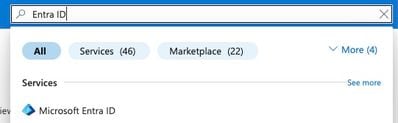

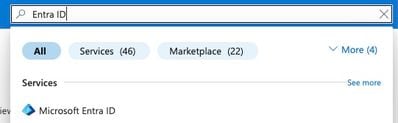

2. Zoek Entra ID-service in het zoekvak en selecteer Microsoft Entra ID.

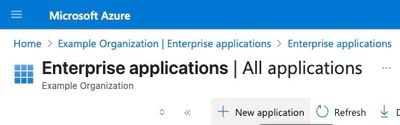

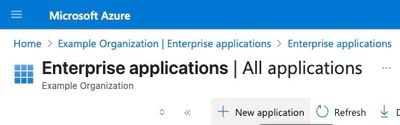

3. Vouw in het linkerdeelvenster Beheer en selecteer Bedrijfstoepassingen.

4. Klik op Nieuwe toepassing.

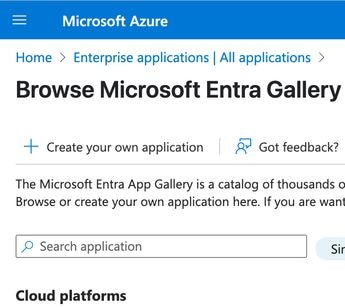

5. Selecteer Uw eigen toepassing maken op de nieuwe pagina die wordt geladen.

Azure-UI

Azure-UI

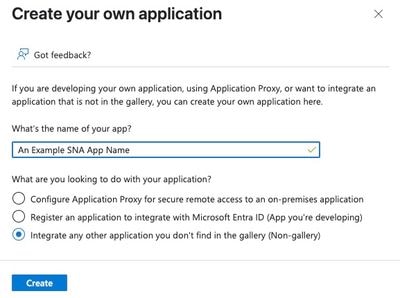

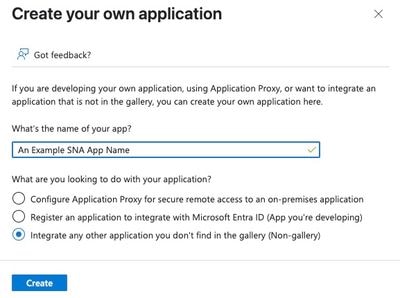

6. Geef een naam op voor de toepassing in het veld Wat is de naam van uw app?.

7. Selecteer het keuzerondje Een andere toepassing integreren die u niet vindt in de galerij (Niet-galerij) en klik op Maken.

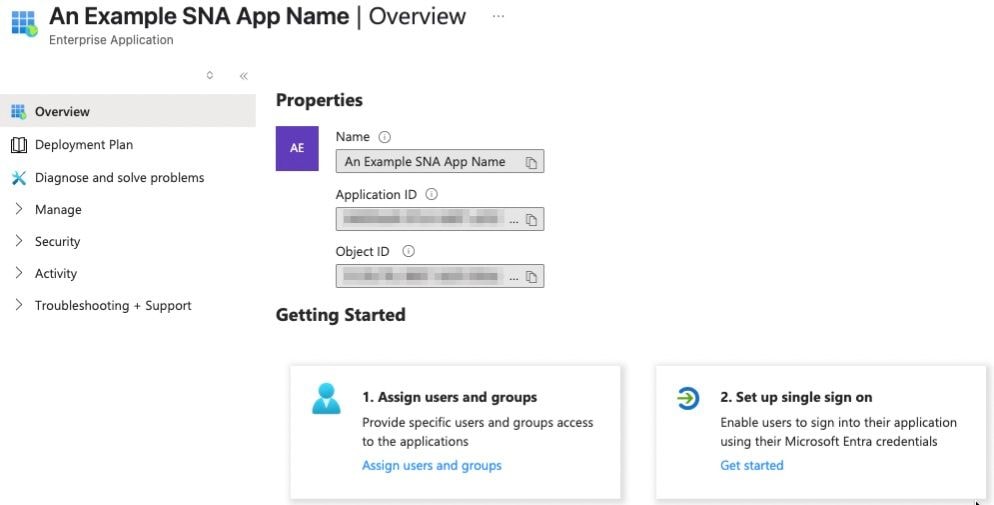

8. Klik op Eenmalige aanmelding instellen op nieuw geconfigureerd toepassingsdashboard.

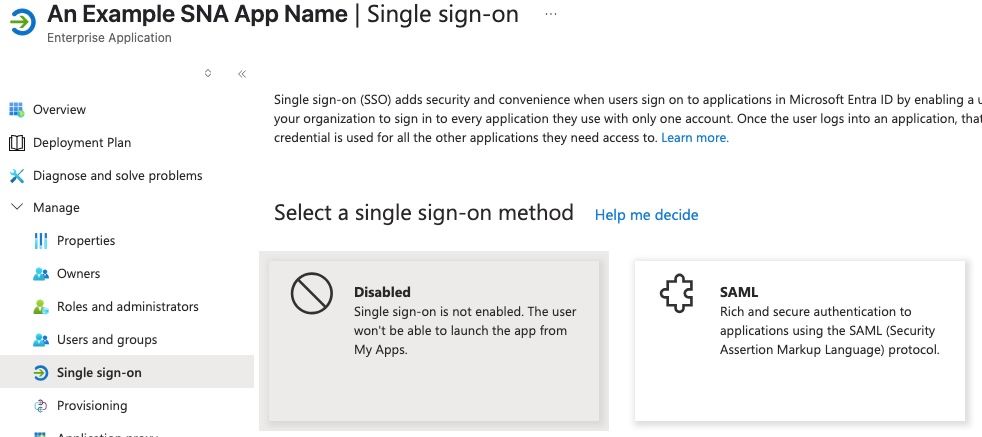

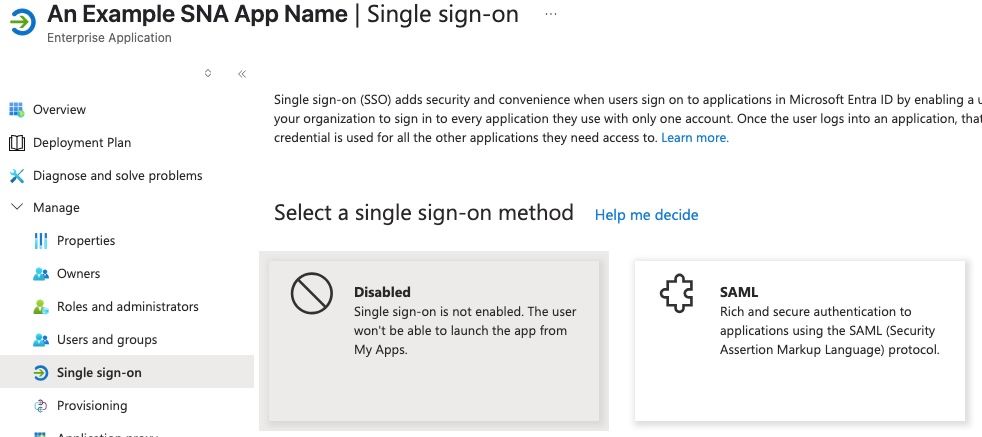

9. Selecteer SAML.

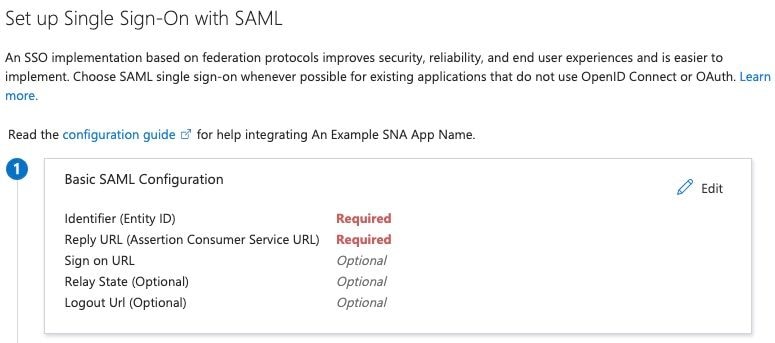

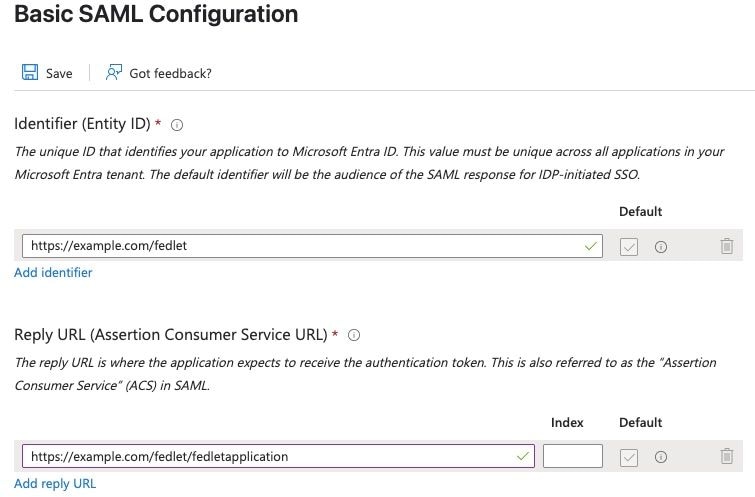

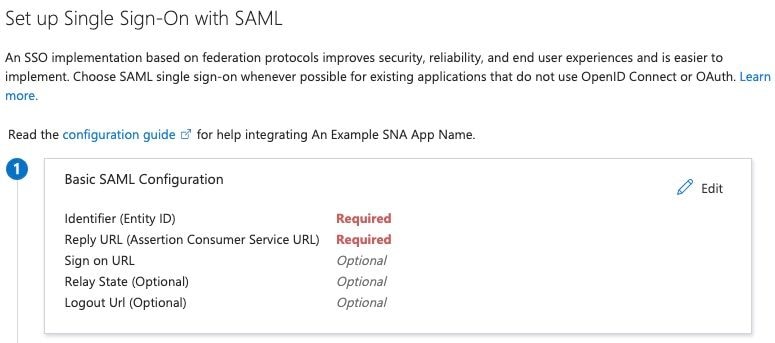

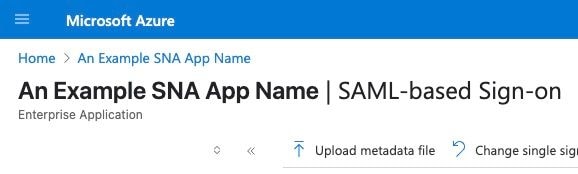

10. Klik op de pagina Eenmalige aanmelding met SAML instellen op Bewerken onder Basis SAML-configuratie.

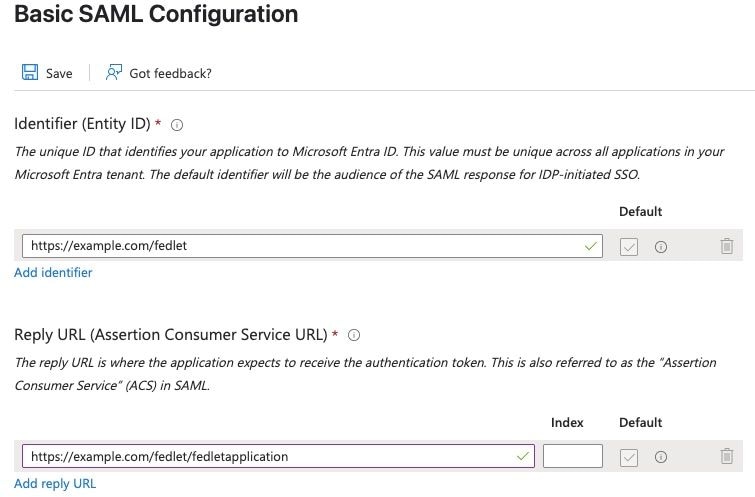

11. Configureer in het deelvenster Basisconfiguratie van SAML de URL voor antwoorden toevoegen aan https://example.com/fedlet/fedletapplication door example.com te vervangen door FQDN van SNA Manager en klik op opslaan.

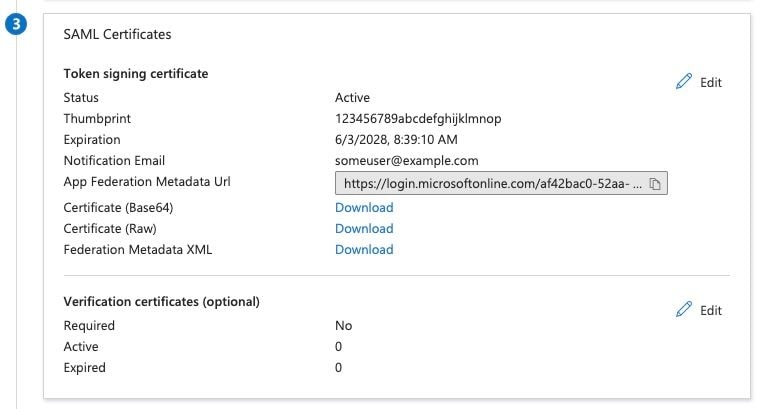

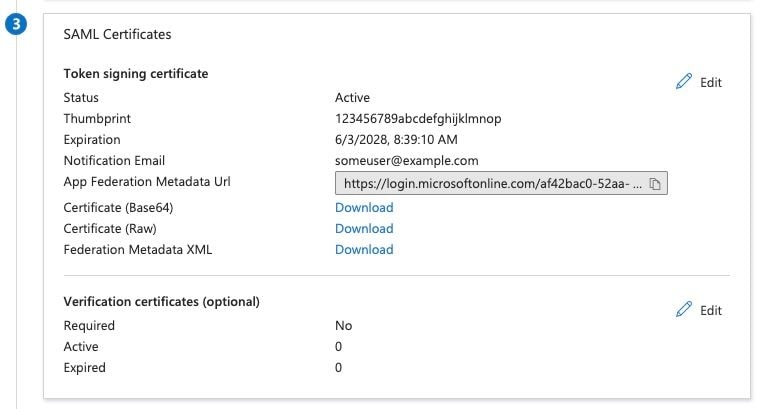

12. Zoek de SAML Certificates-kaart en sla de waarde van het veld App Federation Metadata URL op en download de Federation Metadata XML.

XML-bestand van Serviceverlener configureren en downloaden in SNA

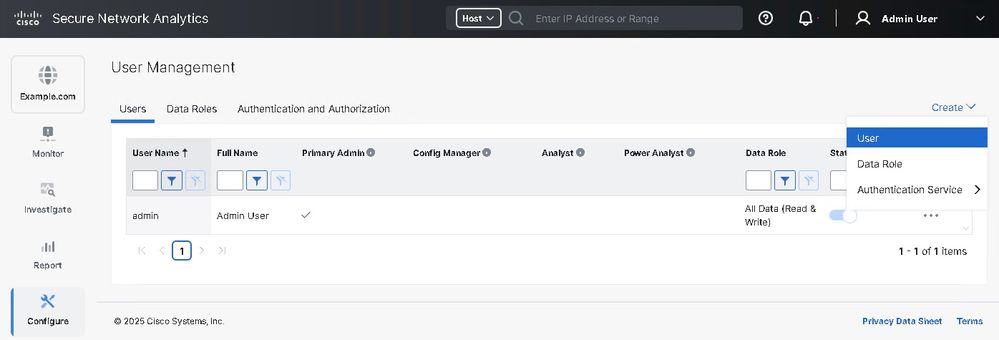

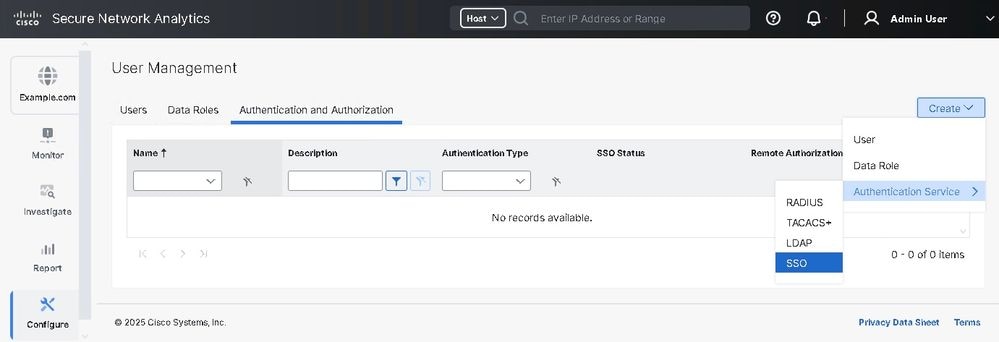

- Meld u aan bij de gebruikersinterface van SNA Manager.

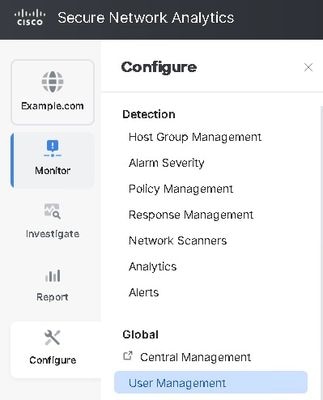

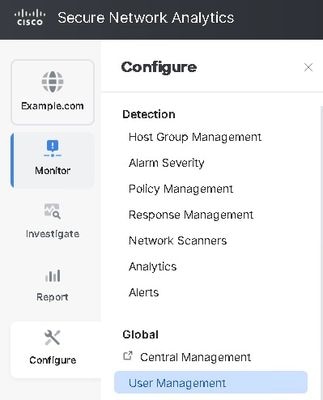

- Navigeer naar Configureren > Algemeen > Gebruikersbeheer.

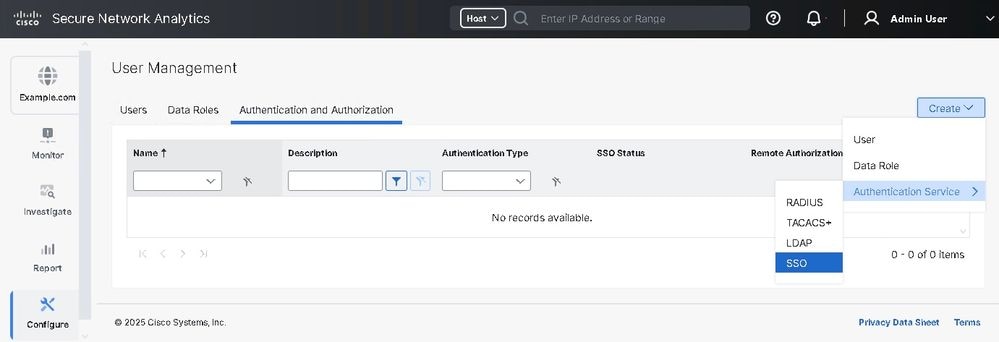

- Klik op het tabblad Verificatie en autorisatie op Maken > Verificatieservice > SSO.

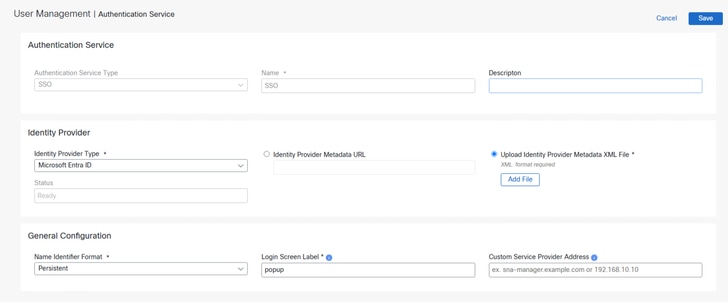

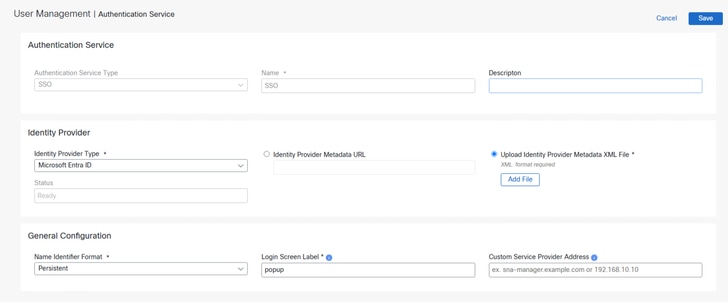

4. Selecteer het juiste keuzerondje voor de URL van de metagegevens van de Identity Provider of het XML-bestand van de metagegevens van de Identity Provider.

Opmerking: In deze demo wordt Upload Identity Provider Metadata XML File geselecteerd.

5. Configureer het veld Type identiteitsprovider naar Microsoft Entra ID, Naam-ID-indeling naar Continu, Typ een Aanmeldingsschermlabel.

Tip: het label Inlogscherm (naam/tekst) wordt boven de knop Inloggen met eenmalige aanmelding weergegeven en mag niet leeg blijven.

6. Klik op Opslaan om terug te keren naar het tabblad Verificatie en autorisatie.

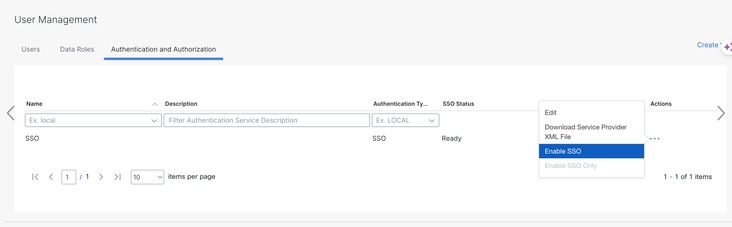

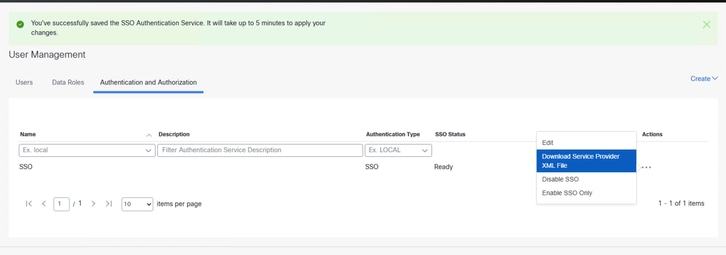

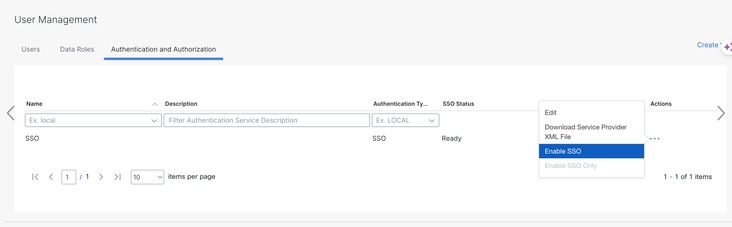

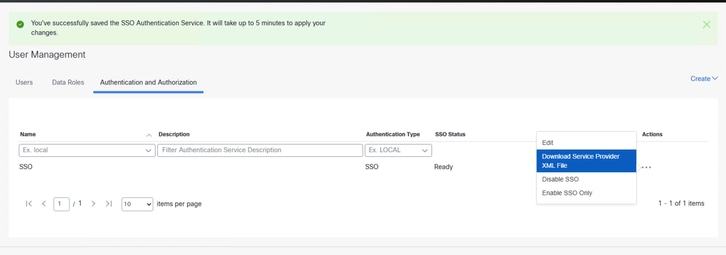

7. Wacht tot de status KLAAR is en selecteer SSO inschakelen in het actiemenu.

8. Klik onder het tabblad Verificatie en autorisatie op de drie punten in de kolom Acties en klik op XML-bestand van serviceprovider downloaden.

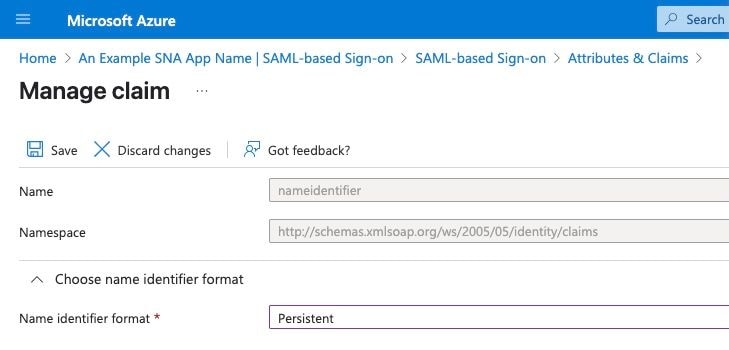

SSO configureren in Azure

1. Meld u aan bij Azure Portal.

2. Navigeer vanuit de zoekbalk naar Enterprise Application > Select configured Enterprise Application > Click setup single sign on.

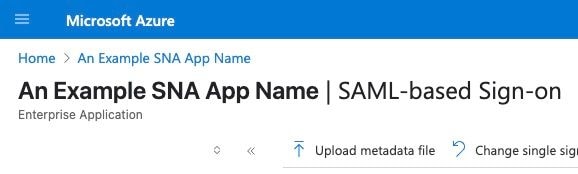

3. Klik bovenaan de pagina op Metagegevensbestand uploaden en upload het sp.xml-bestand dat is gedownload van SNA Manager.

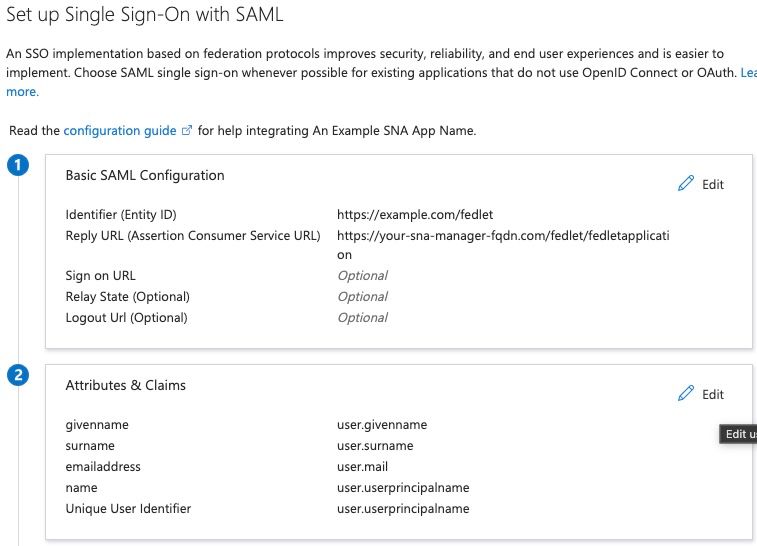

4. Het scherm "Basic SAML Configuration" wordt geopend en verschillende instellingen worden ingesteld om de waarden te corrigeren. Klik op Opslaan.

Opmerking: controleer of de naam-ID-indeling in Entra ID juist is.

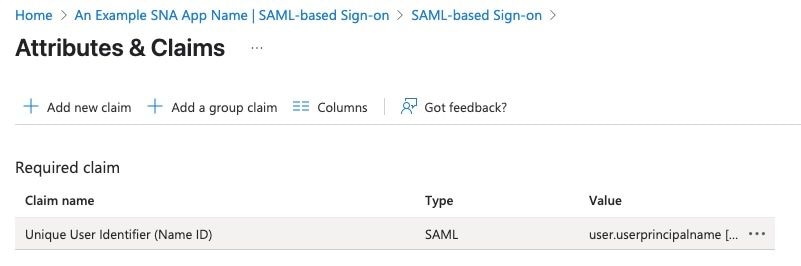

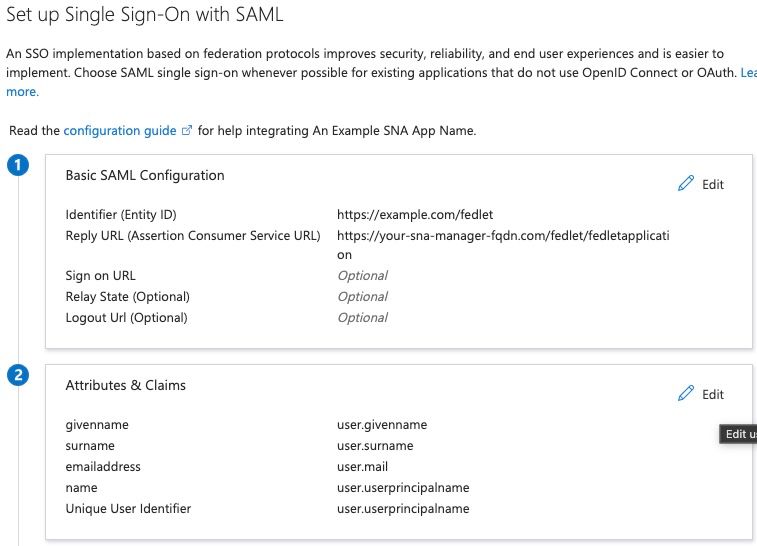

5. Zoek het gedeelte Attributen en claims en klik op Bewerken.

6. Klik op de waarde user.userprincipalname onder het gedeelte Claim Name.

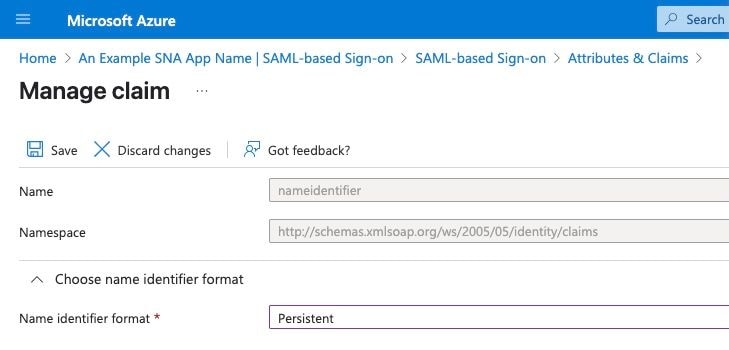

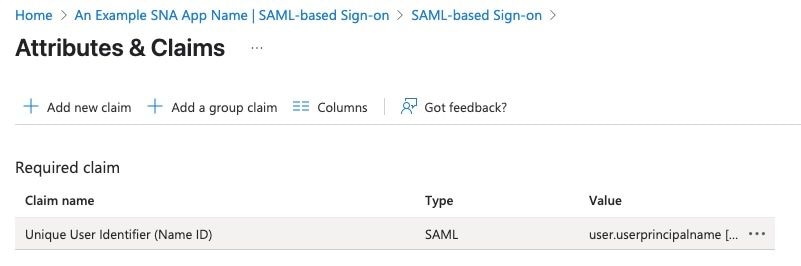

7. Onder Claim beheren pagina Verifiëren Kies naam identifier formaat.

Opmerking: Het veld Name identifier format is ingesteld op Persistent als dit niet het geval is, en selecteer het dan in de vervolgkeuzelijst. Klik op Opslaan als er wijzigingen zijn aangebracht.

Let op: dit is de meest voorkomende plek om problemen tegen te komen. De instellingen in SNA Manager en Microsoft Azure moeten overeenkomen. als u ervoor hebt gekozen om de indeling "e-mailadres" in SNA te gebruiken, moet de indeling hier ook "E-mailadres" zijn.

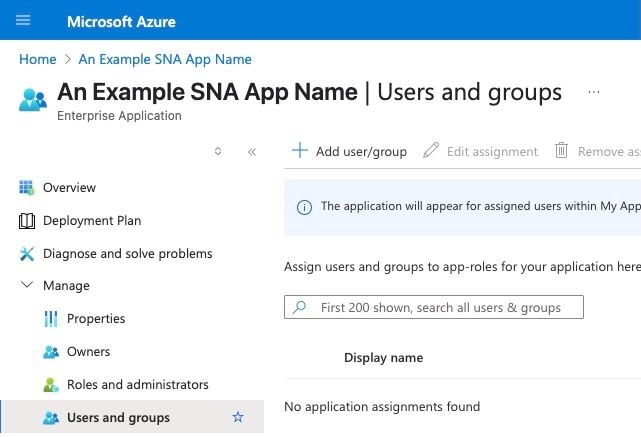

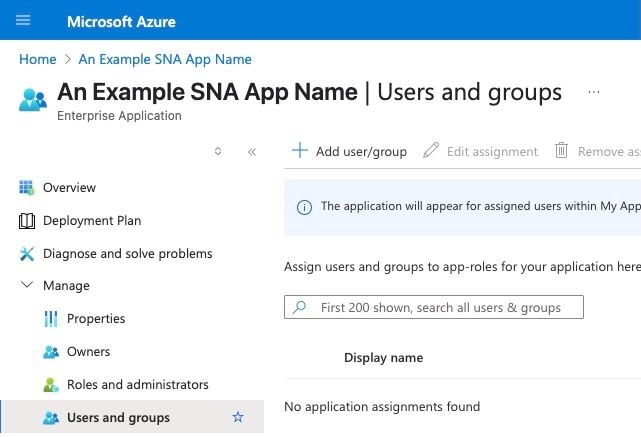

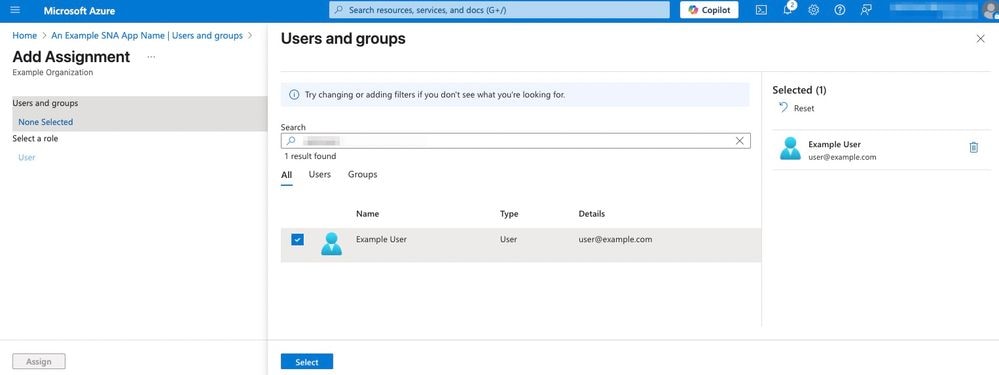

Gebruikers instellen in Entra ID.

1. Meld u aan bij Azure Portal.

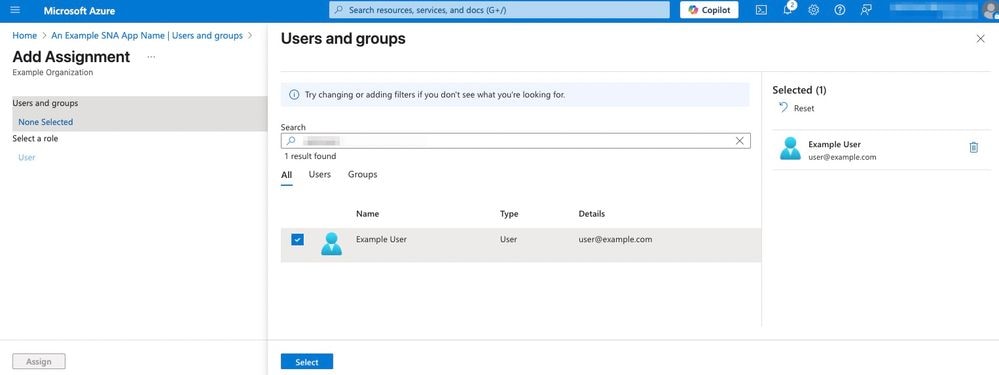

2. Navigeer vanuit de zoekbalk naar de Enterprise Application > Select configured Enterprise Application > selecteer Users and Groups aan de linkerkant > klik op Add user/group.

3. Klik in het linkerdeelvenster op Geen geselecteerd.

4. Zoek en voeg de vereiste gebruiker toe aan de toepassing.

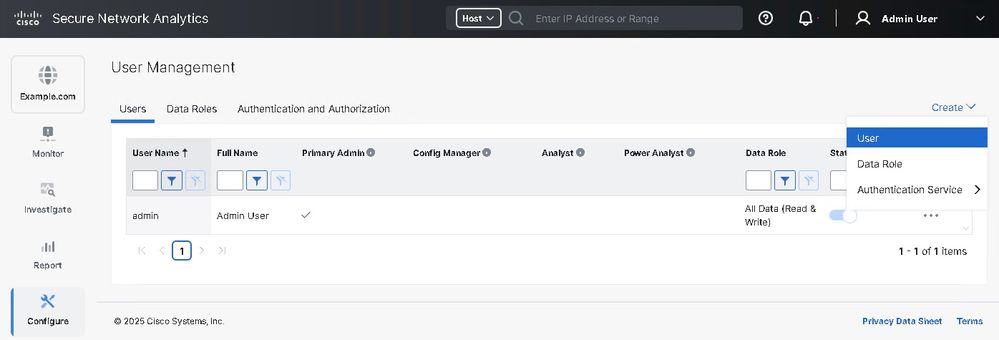

SSO configureren in SNA

1. Meld u aan bij de gebruikersinterface van SNA Manager.

2. Navigeer naar Configureren > Globaal > Gebruikersbeheer.

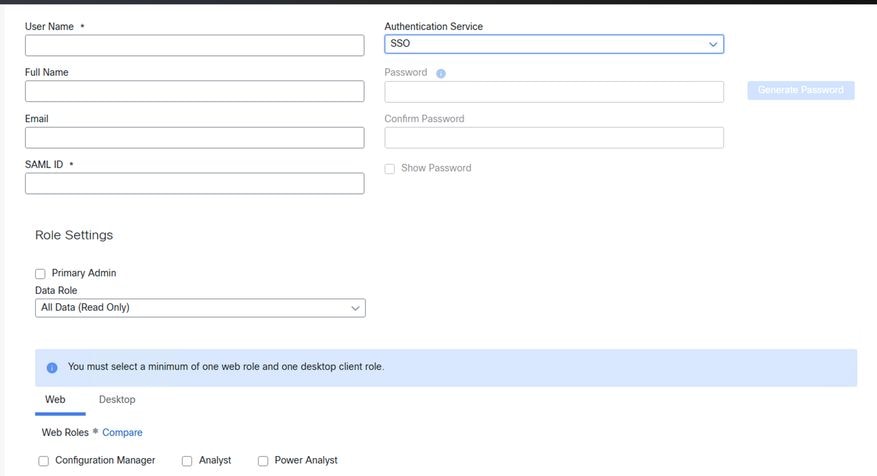

3. Klik op Maken > Gebruiker.

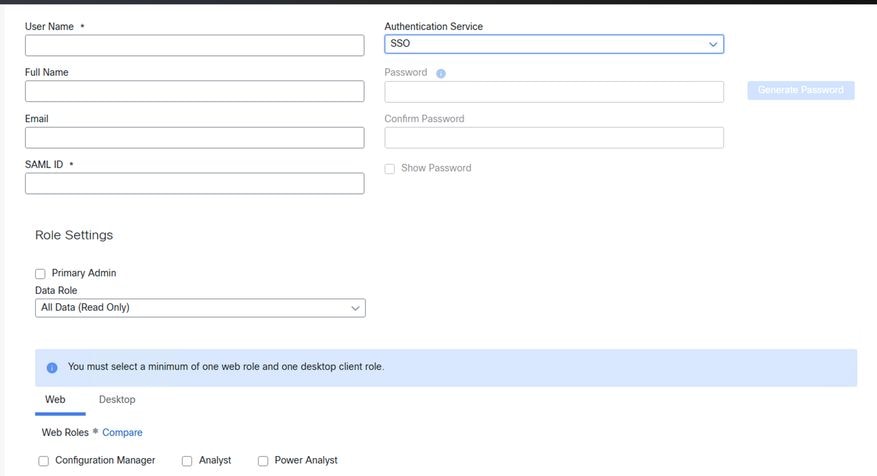

4. Configureer de gebruiker door de bijbehorende gegevens op te geven bij de verificatieservice die is geselecteerd als SSO en klik op Opslaan.

SAML-gebruiker maken in SNA-UI

SAML-gebruiker maken in SNA-UI

Problemen oplossen

Als gebruikers zich niet kunnen aanmelden bij de SNA Manager, kan een SAML-tracer worden gebruikt om verder onderzoek te doen.

Als verdere hulp nodig is bij het onderzoeken van de SNA-manager, kan een TAC-zaak worden opgeworpen.

https://www.cisco.com/c/en/us/support/web/tsd-cisco-worldwide-contacts.html

Feedback

Feedback