De Identity Services Engine voorbereiden op uitgebreide beperkingen voor sleutelgebruik in certificaten die zijn uitgegeven door openbare certificeringsinstanties.

Inhoud

Inleiding

Dit document beschrijft de impact van de toegepaste beperkingenaan de criteria voor de afgifte van doorcertificeringsautoriteiten die zich afstemmen op het Chrome Root Certificate-programma in de Cisco Identity Services Engine (ISE).

Achtergrondinformatie

Digitale certificaten zijn elektronische referenties die worden uitgegeven door certificeringsautoriteiten (CA's) die de communicatie tussen servers en clients beveiligen door authenticatie, gegevensintegriteit en vertrouwelijkheid te waarborgen.

Extended Key Usage (EKU) zijn attributen die het doel van de publieke sleutel van het certificaat definiëren

Twee van de beschikbare EKU-waarden zijn:

- Server Authentication EKU (id-kp-serverAuth): Gebruikt wanneer een server zijn certificaat presenteert om zijn identiteit te bewijzen

- Client Authentication EKU (id-kp-clientAuth): Gebruikt in wederzijdse TLS (mTLS) verbindingen waar beide partijen elkaar authenticeren

Een enkel certificaat kan zowel server- als clientverificatie-EKU's bevatten, zodat het voor twee doeleinden kan worden gebruikt. Dit is met name belangrijk voor producten zoals ISE die afhankelijk van het gebruik als server of client fungeren.

probleemdefinitie

Wijziging van het rootprogramma van Chrome

De tenuitvoerlegging van de EKU hangt af van de ondertekening van het certificaat door de bevoegde autoriteit. Het gebruik van zowel Server Authentication als Client Authentication EKU was een gangbare praktijk.

Als onderdeel van het Chrome Root Program Policy Change stoppen CA's die zich afstemmen op deze criteria voor de afgifte van certificaten echter met het ondertekenen van TLS-certificaten die de EKU (Client Authentication Extended Key Usage) bevatten. Nieuw uitgegeven certificaten bevatten alleen serververificatie EKU.

Belangrijkste beleidsvereisten

- Public Root CA's moeten EKU (Extended Key Usage) ALLEEN voor serververificatie (id-kp-serverAuth) bevestigen

- Certificaten moeten ALLEEN serververificatie EKU bevatten.

- Het opnemen van Client Authentication EKU in deze certificaten is verboden

- Root-CA's die certificaten blijven uitgeven met Client Authentication EKU worden uiteindelijk verwijderd uit de Chrome Root Store, waardoor dergelijke certificaten als 'Niet vertrouwd' door de Chrome-browser worden gemarkeerd

tijdlijn

- Oktober 2025: CA's die zich afstemden op het programma (bijv. DigiCert, Sectigo, enzovoort) begonnen standaard certificaten voor alleen servers uit te geven.

- Mei 2026: CA's die zich afstemmen op het programma, geven geen EKU-certificaten voor clientverificatie meer uit

- Maart 2027: Chrome Root Program Policy wordt volledig effectief

Hoe het Cisco ISE beïnvloedt

Betrokken producten

Alle Cisco ISE-releases worden beïnvloed:

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3,4

- ISE 3,5

Opmerking: De genoemde wijzigingen zijn van invloed op alle ISE-versies, inclusief versies lager dan 3.x. Codewijzigingen worden echter alleen vrijgegeven voor de versies die in de vorige sectie zijn vermeld. Cisco raadt aan om ISE te upgraden om impact te voorkomen.

Specifieke getroffen gebruiksgevallen

Tabel 1 geeft een overzicht van de services die worden beïnvloed door de komende EKU-wijzigingen voor clientverificatie, samen met de verwachte impact voor elke service.

| dienst |

Impact |

| pxGrid |

ISEPXGrid Service vereist communicatie tussen knooppunten via het pxGrid-kanaal. Dit betekent dat sommige knooppunten als servers zullen werken en andere als clients.

De aanwezigheid van zowel Server Authentication EKU als Client Authentication EKU is daarom vereist voor de installatie van het pxGrid-certificaat.

Als gevolg hiervan is de installatie van nieuw uitgegeven openbare CA-certificaten die alleen de EKU voor serververificatie bevatten, beperkt.

Let op: ISEPXGrid-servicecertificaat doet EKU-validatie. Externe pxGrid-clientcertificaten moeten de Client Authentication EKU bevatten wanneer de communicatie met ISE wordt geweigerd of wanneer de verbinding wordt geweigerd. Cisco beveelt de verificatie aan van openbare CA-ondertekende certificaten die worden gebruikt in externe pxGrid-clients om impact op de integratie te voorkomen. Voor meer informatie hierover kunt u de Cisco Secure Firewall Impact of the Public CA Client Authentication EKU Changes bekijken vanaf mei 2026 voor beveiligde communicatie |

| ISE Messaging Service (IMS) |

ISE Messaging Services (IMS) is een beveiligd kanaal dat wordt gebruikt voor communicatie tussen knooppunten. Daarom is de aanwezigheid van zowel Server Authentication EKU als Client Authentication EKU vereist voor de installatie van het IMS-certificaat.

Als gevolg hiervan is de installatie van nieuw uitgegeven openbare CA-certificaten die niet beide EKU's bevatten, beperkt. |

| TC-NAC |

Bij het selecteren van de TC-NAC-leverancier Tenable Security Center: VA in Beheer > Threat Centric NAC > Voeg een nieuwe TC-NAC-connector toe.

Nadat de connector klaar is om te worden geconfigureerd, is het mogelijk om de "Certificate Based Authentication" te selecteren als de verificatiemethode voor de TC-NAC-connector en vervolgens het "ISE Admin Certificate" te selecteren.

Als strikte mTLS is ingeschakeld op Tenable, is de Client Authentication EKU vereist. Het gebrek aande Client Authentication EKU kan ertoe leiden dat het ISE TC-NAC-clientcertificaat door de server wordt afgewezen. |

| LDAP's, Secure Syslog, RADIUS DTL's voor CoA |

Deze drie services bieden de mogelijkheid om specifieke certificaten te gebruiken als "clientcertificaten" voor TLS-verificatie. ISE voert geen EKU-validatie uit. De impact op deze service is dus volledig afhankelijk van de serverzijde. als EKU-certificaatvalidatie op de server wordt afgedwongen, is voor het specifieke certificaat dat door ISE wordt gebruikt, de Client Authentication EKU vereist of mislukt de TLS-verificatie. |

Tabel 1: Betrokken diensten

Probleemsymptomen

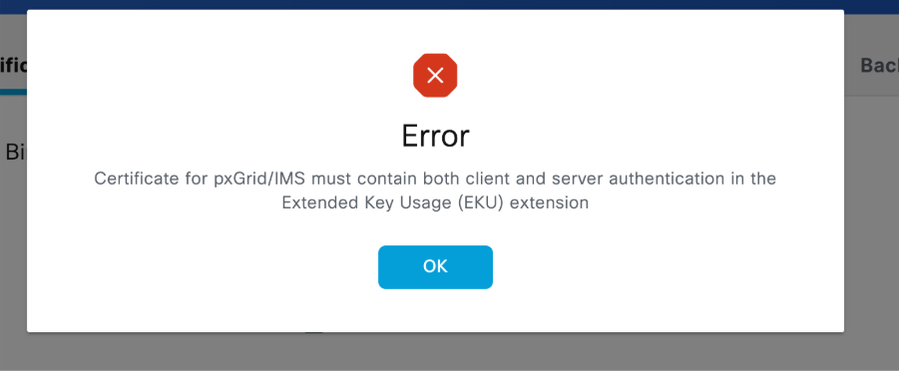

Als u probeert een certificaat te installeren met serververificatie EKU alleen voor services met specifieke EKU-vereisten, wordt de fout in afbeelding 1 gegenereerd.

pxGrid en ISE Messaging Service (IMS) zijn diensten met dergelijke EKU-vereisten.

Afbeelding 1: Fout weergegeven bij het installeren van een certificaat dat niet voldoet aan de EKU-vereisten

Aanbevelingen

Controlecertificaten met potentiële impact en volg de aanbevelingen op

- Gebruik tabel 1 om de ISE-diensten te vinden die mogelijk impact hebben. Controleer welke van de genoemde services afhankelijk zijn van openbare CA-ondertekende certificaten of CA's die zijn afgestemd op het chrome root-programma.

- Documenteer de CA-keten voor elk certificaat en valideer of een dergelijke CA de wijzigingen in de uitgiftecriteria implementeert.

- Controleer vervaldatums: plan verlengingen strategisch vóór beleidshandhaving. Houd er rekening mee dat Client Authentication EKU kan worden beperkt, afhankelijk van het CA-beleid.

- Gebruik tabel 2 om specifieke aanbevelingen te krijgen voor de diensten die worden beïnvloed door de wijziging in de uitgiftecriteria

- ISE geeft de EKU-informatie niet weer op de certificaten. Als dit moet worden gevalideerd, moet het specifieke ISE-certificaat worden geëxporteerd en gelezen met externe hulpmiddelen.

- Als u ISE-systeemcertificaten wilt exporteren, gaat u naar Beheer > Systeem > Certificaten > Systeemcertificaten > Selecteer het specifieke knooppunt dat u wilt exporteren > Klik op Exporteren > Alleen exportcertificaat selecteren > Klik op de knop Exporteren.

U kunt de volgende opdracht als referentie nemen om de informatie van een certificaatbestand met de bestandsnaam "certnew.cer" te controleren en zowel serververificatie als clientverificatie EKU met openSSL te ondertekenen.

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| dienst |

Aanbevolen acties |

| pxGrid |

Als het pxGrid-certificaat op ISE wordt uitgegeven door een openbare CA en een verlenging of migratie naar een openbare CA is gepland, raden we het volgende aan: 1. Controleer of momenteel zowel Server Authentication EKU als Client Authentication EKU aanwezig zijn in de cert en of het mogelijk is om beide te behouden, afhankelijk van uw CA-beleid 2. Als het CA-beleid de aanwezigheid van beide EKU's niet toestaat, raden we aan het certificaat te migreren dat moet worden ondertekend door de interne ISE-CA. Ga voor de migratie naar: Beheer > Systeem > Certificaten > Systeemcertificaten > Selecteer het certificaat dat is afgegeven door de interne ISE-certificeringsinstantie van de specifieke node die u wilt wijzigen > Bewerken > Vink het vakje pxGrid aan onder het gedeelte Gebruik > Klik op Opslaan.

Als een certificaat dat is uitgegeven door de ISE interne CA niet bestaat, moet u er een genereren. Gebruik de volgende video als leidraad om het certificaat te genereren. |

| ISE-berichtencertificaat (IMS) |

Als het ISE Messaging Service-certificaat momenteel is ondertekend door een openbare CA en een verlenging of migratie naar een openbare CA is gepland, raden we het volgende aan:

1.- Controleer of de openbare certificeringsinstantie waarnaar u migreert of die u gebruikt voor vernieuwing, het gebruik van zowel serververificatie als clientverificatie-EKU's accepteert. 2.- Als de openbare certificeringsinstantie dit niet toestaat, migreert u het ISE-berichtencertificaat om de interne certificeringsinstantie van de ISE te gebruiken. U kunt dit doen door naar Beheer > Systeem > Certificaten > Certificaatondertekeningsverzoek > Certificaatondertekeningsverzoek genereren (CSR) > Selecteer "ISE Messaging Service" in de vervolgkeuzelijst "Certificaat(en) zal(zullen) worden gebruikt voor" te gaan > Schakel het selectievakje "ISE Messaging Service Certificate regenereren" in > Druk op de knop "ISE Messaging Service Certificate genereren" in de rechterhoek van het scherm

Er is geen herstart van de service nodig.

Zorg ervoor dat alle ISE-knooppunten actief zijn en bereikbaar zijn vanuit het PAN-perspectief op poort 12001 en 443, zodat de certificaatwijziging correct wordt doorgegeven aan alle knooppunten. |

| TC-NAC |

TC-NAC Service is gebaseerd op het ISE Admin-certificaat van de specifieke node voor mTLS-verificatie.

Als het certificaat wordt uitgegeven door een openbare CA en een verlenging of een migratie naar een openbare CA is gepland, raden we het volgende aan: 1. Controleer of momenteel zowel Server Authentication EKU als Client Authentication EKU aanwezig zijn in de cert en of het mogelijk is om beide te behouden, afhankelijk van uw CA-beleid 2. Controleer of strikte mTLS is ingeschakeld op Tenable. Als u strikte mTLS uitschakelt, kunt u alleen een certificaat met serververificatie EKU gebruiken. |

| LDAP's, Secure Syslog, RADIUS DTL's voor CoA |

ISE voert geen EKU-validatie uit voor de clientcertificaten van deze diensten. Als een verlenging of migratie naar een openbare certificeringsinstantie is gepland, raden we aan te valideren of het EKU-certificaat na de verlenging/migratie wordt gewijzigd en of dat in strijd is met het TLS-beleid aan de serverzijde. |

Tabel 2: Aanbevolen acties om impact op de specifieke diensten te voorkomen.

Kortetermijnoplossingen (vóór juni 2026)

Beheerders kunnen kiezen uit een van de volgende opties:

Optie 1: Switch naar Public Root CA's die gecombineerde EKU-certificaten leveren

Sommige Public Root CA's (zoals DigiCert en IdenTrust) geven certificaten uit met gecombineerde EKU van een alternatieve root, die niet kan worden opgenomen in de Chrome-browservertrouwenswinkel.

Voorbeelden van Public Root CA's en EKU-typen:

| CA-leverancier |

EKU-type |

Root CA |

Uitgevende instantie/subinstantie |

| IdenTrust |

clientAuth + serverAuth |

IDenTrust-basisoplossing voor de publieke sector CA 1 |

IDenTrust Public Sector Server CA 1 |

| DigiCert |

clientAuth + serverAuth |

DigiCert Assured ID Root G2 |

DigiCert verzekerde ID CA G2 |

Voorwaarden voor deze aanpak:

- Coördineer met uw CA-provider om de beschikbaarheid van dergelijke certificaten te controleren.

- Voordat u certificaten implementeert, moet u ervoor zorgen dat zowel de server die het certificaat presenteert als alle clients die het certificaat gebruiken, vertrouwen op de corresponderende basiscertificeringsinstantie.

- Als de CA-keten niet vooraf is geïnstalleerd, installeert u de CA-keten waar nodig.

- Met deze aanpak wordt voorkomen dat software-upgrades onmiddellijk nodig zijn.

Referenties certificaatbeheer:

- Beheerdershandleiding voor de Cisco Identity Services-engine, release 3.3

- Certificaatvernieuwingen configureren op ISE

Optie 2: Huidige certificaten verlengen om hun geldigheid te verlengen

Certificaten die vóór mei 2026 zijn uitgegeven door Public Root CA's en die zowel server- als clientverificatie-EKU hebben, worden nog steeds gehonoreerd totdat hun termijn afloopt.

vernieuwingsstrategie

Algemene richtlijnen:

- Gecombineerde EKU-certificaten vernieuwen voordat het beleid wordt gewijzigd

- Na 15 maart 2026 zijn de certificaten van de openbare CA slechts 200 dagen geldig.

- Het beleid en de implementatiedata van openbare CA's kunnen variëren.

- Sommige openbare bevoegde autoriteiten zijn gestopt met de afgifte van gecombineerde EKU-certificaten.

Optie 3: Evalueren en migreren naar alternatieve CA-providers

Algemene richtlijnen:

- Migreren naar een alternatieve CA die de aanwezigheid van zowel server- als clientverificatie-EKU toestaat

- Biedt langetermijncontrole over certificaatbeleid

- Bij het uitgeven van een privé CA-ondertekend certificaat, moet u rootcertificaatinformatie delen met de peer.

- Voordat u een certificaat afgeeft of implementeert, moet u ervoor zorgen dat zowel de server die het certificaat presenteert als alle clients die het gebruiken, vertrouwen op de bijbehorende CA-keten

Oplossing voor de lange termijn (software-upgrade vereist)

Klanten kunnen ISE upgraden naar een patchversie die een bijgewerkte afhandeling van certificaten introduceert om certificaten te ondersteunen die zijn uitgegeven onder het nieuwe CA-beleid.

De volgende patchversies bevatten gedragswijzigingen om ISE af te stemmen op de nieuwe beperkingen. De geplande releasedatum is april 2026:

| Cisco ISE-versie |

Patchversie |

| ISE 3.1 |

Patch 11 |

| ISE 3.2 |

Patch 10 |

| ISE 3.3 |

Patch 11 |

| ISE 3,4 |

Patch 6 |

| ISE 3,5 |

Patch 3 |

Gedragsverandering na installatie van patch

Let op: deze patch introduceert gedragswijzigingen in de logica voor certificaatbeheer.

Maak een back-up van ISEpxGrid- en IMS-certificaten samen met hun privésleutels voordat ze worden vervangen door nieuwe certificaten.

De installatie van deze patch ongedaan maken na installatie van certificaten met alleen serververificatie EKUgevolgen heeft voor de TLS-communicatie van beide diensten

pxGrid-certificaat

Na installatie van de patch release:

- Het importeren van PxGrid-certificaten die alleen Server Authentication EKU bevatten, zowel Server- als Client Authentication EKU's, of geen EKU-extensie is toegestaan.

- Certificaten die alleen Client Authentication EKU bevatten, worden afgewezen.

ISE Messaging Service (IMS)-certificaat

ISE 3.1, 3.2 en 3.3

Er is geen gedragsverandering geïntroduceerd na het installeren van de patch. De ISE Messaging Service vereist een certificaat met zowel client- als server-EKU. Klanten moeten de migratie plannen naar een certificaat dat is ondertekend door de ISE Internal CA zodra het huidige certificaat verloopt.

ISE 3.4 en 3.5

Na installatie van de pleister wordt de EKU-beperking voor ISE verlaagd. Het gebruik van een CA-ondertekend certificaat met alleen Server Authentication EKU, zowel Server- als Client Authentication EKU's, of geen EKU is toegestaan.

Certificaten die alleen Client Authentication EKU bevatten, worden afgewezen.

Het IMS-certificaat wordt gebruikt voor zowel server- als clientverificatie in de ISE-communicatie tussen knooppunten.

Opmerking: Hoewel het gebruik van een door een openbare certificeringsinstantie ondertekend certificaat wordt ondersteund voor IMS. Cisco raadt aan het ISE Internal CA-certificaat te gebruiken, omdat deze communicatie alleen voor interne transacties is.

Veelgestelde vragen (FAQ)

Algemene vragen

V: Moet ik me hier zorgen over maken als ik een privé-PKI gebruik?

A: Het beleid dat door particuliere CA's wordt afgedwongen, wordt door elke organisatie gedefinieerd. Als uw particuliere CA dezelfde uitgiftecriteria volgt, kunnen de richtlijnen voor dit document worden gebruikt.

V: Kan ik mijn bestaande certificaten blijven gebruiken?

A: Ja, geldige certificaten met gecombineerde EKU kunnen worden gebruikt tot de vervaltijd.

V: Hoe weet ik of ik mTLS of standaard TLS gebruik?

A: Bekijk de sectie Specifieke getroffen gebruiksgevallen.

Aanvullende bronnen

- Cisco bug ID CSCws83036- Effectbeoordeling van ClientAuth EKU-handhaving in ISE

- Cisco Secure Firewall Impact of the Public CA Client Authentication EKU Wijzigingen vanaf mei 2026 voor beveiligde communicatie

Externe verwijzingen

Middelen van de certificaatautoriteit

Conclusie

De onderinstelling van Client Authentication EKU in openbare CA-certificaten vertegenwoordigt een belangrijke verschuiving in het beveiligingsbeleid die van invloed is op Cisco ISE-implementaties met behulp van mTLS-verbindingen. Hoewel dit een verandering in de hele sector is, is de impactbeoordeling KRITIEK en is onmiddellijke actie vereist om onderbrekingen van de service te voorkomen.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

19-Mar-2026

|

Gecorrigeerde QA-sectie |

1.0 |

12-Mar-2026

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback