Certificaatvernieuwingen configureren op ISE

Inhoud

Inleiding

In dit document worden de best practices en proactieve procedures beschreven voor het vernieuwen van certificaten in de Cisco Identity Services Engine (ISE).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- X509-certificaten

- Configuratie van een Cisco ISE met certificaten

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco ISE release 3.0.0.458

- Toestel of VMware

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

In dit document worden de best practices en proactieve procedures beschreven om certificaten te verlengen in de Cisco Identity Services Engine (ISE). Het beoordeelt ook hoe u alarmen en meldingen kunt instellen, zodat beheerders worden gewaarschuwd voor dreigende gebeurtenissen zoals het verlopen van certificaten. Als ISE-beheerder kom je uiteindelijk het feit tegen dat ISE-certificaten vervallen. Als uw ISE-server een verlopen certificaat heeft, kunnen er ernstige problemen ontstaan, tenzij u het verlopen certificaat vervangt door een nieuw, geldig certificaat.

De ISE-beheerder moet een nieuw, geldig certificaat installeren op de ISE voordat het oude certificaat verloopt. Deze proactieve aanpak voorkomt of minimaliseert downtime en vermijdt impact op uw eindgebruikers. Zodra de tijdsperiode van het nieuw geïnstalleerde certificaat begint, kunt u de EAP/Admin of een andere rol op het nieuwe certificaat inschakelen.

U kunt de ISE zo configureren dat deze alarmen genereert en de beheerder waarschuwt om nieuwe certificaten te installeren voordat de oude certificaten verlopen.

Configureren

ISE Self-signed Certificates bekijken

Wanneer de ISE is geïnstalleerd, genereert deze een zelf ondertekend certificaat. Het zelf ondertekende certificaat wordt gebruikt voor administratieve toegang en voor communicatie binnen de gedistribueerde implementatie (HTTPS) en voor gebruikersverificatie (EAP). Gebruik in een live systeem een CA-certificaat in plaats van een zelf ondertekend certificaat.

Het formaat voor een ISE-certificaat moet Privacy Enhanced Mail (PEM) of Distinguished Encoding Rules (DER) zijn.

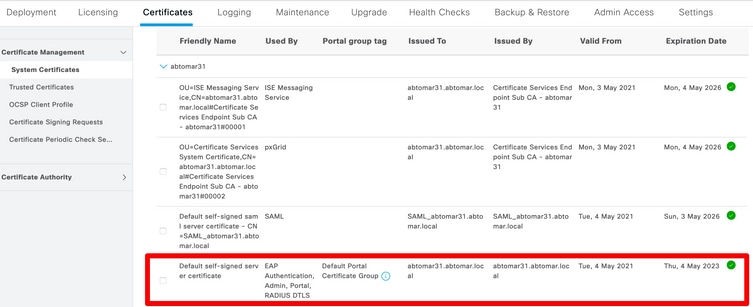

Als u het eerste zelf ondertekende certificaat wilt bekijken, gaat u naar Beheer > Systeem > Certificaten > Systeemcertificaten in de ISE GUI, zoals in deze afbeelding wordt weergegeven.

Als u een servercertificaat op de ISE installeert via een CSR (Certificate Signing Request) en het certificaat voor het beheerdersprotocol of EAP-protocol wijzigt, is het zelfondertekende servercertificaat nog steeds aanwezig, maar heeft het de status Niet in gebruik.

Bepaal wanneer het certificaat moet worden gewijzigd

Stel dat het geïnstalleerde certificaat binnenkort verloopt. Is het beter om het certificaat te laten verlopen voordat u het verlengt of om het certificaat te wijzigen voordat het verloopt? U moet het certificaat wijzigen voordat het verloopt, zodat u tijd hebt om de certificaatswap te plannen en eventuele downtime als gevolg van de swap te beheren.

Wanneer moet u het certificaat wijzigen? Verkrijg een nieuw certificaat met een startdatum die voorafgaat aan de vervaldatum van het oude certificaat. De tijdsperiode tussen deze twee datums is het wijzigingsvenster.

Deze afbeelding toont de informatie voor een certificaat dat binnenkort verloopt:

Aanvraag voor ondertekening van certificaat genereren

In deze procedure wordt beschreven hoe u het certificaat kunt verlengen door middel van een CSR:

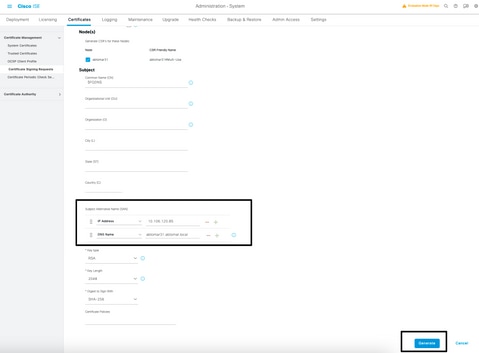

- Navigeer in de ISE-console naar Beheer > Systeem > Certificaten > Certificaatondertekeningsverzoeken en klik op Certificaatondertekeningsverzoek genereren:

- De minimale informatie die u moet invoeren in het tekstveld Certificaatonderwerp is CN=ISEfqdn, waarbij ISEfqdn de volledig gekwalificeerde domeinnaam (FQDN) van de ISE is. Voeg extra velden zoals O (Organisatie), OU (Organisatorische Eenheid) of C (Land) toe aan het certificaatonderwerp met behulp van komma's:

- Een van de tekstvelden van de alternatieve naam van het onderwerp (SAN) moet de ISE FQDN herhalen. U kunt een tweede SAN-veld toevoegen als u alternatieve namen of een wildcard-certificaat wilt gebruiken.

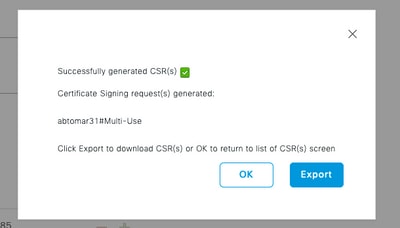

- Klik op Genereren, een pop-upvenster geeft aan of de CSR-velden correct zijn ingevuld of niet:

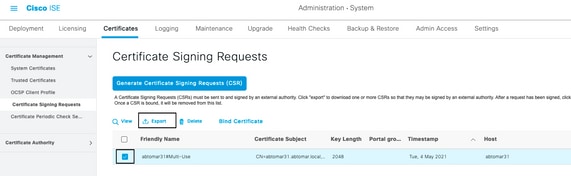

- Als u de CSR wilt exporteren, klikt u op Certificaatondertekeningsverzoeken in het linkerdeelvenster, selecteert u uw CSR en klikt u op Exporteren:

- De CSR wordt opgeslagen op uw computer. Stuur het naar uw CA voor ondertekening.

Certificaat installeren

Zodra u het definitieve certificaat van uw CA hebt ontvangen, moet u het certificaat toevoegen aan de ISE:

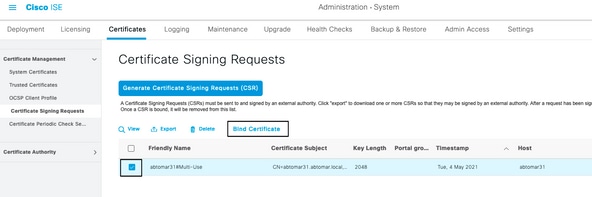

- Navigeer in de ISE-console naar Beheer > Systeem >Certificaten>Certificaatondertekeningsverzoeken, selecteer het selectievakje op CRS en klik op Certificaat binden:

- Voer in het tekstveld Vriendelijke naam een eenvoudige, duidelijke beschrijving van het certificaat in en druk op Verzenden.

- Onder Systeemcertificaat hebt u een nieuw certificaat dat niet in gebruik is, zoals hier wordt weergegeven:

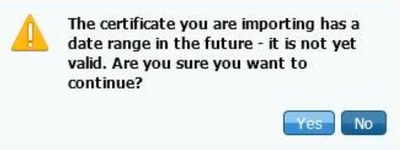

- Omdat het nieuwe certificaat is geïnstalleerd voordat het oude verloopt, ziet u een fout die een datumbereik in de toekomst meldt:

- Klik op Ja om door te gaan. Het certificaat is nu geïnstalleerd, maar niet in gebruik, zoals in het groen is aangegeven.

Alerteringssysteem configureren

De Cisco ISE meldt u wanneer de vervaldatum van een lokaal certificaat binnen 90 dagen valt. Een dergelijke voorafgaande kennisgeving helpt u verlopen certificaten te voorkomen, de wijziging van het certificaat te plannen en downtime te voorkomen of te minimaliseren.

De melding verschijnt op verschillende manieren:

- De statuspictogrammen voor het verlopen van kleuren worden weergegeven op de pagina Lokale certificaten.

- Vervalmeldingen worden weergegeven in het Cisco ISE System Diagnostic-rapport.

- Vervaltijd alarmen worden gegenereerd op 90 dagen en 60 dagen, dan dagelijks in de laatste 30 dagen voor de vervaldatum.

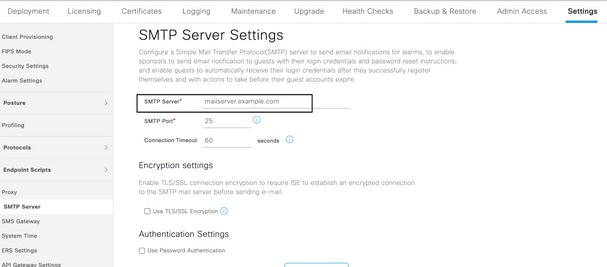

Configureer de ISE voor e-mailmeldingen van vervalwaarschuwingen. Navigeer in de ISE-console naar Beheer > Systeem > Instellingen > SMTP-server, identificeer de SMTP-server (Simple Mail Transfer Protocol) en definieer de andere serverinstellingen zodat e-mailmeldingen worden verzonden voor de alarmen:

Er zijn twee manieren waarop u meldingen kunt instellen:

- Beheerderstoegang gebruiken om beheerders op de hoogte te stellen van:

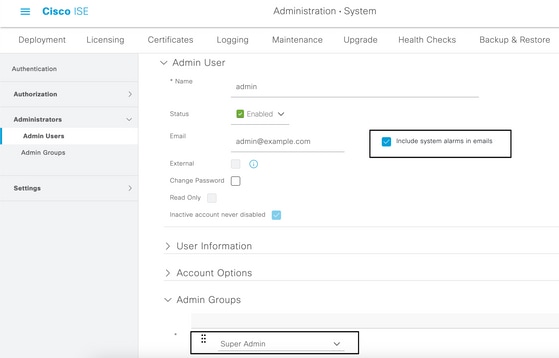

- Navigeer naar Beheer > Systeem > Beheerderstoegang > Beheerders > Beheerders.

- Schakel het selectievakje Systeemalarmen opnemen in e-mails in voor de beheerdersgebruikers die alarmmeldingen moeten ontvangen. Het e-mailadres voor de afzender van de alarmmeldingen is gecodeerd als ise@hostname.

- Navigeer naar Beheer > Systeem > Beheerderstoegang > Beheerders > Beheerders.

- Configureer de instellingen van het ISE-alarm om gebruikers op de hoogte te stellen:

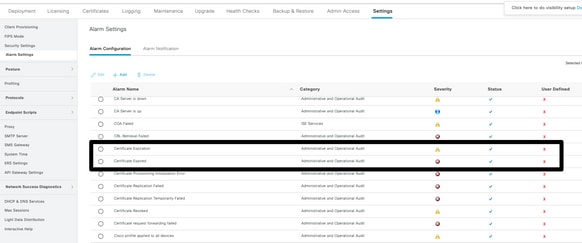

- Navigeer naar Beheer > Systeem > Instellingen > Alarminstellingen > Alarmconfiguratie, zoals weergegeven in deze afbeelding.

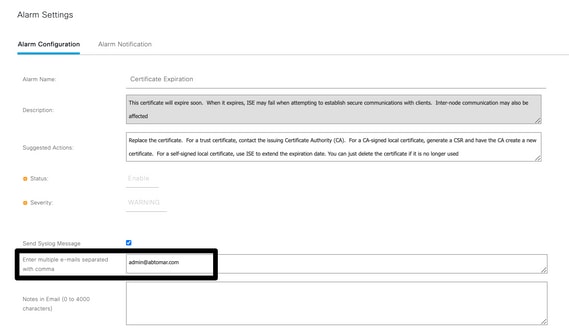

- Selecteer Certificaatvervaldatum en klik vervolgens op Alarmmelding. Voer de e-mailadressen in van de gebruikers die op de hoogte moeten worden gebracht en sla de configuratiewijziging op. Veranderingen kunnen tot 15 minuten duren voordat ze actief zijn.

- Navigeer naar Beheer > Systeem > Instellingen > Alarminstellingen > Alarmconfiguratie, zoals weergegeven in deze afbeelding.

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

Verifieer het waarschuwingssysteem

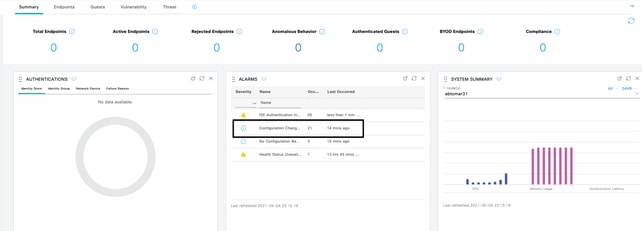

Controleer of het waarschuwingssysteem correct werkt. In dit voorbeeld genereert een configuratiewijziging een waarschuwing met een prioriteitsniveau van Informatie. (Een informatiealarm is de laagste ernst, terwijl verlopen van certificaten een hoger prioriteitsniveau van Waarschuwing genereren.)

Dit is een voorbeeld van het e-mailalarm dat door de ISE wordt verzonden:

Certificaatwijziging controleren

In deze procedure wordt beschreven hoe u kunt controleren of het certificaat correct is geïnstalleerd en hoe u EAP- en/of beheerdersrollen kunt wijzigen:

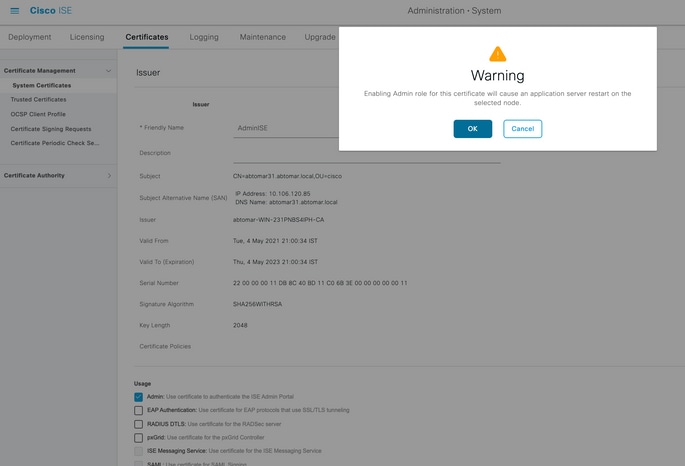

- Navigeer op de ISE-console naar Beheer > Certificaten > Systeemcertificaten en selecteer het nieuwe certificaat om de details te bekijken.

- Voer deze opdracht in de CLI in om de certificaatstatus op de ISE-server te controleren:

CLI:> show application status ise

- Zodra alle services actief zijn, probeert u in te loggen als beheerder.

- Voor een scenario voor gedistribueerde implementatie gaat u naar Beheer > Systeem > Implementatie. Controleer of het knooppunt een groen pictogram heeft. Plaats de cursor op het pictogram om te controleren of de legenda Verbonden wordt weergegeven.

- Controleer of de verificatie van de eindgebruiker succesvol is. Ga hiervoor naar Operations > RADIUS > Livelogs. U kunt een specifieke verificatiepoging vinden en controleren of deze pogingen met succes zijn geverifieerd.

Certificaat verifiëren

Als u het certificaat extern wilt controleren, kunt u de ingesloten Microsoft Windows-tools of de OpenSSL-toolkit gebruiken.

OpenSSL is een open-source implementatie van het SSL-protocol (Secure Sockets Layer). Als de certificaten uw eigen privé-CA gebruiken, moet u uw root-CA-certificaat op een lokaal systeem plaatsen en het OpenSSL-optie -CApath gebruiken. Als u een tussenliggende CA hebt, moet u deze ook in dezelfde map plaatsen.

Om algemene informatie over het certificaat te verkrijgen en het te verifiëren, gebruikt u:

openssl x509 -in certificate.pem -noout -text

openssl verify certificate.pem

Het kan ook handig zijn om de certificaten te converteren met de OpenSSL toolkit:

openssl x509 -in certificate.der -inform DER -outform PEM -out certificate.pem

Problemen oplossen

Er is momenteel geen specifieke diagnostische informatie beschikbaar voor deze configuratie.

Conclusie

Aangezien u een nieuw certificaat op de ISE kunt installeren voordat het actief is, raadt Cisco u aan het nieuwe certificaat te installeren voordat het oude certificaat verloopt. Deze overlappende periode tussen de vervaldatum van het oude certificaat en de startdatum van het nieuwe certificaat geeft u de tijd om certificaten te verlengen en de installatie ervan te plannen met weinig of geen downtime. Zodra het nieuwe certificaat het geldige datumbereik heeft ingevoerd, schakelt u EAP en/of Admin in. Vergeet niet dat als u Admin-gebruik inschakelt, de service opnieuw wordt opgestart.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

5.0 |

22-Apr-2026

|

Bijgewerkte SEO. |

4.0 |

10-Oct-2024

|

Toegevoegde juridische disclaimer, en Alt tekst.

Bijgewerkte stijlvereisten en opmaak. |

3.0 |

07-Sep-2023

|

hercertificering |

2.0 |

04-Aug-2022

|

Eerste vrijgave |

1.0 |

16-Jun-2021

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback