Inleiding

Dit document beschrijft de methode Security Group Tag (SGT) Inline Tagging Propagation in Software-Defined Wide-Area Networks (SD-WAN).

Voorwaarden

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Catalyst Software-Defined Wide Area Network (SD-WAN)

- Software-Defined Access (SD-Access) Fabric

- Cisco Identify Service Engine (ISE)

Gebruikte componenten

De informatie in dit document is gebaseerd op:

- Cisco IOS® XE Catalyst SD-WAN Edges versie 17.9.5a

- Cisco Catalyst SD-WAN Manager versie 20.12.4.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Cisco TrustSec-integratie

SGT-propagatie met Cisco TrustSec-integratie wordt ondersteund door de Cisco IOS® XE Catalyst SD-WAN Release 17.3.1a. Met deze functie kunnen Cisco IOS® XE Catalyst SD-WAN edge devices Security Group Tag (SGT) inline tags (gegenereerd door Cisco TrustSec-enabled switches in de branches) doorgeven aan andere edge devices in het Cisco Catalyst SD-WAN netwerk. Terwijl Cisco TrustSec-enabled switches classificeren en handhaven op de filialen, dragen Cisco IOS® XE Catalyst SD-WAN-apparaten de inline tags over de randapparaten.

Basisbegrippen van Cisco Trustsec:

- SGT-bindingen: associatie tussen IP en SGT; alle bindingen worden gewoonlijk geconfigureerd en rechtstreeks van de Cisco ISE geleerd.

- SGT-propagatie: Deze methode wordt gebruikt om deze SGT's tussen netwerkhops te propageren.

- SGTACL-beleid: Deze regels specificeren de bevoegdheden van een verkeersbron binnen een vertrouwd netwerk.

- SGT-handhaving: waar het beleid wordt gehandhaafd op basis van het SGT-beleid

SGT-propagatiemethoden

De SGT-propagatiemethoden zijn:

- SGT Propagation Inline Tagging.

- SGT Propagation Security Group Tag Exchange Protocol (SXP)

SGT-propagatie met inline tagging

Met Inline Tagging wordt een speciaal Ethernet-frame gebruikt om deze SGT's tussen netwerkhops te propageren. Voor Inline Tagging Propagation moeten de filialen zijn uitgerust met Cisco TrustSec-compatibele switches die SGT Inline Tagging (Cisco TrustSec Devices) kunnen verwerken.

Voorbeeld:

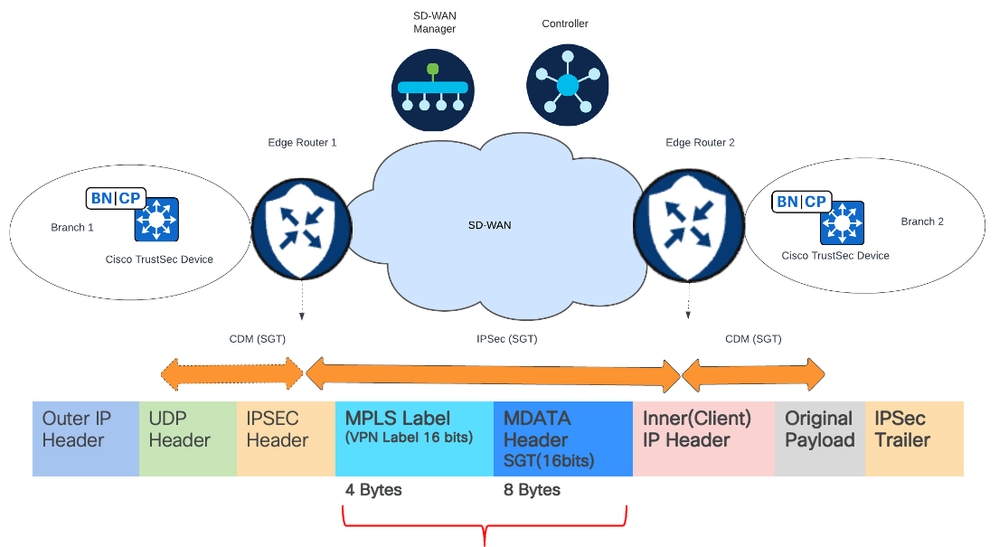

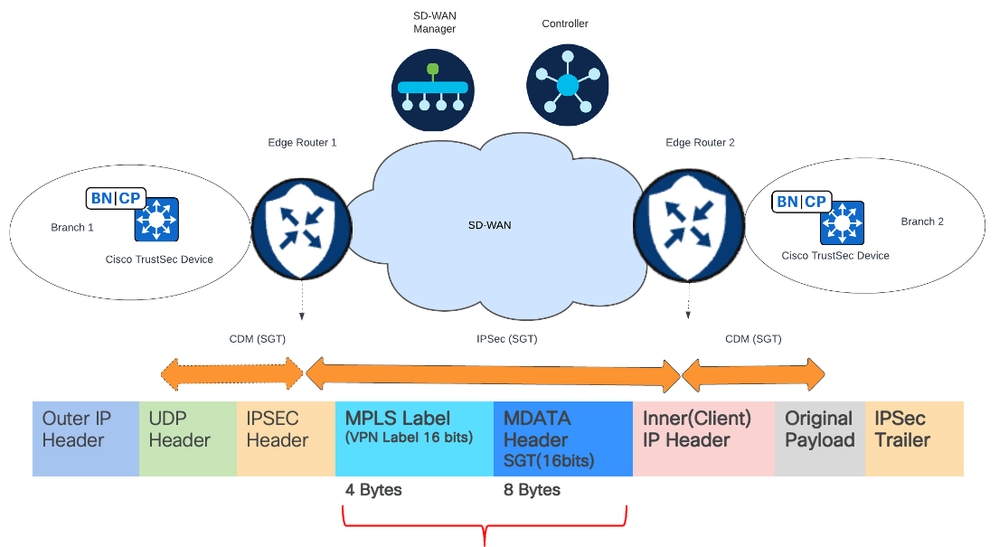

- Branch 1 en Branch 2 zijn uitgerust met Cisco TrustSec-switches en deze branches zijn verbonden met de Cisco IOS XE Catalyst SD-WAN-apparaten.

- De Cisco TrustSec-Switch in de filialen voert de Bindingen, Propagatie en Handhaving uit.

- De Cisco TrustSec Switch op Branch 1 voert SGT Inline Tagging uit in het Ethernet CMD-frame naar Edge Router 1.

- De Edge Router 1 ontkapselt vervolgens het CMD-frame, extraheert de SGT en verspreidt deze over Cisco Catalyst SD-WAN IPSec- of GRE-tunnels.

- De Edge Router 2 op Cisco Catalyst SD-WAN haalt de SGT uit Cisco Catalyst SD-WAN, genereert het Ethernet CMD-frame en kopieert de ontvangen SGT.

- De Cisco TrustSec-switch op Branch 2 inspecteert de SGT en vergelijkt deze met de bestemmings-SGT om te bepalen of het verkeer moet worden toegestaan of geweigerd (prestaties).

Het SGT-veld bevindt zich in het pakket dat over het Cisco Catalyst SD-WAN-pakket gaat en er wordt een extra acht bytes aan gegevens aan toegevoegd.

Het SGT-veld bevindt zich in het pakket dat over het Cisco Catalyst SD-WAN-pakket gaat en er wordt een extra acht bytes aan gegevens aan toegevoegd.

SGT Inline Tagging Propagation inschakelen in SD-WAN IPSEC-tunnels

Netwerkdiagram voor SGT Inline Tagging Propagation in SD-WAN IPSEC-tunnels

Netwerkdiagram voor SGT Inline Tagging Propagation in SD-WAN IPSEC-tunnels

Stap 1. SGT Inline Tagging Propagation on Transport Tunnel Interface (WAN) inschakelen

- Om de SGT Inline Tagging Propagation in te schakelen via SD-WAN ipsec-tunnels, moet de Propagation alleen zijn ingeschakeld in de SD-WAN-tunnel.

- Meld u aan bij de Cisco Catalyst SD-WAN Manager GUI.

- Navigeer naar Configuratie > Sjablonen > Functiesjabloon > Cisco VPN Interface Ethernet (VPN0) > en klik op Tunnel.

tunnelsectie

tunnelsectie

- Identificeer CTS SGT-propagatie. selecteren ON

Tunnelconfiguratie

Tunnelconfiguratie

CLI-opdrachtequivalent:

interface Tunnel0

ip unnumbered GigabitEthernet0/0/0

no ip redirects

ipv6 unnumbered GigabitEthernet0/0/0

no ipv6 redirects

cts manual

tunnel source GigabitEthernet0/0/0

tunnel mode sdwan

Opmerking: vanaf versie 20.6 / 17.6.1 is SGT Propagation (Inline Tagging) standaard uitgeschakeld op SD-WAN-tunnels.

Opmerking: Wanneer CTS SGT Propagation is ingeschakeld, zorgt dit ervoor dat de interface tijdelijk flapt.

Opmerking: wanneer CTS SGT Propagation is ingeschakeld in de fysieke WAN-interface, kan dit verbindingsproblemen veroorzaken (zoals pakketdruppels) als de volgende hop het CMD-frame dat de SGT bevat, niet kan ontkapselen.

Stap 2. SGT Inline Tagging Propagation on Services Interface (LAN) inschakelen

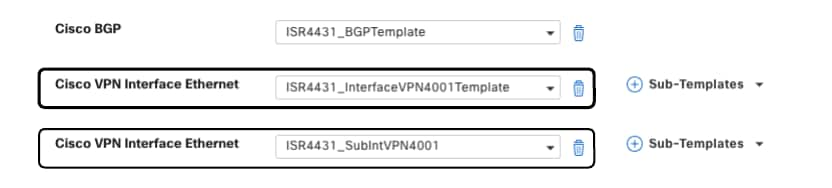

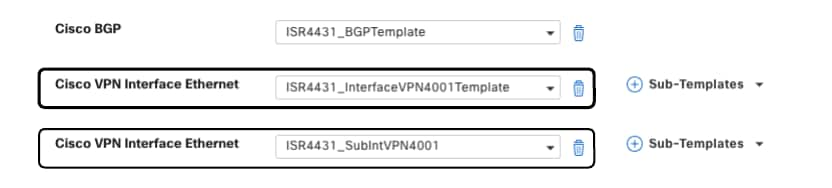

- Navigeer naar Configuratie > Sjablonen > Apparaatsjabloon > Service-VPN

- Identificeer de LAN-interfaces met sjablonen voor fysieke interface en subinterfaces uit de keuzelijst Cisco VPN Interface Ethernet (Service VPN).

Cisco VPN Interface Feature Template (LAN)

Cisco VPN Interface Feature Template (LAN)

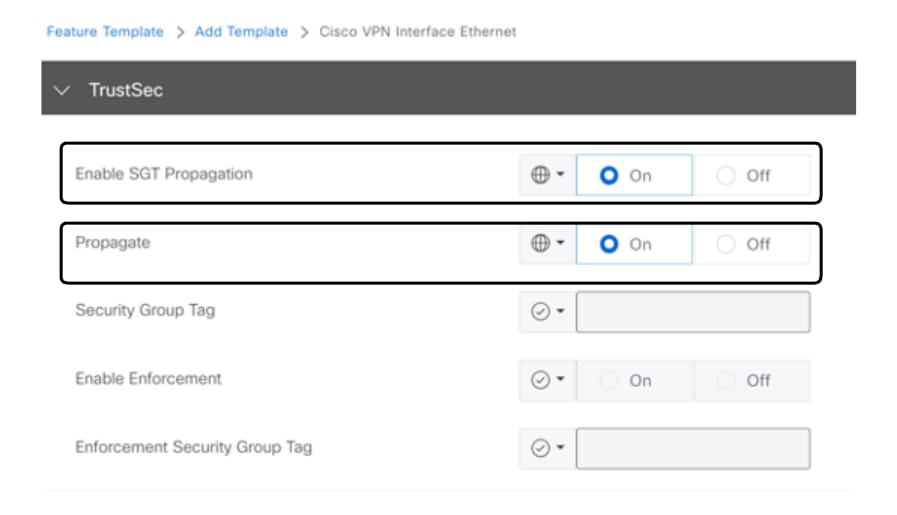

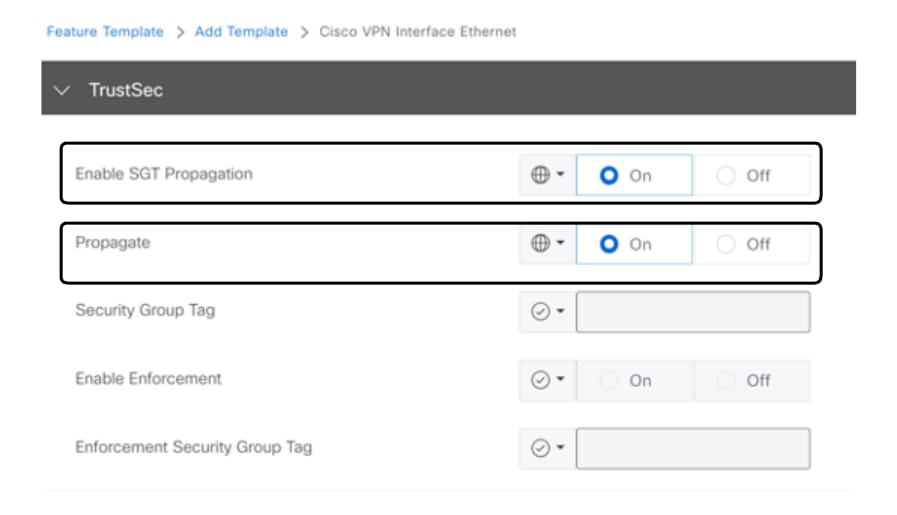

- Navigeer naar Cisco VPN Interface Ethernet (Service VPN) functiesjabloon, klik op TrustSec

Sectie TrustSec

Sectie TrustSec

- Identificeer SGT-propagatie inschakelen > Selecteren AAN

- Identificeer Propageren > Selecteer AAN

TrustSec-configuratie

TrustSec-configuratie

CLI-opdrachtequivalent:

interface GigabitEthernet0/0/3 <<< Physical Interface

vrf forwarding 4001

no ip address

no ip redirects

ip mtu 1500

load-interval 30

negotiation auto

cts manual

arp timeout 1200

interface GigabitEthernet0/0/3.3 <<< Sub-Interface

encapsulation dot1Q 3

vrf forwarding 4001

ip address 192.168.253.2 255.255.255.252

no ip redirects

ip mtu 1500

cts manual

policy static sgt 999 trusted

arp timeout 1200

Opmerking: op een Cisco IOS® XE Catalyst SD-WAN-apparaat moet Cisco TrustSec zijn ingeschakeld op de fysieke interface en op alle subinterfaces.

Opmerking: Dit laboratorium is alleen gericht op SGT-propagatie. De SGT Bindings en SGT Enforcement worden gemaakt op het SD-Access fabric-netwerk.

Verifiëren

Voer de opdracht uitshow cts interface om de Cisco TrustSec-informatie voor interfaces weer te geven.

SD-WAN-tunnelinterface.

#show cts interface Tunnel0

Global Dot1x feature is Disabled

Interface Tunnel0:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 1d22h

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: NOT APPLICABLE

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

SD-WAN Service LAN-interface.

#show cts interface GigabitEthernet0/0/3.3

Global Dot1x feature is Disabled

Interface GigabitEthernet0/0/3.3:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 6d14h

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 999

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

FIA Trace configureren in de LAN-subinterface van de service

Om de SGT voor de pakketten te identificeren, kan deze worden gevalideerd via de FIA Trace.

Configureer de FIA Trace-conditie op de LAN-interface (Gigabit Ethernet0/0/3) waar SGT Inline Tagging Propagation is ingeschakeld.

clear platform condition all

debug platform packet-trace packet 2048 fia-trace data-size 2048

debug platform condition interface GigabitEthernet0/0/3.3 both

Voer de opdracht debug platform condition start uit om FIA Trace te starten.

Voer de opdracht uit debug platform condition stop om de FIA Trace te stoppen.

Voer de opdracht uit show platform packet-trace summary om de FIA-traceringspakketten weer te geven.

#show platform packet-trace summ

Pkt Input Output State Reason

0 Gi0/0/3.3 internal0/0/rp:0 PUNT 3 (Layer2 control and legacy)

1 Gi0/0/3.3 internal0/0/rp:0 PUNT 55 (For-us control)

2 Gi0/0/3.3 Gi0/0/0 FWD

3 Gi0/0/3.3 Gi0/0/0 FWD

4 Gi0/0/3.3 Gi0/0/0 FWD

5 Gi0/0/3.3 Gi0/0/0 FWD

6 Gi0/0/3.3 Gi0/0/0 FWD

7 Gi0/0/3.3 Gi0/0/0 FWD

Voer de opdracht uit show platform packet-trace packet decode om een pakket te decoderen.

Identificeer in het pakket Feature: SDWAN Forwarding

#show platform packet-trace packet 2 decode

Packet: 2 CBUG ID: 254

Summary

Input : GigabitEthernet0/0/3.3

Output : GigabitEthernet0/0/0

State : FWD

!... Output is suppressed

Feature: SDWAN Forwarding

SDWAN adj OCE:

Output : GigabitEthernet0/0/0

Hash Value : 0x2c

Encap : ipsec

SLA : 0

SDWAN VPN : 4001

SDWAN Proto : MDATA

Out Label : 1003

Local Color : bronze

Remote Color : gold

FTM Tun ID : 2

!... Output is suppressed

MDATA ver : 0x2

MDATA next proto : IPV4(0x1)

MDATA num : 1

MDATA type : SGT_TYPE(0x1)

MDATA SGT : 5 <<<< Packet incoming with SGT 5 and forwarded by Edge router

Gerelateerde informatie

Feedback

Feedback