De PingFederate Identity Provider voor Cisco Identity Service installeren en configureren om SSO in te schakelen

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft de configuratie van de PingFederate Identity Provider (IdP) om Single Sign On (SSO) in te schakelen.

Cisco IDs-implementatiemodellen

| Product | Implementatie |

| UCCX | medebewoner |

| PCCE | Medebewoner van CUIC (Cisco Unified Intelligence Center) en LD (Live Data) |

| UCCE |

Co-resident met CUIC en LD voor 2k-implementaties. Standalone voor 4k en 12k implementaties. |

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Unified Contact Center Express (UCCX) versie 11.6 of Cisco Unified Contact Center Enterprise versie 11.6 of Packaged Contact Center Enterprise (PCCE) versie 11.6, indien van toepassing.

- PingFederate geïnstalleerd op Windows Server

Opmerking: Dit document verwijst naar de configuratie met betrekking tot de Cisco Identitify Service (IdS) en de Identity Provider (IdP). Het document verwijst naar UCCX in de screenshots en voorbeelden, maar de configuratie is vergelijkbaar met betrekking tot de Cisco Identitify Service (UCCX / UCCE / PCCE) en de IdP.

Gebruikte componenten

Dit document is niet beperkt tot specifieke software- en hardware-versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Installeren

Systeemvereisten

Installeren

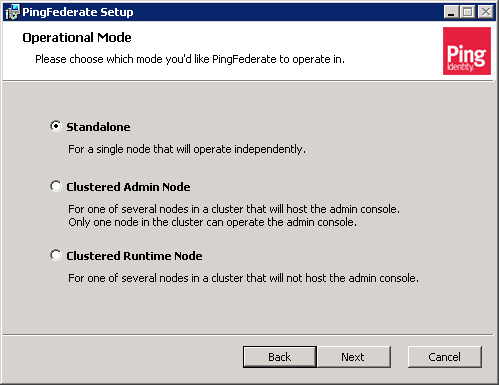

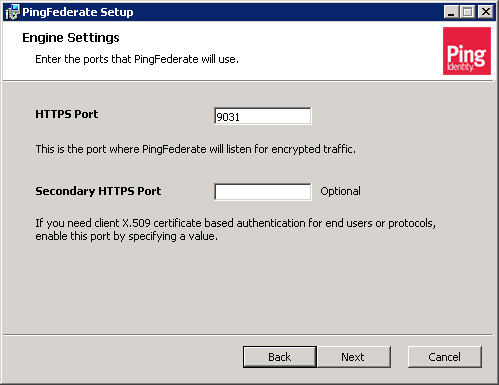

Pak het ZIP-distributiebestand uit of gebruik een platformspecifiek installatieprogramma om PingFederate te installeren.

- Vraag een licentiesleutel aan via de webpagina voor Ping Identity-licenties (www.pingidentity.com/support-and-downloads/licensing.cfm)

- Zorg ervoor dat u bent aangemeld bij uw systeem met de juiste rechten voor het installeren en uitvoeren van een toepassing

- Controleer of de Java Runtime Environment (JRE) van de server is geïnstalleerd en of de variabelen van de omgeving en het pad correct zijn ingesteld

PingFederate-distributie installeren met ZIP-bestand

Pak het ZIP-distributiebestand uit in een installatiemap.

Waarschuwing: Om toekomstige problemen met geautomatiseerde upgrades te voorkomen, moet u de geïnstalleerde pingfederate-map niet hernoemen. Als u meerdere exemplaren van PingFederate op hetzelfde systeem installeert (bijvoorbeeld in bepaalde scenario's voor serverclustering), installeert u elke instantie op een andere locatie of wijzigt u de naam van de bovenliggende map om een parallelle bestandsstructuur op dezelfde locatie te installeren.

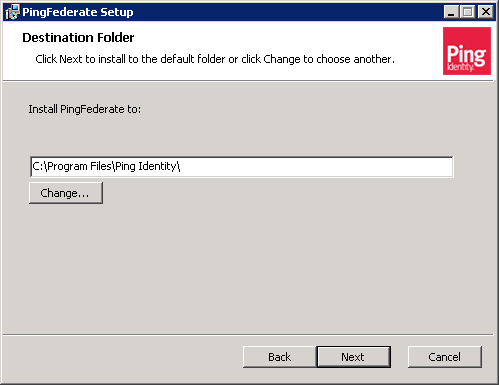

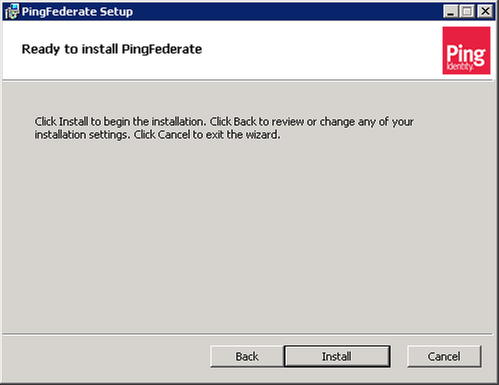

PingFederate-distributie met EXE-bestand installeren

Dubbelklik op het exe-bestand en volg de installatiestappen

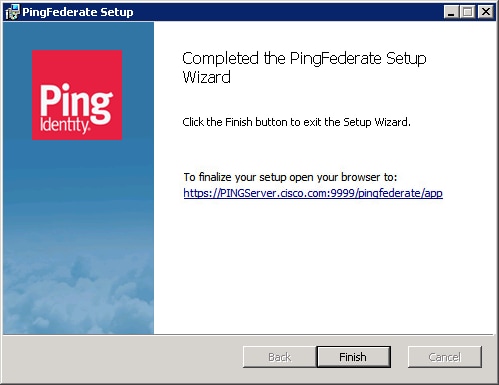

Start PingFederate voor het eerst

Als u PingFederate installeert met een van de platformspecifieke installateurs, wordt PingFederate geconfigureerd om als een service te worden uitgevoerd en automatisch gestart aan het einde van het installatieproces.

Als u PingFederate installeert met een distributie-ZIP-bestand, voert u het script uit om PingFederate handmatig te starten,

(Windows) <pf_install>/pingfederate/bin/run.bat

(Unix/Linux) <pf_install>/pingfederate/bin/run.sh

Wacht tot het script klaar is—het opstartproces is voltooid wanneer dit bericht aan het einde van de reeks verschijnt:

PingFederate gestart in <X>s:<Y>ms

Wizard Eerste installatie

De gebruikersinterface van de PingFederate-beheerder, de beheerdersconsole, is opgebouwd rond een systeem van wizard-achtige bedieningsschermen. Start de PingFederate-beheerconsole en gebruik de initiële installatiewizard om de configuratie van de instellingen van uw identiteitsfederatie te voltooien. U kunt PingFederate ook verbinden met PingOne om een krachtige on-premise en cloud-gebaseerde hybride oplossing te implementeren.

Om toegang te krijgen tot de beheerconsole:

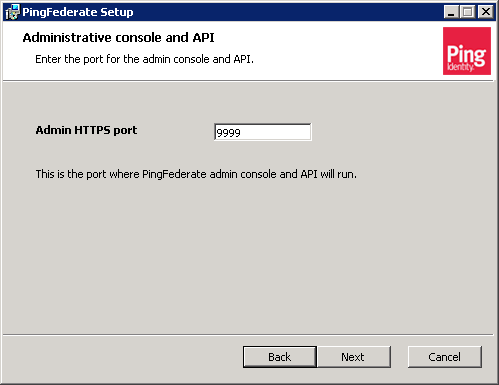

Start uw browser en navigeer naar https://<FQHN>:9999/pingfederate/app (waarbij <FQHN> de volledig gekwalificeerde hostnaam is van de server waarop de PingFederate is geïnstalleerd).

Opmerking: Het poortnummer 9999 is standaard ingesteld. Dit kan worden gewijzigd via de PingFederate-eigenschappen.

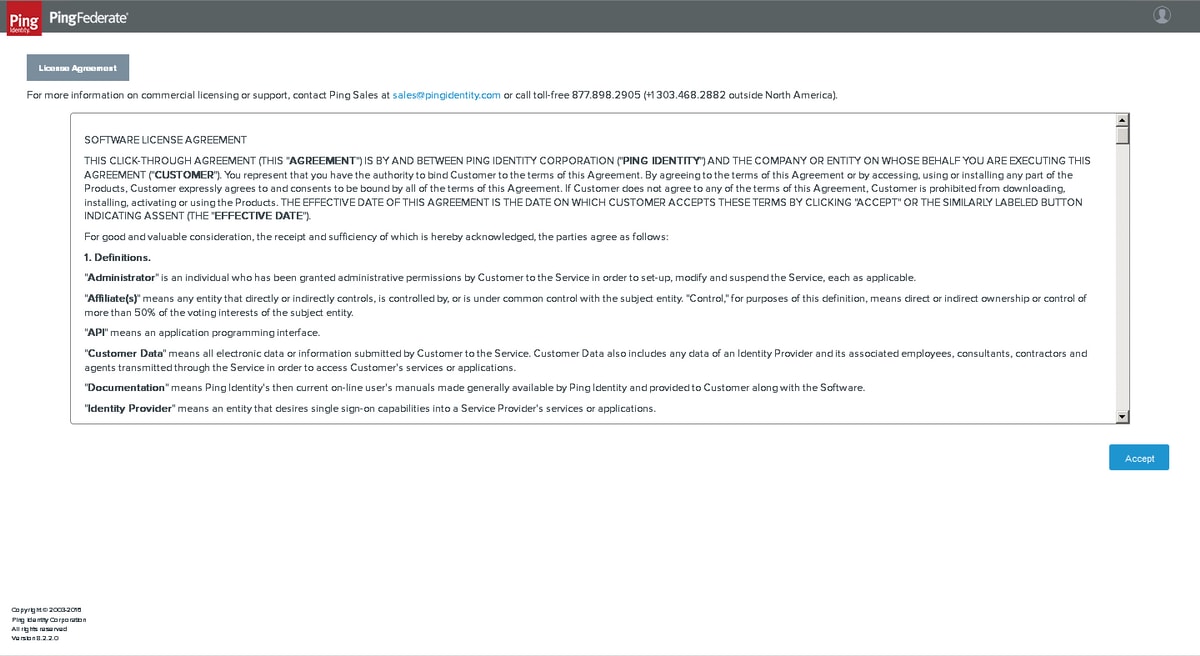

Licentieovereenkomst aanvaarden

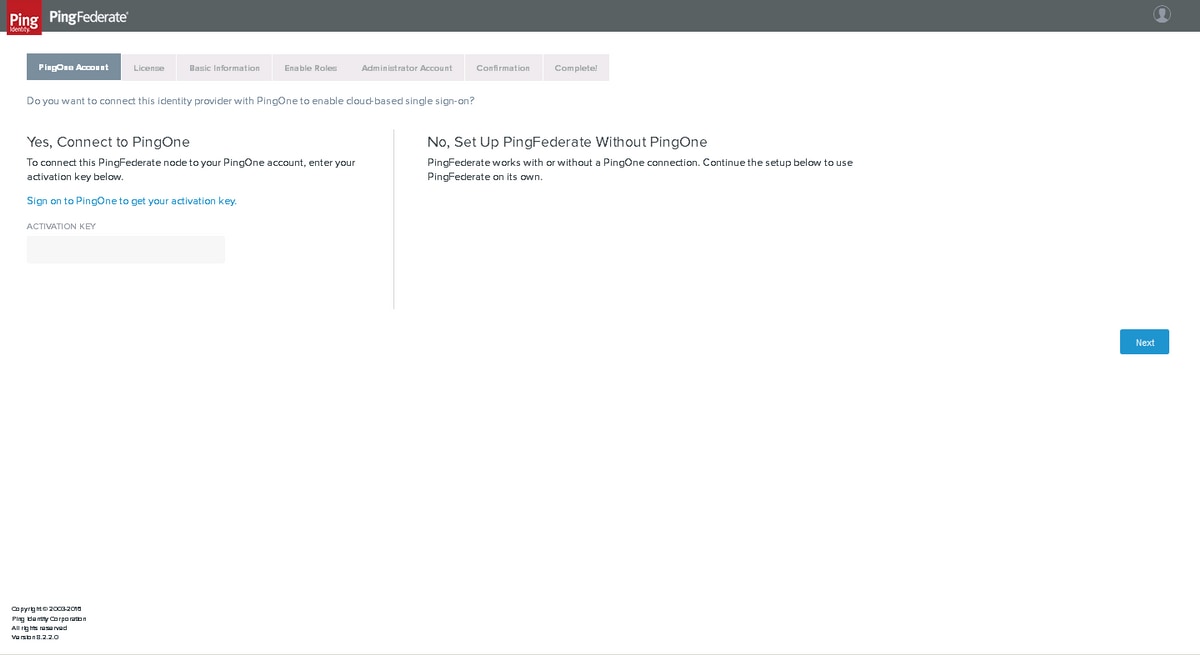

PingOne-account

Klik op Volgende

Licentie

U moet een ontwikkelingslicentie kopen of aanvragen bij pingidentity.com, het licentiebestand uploaden en op Volgende klikken

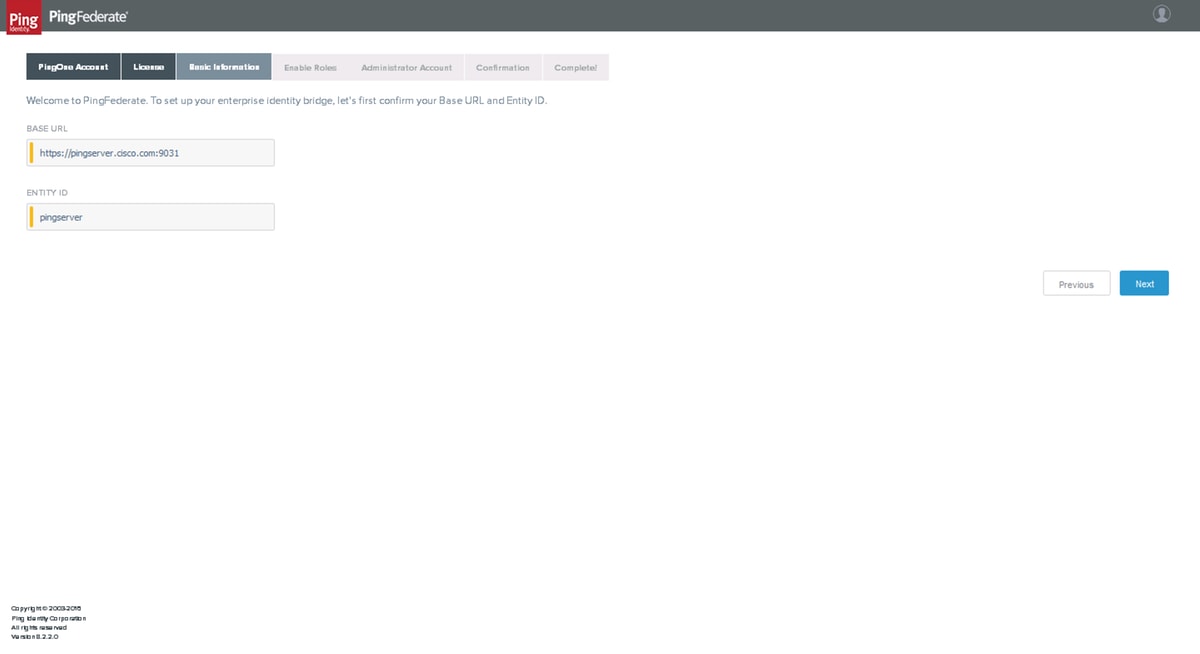

basisinformatie

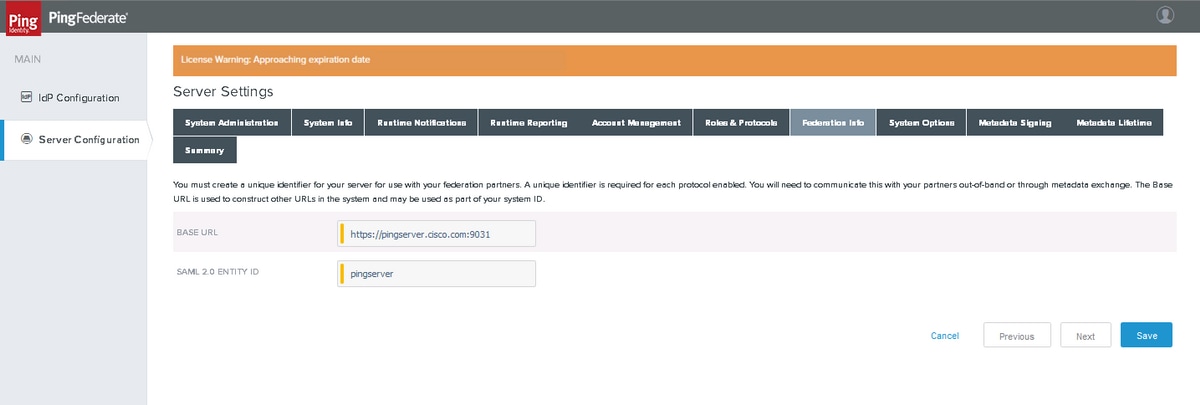

Stel de BASE-URL en de ENTITEIT-ID in en klik op Volgende

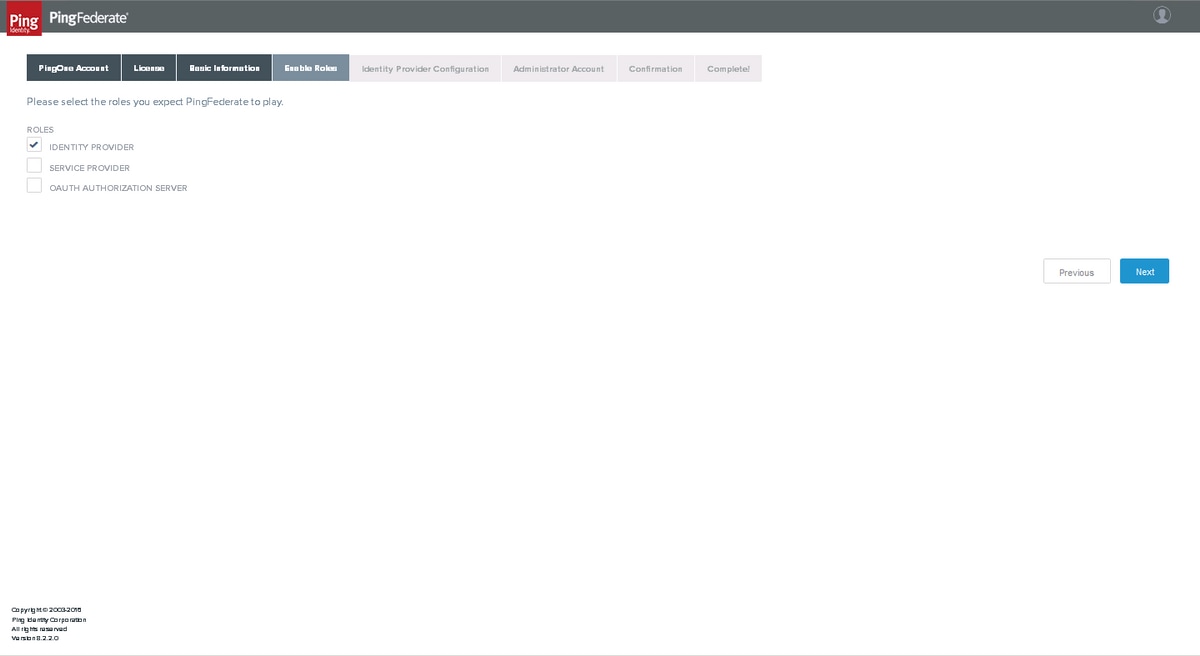

Rollen inschakelen

Selecteer IDENTITY PROVIDER en klik op Volgende

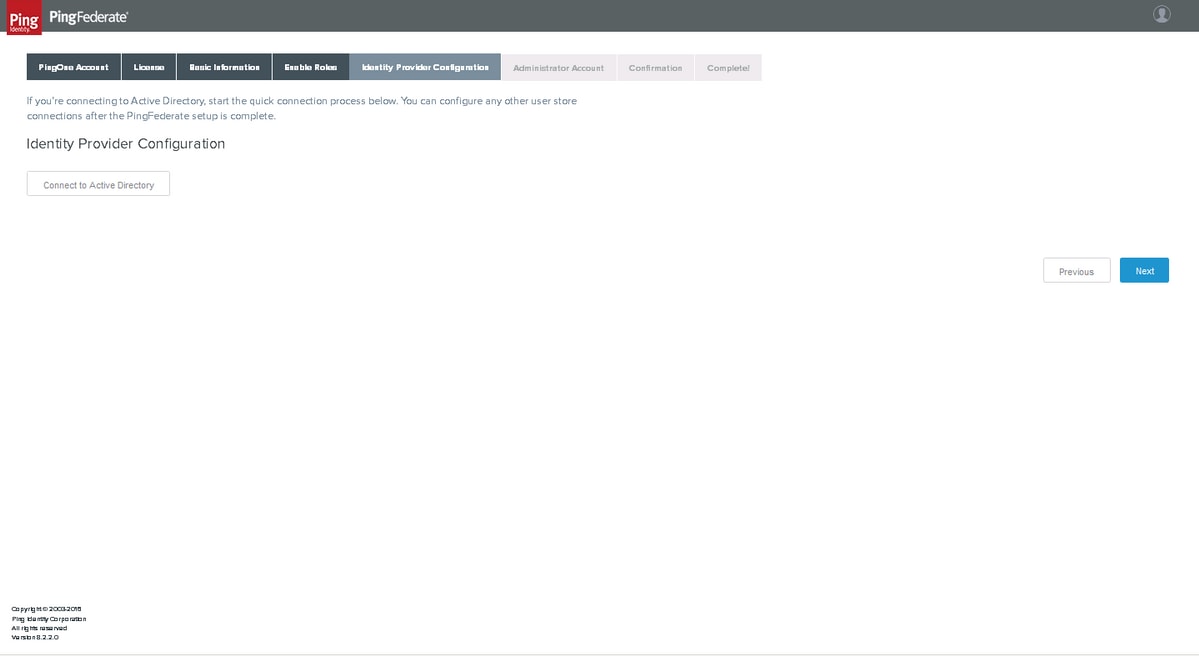

Configuratie van identiteitsprovider

De verbinding met Active Directory kan later worden uitgevoerd. Klik op Volgende

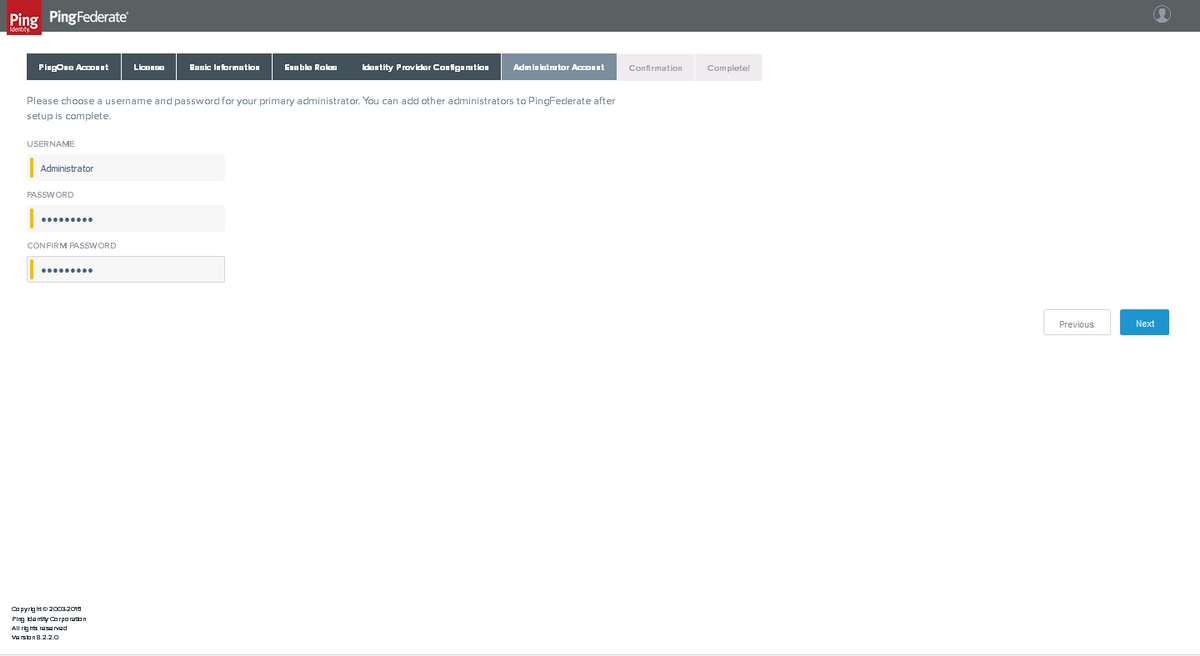

Beheerdersaccount

Stel het beheerderswachtwoord in en klik op Volgende

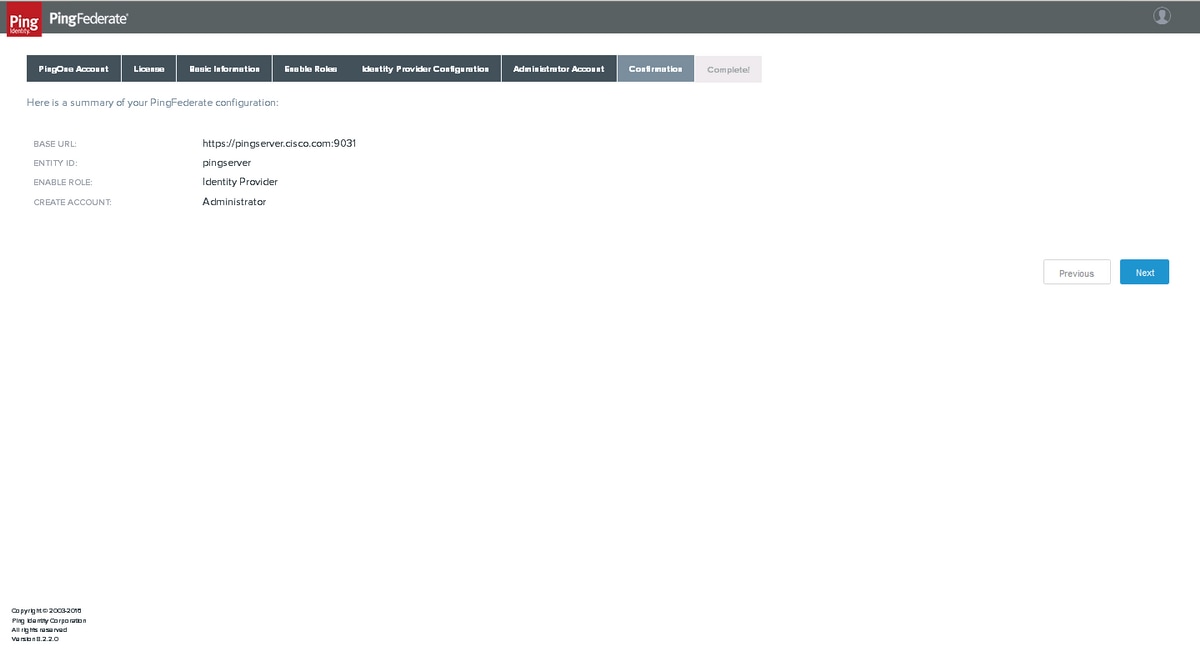

Bevestiging

Bevestig en klik op Volgende

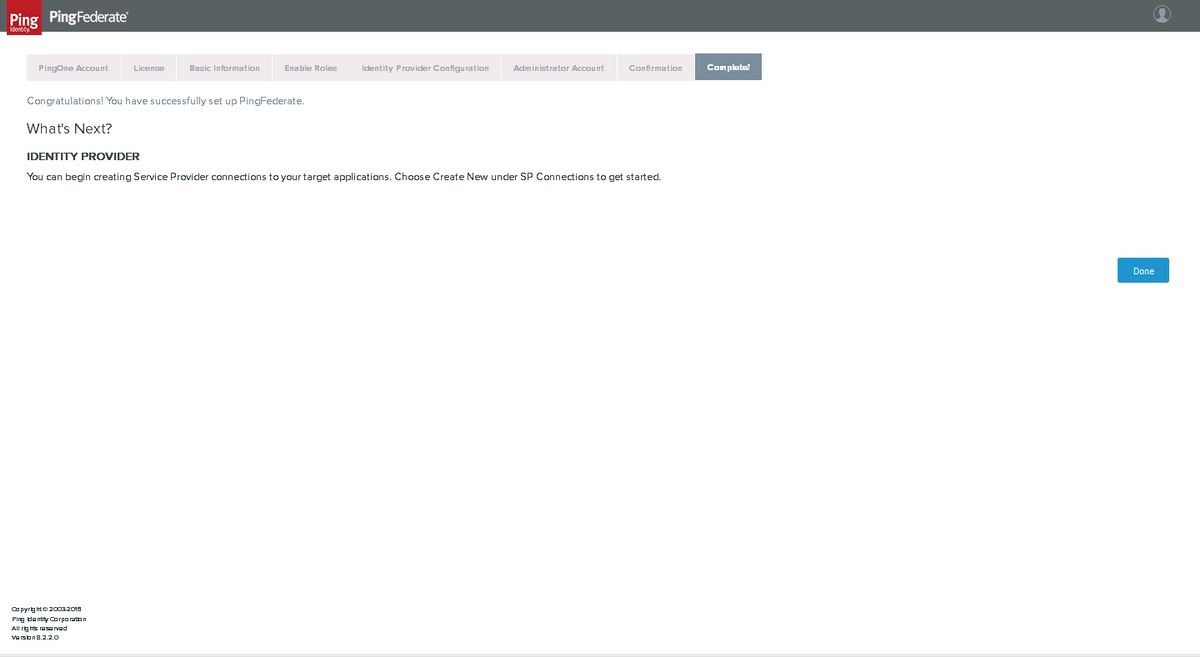

compleet

Klik op Gereed

PingFederate configureren

Serverconfiguratie

Digitale ondertekening en Extensible Markup Language (XML) Decryptie sleutels en certificaten

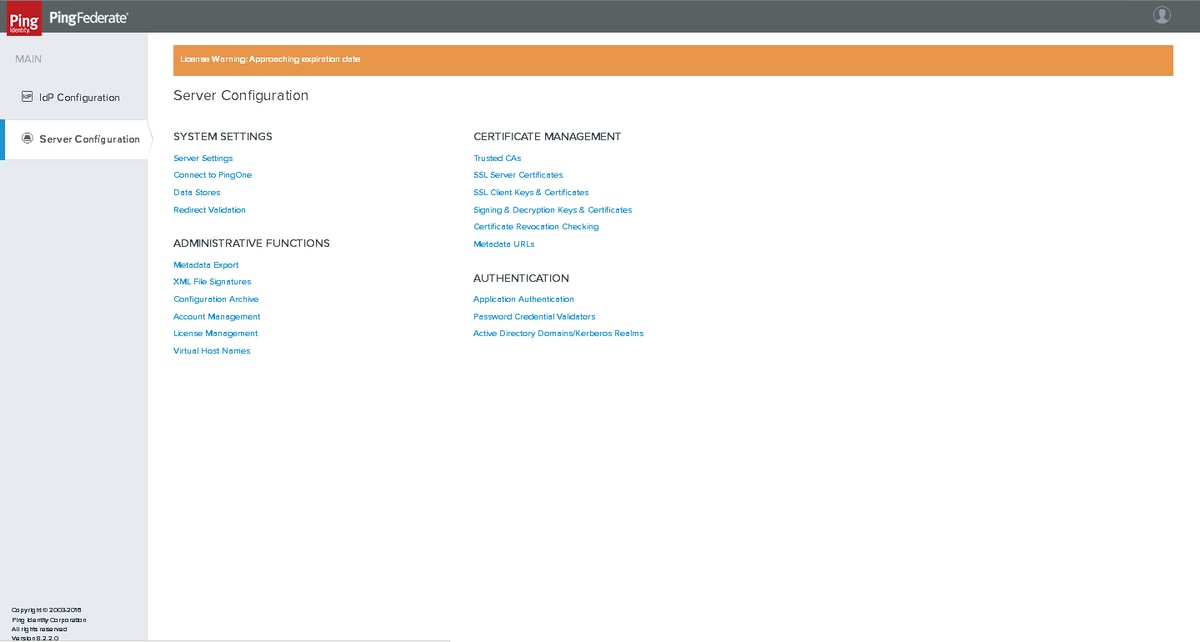

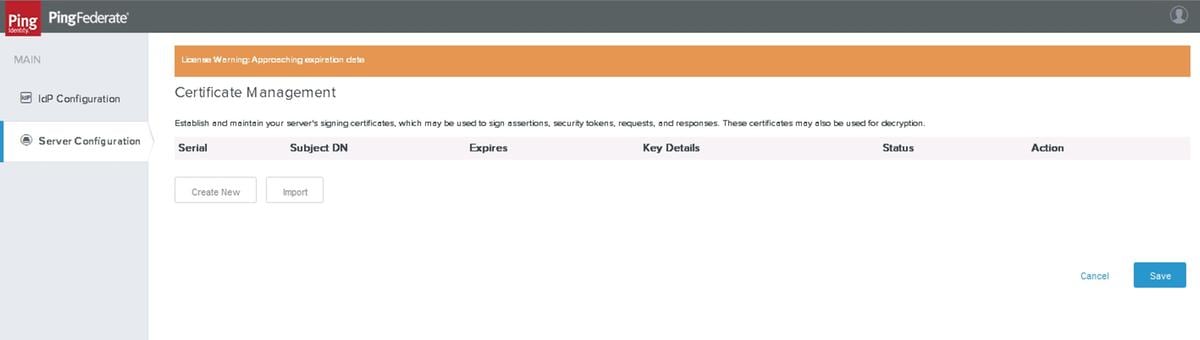

Klik op Serverconfiguratie > Certificaatbeheer >Sleutels en certificaten voor ondertekenen en XML-decodering

Klik op Nieuwe maken

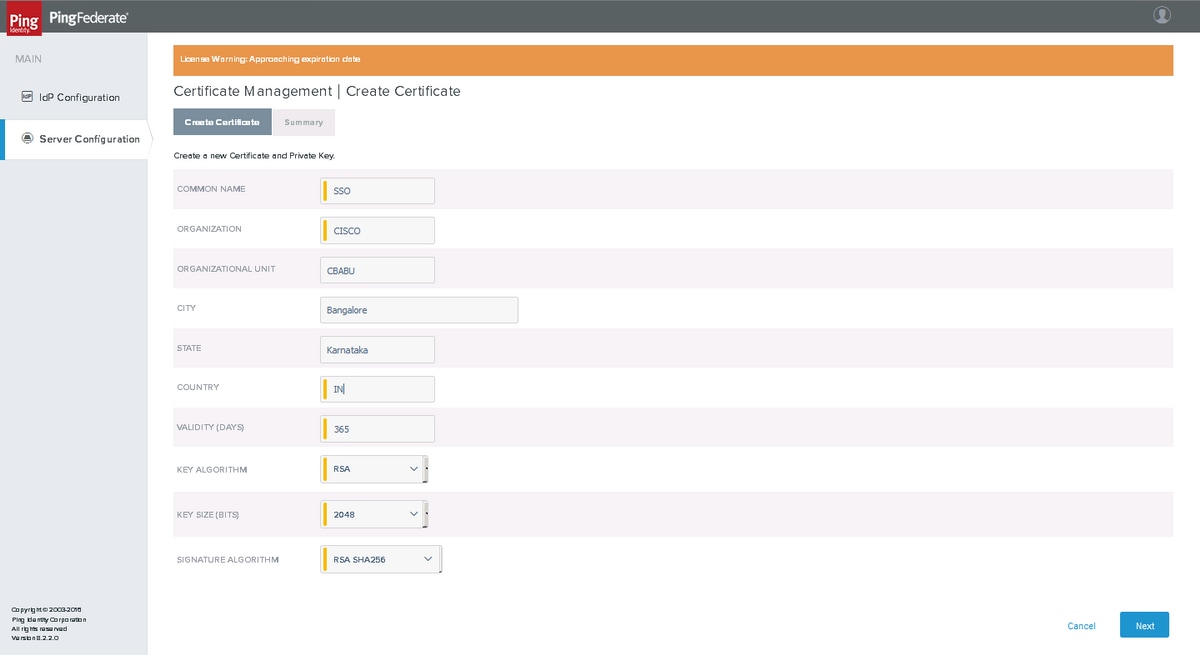

Certificaat maken

Klik op Volgende

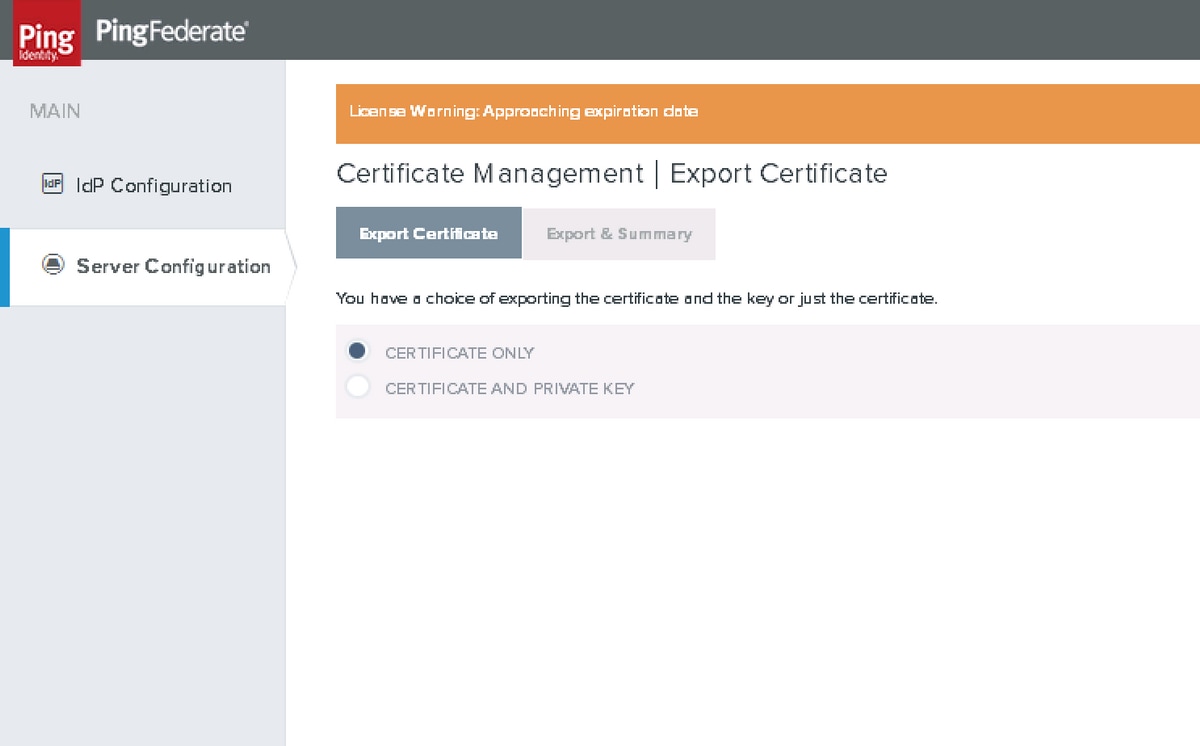

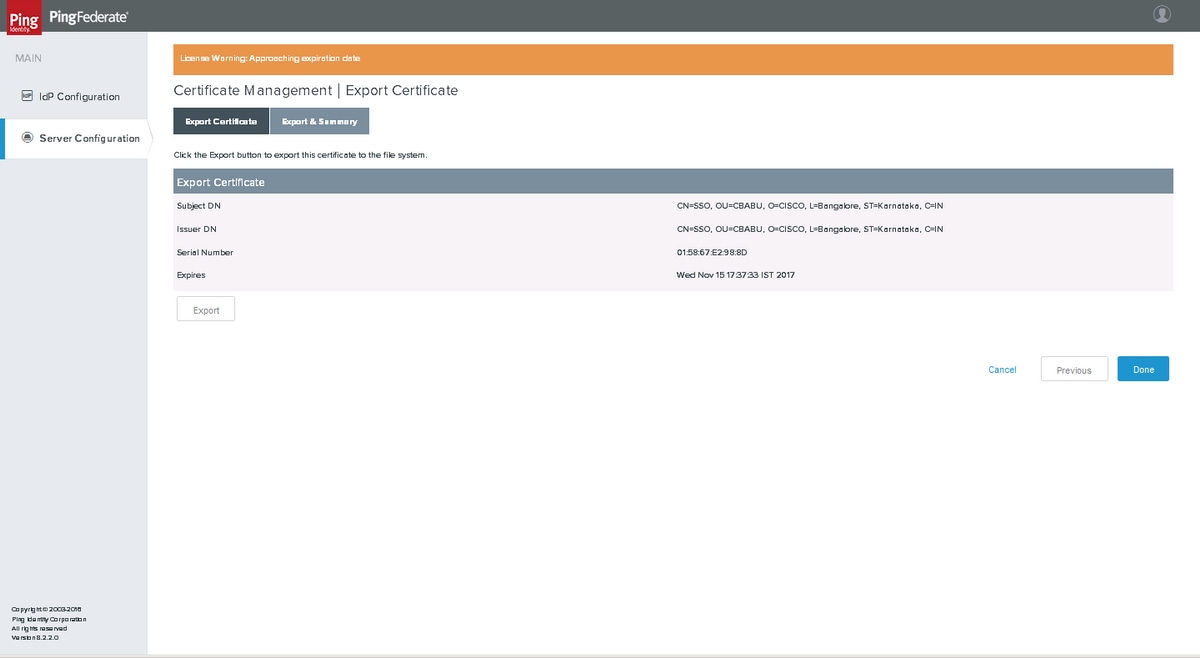

uitvoercertificaat

Exporteren en overzicht

Klik op Exporteren

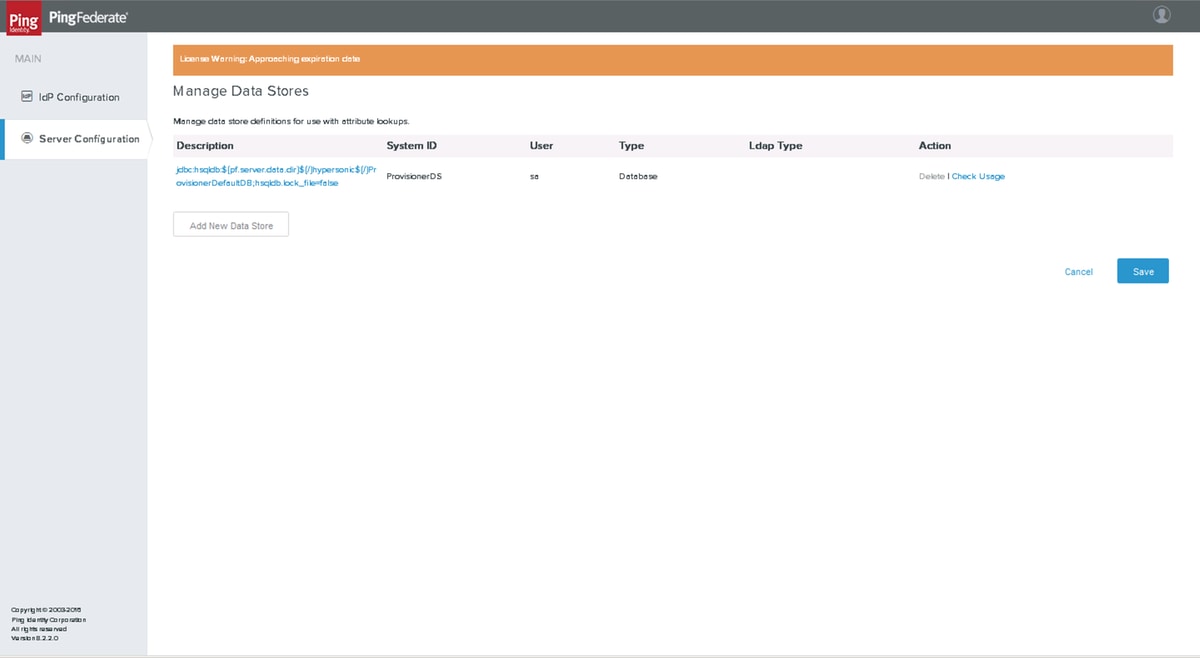

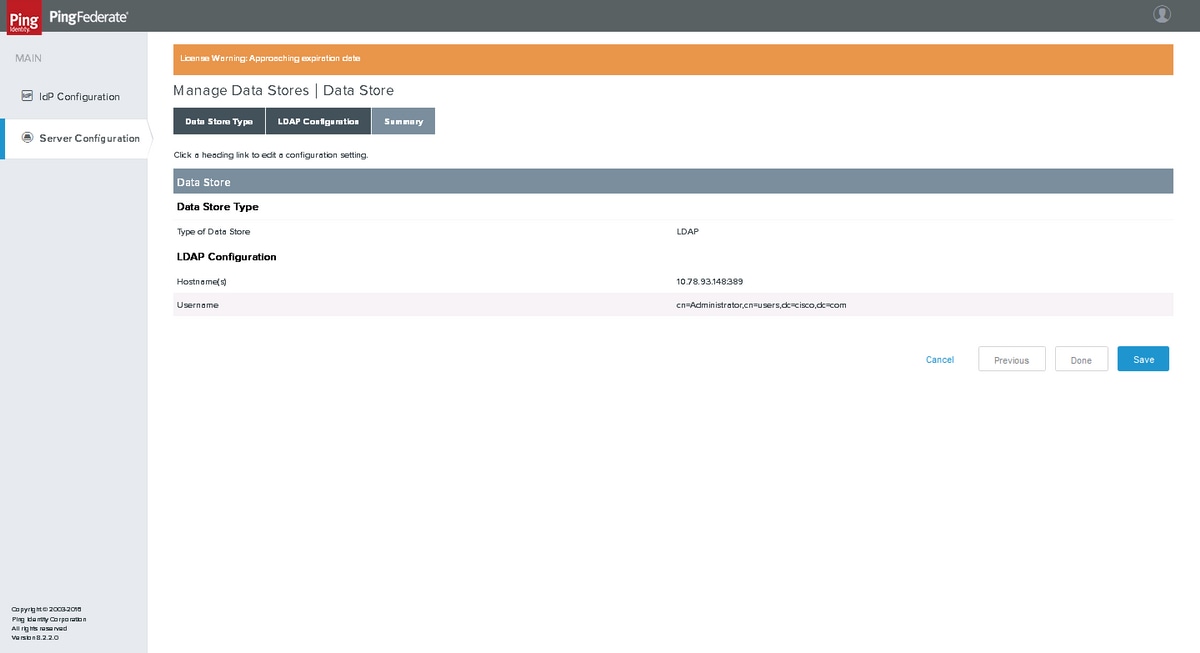

Gegevensopslag

Klik op Serverconfiguratie > SYSTEEMINSTELLINGEN > Gegevensopslag

Klik op Nieuwe gegevensopslag toevoegen

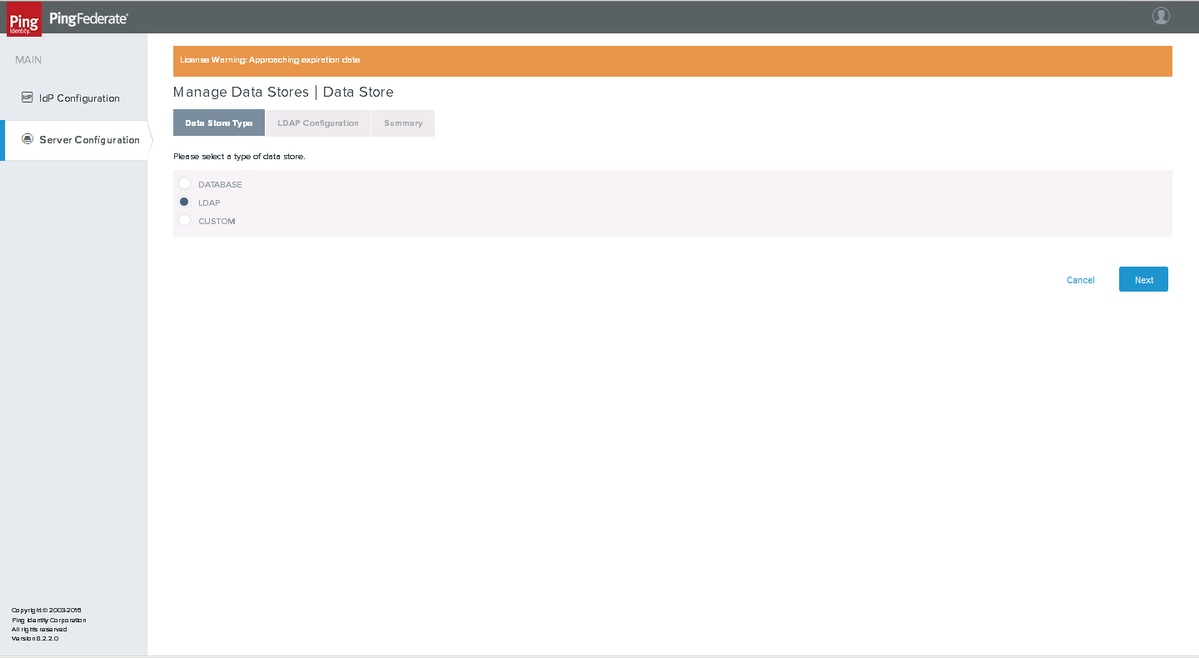

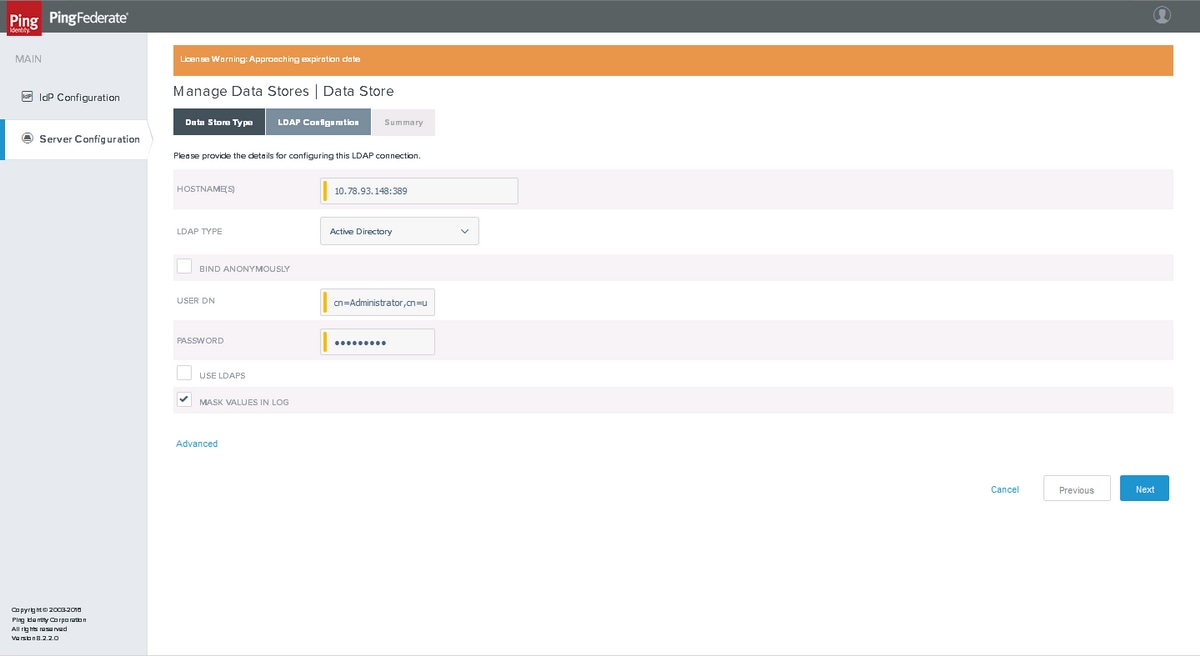

LDAP-configuratie

Kies LDAP en klik op Volgende

Voer de waarden in en klik op Volgende

Samenvatting

Klik op Opslaan na verificatie.

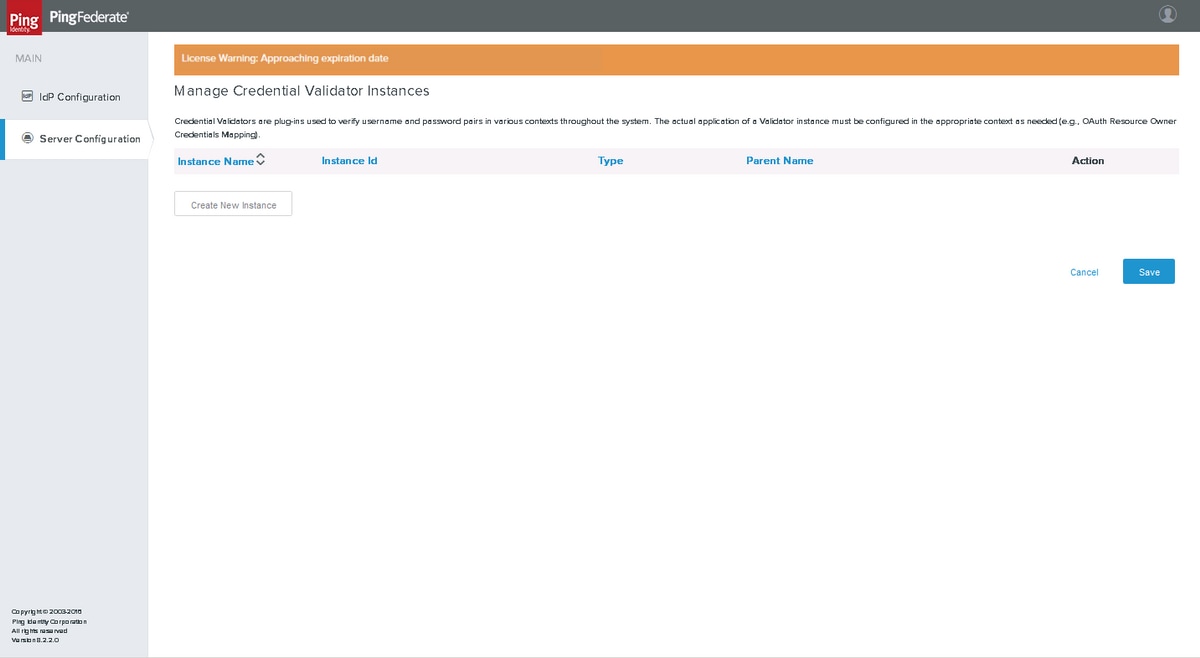

Wachtwoordreferenties valideren

Klik op Serverconfiguratie > VERIFICATIE > Wachtwoordreferenties valideren

Klik op Nieuwe instantie maken.

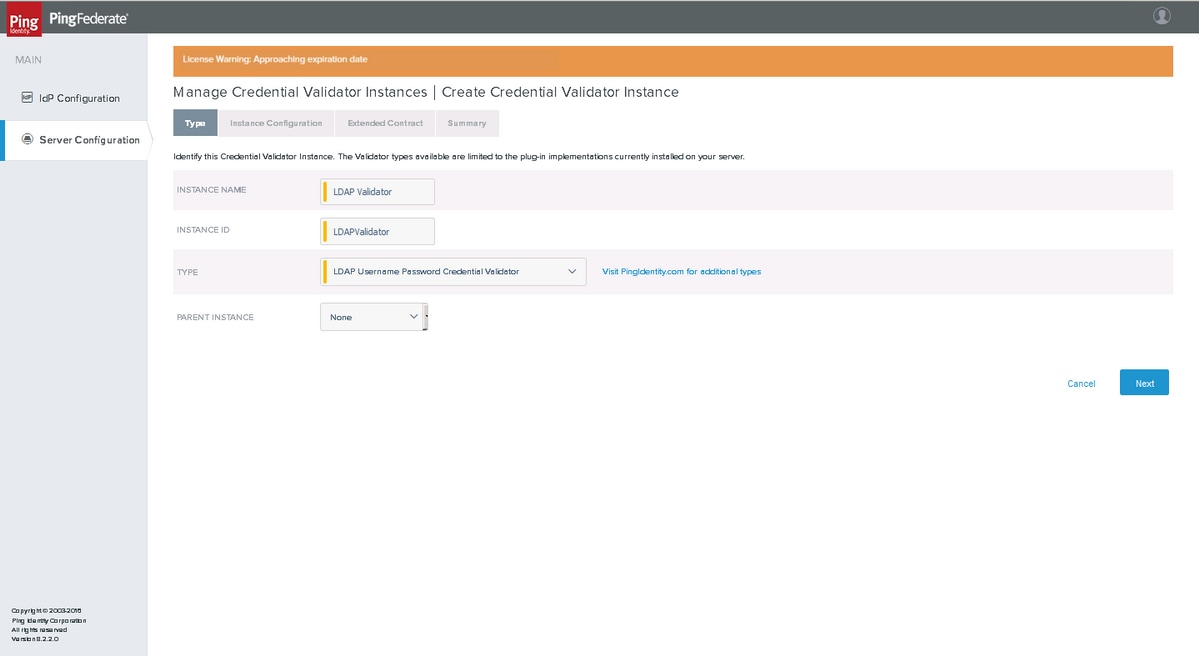

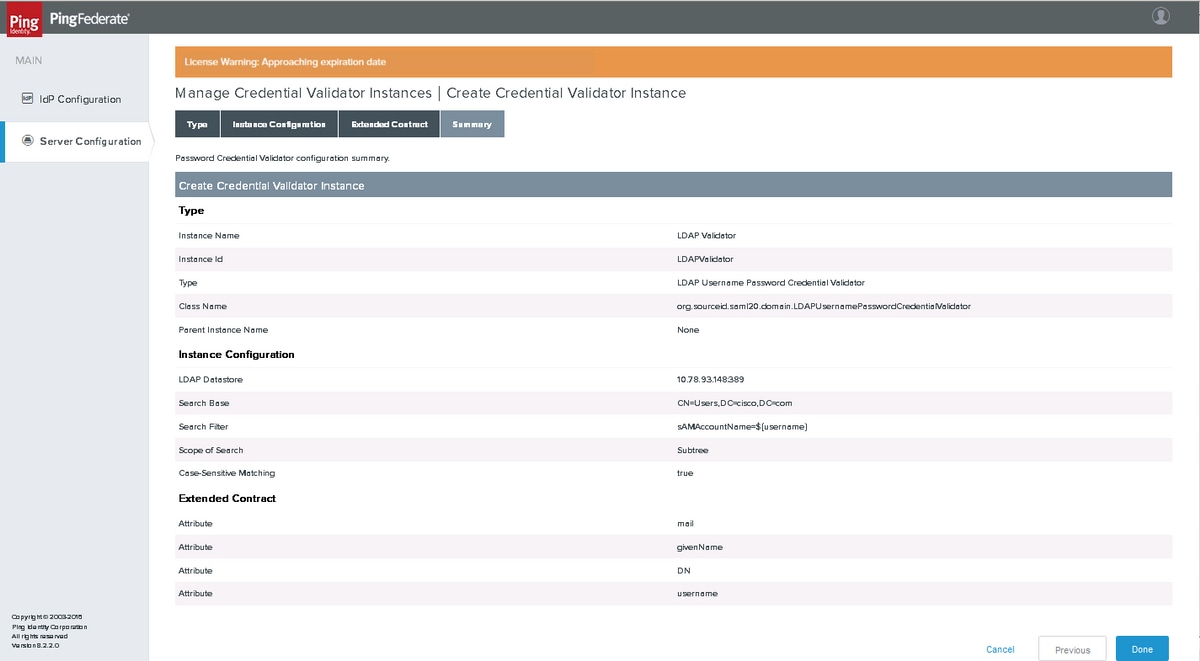

Type

Selecteer de LDAP Gebruikersnaam Wachtwoord Credential Validator als het TYPE. Klik op Next (Volgende).

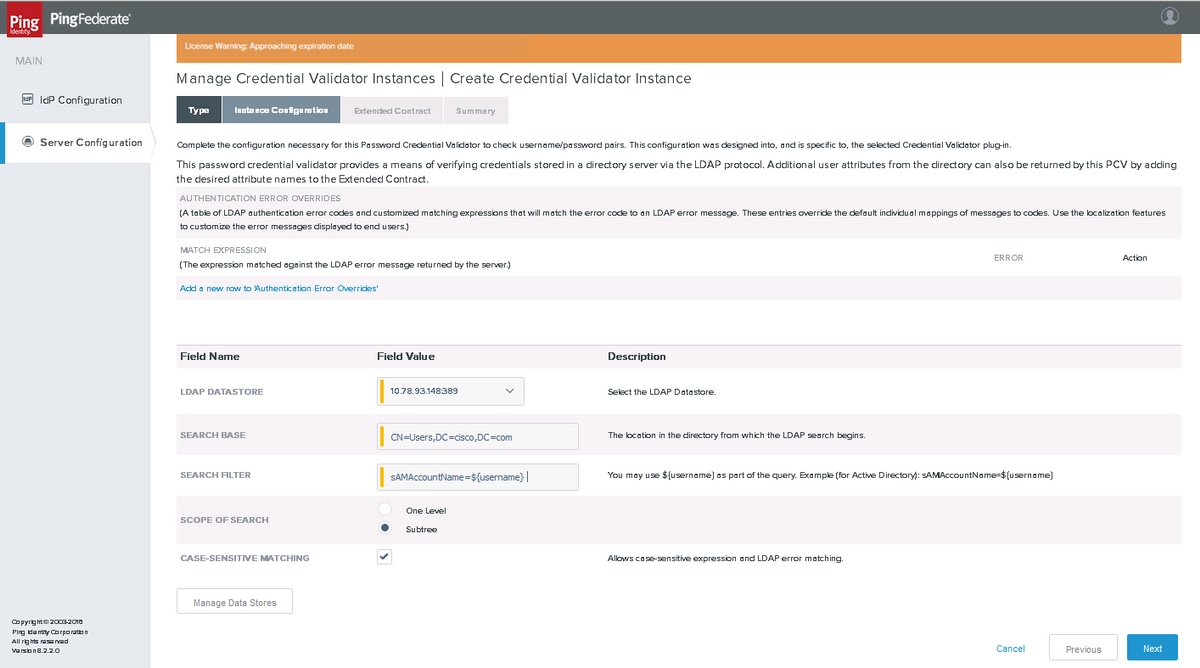

Instantieconfiguratie

Selecteer de LDAP-datastore en voer de zoekbasis, het zoekfilter en het zoekbereik in. Klik op Next (Volgende).

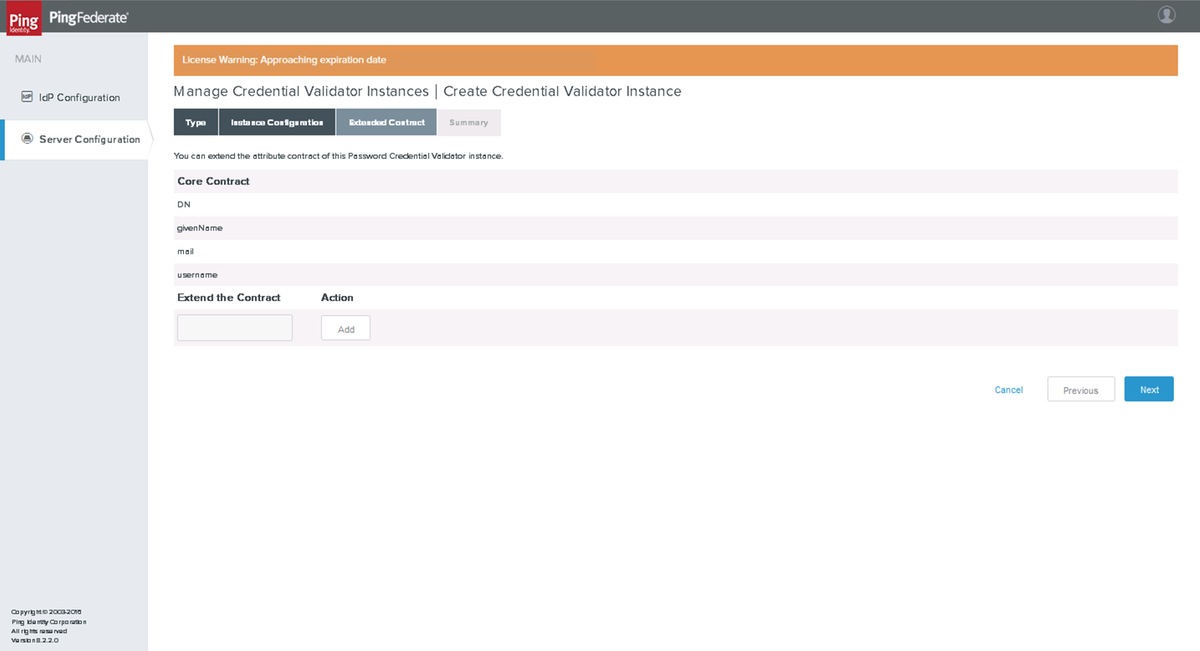

verlengd contract

Klik op Volgende

Samenvatting

Controleer de instellingen en klik op Gereed.

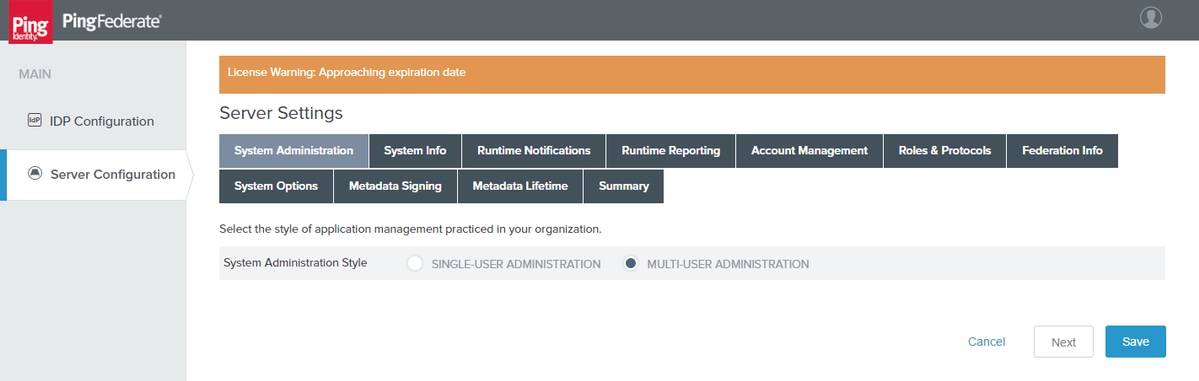

Serverinstellingen

Systeembeheer

Klik op Serverconfiguratie > SYSTEEMINSTELLINGEN > Serverinstellingen

Klik op Next (Volgende).

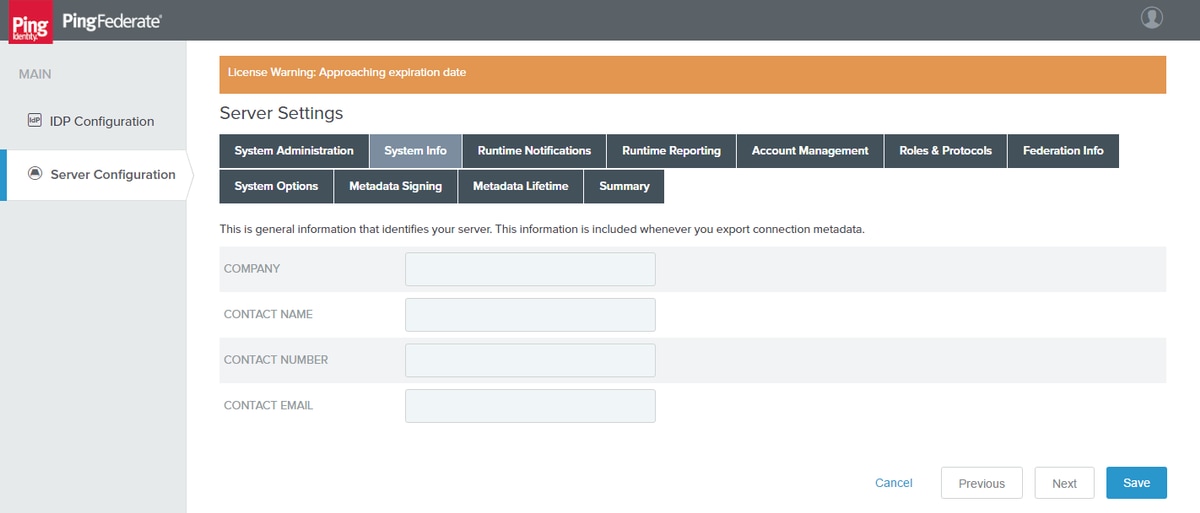

Systeeminfo

Klik op Next (Volgende).

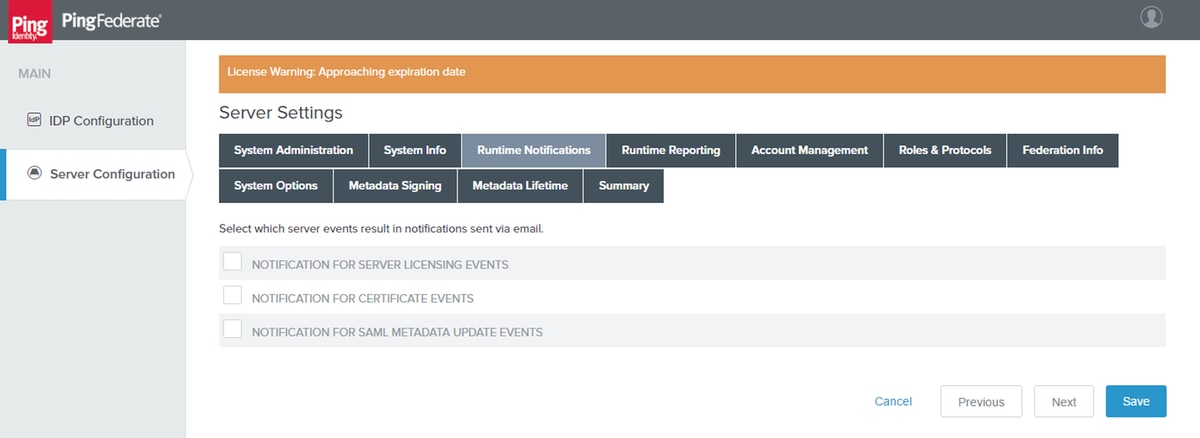

Meldingen bij uitvoering

Klik op Next (Volgende).

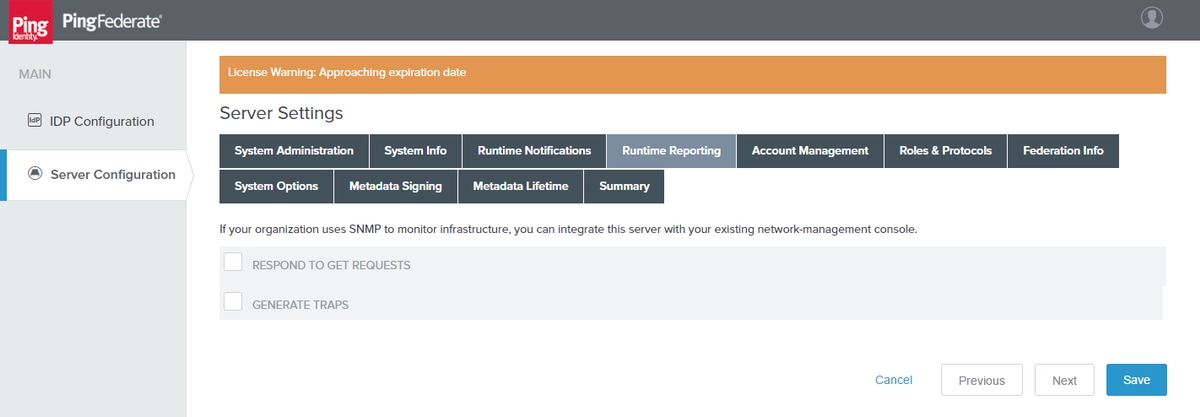

Runtime-rapportage

Klik op Next (Volgende).

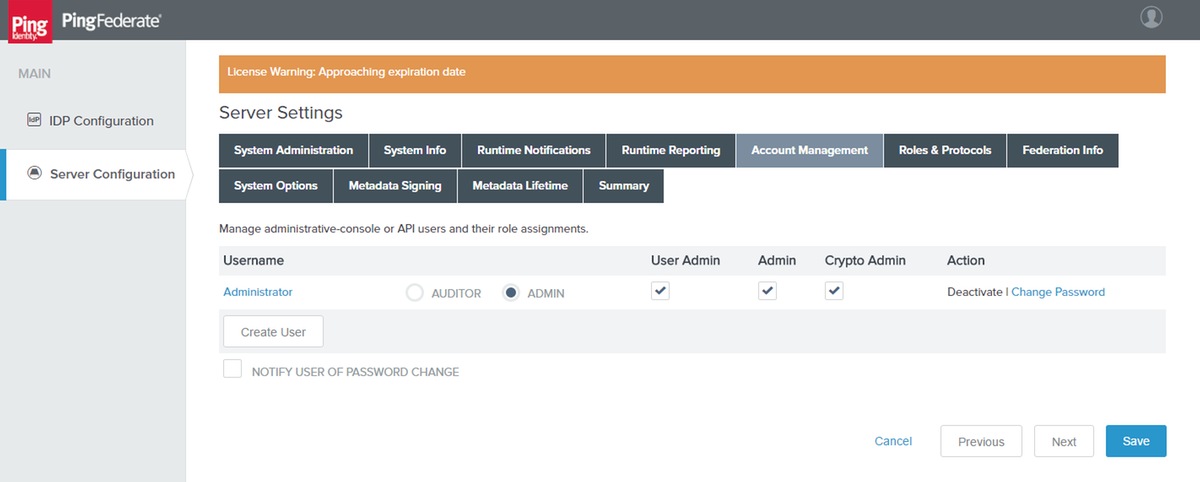

Accountbeheer

Klik op Next (Volgende).

Opmerking: in dit gedeelte kunt u een gebruiker toevoegen of het wachtwoord van de gebruiker wijzigen.

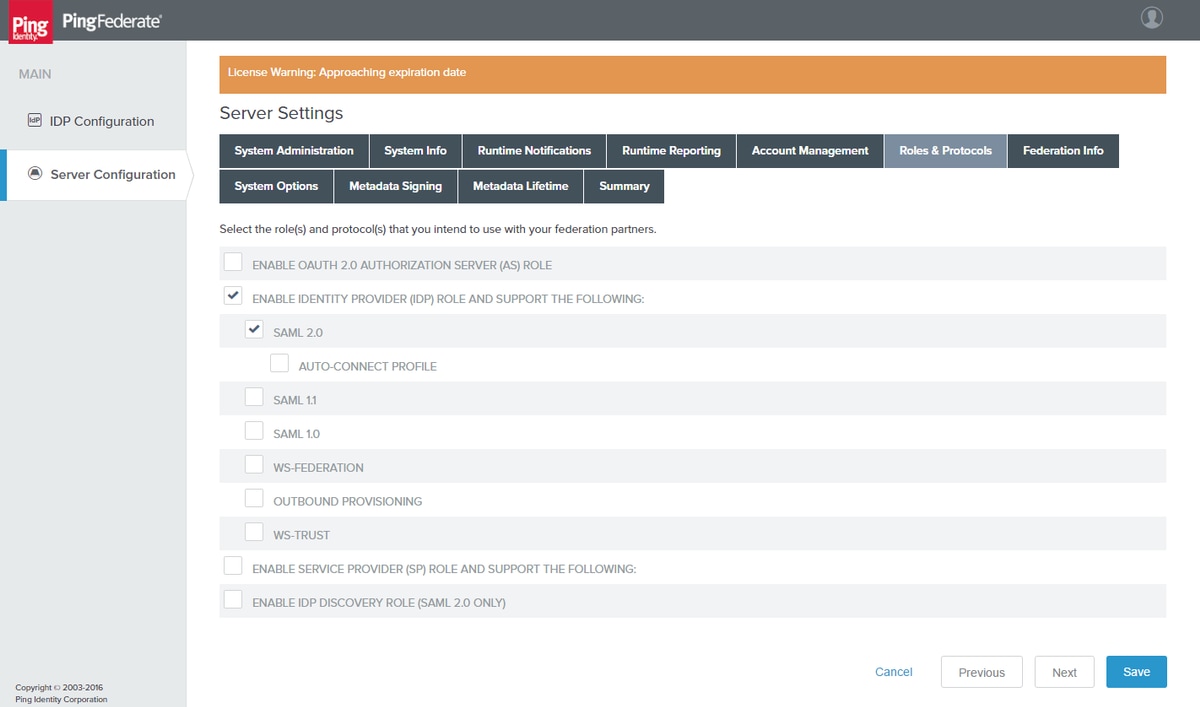

Rollen en protocollen

Selecteer de juiste rol/rollen en protocol/s. Klik op Next (Volgende).

Federatie-informatie

Klik op Next (Volgende).

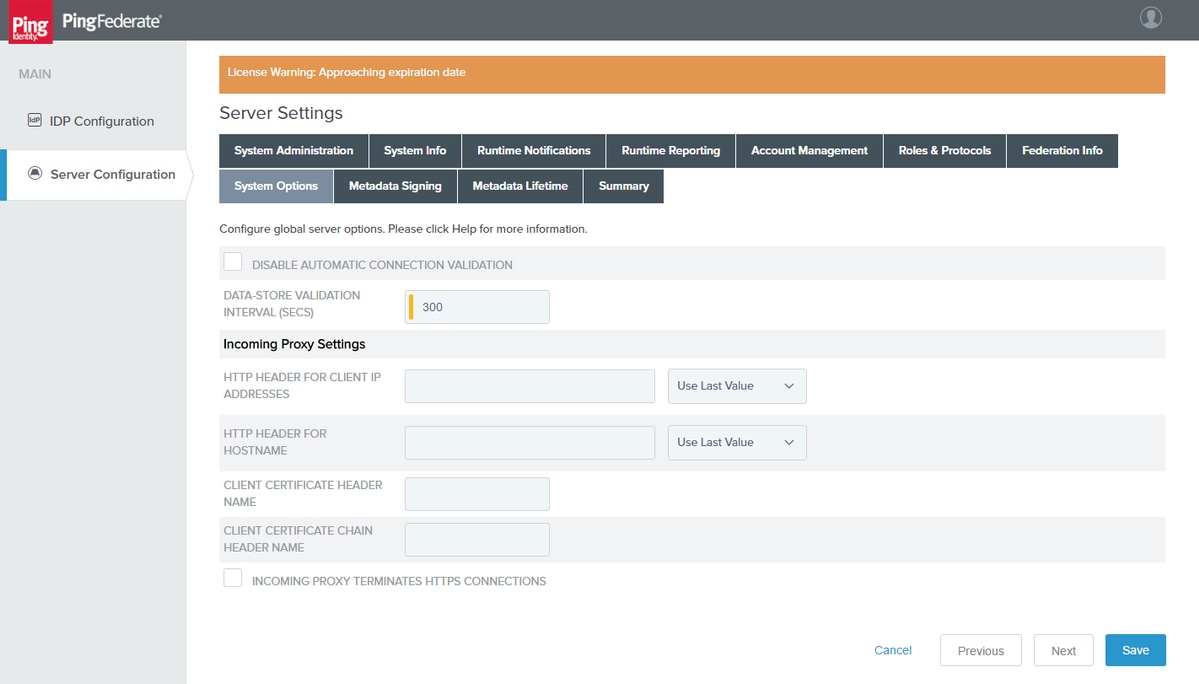

Systeemopties

Klik op Next (Volgende).

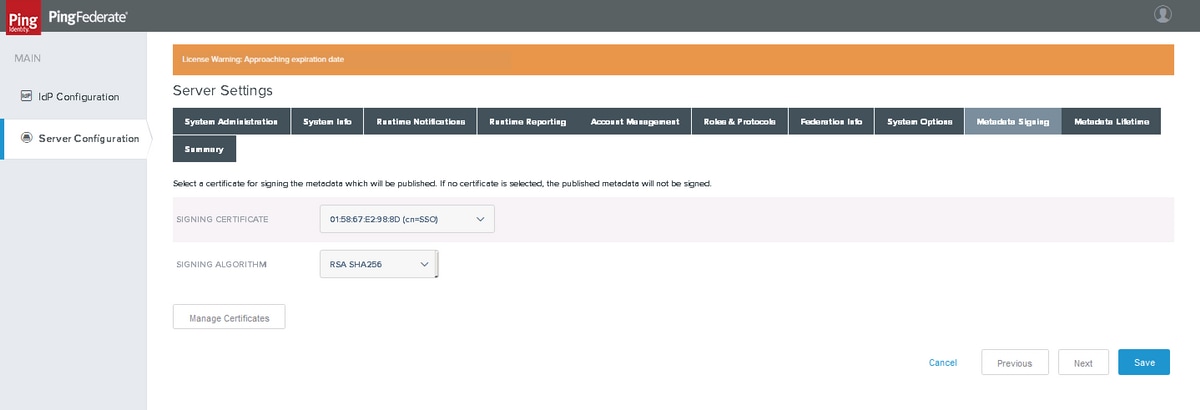

Metagegevensondertekening

Selecteer het ondertekeningscertificaat en het ondertekeningsalgoritme dat eerder is gemaakt als onderdeel van de certificaatconfiguratie. Klik op Next (Volgende).

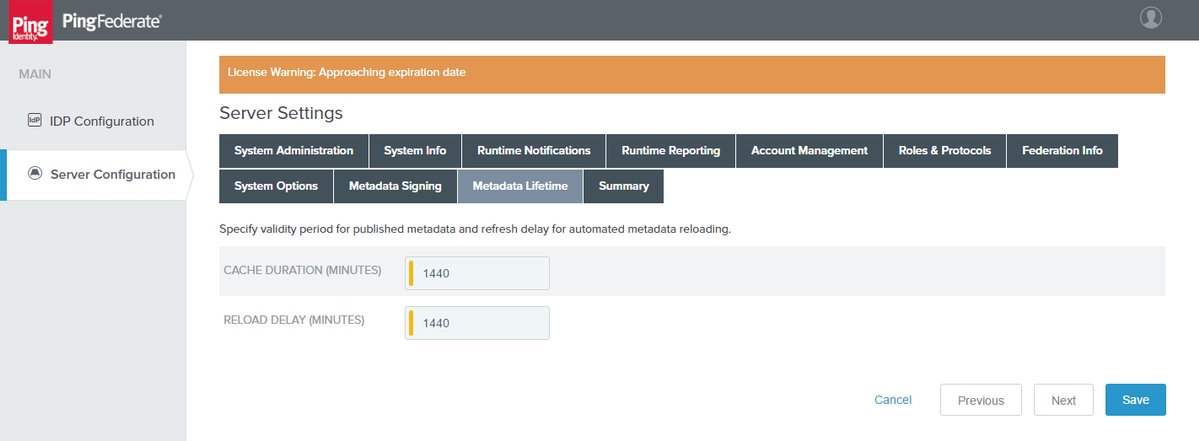

levensduur van metagegevens

Klik op Next (Volgende).

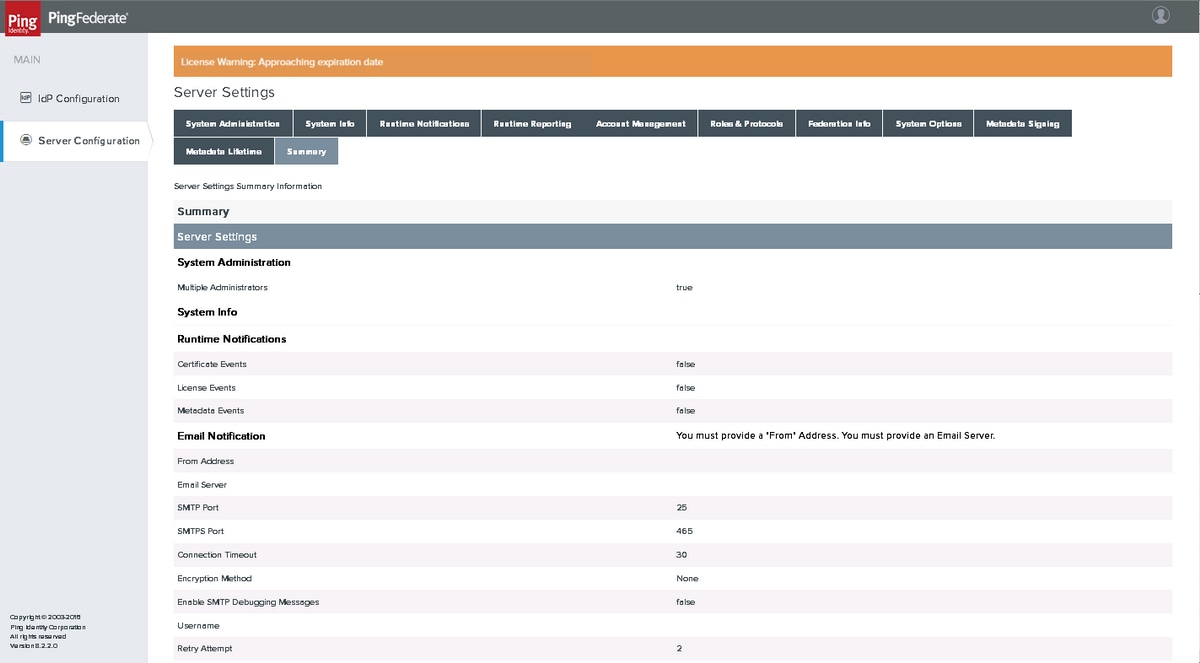

Samenvatting

Controleer de instellingen en klik op Opslaan.

Configuratie Identity Provider (IDp)

Adapters

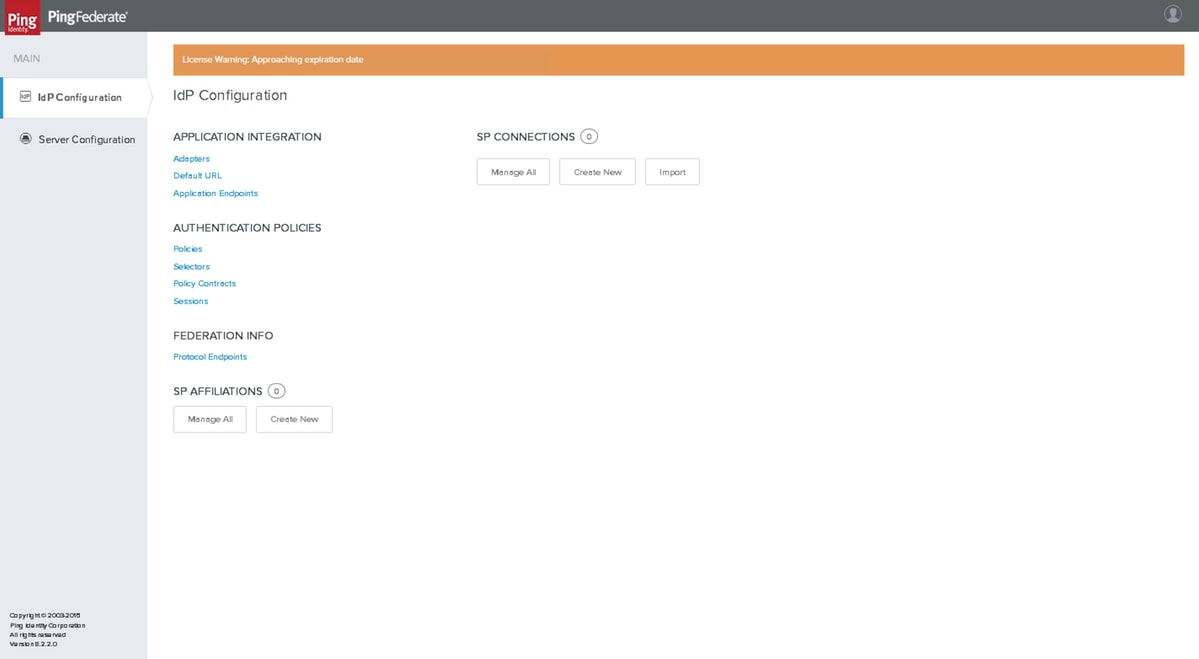

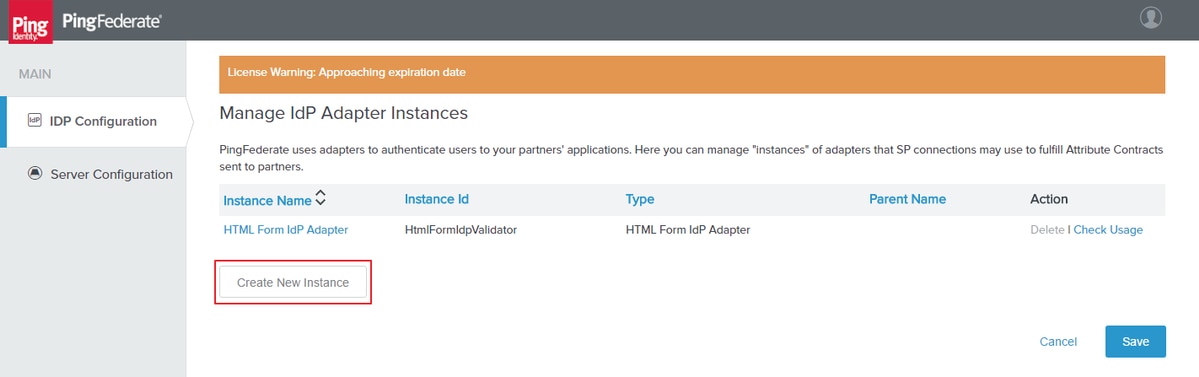

Klik op IdP Configuration > APPLICATION INTEGRATION > Adapters

Klik op Nieuwe instantie maken.

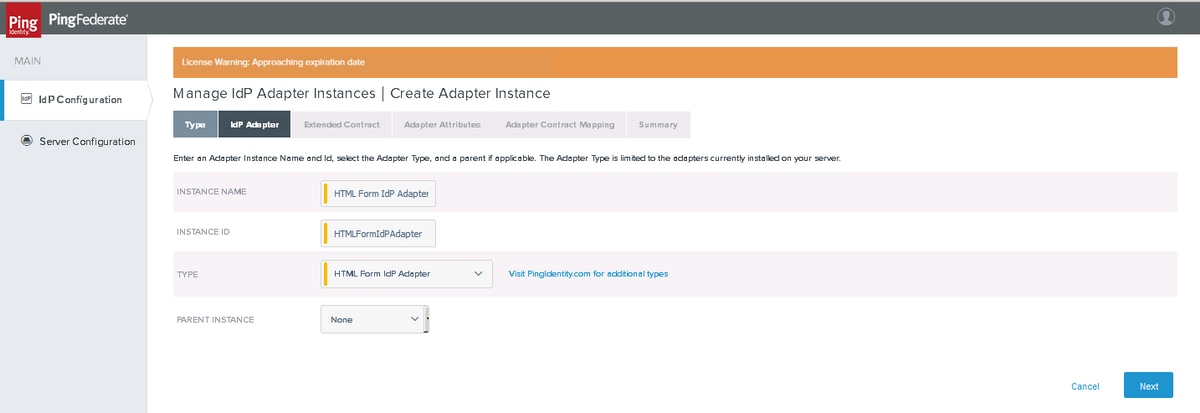

Type

Kies IDP-adapter voor HTML-formulier. Klik op Next (Volgende).

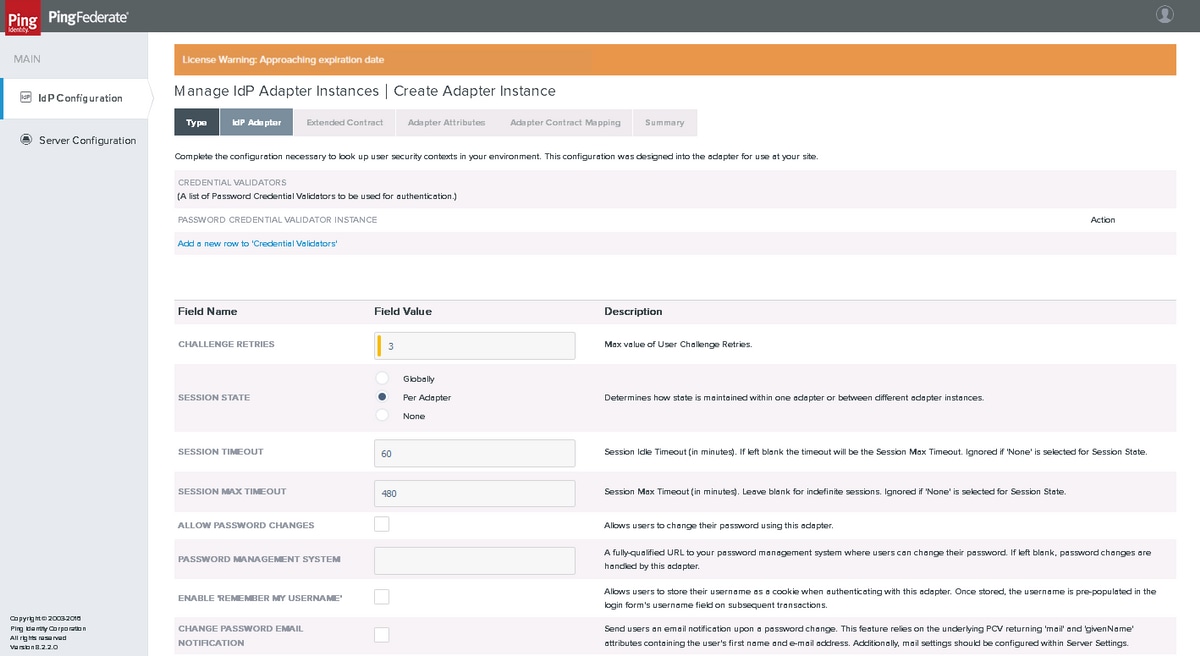

IDp-adapter

Klik op Een nieuwe rij toevoegen aan 'Credential Validators' en selecteer de LDAP Validator die eerder is gemaakt als WACHTWOORD CREDENTIAL VALIDATOR INSTANCE en klik op Bijwerken. Klik op Next (Volgende).

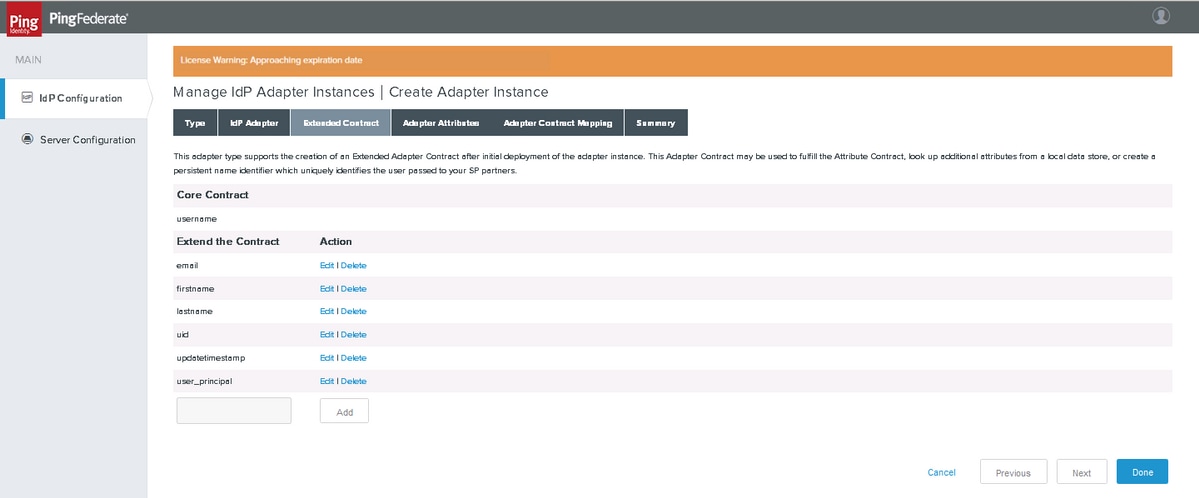

verlengd contract

Voeg de contracten toe zoals getoond. Klik op Next (Volgende).

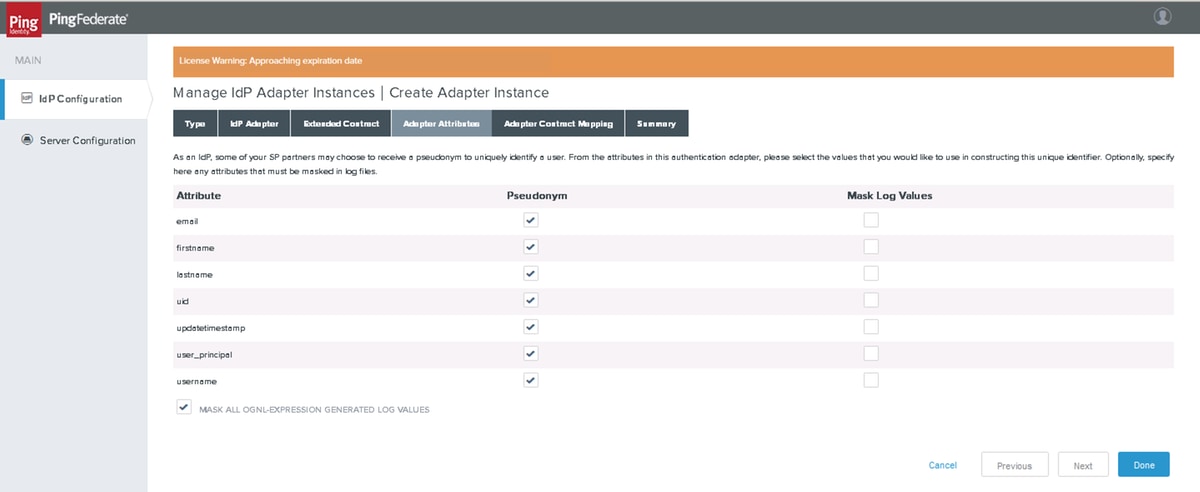

Adapterkenmerken

Klik op Next (Volgende).

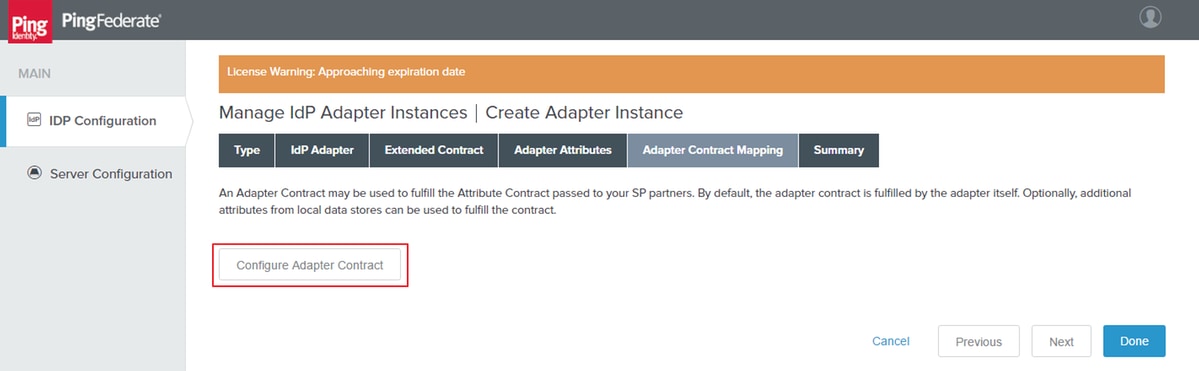

Toewijzing van adaptercontracten

Klik op Adaptercontract configureren.

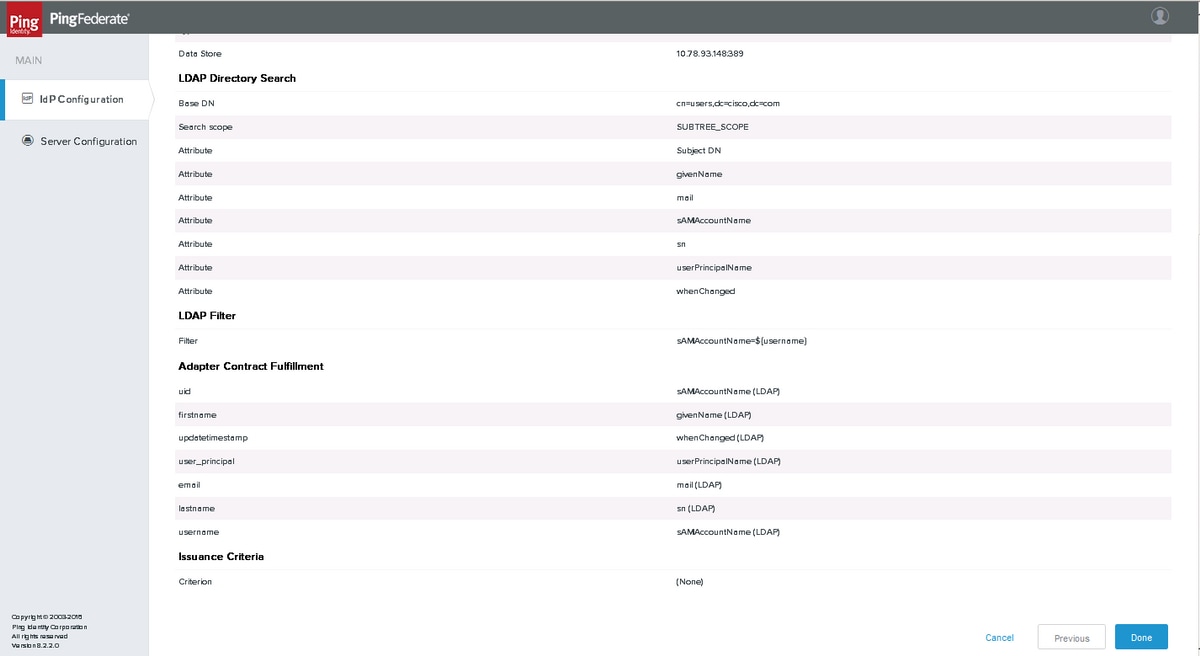

Attribuutbronnen en opzoeken door gebruiker

Voeg een attribuutbron toe en selecteer de eerder gemaakte LDAP Store. Klik op Next (Volgende).

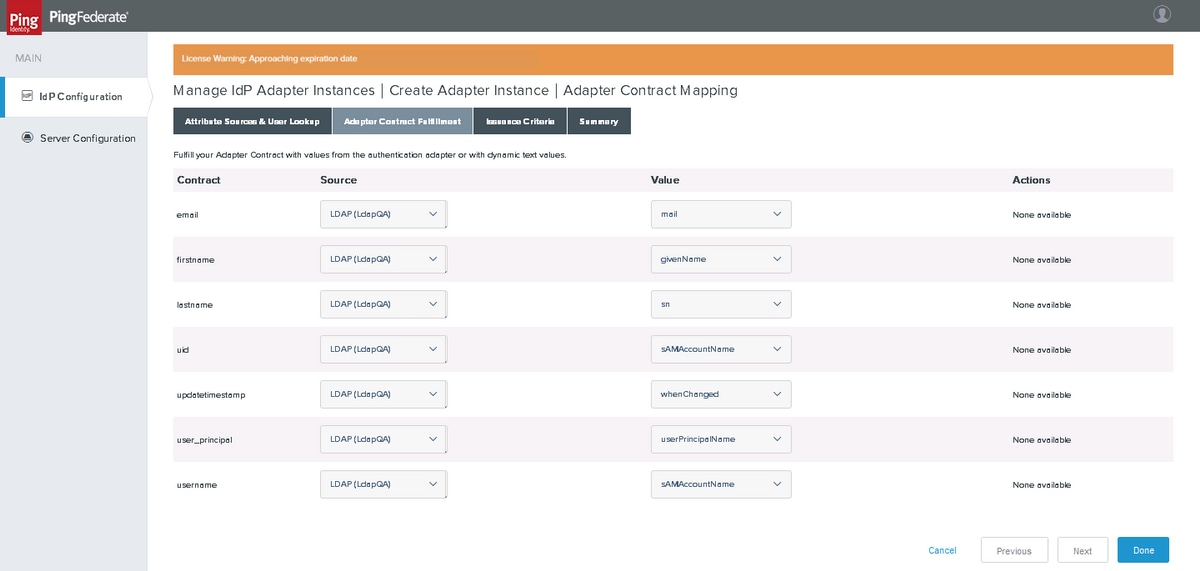

Voltooiing adaptercontract

De attributen toewijzen. Klik op Next (Volgende).

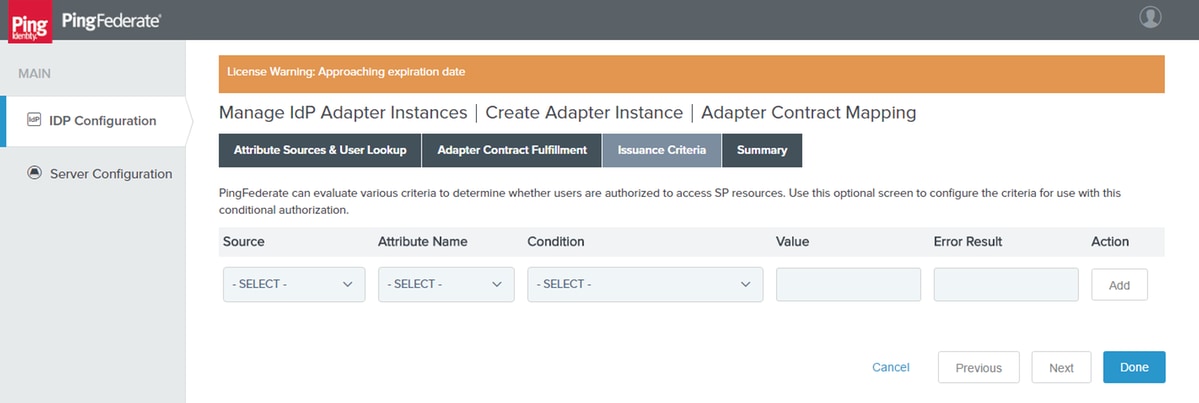

Uitgiftecriteria

Klik op Next (Volgende).

Samenvatting

Controleer de instellingen en klik op Gereed.

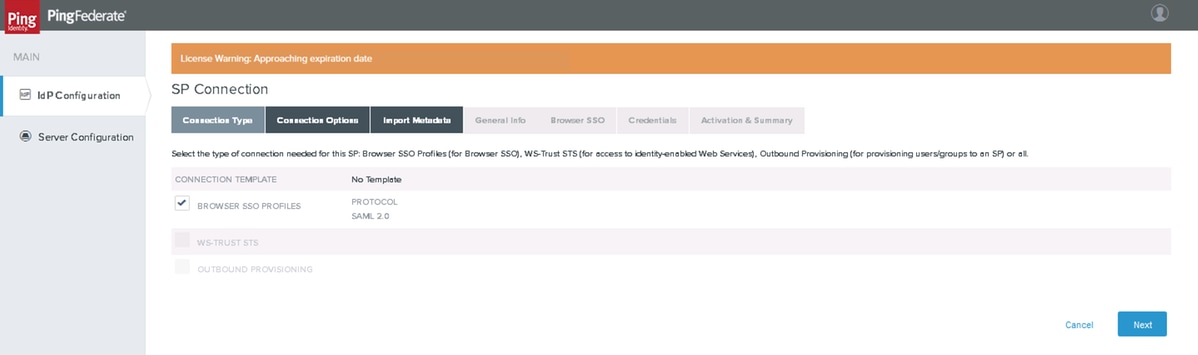

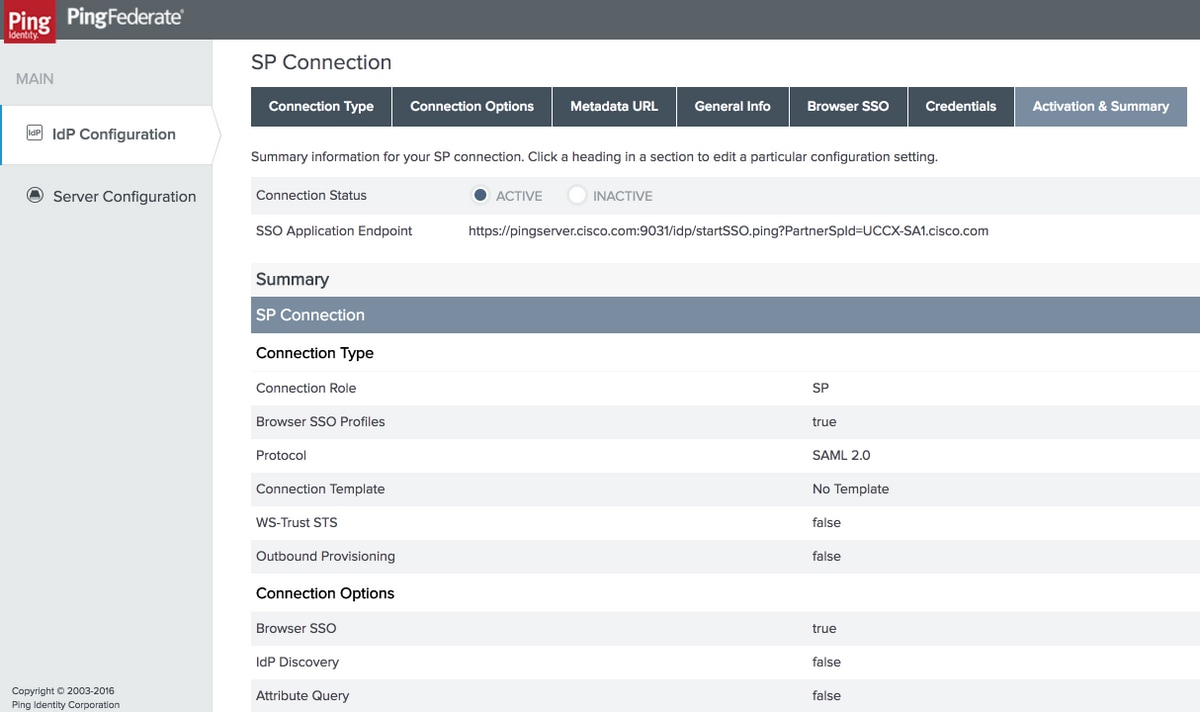

SP-verbindingen

Nieuwe SP-verbindingen maken

Type verbinding

Klik op Next (Volgende).

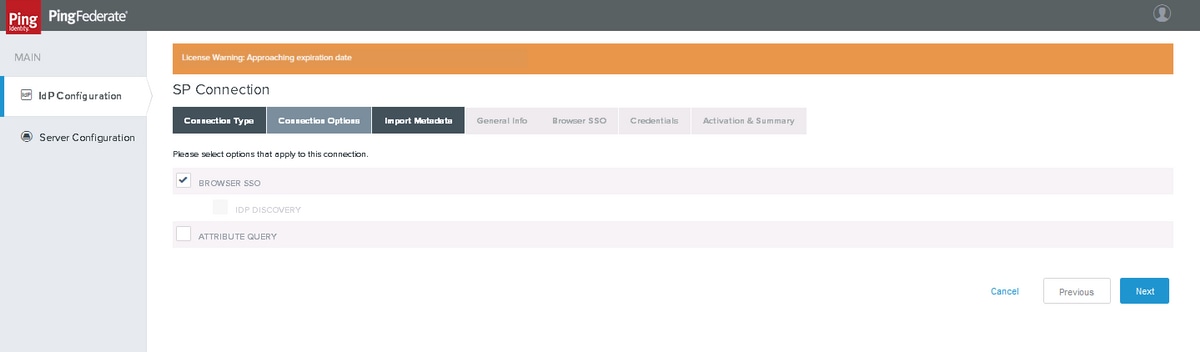

Verbindingsopties

Klik op Volgende

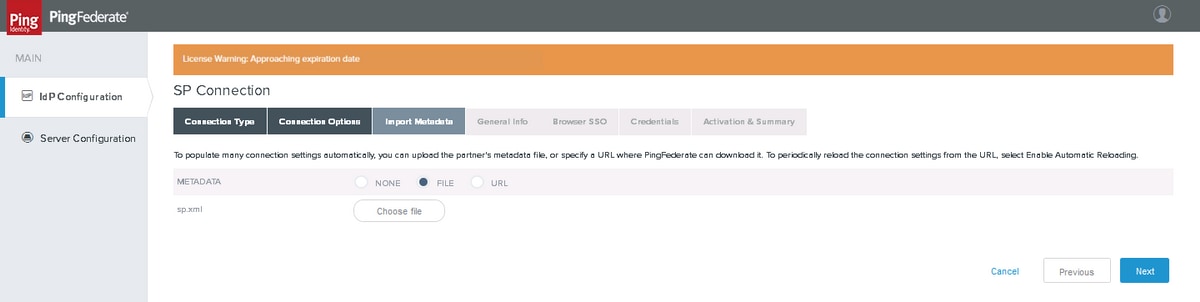

Metagegevens importeren

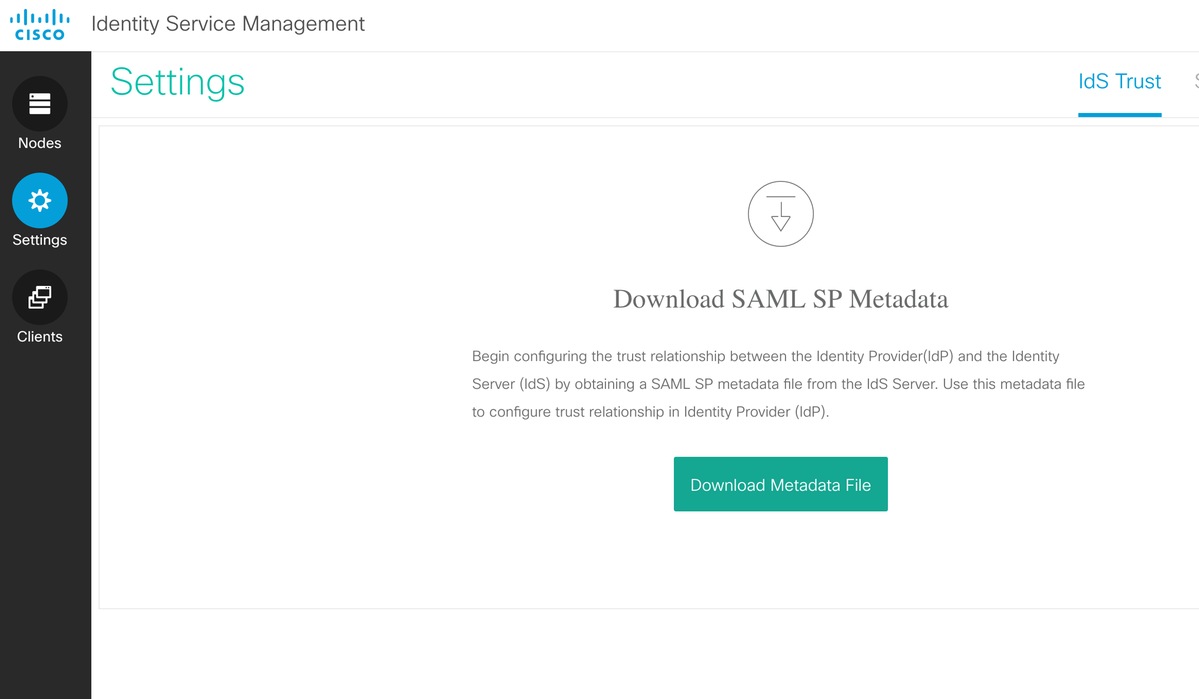

Het metagegevensbestand van de Serviceverlener downloaden via Cisco Identity Service Admin > Instellingen > IdS Trust > Metagegevens downloaden

Upload het XML-bestand met metagegevens van de serviceprovider naar PingFederate.

Kies het gedownloade XML-bestand en klik op Volgende

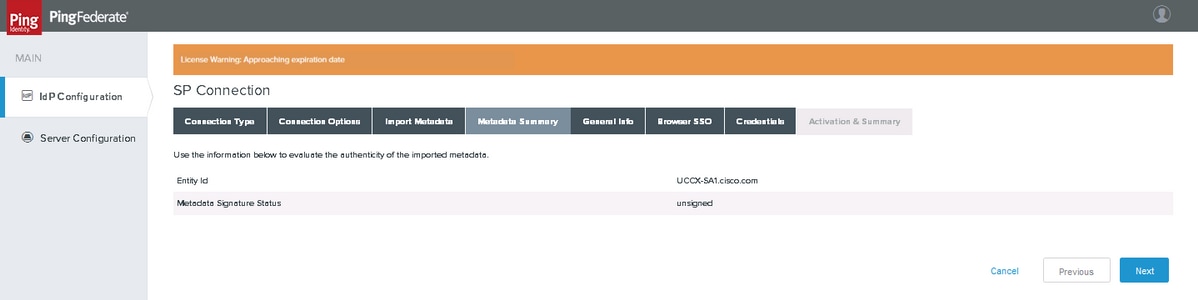

Metagegevensoverzicht

Klik op Volgende

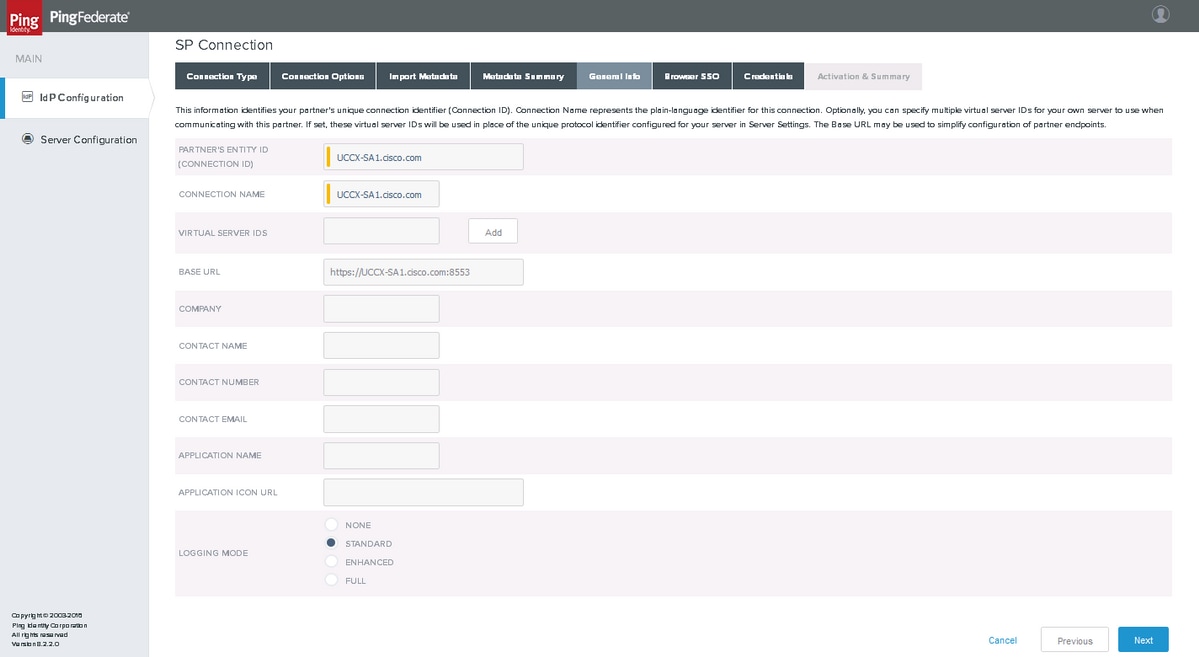

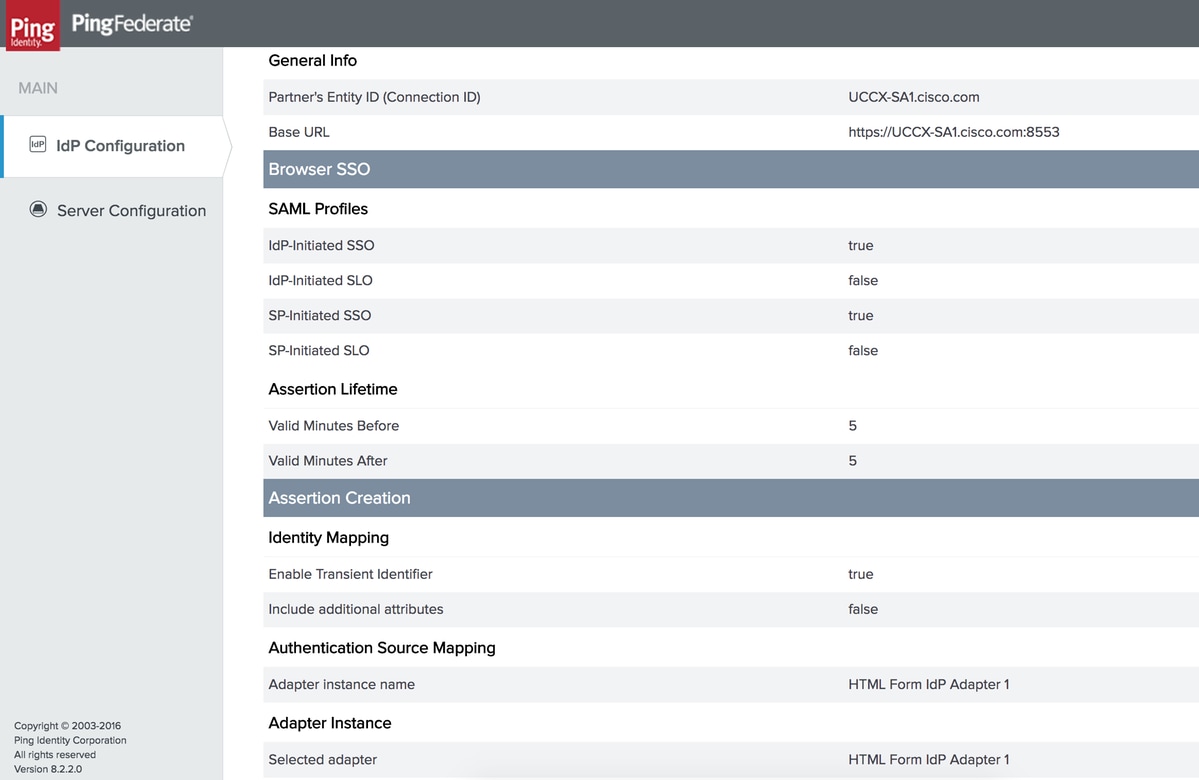

Algemene informatie

Klik op Volgende

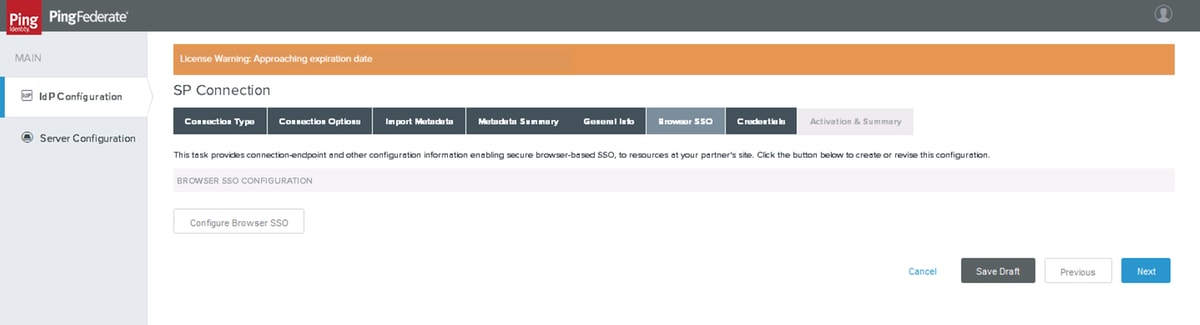

Browser-SSO

Klik op Browser-SSO configureren

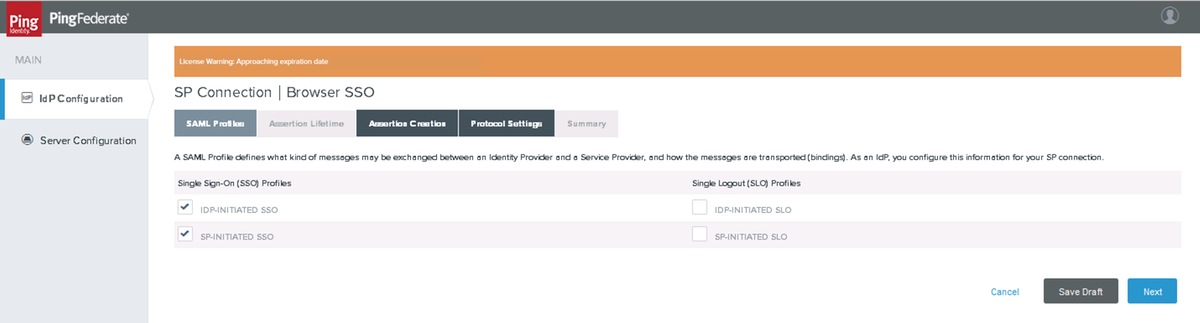

Security Assertion Markup Language (SAML)-profielen

Klik op Volgende

Opmerking: Single Logout (SLO) wordt niet ondersteund door Cisco Identity Service (IdS) in 11.6 en is niet geselecteerd.

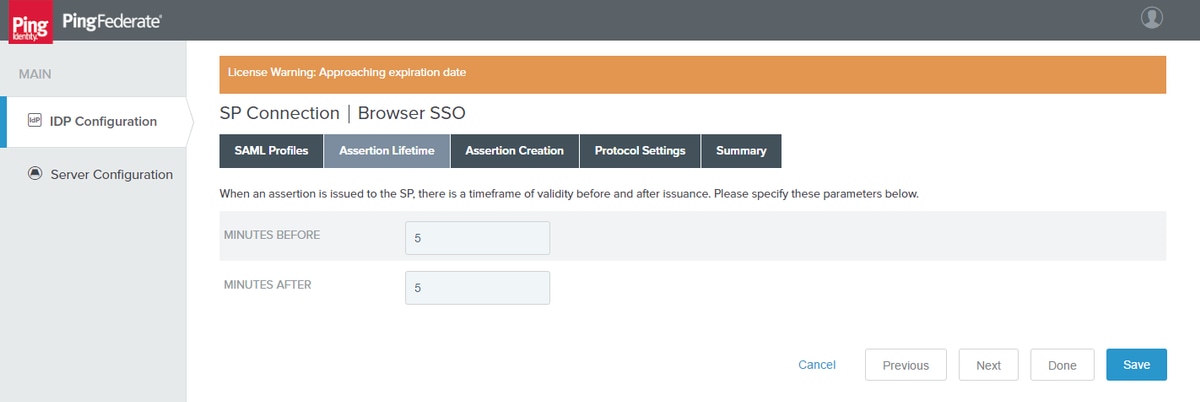

Levensduur van bewering

Klik op Volgende

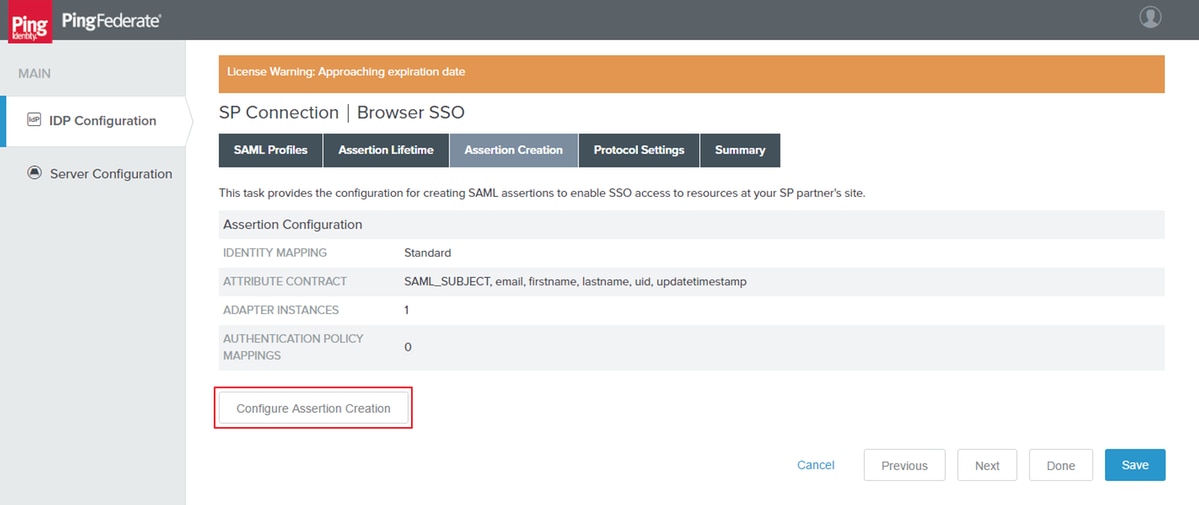

Bewering maken

Klik op Aanmaken van bevestiging configureren

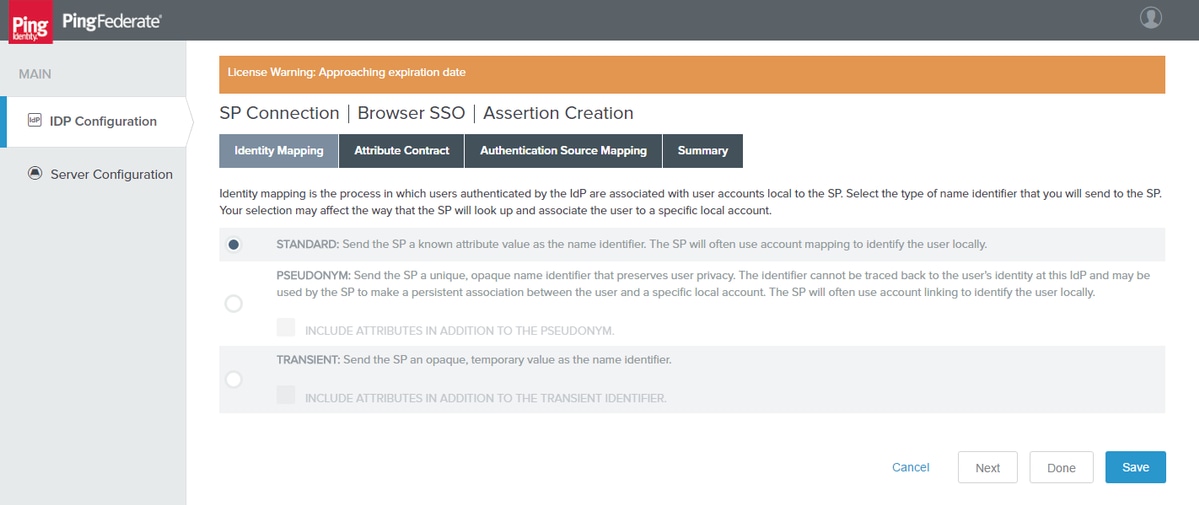

identiteitskaart

Klik op Volgende

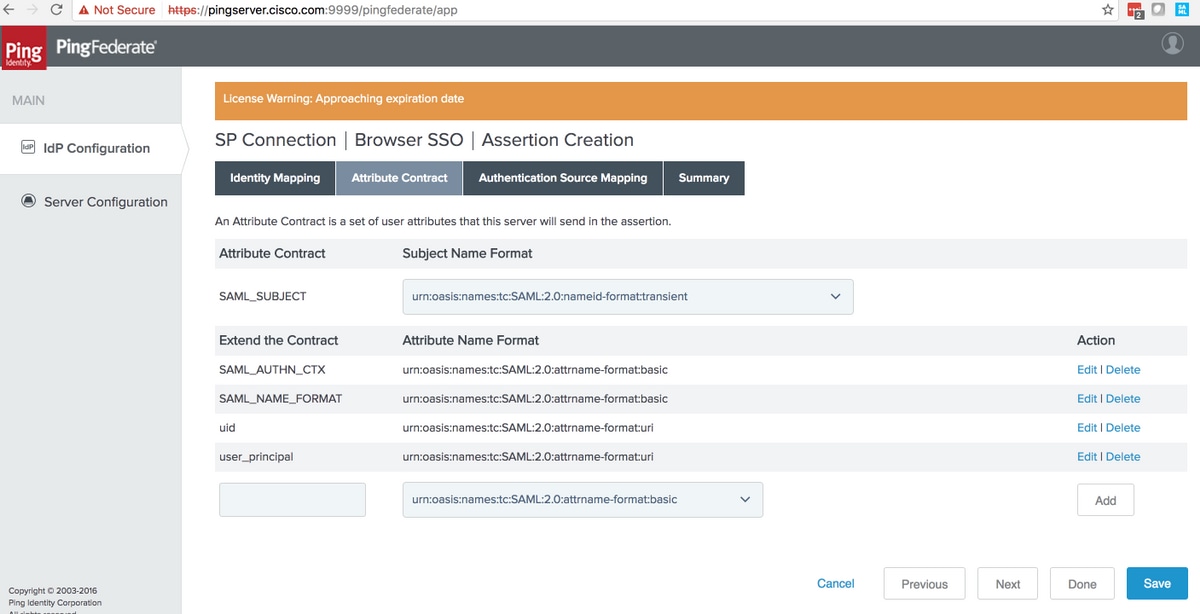

Attribuutcontract

Waarschuwing: Deze attributen zijn verplicht voor de interoperabiliteit van Cisco Identity Service (IdS) met PingFederate.

|

Attribuutcontract

|

Doel

|

|---|---|

|

SAML_SUBJECT |

Gebruikt door het zoekfilter PingFederate om te controleren of de toegewezen waarde wordt gehaald |

| SAML_AUTHN_CTX | Gebruikt in de SAML-reactie om de authenticatie-inhoud van 'PasswordProtectedTransport' aan te geven |

| SAML_NAME_FORMAT | Gebruikt in de SAML-respons om het SAML 2.0 transient name-id-formaat aan te geven |

| UID | Gebruikt door Cisco IdS om de geverifieerde gebruiker te identificeren |

| user_principal | Gebruikt door Cisco IdS om de volledige naam (d.w.z. id + domein) van de geverifieerde gebruiker te identificeren |

De beheerder kan alternatieven voor de naamindeling aanpassen via het configuratiebestand custom-name-formats.xml in deze directory:

<pf_install>/pingfederate/server/default/data/config-store.

Om SSO met transient te kunnen gebruiken als de naam-id, voegt u het item xml toe onder de sectie saml2-subject-name-formats: <con:item name="urn:oasis:names:tc:SAML:2.0:nameid-format:transient">urn:oasis:names:tc:SAML:2.0:nameid-format:transient</con:item>

Klik op Volgende

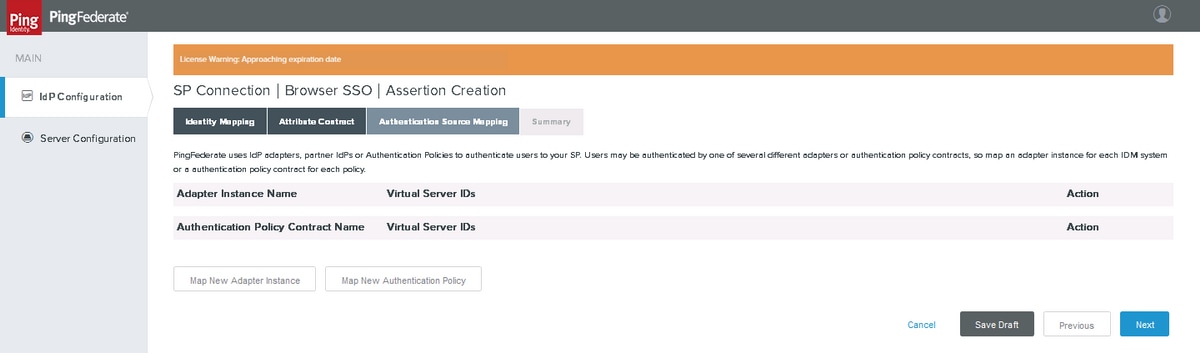

brontoewijzing voor verificatie

Klik op Nieuwe adapterinstantie toewijzen

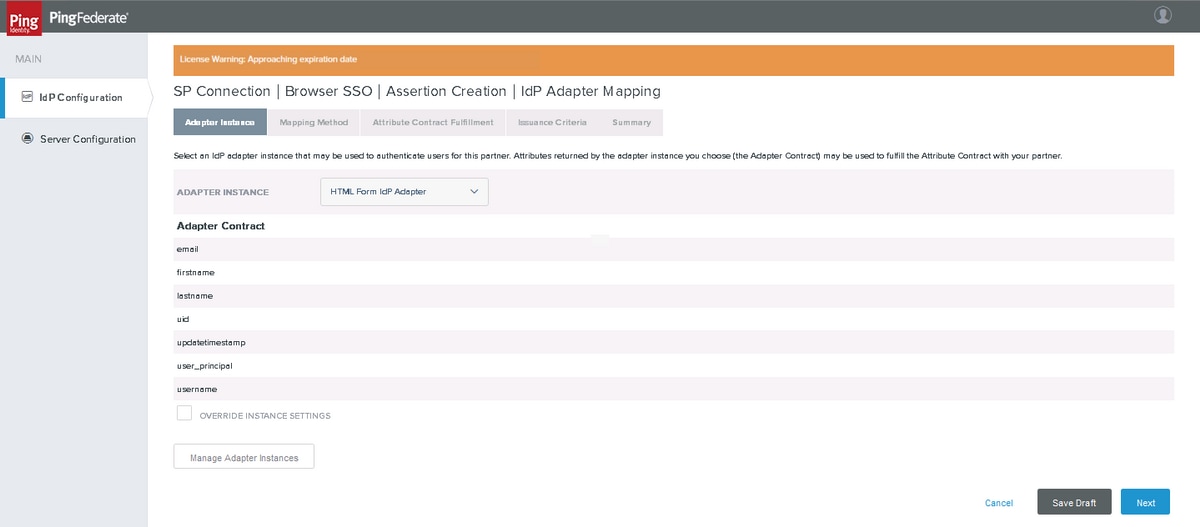

Geef de eerder gemaakte HTML Form IdP Adapter een kaart. Klik op Volgende

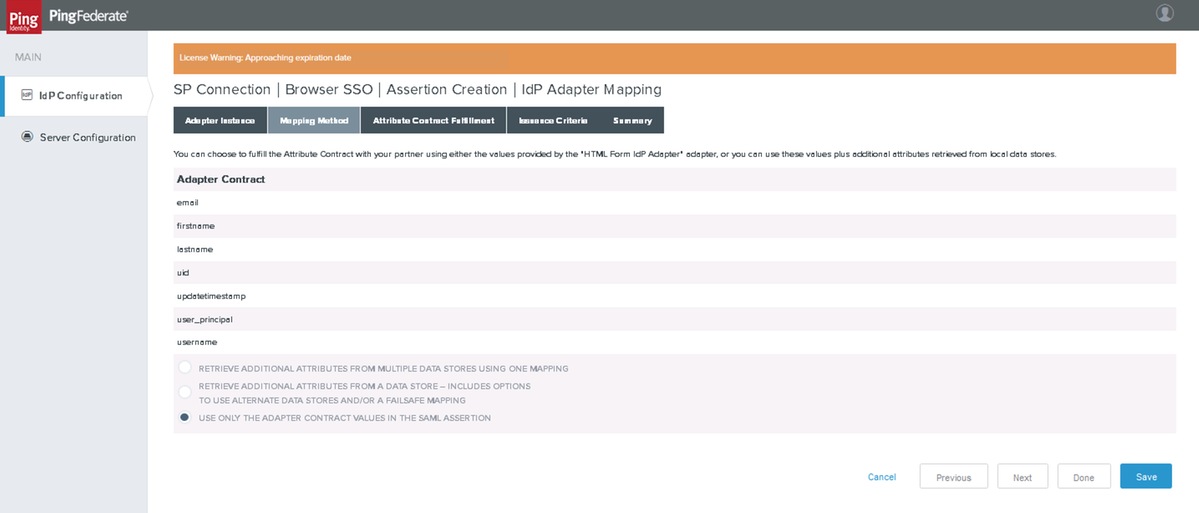

methode voor het in kaart brengen

Klik op Volgende

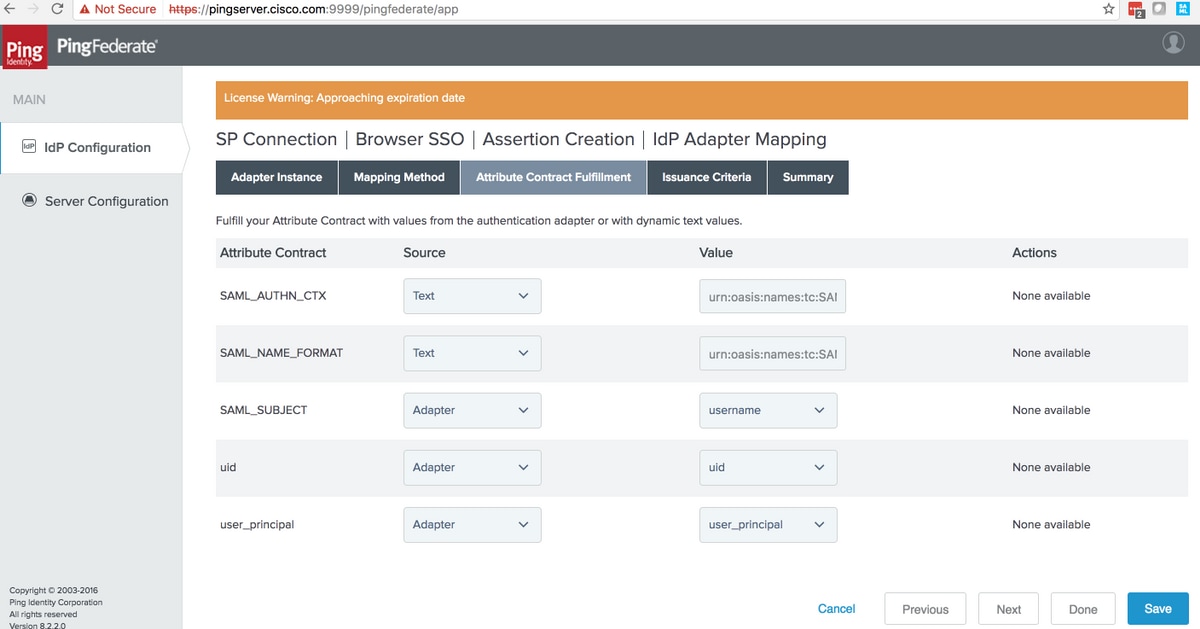

Voltooiing van attributencontract

Zorg ervoor dat de waarden zijn ingesteld op

|

Attribuutcontract

|

bron

|

Waarde

|

|---|---|---|

|

SAML_SUBJECT |

adapter |

username Zeer belangrijke opmerking: de waarde die voor deze instelling wordt gebruikt, moet overeenkomen met de waarde die wordt gebruikt in de LDAP-filterinstelling (paragraaf 3.1.3.2). Instantieconfiguratie) Opmerking: 'gebruikersnaam' wordt hier gebruikt omdat het filter dat daar werd gebruikt sAMAaccountName=${gebruikersnaam} was |

| SAML_AUTHN_CTX | tekst |

urn: oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport |

| SAML_NAME_FORMAT | tekst | urn: oasis: namen: tc: SAML:2.0: nameid-format: transient |

| UID | adapter | UID |

| user_principal | adapter | user_principal |

Klik op Volgende

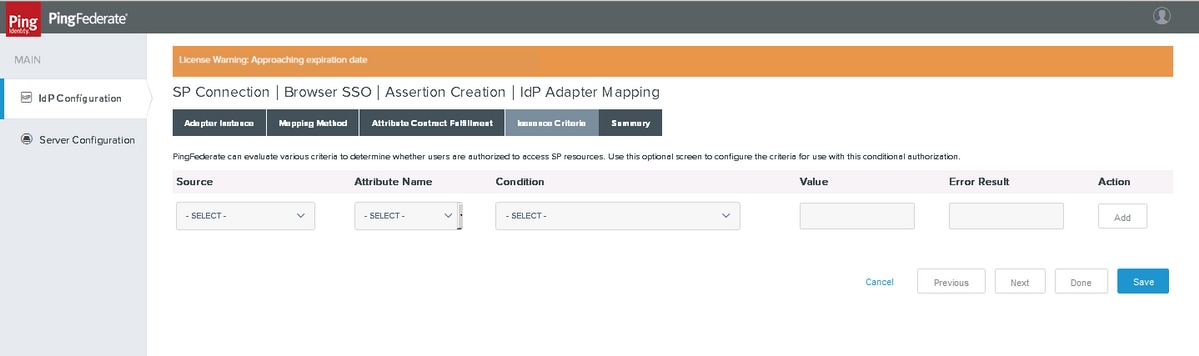

Uitgiftecriteria

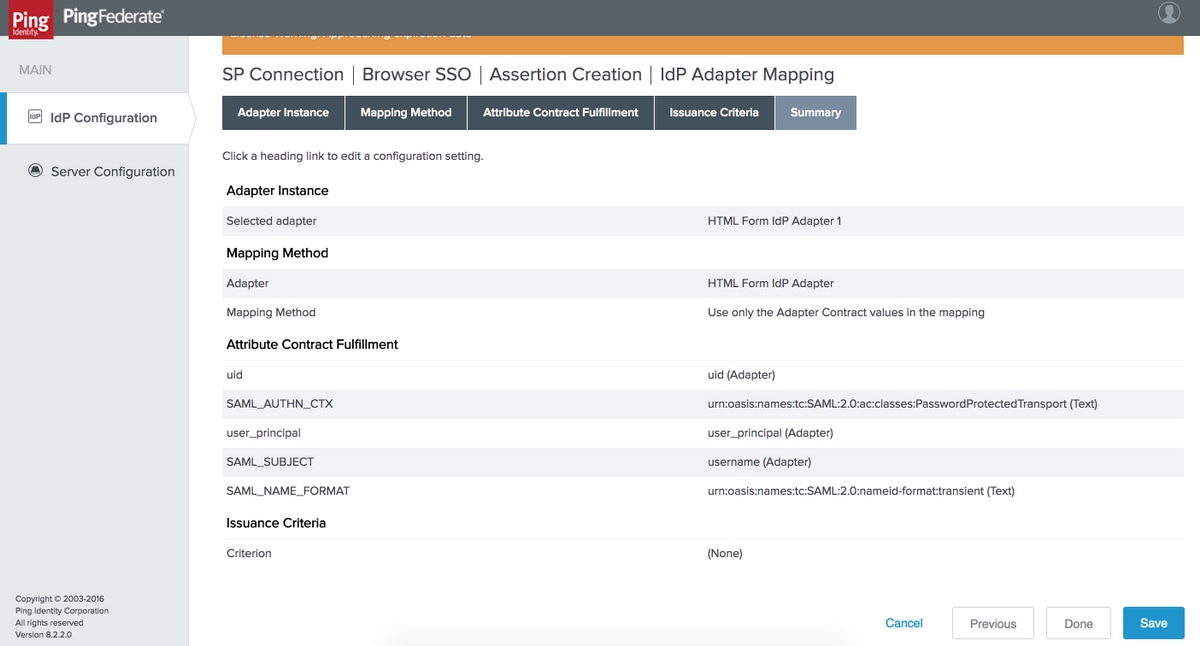

Samenvatting

Controleer de instellingen en klik op Gereed

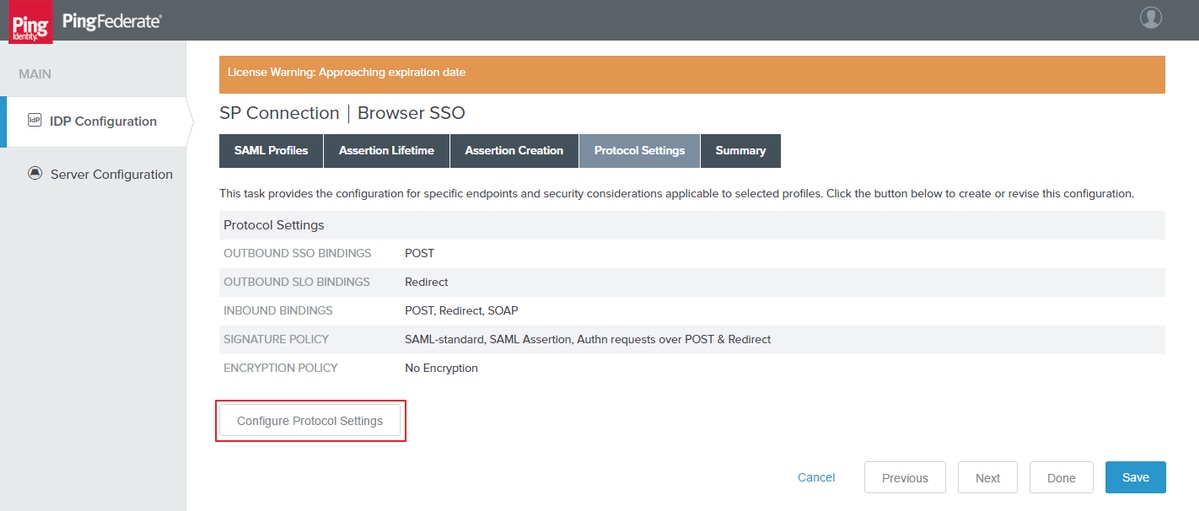

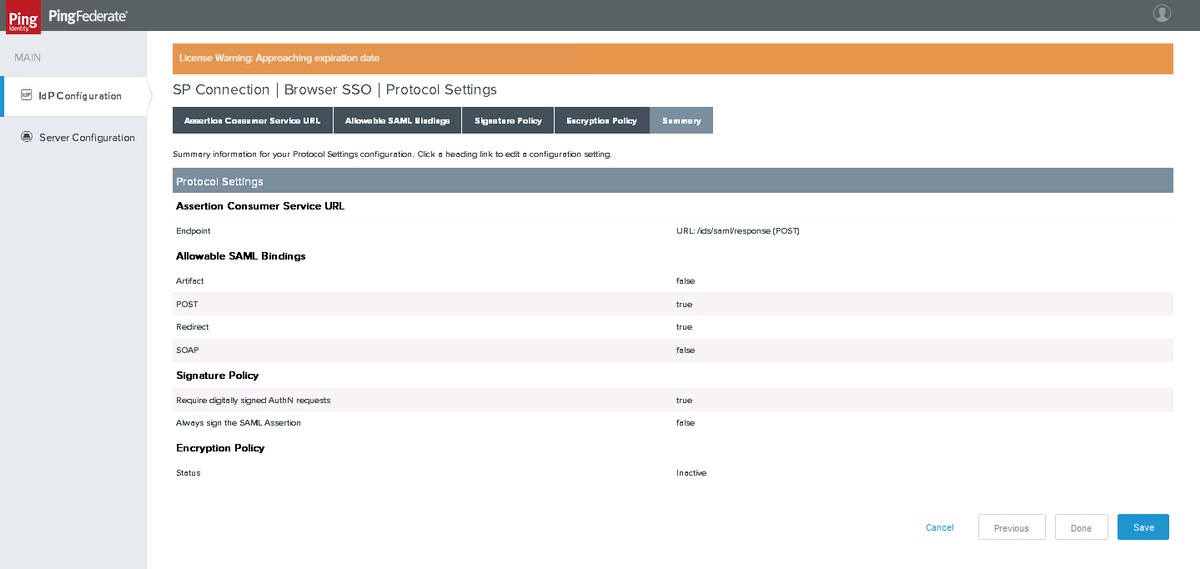

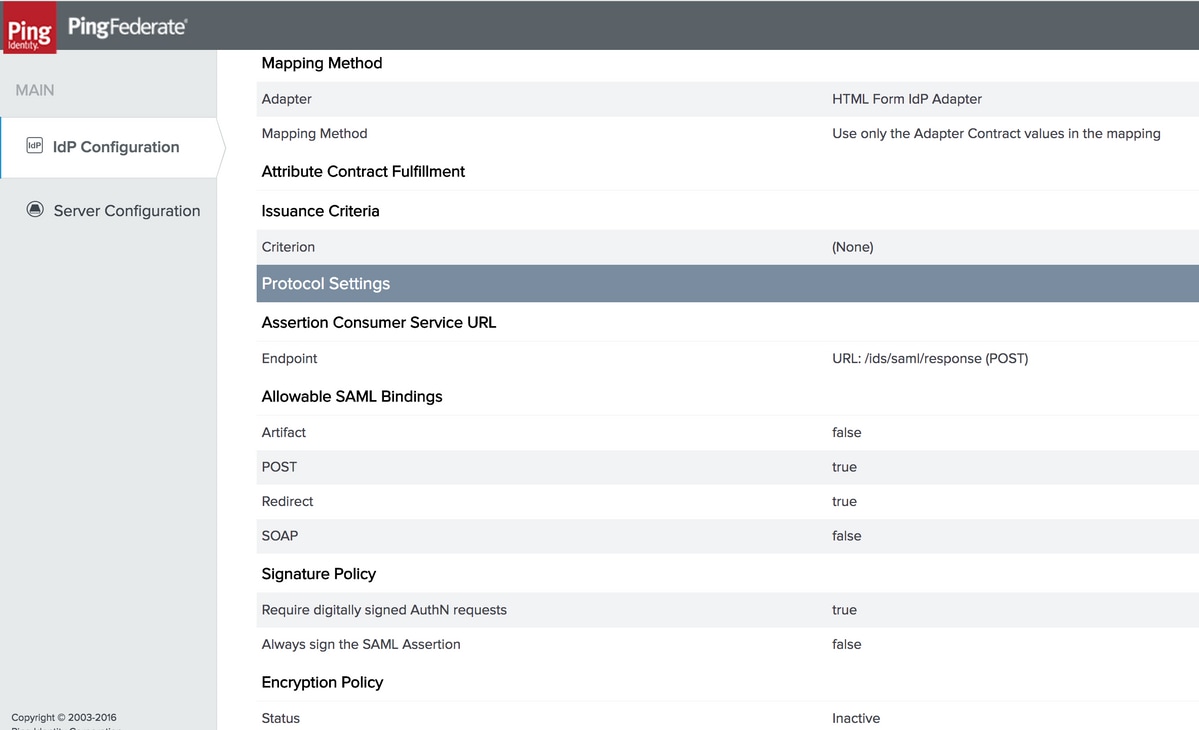

Protocolinstellingen

Klik op Protocolinstellingen configureren

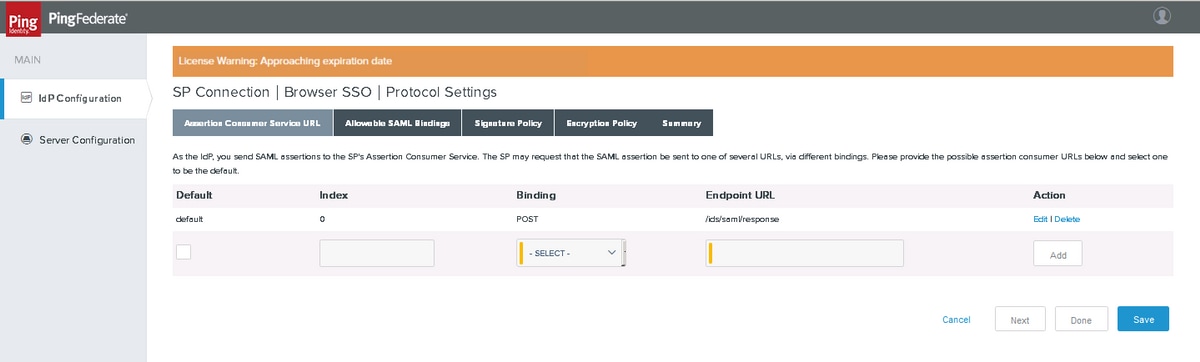

Bewering Consumer Service URL

Voeg POST-bindend SSO-eindpunt toe. Klik op Volgende

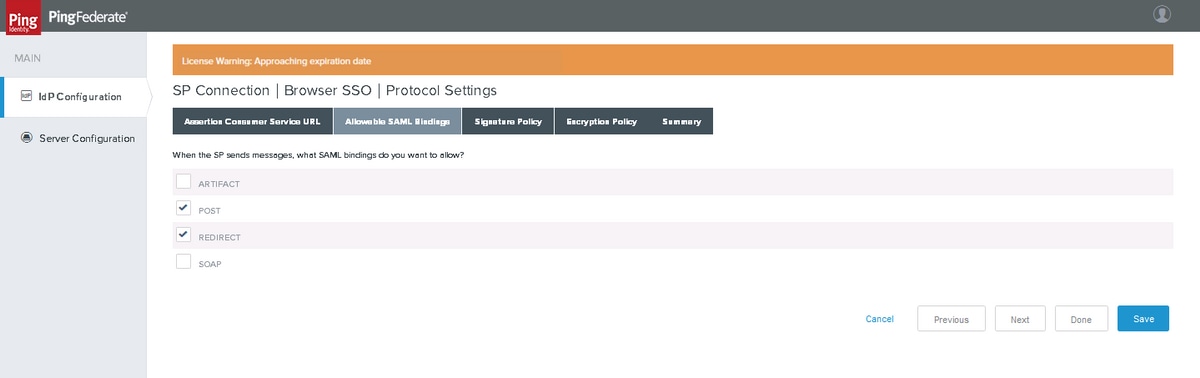

Toegestane SAML-bindingen

Klik op Volgende

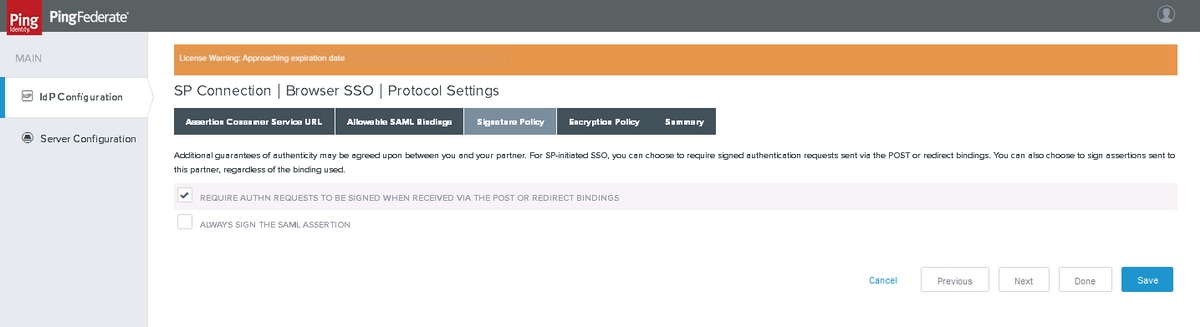

handtekeningenbeleid

Opmerking: Cisco IdS garandeert dat het SAML-bericht wordt ondertekend en selecteert daarom niet 'ALTIJD DE SAML-BEWERING ONDERTEKENEN'. Dit komt omdat PingFederate ofwel 'SAML-bevestiging' of 'SAML-reactie' zou ondertekenen, maar niet beide.

Klik op Volgende

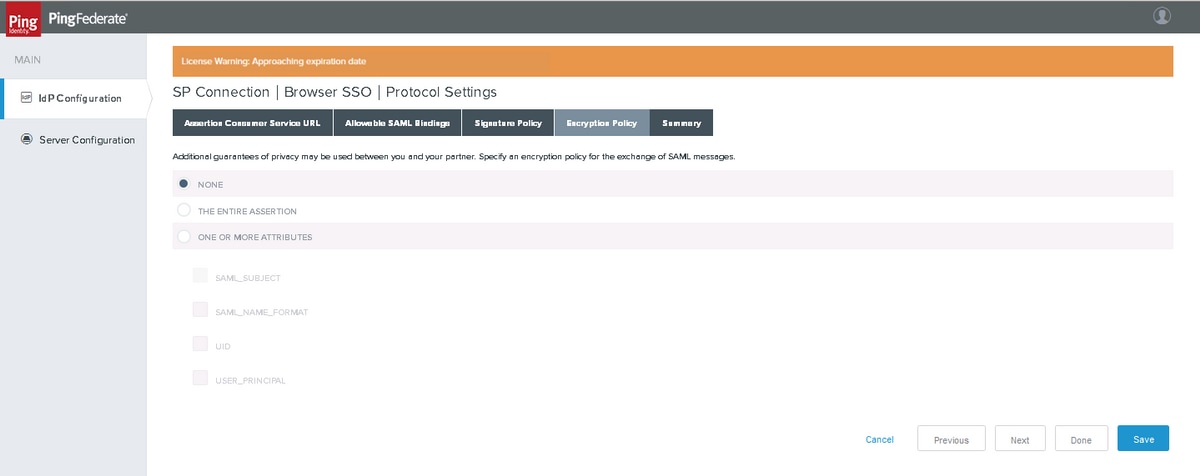

Coderingsbeleid

Opmerking: Cisco IdS ondersteunt geen gecodeerde SAML-stroom en kiest daarom 'GEEN' voor de instelling 'Coderingsbeleid'.

Klik op Volgende

Samenvatting

Controleer de instellingen en klik op Gereed

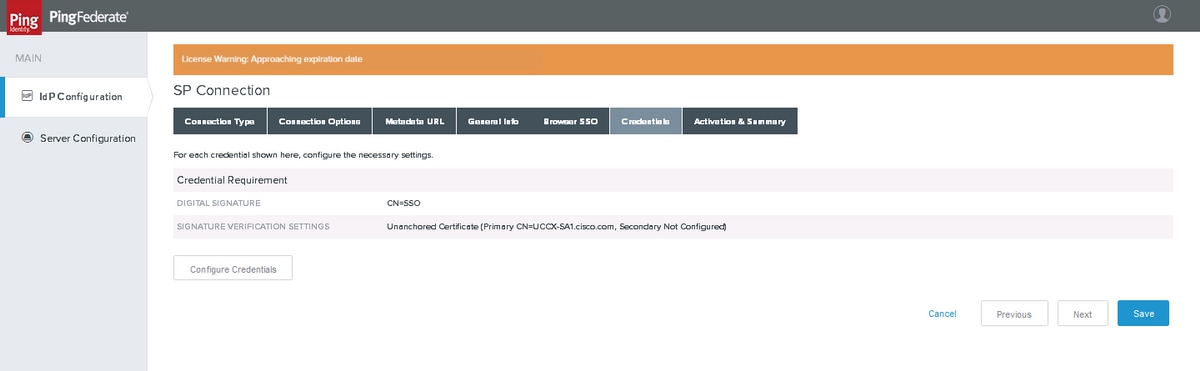

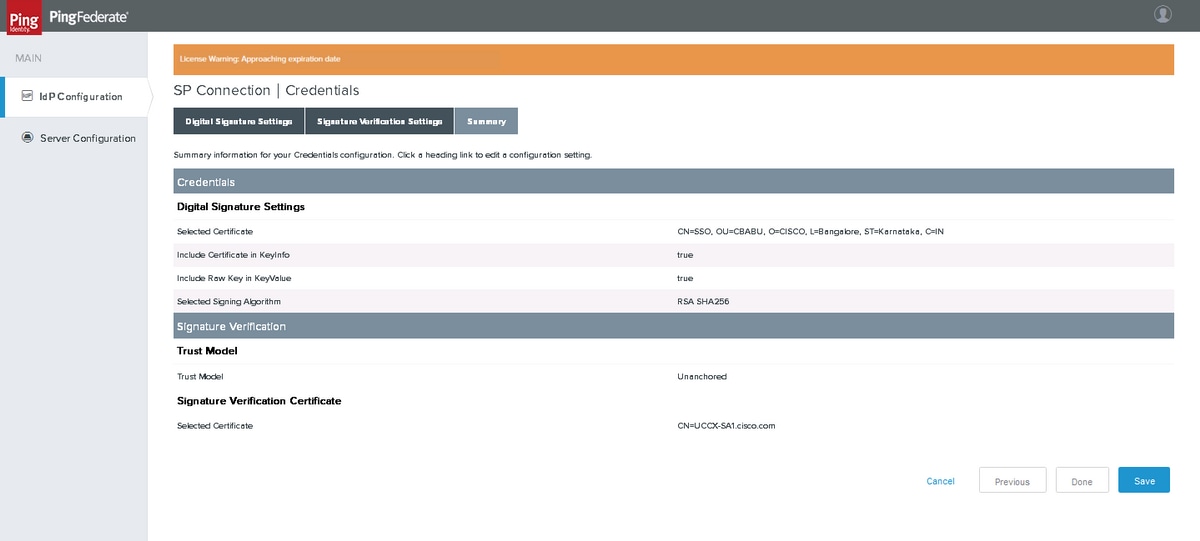

geloofsbrieven

Klik op Inloggegevens configureren

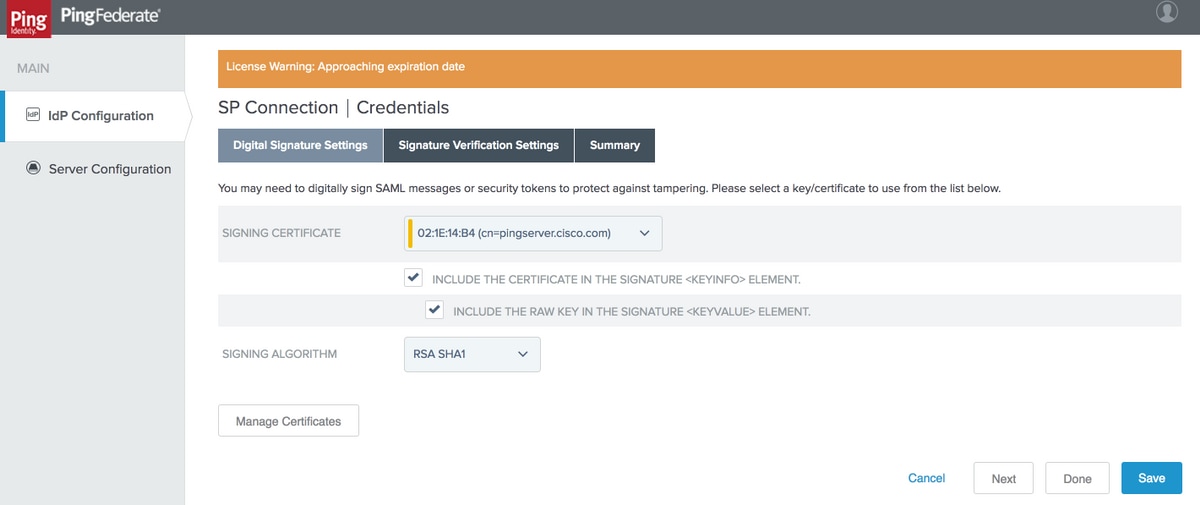

Instellingen voor digitale handtekeningen

Selecteer EERDER AANGEMAAKTE ONDERTEKENINGSCERTIFICAAT. Als dat niet het geval is, kunt u klikken op Certificaten beheren om een certificaat te maken.

Opmerking: Cisco IdS ondersteunt geen RSA SHA256 voor SAML-responssignatuur en daarom wordt 'RSA SHA1' gebruikt.

Klik op Volgende

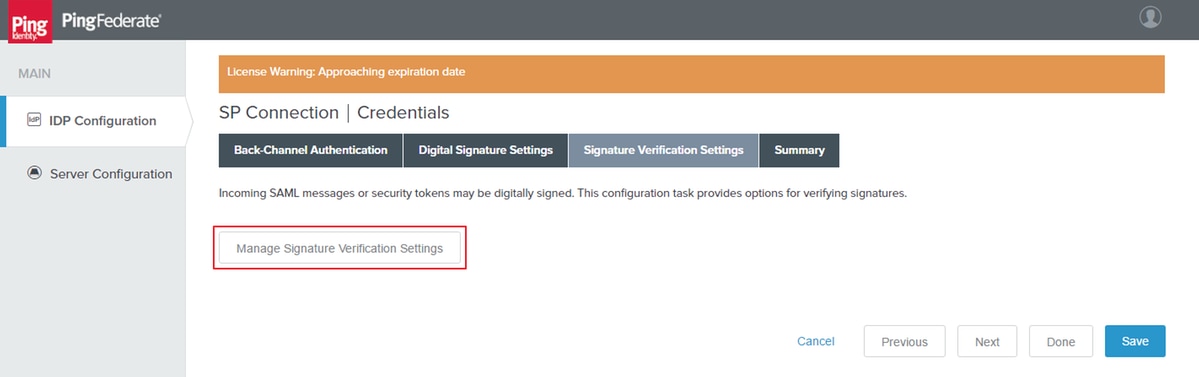

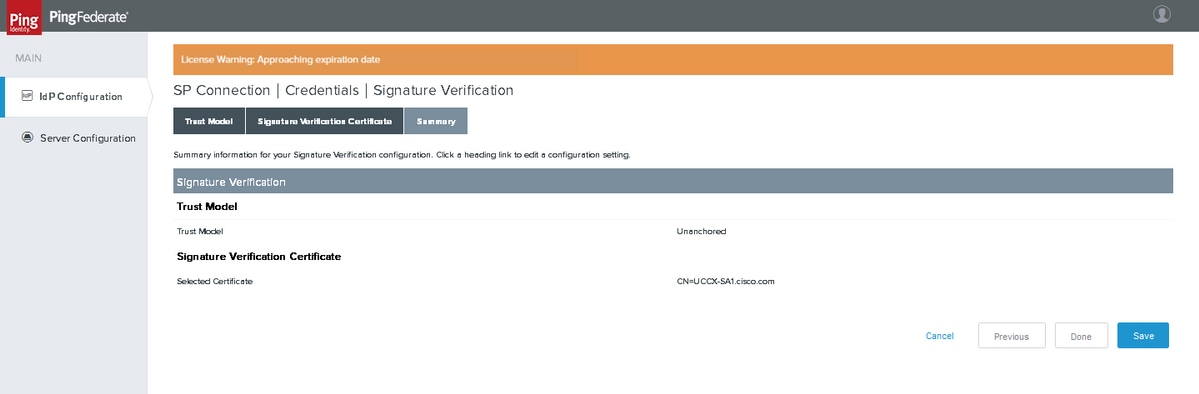

Instellingen voor handtekeningverificatie

Klik op Instellingen voor handtekeningverificatie beheren

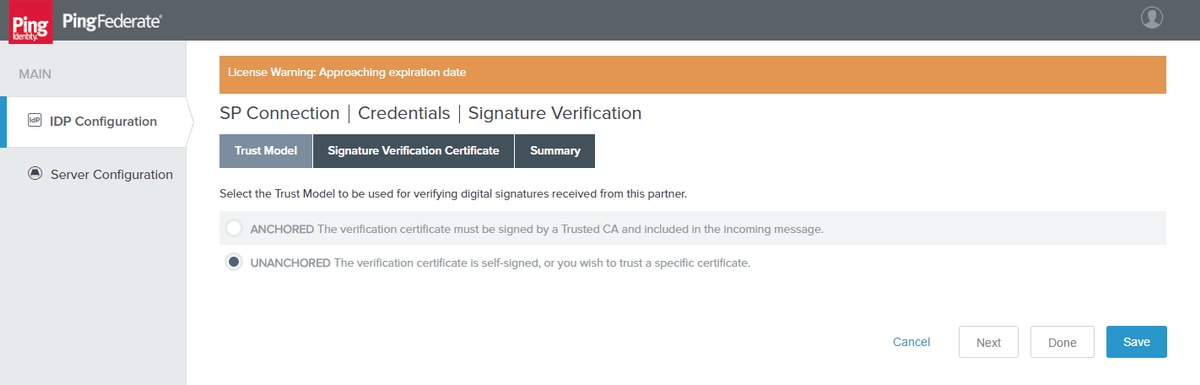

vertrouwensmodel

Klik op Volgende

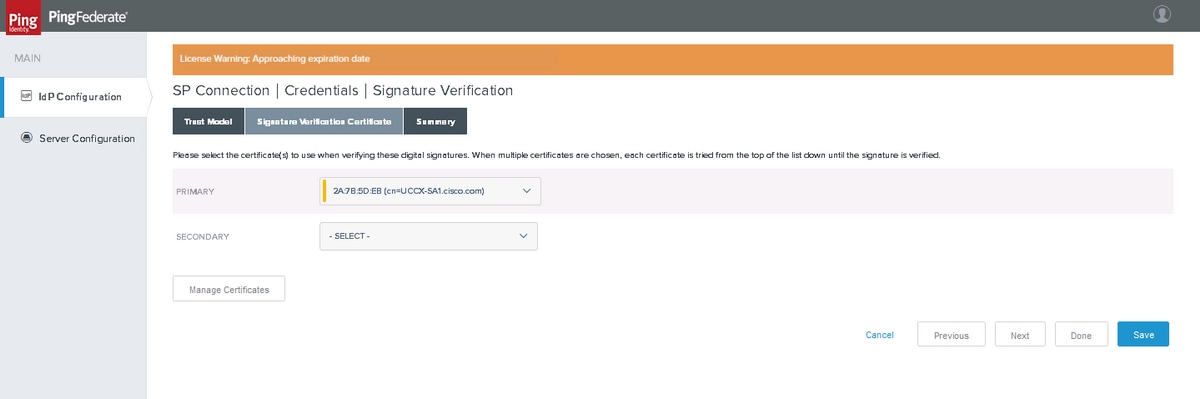

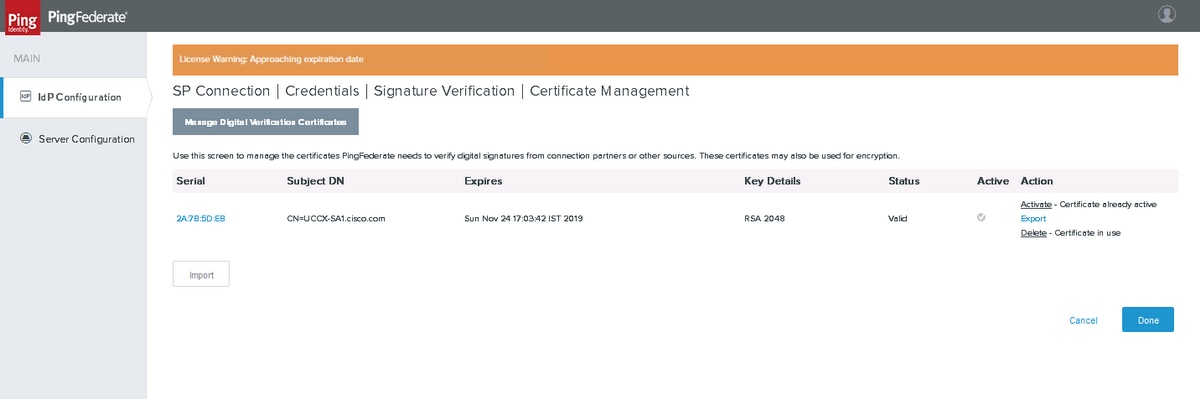

certificaat van verificatie van de handtekening

Klik op Certificaten beheren om certificaten van SP te importeren.

Klik op Import om een certificaat te importeren.

Samenvatting

Klik op Gereed

Samenvatting

Controleer het overzicht en klik op Gereed

Activering en overzicht

Controleer het overzicht en klik op Opslaan.

PingFederate-metagegevens exporteren

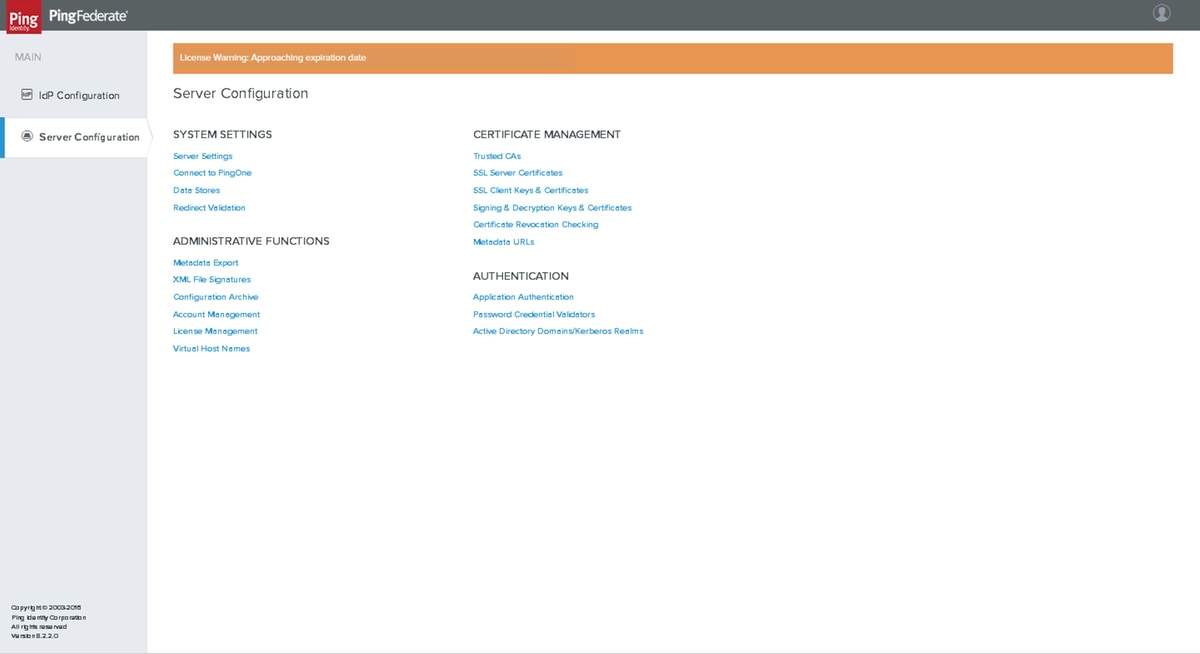

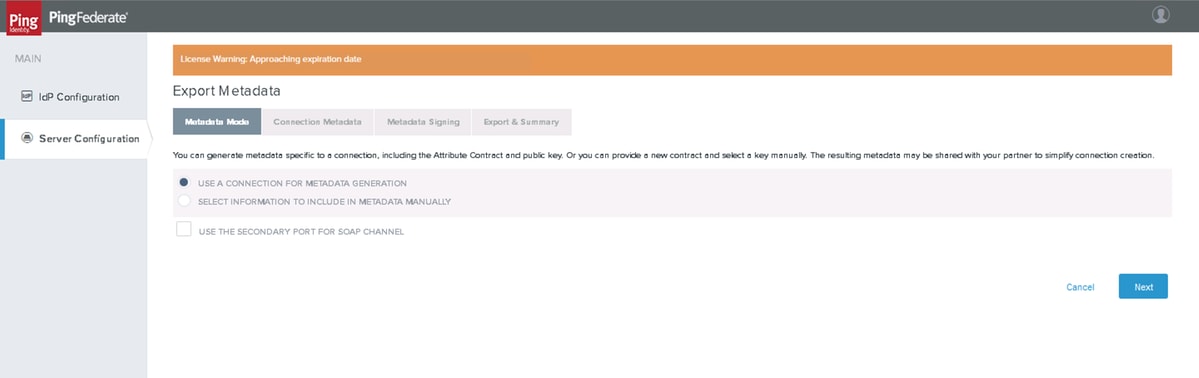

Metagegevens exporteren

Metagegevensmodus

Klik op Serverconfiguratie > BEHEERFUNCTIES > Metagegevens exporteren

Klik op Volgende

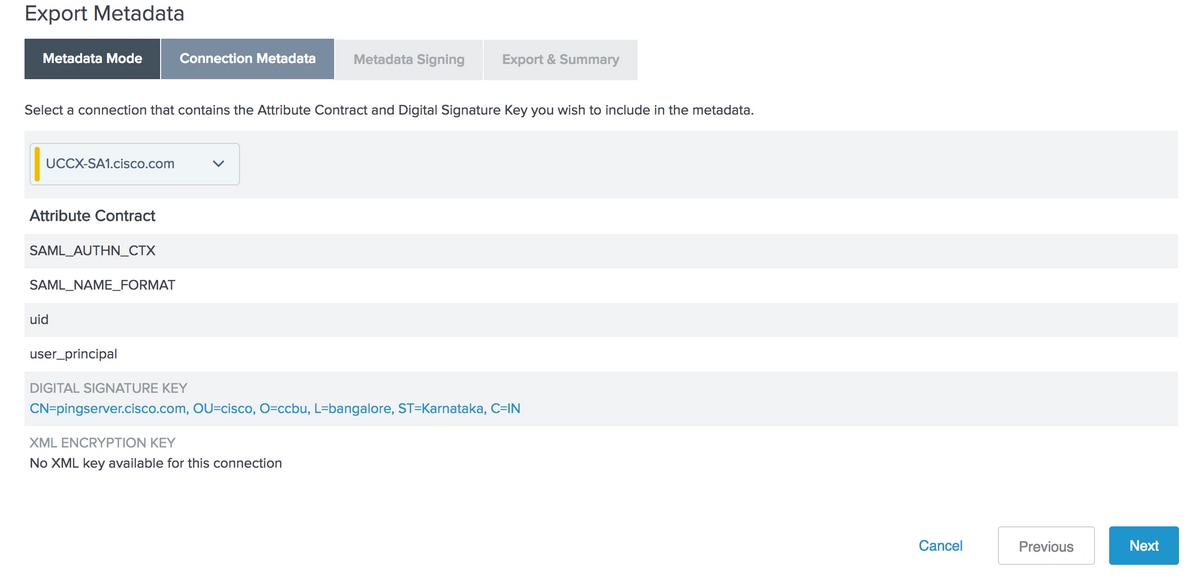

verbindingsmetagegevens

Selecteer de SP-verbinding die u hebt gemaakt en klik op Volgende

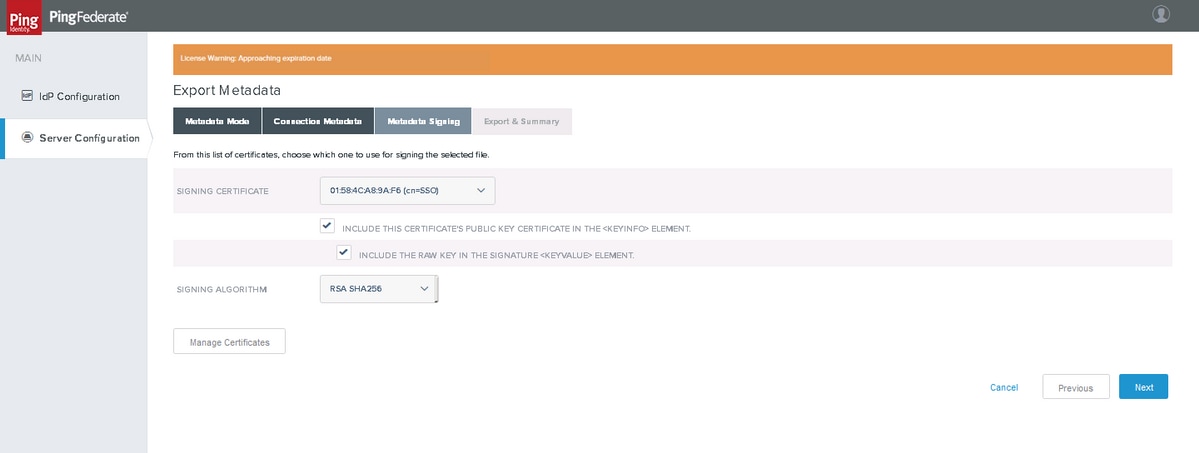

Metagegevensondertekening

Selecteer het metagegevenscertificaat dat u hebt gemaakt en onderteken het ALGORITME als RSA SHA256. Klik op Volgende

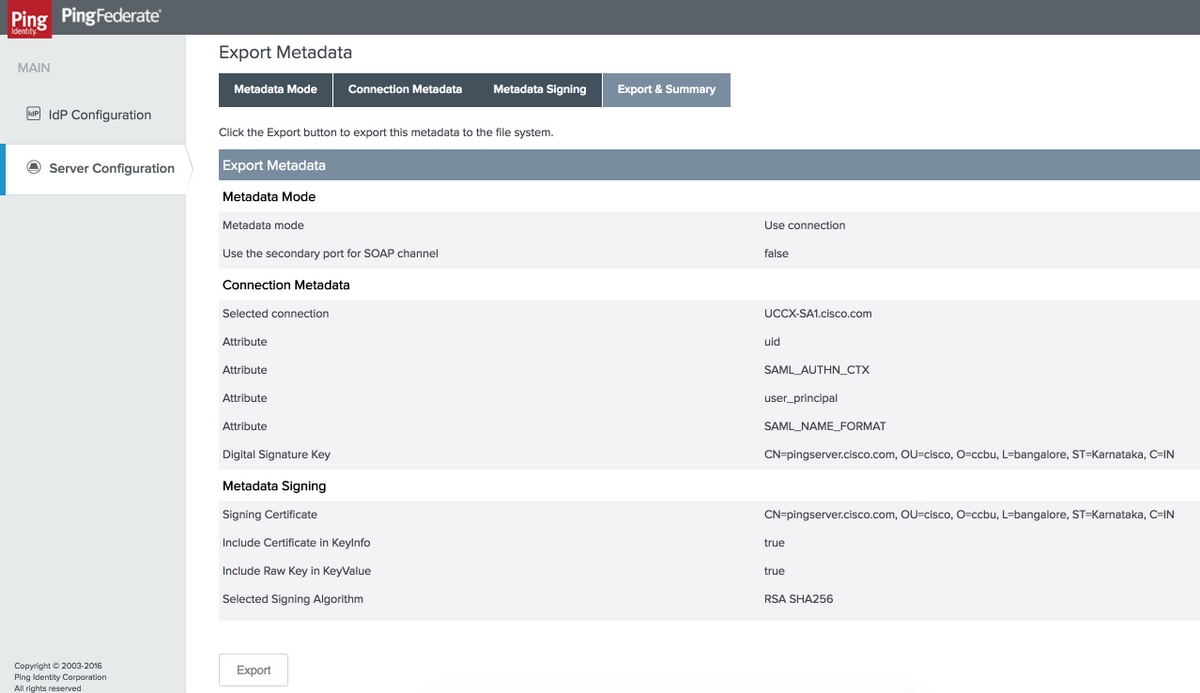

Exporteren en overzicht

Klik op Bestand exporteren en opslaan in uw lokale systeem.

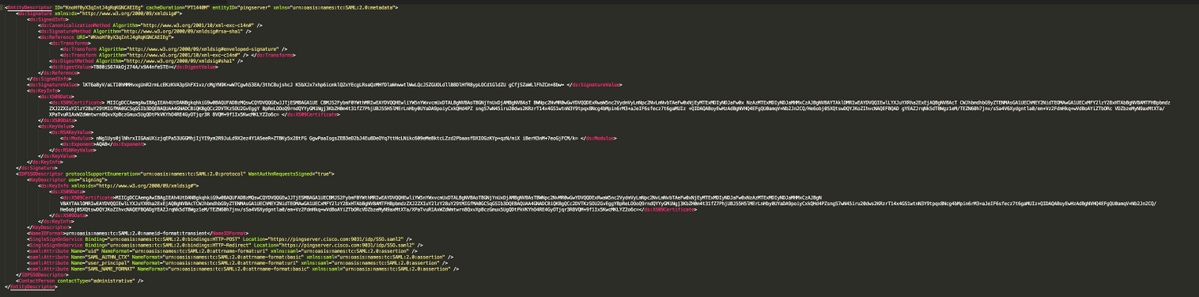

- Bewerk het gedownloade metadata XML bestand om de 'md' naamruimte vermeldingen te verwijderen en op te slaan

- Upload vervolgens opgeslagen metagegevensbestand naar IdS vanaf de disadmin-pagina om IDP-vertrouwen te vestigen

Voorbeeldmetagegevens

Problemen oplossen

|

Probleem

|

werktuig

|

Mogelijke oorzaak

|

|---|---|---|

| Uploaden van PingFederate-metagegevens mislukt op IdS-beheerpagina | teksteditor |

Zorg ervoor dat het XML-bestand met metagegevens niet de 'md'-naamruimtevermeldingen bevat. |

| SAML-stroom mislukt | SAML Tracer | Controleer of 'StatusCode' 'Succes' aangeeft, d.w.z. <samlp :StatusCode Value="urn:oasis:names:tc:SAML:2.0:status:Succes" />

|

| SAML-stroom mislukt | SAML Tracer | Controleer het element <saml:AuthnContextClassRef> – de waarde ervan moet urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport zijn

Als de waarde is ingesteld op urn:oasis:names:tc:SAML:2.0:ac:classes:specified – controleer dan of het SAML_AUTHN_CTXcontract correct is geconfigureerd en toegewezen. |

| SAML-stroom mislukt | SAML Tracer |

Controleer op het element <saml:AttribuutStatement> – het moet aanwezig zijn en moet onderliggende elementen bevatten die overeenkomen met 'uid' en 'user_principal' Indien niet gevonden, controleer dan de instellingen 'Aanmaken van beweringen' gevolgd door 'Uitvoering van contract' om ervoor te zorgen dat de kenmerken van het contract correct zijn gedefinieerd en toegewezen |

| SAML-stroom mislukt | SAML Tracer |

Controleer of het bericht 'Ongeldige handtekening' wordt weergegeven in Cisco IdS- of PingFederate-logboeken. Indien bevestigd, herstelt u het vertrouwen in de metagegevens in IdS & PingFederate |

| SAML-stroom mislukt | SAML Tracer |

Controleer de tijdsomstandigheden en het tijdstip waarop Cisco IdS de SAML-respons heeft ontvangen, moet liggen tussen de tijden die zijn vermeld in <saml:Conditions NotBefore="2016-12-18T07:24:10.191Z" NotOnOrAfter="2016-12-18T07:34:10.191"> |

Verdere configuratie voor SSO:

Dit document beschrijft de configuratie van het IdP-aspect voor SSO om te integreren met de Cisco Identity Service. Voor meer informatie raadpleegt u de afzonderlijke productconfiguratiehandleidingen:

Bijgedragen door Cisco-engineers

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback