SSO configureren voor CCX- en Prem-contactcenteroplossingen met Okta IDP

Inleiding

Dit document beschrijft de Single Sign On (SSO)-configuratie met OKTA voor verschillende Cisco On Prem Contact Center-oplossingen.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Cisco Unified Contact Center Express, Cisco Unified Contact Center Enterprise (UCCE) of Packaged Contact Center Enterprise (PCCE)

- Security Assertion Markup Language

- OKTA

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Unified Contact Center Express (UCCX) 15.0

- OKTA

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configuratie aan de IDS/Cisco-zijde

1. Voer de opdracht ids set_property IS_IdP_OKTA true uit op CLI en start de ID-service (Identity Service) opnieuw.

2. Als High Availability (HA) is ingesteld, voert u deze opdracht uit op beide knooppunten en start u de IDS-service opnieuw.

3. Meld u aan bij UCCX Cisco IDS-beheerinterface https://<UCCX-serveradres>:8553/idsadmin op PUB-node.

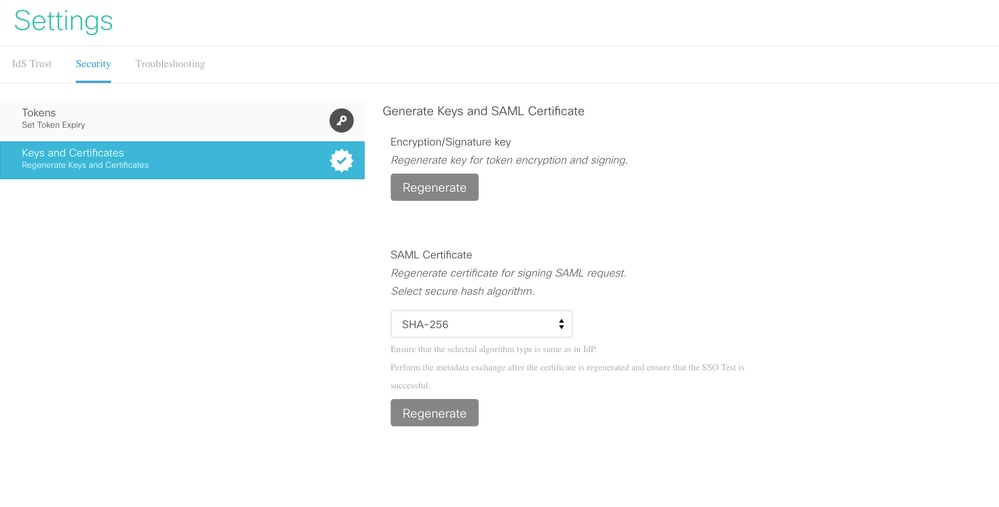

4. Navigeer naar Instellingen > Beveiliging > Sleutels en certificaten.

5. Certificaat van de Regenerate Security Assertion Markup Language (SAML).

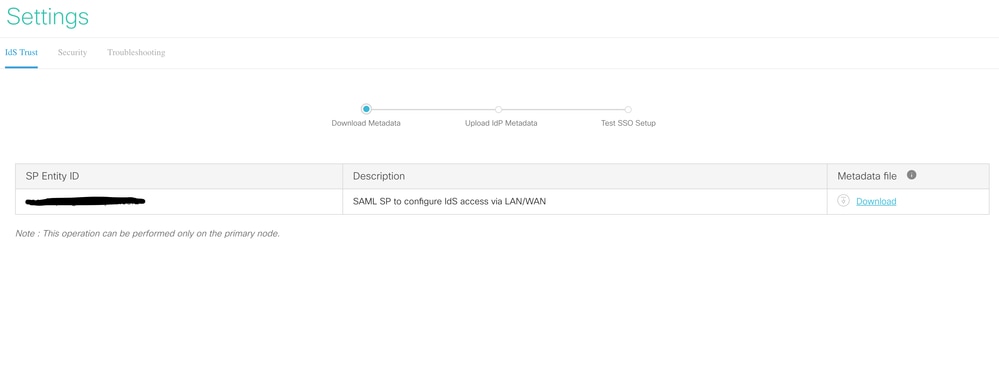

6. Download SAML SP-metagegevens XML op het tabblad IDS-vertrouwen.

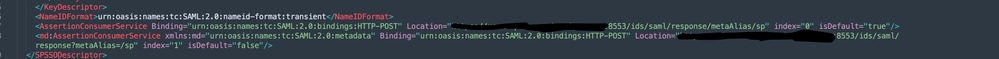

7. Open Service Provider (SP) metadata XML en noteer de 'Location' attribuutwaarde voor Publisher en Subscriber IDS binnen 'AssertionConsumerService' tag. De AssertionConsumerServiceURL in SAML-metagegevens bevat nu metaAlias als onderdeel van de SAML-reactie-URL in plaats van de queryparameter voor PUB.

8. Voor Abonnee, het toont met query parameter en kan worden genegeerd.

Configuratie aan OKTA IDP-zijde

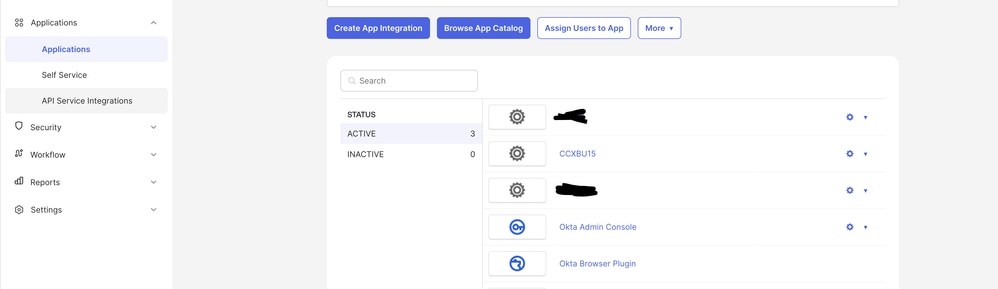

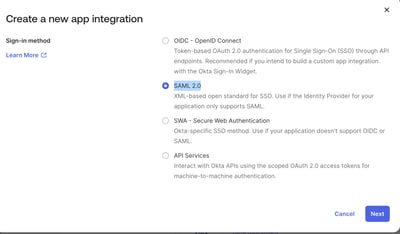

1. Klik onder Toepassingen op App-integratie maken.

2. Kies de optie SAML2.0.

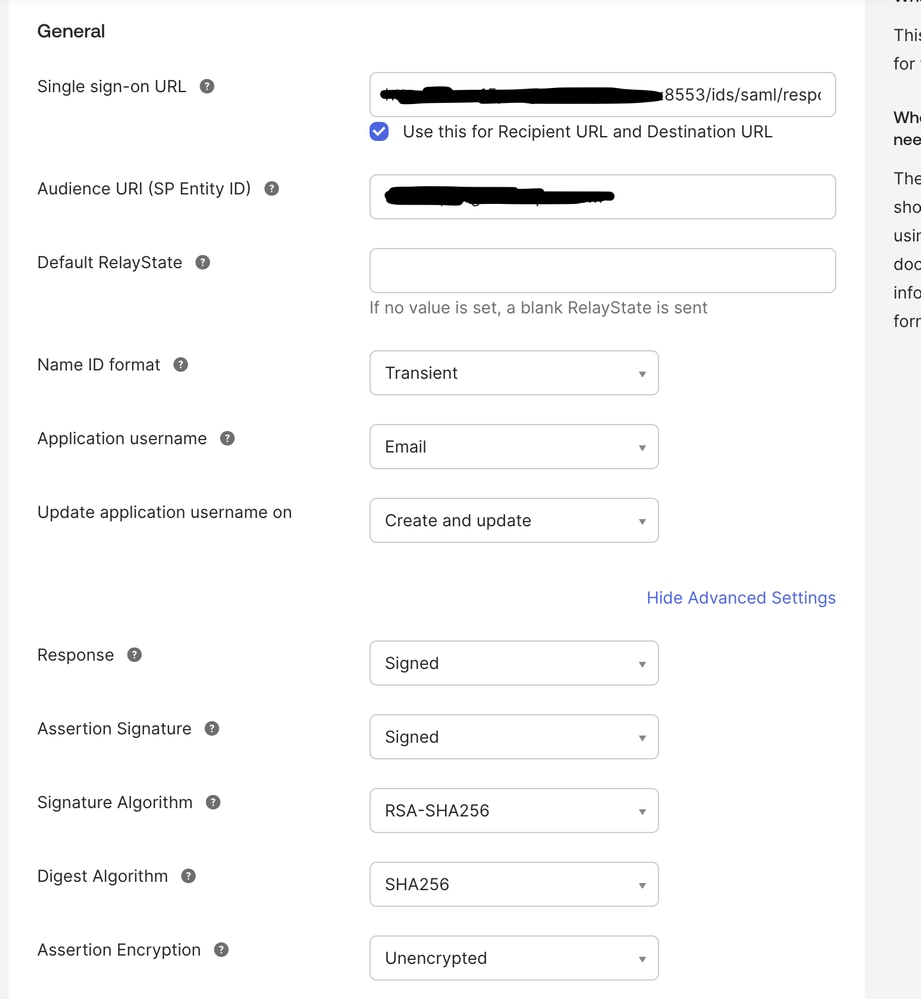

3. Geef in de SSO-URL van de SAML-instelling de SSO-URL van de PUB op die in stap 7 is gekopieerd. Geef in dit document onder 'Configuratie op IDS/Cisco-zijde' op. Plak in de Audience Uniform Resource Identifier (URI) (SP Entity ID) de SP-entiteit onder het tabblad IDS-vertrouwen op instellingen in het servicebeheer Identiteit.

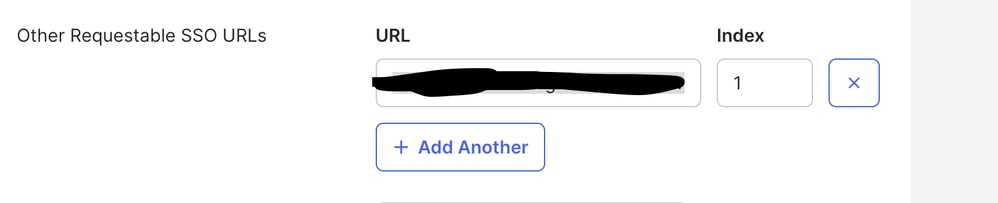

4. Voer onder de 'Overige aangevraagde SSO-URL's' de URL van SUB https://<SUBFQDN>:8553/ids/saml/response/metaAlias/sp in de opgegeven indeling in met indexwaarde als 1.

5. Klik op Volgende en Voltooien om de toepassingsconfiguratie te voltooien.

6. Kopieer de metagegevens van het tabblad Aanmelden met behulp van de URL en sla deze op als xml.

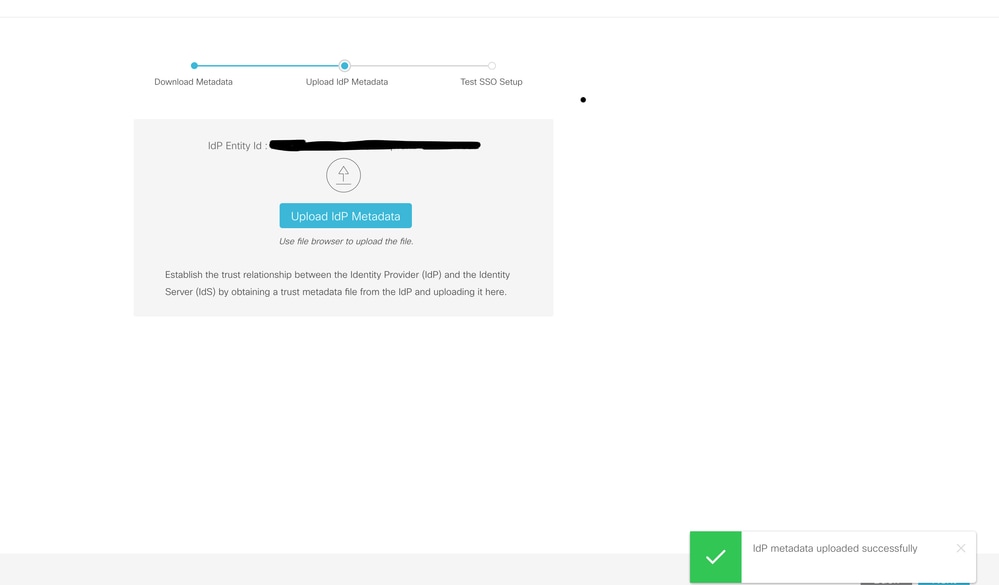

7. Upload de metagegevens vanaf stap 6 op de webpagina voor identiteitsbeheer aan de CCX-zijde.

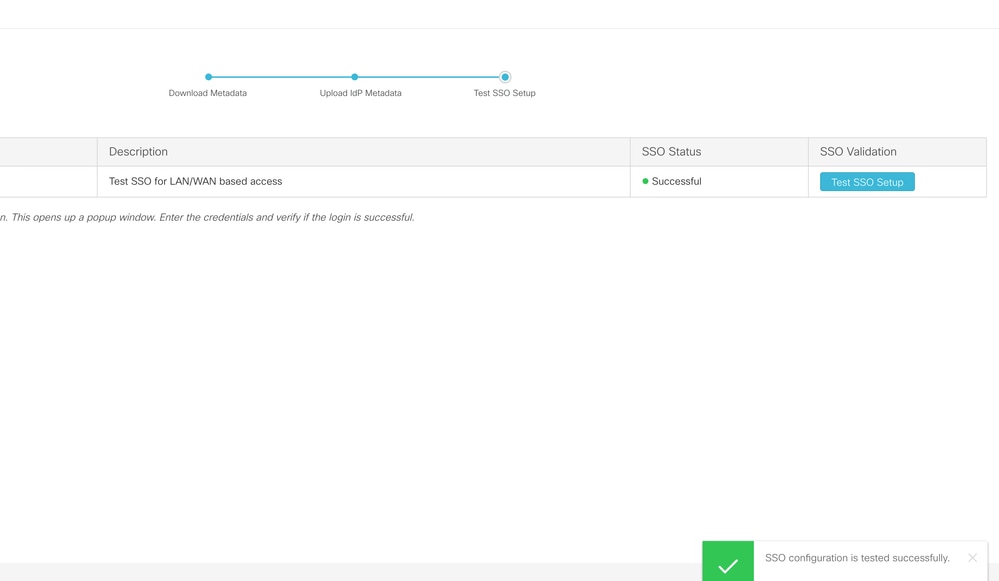

8. Voer een TEST-SSO-installatie uit en deze moet succesvol zijn.

9. Meld u aan bij de beheerderspagina op CCX met de beheerdersgebruiker en navigeer naar Systeem > Eenmalige aanmelding.

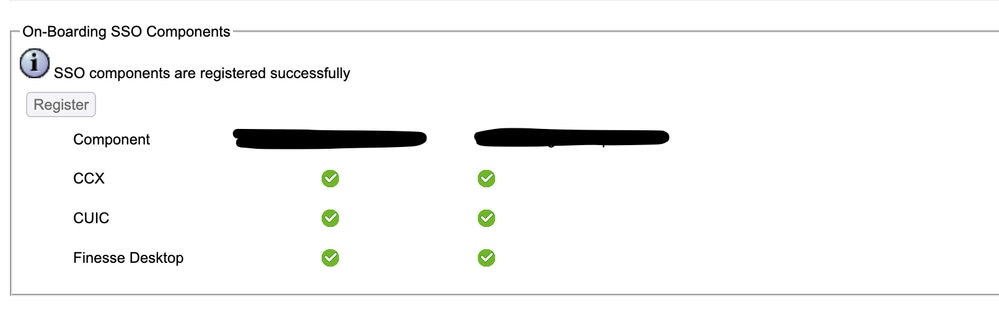

10. Klik op de knop Registreren om aan boord van de onderdelen te gaan.

11. Aan Cisco Unified CCX Administrator toegewezen rapportagemogelijkheid (toegewezen in de weergave Administrator Capability) en CLI-opdrachtregels uitvoeren met cuic user make-admin CCX\<Admin User Id> om beheerdersrechten te bieden in Cisco Unified Intelligence Center. Gebruik de geconfigureerde gebruiker met beheerdersrechten voor de SSO-testbewerking.

12. Voer de SSO-testbewerking uit.

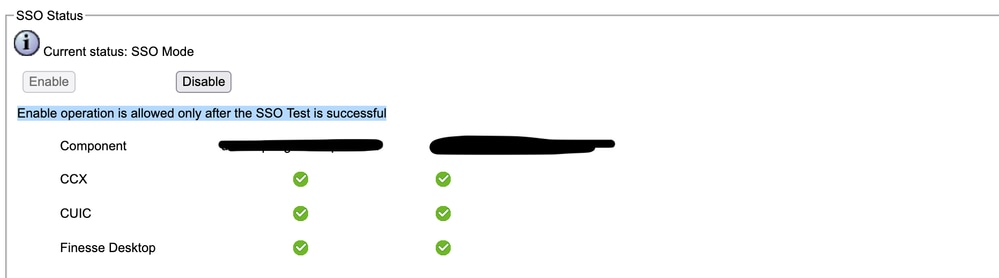

13. Nadat de SSO-test succesvol is, is de activeringsbewerking toegestaan.

Verifiëren

Controleer of er aanmeldingsbewerkingen zijn met agent en beheerders op CCX, Cisco Unified Intelligence Center (CUIC) en Finesse. Ze moeten succesvol zijn.

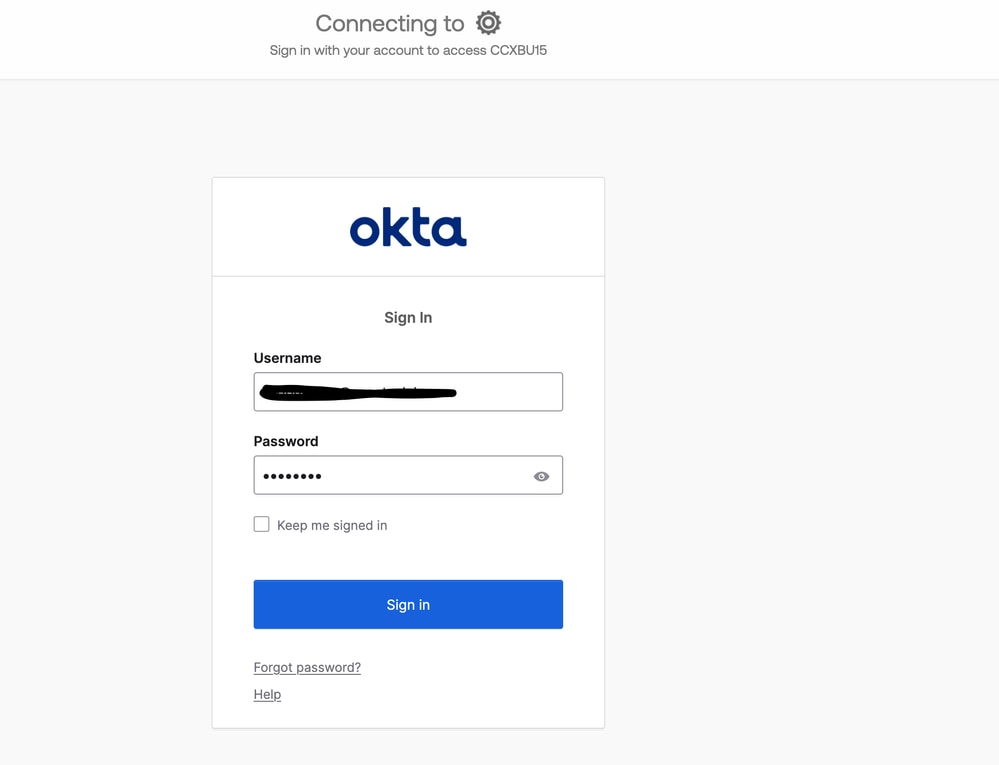

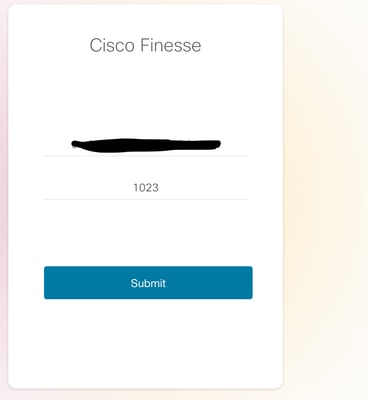

Wanneer u zich aanmeldt bij de agent op finesse, wordt deze omgeleid naar de OKTA-pagina.

Na het invoeren van de referenties, vraagt het alleen om de extensie nu op de finesse-inlogpagina.

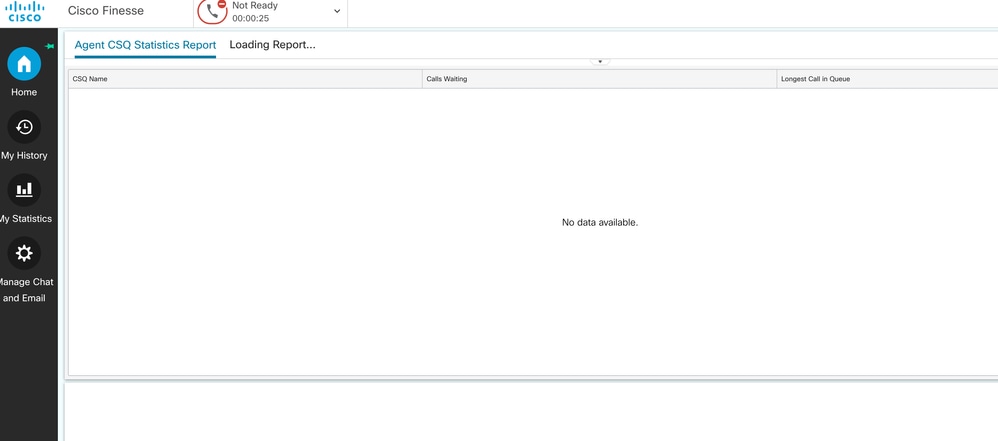

Nadat dit is ingevoerd, moet de login succesvol zijn en moeten alle live rapporten goed worden geladen.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

27-Apr-2026

|

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback