Inleiding

In dit document worden de nieuwste beveiligingsverbeteringen beschreven die zijn toegevoegd met Unified Contact Center Enterprise (UCCE) 12.5.

Voorwaarden

- UCCE

- Open Secure Sockets Layer (SSL)

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- UCCE 12,5

- OpenSSL (64-bits) voor Windows

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Cisco Security Control Framework (SCF): Het Collaboration Security Control Framework biedt de ontwerp- en implementatierichtlijnen voor het bouwen van veilige en betrouwbare samenwerkingsinfrastructuren. Deze infrastructuur is bestand tegen zowel bekende als nieuwe vormen van aanvallen. Reference Security Guide for Cisco Unified ICM/Contact Center Enterprise, release 12.5 .

Als onderdeel van Cisco's SCF-inspanningen worden extra beveiligingsverbeteringen toegevoegd voor UCCE 12.5. In dit document worden deze verbeteringen beschreven.

Verificatie van gedownloade ISO

Om de door Cisco ondertekende gedownloade ISO te valideren en ervoor te zorgen dat deze is geautoriseerd, zijn de volgende stappen nodig:

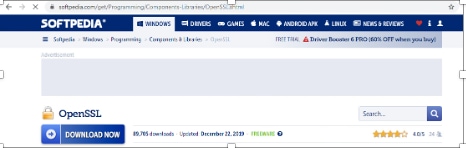

1. Download en installeer OpenSSL. Zoek naar software "openssl softpedia".

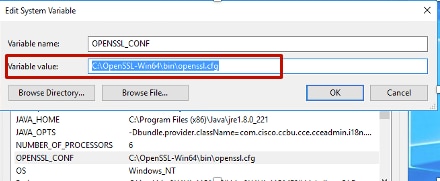

2. Bevestig het pad (dit is standaard ingesteld, maar het is nog steeds goed om te controleren). Ga in Windows 10 naar Systeemeigenschappen en selecteer Omgevingsvariabelen.

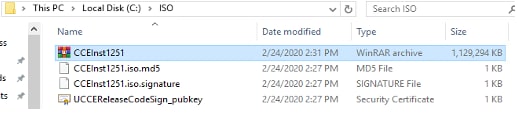

3. Benodigde bestanden voor ISO-verificatie

4. Voer het OpenSSL-hulpprogramma uit vanaf de opdrachtregel.

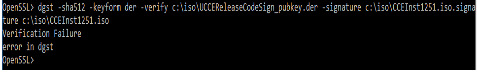

5. Voer de opdracht uit

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. In het geval van een fout toont de opdrachtregel een fout zoals in de afbeelding wordt weergegeven

Certificaten gebruiken met SHA-256 en sleutelgrootte 2048-bits

Logs rapporteren een fout in het geval van het identificeren van niet-klachtcertificaten (d.w.z. niet voldoen aan de SHA-256- en / of keysize 2048-bits vereiste.)

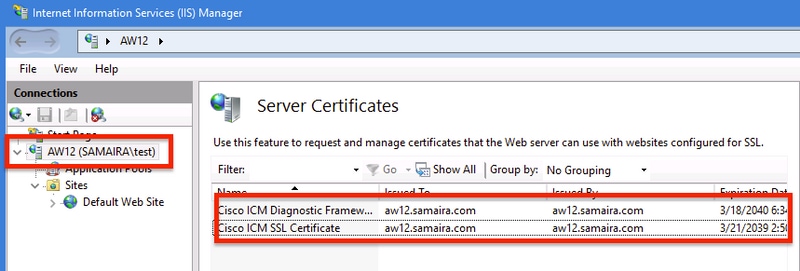

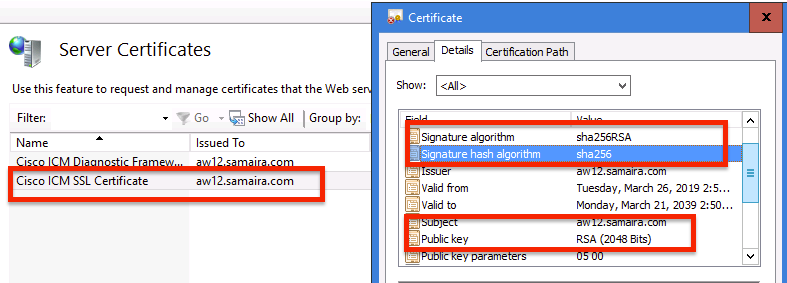

Er zijn twee belangrijke certificaten vanuit het perspectief van UCCE:

- Cisco ICM Diagnostic Framework-servicecertificaat

- Cisco ICM SSL-certificaat

De certificaten kunnen worden gecontroleerd in de beheeroptie Internet Information Services (IIS) van Windows Server.

Voor zelf ondertekende certificaten (voor Diagnose Portico of Web Setup) wordt de volgende foutregel gerapporteerd:

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

SSLUtil-tool

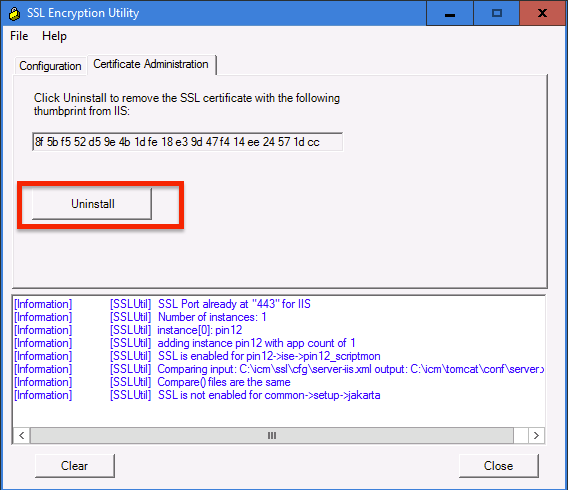

a. Om zelf ondertekende certificaten te regenereren (voor WebSetup/CCEAdmin-pagina) gebruikt u de tool SSLUtil (vanaf locatie C:\icm\bin).

b. Selecteer Verwijderen om het huidige "Cisco ICM SSL Certificaat" te verwijderen.

c. Selecteer vervolgens Install in SSLUtil tool en zodra het proces is voltooid, merk op dat het certificaat nu SHA-256 en keysize '2048' bits bevat.

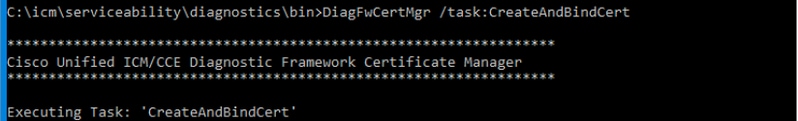

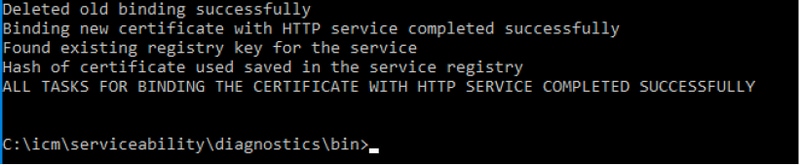

DiagFwCertMgr, opdracht

Gebruik de opdrachtregel "DiagFwCertMgr", zoals weergegeven in de afbeelding, om een zelf ondertekend certificaat voor Cisco ICM Diagnostic Framework-servicecertificaat te regenereren:

instrument voor gegevensbescherming

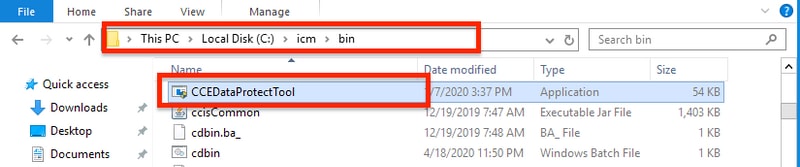

1. CCEDataProtectTool wordt gebruikt voor het coderen en decoderen van gevoelige informatie die het Windows-register daarin opslaat. Na de upgrade naar SQL 12.5 moet de waardeopslag in het SQLogin-register opnieuw worden geconfigureerd met CCEDataProtectTool. Alleen een beheerder, een domeingebruiker met beheerdersrechten of een lokale beheerder kan dit hulpprogramma uitvoeren.

2. Deze tool kan worden gebruikt voor het bekijken, configureren, bewerken, verwijderen van versleutelde waarden die zijn opgeslagen in het SQLOGogin-register.

3. Het hulpmiddel wordt gevonden in plaats;

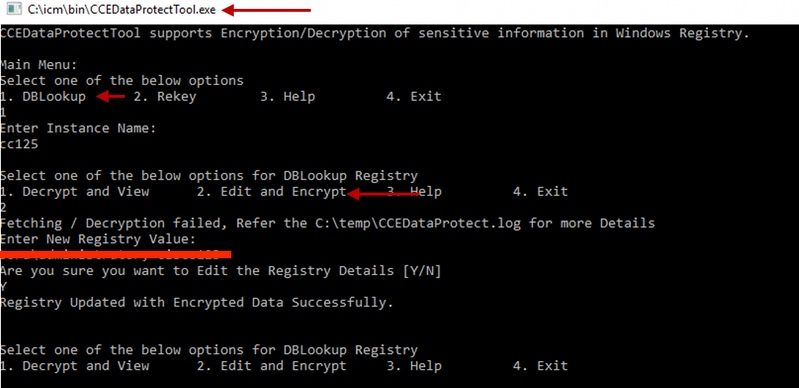

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. Navigeer naar de locatie en dubbelklik op CCEDataProtectTool.exe.

5. Druk om te coderen op 1 voor DBLookup en voer instantienaam in. Druk vervolgens op 2 om "Bewerken en versleutelen" te selecteren

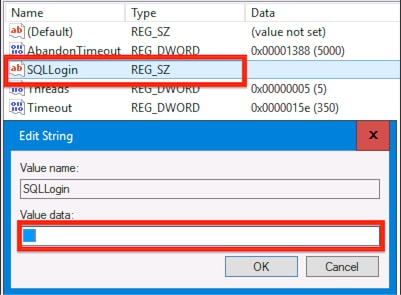

6. Navigeer naar de registerlocatie en bekijk String Value SQLLogin ziet er leeg uit, zoals weergegeven in de afbeelding:

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

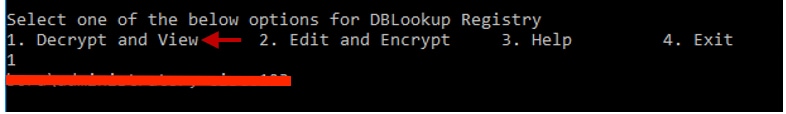

7. In geval van noodzaak om de gecodeerde waarde te bekijken; terwijl de opdrachtregel van CCEDataProtectTool, selecteer druk op 1 voor "Decrypt and View", zoals weergegeven in de afbeelding;

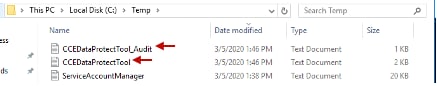

8. Alle logs voor dit hulpmiddel zijn op locatie te vinden;

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool