엘리펀트 플로우 탐지 및 교정 정보

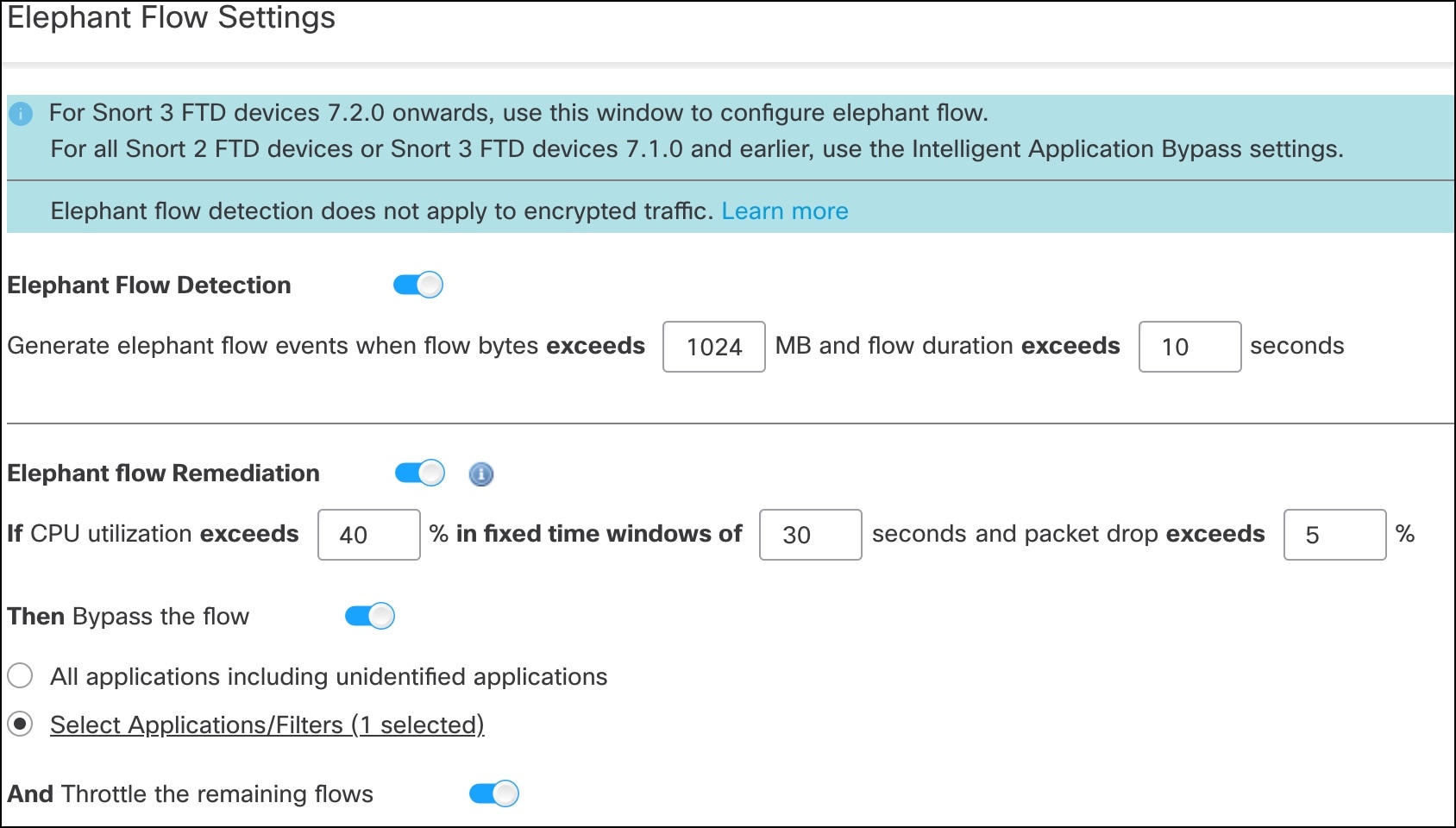

엘리펀트 플로우 탐지 기능을 사용하여 엘리펀트 플로우를 탐지하고 교정할 수 있습니다. 적용할 수 있는 교정 작업은 다음과 같습니다.

-

Bypass elephant flow(엘리펀트 플로우 우회) - Snort 검사를 우회하도록 엘리펀트 플로우를 구성할 수 있습니다. 구성된 경우 Snort는 해당 플로우에서 패킷을 수신하지 않습니다.

-

Throttle elephant flow(엘리펀트 플로우 제한) - 플로우에 속도 제한을 적용하고 플로우를 계속 검사합니다. 플로우 속도는 동적으로 계산되며, 플로우 속도의 10%가 감소합니다. Snort는 판정(플로우 속도가 10% 감소한 QoS 플로우)을 방화벽 엔진으로 전송합니다. 식별되지 않은 애플리케이션을 포함하여 모든 애플리케이션을 우회하도록 선택하는 경우, 어떤 플로우에 대해서도 스로틀 작업(속도 제한)을 구성할 수 없습니다.

참고 |

엘리펀트 플로우 탐지가 작동하려면 Snort 3가 탐지 엔진이어야 합니다. |

)

) )

)

피드백

피드백