그러면 관리 인터페이스 설정을 위한 CLI 설정 스크립트가 표시됩니다.

You must accept the EULA to continue.

Press <ENTER> to display the EULA:

Cisco General Terms

[...]

Please enter 'YES' or press <ENTER> to AGREE to the EULA:

System initialization in progress. Please stand by.

You must configure the network to continue.

Configure at least one of IPv4 or IPv6 unless managing via data interfaces.

Do you want to configure IPv4? (y/n) [y]:

Do you want to configure IPv6? (y/n) [y]: n

지침: 다음 주소 유형 중 하나 이상에 대해 y를 입력합니다.관리 인터페이스를 사용할 계획은 없지만 IP 주소(예: 개인 주소)를 설정해야 합니다.

Configure IPv4 via DHCP or manually? (dhcp/manual) [manual]:

지침: manual(수동)을 선택합니다. 관리자 액세스용 외부 인터페이스를 사용할 때는 DHCP가 지원되지 않습니다. 라우팅 문제를 방지하기 위해 이 인터페이스가 관리자 액세스 인터페이스와 다른 서브넷에 있는지 확인하십시오.

Enter an IPv4 address for the management interface [192.168.45.61]: 10.89.5.17

Enter an IPv4 netmask for the management interface [255.255.255.0]: 255.255.255.192

Enter the IPv4 default gateway for the management interface [data-interfaces]:

지침: 게이트웨이를 data-interfaces로 설정합니다. 이 설정은 관리 트래픽을 백플레인을 통해 포워딩하므로 외부 인터페이스를 통해 라우팅될 수 있습니다.

Enter a fully qualified hostname for this system [firepower]: 1010-3

Enter a comma-separated list of DNS servers or 'none' [208.67.222.222,208.67.220.220,2620:119:35::35]:

Enter a comma-separated list of search domains or 'none' []: cisco.com

If your networking information has changed, you will need to reconnect.

Disabling IPv6 configuration: management0

Setting DNS servers: 208.67.222.222,208.67.220.220,2620:119:35::35

Setting DNS domains:cisco.com

지침: 관리 인터페이스 DNS 서버를 설정합니다. 외부 인터페이스에서 액세스하므로 나중에 설정하는 외부 인터페이스 DNS 서버와 일치할 수 있습니다.

Setting hostname as 1010-3

Setting static IPv4: 10.89.5.17 netmask: 255.255.255.192 gateway: data on management0

Updating routing tables, please wait...

All configurations applied to the system. Took 3 Seconds.

Saving a copy of running network configuration to local disk.

For HTTP Proxy configuration, run 'configure network http-proxy'

Setting hostname as 1010-3

Setting static IPv4: 10.89.5.17 netmask: 255.255.255.192 gateway: data on management0

Updating routing tables, please wait...

All configurations applied to the system. Took 3 Seconds.

Saving a copy of running network configuration to local disk.

For HTTP Proxy configuration, run 'configure network http-proxy'

지침: routed를 입력합니다. 외부 관리자 액세스는 라우팅 방화벽 모드에서만 지원됩니다.

Configuring firewall mode ...

Device is in OffBox mode - disabling/removing port 443 from iptables.

Update policy deployment information

- add device configuration

- add network discovery

- add system policy

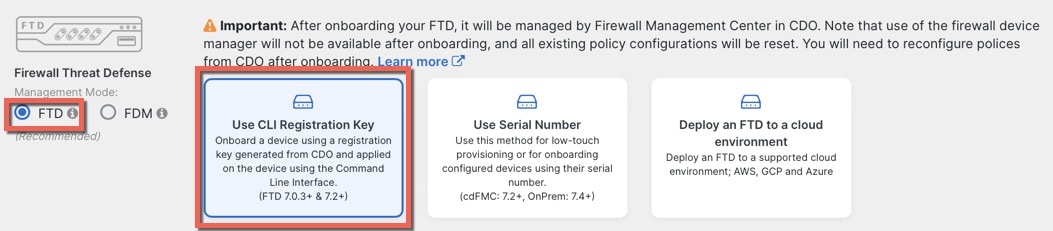

You can register the sensor to a Firepower Management Center and use the

Firepower Management Center to manage it. Note that registering the sensor

to a Firepower Management Center disables on-sensor Firepower Services

management capabilities.

When registering the sensor to a Firepower Management Center, a unique

alphanumeric registration key is always required. In most cases, to register

a sensor to a Firepower Management Center, you must provide the hostname or

the IP address along with the registration key.

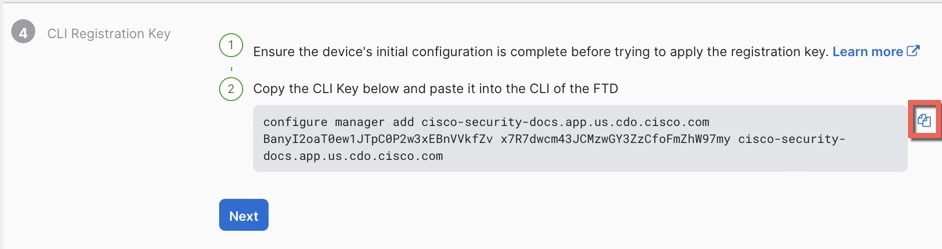

'configure manager add [hostname | ip address ] [registration key ]'

However, if the sensor and the Firepower Management Center are separated by a

NAT device, you must enter a unique NAT ID, along with the unique registration

key.

'configure manager add DONTRESOLVE [registration key ] [ NAT ID ]'

Later, using the web interface on the Firepower Management Center, you must

use the same registration key and, if necessary, the same NAT ID when you add

this sensor to the Firepower Management Center.

>

피드백

피드백