Multicloud Defense

Multicloud Defense는 두 가지 주요 구성 요소인 Multicloud Defense 컨트롤러 및 Multicloud Defense 게이트웨이로 이루어진 포괄적인 보안 솔루션입니다. 이러한 구성 요소는 서로 함께 작동하여 안전한 멀티클라우드 환경을 설정합니다.

Multicloud Defense에서는 현재 AWS(Amazon Web Services), Azure, GCP(Google Cloud Platform) 및 Oracle OCI 클라우드 어카운트를 지원합니다. 이러한 플랫폼에 대한 지원 범위는 다양합니다.

기본적으로 Multicloud Defense에서는 강력하고 효율적인 멀티클라우드 보호를 제공하기 위해 컨트롤러 오케스트레이션, 게이트웨이 통신 및 최적화된 데이터 경로 처리가 조화를 이루는 정교하고 간소화된 보안 프레임워크를 제공합니다.

Multicloud Defense 명명 규칙

Multicloud Defense은 클라우드 통신 사업자와 상호 작용합니다. Multicloud Defense에서는 플랫폼 전반에 걸쳐 범용 환경을 제공하기 위해 사용자가 게이트웨이 및 개체를 생성할 때 문자 수를 제한합니다. Multicloud Defense 외부에 있는 게이트웨이 및 개체는 이름 앞에 ciscomcd가 추가되며, 이는 원래 게이트웨이 또는 개체 이름이 너무 길면 문제가 발생할 수 있습니다.

Multicloud Defense의 내부 및 외부에서 게이트웨이나 개체의 이름을 지정할 때는 다음과 같은 문자 제한을 고려하십시오.

|

Multicloud Defense 기능 |

최대 허용 문자 수 |

|---|---|

|

게이트웨이 인스턴스 |

55 |

|

개체 이름 |

63 |

참고 |

위의 값은 앞에 추가되는 Multicloud Defense 태그가 없는 이름의 문자 제한을 나타냅니다. 게이트웨이나 개체의 이름을 지정할 때 태그를 포함할 수 없습니다. |

지원 지역

현재 AWS, Azure, GCP 및 OCI의 상용 클라우드 통신 사업자 지역의 모든 지역을 지원합니다. 더 구체적인 정보는 클라우드 통신 사업자 지원 문서를 참조하십시오.

지원되지 않는 것 같거나 아직 지원되지 않는 새 지역이 설정된 경우 Cisco 지원팀에 문의하여 해당 지역에 대한 지원을 추가하십시오.

Multicloud Defense 구성 요소의 권장 버전

개선 사항, 새로운 기능 및 버그 수정을 활용하려면 모든 Multicloud Defense 구성 요소를 최신 버전으로 업데이트하십시오. 사용 가능한 업데이트 및 각 릴리스에서 해결된 문제에 대한 자세한 내용은 Cisco Multicloud Defense 릴리스 노트를 참조하십시오.

타사 제품 지원 및 버전 관리

Multicloud Defense는 추가 제품 및 기능과 함께 작동합니다. 최적의 작동을 보장하려면 여기에 나열된 버전을 사용하십시오.

인터넷 브라우저

Multicloud Defense는 Chrome 브라우저를 사용한 컨트롤러 대시보드 액세스를 지원하며 권장합니다.

AWS용 인스턴스 메타데이터 서비스

IMDS(Instance Metadata Service)는 Amazon EC2 인스턴스에서 인스턴스 메타데이터에 액세스하는 데 사용됩니다. Multicloud Defense 컨트롤러 버전 23.10의 경우, IMDSv2는 사용하는 Multicloud Defense 게이트웨이 버전에 따라 필수 또는 선택으로 설정됩니다.

Amazon EC2 인스턴스의 최적의 보안을 위해 필수 모드에서는 IMDSv2를 특별히 지원하는 Multicloud Defense 게이트웨이 버전으로 업그레이드하는 것을 강력히 권장합니다.

참고 |

Multicloud Defense 컨트롤러 버전 23.10은 EC2 인스턴스의 경우 23.04 이후 Multicloud Defense 게이트웨이 버전을 기본 IMDSv2로 설정합니다. |

아래 표의 정보를 사용하여 EC2 인스턴스에 설정할 IMDS 버전을 결정하십시오.

|

Multicloud Defense 게이트웨이 버전 |

필수 IMDS 버전 |

|---|---|

|

23.08 |

IMDSv2(필수) |

|

23.06 |

IMDSv2(필수) |

|

23.04 |

IMDSv2(필수) |

|

23.02 |

IMDSv1 IMDSv2(옵션) |

|

22.12 |

IMDSv1 IMDSv2(옵션) |

IMDS 버전 및 마이그레이션 지침에 대한 자세한 내용은 AWS 설명서를 참조하십시오.

지원되는 디스크 크기

해당 게이트웨이 버전에 지원되는 디스크 크기는 다음과 같습니다.

|

게이트웨이 버전 |

지원되는 디스크 크기 |

|---|---|

|

23.12 이상 |

128GB |

|

최대 23.10 |

256GB |

Cloud 통신 사업자 인스턴스 유형 지원

지원되는 CSP(Cloud 통신 사업자)에 대한 권장 인스턴스 유형은 다음과 같습니다.

|

CSP |

인스턴스 유형 |

최대 메모리 사용량(KB) |

최대 대역폭 사용량(프록시) |

최대 대역폭 사용량(포워딩) |

|---|---|---|---|---|

|

AWS |

m5.2.xlarge |

32,000,000 |

4,400,000,000 |

9,000,000,000 |

|

m5.xlarge |

9,000,000 |

2,400,000,000 |

4,800,000,000 |

|

|

m5.large |

4,500,000 |

1,200,000,000 |

2,400,000,000 |

|

|

m7i |

4,500,000 |

1,200,000,000 |

2,400,000,000 |

|

|

Azure |

Standard_D8s_v3 및 Standard_D8s_v5 |

32,000,000 |

2,800,000,000 |

4,000,000,000 |

|

Standard_D4s_v3 및 Standard_D4s_v5 |

9,000,000 |

1,200,000,000 |

2,400,000,000 |

|

|

Standard_D2s_v3 및 Standard_D2s_v5 |

4,500,000 |

1,000,000,000 |

1,500,000,000 |

|

|

GCP |

e2-standard-8 |

32,000,000 |

2,500,000,000 |

8,000,000,000 |

|

e2-standard-4 |

9,000,000 |

1,600,000,000 |

4,000,000,000 |

|

|

e2-standard-2 |

4,500,000 |

1,200,000,000 |

2,000,000,000 |

|

|

OCI |

VM.Standard.E3.Flex |

32,000,000 |

2,500,000,000 |

: 8,000,000,000 |

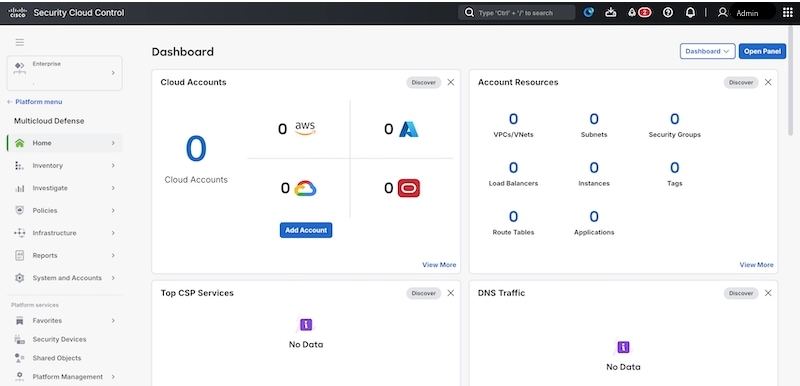

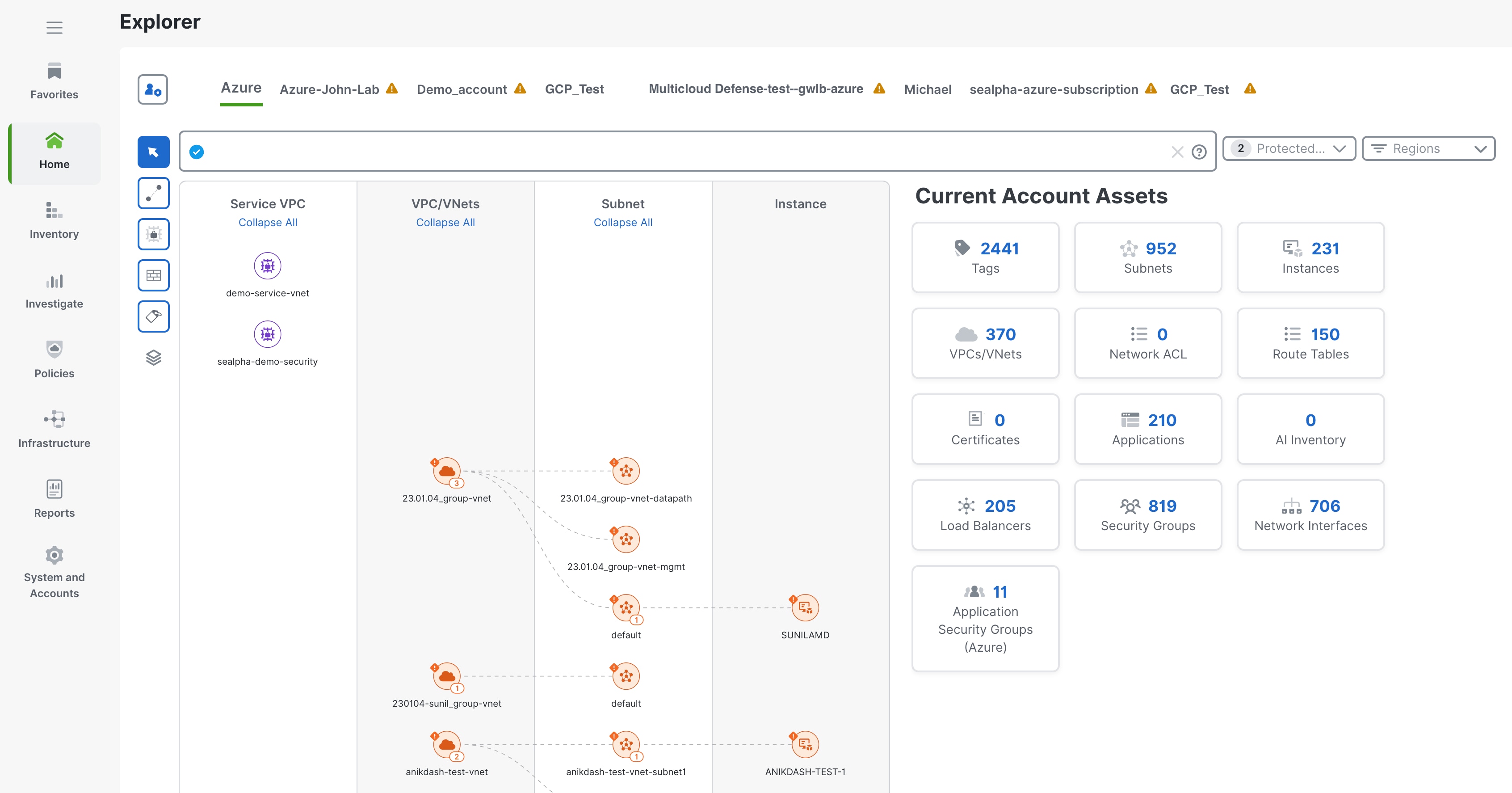

Multicloud Defense in Cisco Security Cloud Control

Multicloud Defense은 이제 Cisco Security Cloud Control에 호스팅됩니다. Security Cloud Control은 보안 제품을 관리하고 단일 통합 인터페이스에서 보안 성과를 달성할 수 있는 보안 플랫폼입니다. Security Cloud Control 플랫폼에서 다른 보안 제품과 함께 Multicloud Defense를 관리할 수 있습니다.

Multicloud Defense에 등록하면 Security Cloud Control는 기본적으로 테넌시에 대한 어카운트를 생성하여 엔터프라이즈 전반에 걸쳐 더 효율적으로 관리합니다. Security Cloud 엔터프라이즈는 다음 경우를 지원합니다. 라이선스는 구매하고 이미 Multicloud Defense 어카운트가 있는 경우와 라이선스를 구매했지만 현재 Multicloud Defense 어카운트가 없는 경우입니다.

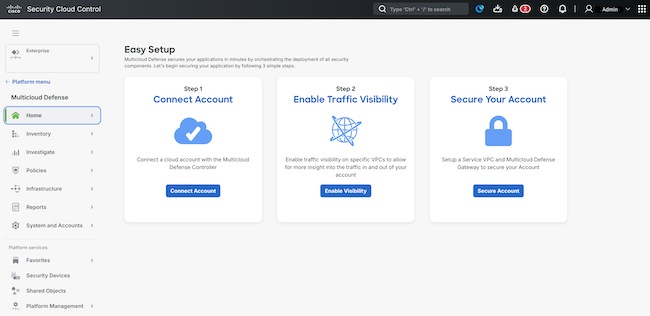

Multicloud Defense의 신규 고객 또는 사용자는 Security Cloud Control에서 다음 단계를 완료할 수 있습니다.

-

조직 생성. 자세한 내용은 Security Cloud Control의 신규 고객을 위한 시작 가이드의 조직 및 지역 섹션에서 조직 생성 주제를 참조하십시오.

-

구독 라이선스를 구매합니다. 라이선스를 구매하면 사용자 또는 지정된 시스템 관리자가 구독 클레임 코드가 포함된 이메일을 받게 됩니다. 이 이메일을 잃어버리지 마십시오.

-

구독을 클레임합니다. Security Cloud Control 애플리케이션의 Claim Subscription(구독 요청) 섹션에 클레임 코드를 입력하고 제품을 등록합니다. Security Cloud Control에서 Multicloud Defense가 활성화되었다는 확인 이메일이 전송됩니다. 자세한 내용은 Security Cloud Control의 신규 고객을 위한 시작 가이드의 제품 구독 클레임 섹션을 참조하십시오.

Multicloud Defense이 프로비저닝되고 Security Cloud Control의 기본 랜딩 페이지에서 사용할 수 있습니다. Security Cloud Control 의 탐색창에는 조직 세부 정보 및 메뉴 요소가 포함되고, 중앙 영역에는 대시보드 위젯이 포함됩니다.

참고 |

2025년 8월 6일 이후에 Multicloud Defense를 프로비저닝하고 개체 공유를 사용하려는 고객은 Cisco TAC (Cisco Technical Assistance Center)에 문의하여 이 기능을 활성화해야 합니다. |

Multicloud Defense의 기존 사용자가 Security Cloud Control으로 마이그레이션하는 경우, Security Cloud Control의 기존 고객을 위한 시작 가이드를 참조하십시오.

피드백

피드백