RV34x Series Router에서 침입 방지 시스템 구성

목표

이 문서의 목적은 RV34x Series 라우터에서 IPS(Intrusion Prevention System)를 구성하는 방법을 설명하는 것입니다.

소개

Intrusion Prevention System은 트래픽을 검사하여 차단할 알려진 공격 패턴을 찾습니다. 라우터를 지나는 패킷 및 세션을 감시하고 각 패킷을 검사하여 Cisco IPS 시그니처와 일치시킵니다. 의심스러운 활동을 탐지하면 이를 로깅하거나 차단하도록 설계되었습니다. IPS 및 Antivirus 데이터베이스와 정의를 업데이트하는 것이 중요합니다. 이러한 업데이트는 수동으로 또는 자동으로 업데이트할 수 있습니다.

Cisco Intrusion Prevention System에서 다음 비디오를 확인하십시오.

그러나 IPS는 라우터의 성능에 영향을 미칠 수 있습니다. 일반적으로 HTTP(Hypertext Transfer Protocol) 및 FTP(File Transfer Protocol) 트래픽의 총 처리량에는 영향을 주지 않지만 최대 동시 연결 수를 다소 크게 줄일 수 있습니다.

중요 참고 사항: 라우터에 현재 과중한 워크로드가 있는 경우 이로 인해 문제가 악화될 수 있습니다.

아래 표에는 다양한 컨피그레이션의 성능에 대한 예상 통계가 나와 있습니다. 이러한 값은 여러 요인으로 인해 실제 성능이 다를 수 있으므로 지침으로 사용해야 합니다.

| 동시 연결 | 연결 속도 | HTTP 처리량 | FTP 처리량 | |

| 기본 설정 | 40000 | 3000 | 982MB/초 | 981MB/초 |

| APP 제어 사용 | 15000-16000 | 1300 | 982MB/초 | 981MB/초 |

| 안티바이러스 사용 | 16000 | 1500 | 982MB/초 | 981MB/초 |

| IPS 활성화 | 17000 | 1300 | 982MB/초 | 981MB/초 |

| App Control Antivirus 및 IPS 활성화 | 15000-16000 | 1000 | 982MB/초 | 981MB/초 |

다음 필드는 다음과 같이 정의됩니다.

동시 연결 - 총 동시 연결 수 예를 들어, 한 사이트에서 파일을 다운로드하는 경우 하나의 연결이며, Spotify에서 오디오를 스트리밍하면 다른 연결로 되어 두 개의 동시 연결이 됩니다.

Connection Rate - 처리할 수 있는 초당 연결 요청 수입니다.

HTTP/FTP 처리량 - HTTP 및 FTP 처리량은 다운로드 속도(MB/초)입니다.

기존 애플리케이션 및 웹 필터링에 IPS 보호 기능을 포함하도록 보안 라이센스가 업데이트되었습니다. 보안 라이센스를 보유하려면 Smart Account가 필요합니다. 아직 활성 Smart Account가 없는 경우 이 문서의 섹션 1이 필요합니다.

RV34x에서 Antivirus를 구성하는 방법을 알아보려면 여기를 클릭하십시오.

적용 가능한 디바이스

· RV34x

소프트웨어 버전

· 1.0.03.x

목차

1. 스마트 라이선싱

2 . 침입 방지 시스템 구성

3 . 침입 방지 시스템 시그니처

5. IPS 상태

6. IPS 정의 업데이트

7 . 결론

스마트 라이선싱

활성 Smart Account가 없는 경우 아래 단계를 진행해야 합니다.

Smart License 어카운트를 구성하는 동안 문제가 발생하거나 문제가 발생할 경우, Cisco 지원 팀이 잠재적인 문제를 해결하는 데 도움을 주며, 여러 방법을 통해 연락할 수 있습니다. 원하는 방법을 사용하여 연락하십시오.

· 라우터 커뮤니티: Cisco Small Business 지원 커뮤니티

· RV34x Series 관련 FAQ: RV34x Series 라우터 FAQ

· Smart 라이센스 개요: 스마트 소프트웨어 라이센싱

· Smart 라이센스 관련 FAQ: 파트너, 총판사 및 고객을 위한 Smart Licensing 및 Smart Accounts FAQ

· 케이스 제출: 지원 케이스 관리자

· 미국/캐나다 지원 전화 번호: 1-866-606-1866 또는 Small Business TAC 연락처

· 라이센스 이메일: licensing@cisco.com

1단계. 최근 Cisco.com 어카운트를 만들었거나 방문한 경우, Smart License 어카운트를 직접 만들라는 메시지를 받게 됩니다. 아직 수행하지 않았다면 여기를 클릭하여 Smart License 어카운트 생성 페이지로 이동할 수 있습니다. 로그인해야 할 수 있습니다.

참고: Smart Account 요청과 관련된 단계에 대한 자세한 내용을 보려면 여기를 클릭하십시오.

2단계. 공급업체는 라우터용 Smart 라이센스를 구매할 때 고유한 라이센스 ID를 Smart License 계정으로 이동하는 프로세스를 만들어야 합니다. 아래는 번들을 구매할 때 요청할 필요 정보의 표입니다.

참고: IPS 및 Antivirus는 웹 필터링 및 애플리케이션 필터링에 사용되는 보안 라이센스의 일부입니다.

| 필요한 정보 | 정보 찾기 |

| Cisco.com 사용자 ID | 어카운트 프로필에 있거나 여기를 클릭할 수 있습니다. |

| Smart License 계정 이름 | 라이센스를 구매하기 전에 Smart Account를 생성하는 것이 가장 좋습니다. 이 단계는 Smart License Account Creation(Smart License 어카운트 생성) 문서의 8단계여야 합니다. |

| Smart License SKU | 장치의 제품 ID 코드입니다. 예: RV340-K9-NA |

참고: 라이센스를 구매한 후 가상 어카운트에 표시되지 않는 경우, 리셀러에게 이전을 요청하거나 Cisco에 연락해야 합니다.

이 프로세스를 최대한 신속하게 진행하려면 라이센스 송장, Cisco 판매 주문 번호 및 Smart Account 라이센스 페이지의 스크린샷이 있어야 합니다(팀과 공유할 수 있음).

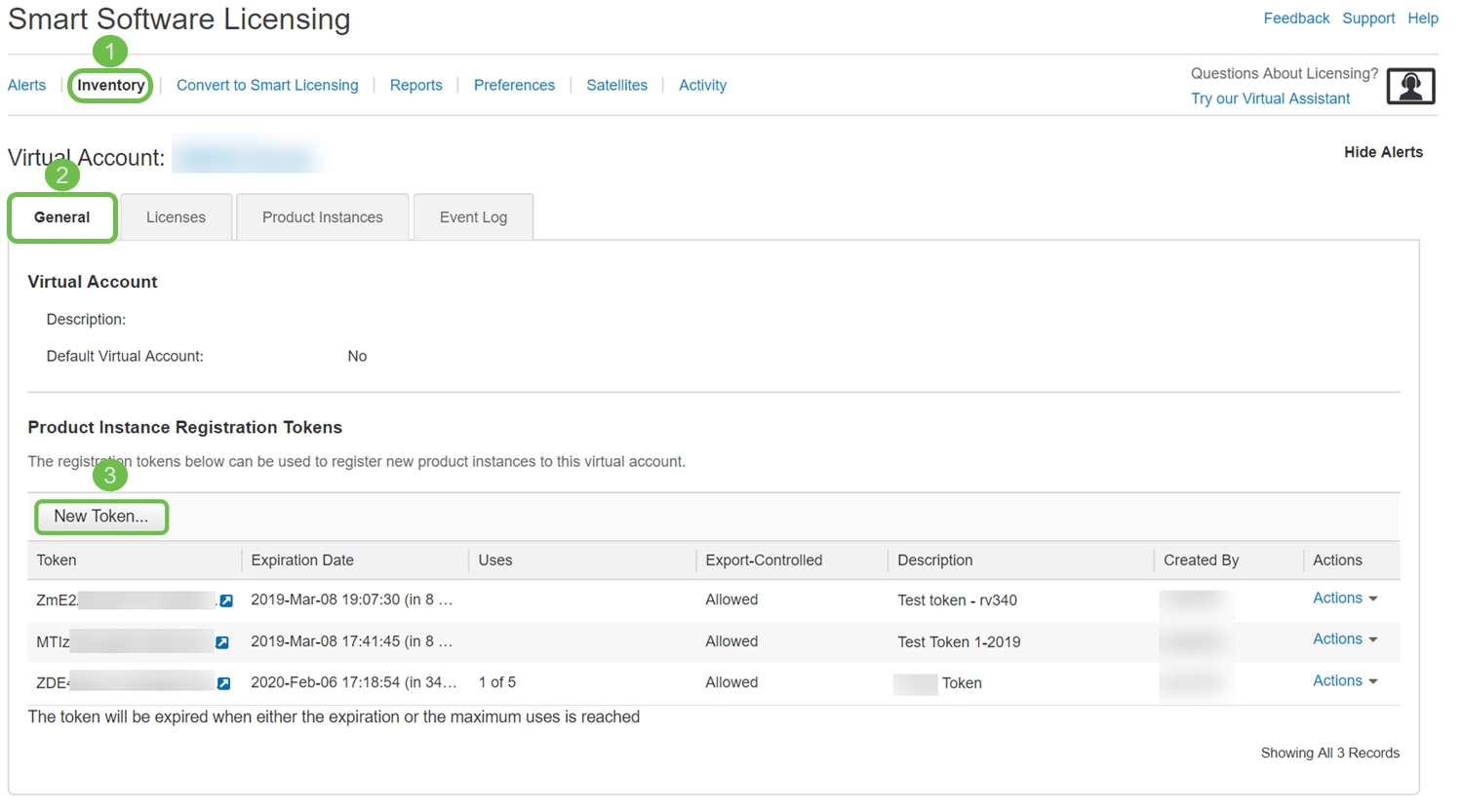

3단계. 토큰을 생성하려면 Smart Software License 계정으로 이동합니다. 그런 다음 Inventory(인벤토리) > General(일반) 탭을 클릭합니다. New Token...(새 토큰...) 버튼을 클릭합니다.

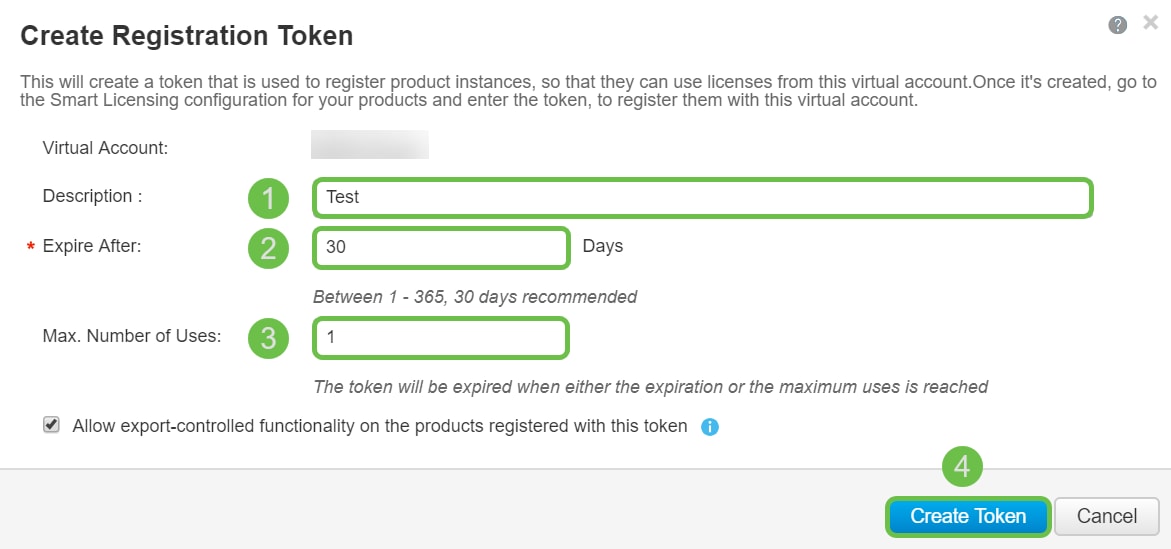

4단계. Create Registration Token(등록 토큰 생성) 창이 열립니다. Description(설명), Expire After(만료 후) 및 Max(최대)를 입력합니다. 사용 횟수입니다. 그런 다음 Create Token(토큰 생성) 버튼을 누릅니다.

참고: 30일 후에 만료되는 것이 좋습니다.

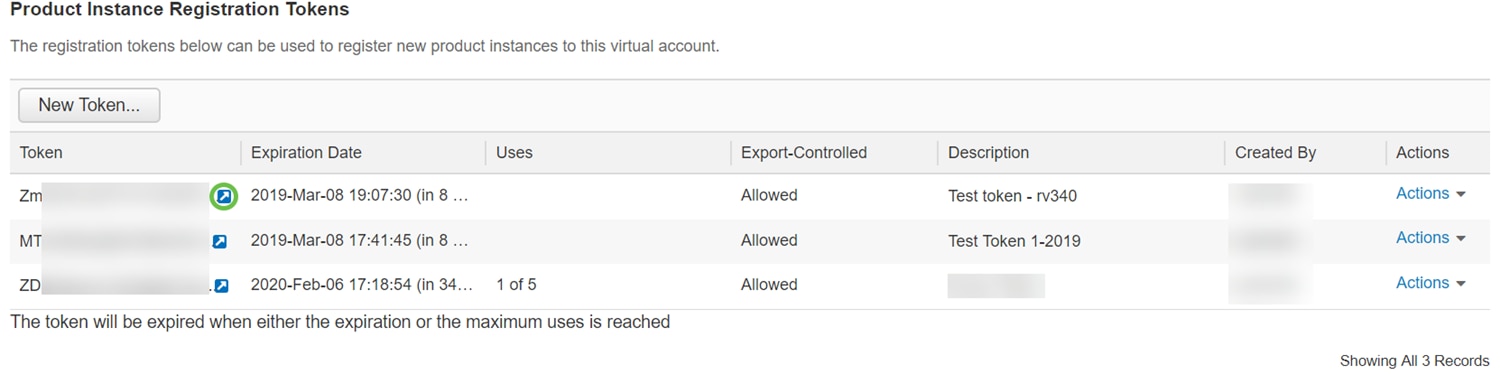

5단계. 토큰이 생성되면 최근 생성한 토큰의 오른쪽에 있는 Token(토큰) 링크(흰색 화살표가 있는 파란색 상자) 버튼을 클릭할 수 있습니다.

6단계. 전체 토큰이 포함된 토큰 창이 복사될 수 있도록 표시되어야 합니다. 토큰을 강조 표시하고, 토큰을 마우스 오른쪽 단추로 클릭한 다음 복사를 클릭하거나, 키보드의 ctrl 단추를 누른 상태에서 c를 클릭하고 동시에 텍스트를 복사할 수 있습니다.

7단계. 토큰을 복사한 후에는 장치에 로그인하여 토큰 키를 업로드해야 합니다. 라우터의 웹 컨피그레이션 페이지에 로그인합니다.

8단계. License(라이센스)로 이동합니다.

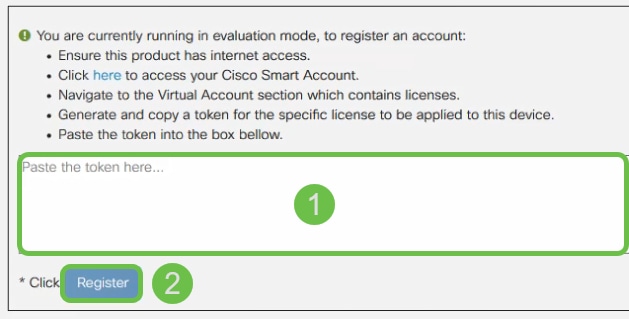

9단계. 장치가 등록되지 않은 경우 라이센스 승인 상태가 평가 모드로 나열됩니다. Smart Licensing Manager 페이지에서 생성한 토큰을 붙여넣습니다(이 섹션의 6단계). 그런 다음 Register(등록)를 클릭합니다.

참고: 등록 프로세스에 시간이 걸릴 수 있습니다. 완료될 때까지 기다려 주십시오.

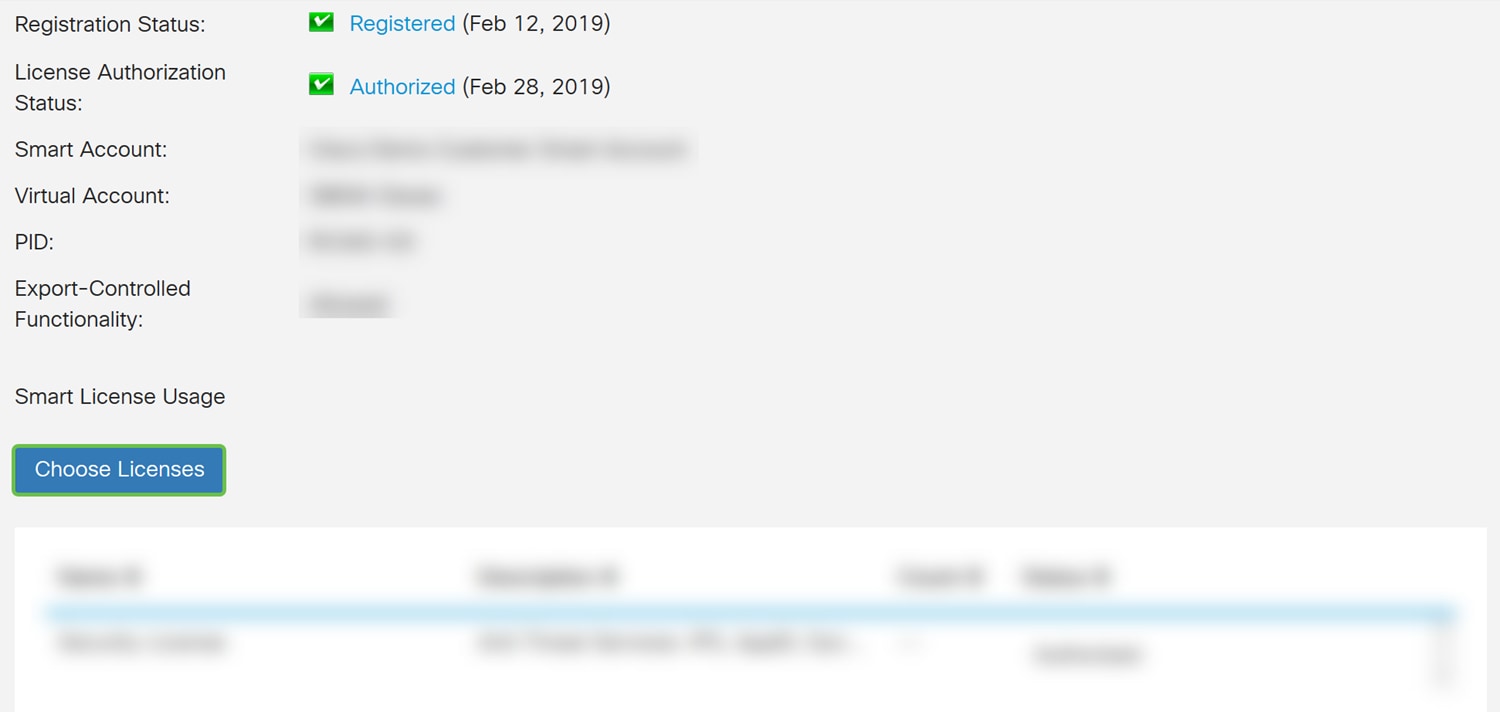

10단계. 토큰이 등록되면 라이선스를 할당해야 합니다. Choose Licenses(라이센스 선택) 버튼을 클릭합니다.

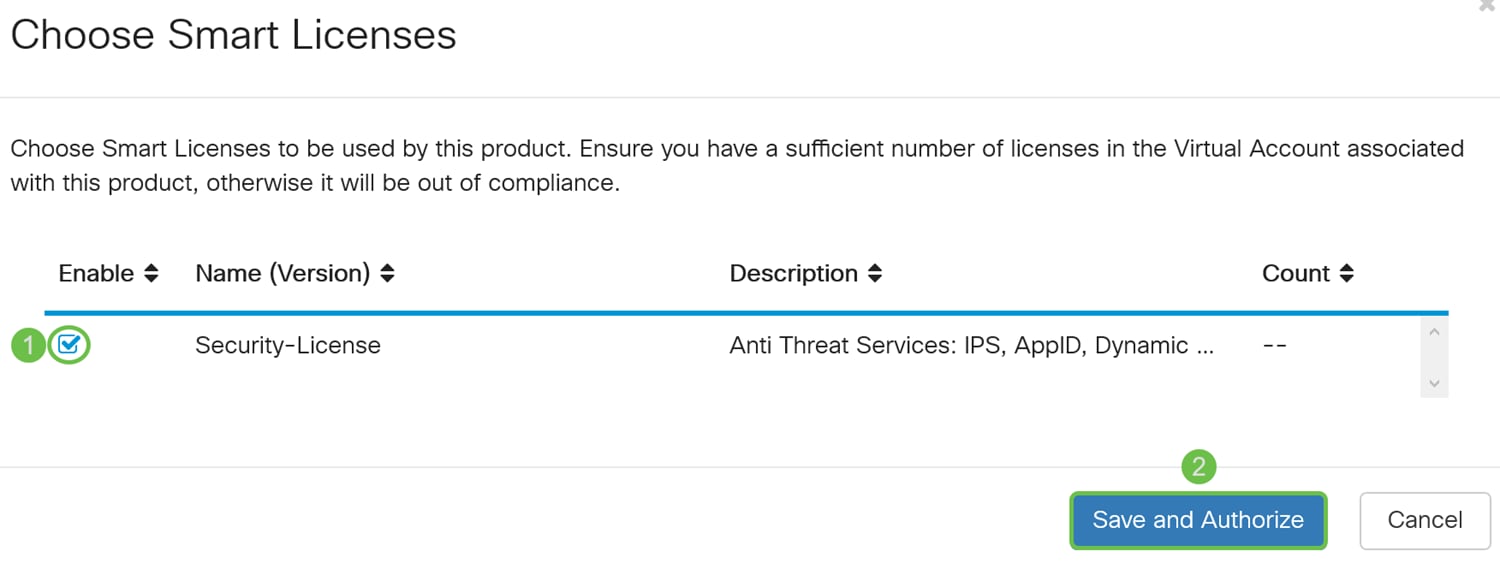

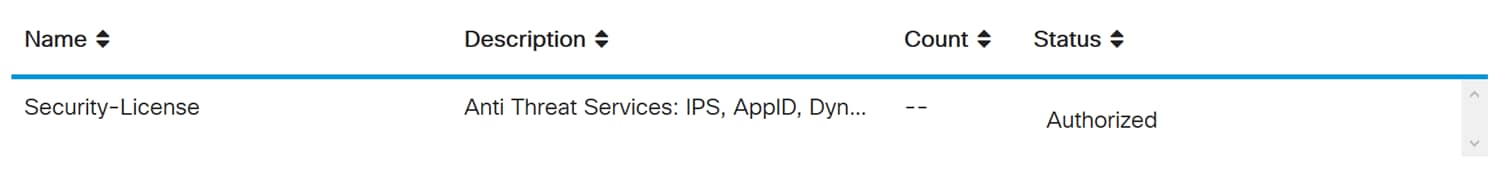

11단계. Smart License 선택 창이 나타납니다. Security-License를 선택한 다음 Save and Authorize를 누릅니다.

12단계. 지금 Security-License의 상태를 Authorized로 설정해야 합니다.

이제 Intrusion Prevention System 구성을 진행할 수 있습니다.

침입 방지 시스템 구성

1단계. 아직 라우터에 로그인하지 않은 경우 라우터의 웹 컨피그레이션 페이지에 로그인합니다.

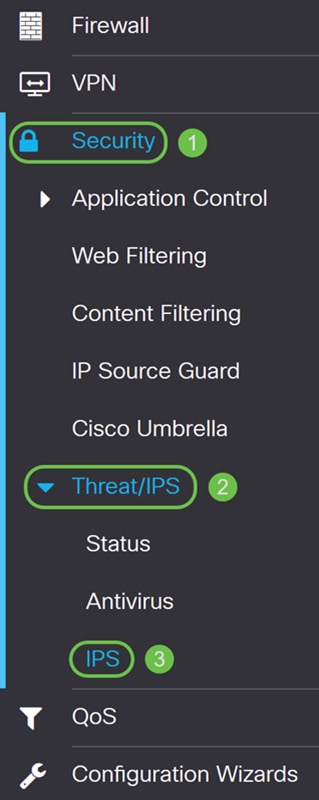

2단계. Security(보안) > Threat/IPS > IPS로 이동합니다.

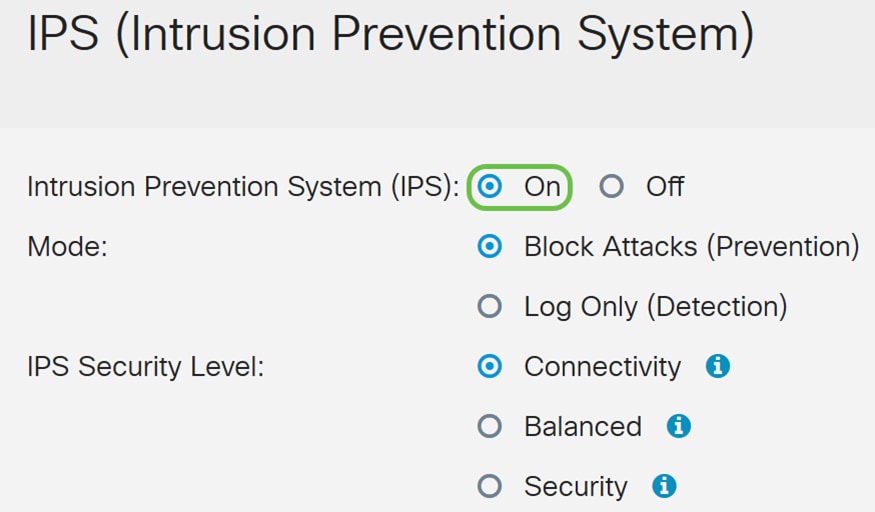

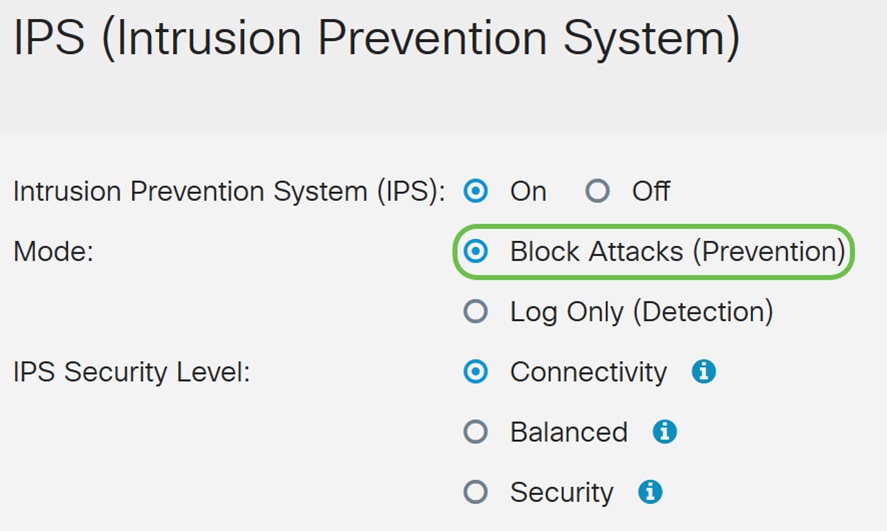

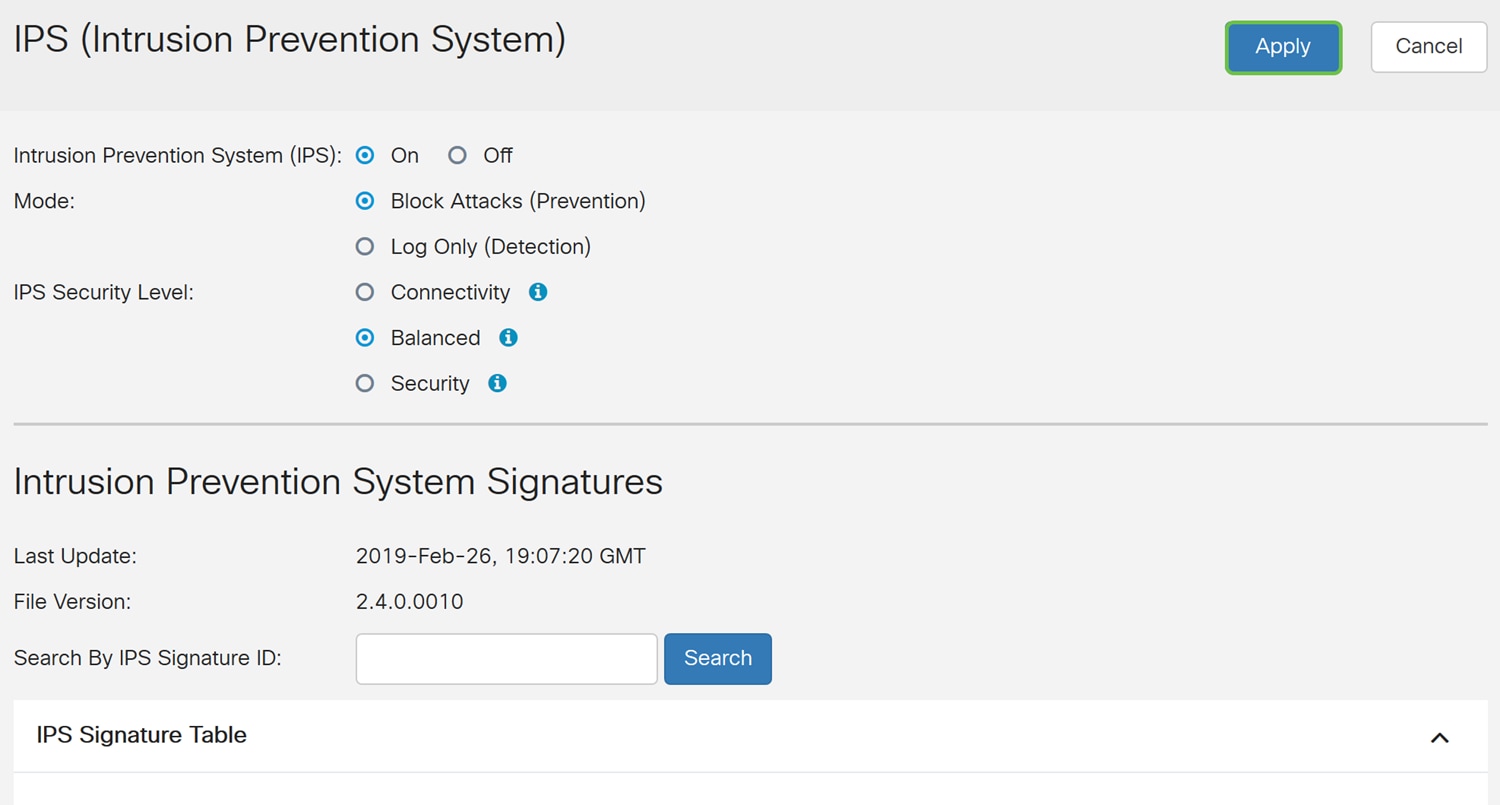

3단계. Intrusion Prevention System 기능을 활성화하려면 On을 선택합니다. 끄려면 [끄기]를 선택합니다.

이 예에서는 On을 선택하겠습니다.

4단계. Block Attacks (Prevention)(공격 차단(방지)) 또는 Log Only(로그만)를 선택합니다. 이 예에서는 Block Attacks (Prevention)를 선택하겠습니다. 아래에 다음 옵션이 정의되어 있습니다.

· Block Attacks (Prevention) - 모든 공격을 차단하려면 선택합니다. 또한 이상 징후를 기록합니다.

· 로그만 - 이 옵션은 이상 징후가 식별될 때 (클라이언트 정보, 서명 ID 등을 사용하여) 로그만 생성합니다. 연결에 영향을 주지 않습니다.

5단계. 사용할 IPS 보안 수준을 선택합니다. 다음 옵션은 다음과 같이 정의됩니다.

· 연결 - 이 모드에서는 가장 중요한 공격을 탐지합니다. 이는 가장 적은 보호 기능을 제공합니다. (심각도가 높은) 위험 공격만 탐지됩니다. 이는 가장 안전하지 않은 옵션입니다.

· 균형 - 선택한 모드는 심각한 공격과 함께 심각한 공격을 탐지합니다. 중간 수준의 보호를 제공합니다. (높음 + 중간 심각도)는 위험도가 낮은 시그니처를 전달하여 검사합니다. 이는 IPS에 대한 중간 수준의 보안입니다.

· 보안 - 보안 모드에서는 일반 공격과 심각한 공격을 탐지합니다. 이를 통해 가장 강력한 보호 기능을 제공합니다. 모든 규칙(높음 + 중간 + 낮음 심각도)이 검사됩니다. 이는 IPS에 대한 최고 보안 수준입니다.

참고: 보안 수준이 높을수록 더 많은 공격이 모니터링되고 시스템 성능에 미치는 영향이 커집니다.

이 데모에서는 Balanced(균형)를 선택하겠습니다.

침입 방지 시스템 시그니처

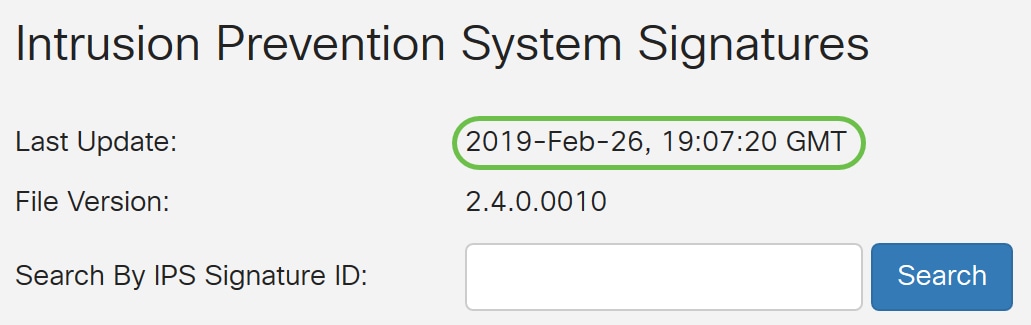

6단계. 최종 갱신 필드에 최종 갱신된 서명의 날짜와 시간이 표시됩니다.

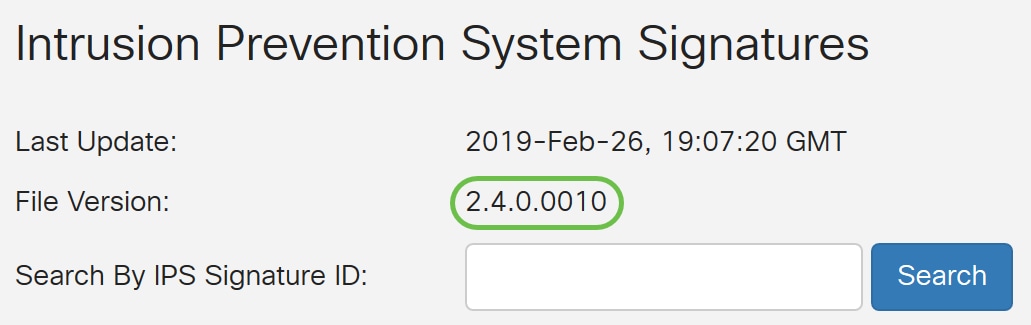

7단계. 파일 버전에 사용 중인 서명 버전이 표시됩니다.

8단계. 시그니처 ID를 검색하려면 IPS 시그니처 ID로 검색 필드에 시그니처 ID를 입력하고 검색을 클릭하여 시그니처가 지원되는지 여부를 확인합니다. 시그니처 ID가 지원되는 경우 아래 표시된 것과 같은 결과로 테이블이 업데이트됩니다.

참고: 서명 ID가 지원되지 않으면 테이블에 아무것도 표시되지 않습니다.

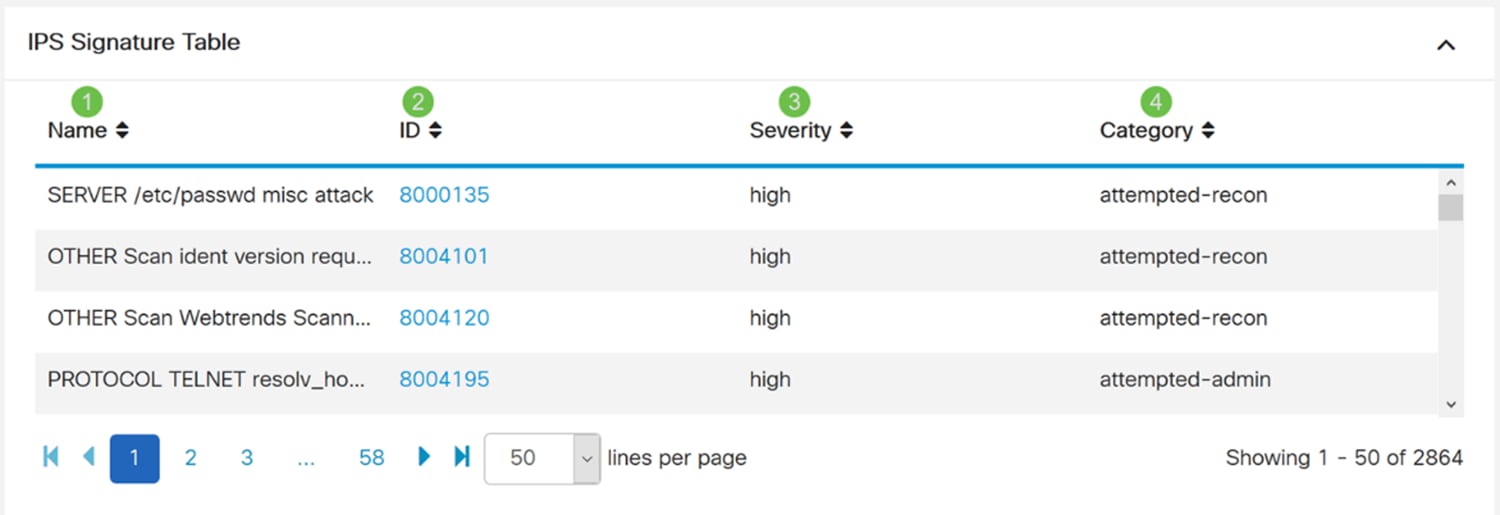

침입 방지 시스템 서명 테이블

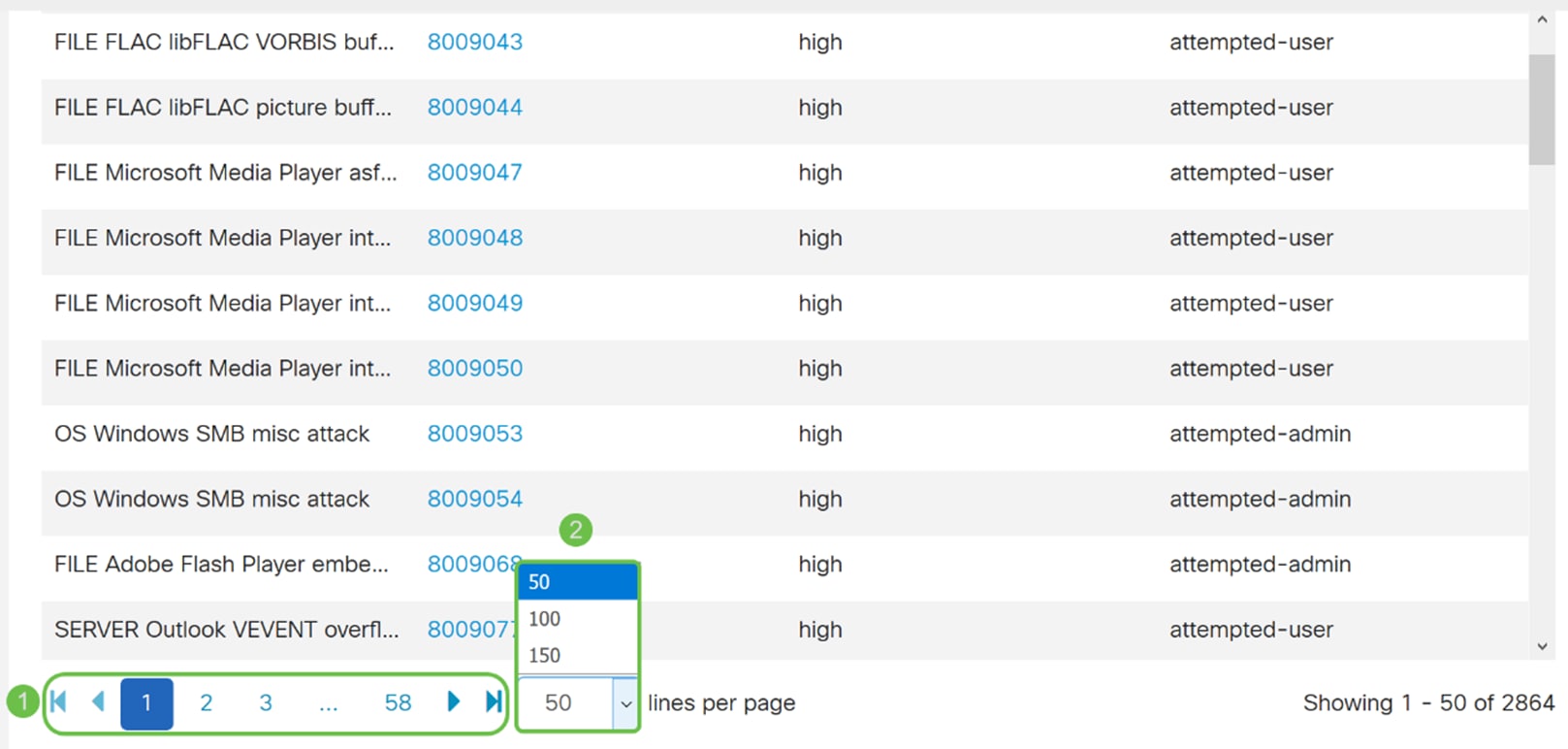

9단계. IPS 서명 테이블에서 다음 필드는 다음과 같이 정의됩니다.

· 이름 - 서명의 이름입니다.

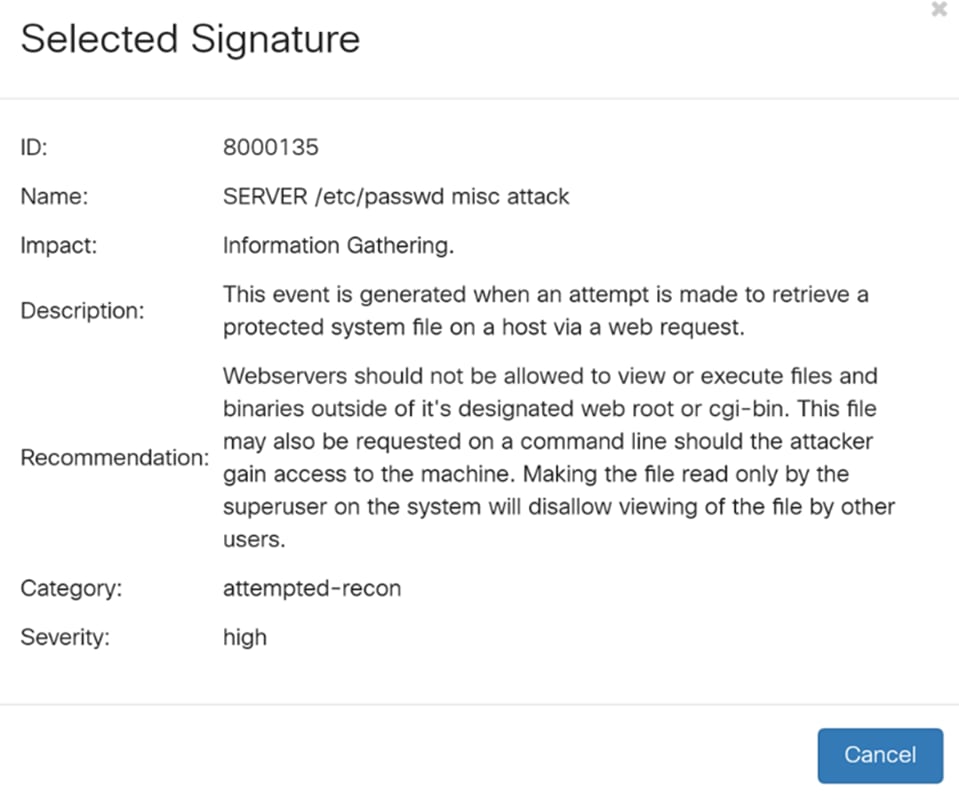

· ID - 서명의 고유 식별자입니다. ID를 클릭하면 선택한 서명의 전체 세부사항을 볼 수 있는 창이 열립니다.

· 심각도 - 심각도는 보안에 미치는 영향을 나타냅니다.

· 범주 - 서명이 속한 범주입니다.

10단계. (선택 사항) IPS 서명 테이블에서 서명 ID를 클릭한 경우, 선택한 서명의 전체 세부 정보를 보여 주는 창이 나타납니다.

11단계. IPS Signature Table(IPS 시그니처 테이블)의 하단에서 테이블에서 앞뒤로 이동할 숫자와 화살표를 선택합니다. 페이지당 행 수(50, 100 또는 150)를 페이지당 행 수 드롭다운 목록에서 선택할 수도 있습니다.

12단계. 적용을 눌러 변경 사항을 실행 중인 구성 파일에 저장합니다.

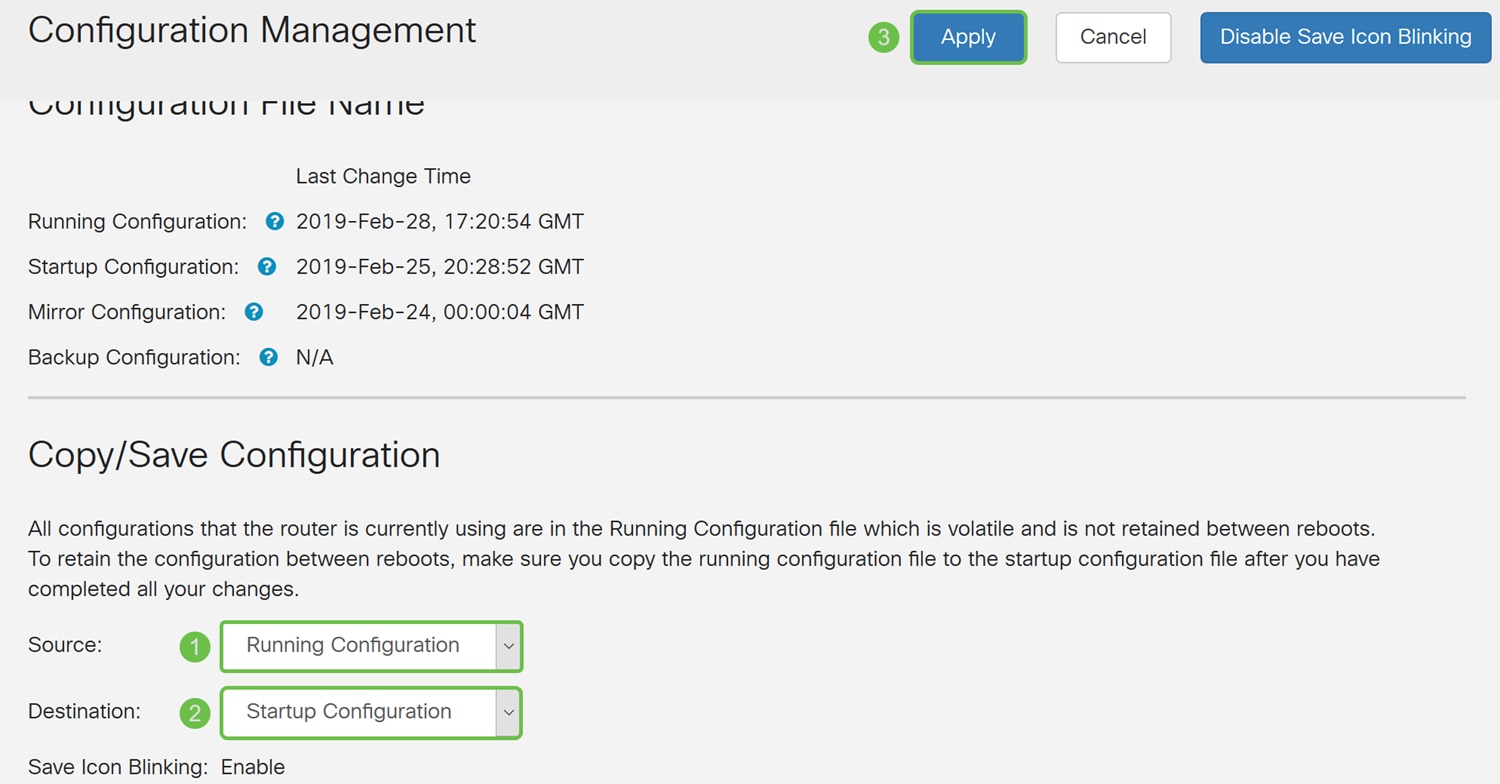

참고: 라우터가 사용 중인 모든 컨피그레이션은 현재 실행 중인 컨피그레이션 파일에 있으며, 이는 휘발성이며 재부팅 사이에 유지되지 않습니다. 재부팅 사이에 컨피그레이션을 유지하려면 실행 중인 컨피그레이션 파일을 시작 컨피그레이션 파일에 복사합니다.

다음 몇 단계에서는 실행 중인 컨피그레이션을 시작 컨피그레이션에 복사하는 방법을 보여줍니다.

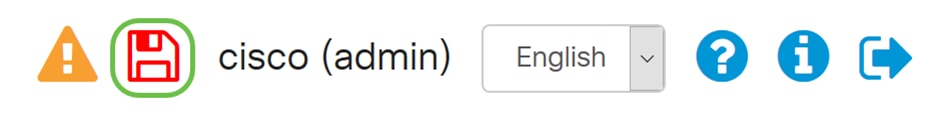

13단계. 페이지 상단에서 플로피 디스크(저장) 아이콘을 클릭합니다. 이렇게 하면 실행 중인 컨피그레이션을 시작 컨피그레이션에 저장하기 위해 컨피그레이션 관리로 리디렉션됩니다.

14단계. Configuration Management(컨피그레이션 관리)에서 아래로 스크롤하여 Copy/Save Configuration(컨피그레이션 복사/저장) 섹션으로 이동합니다. 소스가 Running Configuration(실행 중인 컨피그레이션)이고 대상이 Startup Configuration(시작 컨피그레이션)인지 확인합니다. 적용을 클릭합니다. 그러면 실행 중인 컨피그레이션 파일이 시작 컨피그레이션 파일에 복사되어 재부팅 사이에 컨피그레이션을 유지합니다.

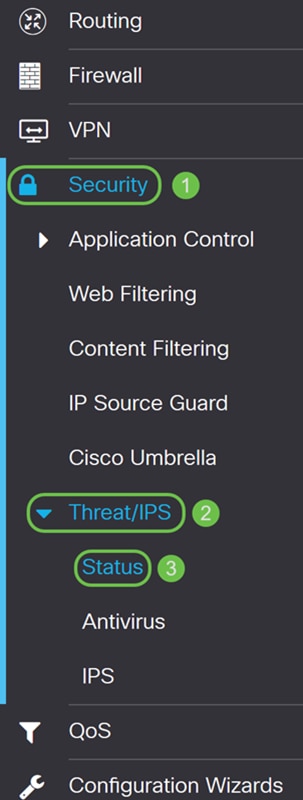

IPS 상태

1단계. Security(보안) > Threat/IPS(위협/IPS) > Status(상태)로 이동합니다.

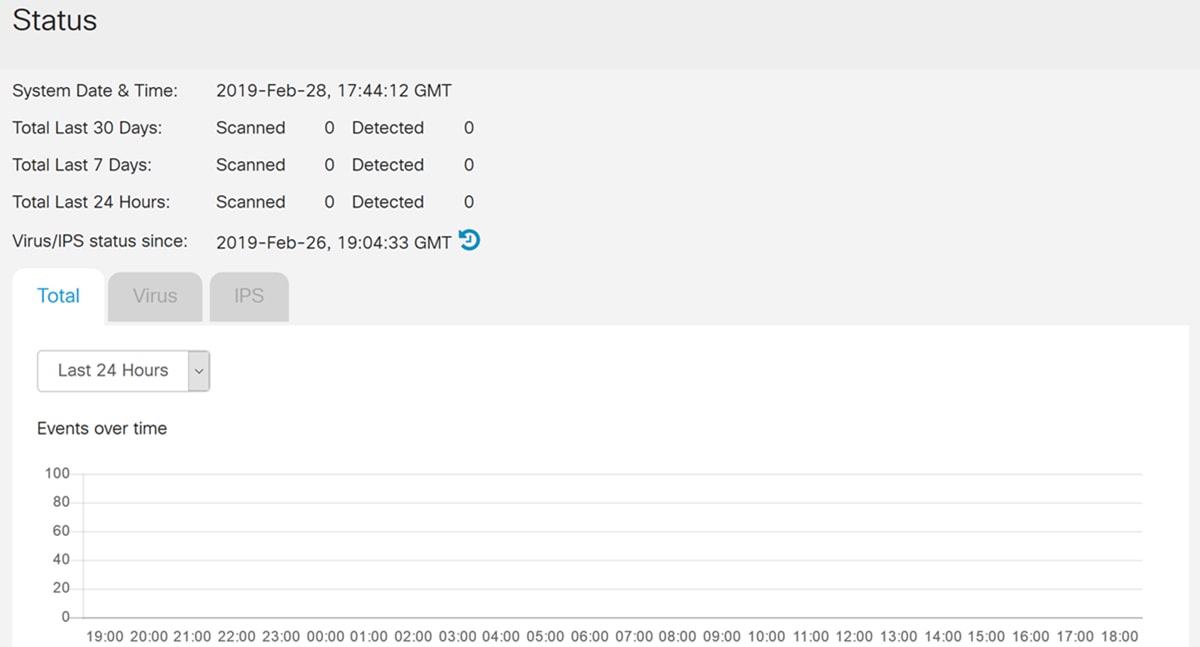

2단계. Status(상태) 페이지에는 Anti Threat 및 IPS 기능이 구성된 경우 위협 및 공격의 세부사항이 표시됩니다. 대시보드에서는 전체 이벤트 요약과 선택 항목에 따라 탐지되는 위협 및 공격의 세부 정보(예: 일, 주, 월)를 볼 수 있습니다.

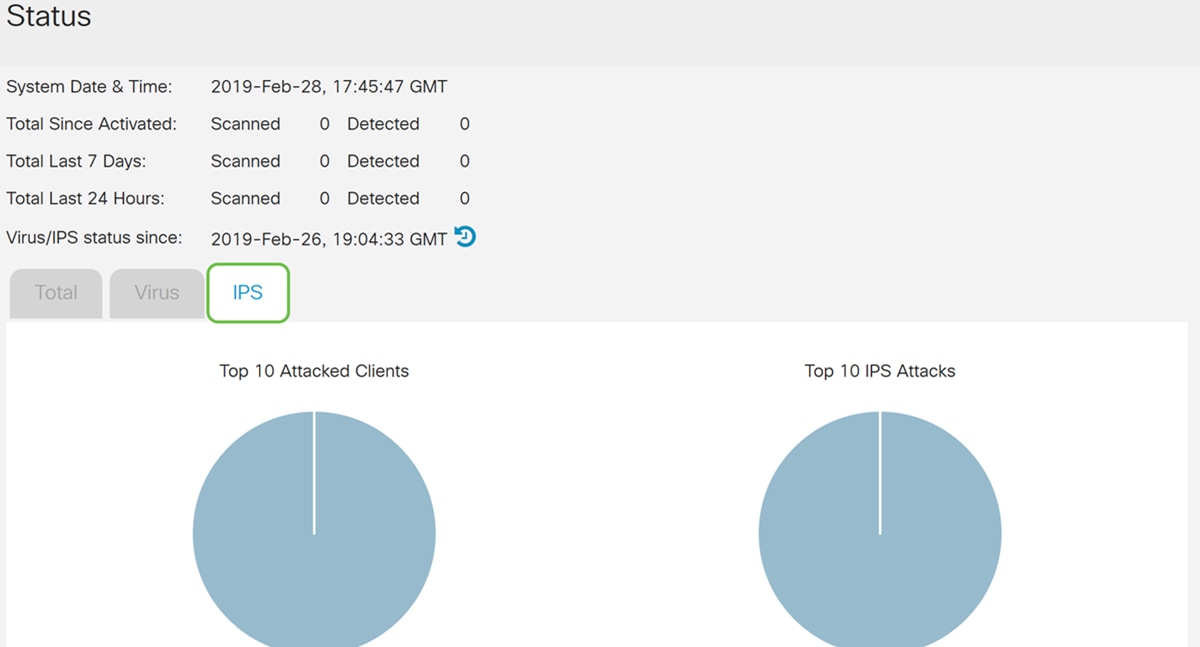

3단계. IPS 탭을 클릭합니다. 이렇게 하면 상위 10개 공격 클라이언트와 상위 10개 IPS 공격이 표시됩니다.

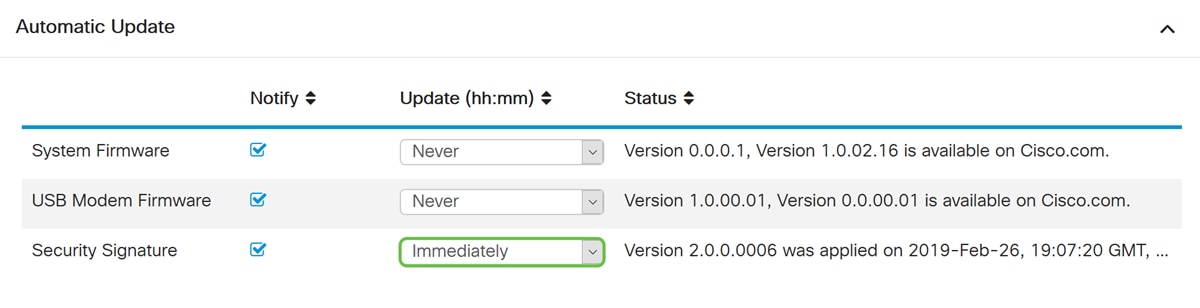

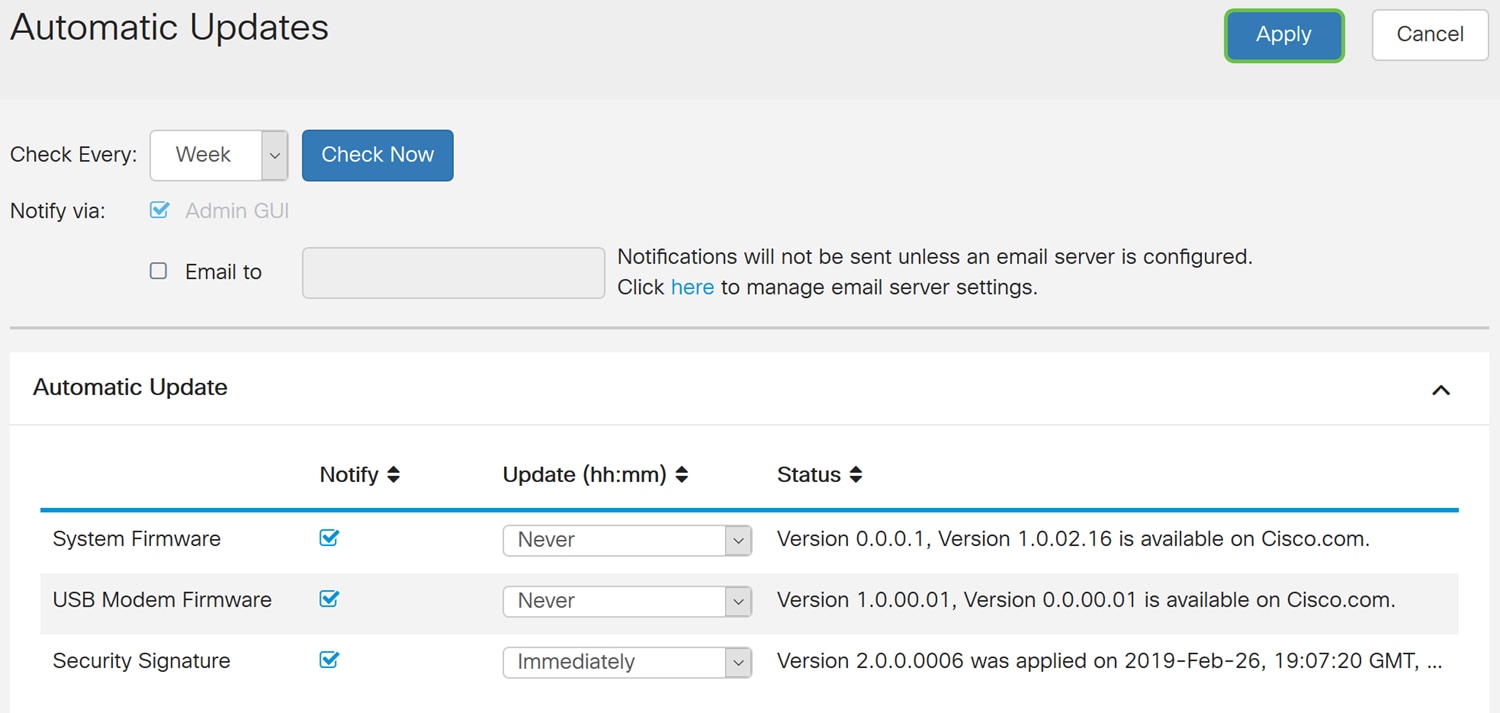

IPS 정의 업데이트

수동으로 또는 자동으로 IPS 정의를 업데이트할 수 있습니다. 1-2단계에서는 IPS 정의를 수동으로 업데이트하는 방법을 보여 주고, 3-6단계에서는 IPS 정의를 자동으로 업데이트하는 방법을 보여 줍니다.

모범 사례: 보안 시그니처를 매주 자동으로 업데이트하는 것이 좋습니다.

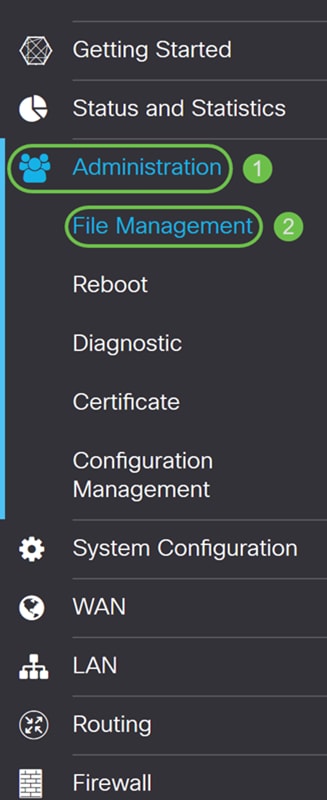

1단계. IPS 정의를 수동으로 업데이트하려면 Administration(관리) > File Management(파일 관리)로 이동합니다.

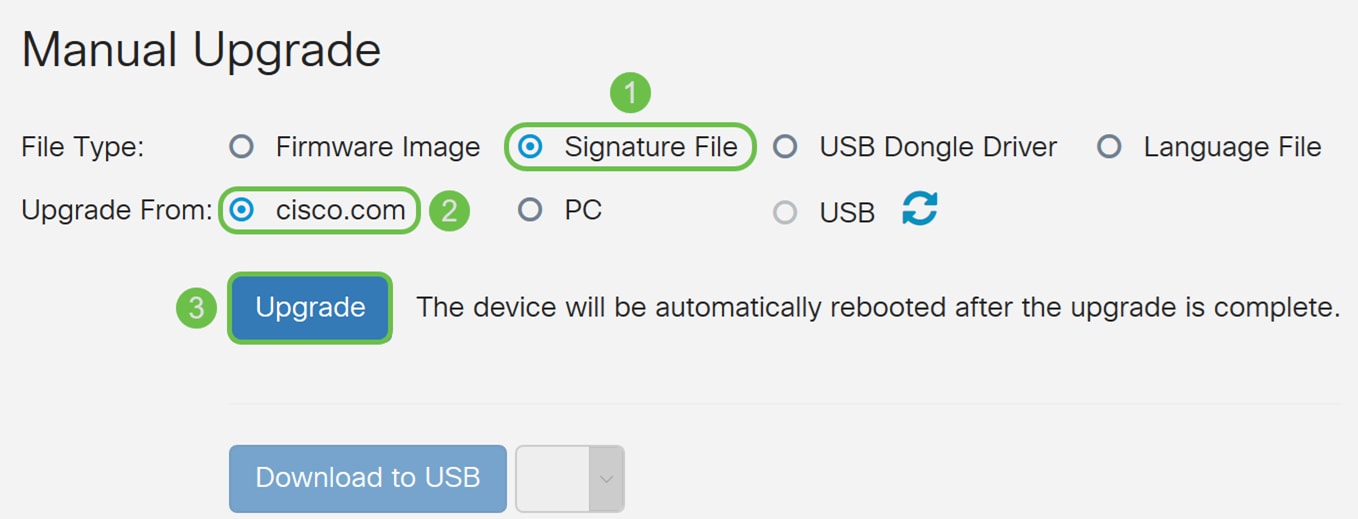

2단계. 아래로 스크롤하여 파일 관리 페이지의 수동 업그레이드 섹션으로 이동합니다. File Type(파일 유형)에 Signature File(시그니처 파일)을 선택하고 Upgrade From(업그레이드 원본)에 cisco.com을 선택합니다. 그런 다음 Upgrade(업그레이드)를 누릅니다. 그러면 최신 보안 서명이 다운로드되어 설치됩니다.

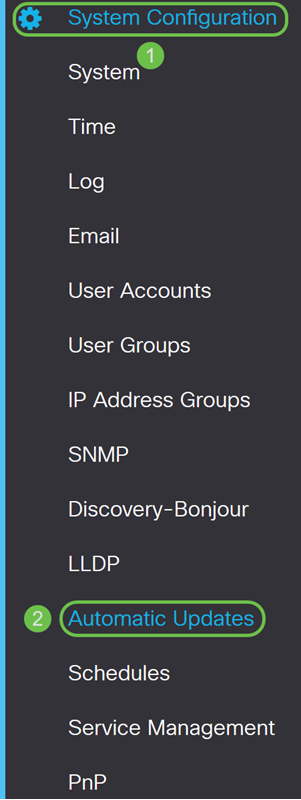

3단계. IPS 정의를 자동으로 업데이트하려면 System Configuration > Automatic Updates로 이동합니다.

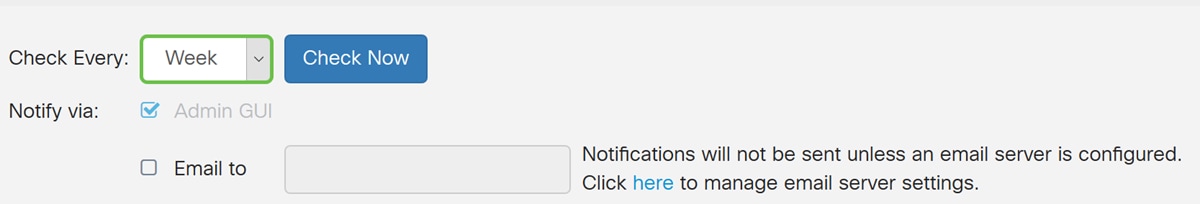

4단계. 자동 갱신 페이지가 열립니다. 주 단위 또는 월 단위로 업데이트를 확인하는 옵션이 있습니다. 라우터가 이메일 또는 웹 UI를 통해 알림을 받도록 할 수 있습니다. 이 예제에서는 매주 확인하도록 선택할 것입니다.

참고: 보안 시그니처를 매주 자동으로 업데이트하는 것이 좋습니다.

5단계. 아래로 스크롤하여 자동 업데이트 섹션으로 이동한 후 보안 서명 필드를 찾습니다. Security Signature Update 드롭다운 목록에서 자동으로 업데이트할 시간을 선택합니다. 이 예에서는 Immediately(즉시)를 선택하겠습니다.

6단계. Apply(적용)를 클릭하여 변경 사항을 실행 중인 컨피그레이션 파일에 저장합니다.

참고: 실행 중인 컨피그레이션 파일을 시작 컨피그레이션 파일로 복사하려면 상단에 있는 플로피 디스크 아이콘을 클릭하여 Configuration Management 페이지로 이동해야 합니다. 이렇게 하면 재부팅 사이에 컨피그레이션을 유지할 수 있습니다.

결론

이제 RV34x series 라우터에 Intrusion Prevention System을 성공적으로 구성했어야 합니다.

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

19-Mar-2019

|

최초 릴리스 |

피드백

피드백