문제 해결을 위한 ZTNA 로깅 구성

소개

이 문서에서는 자세한 ZTA 문제 해결 로그를 수집하는 방법과 단계별 활성화 시점에 대해 설명합니다.

배경 정보

조직에서 사용자, 장치 및 애플리케이션을 보호하기 위해 ZTA(Zero Trust Architecture)를 채택하는 사례가 증가함에 따라 연결 문제 및 정책 시행 문제 해결이 더욱 복잡해졌습니다. 기존의 경계 기반 모델과 달리, ZTA는 ID, 장치 상태, 네트워크 컨텍스트, 클라우드 기반 정책 엔진 전반에서 여러 실시간 결정을 사용합니다. 문제가 발생하면 상위 레벨 로그가 근본 원인을 정확히 파악하기에 부족한 경우가 많습니다.

세부적인 ZTA 레벨 추적 수집은 클라이언트 동작, 정책 평가, 트래픽 가로채기, 클라우드 서비스 상호 작용에 대한 심층적인 가시성을 확보하는 데 중요한 역할을 합니다. 이러한 추적을 통해 엔지니어는 증상 기반 트러블슈팅에서 벗어나 액세스 실패, 성능 저하 또는 예기치 않은 정책 결과로 이어지는 정확한 이벤트 시퀀스를 분석할 수 있습니다.

로그 수집

TAC 케이스를 열기 전에 사전 확인

이러한 사전 확인은 TAC 팀이 문제를 더 효율적으로 파악하는 데 도움이 됩니다. 엔지니어에게 이 정보를 제공하면 최대한 신속하게 문제를 해결할 수 있습니다.

-

어떤 문제가 있으며 영향을 받는 사용자는 몇 명입니까?

-

어떤 OS 및 버전이 영향을 받습니까?

-

문제가 일관적입니까, 간헐적입니까? 간헐적인 경우, 사용자별로 적용됩니까 아니면 광범위하게 적용됩니까?

-

변경 후 문제가 시작되었습니까? 아니면 구축 이후 문제가 있었습니까?

-

알려진 트리거가 있습니까?

-

해결 방법이 있습니까?

수집할 로그

-

DART 번들

- ZTNA 디버그 추적 모드 로그

-

Wireshark 캡처(루프백을 포함한 모든 인터페이스)

-

발견된 오류 메시지

-

그 문제의 타임스탬프

-

CSC ZTA 모듈 상태 스크린샷

-

영향을 받는 사용자의 사용자 이름

다음 섹션에서는 이러한 각 로그를 활성화하고 수집하는 방법에 대해 자세히 설명합니다.

ZTNA 디버그 추적 모드 활성화

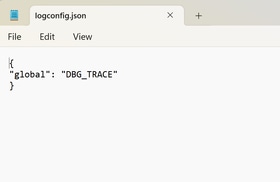

아래에 다음 세부 정보를logconfig.json사용하여 이름이 지정된 파일을 만듭니다.

{ "global": "DBG_TRACE" }

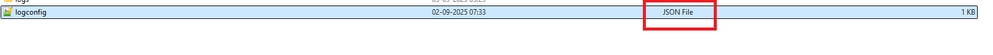

경고: 파일이 이름과 함께 저장되어야 합니다logconfig.json.

파일을 생성한 후 운영 체제에 따라 적절한 위치에 배치합니다.

-

창:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

macOS:

/opt/cisco/secureclient/zta

참고: 지정된 파일을 생성한 후에는 Zero Trust Access Agent 서비스를 다시 시작해야 합니다(ZTA 서비스 다시 시작 단계 확인). 서비스를 다시 시작할 수 없는 경우 컴퓨터를 다시 시작하십시오.

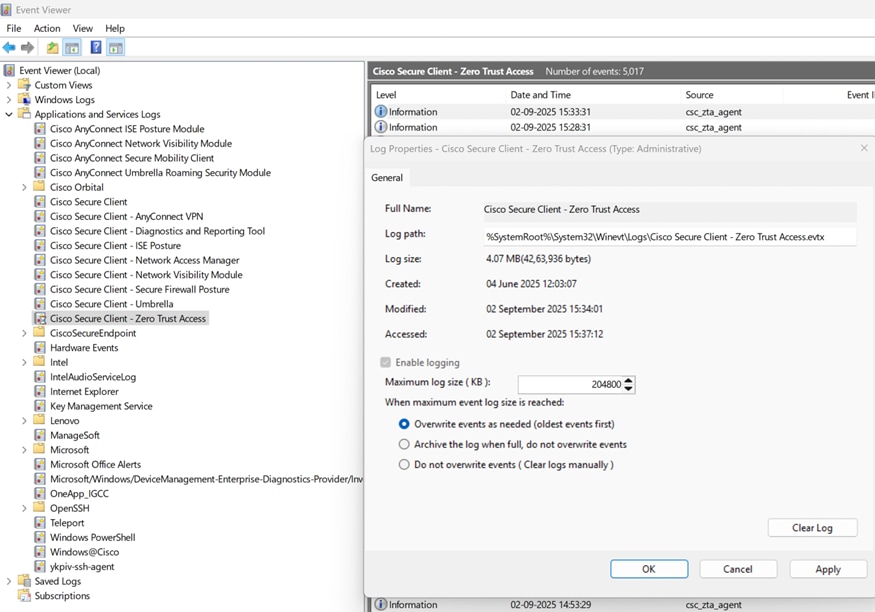

이벤트 뷰어에서 ZTA 로그 크기 늘리기

Windows PC에서 추적 레벨 로깅을 활성화한 후에는 수동으로 ZTA 로그 파일 크기를 늘려야 합니다.

- 열어요

Event Viewer. - 왼쪽 창에서 를 확장합니다

Applications and Services Logs. - 마우스 오른쪽 버튼을 클릭하고

Cisco Secure Client – Zero Trust Access선택합니다Properties. - 에서

Maximum log size (KB)값을204800(200MB와 동일) 로 설정합니다.

마무리하려면 을(를) Apply 클릭한 다음 을OK클릭합니다.

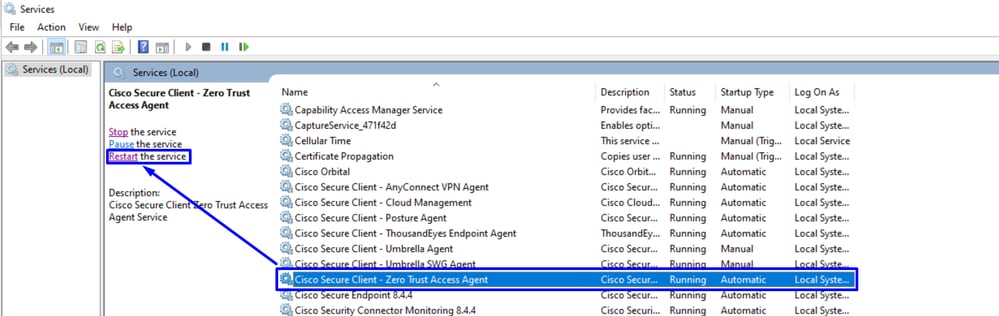

ZTA 서비스 다시 시작

창

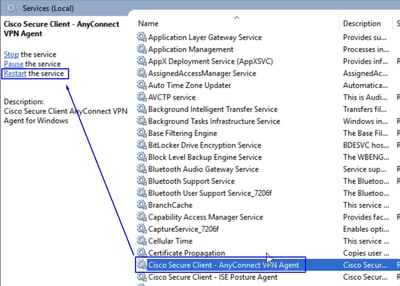

- 쓰기

Windows + R를 열고Run Searchservices.mscEnter 키를 누릅니다. - 서비스를

Cisco Secure Client - Zero trust Access Agent찾고Restart클릭합니다. 서비스가 완료되면 CSC ZTA 모듈 상태를 확인하여 서비스가 활성 상태인지 확인합니다.

참고: 관리 액세스 권한이 없어 ZTA 서비스를 다시 시작할 수 없는 경우, 전체 시스템 재부팅이 다음 옵션입니다.

MacOS

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

참고: 명령을 실행할 수 없거나 관리 액세스 권한이 없어 ZTA 서비스를 다시 시작할 수 없는 경우 전체 시스템 리부팅이 다음 옵션입니다.

KDF 로깅, 패킷 캡처, 듀오 디버그 모드 및 Dart 번들 활성화

창

관리자 권한으로 CMD를 열고 다음 명령을 실행합니다.

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- SysInternal에서 DebugView를 다운로드하여 KDF 로그를 캡처합니다.

- 실행

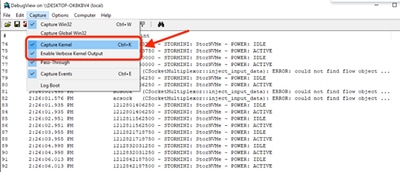

DebugViewadministrator및 다음 메뉴 옵션을 활성화합니다. - Capture(캡처)를 클릭합니다.

- 확인 표시

Capture Kernel. - 확인 표시

Enable Verbose Kernel Output.

- 확인 표시

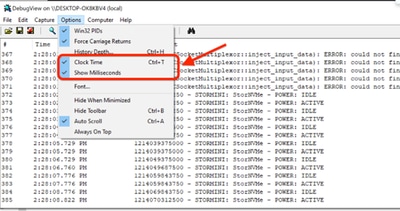

- 옵션

- 확인 표시

Clock Time. - 확인 표시

Show Milliseconds.

- 확인 표시

-

관리자 프롬프트를 통해 클라이언트 서비스를 재시작합니다.

net stop csc_vpnagent && net start csc_vpnagent- 작동

net stop csc_vpnagent && net start csc_vpnagent이 되지 않으면 services.msc에서Cisco Secure Client서비스를 다시 시작합니다.

- 디버그 모드에서 Duo 활성화

-

시작하기

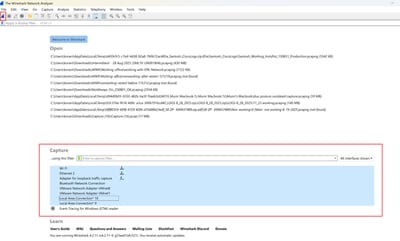

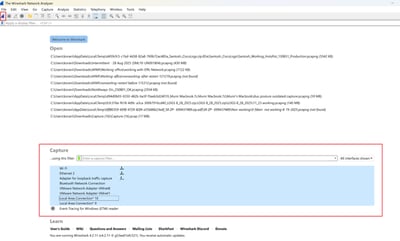

Wireshark Capture. -

모든 인터페이스를 선택하고 패킷 캡처를 시작합니다.

- 문제를 재현하고 저장한

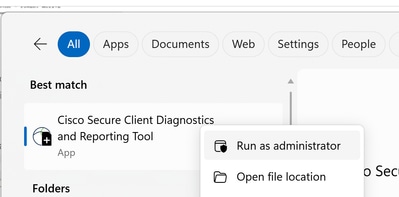

KDF LogsWireshark Capture다음 캡처할 단계를 수행합니다.DART Bundle. - 관리자 권한

Cisco Secure Client Diagnostics & Reporting Tool (DART)으로 를 엽니다.

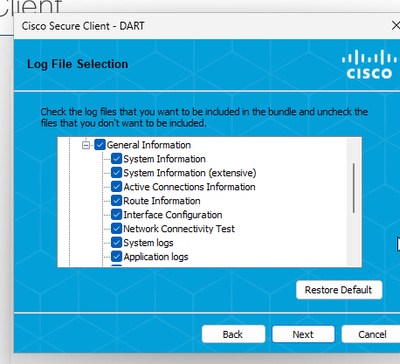

- 클릭

Custom.- 포함

System Information Extensive및Network Connectivity Test.

- 포함

- Windows에서 KDF 로깅을 중지하려면 다음 명령을 사용합니다.

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

참고: 모든 로그 수집: KDF 로그, Wireshark 캡처 및 DART 번들이 TAC 케이스에 추가됩니다.

Windows Powershell 명령을 활성화 및 비활성화하려면 관리자로 실행해야 합니다.

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

터미널을 열고 다음 명령 체인에 따라 MacOS에서 KDF 로깅을 활성화합니다.

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- 디버그 모드에서 Duo를 활성화합니다.

-

시작하기

Wireshark Capture. -

모든 인터페이스를 선택하고 패킷 캡처를 시작합니다.

- 문제를 재현하고 저장한

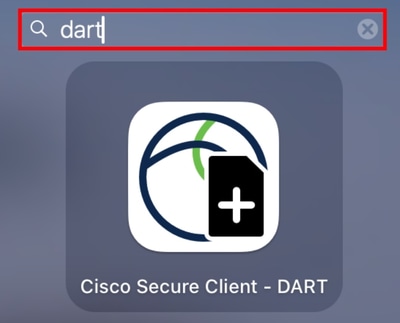

KDF LogsWireshark Capture다음 캡처할 단계를 수행합니다.DART Bundle. - 열기

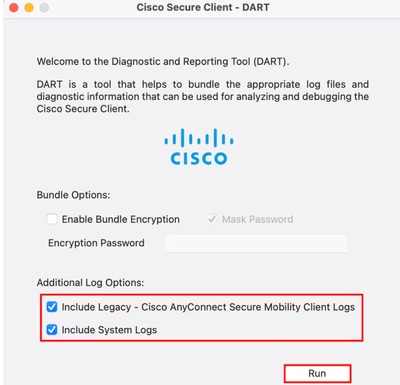

Cisco Secure Client - DART.

- 다음 옵션을 선택합니다.

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- 클릭

Run.

참고: 모든 로그 수집: KDF 로그, Wireshark 캡처 및 DART 번들이 TAC 케이스에 추가됩니다.

관련 정보

- Cisco 기술 지원 및 다운로드

- Cisco Secure Access Help Center

- Cisco ISE 설계 가이드

- Windows 및 MacOS에서 보안 클라이언트에 대한 KDF 로그 수집

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

2.0 |

30-Mar-2026

|

업데이트된 대체 텍스트 및 서식 |

1.0 |

31-Dec-2025

|

최초 릴리스 |

피드백

피드백