소개

이 문서에서는 UCCE(Unified Contact Center Enterprise) 12.5에 추가된 최신 보안 개선 사항에 대해 설명합니다.

사전 요구 사항

- UCCE

- 개방형 SSL(Secure Sockets Layer)

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- UCCE 12.5

- Windows용 OpenSSL(64비트)

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

Cisco SCF(Security Control Framework): Collaboration Security Control Framework에서는 안전하고 신뢰할 수 있는 협업 인프라를 구축하기 위한 설계 및 구현 지침을 제공합니다. 이러한 인프라는 잘 알려진 공격과 새로운 공격 모두에 복원력이 있습니다. Cisco Unified ICM/Contact Center Enterprise, 릴리스 12.5의 보안 설명서를 참조하십시오.

Cisco의 SCF 노력의 일환으로 UCCE 12.5에 대한 추가 보안 개선 사항이 추가되었습니다. 이 문서에서는 이러한 개선 사항에 대해 간략하게 설명합니다.

다운로드한 ISO 확인

Cisco에서 서명한 다운로드한 ISO를 검증하고 권한이 있는지 확인하려면 다음 단계를 수행하십시오.

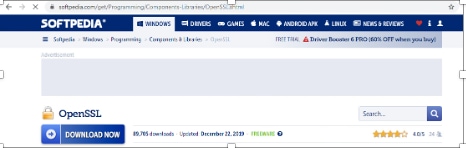

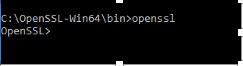

1. OpenSSL을 다운로드하고 설치합니다. 소프트웨어 "openssl softpedia"를 검색합니다.

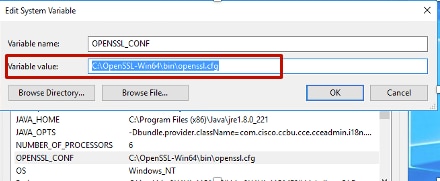

2. 경로를 확인합니다(기본적으로 설정되지만 확인하기에 좋음). Windows 10에서 System Properties(시스템 속성)로 이동하여 Environment Variables(환경 변수)를 선택합니다.

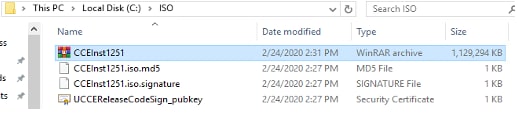

3. ISO 검증에 필요한 파일

4. 명령줄에서 OpenSSL 툴을 실행합니다.

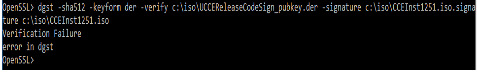

5. 명령 실행

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. 오류가 발생할 경우 명령줄에 이미지에 표시된 것처럼 오류가 표시됩니다

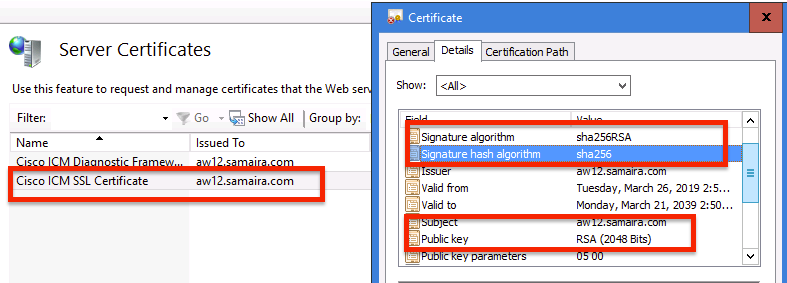

SHA-256 및 키 크기가 2048비트인 인증서 사용

불만 인증서를 식별하는 경우(즉, SHA-256 및/또는 keysize 2048비트 요구 사항을 충족하지 않는 경우) 오류를 보고합니다.

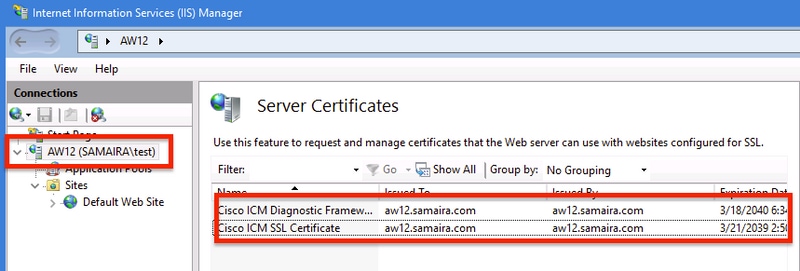

UCCE의 관점에서는 두 가지 중요한 인증서가 있습니다.

- Cisco ICM 진단 프레임워크 서비스 인증서

- Cisco ICM SSL 인증서

인증서는 windows server의 IIS(인터넷 정보 서비스) 관리자 옵션에서 검토할 수 있습니다.

자체 서명 인증서의 경우(Diagnose Portico 또는 Web Setup용) 보고된 오류 행은 다음과 같습니다.

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

SSLUtil 툴

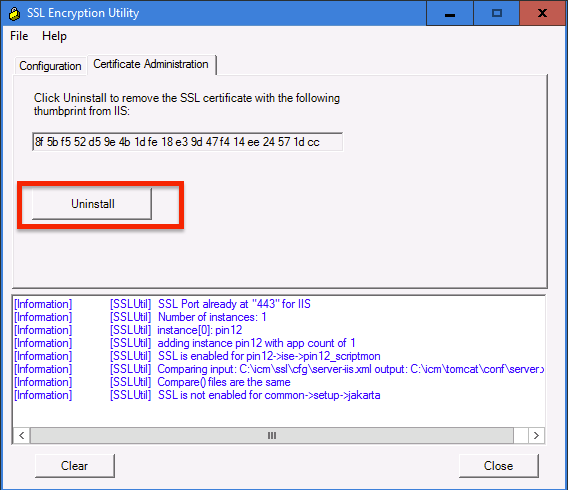

a. 자체 서명 인증서(WebSetup/CCEAdmin 페이지용)를 재생성하려면 SSLUtil 툴(위치: C:\icm\bin)을 사용합니다.

b. 현재 "Cisco ICM SSL 인증서"를 삭제하려면 Uninstall(제거)을 선택합니다.

c. 다음으로 Install in SSLUtil tool(SSLUtil 툴에서 설치)을 선택하고 프로세스가 완료되면 생성된 인증서에 SHA-256 및 keysize '2048' 비트가 포함되었음을 확인합니다.

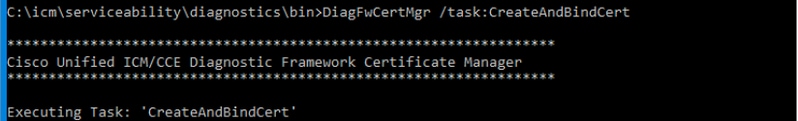

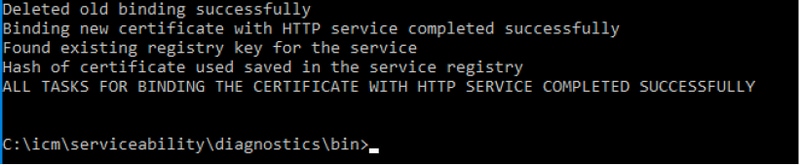

DiagFwCertMgr 명령

Cisco ICM 진단 프레임워크 서비스 인증서에 대한 자체 서명 인증서를 다시 생성하려면 이미지에 표시된 대로 명령줄 "DiagFwCertMgr"을 사용합니다.

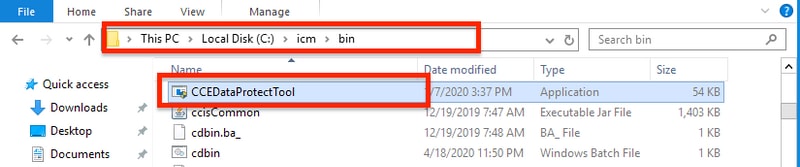

데이터 보호 툴

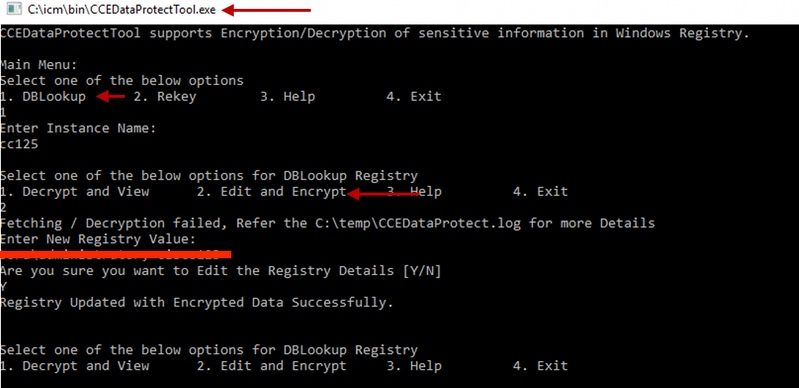

1. CCEDataProtectTool은 Windows 레지스트리가 저장하는 중요한 정보를 암호화하고 해독하는 데 사용됩니다. SQL 12.5로 업그레이드한 후 SQL Login 레지스트리의 값 저장소를 CCEDataProtectTool로 다시 구성해야 합니다. 관리자, 관리자 권한이 있는 도메인 사용자 또는 로컬 관리자만 이 도구를 실행할 수 있습니다.

2. 이 도구를 사용하여 SQLLogin 레지스트리에서 암호화된 값 저장소를 보고, 구성하고, 편집하고, 제거할 수 있습니다.

3. 공구가 있는 곳

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. 위치로 이동하여 CCEDataProtectTool.exe를 두 번 클릭합니다.

5. 암호화하려면 DBLookup의 경우 1을 누르고 Instance Name을 입력합니다. 다음으로 2를 눌러 "Edit and Encrypt(편집 및 암호화)"를 선택합니다.

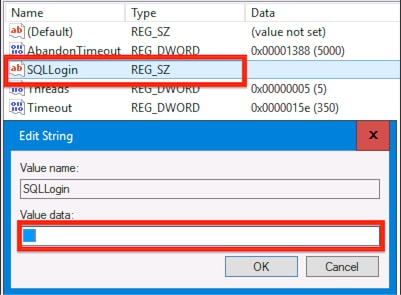

6. 레지스트리 위치로 이동하여 그림과 같이 문자열 값 SQLLogin이 비어 있는 것처럼 보입니다.

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

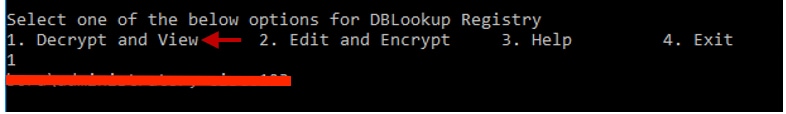

7. 암호화값을 검토할 필요가 있는 경우 ccedAtaProtectTool의 명령줄에서 이미지에 표시된 대로 1번을 눌러 "Decrypt and View"를 선택합니다.

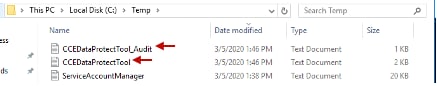

8. 이 도구에 대한 일체의 로그가 위치에서 발견될 수 있습니다.

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool