CT5760 コントローラ導入ガイド シスコ次世代 WLAN コントローラ

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月12日

章のタイトル: サポートされる機能

- ネットワーク トポロジ

- VLAN および IP アドレス

- CLI を使用した CT5760 コントローラ設定の例

- コンソールの接続

- スタートアップ ウィザード

- バージョン

- 日付と時刻の設定

- CT5760 コントローラ Web グラフィカル ユーザ インターフェイスのイネーブル化

- 基本設定

- CT5760 での DHCP スヌーピングおよび信頼状態の設定

- 管理およびクライアント インターフェイスの追加

- WLAN の設定

- AP の接続

- セキュリティ設定

- ワイヤレス WebAuth および Guest Anchor ソリューション

- グローバル コンフィギュレーションの [Parameter Map] セクションの設定

- カスタマイズされた WebAuth の TAR 形式パッケージの設定

- カスタム ページを使用したパラメータ マップの設定

- タイプ同意と電子メール オプションを使用したパラメータ マップの設定

- ローカル WebAuth 認証の設定

- webauth の外部 RADIUS の設定

- WebAuth を使用した WLAN の設定

- グローバル コンフィギュレーションでの HTTP サーバの設定

- チェックを入れたりイネーブルにするその他の設定

- SNMP の設定

- IPv6 Configuration

- IPv6 スヌーピングのイネーブル:CT5760

- インターフェイスでの IPv6 のイネーブル:CT5760

サポートされる機能

CT5760 WLC は、802.11ac パフォーマンス用に設計された業界最先端のプラットフォームで、ミッション クリティカルなワイヤレス ネットワークに対して最大のサービス、拡張性、および復元力を提供します。拡張されたソフトウェア プログラム可能 ASIC により、 表 2-1 に示す幅広い機能を提供します。

機能および仕様の完全なリストは、 『Cisco 5760 Series Wireless Controller』ページおよび『Data Sheet』 を参照してください。

シスコのコントローラの比較

この表は、シスコの大規模コントローラの比較の一覧を示します。

Cisco IOS® ソフトウェア CLI コマンドを使用する新しいオペレーティング システム

CT5760 コントローラは、Cisco スイッチおよびルータで使用されるのと同じ Cisco IOS® ソフトウェア CLI コマンドを使用します。新しいワイヤレス CLI コマンドは既存の Cisco IOS® CLI に追加されています。ワイヤレス Cisco IOS® ソフトウェア CLI コマンドの完全なリストについては、『 Cisco 5700 Series Wireless LAN Controller Command References 』ドキュメントを参照してください。

ライセンス

ライセンスは使用ライセンス モデルに基づいています(Catalyst 3850 および CT5760 の AP ライセンス料金ごと)。AP ライセンスは、モビリティ コントローラでイネーブルになります。Catalyst 3850 スイッチ、CT5760、5500、または WiSM2 がモビリティ コントローラになります。モビリティ エージェントの機能(たとえばスイッチの CAPWAP 終端)別のライセンスはありません。5500/WiSM2 をモビリティ コントローラとして使用している場合は、従来と同じ AP ライセンスを使用できます。AP ライセンスは Catalyst 3850 と CT5760 間、Catalyst 3850 と Catalyst 3850 間、および CT5760 と CT5760 間で譲渡可能です。

詳細については、 シスコ使用ライセンスの FAQ を参照してください。

ソフトウェア リリース番号

サポートされるプラットフォーム

•![]() 統合アクセス モード:CT5760、CT5508、WS-SVC-WISM2、3850

統合アクセス モード:CT5760、CT5508、WS-SVC-WISM2、3850

•![]() 1040、1140、1260、1600、2600、3500、3600

1040、1140、1260、1600、2600、3500、3600

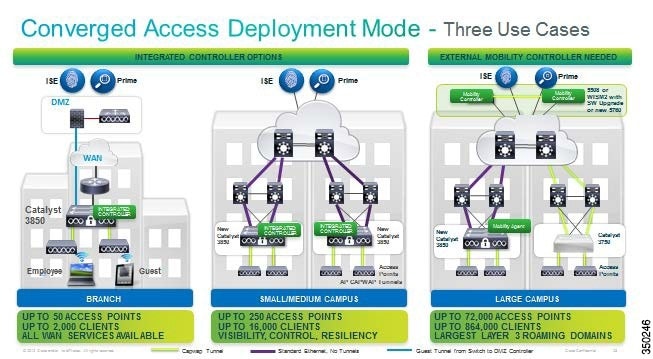

統合アクセス導入モード

CT5760 および Catalyst 3850 の導入には、2 つの Cisco Unified Access アーキテクチャ、つまり一元化および統合アクセスがあります。

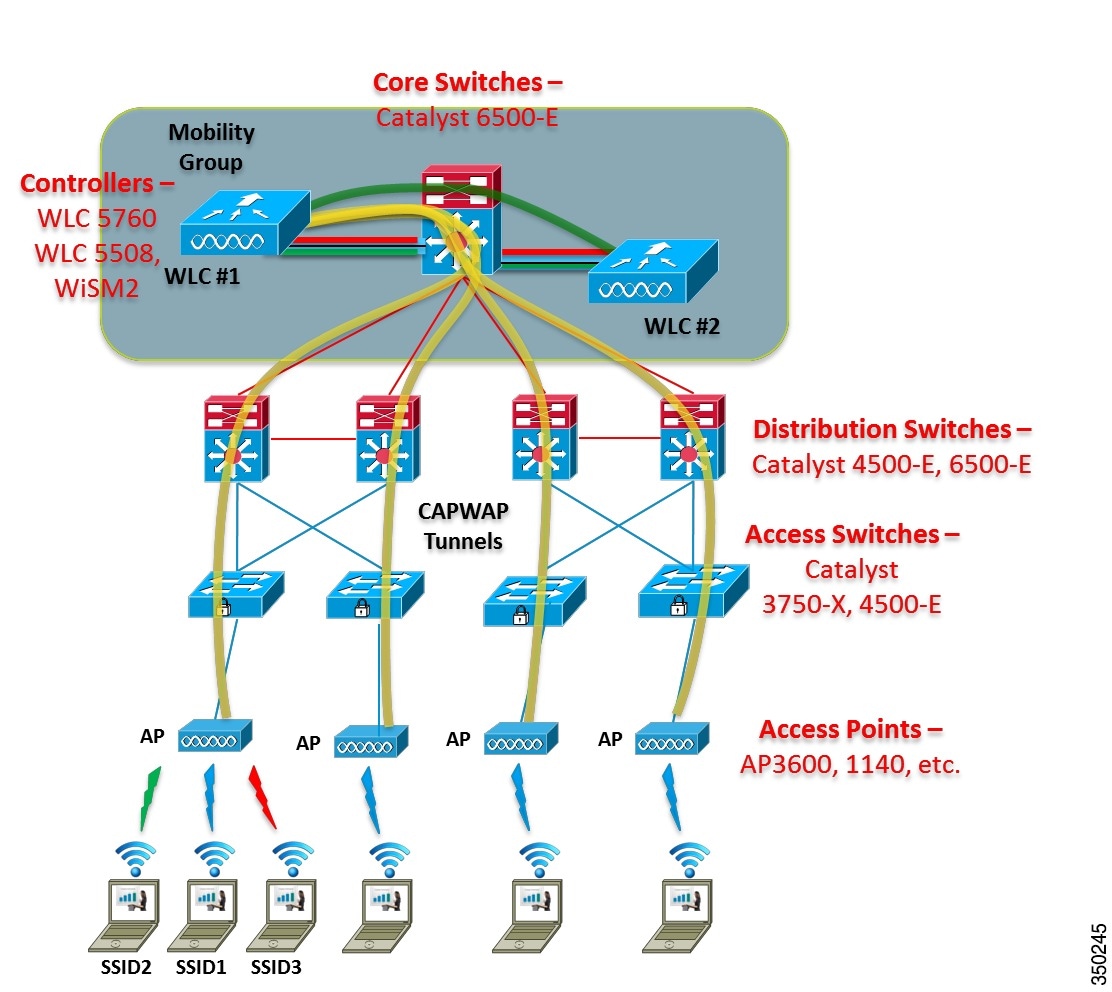

一元化モード

一元化モード(従来のコントローラではローカル モード)は有線接続だけでなくワイヤレスにも設定されている Cisco Unified Wireless Network (CUWN) ソリューションのさまざまなポイントで現在使用されているものと同じ導入モデルです。現在の CUWN ではユーザ トラフィックをコントローラへ一元化してトンネリング(データ プレーンとコントロール プレーン)しチャネルおよびパワーの割り当て、不正の検出、セキュリティ攻撃、干渉、ローミングなどをシステム全体で調整します。

統合アクセス モード

統合モードは、既存のワイヤレス導入の進化形で、モビリティに追加の導入モードを提供します。統合アクセス モデルでは注意すべきいくつかの設計の違いがあります:

•![]() Catalyst 3850 はローカルに接続されている AP の CAPWAP トンネルを終端するモビリティ エージェントとして動作できます。

Catalyst 3850 はローカルに接続されている AP の CAPWAP トンネルを終端するモビリティ エージェントとして動作できます。

•![]() Catalyst 3850 は、小規模な導入では他のモビリティ エージェント スイッチのモビリティ コントローラとして機能できます。

Catalyst 3850 は、小規模な導入では他のモビリティ エージェント スイッチのモビリティ コントローラとして機能できます。

•![]() スイッチ ピア グループ(SPG)(L2/L3)全体のローミングを行います。

スイッチ ピア グループ(SPG)(L2/L3)全体のローミングを行います。

•![]() SPG 内のモビリティ エージェントはフル メッシュ構造(SPG 形成での自動作成)です。

SPG 内のモビリティ エージェントはフル メッシュ構造(SPG 形成での自動作成)です。

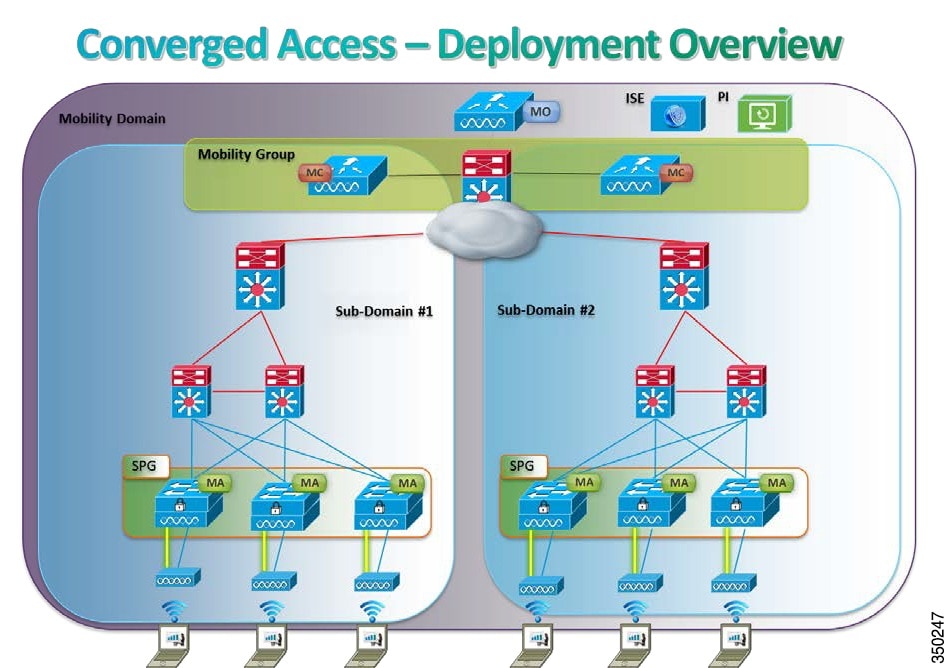

統合アクセス コンポーネント

いくつかのコンポーネントは、統合アクセス モデルを理解するために強調表示されます。これらのコンポーネントを図 2-3 に示します。

•![]() モビリティ エージェント:AP からの CAPWAP トンネルを終端します。

モビリティ エージェント:AP からの CAPWAP トンネルを終端します。

•![]() モビリティ コントローラ:サブ ドメイン内および全体でモビリティを管理します。

モビリティ コントローラ:サブ ドメイン内および全体でモビリティを管理します。

•![]() モビリティ オラクル:モビリティ コントローラのスーパーセットで、ドメイン内のスケーラブルなモビリティ管理が可能になります。

モビリティ オラクル:モビリティ コントローラのスーパーセットで、ドメイン内のスケーラブルなモビリティ管理が可能になります。

•![]() モビリティ グループ:モビリティ コントローラをグループ化して高速ローミング、無線周波数管理などを可能にします。

モビリティ グループ:モビリティ コントローラをグループ化して高速ローミング、無線周波数管理などを可能にします。

•![]() スイッチ ピア グループ:ディストリビューション ブロック内をローミングするためにローカライズされたトラフィックです。

スイッチ ピア グループ:ディストリビューション ブロック内をローミングするためにローカライズされたトラフィックです。

この展開ガイドでは、Cisco IOS® フトウェアでの新しい CT5760 フィーチャ セットの設定に焦点を当てています。新しい Catalyst 3850 有線/ワイヤレス スイッチおよび導入シナリオの詳細については、『 Catalyst 3850 Deployment/Configuration Guides 』ページを参照してください。

導入の基礎:ポート、インターフェイス、WLAN

この項では CT5760 ポート、インターフェイス、および WLAN に関する情報を扱います。

ポートについて

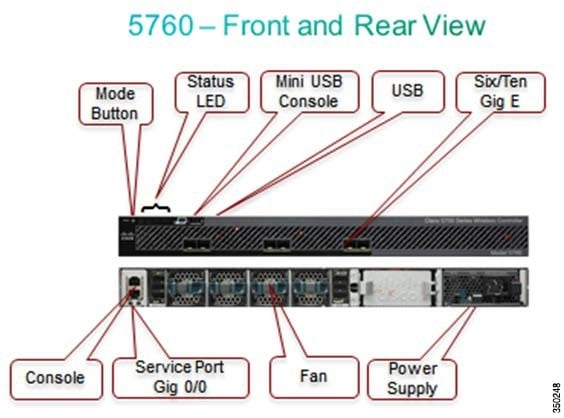

ポートは、コントローラ プラットフォーム上に存在し、接続に使用される物理的実体です。コントローラには、ディストリビューション システム ポートと、サービス ポートの 2 種類があります。CT5760 コントローラで使用可能なポートを図 2-4 に示します。

管理ポート(サービス ポート)(RJ-45)

Cisco 5760 シリーズ コントローラは 10/100/1000 銅線イーサネット管理ポート(GE0/0)を備えています。管理ポートは、コントローラのアウトオブバンド管理、システム リカバリ、およびネットワーク障害が発生した場合のメンテナンス用に確保されています。

コンソール ポート(RJ-45)およびミニ USB タイプ B ポート

CT5760 WLC には RJ-45 およびミニ USB タイプ B の 2 つのコンソール ポートがあります。

(注) 1 つのコンソール ポートのみを使用できます(RJ-45 またはミニ USB)。1 つのコンソール ポートに接続すると、もう一方のポートは無効になります。

USB ポート 0(タイプ A):

Cisco 5760 シリーズ コントローラの USB コンソール ポートは、USB タイプ A/5 ピン ミニ タイプ B ケーブルを使用して PC の USB コネクタに直接接続します。

SFP ディストリビューション システム ポート 1 ~ 6:

Cisco 5760 コントローラには、6 個の 10 ギガビット イーサネット(GE)ディストリビューション システム ポートが搭載されていて、これらのポートを通じて複数の AP を管理できます。Cisco 5760 コントローラは、最大 1000 AP をサポートし、ポート単位の AP 数に制限はありません。ただし、負荷を自動的に分散させるためにリンク集約 (LAG) または EtherChannel を使用することを推奨します。LAG はこのマニュアルの別の項で説明します。10GE ポートでサポートされる SFP の製品番号を 表 2-3 に示します。

インターフェイスについて

インターフェイスはコントローラ上の論理的実体です。次世代のコントローラには、複数のインターフェイスが実装されていますが、これらのインターフェイスは以下のように設定する必要があります:

1.![]() ワイヤレス管理インターフェイス(セットアップ時に設定可能。必須)

ワイヤレス管理インターフェイス(セットアップ時に設定可能。必須)

ワイヤレス管理インターフェイスは AP のコントローラ検出、モビリティ、および無線リソース管理(RRM)に使用されます。このインターフェイスは、インバンド管理、つまり Telnet/SSH CLI、SNMP、および WebGUI に対しても使用されます。

WLAN について

WLAN は VLAN インターフェイスにサービス セット ID(SSID)を関連付けます。これは、セキュリティ、Quality of Service(QoS)、無線ポリシーなどその他の無線ネットワーク パラメータを使って設定されます。コントローラ 1 つあたり、最大 512 AP の WLAN を設定できます。

WLAN は、物理インターフェイスにマッピングされている VLAN にマッピングされます。

(注) コントローラが VLAN トラフィックを正常にルーティングできるよう、WLAN と管理インターフェイスにはそれぞれ別の VLAN セットを割り当てることをお勧めします。

コントローラ検出プロセスに接続する AP

CAPWAP 環境では、Lightweight AP は CAPWAP 検出方式によってコントローラを検知し、コントローラに CAPWAP 接続要求を送信します。これに対し、コントローラは AP に CAPWAP 接続応答を返し、AP はコントローラに接続できるようになります。AP がコントローラに接続すると、コントローラによって AP の構成、ファームウェア、制御トランザクション、およびデータ トランザクションが管理されます。

AP をネットワークでアクティブにするには、コントローラがその AP を検出する必要があります。Lightweight AP では、次のコントローラ ディスカバリのプロセスがサポートされています。

•![]() Layer 3 CAPWAP 検出:この機能は、AP とは異なるサブネット上で有効化され、レイヤ 2 検出で使用される MAC アドレスではなく IP アドレスと UDP パケットが使用されます。

Layer 3 CAPWAP 検出:この機能は、AP とは異なるサブネット上で有効化され、レイヤ 2 検出で使用される MAC アドレスではなく IP アドレスと UDP パケットが使用されます。

•![]() ローカルに保存されたコントローラ IP アドレスの検出:AP が以前にコントローラに接続していた場合、第 1、第 2、第 3 のコントローラの IP アドレスが AP の不揮発性メモリに保存されています。今後の展開用に AP にコントローラの IP アドレスを保存するこのプロセスは、「AP のプライミング」と呼ばれます。

ローカルに保存されたコントローラ IP アドレスの検出:AP が以前にコントローラに接続していた場合、第 1、第 2、第 3 のコントローラの IP アドレスが AP の不揮発性メモリに保存されています。今後の展開用に AP にコントローラの IP アドレスを保存するこのプロセスは、「AP のプライミング」と呼ばれます。

•![]() DHCP サーバの検出: この機能は、DHCP オプション 43 を使用して AP にコントローラの IP アドレスを割り当てます。Cisco スイッチでは、通常この機能に使用される DHCP サーバ オプションをサポートしています。DHCP オプション 43 の詳細については、『 Configuring DHCP Option 43 for Lightweight Access Points 』ドキュメントを参照してください。

DHCP サーバの検出: この機能は、DHCP オプション 43 を使用して AP にコントローラの IP アドレスを割り当てます。Cisco スイッチでは、通常この機能に使用される DHCP サーバ オプションをサポートしています。DHCP オプション 43 の詳細については、『 Configuring DHCP Option 43 for Lightweight Access Points 』ドキュメントを参照してください。

•![]() DNS の検出:AP は DNS を使用してコントローラを検出します。AP でこれを実行するには、CISCO- CAPWAP-CONTROLLER.localdomain への応答としてコントローラの IP アドレスを返すよう、DNS を設定する必要があります。ここで、localdomain は AP ドメイン名です。AP は、DHCP サーバから IP アドレスと DNS の情報を受信すると、DNS に接続して CISCO-CAPWAP-CONTROLLER.localdomain または CISCO-CAPWAP- CONTROLLER.localdomain を解決します。DNS からコントローラの IP アドレスのリストを受信すると、AP はコントローラに検出要求を送信します。

DNS の検出:AP は DNS を使用してコントローラを検出します。AP でこれを実行するには、CISCO- CAPWAP-CONTROLLER.localdomain への応答としてコントローラの IP アドレスを返すよう、DNS を設定する必要があります。ここで、localdomain は AP ドメイン名です。AP は、DHCP サーバから IP アドレスと DNS の情報を受信すると、DNS に接続して CISCO-CAPWAP-CONTROLLER.localdomain または CISCO-CAPWAP- CONTROLLER.localdomain を解決します。DNS からコントローラの IP アドレスのリストを受信すると、AP はコントローラに検出要求を送信します。

リンク集約/ロード バランシング/ポート冗長性

Cisco 5760 WLC にポートあたりの AP 数の制限はありませんが、自動的にロード バランシングを行うために各 10GE ポートで LAG または EtherChannel を使用することを推奨します。

LAG の機能は、Cisco IOS® ソフトウェアの EtherChannels の設定を使用して CT5760 コントローラで達成されます。EtherChannel を介して、コントローラによってポートの冗長性は動的に管理され、AP はユーザからは透過的にロード バランシングされます。

リンク集約について

LAG は 802.3ad ポート集約標準の部分的な実装です。コントローラのすべてのディストリビューション システム ポートが 1 つの 802.3ad ポート チャネルにまとめられるので、コントローラのポートの設定に必要な IP アドレスの数を減らすことができます。LAG が有効である場合、ポートの冗長性は動的に管理され、AP はユーザからは透過的にロード バランシングされます。

LAG を使用すれば、インターフェイスごとにプライマリ ポートとセカンダリ ポートを設定する必要がないので、コントローラ設定も簡単に行えるようになります。いずれかのコントローラ ポートに障害が発生した場合は、他のポートへトラフィックが自動的に移行します。少なくとも 1 つのコントローラ ポートが機能している限り、システムは継続して動作し、AP はネットワークに接続されたままとなります。また、ワイヤレス クライアントは引き続きデータを送受信します。

複数 LAG

複数の LAG グループは冗長性のために複数のスイッチに接続が必要な設定をサポートするように設定できます。各 LAG グループに対する AP マネージャを設定することによって複数の LAG グループにわたって AP がロード バランスされます。

コントローラおよびネイバー デバイスの LAG サポートの設定

コントローラのネイバー デバイスは LAG をサポートするために正しく設定する必要があります。

•![]() コントローラが接続されている隣接ポートごとに次のコマンドで設定する必要があります。

コントローラが接続されている隣接ポートごとに次のコマンドで設定する必要があります。

interface GigabitEthernet <interface id>

•![]() ネイバー スイッチのポート チャネルはこれらのコマンドで設定する必要があります。

ネイバー スイッチのポート チャネルはこれらのコマンドで設定する必要があります。

switchport trunk encapsulation dot1q

switchport trunk native vlan <native vlan id>

switchport trunk allowed vlan <allowed vlans>

WLC5760 への Cisco IOS® ソフトウェアの導入により、LAG の設定はネイバー スイッチの設定と似たものになります。

(注) 複数の AP マネージャ インターフェイスを使用するロード バランシングは、従来のコントローラとほぼ同等な CT5760 WLAN コントローラでサポートされます。ただし、冗長性とロード バランシングのために LAG を使用することを推奨します。

CT5760 の一元化設定の例

ネットワーク トポロジ

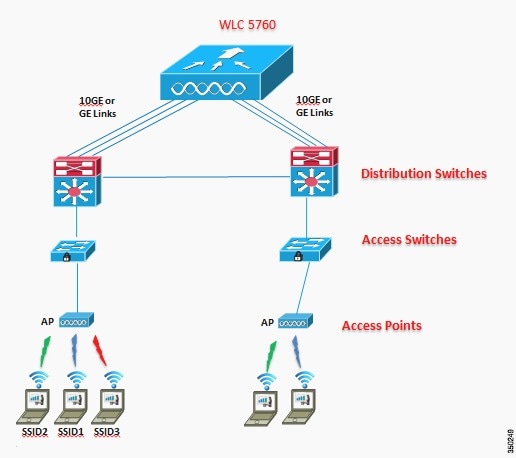

図 2-6 の図では、一元化された導入で統合アクセス CT5760 コントローラだけを使用するネットワーク トポロジを示します。

VLAN および IP アドレス

|

|

|

|

CLI を使用した CT5760 コントローラ設定の例

コンソールの接続

基本動作のためにスイッチまたはコントローラを設定するまえに、VT-100 ターミナル エミュレータ(HyperTerminal、ProComm、または Putty など)を使用する PC に接続する必要があります。

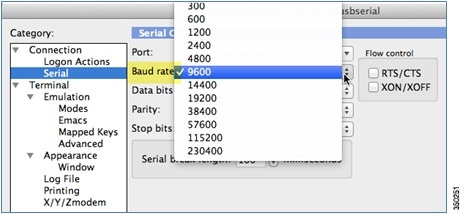

コントローラには EIA/TIA-232 非同期(RJ-45)および USB 5 ピン ミニ タイプ B、2.0 準拠シリアル コンソール ポートの両方があります。コンソール ポートのデフォルト パラメータは、9600 ボー、8 データ ビット、1 ストップ ビット、およびパリティなしです。コンソール ポートはハードウェア フロー制御をサポートしていません。9600 のシリアル ボー レートを選択してください。問題がある場合は、115200 ボー レートを試してみてください。PC/Windows の Putty などとほぼ同等に使用する Mac Secure CRT の例を図 2-7 に示します。

スタートアップ ウィザード

スタートアップ ウィザードを起動する前に、使用可能な IP アドレスおよび VLAN の情報を用意してください。ウィザードおよび初期設定ダイアログを使用せずに開始します(初期設定を確認してください)。

% Please answer 'yes' or 'no'.

Would you like to enter the initial configuration dialog?[yes/no]: no

Would you like to terminate autoinstall?[yes]:

Start with the wizard/initial configuration dialog (check the initial config).

----------------------------------

In order to access the device manager, an enable secret is required

If you enter the initial configuration dialog, you will be prompted for the enable

If you choose not to enter the intial configuration dialog, or if you exit setup

without setting the enable secret,

please set an enable secret using the following CLI in configuration mode-

enable secret 0 <cleartext password>

----------------------------------

Would you like to enter the initial configuration dialog?[yes/no]: yes

At any point you may enter a question mark '?' for help.Use ctrl-c to abort configuration dialog at any prompt.Default settings are in square brackets '[]'.

Basic management setup configures only enough connectivity for management of the system, extended setup will ask you to configure each interface on the system

Would you like to enter basic management setup?[yes/no]: yes

Configuring global parameters:

Enter host name [Controller]: CT5760-Controller

The enable secret is a password used to protect access to privileged EXEC and configuration modes.This password, after entered, becomes encrypted in the configuration.

The enable password is used when you do not specify an enable secret password, with some older software versions, and some boot images.

Enter enable password: Cisco123

The virtual terminal password is used to protect access to the router over a network interface.Enter virtual terminal password: Cisco123

Configure a NTP server now?[yes]: yes

Enter ntp server address : 10.10.200.1

Enter a polling interval between 16 and 131072 secs which is power of 2:16

Do you want to configure wireless network?[no]: yes

Enter mobility group name: New-Mobility

Enter the country code[US]: US

Configure SNMP Network Management?[no]: no

Any interface listed with OK?value "NO" does not have a valid configuration

Enter interface name used to connect to the

management network from the above interface summary: GigabitEthernet0/0 [service

Configuring interface GigabitEthernet0/0: Configure IP on this interface?[no]: yes

IP address for this interface: 192.168.2.50

Subnet mask for this interface [255.255.0.0] : 255.255.255.0

Wireless management interface needs to be configured at startup

It needs to be mapped to an SVI that's not Vlan 1 (default)

Enter VLAN No for wireless management interface: 200

Enter IP address mask:: 255.255.255.0

[0] Go to the IOS command prompt without saving this config.[1] Return back to the setup without saving this config.

バージョン

IOS XE 3.X(FCS では 3.2.0SE)が 3850/5760 の公式バージョンであり 3850/5760 を参照する際に使用できる唯一のバージョン番号です。

日付と時刻の設定

CT5760 コントローラ Web グラフィカル ユーザ インターフェイスのイネーブル化

username admin privilege 15 password 0 Cisco123

username root privilege 15 password 0 cisco

Web Services Management Agent(WSMA)の設定

wsma profile listener webui_service

基本設定

CT5760 での DHCP スヌーピングおよび信頼状態の設定

ip dhcp snooping vlan 100, 200

ip dhcp snooping wireless bootp-broadcast enable

interface TenGigabitEthernet1/0/1

description Connection to Core Switch

switchport trunk allowed vlan 100, 200 switchport mode trunk

ip dhcp relay information trusted ip dhcp snooping trust

管理およびクライアント インターフェイスの追加

ip address 10.10.200.5 255.255.255.0

ip route 0.0.0.0 0.0.0.0 10.10.200.1 default-gateway 10.10.200.1

WLAN の設定

WLAN の設定およびクライアント VLAN の割り当て セキュリティに WPA/PSK を使用し、パス キーは cisco123 です。

wlan corporate 1 corporate band-select

security wpa akm psk set-key ascii 0 cisco123

AP の接続

L2 スイッチの任意のポートに AP を接続します。接続するまで待ってからコマンドを入力します。

Global AP User Name: Not configured

Global AP Dot1x User Name: Not configured

AP Name / AP Model / Ethernet MAC / Radio MAC / State

---------------------------------------------------------------------------------

AP44d3.ca42.321a / 3602I / 44d3.ca42.321a / 64d9.8942.4090 / Registered

WPA キーの「cisco13」を使用して企業 SSID にワイヤレス クライアントを接続します。コントローラには、新しいクライアント関連付けについて次のように許可の成功が表示されます。

セキュリティ設定

この項では CT5760 のコンソールからの設定オプションを示します。

•![]() 認証、許可、アカウンティング(AAA)をイネーブルにする

認証、許可、アカウンティング(AAA)をイネーブルにする

•![]() ISE を RADIUS サーバ(10.10.200.60)として設定

ISE を RADIUS サーバ(10.10.200.60)として設定

CT5760 コンソール(Telnet またはシリアル)の形成:AAA の設定

aaa authentication login no_auth none

aaa authentication dot1x default group radius

aaa authentication dot1x Cisco_dot1x group Cisco

aaa authorization network default group Cisco

aaa accounting network default start-stop group Cisco

aaa server radius dynamic-author

radius-server attribute 6 on-for-login-auth

radius-server dead-criteria time 10 tries 3

radius-server vsa send accounting

radius-server vsa send authentication

address ipv4 10.10.200.60 auth-port 1812 acct-port 1813

このコマンドは、802.1x セキュリティを使う WLAN を作成します。

wlan corporate1x 2 corporate1x

security dot1x authentication-list Cisco

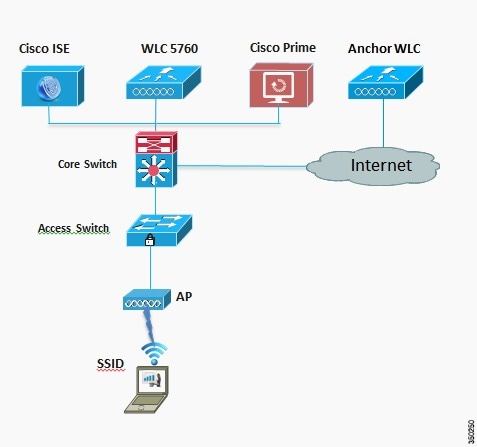

ワイヤレス WebAuth および Guest Anchor ソリューション

次の項では、CT5760 の WebAuthentication(WebAuth)の設定および Guest Anchor の例を示します。

グローバル コンフィギュレーションの [Parameter Map] セクションの設定

parameter map コンフィギュレーション モード コマンドを使用して、接続タイプのパラメータ マップを定義することができます。接続パラメータ マップを作成したあとは、マップの TCP IP およびその他の設定を設定できます。

!最初のセクションでは、グローバル値と内部仮想アドレスを定義します。

PARAMETER-MAP TYPE WEBAUTH GLOBAL?

PARAMETER-MAP TYPE WEBAUTH WEBPARALOCAL?

REDIRECT ON-SUCCESS HTTP://9.12.128.50/WEBAUTH/LOGINSUCCESS.HTML

カスタマイズされた WebAuth の TAR 形式パッケージの設定

copy tftp://10.1.10.100/WebAuth/webauth/ webauth_consent.html flash:webauth_consent.html

copy tftp://10.1.10.100/WebAuth/ webauth_success.html flash: webauth_success.html

copy tftp://10.1.10.100/WebAuth/ webauth_failure.html flash: webauth_failure.html

copy tftp://10.1.10.100/WebAuth/ webauth_expired.html flash: webauth_expired.html

カスタム ページを使用したパラメータ マップの設定

parameter-map type webauth webparalocal

custom-page login device flash:webauth_consent.html

custom-page success device flash:webauth_success.html

タイプ同意と電子メール オプションを使用したパラメータ マップの設定

parameter-map type webauth webparalocal

custom-page login device flash:webauth_consent.html

custom-page success device flash:webauth_success.html

ローカル WebAuth 認証の設定

username guest password guest123

aaa authentication login EXT_AUTH local

aaa authorization network EXT_AUTH local

aaa authorization network default local

webauth の外部 RADIUS の設定

aaa server radius dynamic-author ?

client 10.10.200.60 server-key cisco ?server-key cisco ?

address ipv4 10.10.200.60 auth-port 1812 acct-port 1813

aaa group server radius cisco server name cisco

WebAuth を使用した WLAN の設定

wlan Guest-WbAuth 3 Guest-WbAuth

no security wpa wpa2 ciphers aes

security web-auth authentication-list EXT_AUTH

グローバル コンフィギュレーションでの HTTP サーバの設定

チェックを入れたりイネーブルにするその他の設定

SNMP の設定

CT5760 コンソールから、SNMP ストリングを設定します。

IPv6 Configuration

IPv6 スヌーピングのイネーブル:CT5760

IPv6 を設定する場合には CT5760 での設定で若干の違いがあります。CT5760 で IPv6 をイネーブルにするには、次の手順を実行する必要があります。

ipv6 nd raguard attach-policy testgaurd

interface TenGigabitEthernet1/0/1

description Uplink to Core Switch

switchport trunk native vlan 200

インターフェイスでの IPv6 のイネーブル:CT5760

IPv6 設定が必要なインターフェイスおよび必要なアドレスのタイプに基づいて、それぞれの設定が次のようにイネーブルにされます。IPv6 設定では、VLAN200 でイネーブルにされます。

ip address 10.10.100.5 255.255.255.0

フィードバック

フィードバック