Cisco Aironet 350/CB20A ワイヤレス LAN クライアント アダプタ インストレーション コンフィギュレーション ガイド Windows 版

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月14日

章のタイトル: クライアント アダプタの設定

クライアント アダプタの設定

この章では、特定プロファイルの設定パラメータを設定する方法について説明します。

•![]() 「概要」

「概要」

概要

Profile Manager 画面でプロファイルの新規作成または既存プロファイルの編集を選択すると、括弧で囲まれたユーザ プロファイル名を持つ Properties 画面が表示されます。これらの画面で、そのプロファイルの設定パラメータを設定できます。

(注) 変更しない設定パラメータには、デフォルト値が使用されます。

(注) 複数の Properties 画面でパラメータを設定する場合は、すべての画面の設定を終了してから OK をクリックします。OK をクリックすると、Profile Manager 画面に戻ります。

次に示す各 Properties 画面には、クライアント アダプタの特定の機能に影響を与えるパラメータが表示されます。

•![]() System Parameters:クライアント アダプタを無線ネットワークで使用できるように準備します。

System Parameters:クライアント アダプタを無線ネットワークで使用できるように準備します。

•![]() RF Network:クライアント アダプタのデータの送受信方法を制御します。

RF Network:クライアント アダプタのデータの送受信方法を制御します。

•![]() Advanced (Infrastructure):インフラストラクチャ ネットワーク内でのクライアント アダプタの動作を制御します。

Advanced (Infrastructure):インフラストラクチャ ネットワーク内でのクライアント アダプタの動作を制御します。

•![]() Advanced (Ad Hoc):アドホック(ピアツーピア)ネットワーク内でのクライアント アダプタの動作を制御します。

Advanced (Ad Hoc):アドホック(ピアツーピア)ネットワーク内でのクライアント アダプタの動作を制御します。

•![]() Network Security:クライアント アダプタのアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化方法を制御します。

Network Security:クライアント アダプタのアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化方法を制御します。

表 5-1 を使用すると、各 Properties 画面のパラメータを設定する手順をすばやく見つけることができます。

|

|

|

|---|---|

システム パラメータの設定

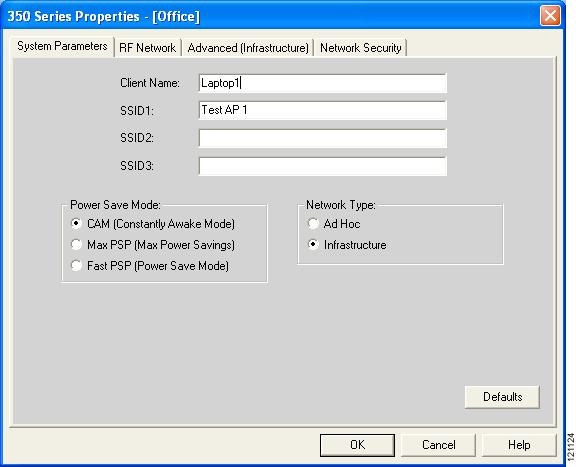

System Parameters 画面(図 5-1 を参照)を使用すると、クライアント アダプタを無線ネットワークで使用できるようにするパラメータを設定できます。この画面は、プロファイルを新規作成して保存するか、Profile Manager 画面で Edit をクリックすると表示されます。

表 5-2 は、クライアント アダプタのシステム パラメータを示しています。パラメータを変更する場合は、表の指示に従ってください。

次の項で追加パラメータを設定するか、 OK をクリックして Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

RF ネットワーク パラメータの設定

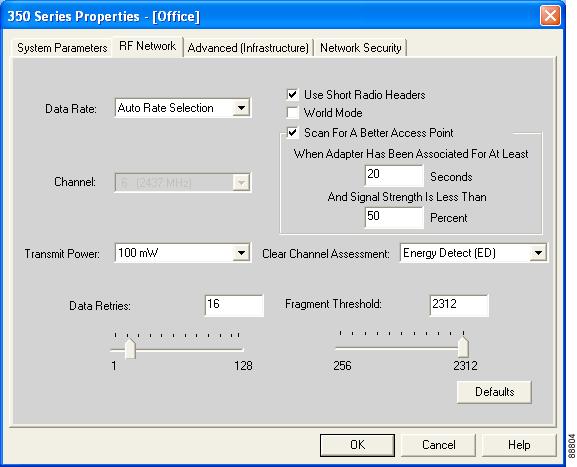

RF Network 画面(図 5-2 を参照)では、クライアント アダプタのデータの送受信方法とタイミングを制御するパラメータを設定できます。この画面にアクセスするには、Properties 画面から RF Network タブを選択します。

表 5-3 は、クライアント アダプタの RF ネットワーク パラメータとその説明を示しています。パラメータを変更する場合は、表の指示に従ってください。

|

|

|

||

|---|---|---|---|

| クライアント アダプタがアクセス ポイント(インフラストラクチャ モードの場合)または他のクライアント(アドホック モードの場合)との間でパケットを送受信する速度を指定します。 インフラストラクチャ モードの場合は Auto Rate Selection を選択し、アドホック モードの場合は特定のデータ レートを設定することをお勧めします。 オプション: Auto Rate Selection、1 Mbps Only、2 Mbps Only、5.5 Mbps Only、11 Mbps Only(2.4GHz クライアント アダプタ)Auto Rate Selection、6 Mbps Only、9 Mbps Only、12 Mbps Only、18 Mbps Only、24 Mbps Only、36 Mbps Only、48 Mbps Only、または 54 Mbps Only(5GHz クライアント アダプタ) |

|||

|

|

|

||

|

|

|

||

可能な場合は 11Mbps(2.4GHz クライアント アダプタの場合)または 54Mbps(5GHz クライアント アダプタの場合)のデータ転送を行いますが、必要に応じてデータ レートを下げます。 |

|||

1 Mbps Only(2.4GHz クライアント アダプタの場合)または 6 Mbps Only(5GHz クライアント アダプタの場合)オプションよりも通信範囲はやや狭くなりますが、スループットは高くなります。 |

|||

(注) クライアント アダプタのデータ レートは、Auto Rate Selection に設定するか、通信先のアクセス ポイントと同じレート(インフラストラクチャ モードの場合)または他のクライアントと同じレート(アドホック モードの場合)にする必要があります。そうでない場合、クライアント アダプタが通信先とアソシエートできない可能性があります。 |

|||

| このチェックボックスをオンにすると、クライアント アダプタが短い無線ヘッダーを使用するように設定されます。ただし、アダプタが短い無線ヘッダーを使用できるのは、アクセス ポイントもそれらをサポートするように設定され、使用している場合だけです。アクセス ポイントにアソシエートするクライアントのいずれかが長いヘッダーを使用している場合は、クライアントとアクセス ポイントの両方で短い無線ヘッダーが使用可能になっていても、そのセル内のすべてのクライアントが長いヘッダーを使用する必要があります。 短い無線ヘッダーを使用するとスループットの効率が高まり、長い無線ヘッダーを使用すると、短い無線ヘッダーに対応していないクライアントやアクセス ポイントとの互換性が確保されます。

(注) このパラメータは 2.4GHz クライアント アダプタだけで利用可能です。

(注) このパラメータを、アクセス ポイント画面のプリアンブルといいます。 |

|||

| アソシエート先のアクセス ポイントもワールド モードに設定されていれば、このチェックボックスをオンにすることによって、そのアクセス ポイントの最大送信電力レベルおよび周波数範囲をクライアント アダプタで受け入れることが可能になります。このパラメータは、海外出張の多いユーザが、異なる規制地域のアクセス ポイントにクライアント アダプタをアソシエートできるようにするためのもので、インフラストラクチャ モードでしか使用できません。

(注) このパラメータは 2.4GHz クライアント アダプタだけで利用可能です。

(注) World Mode を有効にした場合は、クライアント アダプタを使用する国の規制機関で許可されている最大送信電力レベルだけが利用可能になります。 |

|||

| このチェックボックスをオンにすると、アソシエートしているアクセス ポイントにおける指定時間経過後の信号強度が、指定値より小さい場合、クライアントは、より適したアクセス ポイントを探し、それを見つけた場合はアソシエートを切り替えます。 例: 20 秒と 50% というデフォルト値が使用されている場合、クライアントは、アソシエート後 20 秒で、アソシエートしているアクセス ポイントから受信した信号強度の監視を開始します。監視は 1 秒あたり 1 回の頻度で続けられます。クライアントが 50% を下回る信号強度を検出すると、より適したアクセス ポイントをスキャンします。

(注) 時間と信号強度を指定する機能は、ACU バージョン 6.1 以降で利用可能です。これは、Install Wizard バージョン 1.1 以降に含まれています。 |

|||

| クライアント アダプタが通信用チャネルとして使用する周波数を指定します。これらのチャネルは、規制地域の IEEE 802.11 規格に準拠しています。 • • 値の範囲: クライアント アダプタの無線および規制地域により異なる デフォルト: クライアント アダプタの無線および規制地域により異なる

(注) チャネル識別番号、チャネル中心周波数、および各チャネルの規制地域のリストについては、 チャネル、電力レベル、アンテナ ゲイン を参照してください。 |

|||

| クライアント アダプタの送信時の電力レベルを定義します。この値を、各国の規制機関(米国では FCC、カナダでは DOC、ヨーロッパでは ETSI、日本では MKK)で許可されている値より高くすることはできません。 オプション: クライアント アダプタにプログラミングされている電力テーブルによる(下記の表を参照) デフォルト: クライアント アダプタにプログラミングされているレベルのうち、アダプタを使用する国の規制機関で許可される最大レベル |

|||

|

|

|

||

(注) 送信電力レベルを下げると、バッテリーの電力を節約できますが、無線範囲が狭くなります。

(注) World Mode を有効にした場合は、クライアント アダプタを使用する国の規制機関で許可されている最大送信電力レベルだけが利用可能になります。

(注) 旧バージョンの 350 シリーズ クライアント アダプタを使用している場合は、電力レベルがここに記載されているものと異なる場合があります。 |

|||

| クライアント アダプタが動作するチャネルに輻輳が発生していないかどうかをデータの転送前に判断する手段を指定します。 オプション: Firmware Default(XXX)、Carrier/Correlation(Car/Cor)、Energy Detect(ED)、または ED or Car/Cor |

|||

|

|

|

||

Clear Channel Assessment(CCA)機構では、クライアント アダプタのファームウェアのデフォルト値に基づいてチャネルの混雑が報告されます。ファームウェアの CCA デフォルト値は、括弧内に示されます。

(注) PCM、LMC、PCI カード ファームウェアの CCA デフォルト値は Car/Cor、mini-PCI カード ファームウェアのデフォルト値は ED です。 |

|||

CCA 機構では、Direct-Sequence Spread Spectrum(DSSS;ダイレクトシーケンス スペクトラム拡散方式)信号の検出時にチャネルの混雑が報告されます。この信号は ED しきい値を上回ることも下回ることもあります。 |

|||

(注) このパラメータは 2.4GHz クライアント アダプタだけで利用可能です。 |

|||

| 最初の送信が失敗した場合に、パケットが再送信される回数を指定します。 デフォルト: 16(2.4GHz クライアント アダプタの場合)または 32(5GHz クライアント アダプタの場合)

(注) ネットワーク プロトコルに独自の再試行回数が設定されている場合は、この値をデフォルト値より小さい値に設定してください。これにより、「不良」パケットの通知がプロトコル スタックに即座に送信されるため、アプリケーションで必要に応じてパケットを再送信できます。 |

|||

| RF データ パケットを分割(断片化)するしきい値を定義します。断片化されたパケットの 1 つが送信中に干渉を受けた場合は、そのパケットを再送するだけで済みます。 断片化されたパケットでは、固定パケット オーバーヘッドによって RF 帯域幅が大量に消費されるため、一般にスループットは低くなります。 |

|||

次のセクションで追加パラメータを設定するか、 OK をクリックして Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

拡張インフラストラクチャ パラメータの設定

(注) 拡張インフラストラクチャ パラメータは、クライアント アダプタをインフラストラクチャ ネットワークで動作するように設定した場合だけ設定できます。 表 5-2 の Network Type パラメータを参照してください。

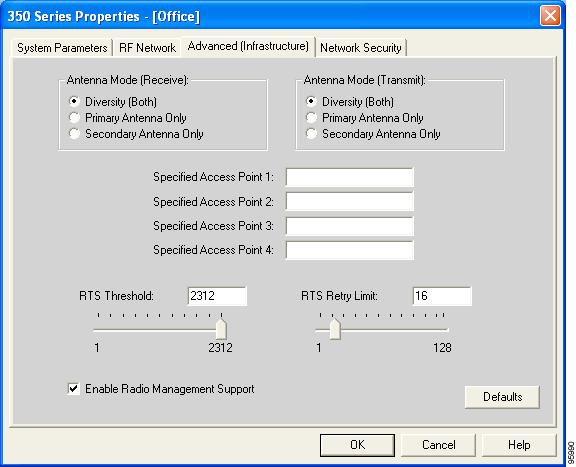

Advanced (Infrastructure) 画面(図 5-3 を参照)では、インフラストラクチャ ネットワークでのクライアント アダプタの動作を制御するパラメータを設定できます。この画面にアクセスするには、Properties 画面から Advanced (Infrastructure) タブを選択します。

図 5-3 Advanced (Infrastructure) 画面

表 5-4 は、クライアント アダプタの拡張インフラストラクチャ パラメータとその説明を示しています。パラメータを変更する場合は、表の指示に従ってください。

次のセクションで追加パラメータを設定するか、 OK をクリックして Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

拡張アドホック パラメータの設定

(注) 拡張アドホック パラメータは、クライアント アダプタをアドホック ネットワークで動作するように設定した場合だけ設定できます。 表 5-2 の Network Type パラメータの説明を参照してください。

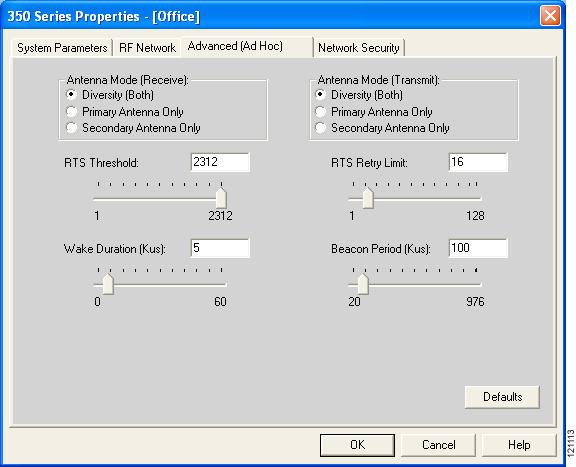

Advanced (Ad Hoc) 画面(図 5-4 を参照)では、アドホック ネットワークでのクライアント アダプタの動作を制御するパラメータを設定できます。この画面にアクセスするには、Properties 画面から Advanced (Ad Hoc) タブを選択します。

表 5-5 は、クライアント アダプタの拡張アドホック パラメータとその説明を示しています。パラメータを変更する場合は、表の指示に従ってください。

|

|

|

|---|---|

クライアント アダプタがデータの受信に使用するアンテナを指定します。 • オプション: Diversity (Both)、Primary Antenna Only、Secondary Antenna Only • オプション: Diversity (Both)、Primary Antenna Only、Secondary Antenna Only • • オプション: Diversity (Both)、Primary Antenna Only、Secondary Antenna Only

(注) このパラメータは 2.4GHz クライアント アダプタだけで利用可能です。

(注) Primary Antenna Only と Secondary Antenna Only オプションは以前、それぞれ Right Antenna Only と Left Antenna Only という名称でした。 |

|

クライアント アダプタがデータの送信に使用するアンテナを指定します。クライアント アダプタに使用できるオプションについては、上記の Antenna Mode (Receive) パラメータを参照してください。

(注) このパラメータは 2.4GHz クライアント アダプタだけで利用可能です。 |

|

低レベルの RF プロトコルが request-to-send(RTS;送信要求)パケットを発行する際のデータ パケットのサイズを指定します。 このパラメータを小さい値に設定すると、RTS パケットが頻繁に送信されるようになります。このような場合は、使用可能な帯域幅の消費量が増え、他のネットワーク パケットのスループットが低下します。ただし、障害物や金属面の多い高マルチパス環境から発生する妨害や衝突に対し、システムの復旧が速くなります。

(注) RTS および CTS のメカニズムの詳細は、IEEE 802.11 規格を参照してください。 |

|

クライアント アダプタが、前回送信した RTS パケットに対する clear-to-send(CTS;送信クリア)パケットを受信しなかった場合に、RTS パケットを再送信する回数を指定します。 このパラメータを大きな値に設定すると、妨害が生じるたびに使用可能な帯域幅が減少します。ただし、システムは障害物や金属面の多い高マルチパス環境から発生する妨害や衝突に強くなります。 デフォルト: 16(2.4GHz クライアント アダプタの場合)または 32(5GHz クライアント アダプタの場合)

(注) RTS および CTS のメカニズムの詳細は、IEEE 802.11 規格を参照してください。 |

|

ビーコンの後、クライアント アダプタが Announcement Traffic Indication Message(ATIM)パケットを受信するためにアクティブ状態を保持する時間を指定します。ATIM パケットは、アダプタを次のビーコンまでアクティブにしておくために送信されるメッセージです。 表 5-2 の Power Save Mode パラメータを参照してください。 値の範囲: 0Kμs(CAM モード時)、5~60Kμs(Max PSP または Fast PSP モード時)

(注) クライアント アダプタが CAM モードに設定されている場合は、Wake Duration を 0Kμs に設定する必要があります。クライアント アダプタが Max PSP または Fast PSP モードの場合は、Wake Duration を最低 5Kμs に設定する必要があります。

(注) Kμs は単位を表すソフトウェア用語です。 K = 1024、μ = 10-6、s = 秒を表します。したがって、Kμs は 0.001024 秒、1.024 ミリ秒、または 1024 マイクロ秒に相当します。 |

|

ビーコン パケットの間隔を指定します。ビーコン パケットは、アドホック モードでクライアントがお互いを検索する場合に便利です。 |

次のセクションで追加パラメータを設定するか、 OK をクリックして Profile Manager 画面に戻ります。 Profile Manager 画面で OK または Apply をクリックして変更を保存します。

ネットワーク セキュリティ パラメータの設定

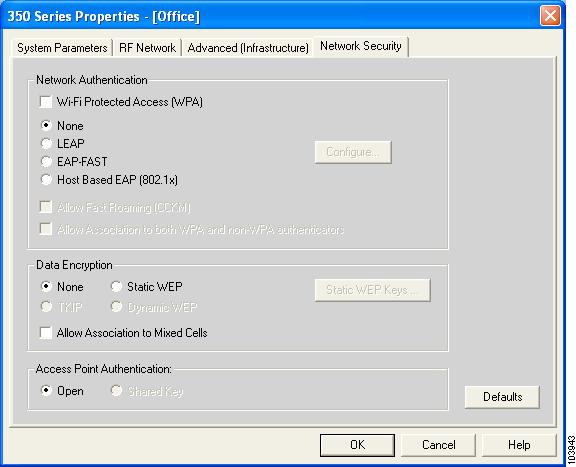

Network Security 画面(図 5-5 を参照)では、クライアント アダプタのアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化方法を制御するパラメータを設定できます。この画面にアクセスするには、Properties 画面から Network Security タブを選択します。

この画面は、多数の手順を含む複数のセキュリティ機能が表示される点で他の Properties 画面と異なります。また、セキュリティ機能自体も複雑なので、設定する前によく理解しておく必要があります。このため、この項ではセキュリティ機能の概要のほか、その使用手順についても説明します。

ただし、ご使用のクライアント アダプタの最適なセキュリティ設定を決定する前に、Allow Association To Mixed Cells パラメータの設定方法を決定する必要があります。このパラメータは、Network Security 画面の下部に表示され、セキュリティ機能には関連しません。 「Allow Association To Mixed Cells パラメータの設定」を参照してください。

Allow Association To Mixed Cells パラメータの設定

Allow Association To Mixed Cells パラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。このパラメータを設定する手順は、次のとおりです。

(注) Wi-Fi Protected Access(WPA)チェックボックスがオンになっていると、このパラメータは使用できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されており、クライアント アダプタで WEP が有効になっている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されており、クライアント アダプタで WEP が有効になっている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。

•![]() Network Security 画面のその他のパラメータを変更しない場合は、OK をクリックして Profile Manager 画面に戻ります。次に、OK または Apply をクリックして変更を保存します。

Network Security 画面のその他のパラメータを変更しない場合は、OK をクリックして Profile Manager 画面に戻ります。次に、OK または Apply をクリックして変更を保存します。

•![]() Network Security 画面のその他のパラメータを変更する場合は、次の項に進んでください。

Network Security 画面のその他のパラメータを変更する場合は、次の項に進んでください。

セキュリティ機能の概要

Wired Equivalent Privacy(WEP)暗号キーを使用してデータを暗号化することで、無線ネットワーク経由で転送されるデータを保護できます。WEP 暗号化では、送信側のデバイスが WEP キーで各パケットを暗号化し、受信側のデバイスが同じキーを使用して各パケットを復号化します。

転送データの暗号化および復号化に使用される WEP キーは、アダプタに静的に関連付けることも、EAP 認証プロセスの一部として動的に作成することもできます。 使用する WEP キーの種類は、以降の「静的 WEP キー」および「EAP(動的 WEP キーを使用)」の項を参考に決めてください。EAP を使用する動的 WEP キーでは、静的 WEP キーよりも強固なセキュリティが確保されます。

WEP キーの長さは、静的または動的にかかわらず、40 ビットまたは 128 ビットです。128 ビットの WEP キーでは、40 ビットのキーよりもセキュリティ レベルが高くなります。

(注) WEP キーをさらに安全にする 3 つのセキュリティ機能については、「新しい WEP キー セキュリティ機能」を参照してください。

静的 WEP キー

無線ネットワーク内の各デバイス(またはプロファイル)は、最大 4 つの WEP キーに割り当てることができます。適切なキー(相互通信を行うすべてのデバイスで同一の WEP キー)で暗号化されていないパケットを受信すると、デバイスはそのパケットを廃棄し、宛先に送信しません。

静的 WEP キーは、書き込み専用の一時的なキーなので、クライアント アダプタから再び読み取ることはできず、クライアント アダプタの電源が切られたり Windows デバイスがリブートされると失われます。静的キーは一時的なものですが、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに入力し直す必要はありません。これは、WEP キーが Windows デバイスのレジストリに保存されるためです。このキーは、セキュリティ上の理由により、暗号化された形で保存されます。ドライバは、クライアント アダプタのレジストリ パラメータをロードして読み取ると、静的 WEP キーを検出し、復号化して、アダプタの揮発性メモリに保存します。

Network Security 画面では、クライアント アダプタに設定されている現在の WEP キーを確認してから、新しい WEP キーを割り当てたり、既存の WEP キーを上書きしたりできます。また、静的 WEP キーを有効にしたり、無効にしたりできます。 手順については、「静的 WEP の使用」を参照してください。

EAP(動的 WEP キーを使用)

無線 LAN のセキュリティに関する新しい規格は、米国電気電子技術者協会(IEEE)で定義されているように、802.1X for 802.11、または簡単に 802.1X と呼ばれています。802.1X とそのプロトコルである拡張認証プロトコルをサポートしているアクセス ポイントは、無線クライアントと認証サーバ間のインターフェイスとして機能します。認証サーバには Remote Authentication Dial-In User Service(RADIUS)サーバなどがあり、アクセス ポイントとは有線ネットワークを介して通信します。

ACU で次の 3 つの 802.1X 認証タイプを選択して、Windows オペレーティング システムで使用できます。

•![]() EAP-Cisco Wireless(または LEAP):Windows 2000 または XP 上の 350 シリーズおよび CB20A カードで使用可能な認証タイプです。LEAP のサポートは、Windows オペレーティング システムではなく、クライアント アダプタのファームウェアと、そのファームウェアをサポートするシスコのソフトウェアによって提供されます。LEAP をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 2.6 以降、Cisco Access Registrar バージョン 1.7 以降、Funk Software の Steel-Belted RADIUS バージョン 3.0 以降などがあります。

EAP-Cisco Wireless(または LEAP):Windows 2000 または XP 上の 350 シリーズおよび CB20A カードで使用可能な認証タイプです。LEAP のサポートは、Windows オペレーティング システムではなく、クライアント アダプタのファームウェアと、そのファームウェアをサポートするシスコのソフトウェアによって提供されます。LEAP をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 2.6 以降、Cisco Access Registrar バージョン 1.7 以降、Funk Software の Steel-Belted RADIUS バージョン 3.0 以降などがあります。

インストール時に LEAP セキュリティ モジュールを選択した場合は、ACU を介して特定のプロファイルに対して LEAP を有効または無効にできます。LEAP を有効にすると、多数の設定オプションが利用可能になります。たとえば、ユーザ名とパスワードをいつ、どのように入力して認証プロセスを開始するかを設定できます。

ユーザ名とパスワードは、クライアント アダプタがアクセス ポイント経由で RADIUS サーバとの相互認証を実行するために使用されます。保存されている LEAP クレデンシャルを使用するようアダプタを設定しない限り、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに、ユーザ名とパスワードを入力し直す必要があります。

(注) インストール時に LEAP セキュリティ モジュールを選択しなかった場合は、ACU で LEAP オプションを使用できません。LEAP を有効および無効に設定するには、インストール プログラムを再び実行し、LEAP を選択する必要があります。

•![]() EAP-FAST:Windows 2000 または XP が動作するコンピュータに搭載した 350 シリーズおよび CB20A カードで使用可能な認証タイプ(Flexible Authentication via Secure Tunneling)です。EAP-FAST は、3 つのフェーズを持つトンネル認証プロセスを使用して、高度な 802.1X EAP 相互認証を提供します。

EAP-FAST:Windows 2000 または XP が動作するコンピュータに搭載した 350 シリーズおよび CB20A カードで使用可能な認証タイプ(Flexible Authentication via Secure Tunneling)です。EAP-FAST は、3 つのフェーズを持つトンネル認証プロセスを使用して、高度な 802.1X EAP 相互認証を提供します。

–![]() フェーズ 0 では、PAC(Protected Access Credentials)を、クライアントが必要に応じて動的にプロビジョニングできます。このフェーズでは、ユーザとネットワークの間で PAC が安全に生成されます。

フェーズ 0 では、PAC(Protected Access Credentials)を、クライアントが必要に応じて動的にプロビジョニングできます。このフェーズでは、ユーザとネットワークの間で PAC が安全に生成されます。

–![]() フェーズ 1 では、PAC を使用して、クライアントと RADIUS サーバ間で相互認証された安全なトンネルが確立されます。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降などがあります。

フェーズ 1 では、PAC を使用して、クライアントと RADIUS サーバ間で相互認証された安全なトンネルが確立されます。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降などがあります。

–![]() フェーズ 2 では、確立されたトンネルでクライアントを認証します。

フェーズ 2 では、確立されたトンネルでクライアントを認証します。

インストール時に EAP-FAST セキュリティ モジュールを選択した場合は、ACU を介して特定のプロファイルに対して EAP-FAST を有効または無効にできます。EAP-FAST を有効にすると、多数の設定オプションが利用可能になります。たとえば、ユーザ名とパスワードをいつ、どのように入力して認証プロセスを開始するか、自動または手動の PAC プロビジョニングを使用するかどうかを設定できます。

クライアント アダプタは、ユーザ名、パスワード、PAC を使用して、アクセス ポイント経由で RADIUS サーバとの相互認証を実行します。保存されている EAP-FAST クレデンシャルを使用するようアダプタを設定しない限り、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに、ユーザ名とパスワードを入力し直す必要があります。

PAC は、Cisco Secure ACS によって作成され、ID で識別されます。ユーザはサーバから PAC の自分のコピーを取得します。PAC は、ACU で作成されたプロファイルに、ID によって関連付けられます。手動 PAC プロビジョニングを有効にしている場合は、PAC ファイルを手動でサーバからコピーし、クライアント デバイスにインポートします。PAC の保管には、次のルールが適用されます。

–![]() 多くの場合、PAC は Windows ログオン ユーザ単位で別々にプロビジョニングされ保存されます。こうしたユーザ単位の PAC は、他のユーザからは見えません。

多くの場合、PAC は Windows ログオン ユーザ単位で別々にプロビジョニングされ保存されます。こうしたユーザ単位の PAC は、他のユーザからは見えません。

–![]() 手動プロビジョニングを使用するようにプロファイルが設定されている場合、各ユーザはそのプロファイルに対して自身の PAC を手動でプロビジョニングする必要があります。

手動プロビジョニングを使用するようにプロファイルが設定されている場合、各ユーザはそのプロファイルに対して自身の PAC を手動でプロビジョニングする必要があります。

–![]() PAC ファイルは、インポート機能を利用して追加または入れ替えができますが、削除やエクスポートはできません。

PAC ファイルは、インポート機能を利用して追加または入れ替えができますが、削除やエクスポートはできません。

–![]() 保存されている EAP-FAST ユーザ名とパスワードを使用して設定されているプロファイルの場合、PAC はユーザ単位ではなく、すべてのユーザが共有するグローバル PAC 領域に保存されます。また、グローバル PAC は、No Network Connection Unless User Is Logged In チェックボックスがオフの場合に有効になります。グローバル PAC はすべてのユーザがインポートして使用できます。

保存されている EAP-FAST ユーザ名とパスワードを使用して設定されているプロファイルの場合、PAC はユーザ単位ではなく、すべてのユーザが共有するグローバル PAC 領域に保存されます。また、グローバル PAC は、No Network Connection Unless User Is Logged In チェックボックスがオフの場合に有効になります。グローバル PAC はすべてのユーザがインポートして使用できます。

(注) また、PAC は、Novell Network ログイン プロンプト、または EAP-FAST サプリカントとクレデンシャルを共有しないその他のサード パーティ製ログイン アプリケーションを使用しているコンピュータ上にもグローバルに保存されます。

EAP-FAST 認証は、無線 LAN 経由で次のユーザ データベースをサポートするように設計されています。

–![]() Cisco Secure ACS 内部ユーザ データベース

Cisco Secure ACS 内部ユーザ データベース

–![]() Cisco Secure ACS ODBC ユーザ データベース

Cisco Secure ACS ODBC ユーザ データベース

–![]() Windows NT/2000/2003 ドメイン ユーザ データベース

Windows NT/2000/2003 ドメイン ユーザ データベース

NDS などの LDAP ユーザ データベースは、手動 PAC プロビジョニングのみをサポートしています。一方、他の 3 つのユーザ データベースは自動および手動 PAC プロビジョニングの双方をサポートしています。

(注) インストール時に EAP-FAST セキュリティ モジュールを選択しなかった場合は、ACU で EAP-FAST オプションを使用できません。EAP-FAST を有効および無効に設定するには、インストール プログラムを再び実行し、EAP-FAST を選択する必要があります。EAP-FAST は、Install Wizard バージョン 1.3 以降でサポートされています。

•![]() Host Based EAP:このオプションを選択すると、ご使用のオペレーティング システムでサポートされているあらゆる 802.1X 認証タイプを使用できます。たとえば、オペレーティング システムで Microsoft 802.1X サプリカントが使用されている場合、EAP-TLS 認証についてはネイティブ サポート、PEAP および EAP-SIM 認証については一般的なサポートが提供されます。

Host Based EAP:このオプションを選択すると、ご使用のオペレーティング システムでサポートされているあらゆる 802.1X 認証タイプを使用できます。たとえば、オペレーティング システムで Microsoft 802.1X サプリカントが使用されている場合、EAP-TLS 認証についてはネイティブ サポート、PEAP および EAP-SIM 認証については一般的なサポートが提供されます。

(注) EAP-TLS、PEAP、または EAP-SIM 認証を使用するには、Microsoft 802.1X サプリカント、ACU、および PEAP サプリカントまたは EAP-SIM サプリカントをインストールする必要があります。その上で、ACU を使用してクライアント アダプタを設定し、Windows でその認証タイプを有効にし、アクセス ポイントで Network-EAP を有効にします。

–![]() EAP-TLS:EAP-TLS は、オペレーティング システムにより有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベース WEP キーを使用してデータを暗号化します。EAP-TLS を有効にした場合は、オペレーティング システムでいくつかのパラメータを設定する必要があります。

EAP-TLS:EAP-TLS は、オペレーティング システムにより有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベース WEP キーを使用してデータを暗号化します。EAP-TLS を有効にした場合は、オペレーティング システムでいくつかのパラメータを設定する必要があります。

EAP-TLS 認証をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.0 以降、Cisco Access Registrar バージョン 1.8 以降などがあります。

(注) EAP-TLS では、証明書を使用する必要があります。証明書のダウンロードとインストールについては、Microsoft の資料を参照してください。

–![]() Protected EAP(または PEAP):PEAP 認証は、無線 LAN 経由で One-Time Password(OTP)、Windows NT ドメインまたは Windows 2000 ドメイン、LDAP ユーザ データベースをサポートするように設計されています。 EAP-TLS 認証がベースとなっていますが、認証にクライアント証明書ではなくパスワードまたは PIN を使用します。また、オペレーティング システムにより有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベース WEP キーを使用してデータを暗号化します。PEAP 認証を使用する場合、ネットワークで OTP ユーザ データベースが使用されているときには、ハードウェア トークン パスワードまたはソフトウェア トークン PIN を入力し、EAP 認証プロセスを開始してネットワークにアクセスする必要があります。ネットワークで Windows NT または 2000 のドメイン ユーザ データベースあるいは LDAP ユーザ データベース(NDS など)が使用されている場合は、ユーザ名、パスワード、およびドメイン名を入力して認証プロセスを開始する必要があります。

Protected EAP(または PEAP):PEAP 認証は、無線 LAN 経由で One-Time Password(OTP)、Windows NT ドメインまたは Windows 2000 ドメイン、LDAP ユーザ データベースをサポートするように設計されています。 EAP-TLS 認証がベースとなっていますが、認証にクライアント証明書ではなくパスワードまたは PIN を使用します。また、オペレーティング システムにより有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベース WEP キーを使用してデータを暗号化します。PEAP 認証を使用する場合、ネットワークで OTP ユーザ データベースが使用されているときには、ハードウェア トークン パスワードまたはソフトウェア トークン PIN を入力し、EAP 認証プロセスを開始してネットワークにアクセスする必要があります。ネットワークで Windows NT または 2000 のドメイン ユーザ データベースあるいは LDAP ユーザ データベース(NDS など)が使用されている場合は、ユーザ名、パスワード、およびドメイン名を入力して認証プロセスを開始する必要があります。

PEAP 認証をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.1 以降、Cisco Access Registrar バージョン 3.5 以降などがあります。

(注) Windows XP の Service Pack 1 と Windows 2000 の Microsoft 802.1X サプリカントには、Microsoft の PEAP サプリカントが収められています。これは Windows のユーザ名とパスワードだけをサポートし、シスコの PEAP サプリカントと相互運用性がありません。シスコの PEAP サプリカントを使用するには、Windows XP の Service Pack 1 または Windows 2000 の Microsoft 802.1X サプリカントの後に Install Wizard をインストールします。この順序でインストールしない場合、シスコの PEAP サプリカントは Microsoft の PEAP サプリカントで上書きされます。

–![]() EAP-SIM:EAP-SIM 認証は、公衆無線 LAN で使用できるように設計されており、PCSC 準拠のスマートカード リーダーが装備されているクライアントが必要です。 Install Wizard ファイルに含まれる EAP-SIM サプリカントがサポートするのは Gemplus SIM+ カードだけですが、標準の GSM-SIM カードや最新バージョンの EAP-SIM プロトコルをサポートする最新のサプリカントも使用できます。 新しいサプリカントは、次の URL の Cisco.com からダウンロードできます。

EAP-SIM:EAP-SIM 認証は、公衆無線 LAN で使用できるように設計されており、PCSC 準拠のスマートカード リーダーが装備されているクライアントが必要です。 Install Wizard ファイルに含まれる EAP-SIM サプリカントがサポートするのは Gemplus SIM+ カードだけですが、標準の GSM-SIM カードや最新バージョンの EAP-SIM プロトコルをサポートする最新のサプリカントも使用できます。 新しいサプリカントは、次の URL の Cisco.com からダウンロードできます。

http://www.cisco.com/cgi-bin/tablebuild.pl/access-registrar-encrypted

EAP-SIM 認証を正常に実行するためには上記の要件を満たす必要がありますが、それだけでは不十分です。通常は、ネットワーク内で EAP-SIM 認証をサポートする WLAN サービス プロバイダとサービス契約を結ぶ必要もあります。また、PCSC スマートカード リーダーは標準 GSM-SIM カードまたはチップを読み取ることができる場合もありますが、通常、EAP-SIM 認証では、サービス プロバイダが WLAN サービス用の GSM 携帯電話のアカウントを提供する必要があります。

EAP-SIM は、オペレーティング システムにより有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベース WEP キーを使用してデータを暗号化します。EAP-SIM では、SIM カードと通信する際、ユーザ検証コード、すなわち PIN を入力する必要があります。PINをコンピュータに格納するか、またはリブート後または毎回認証が試行される前に PIN の入力が要求されるようにするかを選択できます。

EAP-SIM をサポートする RADIUS サーバには、Cisco Access Register バージョン 3.0 以降があります。

(注) EAP-TLS、PEAP、および EAP-SIM 認証は、オペレーティング システムでは有効、ACU では無効になっているので、ACU でプロファイルを切り替えることによってこれらの認証タイプを切り替えることはできません。ACU でホストベース EAP を使用するプロファイルを作成できますが、Windows で特定の認証タイプを有効にする必要があります(Windows で Microsoft 802.1X サプリカントが使用されている場合)。また、Windows で一度に設定できるのは、1 つの認証タイプだけです。ACU でホストベース EAP を使用するプロファイルが複数ある場合に別の認証タイプを使用するには、ACU でプロファイルを切り替えた後、Windows で認証タイプを変更する必要があります。

アクセス ポイントで Network-EAP または EAP を有効にし、LEAP、EAP-FAST、EAP-TLS、PEAP、または EAP-SIM 用にクライアント アダプタを設定すると、ネットワークに対する認証は、次の順序で実行されます。

1.![]() クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

(注) クライアントと RADIUS サーバの間で認証が成功するまで、クライアントはネットワークにフル アクセスできません。

2.![]() クライアントと RADIUS サーバは、アクセス ポイント経由で通信し、認証用の共有秘密情報を使用して認証プロセスを実行します。この共有秘密情報とは、LEAP および PEAP ではパスワード、EAP-FAST ではパスワードと PAC、EAP-TLS では証明書、EAP-SIM では SIM カードおよびサービス プロバイダの Authentication Center に保存されている内部キーです。このプロセス実行中に、パスワード、PAC、または内部キーが送信されることはありません。

クライアントと RADIUS サーバは、アクセス ポイント経由で通信し、認証用の共有秘密情報を使用して認証プロセスを実行します。この共有秘密情報とは、LEAP および PEAP ではパスワード、EAP-FAST ではパスワードと PAC、EAP-TLS では証明書、EAP-SIM では SIM カードおよびサービス プロバイダの Authentication Center に保存されている内部キーです。このプロセス実行中に、パスワード、PAC、または内部キーが送信されることはありません。

3.![]() 認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

4.![]() RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

5.![]() セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、ブロードキャスト パケットの暗号化や複合化が設定されているアクセス ポイントの場合は、それらの暗号化や複合化も実行します。

セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、ブロードキャスト パケットの暗号化や複合化が設定されているアクセス ポイントの場合は、それらの暗号化や複合化も実行します。

EAP 認証を有効にする手順は、次のいずれかを参照してください。

(注) 802.1X 認証の詳細は、IEEE 802.11 規格を参照してください。RADIUS サーバの詳細は、次の URL を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios120/12cgcr/secur_c/scprt2/scrad.htm

Wi-Fi Protected Access(WPA)

Wi-Fi Protected Access(WAP)は、規格に基づく、相互運用可能なセキュリティ強化手段で、これにより、データ保護の水準が向上し、既存および将来の無線 LAN に対するアクセス制御が大幅に強化されます。WPA は、現在策定中の IEEE 802.11i 規格のサブセットで、この規格と互換性があります。WPA では、データ保護に Temporal Key Integrity Protocol(TKIP)やメッセージ完全性チェック(MIC)を使用し、認証済みキー管理に 802.1X を使用しています。

WPA では、WPA と WPA-Pre-shared key(WPA-PSK)の 2 種類の相互に排他的なキー管理がサポートされています。クライアントと認証サーバは、WPA を使用してキーを管理し、EAP 認証方式で相互認証を行い、Pairwise Master Key(PMK)を生成します。このサーバでは PMK を動的に生成して、アクセス ポイントに渡します。しかし、WPA-PSK キー管理を使用して、クライアントとアクセス ポイント双方に事前共有キーを設定すると、その事前共有キーが PMK として使用されます。

WPA で使用できるのは、Windows 2000 または Windows XP が動作し、LEAP、EAP-FAST、またはホストベース EAP 認証を実行しているコンピュータにインストールされた、350 シリーズまたは CB20A のいずれかのカードだけです。WPA は、Install Wizard バージョン 1.2 以降に付属するソフトウェア コンポーネントでサポートされています。ただし、ホストベース EAP を WPA で使用する場合は、WPA をサポートするソフトウェアを追加インストールする必要があります。Cisco Aironet クライアント アダプタで使用する WPA ソフトウェアとして、以下をお勧めします。

•![]() Funk Odyssey Client サプリカント バージョン 2.2(Windows 2000 の場合)

Funk Odyssey Client サプリカント バージョン 2.2(Windows 2000 の場合)

•![]() Windows XP Service Pack 1 および Microsoft サポート パッチ 815485(Windows XP の場合)

Windows XP Service Pack 1 および Microsoft サポート パッチ 815485(Windows XP の場合)

(注) Windows 2000 および XP を使用する場合は、Meetinghouse AEGIS Client サプリカント バージョン 2.1 以降もサポートされていますが、このクライアント アダプタのソフトウェア リリースでは動作確認されていません。

Install Wizard バージョン 1.3 以降に含まれるソフトウェア コンポーネントは、自動的に WPA 移行モードをサポートします。WPA 移行モードとは、WPA クライアントと非 WPA クライアントの双方で同じ SSID を使用してアクセス ポイントにアソシエートできるようなアクセス ポイント設定のことです。

WPA で EAP 認証を有効にする手順については、次のいずれかを参照してください。

(注) WPA はアクセス ポイントでも有効にする必要があります。 アクセス ポイントでは、Cisco IOS リリース 12.2(11)JA 以降を使用して WPA を有効化している必要があります。この機能を有効にする手順については、アクセス ポイントの資料を参照してください。

高速ローミング(CCKM)

クライアント デバイス上で実行されるアプリケーションによっては、アクセス ポイント間の高速ローミングが必要になる場合があります。たとえば、音声アプリケーションでは、会話の遅延やギャップを防ぐために、シームレスなローミングが必要です。高速ローミングは、LEAP 対応のクライアントの場合は Install Wizard バージョン 1.1 以降で、EAP-FAST 対応のクライアントの場合は Install Wizard バージョン 1.3 以降でサポートされています。

通常の操作では、LEAP または EAP-FAST 対応クライアントは、メイン RADIUS サーバとの通信のような完全な LEAP または EAP-FAST 認証を実行することにより、新しいアクセス ポイントとの相互認証を行います。ただし、無線 LAN を高速ローミング用に設定すると、LEAP または EAP-FAST 対応クライアントが RADIUS サーバによる再認証を受けることなく、あるアクセス ポイントから別のアクセス ポイントへ安全にローミングできます。Wireless Domain Services(WDS)用に設定されたアクセス ポイントは、Cisco Centralized Key Management(CCKM)を使用し、高速キー再生成によってクライアント デバイスがあるアクセス ポイントから別のアクセス ポイントへ 150 ミリ秒(ms)以内にローミングできるようにします。高速ローミングでは、無線 Voice over IP(VoIP)、エンタープライズ リソース プラニング(ERP)、または Citrix ベースのソリューションなどの時間が重要視されるアプリケーションで、目に見えた遅れはなくなります。

この機能は、インストールされているソフトウェアに応じて、次の 2 つの方法によりクライアント アダプタ上で有効にできます。

•![]() ACU バージョン 6.2 およびクライアント アダプタ ファームウェア バージョン 5.30.17(Install Wizard バージョン 1.2 に付属)以降を使用している場合は、ACU で高速ローミングを有効にする必要があります。 詳細は、「LEAP の有効化」の項のステップ 10、または「EAP-FAST の有効化」の項のステップ 12 を参照してください。

ACU バージョン 6.2 およびクライアント アダプタ ファームウェア バージョン 5.30.17(Install Wizard バージョン 1.2 に付属)以降を使用している場合は、ACU で高速ローミングを有効にする必要があります。 詳細は、「LEAP の有効化」の項のステップ 10、または「EAP-FAST の有効化」の項のステップ 12 を参照してください。

•![]() クライアント アダプタ ファームウェア バージョン 5.20.17(Install Wizard バージョン 1.1 に付属)を使用している場合、高速ローミングは自動的にサポートされます。

クライアント アダプタ ファームウェア バージョン 5.20.17(Install Wizard バージョン 1.1 に付属)を使用している場合、高速ローミングは自動的にサポートされます。

高速ローミングは、クライアント アダプタで有効になっているかどうかにかかわらず、アクセス ポイントでは有効にする必要があります。

(注) 高速ローミングを有効にするには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。この機能を有効にする手順については、アクセス ポイントの資料を参照してください。

(注) Microsoft 802.1X サプリカントがコンピュータにインストールされている場合は、この機能を正しく働かせるために、1 つまたは 2 つの Windows パラメータを無効にする必要があります。 詳細は、「LEAP の有効化」の項のステップ 13、または「EAP-FAST の有効化」の項のステップ 15 を参照してください。

LEAP 認証または EAP-FAST 認証に失敗したアクセス ポイントの報告

次のクライアント アダプタおよびアクセス ポイント ファームウェア バージョンでは、LEAP 認証または EAP-FAST 認証に失敗したアクセス ポイントの検出機能がサポートされています。

•![]() クライアント アダプタ ファームウェア バージョン 5.02.20 以降(LEAP の場合)

クライアント アダプタ ファームウェア バージョン 5.02.20 以降(LEAP の場合)

•![]() クライアント アダプタ ファームウェア バージョン 5.40.10 以降(EAP-FAST の場合)

クライアント アダプタ ファームウェア バージョン 5.40.10 以降(EAP-FAST の場合)

•![]() 12.00T 以降(340、350、および 1200 シリーズ アクセス ポイント)

12.00T 以降(340、350、および 1200 シリーズ アクセス ポイント)

•![]() Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

これらのいずれかのバージョンのファームウェアを実行しているアクセス ポイントでは、これらのいずれかのバージョンのファームウェアを実行しているクライアントにより、LEAP 認証または EAP-FAST 認証に失敗した他のアクセス ポイントが無線ネットワーク内で発見され、報告されると、システム ログにメッセージが記録されます。

1.![]() LEAP プロファイルまたは EAP-FAST プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

LEAP プロファイルまたは EAP-FAST プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

2.![]() アクセス ポイント A は、LEAP または EAP-FAST を認識できないか、信頼できる LEAP 認証サーバまたは EAP-FAST 認証サーバと通信できないことが原因で、LEAP 認証または EAP-FAST 認証を正常に処理しません。

アクセス ポイント A は、LEAP または EAP-FAST を認識できないか、信頼できる LEAP 認証サーバまたは EAP-FAST 認証サーバと通信できないことが原因で、LEAP 認証または EAP-FAST 認証を正常に処理しません。

3.![]() クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

4.![]() クライアントは、アクセス ポイント B に正常にアソシエートします。

クライアントは、アクセス ポイント B に正常にアソシエートします。

5.![]() クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

6.![]() アクセス ポイント B は、失敗をシステム ログに記録します。

アクセス ポイント B は、失敗をシステム ログに記録します。

(注) クライアント アダプタまたはアクセス ポイントでこの機能を有効にする必要はありません。両方のデバイスのファームウェアでは、この機能が自動的にサポートされています。ただし、クライアント アダプタおよびアクセス ポイントの両方で、上記以降のバージョンのファームウェアを使用している必要があります。

新しい WEP キー セキュリティ機能

ここで説明した 3 つのセキュリティ機能(MIC、TKIP、およびブロードキャスト キー ローテーション)は、無線ネットワークの WEP キーに対する巧妙な攻撃を防ぎます。これらの機能は、Install Wizard のファイルに含まれているファームウェアやドライバでサポートされているため、クライアント アダプタで有効にする必要はありません。ただし、アクセス ポイントではこれらの機能を有効にする必要があります。

(注) これらのセキュリティ機能を有効にするためには、バージョン11.10T 以降のアクセス ポイント ファームウェアが必要です。これらのセキュリティ機能を有効にする手順については、アクセス ポイントの資料を参照してください。

Message Integrity Check(MIC)

MIC は、暗号化されたパケットへのビットフリップ攻撃を阻止します。ビットフリップ攻撃では、暗号化されたメッセージが不正侵入者によって傍受され、簡単な変更が加えられます。その後、このメッセージは不正侵入者から再び送信され、受信側で正規のメッセージとして受信されます。MIC は、数バイトを各パケットに付加することによって、パケットの改ざんを防ぎます。

Status 画面には、MIC が使用中であるかどうかが示され、Statistics 画面には MIC 統計情報が表示されます。

(注) アクセス ポイントで MIC を有効にする場合は、クライアント アダプタのドライバがこれらの機能をサポートしている必要があります。そうでないと、クライアントはアソシエートできません。

Temporal Key Integrity Protocol(TKIP)Temporal Key Integrity Protocol(TKIP)

この機能は WEP キー ハッシュとも呼ばれます。不正侵入者は、暗号化されたパケットの初期設定ベクトル(IV)を使用して WEP キーを割り出し、WEP を攻撃しようとしますが、TKIP はこの攻撃に対する防御を提供します。TKIP は、不正侵入者が IV を利用して WEP キーを特定する際に利用する、推測可能な値を除去します。また、ユニキャストとブロードキャストの両方の WEP キーを保護します。

(注) アクセス ポイントで TKIP を有効にする場合は、クライアント アダプタのファームウェアがこれらの機能をサポートしている必要があります。そうでないと、クライアントはアソシエートできません。

(注) WPA が有効になると TKIP も自動的に有効になり、WPA が無効になると TKIP も無効になります。

ブロードキャスト キー ローテーション

EAP 認証は、クライアント デバイスに動的なユニキャスト WEP キーを提供しますが、使用するのは静的なブロードキャスト(マルチキャスト)キーです。ブロードキャスト WEP キー ローテーションを有効にすると、アクセス ポイントは動的なブロードキャスト WEP キーを生成し、指定された間隔でそのキーを変更します。この機能を有効にした場合は、LEAP、EAP-FAST、EAP-TLS、PEAP、または EAP-SIM 認証を使用する無線クライアント デバイスだけがアクセス ポイントにアソシエートできます。静的 WEP(Open 認証または Shared key 認証)を使用したクライアント デバイスは、アソシエートできません。

セキュリティ機能の同期

この項で説明したセキュリティ機能を使用するには、クライアント アダプタおよびそのアソシエート先となるアクセス ポイントの両方を正しく設定する必要があります。 表 5-6 は、各セキュリティ機能を使用する上で必要なクライアントおよびアクセス ポイントの設定を示しています。この章では、クライアント アダプタのセキュリティ機能を有効にする方法について説明します。これらの機能をアクセス ポイントで有効にする手順については、お使いのアクセス ポイントの資料を参照してください。

静的 WEP の使用

新しい静的 WEP キーの入力

このプロファイルに対して新しい静的 WEP キーを入力する手順は、次のとおりです。

ステップ 1![]() Network Security 画面の Network Authentication で None を選択します。

Network Security 画面の Network Authentication で None を選択します。

ステップ 2![]() Data Encryption で Static WEP を選択します。

Data Encryption で Static WEP を選択します。

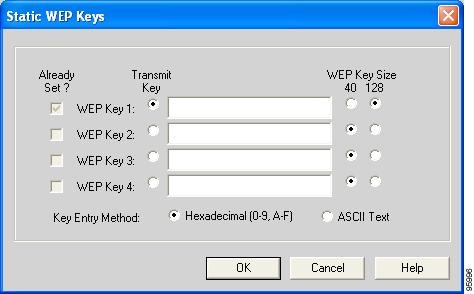

ステップ 3![]() Static WEP Keys ボタンをクリックします。 Static WEP Keys 画面が表示されます(図 5-6 を参照)。

Static WEP Keys ボタンをクリックします。 Static WEP Keys 画面が表示されます(図 5-6 を参照)。

ステップ 4![]() 次のいずれかの WEP キー入力方式を選択します。

次のいずれかの WEP キー入力方式を選択します。

•![]() Hexadecimal(0-9, A-F):WEP キーが、0~9、A~F、a~f を含む 16 進数で入力されることを指定します。

Hexadecimal(0-9, A-F):WEP キーが、0~9、A~F、a~f を含む 16 進数で入力されることを指定します。

•![]() ASCII Text:英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

ASCII Text:英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

(注) ASCII テキスト WEP キーは、Cisco Aironet 1200 シリーズ アクセス ポイントではサポートされていないので、このシリーズのアクセス ポイントでクライアント アダプタを使用する場合は、Hexadecimal(0-9, A-F) オプションを選択する必要があります。

ステップ 5![]() 入力する静的 WEP キー(1、2、3、4)について、画面の右側から、WEP キーのサイズ(40 ビットまたは 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。128 ビットがクライアント アダプタでサポートされていない場合、このオプションは使用できません。

入力する静的 WEP キー(1、2、3、4)について、画面の右側から、WEP キーのサイズ(40 ビットまたは 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。128 ビットがクライアント アダプタでサポートされていない場合、このオプションは使用できません。

ステップ 6![]() システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

–![]() 40 ビットのキーでは 10 個の 16 進数または 5 個の ASCII テキスト文字

40 ビットのキーでは 10 個の 16 進数または 5 個の ASCII テキスト文字

例:5A5A313859(16 進数)または ZZ18Y(ASCII 文字)

–![]() 128 ビットのキーでは 26 個の 16 進数または 13 個の ASCII テキスト文字

128 ビットのキーでは 26 個の 16 進数または 13 個の ASCII テキスト文字

例:5A583135333554595549333534(16 進数)または ZX1535TYUI354(ASCII 文字)

(注) Cisco Aironet 1200 シリーズ アクセス ポイントで 5GHz クライアント アダプタを使用する場合、それらのアダプタに対して 16 進数を入力する必要があります。

•![]() クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

•![]() 複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

(注) 入力した WEP キーは上書きできますが、編集または削除することはできません。

ステップ 7![]() パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。送信キーとして選択できる WEP キーは 1 つだけです。

パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。送信キーとして選択できる WEP キーは 1 つだけです。

ステップ 8![]() OK をクリックして Static WEP Keys 画面を終了し、Network Security 画面に戻ります。

OK をクリックして Static WEP Keys 画面を終了し、Network Security 画面に戻ります。

ステップ 9![]() 次に示すアクセス ポイント認証オプションのうちいずれかを選択します。このオプションは、クライアント アダプタがアクセス ポイントに認証を求める方法を定義します。

次に示すアクセス ポイント認証オプションのうちいずれかを選択します。このオプションは、クライアント アダプタがアクセス ポイントに認証を求める方法を定義します。

•![]() Open:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントとの認証および通信の試みが実行できます。Open Authentication はデフォルト設定です。

Open:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントとの認証および通信の試みが実行できます。Open Authentication はデフォルト設定です。

•![]() Shared Key:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとだけ通信できるようにします。このオプションは、Use Static WEP Keys が選択されている場合だけ選択できます。

Shared Key:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとだけ通信できるようにします。このオプションは、Use Static WEP Keys が選択されている場合だけ選択できます。

Shared Key 認証では、アクセス ポイントは既知の暗号化されていない身元証明要求パケットをクライアント アダプタに送信します。クライアント アダプタはそのパケットを暗号化して、アクセス ポイントに返送します。アクセス ポイントは暗号化されたパケットの復号化を試み、その成功または失敗を通知する認証応答パケットをクライアント アダプタに返送します。パケットが正常に暗号化および復号化された場合、ユーザは認証されたと見なされます。

(注) Shared Key 認証は、セキュリティ上のリスクが伴うので、使用しないことをお勧めします。

ステップ 10![]() OK をクリックして Profile Manager 画面に戻ります。次に OK または Apply をクリックして変更を保存します。

OK をクリックして Profile Manager 画面に戻ります。次に OK または Apply をクリックして変更を保存します。

既存の静的 WEP キーの上書き

既存の静的 WEP キーを上書きする手順は、次のとおりです。

(注) 既存の WEP キーは上書き可能ですが、編集または削除することはできません。

ステップ 1![]() Network Security 画面で Static WEP Keys ボタンをクリックします。 Static WEP Keys 画面が表示されます(図 5-6 を参照)。

Network Security 画面で Static WEP Keys ボタンをクリックします。 Static WEP Keys 画面が表示されます(図 5-6 を参照)。

ステップ 2![]() 画面の中央に表示された現在の WEP キー設定を確認します。既存の静的 WEP キーすべての Already Set? ボックスにチェックマークが表示されます。

画面の中央に表示された現在の WEP キー設定を確認します。既存の静的 WEP キーすべての Already Set? ボックスにチェックマークが表示されます。

(注) セキュリティ上の理由により、既存の静的 WEP キーのコードは画面に表示されません。

ステップ 3![]() 上書きする既存の静的 WEP キーを選択します。

上書きする既存の静的 WEP キーを選択します。

ステップ 5![]() 「新しい静的 WEP キーの入力」のステップ 6 で説明したガイドラインに従って、新しいキーを入力します。

「新しい静的 WEP キーの入力」のステップ 6 で説明したガイドラインに従って、新しいキーを入力します。

ステップ 6![]() このキーをパケットの転送に使用する場合は、キーの左側にある Transmit Key ボタンが選択されていることを確認します。

このキーをパケットの転送に使用する場合は、キーの左側にある Transmit Key ボタンが選択されていることを確認します。

ステップ 7![]() OK をクリックして Static WEP Keys 画面を終了し、Network Security 画面に戻ります。

OK をクリックして Static WEP Keys 画面を終了し、Network Security 画面に戻ります。

ステップ 8![]() OK をクリックして Profile Manager 画面に戻ります。次に OK または Apply をクリックして変更を保存します。

OK をクリックして Profile Manager 画面に戻ります。次に OK または Apply をクリックして変更を保存します。

静的 WEP キーの無効化

特定プロファイルの静的 WEP を無効にする必要が生じた場合は、Network Security 画面の Data Encryption で None を選択し、OK をクリックします。次に Profile Manager 画面で OK または Apply をクリックします。

(注) Network Security 画面の Network Authentication で LEAP または EAP-FAST を選択すると、静的 WEP が自動的に無効になります。

LEAP の有効化

LEAP 認証を有効にする前に、ネットワーク デバイスが次の要件を満足する必要があります。

•![]() クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

•![]() WPA を使用するには、350 シリーズおよび CB20A クライアント アダプタで、Install Wizard バージョン 1.2 以降に付属のソフトウェアを Windows 2000 または XP を実行するコンピュータ上で使用する必要があります。

WPA を使用するには、350 シリーズおよび CB20A クライアント アダプタで、Install Wizard バージョン 1.2 以降に付属のソフトウェアを Windows 2000 または XP を実行するコンピュータ上で使用する必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイントの場合)、11.54T 以降(1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイントの場合)、11.54T 以降(1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

(注) WPA または高速ローミング(CCKM)を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。 LEAP 認証または EAP-FAST 認証に失敗したアクセス ポイントの報告機能と高速ローミング機能を使用するには、アクセス ポイントで セキュリティ機能の同期に示すバージョンのファームウェアを使用する必要があります。

•![]() LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

(注) LEAP 認証に強力なパスワードを使用し、不正なアクセス ポイントから攻撃を受けるリスクを可能な限り小さくすることをお勧めします。 強力なパスワードの作成に関するヒントについては、「強力なパスワードの作成」を参照してください。

このプロファイルに対して LEAP 認証を有効にする手順は、次のとおりです。

ステップ 1![]() WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

(注) 詳細は、「Wi-Fi Protected Access(WPA)」を参照してください。

ステップ 2![]() LEAP または LEAP(WPA)を選択します。

LEAP または LEAP(WPA)を選択します。

(注) このオプションが使用できるのは、インストールの際に LEAP セキュリティ モジュールを選択した場合です。

(注) このオプションを選択すると、動的 WEP(WPA が無効になっている場合)または TKIP(WPA が有効になっている場合)が自動的に設定されます。

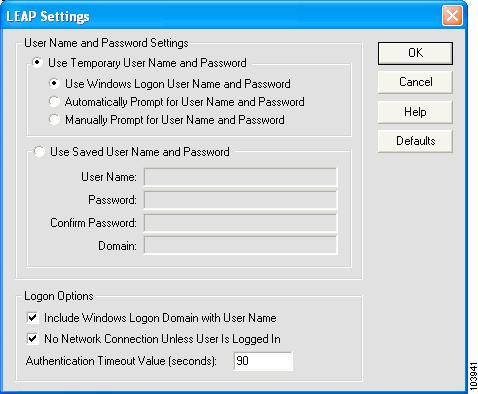

ステップ 3![]() Configure ボタンをクリックします。 LEAP Settings 画面が表示されます(図 5-7 を参照)。

Configure ボタンをクリックします。 LEAP Settings 画面が表示されます(図 5-7 を参照)。

ステップ 4![]() 次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

•![]() Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

•![]() Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力する必要がありません。 認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用し、必要に応じて自動的に行われます。

Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力する必要がありません。 認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用し、必要に応じて自動的に行われます。

(注) Use Saved User Name and Password オプションを設定できるのは、インストール時に Allow Saved LEAP User Name and Password オプションを有効にした場合(Yes に設定)だけです。

•![]() ステップ 4 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

ステップ 4 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

–![]() Use Windows Logon User Name and Password:Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows Logon User Name and Password:Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

–![]() Automatically Prompt for User Name and Password:通常の Windows ログインとは別の LEAP ユーザ名とパスワード(RADIUS サーバに登録されている)を入力し、LEAP 認証プロセスを開始する必要があります。

Automatically Prompt for User Name and Password:通常の Windows ログインとは別の LEAP ユーザ名とパスワード(RADIUS サーバに登録されている)を入力し、LEAP 認証プロセスを開始する必要があります。

–![]() Manually Prompt for User Name and Password:必要に応じ、Commands ドロップダウン メニューの Manual Login オプションを使用して、手動で LEAP 認証プロセスを開始する必要があります。Windows のログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for User Name and Password:必要に応じ、Commands ドロップダウン メニューの Manual Login オプションを使用して、手動で LEAP 認証プロセスを開始する必要があります。Windows のログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

•![]() ステップ 4 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

ステップ 4 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

(注) ユーザ名は、Install Wizard バージョン 1.3 以降に付属するソフトウェアでは 64 ASCII 文字、それより前のバージョンの Install Wizard に付属するソフトウェアでは 32 ASCII 文字までそれぞれ入力できます。パスワードは、32 ASCII 文字まで入力できます。ただし、Domain フィールドにドメイン名を入力した場合、ユーザ名とドメイン名の文字数合計は、Install Wizard バージョン 1.3 以降に付属するソフトウェアでは最大 63 ASCII 文字、それより前のバージョンの Install Wizard バージョンに付属するソフトウェアでは最大 31 ASCII 文字にそれぞれ制限されます。

b. Confirm Password フィールドにパスワードをもう一度入力します。

c. ユーザ名とともに、RADIUS サーバに渡すドメイン名を指定する場合は、Domain フィールドにそのドメイン名を入力します。

(注) Install Wizard バージョン 1.3 以降に付属するソフトウェアを使用している場合、username@domain.com という形式で User Name フィールドにドメイン名を指定できます。ただし、RADIUS サーバがこの形式をサポートしている必要があります。username@domain.com 文字列には、64 ASCII 文字まで入力できます。 User Name フィールドでドメイン名を指定すると、Domain フィールドは無効になります。

ステップ 6![]() 複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

(注) 保存済みのユーザ名とパスワードの使用を選択しても、Include Windows Logon Domain with User Name チェックボックスをオンにしないと、Domain フィールドは使用不可になり、ドメイン名は RADIUS サーバに渡されません。

ステップ 7![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 8![]() Authentication Timeout Value フィールドに、LEAP 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

Authentication Timeout Value フィールドに、LEAP 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

ステップ 9![]() OK をクリックして、LEAP Settings 画面を終了します。

OK をクリックして、LEAP Settings 画面を終了します。

ステップ 10![]() クライアント アダプタで高速ローミングを有効にする場合は、Network Security 画面で Allow Fast Roaming(CCKM)チェックボックスをオンにします。

クライアント アダプタで高速ローミングを有効にする場合は、Network Security 画面で Allow Fast Roaming(CCKM)チェックボックスをオンにします。

•![]() このチェックボックスをオンにすると、CCKM を使用するアクセス ポイントにアソシエートしたクライアント アダプタで CCKM を使用できるようになります。また、CCKM を使用していないアクセス ポイントにアソシエートできるようになります。

このチェックボックスをオンにすると、CCKM を使用するアクセス ポイントにアソシエートしたクライアント アダプタで CCKM を使用できるようになります。また、CCKM を使用していないアクセス ポイントにアソシエートできるようになります。

•![]() このチェックボックスをオフにすると、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

このチェックボックスをオフにすると、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

(注) 詳細は、「高速ローミング(CCKM)」を参照してください。

ステップ 11![]() 次の状態で LEAP 認証を実行するように設定されているアクセス ポイントにクライアント アダプタをアソシエートできるようにする場合は、Allow Association to both WPA and non-WPA authenticators チェックボックスをオンにします。

次の状態で LEAP 認証を実行するように設定されているアクセス ポイントにクライアント アダプタをアソシエートできるようにする場合は、Allow Association to both WPA and non-WPA authenticators チェックボックスをオンにします。

•![]() WPA を有効化した状態(WPA セキュリティと関連付け)

WPA を有効化した状態(WPA セキュリティと関連付け)

•![]() WPA を無効化した状態またはサポートされていない状態(WPA セキュリティとの関連なし)

WPA を無効化した状態またはサポートされていない状態(WPA セキュリティとの関連なし)

•![]() WPA がオプションとなっている Cisco 移行モード(WPA セキュリティとの関連なし)

WPA がオプションとなっている Cisco 移行モード(WPA セキュリティとの関連なし)

このチェックボックスをオフにすると、クライアント アダプタは、WPA を使用した LEAP 認証を実行するように設定されているアクセス ポイントだけにアソシエートできます。

(注) このパラメータは、WPA を有効化している場合にだけ使用できます。

ステップ 12![]() OK をクリックして、Network Security 画面を終了し、Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

OK をクリックして、Network Security 画面を終了し、Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

ステップ 13![]() Microsoft 802.1X サプリカントがインストールされているコンピュータで高速ローミング機能を利用する手順は次のとおりです。

Microsoft 802.1X サプリカントがインストールされているコンピュータで高速ローミング機能を利用する手順は次のとおりです。

a.![]() コンピュータのオペレーティング システムに応じて、次の手順のいずれかを実行します。

コンピュータのオペレーティング システムに応じて、次の手順のいずれかを実行します。

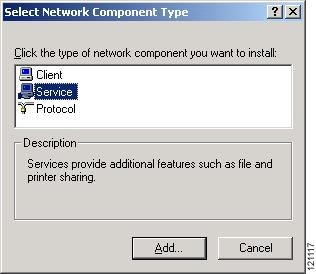

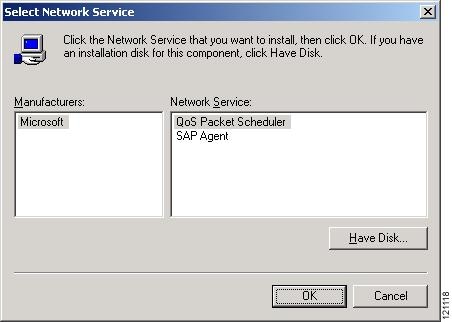

–![]() コンピュータで Windows 2000 を実行している場合、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。

コンピュータで Windows 2000 を実行している場合、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。

–![]() コンピュータで Windows XP を実行している場合、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Wireless Networks タブを選択します。Windows XP Service Pack 1 を使用していない場合は、Use Windows to configure my wireless network settings チェックボックスをオフにします。

コンピュータで Windows XP を実行している場合、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Wireless Networks タブを選択します。Windows XP Service Pack 1 を使用していない場合は、Use Windows to configure my wireless network settings チェックボックスをオフにします。

(注) Windows Service Pack 1 では、Authentication タブの位置が変更されています。このタブにアクセスする場合は、Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認してください。使用可能なネットワークの一覧から、作成するプロファイルの SSID をクリックして、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックして、Network name(SSID)フィールドにその SSID を入力し、Authentication タブを選択します。

c.![]() Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオフにします。

Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオフにします。

e.![]() Windows XP Service Pack 1 を使用する場合は、Wireless Networks 画面で Use Windows to configure my wireless network settings チェックボックスをオフにして、OK をクリックします。

Windows XP Service Pack 1 を使用する場合は、Wireless Networks 画面で Use Windows to configure my wireless network settings チェックボックスをオフにして、OK をクリックします。

ステップ 14![]() LEAP による認証手順については、 EAP 認証の使用方法を参照してください。

LEAP による認証手順については、 EAP 認証の使用方法を参照してください。

EAP-FAST の有効化

EAP-FAST 認証を有効にする前に、ネットワーク デバイスが次の要件を満足する必要があります。

•![]() 350 シリーズおよび CB20A クライアント アダプタで、Install Wizard バージョン 1.3 以降に付属のソフトウェアを Windows 2000 または XP を実行するコンピュータ上で使用する必要があります。

350 シリーズおよび CB20A クライアント アダプタで、Install Wizard バージョン 1.3 以降に付属のソフトウェアを Windows 2000 または XP を実行するコンピュータ上で使用する必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイントの場合)、11.54T 以降(1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイントの場合)、11.54T 以降(1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

(注) WPA または高速ローミング(CCKM)を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。 LEAP 認証または EAP-FAST 認証に失敗したアクセス ポイントの報告機能と高速ローミング機能を使用するには、アクセス ポイントで 高速ローミング(CCKM)に示すバージョンのファームウェアを使用する必要があります。

•![]() EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

このプロファイルに対して EAP-FAST 認証を有効にする手順は、次のとおりです。

ステップ 1![]() WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

(注) 詳細は、「Wi-Fi Protected Access(WPA)」を参照してください。

ステップ 2![]() EAP-FAST または EAP-FAST (WPA) を選択します。

EAP-FAST または EAP-FAST (WPA) を選択します。

(注) このオプションが使用できるのは、インストールの際に EAP-FAST セキュリティ モジュールを選択した場合のみです。

(注) このオプションを選択すると、動的 WEP(WPA が無効になっている場合)または TKIP(WPA が有効になっている場合)が自動的に設定されます。

ステップ 3![]() Configure をクリックします。 EAP-FAST Settings 画面が表示されます(図 5-8 を参照)。

Configure をクリックします。 EAP-FAST Settings 画面が表示されます(図 5-8 を参照)。

ステップ 4![]() 次に示す EAP-FAST ユーザ名およびパスワードの設定オプションのいずれかを選択します。

次に示す EAP-FAST ユーザ名およびパスワードの設定オプションのいずれかを選択します。

•![]() Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

•![]() Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力する必要がありません。 認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用し、必要に応じて自動的に行われます。

Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力する必要がありません。 認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用し、必要に応じて自動的に行われます。

(注) Use Saved User Name and Password オプションを設定できるのは、インストール時に Allow Saved EAP-FAST User Name and Password オプションを有効にした場合(Yes に設定)だけです。

•![]() ステップ 4 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

ステップ 4 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

–![]() Use Windows Logon User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、EAP-FAST 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows Logon User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、EAP-FAST 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

–![]() Automatically Prompt for User Name and Password:通常の Windows ログインとは別の EAP-FAST ユーザ名とパスワード(RADIUS サーバに登録されている)を入力し、EAP-FAST 認証プロセスを開始する必要があります。

Automatically Prompt for User Name and Password:通常の Windows ログインとは別の EAP-FAST ユーザ名とパスワード(RADIUS サーバに登録されている)を入力し、EAP-FAST 認証プロセスを開始する必要があります。

–![]() Manually Prompt for User Name and Password:必要に応じ、Commands ドロップダウン メニューの Manual Login オプションを使用して、手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for User Name and Password:必要に応じ、Commands ドロップダウン メニューの Manual Login オプションを使用して、手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

•![]() ステップ 4 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

ステップ 4 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

(注) ユーザ名は 64 ASCII 文字、パスワードは 32 ASCII 文字まで入力できます。ただし、Domain フィールドにドメイン名を入力した場合は、ユーザ名とドメイン名の合計が最大 63 ASCII 文字に制限されます。

b. Confirm Password フィールドにパスワードをもう一度入力します。

c. ユーザ名とともに RADIUS サーバに渡すドメイン名を指定する場合は、Domain フィールドにそのドメイン名を入力するか、User Name フィールドに username@domain.com という形式で指定します。username@domain.com 文字列には、最大 64 ASCII 文字を入力できます。ただし、RADIUS サーバでこの形式がサポートされている必要があります。

(注) User Name フィールドでドメイン名を指定すると、Domain フィールドは無効になります。

ステップ 6![]() 複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

(注) 保存済みのユーザ名とパスワードの使用を選択しても、Include Windows Logon Domain with User Name チェックボックスをオンにしないと、Domain フィールドは使用不可になり、ドメイン名は RADIUS サーバに渡されません。

ステップ 7![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 8![]() Authentication Timeout Value フィールドに、EAP-FAST 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

Authentication Timeout Value フィールドに、EAP-FAST 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

•![]() 自動 PAC プロビジョニングを有効にするには、Allow Automatic PAC Provisioning for This Profile チェックボックスをオンにします。この場合、PAC(Protected Access Credentials)ファイルは必要に応じて自動的に取得されます(たとえば、PAC の期限が切れた場合、クライアント アダプタが異なるサーバにアクセスする場合、前にプロビジョニングされた PAC と EAP-FAST ユーザ名が一致しない場合など)。これはデフォルト設定です。 このオプションを選択する場合は、ステップ 11 に進みます。

自動 PAC プロビジョニングを有効にするには、Allow Automatic PAC Provisioning for This Profile チェックボックスをオンにします。この場合、PAC(Protected Access Credentials)ファイルは必要に応じて自動的に取得されます(たとえば、PAC の期限が切れた場合、クライアント アダプタが異なるサーバにアクセスする場合、前にプロビジョニングされた PAC と EAP-FAST ユーザ名が一致しない場合など)。これはデフォルト設定です。 このオプションを選択する場合は、ステップ 11 に進みます。

•![]() 手動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning for This Profile チェックボックスをオフにします。PAC 機関を選択するか、手動で PAC ファイルをインポートする必要があります。 このオプションを選択する場合は、ステップ 10 に進みます。

手動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning for This Profile チェックボックスをオフにします。PAC 機関を選択するか、手動で PAC ファイルをインポートする必要があります。 このオプションを選択する場合は、ステップ 10 に進みます。

(注) Allow Automatic PAC Provisioning for This Profile オプションが使用できるのは、インストール時に Allow Auto-Provisioning? オプションを有効(Yes に設定)にした場合のみです。このオプションが使用できない場合、手動 PAC プロビジョニングを有効にする必要があります。

(注) LDAP ユーザ データベースは手動 PAC プロビジョニングのみをサポートし、Cisco Secure ACS 内部ユーザ データベース、Cisco Secure ODBC ユーザ データベース、および、Windows NT/2000/2003 ドメイン ユーザ データベースは自動および手動 PAC プロビジョニングをサポートしています。

(注) プロビジョニングが実行されるのは、PAC の内部ネゴシエーション時、または PAC の期限切れのときのみです。PAC は、プロビジョニングされた後、認証トランザクションを保護するユーザ単位のキーとして働きます。

ステップ 10![]() 手動 PAC プロビジョニングを有効にするには、次のいずれかを実行します。

手動 PAC プロビジョニングを有効にするには、次のいずれかを実行します。

•![]() Select a PAC Authority To Use with This Profile ドロップダウン リストから、プロファイルの SSID によって定義されたネットワークに関連付ける PAC 機関を選択します。リストには、以前に PAC をプロビジョニングするのに使用したすべての PAC 機関の名前が含まれます。

Select a PAC Authority To Use with This Profile ドロップダウン リストから、プロファイルの SSID によって定義されたネットワークに関連付ける PAC 機関を選択します。リストには、以前に PAC をプロビジョニングするのに使用したすべての PAC 機関の名前が含まれます。

•![]() PAC authority ドロップダウン リストが空であったり、希望する PAC 機関の名前がない場合、次の手順に従って PAC ファイルをインポートします。

PAC authority ドロップダウン リストが空であったり、希望する PAC 機関の名前がない場合、次の手順に従って PAC ファイルをインポートします。

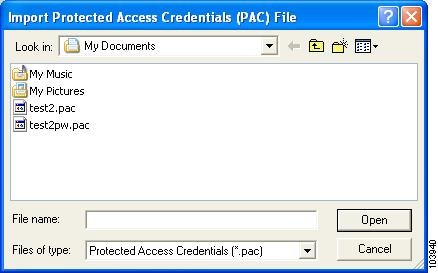

a. Import ボタンをクリックします。 Import Protected Access Credentials (PAC) File 画面が表示されます(図 5-9 を参照)。

図 5-9 Import Protected Access Credentials (PAC) File 画面

b. Look in ボックスで PAC ファイルの位置を探します。デフォルトの場所は My Documents です。

(注) PAC を取得するために別の場所を参照すると、その新しい場所がその後のデフォルトになります。

c. PAC ファイル(*.pac)をクリックすると、画面下部の File name ボックスにそのファイル名が表示されます。

(注) PAC ファイルのファイル名と拡張子は、PAC ファイルを発行する PAC 機関によって決まりますが、標準的なファイル拡張子は pac です。

e. インポートする PAC ファイルにはシステムの全ユーザがアクセスできるようになることを伝えるメッセージが表示された後、Yes をクリックします。No をクリックした場合、PAC ファイルはインポートされません。

(注) プロファイルがグローバル PAC 用に設定されていると、インポートする PAC ファイルにはシステムの全ユーザがアクセスできます。グローバル PAC が有効になるのは、Use Saved User Name and Password オプションを選択した場合、EAP-FAST Settings 画面の No Network Connection Unless User Is Logged In チェックボックスをオフにした場合、Novell Network ログイン プロンプト、または EAP-FAST サプリカントとクレデンシャルを共有しないその他のサードパーティ製ログイン アプリケーションを使用している場合のいずれかです。

(注) 前にインポートした PAC ファイルと同じ PAC ID を持つ PAC ファイルをインポートしようとすると、既存の PAC を上書きするかどうかを尋ねられます。Yes をクリックすると、インポートしたファイル内の新しい PAC で既存の PAC が置き換えられます。

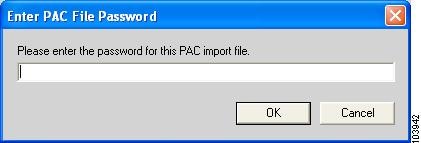

f. Enter PAC File Password 画面(図 5-10 を参照)が表示された場合は、PAC ファイル パスワードを入力し、OK をクリックします。

図 5-10 Enter PAC File Password 画面

(注) PAC ファイルへのパスワード設定は任意です。ユーザ入力パスワードを必要とする PAC ファイルを発行するかどうかは、PAC 機関で決まります。いずれの場合でも、すべての PAC ファイルは、パスワードを使用しないものも含め、暗号化されて保護されます。PAC ファイル パスワードは EAP-FAST パスワードとは異なるパスワードで、入力が必要なのは PAC のインポート時のみです。

g. インポートした PAC ファイルは PAC データベースに追加され、その PAC ファイルを発行する PAC 機関の名前が EAP-FAST Settings 画面の PAC authority ドロップダウン リストに追加されます。リストから、希望する PAC 機関を選択します。

ステップ 11![]() OK をクリックして、EAP-FAST Settings 画面を終了します。

OK をクリックして、EAP-FAST Settings 画面を終了します。

ステップ 12![]() 使用しているクライアント アダプタで高速ローミングを有効にする場合は、Network Security 画面で Allow Fast Roaming(CCKM)チェックボックスをオンにします。

使用しているクライアント アダプタで高速ローミングを有効にする場合は、Network Security 画面で Allow Fast Roaming(CCKM)チェックボックスをオンにします。

•![]() このチェックボックスをオンにすると、CCKM を使用するアクセス ポイントにアソシエートしたクライアント アダプタで CCKM を使用できるようになります。また、CCKM を使用していないアクセス ポイントにアソシエートできるようになります。

このチェックボックスをオンにすると、CCKM を使用するアクセス ポイントにアソシエートしたクライアント アダプタで CCKM を使用できるようになります。また、CCKM を使用していないアクセス ポイントにアソシエートできるようになります。

•![]() このチェックボックスをオフにすると、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

このチェックボックスをオフにすると、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

(注) 詳細は、「高速ローミング(CCKM)」を参照してください。

ステップ 13![]() 次の状態で EAP-FAST 認証を実行するように設定されているアクセス ポイントにクライアント アダプタをアソシエートできるようにする場合は、Allow Association to both WPA and non-WPA authenticators チェックボックスをオンにします。

次の状態で EAP-FAST 認証を実行するように設定されているアクセス ポイントにクライアント アダプタをアソシエートできるようにする場合は、Allow Association to both WPA and non-WPA authenticators チェックボックスをオンにします。

•![]() WPA を有効化した状態(WPA セキュリティと関連付け)

WPA を有効化した状態(WPA セキュリティと関連付け)

•![]() WPA を無効化した状態またはサポートされていない状態(WPA セキュリティとの関連なし)

WPA を無効化した状態またはサポートされていない状態(WPA セキュリティとの関連なし)

•![]() WPA がオプションとなっている Cisco 移行モード(WPA セキュリティとの関連なし)

WPA がオプションとなっている Cisco 移行モード(WPA セキュリティとの関連なし)

このチェックボックスをオフにすると、クライアント アダプタは、WPA で EAP-FAST 認証を実行するように設定されているアクセス ポイントのみにアソシエートできます。

(注) このパラメータは、WPA を有効化している場合にだけ使用できます。

ステップ 14![]() OK をクリックして、Network Security 画面を終了し、Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

OK をクリックして、Network Security 画面を終了し、Profile Manager 画面に戻ります。Profile Manager 画面で OK または Apply をクリックして変更を保存します。

ステップ 15![]() Microsoft 802.1X サプリカントがインストールされているコンピュータで高速ローミング機能を利用する手順は次のとおりです。

Microsoft 802.1X サプリカントがインストールされているコンピュータで高速ローミング機能を利用する手順は次のとおりです。

a.![]() コンピュータのオペレーティング システムに応じて、次の手順のいずれかを実行します。

コンピュータのオペレーティング システムに応じて、次の手順のいずれかを実行します。

–![]() コンピュータで Windows 2000 を実行している場合、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。

コンピュータで Windows 2000 を実行している場合、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。

–![]() コンピュータで Windows XP を実行している場合、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Wireless Networks タブを選択します。Windows XP Service Pack 1 を使用していない場合は、Use Windows to configure my wireless network settings チェックボックスをオフにします。

コンピュータで Windows XP を実行している場合、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Wireless Networks タブを選択します。Windows XP Service Pack 1 を使用していない場合は、Use Windows to configure my wireless network settings チェックボックスをオフにします。

(注) Windows Service Pack 1 では、Authentication タブの位置が変更されています。このタブにアクセスする場合は、Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認してください。使用可能なネットワークの一覧から、作成するプロファイルの SSID をクリックして、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックして、Network name(SSID)フィールドにその SSID を入力し、Authentication タブを選択します。

c.![]() Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオフにします。

Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオフにします。

e.![]() Windows XP Service Pack 1 を使用する場合は、Wireless Networks 画面で Use Windows to configure my wireless network settings チェックボックスをオフにして、OK をクリックします。

Windows XP Service Pack 1 を使用する場合は、Wireless Networks 画面で Use Windows to configure my wireless network settings チェックボックスをオフにして、OK をクリックします。

ステップ 16![]() ステップ 10 で PAC ファイルをインポートした場合、組織のポリシーによっては、元の場所からそれを削除することが必要になる場合もあります。PAC ファイルは ID カードと同様なものなので、不正なアクセスから保護する必要があります。元の場所から削除することで、複数の場所に PAC を保存したために PAC が外部に漏れるといった事態を防止できます。PAC のセキュリティに関する組織のポリシーは、システム管理者に問い合わせてください。

ステップ 10 で PAC ファイルをインポートした場合、組織のポリシーによっては、元の場所からそれを削除することが必要になる場合もあります。PAC ファイルは ID カードと同様なものなので、不正なアクセスから保護する必要があります。元の場所から削除することで、複数の場所に PAC を保存したために PAC が外部に漏れるといった事態を防止できます。PAC のセキュリティに関する組織のポリシーは、システム管理者に問い合わせてください。

ステップ 17![]() EAP-FAST による認証手順については、 EAP 認証の使用方法を参照してください。

EAP-FAST による認証手順については、 EAP 認証の使用方法を参照してください。

ホストベース EAP の有効化

ホストベース EAP 認証を有効にする前に、ネットワーク デバイスが次の要件を満足する必要があります。

•![]() クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

•![]() お使いの Windows デバイスに Microsoft 802.1X サプリカントをインストールしておく必要があります。

お使いの Windows デバイスに Microsoft 802.1X サプリカントをインストールしておく必要があります。

•![]() WPA を使用するには、、Windows 2000 または XP を実行するコンピュータ上で、350 シリーズまたは CB20A クライアント アダプタを Install Wizard バージョン 1.2 以降に付属のソフトウェアと共に使用する必要があります。また、WPA をサポートするソフトウェアを追加インストールする必要があります。このソフトウェアは次のサイトからダウンロードできます。

WPA を使用するには、、Windows 2000 または XP を実行するコンピュータ上で、350 シリーズまたは CB20A クライアント アダプタを Install Wizard バージョン 1.2 以降に付属のソフトウェアと共に使用する必要があります。また、WPA をサポートするソフトウェアを追加インストールする必要があります。このソフトウェアは次のサイトからダウンロードできます。

–![]() Funk Odyssey Client サプリカント バージョン 2.2(Windows 2000 の場合)

Funk Odyssey Client サプリカント バージョン 2.2(Windows 2000 の場合)

http://www.funk.com/radius/wlan/wlan_c_radius.asp

–![]() Windows XP Service Pack 1 および Microsoft サポート パッチ 815485(Windows XP の場合)

Windows XP Service Pack 1 および Microsoft サポート パッチ 815485(Windows XP の場合)

http://www.microsoft.com/WindowsXP/pro/downloads/servicepacks/sp1/default.asp

http://www.microsoft.com/downloads/details.aspx?FamilyID=009d8425-ce2b-47a4-abec-274845dc9e91&DisplayLang=en

(注) Windows 2000 および XP を使用する場合は、Meetinghouse AEGIS Client サプリカント バージョン 2.1 以降もサポートされていますが、このクライアント アダプタのソフトウェア リリースでは動作確認されていません。 Meetinghouse のサプリカントは、次の URL からダウンロードできます。http://www.mtghouse.com/support/downloads/index.shtml

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、12.00T 以降(340、350、および 1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、12.00T 以降(340、350、および 1200 シリーズ アクセス ポイントの場合)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイントの場合)のバージョンのファームウェアを使用している必要があります。

(注) WPA または高速ローミングを使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。

•![]() クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

この項は、次の 3 つの項目で構成されています。このプロファイルに対して該当のホストベース EAP 認証(EAP-TLS、PEAP、または EAP-SIM)を有効にする手順は次のとおりです。

•![]() WPA を有効にする手順(Windows 2000 または XP を実行するコンピュータ向けのオプション手順)

WPA を有効にする手順(Windows 2000 または XP を実行するコンピュータ向けのオプション手順)

(注) EAP-TLS、PEAP、および EAP-SIM 認証は、オペレーティング システムでは有効、ACU では無効になっているので、ACU でプロファイルを切り替えることによってこれらの認証タイプを切り替えることはできません。ACU でホストベース EAP を使用するプロファイルを作成できますが、Windows で特定の認証タイプを有効にする必要があります(Windows で Microsoft 802.1X サプリカントが使用されている場合)。また、Windows で一度に設定できるのは、1 つの認証タイプだけです。ACU でホストベース EAP を使用するプロファイルが複数ある場合に別の認証タイプを使用するには、ACU でプロファイルを切り替えた後、Windows で認証タイプを変更する必要があります。

ホストベース EAP 認証を ACU で有効にする手順

ACU でホストベース EAP 認証を設定する手順はこの項のとおりです。

ステップ 1![]() WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

WPA を有効にする場合は、Network Security 画面の Network Authentication で、Wi-Fi Protected Access(WPA)チェックボックスをオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

(注) 詳細は、「Wi-Fi Protected Access(WPA)」を参照してください。

ステップ 2![]() Host Based EAP(802.1x)または Host Based EAP(WPA)を選択します。

Host Based EAP(802.1x)または Host Based EAP(WPA)を選択します。

(注) WPA が無効になっている場合は、括弧内に 802.1x が表示されます。WPA が有効になっている場合は、括弧内に WPA が表示されます。

ステップ 3![]() WPA が有効になっていない場合は、Data Encryption で Dynamic WEP を選択します。

WPA が有効になっていない場合は、Data Encryption で Dynamic WEP を選択します。

ステップ 4![]() OK をクリックして Profile Manager 画面に戻ります。

OK をクリックして Profile Manager 画面に戻ります。

ステップ 5![]() Profile Manager 画面で OK または Apply をクリックして変更を保存します。

Profile Manager 画面で OK または Apply をクリックして変更を保存します。

ステップ 6![]() コンピュータのオペレーティング システムに応じて、次のいずれかを実行します。

コンピュータのオペレーティング システムに応じて、次のいずれかを実行します。

•![]() Windows 2000 を実行するコンピュータを使用している場合は、次のいずれかを実行します。

Windows 2000 を実行するコンピュータを使用している場合は、次のいずれかを実行します。

–![]() WPA を有効にする場合は、次の「WPA の有効化(オプション)」に進みます。

WPA を有効にする場合は、次の「WPA の有効化(オプション)」に進みます。

–![]() WPA を有効にしない場合は、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。 「Windows で EAP 認証を有効にする手順」に進みます。

WPA を有効にしない場合は、My Computer、Control Panel、および Network and Dial-up Connections をダブルクリックします。Local Area Connection を右クリックします。Properties をクリックします。 Local Area Connection Properties 画面が表示されます。 「Windows で EAP 認証を有効にする手順」に進みます。

•![]() Windows XP を実行するコンピュータを使用している場合は、次のいずれかを実行します。

Windows XP を実行するコンピュータを使用している場合は、次のいずれかを実行します。

–![]() WPA を有効にする場合は、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。 次の「WPA の有効化(オプション)」に進みます。

WPA を有効にする場合は、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。 次の「WPA の有効化(オプション)」に進みます。

–![]() WPA を有効にしない場合は、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Windows XP Service Pack 1 を使用する場合は、Wireless Networks タブを選択して Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認します。使用可能なネットワークの一覧から、作成するプロファイルの SSID をクリックして、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックして、Network name(SSID)フィールドにその SSID を入力します。 「Windows で EAP 認証を有効にする手順」に進みます。

WPA を有効にしない場合は、My Computer、Control Panel、および Network Connections をダブルクリックします。Wireless Network Connection を右クリックします。Properties をクリックします。 Wireless Network Connection Properties 画面が表示されます。Windows XP Service Pack 1 を使用する場合は、Wireless Networks タブを選択して Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認します。使用可能なネットワークの一覧から、作成するプロファイルの SSID をクリックして、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックして、Network name(SSID)フィールドにその SSID を入力します。 「Windows で EAP 認証を有効にする手順」に進みます。

WPA の有効化(オプション)

このプロファイルについて WPA を有効にする場合は、以下の該当する項の手順に従ってください。コンピュータで Windows 2000 を実行するか、Windows XP を実行するかによって手順が異なります。

Windows 2000 での WPA の有効化

Windows 2000 を実行するコンピュータの場合、Funk Odyssey Client サプリカント バージョン 2.2 で WPA を有効にするには以下の手順に従います。

ステップ 1![]() Web ブラウザを使用して次の URL にアクセスします。

Web ブラウザを使用して次の URL にアクセスします。

http://www.funk.com/radius/enterprise/ent_solns.asp

ステップ 2![]() Manual で、Odyssey Client User Guide をクリックします。

Manual で、Odyssey Client User Guide をクリックします。

ステップ 3![]() ユーザ ガイドの指示に従って、WPA および EAP-TLS、PEAP、または EAP-SIM 認証を有効にします。

ユーザ ガイドの指示に従って、WPA および EAP-TLS、PEAP、または EAP-SIM 認証を有効にします。

Windows XP での WPA の有効化

Windows XP Service Pack 1 および Microsoft サポート パッチ 815485 で WPA を有効にするには次の手順に従います。

ステップ 1![]() Wireless Network Connection Properties 画面で Wirelss Networks タブを選択します。 次の画面が表示されます(図 5-11 を参照)。

Wireless Network Connection Properties 画面で Wirelss Networks タブを選択します。 次の画面が表示されます(図 5-11 を参照)。

図 5-11 Wireless Network Connection Properties 画面(Wirelss Networks タブ)

ステップ 2![]() Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認してください。

Use Windows to configure my wireless network settings チェックボックスがオンになっていることを確認してください。

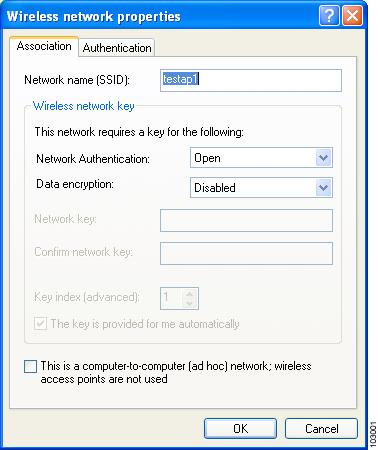

ステップ 3![]() 使用可能なネットワークの一覧から、設定を開始したプロファイルの SSID を選択して、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックします。 Wireless Network Properties 画面が表示されます(図 5-12 を参照)。

使用可能なネットワークの一覧から、設定を開始したプロファイルの SSID を選択して、Configure をクリックします。目的のプロファイルの SSID が一覧にない場合は、Add をクリックします。 Wireless Network Properties 画面が表示されます(図 5-12 を参照)。

図 5-12 Wireless Network Properties 画面(Association タブ)

•![]() 使用可能なネットワークのリストから SSID を選択した場合は、SSID が Network name(SSID)フィールドに表示されることを確認します。

使用可能なネットワークのリストから SSID を選択した場合は、SSID が Network name(SSID)フィールドに表示されることを確認します。

•![]() Add をクリックした場合は、目的のプロファイルの SSID を大文字と小文字を区別して Network name(SSID)フィールドに入力します。

Add をクリックした場合は、目的のプロファイルの SSID を大文字と小文字を区別して Network name(SSID)フィールドに入力します。

ステップ 5![]() Network Authentication ドロップダウン リストから WPA を選択します。このオプションにより、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

Network Authentication ドロップダウン リストから WPA を選択します。このオプションにより、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

ステップ 6![]() Data encryptionn ドロップダウン リストから TKIP を選択します。

Data encryptionn ドロップダウン リストから TKIP を選択します。

ステップ 7![]() このプロファイルに対して EAP 認証を有効にするには、次の「Windows で EAP 認証を有効にする手順」の項に進みます。

このプロファイルに対して EAP 認証を有効にするには、次の「Windows で EAP 認証を有効にする手順」の項に進みます。

Windows で EAP 認証を有効にする手順

このプロファイルに対して Windows で EAP 認証を有効にする手順は、次のとおりです。

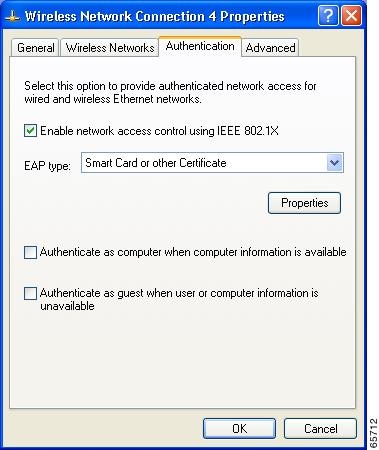

ステップ 1![]() Authentication タブをクリックします。 次の画面が表示されます(図 5-13 を参照)。

Authentication タブをクリックします。 次の画面が表示されます(図 5-13 を参照)。

図 5-13 Wireless Network Connection Properties 画面(Authentication タブ)

(注) 上に示す Authentication 画面は、Windows 2000 または XP を実行するコンピュータで表示されます。 Windows XP Service Pack 1 を実行するコンピュータの画面は若干異なります。

ステップ 2![]() WPA を有効にしなかった場合は、Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオンにします。

WPA を有効にしなかった場合は、Enable network access control using IEEE 802.1X チェックボックスまたは Enable IEEE 802.1x authentication for this network チェックボックスをオンにします。

ステップ 3![]() 使用する認証タイプに応じて、以下のいずれかを実行します。

使用する認証タイプに応じて、以下のいずれかを実行します。

•![]() EAP-TLS を使用する場合は、「EAP-TLS の有効化」に進みます。

EAP-TLS を使用する場合は、「EAP-TLS の有効化」に進みます。

•![]() PEAP を使用する場合は、「PEAP の有効化」に進みます。

PEAP を使用する場合は、「PEAP の有効化」に進みます。

•![]() EAP-SIM を使用する場合は、「EAP-SIM の有効化」に進みます。

EAP-SIM を使用する場合は、「EAP-SIM の有効化」に進みます。

EAP-TLS の有効化

ステップ 1![]() EAP の種類には、Smart Card or other Certificate を選択します。

EAP の種類には、Smart Card or other Certificate を選択します。

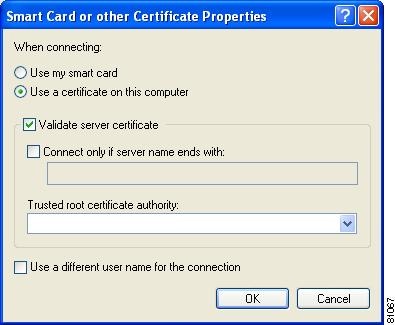

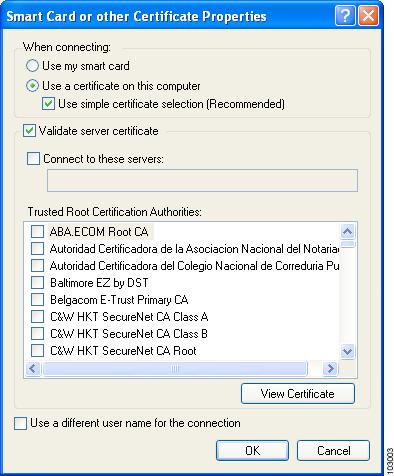

ステップ 2![]() Properties をクリックします。 Smart Card or Other Certificate Properties 画面が表示されます(図 5-14 および 図 5-15 を参照)。

Properties をクリックします。 Smart Card or Other Certificate Properties 画面が表示されます(図 5-14 および 図 5-15 を参照)。

図 5-14 Smart Card or Other Certificate Properties 画面 - Windows 2000 または XP

図 5-15 Smart Card or Other Certificate Properties 画面 - Windows XP Service Pack 1

ステップ 3![]() Use a certificate on this computer オプションを選択します。

Use a certificate on this computer オプションを選択します。

ステップ 4![]() コンピュータで Windows XP Service Pack 1 を実行している場合、Use simple certificate selection (Recommended) チェックボックスがオンになっていることを確認します。

コンピュータで Windows XP Service Pack 1 を実行している場合、Use simple certificate selection (Recommended) チェックボックスがオンになっていることを確認します。

ステップ 5![]() サーバの証明書評価を要求する場合は、Validate server certificate チェックボックスをオンにします。

サーバの証明書評価を要求する場合は、Validate server certificate チェックボックスをオンにします。

ステップ 6![]() 接続するサーバ名を指定する場合は、Connect to these servers または Connect only if server name ends with チェックボックスをオンにし、チェックボックスの下のフィールドに適切なサーバ名またはサーバ名の接尾辞を入力します。

接続するサーバ名を指定する場合は、Connect to these servers または Connect only if server name ends with チェックボックスをオンにし、チェックボックスの下のフィールドに適切なサーバ名またはサーバ名の接尾辞を入力します。

(注) サーバ名を入力し、入力したサーバ名と一致しないサーバにクライアント アダプタが接続した場合、認証プロセスの間に接続の受け付けまたはキャンセルを選択するプロンプトが表示されます。

(注) このフィールドを空白にすると、サーバ名が確認されず、証明書が有効な間は接続が設定されます。

•![]() コンピュータで Windows 2000 または XP を実行している場合、サーバ証明書をダウンロードした認証機関の名前が Trusted Root Certification Authority フィールドに表示されていることを確認します。

コンピュータで Windows 2000 または XP を実行している場合、サーバ証明書をダウンロードした認証機関の名前が Trusted Root Certification Authority フィールドに表示されていることを確認します。

•![]() コンピュータで Windows XP Service Pack 1 を実行している場合、Trusted Root Certification Authority フィールドに表示されている、サーバの証明書をダウンロードした CA の名前の横にあるチェックボックスをオンにします。

コンピュータで Windows XP Service Pack 1 を実行している場合、Trusted Root Certification Authority フィールドに表示されている、サーバの証明書をダウンロードした CA の名前の横にあるチェックボックスをオンにします。

(注) このフィールドが空白の場合、またはすべてのチェックボックスがオフの場合、認証プロセス中に、ルート証明機関への接続を承認するように指示されます。

ステップ 8![]() OK を 2 回または 3 回クリックして、設定を保存します。これで、設定は完了です。

OK を 2 回または 3 回クリックして、設定を保存します。これで、設定は完了です。

ステップ 9![]() EAP-TLS による認証手順については、 EAP 認証の使用方法を参照してください。

EAP-TLS による認証手順については、 EAP 認証の使用方法を参照してください。

PEAP の有効化

ステップ 1![]() EAP タイプの場合は、PEAP を選択します。

EAP タイプの場合は、PEAP を選択します。

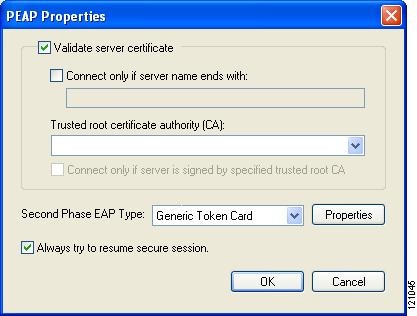

ステップ 2![]() Properties をクリックします。 PEAP Properties 画面が表示されます(図 5-16 を参照)。

Properties をクリックします。 PEAP Properties 画面が表示されます(図 5-16 を参照)。

ステップ 3![]() サーバの証明書評価を要求することをお勧めしますが、その場合は Validate server certificate チェックボックスをオンにします。

サーバの証明書評価を要求することをお勧めしますが、その場合は Validate server certificate チェックボックスをオンにします。

ステップ 4![]() 接続するサーバ名を指定する場合は、Connect only if server name ends with チェックボックスをオンにし、チェックボックスの下にあるフィールドに該当サーバ名の接尾辞を入力します。

接続するサーバ名を指定する場合は、Connect only if server name ends with チェックボックスをオンにし、チェックボックスの下にあるフィールドに該当サーバ名の接尾辞を入力します。

(注) サーバ名を入力し、入力したサーバ名と一致しないサーバにクライアント アダプタが接続した場合、認証プロセスの間に接続の受け付けまたはキャンセルを選択するプロンプトが表示されます。

(注) このフィールドを空白にすると、サーバ名が確認されず、証明書が有効な間は接続が設定されます。

ステップ 5![]() サーバ証明書をダウンロードした認証機関の名前が Trusted root certificate authority(CA)フィールドに表示されていることを確認します。必要に応じて、ドロップダウン メニューで矢印をクリックして適切な名前を選択します。

サーバ証明書をダウンロードした認証機関の名前が Trusted root certificate authority(CA)フィールドに表示されていることを確認します。必要に応じて、ドロップダウン メニューで矢印をクリックして適切な名前を選択します。

(注) このフィールドが空白の場合、認証プロセス中に、ルート証明機関への接続を承認するように指示されます。

ステップ 6![]() 上記のフィールドで指定した信頼できるルート証明書を証明書サーバが必ず使用するようにするには、Connect only if server is signed by specified trusted root CA チェックボックスをオンにします。これによって、クライアントと不正なアクセス ポイントとの接続を防止できます。

上記のフィールドで指定した信頼できるルート証明書を証明書サーバが必ず使用するようにするには、Connect only if server is signed by specified trusted root CA チェックボックスをオンにします。これによって、クライアントと不正なアクセス ポイントとの接続を防止できます。

•![]() PEAP プロトコルがユーザにクレデンシャルの再入力を要求する前に常に以前のセッションの再開を試みるようにする場合は、Always try to resume secure session チェックボックスをオンにします。

PEAP プロトコルがユーザにクレデンシャルの再入力を要求する前に常に以前のセッションの再開を試みるようにする場合は、Always try to resume secure session チェックボックスをオンにします。

•![]() クライアント アダプタの無線のアソシエーション解除時(カードが取り出される、無線がオフになる、アクセス ポイントの範囲外になる、プロファイルを切り替えるなどの場合)にユーザ名とパスワードの再入力が要求されるようにする場合は、Always try to resume secure session チェックボックスをオフにします。

クライアント アダプタの無線のアソシエーション解除時(カードが取り出される、無線がオフになる、アクセス ポイントの範囲外になる、プロファイルを切り替えるなどの場合)にユーザ名とパスワードの再入力が要求されるようにする場合は、Always try to resume secure session チェックボックスをオフにします。

(注) このチェックボックスをオンにすると、クライアント アダプタのアソシエーションが一時的に解除されたときに、ユーザ名とパスワードを再入力する手間が省けます。 Cisco Secure ACS System Configuration - Global Authentication Setup 画面の PEAP Session Timeout の設定によって、レジューム機能を有効にする期間(ユーザ クレデンシャルを再入力しなくても PEAP セッションをレジュームできる期間)が制御されます。このタイムアウト期間中にデバイスから離れると、他のユーザが PEAP セッションをレジュームしてネットワークにアクセス可能になるので注意してください。

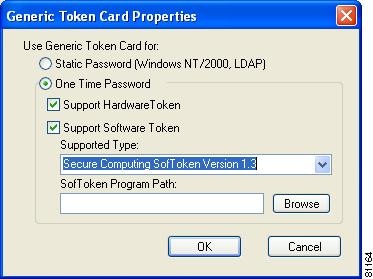

ステップ 8![]() 現在、使用可能な第 2 フェーズの EAP タイプは、Generic Token Card だけです。Properties をクリックします。 Generic Token Card Properties 画面が表示されます(図 5-17 を参照)。

現在、使用可能な第 2 フェーズの EAP タイプは、Generic Token Card だけです。Properties をクリックします。 Generic Token Card Properties 画面が表示されます(図 5-17 を参照)。

図 5-17 Generic Token Card Properties 画面

ステップ 9![]() ユーザ データベースに応じて、Static Password (Windows NT/2000, LDAP) または One Time Password オプションを選択します。

ユーザ データベースに応じて、Static Password (Windows NT/2000, LDAP) または One Time Password オプションを選択します。

•![]() ステップ 9 で Static Password (Windows NT/2000, LDAP) オプションを選択した場合は、ステップ 11 に進みます。

ステップ 9 で Static Password (Windows NT/2000, LDAP) オプションを選択した場合は、ステップ 11 に進みます。

•![]() ステップ 9 で One Time Password オプションを選択した場合、次のチェックボックスのいずれか、または両方をオンにし、1 回限りのパスワードでサポートされるトークンの種類を指定します。

ステップ 9 で One Time Password オプションを選択した場合、次のチェックボックスのいずれか、または両方をオンにし、1 回限りのパスワードでサポートされるトークンの種類を指定します。

–![]() Support Hardware Token:ハードウェア トークン デバイスは 1 回限りのパスワードを取得します。各自のハードウェア トークン デバイスを使用して 1 回限りのパスワードを取得し、ユーザ クレデンシャルの入力が要求された場合はそのパスワードを入力する必要があります。

Support Hardware Token:ハードウェア トークン デバイスは 1 回限りのパスワードを取得します。各自のハードウェア トークン デバイスを使用して 1 回限りのパスワードを取得し、ユーザ クレデンシャルの入力が要求された場合はそのパスワードを入力する必要があります。

–![]() Support Software Token:PEAP サプリカントは、ソフトウェア トークン プログラムで動作して、1 回限りのパスワードを取得します。1 回限りのパスワードではなく、PIN だけを入力します。このチェックボックスをオンにした場合、Supported Type ドロップダウン ボックスから、クライアント側でインストールされているソフトウェア トークン ソフトウェア(Secure Computing SofToken バージョン 1.3、Secure Computing SofToken II 2.0、RSA SecurID Software Token v 2.5 など)も選択する必要があります。また Secure Computing SofToken バージョン 1.3 を選択した場合、Browse ボタンでソフトウェア プログラムのパスを探す必要があります。

Support Software Token:PEAP サプリカントは、ソフトウェア トークン プログラムで動作して、1 回限りのパスワードを取得します。1 回限りのパスワードではなく、PIN だけを入力します。このチェックボックスをオンにした場合、Supported Type ドロップダウン ボックスから、クライアント側でインストールされているソフトウェア トークン ソフトウェア(Secure Computing SofToken バージョン 1.3、Secure Computing SofToken II 2.0、RSA SecurID Software Token v 2.5 など)も選択する必要があります。また Secure Computing SofToken バージョン 1.3 を選択した場合、Browse ボタンでソフトウェア プログラムのパスを探す必要があります。

(注) SofToken Program Path フィールドは、Secure Computing SofToken バージョン 1.3 以外のソフトウェア トークン プログラムを選択した場合は使用できません。

ステップ 11![]() OK を 3 回クリックして、設定を保存します。これで、設定は完了です。

OK を 3 回クリックして、設定を保存します。これで、設定は完了です。

ステップ 12![]() PEAP による認証手順については、 EAP 認証の使用方法を参照してください。

PEAP による認証手順については、 EAP 認証の使用方法を参照してください。

EAP-SIM の有効化

ステップ 1![]() EAP タイプには SIM Authentication を選択します。

EAP タイプには SIM Authentication を選択します。

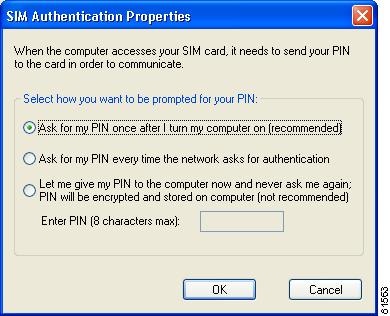

ステップ 2![]() Properties をクリックします。 SIM Authentication Properties 画面が表示されます(図 5-18 を参照)。

Properties をクリックします。 SIM Authentication Properties 画面が表示されます(図 5-18 を参照)。

図 5-18 SIM Authentication Properties 画面

ステップ 3![]() SIM のリソース(データまたはコマンド)にアクセスする場合は、EAP-SIM サプリカントから SIM カードに有効な PIN が提供されなければなりません。この PIN は SIM に保存された PIN と一致する必要があります。次のオプションのいずれかを選択し、EAP-SIM サプリカントが SIM カードの PIN を処理する方法を指定します。

SIM のリソース(データまたはコマンド)にアクセスする場合は、EAP-SIM サプリカントから SIM カードに有効な PIN が提供されなければなりません。この PIN は SIM に保存された PIN と一致する必要があります。次のオプションのいずれかを選択し、EAP-SIM サプリカントが SIM カードの PIN を処理する方法を指定します。

•![]() Ask for my PIN once after I turn my computer on(recommended):ソフトウェアは PIN を永続的に保存しません。各セッションの最初の認証で、ソフトウェアから PIN の入力が 1 度要求されます。セッションとは、起動からシャットダウンまたはリブートまでの期間です。

Ask for my PIN once after I turn my computer on(recommended):ソフトウェアは PIN を永続的に保存しません。各セッションの最初の認証で、ソフトウェアから PIN の入力が 1 度要求されます。セッションとは、起動からシャットダウンまたはリブートまでの期間です。

•![]() Ask for my PIN every time the network asks for authentication:ソフトウェアは PIN を保存しません。EAP-SIM 認証が実行されるたびに PIN の入力が要求されます。クライアントがアクセス ポイント間をローミングする場合、またはセッションのタイムアウトが指定されている場合(アカウンティングおよびセキュリティを目的とした場合など)は、このオプションの選択はお勧めできません。

Ask for my PIN every time the network asks for authentication:ソフトウェアは PIN を保存しません。EAP-SIM 認証が実行されるたびに PIN の入力が要求されます。クライアントがアクセス ポイント間をローミングする場合、またはセッションのタイムアウトが指定されている場合(アカウンティングおよびセキュリティを目的とした場合など)は、このオプションの選択はお勧めできません。

•![]() Let me give my PIN to the computer now and never ask me again; PIN will be encrypted and stored on computer (not recommended):このオプションの下の Enter PIN 編集ボックスに、PIN を 1 回だけ入力する必要があります。ソフトウェアはレジストリに PIN を保存し、要求された場合にレジストリからその PIN を取り出します。このオプションを選択した場合、この時点で PIN を入力する必要があります。PIN は認証が試みられたときに評価されます。

Let me give my PIN to the computer now and never ask me again; PIN will be encrypted and stored on computer (not recommended):このオプションの下の Enter PIN 編集ボックスに、PIN を 1 回だけ入力する必要があります。ソフトウェアはレジストリに PIN を保存し、要求された場合にレジストリからその PIN を取り出します。このオプションを選択した場合、この時点で PIN を入力する必要があります。PIN は認証が試みられたときに評価されます。

(注) このオプションは、他のユーザが PIN を知らなくても SIM を使用できるのでお勧めできません。

ステップ 4![]() OK を 2 度クリックして、設定を保存します。これで、設定は完了です。

OK を 2 度クリックして、設定を保存します。これで、設定は完了です。

ステップ 5![]() クライアント アダプタの再起動が要求されたら、クライアント アダプタの無線をオフにして、数秒間待機し、再び無線をオンにします。 手順については、「クライアント アダプタの無線のオン/オフ」を参照してください。

クライアント アダプタの再起動が要求されたら、クライアント アダプタの無線をオフにして、数秒間待機し、再び無線をオンにします。 手順については、「クライアント アダプタの無線のオン/オフ」を参照してください。

ステップ 6![]() EAP-SIM による認証手順については、 EAP 認証の使用方法を参照してください。