Cisco Nexus 9000 シリーズ NX-OS セキュリティ コンフィギュレーション ガイド リリース 7.x

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月19日月曜日

章のタイトル: TACACS+ の設定

- TACACS+ サーバの設定プロセス

- TACACS+ のイネーブル化

- TACACS+ サーバ ホストの設定

- グローバル TACACS+ キーの設定

- 特定の TACACS+ サーバ用のキーの設定

- TACACS+ サーバ グループの設定

- TACACS+ サーバ グループのためのグローバル発信元インターフェイスの設定

- ユーザによるログイン時の TACACS+ サーバ指定の許可

- TACACS+ サーバのタイムアウト間隔の設定

- TCP ポートの設定

- TACACS+ サーバのグローバルな定期モニタリングの設定

- 各 TACACS+ サーバの定期モニタリングの設定

- TACACS+ デッド タイム間隔の設定

- ASCII 認証の設定

- TACACS+ サーバでの AAA 許可の設定

- TACACS+ サーバでのコマンド許可の設定

- TACACS+ サーバでのコマンド許可のテスト

- コマンド許可検証のイネーブル化とディセーブル化

- TACACS+ サーバでの許可に使用する特権レベルのサポートの設定

- 権限ロールのユーザ コマンドの許可または拒否

- TACACS+ サーバまたはサーバ グループの手動モニタリング

- TACACS+ のディセーブル化

TACACS+ の設定

この章では、Cisco NX-OS デバイス上で Terminal Access Controller Access Control System Plus(TACACS+)プロトコルを設定する手順について説明します。

この章は、次の項で構成されています。

- TACACS+ について

- TACACS+ のライセンス要件

- TACACS+ の前提条件

- TACACS+ の注意事項と制約事項

- TACACS+ のデフォルト設定

- TACACS+ の設定

- TACACS+ サーバのモニタリング

- TACACS+ サーバ統計情報のクリア

- TACACS+ の設定の確認

- TACACS+ の設定例

- 次の作業

- TACACS+ に関する追加情報

TACACS+ について

TACACS+ は、Cisco NX-OS デバイスにアクセスしようとするユーザの検証を集中的に行うセキュリティ プロトコルです。TACACS+ サービスは、通常 UNIX または Windows NT ワークステーション上で動作する TACACS+ デーモンのデータベースで管理されます。Cisco NX-OS デバイスに設定した TACACS+ 機能を使用可能にするには、TACACS+ サーバにアクセスして TACACS+ サーバを設定しておく必要があります。

TACACS+ では、認証、許可、アカウンティングの各ファシリティを個別に提供します。TACACS+ では、単一のアクセス コントロール サーバ(TACACS+ デーモン)が各サービス(認証、許可、およびアカウンティング)を別個に提供します。各サービスを固有のデータベースに結合し、デーモンの機能に応じてそのサーバまたはネットワークで使用できる他のサービスを使用できます。

TACACS+ クライアント/サーバ プロトコルでは、トランスポート要件を満たすため TCP(TCP ポート 49)を使用します。Cisco NX-OS デバイスは、TACACS+ プロトコルを使用して集中型の認証を行います。

- TACACS+ の利点

- ユーザ ログインにおける TACACS+ の動作

- デフォルトの TACACS+ サーバ暗号化タイプおよび秘密キー

- TACACS+ サーバのコマンド許可サポート

- TACACS+ サーバのモニタリング

- TACACS+ のベンダー固有属性

TACACS+ の利点

TACACS+ には、RADIUS 認証にはない次の利点があります。

ユーザ ログインにおける TACACS+ の動作

ユーザが TACACS+ を使用して、パスワード認証プロトコル(PAP)によるログインを Cisco NX-OS デバイスに対して試行すると、次のプロセスが実行されます。

(注) | TACACS+ では、デーモンがユーザを認証するために十分な情報を得られるまで、デーモンとユーザとの自由な対話を許可します。通常、デーモンはユーザ名とパスワードを入力するよう求めますが、ユーザの母親の旧姓などの追加項目を求めることもできます。 |

-

Cisco NX-OS デバイスが接続を確立すると、TACACS+ デーモンにアクセスして、ユーザ名とパスワードを取得します。

-

Cisco NX-OS デバイスは、最終的に TACACS+ デーモンから次のいずれかの応答を受信します。

- ACCEPT

- ユーザの認証に成功したので、サービスを開始します。Cisco NX-OS デバイスがユーザの許可を要求している場合は、許可が開始されます。

- REJECT

- ユーザの認証に失敗しました。TACACS+ デーモンは、ユーザに対してそれ以上のアクセスを拒否するか、ログイン シーケンスを再試行するよう要求します。

- ERROR

- デーモンによる認証サービスの途中でエラーが発生したか、またはデーモンと Cisco NX-OS デバイスの間のネットワーク接続でエラーが発生しました。Cisco NX-OS デバイスが ERROR 応答を受信すると、Cisco NX-OS デバイスは代替方式でユーザ認証を試行します。

認証が終了し、Cisco NX-OS デバイスで許可がイネーブルになっていれば、続いてユーザの許可フェーズに入ります。ユーザは TACACS+ 許可に進む前に、まず TACACS+ 認証を正常に完了する必要があります。

-

TACACS+ 許可が必要な場合、Cisco NX-OS デバイスは再度 TACACS+ デーモンにアクセスします。デーモンは ACCEPT または REJECT 許可応答を返します。ACCEPT 応答には、ユーザに対する EXEC または NETWORK セッションの送信に使用される属性が含まれます。また ACCEPT 応答により、ユーザがアクセス可能なサービスが決まります。

この場合のサービスは次のとおりです。

デフォルトの TACACS+ サーバ暗号化タイプおよび秘密キー

スイッチを TACACS+ サーバに対して認証するには、TACACS+ 秘密キーを設定する必要があります。秘密キーとは、Cisco NX-OS デバイスと TACACS+ サーバ ホスト間の共有秘密テキスト ストリングです。キーの長さは 63 文字で、出力可能な任意の ASCII 文字を含めることができます(スペースは使用できません)。Cisco NX-OS デバイス上のすべての TACACS+サーバ設定で使用されるグローバルな秘密キーを設定できます。

グローバルな秘密キーの設定は、個々の TACACS+ サーバの設定時に明示的に key オプションを使用することによって無効にできます。

TACACS+ サーバのコマンド許可サポート

デフォルトでは、認証されたユーザがコマンドライン インターフェイス(CLI)でコマンドを入力したときに、Cisco NX-OS ソフトウェアのローカル データベースに対してコマンド許可が行われます。また、TACACS+ を使用して、認証されたユーザに対して許可されたコマンドを確認することもできます。

TACACS+ サーバのモニタリング

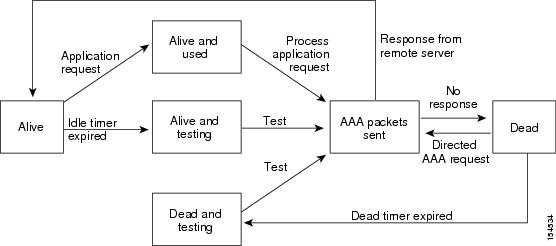

応答を返さない TACACS+ サーバがあると、AAA 要求の処理に遅延が発生する可能性があります。AAA 要求の処理時間を節約するため、Cisco NX-OS デバイスは定期的に TACACS+ サーバをモニタリングし、TACACS+ サーバが応答を返す(アライブ)かどうかを調べることができます。Cisco NX-OS デバイスは、応答を返さない TACACS+ サーバをデッド(dead)としてマークし、デッド TACACS+ サーバには AAA 要求を送信しません。また、Cisco NX-OS デバイスは、定期的にデッド TACACS+ サーバをモニタリングし、それらが応答を返したら、アライブ状態に戻します。このモニタリング プロセスでは、実際の AAA 要求が送信される前に、TACACS+ サーバが稼働状態であることを確認します。TACACS+ サーバの状態がデッドまたはアライブに変わると、簡易ネットワーク管理プロトコル(SNMP)トラップが生成され、Cisco NX-OS デバイスによって、パフォーマンスに影響が出る前に、障害が発生していることを知らせるエラー メッセージが表示されます。

(注) | アライブ サーバとデッド サーバのモニタリング間隔は異なります。これらはユーザが設定できます。TACACS+ サーバ モニタリングを実行するには、テスト認証要求を TACACS+ サーバに送信します。 |

TACACS+ のベンダー固有属性

インターネット技術特別調査委員会(IETF)ドラフト標準には、ネットワーク アクセス サーバと TACACS+ サーバの間でベンダー固有属性(VSA)を伝達する方法が規定されています。IETF は属性 26 を使用します。ベンダーは VSA を使用して、一般的な用途には適さない独自の拡張属性をサポートできます。

TACACS+ 用の Cisco VSA 形式

シスコの TACACS+ 実装では、IETF 仕様で推奨される形式を使用したベンダー固有のオプションを 1 つサポートしています。シスコのベンダー ID は 9、サポートされるオプションのベンダー タイプは 1(名前付き cisco-av-pair)です。値は次の形式のストリングです。

protocol : attribute separator value *

protocol は、特定の許可タイプを表すシスコの属性です。separator は、必須属性の場合は =(等号)、オプションの属性の場合は *(アスタリスク)です。

Cisco NX-OS デバイスでの認証に TACACS+ サーバを使用した場合、TACACS+ プロトコルは TACACS+ サーバに対し、認証結果とともに権限付与情報などのユーザ属性を返すように指示します。この許可情報は、VSA で指定されます。

次の VSA プロトコル オプションが、Cisco NX-OS ソフトウェアでサポートされています。

- Shell

- ユーザ プロファイル情報を提供する access-accept パケットで使用されるプロトコル。

- Accounting

- accounting-request パケットで使用されるプロトコル。値にスペースが含まれている場合は、二重引用符で囲む必要があります。

Cisco NX-OS ソフトウェアでは、次の属性がサポートされています。

- roles

-

ユーザが属するすべてのロールの一覧です。値フィールドは、スペースで区切られたロール名を一覧表示したストリングです。たとえば、ユーザが network-operator および network-admin のロールに属している場合、値フィールドは network-operator network-admin となります。このサブ属性は Access-Accept フレームの VSA 部分に格納され、TACACS+ サーバから送信されます。この属性はシェル プロトコル値とだけ併用できます。次に、Cisco ACS でサポートされるロール属性の例を示します。

shell:roles=network-operator network-admin shell:roles*network-operator network-admin

(注)

VSA を shell:roles*"network-operator network-admin" として指定した場合、この VSA はオプション属性としてフラグ設定され、他のシスコ デバイスはこの属性を無視します。

- accountinginfo

- 標準の TACACS+ アカウンティング プロトコルに含まれる属性とともにアカウンティング情報を格納します。この属性は、スイッチ上の TACACS+ クライアントから、Account-Request フレームの VSA 部分にだけ格納されて送信されます。この属性と共に使用できるのは、アカウンティングのプロトコル データ ユニット(PDU)だけです。

TACACS+ のライセンス要件

次の表に、この機能のライセンス要件を示します。

|

製品 |

ライセンス要件 |

|---|---|

|

Cisco NX-OS |

TACACS+ にはライセンスは必要ありません。ライセンス パッケージに含まれていない機能は nx-os イメージにバンドルされており、無料で提供されます。Cisco NX-OS ライセンス方式の詳細については、『Cisco NX-OS Licensing Guide』を参照してください。 |

TACACS+ の前提条件

TACACS+ には、次の前提条件があります。

TACACS+ の注意事項と制約事項

TACACS+ に関する注意事項と制約事項は次のとおりです。

-

Cisco NX-OS デバイスに設定できる TACACS+ サーバの最大数は 64 です。

-

ローカルの Cisco NX-OS デバイス上に設定されているユーザ アカウントが、AAA サーバ上のリモート ユーザ アカウントと同じ名前の場合、Cisco NX-OS ソフトウェアは、AAA サーバ上に設定されているユーザ ロールではなく、ローカル ユーザ アカウントのユーザ ロールをリモート ユーザに適用します。

-

グループ内に 6 台以上のサーバが設定されている場合は、デッド タイム間隔を設定することを推奨します。6 台以上のサーバを設定する必要がある場合は、デッド タイム間隔を 0 より大きな値に設定し、テスト ユーザ名とテスト パスワードを設定することで、デッド サーバのモニタリングを有効にしてください。

- TACACS+ サーバでのコマンド認証は、非コンソール セッションにのみ使用できます。コンソールを使用してサーバにログインすると、コマンド認可はディセーブルになります。

TACACS+ のデフォルト設定

|

パラメータ |

デフォルト |

|---|---|

|

TACACS+ |

ディセーブル |

|

デッド タイマー間隔 |

0 分 |

|

タイムアウト間隔 |

5 秒 |

|

アイドル タイマー間隔 |

0 分 |

|

サーバの定期的モニタリングのユーザ名 |

test |

|

サーバの定期的モニタリングのパスワード |

test |

|

TACACS+ 許可の特権レベル サポート |

ディセーブル |

TACACS+ の設定

ここでは、Cisco NX-OS デバイスで TACACS+ サーバを設定する手順を説明します。

(注) | Cisco IOS の CLI に慣れている場合、この機能の Cisco NX-OS コマンドは従来の Cisco IOS コマンドと異なる点があるため注意が必要です。 |

- TACACS+ サーバの設定プロセス

- TACACS+ のイネーブル化

- TACACS+ サーバ ホストの設定

- グローバル TACACS+ キーの設定

- 特定の TACACS+ サーバ用のキーの設定

- TACACS+ サーバ グループの設定

- TACACS+ サーバ グループのためのグローバル発信元インターフェイスの設定

- ユーザによるログイン時の TACACS+ サーバ指定の許可

- TACACS+ サーバのタイムアウト間隔の設定

- TCP ポートの設定

- TACACS+ サーバのグローバルな定期モニタリングの設定

- 各 TACACS+ サーバの定期モニタリングの設定

- TACACS+ デッド タイム間隔の設定

- ASCII 認証の設定

- TACACS+ サーバでの AAA 許可の設定

- TACACS+ サーバでのコマンド許可の設定

- TACACS+ サーバでのコマンド許可のテスト

- コマンド許可検証のイネーブル化とディセーブル化

- TACACS+ サーバでの許可に使用する特権レベルのサポートの設定

- 権限ロールのユーザ コマンドの許可または拒否

- TACACS+ サーバまたはサーバ グループの手動モニタリング

- TACACS+ のディセーブル化

TACACS+ サーバの設定プロセス

TACACS+ のイネーブル化

デフォルトでは、Cisco NX-OS デバイスの TACACS+ 機能はディセーブルに設定されています。認証に関するコンフィギュレーション コマンドと検証コマンドを使用するには、TACACS+ 機能を明示的にイネーブルにする必要があります。

1.

configure terminal

2.

feature tacacs+

3.

exit

4.

(任意) copy running-config startup-config

手順の詳細

TACACS+ サーバ ホストの設定

リモートの TACACS+ サーバにアクセスするには、Cisco NX-OS デバイス上でその TACACS+ サーバの IP アドレスかホスト名を設定する必要があります。最大 64 の TACACS+ サーバを設定できます。

(注) | TACACS+ サーバの IP アドレスまたはホスト名を Cisco NX-OS デバイスに設定するとき、デフォルトでは TACACS+ サーバはデフォルトの TACACS+ サーバ グループに追加されます。TACACS+ サーバは別の TACACS+ サーバ グループに追加することもできます。 |

TACACS+ をイネーブルにします。

リモート TACACS+ サーバの IP アドレス(IPv4 または IPv6)またはホスト名を取得していること。

1.

configure terminal

2.

tacacs-server host {ipv4-address | ipv6-address | hostname}

3.

(任意) show tacacs+ {pending | pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server

7.

(任意) copy running-config startup-config

手順の詳細

グローバル TACACS+ キーの設定

Cisco NX-OS デバイスで使用するすべてのサーバについて、グローバル レベルで秘密 TACACS+ キーを設定できます。秘密キーとは、Cisco NX-OS デバイスと TACACS+ サーバ ホスト間の共有秘密テキスト ストリングです。

TACACS+ をイネーブルにします。

リモート TACACS+ サーバの秘密キーの値を取得します。

1.

configure terminal

2.

tacacs-server key [0 | 6 |7] key-value

3.

exit

4.

(任意) show tacacs-server

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | tacacs-server key [0 | 6 |7] key-value

例: switch(config)# tacacs-server key 0 QsEfThUkO 例: switch(config)# tacacs-server key 7 "fewhg” |

すべての TACACS+ サーバ用の TACACS+ キーを指定します。key-value がクリア テキスト(0)の形式か、タイプ 6 暗号化(6)形式か、タイプ 7 暗号化(7)形式かを指定できます。Cisco NX-OS ソフトウェアでは、実行コンフィギュレーションに保存する前にクリア テキストのキーを暗号化します。デフォルトの形式はクリア テキストです。最大で 63 文字です。 デフォルトでは、秘密キーは設定されていません。

| ||

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 | ||

| ステップ 4 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。

| ||

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

特定の TACACS+ サーバ用のキーの設定

TACACS+ サーバの秘密キーを設定できます。秘密キーとは、Cisco NX-OS デバイスと TACACS+ サーバ ホスト間の共有秘密テキスト ストリングです。

TACACS+ をイネーブルにします。

リモート TACACS+ サーバの秘密キーの値を取得します。

1.

configure terminal

2.

tacacs-server host {ipv4-address | ipv6-address | host-name} key [0 | 6 |7] key-value

3.

exit

4.

(任意) show tacacs-server

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | tacacs-server host {ipv4-address | ipv6-address | host-name} key [0 | 6 |7] key-value

例: switch(config)# tacacs-server host 10.10.1.1 key 0 PlIjUhYg 例: switch(config)# tacacs-server host 10.10.1.1 key 7 "fewhg” |

特定の TACACS+ サーバの秘密キーを指定します。key-value がクリア テキスト(0)の形式か、タイプ 6 暗号化(6)形式か、タイプ 7 暗号化(7)形式かを指定できます。Cisco NX-OS ソフトウェアでは、実行コンフィギュレーションに保存する前にクリア テキストのキーを暗号化します。デフォルトの形式はクリア テキストです。最大で 63 文字です。 グローバル秘密キーではなく、この秘密キーが使用されます。

| ||

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 | ||

| ステップ 4 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。

| ||

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバ グループの設定

サーバ グループを使用して、1 台または複数台のリモート AAA サーバによるユーザ認証を指定することができます。グループのメンバーはすべて、TACACS+ プロトコルに属している必要があります。設定した順序に従ってサーバが試行されます。

これらのサーバ グループはいつでも設定できますが、設定したグループを有効にするには、AAA サービスに適用する必要があります。

TACACS+ をイネーブルにします。

1.

configure terminal

2.

aaa group server tacacs+group-name

3.

server {ipv4-address | ipv6-address | hostname}

4.

exit

5.

(任意) show tacacs-server groups

6.

(任意) copy running-config startup-config

手順の詳細

TACACS+ サーバ グループのためのグローバル発信元インターフェイスの設定

TACACS+ サーバ グループにアクセスする際に使用する、TACACS+ サーバ グループ用のグローバル発信元インターフェイスを設定できます。また、特定の TACACS+ サーバ グループ用に異なる発信元インターフェイスを設定することもできます。デフォルトでは、Cisco NX-OS ソフトウェアは、使用可能なあらゆるインターフェイスを使用します。

1.

configure terminal

2.

ip tacacs source-interfaceinterface

3.

exit

4.

(任意) show tacacs-server

5.

(任意) copy running-config startup config

手順の詳細

ユーザによるログイン時の TACACS+ サーバ指定の許可

スイッチ上で directed-request(誘導要求)オプションをイネーブルにすることにより、認証要求の送信先の TACACS+ サーバをユーザが指定できるようになります。デフォルトでは、Cisco NX-OS デバイスはデフォルトの AAA 認証方式に基づいて認証要求を転送します。このオプションをイネーブルにすると、ユーザは username@vrfname:hostname としてログインできます。ここで vrfname は使用する VRF で、hostname は設定された TACACS+ サーバの名前です。

(注) | directed-request オプションをイネーブルにすると、Cisco NX-OS デバイスでは認証に TACACS+ 方式だけを使用し、デフォルトのローカル方式は使用しないようになります。 |

(注) | ユーザ指定のログインは Telnet セッションに限りサポートされます。 |

TACACS+ をイネーブルにします。

1.

configure terminal

2.

tacacs-server directed-request

3.

(任意) show tacacs+{pending| pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server directed-request

7.

(任意) copy running-config startup-config

手順の詳細

TACACS+ サーバのタイムアウト間隔の設定

Cisco NX-OS デバイスが、タイムアウト エラーを宣言する前に、TACACS+ サーバからの応答を待機するタイムアウト間隔を設定できます。タイムアウト間隔には、Cisco NX-OS デバイスが TACACS+ サーバからの応答を待つ時間を指定します。これを過ぎるとタイムアウト エラーになります。

TACACS+ をイネーブルにします。

1.

configure terminal

2.

tacacs-server host {ipv4-address | ipv6-address | hostname} timeoutseconds

3.

(任意) show tacacs+ {pending | pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server

7.

(任意) copy running-config startup-config

手順の詳細

TCP ポートの設定

別のアプリケーションとポート番号が競合している場合は、TACACS+ サーバ用に別の TCP ポートを設定できます。デフォルトでは、Cisco NX-OS デバイスはすべての TACACS+ 要求にポート 49 を使用します。

TACACS+ をイネーブルにします。

1.

configure terminal

2.

tacacs-server host {ipv4-address | ipv6-address | hostname} porttcp-port

3.

(任意) show tacacs+ {pending | pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server

7.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | tacacs-server host {ipv4-address | ipv6-address | hostname} porttcp-port

例: switch(config)# tacacs-server host 10.10.1.1 port 2 |

サーバに送る TACACS+ メッセージに使用する TCP ポートを指定します。デフォルトの TCP ポートは 49 です。有効な範囲は 1 ~ 65535 です。 |

| ステップ 3 | show tacacs+ {pending | pending-diff}

例: switch(config)# show tacacs+ distribution pending | (任意)

配布するために保留状態になっている TACACS+ 設定を表示します。 |

| ステップ 4 | tacacs+ commit

例: switch(config)# tacacs+ commit | (任意)

一時データベース内にある TACACS+ の設定変更を実行コンフィギュレーションに適用します。 |

| ステップ 5 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 6 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。 |

| ステップ 7 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバのグローバルな定期モニタリングの設定

各サーバに個別にテスト パラメータを設定しなくても、すべての TACACS+ サーバの可用性をモニタリングできます。テスト パラメータが設定されていないサーバは、グローバル レベルのパラメータを使用してモニタリングされます。

(注) | 各サーバ用に設定されたテスト パラメータは、グローバルのテスト パラメータより優先されます。 |

グローバル コンフィギュレーション パラメータには、サーバで使用するユーザ名とパスワード、およびアイドル タイマーなどがあります。アイドル タイマーには、TACACS+ サーバがどのくらいの期間要求を受信しなかった場合に、Cisco NX-OS デバイスがテスト パケットを送信するかを指定します。このオプションを設定して定期的にサーバをテストしたり、1 回だけテストを実行したりできます。

(注) | テスト パラメータは、すべてのスイッチに配布されます。ファブリック内に旧リリースが稼働しているスイッチが 1 つでもある場合は、ファブリック内のすべてのスイッチにテスト パラメータが配布されなくなります。 |

(注) | ネットワークのセキュリティ保護のため、TACACS+ データベース内の既存のユーザ名と同じユーザ名を使用しないことを推奨します。 |

(注) | デフォルトのアイドル タイマー値は 0 分です。アイドル タイム間隔が 0 分の場合、TACACS+ サーバの定期的なモニタリングは実行されません。 |

TACACS+ をイネーブルにします。

1.

configure terminal

2.

tacacs-server test {idle-timeminutes | passwordpassword [idle-timeminutes] | usernamename [passwordpassword [idle-timeminutes]]}

3.

tacacs-server dead-timeminutes

4.

exit

5.

(任意) show tacacs-server

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | tacacs-server test {idle-timeminutes | passwordpassword [idle-timeminutes] | usernamename [passwordpassword [idle-timeminutes]]}

例: switch(config)# tacacs-server test username user1 password Ur2Gd2BH idle-time 3 |

グローバルなサーバ モニタリング用のパラメータを指定します。デフォルトのユーザ名は test、デフォルトのパスワードは test です。アイドル タイマーのデフォルト値は 0 分です。有効な範囲は 0 ~ 1440 分です。

| ||

| ステップ 3 | tacacs-server dead-timeminutes

例: switch(config)# tacacs-server dead-time 5 |

Cisco NX-OS デバイスが、前回応答しなかった TACACS+ サーバをチェックするまでの時間(分)を指定します。デフォルト値は 0 分です。有効な範囲は 0 ~ 1440 分です。 | ||

| ステップ 4 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 | ||

| ステップ 5 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。 | ||

| ステップ 6 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

各 TACACS+ サーバの定期モニタリングの設定

各 TACACS+ サーバの可用性をモニタリングできます。コンフィギュレーション パラメータには、サーバで使用するユーザ名とパスワード、およびアイドル タイマーなどがあります。アイドル タイマーには、TACACS+ サーバがどのくらいの期間要求を受信しなかった場合に、Cisco NX-OS デバイスがテスト パケットを送信するかを指定します。このオプションを設定して定期的にサーバをテストしたり、1 回だけテストを実行したりできます。

(注) | 各サーバ用に設定されたテスト パラメータは、グローバルのテスト パラメータより優先されます。 |

(注) | ネットワークのセキュリティ保護のため、TACACS+ データベース内の既存のユーザ名と同じユーザ名を使用しないことを推奨します。 |

(注) | デフォルトのアイドル タイマー値は 0 分です。アイドル タイム間隔が 0 分の場合、TACACS+ サーバの定期的なモニタリングは実行されません。 |

(注) | テスト パラメータは、すべてのスイッチに配布されます。テスト パラメータは、ファブリック内のスイッチには配信されません。 |

TACACS+ をイネーブルにします。

1 つまたは複数の TACACS+ サーバ ホストを追加します。

1.

configure terminal

2.

tacacs-server host {ipv4-address | ipv6-address | hostname} test {idle-timeminutes | passwordpassword [idle-timeminutes] | usernamename [passwordpassword [idle-timeminutes]]}

3.

tacacs-server dead-timeminutes

4.

exit

5.

(任意) show tacacs-server

6.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | tacacs-server host {ipv4-address | ipv6-address | hostname} test {idle-timeminutes | passwordpassword [idle-timeminutes] | usernamename [passwordpassword [idle-timeminutes]]}

例: switch(config)# tacacs-server host 10.10.1.1 test username user1 password Ur2Gd2BH idle-time 3 |

サーバ モニタリング用のパラメータを個別に指定します。デフォルトのユーザ名は test、デフォルトのパスワードは test です。アイドル タイマーのデフォルト値は 0 分です。有効な範囲は 0 ~ 1440 分です。

| ||

| ステップ 3 | tacacs-server dead-timeminutes

例: switch(config)# tacacs-server dead-time 5 |

Cisco NX-OS デバイスが、前回応答しなかった TACACS+ サーバをチェックするまでの時間(分)を指定します。デフォルト値は 0 分です。有効な範囲は 0 ~ 1440 分です。 | ||

| ステップ 4 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 | ||

| ステップ 5 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。 | ||

| ステップ 6 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ デッド タイム間隔の設定

すべての TACACS+ サーバのデッド タイム間隔を設定できます。デッド タイム間隔には、Cisco NX-OS デバイスが TACACS+ サーバをデッド状態であると宣言した後、そのサーバがアライブ状態に戻ったかどうかを判断するためにテスト パケットを送信するまでの間隔を指定します。

(注) | デッド タイム間隔が 0 分の場合、TACACS+ サーバは、応答を返さない場合でも、デットとしてマークされません。デッド タイマーはグループ単位で設定できます。 |

TACACS+ をイネーブルにします。

1.

configure terminal

2.

tacacs-server deadtimeminutes

3.

(任意) show tacacs+{pending| pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server

7.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | tacacs-server deadtimeminutes

例: switch(config)# tacacs-server deadtime 5 |

グローバルなデッド タイム間隔を設定します。デフォルト値は 0 分です。有効な範囲は 1 ~ 1440 分です。 |

| ステップ 3 | show tacacs+{pending| pending-diff}

例: switch(config)# show tacacs+ pending | (任意)

保留状態になっている TACACS+ 設定を表示します。 |

| ステップ 4 | tacacs+ commit

例: switch(config)# tacacs+ commit | (任意)

一時データベース内にある TACACS+ の設定変更を実行コンフィギュレーションに適用します。 |

| ステップ 5 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 6 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。 |

| ステップ 7 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

ASCII 認証の設定

TACACS+ サーバで ASCII 認証をイネーブルにできます。

TACACS+ をイネーブルにします。

1.

configure terminal

2.

aaa authentication login ascii-authentication

3.

(任意) show tacacs+{pending| pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show tacacs-server

7.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | aaa authentication login ascii-authentication

例: switch(config)# aaa authentication login ascii-authentication |

ASCII 認証をイネーブルにします。デフォルトではディセーブルになっています。 |

| ステップ 3 | show tacacs+{pending| pending-diff}

例: switch(config)# show tacacs+ pending | (任意)

保留状態になっている TACACS+ 設定を表示します。 |

| ステップ 4 | tacacs+ commit

例: switch(config)# tacacs+ commit | (任意)

一時データベース内にある TACACS+ の設定変更を実行コンフィギュレーションに適用します。 |

| ステップ 5 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 6 | show tacacs-server

例: switch# show tacacs-server | (任意)

TACACS+ サーバの設定を表示します。 |

| ステップ 7 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバでの AAA 許可の設定

TACACS+ サーバのデフォルトの AAA 許可方式を設定できます。

TACACS+ をイネーブルにします。

1.

configure terminal

2.

aaa authorization ssh-certificate default {groupgroup-list [none] | local | none}

3.

exit

4.

(任意) show aaa authorization [all]

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | aaa authorization ssh-certificate default {groupgroup-list [none] | local | none}

例: switch(config)# aaa authorization ssh-certificate default group TACACSServer1 TACACSServer2 |

TACACS+ サーバのデフォルトの AAA 許可方式を設定します。 ssh-certificate キーワードは、証明書認証を使用した TACACS+ 許可またはローカル許可を設定します。デフォルトの許可は、ユーザに割り当てたロールに対して許可されたコマンドのリストであるローカル許可です。 group-list 引数には、TACACS+ サーバ グループの名前をスペースで区切ったリストを指定します。このグループに属するサーバに対して、AAA 許可のためのアクセスが行われます。local 方式では、ローカル データベースを認証に使用します。none 方式では、AAA 許可が使用されないように指定します。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

グローバル コンフィギュレーション モードを終了します。 |

| ステップ 4 | show aaa authorization [all]

例: switch# show aaa authorization | (任意)

AAA 認可設定を表示します。all キーワードは、デフォルト値を表示します。 |

| ステップ 5 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバでのコマンド許可の設定

TACACS+ サーバでコマンド許可を設定できます。

注意 | コマンド許可では、デフォルト ロールを含むユーザのロールベース許可コントロール(RBAC)がディセーブルになります。 |

(注) | コンソールを使用してサーバにログインすると、コマンド認可はディセーブルになります。認証は、非コンソール セッションとコンソール セッションの両方に使用できます。デフォルトでは、コマンド許可はデフォルト(非コンソール)セッション用に設定されていても、コンソール セッションに対してディセーブルです。コンソール セッションでコマンド許可をイネーブルにするには、コンソールの AAA グループを明示的に設定する必要があります。 |

(注) | デフォルトでは、状況依存ヘルプおよびコマンドのタブ補完に表示されるのは、割り当てられたロールでユーザに対するサポートが定義されているコマンドだけです。コマンド許可をイネーブルにすると、Cisco NX-OS ソフトウェアでは、ユーザに割り当てられているロールに関係なく、状況依存ヘルプおよびタブ補完にすべてのコマンドが表示されるようになります。 |

TACACS+ をイネーブルにします。

1.

configure terminal

2.

aaa authorization {commands | config-commands} {console |default}{groupgroup-list [local] | local}

3.

(任意) show tacacs+{pending| pending-diff}

4.

(任意) tacacs+ commit

5.

exit

6.

(任意) show aaa authorization [all]

7.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | aaa authorization {commands | config-commands} {console |default}{groupgroup-list [local] | local}

例: switch(config)# aaa authorization commands default group TacGroup Per command authorization will disable RBAC for all users. Proceed (y/n)? |

TACACS+ サーバの特定の役割にコマンド許可方式を設定します。 commands キーワードは、すべての EXEC コマンドの許可ソースを設定し、config-commands キーワードは、すべてのコンフィギュレーション コマンドの許可ソースを設定します。 console キーワードは、コンソール セッションのコマンド許可を設定し、default キーワードは、非コンソール セッションのコマンド許可を設定します。 group-list 引数には、TACACS+ サーバ グループの名前をスペースで区切ったリストを指定します。このグループに属しているサーバに対して、コマンド許可のためのアクセスが行われます。local 方式では、許可にローカル ロールベース データベースを使用します。 設定済みのすべてのサーバ グループで応答に失敗し、フォールバック方式として local を設定済みの場合、local 方式だけが使用されます。デフォルトの方式は local です。 TACACS+ サーバ グループの方式のあとにフォールバック方式を設定していないと、すべてのサーバ グループから応答が得られなかった場合は許可に失敗します。 確認プロンプトで Enter キーを押した場合のデフォルトのアクションは n です。 |

| ステップ 3 | show tacacs+{pending| pending-diff}

例: switch(config)# show tacacs+ pending | (任意)

保留状態になっている TACACS+ 設定を表示します。 |

| ステップ 4 | tacacs+ commit

例: switch(config)# tacacs+ commit | (任意)

一時データベース内にある TACACS+ の設定変更を実行コンフィギュレーションに適用します。 |

| ステップ 5 | exit 例: switch(config)# exit switch# |

グローバル コンフィギュレーション モードを終了します。 |

| ステップ 6 | show aaa authorization [all]

例: switch(config)# show aaa authorization | (任意)

AAA 認可設定を表示します。all キーワードは、デフォルト値を表示します。 |

| ステップ 7 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバでのコマンド許可のテスト

TACACS+ サーバで、ユーザに対するコマンド許可をテストできます。

(注) | 許可の正しいコマンドを送信しないと、結果の信頼性が低くなります。 |

(注) | test コマンドでは許可に、コンソール方式ではなくデフォルト(非コンソール)方式を使用します。 |

TACACS+ をイネーブルにします。

TACACS+ サーバにコマンド許可が設定されていることを確認します。

1.

test aaa authorization command-type {commands | config-commands} userusernamecommandcommand-string

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | test aaa authorization command-type {commands | config-commands} userusernamecommandcommand-string

例: switch# test aaa authorization command-type commands user TestUser command reload |

TACACS+ サーバで、コマンドに対するユーザの許可をテストします。 commands キーワードは、EXEC コマンドだけを指定し、config-commands キーワードはコンフィギュレーション コマンドだけを指定します。

|

コマンド許可検証のイネーブル化とディセーブル化

デフォルトのユーザ セッションまたは別のユーザ名に対して、コマンドライン インターフェイス(CLI)でコマンド許可検証をイネーブルにしたり、ディセーブルにしたりできます。

(注) | 許可検証をイネーブルにした場合は、コマンドは実行されません。 |

1.

terminal verify-only [usernameusername]

2.

terminal no verify-only [usernameusername]

手順の詳細

| コマンドまたはアクション | 目的 |

|---|

TACACS+ サーバでの許可に使用する特権レベルのサポートの設定

TACACS+ サーバでの許可に使用する特権レベルのサポートを設定できます。

許可の決定に特権レベルを使用する Cisco IOS デバイスとは異なり、Cisco NX-OS デバイスでは、Role-Based Access Control(RBAC; ロールベース アクセス コントロール)を使用します。両方のタイプのデバイスを同じ TACACS+ サーバで管理できるようにするには、TACACS+ サーバで設定した特権レベルを、Cisco NX-OS デバイスで設定したユーザ ロールにマッピングします。

TACACS+ サーバでのユーザの認証時には、特権レベルが取得され、それを使用して「priv-n」という形式(n が特権レベル)のローカル ユーザ ロール名が生成されます。このローカル ロールの権限がユーザに割り当てられます。特権レベルは 16 あり、対応するユーザ ロールに直接マッピングされます。次の表に、各特権レベルに対応するユーザ ロール権限を示します。

| 特権レベル | ユーザ ロール権限 |

|---|---|

| 15 | network-admin 権限 |

| 13 ~ 1 | |

| 0 | show コマンドや exec コマンド(ping、trace、ssh など)を実行するための権限。 |

(注) | feature privilege コマンドをイネーブルにすると、権限ロールは低いレベルの権限ロールの権限を継承します。 |

(注) | Cisco Secure Access Control Server(ACS)にも、Cisco NX-OS デバイスの特権レベルを設定する必要があります。 |

1.

configure terminal

2.

[no] feature privilege

3.

[no] enable secret[0 | 5] password [priv-lvlpriv-lvl | all]

4.

[no] usernameusernamepriv-lvln

5.

(任意) show privilege

6.

(任意) copy running-config startup-config

7.

exit

8.

enablelevel

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | [no] feature privilege

例: switch(config)# feature privilege |

ロールの累積権限をイネーブルまたはディセーブルにします。enable コマンドは、この機能をイネーブルにした場合しか表示されません。デフォルトではディセーブルになっています。 | ||

| ステップ 3 | [no] enable secret[0 | 5] password [priv-lvlpriv-lvl | all]

例: switch(config)# enable secret 5 def456 priv-lvl 15 |

特定の特権レベルのシークレット パスワードをイネーブルまたはディセーブルにします。特権レベルが上がるたびに、正しいパスワードを入力するようにユーザに要求します。デフォルトではディセーブルになっています。 パスワードの形式としてクリア テキストを指定する場合は 0 を入力し、暗号化された形式を指定する場合は 5 を入力します。password 引数に指定できる文字数は、最大 64 文字です。priv-lvl 引数は、1 ~ 15 です。

| ||

| ステップ 4 | [no] usernameusernamepriv-lvln

例: switch(config)# username user2 priv-lvl 15 |

ユーザの許可に対する特権レベルの使用をイネーブルまたはディセーブルにします。デフォルトではディセーブルになっています。 priv-lvl キーワードはユーザに割り当てる権限レベルを指定します。デフォルトの特権レベルはありません。特権レベル 0 ~ 15(priv-lvl 0 ~ priv-lvl 15)は、ユーザ ロール priv-0 ~ priv-15 にマッピングされます。 | ||

| ステップ 5 | show privilege

例: switch(config)# show privilege | (任意)

ユーザ名、現在の特権レベル、および累積権限のサポートのステータスを表示します。 | ||

| ステップ 6 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 | ||

| ステップ 7 | exit 例: switch(config)# exit switch# |

グローバル コンフィギュレーション モードを終了します。 | ||

| ステップ 8 | enablelevel 例: switch# enable 15 |

上位の特権レベルへのユーザの昇格をイネーブルにします。このコマンドの実行時にはシークレット パスワードが要求されます。level 引数はユーザのアクセスを許可する特権レベルを指定します。指定できるレベルは 15 だけです。 |

権限ロールのユーザ コマンドの許可または拒否

ネットワーク管理者は、権限ロールを変更して、ユーザが特定のコマンドを実行できるようにしたり実行できなくしたりすることができます。

1.

configure terminal

2.

[no] role name priv-n

3.

rulenumber{deny| permit} commandcommand-string

4.

exit

5.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 | ||

| ステップ 2 | [no] role name priv-n

例: switch(config)# role name priv-5 switch(config-role)# |

権限ロールをイネーブルまたはディセーブルにして、ロール コンフィギュレーション モードを開始します。n 引数には、特権レベルを 0 ~ 13 の数値で指定します。 | ||

| ステップ 3 | rulenumber{deny| permit} commandcommand-string

例: switch(config-role)# rule 2 permit command pwd |

権限ロールのユーザ コマンド ルールを設定します。これらのルールで、ユーザによる特定のコマンドの実行を許可または拒否します。ロールごとに最大 256 のルールを設定できます。ルール番号によって、ルールが適用される順序が決まります。ルールは降順で適用されます。たとえば、1 つのロールが 3 つのルールを持っている場合、ルール 3 がルール 2 よりも前に適用され、ルール 2 はルール 1 よりも前に適用されます。 command-string 引数には、空白スペースを含めることができます。

| ||

| ステップ 4 | exit 例: switch(config-role)# exit switch(config)# |

ロール コンフィギュレーション モードを終了します。 | ||

| ステップ 5 | copy running-config startup-config 例: switch(config)# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバまたはサーバ グループの手動モニタリング

TACACS+ サーバまたはサーバ グループに、手動でテスト メッセージを送信できます。

TACACS+ をイネーブルにします。

1.

test aaa server tacacs+ {ipv4-address | ipv6-address | hostname} [vrfvrf-name] username password

2.

test aaa groupgroup-name username password

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | test aaa server tacacs+ {ipv4-address | ipv6-address | hostname} [vrfvrf-name] username password

例: switch# test aaa server tacacs+ 10.10.1.1 user1 Ur2Gd2BH |

TACACS+ サーバにテスト メッセージを送信して可用性を確認します。 |

| ステップ 2 | test aaa groupgroup-name username password

例: switch# test aaa group TacGroup user2 As3He3CI |

TACACS+ サーバ グループにテスト メッセージを送信して可用性を確認します。 |

TACACS+ のディセーブル化

TACACS+ をディセーブルにできます。

注意 | TACACS+ をディセーブルにすると、関連するすべての設定が自動的に廃棄されます。 |

1.

configure terminal

2.

no feature tacacs+

3.

exit

4.

(任意) copy running-config startup-config

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure terminal 例: switch# configure terminal switch(config)# |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | no feature tacacs+

例: switch(config)# no feature tacacs+ |

TACACS+ をディセーブルにします。 |

| ステップ 3 | exit 例: switch(config)# exit switch# |

設定モードを終了します。 |

| ステップ 4 | copy running-config startup-config 例: switch# copy running-config startup-config | (任意)

実行コンフィギュレーションを、スタートアップ コンフィギュレーションにコピーします。 |

TACACS+ サーバのモニタリング

Cisco NX-OS デバイスが保持している TACACS+ サーバのアクティビティに関する統計情報をモニタできます。

Cisco NX-OS デバイスの TACACS+ サーバを設定します。

1.

show tacacs-server statistics {hostname | ipv4-address | ipv6-address}

手順の詳細

| コマンドまたはアクション | 目的 |

|---|

TACACS+ サーバ統計情報のクリア

Cisco NX-OS デバイスが保持している TACACS+ サーバのアクティビティに関する統計情報を表示します。

Cisco NX-OS デバイスの TACACS+ サーバを設定します。

1.

(任意) show tacacs-server statistics {hostname | ipv4-address | ipv6-address}

2.

clear tacacs-server statistics {hostname | ipv4-address | ipv6-address}

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | show tacacs-server statistics {hostname | ipv4-address | ipv6-address}

例: switch# show tacacs-server statistics 10.10.1.1 | (任意)

Cisco NX-OS デバイスの TACACS+ サーバ統計情報を表示します。 |

| ステップ 2 | clear tacacs-server statistics {hostname | ipv4-address | ipv6-address}

例: switch# clear tacacs-server statistics 10.10.1.1 |

TACACS+ サーバ統計情報をクリアします。 |

TACACS+ の設定の確認

TACACS+ の設定を表示するには、次のいずれかの作業を行います。

|

コマンド |

目的 |

|---|---|

|

show tacacs+ { status | pending | pending-diff} |

Cisco Fabric Services の TACACS+ 設定の配布状況と他の詳細事項を表示します。 |

|

show running-config tacacs [all] |

実行コンフィギュレーションの TACACS+ 設定を表示します。 |

|

show startup-config tacacs |

スタートアップ コンフィギュレーションの TACACS+ 設定を表示します。 |

|

show tacacs-server [host-name | ipv4-address | ipv6-address] [directed-request | groups | sorted | statistics] |

設定済みのすべての TACACS+ サーバのパラメータを表示します。 |

|

show privilege |

現在の特権レベル、ユーザ名、および累積権限サポートのステータスを表示します。 |

TACACS+ の設定例

次に、TACACS+ サーバ ホストおよびサーバ グループを設定する例を示します。

feature tacacs+

tacacs-server key 7 "ToIkLhPpG"

tacacs-server host 10.10.2.2 key 7 "ShMoMhTl"

aaa group server tacacs+ TacServer

server 10.10.2.2

次に、コマンド許可検証を設定して使用する例を示します。

switch# terminal verify-only switch# show interface ethernet 7/2 brief %Success switch# terminal no verify-only switch# show interface ethernet 7/2 brief -------------------------------------------------------------------------------- Ethernet VLAN Type Mode Status Reason Speed Port Interface Ch # -------------------------------------------------------------------------------- Eth7/2 1 eth access down SFP not inserted auto(D) --

次に、ロールの累積権限をイネーブルにし、特権レベル 2 のシークレット パスワードを設定し、特権レベル 2 の許可用に user3 を設定する例を示します。

switch# configure terminal switch(config)# feature privilege switch(config)# enable secret def456 priv-lvl 2 switch(config)# username user3 priv-lvl 2 switch(config)# show privilege User name: user3 Current privilege level: -2 Feature privilege: Enabled switch(config)# copy running-config startup-config switch(config)# exit

次に、user3 を priv-2 ロールから priv-15 ロールに変更する例を示します。enable 15 コマンドを入力した後、ユーザは、enable secret コマンドを使用して管理者によって設定されたパスワードを入力するよう求められます。特権レベルを 15 に設定すると、このユーザには、イネーブル モードにおける network-admin 権限が付与されます。

User Access Verification login: user3 Password: ****** Cisco Nexus Operating System (NX-OS) Software TAC support: http://www.cisco.com/tac Copyright ©) 2013, Cisco Systems, Inc. All rights reserved. The copyrights to certain works contained in this software are owned by other third parties and used and distributed under license. Certain components of this software are licensed under the GNU General Public License (GPL) version 2.0 or the GNU Lesser General Public License (LGPL) Version 2.1. A copy of each such license is available at http://www.opensource.org/licenses/gpl-2.0.php and http://www.opensource.org/licenses/lgpl-2.1.php switch# switch# enable 15 Password: def456 Cisco Nexus Operating System (NX-OS) Software TAC support: http://www.cisco.com/tac Copyright ©) 2013, Cisco Systems, Inc. All rights reserved. The copyrights to certain works contained in this software are owned by other third parties and used and distributed under license. Certain components of this software are licensed under the GNU General Public License (GPL) version 2.0 or the GNU Lesser General Public License (LGPL) Version 2.1. A copy of each such license is available at http://www.opensource.org/licenses/gpl-2.0.php and http://www.opensource.org/licenses/lgpl-2.1.php switch-enable#

次に、priv-5 以上のロールを持つすべてのユーザによる pwd コマンドの実行を許可する例を示します。

switch# configure terminal switch(config)# role name priv-5 switch(config-role)# rule 1 permit command pwd

次に、priv-5 未満のロールを持つすべてのユーザによる show running-config コマンドを拒否する例を示します。まず、このコマンドを実行する権限を priv-0 ロールから削除する必要があります。次に、ロール priv-5 でこのコマンドを許可し、priv-5 以上のロールを持つユーザにこのコマンドを実行する権限が付与されるようにする必要があります。

switch# configure terminal switch(config)# role name priv-0 switch(config-role)# rule 2 deny command show running-config switch(config-role)# exit switch(config)# role name priv-5 switch(config-role)# rule 3 permit command show running-config switch(config-role)# exit

次の作業

これで、サーバ グループも含めて AAA 認証方式を設定できるようになります。

TACACS+ に関する追加情報

ここでは、TACACS+ の実装に関する追加情報について説明します。

関連資料

| 関連項目 |

マニュアル タイトル |

|---|---|

|

Cisco NX-OS のライセンス |

『Cisco NX-OS Licensing Guide』 |

|

VRF コンフィギュレーション |

『Cisco NX-OS 9000 Series NX-OS Unicast Routing Configuration Guide』 |

標準

|

標準 |

タイトル |

|---|---|

|

この機能でサポートされる新規の標準または変更された標準はありません。また、既存の標準のサポートは変更されていません。 |

— |

MIB

|

MIB |

MIB のリンク |

|---|---|

|

TACACS+ に関連する MIB |

サポートされている MIB を検索およびダウンロードするには、次の URL にアクセスしてください。 ftp://ftp.cisco.com/pub/mibs/supportlists/nexus9000/Nexus9000MIBSupportList.html |

フィードバック

フィードバック