Catalyst 6500 シリーズ スイッチ コンテント スイッチング モジュール インストレーション コンフィギュレーション ノート Software Release 4.1(2)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月5日

章のタイトル: ファイアウォール ロード バランシン グの設定

ファイアウォール ロード バランシングの設定

この章では、ファイアウォール ロードバランシングの設定方法について説明します。この章の構成は次のとおりです。

•![]() 「ステルス ファイアウォール ロードバランシングの設定」

「ステルス ファイアウォール ロードバランシングの設定」

•![]() 「ステートフル ファイアウォール接続のリマッピングの設定」

「ステートフル ファイアウォール接続のリマッピングの設定」

ファイアウォール ロード バランシングを使用すると、接続単位で複数のファイアウォールにトラフィックを分散させることによって、ファイアウォールの保護を拡張することができます。 特定の接続に属すパケットはすべて、同一ファイアウォールに送信されなければなりません。 ファイアウォールが個々のパケットについて、ファイアウォールのインターフェイスを通過することを許可または拒否します。

ファイアウォールの機能

ファイアウォールは、ネットワークの2つの部分(たとえば、インターネットとイントラネットなど)の間に物理的な境界を形成します。 ファイアウォールは一方(インターネット)からパケットを受け付け、そのパケットを他方(イントラネット)に送り出します。 ファイアウォールはパケットを変更してから渡すことも、そのまま送り出すこともできます。 ファイアウォールがパケットを拒否する場合、通常はパケットを廃棄し、パケット廃棄をイベントとして記録します。

セッションが確立され、パケット フローが開始されると、ファイアウォールはそのファイアウォールに設定されているポリシーに従って、フロー内の各パケットをモニタするか、またはモニタしないでフローを流し続けます。

ファイアウォールのタイプ

標準ファイアウォールは、ネットワーク上でその存在が認識されます。装置として宛先になれるように、また、ネットワーク上の他の装置によって認識されるように、IPアドレスが割り当てられます。

ステルス ファイアウォールは、ネットワーク上でその存在が認識されません。したがって、IPアドレスは割り当てられず、宛先になることも、ネットワーク上の他の装置に認識されることもありません。 ステルス ファイアウォールはネットワーク構成の一部です。

どちらのファイアウォール タイプも、(ネットワークの保護された側と保護されていない側の間で)双方向に流れるトラフィックを検証し、ユーザが定義したポリシー セットに基づいて、パケットを受け付けるか、または拒否します。

CSMによるファイアウォールへのトラフィック分散

CSM はサーバ ファーム内に設定されている装置にトラフィックの負荷を分散させます。 対象となる装置はサーバ、ファイアウォール、またはエイリアスIPアドレスを含め、IPアドレス指定が可能なあらゆるオブジェクトです。 CSMは装置タイプに関係なく、ロードバランス アルゴリズムを使用して、サーバ ファーム内で設定されている装置間でトラフィックをどのように分散させるかを決定します。

(注) 上位レイヤのロードバランス アルゴリズムとサーバ アプリケーション間の相互作用を考えると、ファイアウォールが含まれるサーバ ファームにレイヤ3ロードバランシングを設定することを推奨します。

サポート対象のファイアウォール

CSMは、標準ファイアウォールまたはステルス ファイアウォールにトラフィックの負荷を分散させることができます。

標準ファイアウォールでは、サーバにトラフィックを分散させる場合と同様、単一またはペアのCSMが固有のIPアドレスをもつファイアウォール間でトラフィックを分散させます。

ステルス ファイアウォールの場合、CSM はステルス ファイアウォール経由のパスを提供する別の CSM 上にある、固有の VLAN エイリアス IP アドレスを持つインターフェイス間でトラフィックを分散させます。 ステルス ファイアウォールは、そのVLAN上を双方向に流れるあらゆるトラフィックがファイアウォールを通過するように設定します。

ファイアウォールに対するレイヤ3ロードバランシング

トラフィックの負荷をファイアウォールに分散させる場合、CSMはサーバにトラフィックの負荷を分散させる場合と同じ機能を実行します。 ファイアウォールに対するレイヤ3ロードバランシングを設定する手順は、次のとおりです。

ステップ 1![]() ファイアウォールの両側にサーバ ファームを作成します。

ファイアウォールの両側にサーバ ファームを作成します。

ステップ 2![]() サーバファーム サブモードで、プレディクタの hash address コマンドを入力します。

サーバファーム サブモードで、プレディクタの hash address コマンドを入力します。

ステップ 3![]() ファイアウォール宛のトラフィックを受け付ける仮想サーバに、サーバ ファームを割り当てます。

ファイアウォール宛のトラフィックを受け付ける仮想サーバに、サーバ ファームを割り当てます。

(注) ファイアウォールに対するレイヤ 3 ロードバランシングを設定するときには、正方向で送信元 NAT を、逆方向で宛先NATを使用します。

ファイアウォール構成タイプ

•![]() デュアル CSM 構成-2 つの CSM の間にファイアウォールを配置します。 ファイアウォールは一方のCSMからトラフィックを受け付け、他方のCSMに送ってサーバへのロード バランスを図るか、または要求側装置に戻します。

デュアル CSM 構成-2 つの CSM の間にファイアウォールを配置します。 ファイアウォールは一方のCSMからトラフィックを受け付け、他方のCSMに送ってサーバへのロード バランスを図るか、または要求側装置に戻します。

•![]() シングル CSM 構成-ファイアウォールは CSM からトラフィックを受け付け、同じ CSM に送り返してサーバへのロード バランスを図るか、または要求側装置にトラフィックを戻します。

シングル CSM 構成-ファイアウォールは CSM からトラフィックを受け付け、同じ CSM に送り返してサーバへのロード バランスを図るか、または要求側装置にトラフィックを戻します。

ファイアウォール用IPリバーススティッキ

CSMは現在、固定(sticky)接続をサポートしています。 固定接続によって、同じクライアントから発信された異なる2つのデータ フローが、同じ宛先にロードバランスされます。

ロードバランス対象の宛先は、実サーバになることがよくあります。 ファイアウォール、キャッシュ、またはその他のネットワーキング装置になることもあります。 固定接続は、ロードバランス対象のアプリケーションを正しく動作させるために必要です。 これらのアプリケーションは、同一クライアントから特定のサーバへの複数の接続を利用します。 ある接続で転送された情報が、別の接続で転送された情報の処理を左右する場合があります。

IP スティッキ インサート(sticky insert)機能は、同一クライアントから同一サーバへの新しい接続を分散するために設定します。「ファイアウォール用リバーススティッキの設定」 を参照してください。 この機能は、FTPデータ チャネル、ストリーミングUDPデータ チャネルなど、バディ(buddy)接続の場合に特に重要です。

CSMのファイアウォール設定

CSMがサポートできるファイアウォール設定は、次のとおりです。

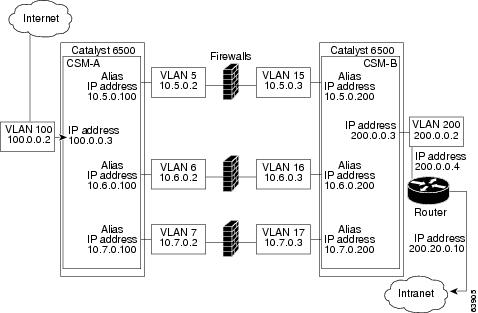

•![]() デュアルCSM構成のステルス ファイアウォール(図 11-1)

デュアルCSM構成のステルス ファイアウォール(図 11-1)

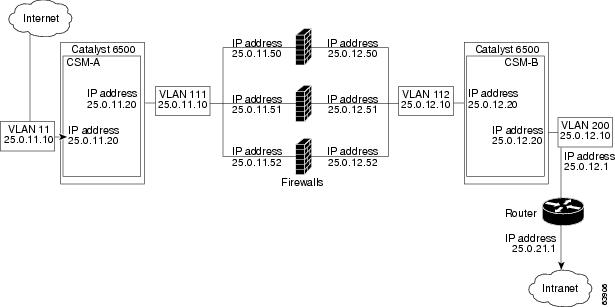

•![]() デュアルCSM構成の標準ファイアウォール(図 11-2)

デュアルCSM構成の標準ファイアウォール(図 11-2)

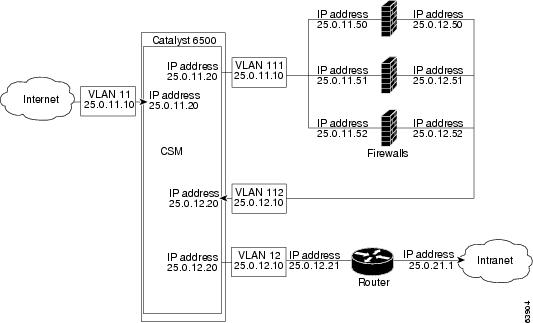

•![]() シングルCSM構成の標準ファイアウォール(図 11-3)

シングルCSM構成の標準ファイアウォール(図 11-3)

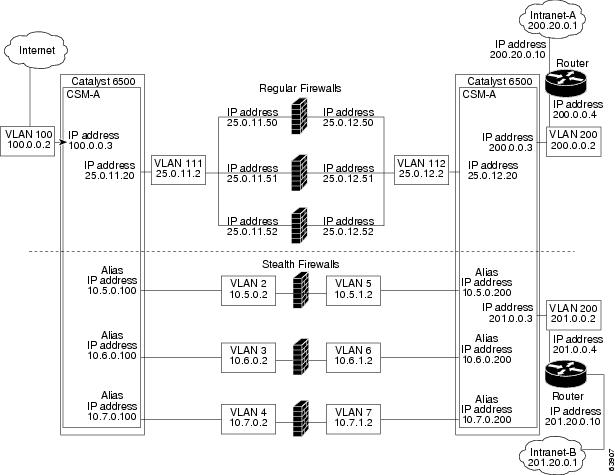

•![]() デュアルCSM構成の混在型(ステルスおよび標準)ファイアウォール(図 11-4)

デュアルCSM構成の混在型(ステルスおよび標準)ファイアウォール(図 11-4)

図 11-1では、トラフィックはファイアウォールを通過し、双方向でフィルタリングされます。 この図では、インターネットからイントラネットへの流れを示しています。 イントラネットへの経路では、CSM A が VLAN 5、6、および7にトラフィックを分散させ、ファイアウォール経由で CSM B に送ります。インターネットへの経路では、CSM B が VLAN 15、16、および 17 にトラフィックを分散させ、ファイアウォール経由で CSM A に送ります。CSM A はサーバ ファームで CSM B の VLANエイリアスを使用し、CSM B はサーバ ファームで CSM A の VLAN エイリアスを使用します。

図 11-1 ステルス ファイアウォールの設定(デュアルCSM専用)

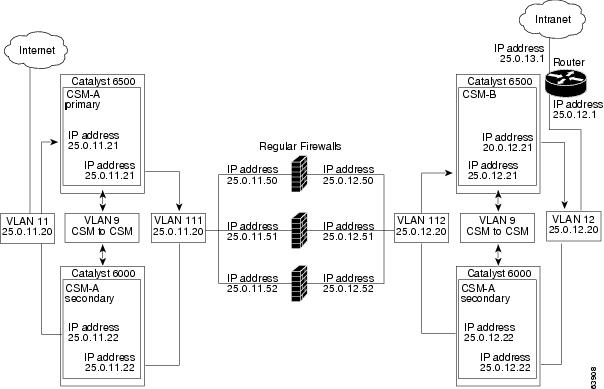

図 11-2では、トラフィックはファイアウォールを通過し、双方向でフィルタリングされます。 この図では、インターネットからイントラネットへの流れを示しています。 VLAN 11 および 111 は同一サブネットにあります。

VLAN 12 および 112 は同一サブネットにあります。

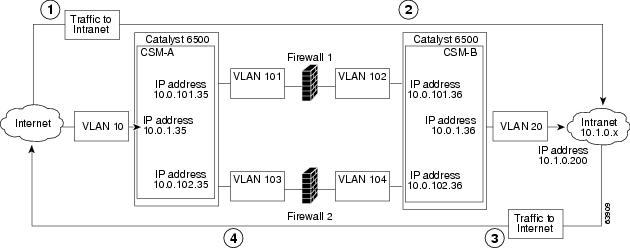

図 11-3では、トラフィックはファイアウォールを通過し、双方向でフィルタリングされます。 この図に示されているのは、インターネットからイントラネットへの流れだけです。VLAN 11 および 111 は同じサブネットにあります。VLAN 12 および 112 は同じサブネットにあります。

図 11-4では、トラフィックは標準ファイアウォールとステルス ファイアウォールの両方を通過し、双方向でフィルタリングされます。 この図では、インターネットからイントラネットへの流れを示しています。 VLAN 5、6、および7はCSM AおよびCSM B間で共有されます。イントラネットへの経路上で、CSM AはVLAN 5、6、および7間でトラフィックを分散させ、ファイアウォール経由でCSM Bに送ります。イントラネットへの経路上で、CSM BはVLAN 5、6、および7間でトラフィックを分散させ、ファイアウォール経由でCSM Aに送ります。

図 11-4 ステルスおよび標準ファイアウォールの混在型ファイアウォール設定(デュアルCSM専用)

フォールトトレラントなCSMファイアウォール設定

•![]() フォールトトレラント デュアルCSM構成のステルス ファイアウォール

フォールトトレラント デュアルCSM構成のステルス ファイアウォール

•![]() フォールトトレラント デュアルCSM構成の標準ファイアウォール

フォールトトレラント デュアルCSM構成の標準ファイアウォール

•![]() フォールトトレラント シングルCSM構成の標準ファイアウォール

フォールトトレラント シングルCSM構成の標準ファイアウォール

•![]() フォールトトレラント デュアルCSM構成の混在型ファイアウォール(ステルスおよび標準)

フォールトトレラント デュアルCSM構成の混在型ファイアウォール(ステルスおよび標準)

図 11-5 では、トラフィックはファイアウォールを通過し、双方向でフィルタリングされます。 この図に示されているのは、プライマリCSMを通過する、インターネットからイントラネットへの流れだけです。VLAN 11および111は同じサブネットにあります。 VLAN 12および112は同じサブネットにあります。

図 11-5 フォールトトレラントな標準ファイアウォールの設定:(デュアルCSM)

ステルス ファイアウォール ロードバランシングの設定

ここでは、ステルス ファイアウォール用にファイアウォール ロードバランシングを設定する方法について説明します。

ステルス ファイアウォールの設定

ステルス ファイアウォール設定では、ファイアウォールは2つの異なるVLANに接続し、接続先VLANのIPアドレスを指定して設定します (図 11-6を参照)。

|

|

|

|

|

|---|---|---|---|

|

|

|||

|

|

|||

|

|

|||

|

|

図 11-6 では、2 つの標準ファイアウォール(ファイアウォール 1 およびファイアウォール 2)が 2 つの CSM(CSM A およびCSM B)の間にあります。

(注) ステルス ファイアウォールはVLAN上にアドレスがありません。

インターネットからイントラネットへの経路上で、トラフィックはファイアウォールの保護されていない側から入り、別個のVLAN(VLAN 101およびVLAN 103)を通過し、ファイアウォールの保護された側から出て別個のVLAN(VLAN 102およびVLAN 104)を通過します。イントラネットからインターネットへの経路では、この流れが逆になります。 VLANはインターネット(VLAN 10)およびイントラネット(VLAN 20)への接続も可能にします。

ステルス ファイアウォールの設定例

ステルス ファイアウォールの設定例では、2つのCSM(CSM AおよびCSM B)をそれぞれ別個のCatalyst 6500シリーズ スイッチに取り付けられています。

(注) ステルス ファイアウォールの設定では、各CSMをそれぞれ別個のCatalyst 6500シリーズ スイッチに取り付ける必要があります。

ここでは、CSM AおよびCSM B用に、ステルス ファイアウォール コンフィギュレーションを作成する手順について説明します。

CSM Aの設定(ステルス ファイアウォールの例)

標準の設定例を作成するには、CSM Aに対して次の作業が必要です。

(注) 設定作業はCSM AでもCSM Bでも同じですが、手順、入力するコマンド、およびパラメータが異なります。

スイッチA上で3つのVLANを作成する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します1。 |

|

|

|

VLAN 10 を作成します2。 |

|

|

|

VLAN 101を作成します3。 |

|

|

|

VLAN 103を作成します4。 |

| 1.この作業は、CSM A が取り付けられたスイッチのコンソールで行います。 2.VLAN 10 は CSM A をインターネットに接続します。 |

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM A がスロット 5 に取り付けられていることを指定します。 |

|

|

|

設定対象の VLAN として VLAN 10 を指定し、クライアント VLAN であることを指定し、VLAN コンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 10用のエイリアスIPアドレスおよびネットマスクを指定します5。 |

|

|

|

||

|

|

設定対象のVLANとしてVLAN 101を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 101用のエイリアスIPアドレスおよびネットマスクを指定します1。 |

|

|

|

||

|

|

設定対象のVLANとしてVLAN 103を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 103用のエイリアスIPアドレスおよびネットマスクを指定します1。 |

(注) CSM BのIPアドレスをINSIDE-SFサーバ ファームで実サーバとして指定するので、CSM AはCSM Bへの経路上にある2つのファイアウォール間で負荷を分散させます。

CSM A上で2つのサーバ ファームを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM A がスロット 5 に取り付けられていることを指定します。 |

|

|

|

FORWARD-SF6サーバ ファーム(実際にはフォワーディング ポリシー)を作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします7。 |

|

|

|

||

|

|

||

|

|

(実サーバではなくエイリアス IP アドレスを指定する)INSIDE-SF8 サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします9。 |

|

|

|

送信元IPアドレスに基づくハッシュ値を使用して、サーバを選択します10。 |

|

|

|

ファイアウォール1への経路上にある、CSM BのエイリアスIPアドレスを実サーバとして指定し、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

ファイアウォール2への経路上にある、CSM BのエイリアスIPアドレスを実サーバとして指定し、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

CSM A上で3つの仮想サーバを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM A がスロット 5 に取り付けられていることを指定します。 |

|

|

|

設定対象の仮想サーバとして FORWARD-V101 11を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します12。 |

|

|

|

仮想サーバがVLAN 101に届いたトラフィック、すなわちファイアウォールの保護されていない側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します13。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてFORWARD-V10314を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します15。 |

|

|

|

仮想サーバがVLAN 103に届いたトラフィック、すなわちファイアウォールの保護されていない側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します3。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとして OUTSIDE-VS16 を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

この仮想サーバの IP アドレス、ネットマスク、およびプロトコル(あれば)を指定します。 クライアントはこのアドレスによって、この仮想サーバが提供するサーバ ファームに到達します。 |

|

|

|

仮想サーバが VLAN 10 に届いたトラフィック、すなわちインターネットからのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します17。 |

|

|

|

CSM Bの設定(ステルス ファイアウォールの例)

標準の設定例を作成するには、CSM Bに対して次の設定作業が必要です。

(注) 設定作業はCSM AでもCSM Bでも同じですが、手順、入力するコマンド、およびパラメータが異なります。

スイッチB上で3つのVLANを作成する手順は、次のとおりです。

(注) この例では、CSMがそれぞれ別個のCatalyst 6500シリーズ スイッチに取り付けられているものとします。 同一シャーシに取り付けられている場合は、同じCatalyst 6500シリーズ スイッチのコンソールですべてのVLANを作成できます。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します18。 |

|

|

|

VLAN 102を作成します19。 |

|

|

|

VLAN 104を作成します20。 |

|

|

|

VLAN 200を作成します21。 |

| 18.この作業は、CSM B が取り付けられたスイッチのコンソールで行います。 19.VLAN 102は、ファイアウォール1経由でCSM Aに接続します。 |

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM B がスロット 6 に取り付けられていることを指定します。 |

|

|

|

設定対象の VLAN として VLAN 102 を指定し、サーバ VLAN であることを指定し、VLAN コンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 102用のエイリアスIPアドレスおよびネットマスクを指定します22。 |

|

|

|

||

|

|

設定対象のVLANとしてVLAN 104を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 104用のエイリアスIPアドレスおよびネットマスクを指定します1。 |

|

|

|

||

|

|

設定対象のVLANとしてVLAN 20を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

CSM B上で3つのサーバ ファームを設定する手順は、次のとおりです。

(注) SERVERS-SFでは、この例ですでにnatpoolコマンドで作成した、クライアントNATアドレス プールを使用して、クライアントNATを実行することを指定します。 コマンドを参照する前に、NATプールを作成する必要があります。

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM B がスロット 6 に取り付けられていることを指定します。 |

|

|

|

FORWARD-SF23サーバ ファーム(実際にはフォワーディング ポリシー)を作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします24。 |

|

|

|

||

|

|

||

|

|

GENERIC-SF 25サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバの IP アドレスおよびポート番号の NAT をディセーブルにします26。 |

|

|

|

ファイアウォール1への経路上にある、CSM AのエイリアスIPアドレスを実サーバとして指定し、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

ファイアウォール2への経路上にある、CSM BのエイリアスIPアドレスを実サーバとして指定し、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

SERVERS-SF27サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

イントラネット内のサーバを実サーバとして指定し、IPアドレスを割り当てて、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

イントラネット内のサーバを実サーバとして指定し、IPアドレスを割り当てて、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

イントラネット内のサーバを実サーバとして指定し、IPアドレスを割り当てて、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

CSM上で3つの仮想サーバを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

マルチモジュール コンフィギュレーション モードを開始し、CSM B がスロット 6 に取り付けられていることを指定します。 |

|

|

|

||

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します28。 |

|

|

|

仮想サーバがVLAN 102に届いたトラフィック、すなわちファイアウォール1の保護されている側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します29。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてFORWARD-VS30を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します1。 |

|

|

|

仮想サーバがVLAN 104に届いたトラフィック、すなわちファイアウォール2の保護されている側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します2。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてINSIDE-VS31を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します1。 |

|

|

|

仮想サーバがVLAN 20に届いたトラフィック、すなわちイントラネットからのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファーム(実サーバとしてのCSM AのエイリアスIPアドレスからなり、トラフィックをファイアウォール1および2に流す)を指定し、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてTELNET-VS32を指定し、仮想サーバ コンフィギュレーション モードを開始します。

(注) TELNET-VSはVLAN制限を使用しません。したがって、(ファイアウォールまたは内部ネットワークからの)あらゆる送信元のトラフィックがこのアドレス経由で負荷分散されます。 |

|

|

|

この仮想サーバのIPアドレス、ネットマスク、プロトコル(TCP)、およびポート(Telnet)を指定します33。 |

|

|

|

||

|

|

標準ファイアウォール ロードバランシングの設定

ここでは、標準ファイアウォール用にファイアウォール ロードバランシングを設定する方法について説明します。

標準ファイアウォール構成の場合のパケット フロー

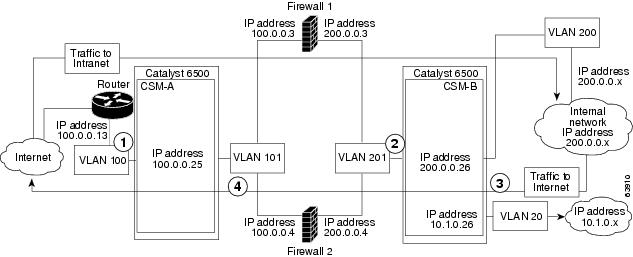

標準ファイアウォール設定では、ファイアウォールは2つの異なるVLANに接続し、接続先VLANのIPアドレスを指定して設定します (図 11-7を参照)。

|

|

|

|

|

|---|---|---|---|

|

|

|||

|

|

|||

|

|

|||

|

|

図 11-7 では、2 つの標準ファイアウォール(ファイアウォール 1 およびファイアウォール 2)が 2 つの CSM(CSM A およびCSM B)の間にあります。トラフィックは共有VLAN(VLAN 101およびVLAN 201)を介してファイアウォールを出入りします。 どちらの標準ファイアウォールも、各共有 VLAN 上に固有のアドレスをもっています。

VLANはインターネット(VLAN 100)、内部ネットワーク(VLAN 200)、および内部サーバ ファーム(VLAN 20)に接続できるようにします。

CSMは、実サーバの場合と同様、標準ファイアウォール間でトラフィックを分散させます。 標準ファイアウォールは、実サーバと同様、IPアドレスを指定してサーバ ファーム内で設定します。 標準ファイアウォールが所属するサーバ ファームは、ロードバランス プレディクタが割り当てられ、仮想サーバと関連付けられます。

標準ファイアウォールの設定例

標準ファイアウォールの設定例では、2 つの CSM(CSM AおよびCSM B)がそれぞれ別個の Catalyst 6500 シリーズ スイッチに取り付けられています。

(注) この例を使用できるのは、同じCatalyst 6500シリーズ スイッチ シャーシに取り付けられた 2 つの CMS を設定する場合です。 また、CSM A および CSM B の両方を設定するときに、その CSM のスロット番号を指定することによって、単一スイッチ シャーシに 1 つだけ取り付けられた CSM を設定する場合にも、この例を使用できます。

CSM Aの設定(標準ファイアウォールの例)

標準の設定例を作成するには、CSM Aに対して次の設定作業が必要です。

(注) 設定作業はCSM AでもCSM Bでも同じですが、手順、入力するコマンド、およびパラメータが異なります。

図 11-7に示した例では、スイッチA上でVLANを2つ作成する必要があります。

(注) この例では、CSMがそれぞれ別個のCatalyst 6500シリーズ スイッチ シャーシに取り付けられているものとします。 同一シャーシに取り付けられている場合は、同じCatalyst 6500シリーズ スイッチのコンソールですべてのVLANを作成できます。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します34。 |

|

|

|

VLAN 100を作成します35。 |

|

|

|

VLAN 101を作成します36。 |

| 34.この作業は、CSM Aが取り付けられたスイッチのコンソールで行います。 |

|

|

|

|

|---|---|---|

|

|

||

|

|

設定対象のVLANとしてVLAN 100を指定し、クライアントVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

||

|

|

||

|

|

設定対象のVLANとしてVLAN 101を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 101用のエイリアスIPアドレスおよびネットマスクを指定します37。 |

(注) ファイアウォール1およびファイアウォール2の保護された側のIPアドレスは、CSM Bと関連付けられたSEC-SFサーバ ファーム内の実サーバとして設定します。

CSM A上で2つのサーバ ファームを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

FORWARD-SF38サーバ ファーム(実際にはフォワーディング ポリシー)を作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします39。 |

|

|

|

||

|

|

||

|

|

(実サーバとしてのファイアウォールが含まれる)INSEC-SF 40サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします41。 |

|

|

|

送信元IPアドレスに基づくハッシュ値を使用して、サーバを選択します42。 |

|

|

|

ファイアウォール1を実サーバとして設定し、ファイアウォールの保護されない側にIPアドレスを割り当て、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

ファイアウォール2を実サーバとして設定し、ファイアウォールの保護されない側にIPアドレスを割り当て、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

CSM A上で2つの仮想サーバを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

設定対象の仮想サーバとしてFORWARD-VS43を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

あらゆるIPアドレスおよびあらゆるプロトコルと照合することを指定します44。 |

|

|

|

仮想サーバがVLAN 101に届いたトラフィック、すなわちファイアウォールの保護されていない側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します45。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてINSEC-VS46を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

この仮想サーバのIPアドレス、ネットマスク、およびプロトコル(あれば)を指定します47。 |

|

|

|

仮想サーバが VLAN 100 に届いたトラフィック、すなわちインターネットからのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します48。 |

|

|

|

CSM Bの設定(標準ファイアウォールの例)

標準の設定例を作成するには、CSM Bに対して次の設定作業が必要です。

(注) 設定作業はCSM AでもCSM Bでも同じですが、手順、入力するコマンド、およびパラメータが異なります。

(注) この例では、CSMがそれぞれ別個のCatalyst 6500シリーズ スイッチ シャーシに取り付けられているものとします。 同一シャーシに取り付けられている場合は、同じCatalyst 6500シリーズ スイッチのコンソールですべてのVLANを作成できます。

スイッチB上で3つのVLANを作成する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します49。 |

|

|

|

VLAN 201を作成します50。 |

|

|

|

VLAN 200を作成します51。 |

|

|

|

VLAN 20を作成します52。 |

| 49.この作業は、CSM Bが取り付けられたスイッチのコンソールで行います。 50.VLAN 201はファイアウォールの保護されている側に接続します。 |

CSM B上で3つのVLANを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

設定対象のVLANとしてVLAN 201を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

VLAN 201 用のエイリアス IP アドレスおよびネットマスクを指定します53。 |

|

|

|

||

|

|

設定対象のVLANとしてVLAN 20を指定し、サーバVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

||

|

|

||

|

|

設定対象のVLANとしてVLAN 200を指定し、クライアントVLANであることを指定し、VLANコンフィギュレーション モードを開始します。 |

|

|

|

(注) ファイアウォール1およびファイアウォール2の保護された側のIPアドレスは、CSM Bと関連付けられたINSEC-SFサーバ ファーム内の実サーバとして設定します。

CSM B上で2つのサーバ ファームを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

GENERIC-SF 54サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

内部サーバ ファームのサーバを実サーバとして指定し、IPアドレスを割り当てて、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

内部サーバ ファームのサーバを実サーバとして指定し、IPアドレスを割り当てて、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

||

|

|

SEC-SF 55サーバ ファームを作成して名前を指定し、サーバ ファーム コンフィギュレーション モードを開始します。 |

|

|

|

サーバのIPアドレスおよびポート番号のNATをディセーブルにします56。 |

|

|

|

宛先IPアドレスに基づくハッシュ値を使用して、サーバを選択します57。 |

|

|

|

ファイアウォール1を実サーバとして設定し、ファイアウォールの保護されない側にIPアドレスを割り当て、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

||

|

|

||

|

|

ファイアウォール2を実サーバとして設定し、ファイアウォールの保護されない側にIPアドレスを割り当て、実サーバ コンフィギュレーション サブモードを開始します。 |

|

|

|

CSM B上で3つの仮想サーバを設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

||

|

|

設定対象の仮想サーバとしてGENERIC-VS58を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

この仮想サーバのIPアドレス、プロトコル(TCP)、およびポート(0=any)を指定します59。 |

|

|

|

仮想サーバがVLAN 201に届いたトラフィック、すなわちファイアウォールの保護されている側からのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します60。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてSEC-20-VS61を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

この仮想サーバのIPアドレス、ネットマスク、およびプロトコル(あれば)を指定します2。 |

|

|

|

仮想サーバがVLAN 20に届いたトラフィック、すなわち内部サーバ ファームからのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します62。 |

|

|

|

||

|

|

||

|

|

設定対象の仮想サーバとしてSEC-20-VS63を指定し、仮想サーバ コンフィギュレーション モードを開始します。 |

|

|

|

この仮想サーバのIPアドレス、ネットマスク、およびプロトコル(あれば)を指定します2。 |

|

|

|

仮想サーバがVLAN 200に届いたトラフィック、すなわち内部ネットワークからのトラフィックだけを受け付けることを指定します。 |

|

|

|

この仮想サーバに対応するサーバ ファームを指定します5。 |

|

|

|

ファイアウォール用リバーススティッキの設定

リバーススティッキ機能では、クライアント IP アドレスに基づいたロードバランスの決定に関するデータベースを作成します。 この機能によって、データベースにリバーススティッキ エントリがあった場合に、ロードバランスの決定が変更されます。 データベースにリバーススティッキ エントリがなかった場合は、ロードバランスの決定が実行され、将来のマッチングのために結果が保存されます。

ファイアウォール用リバーススティッキの概要

リバーススティッキは、接続を反対方向からのものとみなして、スティッキ データベースにエントリを追加する1つの方法を提供します。 リバーススティッキが行われた仮想サーバは、着信実サーバが含まれている指定のデータベースにエントリを追加します。

(注) 着信実サーバは、サーバ ファーム内の実サーバでなければなりません。

このエントリは、別の仮想サーバ上のstickyコマンドによってマッチングされます。 他方の仮想サーバは、事前に作成されたこのエントリに基づいて、クライアントにトラフィックを送ります。

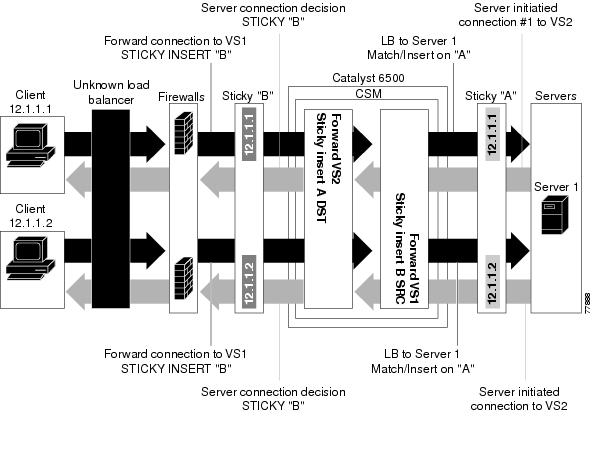

CSMは、送信元IPキーから実サーバへのリンクとして、リバーススティッキ情報を保存します。 ロードバランサがスティッキ データベースの割り当てられた仮想サーバと新しくセッションを開始するときには、最初にデータベースにエントリがすでにあるかどうかを確認します。 一致するエントリがあった場合、セッションは指定された実サーバに接続されます。 それ以外の場合は、スティッキ キーと適切な実サーバを結びつける、新しいエントリが作成されます。図 11-8 では、ファイアウォールでリバーススティッキ機能をどのように使用するかを示しています。

図 11-8のリバーススティッキ プロセスは、次のとおりです。

•![]() クライアントは、ロードバランス対象のファイアウォールを通過して、CSM 仮想サーバであるVS1に接続します。 このロードバランスの決定は、CSM とやり取りしないで行われます。

クライアントは、ロードバランス対象のファイアウォールを通過して、CSM 仮想サーバであるVS1に接続します。 このロードバランスの決定は、CSM とやり取りしないで行われます。

•![]() サーバ1は最初のクライアントに戻る接続を作成します。 この接続は仮想サーバVS2と対応します。 VS2は、最初のVS1リバーススティッキによって追加されたスティッキ情報を使用します。 したがって、同じファイアウォール1に強制的に接続されます。

サーバ1は最初のクライアントに戻る接続を作成します。 この接続は仮想サーバVS2と対応します。 VS2は、最初のVS1リバーススティッキによって追加されたスティッキ情報を使用します。 したがって、同じファイアウォール1に強制的に接続されます。

•![]() 別のファイアウォールを通過する第2のクライアントは、同じVS1が接続します。 リバーススティッキによって、第2のクライアント用にファイアウォール2を示す新しいエントリがデータベースBに作成されます。VS1もサーバ1に対して通常のスティッキを実行します。

別のファイアウォールを通過する第2のクライアントは、同じVS1が接続します。 リバーススティッキによって、第2のクライアント用にファイアウォール2を示す新しいエントリがデータベースBに作成されます。VS1もサーバ1に対して通常のスティッキを実行します。

•![]() サーバ1はクライアント2に戻る接続を作成します。この接続はVS2の接続と一致します。 VS2は、最初のVS1リバーススティッキによって追加されたスティッキ情報を使用します。 この接続は、ファイアウォール2への接続に使用されます。

サーバ1はクライアント2に戻る接続を作成します。この接続はVS2の接続と一致します。 VS2は、最初のVS1リバーススティッキによって追加されたスティッキ情報を使用します。 この接続は、ファイアウォール2への接続に使用されます。

•![]() サーバが最初の接続を開始すると、サーバに戻るリンクが VS2 によって作成され、通常のロードバランス決定によって一方のファイアウォールへの接続が作成されます。

サーバが最初の接続を開始すると、サーバに戻るリンクが VS2 によって作成され、通常のロードバランス決定によって一方のファイアウォールへの接続が作成されます。

(注) この設定では、任意のバランシング メトリックを使用する正方向の接続(クライアントからサーバ)がサポートされます。 ただし、サーバが開始したトラフィックへのクライアント応答が適切なファイアウォールに送られるようにするには、VS2からファイアウォールへのバランシング メトリックが未知のロードバランサのメトリックと一致しなければなりません。または、未知のロードバランサが同様に新しいbuddy接続を固定(stick)しなければなりません。

ファイアウォール用リバーススティッキの設定

ファイアウォール ロードバランスのためにIPリバーススティッキを設定する手順は、次のとおりです。

ステートフル ファイアウォール接続のリマッピングの設定

ファイアウォールの再割り当て機能を設定するには、Cisco IOS ソフトウェアのリリース 12.1(19)E の MSFC イメージが必要です。

ファイアウォールの再割り当てを設定する手順は、次のとおりです。

ステップ 1![]() ファイアウォール用のサーバファーム サブモードで、次の動作を設定します。

ファイアウォール用のサーバファーム サブモードで、次の動作を設定します。

ステップ 2![]() 実サーバが失敗の場合(プローブまたは ARP)は、次のコマンドを使用して各ファイアウォール用のバックアップ実サーバを割り当てます。

実サーバが失敗の場合(プローブまたは ARP)は、次のコマンドを使用して各ファイアウォール用のバックアップ実サーバを割り当てます。

ステップ 3![]() このサーバファーム用の ICMP プローブ(ファイアウォールを経由)を設定します。

このサーバファーム用の ICMP プローブ(ファイアウォールを経由)を設定します。

ステップ 4![]() ファイアウォールの外側および内側に CSM 用 ICMP プローブを設定します。

ファイアウォールの外側および内側に CSM 用 ICMP プローブを設定します。

バックアップ実サーバが、同じ順序で CSM の両側に設定されていることを確認します。

接続の宛先または負荷分散先が失敗したプライマリ サーバの場合、実サーバに割り当てられた稼働中のスタンバイ オプションにより、このサーバは接続のみを受信するように指定されます。 real 2.2.2.2 として指定された実サーバを稼働中のスタンバイで設定する場合、すべての接続は real 1.1.1.1 または real 3.3.3.3 として指定された実サーバのいずれかに到達します。 実サーバ real 1.1.1.1 が失敗した場合は、実サーバ real 1.1.1.1 の代わりに real 2.2.2.2 として指定された実サーバがアクティブになります。

フィードバック

フィードバック