ユーザーの作成とロールの割り当て

次の 2 つのタイプのユーザーを作成できます。

-

ローカルユーザー:これらのユーザーは、Secure Workload 内で作成および管理されます。

-

LDAP ユーザー:LDAP 構成の場合、グループを作成し、関連するグループにユーザーをマッピングします。ローカル ユーザーまたは LDAP ユーザーには、次のロールを割り当てることができます。

-

サイト管理者(Site Admins):これらのユーザーは、他のユーザー、エージェント、およびシステム設定を管理できます。Secure Workload 内のすべての機能とデータを表示および編集できます。

-

[カスタマー サポート(Customer Support)]:このロールは、クラスタ メンテナンス機能へのアクセスを提供しますが、ユーザー アカウントを変更することはできません。

-

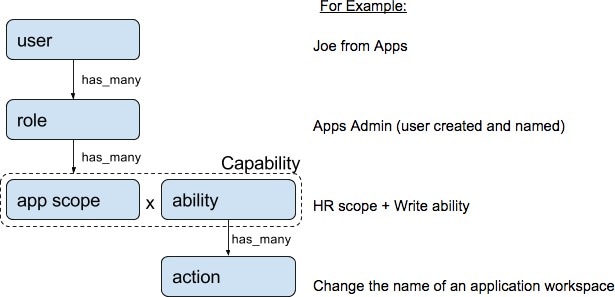

範囲所有者(Scope Owner):これらのユーザーには Secure Workload 環境内の特定の範囲に固有の機能があります。

-

ローカル ユーザーのユーザー詳細を直接追加し、ロールを割り当てることができます。LDAP ユーザーについては、LDAP が構成されていること、およびユーザーが適切なグループ内に作成されていることを確認します。詳細については、「Lightweight Directory Access Protocol の構成」を参照してください。

[ユーザー(Users)] ページにアクセスするには、サイト管理者がナビゲーションウィンドウからの順に選択します。

[ユーザー(Users)] ページには、サービス プロバイダー ユーザーと、ページヘッダーの範囲に関連付けられたユーザーが表示されます。

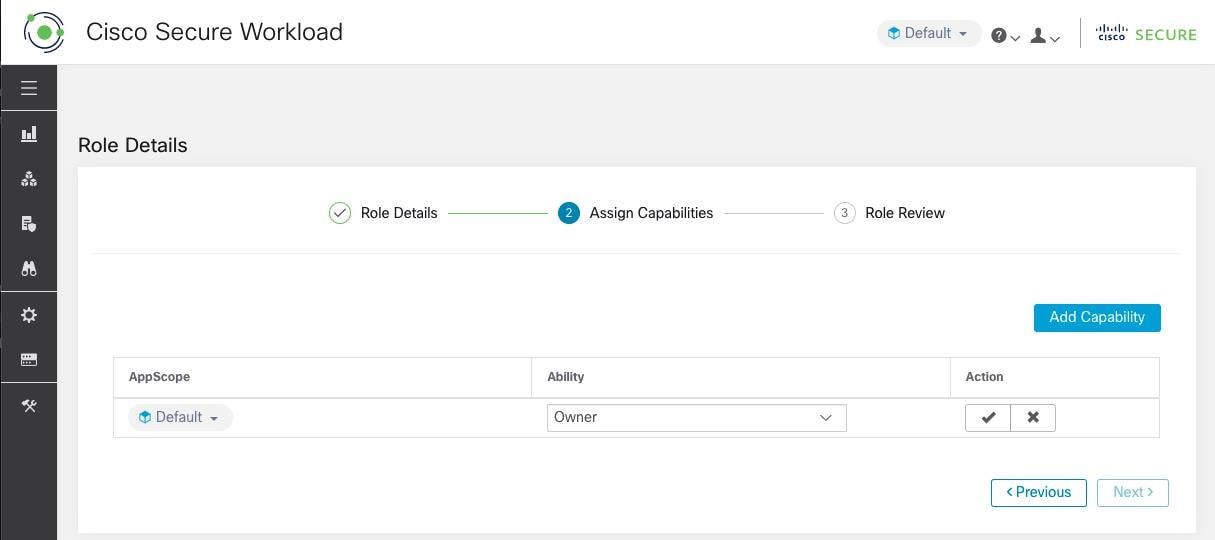

マルチテナント機能

マルチテナント機能をサポートするために、ユーザーをルート範囲に割り当てます。ルート範囲で所有者権限を持つユーザーは、これらのユーザーを管理し、同じ範囲に関連付けられたロールを割り当てます。

サービス プロバイダー ユーザーには範囲がありません。これらのユーザーには、ルート範囲全体でアクションを実行できるロールが割り当てられます。

ユーザーの追加

Before you begin

-

デフォルトのユーザー名は、クラスタのセットアップ時にサイト管理者権限で作成されます。初回のユーザーは、このデフォルトのユーザー名を使用してログインし、 [パスワードを忘れた場合] をクリックしてパスワードを作成できます。ログイン後、最初のユーザにはサイト管理者権限が割り当てられます。

-

Cisco Secure Workload にユーザーを追加には、範囲の所有者である必要があります。

-

マルチテナント機能のための範囲が割り当てられているユーザーの場合、同じ範囲に割り当てられたロールのみを選択できます。

Note |

このページは、ページヘッダーで選択された範囲設定に従ってフィルタ処理されます。 |

Procedure

|

Step 1 |

該当する場合は、ページヘッダーから適切なルート範囲を選択します。 |

||||||||||

|

Step 2 |

ナビゲーションウィンドウで、 の順に選択します。 |

||||||||||

|

Step 3 |

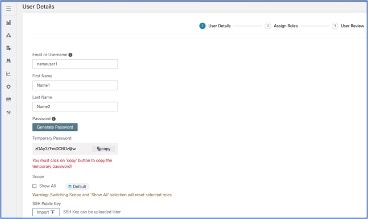

[Create New User] をクリックします。 |

||||||||||

|

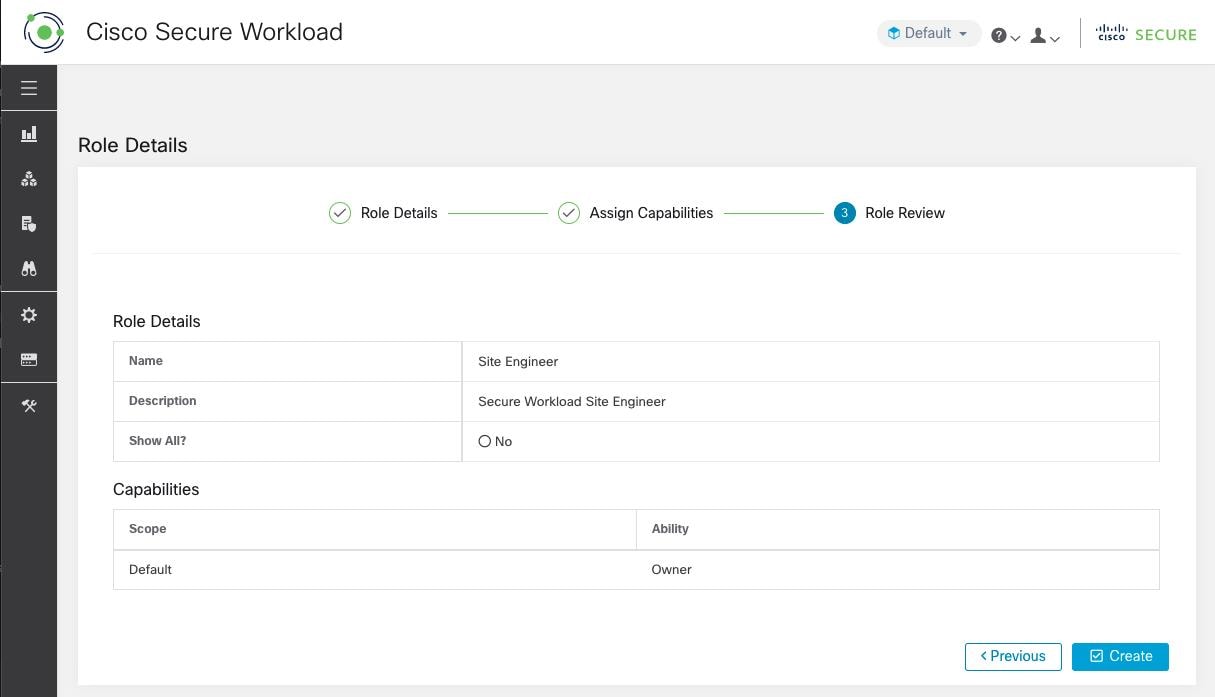

Step 4 |

[ユーザーの詳細(User Details)] の次のフィールドを更新します。

|

||||||||||

|

Step 5 |

[次へ(Next)] をクリックします。 |

||||||||||

|

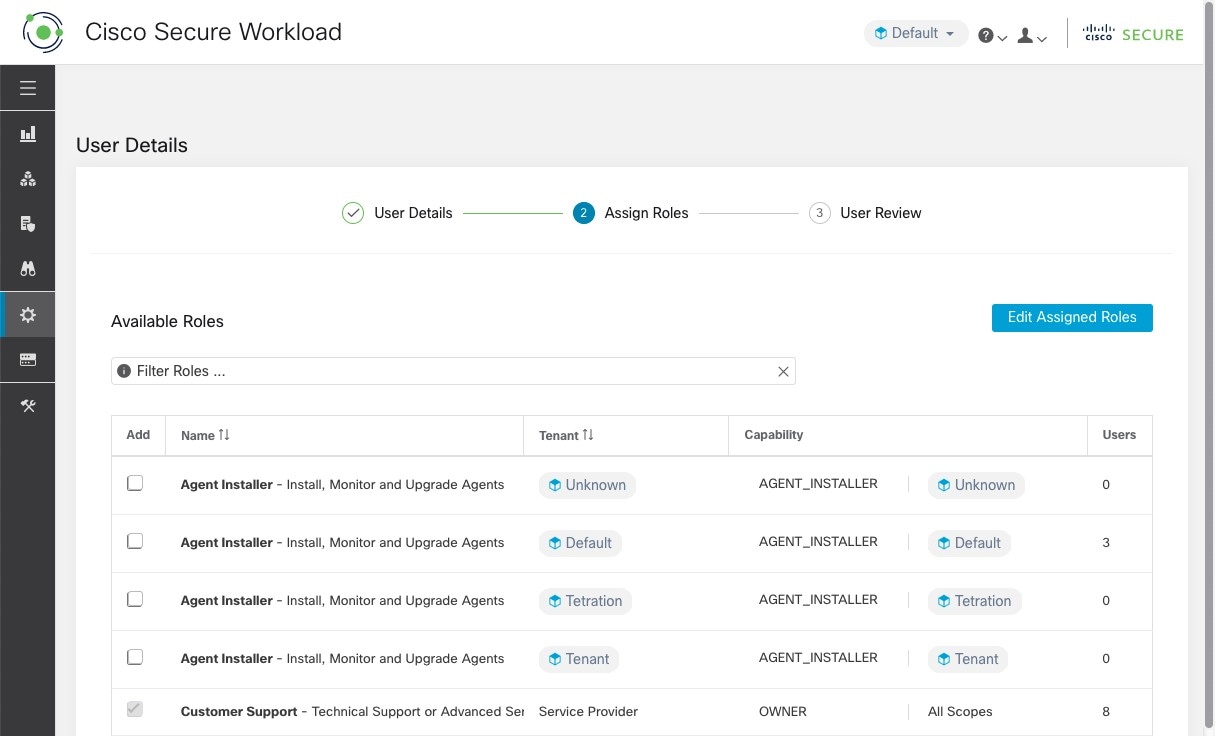

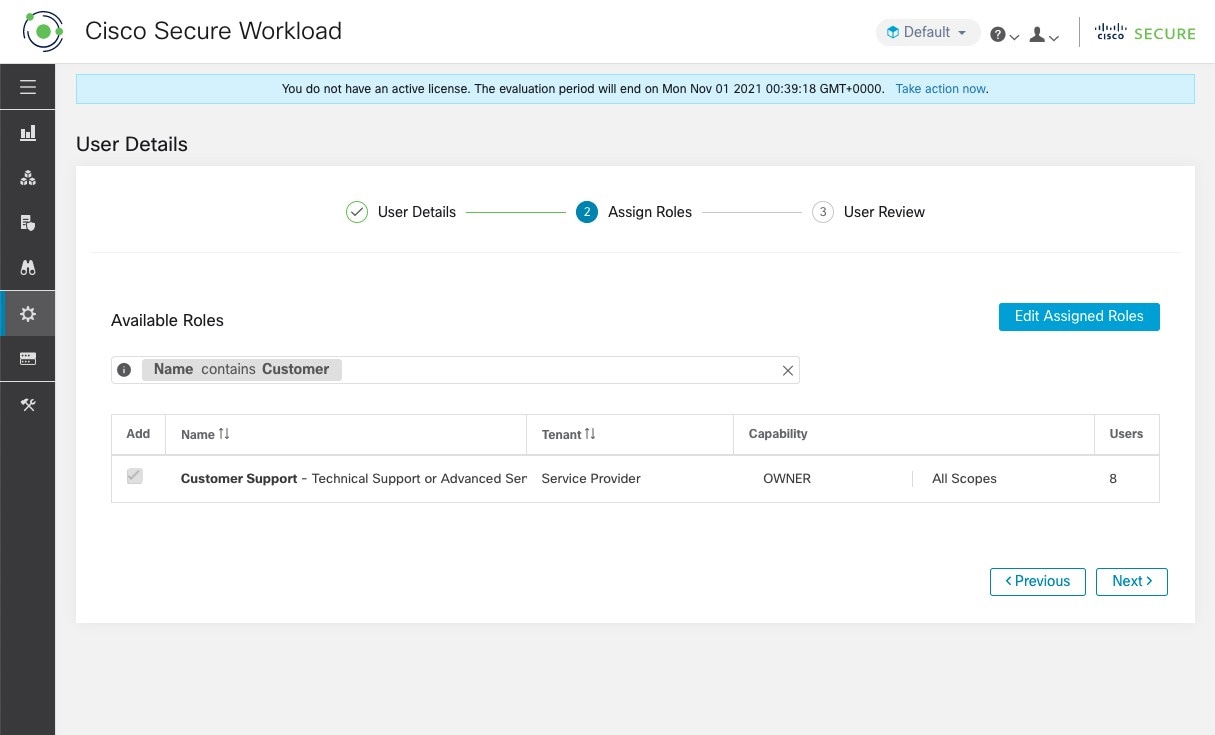

Step 6 |

[ロールの割り当て(Assign Roles)] で、ユーザーに割り当てられたロールを追加または削除します。

|

||||||||||

|

Step 7 |

[次へ(Next)] をクリックします。 |

||||||||||

|

Step 8 |

[ユーザーレビュー(User Review)] で、ユーザーの詳細と割り当てられたロールを確認します。[作成(Create)] をクリックします。 外部認証が有効になっている場合、認証の詳細が表示されます。 ユーザーが Cisco Secure Workload に追加されると、パスワードを設定するためのアクティベーション電子メールが登録された電子メール ID に送信されます。 |

SMTP が無効になっている場合のユーザーの追加

Before you begin

-

Secure Workload にユーザーを追加には、範囲の所有者である必要があります。

-

マルチテナント機能のための範囲が割り当てられているユーザーの場合、同じ範囲に割り当てられたロールのみを選択できます。

Note |

このページは、ページヘッダーで選択された範囲設定に従ってフィルタ処理されます。 |

Procedure

|

Step 1 |

該当する場合は、ページヘッダーから適切なルート範囲を選択します。 |

||||||||||||||||

|

Step 2 |

ナビゲーションウィンドウで、 の順に選択します。 |

||||||||||||||||

|

Step 3 |

[Create New User] をクリックします。 |

||||||||||||||||

|

Step 4 |

[ユーザーの詳細(User Details)] の次のフィールドを更新します。

|

||||||||||||||||

|

Step 5 |

[次へ(Next)] をクリックします。 |

||||||||||||||||

|

Step 6 |

[ロールの割り当て(Assign Roles)] で、ユーザーに割り当てられたロールを追加または削除します。

|

||||||||||||||||

|

Step 7 |

[次へ(Next)] をクリックします。 |

||||||||||||||||

|

Step 8 |

[ユーザー レビュー(User Review)] で、ユーザーの詳細と割り当てられたロールを確認します。 |

||||||||||||||||

|

Step 9 |

[作成(Create)] をクリックします。 |

ユーザーログイン

Secure Workloadにログインするには、 サイト管理者から提供されたユーザー名と一時パスワードを使用します。

Procedure

| Command or Action | Purpose | |||||

|---|---|---|---|---|---|---|

|

Step 1 |

Secure Workloadにログインした後、 [パスワードのリセット(Reset password)] ページで通常のパスワードを作成します。 |

|

||||

|

Step 2 |

アカウントを保護するには、 [パスワードのリセット(Reset password)] ページで新しいパスワードを入力します。パスワードをリセットした後、ログイン ページでユーザー名と新しく設定したパスワードを入力します。 |

|

ユーザーの詳細またはロールの編集

Before you begin

Secure Workload でユーザーを編集するには、またはルート範囲所有者である必要があります。

Note |

このページは、ページヘッダーで選択された範囲設定に従ってフィルタ処理されます。 |

Procedure

|

Step 1 |

該当する場合は、ページヘッダーから適切なルート範囲を選択します。 |

||||||||||||||||||

|

Step 2 |

ナビゲーションウィンドウで、 の順に選択します。 |

||||||||||||||||||

|

Step 3 |

必要なユーザーアカウントについて、[アクション(Actions)] で [編集(Edit)] をクリックします。 |

||||||||||||||||||

|

Step 4 |

[ユーザーの詳細(User Details)] の次のフィールドを更新します。

|

||||||||||||||||||

|

Step 5 |

[次へ(Next)] をクリックします。 |

||||||||||||||||||

|

Step 6 |

[ロールの割り当て(Assign Roles)] で、ユーザーに割り当てられたロールを追加または削除します。

|

||||||||||||||||||

|

Step 7 |

[ユーザーレビュー(User Review)] で、ユーザーの詳細と割り当てられたロールを確認します。[更新(Update)] をクリックして、ユーザーアカウントを更新します。 外部認証が有効になっている場合、認証の詳細が表示されます。 |

||||||||||||||||||

|

Step 8 |

[次へ(Next)] をクリックします。 |

ユーザーアカウントの非アクティブ化

Note |

変更ログ監査の一貫性を維持するために、ユーザーは非アクティブ化できますが、データベースからは削除されません。 |

Before you begin

サイト管理者またはルート範囲所有者ユーザーの権限が必要です。

Note |

このページは、ページヘッダーで選択された範囲設定に従ってフィルタ処理されます。 |

Procedure

|

Step 1 |

左側のナビゲーションバーで、の順にクリックします。 |

|

Step 2 |

該当する場合は、ページの右上から適切なルート範囲を選択します。 |

|

Step 3 |

非アクティブ化するアカウントの行で、右側の列にある [非アクティブ化(Deactivate)] ボタンをクリックします。 非アクティブ化されたユーザーを表示するには、[削除されたユーザーを非表示(Hide Deleted Users)] ボタンを切り替えます。 |

ユーザーアカウントの再アクティブ化

ユーザーが非アクティブ化されている場合は、そのユーザーを再アクティブ化できます。

Before you begin

サイト管理者またはルート範囲所有者ユーザーの権限が必要です。

Note |

このページは、ページヘッダーで選択された範囲設定に従ってフィルタ処理されます。 |

Procedure

|

Step 1 |

左側のナビゲーションバーで、の順にクリックします。 |

|

Step 2 |

該当する場合は、ページの右上から適切なルート範囲を選択します。 |

|

Step 3 |

[削除されたユーザーを非表示(Hide Deleted Users)] を切り替えると、非アクティブ化されたユーザーを含むすべてのユーザーが表示されます。 |

|

Step 4 |

必要な非アクティブ化されたアカウントについて、右側の列の [復元(Restore)] をクリックしてアカウントを再アクティブ化します。 |

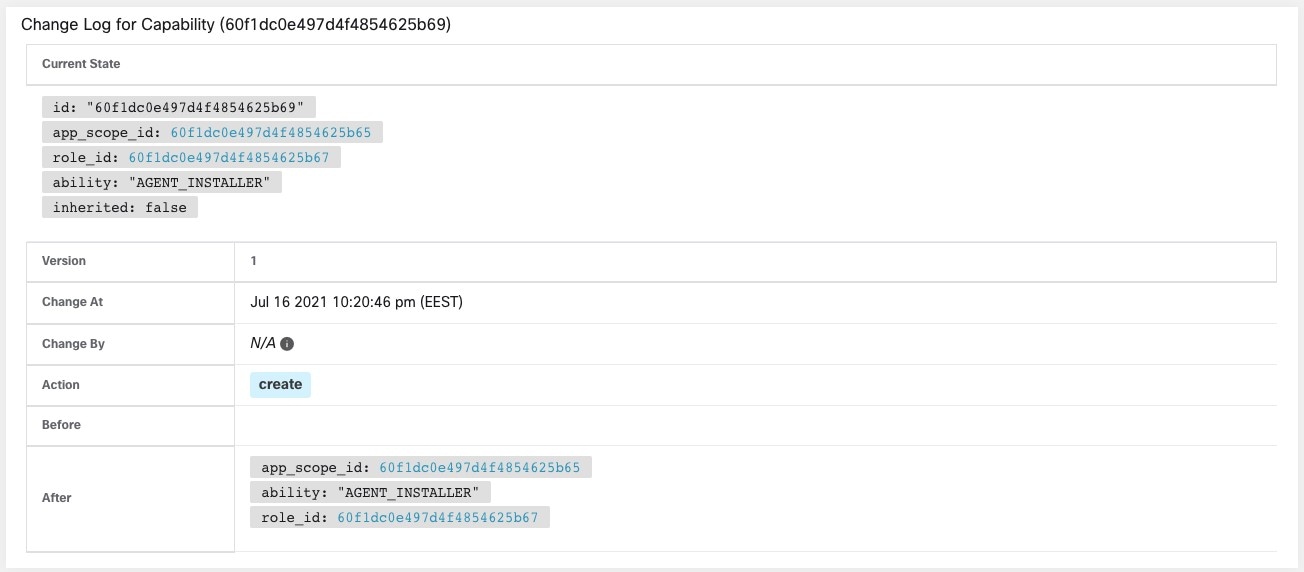

ログの変更:ユーザー

ルート範囲で範囲所有者機能を持つサイト管理者およびユーザーは、[アクション(Actions)] 列の [ログの変更(Change Log)] アイコンをクリックして、各ユーザーのログの変更を表示できます。

詳細については、「ログの変更」を参照してください。ルート範囲の所有者は、その範囲に属するエンティティにおけるログの変更エントリのみの表示に制限されます。

![[変更ログ(Change Log)] ページ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467744.jpg)

![[変更ログ詳細(Change Log Details)] ページ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467745.jpg)

フィードバック

フィードバック