ゲストおよびセキュア Wi-Fi

Cisco ISE ゲスト サービス

Cisco Identity Services Engine(ISE)ゲストサービスを使用すると、ビジター、請負業者、コンサルタント、顧客などの ゲストにセキュアなネットワークアクセスを提供することができます。Cisco ISE の Base ライセンス を持つゲストをサポートでき、会社のインフラストラクチャと 機能の要件に応じて複数の展開オプションから選択 できます。

Cisco ISE は、企業のネットワークおよび内部リソースとサービスへのゲストおよび従業員のオンボーディングを行う Web ベースの モバイルポータルを提供します。

管理者ポータルで、 ゲストポータルおよびスポンサーポータルの作成と編集、ゲストタイプの定義によるゲストアクセス 権限の設定、ゲストアカウントの作成と管理のためのスポンサー権限 の割り当てを行うことができます。

|

ISE

コミュニティリソース

ISE ゲストおよび Web 認証に関する ISE コミュニティリソースの リストについては、「 ISE Guest Access - ISE Guest and Web Authentication」を参照してください。 |

分散環境のエンドユーザのゲストポータルと スポンサーポータル

Cisco ISE のエンドユーザ Web ポータルは、管理ペルソナ、ポリシーサービスペルソナ、およびモニタリングペルソナに基づき、設定、 セッションサポート、およびレポート作成を提供します。

-

管理ノード:ユーザ、デバイス、およびエンドユーザポータルが管理ノードに書き込まれる構成の変更。

-

ポリシーサービスノード:エンドユーザポータルはポリシーサービスノードで実行する必要があります。ここでは、ネットワークアクセス、クライアント プロビジョニング、ゲストサービス、ポスチャ、およびプロファイリングを含むすべてのセッショントラフィックが処理されます。ポリシーサービスノードがノードグループに含まれる場合、1 つのノードで障害が発生すると、 他のノードが障害を検出し、保留中のセッションをリセットします。

-

モニタリングノード:モニタリングノードは、デバイスポータル、スポンサーポータル、およびゲストポータルでのエンドユーザおよびデバイスの アクティビティについて、データを収集、集約、およびレポートします。プライマリ モニタリング ノードで障害が発生した場合は、セカンダリ モニタリング ノードが自動的にプライマリ モニタリング ノード になります。

ゲストアカウントとスポンサー アカウント

-

ゲストアカウント:ゲストとは、通常、ネットワークへの一時アクセスを必要とする承認ユーザ、担当者、顧客、その他のユーザを 表します。いずれかのゲスト展開シナリオを使用して、従業員のネットワークアクセスを許可する場合は、 従業員用のゲストアカウントを使用することもできます。スポンサーポータルにアクセスして、スポンサーおよびアカウント登録ゲストによって作成されたゲストアカウントを表示 できます。

-

スポンサーアカウント:スポンサーポータルを使用して、承認ユーザ用の一時アカウントを作成し、企業ネットワークまたはインターネットにセキュアにアクセス できるようにします。ゲストアカウントを作成した後、スポンサーポータルを使用してそれらのアカウントを管理し、ゲストに アカウントの詳細を提供できます。

次のユーザがゲスト アカウントを作成できます。

-

スポンサー:管理者ポータルで、ゲストアカウントを作成し管理するスポンサーポータルにアクセスできる、 スポンサーのアクセス権限と機能のサポートを定義できます。

-

ゲスト:ゲストは、アカウント登録ゲストポータルに自分自身を登録することによって、独自のアカウントを作成することもできます。これらのアカウント登録ゲストは、 ポータル設定に基づいて、ログインクレデンシャルを受け取る前にスポンサーの承認が必要になる場合があります。

ゲストは、ホットスポット ゲスト ポータルを使用してネットワークにアクセスすることもできます。このポータルでは、ゲスト アカウントやユーザ名およびパスワードなどのログインクレデンシャルを作成する必要はありません。

-

従業員:ID ストア(Active Directory、LDAP、内部ユーザなど)に含まれている従業員は、クレデンシャルを持つゲストポータル(Sponsored-Guest ポータルおよびアカウント登録ゲストポータル)が設定されている場合には、 これを使用してアクセスすることもできます。

ゲスト アカウントが作成されると、ゲストは Sponsored-Guest ポータルを使用してネットワークにログインおよびアクセスできます。

ゲスト タイプおよびユーザ ID グループ

各ゲスト アカウントをゲスト タイプに関連付ける必要があります。ゲストタイプを使用して、スポンサーは、ゲストアカウントに対して、 さまざまなレベルのアクセス権や、さまざまなネットワーク接続時間を割り当てることができます。これらのゲストタイプは、特定のネットワーク アクセス ポリシーに関連付けられます。Cisco ISE には、次のデフォルト ゲスト タイプが含まれます。

-

担当者:長い期間(最大 1 年)、 ネットワークへのアクセスを必要とするユーザ。

-

日次:1 ~ 5 日間の短期間に、 ネットワークリソースへのアクセスを必要とするゲスト。

-

週次:2 ~ 3 週間の間、 ネットワークへのアクセスを必要とするユーザ。

ゲストアカウントを作成する場合、 特定のスポンサーグループを特定のゲストタイプを使用するように制限することができます。このようなグループのメンバーは、 そのゲストタイプに指定された機能のみを持つ ゲストを作成できます。たとえば、スポンサーグループ ALL_ACCOUNTS は担当者ゲストタイプのみを使用するように設定でき、 スポンサーグループ OWN_ACCOUNTS および GROUP_ACCOUNTS は日次または週次ゲストタイプを使用するに設定できます。また、通常、 アカウント登録ゲストポータルを使用するアカウント登録ゲストは、1 日のみのアクセスを必要とするため、 これらのゲストには日次ゲストタイプを割り当てることができます。

ゲスト タイプは、ゲストのユーザ ID グループを定義します。

詳細については、以下を参照してください。

-

『Cisco ISE Admin Guide: Asset Visibility』の「User Identity Groups」の項を参照してください

-

『Cisco ISE Admin Guide: Asset Visibility』の「Create a User Identity Group」の項を参照してください

ゲストタイプの作成または 編集

デフォルトのゲストタイプとデフォルトのアクセス 権限や設定を編集できます。または、新しいゲストタイプを作成できます。ユーザが行った変更は、 このゲストタイプを使用して作成された既存のゲストアカウントに適用 されます。ログインしているゲストユーザには、ログアウトして再度ログインするまでこれらの変更は 表示されません。また、ゲストタイプを複製して、同じアクセス権限を持つ追加のゲスト タイプを作成できます。

各ゲストタイプに名前、説明、およびこのゲストタイプでゲストアカウントを作成できる スポンサーグループのリストがあります。ゲストタイプに対して、 アカウント登録ゲストにのみ使用すること、(任意のスポンサーグループによる)ゲストアカウントの 作成には使用しないこと、などを指定できます。

手順

|

下記で説明するフィールド に入力します。

これら 設定のナビゲーションパスは、[ゲストアクセス(Guest Access)] です。これらの設定を使用して、 ネットワークにアクセスできるゲストのタイプおよびそのアクセス権限を作成します。また、 このタイプのゲストを作成できるスポンサーグループを指定できます。

|

次の作業

-

このゲスト タイプを使用するスポンサー グループを作成または変更します。

-

該当する場合は、アカウント登録ゲストポータルで、 このゲストタイプをアカウント登録ゲストに割り当てます。

ゲスト タイプの無効化

ゲストアカウントで 使用されているゲストタイプのうち、最後に残ったゲストタイプは削除 できません。使用されているゲストタイプを削除するには、最初にそのゲストタイプが 使用できなくなることを確認します。ゲストタイプをディセーブルにしても、 そのゲストタイプで作成したゲストアカウントには影響しません。

次の手順で、ターゲット ゲスト タイプを準備および無効にする方法を説明します。

手順

| ステップ 1 |

ターゲット ゲスト タイプを使用して、スポンサーがゲストを作成するのを許可しているスポンサー グループを識別します。[ワークセンター(Work Centers)][ゲストアクセス(Guest Access)][ポータルとコンポーネント(Portals and Components)][スポンサーグループ(Sponsor Groups)] を選択し、各スポンサーグループを開いて、[このスポンサーグループはこれらのゲストタイプを使用してアカウントを作成できます(This sponsor group can create accounts using these guest types)] リストを調べます。 |

| ステップ 2 |

ターゲット ゲスト タイプを割り当てるアカウント登録ポータルを識別します。[ワークセンター(Work Center)]を選択します。各アカウント登録ゲスト ポータルを開きます。ポータルが特定のゲストタイプを使用している場合、[ポータル設定(Portal Settings)] を展開し、[ゲストとしてこのポータルを使用する従業員のログインオプションの継承元(Employees using this portal as guests inherit login options from)] フィールドに割り当てられたゲストタイプを変更します。 |

| ステップ 3 |

削除するゲスト タイプを開き、前の手順で識別したすべてのスポンサー グループを削除します。この操作により、 効果的に、すべてのスポンサーがこのゲストタイプの新しいゲストアカウントの作成を使用できなくします。[ワークセンター(Work Center)]を選択します。 |

エンドポイントユーザの 最大同時ログイン数の設定

ゲストに許可される同時ログインの最大数を設定できます。

ユーザがゲストポータルにログインし、正常に認証されると、ユーザがすでにログインの最大数に達しているかどうかを確認するために、 ユーザの既存のログイン数がチェックされます。達していた場合、ゲスト ユーザはエラー ページにリダイレクトされます。 エラー ページが表示され、セッションが停止します。そのユーザがインターネットに再度アクセスしようとすると、 ユーザの接続はゲストポータルのログインページにリダイレクトされます。

はじめる前に

このポータルの許可ポリシーで使用している許可プロファイルで [アクセスタイプ(Access Type)] が Access_Accept に設定されていることを確認します。[アクセスタイプ(Access Type)] が Access_Reject に設定されている場合は、最大同時ログイン数は機能しません。

手順

| ステップ 1 |

[ワークセンター(Work Centers)] の順に選択し、[ログインオプション(Login Options)] の下で次の操作を実行します。

|

| ステップ 2 |

[ポリシー(Policy)]を選択して認証プロファイルを作成します。 |

| ステップ 3 |

[ポリシー(Policy)] > [ポリシーセット(Policy Sets)] を選択して、 属性 NetworkAccess.SessionLimitExceeded が true の場合にユーザがポータルにリダイレクトされるように、許可ポリシーを作成 します。 |

次の作業

[ポータルページのカスタマイズ(Portal Page Customization)] タブで エラーページのテキストをカスタマイズするには、 [メッセージ(Messages)][エラーメッセージ(ErrorMessages)] タブで、エラーメッセージキー ui_max_login_sessions_exceeded_error のテキストを変更します。

期限切れのゲスト アカウントを消去するスケジューリング設定

アクティブなまたは一時停止されたゲストアカウントが アカウント有効期間(スポンサーがアカウントを作成するときに定義)の終了に達すると、 そのアカウントは失効します。ゲストアカウントが期限切れになった場合、影響を受けるゲストはネットワークに アクセスできません。スポンサーは、期限切れになったアカウントを、消去される前に延長することができます。 ただし、アカウントが消去された場合、スポンサーは、新しいアカウントを作成する必要があります。

期限切れに なったゲストアカウントが消去された場合、関連するエンドポイントおよびレポート情報とロギング 情報は保持されます。

-

X 日ごとに 消去が行われるようにスケジュール設定します。最初の消去は X 日後の 消去の 時刻に行われ、その後消去は X 日ごとに行われます。

-

X 週間ごとに 特定の曜日に消去が行われるようにスケジュール設定します。最初の消去は次の その 曜 日の 消去の 時刻に行われ、その後消去は設定された週数おきにその曜日と時刻 に行われます。たとえば、月曜日に、5 週間おきに木曜日に消去が行われるように 設定したとします。次の消去は、今から 5 週間後の木曜日ではなく、 その週の木曜日に行われます。

-

[今すぐ消去(Purge Now)] をクリックして、ただちに消去を行います。

消去が実行されるように スケジュールされているときに Cisco ISE サーバがダウンした場合は、消去は行われません。消去 プロセスは、サーバがその時点で動作していれば、次にスケジュールされている消去時刻に 再度実行されます。

手順

| ステップ 1 |

[ワークセンター(Work Centers)] の順に選択します。 |

||

| ステップ 2 |

次のオプションの いずれかを選択します。

|

||

| ステップ 3 |

[経過後にポータルユーザ情報を期限切れにする(Expire portal-user information after)] で、ユーザを期限切れにするための非アクティブ日数を指定します。この 設定により、使用されていない LDAP および Active Directory アカウントが ISE データベースに 無期限に残ることを防ぎます。 最初のログインが行われない 場合、指定された期間の終了時にゲストアカウントが期限切れ状態になり、 設定された消去ポリシーに基づいて消去されます。 |

||

| ステップ 4 |

[経過後にポータルユーザ情報を期限切れにする(Expire portal-user information after)] で、ユーザを期限切れにするための非アクティブ日数を指定します。この設定により、使用されていない LDAP および Active Directory アカウントが ISE データベースに無期限に残ることを 防ぎます。 |

||

| ステップ 5 |

[保存(Save)] をクリックします。設定 の更新を保存しない場合は、[リセット(Reset)] をクリックして、最後に保存した値に戻します。 |

ゲストアカウント作成用 のカスタムフィールドの追加

ゲスト アクセスを提供する場合、名前、電子メールアドレス、電話番号以外の情報をゲストから 収集する必要がある場合があります。Cisco ISE には、会社のニーズに固有の、 ゲストに関する追加情報の収集に使用できる カスタムフィールドが用意されています。ゲストタイプおよびアカウント登録ゲストポータルと スポンサーポータルにカスタムフィールドを関連付けることができます。Cisco ISE はデフォルトのカスタムフィールドを提供しません。

手順

| ステップ 1 |

すべてのゲストポータル とスポンサーポータルのカスタムフィールドを追加、編集、または削除するには、[ゲストアクセス(Guest Access)] を選択します。 |

||

| ステップ 2 |

[カスタムフィールド名(Custom Field Name)] に入力し、ドロップダウンリストから データ タイプを選択し、カスタムフィールドに関する追加情報を提供するのに役立つ ヒント テキストを入力します。 たとえば、Date of Birth と入力し、[Date-MDY] を選択して、日付形式に関するヒント として MM/DD/YYYY を入力します。 |

||

| ステップ 3 |

[追加(Add)] をクリックします。 カスタム フィールドがリストにアルファベット順またはソート順序のコンテキストで 表示されます。 |

||

| ステップ 4 |

[保存(Save)] をクリックします。設定 の更新を保存しない場合は、[リセット(Reset)] をクリックして、最後に保存した値に戻します。

|

次の作業

目的のカスタムフィールド を含めることが可能です。

-

その ゲストタイプで作成されたアカウントにこの情報が含まれるようにゲストタイプを定義する 場合。「 ゲストタイプの 作成または編集」を参照してください。

- ゲストアカウントの作成時にスポンサー が使用するスポンサーポータルを設定する場合。 を参照してください。

- アカウント登録ゲストポータルを 使用してアカウント登録ゲストからの情報を要求する場合。「 アカウント登録ゲストポータルの作成」を参照してください。

電子メールでの 通知用の電子メールアドレスおよび SMTP サーバの指定

Cisco ISE では、 スポンサーおよびゲストに、情報と手順を通知する電子メールを送信 できます。これらの電子メールでの通知を配信するように SMTP サーバを 設定できます。また、ゲストに通知を送信する電子メールアドレス を指定できます。

注 |

ゲスト通知には、UTF-8 に互換性がある電子メール クライアントが必要です。 シングル クリック スポンサーの承認機能を使用するには、HTML 対応の電子メール クライアント(機能を有効にする)が必要です。 |

手順

| ステップ 1 |

電子メール設定 を指定し、すべてのゲストポータルおよびスポンサーポータルの SMTP サーバを設定するには、 [ワークセンター(Work Centers)] の順に選択します。 |

| ステップ 2 |

[ゲストへの電子メール通知を有効にする(Enable email notifications to guests)] はデフォルトでオンになっています。この設定を無効にした場合、ゲストは、ゲストポータルとスポンサーポータルの設定中に 有効にした他の設定に関係なく、電子メールでの通知を受信しません。 |

| ステップ 3 |

ゲストに電子メールでの通知を送信するために指定されている [デフォルトの送信元メールアドレス(Default “From” email address)] を 入力します。たとえば、donotreply@ yourcompany.com と入力します。 |

| ステップ 4 |

次のいずれか を実行します。

|

| ステップ 5 |

[保存(Save)] をクリックします。設定 の更新を保存しない場合は、[リセット(Reset)] をクリックして、最後に保存した値に戻します。 |

ゲストの ロケーションおよび SSID の割り当て

ゲストロケーション はタイムゾーンの名前を定義し、ゲストにログインした時間関連設定を適用するために ISE によって 使用されます。ゲストロケーションは、ゲストアカウントを作成するスポンサー、 およびアカウント登録ゲストによってゲストアカウントに割り当てられます。デフォルトの ゲストロケーションは San Jose です。他のゲストロケーションが追加されていない場合、すべてのアカウント にこのゲストロケーションが割り当てられます。1 つ以上の新しいロケーションを作成しないと、 San Jose のゲストロケーションは削除できません。すべてのゲストが San Jose と 同じタイムゾーンにいる場合を除き、必要なタイムゾーンで少なくとも 1 つのゲストロケーション を作成します。

注 |

ゲスト アクセスの時間は、ゲスト ロケーションのタイム ゾーンに基づきます。ゲストロケーションのタイムゾーンがシステムの タイムゾーンと一致しないと、ゲストユーザはログインできなくなることがあります。この場合、ゲスト ユーザには「認証に失敗しました(Authentication Failed)」エラーが表示されることがあります。デバッグレポート に「ゲストのアクティブ時間はまだ開始していません(Guest active time period not yet started)」というエラーメッセージが表示されることがあります。回避策として、[アカウントの管理(Manage Accounts)] オプションを 使用して、ゲストユーザのローカルタイムゾーンに一致するようにゲストのアクセス開始時刻を調整できます。 |

ここで追加 する SSID はスポンサーポータルで使用できるため、スポンサーは接続する SSID をゲストに伝えることができます。

ゲストロケーション または SSID がスポンサーポータルで設定されている場合、またはゲストアカウントに割り当てられている場合は、 削除できません。

手順

| ステップ 1 |

ゲストポータルおよびスポンサーポータルのゲストロケーションと SSID を追加、編集、または削除するには、[ワークセンター(Work Centers)]を選択します。 |

| ステップ 2 |

[ゲストロケーション(Guest Locations)] : |

| ステップ 3 |

[ゲスト SSID(Guest SSIDs)] :

|

| ステップ 4 |

[保存(Save)] をクリックします。最後に保存した値に戻すには、[リセット(Reset)] をクリックします。 |

次の作業

新しい ゲストロケーションまたは SSID を追加すると、次のことが可能になります。

-

スポンサーが ゲストアカウントを作成するときに使用できる SSID を提供します。「 スポンサーポータルのポータル設定」を参照してください。

-

スポンサーグループにゲスト ロケーションを追加して、ゲストアカウントの作成時にそのグループに割り当てられたスポンサーが 使用できるようにします。「 スポンサーグループの設定」を参照してください。

-

アカウント 登録ゲストポータルを使用してアカウント登録ゲストに使用可能なゲストロケーション を割り当てます。「 アカウント登録ゲストポータルの作成」を参照してください。

-

既存のゲスト アカウントの場合は、アカウントを手動で編集して SSID またはロケーションを追加します。

ゲストパスワード ポリシーのルール

-

ゲストパスワードポリシーは、スポンサーポータル、アカウント登録ポータル、CSV ファイルでアップロードされたアカウント、 ERS API を使用して作成されたパスワード、およびユーザが作成したパスワードに適用されます。

-

ゲストパスワードポリシーに対する変更は、ゲストパスワードの期限が切れて変更が必要になるまで、 既存のアカウントに影響しません。

-

パスワードは大文字・小文字の区別をします。(Unable to authenticate using the domain name, user name, and password that you specified. Please check the values that you entered and try again. Passwords are case sensitive.)」

-

特殊文字(<、>、/、スペース、カンマ、%)を使用することはできません。

-

最小長および最小必須文字数は、すべてのパスワードに適用されます。

-

パスワードとユーザ名を同じにすることはできません。

-

新規パスワードと既存パスワードを同じにすることはできません。

-

ゲスト アカウントの期限切れとは異なり、ゲストはパスワードが期限切れになる前に通知を受信しません。ゲストパスワードが期限切れになった場合は、 スポンサーがパスワードをランダムパスワードにリセットするか、 ゲストが現在のログインクレデンシャルを使用してログインしてからパスワードを変更することができます。

注 |

ゲストのデフォルト ユーザ名は 4 文字の英字からなり、パスワードは 4 文字の数字からなります。短期間のゲストには、短く覚えやすいユーザ名と パスワードが適切です。必要に応じて ISE でユーザ名とパスワードの長さを変更できます。 |

ゲスト パスワード ポリシーと有効期限の設定

すべてのゲストポータルのパスワード ポリシーを定義できます。ゲストパスワードポリシーは、すべてのゲストアカウントの パスワードの生成方法を決定します。パスワードはアルファベット、 数字、特殊文字を組み合わせて作成することができます。また、ゲストパスワードが期限切れになるまでの日数を設定し、 ゲストにパスワードのリセットを要求することが できます。

ゲストパスワードポリシーは、スポンサーポータル、アカウント登録ポータル、CSV ファイルでアップロードされたアカウント、 ERS API を使用して作成されたパスワード、およびユーザが作成したパスワードに適用されます。

手順

| ステップ 1 |

[ゲストアクセス(Guest Access)] > [ゲストパスワードポリシー(Guest Password Policy)] を選択します。 |

| ステップ 2 |

ゲストパスワードの [最小パスワード長(Minimum password length)] (文字数)を入力します。 |

| ステップ 3 |

パスワードの作成にゲストが 使用できる各文字セットの文字を指定します。

[許可される文字数と最小値(Allowed Characters and Minimums)]

で次のいずれか 1 つのオプションを選択して、ゲスト用のパスワードポリシーを指定します。

|

| ステップ 4 |

各セットから、 使用する最小文字数を入力します。 4 つの

文字セットの必須文字数の合計が、

全体の

最小

パスワード長を超えないようにする必要があります。

|

| ステップ 5 |

[パスワードの有効期限(Password Expiration)] で、次のオプションのいずれかを選択します。

|

| ステップ 6 |

[保存(Save)] をクリックします。設定 の更新を保存しない場合は、[リセット(Reset)] をクリックして、最後に保存した値に戻します。 |

次の作業

パスワード要件を 提示するためのパスワードポリシーに関連したエラーメッセージを カスタマイズする必要があります。

-

[ゲストアクセス(Guest Access)]を選択します。

-

キーワード 「policy」を検索します。

ゲストユーザ名 ポリシーのルール

-

ゲストユーザ名ポリシー に対する変更は、ゲストアカウントの期限が切れて変更が必要になるまで、 既存のアカウントに影響しません。

-

特殊文字(<、>、/、スペース、カンマ、%)を使用することはできません。

-

最小長および最小必須文字数は、 電子メールアドレスに基づいたユーザ名を含め、 すべてのシステム生成ユーザ名に適用されます。

-

パスワードと ユーザ名を同じにすることはできません。

ゲスト ユーザ名ポリシーの設定

ゲストユーザ名の作成方法に 関するルールを設定できます。生成されるユーザ名は、電子メールアドレスに基づいて、 またはゲストの姓と名に基づいて作成できます。また スポンサーは、ランダムな数のゲストアカウントを作成し、複数のゲストを作成する場合、 またはゲストの名前と電子メールアドレスが利用できない場合に時間を短縮する こともできます。ランダムに生成されたゲストユーザ名は、 アルファベット、数字、および特殊文字の組み合わせから成ります。これらの設定は、すべてのゲストに影響します。

手順

| ステップ 1 |

すべてのゲストポータルとスポンサーポータルのゲストユーザ名ポリシーを定義するには、[ワークセンター(Work Centers)]の順に選択します。 |

| ステップ 2 |

ゲストユーザ名の [ユーザ名の最小長(Minimum username length)] (文字数)を入力します。 |

| ステップ 3 |

[既知のゲストのユーザ名基準(Username Criteria for Known Guests)] で次のいずれか 1 つのオプションを選択して、既知のゲストの ユーザ名を作成するためのポリシーを指定します。 |

| ステップ 4 |

[ランダムに生成されるユーザ名で使用できる文字(Characters Allowed in Randomly-Generated Usernames)] で次のいずれか 1 つのオプションを選択して、ゲストのランダムユーザ名を作成するためのポリシーを指定します。

|

| ステップ 5 |

各セットから、 使用する最小文字数を入力します。 3 つの文字セット

からの

合計文字数は、[ユーザ名の最小長(Minimum username length)]

に指定されている数を超えないようにする必要があります。

|

| ステップ 6 |

[保存(Save)] をクリックします。設定 の更新を保存しない場合は、[リセット(Reset)] をクリックして、最後に保存した値に戻します。 |

次の作業

ユーザ名要件を 提示するためのユーザ名ポリシーに関連したエラーメッセージを カスタマイズする必要があります。

-

[ワークセンター(Work Centers)]の順に選択します。

-

キーワード 「policy」を検索します。

SMS プロバイダーおよび サービス

SMS サービスは、クレデンシャルを持つゲスト ポータルを使用しているゲストに SMS 通知を送信します。SMS メッセージを送信する予定がある場合は、 このサービスを有効にします。可能な限り、会社の経費を削減するために、無料の SMS サービス プロバイダーを設定および提供します。

Cisco ISE は、加入者に無料の SMS サービスを提供するさまざまなセルラー サービス プロバイダーをサポートします。Cisco ISE で サービス契約とアカウントクレデンシャルを設定せずに、これらのプロバイダーを使用できます。セルラーサービスプロバイダー には、ATT、Orange、Sprint、T-Mobile、Verizon などがあります。

また、無料の SMS サービスを 提供するその他のセルラー サービス プロバイダー、または Click-A-Tell などのグローバル SMS サービス プロバイダーも追加できます。デフォルトのグローバル SMS サービスプロバイダーには、 サービス契約が必要です。また、Cisco ISE のアカウントクレデンシャルを設定する必要が あります。

-

アカウント登録ゲストがアカウント登録フォームで無料 SMS サービスプロバイダーを選択すると、 SMS 通知がログインクレデンシャルとともに無料で送信されます。SMS サービスプロバイダーを選択しない場合は、 会社が契約したデフォルトのグローバル SMS サービスプロバイダーが SMS 通知を送信します。

-

自分が作成したゲストアカウントに対してスポンサーが SMS 通知を送信できるようにする場合は、 スポンサーポータルをカスタマイズして、使用できる適切な SMS サービスプロバイダーをすべて選択します。スポンサーポータル用の SMS サービスプロバイダーを選択しない場合は、 会社が契約したデフォルトのグローバル SMS サービスプロバイダーが SMS サービスを提供します。

SMS プロバイダーは、ISE の SMS ゲートウェイとして設定されます。ISE からの電子メール は SMS ゲートウェイにより SMS に変換されます。 SMS ゲートウェイはプロキシサーバ の背後に配置できます。

ゲストに SMS 通知を送信するための SMS ゲートウェイの設定

次のことができるようにするには、Cisco ISE で SMS ゲートウェイを設定する必要があります。

-

ログイン クレデンシャルおよびパスワード リセット手順に関する SMS 通知をスポンサーがゲストに手動で送信します。

-

ゲストが、自分自身の登録に成功した後、自分のログイン資格情報が含まれた SMS 通知を自動的に受信します。

-

ゲスト アカウントの期限が切れる前に実行するアクションに関する SMS 通知をゲストが自動的に受信します。

情報をフィールドに 入力するときは、[USERNAME]、[PASSWORD]、[PROVIDER_ID] など、 [ ] 内のすべてのテキストを、 SMS プロバイダーのアカウントに固有の情報で更新する必要があります。

はじめる前に

[SMS 電子メールゲートウェイ(SMS Email Gateway)] オプション に使用するデフォルト SMTP サーバを設定します。

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

||||||||||||||||||||||

| ステップ 2 |

[追加(Add)] をクリックします。 |

||||||||||||||||||||||

| ステップ 3 |

次の表を使用して、SMS ゲートウェイを設定します。

これらの設定へのナビゲーションパスは、[ゲストアクセス(Guest Access)]です。 HTTP API(GET 方式または POST 方式)でゲストとスポンサーに SMS メッセージを送信するように設定するには、次の設定を使用します。

|

||||||||||||||||||||||

| ステップ 4 |

[長いメッセージを複数に分割する(Break up long message into multiple parts)] をオンにして、 Cisco ISE で 140 バイトを超えるメッセージを複数のメッセージに分割できるようにします。 ほとんど

の SMS プロバイダーは、長い SMS メッセージを自動的に複数に分割します。MMS

メッセージは SMS メッセージよりも長くなる可能性があります。

|

||||||||||||||||||||||

| ステップ 5 |

[送信(Submit)] をクリックします。 |

次の作業

新しい SMS ゲートウェイを 追加すると、次のことが可能になります。

-

期限切れのアカウントに関する SMS 通知をゲストに送信するときに、 SMS サービスプロバイダーを選択します。「 ゲストタイプの 作成または編集」を参照してください。

-

[アカウント登録(Self-Registration)] フォームで アカウント登録ゲストに示される選択肢として、 SMS プロバイダーのうちのどれを表示するかを指定します。「 アカウント登録ゲストポータルの作成」を参照してください。

アカウント登録ゲストのソーシャル ログイン

ゲストは、ゲストポータルにユーザ名とパスワードを入力する代わりに、アカウント登録ゲストでクレデンシャルを提供する 方法としてソーシャル メディア プロバイダーを選択できます。これを有効にするには、ソーシャルメディアサイトを外部 ID ソースとして設定し、 ユーザがその外部 ID(ソーシャル メディア プロバイダー)を使用できるようにするポータルを設定します。ISE の ソーシャルメディアログインに関する追加情報は、こちらをご覧ください。https://community.cisco.com/t5/security-documents/how-to-configure-amp-use-a-facebook-social-media-login-on-ise/ta-p/3609532

ソーシャル メディアで認証した後、ゲストはソーシャル メディア サイトから取得した情報を編集できます。ソーシャルメディアの クレデンシャルが使用されているにもかかわらず、ソーシャルメディアサイトは、ユーザがそのサイトの情報を使用してログインしたことを認識していません。 ISE は引き続き、ソーシャルメディアサイトから取得された情報を今後の追跡のために内部的に使用します。

ユーザがソーシャルメディアサイトから取得した情報を変更しないようにゲストポータルを設定したり、 登録フォームの表示を抑制することもできます。

ソーシャル ログイン ゲスト フロー

ログイン フローは、ポータル設定を構成する方法によって異なります。ソーシャルメディアのログインは、ユーザ登録なし、ユーザ登録あり、 またはユーザ登録とスポンサー承認ありで設定できます。

-

ユーザはアカウント登録ポータルに接続し、ソーシャル メディアを使用してログインすることを選択します。アクセスコードを設定した場合、ユーザは ログインページにアクセスコードも入力する必要があります。

-

ユーザは認証のためにソーシャル メディア サイトにリダイレクトされます。ユーザは、ソーシャルメディアサイトの基本的なプロファイル情報の 使用を承認する必要があります。

-

ソーシャルメディアサイトへのログインが成功すると、ISE はユーザに関する追加情報をソーシャルメディアサイトから 取得します。ISE はソーシャル メディア情報を使用してユーザをログオンします。

-

ログイン後、設定に応じて、ユーザは AUP を受け入れなくてはならない場合があります。

-

ログイン フローの次のアクションは設定によって異なります。

-

登録なし:登録は裏側で行われます。Facebook はログイン用にユーザのデバイスのトークンを ISE に提供します。

-

登録あり:ユーザには、ソーシャル メディア プロバイダーからの情報が事前に入力された登録フォームを 完了するよう指示されます。これにより、ユーザは不足している情報を修正および追加し、ログインのために更新された情報を提出することが できます。登録フォームの設定で登録コードを設定した場合は、登録コードも入力する必要 があります。

-

登録およびスポンサー承認あり:ユーザにソーシャルメディア提供の情報を更新させることに加えて、 ユーザはスポンサーの承認を待たなければならないという通知を受けます。スポンサーは、アカウントの承認または拒否を要求する電子メールを 受け取ります。スポンサーがアカウントを承認すると、ISE はユーザにアクセス権を電子メール送信します。ユーザはゲストポータルに接続し、 ソーシャルメディアトークンで自動的にログインします。

-

-

登録が成功します。ユーザは、アカウント自己登録用のゲストフォームを送信した後、 登録フォームの設定に誘導されます。ユーザのアカウントは、ポータルのゲストタイプ用に設定されたエンドポイント ID グループに追加されます。

-

ゲスト アカウントが期限切れになるか、またはユーザがネットワークから切断するまで、ユーザはアクセス権を持ちます。

アカウントの有効期限が切れた場合、ユーザのログインを許可する唯一の方法は、アカウントを再アクティブ化することです(そうでない場合は、アカウントを削除します)。ユーザは ログインフローを再度実行する必要があります。

ユーザがネットワークから切断して再接続した場合、ISE の処理は許可ルールによって異なります。ユーザ が次のような認証を取得した場合:

ユーザがエンドポイント グループにまだ存在する場合、ユーザはログオン ページにリダイレクトされます。ユーザがまだ有効なトークンを持っている場合は、 自動的にログインします。持っていない場合は、登録をやり直す必要があります。rule if guestendpoint then permit accessユーザがもはやエンドポイント グループに属していない場合、ユーザはゲスト ページにリダイレクトされ、登録をやり直します。

ソーシャル ログイン アカウントの期間

アカウント再認証は接続方法によって異なります。

-

802.1x の場合、デフォルトの許可ルールでは、

デバイスがスリープ状態になった場合、または別の建物にローミングした場合に、ゲストが再接続できるようにします。再接続すると、 ゲストページにリダイレクトされ、トークンを使用して自動ログインするか、または再度登録を開始します。if guestendpoint then permit access -

MAB では、ユーザは再接続するたびにゲスト ポータルにリダイレクトされ、ソーシャル メディアを再度クリックする必要があります。 ISE にそのユーザのアカウントのトークン(ゲストアカウントの有効期限が切れていない)がまだある場合は、ソーシャル メディア プロバイダーに接続する必要はなく、 ログインが即座に成功します。

すべての再接続が別のソーシャルログインにリダイレクトされないようにするには、デバイスを記憶し、 アカウントが期限切れになるまでアクセスを許可する許可ルールを設定できます。アカウントが期限切れになると、そのアカウントはエンドポイントグループから削除され、 フローはゲストリダイレクトのルールにリダイレクトされます。次に例を示します。

if wireless_mab and guest endpoint then permit accessif wireless_mab then redirect to self-registration social media portal

レポートとユーザ トラッキング

ISE ライブ ログと Facebook

-

認証 ID ストア:ISE のソーシャルメディアアプリで作成したアプリケーションの名前です。

-

Facebook のユーザ名:Facebook によって報告されたユーザ名です。ユーザが登録時にユーザ名を変更できるようにする場合、ISE によって 報告される名前はソーシャルメディアのユーザ名です。

-

SocialMediaIdentifier:

number はソーシャルメディアユーザを識別します。https://facebook.com/<number >

ISE レポート:ゲストユーザ名は、ソーシャルメディアサイトのユーザ名です。

Facebook 分析:Facebook の分析を使用して、Facebook のソーシャルログオンを通じてゲストネットワークを使用しているユーザを確認することができます。

ワイヤレスと Facebook:ワイヤレスコントローラの [ユーザ名(User Name)] は、ライブログの SocialMediaIdentifier と同じ一意の Facebook ID です。ワイヤレス UI の設定を表示するには、[モニタ(Monitor)]に移動し、[ユーザ名(User Name)] フィールドを確認します。

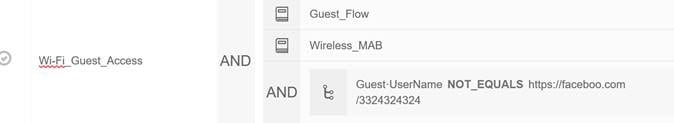

ソーシャル メディアで認証されたゲストのブロック

個々のソーシャル メディア ユーザをブロックする許可ルールを作成することができます。これは、トークンが期限切れになっていない場合に Facebook を

認証に使用する際に便利です。次の例は、Facebook ユーザ名を使用してブロックされた Wi-Fi 接続の

ゲストユーザを示します。

ISE のソーシャルログインの設定については、「ソーシャルログインの設定」を参照してください。

ソーシャル ログインの設定

はじめる前に

ISE が接続できるようにソーシャル メディア サイトを設定します。現在は Facebook のみがサポートされています。

facebook.co

akamaihd.net

akamai.co

fbcdn.net

注 |

Facebook のソーシャル ログイン URL は HTTPS です。すべての NAD が HTTPS URL へのリダイレクションをサポートしているわけではありません。https://communities.cisco.com/thread/79494?start=0&tstart=0&mobileredirect=true を参照してください。 |

手順

| ステップ 1 |

Facebook で、Facebook アプリケーションを作成します。

|

| ステップ 2 |

タイプが [Web] の新しい [製品(Product)]、[Facebook ログイン(Facebook Login)] を追加します。[設定(Settings)] をクリックして、以下を設定します。

|

| ステップ 3 |

[アプリレビュー(App Review)] をクリックして、[アプリは現在実行中でパブリックで利用可能です(Your app is currently live and available to the public)] で [はい(Yes)] を選択します。 |

| ステップ 4 |

ISE で、[管理(Administration)]に移動して、[追加(Add)] をクリックして、新しいソーシャルログインの外部 ID ソースを作成します。

|

| ステップ 5 |

ISE で、アカウント登録ポータルでのソーシャル メディアのログインを有効にします。ポータルページで、[ポータルおよびページの設定(Portal & Page Settings)]に移動して、[ソーシャルログインを許可(Allow Social Login)] をオンにします。すると、さらに多くの設定が表示されます。

|

| ステップ 6 |

[管理(Administration)]に移動し、[Facebook ログイン(Facebook Login)] ページを選択し、Facebook の外部 ID ソースを編集します。 これによりリダイレクト URI が作成され、これを Facebook アプリケーションに追加します。

|

| ステップ 7 |

Facebook で、前のステップの URI を Facebook アプリケーションに追加します。 |

次の作業

Facebook では、アプリに関するデータを表示できます。このデータには、Facebook ソーシャル ログインでのゲスト アクティビティが表示されます。

ゲスト ポータル

企業の訪問者が企業のネットワークを使用してインターネットまたはネットワーク上のリソースおよびサービスにアクセスしようとしている場合、 ゲストポータルを使用してネットワークアクセスを提供することができます。設定すると、従業員はゲストポータルを使用して 会社のネットワークにアクセスできます。

3 つのデフォルトのゲスト ポータルがあります。

-

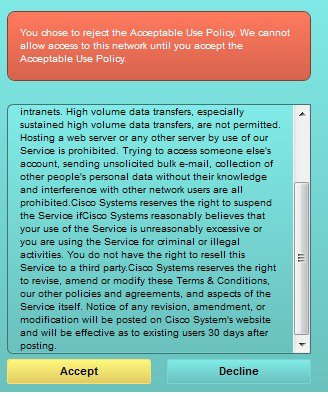

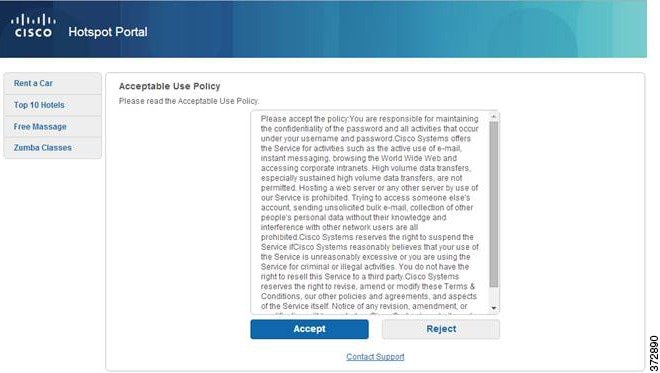

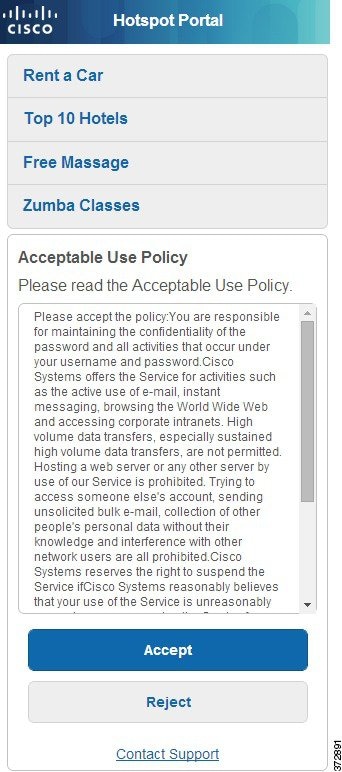

ホットスポット ゲスト ポータル:ネットワーク アクセスはクレデンシャルを必要とせずに許可されます。通常、ネットワークアクセスを許可する前に ユーザポリシーの認可(AUP)が承認される必要があります。

Wireless Setup では、ホットスポット ポータルとアカウント登録ポータルでのアクセス コード ログオンの要求がサポートされています。

-

Sponsored-Guest ポータル:ゲストのアカウントを作成したスポンサーによりネットワークアクセスが許可され、ゲストに ログインクレデンシャルが提供されます。

-

アカウント登録ゲストポータル:ゲストは各自のアカウントクレデンシャルを作成できます。ネットワークアクセスが付与される前に、 スポンサー承認が必要となることがあります。

Cisco ISE は、事前に定義されたデフォルト ポータルなど、複数のゲスト ポータルをホストすることができます。

ゲスト ポータルのクレデンシャル

Cisco ISE では、 ゲストにさまざまなタイプのクレデンシャルを使用したログインを要求することによって、保護された ネットワークアクセスを提供します。ゲストがこれらのクレデンシャルの 1 つまたは組み合わせを使用して ログインすることを要求できます。

-

ユーザ名:必須。 エンドユーザポータル(ホットスポット ゲスト ポータルを除く)を使用するすべてのゲストに適用され、 ユーザ名ポリシーから取得されます。ユーザ名ポリシーはシステムによって 生成されたユーザ名のみに適用され、ゲスト API プログラミング インターフェイスまたは アカウント登録プロセスを使用して指定されたユーザ名には適用されません。 [ワークセンター(Work Centers)] で、ユーザ名に適用するポリシーを設定できます。ゲストは、電子メール、SMS、または印刷形式で、 ユーザ名の通知を受け取ることができます。

-

パスワード:必須。 エンドユーザポータル(ホットスポット ゲスト ポータルを除く)を使用するすべてのゲストに適用され、 パスワードポリシーから取得されます。 [ワークセンター(Work Centers)] で、パスワードに適用するポリシーを設定できます。ゲストは、電子メール、SMS、または印刷形式で、 パスワードの通知を受け取ることができます。

-

アクセス コード:オプション。ホットスポット ゲスト ポータルおよびクレデンシャルを持つゲストポータルを使用するゲストに 適用されます。アクセスコードは、物理的に存在するゲストに対して指定される、 主にローカルで認識されるコードです(ホワイトボードによって視覚的に、 またはロビーアンバサダーにより口頭で)。ネットワークにアクセスするために、 屋外にいる誰かに知られたり使用されたりすることはありません。アクセス コードの設定を有効にした場合、次のようになります。

-

スポンサー付きゲストは、 [ログイン(Login)] ページで(ユーザ名およびパスワードとともに)これを入力するよう 求められます。

-

ホットスポット ゲスト ポータル を使用するゲストは、[利用規定(Acceptable Use Policy (AUP))] ページでこれを入力するよう求められます。

-

-

登録 コード:オプション。アカウント登録ゲストに適用され、 アカウント登録ゲストに提供される方法においてアクセスコードと似ています。登録コード設定が有効な場合、 アカウント登録ゲストはアカウント登録フォームで これを入力するよう求められます。

ユーザ名と パスワードは、社内のスポンサーが(スポンサー付きゲストに対して)提供できます。 または、ゲストが自分自身を登録してこれらのクレデンシャルを取得できるように、 クレデンシャルを持つゲストポータルを設定できます。

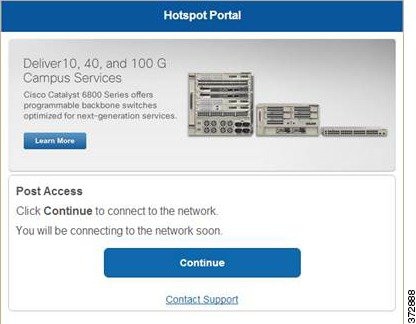

ホットスポット ゲスト ポータルを使用したゲスト アクセス

Cisco ISE では、「ホットスポット」という アクセスポイントを含むネットワークアクセス機能が提供されます。これを使用すると、 ゲストは、ログインするためのクレデンシャルを必要とせずに、インターネットにアクセスできます。 ゲストがコンピュータまたは Web ブラウザを搭載した任意のデバイスでホットスポットネットワークに接続して、 Web サイトに接続しようとすると、自動的にホットスポット ゲスト ポータル にリダイレクトされます。この機能では、有線接続と無線接続(Wi-Fi) の両方がサポートされます。

ホットスポット ゲスト ポータルは代替となるゲストポータルで、これを使用すると、 ゲストにユーザ名とパスワードを要求することなく、ネットワークアクセスを提供することができ、 ゲストアカウントを管理する必要性が軽減されます。代わりに、ゲストデバイスにネットワークアクセスを直接提供するために、 Cisco ISE はネットワーク アクセス デバイス(NAD)およびデバイス登録 Web 認証(デバイス 登録 WebAuth)とともに動作します。 場合によって、ゲストは、アクセス コードを使用してログインするよう要求されることがあります。通常、 これは社内に物理的に存在しているゲストにローカルに 提供されるコードです。

ホットスポット ゲスト ポータル をサポートしている場合:

-

ホットスポット ゲスト ポータルの設定に基づいて、ゲストアクセスの条件を満たしている場合、 ゲストにネットワークアクセスが付与されます。

-

Cisco ISE によってデフォルトのゲスト ID グループ GuestEndpoints が提供され、 これを使用して、ゲストデバイスを一元的に追跡できます。

クレデンシャルを持つ ゲストポータルを使用したゲストアクセス

クレデンシャルを 持つゲストポータルを使用して、外部ユーザの内部ネットワークおよびサービスと、 インターネットへの一時アクセスを識別し許可することができます。 スポンサーは、ポータルの [ログイン(Login)] ページでこれらのクレデンシャルを入力することによって、 ネットワークにアクセスできる承認ユーザの一時的なユーザ名およびパスワードを作成 できます。

次のように 取得したユーザ名とパスワードを使用してゲストがログインできるように、クレデンシャルを持つ ゲストポータルを設定できます。

-

スポンサーから付与されます。この ゲストフローでは、ゲストは、社内に入って個人のゲストアカウントで設定されたとき、 ロビーアンバサダーなどのスポンサーによるグリーティングを受け取ります。

-

オプションの 登録コードまたはアクセスコードを使用して自分自身を登録した後に付与されます。この ゲストフローでは、ゲストは人間の介入なしでインターネットにアクセスでき、 これらのゲストにコンプライアンスに使用可能な一意の識別子が あることが Cisco ISE によって保証されます。

-

オプションの 登録コードまたはアクセスコードを使用して自分自身を登録した後に付与されます。ただし、 ゲストアカウントの要求がスポンサーによって承認された後のみです。この ゲストフローでは、ゲストにネットワークへのアクセスが提供されますが、 追加のスクリーニングレベルが実行された後でのみ提供されます。

また、ログイン時にユーザに 新しいパスワードを入力するよう強制できます。

Cisco ISE では、複数のクレデンシャルを持つゲストポータルを作成し、 これを使用してさまざまな基準に基づいてゲストアクセスを 許可することができます。たとえば、日次訪問者に使用されるポータルとは別の、 月次担当者向けのポータルを設定できます。

クレデンシャルを持つ ゲストポータルを使用した従業員アクセス

従業員は、 そのポータルに設定された ID ソース順序でクレデンシャルにアクセスできれば、 従業員クレデンシャルを使用してサインインすることによって、 クレデンシャルを持つゲストポータルを使用してネットワークにアクセスすることもできます。

ゲスト デバイスのコンプライアンス

ゲストおよび非ゲストがクレデンシャルを持つゲストポータルを 介してネットワークにアクセスした場合、アクセスを許可する前に、 そのデバイスのコンプライアンスをチェックすることができます。ゲストおよび非ゲストを [クライアント プロビジョニング(Client Provisioning)] ページにルーティングして、最初にポスチャエージェントをダウンロードするよう要求することができます。 このエージェントは、ポスチャプロファイルをチェックし、デバイスが準拠しているかどうかを検証します。これは、 クレデンシャルを持つゲストポータルで、[ゲストデバイスのコンプライアンス設定(Guest Device Compliance Settings)] のオプションを有効にすることで実行できます。 これによって、[クライアント プロビジョニング(Client Provisioning)] ページがゲストフローの一部として表示されます。

クライアント プロビジョニング サービスでは、ゲストのポスチャ評価および修復が提供されます。クライアント プロビジョニング ポータルは、中央 Web 認証(CWA) のゲスト展開でのみ使用できます。ゲストログインフローによって CWA が実行され、 クレデンシャルを持つゲストポータルは、利用規定やパスワード変更のチェックを実行した後、 クライアント プロビジョニング ポータルにリダイレクトされます。いったんポスチャが評価されると、 ポスチャサブシステムはネットワーク アクセス デバイスに対して許可変更(CoA)を実行し、 クライアント再接続を再認証します。

ゲストポータル の設定タスク

デフォルトポータルと、証明書、エンドポイント ID グループ、ID ソース順序、 ポータルテーマ、イメージ、および Cisco ISE によって提供されるその他の詳細などの デフォルト設定を使用できます。デフォルト設定を使用しない場合は、 新しいポータルを作成するか、必要性に合うように既存の設定を編集する 必要があります。同じ設定で複数のポータルを作成する場合は、 ポータルを複製できます。

新しいポータルを作成したり、デフォルトポータルを編集した後は、 ポータルの使用を承認する必要があります。いったんポータルの使用を承認すると、 後続の設定変更はただちに有効になります。

ポータルを削除する場合は、 関連付けられている許可ポリシールールおよび許可プロファイルを先に削除するか、 別のポータルを使用するように変更する必要があります。

さまざまな ゲストポータルの設定に関連するタスクについては、この表を参照してください。

| タスク | ホットスポット ゲスト ポータル | Sponsored-Guest ポータル | アカウント登録ゲスト ポータル |

|---|---|---|---|

|

必須(Required) |

必須(Required) |

必須(Required) |

|

|

必須(Required) |

必須(Required) |

必須(Required) |

|

|

N/A |

必須(Required) |

必須(Required) |

|

|

N/A |

必須(Required) |

必須(Required) |

|

| エンドポイント ID グループの作成(『Cisco ISE 管理者ガイド:コンプライアンス』の「エンドポイント ID グループの作成」のセクションを参照してください) |

必須(Required) |

不要 (ゲストタイプによって定義される) |

不要 (ゲストタイプによって定義される) |

|

必須(Required) |

N/A |

N/A |

|

|

N/A |

必須(Required) |

N/A |

|

|

N/A |

N/A |

必須(Required) |

|

|

必須(Required) |

必須(Required) |

必須(Required) |

|

|

オプション |

オプション |

オプション |

ポリシーサービス の有効化

Cisco ISE エンドユーザ Web ポータルをサポートするには、ホストするノードでポータルポリシーサービス を有効にする必要があります。

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

ノードをクリックして、 [編集(Edit)] をクリックします。 |

| ステップ 3 |

[全般設定(General Settings)] タブで、[ポリシーサービス(Policy Service)] をオンにします。 |

| ステップ 4 |

[セッションサービスの有効化(Enable Session Services)] オプションをオンにします。 |

| ステップ 5 |

[保存(Save)] をクリックします。 |

ゲストポータルの 証明書の追加

デフォルトの証明書を 使用しない場合は、有効な証明書を追加して、証明書グループタグに 割り当てることができます。すべてのエンドユーザ Web ポータルに使用されるデフォルトの証明書グループタグ は [デフォルトポータル証明書グループ(Default Portal Certificate Group)] です。

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

システム 証明書を追加し、ポータルに使用する証明書グループタグに 割り当てます。 この

証明書グループタグは、ポータルを作成または編集するときに選択できるように

なります。

|

| ステップ 3 |

[ワークセンター(Work Centers)]の順に選択します。 |

| ステップ 4 |

新しく 追加された証明書に関連付けられた [証明書グループタグ(Certificate group tag)] ドロップダウンリストから 特定の証明書グループタグを選択します。 |

外部 ID ソースの作成

Cisco ISE では、Active Directory、LDAP、RADIUS トークン、RSA SecurID サーバなどの外部 ID ソースに接続して、 認証/許可のユーザ情報を取得できます。外部 ID ソースには、証明書ベースの認証に必要な証明書認証 プロファイルも含まれています。

注 |

認証済みユーザ ID を受信して共有できるようにするパッシブ ID サービスを 使用するには、 『Cisco ISE Admin Guide: Asset Visibility』の「Additional Passive Identity Service Providers」の項を参照してください。 |

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

次のオプションの いずれかを選択します。

|

認証用の SAML IDP ポータル にリダイレクトするためのゲストポータルの設定

ゲストポータルを設定して、 ユーザが認証のために SAML IDP ポータルにリダイレクトされるようにすることが できます。

ゲストポータルで [ログインに次の ID プロバイダゲストポータルの使用を許可(Allow the following identity-provider guest portal to be used for login)] を設定することで、そのポータルで新しいログインエリアが有効になります。ユーザがそのログイン オプションを選択した場合、代替 ID ポータルにリダイレクトされてから(表示されません)、認証のために SAML IDP ログオンポータル にリダイレクトされます。

たとえば、 ゲストポータルには従業員ログインのためのリンクがある場合があります。既存のポータルに ログインする代わりに、ユーザは従業員ログオンリンクをクリックし、 SAML IDP シングルサインオンポータルにリダイレクトされます。従業員はこの SAML IDP による最後のログオンからの トークンを使用して再接続されるか、その SAML サイトでログインします。 これにより、同じポータルでシングル SSID からゲストと従業員の両方を扱うことが できます。

次の手順は、SAML IDP を認証用に使用するように設定されている別のポータルを呼び出すゲストポータルを設定する方法を 示しています。

手順

| ステップ 1 |

外部 ID ソースを設定します。詳細については、『Cisco ISE Admin Guide: Asset Visibility 』の「SAMLv2 Identity Provider as an External Identity Source」の項を参照してください。 |

| ステップ 2 |

SAML プロバイダーの ゲストポータルを作成します。ポータル設定で [認証方式(Authentication method)] を SAML プロバイダーに設定します。ユーザにはこの ポータルは表示されず、これは単にユーザを SAML IDP ログオンページにつなぐためのプレースホルダです。 次に説明するように、他のポータルをこのサブポータルにリダイレクトするように 設定できます。 |

| ステップ 3 |

作成したばかり の SAML プロバイダーポータルのゲストポータルにリダイレクトするためのオプションを備えた ゲストポータルを作成します。これはメインポータルで、サブポータルに リダイレクトします。 SAML プロバイダーに見えるように、このポータルの外観をカスタマイズする 場合もあります。

|

ID ソース 順序の作成

はじめる前に

Cisco ISE に外部 ID ソースを設定していることを確認します。

次のタスクを実行するには、ネットワーク管理者またはシステム管理者である必要があります。

ゲストユーザがローカル WebAuth を使用して認証できるようにするには、ゲストポータル認証ソースと ID ソース順序に同じ ID ストアが含まれるように設定する必要があります。

手順

| ステップ 1 |

[管理(Administration)] > [ID 管理(Identity Management)] > [ID ソース順序(Identity Source Sequences)] > [追加(Add)] を選択します。 |

| ステップ 2 |

ID ソース順序の名前を入力します。 また、任意で説明を入力できます。 |

| ステップ 3 |

[証明書認証プロファイル(Certificate Authentication Profile)] チェックボックスをオンにし、証明書ベースの認証のための証明書認証プロファイルを 選択します。 |

| ステップ 4 |

[選択済み(Selected)] リストボックスの ID ソース順序に含めるデータベースを選択します。 |

| ステップ 5 |

Cisco ISE がデータ ベースを検索する順に [選択済み(Selected)] リストのデータベースを並べ替えます。 |

| ステップ 6 |

[高度な検索リスト(Advanced Search List)] 領域で、次のいずれかのオプションを選択します。

|

| ステップ 7 |

[送信(Submit)] をクリックして ID ソース順序を作成すると、その後この ID ソース順序をポリシーで使用できます。 |

エンドポイント ID グループの作成

Cisco ISE では、検出したエンドポイント を、対応するエンドポイント ID グループにグループ化します。Cisco ISE では、システム定義された複数のエンドポイントの ID グループが事前に用意されています。[エンドポイント ID グループ(Endpoint Identity Groups)] ページでは、追加のエンドポイント ID グループも作成できます。 作成したエンドポイント ID グループは編集または削除できます。 システム定義のエンドポイント ID グループの説明のみを編集できます。それらのグループの名前を編集したり、グループを削除したりはできません。

手順

| ステップ 1 |

[管理(Administration)] > [ID 管理(Identity Management)] > [グループ(Groups)] > [エンドポイント ID グループ(Endpoint Identity Groups)] を選択します。 |

| ステップ 2 |

[追加(Add)] をクリックします。 |

| ステップ 3 |

作成するエンドポイント ID グループの名前を入力します(エンドポイント ID グループの名前にはスペースを入れないでください)。 |

| ステップ 4 |

作成するエンドポイント ID グループの説明を入力します。 |

| ステップ 5 |

[親グループ(Parent Group)] ドロップダウンリストをクリックして、新しく作成したエンドポイント ID グループを関連付けるエンドポイント ID グループを選択します。 |

| ステップ 6 |

[送信(Submit)] をクリックします。 |

ホットスポット ゲスト ポータルの作成

ホットスポット ゲスト ポータルを提供して、ゲストが、ログインに ユーザ名とパスワードを要求されずにネットワークに接続できるようにすることができます。ログイン時にアクセスコードが必要な場合があります。

新しい ホットスポット ゲスト ポータルを作成するか、既存のものを編集または複製できます。Cisco ISE に よって提供されているデフォルトのポータルを含むすべてのホットスポット ゲスト ポータルを 削除できます。

[ポータルの動作およびフローの設定(Portal Behavior and Flow Settings)] タブのページ設定に加えた変更は、ゲストフロー 図のグラフィカルフローに反映されます。AUP ページなどのページを有効にすると、その ページがフローに表示され、ゲストはポータルで使用できるようになります。無効にすると、 フローから削除され、次に有効なページがゲストに 表示されます。

[認証成功の設定(Authentication Success Settings)] を除く すべてのページ設定は、任意です。

はじめる前に

-

このポータルで使用するために、必要な証明書とエンドポイント ID グループが設定されていることを確認します。

-

ゲストがホットスポット ポータルのために接続する WLC が ISE でサポートされていることを確認します。お使いのバージョンの ISE の『Identity Services Engine Network Component Compatibility』ガイドを参照してください。

手順

| ステップ 1 |

[ワークセンター(Work Centers)]の順に選択します。 |

| ステップ 2 |

新しいポータルを作成する場合は、 [ゲストポータルの作成(Create Guest Portal)] ダイアログボックスで、ポータルタイプとして [ホットスポット ゲストポータル(Hotspot Guest Portal)] を選択し、[続行(Continue)] をクリックします。 |

| ステップ 3 |

ポータルの一意の [ポータル名(Portal Name)] および [説明(Description)] を指定します。 ここで使用する

ポータル名が他のエンドユーザポータルに使用されていないことを確認します。

|

| ステップ 4 |

[言語ファイル(Language File)] ドロップダウンメニューを使用して、ポータルで使用する言語ファイルをエクスポートおよび インポートします。 |

| ステップ 5 |

[ポータルの設定(Portal Settings)] でポート、 イーサネット インターフェイス、証明書グループタグ、エンドポイント ID グループなどのデフォルト値を更新し、ポータル全体に適用する動作を定義します。 |

| ステップ 6 |

特定の ページのそれぞれに適用される次の設定を更新してください。

|

| ステップ 7 |

[保存(Save)] をクリックします。システム 生成の URL がポータルテスト URL として表示されます。この URL を使用して、ポータルにアクセスし、テストすることができます。 |

次の作業

ポータルを使用するには、 そのポータルを許可する必要があります。ポータルを使用できるように許可する前または後に、 ポータルをカスタマイズすることもできます。

Sponsored-Guest ポータルの作成

Sponsored-Guest ポータルを提供して、 指定されたスポンサーがゲストにアクセスを許可できるようにすることができます。

新しい Sponsored-Guest ポータルを 作成するか、既存のものを編集または複製できます。Cisco ISE に よって提供されているデフォルトのポータルを含む、任意の Sponsored-Guest ポータルを 削除できます。

[ポータルの動作およびフローの設定(Portal Behavior and Flow Settings)] タブのページ設定に加えた変更は、ゲストフロー 図のグラフィカルフローに反映されます。AUP ページなどのページを有効にすると、その ページがフローに表示され、ゲストはポータルで使用できるようになります。無効にすると、 フローから削除され、次に有効なページがゲストに 表示されます。

次のすべてのページ設定 によって、ゲスト用の利用規定(AUP)を表示し、 その同意を要求することができます。

-

ログインページの 設定

-

利用規定(AUP) ページ設定

-

BYOD 設定(BYOD Settings)

はじめる前に

このポータルで 使用するために、必要な証明書、外部 ID ソース、および ID ソース 順序が設定されていることを確認します。

手順

| ステップ 1 |

[ワークセンター(Work Centers)]の順に選択します。 |

||

| ステップ 2 |

新しいポータルを作成する場合は、 [ゲストポータルの作成(Create Guest Portal)] ダイアログボックスで、ポータルタイプとして [Sponsored-Guest ポータル(Sponsored-Guest Portal)] を選択し、[続行(Continue)] をクリックします。 |

||

| ステップ 3 |

ポータルの一意の [ポータル名(Portal Name)] および [説明(Description)] を指定します。 ここで使用する

ポータル名が他のエンドユーザポータルに使用されていないことを確認します。

|

||

| ステップ 4 |

[言語ファイル(Language File)] ドロップダウンメニューを使用して、ポータルで使用する言語ファイルをエクスポートおよび インポートします。 |

||

| ステップ 5 |

[ポータル設定(Portal Settings)] でポート、イーサネットインターフェイス、証明書グループタグ、ID ソース順序、認証方式などのデフォルト値を更新し、ポータル全体に適用する動作を定義します。 |

||

| ステップ 6 |

特定の ページのそれぞれに適用される次の設定を更新してください。

|

||

| ステップ 7 |

[保存(Save)] をクリックします。システム 生成の URL がポータルテスト URL として表示されます。この URL を使用して、ポータルにアクセスし、テストすることができます。 |

次の作業

注 |

テスト ポータルは RADIUS セッションをサポートしていないため、すべてのポータルに対するポータル フローの全体は表示されません。BYOD およびクライアント プロビジョニングは RADIUS セッションに依存するポータルの例です。たとえば、外部 URL へのリダイレクションは機能しません。 複数の PSN がある場合、ISE は最初のアクティブ PSN を選択します。 |

ポータルを使用するには、 そのポータルを許可する必要があります。ポータルを使用できるように許可する前または後に、 ポータルをカスタマイズすることもできます。

アカウント 登録ゲストポータルの作成

アカウント登録ゲストポータルを提供して、 ゲストが自分自身を登録し、自分のアカウントを作成して、 ネットワークにアクセスできるようにすることができます。これらのアカウントに対しては、 その後も、アクセスを許可する前に、スポンサーによる承認を要求できます。

新しいアカウント 登録ゲストポータルを作成するか、既存のものを編集または複製できます。 Cisco ISE によって提供されているデフォルトのポータルを含むすべての アカウント登録ゲストポータルを削除できます。

[ポータルの動作およびフローの設定(Portal Behavior and Flow Settings)] タブのページ設定に加えた変更は、ゲストフロー 図のグラフィカルフローに反映されます。AUP ページなどのページを有効にすると、その ページがフローに表示され、ゲストはポータルで使用できるようになります。無効にすると、 フローから削除され、次に有効なページがゲストに 表示されます。

次のすべてのページ設定 によって、ゲスト用の利用規定(AUP)を表示し、 その同意を要求することができます。

-

ログインページの 設定

-

アカウント登録ページの設定(Self-Registration Page Settings)

-

アカウント登録成功ページの設定(Self-Registration Success Page Settings)

-

利用規定(AUP) ページ設定

-

BYOD 設定(BYOD Settings)

はじめる前に

このポータルに必要な証明書、 外部 ID ソース、および ID ソース順序が 設定されていることを確認します。

手順

| ステップ 1 |

[ワークセンター(Work Centers)] 。 |

| ステップ 2 |

新しいポータルを作成する場合は、 [ゲストポータルの作成(Create Guest Portal)] ダイアログボックスで、ポータルタイプとして [アカウント登録ゲストポータル(Self-Registered Guest Portal)] を選択し、[続行(Continue)] をクリックします。 |

| ステップ 3 |

ポータルの一意の [ポータル名(Portal Name)] および [説明(Description)] を指定します。 ここで使用する

ポータル名が他のエンドユーザポータルに使用されていないことを確認します。

|

| ステップ 4 |

[言語ファイル(Language File)] ドロップダウンメニューを使用して、ポータルで使用する言語ファイルをエクスポートおよび インポートします。 |

| ステップ 5 |

[ポータル設定(Portal Settings)] で、ポート、イーサネット インターフェイス、 証明書グループタグ、ID ソースシーケンス、 認証方式、およびこのポータルの動作を定義するその他の設定の デフォルト値を更新します。 ポータル設定フィールド

の詳細については、「

クレデンシャルを持つゲストポータルのポータル設定」を参照してください。

|

| ステップ 6 |

特定の ページのそれぞれに適用される次の設定を更新してください。

|

| ステップ 7 |

[保存(Save)] をクリックします。システム 生成の URL がポータルテスト URL として表示されます。この URL を使用して、ポータルにアクセスし、テストすることができます。 |

次の作業

注 |

テスト ポータルは RADIUS セッションをサポートしていないため、すべてのポータルに対するポータル フローの全体は表示されません。BYOD およびクライアント プロビジョニングは RADIUS セッションに依存するポータルの例です。たとえば、外部 URL へのリダイレクションは機能しません。 複数の PSN がある場合、ISE は最初のアクティブ PSN を選択します。 |

ポータルを使用するには、 そのポータルを許可する必要があります。ポータルを使用できるように許可する前または後に、 ポータルをカスタマイズすることもできます。

スポンサーによるアカウント登録のアカウントの承認

登録済みゲストがアカウントの承認を要求するように設定すると、ISE は、アカウントの承認のために電子メールを承認者に 送信します。承認者は、訪問先担当者またはスポンサー ユーザのいずれかです。

承認者がスポンサーの場合、アカウントを拒否または承認するリンクを含めるように電子メールを設定できます。承認リンクには、 承認をスポンサーの電子メールアドレスに関連付けるトークンが含まれています。スポンサーに認証を要求できます。これにより、 トークンは無視されます。トークンはタイムアウトすることもあります。タイムアウトすると、スポンサーは、アカウントを承認する前に認証を受ける必要があります。

アカウント承認オプションは、自己登録ポータルの [登録フォームの設定(Registration Form Settings)] で設定します。この機能は、シングルクリック スポンサー承認とも呼ばれます。

スポンサーが電子メールを開いて承認リンクをクリックすると実行されるアクションは、承認者の設定に応じて異なります。

[承認要求電子メール送信先(Email approval request to)] が次のいずれかに設定されている場合について説明します。

-

[訪問先担当者(person being visited)]

-

ゲストアカウントに認証が不要な場合、1 回のクリックでアカウントが承認されます。

-

ゲストアカウントには認証が必要です。

スポンサーポータルの特別なページがスポンサーに表示されます。このページでは、アカウントの承認前にスポンサーがクレデンシャルを 入力する必要があります。

-

-

[下に示すスポンサーの電子メールアドレス(Sponsor email addresses listed below)]:Cisco ISE は、指定されるすべての電子メールアドレスに電子メールを送信します。これらのスポンサーのいずれかが承認リンクまたは拒否リンクをクリックすると、 スポンサーポータルが表示されます。そのスポンサーがクレデンシャルを入力し、確認されます。スポンサーが所属するスポンサーグループで、 スポンサーによるゲストアカウントの承認が許可されている場合、スポンサーはアカウントを承認できます。クレデンシャルが失敗すると、Cisco ISE では、スポンサーポータルにログインしてアカウントを手動で承認する指示がスポンサーに対して示されます。

説明

-

前のバージョンの Cisco ISE からデータベースをアップグレードまたは復元する場合は、承認または拒否のリンクを手動で挿入する必要が あります。ゲストの承認を要求するように自己登録ポータルを設定した後、次の手順を実行します。

アカウント登録ゲストポータルを開き、[ポータルページのカスタマイズ(Portal Page Customizations)] タブを選択します。下にスクロールして、[承認要求の電子メール(Approval Request Email)] ページを選択します。そのページの電子メール本文部分で [承認/拒否のリンクを挿入する(Insert Approve/Deny Links)] をクリックします。

-

Active Directory および LDAP で認証するスポンサー ポータルのみがサポートされています。つまり、スポンサーは Active Directory または LDAP ユーザである必要があります。

-

スポンサーがマッピングするスポンサー グループには、スポンサーが属する Active Directory グループが含まれている必要があります。

-

[訪問先担当者(person being visited)] を選択した場合、アカウント登録ゲストがそのフィールドに入力する内容は、スポンサーの電子メールアドレスでなければなりません。アカウント登録ポータルをカスタマイズし、 そのフィールド名を「スポンサーの電子メールアドレス」のような名前に変更することを推奨します。 ゲストの訪問先担当者を取得するため、必要に応じて新しいフィールドを作成できます。

-

スポンサーのリストがある場合、最初のポータルが、スポンサーがログインするポータルではない場合でも、 最初のポータルのカスタマイズ内容が使用されます。

-

スポンサーは、承認リンクと拒否リンクを使用するために、HTM 対応の電子メール クライアントを使用する必要があります。

-

スポンサーの電子メール アドレスが有効なスポンサー用ではない場合、承認電子メールは送信されません。

シングルクリックスポンサーの承認の詳細については、『ISE Single Click Sponsor Approval FAQ』を参照してください。また、コミュニティド キュメントには、プロセス全体の手順を示すビデオへのリンクもあります。ビデオが実行されない場合は、 別のブラウザを試してください。

アカウント承認メール リンクの設定

手順

| ステップ 1 |

[ワークセンター(Work Centers)]に移動し、メールアカウント承認リンクを設定するアカウント登録ポータルを選択します。 |

| ステップ 2 |

[アカウント登録ページの設定(Self Registration Page Settings)] タブを展開します。 |

| ステップ 3 |

3. [アカウント登録ゲストの承認が必要である(Require self-registered guests to be approved)] をオンにします。これにより、[承認/拒否のリンクの設定(Approve/Deny Link Settings)] セクションがタブ エリアの下部に表示されます。また、 [承認要求メール(Approval Request Email)] の電子メール設定に、承認リンクと拒否リンクが取り込まれます。 [アカウント登録ページの設定(Self-Registration Page Settings)] を選択すると表示されるすべてのフィールドを以下に示します。

|

ポータルの 許可

はじめる前に

ポータルを許可する前に ポータルを作成する必要があります。

手順

| ステップ 1 |

ポータルの 特別な許可プロファイルを設定します。 |

| ステップ 2 |

プロファイルの 許可ポリシールールを作成します。 |

許可プロファイルの作成

各ポータルには、 特別な許可プロファイルを設定する必要があります。

はじめる前に

デフォルトのポータルを使用しない場合は、 許可プロファイルとポータル名を関連付けることができるように、 最初にポータルを作成する必要があります。

手順

| ステップ 1 |

[ポリシー(Policy)] を選択します。 |

| ステップ 2 |

使用を許可する ポータル名を使用して許可プロファイルを作成します。 |

次の作業

新しく作成される 許可プロファイルを使用するポータル許可ポリシールールを作成する必要 があります。

ホットスポットポータルおよび MDM ポータル用の許可ポリシー ルールの作成

ユーザ(ゲスト、スポンサー、従業員) のアクセス要求への応答に使用するポータルのリダイレクション URL を設定するには、 そのポータル用の許可ポリシールールを定義 します。

url-redirect は、ポータルタイプに基づいて次の形式になります。

ip:port = IP アドレスとポート番号

PortalID = 一意のポータル名

ホットスポット ゲスト ポータル:https://ip:port/guestportal/gateway?sessionID=SessionIdValue&portal=PortalID&action=cwa&type=drw

モバイルデバイス 管理(MDM)ポータル:https://ip:port/mdmportal/gateway?sessionID=SessionIdValue&portal=PortalID&action=mdm

手順

| ステップ 1 |

[ポリシー(Policy)]を選択して、[標準(Standard)] ポリシーで新しい許可ポリシールールを作成します。 |

||

| ステップ 2 |

[条件(Conditions)] には、ポータルの検証に使用する エンドポイント ID グループを選択します。たとえば、ホットスポット ゲスト ポータルの場合は、デフォルトの [GuestEndpoints] エンドポイント ID グループを選択し、MDM、ポータルの場合は、デフォルトの [RegisteredDevices] エンドポイント ID グループを選択します。

|

||

| ステップ 3 |

[権限(Permissions)] には、作成したポータル許可プロファイルを 選択します。 |

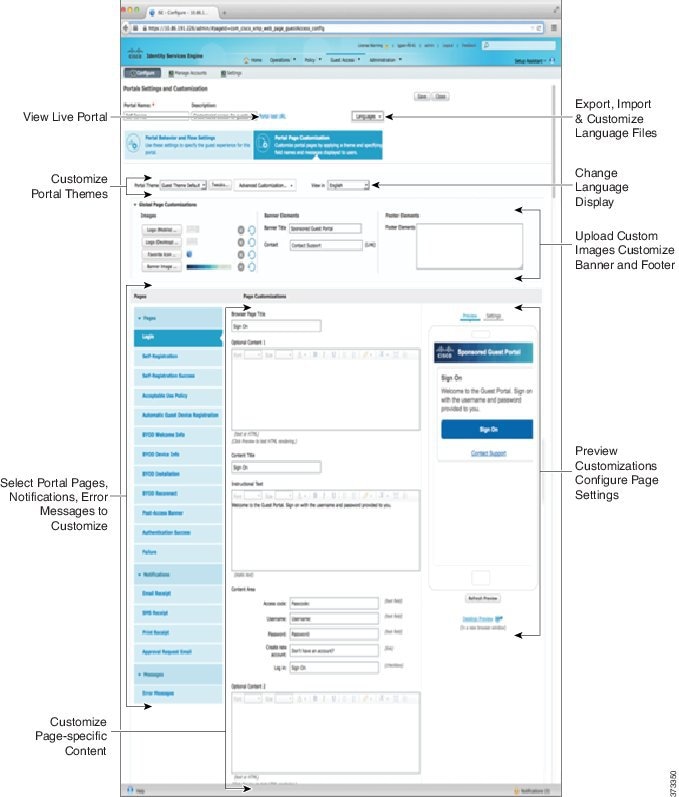

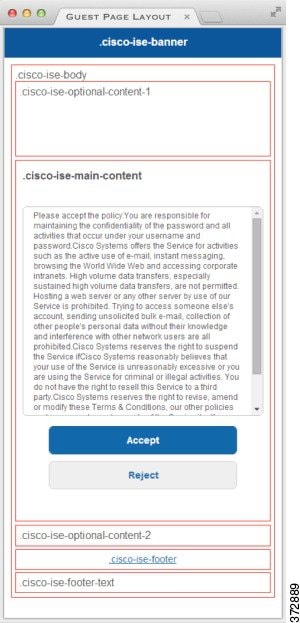

ゲストポータルの カスタマイズ

ポータルの外観およびユーザ(必要に応じてゲスト、スポンサー、または従業員)エクスペリエンスをカスタマイズするには、 ポータルテーマをカスタマイズし、ポータルページの UI 要素を変更して、ユーザに表示されるエラーメッセージと通知を 編集します。ポータルのカスタマイズの詳細については、『 』の「Customization of End-User Web Portals」の項を参照してください。

定期的な AUP 受け入れの設定

手順

|

[ポリシー(Policy)]を参照し、AUP の期限が切れた場合にゲストユーザをクレデンシャルを持つポータルにリダイレクトする新しい許可ルールを リストの上部に作成します。LastAUPAcceptanceHours を目的の最大時間と比較するには条件を使用します(たとえば LastAUPAcceptanceHours > 8)。時間の範囲 1 ~ 999 をチェックできます。 |

次の作業

エンドポイント が AUP 設定を受信したことを確認するには、次の手順を実行します。

-

[管理(Administration)]を選択します。

-

AUP が最後に受け入れられた時刻を確認するエンドポイントをクリックします(AUPAcceptedTime)。

定期的な AUP の強制

ポリシーで LastAUPAcceptance を使用して、AUP を承認することをユーザに強制できます。

If LastAUPAcceptance >= 24: Hotspot RedirectIf LastAUPacceptance < 24: PermitAccessIf Wireless_MAB: Hotspot Redirectこの例では、24 時間ごとにホットスポット ポータルに AUP を強制する方法を示します。

-

ユーザが 24 時間以上前に AUP を承認済みの場合、AUP を受け入れる(初めからやり直す)必要があります。

-

ユーザが 24 時間前以内に AUP を承認済みの場合、セッションを続行します。

-

ネットワーク(MAB)への最初のアクセス時は AUP を承認する必要があります。

クレデンシャルを持つポータルでは、そのポータルの AUP が有効であれば同じ規則を使用できます。

ゲスト ユーザ情報を保存

[アカウントを記憶する(Remember me)] は、ISE でレポートおよびログの MAC アドレスではなくゲストのユーザ名が表示されることを意味します。

ゲストが初回に認証されると、ゲストのデバイスの MAC アドレスがエンドポイントグループに保存され、 レポートでユーザ名が使用されます。ユーザが切断され、ネットワークに再接続された場合、MAC アドレスはすでにエンドポイントグループに存在するため、 ユーザは再びログイン(認証)する必要はありません。この場合、ユーザ名は利用できないため、 レポートとログには MAC アドレスが使用されます。

ISE 2.3 以降、ISE はポータル ユーザ ID を保持し、リリースに応じて一部のレポートに使用します。

-

ISE 2.3 にはこの機能が実装されていますが、オフにすることはできません。

-

ISE 2.4 には、[ゲスト(Guest)]にこの機能をオフにする機能が追加されました。新規インストールではデフォルトでオンになります。以前のリリースのアップグレードおよび復元では無効になっています。

[アカウントを記憶する(Remember Me)] のロギングの問題に関する詳細については、ISE コミュニティで『ISE 2.3+ Remember Me guest using guest endpoint group logging display』の投稿を参照してください。

[アカウントを記憶する(Remember Me)] の設定に関する詳細については、『ISE Guest Access Deployment guide』(https://communities.cisco.com/docs/DOC-77590)を参照してください。

各リリースでサポートされるレポート方法に関する詳細については、該当するリリースのリリース ノートを参照してください。

スポンサー ポータル

スポンサーポータルは、 Cisco ISE ゲストサービスの主要コンポーネントの 1 つです。スポンサーポータルを使用して、 スポンサーは承認ユーザ用の一時アカウントを作成および管理し、 企業ネットワークまたはインターネットにセキュアにアクセスできるようにします。ゲスト アカウントを作成した後、スポンサーは、スポンサーポータルを使用して、印刷、電子メール送信、 または携帯電話による送信を行ってゲストにアカウントの詳細を提供することもできます。アカウント登録ゲストに企業ネットワーク へのアクセス権を提供する前に、スポンサーはゲストアカウントを承認するように電子メールで 要求されることがあります。

スポンサー ポータルでのゲスト アカウントの管理

スポンサー ポータルのログオンのフロー

スポンサー グループにより、スポンサー ユーザに割り当てられる権限のセットが指定されます。スポンサーがスポンサー ポータルにログインすると、次の処理が行われます。

-

ISE がスポンサーのクレデンシャルを検証します。

-

スポンサーの認証が成功すると、ISE は使用可能なすべてのスポンサーグループを検索して、スポンサーが属する スポンサーグループを見つけます。次の両方の条件を満たしている場合は、スポンサーがスポンサー グループに一致しているか、属しています。

-

スポンサーは、設定されているいずれかのメンバー グループのメンバーである。

-

[その他の条件(Other Conditions)] を使用している場合は、そのスポンサーについてすべての条件が true である。

-

-

スポンサーがスポンサー グループに属している場合、スポンサーはそのグループの権限を取得します。スポンサーは複数のスポンサーグループ に属することができます。この場合、属しているすべてのグループの権限が組み合わせられます。スポンサーがどのスポンサーグループにも 属していない場合、スポンサーポータルへのログインは失敗します。

スポンサー グループとその権限は、スポンサー ポータルから独立しています。スポンサーがログインするスポンサーポータルに関係なく、 スポンサーグループの照合には同一アルゴリズムが使用されます。

スポンサー ポータルの使用

スポンサーポータルを使用して、承認された訪問者が企業ネットワークまたはインターネットにセキュアにアクセスできるようにする 一時ゲストアカウントを作成します。ゲストアカウントを作成したら、スポンサーポータルを使用してこれらのアカウントを管理し、 アカウントの詳細情報をゲストに提供することができます。

スポンサー ポータルでは、スポンサーが新しいゲスト アカウントを個別に作成するか、またはファイルからユーザ グループをインポートすることができます。

注 |

Active Directory などの外部 ID ストアから承認された ISE 管理者は、スポンサー グループに所属できます。 ただし、内部管理者アカウント(デフォルトの「admin」アカウントなど)はスポンサー グループに含めることができません。 |

スポンサー ポータルを開く方法はいくつかあります。

-

管理者コンソールで、[アカウントの管理(Manage Accounts)] リンクを使用します。管理者コンソールで、[ゲストアクセス(Guest Access)] をクリックしてから、[アカウントの管理(Manage Accounts)] をクリックします。[アカウントの管理(Manage Accounts)] をクリックすると、ALL_ACCOUNTS にアクセスできるデフォルトのスポンサーグループに割り当てられます。新しいゲストアカウントを作成できますが、 ゲストに対して通知することはできません。これは、ゲストからのアカウント アクティベーション リクエストを受信するための電子メールアドレスがないためです。 同じ権限を持ち、スポンサー ポータルにログインしてこれらのアカウントを検索するスポンサーは、通知を送信できます。

このステップでは、スポンサーポータルの [ポータルの動作およびフローの設定(Portal Behavior and Flow Settings)] ページで設定した FQDN が DNS サーバに存在している必要があります。

NAT ファイアウォールを介してスポンサー ポータルにアクセスしている場合、接続はポート 9002 を使用します。

-

管理者コンソールのスポンサー ポータル設定ページから、次の操作を実行します。[ゲストアクセス(Guest Access)]をクリックし、スポンサーポータルを開き、 [説明(Description)] フィールドの右側にある [ポータルテストURL(Portal Test URL)] リンクをクリックします。

-

ブラウザで、スポンサーポータルの [ポータル設定(Portal Settings)] ページで設定した URL(FQDN)を開きます。この URL(FQDN)は DNS サーバで定義されている必要があります。

次の作業

スポンサーポータルの使用法については、お使いのバージョンの ISE の『Sponsor Portal User Guide』(https://www.cisco.com/c/en/us/support/security/identity-services-engine/products-installation-guides-list.html)を参照してください。

スポンサー アカウントの管理

スポンサーは、スポンサーポータルからゲストユーザアカウントを作成および管理する組織の従業員または請負業者 となります。Cisco ISE は、ローカルデータベースあるいは外部の Lightweight Directory Access Protocol (LDAP)、Microsoft Active Directory、または SAML ID ストア経由でスポンサーを認証します。外部ソースを使用しない場合、スポンサー用の内部 ユーザアカウントを作成する必要があります。

スポンサー グループ

スポンサー グループは、スポンサー ポータルの使用時にスポンサーに付与される権限を制御します。スポンサーがスポンサーグループ のメンバーである場合、スポンサーにはグループに定義されている権限が付与されます。

スポンサーは、次の両方が当てはまる場合にスポンサーグループのメンバーであると見なされます。

-

スポンサーが、スポンサー グループで定義されているメンバー グループの少なくとも 1 つに属している。メンバーグループは、ユーザ ID グループか、Active Directory などの外部 ID ソースから選択されたグループです。

-

スポンサーが、スポンサー グループで指定されているすべてのその他の条件を満たしている。オプションのその他の条件は、 ディクショナリ属性で定義される条件です。これらの条件は、許可ポリシーで使用されるものと動作が 似ています。

スポンサーは、複数のスポンサー グループのメンバーにすることができます。その場合、スポンサーにはそれらすべてのグループから次のように組み合わされた 権限が付与されます。

-

いずれかのグループで有効になっている場合、「ゲストのアカウントの削除」などの個々の権限が付与されます。

-

スポンサーは、任意のグループでゲスト タイプを使用してゲストを作成できます。

-

スポンサーは、任意のグループの場所にゲストを作成できます。

-

バッチ サイズ制限などの数値は、グループの最大値が使用されます。

スポンサーがいずれかのスポンサー グループのメンバーでない場合、そのスポンサーはスポンサー ポータルにログインできません。

-

ALL_ACCOUNTS:スポンサーは、 すべてのゲストアカウントを管理できます。

-

GROUP_ACCOUNTS:スポンサーは、 同じスポンサーグループのスポンサーが作成したゲストアカウントを管理できます。

-

OWN_ACCOUNTS:スポンサーは、 自分が作成したゲストアカウントのみを管理できます。

特定のスポンサーグループで使用可能な機能をカスタマイズでき、それによりスポンサーポータルの機能を制限または 拡張できます。次に例を示します。

スポンサーアカウント の作成およびスポンサーグループへの割り当て

内部スポンサー ユーザアカウントを作成し、スポンサーポータルを使用できるスポンサーを指定するには、次の手順を実行します。

手順

| ステップ 1 |

[管理(Administration)] を選択します。適切なユーザ ID グループに内部スポンサー ユーザアカウントを割り当てます。

|

||

| ステップ 2 |

[ワークセンター(Work Centers)]の順に選択し、[メンバー(Members)] をクリックします。スポンサー ユーザ ID グループをスポンサー グループにマッピングします。 |

次の作業

スポンサーで 使用するために、追加で組織に固有のユーザ ID グループを作成することも できます。[管理(Administration)] を選択します。

スポンサー グループの設定

シスコは デフォルトのスポンサーグループを提供します。デフォルトオプションを使用しない場合、新しいスポンサーグループを作成するか、 またはデフォルトのスポンサーグループを編集して設定を変更 できます。スポンサーグループを複製して、同じ設定と権限を持つスポンサー グループをさらに作成することもできます。

スポンサーグループを 無効にすることができます。無効になったグループのメンバーは スポンサーポータルにログインできなくなります。Cisco ISE によって提供されているデフォルトの スポンサーグループ以外のスポンサーグループを削除できます。

手順

| ステップ 1 |

[ワークセンター(Work Centers)] の順に選択します。 |

| ステップ 2 |

[スポンサーグループ名(Sponsor group name)] と [説明(Description)] に入力します。 |

| ステップ 3 |

[一致基準(Matching Criteria)]:このセクションの設定により、スポンサーがこのグループのメンバーかどうかが判別されます。

1 つ以上の設定されたメンバーグループとの一致に加えて、スポンサーはここで作成するすべての条件に一致する必要があります。認証しているスポンサーユーザが複数のスポンサーグループの一致基準を満たす場合には、 そのユーザには次のようにアクセス許可が付与されます。

[メンバー グループ(Member Groups)] のみが指定されている一致基準、または [その他の条件(Other Conditions)] のみが指定されている一致基準を作成できます。[その他の条件(Other Conditions)] のみを指定する場合、 スポンサーグループのスポンサーのメンバーシップは、一致するディクショナリ属性のみに基づいて決定されます。 |

| ステップ 4 |

このスポンサーグループに基づく スポンサーによって作成できるゲストタイプを指定するには、 [このスポンサーグループはこれらのゲストタイプを使用してアカウントを作成可能(This sponsor group can create accounts using these guest types)] でボックス内をクリックして、 1 つ以上のゲストタイプを選択します。 [次の場所にゲストタイプを作成(Create Guest Types at)] の下のリンクをクリックして、このスポンサーグループに割り当てるゲストタイプをさらに作成できます。新しいゲストタイプを作成した後、 その新しいゲストタイプを選択するには、スポンサーグループを保存して閉じ、再度開いてください。 |

| ステップ 5 |

[ゲストが訪問するロケーションを選択(Select the locations that guests will be visiting)] を使用して、 ゲストアカウントの作成時にスポンサーグループのスポンサーが選択できる ロケーション(ゲストの時間帯の設定に使用)を指定します。 [次の場所にゲストロケーションを設定(Configure guest locations at)] の下のリンクをクリックして、ゲスト ロケーションを追加することで、選択できるロケーションをさらに追加できます。新しいゲストロケーションを作成した後、その新しいゲストロケーションを選択するには、 スポンサーグループを保存して閉じ、再度開いてください。 これによって、 ゲストが他のロケーションからログインできなくなることはありません。 |

| ステップ 6 |

スポンサーがユーザの作成後に [通知(Notify)] をクリックする操作を行わずにすむようにするには、[自動ゲスト通知(Automatic guest notification)] の下の [電子メールアドレスが使用可能な場合はアカウント作成時にゲストに電子メールを自動的に送信する(Automatically email guests upon account creation if email address is available)] をオンにします。これにより、電子メールが送信されたことを示すウィンドウが表示されます。また、このオプションをオンにすると 、[ゲスト通知は自動送信されました(Guest notifications are sent automatically] というヘッダーがスポンサーポータルに追加されます。 |

| ステップ 7 |

[スポンサー作成可能(Sponsor Can Create)] で、このグループ内のスポンサーがゲストアカウントを作成するために使用できる オプションを設定します。

|

| ステップ 8 |

[スポンサーが管理可能(Sponsor Can Manage)] で、このスポンサーグループのメンバーが表示および管理できる ゲストアカウントを制限できます。

|

| ステップ 9 |

[スポンサーの権限(Sponsor Can)] で、このスポンサーグループのメンバーに、 ゲストのパスワードおよびアカウントに関連する追加の権限を提供できます。

|

| ステップ 10 |

[保存(Save)] をクリックし、[閉じる(Close)] をクリックします。 |

スポンサー アカウント作成のためのアカウント コンテンツの設定

ゲストとスポンサーが新しいゲスト アカウントの作成時に指定する必要があるユーザ データのタイプを設定できます。ISE アカウントを 識別するために必要なフィールドがありますが、その他のフィールドを削除し、独自のカスタムフィールドを追加することができます。

スポンサーによるアカウント作成用のフィールドを設定するには、次の手順に従います。

-

ISE で [ワークセンター(Work Centers)]を選択し、スポンサーポータルを編集します。

-

[ポータルページのカスタマイズ(Portal Page Customization)] タブを選択します。

-

下にスクロールして [既知のゲストのアカウント作成(Create Account for Known Guests)] を選択します。

-

右側の [プレビュー(Preview)] 表示で [設定(Settings)] を選択します。

これらの設定により、スポンサー ポータルでのゲスト アカウントの作成時に表示される、ゲスト アカウントに必要なフィールドが決定します。 この設定は、ゲスト タイプ [既知(Known)]、[ランダム(Random)]、および [インポート(Imported)] に適用されます。新しいユーザをインポートするためにスポンサーがダウンロードするテンプレートは動的に作成されるので、 [既知のゲスト(Known Guests)] で設定したフィールドだけが含まれます。

アカウントのユーザ名とパスワードのインポート

スポンサーはユーザ名とパスワードをインポートできますが、スポンサーが CSV テンプレートをダウンロードするときにはこれらの行がテンプレートに追加されません。 スポンサーはこれらのヘッダーを追加できます。ISE が列を認識できるように、ヘッダーの名前が正しく設定されている必要があります。

-

[ユーザ名(Username)]:User Name または UserName です。

-

[パスワード(Password)]:password である必要があります。

スポンサー ポータルの特別な設定

次の設定は、[インポートされたゲストにアカウントを作成(Create Account for Imported Guests)] ページ、[ポータルページのカスタマイズ(Portal Page Customizations)] タブ、 スポンサーポータルで一意です。

-

[スポンサーによるゲストクレデンシャルの電子メールのコピーを許可(Allow sponsor to be copied in Guest Credentials email)]:このオプションを有効にすると、インポートされたゲストに正常に送信されるゲストクレデンシャルの各電子メールがスポンサーにも 送信されます。デフォルトでは、電子メールはスポンサーに送信されません。

-

[スポンサーによるサマリーの電子メールの受信を許可(Allow sponsor to receive summary email)]:スポンサーがユーザリストをインポートすると、ISE はインポートされたすべてのユーザを含むサマリーの電子メールを 1 つ送信します。このオプションをオフにすると、 スポンサーはインポートされたユーザごとにそれぞれ電子メールを受信します。

スポンサー ポータル フローの設定

デフォルトポータルと、証明書、エンドポイント ID グループ、ID ソース順序、 ポータルテーマ、イメージ、および Cisco ISE によって提供されるその他の詳細などの デフォルト設定を使用できます。デフォルト設定を使用しない場合は、 新しいポータルを作成するか、必要性に合うように既存の設定を編集する 必要があります。同じ設定で複数のポータルを作成する場合は、 ポータルを複製できます。

会社の営業所や その小売の場所にさまざまなブランディングがある場合、 会社にさまざまな製品ブランドがある場合、または市役所が火災、警察、 およびその他の部門で異なるテーマのポータルを必要とする場合は、 複数のスポンサーポータルを作成することもできます。

これらは、 スポンサーポータルの設定に関連するタスクです。

はじめる前に

「スポンサーグループの設定」の説明に従い、サイトの既存のスポンサーグループを設定または編集します。

手順

| ステップ 1 | |

| ステップ 2 | |

| ステップ 3 | |

| ステップ 4 | |

| ステップ 5 | |

| ステップ 6 |

(任意)スポンサーポータルのカスタマイズ |

ポリシーサービス の有効化

Cisco ISE エンドユーザ Web ポータルをサポートするには、ホストするノードでポータルポリシーサービス を有効にする必要があります。

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

ノードをクリックして、 [編集(Edit)] をクリックします。 |

| ステップ 3 |

[全般設定(General Settings)] タブで、[ポリシーサービス(Policy Service)] をオンにします。 |

| ステップ 4 |

[セッションサービスの有効化(Enable Session Services)] オプションをオンにします。 |

| ステップ 5 |

[保存(Save)] をクリックします。 |

ゲストサービスの 証明書の追加

デフォルトの証明書を 使用しない場合は、有効な証明書を追加して、証明書グループタグに 割り当てることができます。すべてのエンドユーザ Web ポータルに使用されるデフォルトの証明書グループタグ は [デフォルトポータル証明書グループ(Default Portal Certificate Group)] です。

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

システム 証明書を追加し、ポータルに使用する証明書グループタグに 割り当てます。 この

証明書グループタグは、ポータルを作成または編集するときに選択できるように

なります。

|

| ステップ 3 |

[ワークセンター(Work Centers)]を選択します。 |

| ステップ 4 |

新しく 追加された証明書に関連付けられた [証明書グループタグ(Certificate group tag)] ドロップダウンリストから 特定の証明書グループタグを選択します。 |

外部 ID ソースの作成

Cisco ISE では、Active Directory、LDAP、RADIUS トークン、RSA SecurID サーバなどの外部 ID ソースに接続して、 認証/許可のユーザ情報を取得できます。外部 ID ソースには、証明書ベースの認証に必要な証明書認証 プロファイルも含まれています。

注 |

認証済みユーザ ID を受信して共有できるようにするパッシブ ID サービスを 使用するには、 『Cisco ISE Admin Guide: Asset Visibility』の「Additional Passive Identity Service Providers」の項を参照してください。 |

手順

| ステップ 1 |

[管理(Administration)] を選択します。 |

| ステップ 2 |

次のオプションの いずれかを選択します。

|

ID ソース 順序の作成

はじめる前に

Cisco ISE に外部 ID ソースを設定していることを確認します。

次のタスクを実行するには、ネットワーク管理者またはシステム管理者である必要があります。

ゲストユーザがローカル WebAuth を使用して認証できるようにするには、ゲストポータル認証ソースと ID ソース順序に同じ ID ストアが含まれるように設定する必要があります。

手順

| ステップ 1 |

[管理(Administration)] > [ID 管理(Identity Management)] > [ID ソース順序(Identity Source Sequences)] > [追加(Add)] を選択します。 |

| ステップ 2 |

ID ソース順序の名前を入力します。 また、任意で説明を入力できます。 |

| ステップ 3 |

[証明書認証プロファイル(Certificate Authentication Profile)] チェックボックスをオンにし、証明書ベースの認証のための証明書認証プロファイルを 選択します。 |

| ステップ 4 |

[選択済み(Selected)] リストボックスの ID ソース順序に含めるデータベースを選択します。 |

| ステップ 5 |

Cisco ISE がデータ ベースを検索する順に [選択済み(Selected)] リストのデータベースを並べ替えます。 |

| ステップ 6 |

[高度な検索リスト(Advanced Search List)] 領域で、次のいずれかのオプションを選択します。

|

| ステップ 7 |

[送信(Submit)] をクリックして ID ソース順序を作成すると、その後この ID ソース順序をポリシーで使用できます。 |

スポンサーポータル の作成

スポンサー ポータルを提供して、ネットワークに接続してインターネットと内部リソースおよびサービスにアクセスするゲスト のアカウントをスポンサーが作成、管理、および承認できるように することができます。

Cisco ISE では、 別のポータルを作成する必要なく使用できるデフォルトのスポンサーポータルが 用意されています。ただし、新しいスポンサーポータルを作成するか、 既存のものを編集または複製できます。デフォルトのスポンサーポータル以外のすべての ポータルを削除できます。

[ポータルの動作およびフローの設定(Portal Behavior and Flow Settings)] タブの [ページ設定(Page Settings)] で行った変更は、 スポンサーフロー図のグラフィカルフローに反映されます。[AUP] ページなどのページを有効にすると、 そのページがフローに表示され、スポンサーはポータルでそれを確認します。無効にした場合は、 そのページがフローから削除され、次に有効にされたページがスポンサーに 表示されます。

はじめる前に

このポータルで 使用するために、必要な証明書、外部 ID ソース、および ID ソース 順序が設定されていることを確認します。

手順

| ステップ 1 |

「 スポンサーポータルのポータル設定」の説明に従って、[ポータル設定(Portal Settings)] ページを設定します。 ここで使用する

ポータル名が他のエンドユーザポータルに使用されていないことを確認します。

|

| ステップ 2 |

「 スポンサーポータルのログイン設定」の説明に従って、[ログイン設定(Login Settings)] ページを設定します。 |

| ステップ 3 |

「 スポンサーポータルの利用規定(AUP)設定 」の説明に従って、[利用規定(AUP)ページ設定(Acceptable Use Policy (AUP) Page Settings)] ページを設定します。 |

| ステップ 4 |

「 ゲストパスワードポリシーと有効期限の設定 」と「 ゲストパスワードポリシーのルール」の説明に従って、[スポンサーのパスワード変更設定(Sponsor Change Password Settings)] ページを設定します。 |

| ステップ 5 |

「 スポンサーポータルのポストログインバナー設定」の説明に従って、[ポストログインバナーページ設定(Post-Login Banner Page Settings)] ページを 設定します。 |

| ステップ 6 |

[スポンサー ポータル アプリケーションの設定(Sponsor Portal Application Settings)] では、ポータルをカスタマイズする場合は [ポータルのカスタマイズ(Portal Customization)] タブを 参照します。 |

| ステップ 7 |

[保存(Save)] をクリックします。 |

スポンサー ポータルのカスタマイズ

ポータルの外観およびユーザエクスペリエンスをカスタマイズするには、ポータルテーマをカスタマイズし、 ポータルページの UI 要素を変更して、ユーザに表示されるエラーメッセージと通知を編集します。ポータルのカスタマイズの 詳細については、「エンドユーザ Web ポータルのカスタマイズ」を参照してください。

スポンサー アカウント作成のためのアカウント コンテンツの設定

ゲストとスポンサーが新しいゲスト アカウントの作成時に指定する必要があるユーザ データのタイプを設定できます。ISE アカウントを 識別するために必要なフィールドがありますが、その他のフィールドを削除し、独自のカスタムフィールドを追加することができます。

スポンサーによるアカウント作成用のフィールドを設定するには、次の手順に従います。

-

ISE で [ワーク センター(Work Centers)] > [ゲスト アクセス(Guest Access)] > [ポータルとコンポーネント(Portals & Components)] > [スポンサー ポータル(Sponsor Portals)] を選択し、スポンサー ポータルを編集します。

-

[ポータルページのカスタマイズ(Portal Page Customization)] タブを選択します。

-

下にスクロールして [既知のゲストのアカウント作成(Create Account for Known Guests)] を選択します。

-

右側の [プレビュー(Preview)] 表示で [設定(Settings)] を選択します。

これらの設定により、スポンサー ポータルでのゲスト アカウントの作成時に表示される、ゲスト アカウントに必要なフィールドが決定します。

-

この設定は、ゲスト タイプ [既知(Known)]、[ランダム(Random)]、および [インポート(Imported)] に適用されます。新しいユーザをインポートするためにスポンサーがダウンロードするテンプレートは動的に作成されるので、 [既知のゲスト(Known Guests)] で設定したフィールドだけが含まれます。

スポンサーによるアカウントのユーザ名とパスワードのインポート

スポンサーはユーザ名とパスワードをインポートできますが、スポンサーがテンプレートをダウンロードするときにはこれらの行はテンプレートに追加されません。 スポンサーはこれらのヘッダーを追加できます。ISE が列を認識できるように、ヘッダーの名前が正しく設定されている必要があります。

-

ユーザ名:User Name または UserName のいずれかを指定します。

-

パスワード :password にする必要があります。

スポンサーに対して使用可能な時間設定項目の設定

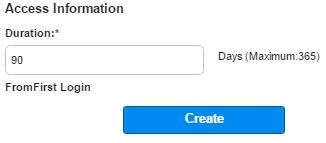

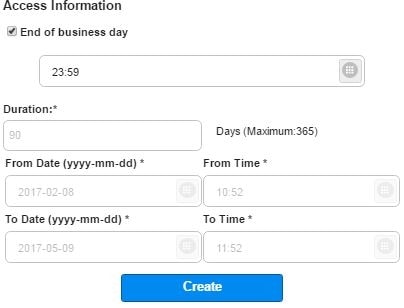

スポンサーは新しいゲスト アカウントを作成するときに、アカウントがアクティブである期間を設定します。スポンサーが使用できるオプションを設定して、 スポンサーがアカウントの期間と、開始時刻および終了時刻を設定できるようにすることができます。これらのオプションはゲストタイプ別に 設定されます。スポンサーに対し、[アクセス情報(Access Information)] というヘッダーの下に結果が表示されます。

スポンサーのポータルアカウント期間オプションを制御する [ゲストタイプ(Guest Type)] 設定は、[最大アクセス時間(Maximum Access Time)] ヘッダーの下にあります。この設定について 次に説明します。

-

[初回ログインから(From-First-Login)]:スポンサー ポータルには [期間(Duration)] フィールドが表示され、その下に [初回ログインから(From-First-Login)] が表示されます。

ゲスト タイプ設定の [最大アカウント期間(Maximum account duration)] により、スポンサーがその期間として入力できる値が決定されます。

-

[スポンサーが指定した日付から(From sponsor-specified date)](該当する場合はアカウント登録の日付):スポンサーは、期間を [営業日の終わり(End of business day)] として設定するか、 または [営業日の終わり(End of business day)] フィールドをオフにして、期間、開始時刻、および終了時刻を設定するかを選択できます。

期間と有効な日付を制御するゲストタイプ設定は、[アクセスを許可する日付と時刻(Allow access only on these days and times)] ヘッダー の下にあります。

-

選択した曜日により、スポンサーのカレンダーで選択できる日付が制限されます。

-

期間と日付を選択すると、スポンサー ポータルで最大アカウント期間が適用されます。

-

スポンサー ポータルの Kerberos 認証

ISE を設定して、Windows にログオンしているスポンサーユーザのスポンサーポータルへのアクセスの認証に Kerberos を使用することが できます。このプロセスは、Kerberos チケットでログインしているスポンサー ユーザの Active Directory クレデンシャルを使用します。ブラウザが ISE との SSL 接続を確立した後、セキュアトンネル内で Kerberos SSO が実行されます。

次の項目は同じ Active Directory ドメインに存在する必要があります。

-

スポンサーの PC

-

ISE PSN

-

このスポンサー ポータルに設定された FQDN

この要件は、Microsoft では Active Directory フォレスト間の双方向の信頼での Kerberos SSO がサポートされていないため必要です。

スポンサー ユーザは、Windows にログオンする必要があります。

ゲスト ポータルの Kerberos 認証はサポートされていません。

Kerberos の設定

スポンサーポータルで Kerberos を有効にするには、[スポンサー設定とカスタマイズ(Sponsor Settings and Customization)] ページで [Kerberos SSOを許可する(Allow Kerberos SSO)] チェックボックスをオンにします。

スポンサーのブラウザも正しく設定されていなければなりません。次のセクションでは、各ブラウザを手動で設定する方法を説明します。

Firefox を手動で設定するには

-

アドレスバーに

about:configと入力します。 -

表示される警告は無視し、クリックして続行します。

-

検索バーで

negotiateを検索します。 -

network.negotiate-auth.delegation-urisとnetwork.negotiate-auth.trusted-urisに FQDN を追加します。各属性の URL の一覧はコンマで区切られます。 -

タブを閉じます。ブラウザが使用可になり、再起動は必要ありません。

Internet Explorer を手動で設定するには

-

右上の歯車をクリックし、[インターネットオプション(Internet Options)] を選択します。

-

[セキュリティ(Security)] タブをクリックします。

-

[ローカルイントラネット(Local Intranet)] を選択します。

-

[サイト(Sites)] ボタンをクリックしてから、[詳細(Advanced)] ボタンをクリックします。

-

文字列に

<mydomain>.comを追加します(<mydomain>はスポンサーポータル FQDN のワイルドカード)、または FQDN を入力します。 -

[閉じる(Close)] をクリックし、[OK] をクリックします。

-

[Advanced] タブをクリックします。

-

[セキュリティ(Security)] チェックボックスまで下方向にスクロールし、[統合Windows認証を有効にする(Enable Integrated Windows Authentication)] チェックボックスが有効になっていることを確認します。

-

コンピュータを再起動します。

Chrome は Internet Explorer から設定を取得します

トラブルシューティング

-

コマンドプロンプトで

set userを実行し、マシンが適切な AD ドメインに連結されていることを確認します。 -

コマンドプロンプトで

klistを実行し、キャッシュされた Kerberos チケットとホスト名の一覧を表示します。 -

SPNEGO トークン データを見ます。NTLM パスワードベースのトークン文字列は、Kerberos トークン文字列よりもはるかに短く、正しい トークン文字列は 1 行に収まりません。

-

kerberosフィルタを使用して Wireshark を使用し、存在する場合は Kerberos 要求をキャプチャします。

注 |

Kerberos SSO オプションを有効にすると、ユーザは、Kerberos SSO が正しく機能するノード FQDN でスポンサーポータルにアクセスする 必要があります。スポンサーポータルでポータル FQDN が設定されている場合、ユーザがポータル FQDN に接続すると、 そのノード FQDN によってこのポータルにリダイレクトされます。 |

スポンサーがスポンサー ポータルにログインできない

問題

「Invalid username or password. Please try again.」

原因

-

スポンサーが 無効なクレデンシャルを入力しました。

-

スポンサーは、 ユーザレコードがデータベース(内部ユーザまたは Active Directory)にないため 無効です。

-

スポンサーが属する スポンサーグループは無効です。

-

スポンサーのユーザアカウントがアクティブな/有効な スポンサーグループのメンバーではありません。これは、スポンサーユーザの ID グループが いずれのスポンサーグループのメンバーでもないことを意味します。

-

スポンサーの 内部ユーザアカウントは無効(一時停止中)です。

ソリューション

-

ユーザの クレデンシャルを確認します。

-

スポンサーグループ を有効にします。

-

ユーザアカウントが 無効になっている場合は復元します。

-

スポンサーユーザの ID グループをスポンサーグループのメンバーとして 追加します。

ゲストとスポンサーの アクティビティのモニタ

Cisco ISE は、 エンドポイントおよびユーザ管理情報、およびゲストとスポンサーのアクティビティを参照できる さまざまなレポートとログを提供します。Cisco ISE 1.2 レポート の一部は廃止されましたが、情報は他のレポートで表示できます。

オンデマンドまたは スケジュールベースでこれらのレポートを実行できます。

手順

| ステップ 1 |

[操作(Operations)] を選択します。 |

| ステップ 2 |

レポート セレクタで、[ゲストアクセスレポート(Guest Access Reports)] および [エンドポイントとユーザ(Endpoints and Users)] 選択を展開し、さまざまな ゲスト、スポンサー、およびエンドポイントに関するレポートを表示します。 |

| ステップ 3 |

レポートを 選択し、[フィルタ(Filters)] ドロップダウンリストを使用して、検索するデータを選択します。 ユーザ名、 ポータル名、デバイス名、エンドポイント ID グループ、および 他のデータについてフィルタを使用できます。 |

| ステップ 4 |

データを表示する [時間範囲(Time Range)] を選択します。 |

| ステップ 5 |

[実行(Run)] をクリックします。 |

メトリック ダッシュボード

注 |

ホットスポット フローの場合、[認証されたゲスト(Authenticated Guests)] ダッシュレットにエンドポイントが表示されません。 |

AUP 受け入れ ステータスレポート

AUP 受け入れステータス レポートには、すべてのゲストポータルからの、ゲストによる利用規定(AUP)の受け入れの ステータスが示されます。このレポートは、[操作(Operations)] から使用できます。

レポートを使用して、 特定の期間のすべての許可および拒否された AUP 接続を追跡 できます。

ゲスト アカウンティング レポート

ゲスト アカウンティング レポート は、指定された期間のゲストログイン履歴を表示します。このレポート は、[操作(Operations)] で利用できます。

マスターゲスト レポート

マスターゲストレポート は、さまざまなレポートからのデータを単一のビューへ結合して、複数の異なるレポートソースから データをエクスポートできるようにします。データカラムをさらに追加したり、表示またはエクスポートしない データカラムを削除したりできます。このレポートは、[操作(Operations)] で利用できます。このレポートには、 非推奨のゲスト アクティビティ レポートに含まれていた情報も含まれるようになりました。

このレポートはすべての ゲストアクティビティを収集し、ゲストユーザがアクセスした Web サイトに関する詳細を提供します。 このレポートをセキュリティ監査の目的で使用して、ゲストユーザ がいつネットワークにアクセスして、何を行ったかを確認できます。アクセスした Web サイトの URL などの ゲストのインターネット アクティビティを表示するには、初めに次の操作を行う必要があります。

-

成功した認証の ロギングカテゴリを有効にします。[管理(Administration)] を選択して、[成功した認証(Passed authentications)] を選択します。

-

ゲストトラフィックで使用する ファイアウォールで次のオプションを有効にします。

-

HTTP トラフィックを検査し、 Cisco ISE モニタリングノードにデータを送信します。Cisco ISE はゲスト アクティビティ レポートに 対して IP アドレスおよびアクセスした URL だけを必要とするため、可能な場合は、 この情報だけが含まれるようにデータを制限します。

-

Cisco ISE モニタリングノードに syslog を送信します。

-

スポンサーのログインおよび 監査レポート

スポンサーログインおよび監査 レポートは、次を追跡する統合レポートです。

-

スポンサー ポータルでのスポンサーによるログイン アクティビティ。

-

スポンサーポータルでスポンサーが実行したゲスト関連の 操作。

このレポートは、[操作(Operations)] で使用できます。

ゲストおよびスポンサー ポータルの監査ロギング

ゲストポータルおよび スポンサーポータルで特定のアクションが実行されると、基礎となる監査システムに監査ログメッセージが 送信されます。デフォルトでは、これらのメッセージは、 /opt/CSCOcpm/logs/localStore/iseLocalStore.log ファイルに記録されます。

これらの メッセージを syslog によってモニタリング/トラブルシューティング システムおよびログコレクタに送信するように設定することが できます。モニタリングサブシステムによって、 適切なスポンサー、デバイス監査ログ、およびゲストのアクティビティログにこの情報が示されます。

ゲストログインフローは、 ゲストログインが成功したか失敗したかにかかわらず、監査ログに記録されます。

ゲスト アクセス Web 認証オプション

Cisco ISE ゲスト サービスと Web 認証サービスでは、セキュアなゲスト アクセスを有効にするための複数の展開オプションがサポートされています。ローカルまたは 中央 Web 認証とデバイス登録 Web 認証を使用した有線または無線のゲスト接続を提供することができます。

-

[中央 Web 認証(Central WebAuth)]:すべてのゲスト ポータルに適用されます。有線および無線の両方の接続要求に対して、中央 Cisco ISE RADIUS サーバを介した Web 認証を使用します。ゲストは、ホットスポット ゲスト ポータルでオプションのアクセス コードを入力するか、クレデンシャルを持つゲストポータルでユーザ名とパスワードを入力することにより、後で認証されます。

注

ユーザ クレデンシャルのブラウザへのリダイレクト(CWA)を使用する場合、複数のタブが開いたブラウザを使用しているユーザはサポートされません。 リダイレクト時に、ブラウザが複数のタブを開いていると、ISE はすべてのタブにリダイレクトします。ユーザはポータルにログインできますが、 ISE はセッションを承認できず、ユーザはアクセスに失敗します。

この問題を回避するには、ユーザがブラウザ上で 1 つを除くすべてのタブを閉じる必要があります。

-

ローカル Web 認証(ローカル WebAuth):クレデンシャルを持つゲスト ポータルに適用されます。ゲストは、有線接続の場合はスイッチに接続し、 ワイヤレス接続の場合はワイヤレス LAN コントローラ(WLC)に接続します。ネットワーク アクセス デバイス(NAD)は、認証用の Web ページにゲストを転送します。ゲストは、認証のために、クレデンシャルを持つゲスト ポータルでユーザ名とパスワードを入力します。

-

デバイス登録 Web 認証(デバイス登録 WebAuth):ホットスポット ゲスト ポータルにのみ適用されます。Cisco ISE は、 Web 認証の前にゲストデバイスを登録して承認します。ゲストが有線またはワイヤレス NAD に接続すると、 ゲストはホットスポット ゲスト ポータルに転送されます。ゲストは、クレデンシャル(ユーザ名とパスワード)を入力せずにネットワークにアクセスします。

|

ゲストアクセスを提供するように Cisco ISE と Cisco ワイヤレスコントローラを設定する方法については、『ISE Guest AccessPrescriptive Deployment Guide』を参照してください。 ISE のテクニカルノート『ISE Wireless Guest Setup Guide & Wizard』も参照してください。 |

中央 WebAuth プロセス対応の NAD

このシナリオでは、 ネットワーク アクセス デバイス(NAD)で、不明なエンドポイント接続から Cisco ISE RADIUS サーバへの新しい認証要求を作成します。これで、エンドポイントは Cisco ISE への URL-redirect を受け取ります。

注 |

webauth-vrf-aware コマンドは、IOS XE 3.7E、IOS 15.2(4)E 以降のバージョンでのみサポートされています。その他のスイッチでは、 Virtual Route Forwarding(VRF)環境での WebAuth URL リダイレクトはサポートされていません。このような場合、回避策として、トラフィックを VRF に戻すためのルート をグローバル ルーティング テーブルに追加できます。 |

ゲストデバイスが NAD に 接続されている場合、ゲストサービスのインタラクションは、ゲストポータルの中央 WebAuth の ログインにつながる MAC 認証バイパス(MAB)要求の形式を 取ります。無線と有線の両方のネットワーク アクセス デバイスに 適用される後続の中央 Web 認証(中央 WebAuth)プロセスの概要は、 次のとおりです。

-

ゲストデバイス は、有線接続によって NAD に接続します。ゲストデバイス上に 802.1X サプリカントはありません。

-

MAB の サービスタイプを扱う認証ポリシーにより、MAB が引き続き失敗し、 中央 WebAuth ユーザインターフェイスの URL-redirect を含む制限付きネットワークプロファイルが 返されます。

-

NAD は、 Cisco ISE RADIUS サーバに対して MAB 要求を認証するように設定されています。

-

Cisco ISE RADIUS サーバ で MAB 要求が処理されますが、ゲストデバイスのエンドポイントが見つかりません。

この MAB の失敗により、 制限付きネットワークプロファイルが適用され、プロファイル内の URL-redirect 値が access-accept で NAD に返されます。この機能をサポートするには、 許可ポリシーが存在し、適切な有線または無線 MAB(複合条件下で)と、 任意で「Session:Posture Status=Unknown」条件が備わっていることを 確認します。NAD では、この値に基づいて、デフォルトポート 8443 のすべてのゲスト HTTPS トラフィック が URL-redirect 値にリダイレクトされます。

この場合の標準の URL 値は次のとおりです:

https://ip:port/guestportal/gateway?sessionId=NetworkSessionId&portal=<PortalID>&action=cwa。 -

ゲストデバイス が、Web ブラウザから URL をリダイレクトするための HTTP 要求を開始します。

-

NAD により、 最初の access-accept から返された URL-redirect 値に要求がリダイレクトされます。

-

CWA をアクション としたゲートウェイ URL 値は、ゲスト ポータル ログイン ページにリダイレクトされます。

-

ゲストは ログインクレデンシャルを入力してログインフォームを送信します。

-

ゲストサーバは ログインクレデンシャルを認証します。

-

フローのタイプに応じて、 次の処理が実行されます。

-

クライアント プロビジョニングを実行するようにゲストポータルが 設定されていない非ポスチャフロー(これ以上の検証がない認証)の場合、 ゲストサーバは CoA を NAD に送信します。この CoA により、NAD は Cisco ISE RADIUS サーバを使用してゲストデバイスを再認証します。設定された ネットワークアクセスとともに新しい access-accept が NAD に返されます。 クライアント プロビジョニングが未設定で、VLAN を変更する必要がある場合、 ゲストポータルで VLAN IP の更新が行われます。ゲストはログインクレデンシャルを再入力する必要は ありません。初回ログイン時に入力したユーザ名とパスワードが 自動的に使用されます。

-

クライアント プロビジョニングを実行するようにゲストポータルが 設定されているポスチャフローの場合、ゲストデバイスの Web ブラウザに、ポスチャエージェントのインストールおよびコンプライアンスのための [クライアント プロビジョニング(Client Provisioning)] ページが表示されます(必要に応じて、 クライアント プロビジョニング リソース ポリシーに 「NetworkAccess:UseCase=GuestFlow」条件を含めることもできます)。

-

Linux 向けの クライアント プロビジョニングやポスチャエージェントは存在しないため、 ゲストポータルはクライアント プロビジョニング ポータルにリダイレクトされ、クライアント プロビジョニング ポータルは元のゲスト認証サーブレットにリダイレクトされます。 この認証サーブレットで、必要に応じて IP リリース/更新が行われてから、CoA が実行されます。

クライアント プロビジョニング ポータルへのリダイレクションを使用して、 クライアント プロビジョニング サービスはゲストデバイスに非永続的 Web エージェントをダウンロードし、 デバイスのポスチャチェックを実行します(必要に応じて、ポスチャポリシーに 「NetworkAccess:UseCase=GuestFlow」条件を含めることもできます)。

ゲストデバイス が非準拠の場合、「NetworkAccess:UseCase=GuestFlow」条件および「Session:Posture Status=NonCompliant」条件 を備えた許可ポリシーが設定済みであることを 確認してください。

ゲスト デバイスが準拠している場合は、設定した許可ポリシーに「NetworkAccess:UseCase=GuestFlow」条件 および「Session:Posture Status=Compliant」条件が含まれていることを 確認してください。ここから、クライアント プロビジョニング サービスによって NAD に対して CoA が発行されます。この CoA により、NAD は Cisco ISE RADIUS サーバを使用してゲストを 再認証します。設定されたネットワークアクセスとともに新しい access-accept が NAD に 返されます。

注 |

「NetworkAccess: UseCase=GuestFlow」は、ゲストとしてログインする Active Directory(AD)および LDAP ユーザにも適用できます。 |

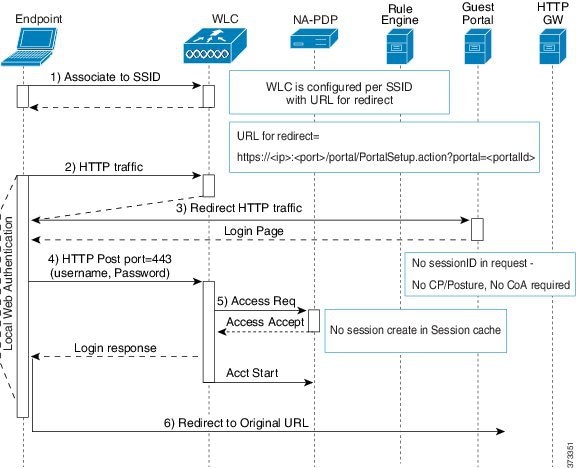

ローカル WebAuth プロセス対応のワイヤレス LAN コントローラ

このシナリオでは、ゲストが ログインすると、ワイヤレス LAN コントローラ(WLC)に転送されます。その後、WLC は ゲストをゲストポータルにリダイレクトします。ゲストポータルでは、 ログインクレデンシャルの入力を求められ、必要に応じて利用規定(AUP)の受け入れやパスワードの変更を 実行することもできます。完了したら、ゲストデバイスのブラウザは WLC にリダイレクトされ、 POST 経由でログインクレデンシャルが提供されます。

WLC は、Cisco ISE RADIUS サーバ経由で ゲストのログイン処理を行うことができます。その処理が完了したら、WLC は ゲストデバイスのブラウザを元の URL の宛先にリダイレクトします。ゲストポータルの元の URL リダイレクトを サポートするためのワイヤレス LAN コントローラ(WLC)と ネットワーク アクセス デバイス(NAD)の要件は、リリース IOS-XE 3.6.0.E および 15.2(2)E が動作する WLC 5760 および Cisco Catalyst 3850、3650、2000、3000、および 4000 シリーズアクセススイッチ です。

ローカル WebAuth プロセス対応の有線 NAD

このシナリオでは、ゲストポータルにより、 ゲストのログイン要求がスイッチ(有線 NAD)にリダイレクトされます。ログイン要求は、 スイッチにポストされる HTTPS URL の形式になり、 ログインクレデンシャルが含まれます。スイッチにゲストログイン要求が届くと、 設定済みの Cisco ISE RADIUS サーバを使用してゲストの認証が行われます。

-

Cisco ISE により、HTML リダイレクトを含む login.html ファイルを NAD に アップロードするよう要求されます。HTTPS 要求が発生すると、この login.html ファイルが ゲストデバイスのブラウザに返されます。

-

ゲストデバイスのブラウザがゲストポータルにリダイレクトされます。 ここで、ゲストのログインクレデンシャルが入力されます。

-

利用規定(AUP)とパスワード変更が処理された後(両方ともオプションです)、 ゲストポータルにより、ログインクレデンシャルをポストするゲストデバイスのブラウザ が NAD にリダイレクトされます。

-

NAD により、Cisco ISE RADIUS サーバに対して RADIUS 要求が発行され、 ゲストの認証と許可が行われます。

Login.html ページに必要な IP アドレスおよび ポートの値

login.html ページ の次の HTML コードで、IP アドレスとポートの値を Cisco ISE ポリシーサービスノードと 同じ値に変更する必要があります。デフォルト ポートは 8443 ですが、この値を変更できます。そのため、スイッチに割り当てた 値が Cisco ISE の設定と一致していることを確認してください。

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.0 Transitional//EN">

<HTML>

<head>

<title>ISE Guest Portal</title>

<meta Http-Equiv="Cache-Control" Content="no-cache">

<meta Http-Equiv="Pragma" Content="no-cache">

<meta Http-Equiv="Expires" Content="0">

<meta http-equiv="content-type" content="text/html; charset=utf-8">

<meta http-equiv="REFRESH" content="0;url=https://ip:port/portal/PortalSetup.action?switch_url=wired">

</HEAD>

<BODY>

<center>

Redirecting ... Login

<br>

<br>

<a href="https://ip:port/portal/PortalSetup.action?switch_url=wired">ISE Guest Portal</a>

</center>

</BODY>

</HTML>

カスタムログインページ はパブリック Web フォームであるため、次のガイドラインに従ってください。

-

ログインフォームは、 ユーザによるユーザ名とパスワードの入力を受け付け、これらを uname および pwd として示す必要があります。

-

カスタムログインページは、 ページタイムアウト、パスワード非表示、冗長送信の防止など、Web フォームに対する ベストプラクティスに従う必要があります。

NAD での HTTPS サーバの有効化

Web ベース 認証を使用するには、 ip http secure-server コマンドを使用してスイッチ内で HTTPS サーバを有効にする必要があります。

NAD 上でのカスタマイズされた認証プロキシ Web ページの サポート

成功、失効、失敗に関するカスタムページ を NAD にアップロードできます。Cisco ISE では特定の カスタマイズは必要ないため、NAD に付属する標準 の設定手順を使用して、これらのページを作成できます。

NAD の Web 認証の設定

デフォルトの HTML ページをカスタムファイルで 置き換えて、NAD における Web 認証を完了する必要が あります。

はじめる前に

Web ベースの 認証中、スイッチのデフォルト HTML ページの代わりに使用する 4 つの代替 HTML ページ を作成します。

手順

| ステップ 1 |

カスタム認証プロキシ Web ページを 使用するように指定するには、最初にカスタム HTML ファイルを スイッチのフラッシュメモリに格納します。スイッチのフラッシュメモリに HTML ファイルをコピーするには、 スイッチで次のコマンドを実行します。 copy tftp/ftp flash |

||||||||||||

| ステップ 2 |

スイッチに HTML ファイル をコピーした後、グローバル コンフィギュレーション モードで次のコマンドを実行します。

|

||||||||||||

| ステップ 3 |

スイッチによって提供される ガイドラインに従って、カスタマイズされた認証プロキシ Web ページを設定します。 |

||||||||||||

| ステップ 4 |

次の例に示すように、 カスタム認証プロキシ Web ページの設定を確認します。 |

デバイス登録 WebAuth プロセス

デバイス 登録 Web 認証(デバイス登録 WebAuth)およびホットスポット ゲスト ポータルを使用すると、ユーザ名とパスワードを要求しないで、 プライベートネットワークへの接続をゲストデバイスに許可できます。

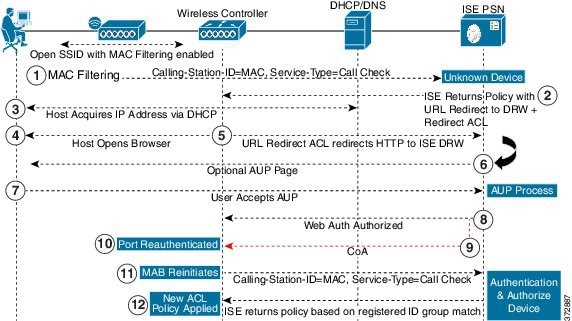

このシナリオでは、 ゲストは無線接続でネットワークに接続します。デバイス登録 WebAuth プロセスフローの例については、 図 16-1 を 参照してください。後続のデバイス登録 WebAuth プロセスの概要を次に説明します。 無線接続と有線接続の両方で同様のプロセスとなります。

-

ネットワーク アクセス デバイス(NAD)がホットスポット ゲスト ポータルにリダイレクトを送信します。

-

ゲストデバイスの MAC アドレスがいずれのエンドポイント ID グループにも含まれていないか、利用規定(AUP)accepted 属性が true に設定されていない場合、Cisco ISE は許可プロファイルに指定された URL リダイレクションを 使用して応答します。

-

ゲストが何らかの URL にアクセスしようとすると、URL リダイレクションに よって AUP ページ(有効な場合)が示されます。

-

ゲストが AUP を受け入れると、デバイスの MAC アドレスに 関連付けられたエンドポイントが、設定されたエンドポイント ID グループに割り当てられます。 ゲストによる AUP の受け入れを追跡できるよう、この時点で、 このエンドポイントの AUP accepted 属性は true に設定されます。

-

ゲストが AUP を受け入れない場合、または、 エンドポイントの作成中や更新中などにエラーが発生した場合、エラーメッセージが表示されます。

-

-

ホットスポット ゲスト ポータルの設定に基づいて、追加情報を含むポストアクセス バナーページが表示される場合があります(有効な場合)。

-

エンドポイントが作成または更新された後、許可変更 (CoA)終了が NAD に送信されます。

-

CoA の後、NAD は MAC 認証バイパス(MAB)の 新しい要求でゲスト接続を再認証します。新規認証では、エンドポイント とそれに関連付けられているエンドポイント ID グループが検索され、設定されているアクセス が NAD に返されます。

-

ホットスポット ゲスト ポータルの設定に基づいて、ゲストは、 アクセスを要求した URL、管理者が指定したカスタム URL 、または認証の成功ページに誘導されます。

有線とワイヤレスの どちらの場合も、CoA タイプは Termination CoA です。VLAN DHCP リリース(および更新)を実行するようにホットスポット ゲスト ポータルを設定し、それによって、有線と無線の両方の CoA タイプを許可変更に再許可できます。

VLAN DHCP リリースのサポートは、Windows デバイスのみで使用可能です。モバイル デバイスでは利用できません。登録するデバイスが モバイルで、[VLAN DHCP リリース(VLAN DHCP Release)] オプションが有効の場合、ゲストは手動で IP アドレスを更新することを要求されます。 モバイル デバイスのユーザの場合は、VLAN を使用するよりも、WLC でアクセス コントロール リスト(ACL)を使用することを推奨します。

ゲストポータル 設定

ポータル ID 設定

これらの設定へのナビゲーションパスは、[ワークセンター(Work Centers)]です。

-

ポータル名(Portal Name):このポータルにアクセスするための一意のポータル名を入力します。このポータル名を、その他のスポンサー、ゲスト、または 非ゲストポータル(ブラックリスト、個人所有デバイス持ち込み(BYOD)、クライアント プロビジョニング、モバイルデバイス管理(MDM)、またはデバイスの各ポータル) に使用しないでください。

この名前は、 許可プロファイルのポータルの選択でリダイレクションの選択肢として表示され、 ポータルのリストで他のポータルの中から簡単に識別するために使用されます。

-

[説明]:任意項目です。

-

ポータルテスト URL(Portal test URL):[保存(Save)] をクリックした後にリンクとして表示されるシステムにより生成された URL。ポータルをテストするために使用します。

リンクをクリックすると、 このポータルの URL を表示する新しいブラウザタブが開きます。これを有効にするには、 ポリシーサービスを含むポリシーサービスノード(PSN)をオンにする必要があり ます。ポリシーサービスがオンになっていない場合、PSN は管理者用 ポータルのみを表示します。

注

テスト ポータルは RADIUS セッションをサポートしていないため、すべてのポータルに対するポータル フローの全体は表示されません。BYOD およびクライアント プロビジョニングは RADIUS セッションに依存するポータルの例です。たとえば、外部 URL へのリダイレクションは機能しません。 複数の PSN がある場合、ISE は最初のアクティブ PSN を選択します。

-

言語ファイル(Language File) :各ポータルタイプは、デフォルトで 15 種類の言語をサポートします。 これらの言語は、個々のプロパティファイルとして使用できます。これらのファイルは、圧縮された単一の言語ファイル内に まとめてバンドルされています。ポータルで使用する圧縮言語ファイルをエクスポートまたは インポートします。圧縮言語ファイルには、ポータルのテキストを表示するために使用可能な個別の 言語ファイルがすべて含まれています。

言語ファイル には、その言語のポータル全体のすべての文字列設定に加え、特定のブラウザのロケール設定 (例:フランス語の場合は fr、fr-fr、fr-ca)への マッピングが含まれています。1 つの言語ファイルには、 翻訳およびローカリゼーションの目的に容易に使用できるように、 サポートされるすべての言語が含まれています。

1 つの言語用の ブラウザロケール設定を変更した場合、変更内容は他のすべての エンドユーザ Web ポータルに適用されます。たとえば、ホットスポット ゲスト ポータル の French.properties ブラウザロケールを fr,fr-fr,fr-ca から fr,fr-fr に変更すると、 この変更内容がデバイスポータルにも適用されます。

[ポータルページのカスタマイズ(Portal Page Customizations)] タブで いずれかのポータルページテキストをカスタマイズすると、 警告アイコンが表示されます。警告メッセージは、 ポータルのカスタマイズ時に 1 つの言語で行った変更をすべてのサポート対象の言語プロパティファイルで 更新するように注意を促します。ドロップダウンリストのオプションを使用して、 手動で警告アイコンが表示されないようにします。また、警告アイコンは、 更新された圧縮言語ファイルのインポート後に自動的に表示されなくなります。

ホットスポット ゲスト ポータル のポータル設定

このページへのナビゲーションパスは、[ワークセンター(Work Centers)]です。

-

[HTTPS ポート(HTTPS port)]:8000 ~ 8999 の範囲のポート値を入力します。デフォルト値はすべてのデフォルトポータルで 8443 です。 ただし、ブラックリストポータルは 8444 です。この範囲外のポート値を使用してアップグレードした場合は、このページで変更を加えるまで維持されます。このページを変更する場合は、 この制限に従うようにポート設定を更新します。

ゲスト ポータルに非ゲスト ポータル(マイ デバイスなど)によって使用されるポートを割り当てると、エラー メッセージが表示されます。

ポスチャ評価と修復についてのみ、クライアント プロビジョニング ポータルはポート 8905 および 8909 も使用します。それ以外の場合は、 ゲストポータルへの割り当てと同じポートを使用します。

同じ HTTPS ポートに割り当てられたポータルは、同じギガビット イーサネット インターフェイスまたは別のインターフェイスを使用できます。これらのポータルが同じポートとインターフェイスの組み合わせを使用している場合、同じ証明書グループタグを使用する必要があります。 次に例を示します。

-

スポンサー ポータルを例として使用した有効な組み合わせを次に示します。

-

スポンサー ポータル:ポート 8443、インターフェイス 0、証明書タグ A、およびデバイス ポータル:ポート 8443、インターフェイス 0、証明書グループ A

-

スポンサー ポータル:ポート 8443、インターフェイス 0、証明書グループ A、およびデバイス ポータル:ポート 8445、インターフェイス 0、証明書グループ B

-

スポンサー ポータル:ポート 8444、インターフェイス 1、証明書グループ A、およびブラックリスト ポータル:ポート 8444、インターフェイス 0、証明書グループ B

-

-

無効な組み合わせには次が含まれます。

-

スポンサー ポータル:ポート 8443、インターフェイス 0、証明書グループ A、およびデバイス ポータル:8443、インターフェイス 0、証明書グループ B

-

スポンサー ポータル:ポート 8444、インターフェイス 0、証明書タグ A、およびブラックリスト ポータル:ポート 8444、インターフェイス 0、証明書グループ A

-

-

-

[使用可能インターフェイス(Allowed interfaces)]:PAN がポータルの実行に使用できる PSN インターフェイスを選択します。ポータルを開く要求が PAN で行われると、 PAN は PSN で使用可能なポートを探します。異なるサブネット上の IP アドレスを使用してイーサネットインターフェイスを設定する必要があります。

これらのインターフェイスは、ポリシー サービスがオンになっているすべての PSN(VM ベースを含む)で使用可能である必要があります。これは、 これらのすべての PSN がゲストセッションの開始時にリダイレクトに使用される可能性があるため、必須要件です。

-

イーサネット インターフェイスは、異なるサブネット上の IP アドレスを使用する必要があります。

-

ここで有効にするインターフェイスは、ポリシー サービスがオンになっているときの VM ベースのものを含む、すべての PSN で使用できるものでなければなりません。 これは、これらのすべての PSN がゲスト セッションの開始時にリダイレクトに使用される可能性があるため必須です。

-

ポータルの証明書のサブジェクト名とサブジェクトの代替名はインターフェイス IP に解決する必要があります。

-

ISE CLI で ip host x.x.x.x yyy.domain.com を設定して、セカンダリインターフェイス IP を FQDN にマッピングします。これは、証明書のサブジェクト名とサブジェクトの代替名と一致させるために使用されます。

-

ボンディングされた NIC のみが選択されている場合:PSN はポータルの設定時に、最初にボンディング インターフェイスの設定を試みます。 ポンディング インターフェイスの設定に失敗した場合、その PSN でボンディングが設定されていないことが原因と考えられます。PSN はエラーを記録して終了します。 PSN は物理インターフェイスでのポータルの開始を試みません。

-

NIC チーミングやボンディングは、O/S の設定オプションです。高可用性(耐障害性)を実現するために、2 つの NIC を個別に設定できます。 どちらかの NIC に障害が発生すると、ボンディングされた接続の一部であるもう一方の NIC は、接続を続行します。1 つの NIC がポータル設定に基づきポータルに対して選択されます。

-

物理 NIC と対応するボンディングされた NIC の両方が設定されている場合:PSN はポータル設定時に、最初にボンディングインターフェイスへの接続を試みます。 ボンディング インターフェイスへの接続に失敗した場合、その PSN にボンディングが設定されていないことが原因と考えられます。PSN は物理インターフェイスでポータルの開始を試みます。

-

-

-

[証明書グループタグ(Certificate group tag)]:ポータルの HTTPS トラフィックに使用する証明書を指定する証明書グループタグを選択します。

-

[エンドポイント ID グループ(Endpoint identity group)]:ゲストのデバイスを追跡するためのエンドポイント ID グループを選択します。Cisco ISE はデフォルトとして使用する GuestEndpoints のエンドポイント ID グループを提供します。デフォルトを使用しない場合、追加のエンドポイント ID グループを作成することも できます。

従業員のデバイスを追跡するためのエンドポイント ID グループを選択します。Cisco ISE はデフォルトとして使用する RegisteredDevices のエンドポイント ID グループを提供します。デフォルトを使用しない場合、追加のエンドポイント ID グループを作成することも できます。

-

[__日に達した場合にこの ID グループ内のエンドポイントを消去する(Purge endpoints in this identity group when they reach __ days)]:Cisco ISE データベースから消去されるまでの、ユーザのデバイスの登録からの日数を変更します。消去は毎日実行され、 消去アクティビティは全体的な消去タイミングと同期されます。変更は、このエンドポイント ID グループ 全体に適用されます。

その他のポリシー条件に基づいてエンドポイント消去ポリシーに変更が加えられた場合、 この設定は使用できなくなります。

-

表示言語

-

[ブラウザのロケールを使用する(Use browser locale)]:クライアントブラウザのロケール設定で指定された言語をポータルの表示言語として使用します。ブラウザロケールの言語が ISE でサポートされていない場合は、フォールバック言語が言語ポータルとして使用されます。

-

[フォールバック言語(Fallback language)]:ブラウザロケールから言語を取得できない場合、またはブラウザロケール言語が ISE でサポートされていない場合に使用する言語を選択します。

-

[常に使用(Always use)]:ポータルに使用する表示言語を選択します。この設定は、ユーザのブラウザのロケール オプションを上書きします。

[スポンサーに使用可能なSSID(SSIDs available to sponsors)]:ゲストの訪問にあたり、スポンサーが正しい接続先ネットワークとしてゲストに通知できる、ネットワークの名前または SSID(セッション サービス識別子)を入力します。

-

ホットスポット ゲスト ポータルの利用規定(AUP)ページ設定