ハイ アベイラビリティ(フェールオーバー)について

ハイ アベイラビリティまたはフェールオーバー セットアップは、プライマリ デバイスの障害時にセカンダリ デバイスで引き継ぐことができるように、2 つのデバイスを結合します。これにより、デバイスの障害時にネットワーク運用を維持できます。

ハイアベイラビリティを設定するには、同じ 脅威に対する防御 デバイスが 2 台、専用のフェールオーバーリンク(オプションで、ステートリンク)で相互に接続されている必要があります。2 台の装置はフェールオーバーリンクを介して常に通信し、各装置の動作状態を判断して、展開された設定の変更を同期します。システムでは、フェールオーバーが発生したときにユーザー接続が維持されるように、ステートリンクを使用して接続状態の情報をスタンバイデバイスに渡します。

この装置はアクティブ/スタンバイペアを形成します。1 台の装置がアクティブ装置となり、トラフィックを渡します。スタンバイ装置は、アクティブにトラフィックを通過させることはありませんが、アクティブ装置の設定やその他の状態情報を同期しています。

アクティブ装置(ハードウェア、インターフェイス、ソフトウェアおよび環境ステータス)の状態は、特定のフェールオーバー条件に一致しているかどうかを確認するためにモニターされます。これらの条件が満たされると、アクティブ装置がスタンバイ装置にフェールオーバーし、スタンバイ装置がアクティブになります。

アクティブ/スタンバイ フェールオーバーについて

アクティブ/スタンバイ フェールオーバーでは、障害が発生した装置の機能を、スタンバイ Threat Defense デバイス に引き継ぐことができます。アクティブ装置に障害が発生した場合、スタンバイ装置がアクティブ装置になります。

プライマリ/セカンダリの役割とアクティブ/スタンバイ ステータス

フェールオーバー ペアの 2 つのユニットの主な相違点は、どちらのユニットがアクティブでどちらのユニットがスタンバイであるか、つまりどちらの IP アドレスを使用するか、およびどちらのユニットがアクティブにトラフィックを渡すかということに関連します。

しかし、プライマリ ユニット(設定で指定)とセカンダリ ユニットとの間には、いくつかの相違点があります。

-

両方のユニットが同時にスタート アップした場合(さらに動作ヘルスが等しい場合)、プライマリ ユニットが常にアクティブ ユニットになります。

-

プライマリ ユニットの MAC アドレスは常に、アクティブ IP アドレスと結び付けられています。このルールの例外は、セカンダリ ユニットがアクティブであり、フェールオーバー リンク経由でプライマリ ユニットの MAC アドレスを取得できない場合に発生します。この場合、セカンダリ ユニットの MAC アドレスが使用されます。

起動時のアクティブ装置の判別

アクティブ装置は、次の条件で判別されます。

-

装置がブートされ、ピアがすでにアクティブとして動作中であることを検出すると、その装置はスタンバイ装置になります。

-

装置がブートされてピアを検出できないと、その装置はアクティブ装置になります。

-

両方の装置が同時に起動された場合は、プライマリ装置がアクティブ装置になり、セカンダリ装置がスタンバイ装置になります。

フェールオーバー イベント

アクティブ/スタンバイ フェールオーバーでは、フェールオーバーはユニットごとに行われます。

次の表に、各障害イベントに対するフェールオーバー アクションを示します。この表には、各フェールオーバー イベントに対して、フェールオーバー ポリシー(フェールオーバーまたはフェールオーバーなし)、アクティブ ユニットが行うアクション、スタンバイ ユニットが行うアクション、およびフェールオーバー条件とアクションに関する特別な注意事項を示します。

|

障害イベント |

ポリシー |

アクティブユニットのアクション |

スタンバイユニットのアクション |

注意 |

|---|---|---|---|---|

|

アクティブ ユニットが故障(電源またはハードウェア) |

フェールオーバー |

適用対象外 |

アクティブになる アクティブに故障とマークする |

モニタ対象インターフェイスまたはフェールオーバー リンクで hello メッセージは受信されません。 |

|

以前にアクティブであったユニットの復旧 |

フェールオーバーなし |

スタンバイになる |

動作なし |

なし。 |

|

スタンバイ ユニットが故障(電源またはハードウェア) |

フェールオーバーなし |

スタンバイに故障とマークする |

適用対象外 |

スタンバイ ユニットが故障とマークされている場合、インターフェイス障害しきい値を超えても、アクティブ ユニットはフェールオーバーを行いません。 |

|

動作中にフェールオーバー リンクに障害が発生した |

フェールオーバーなし |

フェールオーバー リンクに故障とマークする |

フェールオーバー リンクに故障とマークする |

フェールオーバー リンクがダウンしている間、ユニットはスタンバイ ユニットにフェールオーバーできないため、できるだけ早くフェールオーバー リンクを復元する必要があります。 |

|

スタートアップ時にフェールオーバー リンクに障害が発生した |

フェールオーバーなし |

アクティブになる フェールオーバー リンクに故障とマークする |

アクティブになる フェールオーバー リンクに故障とマークする |

スタートアップ時にフェールオーバー リンクがダウンしていると、両方の装置がアクティブになります。 |

|

ステート リンクの障害 |

フェールオーバーなし |

動作なし |

動作なし |

ステート情報が古くなり、フェールオーバーが発生するとセッションが終了します。 |

|

アクティブ ユニットにおけるしきい値を超えたインターフェイス障害 |

フェールオーバー |

アクティブに故障とマークする |

アクティブになる |

なし。 |

|

スタンバイ ユニットにおけるしきい値を超えたインターフェイス障害 |

フェールオーバーなし |

動作なし |

スタンバイに故障とマークする |

スタンバイ ユニットが故障とマークされている場合、インターフェイス障害しきい値を超えても、アクティブ ユニットはフェールオーバーを行いません。 |

フェールオーバー リンクとステートフル フェールオーバー リンク

フェールオーバー リンクは 2 つの装置の間の専用接続です。ステートフル フェールオーバー リンクも専用接続ですが、1 つのフェールオーバー リンクをフェールオーバー リンクとステート リンクが組み合わされたものとして使用することも、個別の専用ステート リンクを作成することもできます。フェールオーバー リンクだけを使用する場合は、ステートフルな情報もそのリンクを経由し、ステートフル フェールオーバー機能は失われません。

デフォルトでは、フェールオーバー リンクおよびステートフル フェールオーバー リンク上の通信はプレーン テキスト(暗号化されない)です。IPsec 暗号キーを設定することにより、通信を暗号化してセキュリティを強化できます。

ここでは、これらのインターフェイスについて詳しく説明するとともに、最良の結果を得るためのデバイスの配線方法に関する推奨事項を示します。

フェールオーバー リンク

フェールオーバーペアの 2 台の装置は、フェールオーバーリンク経由で常に通信して、各装置の動作ステータスを確認し、設定の変更を同期します。

次の情報がフェールオーバー リンク経由で伝達されています。

-

装置の状態(アクティブまたはスタンバイ)

-

Hello メッセージ(キープアライブ)

-

ネットワーク リンク ステータス

-

MAC アドレス交換

-

設定の複製と同期化

-

システムデータベースの更新。これには、VDB やルールは含まれますが、地理位置情報データベースやセキュリティ インテリジェンス データベースは含まれません。各システムは、地理位置情報の更新やセキュリティ インテリジェンスの更新を個別にダウンロードします。更新スケジュールを作成する場合は、これらの同期が維持されます。ただし、アクティブデバイスで地理位置情報やセキュリティ インテリジェンスを手動更新する場合は、スタンバイデバイスでも更新する必要があります。

(注) |

イベント、レポート、および監査ログデータは同期されません。イベントビューアとダッシュボードには、特定の装置に関連するデータのみが表示されます。また、展開履歴、タスク履歴、およびその他の監査ログイベントも同期されません。 |

ステートフル フェールオーバー リンク

システムは、ステートリンクを使用して接続状態の情報をスタンバイデバイスに渡します。この情報は、フェールオーバーが発生したときにスタンバイ装置が既存の接続を維持するために役立ちます。

フェールオーバーリンクとステートフル フェールオーバー リンクの両方に単一のリンクを使用することは、インターフェイスを節約する最善の方法です。ただし、設定が大規模でトラフィックが膨大なネットワークを使用している場合は、ステート リンクとフェールオーバー リンク専用のインターフェイスを検討する必要があります。

フェールオーバー リンクとステート リンクのインターフェイス

使用されていないものの有効になっているデータインターフェイス(物理または EtherChannel)をフェールオーバーリンクとして使用できます。ただし、現在名前が設定されているインターフェイスは指定できません。フェールオーバー リンク インターフェイスは、通常のネットワーク インターフェイスとしては設定されません。フェールオーバー通信のためにだけ存在します。このインターフェイスは、フェールオーバー リンク用にのみ使用できます(ステート リンク用としても使用できます)。フェールオーバーに管理インターフェイス、サブインターフェイス、VLAN インターフェイス、あるいはスイッチポートを使用することはできません。

脅威に対する防御 デバイスは、ユーザーデータとフェールオーバーリンク間でのインターフェイスの共有をサポートしていません。

フェールオーバーリンクとステートリンクのサイジングについては、次のガイドラインを参照してください。

-

Firepower 4100/9300:統合されたフェールオーバー リンクとステート リンクには、10 GB のデータ インターフェイスを使用することを推奨します。

-

他のすべてのモデル:1 GB インターフェイスは、フェールオーバーとステート リンクを組み合わせるには十分な大きさです。

フェールオーバーまたはステート リンクとして EtherChannel インターフェイスを使用している場合、高可用性を確立する前に、両方のデバイスで同じ ID とメンバー インターフェイスを備えた同じ EtherChannel が存在していることを確認する必要があります。EtherChannel の不一致がある場合は、HA を無効にして、セカンダリユニットの設定を修正する必要があります。順序が不正なパケットを防止するために、EtherChannel 内の 1 つのインターフェイスのみが使用されます。そのインターフェイスで障害が発生した場合は、EtherChannel 内の次のリンクが使用されます。フェールオーバー リンクとして使用中の EtherChannel の設定は変更できません。

フェールオーバーおよびステートフル フェールオーバー インターフェイスの接続

未使用のデータ物理インターフェイスは、フェールオーバーリンクやオプションの専用ステートリンクとして使用できます。ただし、現在名前が設定されているインターフェイスやサブインターフェイスを持つインターフェイスは選択できません。フェールオーバーおよびステートフル フェールオーバー リンク インターフェイスは、通常のネットワーキング インターフェイスとして設定されません。フェールオーバー通信用にのみ存在し、通過トラフィックや管理アクセスに使用することはできません。

設定がデバイス間で同期されるため、リンクの両端に同じポート番号を選択する必要があります。たとえば、フェールオーバー リンクの場合は両方のデバイスで GigabitEthernet 1/3 を使用します。

次のいずれかの方法で、フェールオーバーリンクおよび専用ステートリンク(使用する場合)を接続します。

-

脅威に対する防御 デバイスのフェールオーバー インターフェイスと同じネットワークセグメント(ブロードキャストドメインまたは VLAN)に他の装置のないスイッチを使用する。専用ステートリンクの要件は同じですが、フェールオーバーリンクとは異なるネットワークセグメントに存在する必要があります。

(注)

スイッチを使用する利点は、装置のいずれかのインターフェイスがダウンした場合、障害が発生したインターフェイスのトラブルシューティングが容易であることです。直接ケーブル接続を使用する場合、1 つのインターフェイスに障害が発生すると、リンクが両方のピアでダウンし、どのデバイスで障害が発生しているのかを判別することが困難になります。

-

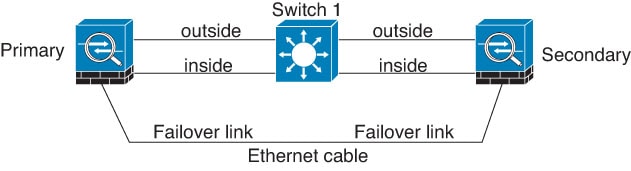

イーサネット ケーブルを使用してユニットを直接接続する。外部スイッチは必要ありません。脅威に対する防御は銅線イーサネット ポートで Auto-MDI/MDIX をサポートしているので、クロス ケーブルまたはストレート ケーブルのどちらでも使用できます。ストレート ケーブルを使用した場合は、インターフェイスが自動的にケーブルを検出して、送信/受信ペアの 1 つを MDIX にスワップします。

長距離のフェールオーバーを使用する場合のステート リンクの遅延は、パフォーマンスを最善にするには 10 ミリ秒未満でなければならず、250 ミリ秒を超えないようにする必要があります。遅延が 10 ミリ秒を上回る場合、フェールオーバー メッセージの再送信によって、パフォーマンスが低下する可能性があります。

フェールオーバー リンクとデータ リンクの中断の回避

すべてのインターフェイスで同時に障害が発生する可能性を減らすために、フェールオーバー リンクとデータ インターフェイスは異なるパスを通すことを推奨します。フェールオーバー リンクがダウンした場合、フェールオーバーが必要かどうかの決定に、脅威に対する防御 デバイスはデータ インターフェイスを使用できます。その後、フェールオーバー動作は、フェールオーバー リンクの正常性が復元されるまで停止されます。

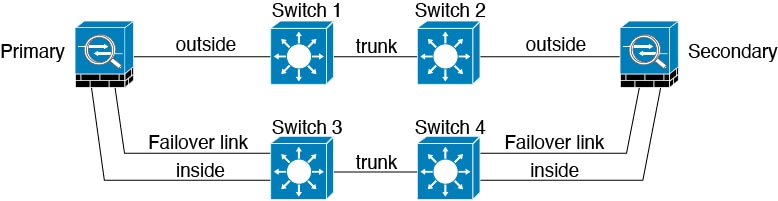

耐障害性フェールオーバー ネットワークの設計については、次の接続シナリオを参照してください。

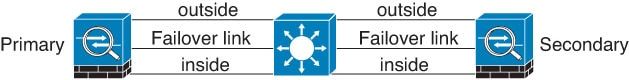

シナリオ 1:非推奨

2 つの 脅威に対する防御 デバイス間のフェールオーバーとデータ インターフェイスの両方を接続するために 1 つのスイッチまたは一連のスイッチを使用している場合、スイッチまたはスイッチ間リンクがダウンしていると、両方の 脅威に対する防御 デバイスがアクティブになります。したがって、次の図で示されている 2 つの接続方式は推奨しません。

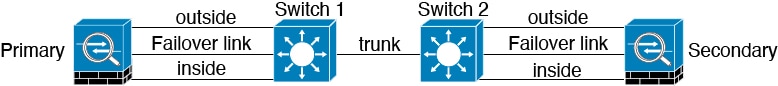

シナリオ 2:推奨

フェールオーバー リンクには、データ インターフェイスと同じスイッチを使用しないことを推奨します。代わりに、次の図に示すように、別のスイッチを使用するか直接ケーブルを使用して、フェールオーバー リンクを接続します。

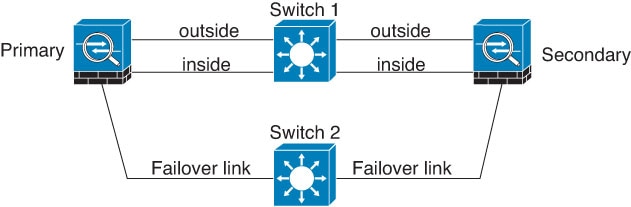

シナリオ 3:推奨

脅威に対する防御 データ インターフェイスが複数セットのスイッチに接続されている場合、フェールオーバー リンクはいずれかのスイッチに接続できます。できれば、次の図に示すように、ネットワークのセキュアな側(内側)のスイッチに接続します。

ステートフル フェールオーバーがユーザー接続に与える影響

アクティブ装置は、接続状態情報をスタンバイ装置と共有します。これは、スタンバイ装置がユーザーに影響を与えずに特定のタイプの接続を維持できることを意味します。

ただし、ステートフル フェールオーバーをサポートしないタイプの接続もあります。これらの接続については、フェールオーバーが発生した場合、ユーザーが接続を再確立する必要があります。多くの場合、これは、接続で使用されているプロトコルの動作に基づいて自動的に実行されます。

ここでは、ステートフル フェールオーバーに関してサポートされる機能またはサポートされない機能について説明します。

サポートされる機能

ステートフル フェールオーバーでは、次のステート情報がスタンバイ Threat Defense デバイスに渡されます。

-

NAT 変換テーブル

-

TCP 接続と UDP 接続、および HTTP 接続状態を含む状態。他のタイプの IP プロトコルおよび ICMP は、新しいパケットが到着したときに新しいアクティブ ユニットで確立されるため、アクティブ装置によって解析されません。

-

厳密な TCP 強制を含む、Snort の接続状態、インスペクション結果、およびピンホール情報。

-

ARP テーブル

-

レイヤ 2 ブリッジ テーブル(ブリッジ グループ用)

-

ISAKMP および IPSec SA テーブル

-

GTP PDP 接続データベース

-

SIP シグナリング セッションとピンホール。

-

スタティックおよびダイナミック ルーティング テーブル:ステートフル フェールオーバーはダイナミック ルーティング プロトコル(OSPF や EIGRP など)に参加するため、アクティブ装置上のダイナミック ルーティング プロトコルによる学習ルートが、スタンバイ装置のルーティング情報ベース(RIB)テーブルに維持されます。フェールオーバー イベントで、アクティブなセカンダリ ユニットには最初にプライマリ ユニットをミラーリングするルールがあるため、パケットは通常は最小限の中断でトラフィックに移動します。フェールオーバーの直後に、新しくアクティブになった装置で再コンバージェンス タイマーが開始されます。次に、RIB テーブルのエポック番号が増加します。再コンバージェンス中に、OSPF および EIGRP ルートは新しいエポック番号で更新されます。タイマーが期限切れになると、失効したルート エントリ(エポック番号によって決定される)はテーブルから削除されます。これで、RIB には新しくアクティブになった装置での最新のルーティング プロトコル転送情報が含まれています。

(注)

ルートは、アクティブ装置上のリンクアップまたはリンクダウン イベントの場合のみ同期されます。スタンバイ装置上でリンクがアップまたはダウンすると、アクティブ装置から送信されたダイナミック ルートが失われることがあります。これは正常な予期された動作です。

-

DHCP サーバ:DHCP アドレス リースは複製されません。ただし、インターフェイスで設定された DHCP サーバは、DHCP クライアントにアドレスを付与する前にアドレスが使用されていないことを確認するために ping を送信するため、サービスに影響はありません。ステート情報は、DHCP リレーまたは DDNS とは関連性がありません。

-

アクセス コントロール ポリシーの判断:フェールオーバー時には、トラフィックの照合(URL、URL カテゴリ、地理位置情報など)、侵入検知、マルウェア、ファイル タイプに関する判断が保持されます。ただし、フェールオーバーの時点で評価される接続には、次のような注意事項があります。

-

AVC:App-ID 判定は複製されますが、検出状態は複製されません。フェールオーバーが発生する前に、App-ID 判定が完了および同期されていれば、正常に同期は行われます。

-

侵入検知状態:フェールオーバーの際、フロー中にピックアップが発生すると、新しいインスペクションは完了しますが、古い状態は失われます。

-

ファイル マルウェア ブロッキング:ファイルの処分は、フェールオーバー前にできるようになる必要があります。

-

ファイル タイプ検出とブロッキング:ファイル タイプは、フェールオーバー前に特定される必要があります。元のアクティブ デバイスでファイルを特定している間にフェールオーバーが発生すると、ファイル タイプの同期は失われます。ファイル ポリシーでそのファイル タイプがブロックされている場合でも、新しいアクティブ デバイスはファイルをダウンロードします。

-

-

アイデンティティ ポリシーからのパッシブなユーザ識別の判断(キャプティブ ポータルを介したアクティブ認証を通じて収集されたもの以外)。

-

セキュリティ インテリジェンス判断。

-

RA VPN:リモート アクセス VPN エンド ユーザは、フェールオーバー後に VPN セッションを再認証または再接続する必要はありません。ただし、VPN 接続上で動作するアプリケーションは、フェールオーバー プロセス中にパケットを失って、パケット損失から回復できない可能性があります。

-

すべての接続から、確立された接続だけがスタンバイ ASA に複製されます。

サポートされない機能

ステートフル フェールオーバーでは、次のステート情報はスタンバイ Threat Defense デバイスに渡されません。

-

GRE や IP-in-IP などのプレーンテキストトンネル内のセッション。トンネル内のセッションは複製されず、新しいアクティブ ノードは、既存のインスペクションの判定を再利用して、正しいポリシー ルールを照合することができません。

-

復号された TLS/SSL 接続:復号状態は同期されず、アクティブユニットに障害が発生すると、復号された接続がリセットされます。新しいアクティブユニットへの新しい接続を確立する必要があります。復号されていない接続(つまり、TLS/SSL[復号しない(Do Not Decrypt)] ルールアクションに一致する)は影響を受けず、正しく複製されます。

-

マルチキャスト ルーティング。

スタンバイ装置で許可される設定の変更とアクション

ハイ アベイラビリティ モードで運用している場合は、アクティブ装置にのみ設定の変更を加えます。設定を展開すると、新しい変更はスタンバイ装置にも送信されます。

ただし、一部のプロパティはスタンバイ装置固有です。スタンバイ装置では次の設定を変更できます。

-

管理 IP アドレスとゲートウェイ。

-

(CLI のみ)管理者ユーザーアカウントや他のローカルユーザーアカウントのパスワード。この変更を行うことができるのは CLI のみで、Device Manager で行うことはできません。すべてのローカルユーザーは、両方のユニットで個別にパスワードを変更する必要があります。

さらに、スタンバイデバイスでは次のアクションを実行できます。

-

HA の一時停止、再開、リセット、解除などのハイ アベイラビリティ アクションと、アクティブ モードとスタンバイ モードの切り替え。

-

ダッシュボードとイベントデータはデバイスごとに一意であり、同期されません。これには、イベントビューアのカスタムビューが含まれます。

-

監査ログ情報はデバイスごとに一意です。

-

スマート ライセンスの登録。ただし、アクティブ装置でオプションのライセンスを有効または無効にする必要があります。このアクションはスタンバイ装置と同期され、適切なライセンスが要求または解放されます。

-

バックアップ(ただし復元ではない)。バックアップを復元するには装置で HA を解除する必要があります。バックアップに HA 設定が含まれている場合、装置は HA グループに再び参加します。

-

ソフトウェアアップグレードのインストール。

-

トラブルシューティングログの生成。

-

地理位置情報データベースまたはセキュリティ インテリジェンス データベースの手動更新。これらのデータベースは、装置間で同期されません。更新スケジュールを作成する場合、装置は独立して一貫性を維持できます。

-

ページからアクティブな Device Manager のユーザーセッションを表示したり、セッションを削除できます。

フィードバック

フィードバック