Cisco Secure Firewall ASDM 7.24(x) リリースノート

このドキュメントには、 Cisco Secure Firewall ASA 対応の ASDM バージョン 7.24(x) のリリース情報が記載されています。

特記事項

-

ASDM 7.24 には Java 11 が必要:ASDM 7.24 には Java 11 が必要になりました。ASA イメージにバンドルされている Oracle バージョンの場合、Oracle JDK 11 をインストールする必要があります(https://www.oracle.com/java/technologies/javase/jdk11-archive-downloads.html)。以降のバージョンは互換性がありません。リスクを最小限に抑え、Java との互換性と安定性を向上させるために、シスコでは段階的に Java 8 から Java 11 への移行を開始していきます。7.24 に付属している ASDM ランチャー 1.9 (10) 以降にアップグレードした場合でも、ASDM の以前のバージョンを起動できます。

OpenJRE バージョンでは、Java をインストールする必要はありません。これは組み込みです。

-

ASA 仮想 を 9.24 からダウングレードできません:新しい Grub ブートローダーを含む 9.24 にアップグレードした後は、以前のバージョンにダウングレードできません。新しいバージョンにアップグレードするには、まず 9.24 にアップグレードする必要があります。

-

OCI の ASA 仮想 について、Arm インスタンスでは、レガシーハイパーバイザ(特に SR-IOV が有効)でスループットが低下する可能性があります。詳細は、https ://docs.oracle.com/en-us/iaas/Content/Compute/known-issues.htm を参照してください。サポートが必要な場合は、OCI にお問い合わせください。

-

FIPS モードの ASDM ランチャーは起動に時間がかかる場合があります。リバース DNS ルックアップエラーが原因で、ASDM ランチャーを FIPS モードで起動すると 3 分以上かかることがあります。この遅延は、DNS サーバーがリバース DNS ルックアップの有効な PTR レコードを返さない場合に発生します。そのため、ASDM は NetBIOS ネームサービスにフォールバックし、スタートアップ時間に数分かかることがあります。

システム要件

ASDM には、4 コア以上の CPU を搭載したコンピュータが必要です。コア数が少ないと、メモリ使用量が高くなる可能性があります。

ASDM Java の要件

ASDM は、Oracle JDK 11(asdm-version.bin)または OpenJRE 11(asdm-openjre-version.bin)を使用してインストールできます。Oracle バージョンの場合、Oracle JDK 11 をインストールする必要があります(https://www.oracle.com/java/technologies/javase/jdk11-archive-downloads.html)。以降のバージョンは互換性がありません。ASDM の以前のバージョンには Java 8 を使用する必要があります。OpenJRE バージョンでは、Java をインストールする必要はありません。これは組み込みです。

ASDM の Oracle バージョンが ASA パッケージに含まれています。OpenJRE バージョンを使用する場合は、それを ASA にコピーし、そのバージョンの ASDM を使用するように ASA を構成する必要があります。

(注) |

ASDM は Linux ではサポートされていません。 |

|

オペレーティング システム |

ブラウザ |

Oracle JDK |

OpenJRE |

||||||

|---|---|---|---|---|---|---|---|---|---|

|

Firefox |

Safari |

Chrome |

|||||||

|

Microsoft Windows(英語および日本語):

|

対応 |

サポートなし |

対応 |

11 |

11

|

||||

|

Apple OS X 10.4 以降 |

対応 |

対応 |

対応(64 ビット バージョンのみ) |

11 |

11 |

||||

ASDM の互換性に関する注意事項

次の表に、ASDM の互換性に関する警告を示します。

|

条件 |

注意 |

||

|---|---|---|---|

|

ASDM Launcher と ASDM バージョンの互換性 |

「デバイスマネージャを起動できません(Unable to Launch Device Manager)」というエラーメッセージが表示されます。 新しい ASDM バージョンにアップグレードしてからこのエラーが発生した場合は、最新の Launcher を再インストールする必要があります。

|

||

|

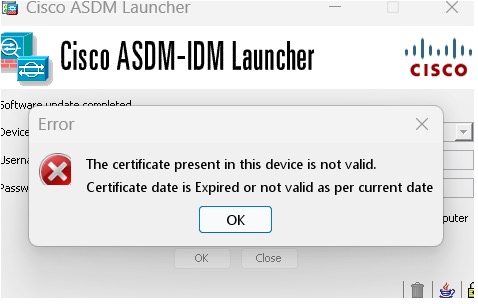

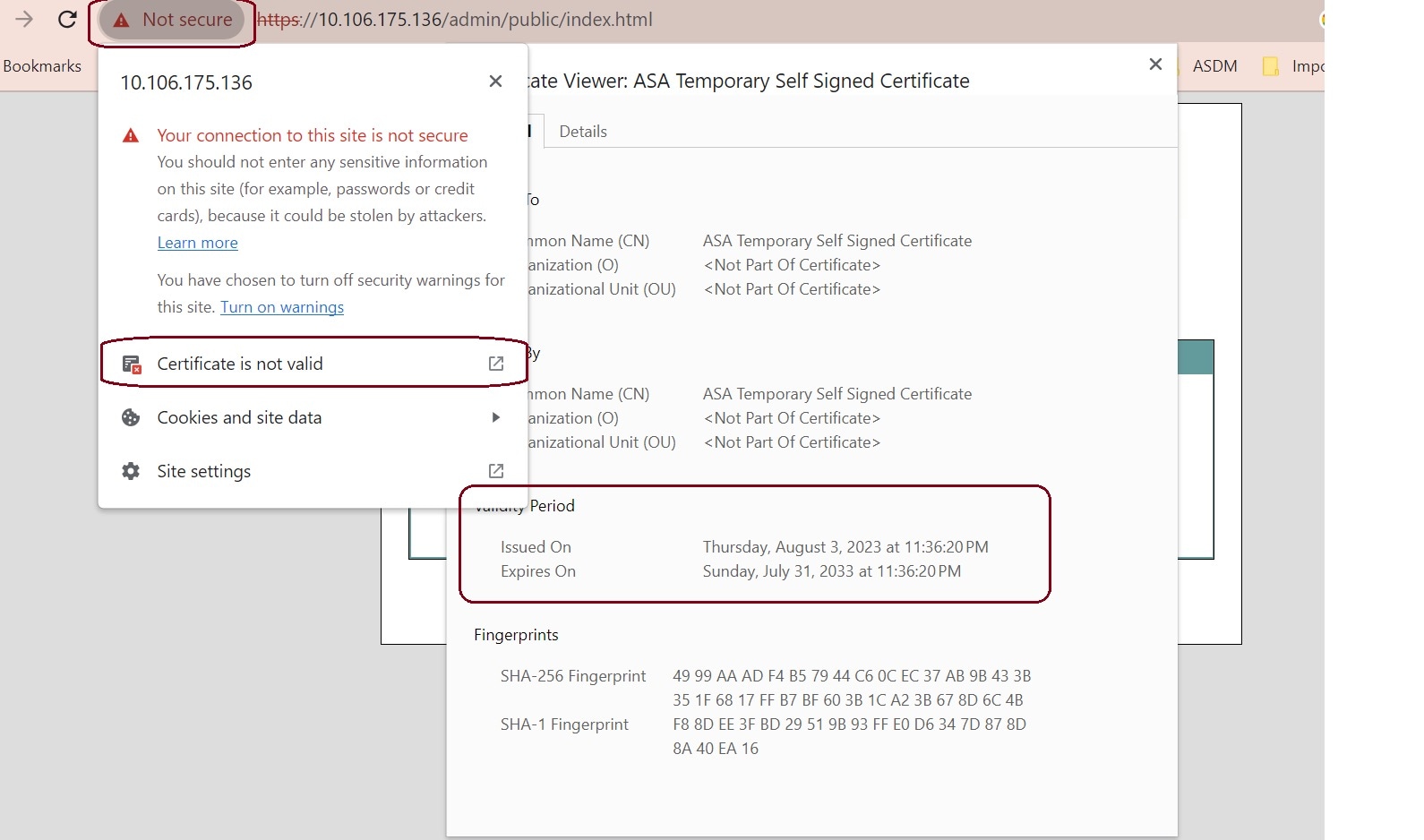

ASA との日時の不一致により、自己署名証明書が無効になります |

ASDM は自己署名 SSL 証明書を検証し、ASA の日付が証明書の [発行日(Issued On)] と [有効期限(Expires On)] の日付の範囲内にない場合は起動しません。日時が一致しない場合は、次のエラーが表示されます。

この問題を解決するには、ASA で正しい時刻を設定し、リロードします。 証明書の日付を確認するには、次の手順を実行します(例は Chrome)。

|

||

|

Windows Active Directory ディレクトリアクセス |

場合によっては、Windows ユーザーの Active Directory 設定によって、Windows で ASDM を正常に起動するために必要なプログラムファイルの場所へのアクセスが制限されることがあります。次のディレクトリへのアクセスが必要です。

Active Directory がディレクトリアクセスを制限している場合は、Active Directory 管理者にアクセスを要求する必要があります。 |

||

|

Windows 10 |

「This app can't run on your PC」エラー メッセージ。 ASDM ランチャをインストールすると、Windows 10 によって ASDM ショートカットターゲットが Windows Scripting Host パスに置き換えられて、このエラーが発生することがあります。ショートカットターゲットを修正するには、次の手順を実行します。

|

||

|

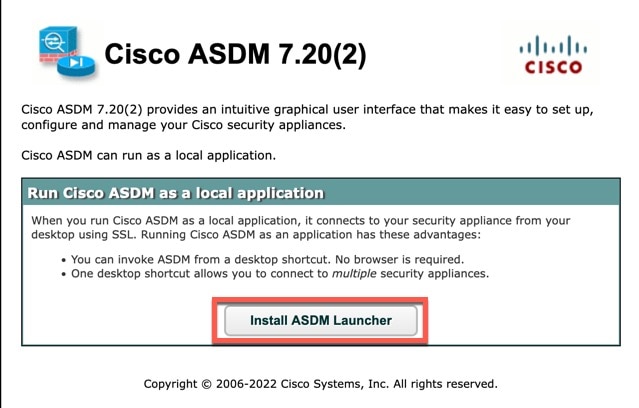

OS X |

OS X では、ASDM の初回実行時に、Java のインストールを要求される場合があります。必要に応じて、プロンプトに従います。インストールの完了後に ASDM が起動します。 |

||

|

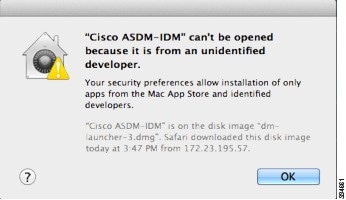

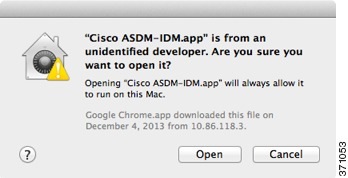

OS X 10.8 以降 |

ASDM は Apple Developer ID で署名されていないため、実行できるようにする必要があります。セキュリティの設定を変更しないと、エラー画面が表示されます。

|

||

|

(ASA 5500 および ISA 3000)ASA では強力な暗号化ライセンス(3DES/AES)が必要

|

ASDM では、ASA に SSL 接続する必要があります。シスコが提供している 3DES PAK ライセンスを要求できます。

|

||

|

ASA が自己署名証明書または信頼できない証明書を使用する場合、Firefox と Safari では、IPv6 を介した HTTPS を使用して参照する場合にはセキュリティ例外を追加することはできません。https://bugzilla.mozilla.org/show_bug.cgi?id=633001 を参照してください。この警告は、Firefox または Safari から ASA に発信されるすべての SSL 接続に影響します(ASDM 接続を含む)。この警告を回避するには、信頼できる認証局が ASA に対して発行した適切な証明書を設定します。 |

||

|

RC4-MD5 および RC4-SHA1 アルゴリズム(これらのアルゴリズムはデフォルトでイネーブル)の両方を除外するために ASA の SSL 暗号化を変更した場合、Chrome の「SSL false start」機能のために Chrome は ASDM を起動できません。これらのアルゴリズムのいずれかを再度有効にすることを推奨します( ペインを参照)。または、「Run Chromium with flags」に従って --disable-ssl-false-start フラグを使用して Chrome の SSL false start を無効にできます。 |

ASDM のアイデンティティ証明書のインストール

Java 7 Update 51 以降を使用する場合、ASDM ランチャには信頼できる証明書が必要です。証明書の要件は、自己署名付きの ID 証明書をインストールすることによって簡単に満たすことができます。

ASDM と一緒に使用するために ASA に自己署名アイデンティティ証明書をインストールしたり、証明書を Java に登録したりするには、『Install an Identity Certificate for ASDM』[英語] を参照してください。

ASDM コンフィギュレーションメモリの増大

ASDM でサポートされる最大設定サイズは 512 KB です。このサイズを超えると、パフォーマンスの問題が生じることがあります。たとえば、コンフィギュレーションのロード時には、完了したコンフィギュレーションの割合がステータス ダイアログボックスに表示されます。このとき、サイズの大きいコンフィギュレーションでは、ASDM によってまだコンフィギュレーションの処理が行われていても、完了した割合の増分が停止し、操作が中断されているように見えます。このような状況が発生した場合は、ASDM システム ヒープ メモリの増大を検討することを推奨します。メモリが枯渇していることを確認するには、Java コンソールで「java.lang.OutOfMemoryError」メッセージをモニターします。

さらに、可能であれば、未使用のオブジェクトを削除するなどして、構成サイズを減らすことをお勧めします。

Windows での ASDM コンフィギュレーションメモリの増大

ASDM ヒープメモリサイズを増大するには、次の手順を実行して run.bat ファイルを編集します。

手順

|

ステップ 1 |

ASDM インストールディレクトリ(たとえば、C:\Program Files (x86)\Cisco Systems\ASDM)に移動します。 |

|

ステップ 2 |

任意のテキストエディタを使用して run.bat ファイルを編集します。 |

|

ステップ 3 |

「start javaw.exe」で始まる行で、「-Xmx」のプレフィックスが付いた引数を変更し、目的のヒープサイズを指定します。たとえば、768 MB の場合は -Xmx768M に変更し、1 GB の場合は -Xmx1G に変更します。 非常に大規模な構成では、最大 2 GB のヒープサイズを指定する必要がある場合があります。 |

|

ステップ 4 |

run.bat ファイルを保存します。 |

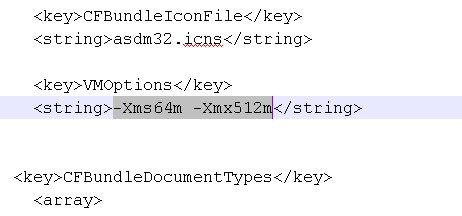

Mac OS での ASDM コンフィギュレーションメモリの増大

ASDM ヒープメモリサイズを増大するには、次の手順を実行して Info.plist ファイルを編集します。

手順

|

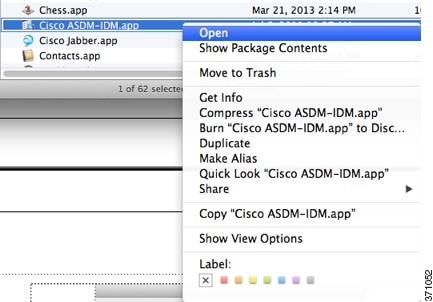

ステップ 1 |

[Cisco ASDM-IDM] アイコンを右クリックし、[Show Package Contents] を選択します。 |

|

ステップ 2 |

[Contents] フォルダで、Info.plist ファイルをダブルクリックします。開発者ツールをインストールしている場合は、プロパティリストエディタで開きます。そうでない場合は、TextEdit で開きます。 |

|

ステップ 3 |

で、「-Xmx」のプレフィックスが付いた文字列を変更し、必要なヒープサイズを指定します。たとえば、768 MB の場合は -Xmx768M に変更し、1 GB の場合は -Xmx1G に変更します。  非常に大規模な構成では、最大 2 GB のヒープサイズを指定する必要がある場合があります。 |

|

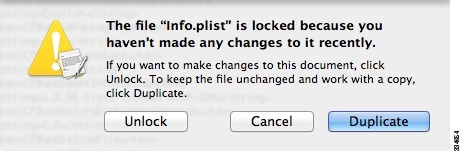

ステップ 4 |

このファイルがロックされると、次のようなエラーが表示されます。  |

|

ステップ 5 |

[Unlock] をクリックし、ファイルを保存します。 [Unlock] ダイアログボックスが表示されない場合は、エディタを終了します。[Cisco ASDM-IDM] アイコンを右クリックし、[Copy Cisco ASDM-IDM] を選択して、書き込み権限がある場所(デスクトップなど)に貼り付けます。その後、このコピーからヒープサイズを変更します。 |

ASA と ASDM の互換性

ASA/ASDM ソフトウェアおよびハードウェアの要件およびモジュールの互換性を含む互換性の詳細については、『Cisco Secure Firewall ASA Compatibility』を参照してください。

VPN の互換性

VPN の互換性については、『Supported VPN Platforms, Cisco ASA 5500 Series 』を参照してください。

新機能

このセクションでは、各リリースの新機能を示します。

(注) |

syslog メッセージガイドに、新規、変更済み、および廃止された syslog メッセージを記載しています。 |

ASA 9.24(1)/ASDM 7.24(1) の新機能

リリース日:2025 年 12 月 3 日

|

機能 |

説明 |

||

|---|---|---|---|

|

プラットフォーム機能 |

|||

|

Cisco Secure Firewall 220 |

Cisco Secure Firewall 220 は、コストと機能のバランスを取るため、ブランチオフィスやリモートロケーション向けにお求めやすい価格のセキュリティアプライアンスです。 |

||

|

Cisco Secure Firewall 6160、6170 |

Cisco Secure Firewall 6160 および 6170 は、要求が厳しいデータセンターおよび電気通信ネットワーク用の超ハイエンドファイアウォールです。例外的な価格対パフォーマンス、モジュール型機能、および高いスループットを備えています。 |

||

|

ASA 仮想 Grub ブートローダーが UEFI ファームウェアおよびセキュアブートでアップグレードされました。 |

Grub ブートローダーの Grub 0.94 から Grub 2.12 へのアップグレードでは、レガシー BIOS モードとともに、セキュアブート機能の有無にかかわらない UEFI ファームウェアをサポートするようになりました。セキュアブート機能により、ブートレベルのマルウェア保護が提供されます。新しい展開では、MS-DOS パーティション分割ディスクの代わりに GPT パーティション分割イメージも使用されます。アップグレードする場合、UEFI およびセキュアブートに変更することはできません。新しい展開でのみ新しいオプションを使用できます。

|

||

|

ASA 仮想 AWS デュアル アーム クラスタリング |

デュアルアームモードでは、検査後、ASA 仮想 は NAT を実行し、外部インターフェイスからインターネットゲートウェイを介して直接インターネットにアウトバウンドトラフィックを転送します。アウトバウンドトラフィックは、GWLB と GWLB エンドポイントを往復することなく、検査後にインターネットに直接転送されるため、トラフィックホップが 2 つだけ減少します。この削減は、マルチ VPC 展開に共通の出力パスを提供する場合に特に役立ちます。デュアルアーム展開の場合、出力通信のみがサポートされます。 |

||

|

ASA 仮想 自動スケーリングを使用した GCP クラスタリング |

自動スケーリングを使用した GCP クラスタリングが、ASAv30、ASAv50、および ASAv100 でサポートされるようになりました。 |

||

|

ASA 仮想OCI アンペア A1 ARM コンピューティングシェーピング サポート |

OCI の新しい形。

|

||

|

ASA 仮想KVM フローオフロード |

KVM 用 DPU でフローオフロードがサポートされるようになりました。 |

||

|

ASA 仮想 Nutanix AOS 6.8 のサポート |

Nutanix AOS 6.8 では、パブリッククラウドの VPC と同様に VPC がサポートされます。 |

||

|

ASA 仮想 Caracal に対する OpenStack のサポート |

ASA 仮想 展開は、OpenStack の Caracal リリースでサポートされています。 |

||

|

ASA 仮想 MANA NIC サポート |

ASA 仮想 は、次のインスタンスで、Microsoft Azure の MANA NIC ハードウェアをサポートします。

|

||

|

ファイアウォール機能 |

|||

|

Cisco Secure Firewall 6100 のアプリケーションの可視性と制御(AVC) |

アプリケーションの可視性と制御(AVC)を使用すると、IP アドレスとポートだけでなく、アプリケーションに基づいてアクセス制御ルールを作成できます。AVC は脆弱性データベース(VDB)をダウンロードします。このデータベースでは、アクセス制御ルールで使用できるネットワークサービスオブジェクトとグループが作成されます。オブジェクトはさまざまなアプリケーションを定義し、グループはアプリケーションカテゴリを定義します。これにより、IP アドレスやポートを指定せずに、アプリケーションまたは接続のクラス全体を簡単にブロックできます。 次の画面を導入しました。[]、[]、[]、[]、[]、[]、[] サポートされているプラットフォーム: Cisco Secure Firewall 6100 |

||

|

ハイ アベイラビリティとスケーラビリティの各機能 |

|||

|

VPN モードを変更するための再起動は必要ありません |

分散モードと集中型モードの間で VPN モードを変更する場合、再起動は必要なくなりました。ただし、モードを変更する前に、すべてのノードでクラスタリングを無効にする必要があります。 |

||

|

データノードはクラスターに同時に参加できます |

以前は、制御ノードで一度に 1 つのデータノードのみがクラスターに参加できました。設定の同期に時間がかかる場合、データノードの結合に時間がかかることがあります。同時結合はデフォルトで有効になっています。NAT および VPN 分散モードが有効になっている場合、同時結合は使用できません。 次の画面が追加/変更されました。 |

||

|

クラスターノード結合での MTU ping テストでは、MTU を小さくすることでより多くの情報が提供されます。 |

クラスターに参加したノードは、クラスター制御リンク MTU と一致するパケットサイズで制御ノードに ping を送信することで MTU の互換性をチェックします。ping が失敗した場合は、MTU を 2 で割った値を試し、MTU ping が成功するまで 2 で割った値を返しません。通知が生成されるため、MTU を適切な値に修正して再試行できます。スイッチ MTU サイズを推奨値に増やすことを推奨しますが、スイッチ設定を変更できない場合は、クラスター制御リンクの有効な値を使用してクラスターを形成できます。 追加/変更された画面:[] |

||

|

CPU 使用率が高いクラスター制御リンクの正常性チェックの改善 |

クラスターノードの CPU 使用率が高い場合、正常性チェックは一時停止され、ノードは異常とはマークされません。正常性チェックを一時停止する CPU 使用率のしきい値を設定できます。 追加/変更された画面:[] |

||

|

Cisco Secure Firewall 6100 でのクラスタリング |

最大 4 つの Cisco Secure Firewall 6100 ノードを Spanned EtherChannel または個別インターフェイスモードでクラスター化できます。 |

||

|

クラスタリングでの枯渇モニタリングのブロック |

ブロックの枯渇が発生すると、ASA は障害対応ログを収集し、syslog を送信します。クラスタリングの場合、ノードはクラスターから移動するため、他のノードがトラフィックを処理できるようになります。ASA は、クラッシュおよびリロードを強制して枯渇から回復することもできます。 |

||

|

分散型サイト間 VPN モードのダイナミック PAT サポート |

分散型モードでダイナミック PAT がサポートされるようになりました。ただし、インターフェイス PAT はまだサポートされていません。 |

||

|

インターフェイス機能 |

|||

|

DNS サーバーとドメインのリストを IPv6 クライアントにアドバタイズする再帰 DNS サーバー(RDNSS)および DNS 検索リスト(DNSSL)オプション |

再帰 DNS サーバー(RDNSS)および DNS 検索リスト(DNSSL)オプションを設定することで、ルータアドバタイズメントを使用して DNS サーバーとドメインを SLAAC クライアントに提供できるようになりました。 新規/変更された画面:

|

||

|

管理、モニタリング、およびトラブルシューティングの機能 |

|||

|

SSH X.509 証明書認証 |

X.509v3 証明書を使用して SSH のユーザーを認証できるようになりました(RFC 6187)。

新しい/変更された画面: 9.20(4) でも同様です。 |

||

|

AES-256-GCM SSH 暗号 |

ASA は、SSH の AES-256-GCM 暗号をサポートしています。デフォルトでは、暗号化レベル [すべて(all)] と [高(high)] で有効になっています。 新規/変更された画面: 9.20(4) でも同様です。 |

||

|

Linux カーネルクラッシュダンプ |

Linux カーネルクラッシュダンプ機能を使用すると、カーネルクラッシュイベントをデバッグし、根本原因を見つけることができます。この機能は、デフォルトでイネーブルにされています。 新規/変更されたコマンド:show kernel crash-dump 、kernel crash-dump 、crashinfoforce kernel-dump |

||

|

ASA Virtual での同意トークンを使用したルートシェルアクセスのサポート |

ASA Virtual は、承認ユーザーが管理者パスワードなしで障害対応または診断の目的で Linux ルートシェルにワンタイムアクセスできるようにする新しい同意トークンメカニズムをサポートします。 新規/変更されたコマンド:consent-token generate-challenge shell-access 、consent-token accept-response shell-access |

||

|

ASDM 機能 |

|||

|

ASDM 7.24 では Java 11 が必要になりました |

ASDM 7.24 では Java 11 が必要になりました。ASA イメージにバンドルされている Oracle バージョンの場合、Oracle JDK 11 をインストールする必要があります(https://www.oracle.com/java/technologies/javase/jdk11-archive-downloads.html)。以降のバージョンは互換性がありません。リスクを最小限に抑え、Java との互換性と安定性を向上させるために、シスコでは段階的に Java 8 から Java 11 への移行を開始していきます。7.24 に付属している ASDM ランチャー 1.9 (10) 以降にアップグレードした場合でも、ASDM の以前のバージョンを起動できます。 OpenJRE バージョンでは、Java をインストールする必要はありません。これは組み込みです。 |

||

|

ASDM 証明書認証 |

ASDM 7.24 に付属している ASDM ランチャー 1.9(10) では、ユーザー証明書認証がサポートされるようになりました。以前は、この機能は Java Web Start でのみサポートされていました(7.18 で廃止)。ASA コマンドが 9.18 で廃止されていないため、ASDM ランチャー 1.9(10) を含む ASDM バージョンを使用する場合は証明書認証を使用するように以前の ASA バージョンを設定できます。 新規/変更された画面:

|

||

|

ASDM FIPS 準拠 |

デフォルトでは、ASDM は非 FIPS モードで起動します。FIPS モードをイネーブルにするには、次の手順を実行します。

FIPS モードは、ASDM 7.24 以降でのみサポートされています。

新規/変更された画面:ASDM ランチャーのログインウィンドウ。 |

||

|

Cisco.com ウィザードからのアップグレードソフトウェア用の新しい認証方式 |

Cisco.com 認証 ダイアログボックスは、Cisco.com の新しい認証方式を使用する Cisco.com デバイスの有効化 ダイアログボックスに置き換えられました。 新規/変更された画面:[] |

||

|

VPN 機能 |

|||

|

SGT over VTI |

VTI トンネルで Cisco TrustSec SGT タグがサポートされるようになりました。 新しい/変更された画面:

|

||

|

VTI 向け ECMP および BFD 障害検出のサポート |

1 つ以上のダイナミック VTI インターフェイスを Equal-Cost Multi-Path(ECMP)ゾーンに含めることができます。ゾーンを使用すると、スポークへのトラフィックのロードバランシングができます。Bidirectional Forwarding Detection(BFD)リンクの検出が高速になり、障害のある VTI リンクを数ミリ秒またはマイクロ秒単位で検出します。 新規/変更されたコマンド:bfd template 、vtemplate-bfd 、vtemplate-zone-member 、show zone 、show conn all 、show route ECMP で新規/変更された画面:VTI では BFD の ASDM サポートはありません。

|

||

|

分散型サイト間 VPN のループバック インターフェイスのサポート |

分散サイト間モードでループバック インターフェイスを使用して、サイト間 VPN トンネルを作成できるようになりました。ロケーションネットワークに関連付けられている外部アドレスとは異なり、ループバック インターフェイスは独立しています。これは、アドレスを別のクラスターに移動し、ルーティングプロトコルを使用して新しい場所をアップストリームルータに伝播できることを意味します。その後、ピアのトラフィックは新しい場所に送信されます。 |

||

|

Cisco Secure Firewall 6100 の IPsec フロー オフロードおよび DTLS 暗号化アクセラレーション |

Cisco Secure Firewall 6100 は AES-GCM-128 および AES-GCM-256 暗号のみをサポートします。 |

||

|

KVM上の ASA 仮想 のIPsec フローオフロード |

IPSec フローオフロードが KVM の DPU でサポートされるようになりました。 |

||

ソフトウェアのアップグレード

このセクションには、アップグレードを完了するためのアップグレードパス情報とリンクが記載されています。

アップグレードリンク

アップグレードを完了するには、『ASA アップグレード ガイド』を参照してください。

アップグレードパス:ASA アプライアンス

シスコサポート & ダウンロードサイトでは、推奨リリースに金色の星が付いています。次に例を示します。

現在のバージョンの表示

現在のバージョンとモデルを表示するには、次のいずれかの方法を使用します。

-

ASDM: の順に選択します。

-

CLI:show version コマンドを使用します。

アップグレードのガイドライン

開始バージョンと終了バージョンの間で、各リリースのアップグレードガイドラインを必ず確認してください。場合によっては、アップグレードする前に構成を変更する必要があります。そうしないと、停止が発生する可能性があります。

ASA のセキュリティの問題と、各問題に対する修正を含むリリースについては、ASA Security Advisories を参照してください。

アップグレードパス

次の表に、ASA のアップグレードパスを示します。

(注) |

ASA 9.20 は Firepower 2100 の最終バージョンです。 ASA 9.18 は Firepower 4110、4120、4140、4150、および Firepower 9300 のセキュリティモジュール SM-24、SM-36、SM-44 の最終バージョンです。 ASA 9.16 は ASA 5506-X、5508-X、および 5516-X の最終バージョンです。 ASA 9.14 は ASA 5525-X、5545-X、および 5555-X の最終バージョンです。 ASA 9.12 は ASA 5512-X、5515-X、5585-X、および ASASM 用の最終バージョン、 ASA 9.2 は ASA 5505 の最終バージョンです。 ASA 9.1 は ASA 5510、5520、5540、5550、および 5580 の最終バージョンです。 |

|

現在のバージョン |

暫定アップグレードバージョン |

ターゲットバージョン |

|---|---|---|

|

9.23 |

— |

次のいずれかになります。 → 9.24 |

|

9.22 |

— |

次のいずれかになります。 → 9.24 → 9.23 |

|

9.20 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 |

|

9.19 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 |

|

9.18 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 |

|

9.17 |

— |

次のいずれかになります。 → 9.24 → 9.22 → 9.20 → 9.19 → 9.18 |

|

9.16 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 |

|

9.15 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 |

|

9.14 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 |

|

9.13 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 |

|

9.12 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 |

|

9.10 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.9 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.8 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.7 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.6 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.5 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.4 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.3 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.2 |

— |

次のいずれかになります。 → 9.24 → 9.23 → 9.22 → 9.20 → 9.19 → 9.18 → 9.17 → 9.16 → 9.12 |

|

9.1(2)、9.1(3)、9.1(4)、9.1(5)、9.1(6)、または 9.1(7.4) |

— |

次のいずれかになります。 → 9.12 |

|

9.0(2)、9.0(3)、または 9.0(4) |

— |

次のいずれかになります。 → 9.12 |

アップグレードパス:Firepower 4100/9300 用の ASA 論理デバイス

-

FXOS:FXOS 2.2.2 以降では、上位バージョンに直接アップグレードできます。(FXOS 2.0.1 ~ 2.2.1 は 2.8.1 までアップグレードできます。2.0.1 より前のバージョンについては、各中間バージョンにアップグレードする必要があります。)現在の論理デバイスバージョンをサポートしていないバージョンに FXOS をアップグレードすることはできないことに注意してください。次の手順でアップグレードを行う必要があります。現在の論理デバイスをサポートする最新のバージョンに FXOS をアップグレードします。次に、論理デバイスをその FXOS バージョンでサポートされている最新のバージョンにアップグレードします。たとえば、FXOS 2.2/ASA 9.8 から FXOS 2.13/ASA 9.19 にアップグレードする場合は、次のアップグレードを実行する必要があります。

-

FXOS 2.2 → FXOS 2.11(9.8 をサポートする最新バージョン)

-

ASA 9.8 → ASA 9.17(2.11 でサポートされている最新バージョン)

-

FXOS 2.11 → FXOS 2.13

-

ASA 9.17 → ASA 9.19

-

-

Firewall Threat Defense:上記の FXOS 要件に加えて、Firewall Threat Defense に対して中間アップグレードが必要になる場合があります。正確なアップグレードパスについては、ご使用のバージョンのFirewall Management Center アップグレードガイドを参照してください。

-

Cisco ASA:Cisco ASA では、上記の FXOS 要件に注意して、現在のバージョンから任意の上位バージョンに直接アップグレードできます。

|

FXOS のバージョン |

モデル |

ASA のバージョン |

Firewall Threat Defense バージョン |

||||

|---|---|---|---|---|---|---|---|

|

2.18 |

Firepower 4112 |

9.24(推奨) 9.23 9.22 9.20 9.19 |

10.x(推奨) 7.7 7.6 7.4 7.3 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.24(推奨) 9.23 9.22 9.20 9.19 |

10.x(推奨) 7.7 7.6 7.4 7.3 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

2.17 |

Firepower 4112 |

9.23(推奨) 9.22 9.20 9.19 9.18 |

7.7(推奨) 7.6 7.4 7.3 7.2 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.23(推奨) 9.22 9.20 9.19 9.18 |

7.7(推奨) 7.6 7.4 7.3 7.2 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

2.16 |

Firepower 4112 |

9.22(推奨) 9.20 9.19 9.18 9.17 |

7.6(推奨) 7.4 7.3 7.2 7.1 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.22(推奨) 9.20 9.19 9.18 9.17 |

7.6(推奨) 7.4 7.3 7.2 7.1 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

2.14(1) |

Firepower 4112 |

9.20(推奨) 9.19 9.18 9.17 9.16 9.14 |

7.4(推奨) 7.3 7.2 7.1 7.0 6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.20(推奨) 9.19 9.18 9.17 9.16 9.14 |

7.4(推奨) 7.3 7.2 7.1 7.0 6.6 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

2.13 |

Firepower 4112 |

9.19(推奨) 9.18 9.17 9.16 9.14 |

7.3(推奨) 7.2 7.1 7.0 6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.19(推奨) 9.18 9.17 9.16 9.14 |

7.3(推奨) 7.2 7.1 7.0 6.6 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

2.12 |

Firepower 4112 |

9.18(推奨) 9.17 9.16 9.14 |

7.2(推奨) 7.1 7.0 6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.18(推奨) 9.17 9.16 9.14 9.12 |

7.2(推奨) 7.1 7.0 6.6 6.4 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.18(推奨) 9.17 9.16 9.14 9.12 |

7.2(推奨) 7.1 7.0 6.6 6.4 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.11 |

Firepower 4112 |

9.17(推奨) 9.16 9.14 |

7.1(推奨) 7.0 6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.17(推奨) 9.16 9.14 9.12 |

7.1(推奨) 7.0 6.6 6.4 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.17(推奨) 9.16 9.14 9.12 9.8 |

7.1(推奨) 7.0 6.6 6.4 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.10

|

Firepower 4112 |

9.16(推奨) 9.14 |

7.0(推奨) 6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.16(推奨) 9.14 9.12 |

7.0(推奨) 6.6 6.4 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.16(推奨) 9.14 9.12 9.8 |

7.0(推奨) 6.6 6.4 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.9 |

Firepower 4112 |

9.14 |

6.6 |

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.14 9.12 |

6.6 6.4 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.14 9.12 9.8 |

6.6 6.4 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.8 |

Firepower 4112 |

9.14 |

6.6

|

||||

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.14(推奨) 9.12

|

6.6(推奨)

6.4 |

|||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.14(推奨) 9.12 9.8 |

6.6(推奨)

6.4 6.2.3 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.6(1.157)

|

Firepower 4145 Firepower 4125 Firepower 4115 |

9.12

|

6.4 |

||||

|

Firepower 9300 SM-56 Firepower 9300 SM-48 Firepower 9300 SM-40 |

|||||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.12(推奨) 9.8 |

6.4(推奨) 6.2.3 |

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.6(1.131) |

Firepower 9300 SM-48 Firepower 9300 SM-40 |

9.12 |

サポート対象外 |

||||

|

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.12(推奨) 9.8 |

||||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.3(1.73) |

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.8

|

6.2.3(推奨)

|

||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.3(1.66) 2.3(1.58) |

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.8

|

|||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

|||||||

|

2.2 |

Firepower 4150 Firepower 4140 Firepower 4120 Firepower 4110 |

9.8 |

Firewall Threat Defense バージョンはサポートが終了しています |

||||

|

Firepower 9300 SM-44 Firepower 9300 SM-36 Firepower 9300 SM-24 |

ダウングレードについての注記

FXOS イメージのダウングレードは公式にはサポートされていません。シスコがサポートする唯一の FXOS のイメージバージョンのダウングレード方法は、デバイスの完全な再イメージ化を実行することです。

未解決のバグおよび解決されたバグ

このリリースで未解決のバグおよび解決済みのバグには、Cisco Bug Search Tool を使用してアクセスできます。この Web ベースツールから、この製品やその他のシスコハードウェアおよびソフトウェア製品でのバグと脆弱性に関する情報を保守するシスコ バグ トラッキング システムにアクセスできます。

(注) |

Cisco Bug Search Tool にログインしてこのツールを使用するには、Cisco.com アカウントが必要です。アカウントがない場合は、アカウントを登録できます。シスコサポート契約がない場合は、ID でのみバグを探すことができます。検索は実行できません。 |

Cisco Bug Search Tool の詳細については、Bug Search Tool Help & FAQ [英語] を参照してください。

バージョン 7.24(1) で未解決のバグ

このリリースに未解決のバグはありません。

バージョン 7.24(1) で解決済みのバグ

次の表に、このリリースノートの発行時点で解決済みのバグを示します。

|

ID |

見出し |

|---|---|

|

ASDM が、Java 8 にアップグレードすると MAC でハングする |

|

|

ENH:ASDM はルートの VTI インターフェイスを受け入れないが、CLI は機能する |

|

|

セキュアなファイアウォールポスチャイメージは、ASDM から生成された場合、ASA デバイスのバックアップで使用できない |

|

|

AnyConnect/Secure Client プロファイルの編集中にスキーマ検証エラーが発生する |

|

|

ASDM で CSCut04399 によって追加された互換性ポップアップを削除する必要がある |

|

|

ASDM:Secure Client VPN ウィザードを使用すると設定が不完全になる |

|

|

https ホスト名が正しくないエラーが原因で、ASDM が IPv6 経由で接続に失敗する |

シスコの一般規約

シスコのソフトウェア使用時には、シスコの一般規約(その他の関連規約を含む)が適用されます。以下の住所宛てに物理コピーをリクエストできます。Cisco Systems, Inc., P.O. Box 641387, San Jose, CA 95164-1387。シスコから購入したシスコ以外のソフトウェアでは、該当するベンダーのライセンス条項に従う必要があります。関連項目:https://cisco.com/go/generalterms

関連資料

ASA の詳細については、『Navigating the Cisco Secure Firewall ASA Series Documentation』を参照してください。

フィードバック

フィードバック