Cisco ASR 9000 シリーズ アグリゲーション サービス ルータ IP アドレスおよびサービス コンフィギュレーションガイド リリース 4.3.x

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月1日

章のタイトル: シスコ エクスプレス フォワーディングの実装

目次

- シスコ エクスプレス フォワーディングの実装

- シスコ エクスプレス フォワーディングの実装の前提条件

- シスコ エクスプレス フォワーディング ソフトウェアの実装に関する情報

- シスコ エクスプレス フォワーディング実装でサポートされている主要な機能

- CEF の利点

- CEF コンポーネント

- ボーダー ゲートウェイ プロトコルのポリシー アカウンティング

- リバース パス転送(ストリクトとルーズ)

- BGP 属性ダウンロード

- CEF の実装方法

- CEF の確認

- BGP ポリシー アカウンティングの設定

- BGP ポリシー アカウンティングの確認

- ルート パージ遅延の設定

- ユニキャスト RPF チェックの設定

- モジュラ サービス カードとルート プロセッサ管理イーサネット インターフェイス間のスイッチングの設定

- CEF ロードバランシング アルゴリズムの設定

- BGP 属性ダウンロードの設定

- BGP 属性ダウンロードの設定

- IPv4 MPLS TE トンネル上の IPv6 ルーティング

- IPv4 MPLS TE トンネル上の IPv6 ルーティングの実装の制約事項

- IPv6 転送隣接としてのトンネルの設定

- IPv6 インターフェイスとしてのトンネルの設定

- ルータ ソフトウェアでの CEF の実装の設定例

- BGP ポリシー アカウンティングの設定:例

- BGP ポリシー統計情報の確認:例

- ユニキャスト RPF チェックの設定:例

- モジュラ サービス カードからルート プロセッサ上の管理イーサネット インターフェイスへのスイッチングの設定:例

- BGP 属性ダウンロードの設定:例

- その他の関連資料

シスコ エクスプレス フォワーディング(CEF)は、拡張レイヤ 3 IP スイッチング テクノロジーです。 CEF によって、インターネットや、Web ベースのアプリケーションまたは対話型セッションが集中的に使用されるネットワークなどの、大規模でダイナミックなトラフィック パターンを持つネットワークのパフォーマンスおよびスケーラビリティが最適化されます。

この章では、Cisco ASR 9000 シリーズ アグリゲーション サービス ルータに CEF を実装するのに必要なタスクについて説明します。

(注) |

この章に記載されている CEF コマンドの詳細については、『Cisco ASR 9000 Series Aggregation Services Router IP Addresses and Services Command Reference』を参照してください。 設定タスクの実行中に示される他のコマンドのドキュメントについては、オンラインでマスター コマンド インデックスを検索してください。 |

CEF の実装の機能履歴

| リリース |

変更内容 |

|---|---|

| リリース 3.7.2 |

この機能が導入されました。 |

リリース 4.2.3 |

CEF ロードバランシング アルゴリズム機能が導入されました。 |

- シスコ エクスプレス フォワーディングの実装の前提条件

- シスコ エクスプレス フォワーディング ソフトウェアの実装に関する情報

- CEF の実装方法

- IPv4 MPLS TE トンネル上の IPv6 ルーティング

- ルータ ソフトウェアでの CEF の実装の設定例

- その他の関連資料

シスコ エクスプレス フォワーディングの実装の前提条件

シスコ エクスプレス フォワーディングを実装するには、次の前提条件を満たす必要があります。

シスコ エクスプレス フォワーディング ソフトウェアの実装に関する情報

このドキュメントで示すシスコ エクスプレス フォワーディング機能を実装するには、次の概念を理解する必要があります。

- シスコ エクスプレス フォワーディング実装でサポートされている主要な機能

- CEF の利点

- CEF コンポーネント

- ボーダー ゲートウェイ プロトコルのポリシー アカウンティング

- リバース パス転送(ストリクトとルーズ)

- BGP 属性ダウンロード

シスコ エクスプレス フォワーディング実装でサポートされている主要な機能

Cisco IOS XR ソフトウェア上の CEF では、次の機能をサポートしています。

CEF の利点

CEF には、次の利点があります。

- パフォーマンス向上:CEF は、高速スイッチング ルート キャッシングよりも CPU を消費しません。 より多くの CPU 処理能力を Quality of Service(QoS)や暗号化などのレイヤ 3 サービスに向けることができます。

- スケーラビリティ:CEF では、各モジュラ サービス カード(MSC)でスイッチング能力を最大限に活用できます。

- 復元力:CEF では、大規模な動的ネットワーク上で比類ないレベルのスイッチング一貫性と安定性を実現します。 動的ネットワークでは、ルーティング変更のために、高速にスイッチングされるキャッシュ エントリが頻繁に無効化されます。 ルーティング変更により、ルート キャッシュを使用した高速スイッチングではなく、ルーティング テーブルを使用したトラフィックのプロセス スイッチングが行われることがあります。 転送情報ベース(FIB)ルックアップ テーブルにはルーティング テーブルに存在する既知のルートがすべて含まれているため、ルート キャッシュのメンテナンスが不要になるほか、高速スイッチングまたはプロセス スイッチング フォワーディングのシナリオも必要ありません。 CEF では、一般的なデマンド キャッシング スキームよりも効率よくトラフィックを切り替えることができます。

CEF コンポーネント

Cisco IOS XR ソフトウェアの CEF は、2 つの別個のコンポーネントとともに常に CEF モードで動作します。転送情報ベース(FIB)データベースと、隣接関係テーブル、つまりプロトコル独立型の Adjacency Information Base(AIB)です。

CEF は、Cisco IOS XR ソフトウェアにとって主要な IP パケット転送データベースです。 CEF の役割は次の機能を果たすことです。

Cisco IOS XR ソフトウェアでは、次の CEF 転送テーブルがメンテナンスされます。

プロトコル独立型の FIB プロセスが、Route Switch Processor(RSP)の IPv4 および IPv6 ユニキャスト用の転送テーブルと、各 MSC 用の転送テーブルをメンテナンスします。

各ノード上の FIB が、ルーティング情報ベース(RIB)を更新し、ルート解決を実行し、RSP および各 MSC の FIB テーブルを個別にメンテナンスします。 各ノード上の FIB テーブルに格納されている情報は、テーブルによって若干異なることがあります。 隣接 FIB エントリがメンテナンスされるのはローカル ノードに限られるため、FIB エントリにリンクされている隣接エントリが異なるものになることがあります。

ボーダー ゲートウェイ プロトコルのポリシー アカウンティング

ボーダー ゲートウェイ プロトコル(BGP)ポリシー アカウンティングは、異なるピア間で送受信される IP トラフィックを測定および分類します。 ポリシー アカウンティングは、入力インターフェイスまたは出力インターフェイス単位でイネーブル化されます。また、IP トラフィックを識別するために、コミュニティ リスト、自律システム番号、自律システム パスなどのパラメータに基づいてカウンタが割り当てられます。

(注) |

ルート ポリシーには、2 つのタイプがあります。 1 つは通常の BGP ルート ポリシーで、BGP リンクに対してアドバタイズされる BGP ルートをフィルタリングするために使用します。 このタイプのルート ポリシーは、特定の BGP ネイバーに適用します。 もう 1 つは特殊なルート ポリシーで、BGP プレフィックスのトラフィック インデックスをセットアップするために使用します。 RIB テーブルに BGP ルートを挿入するときに、このルート ポリシーをグローバル BGP IPv4 アドレス ファミリに適用すると、トラフィック インデックスをセットアップできます。 BGP ポリシー アカウンティングでは、2 つ目のタイプのルート ポリシーが使用されます。 |

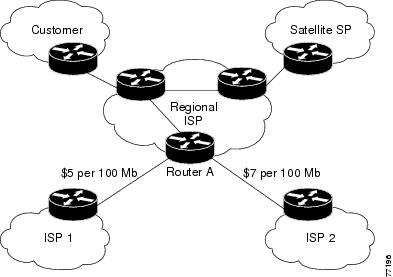

BGP ポリシー アカウンティングを使用して、通過するルートに基づいてトラフィックのアカウンティングを行うことができます。 サービス プロバイダーは、すべてのトラフィックをカスタマー別に識別してアカウンティングを実施し、それに応じて課金できます。 図 1 では、BGP ポリシー アカウンティングはルータ A で実装され、自律システム バケットにおけるパケットおよびバイト ボリュームを測定します。 カスタマーは、国内、海外、または衛星経由の送信元からルーティングされたトラフィックに応じて適切に課金されます。

(注) |

BGP ポリシー アカウンティングは、BGP プレフィックスに限って IP トラフィックを測定し、分類します。 |

BGP ポリシー アカウンティングは、指定されたルート ポリシーに基づいて、インターフェイスに関連付けられたトラフィック インデックス(バケット)を各プレフィックスに割り当てます。 BGP プレフィックスは、トラフィック インデックスとともに RIB から FIB にダウンロードされます。

BGP プレフィックスに割り当てることができるトラフィック インデックス(バケット番号)が全部で 63 個(1 ~ 63)あります。 システム内部ではトラフィック インデックスにアカウンティング テーブルが関連付けられており、このテーブルは入力インターフェイスおよび出力インターフェイスごとに作成されます。 トラフィック インデックスを使用すると、送信元 IP アドレスまたは宛先 IP アドレス、あるいはその両方が BGP プレフィックスである場合に、IP トラフィックのアカウンティングを行うことができます。

(注) |

トラフィック インデックス 0 には、Interior Gateway Protocol(IGP)ルートを使用して、パケット数が含められます。 |

リバース パス転送(ストリクトとルーズ)

ユニキャスト IPv4 および IPv6 リバース パス転送(uRPF)は、ストリクトとルーズのどちらのモードでも、検証可能な IP 送信元アドレスを欠いている IP パケットを廃棄することにより、不正な形式の IP 送信元アドレスまたはスプーフィングされた IP 送信元アドレスがネットワークに導入された場合にもたらされる問題を軽減します。 ユニキャスト RPF は、CEF テーブルの逆引きを行うことでこれを確認します。 このため、ユニキャスト リバース パス転送が可能になるのは、ルータで CEF がイネーブルになっている場合だけです。

IPv6 uRPF をサポートしているのは、ASR 9000-SIP-700 LC、ASR 9000 Ethernet LC、および ASR 9000 Enhanced Ethernet LC です。

(注) |

ユニキャスト RPF は、ブートストラップ プロトコルおよびダイナミック ホスト コンフィギュレーション プロトコル(DHCP)機能が正しく動作するように、送信元アドレスが 0.0.0.0 で宛先アドレスが 255.255.255.255 のパケットの通過を許可します。 |

ストリクト uRPF がイネーブルになっていると、FIB でそのパケットの送信元アドレスがチェックされます。 パケットを受信したインターフェイスが、トラフィックをパケットの送信元に転送するのに使用されたのと同じインターフェイスである場合、パケットはチェックを通過し、パケットに対してさらに処理が実施されます。それ以外の場合、パケットはドロップされます。 ストリクト uRPF を適用するのは、自然の対称性または設定された対称性がある場合だけにしてください。 内部インターフェイスによってはルーティングが非対称になってパケットの送信元へのルートが複数存在することがあるため、ネットワーク内部にあるインターフェイスにはストリクト uRPF を実装しないでください。

(注) |

ストリクト RPF の動作は、プラットフォーム、再帰レベルの数、および等コスト マルチパス(ECMP)シナリオに含まれるパスの数によって若干異なります。 ストリクト RPF が設定されている場合でも、プラットフォームによってはプレフィックスの一部または全部に対してルーズ RPF チェックに切り替わることがあります。 |

ルーズ uRPF がイネーブルになっていると、FIB でそのパケットの送信元アドレスがチェックされます。 送信元アドレスが存在し、有効な転送エントリに一致する場合、パケットはチェックを通過し、パケットに対してさらに処理が実施されます。それ以外の場合、パケットはドロップされます。

ストリクト モードの uRPF では、プレフィックスの uRPF インターフェイス リストをメンテナンスする必要があります。 リストには、ストリクト モードの uRPF が設定されたインターフェイスで、かつプレフィックス パスが指すインターフェイスのみが含まれています。 uRPF インターフェイス リストは、可能な限りプレフィックス間で共有されます。 このリストのサイズは、ASR 9000 イーサネット ラインカードでは 12、統合 20G SIP カードでは 64 です。 リストがサポートされている最大値を超えると、uRPF がストリクト モードからルーズ モードにフォールバックします。

ルーズおよびストリクトの uRPF は、2 つのオプションをサポートしています。allow self-ping と allow default です。 self-ping オプションでは、パケットの送信元が自身に ping を実行できます。 allow default オプションでは、デフォルトのルーティング エントリに合わせてルックアップ結果を生成できます。 uRPF がストリクト モードで、allow default オプションがイネーブルになっているときには、パケットがデフォルトのインターフェイス経由で届いた場合にのみ、パケットに対してさらに処理が実施されます。

BGP 属性ダウンロード

BGP 属性ダウンロード機能を使用すると、CEF にインストールした BGP 属性を表示できます。 CEF にインストールした BGP 属性を表示するには、show cef bgp-attribute コマンドを設定します。 show cef bgp-attribute attribute-id コマンドおよび show cef bgp-attribute local-attribute-id コマンドを使用すると、特定の BGP 属性を属性 ID およびローカル属性 ID 別に参照できます。

CEF の実装方法

ここでは、次のタスクの手順を示します。

- CEF の確認

- BGP ポリシー アカウンティングの設定

- BGP ポリシー アカウンティングの確認

- ルート パージ遅延の設定

- ユニキャスト RPF チェックの設定

- モジュラ サービス カードとルート プロセッサ管理イーサネット インターフェイス間のスイッチングの設定

- CEF ロードバランシング アルゴリズムの設定

- BGP 属性ダウンロードの設定

CEF の確認

このタスクを実行すると、CEF を検証できます。

1. show cef {ipv4 | ipv6}

2. show cef {ipv4 | ipv6} summary

3. show cef {ipv4 | ipv6} detail

4. show adjacency detail

手順の詳細

BGP ポリシー アカウンティングの設定

このタスクを実行すると、BGP ポリシー アカウンティングを設定できます。

(注) |

ルート ポリシーには、2 つのタイプがあります。 BGP ポリシー アカウンティングでは、BGP プレフィックスのトラフィック インデックスをセットアップするために使用するタイプを使用します。 RIB テーブルに BGP ルートを挿入するときに、このルート ポリシーをグローバル BGP IPv4 アドレス ファミリに適用すると、トラフィック インデックスをセットアップできます。 |

BGP ポリシー アカウンティングでは、送信元 IP アドレス(BGP プレフィックス)および宛先 IP アドレス(BGP プレフィックス)に割り当てられたトラフィック インデックスに基づいて、入力および出力 IP トラフィックのアカウンティングをインターフェイス単位で行うことができます。 Routing Policy Language(RPL)を使用して、次のパラメータに従って BGP プレフィックスのトラフィック インデックスを割り当てることができます。

(注) |

BGP ポリシー アカウンティングは、IPv4 プレフィックスでのみサポートされます。 |

2 つの設定タスクを実行すると、prefix-set、AS-path-set、または community-set パラメータに従って、RIB の BGP プレフィックスを分類できます。

- prefix-set、AS-path-set、または community-set に基づいてトラフィック インデックスのセットアップに関するポリシーを定義するには、route-policy コマンドを使用します。

- 定義済みのルート ポリシーをグローバル BGP IPv4 ユニキャスト アドレス ファミリに適用するには、BGP table-policy コマンドを使用します。

route-policy コマンドおよび table-policy コマンドについては、 『Cisco ASR 9000 Series Aggregation Services Router Routing Command Reference』を参照してください。

各インターフェイスで BGP ポリシー アカウンティングをイネーブルにするには、次のオプションを使用します。

BGP ポリシー アカウンティング機能を使用するには、ルータで BGP をイネーブルにする必要があります(デフォルトでは CEF がイネーブルになっています)。 BGP をイネーブルにする方法については、 『Cisco ASR 9000 Series Aggregation Services Router Routing Configuration Guide』を参照してください。

1. configure

2. as-path-set

3. exit

4. prefix-set name

5. exit

6. route-policy policy-name

7. end

8. configure

9. router bgp autonomous-system-number

10. address-family ipv4 {unicast | multicast }

11. table policy policy-name

12. end

13. configure

14. interface type interface-path-id

15. ipv4 bgp policy accounting {input | output {destination-accounting [source-accounting] | source-accounting [destination-accounting]}}

16. 次のいずれかを実行します。

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例: RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | as-path-set 例: RP/0/RSP0/CPU0:router(config)# as-path-set as107 RP/0/RSP0/CPU0:router(config-as)# ios-regex '107$' RP/0/RSP0/CPU0:router(config-as)# end-set RP/0/RSP0/CPU0:router(config)# as-path-set as108 RP/0/RSP0/CPU0:router(config-as)# ios-regex '108$' RP/0/RSP0/CPU0:router(config-as)# end-set |

ポリシー コンフィギュレーション モードを開始します。 |

| ステップ 3 | exit 例: RP/0/RSP0/CPU0:router(config-as)# exit |

グローバル コンフィギュレーション モードに戻ります。 |

| ステップ 4 | prefix-set name 例:

RP/0/RSP0/CPU0:router(config)# prefix-set RT-65

|

プレフィックス リストを定義します。 |

| ステップ 5 | exit 例: RP/0/RSP0/CPU0:router(config-pfx)# exit |

グローバル コンフィギュレーション モードに戻ります。 |

| ステップ 6 | route-policy policy-name 例:

RP/0/RSP0/CPU0:router(config)# route-policy rp501b

|

ルート ポリシー名を指定します。 |

| ステップ 7 | end 例: RP/0/RSP0/CPU0:router(config-rpl)# end |

設定変更を保存します。 |

| ステップ 8 | configure 例: RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 9 | router bgp autonomous-system-number 例:

RP/0/RSP0/CPU0:router(config)# router bgp 1

|

BGP ルーティング プロセスを設定できます。 |

| ステップ 10 | address-family ipv4 {unicast | multicast } 例:

RP/0/RSP0/CPU0:router(config-bgp)# address-family ipv4 unicast

|

BGP ルーティング セッションの設定中に、アドレス ファミリ コンフィギュレーション モードを開始できます。 |

| ステップ 11 | table policy policy-name 例:

RP/0/RSP0/CPU0:router(config-bgp-af)# table-policy set-traffic-index

|

ルーティング テーブルにインストールされるルートにルーティング ポリシーを適用します。 |

| ステップ 12 | end 例: RP/0/RSP0/CPU0:router(config-bgp-af)# end |

設定変更を保存します。 |

| ステップ 13 | configure 例: RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 14 | interface type interface-path-id 例:

RP/0/RSP0/CPU0:router(config)# interface TenGigE0/1/0/2

|

インターフェイス コンフィギュレーション モードを開始します。 |

| ステップ 15 | ipv4 bgp policy accounting {input | output {destination-accounting [source-accounting] | source-accounting [destination-accounting]}} 例:

RP/0/RSP0/CPU0:router(config-if)# ipv4 bgp policy accounting output destination-accounting

|

BGP ポリシー アカウンティングをイネーブルにします。 |

| ステップ 16 | 次のいずれかを実行します。

例: RP/0/RSP0/CPU0:router(config-if)# end または RP/0/RSP0/CPU0:router(config-if)# commit |

設定変更を保存します。 |

BGP ポリシー アカウンティングの確認

このタスクを実行すると、BGP ポリシー アカウンティングを検証できます。

(注) |

BGP ポリシー アカウンティングは、IPv4 プレフィックスでサポートされます。 |

BGP ポリシー アカウンティングを設定する必要があります。 BGP ポリシー アカウンティングの設定を参照してください。

1. show route bgp

2. show bgp summary

3. show bgp ip-address

4. show route ipv4 ip-address

5. show cef ipv4 prefix

6. show cef ipv4 prefix detail

7. show cef ipv4 interface type interface-path-id bgp-policy-statistics

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | show route bgp 例:

RP/0/RSP0/CPU0:router# show route bgp

|

トラフィック インデックスがある BGP ルートをすべて表示します。 |

| ステップ 2 | show bgp summary 例:

RP/0/RSP0/CPU0:router# show bgp summary

|

すべての BGP ネイバーの状況を表示します。 |

| ステップ 3 | show bgp ip-address 例:

RP/0/RSP0/CPU0:router# show bgp 40.1.1.1

|

BGP 属性がある BGP プレフィックスを表示します。 |

| ステップ 4 | show route ipv4 ip-address 例:

RP/0/RSP0/CPU0:router# show route ipv4 40.1.1.1

|

RIB にトラフィック インデックスがある特定の BGP ルートを表示します。 |

| ステップ 5 | show cef ipv4 prefix 例:

RP/0/RSP0/CPU0:router# show cef ipv4 40.1.1.1

|

RP FIB にトラフィック インデックスがある特定の BGP プレフィックスを表示します。 |

| ステップ 6 | show cef ipv4 prefix detail 例:

RP/0/RSP0/CPU0:router# show cef ipv4 40.1.1.1 detail

|

RP FIB に詳細な情報がある特定の BGP プレフィックスを表示します。 |

| ステップ 7 | show cef ipv4 interface type interface-path-id bgp-policy-statistics 例:

RP/0/RSP0/CPU0:router# show cef ipv4 interface TenGigE 0/2/0/4 bgp-policy-statistics

|

特定のインターフェイスの BGP ポリシー アカウンティング統計情報を表示します。 |

ルート パージ遅延の設定

このタスクを実行すると、ルート パージ遅延を設定できます。 パージ遅延を設定すると、RIB または関連する他のプロセスで障害が発生したときにルートがパージされるようになります。

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | cef purge-delay seconds 例:

RP/0/RSP0/CPU0:router(config)# cef purge-delay 180

|

ルーティング情報ベース(RIB)または関連する他のプロセスで障害が発生したときにルートをパージする際の遅延を設定します。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

ユニキャスト RPF チェックの設定

このタスクを実行すると、ユニキャスト リバース パス転送(uRPF)RPF チェックを設定できます。 ユニキャスト RPF チェックを使用すると、不正な形式または偽装(スプーフィング)された IP 送信元アドレスがルータを通過したために発生する問題を軽減できます。 変形または偽造(スプーフィング)された送信元アドレスは、送信元 IP アドレスのスプーフィングに基づいたサービス拒絶(DoS)攻撃を示す場合があります。

1. configure

2. interface type interface-path-id

3. {ipv4 | ipv6} verify unicast source reachable-via {any | rx} [allow-default] [allow-self-ping]

4. 次のいずれかを実行します。

手順の詳細

| コマンドまたはアクション | 目的 | |||

|---|---|---|---|---|

| ステップ 1 | configure 例: RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

||

| ステップ 2 | interface type interface-path-id 例:

RP/0/RSP0/CPU0:router(config)# interface gigabitethernet 0/1/0/0

|

インターフェイス コンフィギュレーション モードを開始します。 |

||

| ステップ 3 | {ipv4 | ipv6} verify unicast source reachable-via {any | rx} [allow-default] [allow-self-ping] 例:

RP/0/RSP0/CPU0:router(config-if)# ipv4 verify unicast source reachable-via rx

|

IPv4 または IPv6 uRPF チェックをイネーブルにします。

|

||

| ステップ 4 | 次のいずれかを実行します。

例: RP/0/RSP0/CPU0:router(config-if)# end または RP/0/RSP0/CPU0:router(config-if)# commit |

設定変更を保存します。 |

モジュラ サービス カードとルート プロセッサ管理イーサネット インターフェイス間のスイッチングの設定

このタスクを実行すると、MSC と RP 管理イーサネット インターフェイス間のスイッチングをイネーブルにすることができます。

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | rp mgmtethernet forwarding 例:

RP/0/RSP0/CPU0:router(config)# rp mgmtethernet forwarding

|

MSC からルート プロセッサ管理イーサネット インターフェイスへのスイッチングをイネーブルにします。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

CEF ロードバランシング アルゴリズムの設定

カスケードされたセットアップのネクスト ホップ ルータから変更できるようにハッシュ結果を調整(回転)する回転ビット数の値を設定するには、次の作業を実行します。 次の作業では、カスケードされたセットアップでのルータのトラフィック方向の問題を処理します。

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | cef load-balancing algorithm adjust value 例:

RP/0/RSP0/CPU0:router(config)# cef load-balancing algorithm adjust 2

|

回転ビット数の値を設定して、ハッシュ結果を調整(回転)します。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

BGP 属性ダウンロードの設定

このタスクを実行すると、BGP 属性ダウンロード機能を設定できます。

BGP 属性ダウンロードの設定

1. configure

2. cef bgp attribute {attribute-id | local-attribute-id }

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | cef bgp attribute {attribute-id | local-attribute-id } 例: RP/0/RSP0/CPU0:router(config)# cef bgp attribute 508 |

CEF BGP 属性を設定します。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

IPv4 MPLS TE トンネル上の IPv6 ルーティング

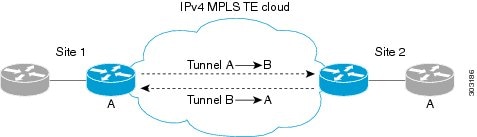

コアでトラフィック エンジニアリングを備えた IPv4 マルチプロトコル ラベル スイッチング(MPLS TE)トンネル上の IPv6 ルーティングを実行するには、IPv6 Interior Gateway Protocol(IGP)トポロジに IPv6 転送隣接として TE トンネルを設定します。

この図は、TE が IPv6 に対応していない TE コアを介して接続されている 2 つの IPv4/IPv6 対応サイトを示しています。 2 つのトンネルはコア経由でセットアップされ、転送隣接としてサイト 1 とサイト 2 の IPv6 トポロジに通知されます。 サイト 1 とサイト 2 のルータは、これらのトンネルを使用して、IS-IS SPF 内の他のサイトへの推奨 IPv6 ルートを計算できます。

IPv4 MPLS TE トンネル上の IPv6 ルーティングの実装の制約事項

IPv4 MPLS TE トンネル上の IPv6 ルーティングの実装には、次の制約事項が適用されます。

IPv6 転送隣接としてのトンネルの設定

IPv6 転送隣接としてトンネルを設定するには、次の作業を実行します。

1. configure

2. interface tunnel-te n forwarding-adjacency include-ipv6

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | interface tunnel-te n forwarding-adjacency include-ipv6 例:

RP/0/RSP0/CPU0:router(config)# interface tunnel-te 1 forwarding-adjacency include-ipv6

|

IPv6 転送隣接としてトンネルを設定します。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

IPv6 インターフェイスとしてのトンネルの設定

IPv6 インターフェイスとしてトンネルを設定するには、次の作業を実行します。

手順の詳細

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | configure 例:

RP/0/RSP0/CPU0:router# configure |

グローバル コンフィギュレーション モードを開始します。 |

| ステップ 2 | interface tunnel-te n ipv6 enable 例:

RP/0/RSP0/CPU0:router(config)# interface tunnel-te 1 ipv6 enable

|

IPv6 インターフェイスとしてトンネルを設定します。 |

| ステップ 3 | 次のいずれかのコマンドを使用します。

例:

RP/0/RSP0/CPU0:router(config)# end または

RP/0/RSP0/CPU0:router(config)# commit |

設定変更を保存します。 |

ルータ ソフトウェアでの CEF の実装の設定例

ここでは、次の設定例について説明します。

- BGP ポリシー アカウンティングの設定:例

- BGP ポリシー統計情報の確認:例

- ユニキャスト RPF チェックの設定:例

- モジュラ サービス カードからルート プロセッサ上の管理イーサネット インターフェイスへのスイッチングの設定:例

- BGP 属性ダウンロードの設定:例

BGP ポリシー アカウンティングの設定:例

次に、BGP ポリシー アカウンティングを設定する例を示します。

BGP ルータ ID 用にループバック インターフェイスを設定します。

interface Loopback1

ipv4 address 10

.1.1.1 255.255.255.255

BGP ポリシー アカウンティング オプションでインターフェイスを設定します。

interface TenGigE0/2/0/2 mtu 1514 ipv4 address 10 .1.0.1 255.255.255.0 proxy-arp ipv4 directed-broadcast ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting ! interface TenGigE0/2/0/2.1 ipv4 address 10 .1.1.1 255.255.255.0 ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting dot1q vlan 1 ! interface TenGigE0/2/0/4 mtu 1514 ipv4 address 10 .1.0.1 255.255.255.0 proxy-arp ipv4 directed-broadcast ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting ! interface TenGigE0/2/0/4.1 ipv4 address 10 .1.2 .1 255.255.255.0 ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting dot1q vlan 1 ! interface gigabitethernet 0/0/0/4 mtu 4474 ipv4 address 10 .1.0.40 255.255.0.0 ipv4 directed-broadcast ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting encapsulation ppp gigabitethernet crc 32 ! keepalive disable ! interface gigabitethernet0/0/0/8 mtu 4474 ipv4 address 18 .8 .0.1 255.255.0.0 ipv4 directed-broadcast ipv4 bgp policy accounting input source-accounting destination-accounting ipv4 bgp policy accounting output source-accounting destination-accounting gigabitethernet crc 32 ! keepalive disable !

コントローラを設定します。

controller gigabitethernet0/0/0/4 ais-shut path ais-shut ! threshold sf-ber 5 ! controller SONET0/0/0/8 ais-shut path ais-shut ! threshold sf-ber 5 !

AS-path-set および prefix-set を設定します。

as-path-set as107 ios-regex '107$' end-set as-path-set as108 ios-regex '108$' end-set prefix-set RT-65.0 65.0.0.0/16 ge 16 le 32 end-set prefix-set RT-66.0 66.0.0.0/16 ge 16 le 32 end-set

各プレフィックス、AS-path-set、および prefix-set に基づいてトラフィック インデックスをセットアップするように、ルート ポリシー(テーブル ポリシー)を設定します。

route-policy bpa1 if destination in (10 .1.1.0/24) then set traffic-index 1 elseif destination in (10 .1.2.0/24) then set traffic-index 2 elseif destination in (10 .1.3.0/24) then set traffic-index 3 elseif destination in (10 .1.4.0/24) then set traffic-index 4 elseif destination in (10 .1.5.0/24) then set traffic-index 5 endif if destination in (10 .1.1.0/24) then set traffic-index 6 elseif destination in (10 .1.2.0/24) then set traffic-index 7 elseif destination in (10 .1.3.0/24) then set traffic-index 8 elseif destination in (10 .1.4.0/24) then set traffic-index 9 elseif destination in (10 .1.5.0/24) then set traffic-index 10 endif if as-path in as107 then set traffic-index 7 elseif as-path in as108 then set traffic-index 8 endif if destination in RT-65.0 then set traffic-index 15 elseif destination in RT-66.0 then set traffic-index 16 endif end-policy

すべての BGP ルートを通過させるか、またはドロップするように、通常の BGP ルート ポリシーを設定します。

route-policy drop-all drop end-policy ! route-policy pass-all pass end-policy !

BGP ルータを設定し、テーブル ポリシーをグローバル ipv4 アドレス ファミリに適用します。

router bgp 100 bgp router-id Loopback1 bgp graceful-restart bgp as-path-loopcheck address-family ipv4 unicast table-policy bpa1 maximum-paths 8 bgp dampening !

BGP ネイバー グループを設定します。

neighbor-group ebgp-peer-using-int-addr address-family ipv4 unicast policy pass-all in policy drop-all out ! ! neighbor-group ebgp-peer-using-int-addr-121 remote-as 121 address-family ipv4 unicast policy pass-all in policy drop-all out ! ! neighbor-group ebgp-peer-using-int-addr-pass-out address-family ipv4 unicast policy pass-all in policy pass-all out ! !

BGP ネイバーを設定します。

neighbor 10 .4 .0.2 remote-as 107 use neighbor-group ebgp-peer-using-int-addr ! neighbor 10 .8 .0.2 remote-as 108 use neighbor-group ebgp-peer-using-int-addr ! neighbor 10 .7 .0.2 use neighbor-group ebgp-peer-using-int-addr-121 ! neighbor 10 .1.7 .2 use neighbor-group ebgp-peer-using-int-addr-121 ! neighbor 10 .18 .0.2 remote-as 122 use neighbor-group ebgp-peer-using-int-addr ! neighbor 10 .18 .1.2 remote-as 1221 use neighbor-group ebgp-peer-using-int-addr ! end

BGP ポリシー統計情報の確認:例

次に、入力インターフェイスと出力インターフェイスに各 BGP プレフィックスおよび BGP ポリシー アカウンティング統計情報用のトラフィック インデックスがセットアップされていることを確認する例を示します。 この例では、次のトラフィック ストリームを設定します。

- TenGigE0/2/0/4 から入って TenGigE0/2/0/2 の下の 5 つの VLAN サブインターフェイスに出ていくトラフィック

- GigabitEthernet 0/0/08 から入って GigabitEthernet 0/0/0/4 に出ていくトラフィック

show cef ipv4 interface gigabitethernet 0/0/0/8 bgp-policy-statistics gigabitethernet0/0/0/8 is up Input BGP policy accounting on dst IP address enabled buckets packets bytes 7 5001160 500116000 15 10002320 1000232000 Input BGP policy accounting on src IP address enabled buckets packets bytes 8 5001160 500116000 16 10002320 1000232000 Output BGP policy accounting on dst IP address enabled buckets packets bytes 0 15 790 Output BGP policy accounting on src IP address enabled buckets packets bytes 0 15 790 show cef ipv4 interface gigabitethernet 0/0/0/4 bgp-policy-statistics gigabitethernet0/0/0/4 is up Input BGP policy accounting on dst IP address enabled buckets packets bytes Input BGP policy accounting on src IP address enabled buckets packets bytes Output BGP policy accounting on dst IP address enabled buckets packets bytes 0 13 653 7 5001160 500116000 15 10002320 1000232000 Output BGP policy accounting on src IP address enabled buckets packets bytes 0 13 653 8 5001160 500116000 16 10002320 1000232000 show cef ipv4 interface TenGigE0/2/0/4 bgp-policy-statistics TenGigE0/2/0/4 is up Input BGP policy accounting on dst IP address enabled buckets packets bytes 1 3297102 329710200 2 3297102 329710200 3 3297102 329710200 4 3297101 329710100 5 3297101 329710100 Input BGP policy accounting on src IP address enabled buckets packets bytes 6 3297102 329710200 7 3297102 329710200 8 3297102 329710200 9 3297101 329710100 10 3297101 329710100 Output BGP policy accounting on dst IP address enabled buckets packets bytes 0 15 733 Output BGP policy accounting on src IP address enabled buckets packets bytes 0 15 733 show cef ipv4 interface TenGigE0/2/0/2.1 bgp-policy-statistics TenGigE0/2/0/2.1 is up Input BGP policy accounting on dst IP address enabled buckets packets bytes Input BGP policy accounting on src IP address enabled buckets packets bytes Output BGP policy accounting on dst IP address enabled buckets packets bytes 0 15 752 1 3297102 329710200 2 3297102 329710200 3 3297102 329710200 4 3297101 329710100 5 3297101 329710100 Output BGP policy accounting on src IP address enabled buckets packets bytes 0 15 752 6 3297102 329710200 7 3297102 329710200 8 3297102 329710200 9 3297101 329710100 10 3297101 329710100

次に、BGP ルートおよびトラフィック インデックスを確認する例を示します。

show route bgp B 10 .1.1.0/24 [20/0] via 10 .17 .1.2, 00:07:09 Traffic Index 1 B 10 .1.2.0/24 [20/0] via 10 .17 .1.2, 00:07:09 Traffic Index 2 B 10 .1.3.0/24 [20/0] via 10 .17 .1.2, 00:07:09 Traffic Index 3 B 10 .1.4.0/24 [20/0] via 10 .17 .1.2, 00:07:09 Traffic Index 4 B 10 .1.5.0/24 [20/0] via 10 .17 .1.2, 00:07:09 Traffic Index 5 B 10 .18 .1.0/24 [20/0] via 10 .18 .1.2, 00:07:09 Traffic Index 6 B 10 .18 .2.0/24 [20/0] via 10 .18 .1.2, 00:07:09 Traffic Index 7 B 10 .18 .3.0/24 [20/0] via 10 .18 .1.2, 00:07:09 Traffic Index 8 B 10 .28 .4.0/24 [20/0] via 10 .18 .1.2, 00:07:09 Traffic Index 9 B 10 .28 .5.0/24 [20/0] via 10 .18 .1.2, 00:07:09 Traffic Index 10 B 10 .65 .1.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .2.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .3.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .65 .0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .5.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .6.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .7.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .8.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .9.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .65 .10.0/24 [20/0] via 10 .45 .0.2, 00:07:09 Traffic Index 15 B 10 .66 .1.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .2.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .3.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .4.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .5.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .6.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .7.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .8.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .9.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .66 .10.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 16 B 10 .67 .1.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .2.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .3.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .4.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .5.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .6.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .7.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .8.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .9.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .67 .10.0/24 [20/0] via 10 .32 .0.2, 00:07:09 Traffic Index 7 B 10 .68 .1.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .2.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .3.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .4.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .5.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .6.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .7.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .8.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .9.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 B 10 .68 .10.0/24 [20/0] via 10 .8 .0.2, 00:07:09 Traffic Index 8 show bgp summary BGP router identifier 192 .0 .2 .0 , local AS number 100 BGP generic scan interval 60 secs BGP main routing table version 151 Dampening enabled BGP scan interval 60 secs BGP is operating in STANDALONE mode. Process RecvTblVer bRIB/RIB SendTblVer Speaker 151 151 151 Neighbor Spk AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down St/PfxRcd 10 .4 .0.2 0 107 54 53 151 0 0 00:25:26 20 10 .1.0.2 0 108 54 53 151 0 0 00:25:28 20 10 .1.0.2 0 121 53 54 151 0 0 00:25:42 0 10 .1.1.2 0 121 53 53 151 0 0 00:25:06 5 10 .1.2.2 0 121 52 54 151 0 0 00:25:04 0 10 .1.3.2 0 121 52 53 151 0 0 00:25:26 0 10 .1.4.2 0 121 53 54 151 0 0 00:25:41 0 10 .1.5.2 0 121 53 54 151 0 0 00:25:43 0 10 .1.6.2 0 121 51 53 151 0 0 00:24:59 0 10 .1.7.2 0 121 51 52 151 0 0 00:24:44 0 10 .1.8.2 0 121 51 52 151 0 0 00:24:49 0 10 .2 .0.2 0 122 52 54 151 0 0 00:25:21 0 10 .2 .1.2 0 1221 54 54 151 0 0 00:25:43 5 10 .2 .2.2 0 1222 53 54 151 0 0 00:25:38 0 10 .2 .3.2 0 1223 52 53 151 0 0 00:25:17 0 10 .2 .4.2 0 1224 51 52 151 0 0 00:24:57 0 10 .2 .5.2 0 1225 52 53 151 0 0 00:25:14 0 10 .2 .6.2 0 1226 52 54 151 0 0 00:25:04 0 10 .2 .7.2 0 1227 52 54 151 0 0 00:25:13 0 10 .2 .8.2 0 1228 53 54 151 0 0 00:25:36 0 show bgp 27.1.1.1 BGP routing table entry for 27.1.1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 102 102 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 121 10 .1.1.2 from 10 .1.1.2 (10 .1.1.2) Origin incomplete, localpref 100, valid, external, best Community: 27:1 121:1 show bgp 10 .1.1.1 BGP routing table entry for 10 .1.1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 107 107 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 1221 10 .2 .1.2 from 10 .2 .1.2 (18.1.1.2) Origin incomplete, localpref 100, valid, external, best Community: 28:1 1221:1 show bgp 10 .0.1.1 BGP routing table entry for 10 .0.1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 112 112 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 107 10 .1.0.2 from 10 .1.0.2 (10 .1.0.2) Origin incomplete, localpref 100, valid, external, best Community: 107:65 show bgp 10 .2 .1.1 BGP routing table entry for 10 .2 .1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 122 122 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 108 8.1.0.2 from 8.1.0.2 (8.1.0.2) Origin incomplete, localpref 100, valid, external, best Community: 108:66 show bgp 67.0.1.1 BGP routing table entry for 67.0.1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 132 132 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 107 4.1.0.2 from 4.1.0.2 (4.1.0.2) Origin incomplete, localpref 100, valid, external, best Community: 107:67 show bgp 68.0.1.1 BGP routing table entry for 68.0.1.0/24 Versions: Process bRIB/RIB SendTblVer Speaker 142 142 Paths: (1 available, best #1) Not advertised to any peer Received by speaker 0 108 8.1.0.2 from 8.1.0.2 (8.1.0.2) Origin incomplete, localpref 100, valid, external, best Community: 108:68 show route ipv4 27.1.1.1 Routing entry for 27.1.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 121, type external, Traffic Index 1 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 17.1.1.2, from 17.1.1.2 Route metric is 0 No advertising protos. show route ipv4 28.1.1.1 Routing entry for 28.1.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 1221, type external, Traffic Index 6 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 18.1.1.2, from 18.1.1.2 Route metric is 0 No advertising protos. show route ipv4 65.0.1.1 Routing entry for 65.0.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 107, type external, Traffic Index 15 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 4.1.0.2, from 4.1.0.2 Route metric is 0 No advertising protos. show route ipv4 66.0.1.1 Routing entry for 66.0.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 108, type external, Traffic Index 16 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 8.1.0.2, from 8.1.0.2 Route metric is 0 No advertising protos. show route ipv4 67.0.1.1 Routing entry for 67.0.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 107, type external, Traffic Index 7 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 4.1.0.2, from 4.1.0.2 Route metric is 0 No advertising protos. show route ipv4 68.0.1.1 Routing entry for 68.0.1.0/24 Known via "bgp 100", distance 20, metric 0 Tag 108, type external, Traffic Index 8 Installed Nov 11 21:14:05.462 Routing Descriptor Blocks 8.1.0.2, from 8.1.0.2 Route metric is 0 No advertising protos. show cef ipv4 27.1.1.1 27.1.1.0/24, version 263, source-destination sharing Prefix Len 24, Traffic Index 1, precedence routine (0) via 17.1.1.2, 0 dependencies, recursive next hop 17.1.1.2/24, TenGigE0/2/0/2.1 via 17.1.1.0/24 valid remote adjacency Recursive load sharing using 17.1.1.0/24 show cef ipv4 28.1.1.1 28.1.1.0/24, version 218, source-destination sharing Prefix Len 24, Traffic Index 6, precedence routine (0) via 18.1.1.2, 0 dependencies, recursive next hop 18.1.1.2/24, TenGigE0/2/0/4.1 via 18.1.1.0/24 valid remote adjacency Recursive load sharing using 18.1.1.0/24 show cef ipv4 65.0.1.1 65.0.1.0/24, version 253, source-destination sharing Prefix Len 24, Traffic Index 15, precedence routine (0) via 4.1.0.2, 0 dependencies, recursive next hop 4.1.0.2/16, gigabitethernet0/0/0/4 via 4.1.0.0/16 valid remote adjacency Recursive load sharing using 4.1.0.0/16 show cef ipv4 66.0.1.1 66.0.1.0/24, version 233, source-destination sharing Prefix Len 24, Traffic Index 16, precedence routine (0) via 8.1.0.2, 0 dependencies, recursive next hop 8.1.0.2/16, gigabitethernet 0/0/0/8 via 8.1.0.0/16 valid remote adjacency Recursive load sharing using 8.1.0.0/16 show cef ipv4 67.0.1.1 67.0.1.0/24, version 243, source-destination sharing Prefix Len 24, Traffic Index 7, precedence routine (0) via 4.1.0.2, 0 dependencies, recursive next hop 4.1.0.2/16, gigabitethernet 0/0/0/4 via 4.1.0.0/16 valid remote adjacency Recursive load sharing using 4.1.0.0/16 show cef ipv4 68.0.1.1 68.0.1.0/24, version 223, source-destination sharing Prefix Len 24, Traffic Index 8, precedence routine (0) via 8.1.0.2, 0 dependencies, recursive next hop 8.1.0.2/16, gigabitethernet0/0/0/8 via 8.1.0.0/16 valid remote adjacency Recursive load sharing using 8.1.0.0/16 show cef ipv4 27.1.1.1 detail 27.1.1.0/24, version 263, source-destination sharing Prefix Len 24, Traffic Index 1, precedence routine (0) via 17.1.1.2, 0 dependencies, recursive next hop 17.1.1.2/24, TenGigE0/2/0/2.1 via 17.1.1.0/24 valid remote adjacency Recursive load sharing using 17.1.1.0/24 Load distribution: 0 (refcount 6) Hash OK Interface Address Packets 1 Y TenGigE0/2/0/2.1 (remote) 0 show cef ipv4 28.1.1.1 detail 28.1.1.0/24, version 218, source-destination sharing Prefix Len 24, Traffic Index 6, precedence routine (0) via 18.1.1.2, 0 dependencies, recursive next hop 18.1.1.2/24, TenGigE0/2/0/4.1 via 18.1.1.0/24 valid remote adjacency Recursive load sharing using 18.1.1.0/24 Load distribution: 0 (refcount 6) Hash OK Interface Address Packets 1 Y TenGigE0/2/0/4.1 (remote) 0 show cef ipv4 65.0.1.1 detail 65.0.1.0/24, version 253, source-destination sharing Prefix Len 24, Traffic Index 15, precedence routine (0) via 4.1.0.2, 0 dependencies, recursive next hop 4.1.0.2/16, gigabitethernet0/0/0/4 via 4.1.0.0/16 valid remote adjacency Recursive load sharing using 4.1.0.0/16 Load distribution: 0 (refcount 21) Hash OK Interface Address Packets 1 Y gigabitethernet0/0/0/4 (remote) 0 show cef ipv4 66.0.1.1 detail 66.0.1.0/24, version 233, source-destination sharing Prefix Len 24, Traffic Index 16, precedence routine (0) via 8.1.0.2, 0 dependencies, recursive next hop 8.1.0.2/16, gigabitethernet0/0/0/8 via 8.1.0.0/16 valid remote adjacency Recursive load sharing using 8.1.0.0/16 Load distribution: 0 (refcount 21) Hash OK Interface Address Packets 1 Y gigabitethernet 0/0/0/8 (remote) 0 show cef ipv4 67.0.1.1 detail 67.0.1.0/24, version 243, source-destination sharing Prefix Len 24, Traffic Index 7, precedence routine (0) via 4.1.0.2, 0 dependencies, recursive next hop 4.1.0.2/16, gigabitethernet 0/0/0/4 via 4.1.0.0/16 valid remote adjacency Recursive load sharing using 4.1.0.0/16 Load distribution: 0 (refcount 21) Hash OK Interface Address Packets 1 Y gigabitethernet 0/0/0/4 (remote) 0 show cef ipv4 68.0.1.1 detail 68.0.1.0/24, version 223, source-destination sharing Prefix Len 24, Traffic Index 8, precedence routine (0) via 8.1.0.2, 0 dependencies, recursive next hop 8.1.0.2/16, gigabitethernet 0/0/0/8 via 8.1.0.0/16 valid remote adjacency Recursive load sharing using 8.1.0.0/16 Load distribution: 0 (refcount 21) Hash OK Interface Address Packets 1 Y gigabitethernet 0/0/0/8 (remote) 0

ユニキャスト RPF チェックの設定:例

次に、ユニキャスト RPF チェックを設定する例を示します。

configure interface gigabitethernet 0/0/0/1 ipv4 verify unicast source reachable-via rx end

モジュラ サービス カードからルート プロセッサ上の管理イーサネット インターフェイスへのスイッチングの設定:例

次に、MSC からルート プロセッサ上の管理イーサネット インターフェイスへのスイッチングを設定する例を示します。

configure rp mgmtethernet forwarding end

BGP 属性ダウンロードの設定:例

次に、BGP 属性ダウンロード機能を設定する例を示します。

router configure

show cef bgp attribute {attribute-id| local-attribute-id}

その他の関連資料

ここでは、CEF の実装に関連する参考資料について説明します。

関連資料

| 関連項目 |

マニュアル タイトル |

|---|---|

| CEF コマンド:コマンド構文の詳細、コマンド モード、コマンド履歴、デフォルト設定、使用上のガイドライン、および例 |

『Cisco ASR 9000 Series Aggregation Services Router IP Addresses and Services Command Reference』 の「Cisco Express Forwarding Commands」の章 |

| BGP コマンド:コマンド構文の詳細、コマンド モード、コマンド履歴、デフォルト設定、使用上のガイドライン、および例 |

『Cisco ASR 9000 Series Aggregation Services Router Routing Command Reference』 の「BGP Commands」の章 |

| リンク構築用コマンド:コマンド:コマンド構文の詳細、コマンド モード、コマンド履歴、デフォルト設定、使用上のガイドライン、および例 |

『Cisco ASR 9000 Series Aggregation Services Router Interface and Hardware Component Command Reference』 の「Link Bundling Commands」の章 |

標準

| 標準 |

タイトル |

|---|---|

| この機能でサポートされる新規の標準または変更された標準はありません。また、既存の標準のサポートは変更されていません。 |

— |

MIB

| MIB |

MIB のリンク |

|---|---|

| — | MIB を特定してダウンロードするには、次の URL にある Cisco MIB Locator を使用し、[Cisco Access Products] メニューからプラットフォームを選択します。http://cisco.com/public/sw-center/netmgmt/cmtk/mibs.shtml |

RFC

| RFC |

タイトル |

|---|---|

| この機能によりサポートされた新規 RFC または改訂 RFC はありません。またこの機能による既存 RFC のサポートに変更はありません。 |

— |

シスコのテクニカル サポート

| 説明 |

リンク |

|---|---|

| シスコのテクニカル サポート Web サイトでは、製品、テクノロジー、ソリューション、技術的なヒント、およびツールへのリンクなどの、数千ページに及ぶ技術情報が検索可能です。 Cisco.com に登録済みのユーザは、このページから詳細情報にアクセスできます。 |