Cisco IoT Field Network Director リリース 4.3.x ユーザ ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2019年6月16日

章のタイトル: デバイスの管理

- 概要

- ルータの管理

- エンドポイントの管理

- シスコ産業用コンピューティング(IC3000)ゲートウェイの管理

- LoRaWAN 向けシスコ ワイヤレス ゲートウェイの管理

- Cisco IR510 WPAN 産業用ルータの管理

- ヘッドエンド ルータの管理

- 外部モジュールの管理

- サーバの管理

- アセットの追跡

- 共通のデバイス操作

- デバイス プロパティのタイプ

- カテゴリ別デバイス プロパティ

- セルラー リンクの設定

- CGR のセルラー リンク メトリック

- DA ゲートウェイのプロパティ

- デュアル PHY WPAN のプロパティ

- 組み込みアクセス ポイント(AP)クレデンシャル

- 組み込み AP のプロパティ

- イーサネット リンク メトリック

- ゲスト OS のプロパティ

- [Head-End Routers] > [Netconf Config]

- [Head-End Routers] > [Tunnel 1 Config]

- [Head-End Routers] > [Tunnel 2 Config]

- インベントリ

- メッシュ リンクの設定

- デバイス ヘルス

- メッシュ リンク キー

- リンク設定

- リンク メトリック

- NAT44 メトリック

- PLC メッシュ情報

- raw ソケット メトリックおよびセッション

- ルータ バッテリ

- ルータの設定

- ルータ クレデンシャル

- ルータの DHCP 情報

- ルータの DHCP プロキシの設定

- ルータ ヘルス

- ルータ トンネルの設定

- ルータ トンネル 1 の設定

- ルータ トンネル 2 の設定

- SCADA メトリック

- ユーザ定義のプロパティ

- WiFi インターフェイスの設定

- WiMAX の設定

- WiMAX リンク メトリック

- WiMAX リンクの設定

デバイスの管理

この項では、IoT FND でデバイスを管理する方法について説明します。次の項目を取り上げます。

■![]() 概要

概要

■![]() シスコ産業用コンピューティング(IC3000)ゲートウェイの管理

シスコ産業用コンピューティング(IC3000)ゲートウェイの管理

■![]() LoRaWAN 向けシスコ ワイヤレス ゲートウェイの管理

LoRaWAN 向けシスコ ワイヤレス ゲートウェイの管理

■![]() アセットの追跡

アセットの追跡

概要

デバイスをモニタ、追加、削除したり、デバイス設定以外の他のデバイス管理を実行するには、IoT FND の次のページを使用してします。

■![]() ルータ(CGR1000、C800、IR800、SBR(C5921))やエンドポイント(メーターおよび IR500 ゲートウェイ)、および IoT ゲートウェイ(LoRaWAN ゲートウェイや IC3000 など)のフィールド デバイスを操作するには、 [DEVICES] > [Field Devices] ページを使用します。

ルータ(CGR1000、C800、IR800、SBR(C5921))やエンドポイント(メーターおよび IR500 ゲートウェイ)、および IoT ゲートウェイ(LoRaWAN ゲートウェイや IC3000 など)のフィールド デバイスを操作するには、 [DEVICES] > [Field Devices] ページを使用します。

–![]() (注) IoT FND ルータの一部のテキスト ディスプレイに、ルータ モデル(CGR1000 など)ではなく「FAR」と表示されることがあります。

(注) IoT FND ルータの一部のテキスト ディスプレイに、ルータ モデル(CGR1000 など)ではなく「FAR」と表示されることがあります。

■![]() ヘッドエンド ルータ(ASR1000、ISR3900、ISR4000)を操作するには、[DEVICES] > [Head-End Routers] ページを使用します。

ヘッドエンド ルータ(ASR1000、ISR3900、ISR4000)を操作するには、[DEVICES] > [Head-End Routers] ページを使用します。

■![]() FND NMS およびデータベース サーバを操作するには、[DEVICES] > [Servers] ページを使用します。

FND NMS およびデータベース サーバを操作するには、[DEVICES] > [Servers] ページを使用します。

■![]() LoRaWAN(IXM-900)のシスコ ワイヤレス ゲートウェイに関連付けられているアセットを表示するには、[DEVICES] > [Assets] ページを使用します。

LoRaWAN(IXM-900)のシスコ ワイヤレス ゲートウェイに関連付けられているアセットを表示するには、[DEVICES] > [Assets] ページを使用します。

(注)この章に記載されているルータおよびゲートウェイのファームウェア アップデートの詳細については、本書の「ファームウェア アップグレードの管理」の章を参照してください。

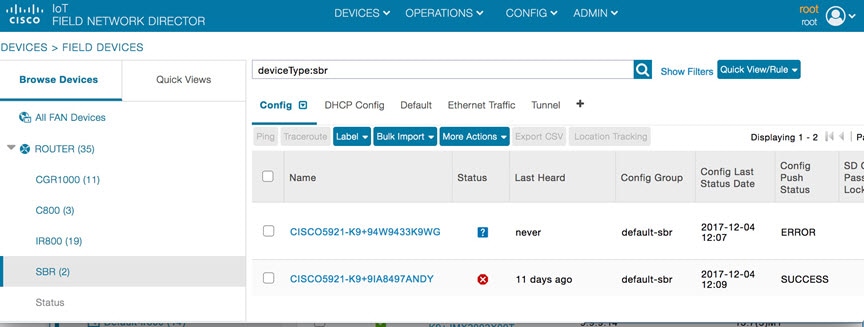

ルータの管理

ルータの管理は、[Field Devices] ページ([DEVICES] > [Field Devices])で行います。最初に、ページの [Default] ビューにデバイスが表示されます。この項では、次のトピックについて取り上げます。

■![]() Cisco C819 および Cisco IR829 ISR の組み込みアクセス ポイントの管理

Cisco C819 および Cisco IR829 ISR の組み込みアクセス ポイントの管理

■![]() Cisco C819 および Cisco IR829 ISR の組み込みアクセス ポイントの管理

Cisco C819 および Cisco IR829 ISR の組み込みアクセス ポイントの管理

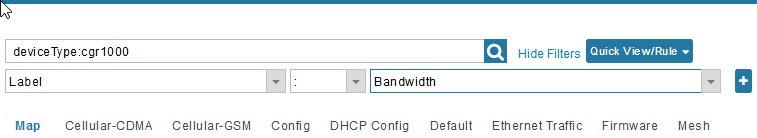

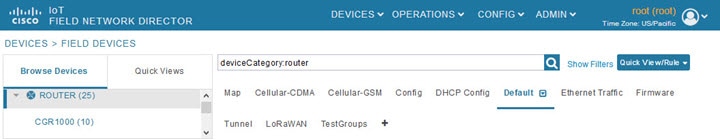

ルータの各ビューの使用

ユーザ設定(「ユーザ インターフェイス表示のユーザ設定」を参照)で [Default to map view] を選択していない限り、[Field Devices] ページはデフォルトでデバイスの基本的なプロパティを含む [List] ビューで表示されます。メイン ペインにタブを表示するには、[Browse Devices] ペイン(左ペイン)でルータまたはルータ グループを選択します。

選択したルータ(1 つまたは複数)により表示されるタブが決まります。

(注) 以下は、表示可能なタブです。[List] ビューから [Map] オプションを表示するように選択できます。

上記タブのビューに、それぞれ異なるデバイス プロパティ セットが表示されます。たとえば、[Default] ビューにはデバイスの基本的なプロパティが表示され、[Cellular-GSM] ビューにはセルラー ネットワークに特有のデバイス プロパティが表示されます。

ルータのビューをカスタマイズする方法については、「デバイス ビューのカスタマイズ」を参照してください。

各ビューに表示されるデバイス プロパティの詳細については、「デバイス プロパティ」を参照してください。

これらのビューで実行する共通アクション(たとえば、ラベルの追加やデバイス プロパティの変更)の詳細については、「共通のデバイス操作」を参照してください。

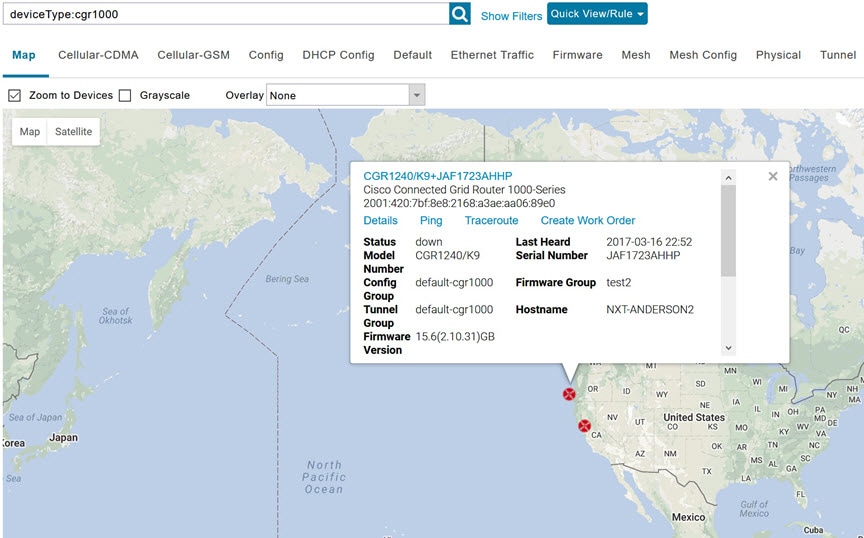

[Map] ビューでのルータの表示

[Map] ビューにルータを表示するには、[<user>] > [Preferences] で [Enable map] チェックボックスをオンにし(「ユーザ インターフェイス表示のユーザ設定」を参照)、メイン ペインの [Map] タブをクリックします(「[Map] ビュー」を参照)。

(注)[Map] ビューで、デバイスをクリックしてから情報ポップアップ ウィンドウを閉じることで、任意の RPL ツリーを表示できます。

RPL ツリー接続には、次のように、青色またはオレンジ色の線でデータ トラフィック フローが示されます。

ルータのオペレーティング システムの移行

「CG-OS を実行して Cisco IOS を移行する」の手順を使用し、[CONFIG] > [Firmware Update] ページで、CG-OS から Cisco IOS に CGR のオペレーティング システムを移行します。

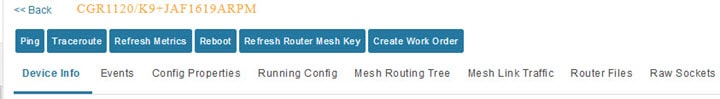

ルータ メッシュ キーの更新

ルータへの不正アクセスが試行されていると思われる場合は、メッシュ キーを更新します。

注意: ルータ メッシュ キーを更新すると、メッシュ エンドポイントがルータに(自動的に)再登録されるまでの一定期間、メッシュ エンドポイントとルータの通信が切断される場合があります。

ルータ メッシュ キーを更新するには、[Browse Devices] ペインでルータまたはルータ グループを選択し、[Default] ビューで以下の手順を実行します。

2.![]() ドロップダウン メニューから、[More Actions] > [Refresh Router Mesh Key] を選択します。

ドロップダウン メニューから、[More Actions] > [Refresh Router Mesh Key] を選択します。

Cisco C819 および Cisco IR829 ISR の組み込みアクセス ポイントの管理

IoT Field Network Director では、C819 および IR829 ISR の次の組み込みアクセス ポイント(AP)の属性を管理できます。

(注) IoT Field Network Director が AP を管理できるのは、[Autonomous] モードで動作しているときのみです。

■![]() AP のファームウェア アップデート([Autonomous] モードでの動作時)

AP のファームウェア アップデート([Autonomous] モードでの動作時)

(注)すべての C800 シリーズおよび IR800 ルータに AP が組込まれているわけではありません。C800 ISR の機能マトリクスはこちらを参照してください。IR800 ISR の機能マトリクスはこちらを参照してください。

ルータ フィルタの使用

表示されるルータのリストを変更するには、[Browse Devices] ペインの [ROUTERS] の下の組込みルータのフィルタを使用するか、または [Quick View] ペイン(左ペイン)内の保存済みカスタム検索を使用します。たとえば、すべての稼働中のルータを表示するには、[Browse Devices] ペインの [ROUTERS] の下の [Up] グループをクリックます。フィルタをクリックすると、[Search Devices] フィールドに対応する検索文字列が挿入されます。たとえば、[ROUTERS] の下の [Up] グループをクリックすると、[Search Devices] フィールドに検索文字列 status:up が挿入されます。

ルータ設定グループの表示

[DEVICES] > [Field Devices] ページの [Browse Devices] ペインで、[ROUTER] の下に表示されているグループの 1 つ(CGR1000 など)に属するルータを表示します。

ルータ ファームウェア グループの表示

1.![]() [CONFIG] > [Firmware Update] ページで [Groups] タブ(左ペイン)を選択し、ルータ グループのうち 1 つ(Default-c800、Default-cgr1000、Default-lorawan、Default-ir800、Default-sbr など)を選択します。

[CONFIG] > [Firmware Update] ページで [Groups] タブ(左ペイン)を選択し、ルータ グループのうち 1 つ(Default-c800、Default-cgr1000、Default-lorawan、Default-ir800、Default-sbr など)を選択します。

2.![]() ルータで使用可能なファームウェア イメージは、右側ペインの [Name] フィールドの下に表示されます。Default-ir800 の場合は、IR809 と IR829 の両方が含まれているため、2つの異なるファームウェア イメージがリストされています。

ルータで使用可能なファームウェア イメージは、右側ペインの [Name] フィールドの下に表示されます。Default-ir800 の場合は、IR809 と IR829 の両方が含まれているため、2つの異なるファームウェア イメージがリストされています。

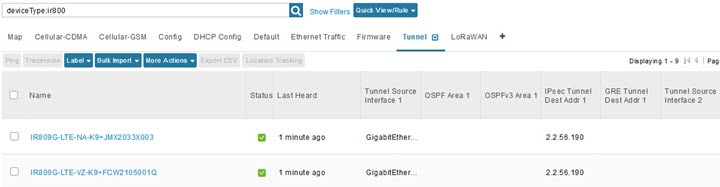

ルータ トンネル グループの表示

[Browse Devices] ペインを使用して、[ROUTER TUNNEL GROUPS] の下にリスト表示されているグループのいずれかに属するルータ デバイスを表示します。

エンドポイントの管理

エンドポイントを管理するには、[DEVICES] > [Field Devices] ページを表示します。デフォルトでは、ページの [List] ビューにエンドポイントが表示されます。この項では、次のトピックについて取り上げます。

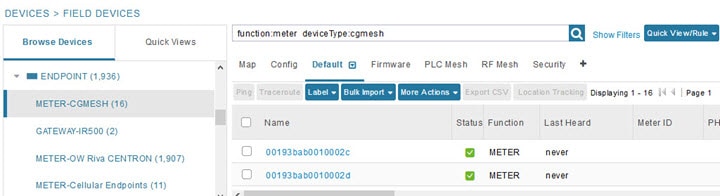

[Default] ビューでのエンドポイントの表示

[Default] ビューで [DEVICES] > [Field Devices] ページを開くと、IoT FND ではすべての FAN デバイス(ルータ、エンドポイント(メーター、ゲートウェイ)、IoT ゲートウェイなど)とその基本デバイス プロパティがリストされます。

[Browse Devices] ペインで ENDPOINT デバイスまたはデバイス グループを選択すると、エンドポイントの追加プロパティのビューを表示する次のタブが IoT FND によって提供されます。

(注) すべての使用可能なタブを以下に示します(画面に表示されるとおりに左から右)。

これらのビューにはそれぞれ異なるデバイス プロパティ セットが表示されます。

エンドポイントのビューをカスタマイズする方法については、「デバイス ビューのカスタマイズ」を参照してください。

各ビューに表示されるデバイス プロパティについては、「デバイス プロパティ」を参照してください。

他のデバイスにも適用される、これらのビューでの共通アクション(ラベルの追加やデバイス プロパティの変更など)については、「共通のデバイス操作」を参照してください。

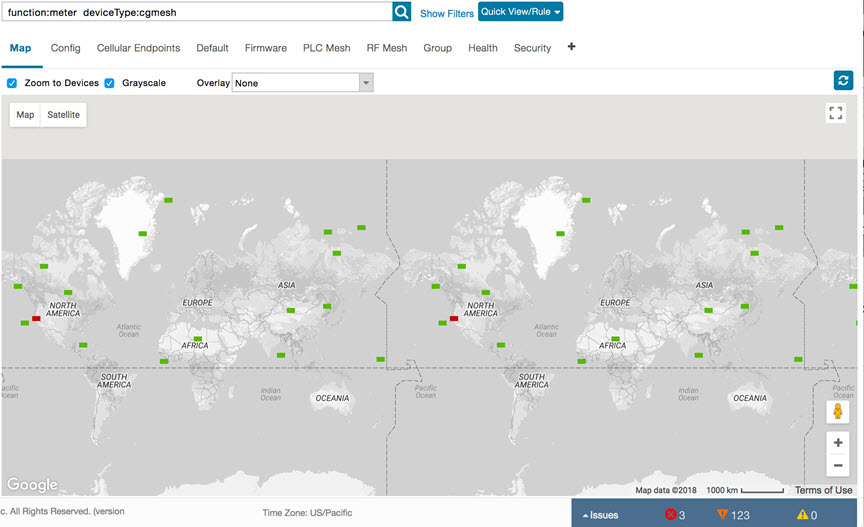

[Map] ビューでのメッシュ エンドポイントの表示

[Map] ビューでメッシュ エンドポイントを表示するには、[<user>] > [Preferences] で [Enable map] を選択し、[Map] タブをクリックします。

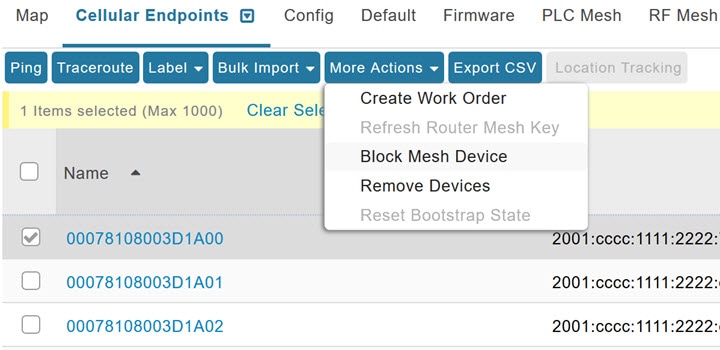

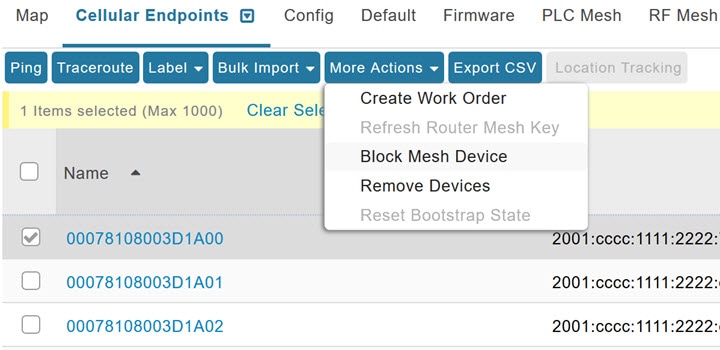

メッシュ デバイスのブロッキング

メッシュ デバイスへの不正なアクセスが試行されていると思われる場合は、メッシュ デバイスを IoT FND へのアクセスからブロックします。

注意: メッシュ エンドポイントをブロックした場合、IoT FND を使用してブロック解除することはできません。メッシュ エンドポイントを IoT FND に再登録にするには、エスカレーションを行ってメッシュ エンドポイント管理者に依頼する必要があります。

メッシュ エンドポイント デバイスをブロックするには、 [Default] ビュー([DEVICES] > [Field Devices] > [METER-MESH])で、次の手順を実行します。

1.![]() 更新するメッシュ デバイスのチェックボックスを選択します。

更新するメッシュ デバイスのチェックボックスを選択します。

2.![]() ドロップダウン メニューから、[More Actions] > [Block Mesh Device] を選択します。

ドロップダウン メニューから、[More Actions] > [Block Mesh Device] を選択します。

3.![]() [Confirm] ダイアログボックスで [Yes] をクリックします。

[Confirm] ダイアログボックスで [Yes] をクリックします。

4.![]() デバイスがメッシュ ネットワークに再接続することを防ぐため、NPS サーバからメッシュ エンドポイントを削除します。

デバイスがメッシュ ネットワークに再接続することを防ぐため、NPS サーバからメッシュ エンドポイントを削除します。

メッシュ エンドポイント設定グループの表示

[CONFIG] > [Device Configuration] ページで、メッシュ エンドポイントに対して定義されている使用可能な設定グループを確認できます。

メッシュ エンドポイント ファームウェア グループの表示

[Browse Devices] ペインを使用して、[ENDPOINTS] の下にリスト表示されているグループのいずれかに属するメッシュ エンドポイント デバイスを表示します。

シスコ産業用コンピューティング(IC3000)ゲートウェイの管理

前提条件

重要:IoT FND 4.3.1 を使用して IC3000 ゲートウェイを管理する前に、まず FND 4.3.1 内の [App] タブを介して事前に構築された IOx アプリケーションを導入する必要があります。

詳細については、 『 Cisco IC3000 Industrial Compute GatewayDeployment Guide 』の「Phase 2」セクション(以下に概要を示します)を参照してください。

■![]() フェーズ 2:FND を介して事前構築された IOx アプリケーションを導入

フェーズ 2:FND を介して事前構築された IOx アプリケーションを導入

『Cisco IC3000 Industrial Compute GatewayDeployment Guide』の「Phase 2」セクションでは、IC3000 に固有の次のアクションを扱います。

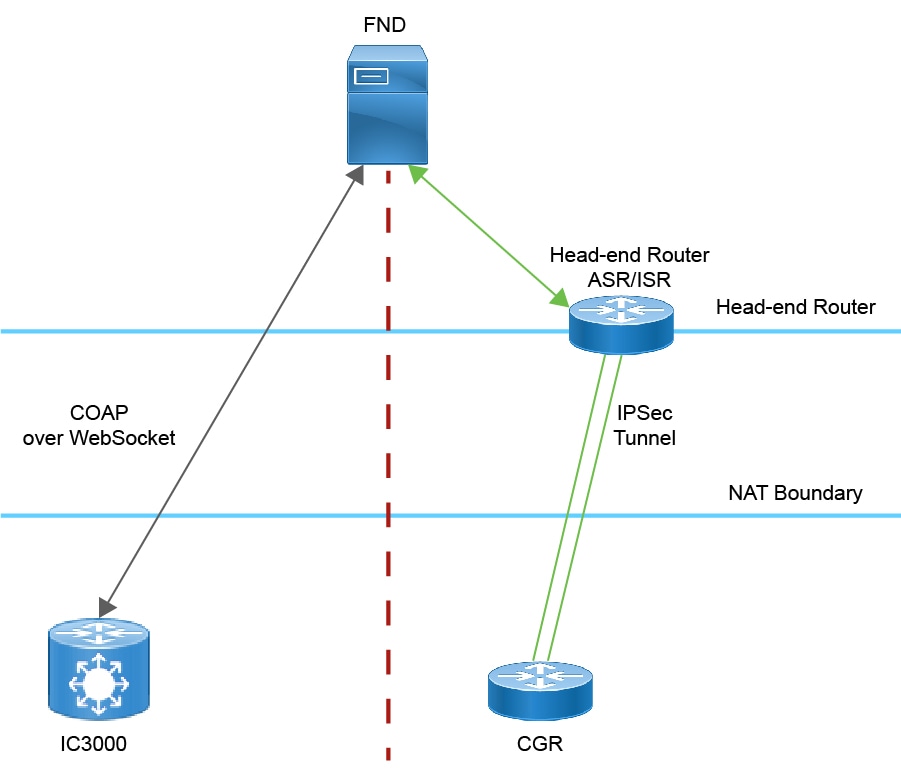

概要

IC3000 は、エッジ コンピューティング、IOx アプリケーションを介した IoT FND との通信、 IoT FND を介してアクセス可能な Cisco Fog Director(FD) をサポートします。

IC3000 が起動すると、IoT FND に登録されます。FND はその後、設定をデバイスにプッシュします。プッシュされる情報には、メトリックの定期的なプロファイル インターフェイス、ユーザ管理設定、およびデバイスのハートビート時間間隔が含まれます。

最初の通信は、安全な HTTPs セッションを確立することによって行われます。この接続は、初期セットアップ後に WebSocket 接続にアップグレードされます。

WebSocket プロトコルを使用すると、クライアントとサーバは互いに独立して動作するだけでなく、相互に対話することができます(WebSocket 経由の CoAP を使用して FND と通信する IC3000 を参照)。クライアントはサーバへの接続を要求する必要はありません(ネットワーク図の左側を参照)。

確立されると、クライアントとサーバは、WebSocket 接続のライフサイクルの同じ TCP 接続を介して通信します。

図 4 WebSocket 経由の CoAP を使用して FND と通信する IC3000

必要に応じて、IC3000 デバイスタイプに対して次のアクションを実行できます。

デバイス カテゴリ:ゲートウェイ([Browse Devices] ペイン内)

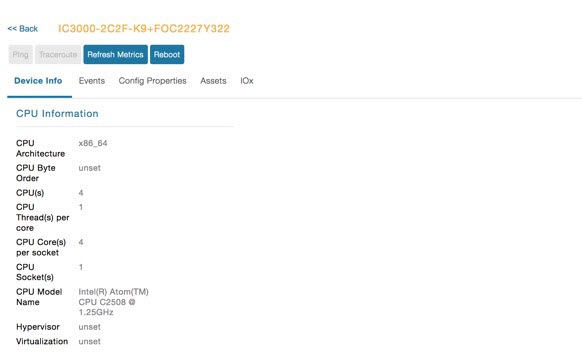

IC3000 ゲートウェイの詳細を表示するには、次を実行します。

1.![]() [DEVICES] > [Field Devices] を選択します。

[DEVICES] > [Field Devices] を選択します。

2.![]() 左ペインの [GATEWAY] で IC3000 デバイスを選択します。ゲートウェイのデバイス情報が表示されます(IC3000 デバイスの [Device Info] 情報ページ)。 [Device Info] ページで、メトリックを更新して IC3000 を再起動できます。

左ペインの [GATEWAY] で IC3000 デバイスを選択します。ゲートウェイのデバイス情報が表示されます(IC3000 デバイスの [Device Info] 情報ページ)。 [Device Info] ページで、メトリックを更新して IC3000 を再起動できます。

図 5 IC3000 デバイスの [Device Info] 情報ページ

LoRaWAN 向けシスコ ワイヤレス ゲートウェイの管理

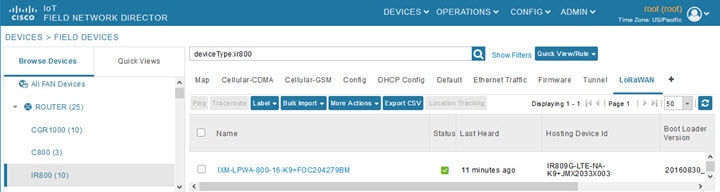

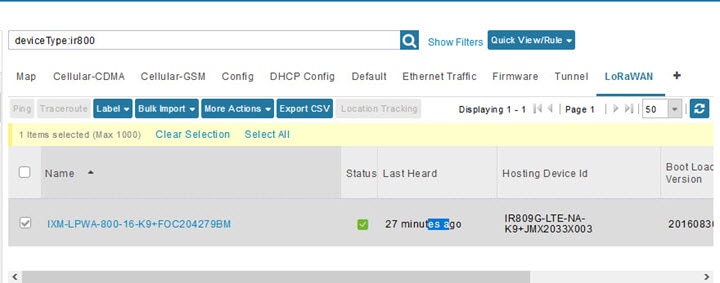

[Browse Devices] ペインを使用して、IoT ゲートウェイ グループに属する LoRaWAN デバイス(IXM-LPWA-800 および IXM-LPWA-900)向けシスコ ワイヤレス ゲートウェイを表示できます。

LoRaWAN 製品用のシスコ ワイヤレス ゲートウェイは次の 2 種類です。

■![]() IP バックホール(ギガビット イーサネット、光ファイバ、4G/LTE、Wi-Fi)を提供する IR809 および IR829 との LoRa 無線アクセスを提供する、Cisco 809 および 829 の産業用サービス統合型ルータ(IR809、IR829)の仮想インターフェイス(IXM-LPWA-800-16-K9)。この場合、LoRaWAN には IOS インターフェイスのオペレーティング モードがあり、接続先の IR800 システムのホスト デバイス ID が表示されます。外部モジュールの管理を参照してください。

IP バックホール(ギガビット イーサネット、光ファイバ、4G/LTE、Wi-Fi)を提供する IR809 および IR829 との LoRa 無線アクセスを提供する、Cisco 809 および 829 の産業用サービス統合型ルータ(IR809、IR829)の仮想インターフェイス(IXM-LPWA-800-16-K9)。この場合、LoRaWAN には IOS インターフェイスのオペレーティング モードがあり、接続先の IR800 システムのホスト デバイス ID が表示されます。外部モジュールの管理を参照してください。

■![]() 自身の組み込みのファスト イーサネット バックホールを使用して、LAN スイッチ、ルータ、Wi-Fi AP またはその他の IP インターフェイスにアクセスするためのスタンドアロン ユニット(IXM-LPWA-900-16-K9)。スタンドアロン ゲートウェイとして機能する場合、LoRaWAN にはスタンドアロンの動作モードがあります。

自身の組み込みのファスト イーサネット バックホールを使用して、LAN スイッチ、ルータ、Wi-Fi AP またはその他の IP インターフェイスにアクセスするためのスタンドアロン ユニット(IXM-LPWA-900-16-K9)。スタンドアロン ゲートウェイとして機能する場合、LoRaWAN にはスタンドアロンの動作モードがあります。

デバイス カテゴリ:ゲートウェイ([Browse Devices] ペイン内)

LoRaWAN ゲートウェイを表示するには、次の手順を実行します。

1.![]() [DEVICES] > [Field Devices] を選択します。

[DEVICES] > [Field Devices] を選択します。

2.![]() 左ペインの [GATEWAY] > [default-lorawan] または [Cisco LoRa] でデバイスを選択します。

左ペインの [GATEWAY] > [default-lorawan] または [Cisco LoRa] でデバイスを選択します。

3.![]() [Name] 列に表示されている目的の IXM-LPWA-900 または IXM-LPWA-800 システムをクリックして、ゲートウェイの [Device Info]、[Enents]、[Config Properties]、[Running Config]、[Assets] を表示します。

[Name] 列に表示されている目的の IXM-LPWA-900 または IXM-LPWA-800 システムをクリックして、ゲートウェイの [Device Info]、[Enents]、[Config Properties]、[Running Config]、[Assets] を表示します。

(注![]() )[ROUTER] > [IR800] ページと [GATEWAY] ページの両方で、IXM-LPWA-800 システムのデバイスの詳細を表示できます。

)[ROUTER] > [IR800] ページと [GATEWAY] ページの両方で、IXM-LPWA-800 システムのデバイスの詳細を表示できます。

[GATEWAY] でサポートされているアクションを実行するには、[Device Info] ページで次のボタンを使用します。

■![]() [Map]、[Default]、[+](プラスのアイコンで新しいビューを追加できます)

[Map]、[Default]、[+](プラスのアイコンで新しいビューを追加できます)

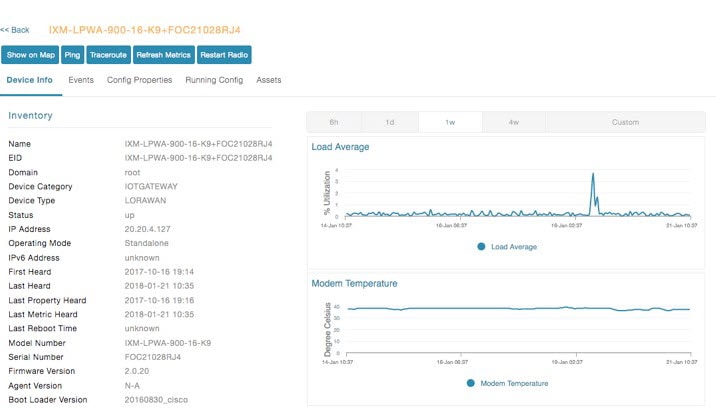

図 6 [IoT Gateway Device Info] ページ(1/2)

図 7 [IoT Gateway Device Info] ページ(2/2)

Cisco IR510 WPAN 産業用ルータの管理

Cisco IR510 産業用ルータ(以前の名称は Cisco 500 シリーズ ワイヤレス パーソナル エリア ネットワーク (WPAN) 産業用ルータ) は、ライセンス不要の 902-928MHz、ISM バンド IEEE 802.15.4 g/e/v WPAN 通信を、スマート グリッド、配電の自動化(DA)、監視制御とデータ収集(SCADA)などの、さまざまな Internet of Things(IoT)アプリケーションに提供しています。次世代の DA ゲートウェイとして、IR510 は高スループット、分散インテリジェンス、GPS、セキュリティ強化、ライセンス不要の 915-MHz の工業、科学、および医療用バンド WPAN 通信を実現します。

(注)IR510 は、IoT FND でエンドポイントとして識別および管理されます。

適応変調

順応変調により、IR510 はチャネル条件の変化に動的に適応してスループットを最大化できます。

チャネル条件に基づいて、ノードは OFDM または FSK モードで実行されます。FND は両方のモードの情報を同時に取得し、IR510 が実行される変調を選択します。

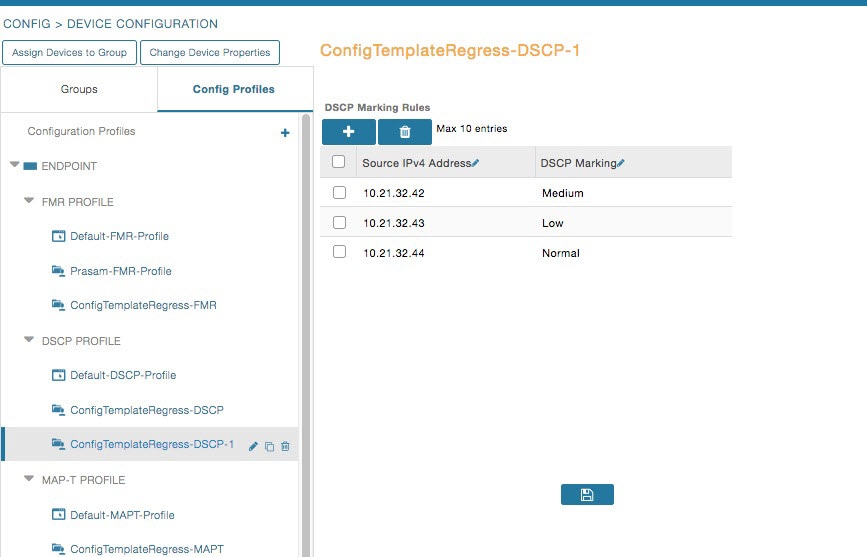

IR510 の設定テンプレートを編集するには、次のように入力します。

1.![]() [CONFIG] > [Device Configuration] > [Edit Configuration Template] の順に選択します。

[CONFIG] > [Device Configuration] > [Edit Configuration Template] の順に選択します。

a.![]() IR510 に新しい順応 PHY モード設定を追加するには、[Available Columns] パネルからオプションを選択し、左矢印をクリックして、[Active Columns] パネルに値を移動します。

IR510 に新しい順応 PHY モード設定を追加するには、[Available Columns] パネルからオプションを選択し、左矢印をクリックして、[Active Columns] パネルに値を移動します。

b.![]() IR510 の順応 PHY モード設定を削除するには、[Active Columns] パネルからオプションを選択し、右矢印をクリックして値を [Available Columns] パネルに移動します。

IR510 の順応 PHY モード設定を削除するには、[Active Columns] パネルからオプションを選択し、右矢印をクリックして値を [Available Columns] パネルに移動します。

チャネル条件に基づいて、ノードは OFDM モードまたは FSK モードで実行することができ、この情報は FND によって取得されます。同時に、FND はノードが実行される変調を選択することができます。

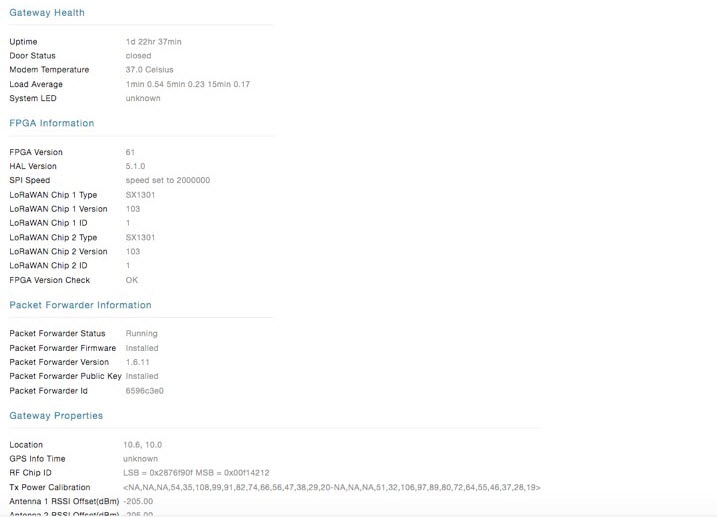

プロファイル インスタンス

IoT FND は IR510s に対し、プロファイルベースの設定を採用しています。これにより、複数の IR500 構成グループに割り当てることができる特定のプロファイル インスタンス(設定)を定義することができます。

IR510 用に定義済みのプロファイルサポートされる MIME タイプを示します。

■![]() 各プロファイル タイプには、デフォルトのプロファイル インスタンスがあります。デフォルトのプロファイル インスタンスは削除できません。

各プロファイル タイプには、デフォルトのプロファイル インスタンスがあります。デフォルトのプロファイル インスタンスは削除できません。

■![]() プロファイル インスタンスを作成し、そのプロファイルを IR510 上の複数の設定グループに関連付けることができます。

プロファイル インスタンスを作成し、そのプロファイルを IR510 上の複数の設定グループに関連付けることができます。

■![]() [None] オプションは、すべてのプロファイル タイプで使用でき、設定にそのプロファイル タイプの設定がないことを示します。

[None] オプションは、すべてのプロファイル タイプで使用でき、設定にそのプロファイル タイプの設定がないことを示します。

■![]() 設定グループに対して設定のプッシュが進行中の場合、関連付けられているすべてのプロファイルがロックされ(鍵のアイコンが表示されます)、その間はプロファイルを更新または削除することができません。

設定グループに対して設定のプッシュが進行中の場合、関連付けられているすべてのプロファイルがロックされ(鍵のアイコンが表示されます)、その間はプロファイルを更新または削除することができません。

[Config Profiles Page] での任意のプロファイルの作成、削除、名前変更、複製

1.![]() [CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブ

[CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブ

2.![]() 設定パネルの上部にある [+](プラスのアイコン)をクリックして、[Add Profile entry] パネルを開きます。

設定パネルの上部にある [+](プラスのアイコン)をクリックして、[Add Profile entry] パネルを開きます。

3.![]() 新しいプロファイルの [Name] を入力し、ドロップダウン メニューから [Profile Type] を選択します。

新しいプロファイルの [Name] を入力し、ドロップダウン メニューから [Profile Type] を選択します。

4.![]() [Add] ボタンをクリックします。プロファイル エントリの新しいエントリが [Profile Type] のサブ見出し下の左ペインに表示されます。

[Add] ボタンをクリックします。プロファイル エントリの新しいエントリが [Profile Type] のサブ見出し下の左ペインに表示されます。

1.![]() [CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

[CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

2.![]() 削除するプロファイル名([Default-Profile] を除く)を選択します。ごみ箱のアイコンをクリックしてプロファイルを削除します。

削除するプロファイル名([Default-Profile] を除く)を選択します。ごみ箱のアイコンをクリックしてプロファイルを削除します。

3.![]() 表示されるポップ アップ ウィンドウで [Yes] をクリックし、削除を確認します。

表示されるポップ アップ ウィンドウで [Yes] をクリックし、削除を確認します。

1.![]() [CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

[CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

2.![]() 名前を変更するプロファイル名([Default-Profile] を除く)を選択します。鉛筆のアイコンをクリックして、[Rename Profile] ポップ アップ ウィンドウを開きます。

名前を変更するプロファイル名([Default-Profile] を除く)を選択します。鉛筆のアイコンをクリックして、[Rename Profile] ポップ アップ ウィンドウを開きます。

3.![]() 編集して [OK] をクリックします。新しい名前が左ペインに表示されます。

編集して [OK] をクリックします。新しい名前が左ペインに表示されます。

1.![]() [CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

[CONFIG] > [DEVICE CONFIGURATION] > [Config Profiles] タブを選択します。

2.![]() クローニングするプロファイルの名前をクリックします。重なっている四角形のアイコンをクリックして、[Clone Profile] ポップ アップ ウィンドウを開きます。

クローニングするプロファイルの名前をクリックします。重なっている四角形のアイコンをクリックして、[Clone Profile] ポップ アップ ウィンドウを開きます。

3.![]() 新しいプロファイルの [Name] を入力し、ドロップダウン メニューから [Profile Type] を選択します。

新しいプロファイルの [Name] を入力し、ドロップダウン メニューから [Profile Type] を選択します。

4.![]() [Add] ボタンをクリックします。新しいプロファイル エントリが [Profile Type] のサブ見出し下の左ペインに表示されます。

[Add] ボタンをクリックします。新しいプロファイル エントリが [Profile Type] のサブ見出し下の左ペインに表示されます。

■![]() すべてのインターフェイス(イーサネット、DTE、および DCE)で DSCP(QoS)マーキングを設定してください。オプション:Low Priority (0)、Normal Priority (10)、Medium Priority (18)。

すべてのインターフェイス(イーサネット、DTE、および DCE)で DSCP(QoS)マーキングを設定してください。オプション:Low Priority (0)、Normal Priority (10)、Medium Priority (18)。

■![]() DSCP はインターフェイスで適用されます。DCE および DTE のデフォルト値は、Low Priority (0) です。イーサネットのデフォルト値はありません。[Configuration Template] の値を設定していない場合、トラフィックはマーキングされていない状態でフローします。

DSCP はインターフェイスで適用されます。DCE および DTE のデフォルト値は、Low Priority (0) です。イーサネットのデフォルト値はありません。[Configuration Template] の値を設定していない場合、トラフィックはマーキングされていない状態でフローします。

■![]() DCE および DTE インターフェイスでは、一度に 1 つの raw ソケット セッションのみフローできます。DSCP 値は、全体を通じて変化しません。

DCE および DTE インターフェイスでは、一度に 1 つの raw ソケット セッションのみフローできます。DSCP 値は、全体を通じて変化しません。

グループの設定プロファイル

■![]() プロファイルの詳細は、[Configuration Group Template] ページ(グループの設定テンプレート)で確認できます。

プロファイルの詳細は、[Configuration Group Template] ページ(グループの設定テンプレート)で確認できます。

■![]() 設定テンプレートを保存し、設定グループ内のすべてのデバイスに設定をプッシュできます。

設定テンプレートを保存し、設定グループ内のすべてのデバイスに設定をプッシュできます。

■![]() 設定グループ内のプロファイルの関連付けは任意です。たとえば、設定グループはシリアル DCE 設定を必要としない場合があるため、シリアル DCE 設定の場合は「なし」を選択できます。

設定グループ内のプロファイルの関連付けは任意です。たとえば、設定グループはシリアル DCE 設定を必要としない場合があるため、シリアル DCE 設定の場合は「なし」を選択できます。

ヘッドエンド ルータの管理

ヘッドエンド ルータ(HER)を管理するには、[Devices] > [Head-End Routers] を選択して、[Head-End Routers] ページを開きます([Head-End Routers] ページ)。ユーザ設定で [Enable Map] が選択されていない限り、デフォルトで、ページは [List] ビューで HER を表示します。[Head-End Routers] ページを [List] ビューで 開くと、IoT FND は [Default list] ビューを表示します。このビューには、HER デバイスの基本的なプロパティが表示されます。さらに、HER の追加プロパティのビューを表示する次のタブが IoT FND によって提供されます。

これらのビューにはそれぞれ異なるデバイス プロパティ セットが表示されます。これらのビューには、HER トンネルに関する情報が表示されます。

HER のビューをカスタマイズする方法については、「デバイス ビューのカスタマイズ」を参照してください。

各ビューに表示されるデバイス プロパティについては、「デバイス プロパティ」を参照してください。

他のデバイスにも適用される、これらのビューでの共通アクション(ラベルの追加やデバイス プロパティの変更など)については、「共通のデバイス操作」を参照してください。

外部モジュールの管理

ルータなど、Field Devices に接続しているデバイスを管理するには、[Devices] > [Field Devices] を選択します。デフォルトで、ページは [List] ビューですべての認識された FAN デバイスを表示します。

IoT FND を使用して、次の外部モジュールを管理できます。

Itron CAM モジュール

次の要件を満たしてから、Itron CAM モジュールを CGR にインストールすることができます。

ゲスト OS(GOS)は、Itron CAM モジュールをインストールする前に CGR で実行されている必要があります。

1.![]() IoT FND を使用して ACTD を導入、アップグレード、または監視する前に、ACTD ドライバを CGR ゲスト OS 内にインストールして実行する必要があります。これにより、FND が ACTD ドライバを管理するために CGR ゲスト OS に到達できるようになります。これは、CGR で NAT を設定するか、次のように CGR に静的ルートを設定することによって行うことができます。

IoT FND を使用して ACTD を導入、アップグレード、または監視する前に、ACTD ドライバを CGR ゲスト OS 内にインストールして実行する必要があります。これにより、FND が ACTD ドライバを管理するために CGR ゲスト OS に到達できるようになります。これは、CGR で NAT を設定するか、次のように CGR に静的ルートを設定することによって行うことができます。

A) cgms.properties ファイルでは、「manage-actd」プロパティを [true] に設定する必要があります。

B) ポート マッピングが使用されている場合に、ユーザがゲスト OS の外部到達可能 IP アドレスと IOx アクセスポートを指定するための 2 つの新しいデバイス プロパティが追加されます。

2.![]() IoT FND 内から、次の操作を実行して ACTD ドライバをアップロードします。

IoT FND 内から、次の操作を実行して ACTD ドライバをアップロードします。

A) [CONFIG] > [FIRMWARE UPDATE] > [Images] タブを選択します。

B) [Groups] パネルの下で [CGR-Default] プロファイルを選択し、[Upload Image] ボタンをクリックします。

C) [+] をクリックして [Upload Image] パネルを開き、[Type ACTD-CGR] を選択して、ドロップダウン メニューから「app-actd-ver-x.y.z.tar」などの適切なイメージを選択します。

LoRaWAN ゲートウェイ モジュール

■![]() IR800 ルータへの LoRaWAN(IXM-LPWA-800)インターフェイスです。

IR800 ルータへの LoRaWAN(IXM-LPWA-800)インターフェイスです。

LoRaWAN モジュールの LRR イメージを IR800 ルータにアップロードする方法は 2 つあります。ゼロ タッチ展開(ZTD)時と、オンデマンド設定転送による方法です。

(注) IoT FND では、LoRaWAN モジュールの検出をサポートしていません。代わりに、IoT FND は IR800 モジュールとして認識し、Cisco IOS 経由で通信します。

■![]() LoRaWAN モジュールをデバイス リストに表示するには、[Browse Devices] リストで IR800 ルータを選択し、[LoRaWAN] タブを選択します。

LoRaWAN モジュールをデバイス リストに表示するには、[Browse Devices] リストで IR800 ルータを選択し、[LoRaWAN] タブを選択します。

■![]() LoRaWAN モジュール上のモデムを再起動するには、次の手順を実行します。

LoRaWAN モジュール上のモデムを再起動するには、次の手順を実行します。

a.![]() [Name] 列の下の関連の IXM-LORA のリンクをクリックして、以下に示す情報を表示します。

[Name] 列の下の関連の IXM-LORA のリンクをクリックして、以下に示す情報を表示します。

b.![]() [Reboot Modem] をクリックします。再起動が完了すると、LoRaWAN モジュールの [Device Info] ペインの [Last Reboot Time] フィールドに日付と時刻が表示されます。一度に処理できるモデムの再起動は 1 つだけです。

[Reboot Modem] をクリックします。再起動が完了すると、LoRaWAN モジュールの [Device Info] ペインの [Last Reboot Time] フィールドに日付と時刻が表示されます。一度に処理できるモデムの再起動は 1 つだけです。

[Reboot Modem] の操作により、LoRa モデム再起動開始と LoRa モデム再起動成功の 2 つのイベントが生成されます。

■![]() IR800 ルータ インベントリから LoRaWAN モジュールを削除するには、次の手順を実行します。

IR800 ルータ インベントリから LoRaWAN モジュールを削除するには、次の手順を実行します。

a.![]() [Browse Devices] ペインで、インベントリから無効にして削除する必要がある LoRAWAN モジュールがある IR800 を選択します。

[Browse Devices] ペインで、インベントリから無効にして削除する必要がある LoRAWAN モジュールがある IR800 を選択します。

b.![]() [LoRaWAN] タブを選択し、削除する LoRaWAN モジュールの横にあるチェックボックスをオンにします。

[LoRaWAN] タブを選択し、削除する LoRaWAN モジュールの横にあるチェックボックスをオンにします。

c.![]() [More Actions] ドロップダウン メニューで、[Remove Devices] を選択します。

[More Actions] ドロップダウン メニューで、[Remove Devices] を選択します。

■![]() ユーザ定義の LoRaWAN(IXM)トンネルを作成するには、[CONFIG] > [Tunnel Provisioning] を選択します。

ユーザ定義の LoRaWAN(IXM)トンネルを作成するには、[CONFIG] > [Tunnel Provisioning] を選択します。

a.![]() 左ペインの [GATEWAY] で、トンネルを設定する LoRaWAN システムを選択します。

左ペインの [GATEWAY] で、トンネルを設定する LoRaWAN システムを選択します。

b.![]() [Gateway Tunnel Addition] タブを選択します。

[Gateway Tunnel Addition] タブを選択します。

c.![]() 表示される [Add Group] ウィンドウで、LoRaWAN(IXM)トンネルの [Name] を入力し、デバイス カテゴリとして [Gateway] を選択します。[Add] をクリックします。新しいトンネルは、左のペインにある [GATEWAY] 見出しの下に表示されます。

表示される [Add Group] ウィンドウで、LoRaWAN(IXM)トンネルの [Name] を入力し、デバイス カテゴリとして [Gateway] を選択します。[Add] をクリックします。新しいトンネルは、左のペインにある [GATEWAY] 見出しの下に表示されます。

サーバの管理

サーバを管理するには、[Devices] > [Servers] を選択して [Servers] ページを開きます。デフォルトで、ページは [List] ビューでサーバを表示します。[Servers] ページを [List] ビューで 開くと、IoT FND は [Default list] ビューを表示します。このビューには、サーバ デバイスの基本的なプロパティが表示されます。サーバに関する情報を取得するには、名前をクリックします。

他のビューを追加するには、「デバイス ビューのカスタマイズ」を参照してください。

各ビューに表示されるデバイス プロパティについては、「デバイス プロパティ」を参照してください。

このビューでの共通アクションについては、「共通のデバイス操作」を参照してください。

NMS サーバおよびデータベース サーバの管理

[Browse Devices] ペインの [All Server Devices] ヘッダーの下に、NMS サーバとデータベース サーバの両方が表示されます。

単一の NMS サーバまたはデータベース サーバの導入では、[NMS] または [Database Servers] ヘッダーの下に 1 つのサーバだけが表示されます。クラスタ導入では、[NMS Servers] ヘッダーの下に複数の NMS サーバが表示されます。リスト ペインのフィルタリングをするには、次の手順を実行します。

■![]() すべての NMS サーバを表示するには、上位メニューで [Devices] > [Servers] をクリックし、[Browse Devices] ペインで [NMS Servers] を選択します。単一の NMS サーバの導入では、[NMS Servers] ヘッダーの下に 1 つのサーバだけが表示されます。クラスタ導入では、[NMS Servers] ヘッダーの下に複数の NMS サーバが表示されます。

すべての NMS サーバを表示するには、上位メニューで [Devices] > [Servers] をクリックし、[Browse Devices] ペインで [NMS Servers] を選択します。単一の NMS サーバの導入では、[NMS Servers] ヘッダーの下に 1 つのサーバだけが表示されます。クラスタ導入では、[NMS Servers] ヘッダーの下に複数の NMS サーバが表示されます。

■![]() すべてのデータベース サーバを表示するには、上位メニューで [Devices] > [Servers] をクリックし、[Browse Devices] ペインで [Database Servers] を選択します。単一のサーバの導入では、[Database Servers] の下に 1 つのデータベース サーバだけが表示されます。セカンダリ データベースが設定されている場合、同じエントリの下にセカンダリ データベースも表示されます。

すべてのデータベース サーバを表示するには、上位メニューで [Devices] > [Servers] をクリックし、[Browse Devices] ペインで [Database Servers] を選択します。単一のサーバの導入では、[Database Servers] の下に 1 つのデータベース サーバだけが表示されます。セカンダリ データベースが設定されている場合、同じエントリの下にセカンダリ データベースも表示されます。

アプリケーション管理サーバの管理

Fog Director の詳細を表示するには、トップレベル メニューの [Devices] > [Services] をクリックし、[Application Management Servers] を選択します。詳細には、ホスト システム情報、ホスト ディスク情報およびサービス情報が含まれます。CPU 使用率とメモリ使用率の詳細がグラフに表示されます。

アセットの追跡

アセットとは、FND で管理されるシスコ デバイスに関連付けられたシスコ以外の機器を表します。

CGR1000、IR800、C800、および SBR(Cisco 5921)の [Device Detail] ページで、特定のルータ([DEVICES] > [Field Devices])に関連付けられているアセットを表示できます。

[DEVICES] > [Assets] ページで、すべてのデバイスについて追跡されているすべてのアセットの概要を表示できます。

[Bulk Operation] を使用して、[DEVICES] > [Assets] ページでアセットに対する次のアクションを実行できます。

■![]() アセットを追加する:アセットの CSV ファイルを FND にアップロードするために使用します。過去のファイル アップロードの履歴は、ページの下部に表示されます。

アセットを追加する:アセットの CSV ファイルを FND にアップロードするために使用します。過去のファイル アップロードの履歴は、ページの下部に表示されます。

(注) [Asset Name] および [Asset Type] は、CSV ファイル内の必須フィールドです。その他のフィールドはすべてオプションです。

■![]() アセット プロパティの変更(CSV ファイル):既存のアセットに変更を加える場合に使用します。

アセット プロパティの変更(CSV ファイル):既存のアセットに変更を加える場合に使用します。

■![]() アセットの削除(CSV ファイル):特定のアセットを削除する場合に使用します。

アセットの削除(CSV ファイル):特定のアセットを削除する場合に使用します。

■![]() アセットへのファイルの追加(zip/tar ファイル):アセット コンテンツに情報を追加するために使用します。

アセットへのファイルの追加(zip/tar ファイル):アセット コンテンツに情報を追加するために使用します。

アセットをデバイスに追加または関連付けるためのガイドライン:

■![]() 1 つまたは複数のアセットを特定のデバイスにマップできます。

1 つまたは複数のアセットを特定のデバイスにマップできます。

■![]() 1 つのデバイスに関連付けることができるアセットは 5 つまでで、アセットごとに 5 つのファイルまでという制限もあります。

1 つのデバイスに関連付けることができるアセットは 5 つまでで、アセットごとに 5 つのファイルまでという制限もあります。

共通のデバイス操作

この項では、IoT FND を使用してデバイスを管理したりデバイスの情報を表示する方法について説明します。次の項目を取り上げます。

デバイスの選択

IoT FND では、[List] ビューを使用して、単一ページまたは複数ページからデバイスを選択できます。デバイスを選択すると、選択しているデバイスのカウントを示す黄色いバーが表示されます。このバーでは、 [Clear Selection] および [Select All] を指定できます。選択できるデバイスの最大数は 1000 です。デバイスを選択するには、次の手順を実行します。

■![]() 1 つのページにリスト表示されているすべてのデバイスを選択するには、[Name] の横のチェックボックスを選択します。

1 つのページにリスト表示されているすべてのデバイスを選択するには、[Name] の横のチェックボックスを選択します。

■![]() 全ページにわたるデバイスを選択するには、[Select All] をクリックします。

全ページにわたるデバイスを選択するには、[Select All] をクリックします。

■![]() 一群のデバイスを選択するには、1 つまたは複数ページで、リスト表示されている個々のデバイスのチェックボックスを選択します。デバイスを選択するたびにカウントが増え、全ページの選択が保持されます。

一群のデバイスを選択するには、1 つまたは複数ページで、リスト表示されている個々のデバイスのチェックボックスを選択します。デバイスを選択するたびにカウントが増え、全ページの選択が保持されます。

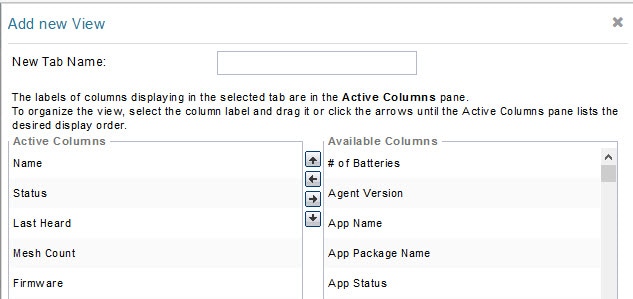

デバイス ビューのカスタマイズ

IoT FND では、デバイス ビューをカスタマイズできます。[List] ビューでは、次の操作を実行できます。

■![]() 各ビューのカラムに表示するプロパティを指定する(使用可能なプロパティについては、「カテゴリ別デバイス プロパティ」を参照)

各ビューのカラムに表示するプロパティを指定する(使用可能なプロパティについては、「カテゴリ別デバイス プロパティ」を参照)

デバイス ビューの追加

[List] ビューで、デバイス ページにデバイス ビューのカスタム タブを追加するには、次の手順を実行します。

2.![]() [Add New View] ダイアログボックスに新しいタブの名前を入力します。

[Add New View] ダイアログボックスに新しいタブの名前を入力します。

3.![]() [Available Columns] リストからプロパティを選択し、左矢印ボタンをクリックするか、またはドラッグして [Active Columns] リスト内に移動することにより、それらのプロパティを [Active Columns] リストに追加します。

[Available Columns] リストからプロパティを選択し、左矢印ボタンをクリックするか、またはドラッグして [Active Columns] リスト内に移動することにより、それらのプロパティを [Active Columns] リストに追加します。

| ■ |

デバイス ビューの編集

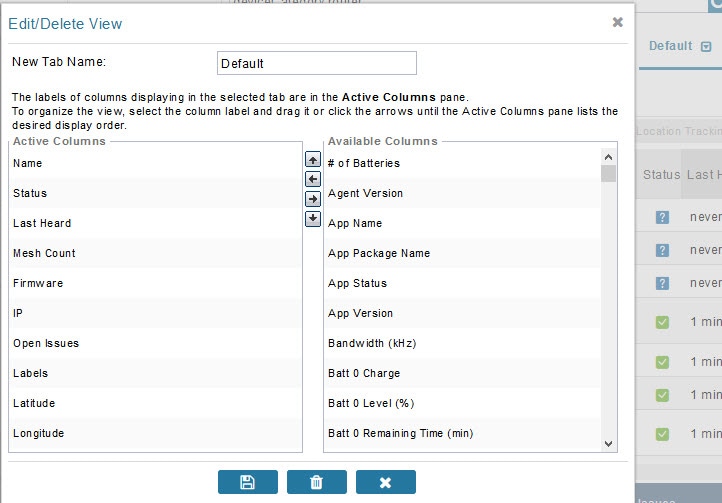

1.![]() [Browse Devices] ペインの下でデバイス タイプを選択し、[Default] ドロップダウン矢印をクリックします。[Edit/Delete View] が表示されます。

[Browse Devices] ペインの下でデバイス タイプを選択し、[Default] ドロップダウン矢印をクリックします。[Edit/Delete View] が表示されます。

2.![]() [Edit/Delete View] ダイアログボックスで、次の操作を実行できます。

[Edit/Delete View] ダイアログボックスで、次の操作を実行できます。

a.![]() [Active Columns] リストからプロパティを削除するには、それらのプロパティを選択し、右矢印ボタンをクリックするか、ドラッグして [Active Columns] リストの外に移動します。

[Active Columns] リストからプロパティを削除するには、それらのプロパティを選択し、右矢印ボタンをクリックするか、ドラッグして [Active Columns] リストの外に移動します。

b.![]() プロパティを [Active Columns] リストに追加するには、それらのプロパティを [Available Columns] リストから選択し、左矢印ボタンをクリックするか、またはドラッグして [Active Columns] リスト内に移動します。

プロパティを [Active Columns] リストに追加するには、それらのプロパティを [Available Columns] リストから選択し、左矢印ボタンをクリックするか、またはドラッグして [Active Columns] リスト内に移動します。

c.![]() アクティブなカラムの順序を変更するには、上矢印または下矢印ボタンを使用するか、またはにドラッグして適切な位置に移動します。

アクティブなカラムの順序を変更するには、上矢印または下矢印ボタンを使用するか、またはにドラッグして適切な位置に移動します。

変更を行わずにビューを閉じるには、[x] アイコンを選択します。

デバイス ビューの削除

1.![]() [Browse Devices] ペインの下でデバイス タイプを選択し、[Default] ドロップダウン矢印をクリックします。[Edit/Delete View] が表示されます。

[Browse Devices] ペインの下でデバイス タイプを選択し、[Default] ドロップダウン矢印をクリックします。[Edit/Delete View] が表示されます。

2.![]() [Edit/Delete View] ダイアログボックスの [Active Columns] ペインで、目的のラベルを選択します。

[Edit/Delete View] ダイアログボックスの [Active Columns] ペインで、目的のラベルを選択します。

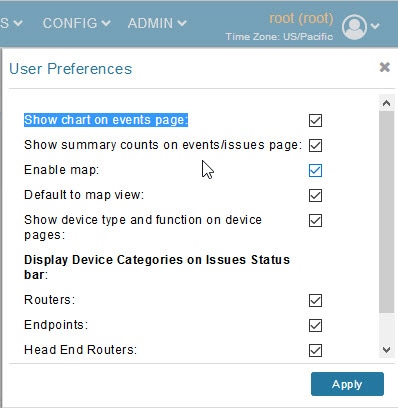

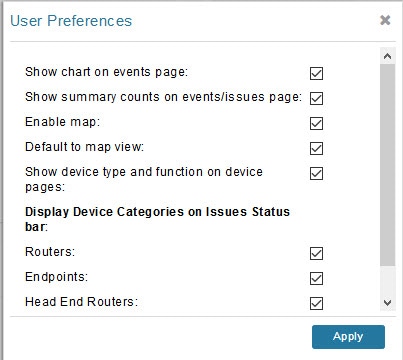

[Map] ビューでのデバイスの表示

IoT FND は、地理的な位置に基づいてデバイス情報を視覚化するための [Map] ビューを提供しています。IoT FND は [Map] ビューで地理情報システム(GIS)マップを表示し、GIS マップ サービスを使用して、デバイスの緯度情報と経度情報に基づきマップ上にデバイス アイコンを表示します。この情報がデバイスで定義されていない場合、IoT FND はマップ上にデバイスを表示しません。

[Map] ビューにデバイスを表示するには、次の手順を実行します。

1.![]() [<user>] > [Preferences] (右上隅)を選択します。

[<user>] > [Preferences] (右上隅)を選択します。

2.![]() [Enable map] チェック ボックスをオンにして、[Apply] をクリックします。

[Enable map] チェック ボックスをオンにして、[Apply] をクリックします。

3.![]() [DEVICES] > [Field Devices] を選択します。

[DEVICES] > [Field Devices] を選択します。

デフォルトで、IoT FND は、マップ上のデータベースに登録されているすべてのデバイスを表示します。マップのズーム レベルおよびデバイス カウントによっては、個々のデバイス アイコンが表示されない場合があります。代わりに、IoT FND はデバイス グループ アイコンを表示します。

個々のデバイスを確認するには、デバイス アイコンが見えるまでズーム インします。また、デバイスをクリックして [Zoom In] リンクを含むポップアップ ウィンドウを表示し、マップ表示をデバイス レベルに移動することもできます。

IoT FND は、[Browse Devices] ペイン(左ペイン)内の各デバイス グループまたはカテゴリの横にデバイス カウントを表示します。

| ■ |

| IoT FND は、選択に基づいてマッピング領域を変更し、フィルタにより検出されたデバイスを表示します。たとえば、[Routers] > [Up] フィルタを使用して、起動して動作しているすべてのルータを表示できます。[Quick View] ペイン(左ペイン)で保存済みのカスタム フィルタを使用して、デバイス ビューをフィルタリングすることもできます。カスタム フィルタの作成については、「[Quick View] フィルタの作成」を参照してください。 |

デバイスまたはグループの基本的な情報がリスト表示されたポップアップ ウィンドウが表示されます。

| ■ |

このウィンドウでは、デバイスの ping、トレース ルートの実行、およびワーク オーダーの作成もできます。

5.![]() デバイスに関連付けられている RPL ツリーを表示するには、[Device] ポップアップ ウィンドウを閉じます。RPL ツリー ポーリングの設定を参照してください。

デバイスに関連付けられている RPL ツリーを表示するには、[Device] ポップアップ ウィンドウを閉じます。RPL ツリー ポーリングの設定を参照してください。

RPL ツリー接続が青色またはオレンジ色の線で表示されます。青色の線はリンクが下方向であることを示し、オレンジ色の線はリンクが上方向であることを示します。

マップの設定

IoT FND では、[Map] ビューでマップに関する次の項目を設定できます。

■![]() デフォルトのマップ ロケーション(デフォルトで北米に設定)

デフォルトのマップ ロケーション(デフォルトで北米に設定)

1.![]() [DEVICES] > [Field Devices] を選択します。

[DEVICES] > [Field Devices] を選択します。

デバイスのソート順序の変更

デバイスのソート順序を変更するには、カラムの見出しの矢印アイコンをクリックします。これで、エントリが昇順(矢印が上を指している場合)または降順(矢印が下を指している場合)でリストされます。

デバイス情報のエクスポート

IoT FND では、[List] ビューで選択したデバイスのデバイス プロパティをエクスポートできます。IoT FND がエクスポートできるのは、現在のビューのプロパティのみです。

現在のビューに表示されているデバイス情報をエクスポートするには、[List] ビューで次の手順を実行します。

1.![]() 対応するチェックボックスをオンにして、エクスポートするデバイスを選択します。

対応するチェックボックスをオンにして、エクスポートするデバイスを選択します。

3.![]() 確認ダイアログボックスで [Yes] をクリックします。

確認ダイアログボックスで [Yes] をクリックします。

IoT FND は、CSV ファイルの export.csv を作成します。これには、[List view] ペインに表示される情報が含まれます。デフォルトで、IoT FND はこのファイルをデフォルトのダウンロード ディレクトリに保存します。同じ名前のファイルが存在する場合、IoT FND はデフォルトのファイル名に数字を追加します(export-1.csv、export-2.csv など)。

export.csv ファイルは、エクスポートするフィールドを定義する 1 つの見出し行と、それに続くデバイスを表す 1 つ以上の行から構成されます。[Field Devices] ページから選択したデバイスのエクスポート例を次に示します。

デバイスの ping

デバイスの問題をトラブルシューティングする場合は、ネットワーク接続の問題を排除するために、登録済みデバイスを ping します。デバイスを ping できれば、ネットワーク経由でそのデバイスにアクセスできます。

選択したデバイスを ping するには、[List] ビューで次の手順を実行します。

1.![]() ping するデバイスのチェックボックスを選択します。

ping するデバイスのチェックボックスを選択します。

(注)デバイスのステータスが [Unheard] の場合、ping は応答されていません。

2.![]() [List] ビューのエントリ上部のヘッダーにある [Ping] ボタンをクリックします。

[List] ビューのエントリ上部のヘッダーにある [Ping] ボタンをクリックします。

ping の結果がウィンドウに表示されます。[Auto Refresh] チェックボックスをオンにした場合、IoT FND はウィンドウを閉じるまで事前定義された間隔でデバイスを ping します。任意の時点で、[Refresh] ボタン(右端)をクリックしてデバイスを ping します。

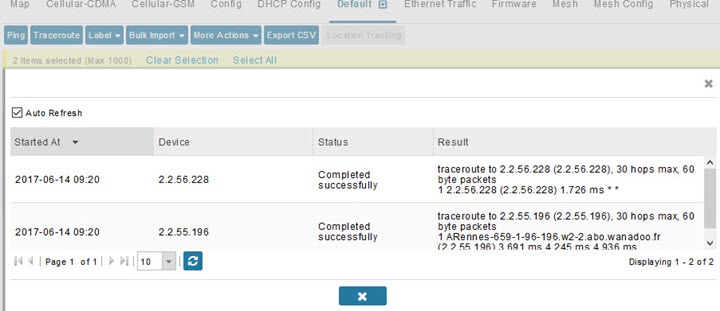

デバイスへのルートのトレース

Traceroute コマンドにより、デバイスの IP アドレスに到達するために使用するルートを決定することができます。

(注)Traceroute コマンドは、Itron OpenWay RIVA CAM モジュールまたは Itron OpenWay RIVA 電気デバイスおよび Itron OpenWay RIVA G-W(ガス水道)デバイスでは使用できません。

選択したデバイスへのルートをトレースするには、[List] ビューで次の手順を実行します。

(注![]() )IoT FND に登録済みのデバイスへのルートだけをトレースできます。ステータスが [Unheard] のデバイスへのルートはトレースできません。

)IoT FND に登録済みのデバイスへのルートだけをトレースできます。ステータスが [Unheard] のデバイスへのルートはトレースできません。

[Result] カラムを展開して、完全なルーティング情報を表示します。

[Refresh] ボタンをクリックして、Traceroute コマンドを再送信します。ウィンドウを閉じるまで事前定義した間隔で Traceroute コマンドを再送信するには、[Auto Refresh] チェックボックスをオンにします。

デバイス ラベルの管理

ラベルの管理

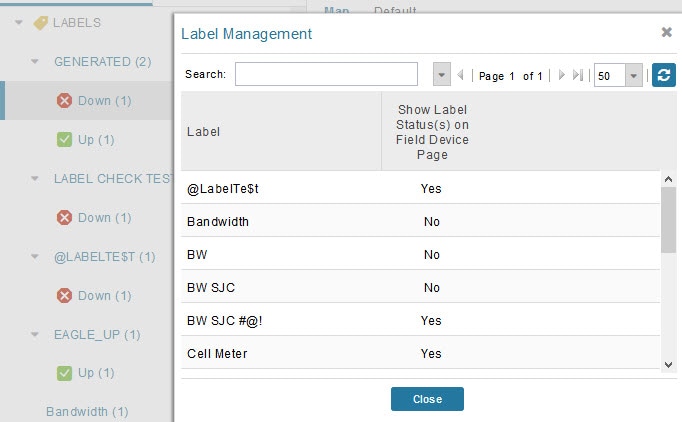

[Label Management] ウィンドウを使用して、すべてのカスタム ラベル、ラベル プロパティ、およびカスタム ラベルの検索を表示します。

ラベルを管理するには、任意のデバイス ページの [Browse Device] ペインで次の手順を実行します。

1.![]() マウス ポインタを [LABELS] 上に置き、編集(鉛筆)アイコンをクリックします。

マウス ポインタを [LABELS] 上に置き、編集(鉛筆)アイコンをクリックします。

| ■ |

2.![]() [Update] をクリックしてラベル プロパティの変更内容を承諾するか、または [Cancel] をクリックしてラベル プロパティを保持します。

[Update] をクリックしてラベル プロパティの変更内容を承諾するか、または [Cancel] をクリックしてラベル プロパティを保持します。

ラベルの追加

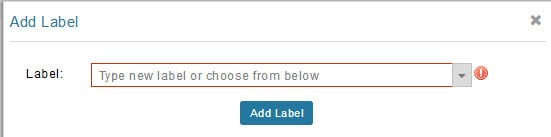

選択したデバイスにラベルを追加するには、[List] ビューで次の手順を実行します。

1.![]() ラベルを追加するデバイスのチェックボックスを選択します。

ラベルを追加するデバイスのチェックボックスを選択します。

2.![]() ラベルの名前を入力するか、ドロップダウン リストから既存のラベルを選択します。

ラベルの名前を入力するか、ドロップダウン リストから既存のラベルを選択します。

ラベルを一括して追加する場合は、「ラベルの一括追加」を参照してください。

ラベルの削除

選択したデバイスからラベルを削除するには、[List] ビューで次の手順を実行します。

1.![]() ラベルを削除するデバイスのチェックボックスを選択します。

ラベルを削除するデバイスのチェックボックスを選択します。

2.![]() [Label] > [Remove Label] を選択します。

[Label] > [Remove Label] を選択します。

ラベルを一括して削除する場合は、「ラベルの一括削除」を参照してください。

デバイスの削除

注意: ルータを削除すると、IoT FND は、これらのデバイスに関連付けられているすべてのリースされた IP アドレスを Cisco Network Registrar(CNR)サーバに返し、ヘッドエンド ルータから対応するトンネルを削除します。

デバイスを削除するには、[List] ビューで次の手順を実行します。

デバイスの詳細情報の表示

IoT FND は、すべてのデバイスに関する詳細情報をシステム内に保持します。デバイスに関する詳細情報にアクセスするには、デバイスの名前または EID をクリックします。

表示されるデバイス詳細情報

サーバ情報

[DEVICES] > [Servers] を選択し、サーバの名前をクリックすると、NMS サーバに関する次の情報を表示するページが開きます。

|

|

|

|---|---|

ヘッドエンド ルータ、ルータ、およびエンドポイントの情報

[DEVICES] > [Field Devices] を選択し、次に [Browse Devices] ペインからデバイス タイプ(ルータ、ヘッドエンド ルータ、エンドポイント)を選択します。次に、デバイス リストで特定システムの名前をクリックします。そのシステム タイプに関する使用可能な情報([Device Info]、[Events]、[Config Properties] など)が、次のスクリーン ショットに示すように表示されます。

|

|

|

|---|---|

| デバイス情報の詳細を表示します(「デバイス プロパティ」を参照)。 ルータおよびメッシュ エンドポイントの場合、IoT FND はグラフも表示します(「デバイス グラフの表示」を参照)。 |

|

| [Config Properties](ルータ、エンドポイント:meter-cgmesh、gateway-IR500、meter-cellular) |

デバイスの設定可能なプロパティを表示します(「 デバイス プロパティ 」を参照)。 これらのプロパティは、設定するプロパティとその新しい値を指定している CSV ファイルをインポートすることで設定できます(「デバイス設定プロパティの変更」を参照)。 |

| [Routing Tree](CGR1000、エンドポイント:gateway-IR500、 meter-cgmesh、meter-OW Riva) |

ルーティング ツリーを表示します。 |

| TCP Raw ソケット(表 29を参照)のメトリックおよびセッション データをリスト表示します。 |

|

[Detailed Device Information] ページから実行できるアクション

[Detailed Device Information] ページでは、デバイス タイプに応じてアクションを実行できます。これらのアクションを次の表に示します。

|

|

|

|---|---|

| デバイスのマップ ロケーションを含むポップアップ ウィンドウを表示します。[Map] ビューで検索フィールドに「 eid: Device_EID 」と入力しても、同じ結果になります。 |

|

| デバイスに ping を送信し、そのネットワーク接続を確認します。デバイスの ping を参照してください。 |

|

| デバイスへのルートをトレースします。デバイスへのルートのトレースを参照してください。 |

|

| デバイスに IoT FND へのメトリックを送信するよう指示します。 (注) IoT FNDは、各デバイスのメトリックに履歴値を割り当てます。メトリックの履歴値にアクセスするには、GetMetricHistory North Bound API コールを使用します。 |

|

| このデバイスの設定メンバーシップを同期します。エンドポイント メンバーシップの同期を参照してください。 |

|

| [Sync Firmware Membership] をクリックしてこのデバイスのファームウェア メンバーシップを同期し、その後、[Yes] をクリックしてプロセスを完了します。 |

|

| (注) [Block Mesh Device] は、Itron OpenWay RIVA CAM モジュールまたは Itron OpenWay RIVA 電気デバイスおよび Itron OpenWay RIVA G-W(Gas-Water)デバイスでは使用できません。 |

|

| ワーク オーダーを作成します。ワーク オーダーの作成を参照してください。 |

フィルタを使用したデバイス表示の制御

導入によっては、IoT FND により管理されるデバイスの数が膨大になる場合があります(IoT FND は最大 10,000,000 のデバイスを管理します)。[Map] ビューおよび [List] ビューでのデバイスの配置や表示を容易にするために、IoT FND はフィルタを提供しています。カスタマイズされたフィルタを追加することもできます。フィルタは、[Browse Devices] タブおよび [Quick View] タブに表示されます。

[Browse Devices] フィルタ

[Browse Devices] ペインには、組み込みのデバイス フィルタが表示されます。これらのフィルタは、[List] ビューおよび [Map] ビューでのデバイスの表示を制御します。各フィルタ エントリに対し、IoT FND はデバイス カウントをカッコ内に表示します。IoT FND は、ページをリロードしなくても、自動的にデバイス カウントを更新します。メッシュ エンドポイントを検索するための組み込みフィルタ の例では、最上位のエンドポイント ラベルが選択されており、これにより、次の組み込みフィルタが [Search Devices] フィールドに挿入されます: deviceType:cgmesh firmwareGroup:default-cgmesh 。

図 11 メッシュ エンドポイントを検索するための組み込みフィルタ

[Quick View] フィルタの作成および編集

[Quick View] ペインには、カスタム フィルタが表示されます。このペインでフィルタをクリックすると、フィルタで定義されている検索基準を満たすデバイスが表示されます。

[Quick View] フィルタの作成

[Quick View] フィルタを作成するには、次の手順を実行します。

1.![]() 任意のデバイス ページで [Show Filters] をクリックし、[Search] フィールドにフィルタを追加します。

任意のデバイス ページで [Show Filters] をクリックし、[Search] フィールドにフィルタを追加します。

フィルタの追加の詳細については、「フィルタの追加」を参照してください。

2.![]() [Quick View/Rule] ドロップダウン メニューから、[Create Quick View] を選択します。

[Quick View/Rule] ドロップダウン メニューから、[Create Quick View] を選択します。

[Quick View] フィルタの編集

[Quick View] フィルタを編集または削除するには、次の手順を実行します。

1.![]() [Quick View] タブをクリックし、編集するフィルタを選択します。

[Quick View] タブをクリックし、編集するフィルタを選択します。

2.![]() [Quick View/Rule] ドロップダウン メニューから、[Edit Quick View] を選択します。

[Quick View/Rule] ドロップダウン メニューから、[Edit Quick View] を選択します。

フィルタの追加

[Search] フィールドにフィルタを追加するには、次の手順を実行します。

1.![]() [Search] フィールドの下に [Add Filter] フィールドがない場合は、[Show Filters] をクリックします。

[Search] フィールドの下に [Add Filter] フィールドがない場合は、[Show Filters] をクリックします。

2.![]() [Label] ドロップダウン リストからフィルタを選択します。

[Label] ドロップダウン リストからフィルタを選択します。

ドロップダウン メニューでは、すべてのデバイス情報カテゴリのフィルタが定義されています。これらのカテゴリの詳細については、「ルータの各ビューの使用」を参照してください。

3.![]() [Operator (:)] ドロップダウン メニューから演算子を選択します。

[Operator (:)] ドロップダウン メニューから演算子を選択します。

演算子の詳細については、フィルタ演算子 を参照してください。[Label] メニューから数値メトリック(たとえば [Transmit Speed])を選択すると、追加するフィルタに一定範囲の値を指定できます。Date/Time のフィルタについては、Between 演算子を使用します。カレンダー ボタンを使用して、フィルタの日付範囲を指定します。

4.![]() [Value] フィールドに、一致させる値、または数値メトリックの場合は値の範囲を入力するか、またはドロップダウン メニューから使用可能な値を選択します。

[Value] フィールドに、一致させる値、または数値メトリックの場合は値の範囲を入力するか、またはドロップダウン メニューから使用可能な値を選択します。

フィルタ演算子

フィルタ演算子 に、フィルタの作成に使用できる演算子を示します。

|

|

|

|---|---|

検索構文

IoT FND は、次の簡易なクエリ言語構文をサポートします。

Filter := fieldname operator value

operator := < | <= | > | >= | <> | = | :

[Search] フィールド対するフィルタを作成するときは、次の点に注意してください。

■![]() 各フィールドには、データ型(String、Number、Boolean、および Date)が指定されます。

各フィールドには、データ型(String、Number、Boolean、および Date)が指定されます。

■![]() [String] フィールドには文字列を含めることができ、これらを検索するには、文字列等価(「:」)を使用します。

[String] フィールドには文字列を含めることができ、これらを検索するには、文字列等価(「:」)を使用します。

■![]() [Numeric] フィールドには、10 進数(倍精度浮動小数点として保存される)を含めることができ、これらを検索するには、数値比較演算子(「>」、「>=」、「<」、「<=」、「<>」)を使用します。

[Numeric] フィールドには、10 進数(倍精度浮動小数点として保存される)を含めることができ、これらを検索するには、数値比較演算子(「>」、「>=」、「<」、「<=」、「<>」)を使用します。

■![]() [Boolean] フィールドには、「true」または「false」の文字列を含めることができます。

[Boolean] フィールドには、「true」または「false」の文字列を含めることができます。

■![]() [Date] フィールドには、yyyy-MM-dd HH:mm:ss:SSS の形式で日付を含めることができます。日付を検索するには、数値比較演算子を使用します。

[Date] フィールドには、yyyy-MM-dd HH:mm:ss:SSS の形式で日付を含めることができます。日付を検索するには、数値比較演算子を使用します。

フィルタの例 にフィルタの例を示します。

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

一括インポート アクションの実行

IoT FND では、次の一括インポート アクションを実行できます。

ルータ、ヘッドエンド ルータ、IC3000 ゲートウェイ、エンドポイントおよびエクステンダ、IR500 を一括で追加

[Bulk Operation] ドロップダウン メニューの [Add Devices] オプションにより、CSV ファイルを使用してデバイスを一括して IoT Field Network Director に追加できます。

1.![]() 任意のデバイス ページ([DEVICES] > [FIELD DEVICES] など)で、[Add Devices] を選択します。

任意のデバイス ページ([DEVICES] > [FIELD DEVICES] など)で、[Add Devices] を選択します。

2.![]() [Add Devices] ウィンドウで [Browse] をクリックし、インポートするデバイスの情報を含む CSV ファイルを検索し、[Add] をクリックします。

[Add Devices] ウィンドウで [Browse] をクリックし、インポートするデバイスの情報を含む CSV ファイルを検索し、[Add] をクリックします。

ゲートウェイの追加の詳細については、「IC3000 ゲートウェイの追加」を参照してください。

HER の追加の詳細については、「IoT FND への HER の追加」を参照してください。

ルータの追加の詳細については、「IoT FND へのルータの追加」を参照してください。

(注)ルータについては、シスコ パートナーが提供する Notice-of-Shipment XML ファイルを使用してルータをインポートすることもできます。

IC3000 ゲートウェイの追加

ゲートウェイを IoT FND に追加するには、見出し行とそれに続くそれぞれ 個別のゲートウェイを表す 1 つ以上の行から構成される、次の例のような CSV ファイルを作成します。

PkT9eF6108frFXy+eI2FFaUZlSCKTdjSqfur5EwEu1E5u54ckMi1e07X8INZuNdFNFU7ZgElt3es8yrpR3i/EgDOdSb5dqw

0u3lOeVrEtPY0xBHraYgPv+dBh3XtW4i2Kv/sveiTBPx2FiNRvuLWil7Qm+D7bl1Fh4ZJCivapy7EYZirwHHAVJlQh6bWYr

GAccNPkY+KqIZDCyX/Ck5psmgzyAHKmj8Dq7K0nBsnq2+b2VKReEhsj9+Fw==

IoT FND への HER の追加

HER を IoT FND に追加する前に、次のように、SSH で Netconf を使用して、HER を IoT FND で管理できるよう設定します。

この場合、 <her_hostname> は IoT FND サーバのホスト名または IP アドレス、 <domain.com> は HER および IoT FND が常駐するドメインの名前です。大規模ネットワークでは、タイムアウト値 120 が必要です。

HER を IoT FND により管理できるよう設定したら、次のことができることを確認します。

■![]() SSH で HER の管理インターフェイスにアクセスでき、その逆も可能である。

SSH で HER の管理インターフェイスにアクセスでき、その逆も可能である。

HER を追加するには、見出し行とそれに続くそれぞれ HER を表す 1 つ以上の行から構成される、次の例のような CSV ファイルを作成します。

HER インポートのフィールド に、CSV ファイルに含めるフィールドを示します。

(注)デバイス設定フィールドの記述については、「デバイス プロパティ」を参照してください。

|

|

|

|---|---|

デバイスの要素識別子(EID)。製品 ID(PID)、プラス記号、および HER のシリアル番号(SN)から構成されます(例: HER_PID + HER_SN )。 |

|

HER を追加すると、IoT FND のステータスは [Unheard] と表示されます。HER のポーリング後、IoT FND のステータスは [Up] に変更されます。IoT FND は、15 分ごとにバックグラウンドで HER をポーリングしてデバイスのメトリックを収集します。したがって、HER を IoT FND に追加した後に HER のステータスが {Up} になるまでに 15 分以上かかることはありません。ただし、[Refresh Metrics](Refresh Metrics)をクリックすることで、HER のポーリングをトリガーできます。

IoT FND へのルータの追加

通常、IoT FND にルータを追加するには、シスコ パートナーからユーザに送信される Notice-of-Shipment XML ファイルを使用します。このファイルには、ユーザに出荷されたすべてのルータの <R> レコードが含まれています。CGR の <R> レコードの例を示します。

(注)XML 設定テンプレートを使用して設定可能なすべてのデバイス プロパティのリストは、「デバイス プロパティ」を参照してください。

ルータ インポートのフィールド この例で使用されている R レコードで定義されているルータのプロパティを示します。

|

|

|

|---|---|

シスコ パートナーによりルータ内の WPAN メッシュ カードに割り当てられたシリアル番号。このフィールドは、IoT FND では使用されません。 |

|

| この情報は、製造設定プロセスでシスコ パートナーによってルータに対して設定されます。IoT FND は、この情報を将来の使用のためにデータベースに保存します。 |

|

HER へのルータのマッピング

トンネルのプロビジョニングに必要なルータの HER へのマッピングを決定した後は、IoT FND で、次の 2 つの方法のいずれかを使用してマッピングを設定できます。

■![]() Notice-of-Shipment XML ファイル内のすべてのルータ レコードにマッピング情報を追加する。

Notice-of-Shipment XML ファイル内のすべてのルータ レコードにマッピング情報を追加する。

■![]() ルータの HER へのマッピングを指定する CSV ファイルを作成する。

ルータの HER へのマッピングを指定する CSV ファイルを作成する。

ルータから HER へのマッピングを Notice-of-Shipment XML ファイルに追加

ルータを HER にマッピングするには、Notice-of-Shipment XML ファイル内のルータ レコードに、HER プロパティの tunnelHerEid および ipsecTunnelDestAddr1 を追加します。

■![]() tunnelHerEid プロパティは、HER の EID を指定します。

tunnelHerEid プロパティは、HER の EID を指定します。

■![]() ipsecTunnelDestAddr1 プロパティは、HER のトンネル IP アドレスを指定します。

ipsecTunnelDestAddr1 プロパティは、HER のトンネル IP アドレスを指定します。

ルータから HER へのマッピングを CSV ファイルに追加

CSV ファイルを使用してルータを HER にマッピングするには、ルータの HER へのマッピングごとに 1 行ずつ追加します。この行では、次に示す CGR の例のように、ルータの EID、対応する HER の EID、および HER のトンネル IP アドレスを指定する必要があります。

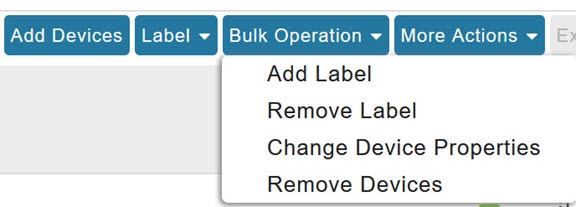

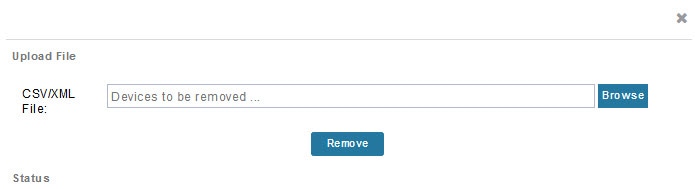

デバイスの一括削除

削除するデバイスの EID をリスト表示している CSV ファイルを使用して、デバイスを一括して削除することができます。

注意: ルータを削除すると、IoT FND は、これらのデバイスに関連付けられているすべてのリースされた IP アドレスを CNR に返し、HER から対応するトンネルを削除します。

1.![]() [Devices] > [Device Type] を選択します。

[Devices] > [Device Type] を選択します。

2.![]() [Bulk Operation] > [Remove Devices] を選択します。

[Bulk Operation] > [Remove Devices] を選択します。

3.![]() [Browse] をクリックし、削除するデバイスの情報を含む CSV ファイルを検索し、[Choose] をクリックします。

[Browse] をクリックし、削除するデバイスの情報を含む CSV ファイルを検索し、[Choose] をクリックします。

以下に、予想される CSV フォーマットの例を示します。この場合、CSV ファイルは、3 つの CGR と 1 つの HER を指定しています。

[Remove Devices] ウィンドウの [Status] セクションに、この操作のステータスが表示されます。[History] セクションには、この操作に関すその他の情報が示されます。障害があった場合は、[Failure#] カラム内の対応するリンクをクリックし、エラーに関する詳細情報を取得します。

デバイス プロパティの一括変更

IoT FND では、CSV ファイルを使用してデバイス プロパティを一括して設定できます。たとえば、次の CSV ファイルは、指定した HER の緯度と経度を変更します。

デバイス プロパティを一括して設定するには、次の手順を実行します。

1.![]() 任意のデバイス ページで、[Bulk Operation] > [Change Device Properties] を選択します。

任意のデバイス ページで、[Bulk Operation] > [Change Device Properties] を選択します。

2.![]() [Browse] をクリックし、設定するデバイスと対応するプロパティのリストを含む CSV ファイルを検索し、[Open] をクリックします。

[Browse] をクリックし、設定するデバイスと対応するプロパティのリストを含む CSV ファイルを検索し、[Open] をクリックします。

ラベルの一括追加

デバイスにラベルを割り当てることで、デバイスを論理的にグループ化できます。ラベルはデバイス タイプに無関係であり、任意のタイプのデバイスに、任意のラベルを割り当てることができます。また、1 つのデバイスに複数のラベルを割り当てることができます。設定グループおよびファームウェア グループとは異なり、ラベルに関連付けられているポリシーやメタデータはありません。

IoT FND では、CSV ファイルを使用してラベルを一括して追加できます。CSV ファイルで、ラベルを追加するデバイスのリストを指定します。

1.![]() 任意のデバイス ページで、[Bulk Operation] > [Add Label] を選択します。

任意のデバイス ページで、[Bulk Operation] > [Add Label] を選択します。

2.![]() [Browse] をクリックし、ラベルを追加するデバイスのリストを含む CSV ファイルを検索し、[Open] をクリックします。

[Browse] をクリックし、ラベルを追加するデバイスのリストを含む CSV ファイルを検索し、[Open] をクリックします。

3.![]() [Label] フィールドで、ラベルを入力するか、ドロップダウン メニューからラベルを選択します。

[Label] フィールドで、ラベルを入力するか、ドロップダウン メニューからラベルを選択します。

ラベルの一括削除

IoT FND では、CSV ファイルを使用してラベルを一括して削除できます。

1.![]() 任意のデバイス ページで、[Bulk Operation] > [Remove Label] を選択します。

任意のデバイス ページで、[Bulk Operation] > [Remove Label] を選択します。

2.![]() [Browse] をクリックし、ラベルを削除するデバイスのリストを含む CSV ファイルを検索し、[Open] をクリックします。

[Browse] をクリックし、ラベルを削除するデバイスのリストを含む CSV ファイルを検索し、[Open] をクリックします。

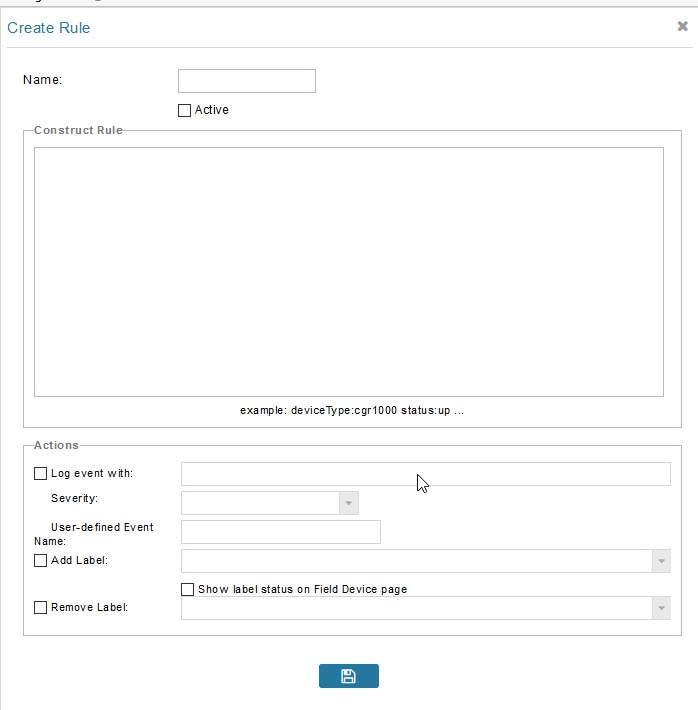

ルールの設定

IoT FND のルールは、フィルタ、およびイベント後またはフィルタで定義されている検索基準に一致するメトリックの受信後に IoT FND が実行するアクションを定義します。ルールにより、イベント条件およびメトリックしきい値を確認できます。

たとえば、設定グループ内のルータのステータスが [Up] に変更したらいつでも、サーバ ログ(server.log)にカスタム メッセージを追加してデバイスに適切なラベルを追加することができます。これにより、デバイスにラベルを追加するプロセスを自動化することができます。

■![]() プロパティとメトリックに従ってデバイスを照合させるデバイス検索クエリを使用して、条件を含むルールを定義する。

プロパティとメトリックに従ってデバイスを照合させるデバイス検索クエリを使用して、条件を含むルールを定義する。

■![]() 一致するデバイスまたは一致するイベントを送信するデバイスにラベルを追加するアクションを含むルールを定義する。

一致するデバイスまたは一致するイベントを送信するデバイスにラベルを追加するアクションを含むルールを定義する。

■![]() 一致するデバイスまたは一致するイベントを送信するデバイスからラベルを削除するアクションを含むルールを定義する。

一致するデバイスまたは一致するイベントを送信するデバイスからラベルを削除するアクションを含むルールを定義する。

■![]() ユーザ定義のメッセージなど、 user alert イベントをログに配置するアクションを含むルールを定義する。

ユーザ定義のメッセージなど、 user alert イベントをログに配置するアクションを含むルールを定義する。

ルールの表示および編集

IoT FND は、データベースに保存されているルールのリストを表示します。ルールのフィールド に、このリストに表示されるフィールドを示します。

ルールの編集方法の詳細については、「ルールの作成」を参照してください。

ルールの作成

(注)無効な文字(「=」、「+」、「~」など)を入力すると、IoT FND は赤色のアラート アイコンを表示し、該当するフィールドを赤色で強調表示し、さらに [OK] ![]() ボタンを無効にします。

ボタンを無効にします。

4.![]() ルールをアクティブにするには、[Active] チェックボックスをオンにします。

ルールをアクティブにするには、[Active] チェックボックスをオンにします。

5.![]() [Construct Rule] パネルにルールの構文を入力します。

[Construct Rule] パネルにルールの構文を入力します。

フィルタの作成に使用した構文と同じ構文を使用します。検索構文を参照してください。

6.![]() [Create Rule] パネルで、1 つ以上のアクションのチェックボックスをオンにします。

[Create Rule] パネルで、1 つ以上のアクションのチェックボックスをオンにします。

| ■ – – たとえば、このフィールドに「Red Alert」と入力し、[Severity] を [CRITICAL] に設定して、[Event Name] に「CHECK ROUTER」と入力した場合、ルールに一致するイベントについてロギングされたエントリでは、サーバ ログ(server.log)からの次のエントリ例に示すように、eventMessage フィールドが Red Alert に設定されます。 |

| IoT FND では、[Log event with] フィールドで定義したメッセージが、[Events] ページ([Operations] > [Events])にリスト表示される一致するイベント エントリの [Message] フィールドに表示され、新しい [Event Name] が新たな検索フィルタになります。 |

| ■ |

| ■ |

ルールのアクティブ化

IoT FND は、アクティブ化されたルールだけを適用します。

2.![]() アクティブ化するルールのチェックボックスを選択します。

アクティブ化するルールのチェックボックスを選択します。

ルールの非アクティブ化

ルールは非アクティブ化されると、IoT FND で適用されません。

2.![]() 非アクティブ化するルールのチェックボックスを選択します。

非アクティブ化するルールのチェックボックスを選択します。

ルールの削除

デバイスの設定

この項では、IoT FND でデバイスを設定する方法について説明します。次の項目を取り上げます。

デバイス グループの設定

IoT FND では、デバイスを一括して管理するためにグループを使用します。IoT Field Network Director にルータを追加すると、IoT FND はルータを適切なデフォルトの ROUTER 設定グループ([default-cgr1000] or default-c800 など)に自動的に追加します。Me(メータおよび Range Extender)を追加すると、IoT FND はそれらをデフォルトの ENDPOINT 設定グループである default-cgmesh に追加します。 When you add IR500s, CG-NMS adds them to the default ENDPOINT configuration group, default-ir500.

デバイス グループの作成

デフォルトでは、IoT FND は [CONFIG] > [Device Configuration] ページ左側のツリーに示されている次のデバイス グループを次のように定義します。

各デフォルト グループは、そのグループ内のすべてのデバイスにプッシュ可能なデフォルト設定テンプレートを定義します。ただし一群のデバイスに別のテンプレートを適用する必要がある場合は、新しいグループを作成し、必要に応じて、そのデフォルト設定テンプレートを変更します。

(注)デフォルト グループは削除できませんが、その名前は変更できます。ただし、これは推奨されません。また、デフォルトの ROUTER グループおよび ENDPOINT グループには同じアイコンが使用され、一方、カスタム グループには異なるアイコンが使用されます。アイコンの定義については、IoT FND アイコン を参照してください。

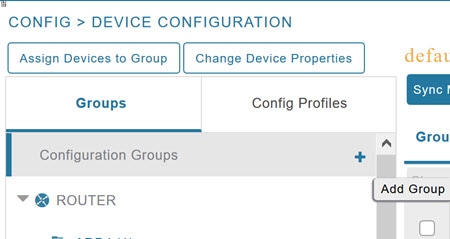

ROUTER グループの作成

(注)CGR、IR800、C800s、および C5921(SBR)は 1 つのネットワーク上に共存できます。ただし、すべてのルータ タイプを含むカスタム テンプレートを作成する必要があります。

ROUTER 設定グループを作成するには、次の手順を実行します。

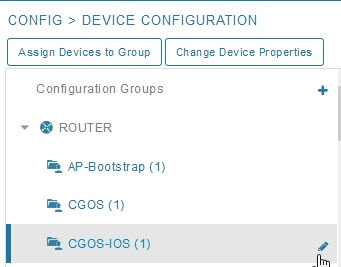

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() デフォルトの設定グループ([Default-cgr1000]、[Default-ir800]、[Default-c800]、または [Default-sbr], or default-c800 )を選択します。

デフォルトの設定グループ([Default-cgr1000]、[Default-ir800]、[Default-c800]、または [Default-sbr], or default-c800 )を選択します。

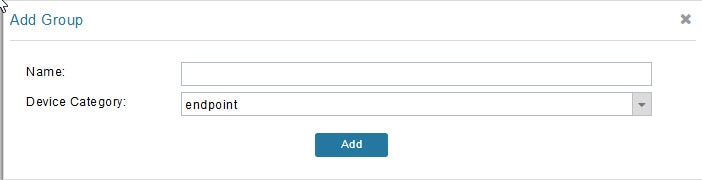

3.![]() [Groups] タブが選択されている状態(ページ上、左ペイン)で [+] アイコン(見出しの下)をクリックして、[Add Group] 入力パネルを開きます。

[Groups] タブが選択されている状態(ページ上、左ペイン)で [+] アイコン(見出しの下)をクリックして、[Add Group] 入力パネルを開きます。

4.![]() グループの名前を入力します。デフォルトでは、[Device Category] は自動的に router が読み込まれます。

グループの名前を入力します。デフォルトでは、[Device Category] は自動的に router が読み込まれます。

(注)無効な文字(「=」、「+」、「~」など)を入力すると、IoT FND は赤色のアラート アイコンを表示し、該当するフィールドを赤色で強調表示し、さらに [Add] ![]() ボタンを無効にします。

ボタンを無効にします。

[ROUTER] リスト(左ペイン)に新しいグループ エントリが表示されます。

■![]() グループの名前を変更する場合は、「デバイス設定グループの名前変更」を参照してください。

グループの名前を変更する場合は、「デバイス設定グループの名前変更」を参照してください。

■![]() グループを削除するには、「デバイス グループの削除」を参照してください。

グループを削除するには、「デバイス グループの削除」を参照してください。

エンドポイント グループの作成

エンドポイント設定グループを作成するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() デフォルト グループを選択します(Default-act、Default-bact、Default-cam、 Default-cgmesh、Default-ir500 )。

デフォルト グループを選択します(Default-act、Default-bact、Default-cam、 Default-cgmesh、Default-ir500 )。

3.![]() [Groups] タブが選択されている状態(ページ上、左パネル)で [+] アイコン(見出しの下)をクリックして、[Add Group] 入力パネルを開きます。 (注) デバイス カテゴリ(エンドポイント、ルータなど)は自動的に読み込まれます。

[Groups] タブが選択されている状態(ページ上、左パネル)で [+] アイコン(見出しの下)をクリックして、[Add Group] 入力パネルを開きます。 (注) デバイス カテゴリ(エンドポイント、ルータなど)は自動的に読み込まれます。

4.![]() グループの名前を入力します。デバイス カテゴリ(エンドポイント、ゲートウェイ、またはルータ)は自動的に読み込まれます。

グループの名前を入力します。デバイス カテゴリ(エンドポイント、ゲートウェイ、またはルータ)は自動的に読み込まれます。

(注)無効な文字(「=」、「+」、「~」など)を入力すると、IoT FND は赤色のアラート アイコンを表示し、該当するフィールドを赤色で強調表示し、さらに [OK] ![]() ボタンを無効にします。

ボタンを無効にします。

適切なデバイス カテゴリ リスト(左ペイン)に新しいグループ エントリが表示されます。

■![]() グループの名前を変更する場合は、「デバイス設定グループの名前変更」を参照してください。

グループの名前を変更する場合は、「デバイス設定グループの名前変更」を参照してください。

■![]() グループを削除するには、「デバイス グループの削除」を参照してください。

グループを削除するには、「デバイス グループの削除」を参照してください。

デバイス設定プロパティの変更

デバイスの値を変更した Device Properties CSV ファイルをアップロードすることで、デバイスの設定可能なプロパティを変更できます。

デバイス設定プロパティを変更するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() [Change Device Properties] をクリックします。

[Change Device Properties] をクリックします。

3.![]() [Browse] をクリックし、アップロードする Device Properties CSV または XML ファイルを選択します。

[Browse] をクリックし、アップロードする Device Properties CSV または XML ファイルを選択します。

■![]() IoT FND の設定可能なデバイス プロパティのリストについては、「デバイス プロパティ」を参照してください。

IoT FND の設定可能なデバイス プロパティのリストについては、「デバイス プロパティ」を参照してください。

別のグループへのデバイスの移動

別の設定グループへのデバイスの手動による移動

デバイスを別の設定グループに移動するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() 設定グループ(左ペイン)のリストからグループを選択します。

設定グループ(左ペイン)のリストからグループを選択します。

4.![]() [Change Configuration Group] をクリックします。

[Change Configuration Group] をクリックします。

5.![]() ダイアログボックスのドロップダウン メニューから、デバイスの移動先グループを選択します。

ダイアログボックスのドロップダウン メニューから、デバイスの移動先グループを選択します。

他の設定グループへのデバイスの一括移動

多数のデバイスをグループ間で移動する場合は、移動するデバイスのリストを含む CSV ファイルをインポートします。

たとえば、次の CSV ファイルは、3 つの CGR の EID の移動を指定しています。

デバイスを一括して他の設定グループに移動するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() [Assign Devices to Group] をクリックします。

[Assign Devices to Group] をクリックします。

3.![]() [Browse] をクリックし、移動するデバイスのリストを含む CSV または XML ファイルを検索し、[Open] をクリックします。

[Browse] をクリックし、移動するデバイスのリストを含む CSV または XML ファイルを検索し、[Open] をクリックします。

4.![]() [Group] ドロップダウン メニューから、デバイスのターゲット グループを選択します。

[Group] ドロップダウン メニューから、デバイスのターゲット グループを選択します。

設定グループ内のデバイスのリスト表示

設定グループ内のデバイスをリスト表示するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() 設定グループ(左ペイン)のリストからグループを選択します。

設定グループ(左ペイン)のリストからグループを選択します。

3.![]() リスト内のデバイスについてさらに情報を取得するには、EID をクリックします(例:CGR1240/K9+JAF1723AHGD)。

リスト内のデバイスについてさらに情報を取得するには、EID をクリックします(例:CGR1240/K9+JAF1723AHGD)。

定期的なインベントリ通知とマーク ダウン タイマーの設定

ルータの設定グループに対する定期的なインベントリ通知の間隔を、IoT FND がそれらのルータを [Down] としてマークするのに使用するロジックに影響を及ぼさずに、変更することができます。ただし、これを実現するには、ルータ グループに対する定期的な設定通知の頻度を、マーク ダウン タイマーよりも少なくなるように有効化する必要があります。

グループの [Group Properties] タブをクリックし、[Mark Routers Down After] フィールドの値を変更することにより、マーク ダウン タイマーを設定できます。

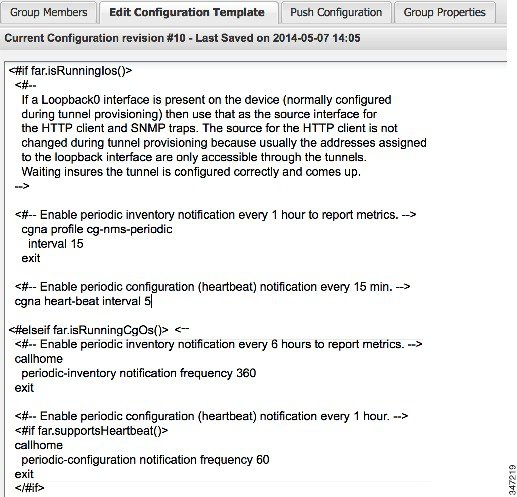

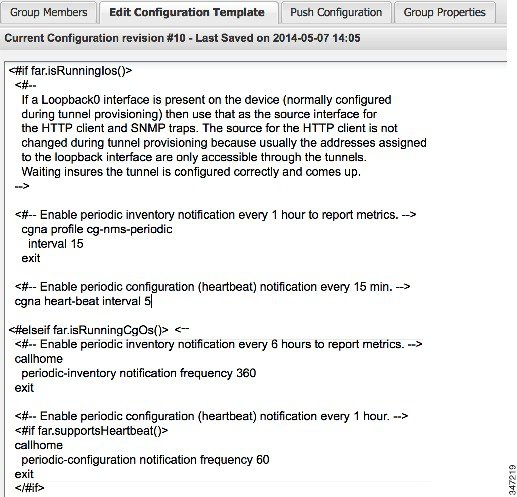

定期的なインベントリ通知の設定

ROUTER 設定グループの定期的インベントリ通知間隔を設定するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] をクリックします。

[CONFIG] > [Device Configuration] をクリックします。

3.![]() [Edit Configuration Template] をクリックします。

[Edit Configuration Template] をクリックします。

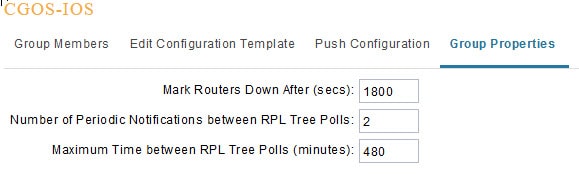

マーク ダウン タイマーの設定

ROUTER 設定グループのマークダウン タイマーを設定するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] をクリックします。

[CONFIG] > [Device Configuration] をクリックします。

3.![]() [Group Properties] をクリックします。

[Group Properties] をクリックします。

4.![]() [Mark Routers Down After] フィールドに、定期的設定通知(ハートビート)が期間中に IoT FND に送信されなくなってから何秒後に IoT FND によりルータをダウンとしてマーキングするかを入力します。

[Mark Routers Down After] フィールドに、定期的設定通知(ハートビート)が期間中に IoT FND に送信されなくなってから何秒後に IoT FND によりルータをダウンとしてマーキングするかを入力します。

(注)ハートビート間隔対マーク ダウン タイマーは、1:3 の割合にすることをお勧めします。

5.![]() ディスク アイコンをクリックして変更内容を保存します。

ディスク アイコンをクリックして変更内容を保存します。

6.![]() 設定テンプレート内の定期的設定通知頻度が、[Mark Routers Down After] フィールドに入力した値よりも低く設定されていることを確認します。

設定テンプレート内の定期的設定通知頻度が、[Mark Routers Down After] フィールドに入力した値よりも低く設定されていることを確認します。

a.![]() [Edit Configuration Template] をクリックします。

[Edit Configuration Template] をクリックします。

b.![]() 定期的設定通知頻度のパラメータ値が、[Mark Routers Down After] の値よりも低く設定されていることを確認します。

定期的設定通知頻度のパラメータ値が、[Mark Routers Down After] の値よりも低く設定されていることを確認します。

通知の値には、最大でマークダウンの値の 3 分の 1 の値を使用します。たとえば、マークダウンの値として 3600 秒(60 分)を選択した場合、定期的設定通知頻度のパラメータは 20 分に設定します。

(注)定期的インベントリ通知間隔および定期的設定通知頻度を制御する機能は、CGR イメージ バージョン 3.2 に適用されます。

デバイス設定グループの名前変更

デバイス設定グループの名前を変更するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() 設定グループ(左ペイン)のリストからグループを選択します。

設定グループ(左ペイン)のリストからグループを選択します。

3.![]() リストでグループの名前にマウスオーバーします。鉛筆アイコンが表示されます。

リストでグループの名前にマウスオーバーします。鉛筆アイコンが表示されます。

4.![]() 鉛筆アイコンをクリックして、[Edit Group] パネルを表示します。

鉛筆アイコンをクリックして、[Edit Group] パネルを表示します。

5.![]() [Rename Group] ダイアログボックスに新しい名前を入力し、[OK] をクリックします。

[Rename Group] ダイアログボックスに新しい名前を入力し、[OK] をクリックします。

(注)無効な文字(「=」、「+」、「~」など)を入力すると、IoT FND は赤色のアラート アイコンを表示し、該当するフィールドを赤色で強調表示し、さらに [OK] ![]() ボタンを無効にします。

ボタンを無効にします。

デバイス グループの削除

(注)グループを削除する前に、そのグループ内のすべてのデバイスを他のグループに移動してください。空でないグループは削除できません。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() 設定グループ(左ペイン)のリストからグループを選択します。

設定グループ(左ペイン)のリストからグループを選択します。

4.![]() [Delete Group]([-])をクリックします。

[Delete Group]([-])をクリックします。

エンドポイント メンバーシップの同期

エンドポイントは、それが属する IoT FND グループに関する情報を維持します。グループ情報が変更されると、エンドポイントは非同期の状態になります。たとえば、エンドポイント グループの名前を変更しても、グループのメンバーは(たとえば、パケット損失が原因で)すぐには変更されない場合があります。デバイスが同期されていないと、IoT FND によりグループに対して実行した操作がデバイスに到達しません。エンドポイントを同期の状態に維持するには、[Sync Membership] ボタンを使用して、グループ情報をグループ メンバーにプッシュします。

(注) デバイスが最初に同期されるのは、IoT FND に登録した後です。

グループ情報をエンドポイントに送信するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

3.![]() [Group Members] ペインで、エンドポイントの名前をクリックします。

[Group Members] ペインで、エンドポイントの名前をクリックします。

4.![]() 表示されるページで [Sync Config Membership] ボタンをクリックします。

表示されるページで [Sync Config Membership] ボタンをクリックします。

ROUTER 設定テンプレートの編集

IoT FND では、設定テンプレートを使用して、ルータを一括して設定することができます。ルータを IoT FND に登録すると、IoT Field Network Director はデフォルト テンプレートで定義されている設定をデバイスにプッシュし、変更内容をルータのスタートアップ コンフィギュレーションにコミットします。次に、IoT FND はルータから実行中の設定を取得し、その後デバイスのステータスを [Up] に変更します。

ROUTER グループの設定テンプレートを編集するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() [CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含むグループを選択します。

[CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含むグループを選択します。

3.![]() [Edit Configuration Template] をクリックします。

[Edit Configuration Template] をクリックします。

AP 設定テンプレートの編集

IoT FND では、設定テンプレートを使用して、AP を一括して設定することができます。AP を IoT FND に登録すると、デフォルト テンプレートで定義されている設定がデバイスに適用され、変更内容がスタートアップ設定にコミットされます。次に、IoT FND は AP から実行中の設定を取得し、その後デバイスのステータスを [Up] に変更します。

AP グループの設定テンプレートを編集するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() [CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含む組み込み AP デバイスを含む C800 デバイス グループを選択します。

[CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含む組み込み AP デバイスを含む C800 デバイス グループを選択します。

3.![]() [Edit AP Configuration Template] をクリックします。

[Edit AP Configuration Template] をクリックします。

テンプレートは FreeMarker 構文で表示されます。FreeMarker の詳細については、 http://freemarker.org/ をご覧ください。

IoT FND でのデュアル PHY サポートの有効化

CGR マスターおよびスレーブ インターフェイスを設定することができます。デュアル PHY WPAN インターフェイスの設定の詳細については、『 Cisco Connected Grid WPAN Module for CGR 1000 Series Installation and CG-Mesh Configuration Guide (Cisco IOS) 』を参照してください。

Dual-PHY 用の IoT FND の設定

Dual-PHY CGR では、Dual-PHY WPAN プロパティを設定して、Dual-PHY WPAN モジュール(マスターおよびスレーブ)を設定する必要があります([Mesh Link Config] のフィールド を参照)。適切なデバイス追加ファイルで設定するパラメータは、 masterWpanInterface と slaveWpanInterface です。スレーブ Dual-PHY WPAN デバイスでは、 slave-mode パラメータも設定する必要があります。

以下は、CGR WPAN モジュールでのマスター/スレーブ インターフェイスを設定するための標準的なテンプレートです。

Dual-PHY デバイスのメッシュ セキュリティ キー

(注)スレーブ WPAN デバイスにはメッシュ セキュリティ キーを設定しないでください。

IoT FND でマスター/スレーブ モードが正しく設定されていると、IoT FND は自動的にマスター WPAN を検出し、そのメッシュ セキュリティ キーを設定します。既存の CGR を設定し、別の WPAN インターフェイスを追加すると、すべてのメッシュ セキュリティ キーが両方のインターフェイスから削除され、IoT FND によりマスター/スレーブ モードが設定されます。CGR が接続されると、すべてのメーターが再認証を経由します。

WPAN デバイスの設定の詳細

次の例では、現在の Dual-PHY WPAN デバイスの RPL スロット ツリー、RPL スロット テーブル、RPL IP ルート情報テーブル、スロット 4/1 と 3/1 の設定情報を取得します。

// SY RF nodes

NODE_IPADDR RANK VERSION NEXTHOP_IP ETX_P ETX_LRSSIR RSSIF HOPS PARENTS SSLOT

2001:RTE:RTE:64:207:8108:3C:1800 835 1 2001:RTE:RTE:64::4 0 762 -67 -71 1 1 3

// SY RF nodes

2001:RTE:RTE:64:207:8108:3C:1801 692 2 2001:RTE:RTE:64::4 0 547 -68 -67 1 1 3

2001:RTE:RTE:64:207:8108:3C:1802 776 2 2001:RTE:RTE:64::4 0 711 -82 -83 1 1 3

2001:RTE:RTE:64:207:8108:3C:1803 968 2 2001:RTE:RTE:64::4 0 968 -72 -63 1 1 3

2001:RTE:RTE:64:207:8108:3C:1804 699 1 2001:RTE:RTE:64::4 0 643 -71 -66 1 1 3

2001:RTE:RTE:64:207:8108:3C:1805 681 1 2001:RTE:RTE:64::4 0 627 -70 -64 1 1 3

2001:RTE:RTE:64:207:8108:3C:1806 744 1 2001:RTE:RTE:64::4 0 683 -69 -68 1 1 3

2001:RTE:RTE:64:207:8108:3C:1807 705 1 2001:RTE:RTE:64::4 0 648 -76 -63 1 1 3

2001:RTE:RTE:64:207:8108:3C:1808 811 2 2001:RTE:RTE:64::4 0 811 -68 -69 1 2 3

2001:RTE:RTE:64:207:8108:3C:1809 730 1 2001:RTE:RTE:64::4 0 692 -68 -70 1 1 3

2001:RTE:RTE:64:207:8108:3C:180A 926 1 2001:RTE:RTE:64::4 0 926 -66 -68 1 1 3

2001:RTE:RTE:64:207:8108:3C:180B 602 2 2001:RTE:RTE:64::4 0 314 -74 -69 1 1 3

2001:RTE:RTE:64:207:8108:3C:1A00 948 1 2001:RTE:RTE:64:207:8108:3C:1801 692 256 -73 -75 2 1 3

2001:RTE:RTE:64:207:8108:3C:1A01 646 2 2001:RTE:RTE:64:207:8108:3C:180B 323 256 -73 -75 2 3 3

2001:RTE:RTE:64:207:8108:3C:1A02 948 1 2001:RTE:RTE:64:207:8108:3C:180B 602 256 -73 -75 2 2 3

2001:RTE:RTE:64:207:8108:3C:1A03 803 2 2001:RTE:RTE:64:207:8108:3C:1805 503 256 -68 -78 2 3 3

2001:RTE:RTE:64:207:8108:3C:1A04 858 1 2001:RTE:RTE:64:207:8108:3C:180B 602 256 -65 -69 2 1 3

2001:RTE:RTE:64:207:8108:3C:1A05 646 2 2001:RTE:RTE:64:207:8108:3C:180B 323 256 -71 -69 2 2 3

2001:RTE:RTE:64:207:8108:3C:1A06 858 1 2001:RTE:RTE:64:207:8108:3C:180B 602 256 -73 -75 2 2 3

2001:RTE:RTE:64:207:8108:3C:1A07 979 1 2001:RTE:RTE:64:207:8108:3C:1805 627 352 -71 -73 2 1 3

2001:RTE:RTE:64:207:8108:3C:1A08 646 2 2001:RTE:RTE:64:207:8108:3C:180B 390 256 -75 -70 2 3 3

2001:RTE:RTE:64:207:8108:3C:1A09 948 1 2001:RTE:RTE:64:207:8108:3C:180B 602 256 -70 -69 2 3 3

2001:RTE:RTE:64:207:8108:3C:1A0A 646 2 2001:RTE:RTE:64:207:8108:3C:180B 390 256 -75 -71 2 2 3

2001:RTE:RTE:64:207:8108:3C:1A0B 858 1 2001:RTE:RTE:64:207:8108:3C:180B 602 256 -68 -68 2 2 3

2001:RTE:RTE:64:207:8108:3C:1C00 902 2 2001:RTE:RTE:64:207:8108:3C:1A0A 646 256 -70 -74 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C01 902 2 2001:RTE:RTE:64:207:8108:3C:1A0A 646 256 -71 -72 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C02 1114 1 2001:RTE:RTE:64:207:8108:3C:1A06 858 256 -74 -73 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C03 1114 1 2001:RTE:RTE:64:207:8108:3C:1A05 858 256 -76 -77 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C04 902 2 2001:RTE:RTE:64:207:8108:3C:1A06 646 256 -75 -68 3 2 3

2001:RTE:RTE:64:207:8108:3C:1C05 1114 1 2001:RTE:RTE:64:207:8108:3C:1A01 858 256 -66 -74 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C06 1114 1 2001:RTE:RTE:64:207:8108:3C:1A01 858 256 -74 -72 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C07 1114 1 2001:RTE:RTE:64:207:8108:3C:1A01 858 256 -70 -75 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C08 1114 1 2001:RTE:RTE:64:207:8108:3C:1A05 858 256 -74 -70 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C09 1114 1 2001:RTE:RTE:64:207:8108:3C:1A05 858 256 -70 -74 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C0A 1114 1 2001:RTE:RTE:64:207:8108:3C:1A05 858 256 -70 -69 3 1 3

2001:RTE:RTE:64:207:8108:3C:1C0B 902 2 2001:RTE:RTE:64:207:8108:3C:1A0A 646 256 -76 -74 3 1 3

2001:RTE:RTE:64:217:3BCD:26:4E00 616 2 2001:RTE:RTE:64::4 0 616 118 118 1 1 4 // CY PLC nodes

2001:RTE:RTE:64:217:3BCD:26:4E01 702 1 2001:RTE:RTE:64::4 0 646 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E02 557 2 2001:RTE:RTE:64::4 0 557 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E03 626 1 2001:RTE:RTE:64::4 0 579 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E04 609 2 2001:RTE:RTE:64::4 0 609 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E05 602 2 2001:RTE:RTE:64::4 0 602 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E06 594 2 2001:RTE:RTE:64::4 0 594 118 118 1 1 4

2001:RTE:RTE:64:217:3BCD:26:4E07 584 2 2001:RTE:RTE:64::4 0 584 118 118 1 1 4

ルータ GPS トラッキングの有効化

GPS トラップを有効化することにより、ルータが距離のしきい値、時間のしきい値、またはその両方を移動した場合に、イベントをトリガーできます。たとえば、距離のしきい値をモニタする固定のポール トップ CGR を設定して、盗難またはポール インシデントによる動きを検出するか、またはモバイル ルータの場合は、両方のしきい値を設定して継時的な距離を判定します。推奨される距離のしきい値は 100 フィート(30 m)です。

GPS トラップを有効にするには、デフォルト設定テンプレートの次の行をアンコメントします。

ヒント: GPS トラップは情報ログだけを生成するため、高い重大度([CRITICAL] など)のルール ベースのイベントを作成して、ルータの動きを管理者に知らせることを推奨します。このタイプのルールはたとえば次のように定義されます:configGroup:name eventName:deviceLocChanged(「ルールの作成」を参照)。

SNMP v3 情報イベントの設定

Cisco IOS ルータで、SNMP v3 情報イベントを設定して、デフォルトの SNMP v3 トラップを置き換えます。CG-OS ではデフォルトで、ルータ上にトラップを生成する IoT FND イベント関連の変更に対して SNMP v3 トラップが設定されます。IoT FND は、これらのトラップを対応するイベントにマッピングします。Cisco IOS ルータでは、これらの SNMP v3 トラップを SNMP v3 情報イベントに変換することにより、ルータからイベントを受信するたびにルータに確認が送信されます。これにより、ルータはトラップが IoT FND により受信されたことを確認します。SNMP v3 情報イベントを有効にするには、デフォルトの設定ファイルで次の行をアンコメントして、新しい設定ファイルをグループ内のすべてのルータにプッシュします。

ENDPOINT 設定テンプレートの編集

ENDPOINT 設定テンプレートを編集するには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() [CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含む ENDPOINT グループを選択します。

[CONFIGURATION GROUPS](左ペイン)で、編集するテンプレートを含む ENDPOINT グループを選択します。

3.![]() [Edit Configuration Template] をクリックします。

[Edit Configuration Template] をクリックします。

たとえば、[Report Interval] フィールドに、データの更新間隔を秒数で入力できます。デフォルトで、メッシュ エンドポイントは 28,800 秒(8 時間)ごとに新しいメトリック セットを送信します。

[Edit Configuration Templates] タブでは、次の値を変更できます。

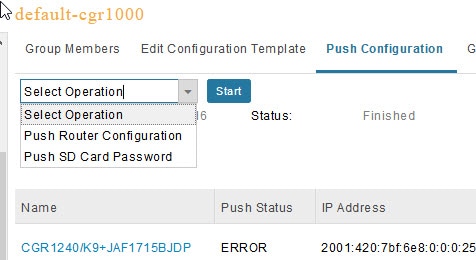

ルータへの設定のプッシュ

(注) CGR、C800、IR800、および ISR 800 をネットワーク上に共存させることができます。ただし、両方のルータ タイプを含むカスタム設定テンプレートを作成する必要があります。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() グループまたはグループのサブセットを選択し、設定を [CONFIGURATION GROUPS] ペインにプッシュします。

グループまたはグループのサブセットを選択し、設定を [CONFIGURATION GROUPS] ペインにプッシュします。

3.![]() [Push Configuration] タブをクリックして、そのウィンドウを表示します。

[Push Configuration] タブをクリックして、そのウィンドウを表示します。

4.![]() [Select Operation] ドロップダウン メニューで、[Push Router Configuration] を選択します。

[Select Operation] ドロップダウン メニューで、[Push Router Configuration] を選択します。

組み込み AP デバイスを含む C800 および IR800 グループの場合は、[Push AP Configuration] を選択して、AP 設定テンプレートをプッシュします。

5.![]() [Select Operation] ドロップダウン メニューで、[Push Endpoint Configuration] を選択します。[Start] をクリックします。

[Select Operation] ドロップダウン メニューで、[Push Endpoint Configuration] を選択します。[Start] をクリックします。

[Push Configuration] ページに、グループ内のすべてのデバイスのプッシュ操作のステータスが表示されます。デバイスに設定をプッシュしているときにエラーが発生すると、エラーおよびその詳細が関連のカラムに表示されます。

[Status] カラムに、次のいずれかの値が表示されます。

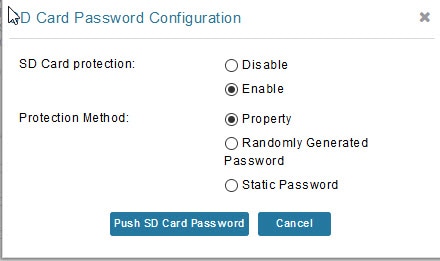

CGR SD カードのパスワード保護の有効化

CGR SD カードのパスワード保護により、不正アクセスを防止し、CGR SD カードを他のパスワードで他のシステムに転用することを防ぐことができます。

(注)これは、C800 および IR800 には適用されません。

[Device Info] ペインの [Inventory] セクションに、CGR SD カードのパスワード保護のステータスが表示されます。[Config Properties] タブの [Router Credentials] セクションには、SD カードのパスワードが表示されます。

CGR SD カードのパスワード保護を有効にするには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() CGR グループまたは CGR を選択し、設定を [Configuration Groups] ペインにプッシュします。

CGR グループまたは CGR を選択し、設定を [Configuration Groups] ペインにプッシュします。

3.![]() [Push Configuration] タブを選択します。

[Push Configuration] タブを選択します。

4.![]() [Select Operation] ドロップダウン メニューで、[Push SD Card Password] を選択します。

[Select Operation] ドロップダウン メニューで、[Push SD Card Password] を選択します。

5.![]() [Start] をクリックします。 アクションを確定するには [Yes] をクリックし、アクションを停止するには [No] をクリックします。

[Start] をクリックします。 アクションを確定するには [Yes] をクリックし、アクションを停止するには [No] をクリックします。

6.![]() [SD Card protection] > [Enable] を選択します。

[SD Card protection] > [Enable] を選択します。

| ■ |

メッシュ エンドポイントへの設定のプッシュ

メッシュ エンドポイントに設定をプッシュするには、次の手順を実行します。

1.![]() [CONFIG] > [Device Configuration] を選択します。

[CONFIG] > [Device Configuration] を選択します。

2.![]() グループまたはグループのサブセットを選択し、設定を [ENDPOINT] リストにプッシュします。

グループまたはグループのサブセットを選択し、設定を [ENDPOINT] リストにプッシュします。

3.![]() [Push Configuration] タブをクリックします。

[Push Configuration] タブをクリックします。

(注) [Push Configuration] タブは、以下に概略を示す cgmesh エンドポイントのサブネット ビューをサポートします。

4.![]() [Select Operation] ドロップダウン メニューで、[Push Endpoint Configuration] を選択します。

[Select Operation] ドロップダウン メニューで、[Push Endpoint Configuration] を選択します。

5.![]() [Start] をクリックします。アクションを確定するには [Yes] ボタンをクリックし、アクションを停止するには [No] ボタンをクリックします。

[Start] をクリックします。アクションを確定するには [Yes] ボタンをクリックし、アクションを停止するには [No] ボタンをクリックします。

[Push Configuration] ページに、グループ内のすべてのデバイスのプッシュ操作のステータスが表示されます。デバイスに設定をプッシュしているときにエラーが発生すると、エラーおよびその詳細が関連のカラムに表示されます。

[Status] カラムに、次のいずれかの値が表示されます。

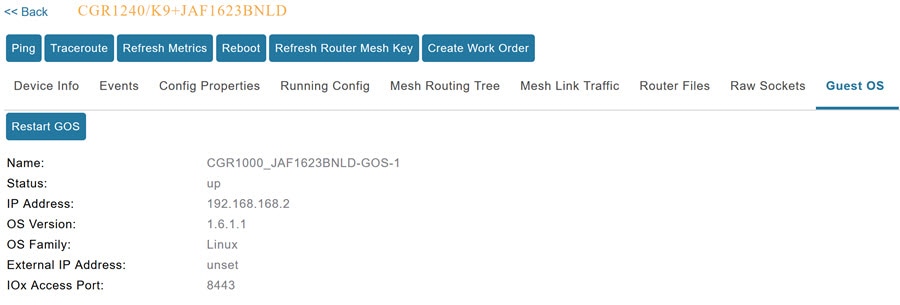

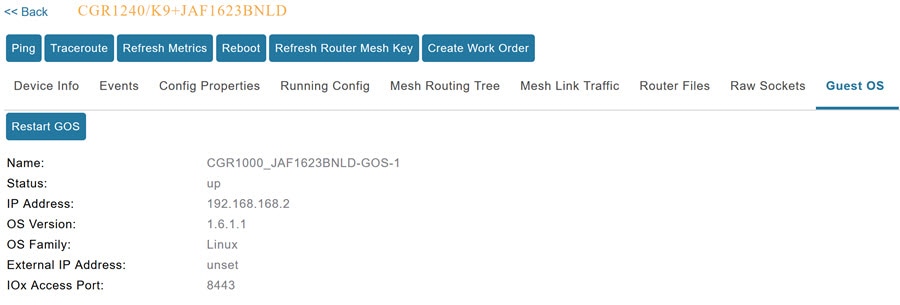

ゲスト OS の監視

Cisco IOS CGR1000 および IR800 は仮想マシンをサポートし、Cisco IOS 仮想マシンの横で実行中のゲスト OS(GOS)インスタンスでアプリケーションを実行します。GOS は、Linux です。GOS 上で動作するアプリケーションは通常、モニタリングおよびアカウンティング目的で、フィールドから統計情報を収集します。Cisco IOS ファームウェア バンドルでは、CGR または IR800 上の VM インスタンスに参照 GOS がインストールされます。IoT FND は、GOS で、次のロールベースの機能をサポートします。

■![]() Cisco IOS ファームウェア バンドル内の参照 GOS のアップグレード

Cisco IOS ファームウェア バンドル内の参照 GOS のアップグレード

(注) IoT FNDシスコが提供している参照 GOS のみをサポートします。

GOS の監視は、CGR1000 または IR829 の設定ページの [DEVICES] > [Field Devices] で行います。

GOS のインストール

CGR の工場出荷時の設定によっては、GOS は VM インスタンス内に存在します。GOS は、Cisco IOS ファームウェア バンドルとともにインストールされます(ルータ ファームウェアのアップデートを参照)。Cisco IOS イメージ バンドルのインストールまたはアップグレードを実行すると、GOS、ハイパーバイザ、Cisco IOS イメージがすべてアップグレードされます。

IoT FND は、Cisco IOS のインストールまたはアップデート後に GOS を検出すると、必要な設定を行う前に通信の初期設定が完了しているかどうかをチェックします。CGR は、DHCP プール、および IP アドレスを提供しゲスト OS のゲートウェイとして機能するように設定されているギガビット イーサネット 0/1 インターフェイスを備えている必要があります。CGR の設定の詳細については、 Cisco 1000 Series Connected Grid Routers Configuration Guides Web ポータルを参照してください。

(注)FND へのルータの登録中にゲスト OS の CLI でルータが設定される場合、FND によりゲスト OS が実行されていることが検出され、その特定ルータの [Device Info] ページで新しい [Guest OS] タブに入力されます。このページからゲスト OS を再起動することもできます。ゲスト OS が再起動すると、操作のステータスを示すポップアップが UI に表示され、server.log ファイルにメッセージが記録されます。

GOS の再起動

ゲスト OS の再起動は、[Guest OS] タブからトリガーできます。[Restart GOS] ボタンを選択し、[Yes] を選択して再起動を確認します。ゲスト OS が再起動すると、操作のステータスを示すポップアップが UI に表示され、server.log ファイルにメッセージが記録されます。

図 12 [Guest OS] タブと [Restart GOS] ボタンが表示された [DEVICES] > [Field Devices Information] ページ

GOS 設定のプッシュ

IoT FND 設定テンプレートを使用して、CGR に GOS 設定をプッシュすることができます。これは、DHCP プールを設定する唯一の方法です。

ファイルの管理

[CONFIG] > [Device File Management] ページを使用して、ルータ上で、デュアル バックホールおよび組み込み型イベント マネージャ(EEM)スクリプトを転送および実行します。Template モジュールでは、ファイルの検証を実行します。この項では、次のトピックについて取り上げます。

(注)ファイル マネージャはロールに依存し、すべてのユーザが使用できるわけではありません。ロールと権限の管理を参照してください。

ファイルのタイプと属性

ルータでは、組み込みアプレットと個々にルータで実行される Tool Command Language(TCL)スクリプトの 2 つのタイプの EEM スクリプトが使用されます。ファームウェアのアップグレードをしなくても、ルータ上で新しい EEM TCL スクリプトをアップロードして実行できます。EEM ファイルは、 eem ディレクトリにルータ フラッシュ メモリをアップロードします。これらのスクリプトは、[Import File] ページの [File Type] カラムに eem script として表示されます。EEM TCL スクリプトを有効にするには、設定テンプレート ファイルを編集する必要があります(ROUTER 設定テンプレートの編集を参照)。この機能は現在、IoT FND でサポートされるすべてのルータ OS バージョンで使用できます。

また、ファイル管理機能の向上のために、他のファイル タイプをルータに転送することもできます。ルータにファイルをアップロードするには、最初にファイルを IoT FND にインポートする必要があります。IoT FND はファイルを処理し、次の属性を使用して IoT FND に保存します。

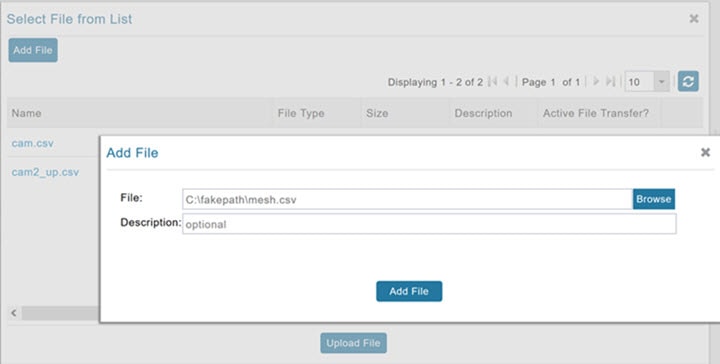

IoT FND へのファイルの追加

IoT FND にファイルを追加するには、次の手順を実行します。

1.![]() [CONFIG] > [Device File Management] ページで、[Import Files] または [Upload]([Actions] タブ)をクリックし、[List] ダイアログボックスから選択したファイルを開きます。

[CONFIG] > [Device File Management] ページで、[Import Files] または [Upload]([Actions] タブ)をクリックし、[List] ダイアログボックスから選択したファイルを開きます。

2.![]() FND に追加(インポート)するファイルをクリックします。

FND に追加(インポート)するファイルをクリックします。

3.![]() [Add File] をクリックし、ファイルの場所を検索します

[Add File] をクリックし、ファイルの場所を検索します

(注)インポート ファイル の最大サイズは 200 MB です。

アップロードが完了すると、[Select File From List] ダイアログボックスにファイル名が表示されます。

6.![]() ステップ 2 から 5 を繰り返して他のファイルを追加するか、ファイル転送を参照して選択したデバイスまたはグループにファイルをアップロードするか、または [Select File From List] ダイアログボックスを閉じます。

ステップ 2 から 5 を繰り返して他のファイルを追加するか、ファイル転送を参照して選択したデバイスまたはグループにファイルをアップロードするか、または [Select File From List] ダイアログボックスを閉じます。

IoT FND からのファイルの削除

インポートされたファイルがアクティブなファイル転送中ではない場合は、そのファイルを IoT FND データベースから削除できます。これによりファイルは IoT FND データベースから削除されますが、ファイルを含むルータからは削除されません。アップロードされたテキスト ファイルを表示するには、名前のハイパーリンクをクリックします(ファイル サイズは 100 KB 未満である必要があります)。

ファイルを IoT FND から削除するには、次の手順を実行します。

1.![]() [CONFIG] > [Device File Management] ページの [List] ダイアログボックス(左端のパネル)で、ファイルを選択します。

[CONFIG] > [Device File Management] ページの [List] ダイアログボックス(左端のパネル)で、ファイルを選択します。

ファイル転送

NMS データベースからファームウェア グループ、設定グループ、トンネル プロビジョニング グループ、または個々のルータにファイルを転送できます。インポート ファイルの最大サイズは 200 MB です。

1.![]() [CONFIG] > [Device File Management] ページの [Browse Devices] 左ペインで、ファイルの転送先のグループを選択します。

[CONFIG] > [Device File Management] ページの [Browse Devices] 左ペインで、ファイルの転送先のグループを選択します。

2.![]() [Import Files] または [Actions] タブの [Upload] をクリックします。[Select File from List] ダイアログボックスが表示されます。

[Import Files] または [Actions] タブの [Upload] をクリックします。[Select File from List] ダイアログボックスが表示されます。

3.![]() 選択しているグループで、ルータに転送するファイルを選択します。

選択しているグループで、ルータに転送するファイルを選択します。

[Upload File to Routers] ダイアログボックスが表示されます。

5.![]() ファイルの転送先となるルータのチェックボックスをオンにします。

ファイルの転送先となるルータのチェックボックスをオンにします。

グループに対して進行中のファイル転送またはファイル削除、設定のプッシュ、ファームウェアのアップロード、またはインストールまたはリプロビジョニング操作がなければ、アップロードが開始します。

選択したグループ内のすべてのルータにすべてのファイルを転送することを選択するか、またはグループ内のルータのサブセットだけを選択することができます。また、他のグループとファイルを選択して、別のファイル転送またはファイル削除を同時に実行することもできます。

IoT FND から転送されるすべてのファイルは、Cisco IOS CGR ではルータの flash:/managed/files/、CG-OS CGR ではルータの bootflash:/managed/files/ 内に配置されます。

最後のファイル転送のステータスは、操作(ファームウェア アップデート、設定のプッシュなど)およびグループのステータスとともに、グループに付属して保存されます。

すべてのグループ タイプで、次のファイル転送ステータスの属性が追加されます。

ファイルの表示

インポートされたテキスト ファイルの内容を表示するには、次の手順を実行します。

1.![]() [CONFIG] > [Device File Management] を選択します。

[CONFIG] > [Device File Management] を選択します。

2.![]() [Name] 列の下にリストされている [EID] リンク(CGR1240/K9+JAF1626BLDK など)をクリックして、[Device Info] ペインを表示します。

[Name] 列の下にリストされている [EID] リンク(CGR1240/K9+JAF1626BLDK など)をクリックして、[Device Info] ペインを表示します。

4.![]() ファイル名のリンクをクリックし、新しいウィンドウの内容を表示します。

ファイル名のリンクをクリックし、新しいウィンドウの内容を表示します。

(注) IoT FND100 KB 未満のプレーン テキストとして保存されているファイルのみを表示します。これより大きいテキスト ファイル、およびサイズに関係なくバイナリ ファイルは表示できません。それらのファイル タイプはハイパーリンクになりません。

ファイルのモニタリング

[CONFIG] > [Device File Management] ページで [Managed Files] タブをクリックして、ルータのリストおよび.../managed/files/ ディレクトリにアップロードされたファイルを表示します。メイン ペインにリスト表示されるデバイスは、選択したグループのメンバーです。

■![]() [Device Info] ページへの EID リンク(名前)

[Device Info] ページへの EID リンク(名前)

特定のファイルを含むデバイスのみを表示する場合は、[Filter By File Name] ドロップダウン メニューを使用します。グループ内のすべてのデバイスを含める場合は、メニューから [All] を選択します。ファイル転送、または削除中にリストを更新するには、更新ボタンをクリックします。

アクションのモニタリング

[CONFIG] > [Device File Management] ページで、[Actions] タブをクリックして、選択したグループのルータでの最後のファイル転送または最後のファイル削除のステータスを表示します。[Cancel] ボタンをクリックすると、任意のアクティブなファイル操作を終了できます。

■![]() プロセスのステータス:UNKNOWN、AWAITING_DELETE、DELETE_IN_PROGRESS、DELETE_COMPLETE、CANCELLED、FINISHED、NONE、NOTSTARTED、UPLOAD_IN_PROGRESS、UPLOAD_COMPLETE、STOPPING、STOPPED

プロセスのステータス:UNKNOWN、AWAITING_DELETE、DELETE_IN_PROGRESS、DELETE_COMPLETE、CANCELLED、FINISHED、NONE、NOTSTARTED、UPLOAD_IN_PROGRESS、UPLOAD_COMPLETE、STOPPING、STOPPED

■![]() 完了したデバイス:以下の総数(アップロード完了/ターゲット デバイスの総数)を表示

完了したデバイス:以下の総数(アップロード完了/ターゲット デバイスの総数)を表示

■![]() Error/Devices: エラーの数とエラーが発生したデバイスの数

Error/Devices: エラーの数とエラーが発生したデバイスの数

■![]() ステータス:アイコンが ?、X またはチェックマークを表示

ステータス:アイコンが ?、X またはチェックマークを表示

ファイルの削除

1.![]() [CONFIG] > [Device File Management] ページの [Browse Devices] ペインで、削除するファイルを選択します。

[CONFIG] > [Device File Management] ページの [Browse Devices] ペインで、削除するファイルを選択します。

2.![]() [Actions] タブで [Delete] を選択します。

[Actions] タブで [Delete] を選択します。

3.![]() [Delete file from List] ダイアログで、削除するファイルを選択します。

[Delete file from List] ダイアログで、削除するファイルを選択します。

選択したグループのすべてのルータ、またはグループ内のルータのサブセットからファイルを削除できます。

[Delete File from Routers] ダイアログボックスが表示されます。

5.![]() ファイルを削除するルータのチェックボックスをオンにします。

ファイルを削除するルータのチェックボックスをオンにします。

| ■ |

グループで進行中のファイル転送またはファイル削除、設定のプッシュ、ファームウェアのアップロード、またはインストールまたはリプロビジョニング操作がなければ、削除操作が開始します。IoT FND は、デバイスの.../managed/files/ ディレクトリで、指定したファイル名を検索します。

(注)削除では、IoT FND データベースからではなく、選択したデバイスからすべてのファイル コンテンツが消去されます。選択したグループのクリーンアップ ファイルのステータスが表示されます。

このグループでファイル転送またはファイル削除が処理されている間に、別のグループとファイルを選択して、別のファイル削除を実行することができます。ファイル削除が完了する前に削除処理をキャンセルすると、現在実行中のファイル削除処理は完了し、すべての待機中のファイル削除がキャンセルされます。

すべてのグループ タイプで、次のファイル削除ステータスの属性が追加されます。

■![]() ステータス:UNKNOWN、AWAITING_DELETE、DELETE_IN_PROGRESS、DELETED、CANCELLED

ステータス:UNKNOWN、AWAITING_DELETE、DELETE_IN_PROGRESS、DELETED、CANCELLED

ワーク オーダーの管理

CGR1000、IR800、および IR500 ルータは、ワーク オーダーをサポートします。IoT FND ワーク オーダー機能は、リリース 3.0 以降の IoT-DM で動作します。

統合の手順については、『 Cisco Connected Grid Device Manager Installation and User Guide, Release 3.1 』の「 Accessing Work Authorizations 」、または『 Cisco Connected Grid Device Manager Installation and User Guide (Cisco IOS), Release 4.0 and 4.1 』の「 Managing Work Orders 」、あるいは『 Cisco IoT Device Manager Installation and User Guide (Cisco IOS), Release 5.0 』を参照してください。

(注)プラットフォームおよび最小限のソフトウェア リリースでサポートされているアクション、および設定の詳細については、それぞれ以下のドキュメントを参照してください。

■![]() 『 Release Notes for Cisco IoT Device Manager 5.4 』

『 Release Notes for Cisco IoT Device Manager 5.4 』

■![]() 『 Cisco IoT Device Manager Installation and User Guide, Release 5.x 』

『 Cisco IoT Device Manager Installation and User Guide, Release 5.x 』

(注) CGDM リリース 3.1 以降を使用している場合は、IoT-DM と IoT FND との接続認証のために、次の手順により SSLv3 を有効にする必要があります。

2.![]() IoT-DM リリース 3.x 以降では、次のファイルで protocol="TLSv1" 属性を置き換えます。

IoT-DM リリース 3.x 以降では、次のファイルで protocol="TLSv1" 属性を置き換えます。

■![]() Device Manager(IoT-DM)ユーザのユーザ アカウントの作成

Device Manager(IoT-DM)ユーザのユーザ アカウントの作成

Device Manager(IoT-DM)ユーザのユーザ アカウントの作成

ワーク オーダーを作成する前に、IoT-DM を使用して IoT FND からワーク オーダーをダウンロードするフィールド技術者のユーザ アカウントを作成する必要があります。

Device Manager ユーザ アカウントを作成するには、次の手順を実行します。

1.![]() 定義されていない場合は、次の手順により、[Device Manager User] ロールを作成します。

定義されていない場合は、次の手順により、[Device Manager User] ロールを作成します。

a.![]() [ADMIN] > [Access Management] > [Roles] を選択します。

[ADMIN] > [Access Management] > [Roles] を選択します。

c.![]() (CG-OS のみ)[Role Name] フィールドに、ロールの名前を入力します。

(CG-OS のみ)[Role Name] フィールドに、ロールの名前を入力します。

d.![]() [Device Manager User] チェックボックスをオンにし、ディスク アイコンをクリックして変更を保存します。

[Device Manager User] チェックボックスをオンにし、ディスク アイコンをクリックして変更を保存します。

a.![]() [ADMIN] > [Access Management] > [Users] を選択し、[+] をクリックしてユーザを追加します。

[ADMIN] > [Access Management] > [Users] を選択し、[+] をクリックしてユーザを追加します。

b.![]() ユーザ名、新しいパスワード、確認パスワード、およびタイム ゾーン情報を入力します。

ユーザ名、新しいパスワード、確認パスワード、およびタイム ゾーン情報を入力します。

d.![]() [Assign Domain] をクリックします。表示されるパネルで、[Monitor Only] およびステップ 1 で作成した [Device Manager User] ロールのチェックボックスをオンにします。

[Assign Domain] をクリックします。表示されるパネルで、[Monitor Only] およびステップ 1 で作成した [Device Manager User] ロールのチェックボックスをオンにします。

ワーク オーダーの作成

デバイス検査のためにフィールド技術者を配置するには、IoT FND でワーク オーダーを作成します。フィールド技術者は、IoT-DM クライアントを使用して IoT FND に接続し、ワーク オーダーをダウンロードします。

CGR1000、IR800、および IR500 は、ワーク オーダーをサポートします。

■![]() ユーザ アカウントで、[Work Order Management] 権限が有効になっている必要があります。ロールと権限の管理を参照してください。

ユーザ アカウントで、[Work Order Management] 権限が有効になっている必要があります。ロールと権限の管理を参照してください。

■![]() IoT DM への要求に署名済みワーク オーダーを提供するには、エイリアス cgms を使用して、cgms_keystore に IoT DM 証明書をインポートする必要があります。

IoT DM への要求に署名済みワーク オーダーを提供するには、エイリアス cgms を使用して、cgms_keystore に IoT DM 証明書をインポートする必要があります。

IR500 のワーク オーダーを作成するには、次の手順を実行します。

1.![]() [ENDOPOINT] の [Browse Devices] パネルで、[GATEWAY-IR500] を選択します。

[ENDOPOINT] の [Browse Devices] パネルで、[GATEWAY-IR500] を選択します。

2.![]() [Inventory] ビュー(右ペイン)で、次の手順を実行します。

[Inventory] ビュー(右ペイン)で、次の手順を実行します。

a.![]() 障害のある [GATEWAY-IR500] のチェック ボックスをオンにします。

障害のある [GATEWAY-IR500] のチェック ボックスをオンにします。

b.![]() ドロップダウン メニュー オプションから、[More Actions] > [Create Work Order] を選択します。

ドロップダウン メニュー オプションから、[More Actions] > [Create Work Order] を選択します。

[Operations] > [Work Orders] ページが表示されます。IoT Field Network Director により、[Field Device Names/EIDs] フィールドに、選択されているフィールド デバイスの名前がカンマ区切りリストとして追加されます。

ワーク オーダーの詳細については、「ワーク オーダーの管理」を参照してください。

ワーク オーダーの表示

IoT FND でワーク オーダーを表示するには、[OPERATIONS] > [Work Orders] を選択します。

[Work Orders] ページのフィールド に、[Work Orders] ページに表示するフィールドを示します。

|

|

|

|---|---|

ルータの配置先のタイム ゾーン。ユーザのタイム ゾーン ではありません 。この値は導入に依存し、ユーザのタイムゾーンに一致させることができます。 |

|

ワーク オーダーのステータス。有効なステータス値は、New、Assigned、InService、Completed、Incomplete、または Expired です。 |

ワーク オーダーの作成

ネットワーク内の既存のルータ(CGR1000)またはエンドポイント(GATEWAY-IR500)のワーク オーダーを作成するには、次の手順を実行します。

1.![]() [DEVICES] > [FIELD DEVICES] ページで、[Browse Devices] パネル内の [ROUTER] または [ENDPOINT] の見出しを選択します。

[DEVICES] > [FIELD DEVICES] ページで、[Browse Devices] パネル内の [ROUTER] または [ENDPOINT] の見出しを選択します。

2.![]() [Inventory] ページ(右側のパネル)でデバイスを見つけ、そのデバイスの名前の横にあるボックスを選択します。

[Inventory] ページ(右側のパネル)でデバイスを見つけ、そのデバイスの名前の横にあるボックスを選択します。

3.![]() [More Actions] > [Create Work Order] を選択します。

[More Actions] > [Create Work Order] を選択します。

4.![]() 表示された [OPERATIONS] > [WORK ORDERS] ページで、[Add Work Order] をクリックします。

表示された [OPERATIONS] > [WORK ORDERS] ページで、[Add Work Order] をクリックします。

5.![]() [Work Order Name] フィールドに、ワーク オーダーの名前を入力します。

[Work Order Name] フィールドに、ワーク オーダーの名前を入力します。