Cisco Traffic Anomaly Detector Web-Based Manager コンフィギュレーション ガイド (Software Release 5.1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2012年2月22日

章のタイトル: 概要

概要

ここでは、Cisco Traffic Anomaly Detector Web-based Manager(WBM)のインターフェイスの概要を説明します。この章は、次の項で構成されています。

•![]() Cisco Traffic Anomaly Detectorについて

Cisco Traffic Anomaly Detectorについて

•![]() ゾーンについて

ゾーンについて

ユーザ インターフェイス要件

ここでは、WBM クライアントの最小要件について説明します。この項は、次の内容で構成されています。

•![]() 最小要件

最小要件

•![]() Java 2 Runtime Environment のインストール

Java 2 Runtime Environment のインストール

最小要件

Detector 上で WBM にアクセスして WBM を使用するための最小要件は、次のとおりです。

•![]() Microsoft Internet Exploler 5.5 以降:HTML、テーブル、Cookie、JavaScript、およびフレームをサポートしている必要があります。

Microsoft Internet Exploler 5.5 以降:HTML、テーブル、Cookie、JavaScript、およびフレームをサポートしている必要があります。

•![]() Sun Microsystems Java 2 Runtime Environment(JRE)Standard Edition バージョン 1.4.2_04:JRE は、リアルタイム カウンタの表示だけに必要です(「Java 2 Runtime Environment のインストール」の項を参照)。

Sun Microsystems Java 2 Runtime Environment(JRE)Standard Edition バージョン 1.4.2_04:JRE は、リアルタイム カウンタの表示だけに必要です(「Java 2 Runtime Environment のインストール」の項を参照)。

Java 2 Runtime Environment のインストール

リアルタイム カウンタを表示するには、Java 2 Runtime Environment(JRE)をインストールする必要があります。JRE を Sun Microsystems の Web サイトからダウンロードしてインストールするには、次の手順を実行します。

ステップ 1![]() Web ブラウザで URL www.sun.com を開きます。

Web ブラウザで URL www.sun.com を開きます。

Sun Microsystems のホーム ページが表示されます。

ステップ 2![]() Downloads > Java 2 Standard Edition を選択して、ダウンロード ページに移動します。

Downloads > Java 2 Standard Edition を選択して、ダウンロード ページに移動します。

ステップ 3![]() バージョン番号を選択して、使用するバージョンのダウンロード サイトを開きます。

バージョン番号を選択して、使用するバージョンのダウンロード サイトを開きます。

J2SE v <バージョン番号> JRE カテゴリまで下方向にスクロールして、 Download J2SE JRE を選択します。

ステップ 5![]() ダウンロードしたファイルを実行して、Sun Microsystems によるオンライン インストールの手順に従います。

ダウンロードしたファイルを実行して、Sun Microsystems によるオンライン インストールの手順に従います。

ステップ 6![]() 次の操作を実行して、使用しているブラウザを JRE がサポートしていることを確認します。

次の操作を実行して、使用しているブラウザを JRE がサポートしていることを確認します。

a.![]() 使用しているマシン上で Start > Settings > Control Panel を選択して、Windows のコントロール パネルを開きます。コントロール パネルが表示されます。

使用しているマシン上で Start > Settings > Control Panel を選択して、Windows のコントロール パネルを開きます。コントロール パネルが表示されます。

b.![]() Java Plug-in アイコンをダブルクリックします。Java(TM) Plug-in コントロール パネルが表示されます。

Java Plug-in アイコンをダブルクリックします。Java(TM) Plug-in コントロール パネルが表示されます。

d.![]() <APPLET> tag support セクションを開いて、使用しているブラウザの隣にあるチェックボックスをオンにします。

<APPLET> tag support セクションを開いて、使用しているブラウザの隣にあるチェックボックスをオンにします。

(注) JRE の以前のバージョンがインストールされていた場合、サポートされているブラウザは別のタブに表示されます。Browser タブをクリックし、Settings の下で、使用しているブラウザの隣にあるチェックボックスをオンにします。

WBM が動作するための Detector の要件

WBM を使用する前に、Detector が『Cisco Traffic Anomaly Detector Configuration Guide』の説明に従って適切にインストールされていることを確認します。初期設定プロセスは、CLI を使用して実行する必要があります。WBM を正しく動作させるために、Detector 上で次のタスクが設定されていることを確認します。

•![]() ネットワークの設定:Detector のネットワーク インターフェイスを設定します。使用しているネットワーク環境で動作するように Detector のインターフェイスを設定するまでは、Detector に接続できません。

ネットワークの設定:Detector のネットワーク インターフェイスを設定します。使用しているネットワーク環境で動作するように Detector のインターフェイスを設定するまでは、Detector に接続できません。

•![]() WBM サービスのイネーブル化とアクセスの許可:WBM から Detector へのアクセスをイネーブルにし、許可します。この動作を設定するための CLI の手順については、このマニュアルにも記載されています( 第 2 章「WBM の起動とカスタマイズ」 の WBM のネットワーク アクセスの設定 の項を参照)。

WBM サービスのイネーブル化とアクセスの許可:WBM から Detector へのアクセスをイネーブルにし、許可します。この動作を設定するための CLI の手順については、このマニュアルにも記載されています( 第 2 章「WBM の起動とカスタマイズ」 の WBM のネットワーク アクセスの設定 の項を参照)。

•![]() Remote Guard リスト:Detector がゾーン トラフィックで異常を検出したときに、Detector がアクティブにできるリモート Guard リストを設定します。

Remote Guard リスト:Detector がゾーン トラフィックで異常を検出したときに、Detector がアクティブにできるリモート Guard リストを設定します。

•![]() SSL 接続または SSH 接続:Detector と Cisco Guard の間に通信チャネルを設定します。Detector がゾーン トラフィックで異常を検出した場合、Detector は通信チャネルを使用して Cisco Guard をアクティブ化できます。

SSL 接続または SSH 接続:Detector と Cisco Guard の間に通信チャネルを設定します。Detector がゾーン トラフィックで異常を検出した場合、Detector は通信チャネルを使用して Cisco Guard をアクティブ化できます。

•![]() ポート ミラーリングまたはスプリット信号:光スプリッタまたはポート ミラーリング機能(SPAN など)を使用して、Detector をネットワーク スイッチに接続すると、Detector は分析するネットワーク トラフィックを受信できます。

ポート ミラーリングまたはスプリット信号:光スプリッタまたはポート ミラーリング機能(SPAN など)を使用して、Detector をネットワーク スイッチに接続すると、Detector は分析するネットワーク トラフィックを受信できます。

Cisco Traffic Anomaly Detectorについて

Detector は、サーバ、ファイアウォール インターフェイス、またはルータ インターフェイスなどの保護された宛先(ゾーンと呼ばれる)に対して Distributed Denial of Service(DDoS; 分散型サービス拒絶)攻撃の兆候を検出し続けるパッシブ モニタリング デバイスです。Detector が最も効果を発揮するのは Cisco Guard と併用する場合ですが、単独でも DDoS 検出とアラーム送信のためのコンポーネントとして運用できます。

Detector は、スイッチのポート ミラーリング機能(SPAN など)またはスプリットのいずれかを使用して、トラフィックのコピーを受信します。

Detector は保護されたゾーンに送信されるすべてのインバウンド トラフィックのコピーを分析し、現在のトラフィックの行動に関するしきい値(ゾーン ポリシー)のセットと比較して、悪意のあるトラフィックを検出します。Detector が攻撃の可能性があると考えられる悪意のある動作を識別した場合、Detector は Cisco Guard をアクティブ化してこれらの攻撃を軽減します。

Detector では、次の機能を使用してトラフィックを監視します。

•![]() アルゴリズムに基づいたシステムでゾーンのトラフィックをラーニングし、トラフィックの特性に合わせた調整を行い、しきい値とポリシーという形で Detector に参考値と指示を与えます。

アルゴリズムに基づいたシステムでゾーンのトラフィックをラーニングし、トラフィックの特性に合わせた調整を行い、しきい値とポリシーという形で Detector に参考値と指示を与えます。

•![]() Cisco Guard をリモートでアクティブにしてゾーンを保護状態に置くか、または Detector の syslog にトラフィックの異常を記録するシステム。

Cisco Guard をリモートでアクティブにしてゾーンを保護状態に置くか、または Detector の syslog にトラフィックの異常を記録するシステム。

これらの機能を使用することで Detector は、ネットワークの動作を阻害せずにバックグラウンドでその検出処理を実行できます。

DDoS について

DDoS 攻撃の主な目的は、正当なユーザによる特定のコンピュータまたはネットワーク リソースへのアクセスを拒絶することです。この攻撃は、悪意のある要求をターゲットに送信する個人が発信元です。悪意のある要求は、サービスを低下させ、コンピュータ サーバやネットワーク デバイス上のネットワーク サービスを混乱させ、ネットワーク リンクを不要なトラフィックで飽和させます。

DDoS 攻撃は、悪意のあるユーザがインターネット上の数百または数千のホストを改ざん(ゾンビ化)し、システムにトロイの木馬を配置すると発生します。トロイの木馬は、無害なアプリケーションのように見える、複製しないプログラムですが、予期しない有害なアクションを実行します。トロイの木馬は、いつどのように組織的攻撃を開始するかについての攻撃者による指令をマスター サーバ コントローラから受けます。ゾンビは、自動化されたスクリプトを実行します。これは、保護されたサーバのネットワーク リソースを偽のサービス要求で使用できなくします。攻撃には、Web サーバに偽のホーム ページ要求を大量に送信して正当なユーザがアクセスできないようにしたり、Domain Name System(DNS; ドメイン ネーム システム)サーバのアベイラビリティと正確性を損なわせようとするものなどがあります。コンピュータの改ざんは、多くの場合、個人によって開始されますが、実際に攻撃用コードを実行しているコンピュータは、複数の組織によって管理される複数の自律システム上に分散しており、その数は何十万にも及ぶ可能性があります。このような分散型攻撃は、一般的なゾーンで利用可能な低い帯域幅では処理できない量のトラフィックを生成します。詳細については、「ゾーンについて」を参照してください。

ゾーンについて

Detector は DDoS 攻撃検出のためにゾーンを監視します。ゾーンは、次の要素のいずれかです。

•![]() ネットワーク サーバ、ネットワーク クライアント、ルータ

ネットワーク サーバ、ネットワーク クライアント、ルータ

•![]() ネットワーク リンクまたはサブネット、またはネットワーク全体

ネットワーク リンクまたはサブネット、またはネットワーク全体

DDoS 攻撃を感知すると、Detector は Cisco Guard を自動的にアクティブにしてゾーンを攻撃から保護するか、ユーザに対して Cisco Guard を手動でアクティブにするように通知することができます。

Detector は、ゾーンのネットワーク アドレスの範囲が重なっていなければ、複数のゾーンのトラフィックを同時に分析できます。

ゾーンを定義するときに、Detector がゾーンの異常検出のために使用するネットワーク アドレスとポリシーを設定します。ゾーンには名前を付け、ゾーンを指すときはその名前を使用します。

WBM インターフェイスについて

WBM は、Detector 設定と管理機能へのアクセスを提供するブラウザベースの GUI です。WBM では、CLI 機能のサブセットが提供され、ゾーンの設定の作成と変更、ゾーン保護の管理、Detector とゾーンの動作の監視を実行できます。Detector の機能の中で、主に Detector の初期インストールと設定に関連するものには、CLI によってのみ設定でき、WBM では設定できないものがあります。CLI の使用に関する詳細については、『 Cisco Traffic Anomaly Detector Configuration Guide 』を参照してください。

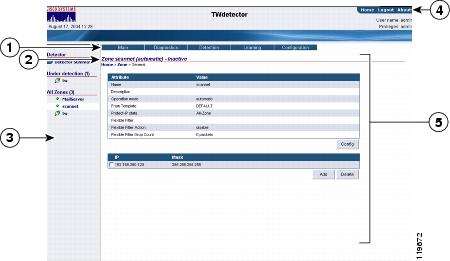

WBM ブラウザ ウィンドウについて

図 1-1 に、WBM ウィンドウの各セクションを示します。

ゾーンのステータス アイコンについて

WBM では、ゾーンの現在のステータスを示すためにアイコンが使用されています。ステータス アイコンは、ナビゲーション領域とゾーンのステータス バーに表示されます。 表1-2 に、ゾーン ステータスを表すアイコンの説明を示します。

|

|

|

|---|---|

|

|

|

|

|

ゾーンはアクティブです(ゾーン トラフィックの異常の検出中またはゾーン トラフィックの異常検出およびラーニングの実行中)。 |

|

WBM のナビゲーション マップについて

メニューまたはナビゲーション パスを使用して、画面階層内を移動できます( 表1-1 のセクション 2 を参照)。メニューの選択項目は、ドロップダウン リストで示されます。現在の表示で使用できない選択項目は、グレーアウトされています。

この項の表では、2 つの WBM メニュー バーから使用できるリンクの一覧と配置を示します。

•![]() Detector の要約メニュー:Detector の統計ツールと設定ツールにアクセスできます。Detector の要約メニューを表示するには、ナビゲーション領域で Detector Summary をクリックするか、情報領域で Home をクリックします。 表1-3 に、Detector の要約メニューの各レベルのマップを示します。

Detector の要約メニュー:Detector の統計ツールと設定ツールにアクセスできます。Detector の要約メニューを表示するには、ナビゲーション領域で Detector Summary をクリックするか、情報領域で Home をクリックします。 表1-3 に、Detector の要約メニューの各レベルのマップを示します。

|

|

|

|

|---|---|---|

•![]() ゾーン メニュー:個々のゾーンの統計ツールおよび設定ツールにアクセスできます。ゾーン メニューを表示するには、ナビゲーション領域に表示されている目的のゾーンをクリックします。 表1-4 に、様々なゾーン メニュー レベルのマップを示します。

ゾーン メニュー:個々のゾーンの統計ツールおよび設定ツールにアクセスできます。ゾーン メニューを表示するには、ナビゲーション領域に表示されている目的のゾーンをクリックします。 表1-4 に、様々なゾーン メニュー レベルのマップを示します。

|

|

|

|

|---|---|---|

フィードバック

フィードバック