Cisco Traffic Anomaly Detector Module Web-Based Manager コンフィギュレーション ガイド Software Release 6.1 and 6.1-XG

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月14日

章のタイトル: 製品の概要

製品の概要

この章では、Cisco Traffic Anomaly Detector Module(Detector モジュール)Web-Based Manager(WBM)の概要を説明します。WBM は Detector モジュールのリモート操作と監視に使用できます。WBM は、HTML ページを Detector モジュール コマンドに変換することによって Detector モジュールと通信するグラフィカル ユーザ インターフェイスです。Detector モジュールの機能の中で、主に Detector モジュールの初期インストールと設定に関連するものには、CLI によってのみ設定でき、WBM では設定できないものがあります。CLI の使用方法の詳細については、『 Cisco Traffic Anomaly Detector Module Configuration Guide 』を参照してください。

ここでは、Detector モジュールの付属製品である Cisco Guard(Guard)について説明します。Guard は Distributed Denial of Service(DDoS; 分散型サービス拒絶)攻撃を検出および軽減するデバイスです。攻撃トラフィックをドロップし、正当なトラフィックをネットワークに再注入することで、トラフィックがゾーンを通過するときにゾーン トラフィックをクリーニングします。Detector モジュールは、ゾーンが攻撃を受けていると判断したときに、Guard の攻撃軽減サービスをアクティブにすることができます。また、Detector モジュールはゾーンの設定を Guard と同期させることもできます。Guard の詳細については、『 Cisco Anomaly Guard Module Configuration Guide 』または『 Cisco Guard Configuration Guide 』を参照してください。

ユーザ インターフェイス要件

ここでは、WBM クライアントの最小要件について説明します。この項は、次の内容で構成されています。

•![]() 最小要件

最小要件

•![]() Java 2 Runtime Environment のインストール

Java 2 Runtime Environment のインストール

最小要件

Detector モジュール上で WBM にアクセスして WBM を使用するための最小要件は、次のとおりです。

•![]() Microsoft Internet Exploler 5.5 以降:HTML、テーブル、Cookie、JavaScript、およびフレームをサポートしている必要があります。

Microsoft Internet Exploler 5.5 以降:HTML、テーブル、Cookie、JavaScript、およびフレームをサポートしている必要があります。

•![]() Sun Microsystems Java 2 Runtime Environment(JRE)Standard Edition(SE)バージョン 5.0 以降:JRE は、リアルタイム カウンタの表示に必要です(「Java 2 Runtime Environment のインストール」の項を参照)。

Sun Microsystems Java 2 Runtime Environment(JRE)Standard Edition(SE)バージョン 5.0 以降:JRE は、リアルタイム カウンタの表示に必要です(「Java 2 Runtime Environment のインストール」の項を参照)。

Java 2 Runtime Environment のインストール

リアルタイム カウンタを表示するには、Java 2 JRE をインストールする必要があります。JRE を Sun Microsystems の Web サイトからダウンロードしてインストールするには、次の手順を実行します。

ステップ 1![]() Web ブラウザで URL www.sun.com を開きます。Sun Microsystems のホームページが表示されます。

Web ブラウザで URL www.sun.com を開きます。Sun Microsystems のホームページが表示されます。

ステップ 2![]() Downloads > Java SE ページに移動して、 Java Runtime Environment (JRE) 5.0 Update 11 以降を選択します。

Downloads > Java SE ページに移動して、 Java Runtime Environment (JRE) 5.0 Update 11 以降を選択します。

ステップ 3![]() ライセンス契約に同意し、Java Runtime Environment(JRE)5.0 Update 11 以降をダウンロードします。

ライセンス契約に同意し、Java Runtime Environment(JRE)5.0 Update 11 以降をダウンロードします。

ステップ 4![]() ダウンロードしたファイルを実行して、Sun Microsystems によるオンライン インストールの手順に従います。

ダウンロードしたファイルを実行して、Sun Microsystems によるオンライン インストールの手順に従います。

WBM の動作に関する Detector モジュールの要件

WBM を使用する前に、『Cisco Traffic Anomaly Detector Module Configuration Guide』で説明されているとおりに Detector モジュールが正しくインストールされていることを確認します。初期設定プロセスは、CLI を使用して実行する必要があります。WBM を正しく動作させるために、Detector モジュール上で次の機能が設定されていることを確認します。

•![]() ネットワーク インターフェイスの設定:Detector モジュールのネットワーク インターフェイスを設定します。ネットワーキング環境での動作について、Detector モジュールのインターフェイスを設定するまでは、Detector モジュールに接続できません。

ネットワーク インターフェイスの設定:Detector モジュールのネットワーク インターフェイスを設定します。ネットワーキング環境での動作について、Detector モジュールのインターフェイスを設定するまでは、Detector モジュールに接続できません。

•![]() WBM サービスのイネーブル化とアクセスの許可:Detector モジュール上の WBM サービスをイネーブルにし、WBM クライアントから Detector モジュールへのアクセスを許可します。この動作を設定するための CLI の手順については、このマニュアルにも記載されています(「WBM のネットワーク アクセスの設定」の項を参照)。

WBM サービスのイネーブル化とアクセスの許可:Detector モジュール上の WBM サービスをイネーブルにし、WBM クライアントから Detector モジュールへのアクセスを許可します。この動作を設定するための CLI の手順については、このマニュアルにも記載されています(「WBM のネットワーク アクセスの設定」の項を参照)。

•![]() リモート Guard リストの設定:Detector モジュールがゾーンのトラフィックで異常を検出したときに、Detector モジュールがアクティブにできるリモート Guard を定義します。

リモート Guard リストの設定:Detector モジュールがゾーンのトラフィックで異常を検出したときに、Detector モジュールがアクティブにできるリモート Guard を定義します。

•![]() Detector モジュールと各 Guard の間の通信チャネルの設定:Detector モジュールとリモート Guard リストにある各 Guard との間に Secure Sockets Layer(SSL)通信チャネルまたは Secure Shell(SSH; セキュア シェル)通信チャネルを設定します。Detector モジュールは、ゾーンのトラフィックで異常を検出したときに、通信チャネルを使用して Guard をアクティブにできます。

Detector モジュールと各 Guard の間の通信チャネルの設定:Detector モジュールとリモート Guard リストにある各 Guard との間に Secure Sockets Layer(SSL)通信チャネルまたは Secure Shell(SSH; セキュア シェル)通信チャネルを設定します。Detector モジュールは、ゾーンのトラフィックで異常を検出したときに、通信チャネルを使用して Guard をアクティブにできます。

•![]() ゾーン トラフィックのコピー:ゾーン トラフィックのコピーを分析用に Detector モジュールに送信するように、スーパーバイザ エンジンを設定します。

ゾーン トラフィックのコピー:ゾーン トラフィックのコピーを分析用に Detector モジュールに送信するように、スーパーバイザ エンジンを設定します。

Detector モジュールについて

Detector モジュールは、ネットワーク トラフィックのコピーを監視して、サーバ、ファイアウォール インターフェイス、ルータ インターフェイスなどのネットワーク要素( ゾーン )を対象に、DDoS 攻撃の兆候を継続的に検出します。

Detector モジュールは、独立した DDoS 検出および警告コンポーネントとして運用できますが、Detector モジュールの付属製品である Guard との併用に最も適しています。

Detector モジュールは、次のいずれかの製品にインストールすることができます。

ゾーンに送信されたトラフィックをキャプチャし、そのコピーを Detector モジュールに送信するようにスイッチを設定する必要があります。

Detector モジュールは、一連のゾーン ポリシーを使用して、すべての着信ゾーン トラフィックのコピーを分析します。ゾーン ポリシーを使用すると、Detector モジュールは、ゾーンへの攻撃の兆候を示すトラフィック異常がないかどうかを識別できます。トラフィック異常を識別すると、Detector モジュールは syslog メッセージを発行して攻撃の存在を通知したり、Guard をアクティブにして攻撃を軽減させることができます。

•![]() トラフィックのラーニング:アルゴリズムに基づいたプロセスを使用して、正常なゾーン トラフィックの特性(サービスとトラフィック レート)をラーニングします。ラーニング プロセス時、Detector モジュールは、デフォルトのゾーン トラフィック ポリシーとポリシーのしきい値を正常なゾーン トラフィックの特性に合せて変更します。トラフィックのポリシーとしきい値は、ゾーンのトラフィックが正常か異常(ゾーンへの攻撃を示す)かを判断するときに Detector モジュールによって使用される参照ポイントを定義します。

トラフィックのラーニング:アルゴリズムに基づいたプロセスを使用して、正常なゾーン トラフィックの特性(サービスとトラフィック レート)をラーニングします。ラーニング プロセス時、Detector モジュールは、デフォルトのゾーン トラフィック ポリシーとポリシーのしきい値を正常なゾーン トラフィックの特性に合せて変更します。トラフィックのポリシーとしきい値は、ゾーンのトラフィックが正常か異常(ゾーンへの攻撃を示す)かを判断するときに Detector モジュールによって使用される参照ポイントを定義します。

DDoS 攻撃について

DDoS 攻撃は、正当なユーザによる特定のコンピュータまたはネットワーク リソースへのアクセスを拒絶します。この攻撃は、悪意のある要求をターゲットに送信する個人が発信元です。悪意のある要求は、サービスを低下させ、コンピュータ サーバやネットワーク デバイス上のネットワーク サービスを混乱させ、ネットワーク リンクを不要なトラフィックで飽和させます。

スプーフィングを利用した攻撃について

スプーフィングを利用した攻撃は DDoS 攻撃の一種です。この攻撃では、パケットのヘッダーに実際の送信元デバイスの IP アドレスではない IP アドレスが含まれています。スプーフィング パケットの送信元 IP アドレスは、ランダムな場合も特定のアドレスに集中している場合もあります。スプーフィングを利用した攻撃により、ターゲット サイトのリンクとそのサイトのサーバ リソースが飽和します。コンピュータ ハッカーは、スプーフィングを利用した大量の攻撃を単一のデバイスからでも容易に生成できます。

スプーフィング以外の攻撃について

スプーフィング以外の攻撃(クライアント攻撃)は、ほとんどが実際の TCP 接続を伴う TCP ベースの攻撃で、ネットワーク リンクやオペレーティング システムではなく、サーバのアプリケーション レベルで機能を低下させます。

多数のクライアント(ゾンビ)からのクライアント攻撃では、個別のどのクライアントも異常を発生させることなくサーバ アプリケーションの機能を低下させる場合があります。ゾンビ プログラムは、ターゲット サイトにアクセスする正当なブラウザを模倣しようとします。

ゾーンとゾーン ポリシーについて

Detector モジュール がトラフィック異常を監視するゾーンは、次の要素のいずれかです。

•![]() ネットワーク サーバ、ネットワーク クライアント、ルータ

ネットワーク サーバ、ネットワーク クライアント、ルータ

•![]() ネットワーク リンク、サブネット、またはネットワーク全体

ネットワーク リンク、サブネット、またはネットワーク全体

新しいゾーンを作成する場合は、ゾーンに名前を付け、ゾーンにネットワーク アドレスを設定します。Detector モジュールは、ゾーンのトラフィックの異常を検出するために、ポリシーおよびポリシーしきい値のデフォルト セットを使用してゾーンを設定します。詳細については、 第6章「ポリシー テンプレートの設定」 の「ポリシー テンプレートについて」および 第8章「ゾーンのポリシーの管理」 の「ゾーンのポリシーについて」の項を参照してください。

Detector モジュール は、ゾーンのネットワーク アドレスの範囲が重なっていなければ、複数のゾーンのトラフィックを同時に監視できます。

WBM インターフェイスについて

WBM は、Detector モジュール設定と管理機能へのアクセスを提供するブラウザベースのグラフィカル ユーザ インターフェイス(GUI)です。WBM では、CLI 機能のサブセットが提供され、ゾーンの設定の作成と変更、ゾーン保護の管理、Detector モジュールとゾーンの動作の監視を実行できます。Detector モジュールの機能の中で、主に Detector モジュールの初期インストールと設定に関連するものには、CLI によってのみ設定でき、WBM では設定できないものがあります。CLI の使用方法の詳細については、『 Cisco Traffic Anomaly Detector Module Configuration Guide 』を参照してください。

WBM ブラウザ ウィンドウについて

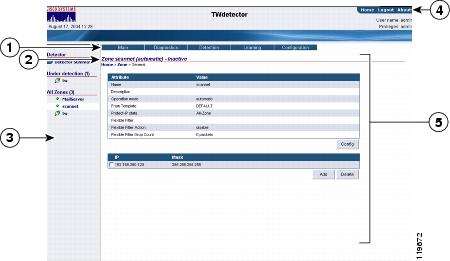

図1-1 および 表1-1 に、WBM ウィンドウの各セクションを示します。

ゾーンのステータス アイコンについて

WBM では、ゾーンの現在のステータスを示すためにアイコンが使用されています。ステータス アイコンは、ナビゲーション領域とゾーンのステータス バーに表示されます。 表1-2 に、各ステータス アイコンが表す内容の説明を示します。

WBM のナビゲーション マップについて

メニューまたはナビゲーション パスを使用して、画面階層内を移動できます( 表1-1 のセクション 2 を参照)。メニューの選択項目は、ドロップダウン リストで示されます。現在の表示で使用できない選択項目は、グレー表示されています。

この項の表では、2 つの WBM メニュー バーから使用できるリンクの一覧と配置を示します。

•![]() Detector の要約メニュー:一般的な Detector モジュールの統計ツールと設定ツールにアクセスできます。Detector の要約メニューを表示するには、ナビゲーション領域の Detector Summary または情報領域の Home をクリックします。 表1-3 に、Detector の要約メニュー レベルのマップを示します。

Detector の要約メニュー:一般的な Detector モジュールの統計ツールと設定ツールにアクセスできます。Detector の要約メニューを表示するには、ナビゲーション領域の Detector Summary または情報領域の Home をクリックします。 表1-3 に、Detector の要約メニュー レベルのマップを示します。

|

|

|

|

|---|---|---|

•![]() ゾーン メニュー:個々のゾーンの統計ツールおよび設定ツールにアクセスできます。ゾーン メニューを表示するには、ナビゲーション領域に表示されている目的のゾーンをクリックします。 表1-4 に、ゾーン メニューのレベルのマップを示します。

ゾーン メニュー:個々のゾーンの統計ツールおよび設定ツールにアクセスできます。ゾーン メニューを表示するには、ナビゲーション領域に表示されている目的のゾーンをクリックします。 表1-4 に、ゾーン メニューのレベルのマップを示します。

|

|

|

|

|---|---|---|

フィードバック

フィードバック