はじめに

このドキュメントでは、Lightweight アクセスポイントを WLC に登録するための設定手順と、LWAPP ワイヤレスネットワークの基本的な操作について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

-

Lightweight AP および Cisco WLC の設定に関する基本的な知識.

-

Lightweight AP Protocol(LWAPP)に関する基本的な知識。

-

外部DHCPサーバやドメインネームサーバ(DNS)の設定に関する知識。

-

Cisco スイッチの設定に関する基礎知識.

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

この設定は、他の任意の Cisco WLC および任意の Lightweight AP で動作します。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

背景説明

WLCでLAPを管理できるようにするには、LAPがコントローラを検出し、WLCに登録する必要があります。

LAP では、WLC を検出するためにさまざまな方法が使用されます。

WLCに登録するためにLAPで使用されるさまざまな方法の詳細については、

ワイヤレスLANコントローラ(WLC)へのLightweight AP(LAP)の登録』を参照してください。

このドキュメントでは、LAP を WLC に登録するための設定手順および LWAPP ワイヤレス ネットワークの基本操作について説明します。

設定

LAP を WLC に登録して、LWAPP ワイヤレス ネットワークの基本操作を実行するには、以下の手順に従ってください。

1. APがネットワークアドレスを取得できるように、DHCPサーバを配置します。

注:オプション43は、APが異なるサブネットに存在する場合に使用します。

2. WLCの基本動作用の設定

3. WLC用のスイッチの設定

4. スイッチをAP用に設定する

5. Lightweight APをWLCに登録します。

WLC の基本動作用の設定

コントローラを工場出荷時のデフォルトでブートすると、ブートアップ スクリプトによって設定ウィザードが実行され、インストーラによる初期設定が始まります。

この手順では、コマンドライン インターフェイス(CLI)で設定ウィザードを使用して、初期構成設定を入力する方法を説明します。

注:外部DHCPサーバやDNSの設定方法を理解していることを確認してください。

WLC を基本操作用に設定するには、次の手順を実行します。

1. DB-9ヌルモデムシリアルケーブルを使用してコンピュータをWLCに接続します。

2. 次の設定でターミナルエミュレータセッションを開きます。

- 9600 ボー

- 8 データ ビット

- 1 ストップ ビット

- パリティなし

- ハードウェア フロー制御なし

3. プロンプトで、CLIにログインします。

デフォルトのユーザ名は admin で、デフォルトのパスワードは admin です。

4. 必要に応じて、reset systemと入力して、装置をリブートし、ウィザードを開始します。

5. ウィザードの最初のプロンプトで、システム名を入力します。システム名には、32 文字までの印刷可能な ASCII 文字を使用できます。

6. 管理者ユーザー名とパスワードを入力します。ユーザ名とパスワードには、24 文字までの印刷可能な ASCII 文字を使用できます。

7. サービスポートインターフェイスのIP設定プロトコルを入力します。none(デフォルト)またはDHCP(デフォルト)を入力します。

サービス ポートを使用しない場合または固定 IP アドレスを IP ポートに割り当てる場合は none と入力します。

8. ステップ7で「none」と入力し、サービスポートの静的IPアドレスを入力する必要がある場合は、次の2つのプロンプトでサービスポートインターフェイスのIPアドレスとネットマスクを入力します。

サービス ポートを使用しない場合は、IP アドレスとネットマスクに 0.0.0.0 と入力します。

9. 次のオプションの値を入力します。

- 管理インターフェイスの IP アドレス

- ネットマスク

- デフォルト ルータの IP アドレス

- オプションの VLAN 識別子

有効な VLAN 識別子を使用するか、タグをつけない場合は 0 を使用できます。

注:コントローラ上の管理インターフェイスが接続先のスイッチポートで「native vlan」の一部として設定されている場合、コントローラはフレームにタグを付けないようにする必要があります。したがって、VLAN がコントローラ上でゼロになるように設定する必要があります。

10. ネットワークインターフェイス(分散システム)の物理ポート番号を入力します。

WLC の場合は、前面パネルのギガビット イーサネット ポートの 1 ~ 4 のポートを使用できます。

11. クライアント、管理インターフェイス、およびサービスポートインターフェイス(使用する場合)にIPアドレスを提供する既定のDHCPサーバーのIPアドレスを入力します。

12. LWAPP転送モードとして、LAYER2かLAYER3を入力します。

注:ウィザードを使用してWLC 4402を設定し、AP転送モードとしてLAYER2を選択した場合、ウィザードはAPマネージャの詳細を確認しません

13. 仮想ゲートウェイIPアドレスを入力します。

ここには、レイヤ 3 のセキュリティとモビリティの管理者が使用する 10.1.1.1 などの架空の未使用の IP アドレスを指定できます。

注:通常、使用される仮想ゲートウェイIPアドレスはプライベートアドレスです。

14. Cisco WLANソリューションのモビリティグループ/RFグループ名を入力します。

15. WLAN 1のService Set Identifier(SSID)またはネットワーク名を入力します。

この ID は、Lightweight AP が WLC との関連付けに使用するデフォルトの SSID になります。

16. クライアントの静的IPアドレスを許可または禁止します。

クライアントが独自の IP アドレスを指定できるようにするには、yes と入力します。DHCP サーバからの IP アドレスをクライアントが必ず要求するようにするには、no と入力します。

17. WLC上にRADIUSサーバを設定する必要がある場合は、yesと入力して、次の情報を入力します。

- RADIUS サーバの IP アドレス

- 通信ポート

- 共有秘密鍵

RADIUS サーバを設定する必要がない場合や後で設定する場合は、no と入力します。

18. ユニットの国コードを入力します。

サポートされている国の一覧を表示するには、help と入力します。

19. IEEE 802.11b、IEEE 802.11a、およびIEEE 802.11gのサポートを有効または無効にします。

20. Radio Resource Management(RRM)(自動RF)を有効または無効にします。

| WLC 4402:設定ウィザード |

Welcome to the Cisco Wizard Configuration Tool

Use the '-' character to backup

System Name [Cisco_43:eb:22]: c4402

Enter Administrative User Name (24 characters max): admin

Enter Administrative Password (24 characters max): *****

Service Interface IP Address Configuration [none][DHCP]: none

Enable Link Aggregation (LAG) [yes][NO]: No

Management Interface IP Address: 192.168.60.2

Management Interface Netmask: 255.255.255.0

Management Interface Default Router: 192.168.60.1

Management Interface VLAN Identifier (0 = untagged): 60

Management Interface Port Num [1 to 2]: 1

Management Interface DHCP Server IP Address: 192.168.60.25

AP Transport Mode [layer2][LAYER3]: LAYER3

AP Manager Interface IP Address: 192.168.60.3

AP-Manager is on Management subnet, uses same values

AP Manager Interface DHCP Server (192.168.50.3): 192.168.60.25

Virtual Gateway IP Address: 10.1.1.1

Mobility/RF Group Name: RFgroupname

Network Name (SSID): SSID

Allow Static IP Addresses [YES][no]: yes

Configure a RADIUS Server now? [YES][no]: no

Enter Country Code (enter 'help' for a list of countries) [US]: US

Enable 802.11b Network [YES][no]: yes

Enable 802.11a Network [YES][no]: yes

Enable 802.11g Network [YES][no]: yes

Enable Auto-RF [YES][no]: yes

|

注:WLCの管理インターフェイスは、WLCの外部から到達するインターフェイスで、常にPINGを許可する唯一のインターフェイスです。そのため、WLC の外部から AP マネージャのインターフェイスを ping できないのは、想定どおりの動作です。

注:APをWLCに関連付けるには、APマネージャインターフェイスを設定する必要があります。

WLC 用のスイッチの設定

この例では、1 ポートのみが使用されている Catalyst 3750 スイッチを使用します。この例では、AP マネージャと管理インターフェイスにタグを設定して、VLAN 60 に配置しています。

スイッチのポートは IEEE 802.1Q のトランクとして設定されており、適切な VLAN(この場合は VLAN 2 ~ 4 と 60)のみがトランクの使用を許可されています。

管理および AP マネージャの VLAN(VLAN 60)にはタグが設定されており、トランクのネイティブ VLAN としては設定されていません。

そのため、この例でこれらのインターフェイスを WLC に設定する際に、インターフェイスには VLAN ID が割り当てられます。

802.1Q スイッチ ポートの設定の例を次に示します。

interface GigabitEthernet1/0/1

description Trunk Port to Cisco WLC

switchport trunk encapsulation dot1q

switchport trunk allowed vlan 2-4,60

switchport mode trunk

no shutdown

注:WLCのギガビットポートを接続するときは、必ずスイッチのギガビットポートだけに接続してください。WLCのギガビットイーサネットをスイッチのファストイーサネットポートに接続すると、機能しません。

この設定例では、関係のある VLAN のみが 802.1Q トランク上に許可されるように隣接するスイッチ ポートが設定されていることに注意してください。他のすべての VLAN はプルーニングされています。

この種の設定は必須ではありませんが、展開時のベスト プラクティスとしてお勧めします。関係のない VLAN をプルーニングすると、関係のあるフレームのみが WLC で処理されるため、パフォーマンスが最適化されます。

AP 用のスイッチの設定

Catalyst 3750 での VLAN インターフェイスの設定例を次に示します。

interface VLAN5

description AP VLAN

ip address 10.5.5.1 255.255.255.0

Cisco WLCは常に802.1Qトランクに接続しますが、Cisco Lightweight APはVLANタギングを認識しないため、隣接スイッチのアクセスポートにのみ接続する必要があります。

Catalyst 3750 でのスイッチ ポートの設定例を次に示します。

interface GigabitEthernet1/0/22

description Access Port Connection to Cisco Lightweight AP

switchport access vlan 5

switchport mode access

no shutdown

これで、このインフラストラクチャでの AP 接続の準備が整いました。

LAP ではさまざまな WLC 検出方法を使用して、加入する WLC を選択します。

次に LAP が WLC に登録されます。

CLIおよびGUIを使用してワイヤレスLANコントローラの初期設定を説明するシスコサポートコミュニティのビデオ「CLIおよびGUIを使用したワイヤレスLANコントローラの初期設定」へのリンクを次に示します。

確認

ここでは、設定が正常に機能しているかどうかを確認します。

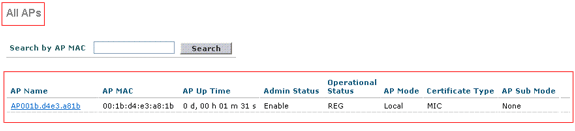

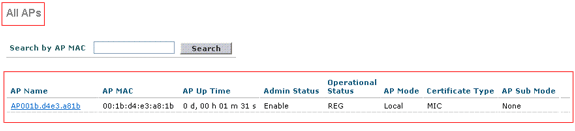

LAP が WLC に登録されたら、WLC のユーザ インターフェイスの上部の「Wireless」の下に、それらの LAP を表示できます。

ユーザインターフェイスコントローラの上部

ユーザインターフェイスコントローラの上部

CLI で、show ap summary コマンドを使用して、LAP が WLC に登録されていることを確認します。

(Cisco Controller) >show ap summary

Number of APs.................................... 1

Global AP User Name.............................. Not Configured

Global AP Dot1x User Name........................ Not Configured

AP Name Slots AP Model Ethernet MAC Location Port Country Priority

------------------ ----- ------------------- ----------------- ---------------- ---- ------- ------

AP001b.d4e3.a81b 2 AIR-LAP1232AG-A-K9 00:1b:d4:e3:a8:1b default location 2 IN 1

WLC の CLI で、show client summary コマンドを使用して、WLC に登録されているクライアントを表示することもできます。

(Cisco Controller) >show client summary

Number of Clients................................ 1

MAC Address AP Name Status WLAN Auth Protocol Port

----------------- ------------- ------------- ---- ---- -------- ----

00:40:96:a1:45:42 ap:64:a3:a0 Associated 4 Yes 802.11a 1

(Cisco Controller) >

GUIおよびCLIを使用してワイヤレスLANコントローラの初期設定を実行する方法を説明したビデオデモンストレーションを次に示します。CLIおよびGUIを使用したワイヤレスLANコントローラの初期設定。

トラブルシュート

この項では、設定のトラブルシューティングについて説明します。

コマンド

以下のコマンドを使用して、設定のトラブルシューティングを行います。

注:debug コマンドを使用する前に、『debug コマンドの重要な情報』を参照してください。

次の WLC の debug lwapp events enable コマンドの出力は、Lightweight AP が WLC に登録されたことを示しています。

(Cisco Controller) >debug lwapp events enable

Tue Apr 11 13:38:47 2006: Received LWAPP DISCOVERY REQUEST from AP

00:0b:85:64:a3:a0 to ff:ff:ff:ff:ff:ff on port '1'

Tue Apr 11 13:38:47 2006: Successful transmission of LWAPP Discovery-Response

to AP 00:0b:85:64:a3:a0 on Port 1

Tue Apr 11 13:38:58 2006: Received LWAPP JOIN REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0 on port '1'

Tue Apr 11 13:38:58 2006: LWAPP Join-Request MTU path from AP 00:0b:85:64:a3:a0

is 1500, remote debug mode is 0

Tue Apr 11 13:38:58 2006: Successfully added NPU Entry for AP

00:0b:85:64:a3:a0 (index 48) Switch IP: 192.168.60.2, Switch Port: 12223,

intIfNum 1, vlanId 60 AP IP: 10.5.5.10, AP Port: 19002, next hop MAC:

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Successfully transmission of LWAPP Join-Reply to AP

00:0b:85:64:a3:a0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP

00:0b:85:64:a3:a0 slot 0

Tue Apr 11 13:38:58 2006: Register LWAPP event for AP 00:0b:85:64:a3:a0 slot 1

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE REQUEST from AP

00:0b:85:64:a3:a0 to 00:0b:85:33:a8:a0

Tue Apr 11 13:39:00 2006: Updating IP info for AP 00:0b:85:64:a3:a0 --

static 0, 10.5.5.10/255.255.255.0, gtw 192.168.60.1

Tue Apr 11 13:39:00 2006: Updating IP 10.5.5.10 ===> 10.5.5.10 for AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 0 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamVerifyRegDomain RegDomain set for slot 1 code 0

regstring -A regDfromCb -A

Tue Apr 11 13:39:00 2006: spamEncodeDomainSecretPayload:Send domain secret

Mobility Group<6f,39,74,cd,7e,a4,81,86,ca,32,8c,06,d3,ff,ec,6d,95,10,99,dd>

to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP

Config-Message to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Running spamEncodeCreateVapPayload for SSID 'SSID'

Tue Apr 11 13:39:00 2006: AP 00:0b:85:64:a3:a0 associated. Last AP failure was

due to Configuration changes, reason: operator changed 11g mode

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP 00:0b:85:64:a3:a0 slot 0!

Tue Apr 11 13:39:00 2006: Received LWAPP CONFIGURE COMMAND RES from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP CHANGE_STATE_EVENT from AP

00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Successfully transmission of LWAPP Change-State-Event

Response to AP 00:0b:85:64:a3:a0

Tue Apr 11 13:39:00 2006: Received LWAPP Up event for AP

00:0b:85:64:a3:a0 slot 1!

WLC の便利な debug コマンドの出力を次に示します。

-

debug pem state enable:アクセスポリシーマネージャのデバッグオプションの設定

-

debug pem events enable

-

debug dhcp message enable:DHCPサーバとの間で相互に交換されたDHCPメッセージのデバッグ情報が表示されます

-

debug dhcp packet enable:DHCPサーバとの間で相互に送信されたDHCPパケットの詳細なデバッグ情報が表示されます

Tue Apr 11 14:30:49 2006: Applied policy for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:49 2006: STA [00:40:96:a1:45:42, 192.168.1.41] Replacing Fast

Path rule type = Airespace AP Client on AP 00:0B:85:64:A3:A0, slot 0

InHandle = 0x00000000, OutHandle = 0x00000000 ACL Id = 255, Jumbo Frames

= NO, interface = 1 802.1P = 0, DSCP = 0, T

Tue Apr 11 14:30:49 2006: Successfully plumbed mobile rule for mobile

00:40:96:a1:45:42 (ACL ID 255)

Tue Apr 11 14:30:49 2006: Plumbed mobile LWAPP rule on AP 00:0b:85:64:a3:a0

for mobile 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 0.0.0.0,

len = 320

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREQUEST(1), IP len: 320, switchport: 1, encap: 0xec03

Tue Apr 11 14:30:53 2006: dhcpProxy(): dhcp request, client:

00:40:96:a1:45:42: dhcp op: 1, port: 1, encap 0xec03, old mscb

port number: 1

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 84

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 61, len 7

Tue Apr 11 14:30:53 2006: dhcp option: requested ip = 192.168.1.41

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 12, len 15

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 81, len 19

Tue Apr 11 14:30:53 2006: dhcp option: vendor class id = MSFT 5.0 (len 8)

Tue Apr 11 14:30:53 2006: dhcp option: skipping option 55, len 11

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 84, actual 84

Tue Apr 11 14:30:53 2006: mscb->dhcpServer: 192.168.60.2, mscb->dhcpNetmask:

255.255.255.0,mscb->dhcpGateway: 192.168.60.1, mscb->dhcpRelay:

192.168.60.2 VLAN: 60

Tue Apr 11 14:30:53 2006: Local Address: 192.168.60.2, DHCP Server:

192.168.60.2, Gateway Addr: 192.168.60.2, VLAN: 60, port: 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP REQUEST msg

Tue Apr 11 14:30:53 2006: op: BOOTREQUEST, htype: Ethernet, hlen: 6, hops: 1

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 192.168.60.2

Tue Apr 11 14:30:53 2006: Forwarding DHCP packet locally (348 octets) from

192.168.60.2 to 192.168.60.2

Tue Apr 11 14:30:53 2006: Received 348 byte dhcp packet from 0x0201a8c0

192.168.60.2:68

Tue Apr 11 14:30:53 2006: DHCP packet: 192.168.60.2 -> 192.168.60.2 uses

scope "InternalScope"

Tue Apr 11 14:30:53 2006: received REQUEST

Tue Apr 11 14:30:53 2006: Checking node 192.168.1.41 Allocated 1144765719,

Expires 1144852119 (now: 1144765853)

Tue Apr 11 14:30:53 2006: adding option 0x35

Tue Apr 11 14:30:53 2006: adding option 0x36

Tue Apr 11 14:30:53 2006: adding option 0x33

Tue Apr 11 14:30:53 2006: adding option 0x03

Tue Apr 11 14:30:53 2006: adding option 0x01

Tue Apr 11 14:30:53 2006: dhcpd: Sending DHCP packet (giaddr:192.168.60.2)to

192.168.60.2:67 from 192.168.60.2:1067

Tue Apr 11 14:30:53 2006: sendto (548 bytes) returned 548

Tue Apr 11 14:30:53 2006: DHCP proxy received packet, src: 192.168.60.2,

len = 548

Tue Apr 11 14:30:53 2006: dhcpProxy: Received packet: Client 00:40:96:a1:45:42

DHCP Op: BOOTREPLY(2), IP len: 548, switchport: 0, encap: 0x0

Tue Apr 11 14:30:53 2006: dhcp option len, including the magic cookie = 312

Tue Apr 11 14:30:53 2006: dhcp option: received DHCP ACK msg

Tue Apr 11 14:30:53 2006: dhcp option: server id = 192.168.60.2

Tue Apr 11 14:30:53 2006: dhcp option: lease time (seconds) = 86400

Tue Apr 11 14:30:53 2006: dhcp option: gateway = 192.168.60.1

Tue Apr 11 14:30:53 2006: dhcp option: netmask = 255.255.255.0

Tue Apr 11 14:30:53 2006: dhcpParseOptions: options end, len 312, actual 64

Tue Apr 11 14:30:53 2006: DHCP Reply to AP client: 00:40:96:a1:45:42,

frame len 412, switchport 1

Tue Apr 11 14:30:53 2006: DHCP Message Type received: DHCP ACK msg

Tue Apr 11 14:30:53 2006: op: BOOTREPLY, htype: Ethernet, hlen: 6, hops: 0

Tue Apr 11 14:30:53 2006: xid: 3371152053, secs: 0, flags: 0

Tue Apr 11 14:30:53 2006: chaddr: 00:40:96:a1:45:42

Tue Apr 11 14:30:53 2006: ciaddr: 0.0.0.0, yiaddr: 192.168.1.41

Tue Apr 11 14:30:53 2006: siaddr: 0.0.0.0, giaddr: 0.0.0.0

Tue Apr 11 14:30:53 2006: server id: 10.1.1.1 rcvd server id: 192.168.60.2

次の追加の debug コマンドを使用して、設定のトラブルシューティングを行うことができます。

ワイヤレスLANコントローラに接続しないLightweightアクセスポイントのトラブルシューティング

Lightweightアクセスポイント(LAP)でWLCに加入できない理由およびこの問題を解決する方法については、『ワイヤレスLANコントローラ(WLC)に加入しないLightweightアクセスポイントのトラブルシューティング』を参照してください。

関連情報

フィードバック

フィードバック