はじめに

このドキュメントでは、Expressway/Video Communication Server(VCS)証明書の更新プロセスについて説明します。

バックグラウンド情報

このドキュメントの情報は、ExpresswayとVCSの両方に適用されます。このドキュメントではExpresswayを参照していますが、VCSと相互交換できます。

注:このドキュメントは証明書の更新プロセスに役立つように設計されていますが、ご使用のバージョンの『Cisco Expressway証明書の作成および使用展開ガイド』も確認することをお勧めします。

証明書を更新する場合は、新しい証明書をインストールした後もシステムが正常に機能し続けることを確認するために、次の2つの点を考慮する必要があります。

1. 新しい証明書の属性は、古い証明書の属性と一致する必要があります(主にサブジェクト代替名(SAN)および拡張キーの使用)。

2. 新しい証明書に署名する証明機関(CA)は、Expresswayと直接通信する他のサーバー(CUCM、Expressway-C、Expressway-Eなど)によって信頼されている必要があります。

Process

A)現在の証明書から情報を取得する

1. Expressway Webページ[メンテナンス] > [セキュリティ] > [サーバ証明書] > [デコードの表示]を開きます。

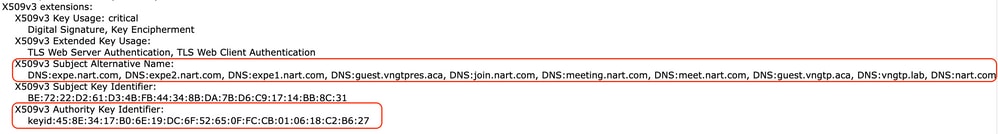

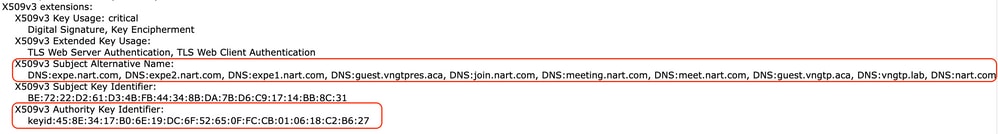

2. 開いた新しいウィンドウで、Subject Alternative nameおよびAuthority Key Identifier X509v3拡張をメモ帳のドキュメントにコピーします。

デコードされた証明ウィンドウの表示

デコードされた証明ウィンドウの表示

B)証明書署名要求(CSR)を生成し、署名用に認証局(CA)に送信する

1. Expressway Webページの[メンテナンス] > [セキュリティ] > [サーバ証明書] > [CSRの生成]に移動します。

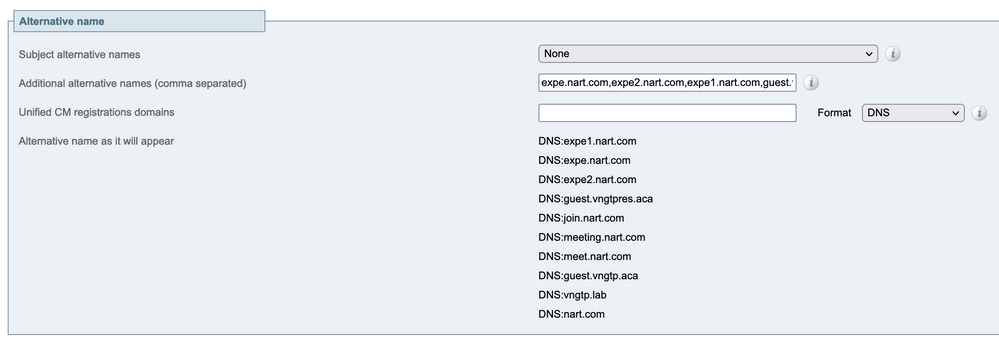

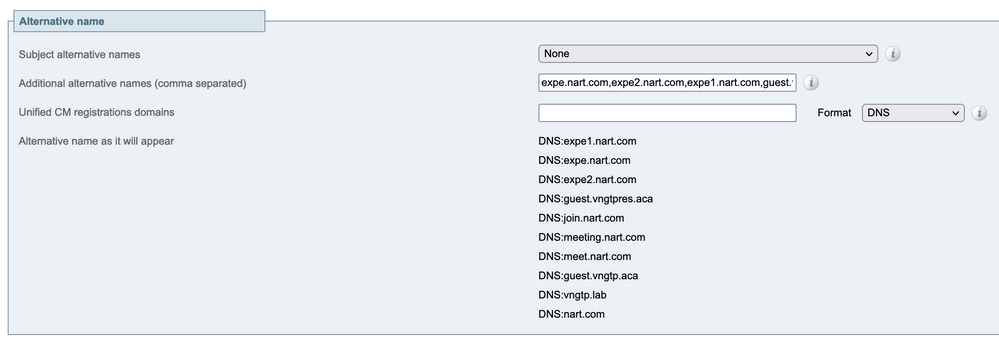

2. 「Generate CSR」ウィンドウの「Additional alternative names (comma separated)」フィールドに、セクションAに保存された「Subject Alternative Names」のすべての値を入力し、「DNS:」を削除して、リストをカンマで区切ります。

次の図では、表示されるAlternative nameの横に、証明書で使用されるすべてのSANのリストがあります。

CSR SANエントリの生成

CSR SANエントリの生成

3. Additional Informationセクションの下に残りの情報(国、会社、州など)を入力し、Generate CSRをクリックします。

4. CSRを生成した後、ページMaintenance > Security > Server Certificateに、CSRの廃棄とダウンロードを行うためのオプションが表示されます。 Downloadを選択し、CSRを署名のためにCAに送信します。

注:新しい証明書をインストールする前にCSRを破棄しないでください。CSRの破棄が行われた後、破棄されたCSRで署名された証明書をインストールしようとすると、証明書のインストールは失敗します。

C)新しい証明書のSANリストおよび拡張/拡張キー使用属性を確認する

Windows証明書マネージャで新しく署名された証明書を開き、次のことを確認します。

1. SANリストは、CSRを使用して生成したセクションAで保存したSANリストと一致します。

2. 拡張/拡張キー使用法属性には、クライアント認証とサーバ認証の両方を含める必要があります。

注:証明書の拡張子が.pemの場合は、.cerまたは.crtに変更して、Windows Certificate Managerで開けるようにします。Windows Certificate Managerで証明書を開いたら、Details tab > Copy to Fileの順に選択し、それをBase64エンコードファイルとしてエクスポートします。Base64エンコードファイルをテキストエディタで開くと、通常は先頭に「-----BEGIN CERTIFICATE-----」が、末尾に「-----END CERTIFICATE-----」が表示されます

D)新しい証明書に署名したCAが、古い証明書に署名したCAと同じかどうかを確認する

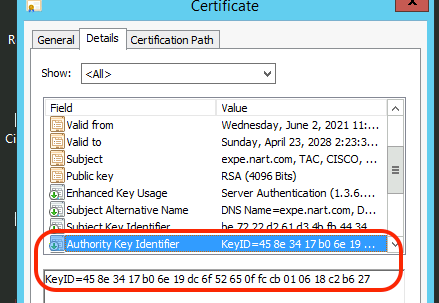

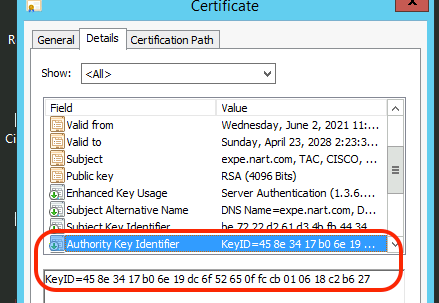

Windows証明書マネージャで新しく署名された証明書を開き、Authority Key Identifierの値をコピーして、セクションAで保存したAuthority Key Identifierの値と比較します。

Windows Certification Managerで開始された新しい証明書

Windows Certification Managerで開始された新しい証明書

両方の値が同じ場合は、古い証明書の署名に使用したものと同じCAを新しい証明書の署名に使用したことを意味します。セクションEに進み、新しい証明書をアップロードできます。

値が異なる場合は、新しい証明書の署名に使用するCAが、古い証明書の署名に使用するCAと異なることを意味します。セクションEに進む前に行う手順は次のとおりです。

1. すべての中間CA証明書(存在する場合)とルートCA証明書を取得します。

2. Maintenance > Security > Trusted CA certificateの順に移動し、Browseをクリックしてから、コンピュータ上の中間CA証明書を検索してアップロードします。他のすべての中間CA証明書とルートCA証明書に対しても同じ操作を行います。

3. このサーバに接続するすべてのExpressway-E(更新される証明書がExpressway-C証明書の場合)またはこのサーバに接続するすべてのExpressway-C(更新される証明書がExpressway-E証明書の場合)で同じことを実行します。

4. 更新する証明書がExpressway-C証明書であり、MRAまたはCUCMへのセキュアゾーンがある場合。

- CUCMが新しいルートおよび中間CAを信頼することを確認します。

- ルートおよび中間CA証明書をCUCM tomcat-trustおよびcallmanager-trustストアにアップロードします。

- CUCMで関連サービスを再起動します。

E)新しい証明書のインストール

上記のすべての点を確認したら、Maintenance > Security > Server Certificateの順に選択し、Expresswayに新しい証明書をインストールします。

Browseをクリックし、コンピュータから新しい証明書ファイルを選択してアップロードします。

新しい証明書をインストールした後、Expresswayを再起動する必要があります。

注:Maintenance > Security > Server Certificateの順に選択してExpresswayにアップロードする証明書に含まれているのがExpresswayサーバ証明書だけで、完全な証明書チェーンが含まれていないことを確認し、それがBase64証明書であることを確認します。

複数のExpresswayへの1つの証明書の追加:

- expressway-eクラスタ全体の単一の証明書を作成します。

- すべてのFQDN(Frequently Qualified Domain Name)と、Expresswayで使用する追加機能(CMSの場合は参加URLとドメイン、MRAの場合は登録/ログインドメイン)を含むCSRを作成します。

例:

Exwycluster.domain

Exwy1.ドメイン

Exwy2.ドメイン

Exwy3.ドメイン

Exwy4.ドメイン

追加機能(ドメインまたはCMS URL)

- CSRが完了したら、SFTPプログラムを使用してこのCSRの秘密キーを抽出できます(WinSCPは頻繁に使用されるため、推奨します)。

- WinSCPを開き、CSRを作成したexpressway-eに接続します。

- tandberg/persistent/certs/ CSR(保留中と表示されることがある)または証明書署名要求(CSR)に移動します。

- expressway-eからデスクトップに秘密キーをコピーします。

- その後、4つのノードすべてに同じ証明書を使用できます。

フィードバック

フィードバック