ASDMで管理されるASAでの証明書のインストールと更新

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、ASDMで管理されるCisco ASAソフトウェアの特定タイプの証明書を要求、インストール、信頼、および更新する方法について説明します。

前提条件

要件

- 適応型セキュリティアプライアンス(ASA)のクロック、時刻、および証明書認証を含むタイムゾーンが正しいことを確認する前に、ネットワークタイムプロトコル(NTP)サーバを使用してASAの時刻を同期することをお勧めします。「関連情報」を参照してください。

- 証明書署名要求(CSR)を使用する証明書を要求するには、信頼された内部またはサードパーティの認証局(CA)にアクセスできる必要があります。サードパーティCAベンダーの例としては、Entrust、Geotrust、GoDaddy、Thawte、およびVeriSignなどがありますが、これらに限定されません。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- ASAv 9.18.1

- PKCS12の作成には、OpenSSLが使用されます。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

このドキュメントで扱う証明書のタイプは次のとおりです。

- 自己署名証明書

- サードパーティ認証局または内部CAによって署名された証明書

EAP認証プロトコルのSecure Socket Layer(SSL)、Transport Layer Security(TLS)、およびIKEv2 rfc7296では、SSL/TLS/IKEv2サーバが、クライアントがサーバ認証を実行するためのサーバ証明書をクライアントに提供することが義務付けられています。この目的のために、信頼できるサードパーティの CA を使用して ASA に SSL 証明書を発行することをお勧めします。

ユーザが不正なサーバからの証明書を信頼するようにブラウザを誤って設定する可能性があるため、自己署名証明書を使用することは推奨されません。また、ユーザがセキュリティ ゲートウェイに接続するときにセキュリティ警告に応答する必要があるという不便さもあります。

信頼済みCAのセキュリティに関する考慮事項

証明書認証のリスクと推奨事項

デフォルトのトラストポイントの検証:使用の動作

信頼できるCA証明書をインストールすると、証明書認証を使用してさまざまなタイプのVPN接続を認証できます。これは、トラストポイントコマンド(Configuration > Device Management > Certificate Management >CA Certificates > Add -> More Options... > Advanced > select Wanted Validation Usage)validation-usageで制御されます。

検証使用タイプは次のとおりです。

ipsec-client:IPsecクライアント接続を検証します。ssl-client:SSLクライアント接続を検証します。ssl-server:SSLサーバ証明書を検証します。

デフォルトでは、このコマンドはipsec-clientとssl-clientの検証を許可します。

デフォルト設定のリスク

- 信頼できるCA証明書がインストールされている場合は、デフォルトで、証明書認証を使用してトンネルグループの着信クライアントID証明書を認証するために使用できます。

- このデフォルト設定は、知らない場合はセキュリティ上のリスクになる可能性があります。

推奨処置

意図しないトラストポイントのvalidation-usageを無効にします。CA証明書がVPNピアまたはユーザの認証を意図していない場合、そのトラストポイントのvalidation-usageを無効にします。

設定例:

Navigate to: Configuration > Device Management > Certificate Management > CA Certificates.

a) Select a wanted trustpoint and click Edit.

b) Navigate to Advanced and uncheck all Validation Usage options.

trustpoint public-root-ca no validation-usage

承認のリスクと推奨事項

デフォルトでは、信頼できるCA証明書を使用して、任意のトンネルグループに接続するVPNピアまたはユーザを認証できます。適切な許可を設計する必要があります。

推奨処置

証明書マップとトンネルグループマップを使用して、許可された証明書のみが特定のトンネルグループに使用されるようにします。デフォルトのトンネルグループマップルールを設定して、アクセスできないトンネルグループを指し示し、不正アクセスを制限します。

設定例

証明書認証が許可されるのは次の場合だけです。

- cn=example.comによって発行された証明書を持ち、証明書のサブジェクトにOU=machinesを含むマシン。

- cn=example.comによって発行された証明書を持ち、OU=usersがcertificate subjectに含まれているユーザ。

コマンドにより、他の証明書を持つユーザはデフォルトでno_access tunnel-groupに割り当てらtunnel-group-map default-group no_accessれます。コマンドのおかげで、証明書マップルールはグループURLよりも優先tunnel-group-map enable rulesされます。group-urlを知っても、証明書マップルールをバイパスすることはできません。

! Configure group-policy preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Group Policies > Add > General > More Options

a) Uncheck Inherit next to Simultaneous Logins and set the value 0.

b) Uncheck Inherit next to Banner and set a wanted massage, for example NO ACCESS GROUP POLICY.

group-policy no_access_gp internal

group-policy no_access_gp attributes

banner value NO ACCESS GROUP POLICY

vpn-simultaneous-logins 0

! Configure tunnel-groups for users and tunnel-group preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > AnyConnect Connection Profiles. Click Add and configure:

a) Authentication method as Certificate.

a) Client Address Pools.

b) DNS Servers.

c) Group Policy - for the no_access tunnel group use no_access_gp where simultaneous logins is set to 0.

d) Group URLs - only for the mgmt-tunnel and users_access tunnel groups. Navigate to: Advanced > Group Alias/Group URL, click Add in the Group URLs section and configure a group URL.

tunnel-group mgmt-tunnel type remote-access tunnel-group mgmt-tunnel general-attributes address-pool vpn_pool default-group-policy mgmt-tunnel tunnel-group mgmt-tunnel webvpn-attributes authentication certificate group-url https://ftd.example.com/mgmt enable ! tunnel-group users_access type remote-access tunnel-group users_access general-attributes default-group-policy user_access_gp address-pool vpn_pool tunnel-group users_access webvpn-attributes authentication certificate group-url https://ftd.example.com/users enable ! tunnel-group no_access type remote-access tunnel-group no_access general-attributes default-group-policy no_access_gp address-pool vpn_pool tunnel-group no_access webvpn-attributes authentication certificate

! Create certificate maps for users and use the certificate maps for tunnel-group mapping:

Navigate to: Configuration > Remote Access VPN > Advanced > Certificate to AnyConnect and Clientless SSL VPN Connection Profile Maps.

a) Click Add to configure Certificate to Connection Profile Maps.

b) Select New and configure a certificate group map name, for example mgmt_tunnel_map or users_access_map.

c) Select a corresponding connection profile/tunnel group from the drop-down menu at Mapped to Connection Profile.

d) Click Add to configure Mapping Criteria.

e) Select: Field: Subject, Component: Organizational Unit (OU), Operator: Equals, Value: machines or users.

d) Select: Field: Issuer, Component: Common Name (CN), Operator: Equals, Value: example.com.

crypto ca certificate map mgmt_tunnel_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq machines

crypto ca certificate map users_access_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq users

!

webvpn

(...)

certificate-group-map mgmt_tunnel_map 10 mgmt-tunnel

certificate-group-map users_access_map 10 users_access

! Enable tunnel-group maps and set the default tunnel-group preventing access if a user certificate did not match any other certificate map:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPsec > Certificate to Connection Profile Maps > Policy.

a) Check Use the configure rules to match a certificate to a Connection Profile.

b) Check Defult to Connection Profile and select from the drop-down menu the no-access connection profile/tunnel group.

tunnel-group-map enable rules tunnel-group-map default-group no_access

関連情報

設定手順の詳細については、次のシスコのドキュメントを参照してください。

- 検証使用設定:Cisco Secure Firewall ASAシリーズコマンドリファレンス、T - Zコマンド

- 証明書マップの設定:Cisco Secure Firewall ASAシリーズコマンドリファレンス、T - Zコマンド

- トンネルグループマップの設定:Cisco Secure Firewall ASAシリーズコマンドリファレンス、T - Zコマンド

- Tunnel-Group-Map Enable設定:Cisco Secure Firewall ASAシリーズコマンドリファレンス、T - Zコマンド

ASDMを使用した新しいID証明書の要求とインストール

証明書は、認証局(CA)から要求し、次の2つの方法でASAにインストールできます。

- 証明書署名要求(CSR)を使用します。キーペアを生成し、CSRを使用してCAからID証明書を要求し、CAから入手した署名付きID証明書をインストールします。

- CAから取得した、または別のデバイスからエクスポートしたPKCS12ファイルを使用します。PKCS12ファイルには、キーペア、ID証明書、CA証明書が含まれています。

証明書署名要求(CSR)を使用した新しいID証明書の要求とインストール

ID証明書を必要とするCSRがデバイス上に作成された場合は、デバイス上に作成されたキーペアを使用します。

CSRには次のものが含まれます。

- 証明書要求情報:要求されたサブジェクトおよびその他の属性、キーペアからの公開キー。

- 署名アルゴリズム情報

- キーペアの秘密キーで署名された、証明書要求情報のデジタル署名。

CSRは認証局(CA)に渡され、PKCS#10形式で署名されます。

署名付き証明書は、PEM形式でCAから返されます。

注:CAは、CSRに署名して署名付きID証明書を作成するときに、トラストポイントで定義されているFQDNパラメータとサブジェクト名パラメータを変更できます。

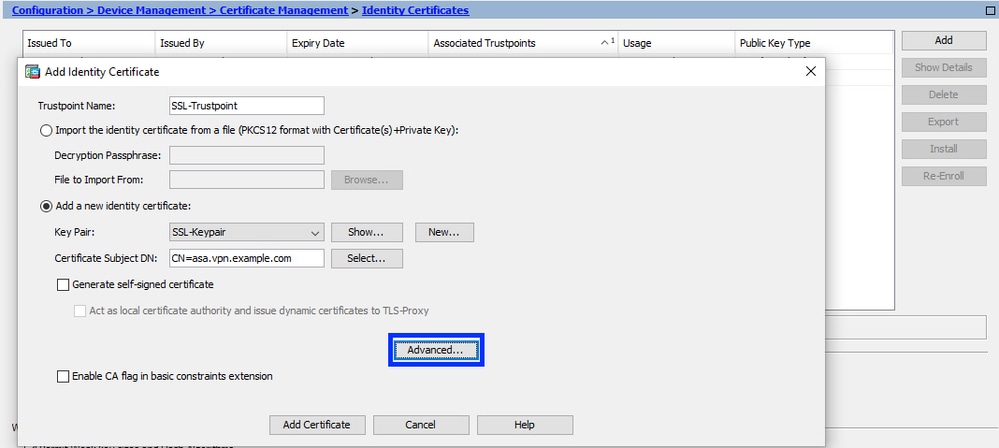

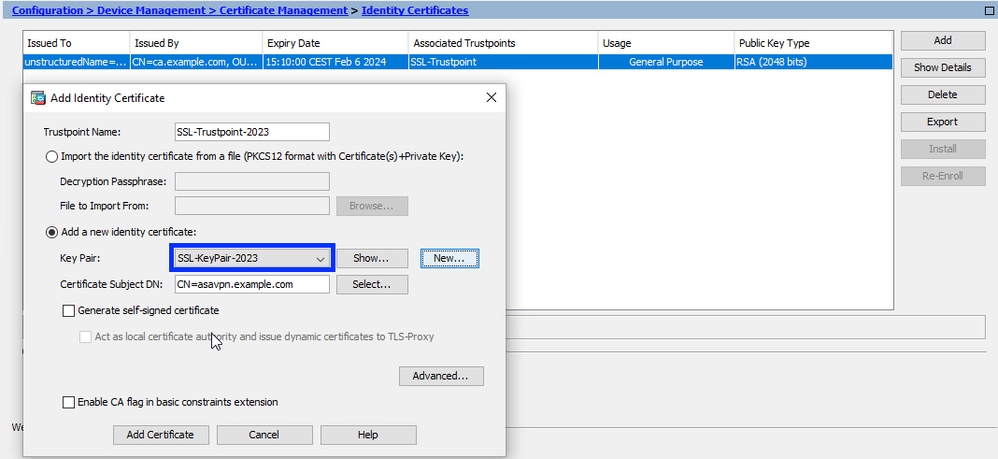

ASDMを使用したCSRの生成

-

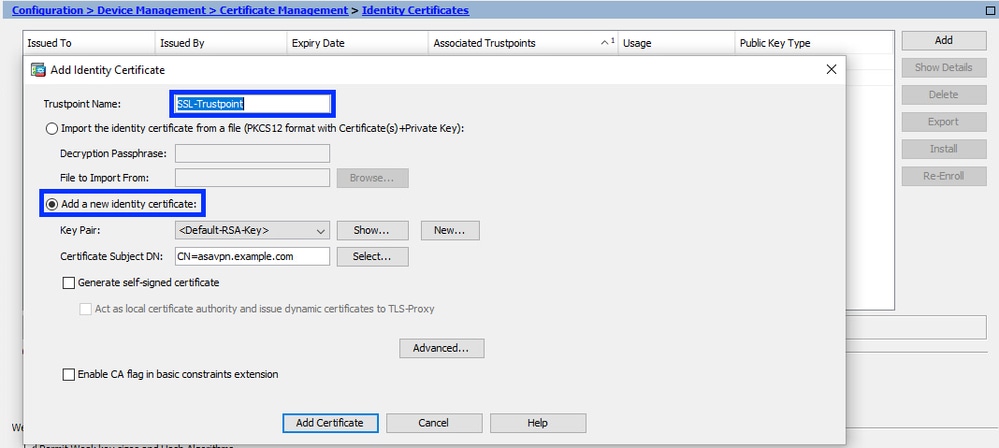

特定の名前を使用したトラストポイントの作成

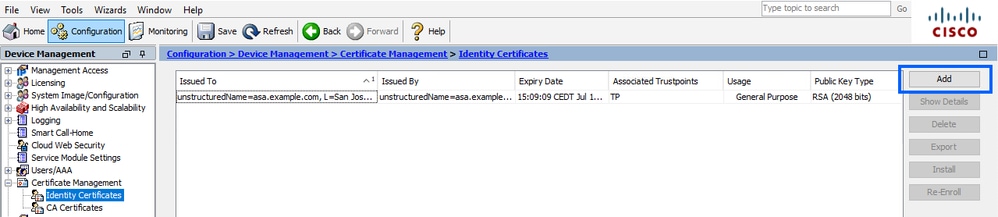

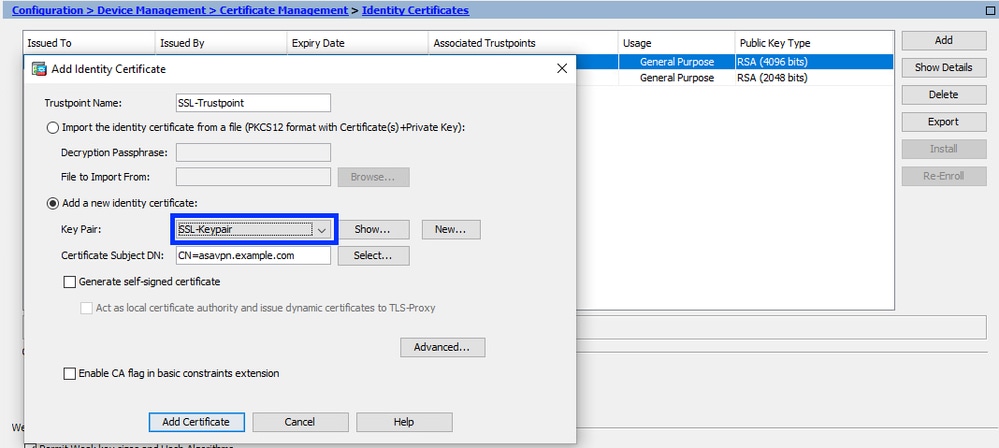

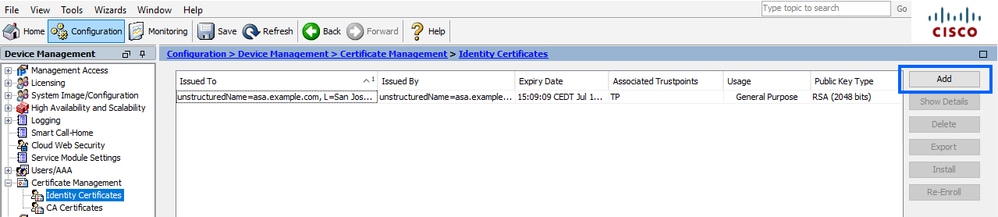

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動します。

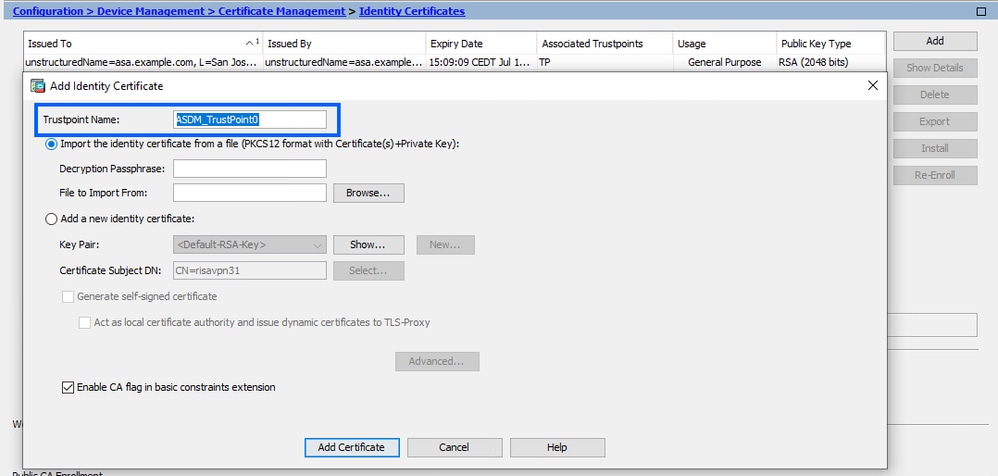

- [Add] をクリックします。

- トラストポイント名を定義します。

- [Add a new identity certificate] オプション ボタンをクリックします。

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動します。

-

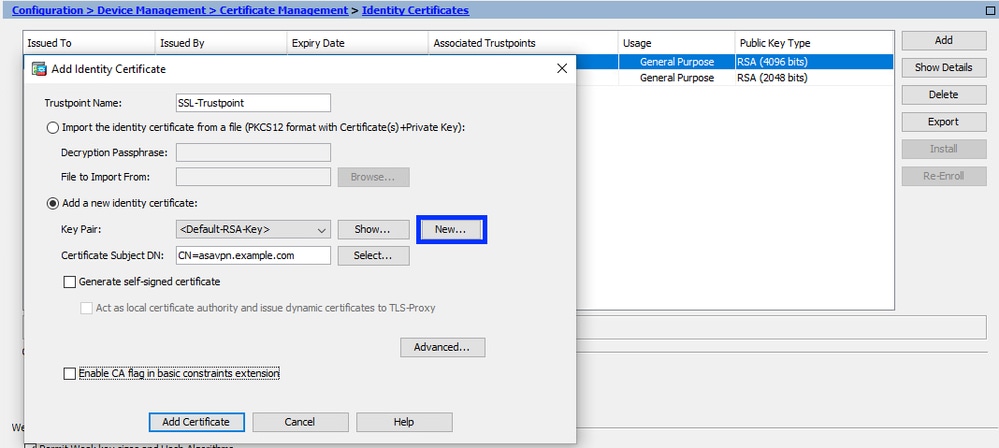

(オプション)新しいキーペアの作成

注:デフォルトでは、Default-RSA-Keyという名前でサイズが2048のRSAキーが使用されます。ただし、各ID証明書に一意の秘密キー/公開キーのペアを使用することを推奨します。

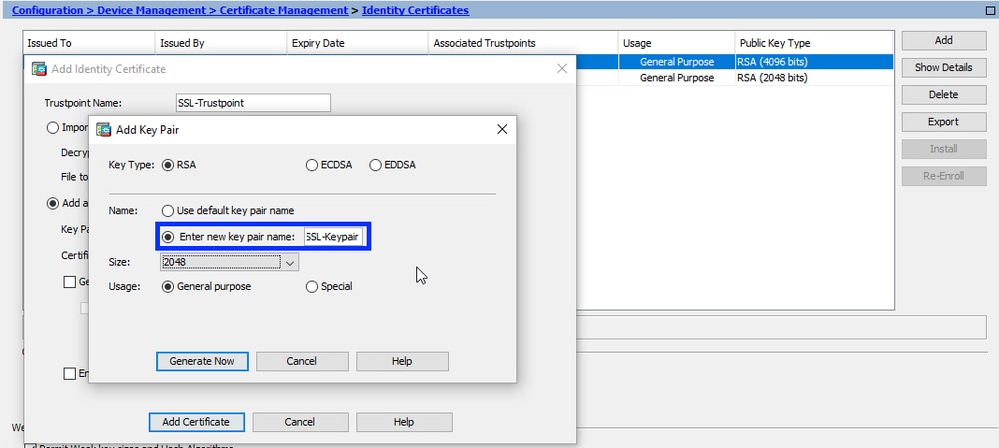

- Newをクリックして、新しいキーペアを生成します。

- Enter new Key Pair nameオプションを選択し、新しいキーペアの名前を入力します。

- [キータイプ(Key Type)] に RSA または ECDSA を選択します。

- Key Sizeを選択し、RSAではGeneral purpose for Usageを選択します。

- [Generate Now] をクリックします。これで、キーペアが作成されます。

- Newをクリックして、新しいキーペアを生成します。

-

キーペア名を選択します

- CSRに署名し、新しい証明書にバインドするキーペアを選択します。

- CSRに署名し、新しい証明書にバインドするキーペアを選択します。

-

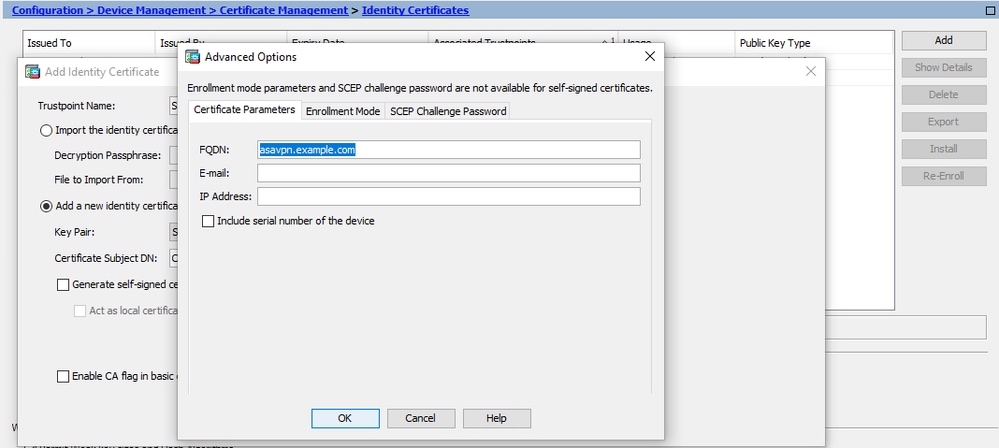

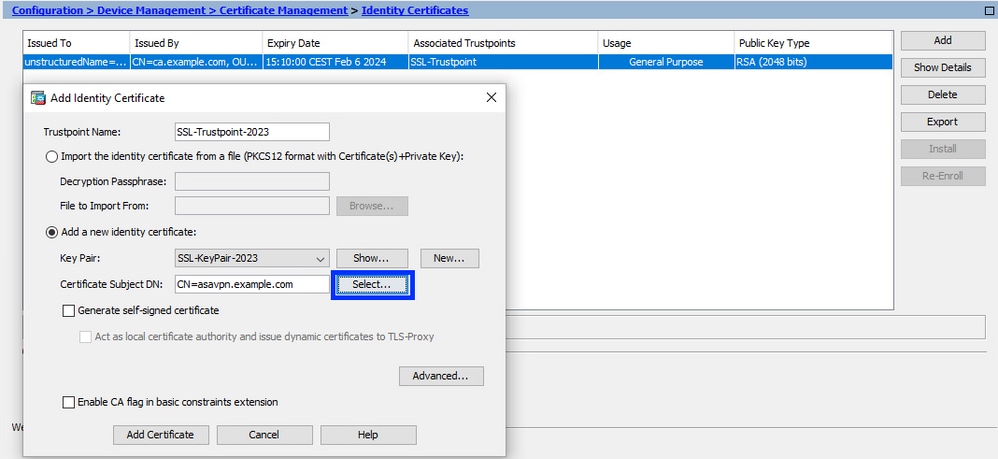

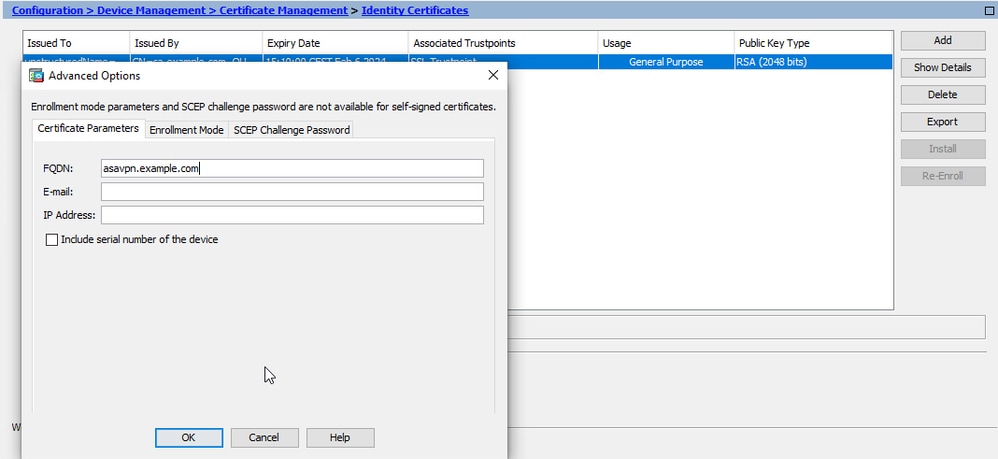

証明書のサブジェクトと完全修飾ドメイン名(FQDN)の設定

注意:FQDNパラメータは、ID証明書が使用されるASAインターフェイスのFQDNまたはIPアドレスと一致する必要があります。このパラメーターは、ID証明書の要求されたサブジェクト代替名(SAN)拡張を設定します。SAN拡張は、証明書が接続先のFQDNと一致するかどうかを確認するために、SSL/TLS/IKEv2クライアントによって使用されます。

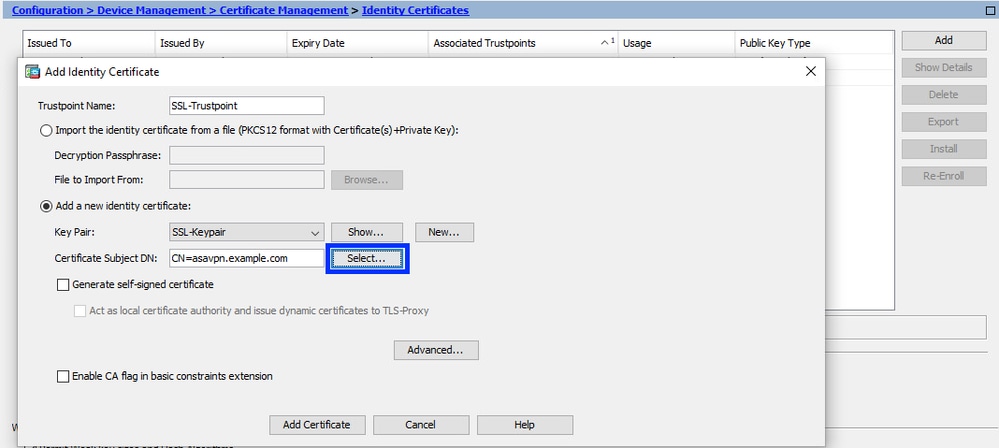

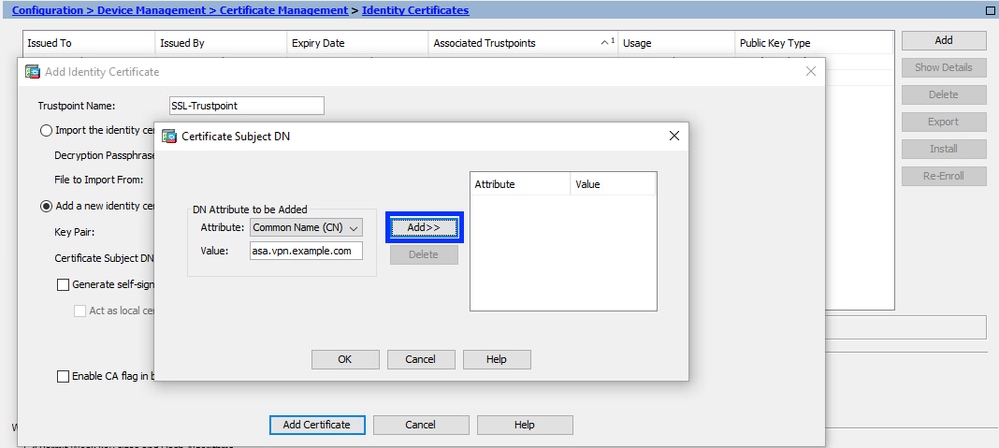

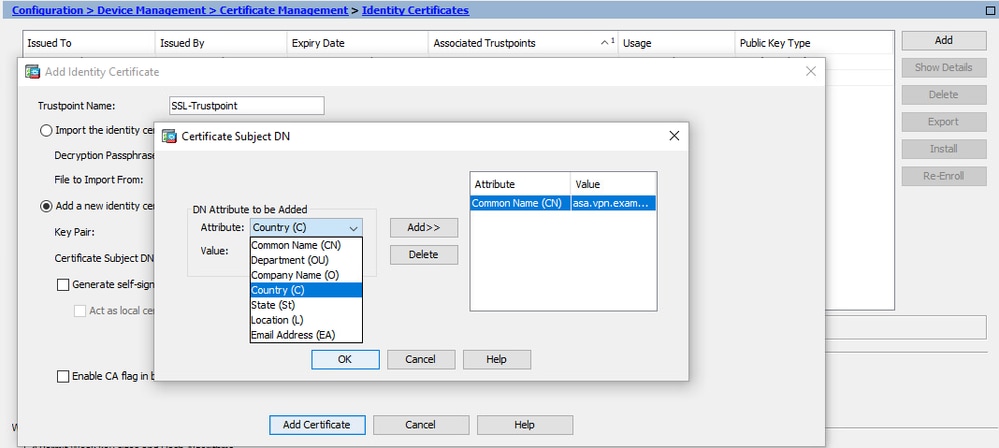

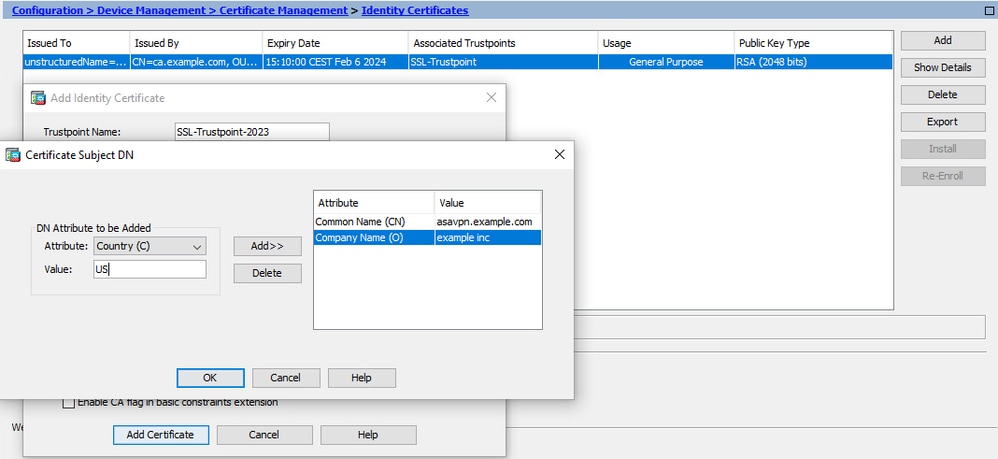

- [Select] をクリックします。

- Certificate Subject DNウィンドウで、証明書属性を設定します。ドロップダウンリストからattributeを選択し、値を入力して、Addをクリックします。

Attribute 説明 CN ファイアウォールへのアクセスに使用される名前(通常は、vpn.example.comなどの完全修飾ドメイン名)。 OU 組織内の部署の名前。 O 法的に登録されている組織/会社の名前。 C 国番号(句読点なしの2文字のコード)。 ST 組織の所在する都道府県。 起 組織が所在する市区町村。 EA 電子メールアドレス 注:上記のフィールドの値はいずれも、64文字の制限を超えることはできません。この値が長いと、ID証明書のインストールに問題が発生する可能性があります。また、すべてのDN属性を定義する必要はありません。

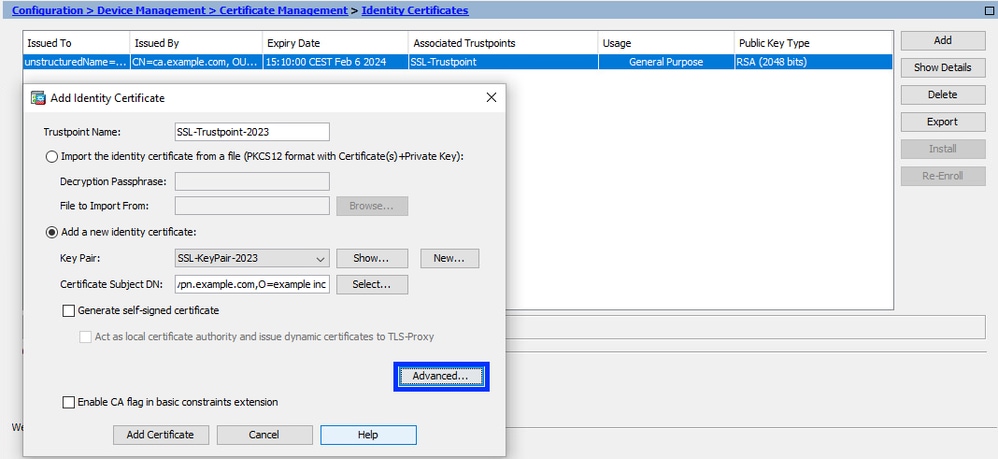

すべての属性を追加したら、OKをクリックします。 - デバイスのFQDNを設定し、Advancedをクリックします。

- FQDNフィールドに、インターネットからのデバイスへのアクセスに使用する完全修飾ドメイン名を入力します。[OK] をクリックします。

- [Select] をクリックします。

-

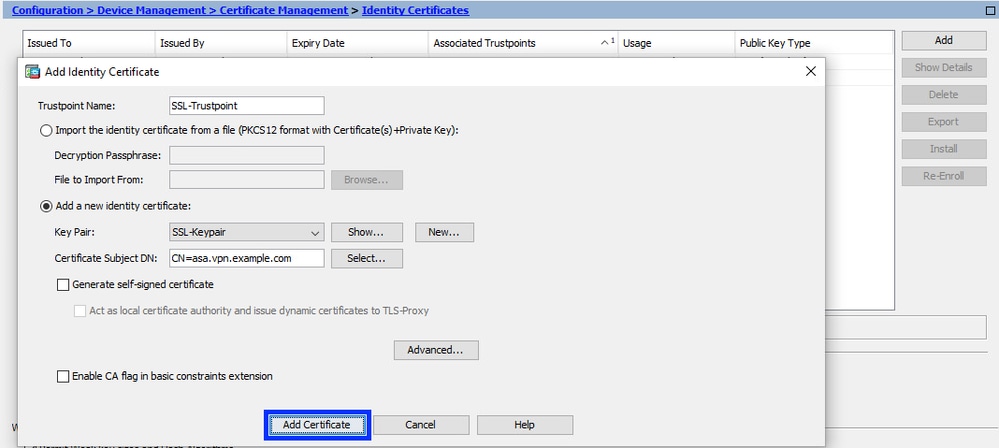

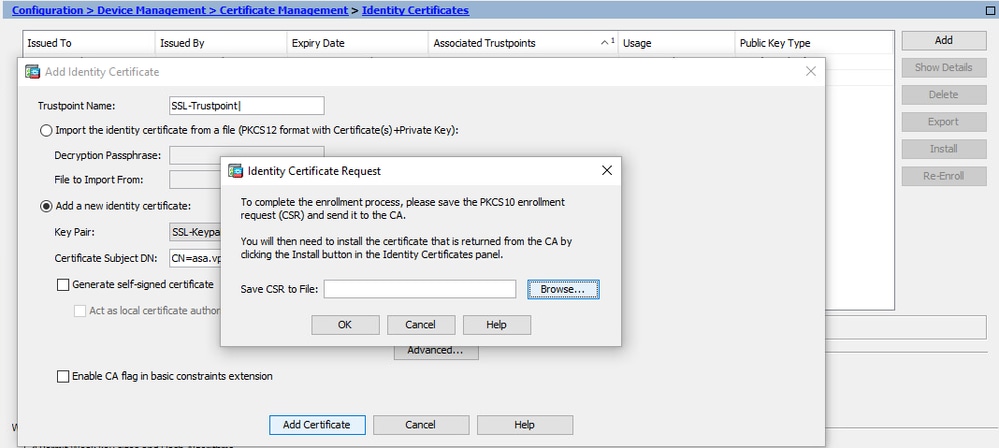

CSRの生成と保存

- [証明書の追加(Add Certificate)] をクリックします。

- CSR をローカル マシン上のファイルに保存するためのプロンプトが表示されます。

[Browse] をクリックし、CSR を保存する場所を選択し、.txt 拡張子を付けてファイルを保存します。

注:.txt 拡張子を付けてファイルを保存すると、テキストエディタ(メモ帳など)を使用して PKCS#10 要求を開き、表示することができます。

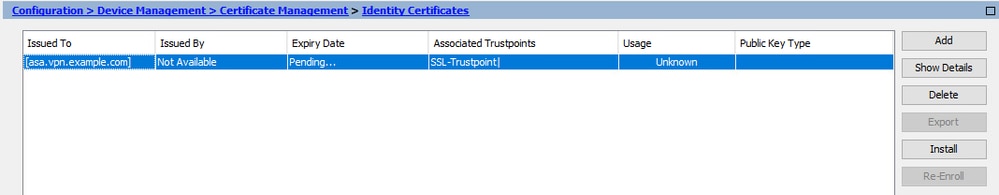

- これで、新しいトラストポイントがPending状態で表示されます。

- [証明書の追加(Add Certificate)] をクリックします。

ASDMを使用したPEM形式でのID証明書のインストール

インストール手順では、CAがCSRに署名し、PEMエンコード(.pem、.cer、.crt)ID証明書およびCA証明書バンドルを提供することを前提としています。

-

CSRに署名したCA証明書のインストール

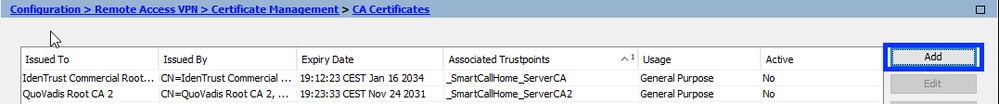

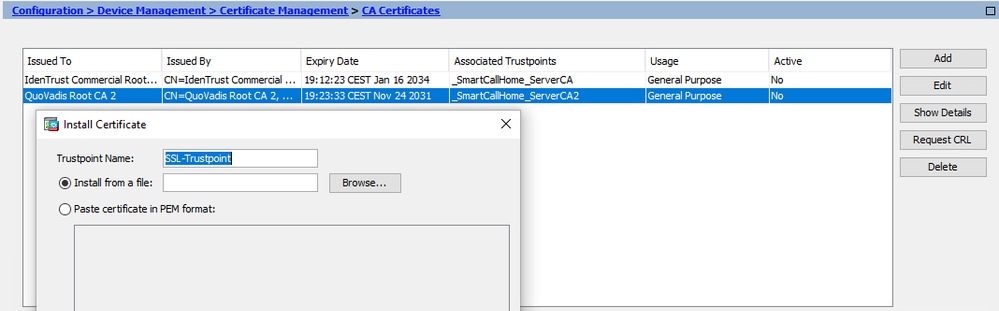

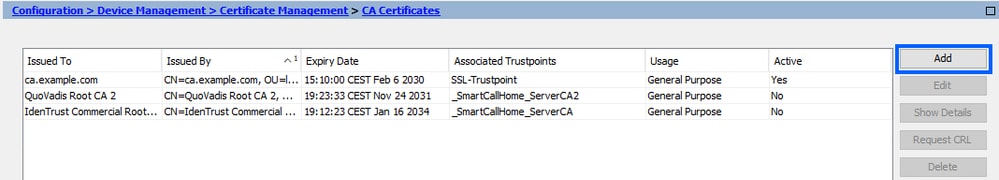

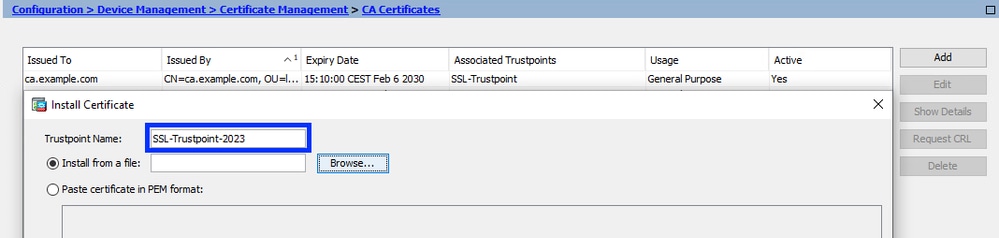

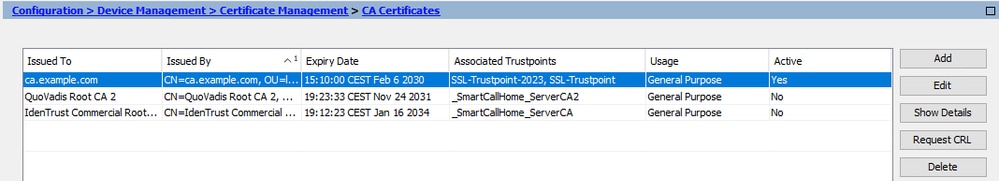

- Configuration > Device Management >Certificate Management >の順に移動し、CA Certificatesを選択します。[Add] をクリックします。

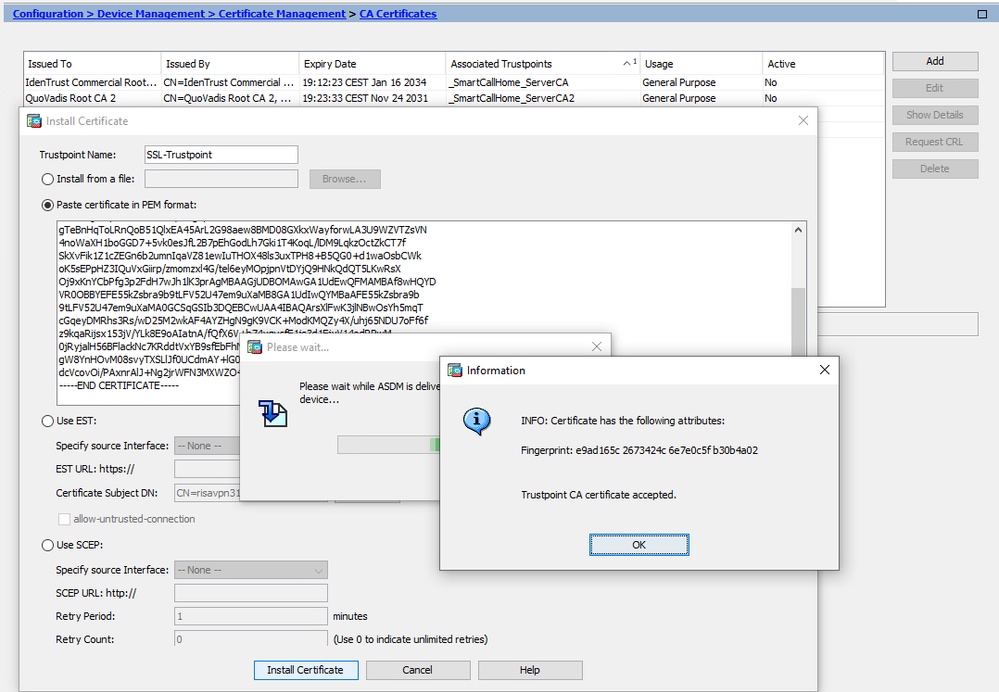

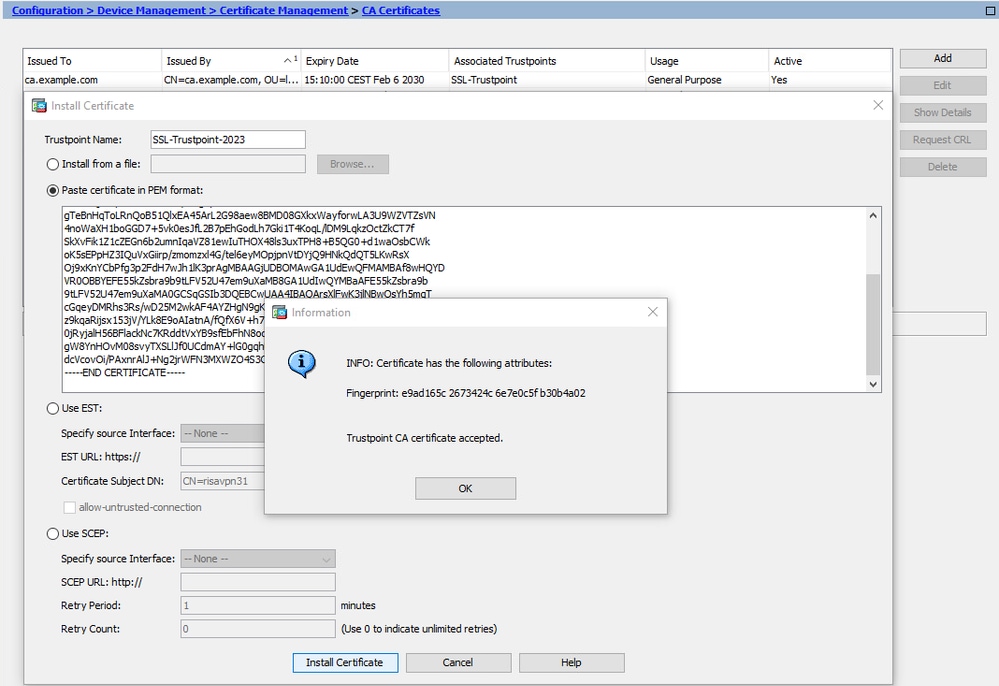

- トラストポイント名を入力し、Install From Fileを選択します。次に、Browseボタンをクリックし、intermediate 証明書を選択します。または、PEMでエンコードされたCA証明書をテキストファイルからtextフィールドに貼り付けます。

注:CSRに署名したCA証明書をインストールします。ID証明書と同じトラストポイント名を使用します。PKI階層の上位にある他のCA証明書は、個別のトラストポイントにインストールできます。

- [Install Certificate] をクリックします。

- Configuration > Device Management >Certificate Management >の順に移動し、CA Certificatesを選択します。[Add] をクリックします。

-

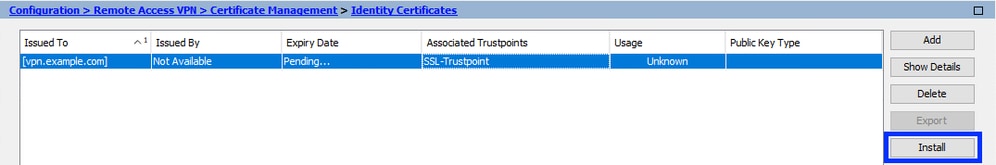

ID 証明書のインストール

-

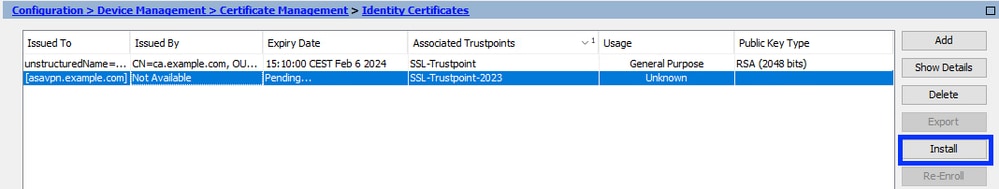

以前にCSRの生成時に作成したID証明書を選択します。[INSTALL] をクリックします。

注:ID証明書の「発行元」フィールドは「使用できません」、「有効期限」フィールドは「保留中」にすることができます。

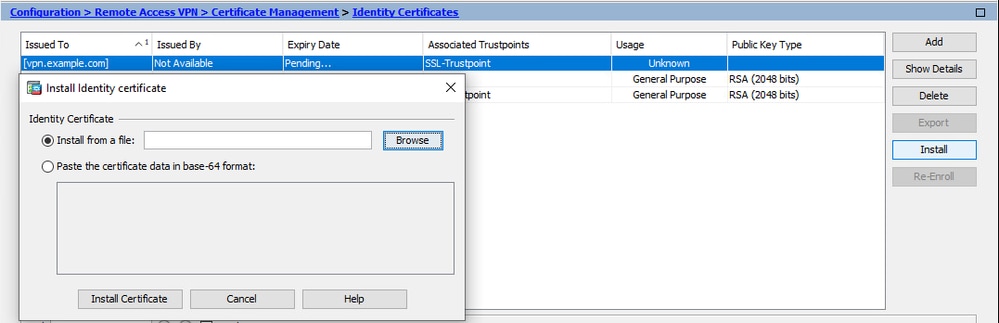

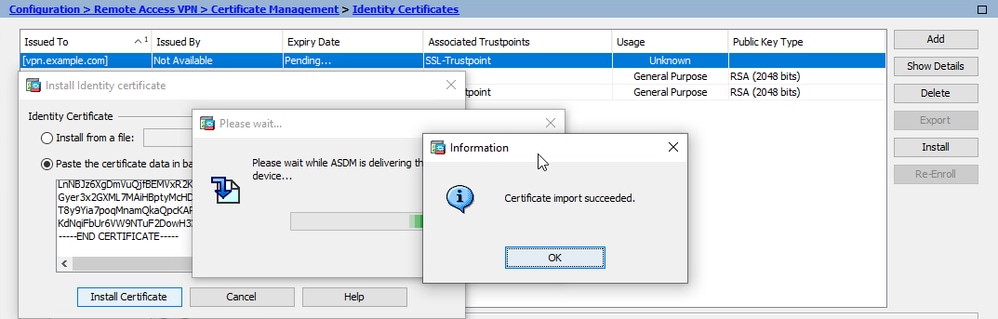

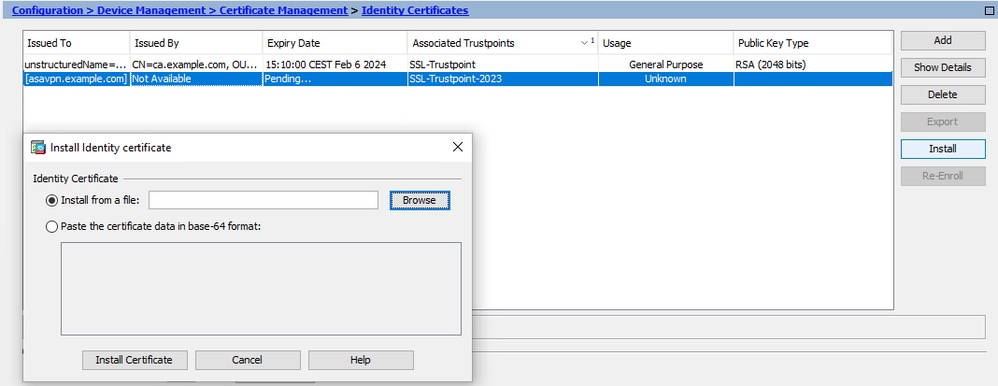

- CAから受信したPEMでエンコードされたID証明書を含むファイルを選択するか、PEMでエンコードされた証明書をテキストエディタで開いて、CAから提供されたID証明書をテキストフィールドにコピーアンドペーストします。

注:ID証明書は、.pem、.cer、.crtの形式でインストールできます。

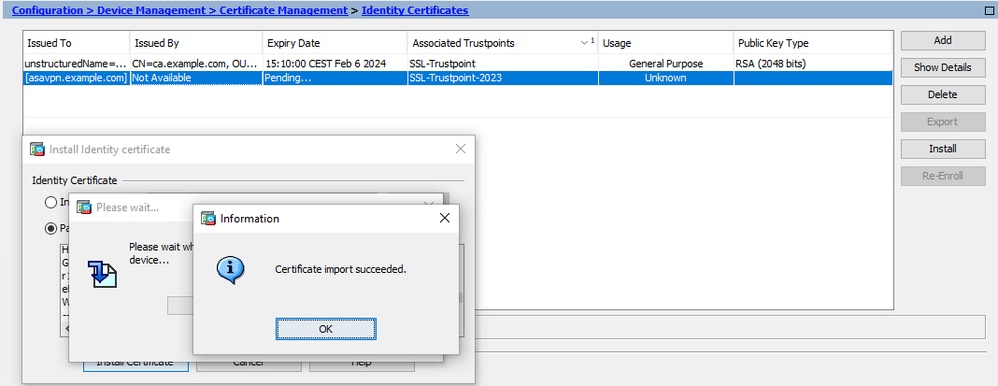

- [Install Certificate] をクリックします。

-

-

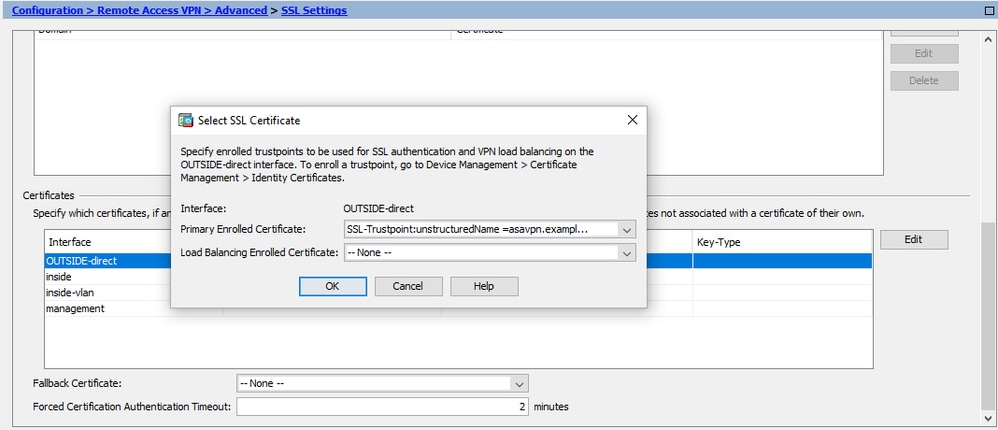

ASDMを使用したインターフェイスへの新しい証明書のバインド

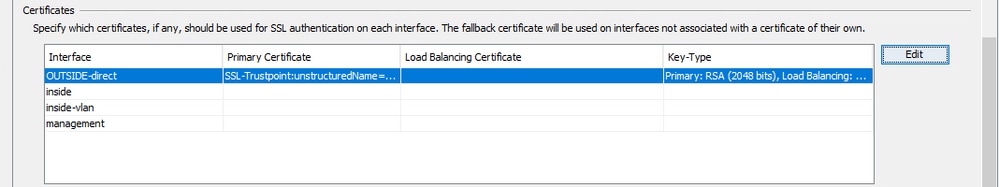

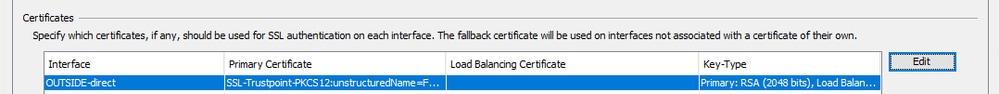

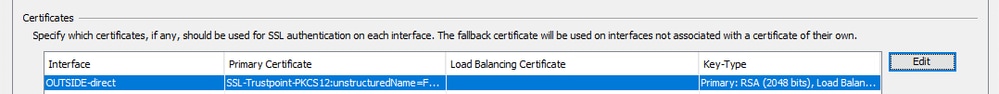

指定されたインターフェイスで終端するWebVPNセッションに新しいID証明書を使用するようにASAを設定する必要があります。-

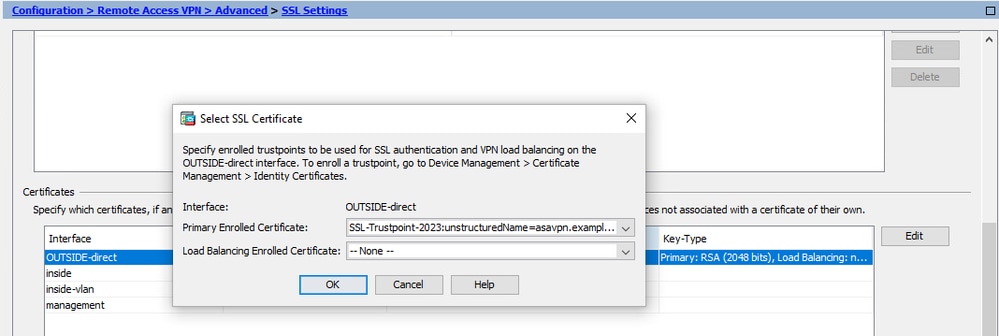

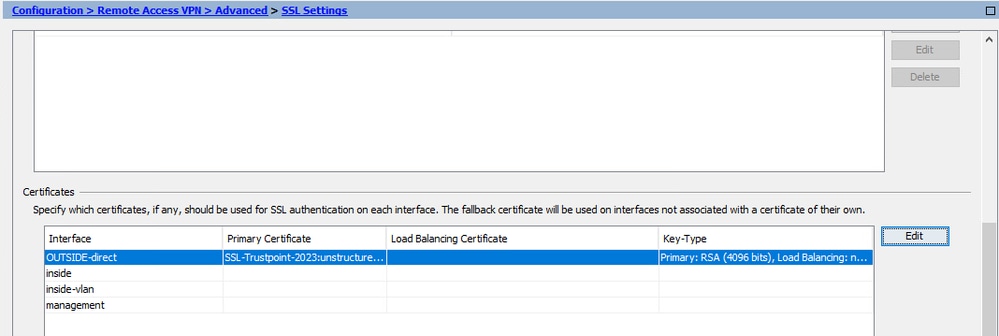

[構成(Configuration)] > [リモートアクセスVPN(Remote Access VPN)] > [詳細(Advanced)] > [SSL設定(SSL Settings)] の順に移動します。

-

[証明書(Certificates)] で、WebVPN セッションの終端に使用されるインターフェイスを選択します。この例では、外部インターフェイスが使用されています。

[Edit] をクリックします。 -

[証明書(Certificate)] ドロップダウン リストで、新しくインストールした証明書を選択します。

-

[OK] をクリックします。

-

[APPLY] をクリックします。

これで、新しいID証明書が使用されるようになります。

-

ASDMを使用したPKCS12形式で受信したID証明書のインストール

PKCS12ファイル(.p12または.pfx形式)には、ID証明書、キーペア、およびCA証明書が含まれています。ワイルドカード証明書の場合はCAによって作成され、別のデバイスからエクスポートされます。これはバイナリファイルであり、テキストエディタでは表示できません。

-

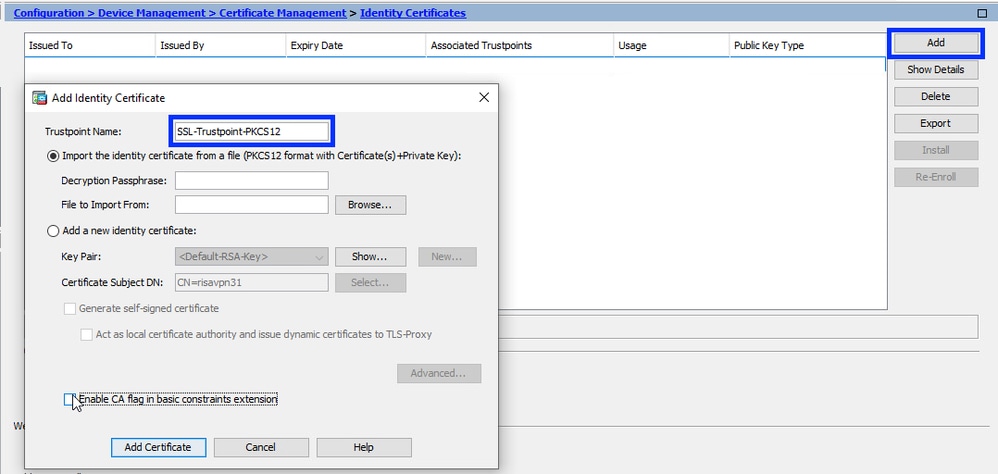

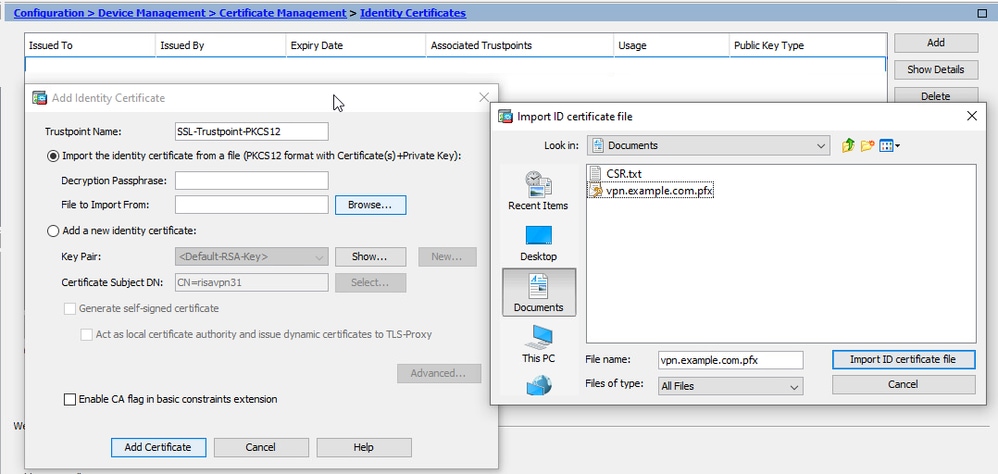

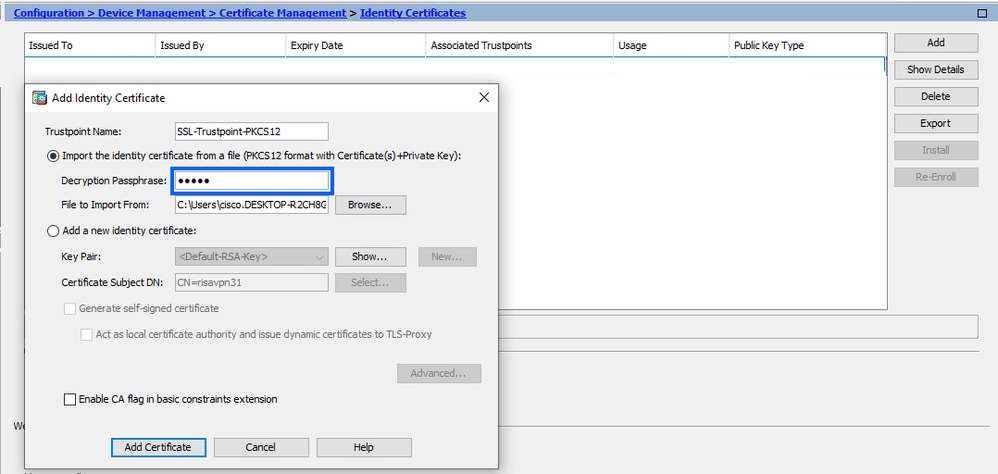

PKCS12ファイルからのID証明書とCA証明書のインストール

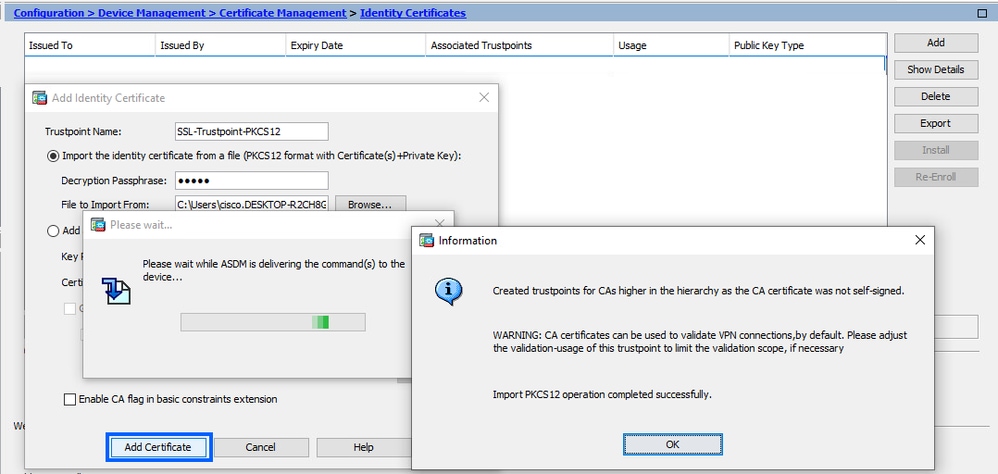

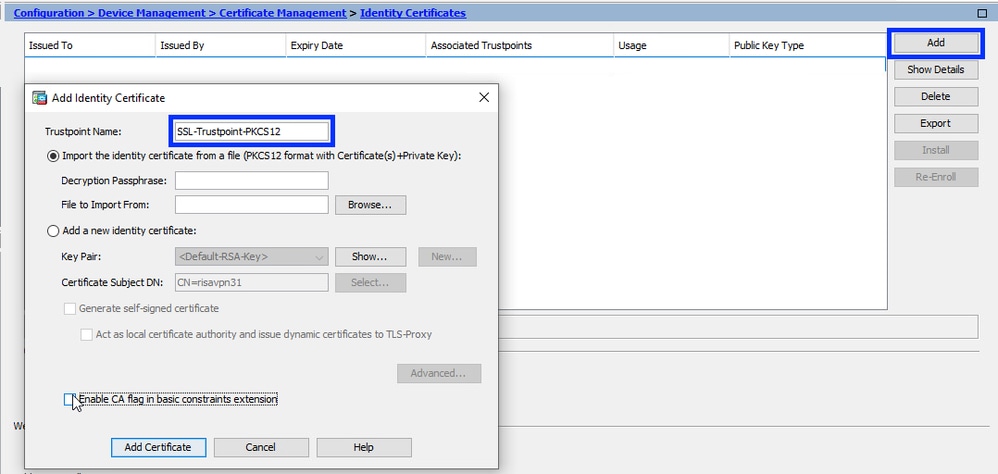

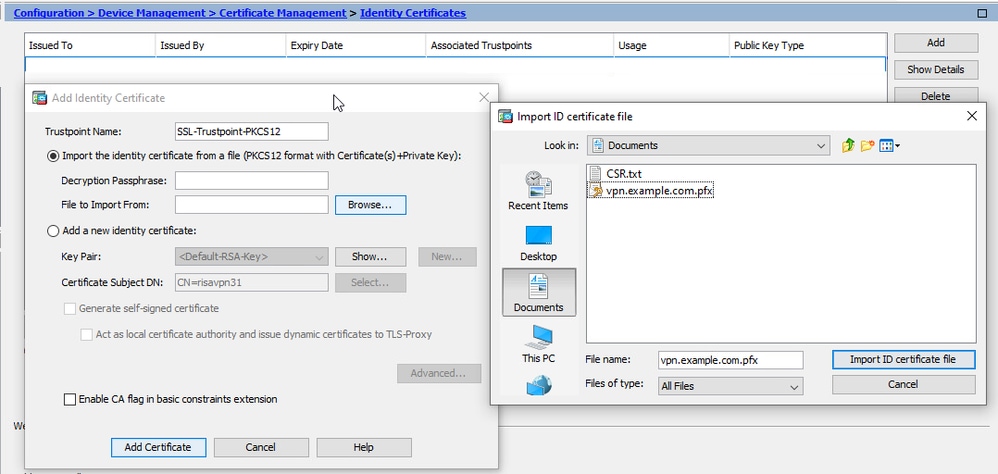

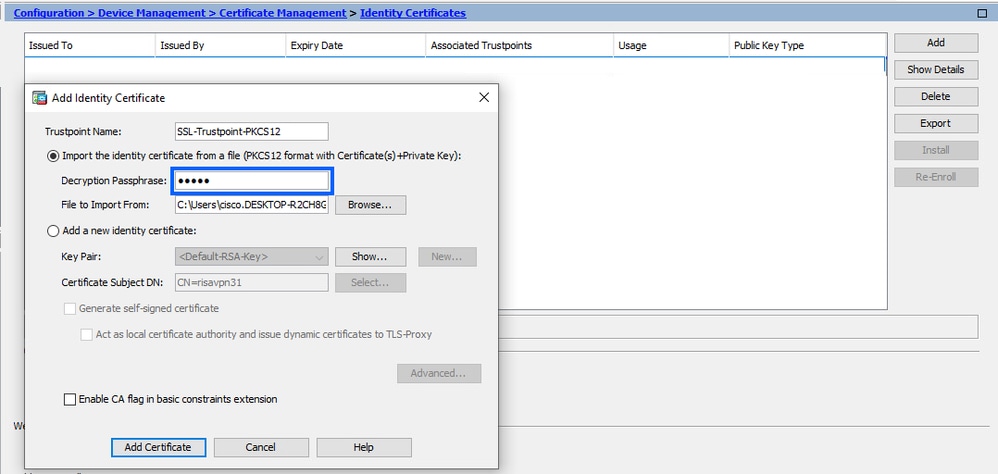

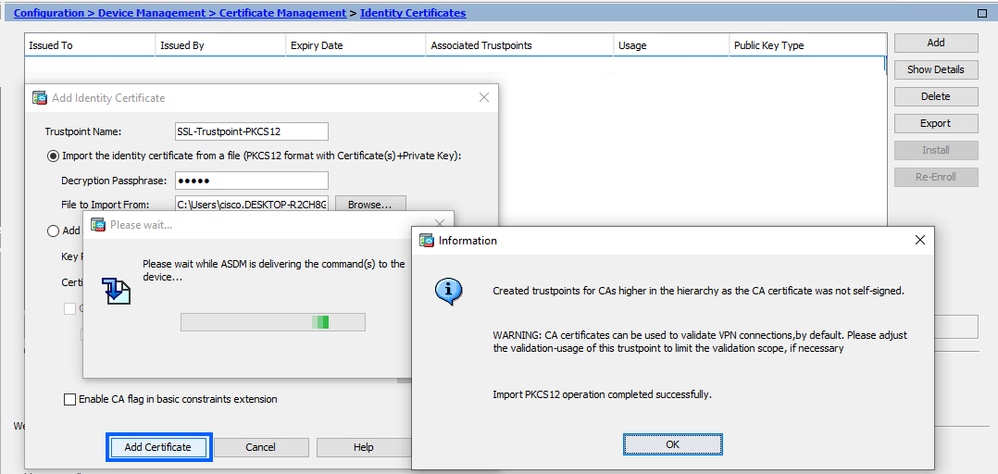

ID証明書、CA証明書、およびキーペアを1つのPKCS12ファイルにバンドルする必要があります。- Configuration > Device Management > Certificate Managementの順に移動し、Identity Certificatesを選択します。

- [Add] をクリックします。

- トラストポイント名を指定します。

- [アイデンティティ証明書をファイルからインポートする(Import the identity certificate from a file)] ラジオ ボタンをクリックします。

- PKCS12 ファイルの作成に使用するパスフレーズを入力します。

- [証明書の追加(Add Certificate)] をクリックします。

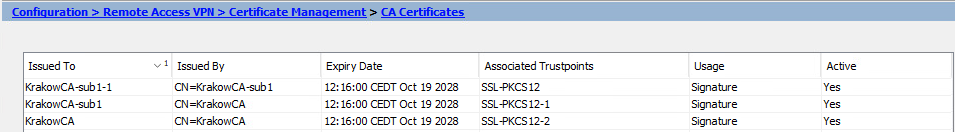

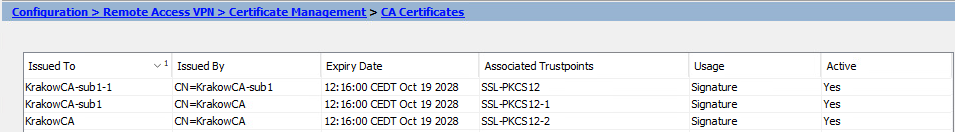

注:CA証明書チェーンを含むPKCS12をインポートすると、ASDMは、-numberサフィックスが追加された名前でアップストリームCAトラストポイントを自動的に作成します。

-

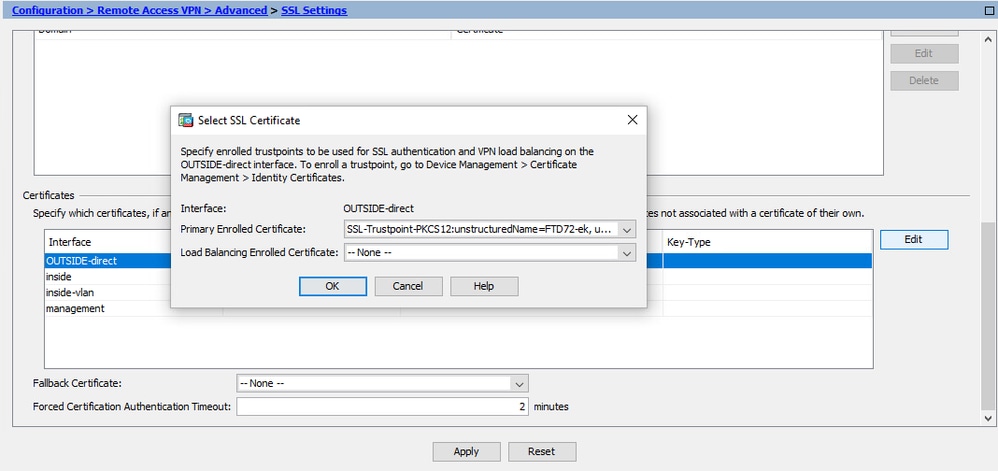

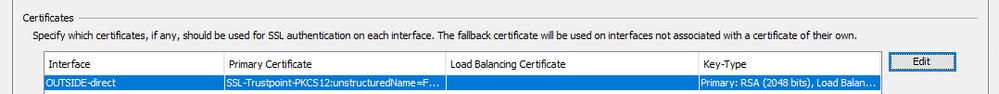

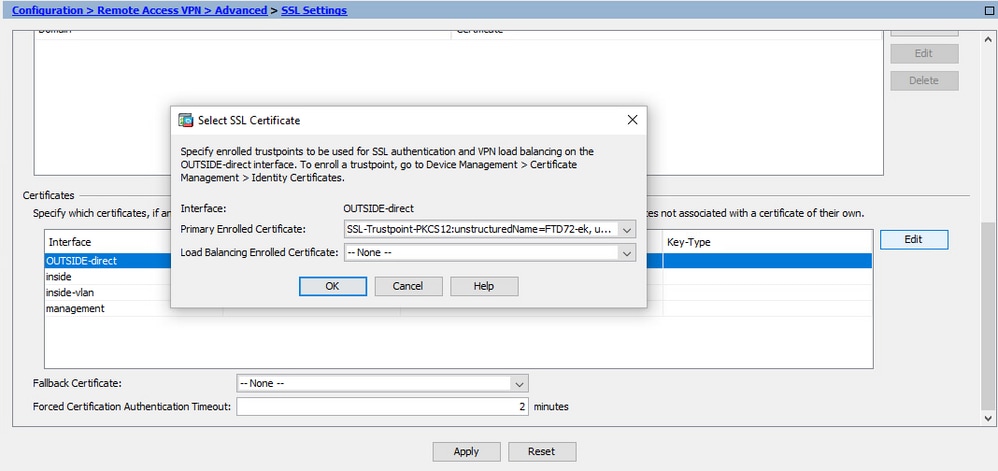

ASDMを使用したインターフェイスへの新しい証明書のバインド

指定されたインターフェイスで終端するWebVPNセッションに新しいID証明書を使用するようにASAを設定する必要があります。-

[構成(Configuration)] > [リモートアクセスVPN(Remote Access VPN)] > [詳細(Advanced)] > [SSL設定(SSL Settings)] の順に移動します。

-

[証明書(Certificates)] で、WebVPN セッションの終端に使用されるインターフェイスを選択します。この例では、外部インターフェイスが使用されています。

[Edit] をクリックします。 -

[証明書(Certificate)] ドロップダウン リストで、新しくインストールした証明書を選択します。

-

[OK] をクリックします。

-

[APPLY] をクリックします。

これで、新しいID証明書が使用されるようになります。

-

証明書の更新

ASDMを使用した、証明書署名要求(CSR)に登録された証明書の更新

CSRに登録された証明書の証明書を更新するには、新しいトラストポイントを作成して登録する必要があります。別の名前にする必要があります(登録年のサフィックスを含む古い名前など)。古い証明書と同じパラメータとキーペアを使用することも、異なるパラメータとキーペアを使用することもできます。

ASDMを使用したCSRの生成

-

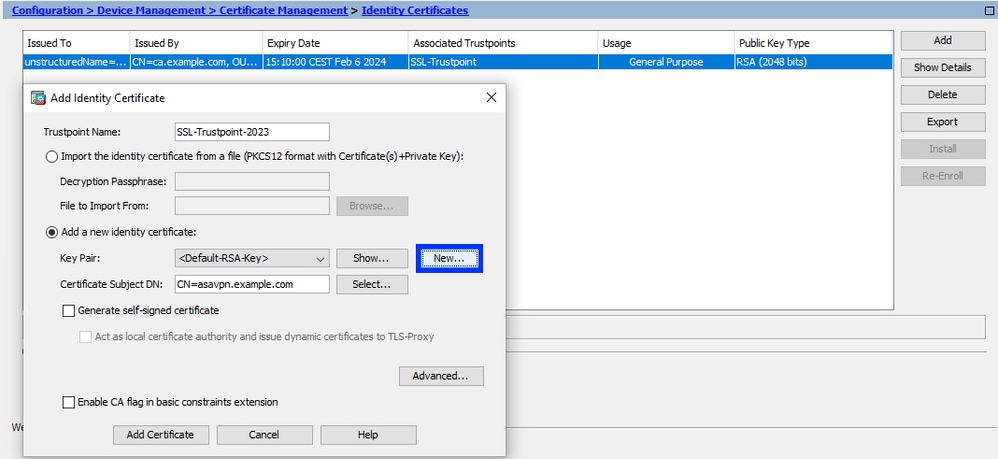

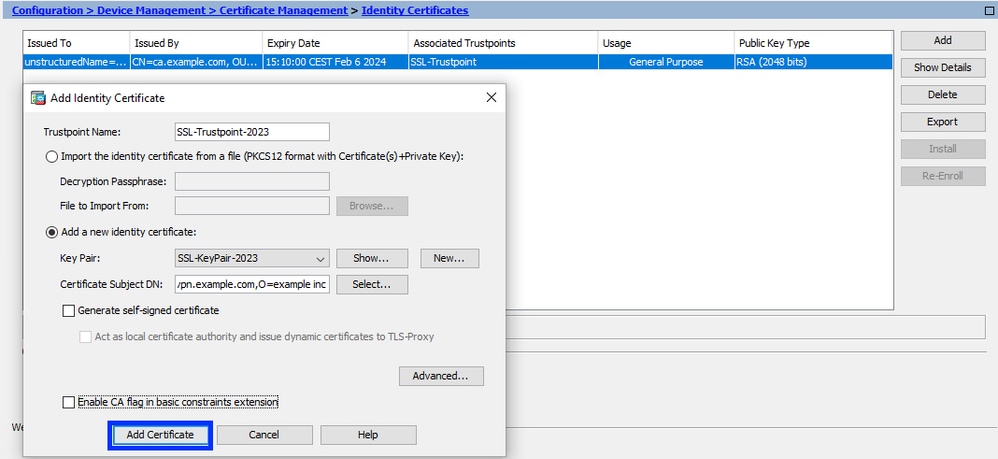

特定の名前を使用した新しいトラストポイントの作成

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動します。

- [Add] をクリックします。

- トラストポイント名を定義します。

- Add a New Identity Certificateオプションボタンをクリックします。

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動します。

-

(オプション)新しいキーペアの作成

注:デフォルトでは、Default-RSA-Keyという名前でサイズが2048のRSAキーが使用されますが、各ID証明書に一意の秘密キー/公開キーのペアを使用することをお勧めします。

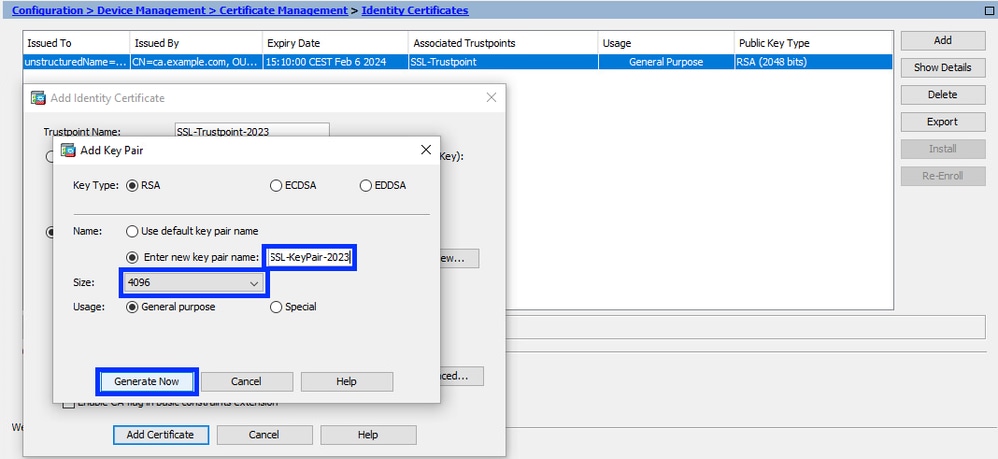

- Newをクリックして、新しいキーペアを生成します。

- Enter new Key Pair nameオプションを選択し、新しいキーペアの名前を入力します。

- [キータイプ(Key Type)] に RSA または ECDSA を選択します。

- Key Sizeを選択し、RSAではGeneral purpose for Usageを選択します。

- [Generate Now] をクリックします。これで、キーペアが作成されます。

- Newをクリックして、新しいキーペアを生成します。

-

キーペア名を選択します

- CSRの署名用と新しい証明書のバインドに使用するキーペアを選択します。

- CSRの署名用と新しい証明書のバインドに使用するキーペアを選択します。

-

証明書のサブジェクトと完全修飾ドメイン名(FQDN)の設定

注意:FQDNパラメータは、証明書が使用されるASAインターフェイスのFQDNまたはIPアドレスと一致している必要があります。このパラメーターは、証明書のサブジェクト代替名(SAN)を設定します。SANフィールドは、証明書が接続先のFQDNと一致するかどうかを確認するために、SSL/TLS/IKEv2クライアントによって使用されます。

注:CAは、CSRに署名して署名付きID証明書を作成する際に、トラストポイントで定義されているFQDNパラメータとサブジェクト名パラメータを変更できます。

- [Select] をクリックします。

- Certificate Subject DNウィンドウで、certificate attributesを設定します。ドロップダウンリストからattributeを選択して、値を入力し、Addをクリックします。

Attribute

説明 CN

ファイアウォールへのアクセスに使用される名前(通常は、vpn.example.comなどの完全修飾ドメイン名)。

OU

組織内の部署の名前。

O

法的に登録されている組織/会社の名前。

C

国コード(句読点のない 2 文字のコード)

ST

組織の所在する都道府県。

起

組織が所在する市区町村。

EA

電子メールアドレス

注:上記のフィールドはいずれも、64文字の制限を超えることはできません。この値が長いと、ID証明書のインストールに問題が発生する可能性があります。また、すべてのDN属性を定義する必要はありません。

すべての属性を追加したら、OKをクリックします。 - デバイスのFQDNを設定するには、Advancedをクリックします。

- FQDNフィールドに、インターネットからのデバイスへのアクセスに使用する完全修飾ドメイン名を入力します。[OK] をクリックします。

- [Select] をクリックします。

-

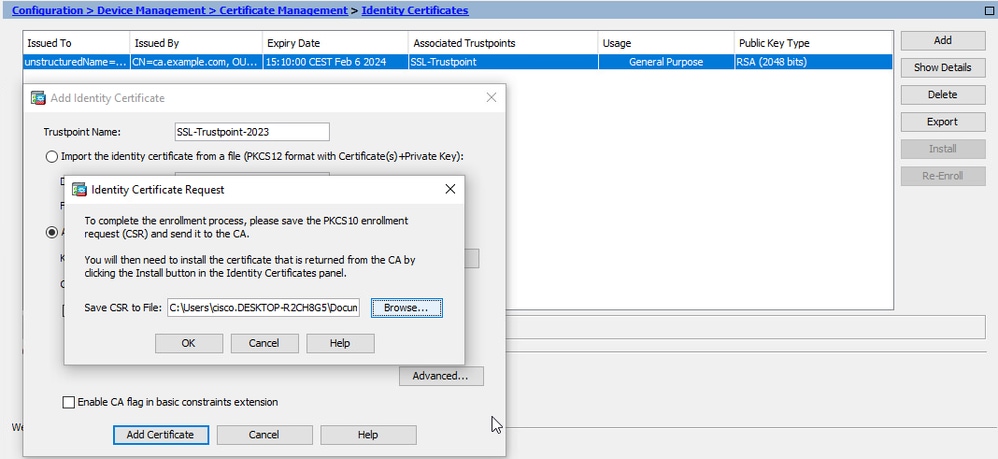

CSRの生成と保存

- [証明書の追加(Add Certificate)] をクリックします。

- CSR をローカル マシン上のファイルに保存するためのプロンプトが表示されます。

[Browse] をクリックします。 CSRを保存する場所を選択し、ファイルを拡張子.txtで保存します。

注:.txt 拡張子を付けてファイルを保存すると、テキストエディタ(メモ帳など)を使用して PKCS#10 要求を開き、表示することができます。

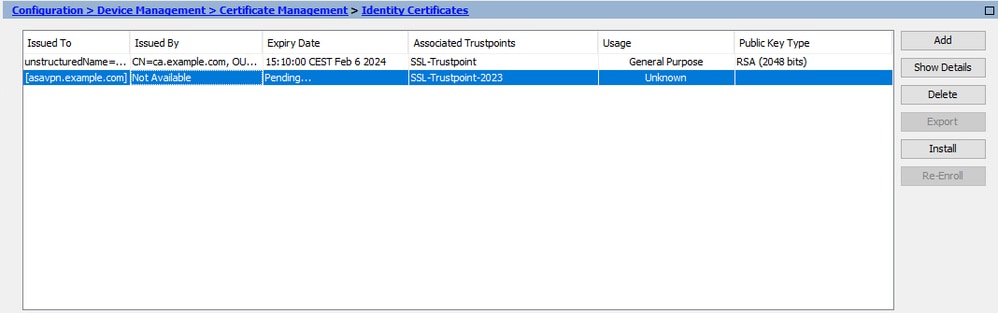

- これで、新しいトラストポイントがPending状態で表示されます。

- [証明書の追加(Add Certificate)] をクリックします。

ASDMを使用したPEM形式でのID証明書のインストール

インストール手順では、CAがCSRに署名し、PEMエンコード(.pem、.cer、.crt)された新しいID証明書およびCA証明書バンドルを提供することを前提としています。

-

CSRに署名したCA証明書のインストール

ID証明書に署名したCA証明書は、ID証明書用に作成されたトラストポイントにインストールできます。ID証明書が中間CAによって署名されている場合、このCA証明書をID証明書トラストポイントにインストールできます。階層のすべてのCA証明書はアップストリームであり、個別のCAトラストポイントにインストールできます。- Configuration > Device Management >Certificate Management >の順に移動し、CA Certificatesを選択します。[Add] をクリックします。

- トラストポイント名を入力し、Install From Fileを選択し、Browseボタンをクリックして、intermediate 証明書を選択します。または、テキストファイルのPEMエンコードCA証明書をテキストフィールドに貼り付けます。

注:ID証明書が中間CA証明書によって署名されている場合は、ID証明書のトラストポイント名と同じトラストポイント名を持つ中間証明書をインストールします。

- [Install Certificate] をクリックします。

この例では、新しい証明書が古い証明書と同じCA証明書で署名されています。同じCA証明書が2つのトラストポイントに関連付けられました。

- Configuration > Device Management >Certificate Management >の順に移動し、CA Certificatesを選択します。[Add] をクリックします。

-

ID 証明書のインストール

-

CSRの生成で以前作成したID証明書を選択します。[INSTALL] をクリックします。

注:ID証明書では、Issued ByフィールドをNot availableに、Expiry DateフィールドをPendingにそれぞれ設定できます。

- CAから受信したPEMでエンコードされたID証明書を含むファイルを選択するか、PEMでエンコードされた証明書をテキストエディタで開き、CAによって提供されたID証明書をテキストフィールドにコピーアンドペーストします。

注:ID証明書は、.pem、.cer、.crtの形式でインストールできます。

- [Install Certificate] をクリックします。

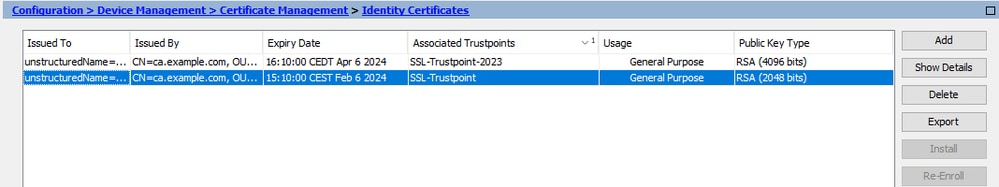

インストール後、古いID証明書と新しいID証明書が存在します。

-

-

ASDMを使用したインターフェイスへの新しい証明書のバインド

指定されたインターフェイスで終端するWebVPNセッションに新しいID証明書を使用するようにASAを設定する必要があります。-

[構成(Configuration)] > [リモートアクセスVPN(Remote Access VPN)] > [詳細(Advanced)] > [SSL設定(SSL Settings)] の順に移動します。

-

[証明書(Certificates)] で、WebVPN セッションの終端に使用されるインターフェイスを選択します。この例では、外部インターフェイスが使用されています。

[Edit] をクリックします。 -

[証明書(Certificate)] ドロップダウン リストで、新しくインストールした証明書を選択します。

-

[OK] をクリックします。

-

[APPLY] をクリックします。これで、新しいID証明書が使用されるようになります。

-

ASDMを使用したPKCS12ファイルに登録された証明書の更新

PKCS12登録証明書の証明書の更新では、新しいトラストポイントを作成して登録する必要があります。別の名前にする必要があります(登録年のサフィックスを含む古い名前など)。

PKCS12ファイル(.p12または.pfx形式)には、ID証明書、キーペア、およびCA証明書が含まれています。たとえば、ワイルドカード証明書の場合はCAによって作成され、別のデバイスからエクスポートされます。これはバイナリファイルであり、テキストエディタでは表示できません。

-

更新されたID証明書とCA証明書をPKCS12ファイルからインストールする

ID証明書、CA証明書、およびキーペアを1つのPKCS12ファイルにバンドルする必要があります。- Configuration > Device Management > Certificate Managementの順に移動し、Identity Certificatesを選択します。

- [Add] をクリックします。

- 新しいトラストポイント名を指定します。

- [アイデンティティ証明書をファイルからインポートする(Import the identity certificate from a file)] ラジオ ボタンをクリックします。

- PKCS12 ファイルの作成に使用するパスフレーズを入力します。

- [証明書の追加(Add Certificate)] をクリックします。

注:CA証明書チェーンが含まれたPKCS12をインポートすると、ASDMは、-numberサフィックスが追加された名前でアップストリームCAトラストポイントを自動的に作成します。

-

ASDMを使用したインターフェイスへの新しい証明書のバインド

指定されたインターフェイスで終端するWebVPNセッションに新しいID証明書を使用するようにASAを設定する必要があります。-

[構成(Configuration)] > [リモートアクセスVPN(Remote Access VPN)] > [詳細(Advanced)] > [SSL設定(SSL Settings)] の順に移動します。

-

[証明書(Certificates)] で、WebVPN セッションの終端に使用されるインターフェイスを選択します。この例では、外部インターフェイスが使用されています。

[Edit] をクリックします。 -

[証明書(Certificate)] ドロップダウン リストで、新しくインストールした証明書を選択します。

-

[OK] をクリックします。

-

[APPLY] をクリックします。

これで、新しいID証明書が使用されるようになります。

-

確認

サードパーティベンダーの証明書が正常にインストールされ、SSL VPN接続に使用されていることを確認するには、次の手順を実行します。

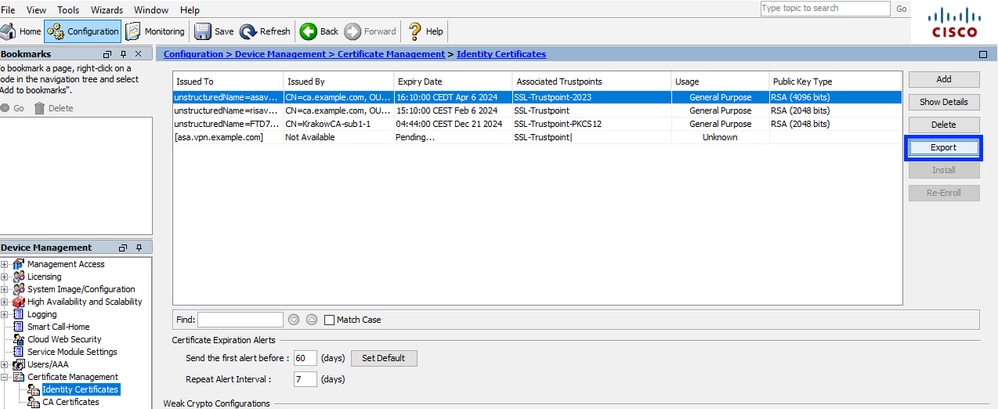

ASDM を使用してインストールされた証明書の表示

- [構成(Configuration)] > [リモートアクセスVPN(Remote Access VPN)] > [証明書の管理(Certificate Management)] の順に移動して、[アイデンティティ証明書(Identity Certificates)] を選択します。

- サードパーティベンダーによって発行されたID証明書が表示される場合があります。

トラブルシュート

このdebugコマンドは、SSL証明書のインストールが失敗した場合にCLIで収集されます。

- debug crypto ca 14

よく寄せられる質問(FAQ)

Q. PKCS12とは何ですか。

A. 暗号化では、PKCS12で、多くの暗号化オブジェクトを1つのファイルとして保存するために作成されるアーカイブファイル形式が定義されています。通常、秘密キーをX.509証明書とバンドルしたり、信頼のチェーンのすべてのメンバーをバンドルしたりするために使用されます。

Q. CSRとは何ですか。

A. 公開キーインフラストラクチャ(PKI)システムでは、証明書署名要求(CSRまたは認証要求とも呼ばれます)は、デジタルID証明書の申請のために申請者から公開キーインフラストラクチャの登録局に送信されるメッセージです。通常は、証明書を発行できる公開キー、署名付き証明書を識別するために使用される情報(サブジェクトのドメイン名など)、および整合性の保護(デジタル署名など)が含まれます。

Q. PKCS12のパスワードはどこにありますか。

A. 証明書および鍵ペアがPKCS12ファイルにエクスポートされる場合、パスワードはexportコマンドに指定されます。 pkcs12ファイルをインポートするには、CAサーバの所有者または別のデバイスからPKCS12をエクスポートしたユーザがパスワードを提供する必要があります。

Q. ルートとアイデンティティの違いは何ですか。

A. 暗号化およびコンピュータセキュリティでは、ルート証明書は、ルート認証局(CA)を識別する公開キー証明書です。ルート証明書は自己署名であり(証明書がクロス署名されたルートによって発行された場合など、複数の信頼パスを持つことが可能です)、X.509ベースの公開キーインフラストラクチャ(PKI)の基盤を形成します。公開鍵証明書は、デジタル証明書またはID証明書とも呼ばれ、公開鍵の所有権を証明するために使用される電子文書です。証明書には、キーに関する情報、所有者の識別情報(サブジェクトと呼ばれます)、証明書の内容を検証したエンティティ(発行者と呼ばれます)のデジタル署名が含まれます。署名が有効で、証明書を検査するソフトウェアが発行者を信頼する場合、そのキーを使用して証明書のサブジェクトと安全に通信できます。

Q. 証明書をインストールしましたが、機能しないのはなぜですか。

A. これは、次のようなさまざまな理由が考えられます。

1. 証明書とトラストポイントが設定されているが、それを使用するプロセスにバインドされていない。 たとえば、使用されるトラストポイントは、AnyConnectクライアントを終端する外部インターフェイスにバインドされません。

2. PKCS12ファイルがインストールされていますが、中間CA証明書がPKCS12ファイルにないため、エラーが発生します。中間CA証明書を信頼できる証明書として持つが、ルートCA証明書を信頼できないクライアントは、証明書チェーン全体を検証できず、サーバID証明書を信頼できないとしてレポートできません。

3. 誤った属性が設定された証明書は、インストールが失敗したり、クライアント側のエラーを引き起こす可能性があります。たとえば、特定の属性が誤った形式でエンコードされている場合があります。もう1つの理由は、ID証明書にサブジェクト代替名(SAN)がないか、サーバへのアクセスに使用されるドメイン名がSANとして存在しないことです。

Q.新しい証明書をインストールするにはメンテナンス期間が必要ですか。それとも、ダウンタイムが発生しますか。

A. 新しい証明書(IDまたはCA)のインストールによってシステムが中断されることはなく、ダウンタイムが発生したり、メンテナンス期間が必要になることはありません。既存のサービスに対して新しい証明書を使用できるようにするには、変更が必要であり、変更要求/メンテナンスウィンドウが必要です。

Q. 証明書を追加または変更すると、接続しているユーザを切断できますか。

A. いいえ、現在接続されているユーザの接続は維持されます。証明書は接続の確立時に使用されます。ユーザが再接続すると、新しい証明書が使用されます。

Q. ワイルドカードを使用してCSRを作成するにはどうすればよいのですか。またはサブジェクト代替名(SAN)を選択してください。

A. 現在、ASA/FTDではワイルドカードを使用してCSRを作成できませんが、このプロセスはOpenSSLを使用して実行できます。CSRおよびIDキーを生成するには、次のコマンドを実行します。

openssl genrsa -out id.key 2048

openssl req -out id.csr -key id.key -new

トラストポイントが完全修飾ドメイン名(FQDN)属性で設定されている場合、ASA/FTDによって作成されるCSRには、その値を持つSANが含まれます。CAがCSRに署名するときに追加できるSAN属性を増やすか、OpenSSLを使用してCSRを作成できます

Q. 証明書の置き換えは、すぐに有効になりますか。

A. 新しいサーバID証明書は新しい接続だけに使用されます。新しい証明書は、変更後すぐに使用できる状態になっていますが、実際には新しい接続で使用されます。

Q.インストールが正常に動作しているかどうかを確認するには、どうすればよいですか。

A. 確認するCLIコマンドは、show crypto ca cert <trustpointname>

Q. ID証明書、CA証明書、および秘密キーからPKCS12を生成する方法は?

A. PKCS12は、次のコマンドを使用してOpenSSLで作成できます。

openssl pkcs12 -export -out p12.pfx -inkey id.key -in id.crt -certfile ca.crt

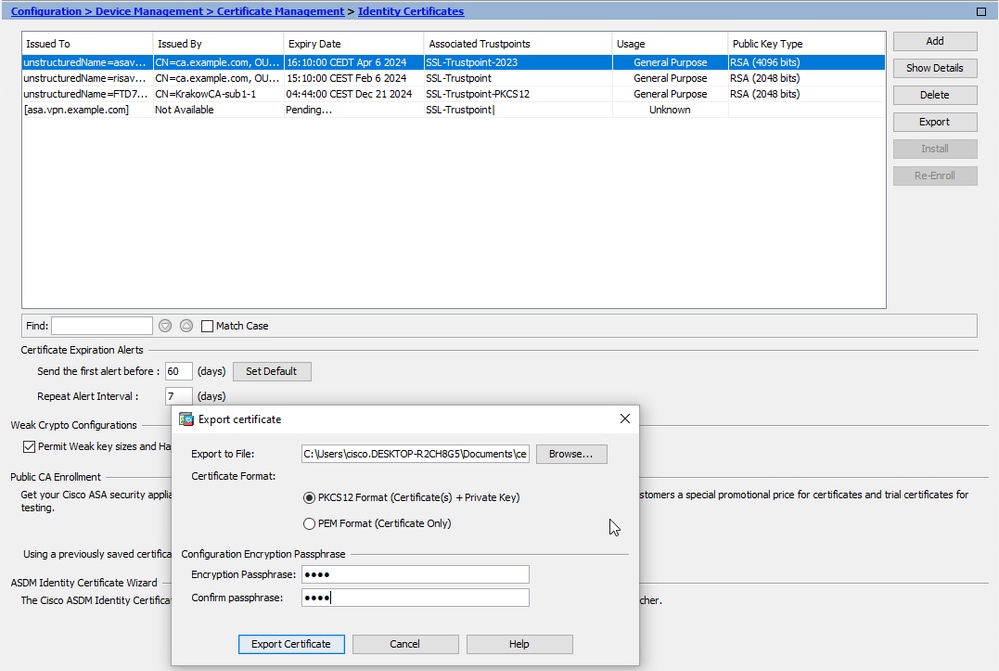

Q. 証明書をエクスポートして新しいASAにインストールする方法

A.

-

CLIの場合:crypto ca export <trustpointname> pkcs12 <password>コマンドを使用します。

-

ASDMを使用する場合:

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動し、Identity Certificateを選択します。[Export] をクリックします。

- ファイルのエクスポート先を選択し、エクスポートパスワードを指定して、Export Certificateをクリックします。

エクスポートされた証明書は、コンピュータのディスクに保存できます。パスフレーズを安全な場所に置いてください、ファイルはそれなしでは役に立ちません。

- Configuration > Device Management > Certificate Management > Identity Certificatesの順に移動し、Identity Certificateを選択します。[Export] をクリックします。

Q. ECDSAキーを使用している場合、SSL証明書の生成プロセスは異なりますか。

A. 設定の唯一の違いは、RSAキーペアの代わりにECDSAキーペアを生成できるキーペア生成ステップです。手順のそれ以外の部分は変わりません。

Q. 新しいキーペアを生成する必要があるのは常ですか。

A.キーペアの生成手順はオプションです。既存のキーペアを使用できます。PKCS12の場合、キーペアは証明書と一緒にインポートされます。それぞれの登録/再登録タイプについては、「キーペア名の選択」セクションを参照してください。

Q. 新しいID証明書用に新しいキーペアを生成することは安全ですか。

A. このプロセスは、新しいキーペアの名前が使用されている限り安全です。この場合、古いキーペアは変更されません。

Q. ファイアウォールを交換するとき(RMAなど)にキーを再生成する必要がありますか。

A. 設計上、新しいファイアウォールでは、古いファイアウォールにキーペアは存在しません。

実行コンフィギュレーションのバックアップには、キーペアは含まれません。ASDMで実行される完全バックアップには、キーペアを含めることができます。

ID証明書は、ASDMまたはCLIを使用して、失敗する前にASAからエクスポートできます。 フェールオーバーペアの場合は、write standbyコマンドを使用して、証明書とキーペアをスタンバイユニットに同期します。フェールオーバーペアの1つのノードを交換する場合は、基本的なフェールオーバーを設定し、その設定を新しいデバイスに適用するだけで十分です。

キーペアがデバイスで失われ、バックアップがない場合は、新しいデバイスに存在するキーペアを使用して新しい証明書に署名する必要があります。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

4.0 |

15-Nov-2024

|

機械翻訳と書式設定を更新。 |

3.0 |

25-Jul-2024

|

代替テキスト、スタイルの問題、式、句読点/大文字の使用を更新。 |

2.0 |

22-Apr-2023

|

共同作成者リストを更新しました。 |

1.0 |

19-Apr-2023

|

初版 |

フィードバック

フィードバック