はじめに

このドキュメントでは、ISPによるDNSハイジャックおよびリダイレクションをトラブルシューティングする方法について説明します。

概要

一部のお客様は、DNSでUmbrellaのリゾルバにポイントしているにもかかわらず、Umbrellaが期待どおりに動作していないと感じています。

多くのインターネットサービスプロバイダー(ISP)は、一種のDNSハイジャックを使用して、ユーザのDNS要求を制御できます。この理由はさまざまですが、ユーザが未知のドメインにアクセスする際に統計を収集したり、広告を返したりすることが多く、コンテンツフィルタリングの理由が考えられます。一部の政府は、検閲のためにDNSハイジャックを利用し、ユーザを政府が許可したサイトにリダイレクトしています。

ISPまたはルータ/モデムの設定によっては、このDNSハイジャックが原因でDNS要求がUmbrellaに到達しない場合があります。この記事では、この問題の影響を受けているかどうか、および問題を解決するために次に行う作業を確認できます。

DNS要求がUmbrellaに到達しているかどうかを確認する方法

- 最初に、エンドポイントデバイスがUmbrellaリゾルバ(208.67.220.220および208.67.222.222)をポイントするように設定されていることを確認します。

- DNSが内部DNSサーバーを指している場合は、DNSサーバーのフォワーダー設定がUmbrellaを指すように構成されていることを確認してください。

- Umbrellaを使用しているかどうかを確認するためにコンピュータをテストするには、https://welcome.umbrella.com/に移動します。成功したメッセージが表示されない場合は、ISPがDNSトラフィックを傍受している可能性があります。

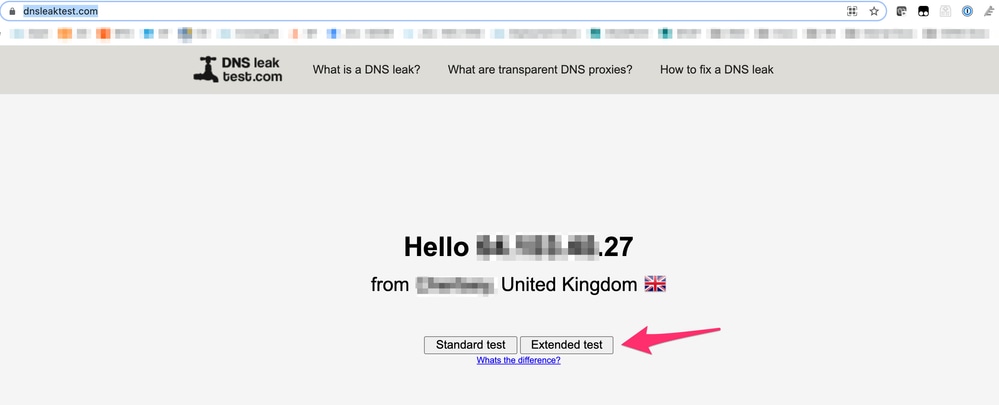

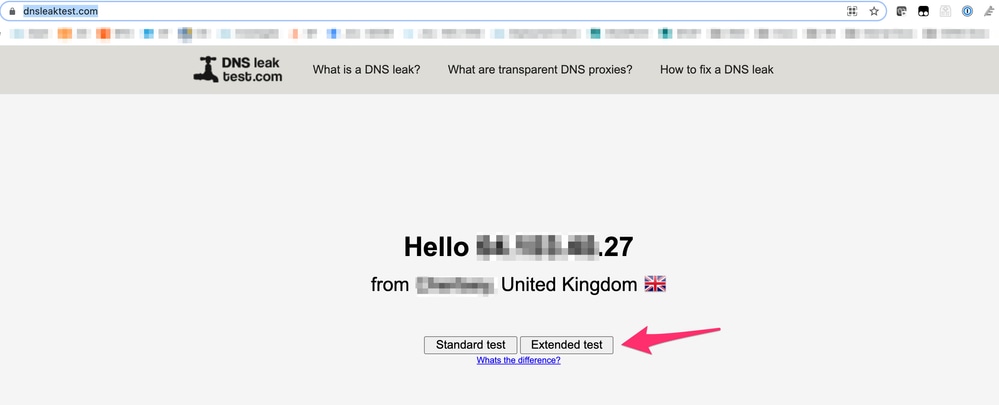

- このツールを使用して「拡張テスト」を実行し、使用しているDNSリボルバを確認します:https://www.dnsleaktest.com/.

10270213564692

10270213564692

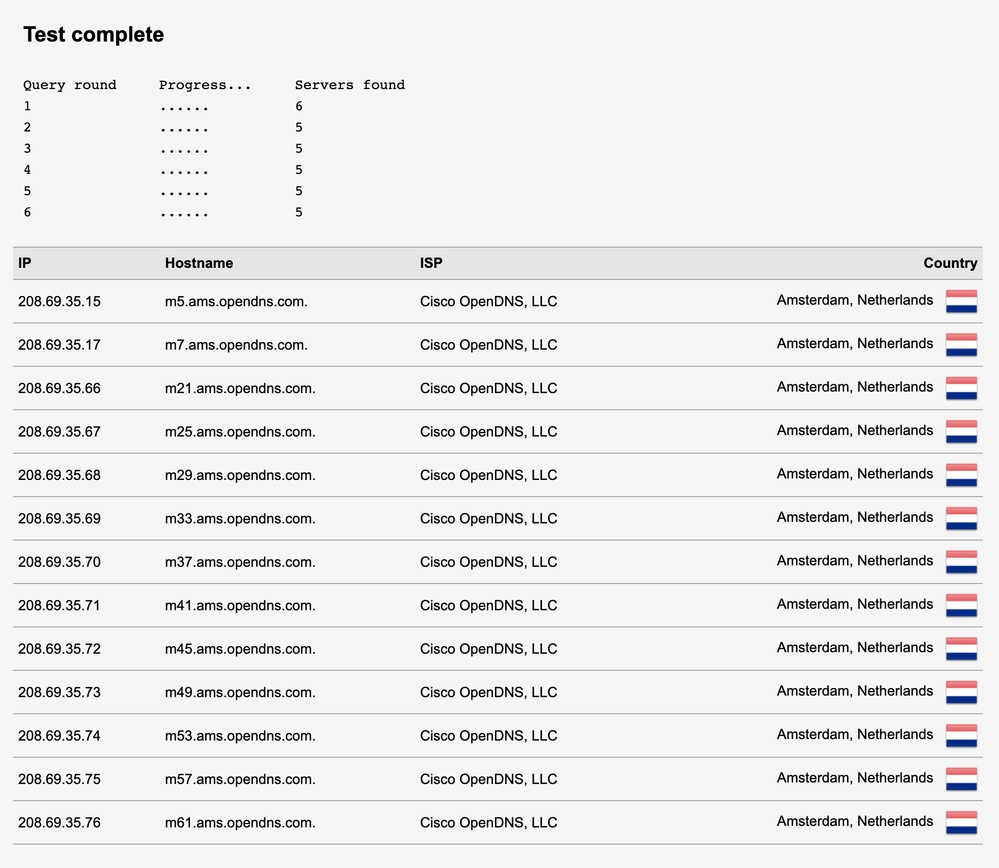

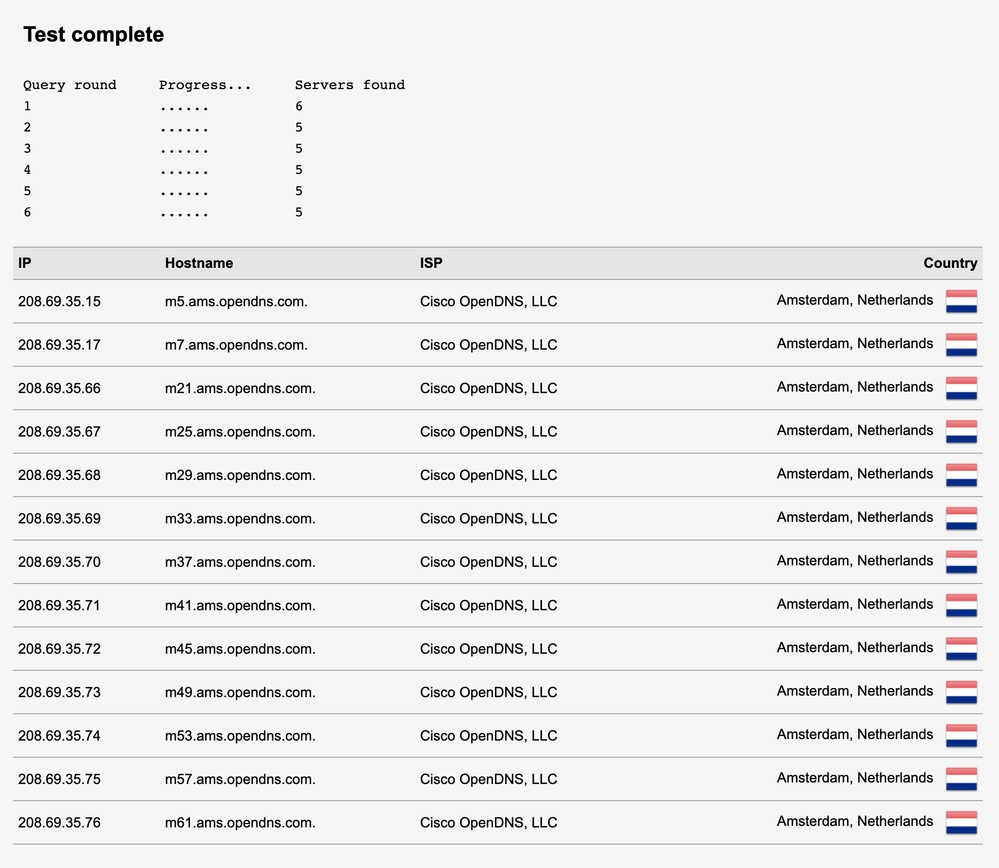

- これは、DNSがUmbrella/OpenDNSに到達する「正常な」動作シナリオの例です。

10270203031060

10270203031060

注:ご覧のように、すべてのホップがCisco OpenDNSとして表示されます。他のサードパーティDNSサーバは表示されていません。これは、Cisco Umbrellaが途中のすべてのステップでDNS要求を処理することを意味します。

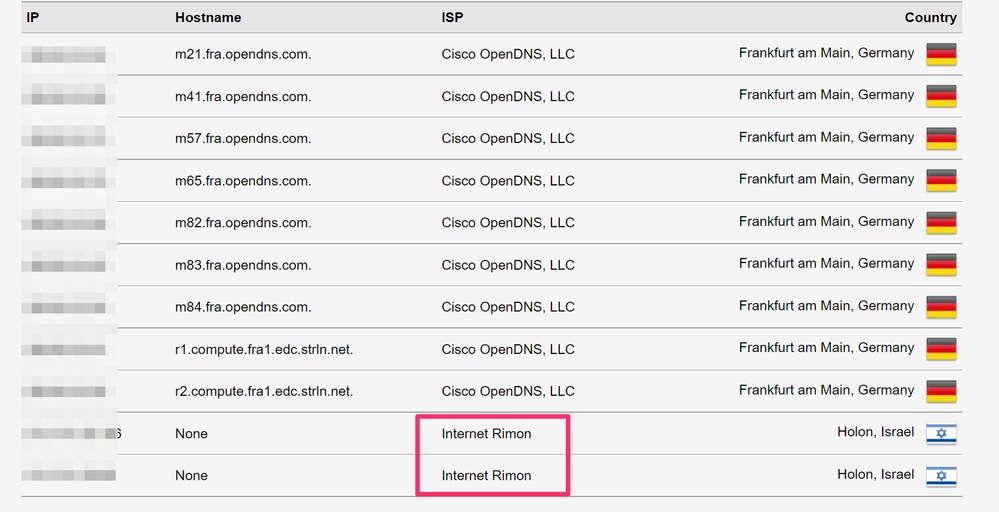

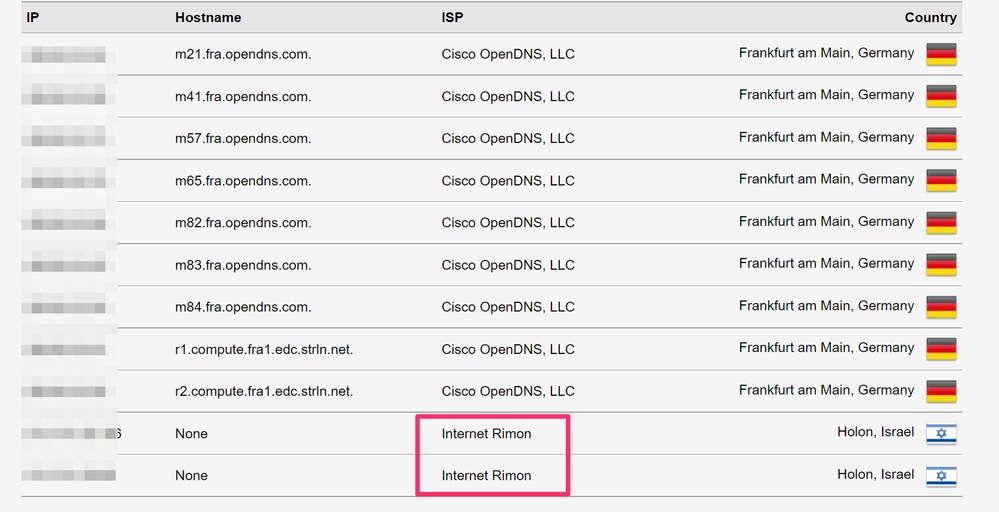

- DNSがISPによってハイジャックまたはインターセプトされる「悪い」非動作シナリオの例を次に示します。

10270203443220

10270203443220

注:赤いボックスで示されているように、このシナリオでは、「Internet Rimon」という名前のISPがDNS要求に応答していることがわかります。これは、Umbrellaが最終的なDNSクエリーに応答せず、代わりにISPがこのDNSトラフィックをハイジャックしていることを示しています。

次のステップ

ISPがDNSクエリをハイジャックしていることが判明した場合は、ISPのテクニカルサポートチームに連絡して、ルータ/モデムのDNSリダイレクションを無効にするためさらに支援を受けてください。要求がUmbrellaに到達する前にDNSリダイレクションが行われているため、サポート対象外です。

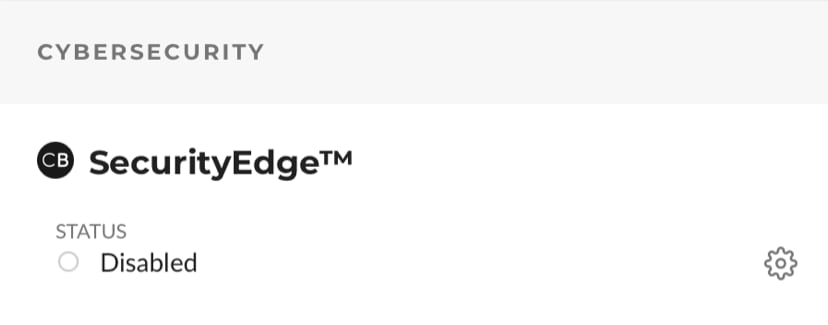

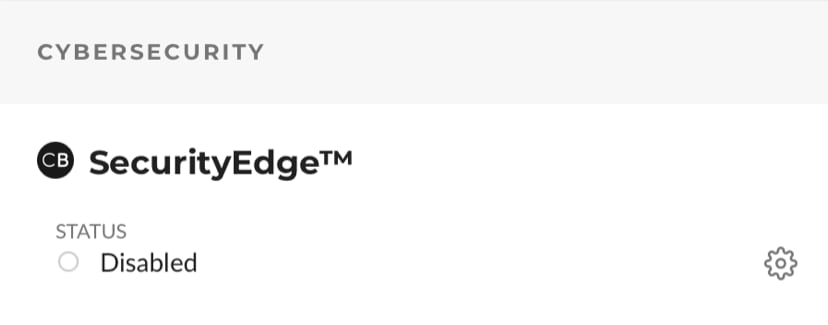

注:Comcastは、「SecurityEdge」という機能を提供します。これは、クライアントデバイスレベルで設定されたものをすべて上書きするDNSフィルタリングサービスです。組織がSecurityEdgeを有効にしたComcastモデムの背後にある場合、すべてのDNSクエリはNetActuateまたはComcast DNSサーバーにリダイレクトされます。お客様は、Comcastポータルにログインし、[インターネット]タブの[SecurityEdge]をオフにすることで、この機能を無効にすることができます。ComcastサービスがSecurityEdgeで有効になっているかどうか、無効にする方法がわからない場合は、Comcastサポートチームにお問い合わせください。

16151650344212

16151650344212

ISPでこの問題を解決した後、再度https://welcome.umbrella.com/にアクセスして、Umbrellaを使用しているかどうかをテストできます。ISPに問い合わせた後も問題が解決しない場合は、サポートチームにお問い合わせください。

フィードバック

フィードバック