FTDのローカル管理者に対する最大ログイン失敗回数の設定

お問い合わせ内容

目的は、Cisco Secure Firewall Threat Defense(FTD)のローカル管理者アカウントに対するログイン試行の最大失敗回数を設定することです。

要求には、グラフィカルユーザインターフェイス(GUI)とコマンドラインインターフェイス(CLI)の両方を使用してこの制限を設定するためのガイダンスが含まれています。

管理アカウントをブルートフォースログインの試行から保護する。

環境

製品:Cisco Secure Firewall

ソフトウェアバージョン:任意

ログイン試行失敗の制限の設定に必要な設定のサポート

解決策

セキュアファイアウォールの管理方法に応じて、2つの異なるケースがあります。

デフォルト動作

FDMで管理されるファイアウォール

デフォルトでは、ファイアウォールデバイスマネージャ(FDM)で管理されるセキュアファイアウォール上のローカル管理者アカウントに対してmaxfailedloginsを設定することはできません。

> configure user maxfailedlogins admin 5 Unable to modify admin account.

FMCで管理されるファイアウォール

デフォルトでは、Cisco Firewall Management Center(FMC)で管理されるローカル管理者アカウントにmaxfailedloginsを設定することはできません。

> configure user maxfailedlogins admin 5 Unable to modify admin account.

解決策

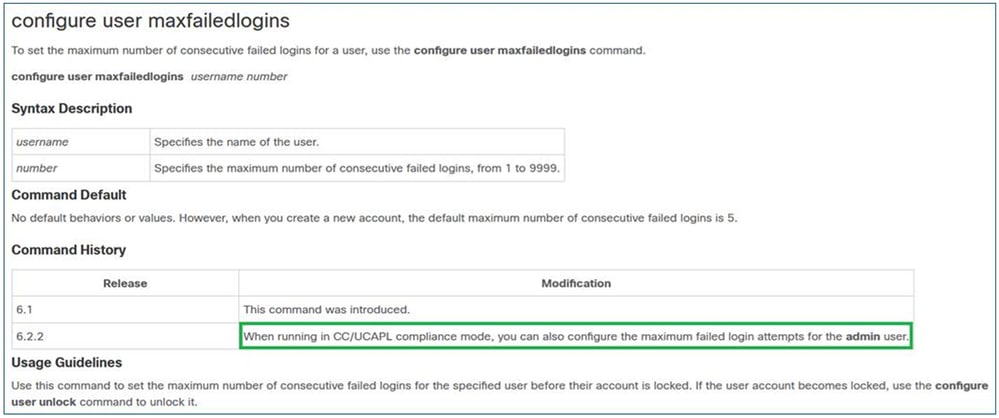

FMC管理対象のファイアウォールでこの制限を克服するには、ファイアウォールでコンプライアンスモードを有効にする必要があります。 これは、Cisco FTDコマンドリファレンスに記載されています。

inline_image_0.png(インラインイメージ_0.png)

inline_image_0.png(インラインイメージ_0.png)CCおよびUCAPL準拠

セキュリティ製品を強化するための要件を指定するセキュリティコンプライアンス標準です。

maxfailedloginsの場合、関連情報はSecurity Certifications Complianceにあります。

重要事項

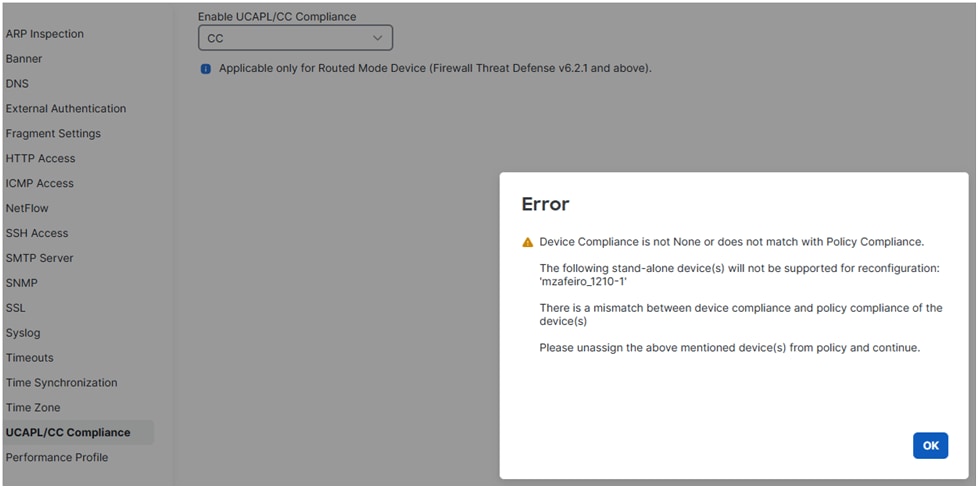

まず、FTDでCCまたはUCAPLコンプライアンスを有効にすると、変更を元に戻せなくなります。 元に戻そうとすると、次のようになります。

inline_image_0.png(インラインイメージ_0.png)

inline_image_0.png(インラインイメージ_0.png)コンプライアンスモードを有効にしてポリシーを展開すると、FTDがリブートします。

maxfailedloginsの場合、CCを使用すると最大9999件の失敗の試行を設定できますが、UCAPLを使用すると最大3件まで設定できます。

FTDでCCまたはUCAPL準拠を有効にする

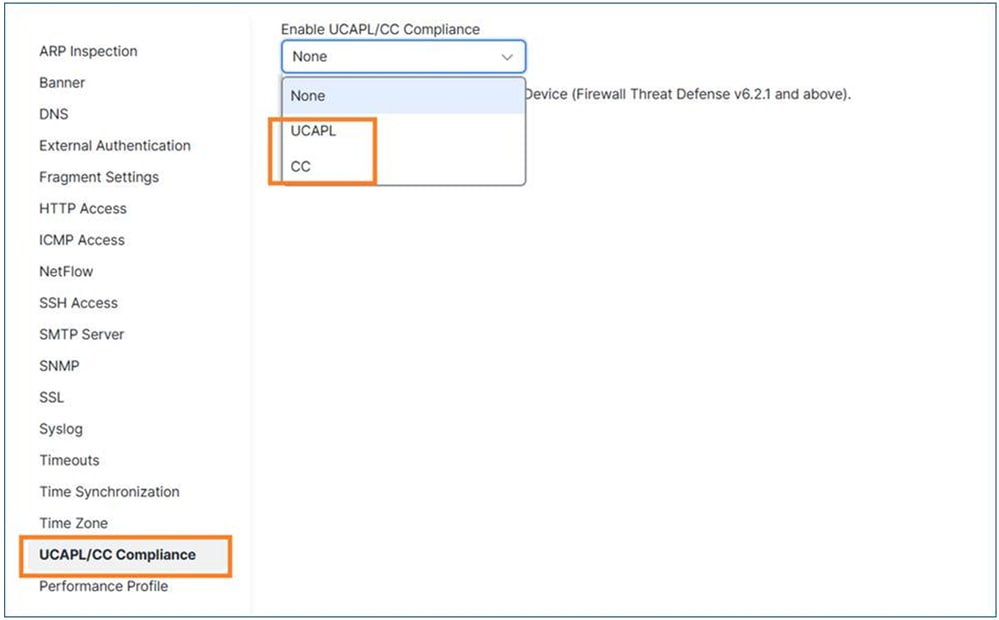

ステップ1:FMCで、デバイス/プラットフォーム設定に移動します。

ステップ2:2つのコンプライアンスモード(UCAPまたはCC)のいずれかを有効にします。 変更は取り消すことができないため、『Security Certifications Compliance guide(セキュリティ認定コンプライアンスガイド)』をよくお読みになることを強くお勧めします。

inline_image_0.png(インラインイメージ_0.png)

inline_image_0.png(インラインイメージ_0.png)ステップ3:これが完了したら、プラットフォーム設定ポリシーをFTDに割り当て(まだ割り当てられていない場合)、展開する必要があります。

導入が完了すると、FTDデバイスは自動的にリブートします。

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

ステップ4:ファイアウォールが再起動したら、maxfailedlogins 設定を構成できます。 UCAPLを選択した場合は、最大3回までのログイン試行の失敗を設定できます。

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

CCの場合は、9999まで設定できます。

> configure user maxfailedlogins admin 9999 >

ステップ5:show userコマンドを使用して、設定を確認します。

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

ヒント:管理者ユーザがロックされた場合に備えて、config権限を持つ別のユーザを用意しておいてください。

ロックされた管理者ユーザのロック解除

maxfailedlogins 3を設定した場合、3回失敗すると管理者アカウントがロックされます。

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

その場合は、別のユーザでログインし、管理者ユーザのロックを手動で解除する必要があります。

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

デバイスマネージャ(FDM)で管理されるファイアウォール

FDMは現在、CCまたはUCAPLコンプライアンスモードをサポートしていません。

関連する機能拡張:CSCws76567 ENH:Firepower Device ManagerでのCC/UCAPLサポートの追加

この機能が重要な場合は、CSCws76567で参照される関連する機能拡張要求のプライオリティ設定について、担当のアカウントマネージャと話し合うことをお勧めします。

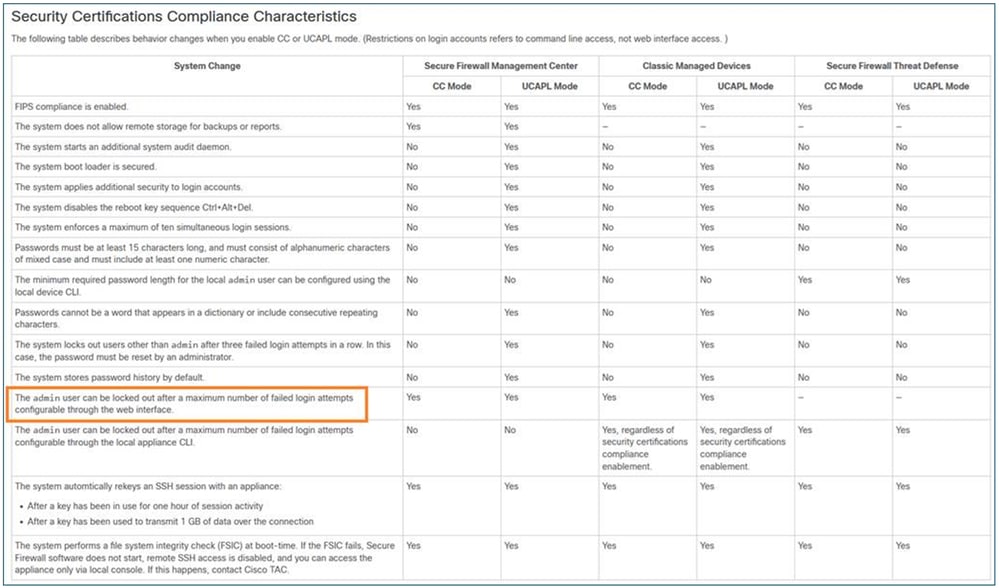

Web GUIアクセスで失敗するログイン試行の最大数の設定

CLIログインと同様に、この機能はCCまたはUCAPLコンプライアンスモードが有効になっている場合にのみ使用できます。

inline_image_0.png(インラインイメージ_0.png)

inline_image_0.png(インラインイメージ_0.png)参考

FDM管理対象デバイスではCCまたはUCAPLモードを使用できないため、Web GUIアクセスに失敗するログイン試行の最大数を設定できません(拡張機能CSCws76567を参照)。

原因

- FMC管理対象デバイスでは、CCまたはUCAPLコンプライアンスモードが有効になっている場合にのみ、このオプションを使用できます。

- FDM管理対象デバイスに関して、この機能ギャップに対処し、Firewall Device ManagerのCommon Criteria(CC)およびUCAPL準拠のサポートを追加するために、機能拡張要求(CSCws76567)が提出されています。

関連コンテンツ

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

21-Apr-2026

|

一部の書式が変更されました。 |

1.0 |

14-Apr-2026

|

初版 |

フィードバック

フィードバック