はじめに

このドキュメントでは、SPFおよびDKIMで失敗する可能性があるEメールセキュリティアプライアンス(ESA)メッセージを監視するためのコンテンツフィルタの作成方法について説明します。

前提条件

- Cisco Eメールセキュリティアプライアンス(ESA)製品の知識

- Sender Policy Framework(SPF)およびDomainKeys Identified Mail(DKIM)の電子メール認証方式に関する基本的な知識があること。

要件

- メールフローポリシーのいずれかでSPFとDKIMの検証が有効になっている。

- コンテンツフィルタを作成および実装できる適切なユーザロール。

- コマンドラインオプションを使用してフィルタの一致を検索する場合は、アプライアンスへのCLIアクセスが可能です。

背景説明

コンテンツフィルタを実装してこの2つのメカニズムを監視すると、可視性、追跡、さらには、これらの電子メール認証テクノロジーで失敗する可能性のあるメッセージをエクスポートして、今後の参照や組織のニーズに対応し、将来の実装の決定にも役立てることができる利点があります。

SPFとDKIMとは

SPFとDKIMは、電子メールメッセージのセキュリティを維持するメカニズムです。これらのプロトコルでは、承認されていないサーバーがドメインから送信されたかのようにメッセージを送信することを防止できます。また、受信者は、組織から送信された電子メールを確認することもできます。

SPFレコードは、認証カバレッジと配信可能性を向上させ、ドメインに必要なレベルのセキュリティを促進するのに役立ちます。SPFは受信側の電子メールサーバで適用され、送信者のIPアドレス、電子メールのFROMヘッダーのドメイン、およびそのドメインのDNS SPFレコードで許可されている送信者のリストを確認します。送信者のIPアドレスがリストにない場合、配信に失敗する可能性があります。

SPFはサーバがドメインとして送信できるかどうかを示し、DKIMは電子メールを検査します。これは、受信者サーバが電子メールを元の場所までトレースすることを可能にするシグニチャの形式です。

DKIMは、電子メールが本物であること、転送中に変更されていないこと、および実際にサーバから送信されたことを確認する方法を提供します。DKIMが失敗した場合、受信者は電子メールを信頼できないと見なし、電子メールの処理方法を決定するのは受信者の責任です。ほとんどの場合、受信者の一部のスパムフォルダに入りますが、完全に破棄することもできます。

設定

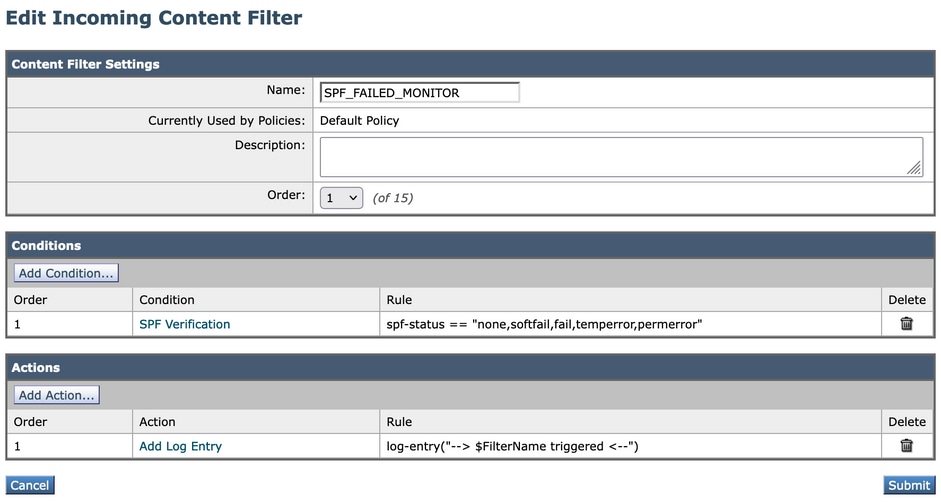

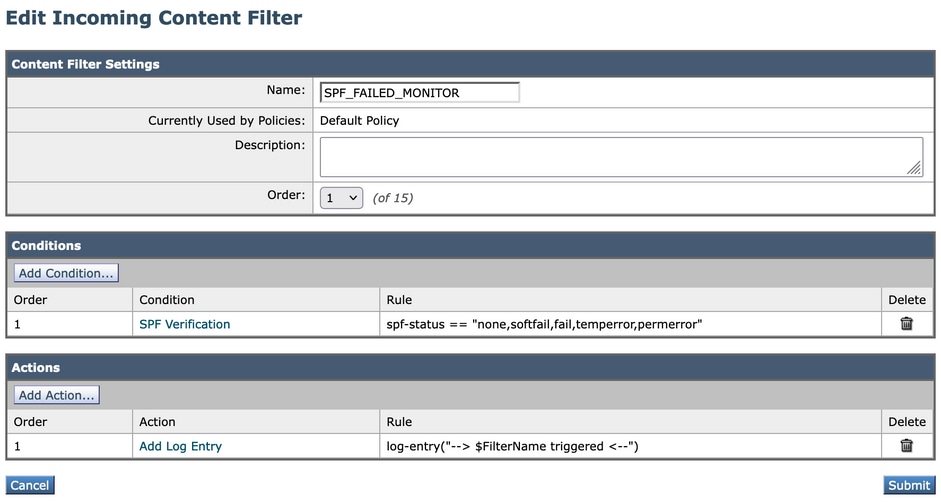

SPFモニタ用の着信コンテンツフィルタを作成します。

- ESAのGUIで、Mail Policies > Incoming Content Filtersの順に移動します。

- Add Filterをクリックします。

- 名前フィールドで、フィルタを識別するための適切な名前を使用します。この例では、SPF_FAILED_MONITORです。

- Add Conditionをクリックします。

- 左側で、SPF検証を検索します。None、SoftFail、Fail、TempError、PermErrorです。

- これらのオプションをチェックしたら、そのウィンドウの下部にあるOkをクリックします。

- ここで、Add Actionをクリックし、左側でAdd Log Entryを選択します。

- テキストフィールドには、最適なテキストを追加できます。この場合は、—> $FilterName triggered <—のようになります。

注:ログエントリを使用すると、このフィルタがESA内でトリガーされるタイミングをより詳細に制御して可視化できます。たとえば、コマンドラインを使用してトラブルシューティングを行う場合は、アクティブ化されたフィルタをより詳細に把握できます。

例:

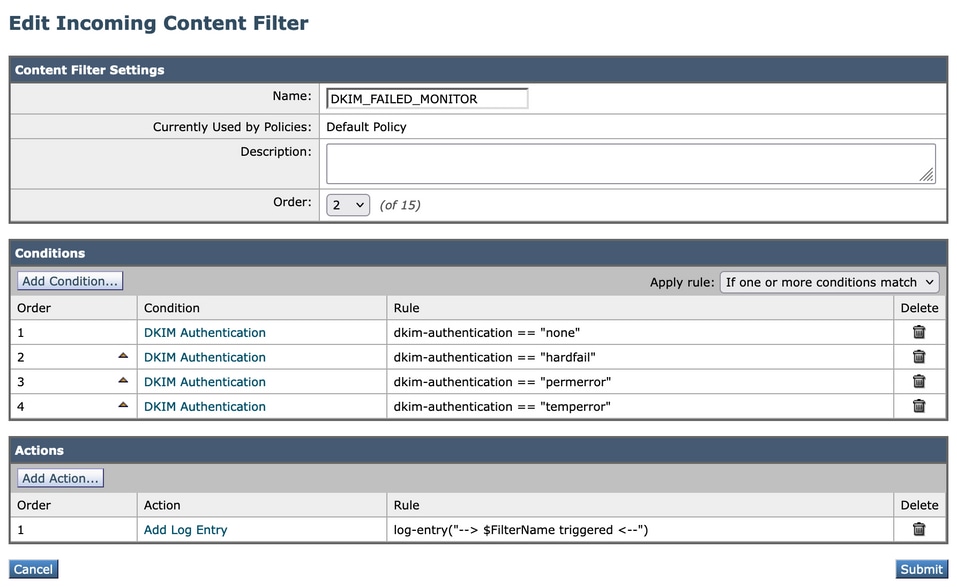

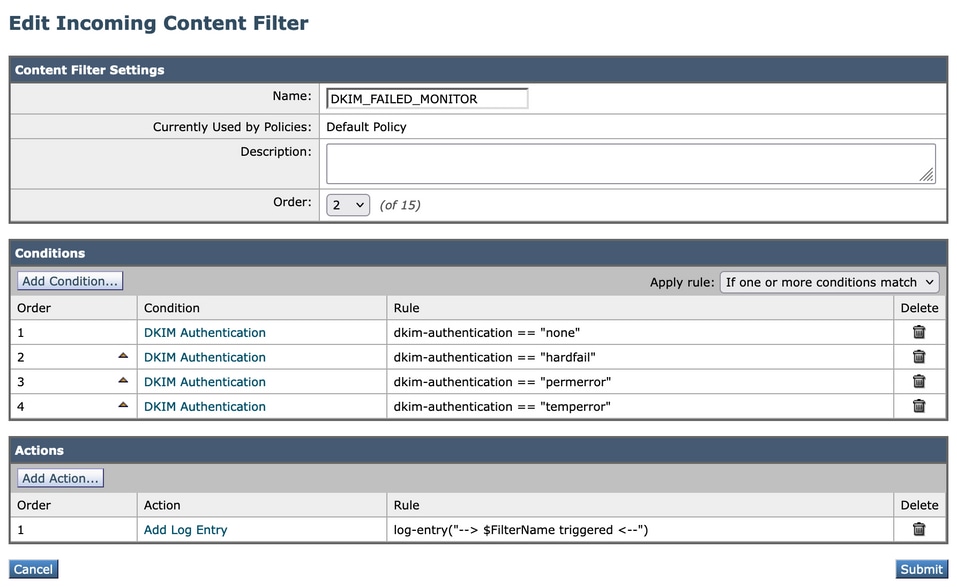

DKIMモニタの着信コンテンツフィルタを作成します。

- ESA GUIで、Mail Policies > Incoming Content Filtersに移動します。

- Add Filterをクリックします。

- 名前フィールドで、フィルタを識別するための適切な名前を使用します。この場合は、DKIM_FAILED_MONITORを使用します。

- Add Conditionをクリックします。

- 左側で、DKIM認証を検索します。ここでは、none、hardfail、permerror、temperrorを使用します。

- これらのオプションをチェックしたら、そのウィンドウの下部にあるOkをクリックします。

- SPF設定とは異なり、このDKIMコンテンツフィルタでは、認証結果ごとに条件を追加する必要があります。

- 条件を追加したら、Add Actionをクリックし、左側でAdd Log Entryを選択します。

- テキストフィールドに、最適なテキストを追加できます。この場合は次のようになります。—> $FilterName triggered <—

例:

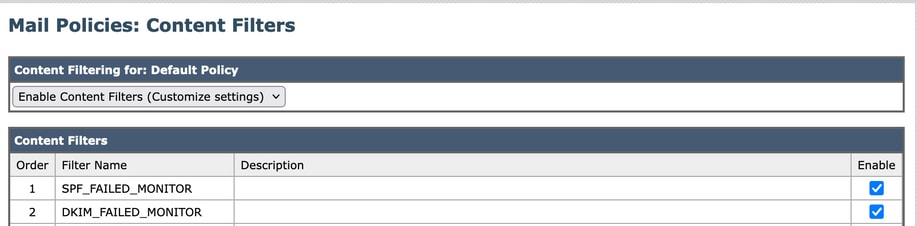

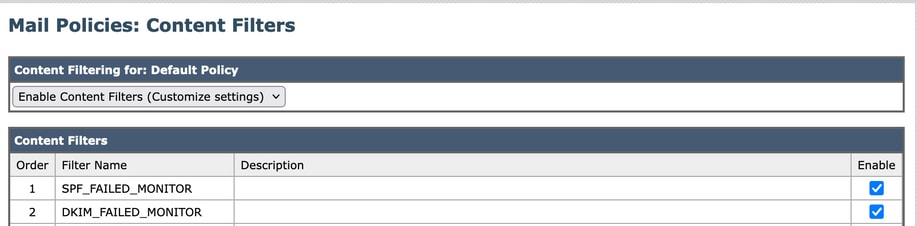

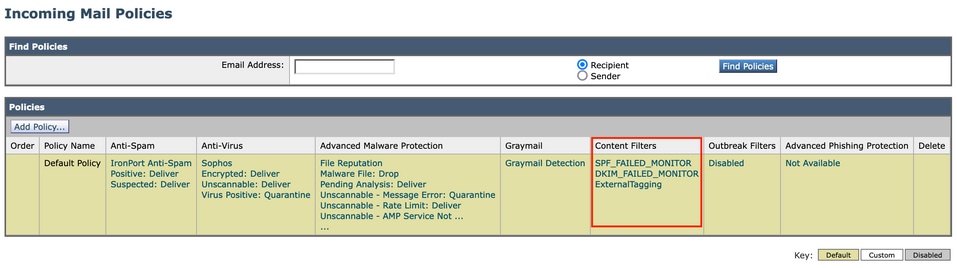

受信メールポリシーへの着信コンテンツフィルタを有効にします。

両方のコンテンツフィルタがすでに設定されている場合は、着信メールポリシーでそれらを有効にする必要があります。これを行うには、次の手順を実行します。

- ESAのGUIで、Mail Policies > Incoming Mail Policiesの順に移動します。

- コンテンツフィルタが機能するポリシーを選択する必要があります。この場合は、デフォルトポリシーを使用します。

- コンテンツフィルタに関連する7番目の列に移動し、その列に表示されるフィールドをクリックします。

-

「Content Filtering for: Default Policy」というウィンドウが表示されます。

-

次に、[コンテンツフィルタを有効にする(設定をカスタマイズ)]オプションを選択します。このオプションを使用すると、そのポリシーで有効にするコンテンツフィルタを選択できます。

-

次に [Submit] をクリックします。

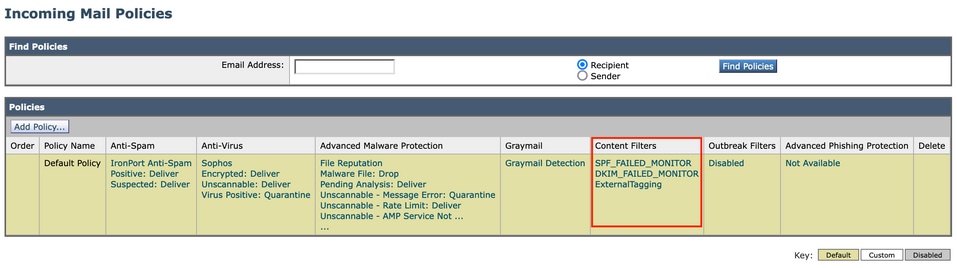

- Submitをクリックすると、受信メールポリシーに戻り、Content Filtersカラムに新しいフィルタが追加されたことが表示されます。

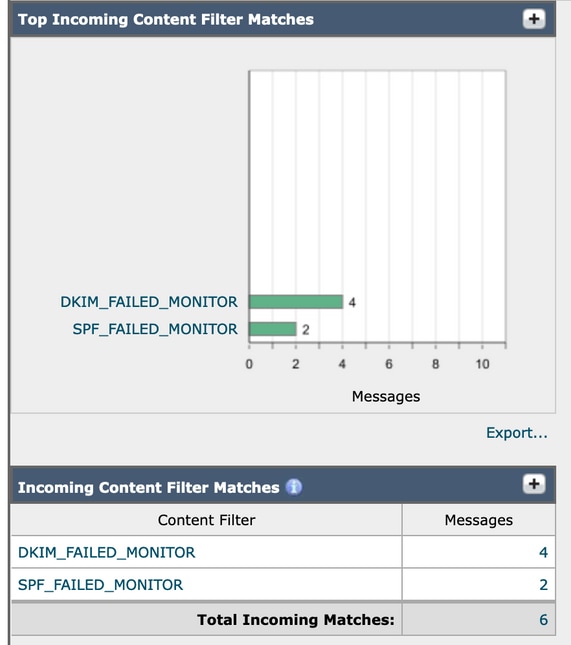

結果の確認

これらのコンテンツフィルタの結果を確認するには、モニタオプションでGUIまたはコマンドラインアクセスを使用します。

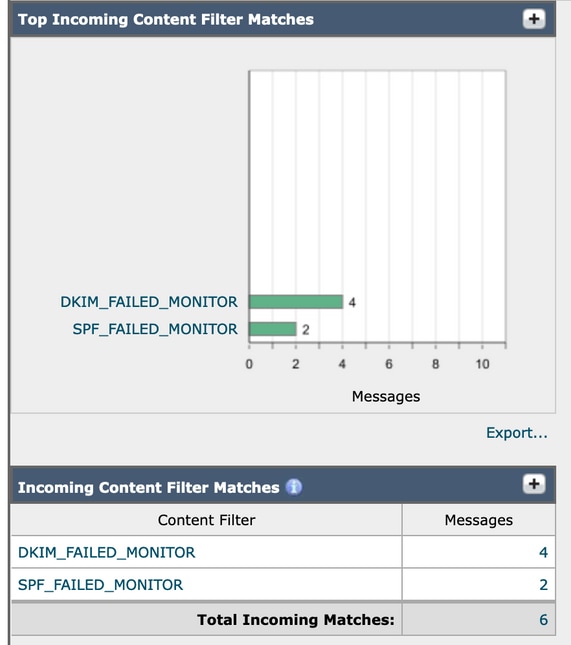

GUIによる監視

- ESA/SMA GUIから、Monitor > Content Filtersに移動します。

- 着信コンテンツフィルタのすべての一致と、フィルタに一致するメッセージを検索します。

- それぞれをクリックすると、一致したエントリが表示されます。

-

メッセージの数をクリックすると、メッセージトラッキングに送信され、コンテンツフィルタに一致したメッセージのグローバル検索が行われます。

CLIによる監視

これらのコンテンツフィルタは、次の手順でCLI経由でモニタすることもできます。

- CLIを使用してESAにログインしたら、次のコマンドを入力して一致点を検索できます。

grep "SPF_FAILED_MONITOR" mail_logs

- このコマンドの出力は次のようになります。

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

関連情報

フィードバック

フィードバック