OKTA経由でアクセスを保護するためのユーザとグループのプロビジョニング

はじめに

このドキュメントでは、OKTAからCisco Secure Accessにユーザグループをプロビジョニングする方法について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- シスコセキュアアクセス

- オクタ

使用するコンポーネント

このドキュメントの内容は、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

- Cisco Secure Accessダッシュボード

- オクタ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

Cisco Secure Accessは、OKTAからのユーザおよびグループのプロビジョニングをサポートします。

このプロビジョニングにより、セキュアなアクセスが可能になり、次の権限を持つユーザのディレクトリを維持できます。

- ゼロトラストアクセス(ZTA)に登録します。

- VPNaaSに接続します。

- Umbrella Roamingユーザにアイデンティティベースのポリシーを適用します。

注:このドキュメントでは、特にOKTAからのユーザおよびグループのプロビジョニングに重点を置いています。ZTA登録、VPNaaS認証、または特定のUmbrellaローミング設定に関するEntra ID(IID)またはその他のアイデンティティプロバイダー(IdP)の設定については、このガイドでは説明しません。

設定

Cisco Secure Accessの設定

プロビジョニングプロセスを開始するには、まずCisco Secure Accessダッシュボード内でディレクトリ統合を設定する必要があります。この手順では、OKTAとのセキュリティで保護された接続を確立するために必要な資格情報と構成パラメータを生成します。

-

Cisco Secure Access Dashboardにサインインします。

CSAへのサインイン

CSAへのサインイン -

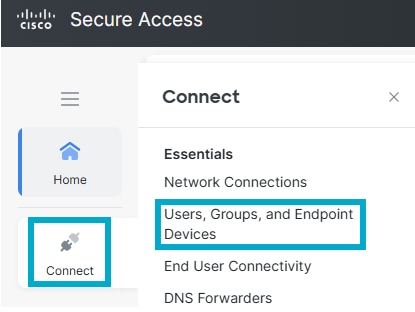

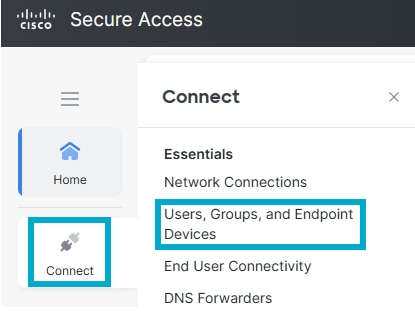

Connect > Users, Groups and Endpoint Devicesの順に移動します。

ユーザとグループ

ユーザとグループ -

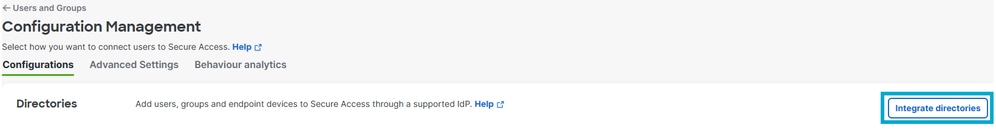

Configuration managementをクリックします。

構成管理

構成管理 - Integrate Directoryをクリックします。

ディレクトリの統合

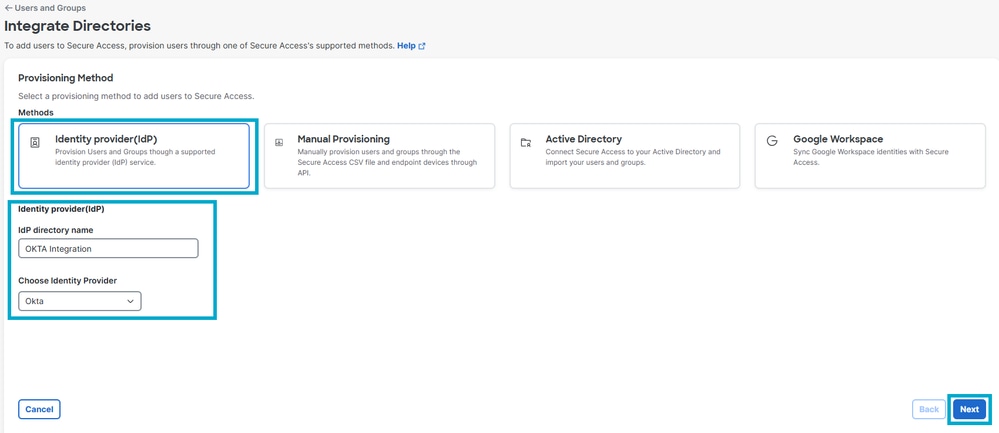

ディレクトリの統合 - Provision MethodでIdentity Providerをクリックします。

- IdPディレクトリ名:OKTA統合。

- Identity Provider: OKTAを選択します。

- [Next] をクリックします。

ディレクトリ設定

ディレクトリ設定

-

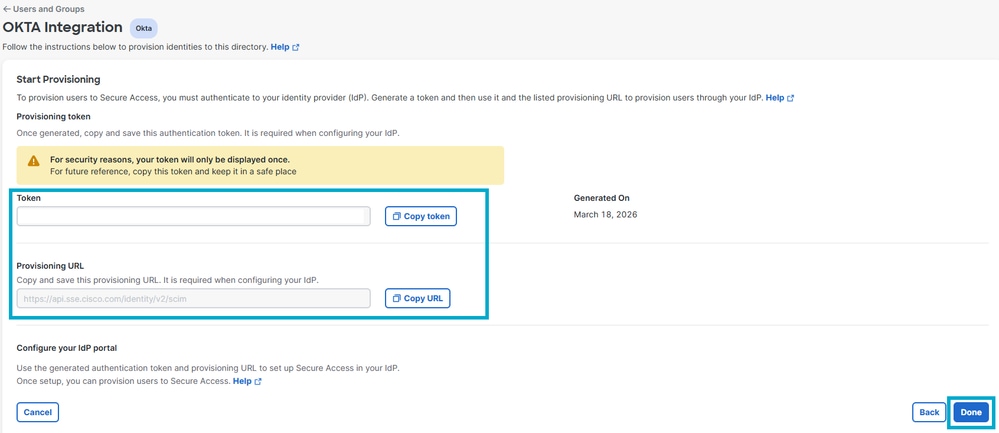

Generate Tokenをクリックします。 生成されたトークンとプロビジョニングURLを保存し、Doneをクリックします。

トークンの生成

トークンの生成

OKTAでのProvisioningの設定

Cisco Secure Accessダッシュボードでクレデンシャルを生成したら、OKTAテナント内でプロビジョニング設定を構成して、ユーザとグループの同期を有効にする必要があります。

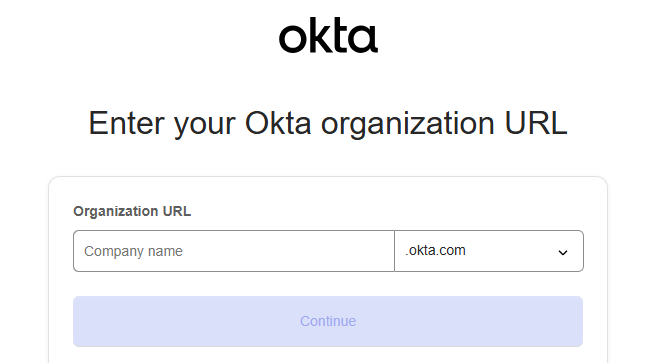

- OKTAにサインインします。

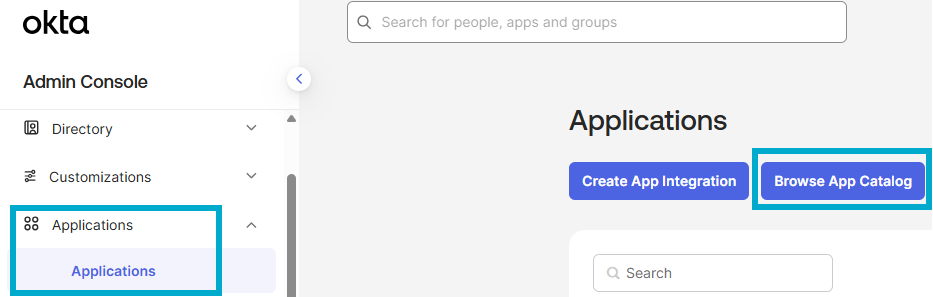

- Applications > Browser App Catalogの順に移動します。

アプリカタログの参照

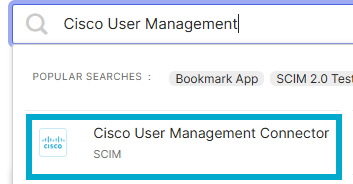

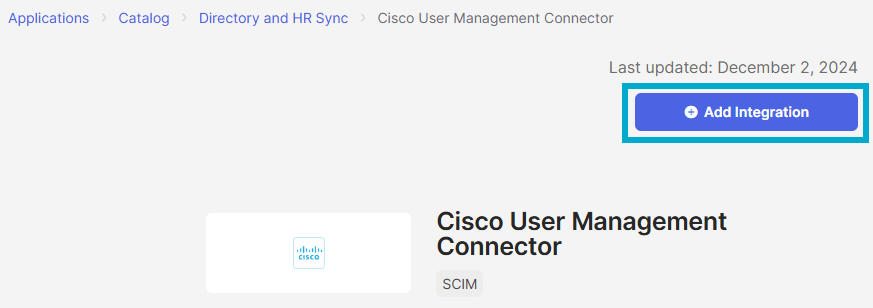

アプリカタログの参照 - Cisco User Management Connectorアプリケーションを選択します。

シスコアプリケーション

シスコアプリケーション - Add Integrationをクリックします。

統合の追加

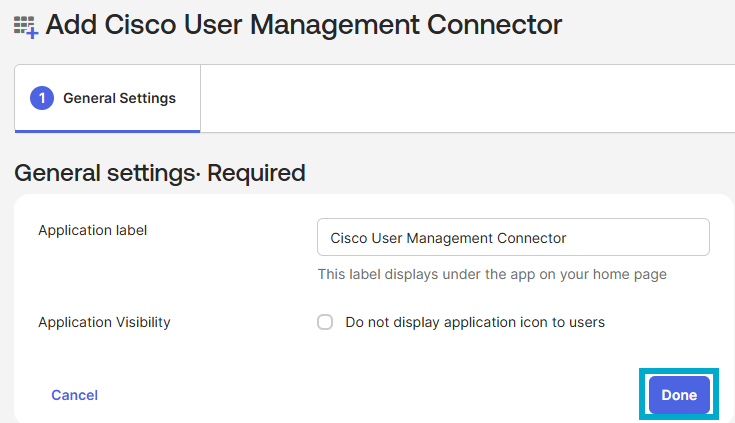

統合の追加 - [Done] をクリックします。

アプリの追加

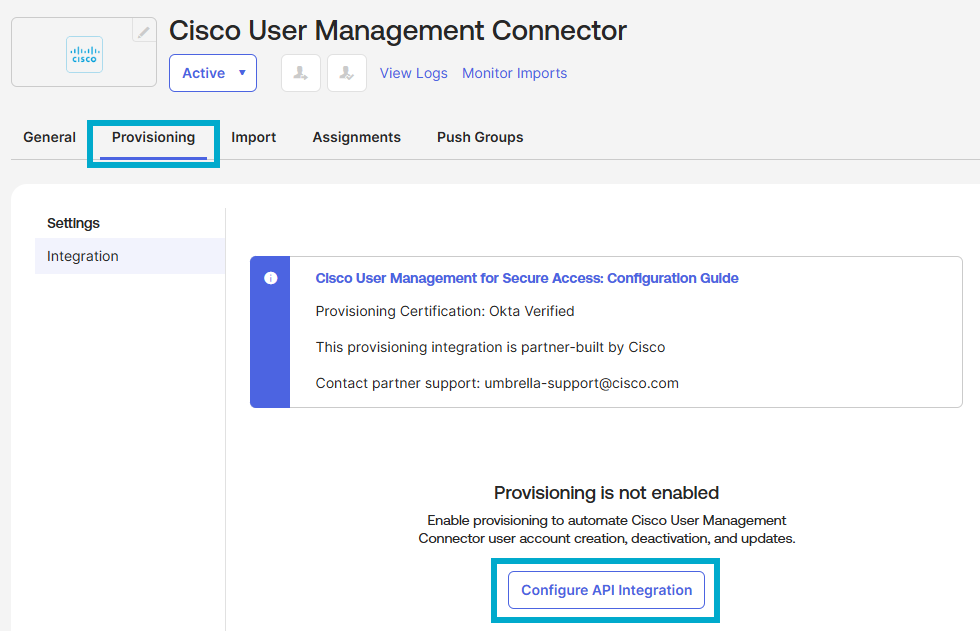

アプリの追加 - Provisioning > Configure API Integrationの順にクリックします。

API統合の設定

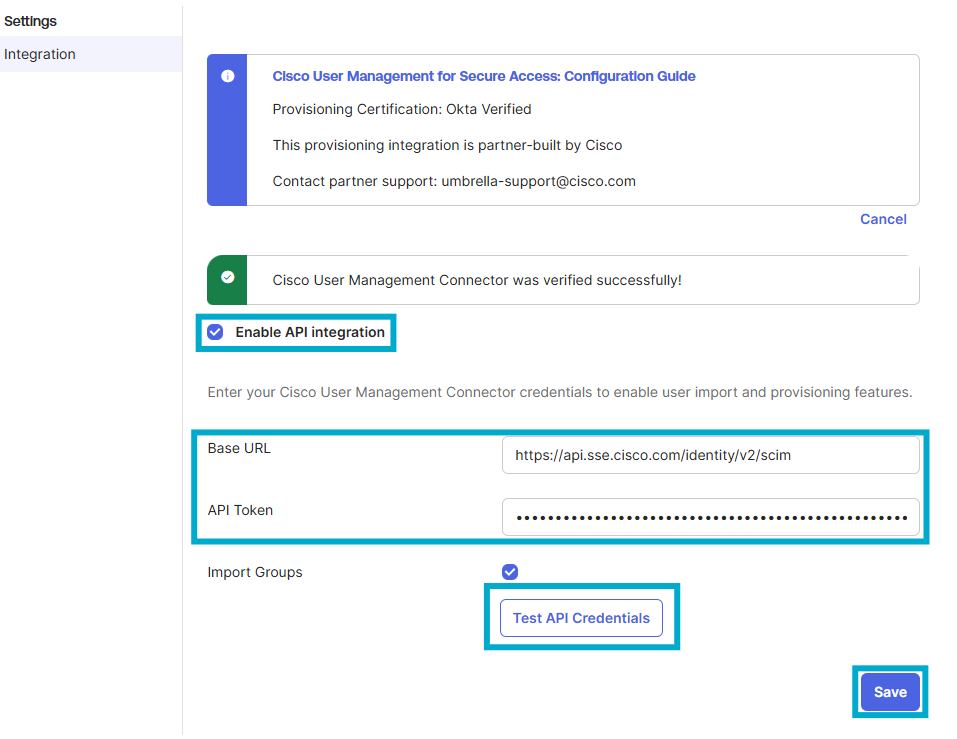

API統合の設定 - Enable API Integrationをクリックし、セキュアアクセス設定のステップ#6でBased URL とAPI Tokensavedを入力します。Test API Credentialsをクリックし、次にSaveをクリックします。

APIテスト

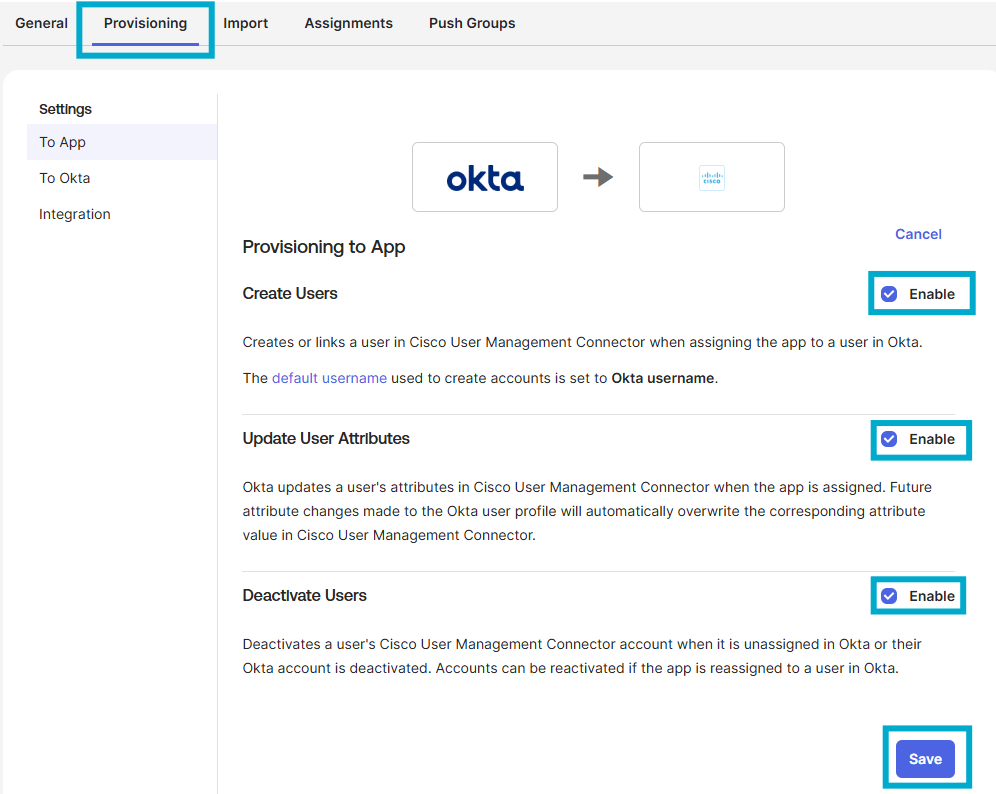

APIテスト - Provisioning > To Appの順に移動します。Create Users、Update User Attributes、およびDeactivate Usersのオプションを有効にし、Saveをクリックします。

アプリへのプロビジョニング

アプリへのプロビジョニング

注:セキュアアクセスへの同期に次の属性を選択していることを確認してください。セキュアアクセスでは、ユーザの表示名とユーザ名の属性のみがリストされ、ユーザ名、名、ファミリ、名前、表示名、電子メールの特定の名前とファミリ名の属性はリストされません

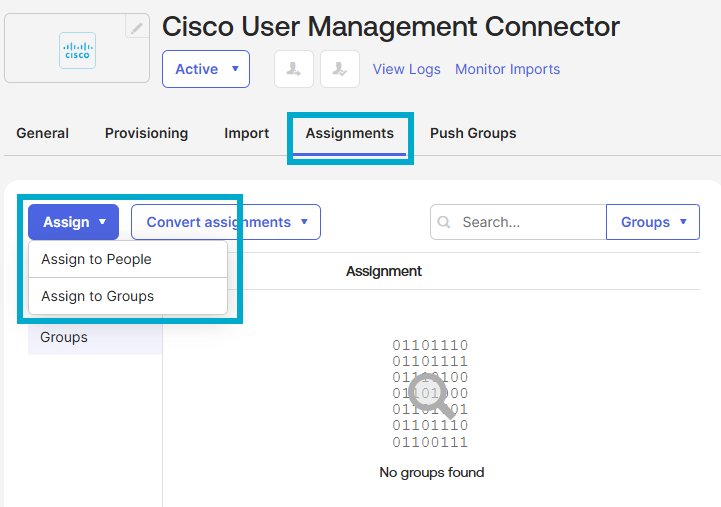

(オプション)objectGUID属性を追加し、ユーザプロファイルマッピングを作成します。 ユーザのobjectGUID属性をインポートする必要がある場合は、新しい属性を追加し、プロファイルマッピングに属性をマッピングします。 - 個人/グループを追加するには、Assignments > Assign > Assign to People/Assign to Groupsの順にクリックします。

割り当て

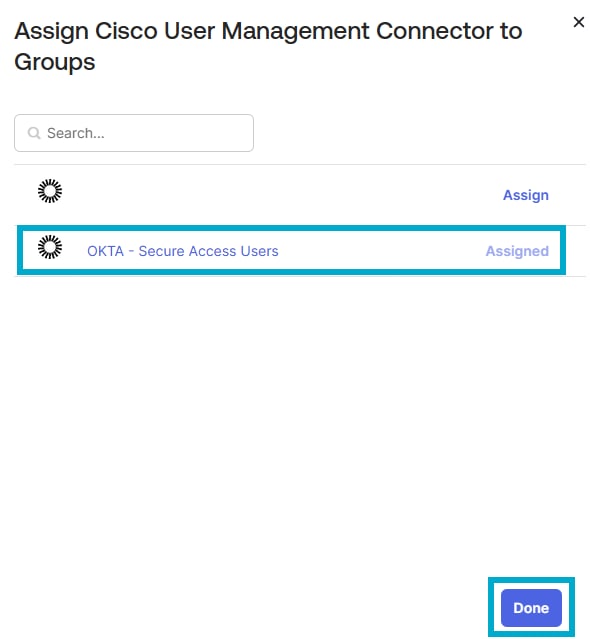

割り当て - セキュアアクセスにプロビジョニングするグループ/ユーザを選択し、Assign、Doneの順にクリックします。

グループの割り当て

グループの割り当て

確認

Cisco Secure AccessのVerity

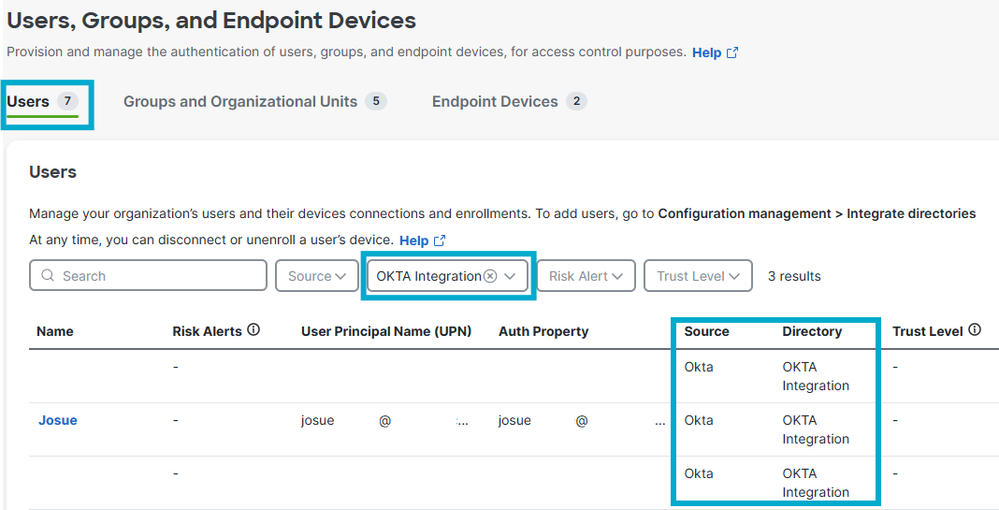

- Connect > Users, Groups and Endpoint Devicesの順に移動します。

CSAのユーザとグループ

CSAのユーザとグループ - [Users] をクリックします。

CSAでのユーザの確認

CSAでのユーザの確認

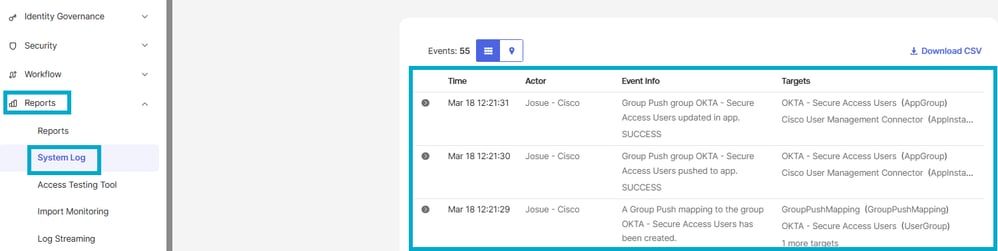

OKTAのVerity

- Reports > System Logの順に選択します。

OKTAログ

OKTAログ

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

11-May-2026

|

初版 |

フィードバック

フィードバック