vManage用の自己署名Web証明書の生成

はじめに

このドキュメントでは、オンプレミスのvManageで既存のWeb証明書が期限切れになった場合に、自己署名Web証明書を生成してインストールする方法について説明します。

バックグラウンド情報

シスコは、このような導入のWeb証明書に署名しません。お客様は、自身の認証局(CA)または一部のサードパーティCAを使用して署名する必要があります。

問題

vManage Web証明書が期限切れになるか、既に期限切れになっています。グラフィカルユーザインターフェイス(GUI)へのアクセスが失われるか、GUIに証明書の期限切れに関する永続的なアラームが表示される場合があります。

ソリューション

自己署名証明書の使用のセキュリティ面について懸念がなく、アラームメッセージと、証明書の期限切れによるvManage GUIアクセスの潜在的な問題を回避するだけの場合は、このソリューションをvManageの自己署名Web証明書で使用できます。

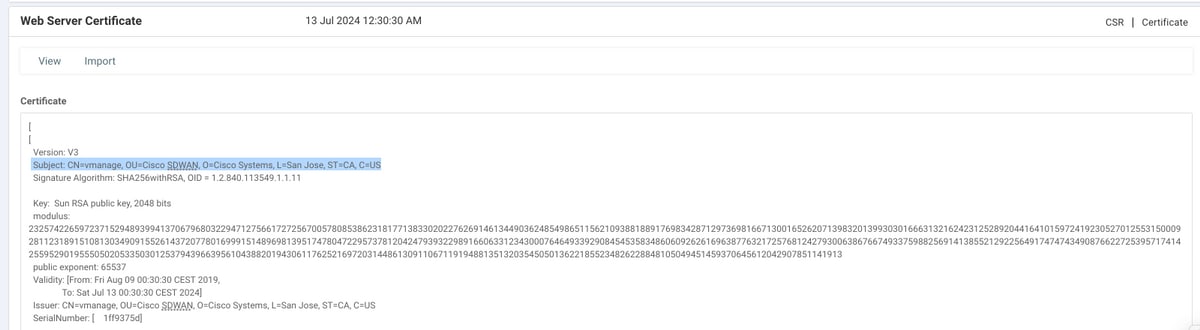

1. vManage GUIで、Administration >Settings > Web Server Certificate > Certificate の順に移動し、証明書のサブジェクトに関するこの情報を保存します。たとえば、Subject: CN=vmanage, OU=Cisco SDWAN, O=Cisco Systems, L=San Jose, ST=CA, C=USと入力します。

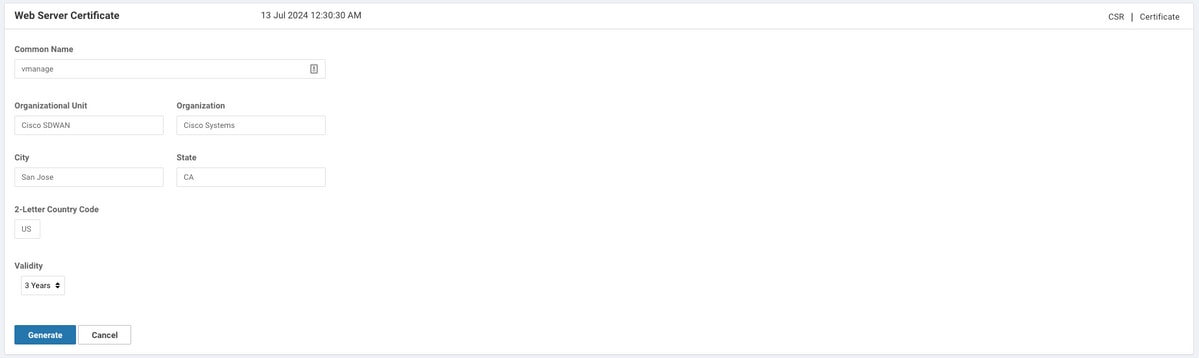

2. vManage GUIで、Administration >Settings > Web Server Certificate > CSR の順に移動し、Generate を選択して、新しい証明書署名要求(CSR)を生成します。 前のステップでキャプチャしたSubjectの値を入力したことを確認してください。

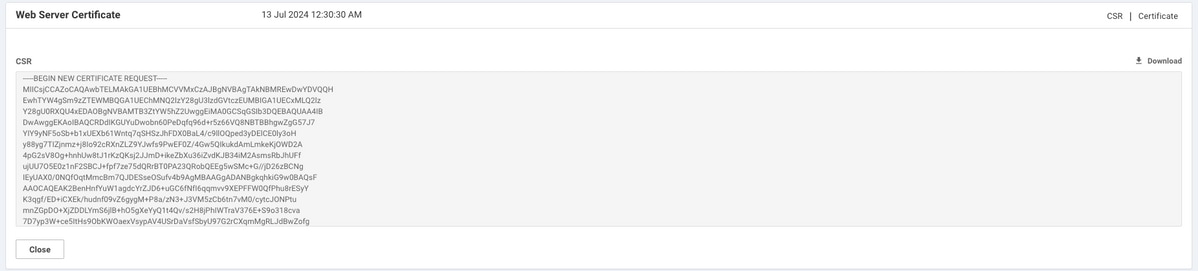

3. 図に示すように、新しく生成されたCSRをコピーペーストバッファにコピーします。

4. 次に、vshellを入力し、buffer content with CSRをecho コマンドを使用してvManageのファイルに貼り付けます。

vmanage# vmanage# vshell vmanage:~$ mkdir web vmanage:~$ cd web vmanage:~/web$ echo "-----BEGIN NEW CERTIFICATE REQUEST----- > MIICsjCCAZoCAQAwbTELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAkNBMREwDwYDVQQH > EwhTYW4gSm9zZTEWMBQGA1UEChMNQ2lzY28gU3lzdGVtczEUMBIGA1UECxMLQ2lz > Y28gU0RXQU4xEDAOBgNVBAMTB3ZtYW5hZ2UwggEiMA0GCSqGSIb3DQEBAQUAA4IB > DwAwggEKAoIBAQCRDdIKGUYuDwobn60PeDqfq96d+r5z66VQ8NBTBBhgwZgG57J7 > YIY9yNF5oSb+b1xUEXb61Wntq7qSHSzJhFDX0BaL4/c9llOQped3yDElCE0ly3oH > y88yg7TIZjnmz+j8Io92cRXnZLZ9YJwfs9PwEF0Z/4Gw5QIkukdAmLmkeKjOWD2A > 4pG2sV8Og+hnhUw8tJ1rKzQKsj2JJmD+ikeZbXu36iZvdKJB34iM2AsmsRbJhUFf > ujUU7O5E0z1nF2SBCJ+fpf7ze75dQRrBT0PA23QRobQEEg5wSMc+G//jD26zBCNg > IEyUAX0/0NQfOqtMmcBm7QJDESseOSufv4b9AgMBAAGgADANBgkqhkiG9w0BAQsF > AAOCAQEAK2BenHnfYuW1agdcYrZJD6+uGC6fNfI6qqmvv9XEPFFW0QfPhu8rESyY > K3qgf/ED+iCXEk/hudnf09vZ6gygM+P8a/zN3+J3VM5zCb6tn7vM0/cytcJONPtu > mnZGpDO+XjZDDLYmS6jlB+hO5gXeYyQ1t4Qv/s2H8jPhIWTraV376E+S9o318cva > 7D7yp3W+ce5ItHs9ObKWOaexVsypAV4USrDaVsfSbyU97G2rCXqmMgRLJdBwZofg > 04qsgrC8qG28aue1Q88XPa/HQtp0WB/Pxg7oe91s59Je/ETsMkR3vt7aglemyXAJ > nal67+T/QWgLSJB2pQuPHo51MbA55w== > -----END NEW CERTIFICATE REQUEST-----" > web_cert.csr

5. catコマンドを使用して、CSRが正しく保存されたことを確認します。

vmanage:~/web$ cat web_cert.csr -----BEGIN NEW CERTIFICATE REQUEST----- MIICsjCCAZoCAQAwbTELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAkNBMREwDwYDVQQH EwhTYW4gSm9zZTEWMBQGA1UEChMNQ2lzY28gU3lzdGVtczEUMBIGA1UECxMLQ2lz Y28gU0RXQU4xEDAOBgNVBAMTB3ZtYW5hZ2UwggEiMA0GCSqGSIb3DQEBAQUAA4IB DwAwggEKAoIBAQCRDdIKGUYuDwobn60PeDqfq96d+r5z66VQ8NBTBBhgwZgG57J7 YIY9yNF5oSb+b1xUEXb61Wntq7qSHSzJhFDX0BaL4/c9llOQped3yDElCE0ly3oH y88yg7TIZjnmz+j8Io92cRXnZLZ9YJwfs9PwEF0Z/4Gw5QIkukdAmLmkeKjOWD2A 4pG2sV8Og+hnhUw8tJ1rKzQKsj2JJmD+ikeZbXu36iZvdKJB34iM2AsmsRbJhUFf ujUU7O5E0z1nF2SBCJ+fpf7ze75dQRrBT0PA23QRobQEEg5wSMc+G//jD26zBCNg IEyUAX0/0NQfOqtMmcBm7QJDESseOSufv4b9AgMBAAGgADANBgkqhkiG9w0BAQsF AAOCAQEAK2BenHnfYuW1agdcYrZJD6+uGC6fNfI6qqmvv9XEPFFW0QfPhu8rESyY K3qgf/ED+iCXEk/hudnf09vZ6gygM+P8a/zN3+J3VM5zCb6tn7vM0/cytcJONPtu mnZGpDO+XjZDDLYmS6jlB+hO5gXeYyQ1t4Qv/s2H8jPhIWTraV376E+S9o318cva 7D7yp3W+ce5ItHs9ObKWOaexVsypAV4USrDaVsfSbyU97G2rCXqmMgRLJdBwZofg 04qsgrC8qG28aue1Q88XPa/HQtp0WB/Pxg7oe91s59Je/ETsMkR3vt7aglemyXAJ nal67+T/QWgLSJB2pQuPHo51MbA55w== -----END NEW CERTIFICATE REQUEST----- vmanage:~/web$

6. opensslを使用して、rootca.keyという名前のルート証明書のキーを生成します。

vmanage:~/web$ openssl genrsa -out rootca.key 2048 Generating RSA private key, 2048 bit long modulus .. .......... e is 65537 (0x10001) vmanage:~/web$ ls rootca.key web_cert.csr vmanage:~/web$

7.rootca.pemという名前のルートCA証明書を生成し、前のステップで生成したrootca.keyを使用して署名します。

vmanage:~/web$ openssl req -x509 -new -nodes -key rootca.key -sha256 -days 4000 -out rootca.pem You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]:US State or Province Name (full name) [Some-State]:CA Locality Name (eg, city) []:San Jose Organization Name (eg, company) [Internet Widgits Pty Ltd]:Cisco Systems Organizational Unit Name (eg, section) []:Cisco SDWAN Common Name (e.g. server FQDN or YOUR name) []:vmanage Email Address []: vmanage:~/web$ ls rootca.key rootca.pem web_cert.csr vmanage:~/web$

8. ルートCA証明書とキーを使用してCSRに署名します。

vmanage:~/web$ openssl x509 -req -in web_cert.csr -CA rootca.pem -CAkey rootca.key -CAcreateserial -out web_cert.crt -days 4000 -sha256 Signature ok subject=/C=US/ST=CA/L=San Jose/O=Cisco Systems/OU=Cisco SDWAN/CN=vmanage Getting CA Private Key vmanage:~/web$ ls rootca.key rootca.pem rootca.srl web_cert.crt web_cert.csr vmanage:~/web$

9. 新しい署名付き証明書をコピーアンドペーストバッファにコピーします。catを使用して、署名付き証明書を表示できます。

vmanage:~/web$ cat web_cert.crt -----BEGIN CERTIFICATE----- MIIDVjCCAj4CCQDXH8GlDhvL4DANBgkqhkiG9w0BAQsFADBtMQswCQYDVQQGEwJV UzELMAkGA1UECAwCQ0ExETAPBgNVBAcMCFNhbiBKb3NlMRYwFAYDVQQKDA1DaXNj byBTeXN0ZW1zMRQwEgYDVQQLDAtDaXNjbyBTRFdBTjEQMA4GA1UEAwwHdm1hbmFn ZTAeFw0xOTEwMjIwODU0MzdaFw0zMDEwMDQwODU0MzdaMG0xCzAJBgNVBAYTAlVT MQswCQYDVQQIEwJDQTERMA8GA1UEBxMIU2FuIEpvc2UxFjAUBgNVBAoTDUNpc2Nv IFN5c3RlbXMxFDASBgNVBAsTC0Npc2NvIFNEV0FOMRAwDgYDVQQDEwd2bWFuYWdl MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAkQ3SChlGLg8KG5+tD3g6 n6venfq+c+ulUPDQUwQYYMGYBueye2CGPcjReaEm/m9cVBF2+tVp7au6kh0syYRQ 19AWi+P3PZZTkKXnd8gxJQhNJct6B8vPMoO0yGY55s/o/CKPdnEV52S2fWCcH7PT 8BBdGf+BsOUCJLpHQJi5pHiozlg9gOKRtrFfDoPoZ4VMPLSdays0CrI9iSZg/opH mW17t+omb3SiQd+IjNgLJrEWyYVBX7o1FOzuRNM9ZxdkgQifn6X+83u+XUEawU9D wNt0EaG0BBIOcEjHPhv/4w9uswQjYCBMlAF9P9DUHzqrTJnAZu0CQxErHjkrn7+G /QIDAQABMA0GCSqGSIb3DQEBCwUAA4IBAQBZAIxV/GI/AP0aw54PA//+QMUs9t+b i6lhATUuTdyQwOuQSSfGjhWypDsqm3oh86GXmgoxIF1D/UmcOXHKVeK/MZrhZ/P9 USAAnPGyqOha/TqQvPbSMKALHj9cGc9389io2AAeDQqneEcDqie5uOs0M0vBth3V DXpq8mYgTjhqIUyab4txWZwXvQmZj+Hu2h2S4wj//us92KgE+XcljNeaky/GEZqZ jWNoWDgWeJdsm8hx2QteHHbDTahuArVJf1p45eLIcJR1k0lRL8TTroWaST1bZCJz 20aYK4S0K0nTkpscuVIrXHkwNN6Ka4q9/rVxnLzAflJ4E9DXojpD3qNH -----END CERTIFICATE-----

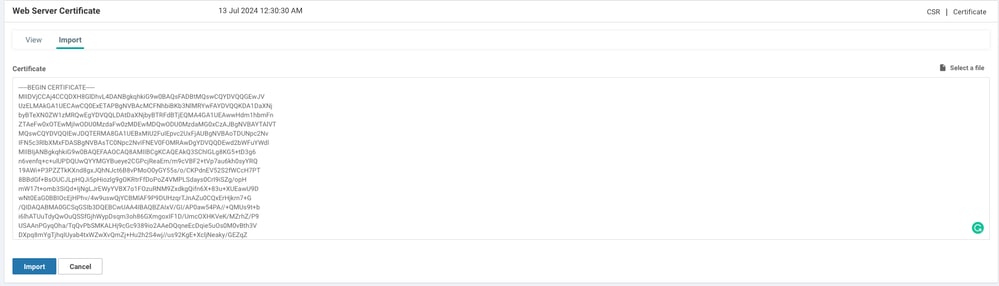

10. 証明書をvManageにインポートします。これを行うには、Administration >Settings > Web Server Certificate > Importの順に移動し、図に示すように、コピーペーストバッファの内容を貼り付けます。

11. 正しく実行すると、図に示すように、vManageは証明書が正常にインストールされたことを示します。

12. 最後に、結果を確認し、証明書の有効期間が図のように正常に更新されたことを確認します。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

3.0 |

01-May-2026

|

SEOとタイトルが更新されました。 |

2.0 |

09-Sep-2024

|

代替テキストが追加されました。

タイトル、概要、フォーマットを更新。 |

1.0 |

24-Dec-2019

|

初版 |

フィードバック

フィードバック