Cisco 識別 サービスのための PingFederate 識別プロバイダをインストールし、SSO を有効に するために設定して下さい

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

目次

概要

この資料は単一 サインを有効に するために PingFederate 識別プロバイダ(IdP)の設定を説明したものです(SSO)。

Cisco IDS 配置 モ デル

| 製品 | 導入 |

| UCCX | 共存する |

| PCCE | CUIC (Cisco Unified Intelligence Center)および LD (ライブ データ)の共存 |

| UCCE | 2k 配備のための CUIC および LD の共存。 4k および 12k 配備のためにスタンドアロン。 |

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Cisco Unified Contact Center Express (UCCX)リリース 11.6 か Cisco Unified Contact Center Enterprise リリース 11.6 または適当 Packaged Contact Center Enterprise (PCCE)リリース 11.6。

- PingFederate は Windows サーバでインストールしました

注: この資料は Cisco Identitify サービス(ID)および識別プロバイダ(IdP)に関して設定を参照します。 資料はスクリーン ショットおよび例で設定が Cisco Identitify サービス(UCCX/UCCE/PCCE)および IdP に関して類似したであるどんなに、UCCX を参照します。

使用するコンポーネント

このドキュメントは、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。 このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。 対象のネットワークが実稼働中である場合には、どのような作業についても、その潜在的な影響について確実に理解しておく必要があります。

インストールするもの

システム要件

インストールするもの

ディストリビューション ZIP ファイルを抽出するか、または PingFederate をインストールするのにプラットフォーム別のインストーラを使用して下さい。

- 要求して下さい PING 識別ライセンス Webページ(www.pingidentity.com/support-and-downloads/licensing.cfm)によってライセンスキーを

- ログオンされますアプリケーションをインストールし、実行する適切な特権のシステムに確認して下さい

- サーバ Javaランタイム環境 (JRE)がインストールされていること、そして環境および PATH変数が正しく設定 されることを確認して下さい

ディストリビューション ZIP ファイルとの PingFederate をインストールして下さい

インストール ディレクトリにディストリビューション ZIP ファイルを抽出して下さい。

警告: 自動化された アップグレードにおける未来の問題を回避するために、インストール済み pingfederate フォルダの名前を変更しないで下さい。 あれば同じマシンの PingFederate のインストール多数の例は別の位置に(たとえば、ある特定のサーバ クラスタ処理シナリオで)、各例をインストールするか、または同じ位置に並列ファイル構造をインストールするために親フォルダーを名前を変更します。

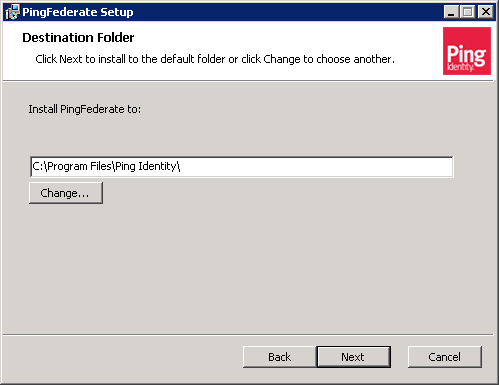

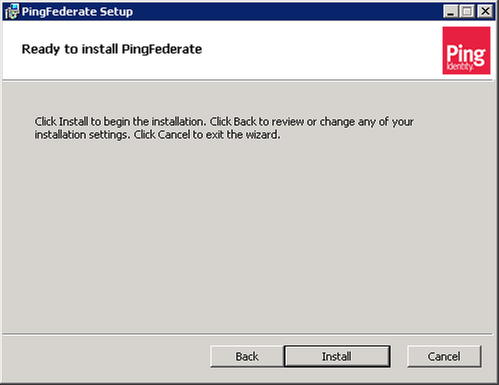

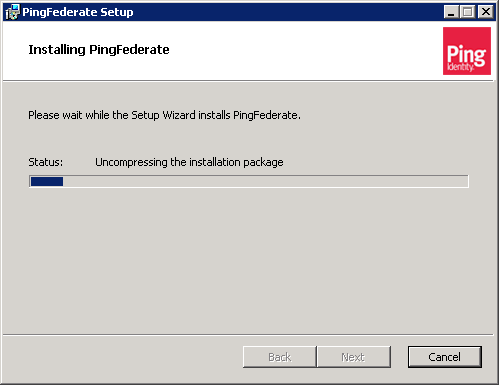

ディストリビューション EXE ファイルの PingFederate をインストールして下さい

exe ファイルをダブル クリックし、インストール手順に従って下さい

PingFederate をはじめて開始して下さい

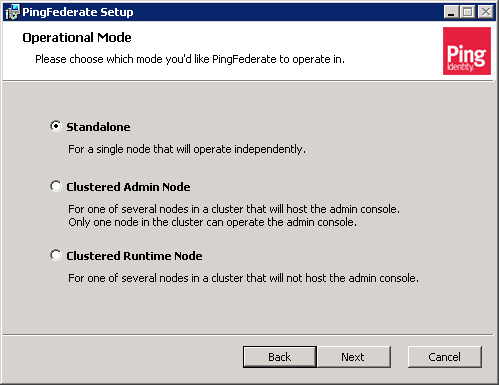

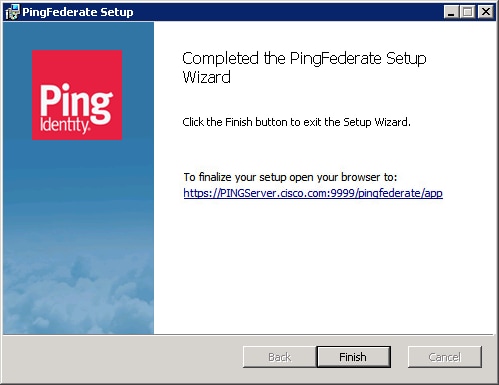

プラットフォーム別のインストーラの 1 つの PingFederate をインストールする場合、PingFederate はサービスとして動作するために設定され、インストールプロセスの終わりに自動的に開始します。

ディストリビューション ZIP ファイルとの PingFederate をインストールする場合、PingFederate を手動で開始するためにスクリプトを実行して下さい

(Windows) <pf_install>/pingfederate/bin/run.bat

(Unix/Linux) <pf_install>/pingfederate/bin/run.sh

終わるためにスクリプトを待って下さい—このメッセージがシーケンスの終わりの近くで現れると始動プロセスは完了します:

PingFederate は <X>s で開始しました: <Y>ms

初期セットアップ ウィザード

PingFederate 管理者のユーザインターフェイスは、管理上のコンソール、ウィザードそっくりの制御画面のシステムのまわりで構築されます。 PingFederate 管理上のコンソールを起動させ、識別連合設定の設定を完了するのに初期セットアップ ウィザードを使用して下さい。 また PingOne に強力な構内およびクラウド ベースのハイブリッド ソリューションを展開するために PingFederate を接続できます。

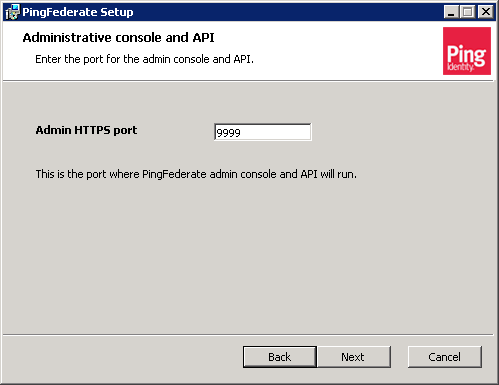

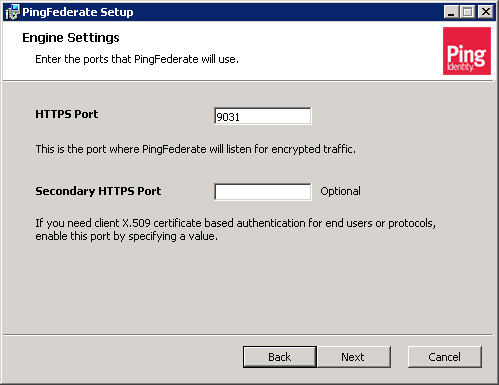

管理上のコンソールにアクセスするため:

(<FQHN> が PingFederate がインストールされている)サーバの完全修飾ホスト名であるかところでブラウザを起動させ、https://<FQHN>:9999/pingfederate/app にナビゲート して下さい。

注: ポート番号 9999 はデフォルトで設定 されます。 これは PingFederate プロパティを通して変更することができます。

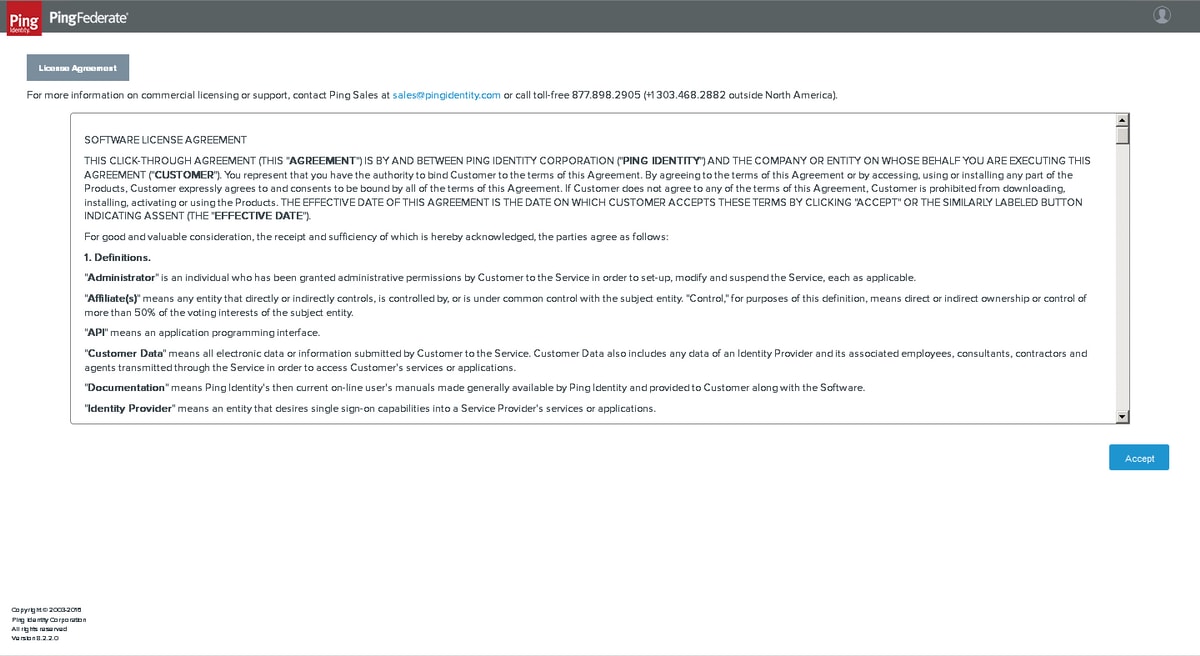

使用許諾契約を受け入れて下さい

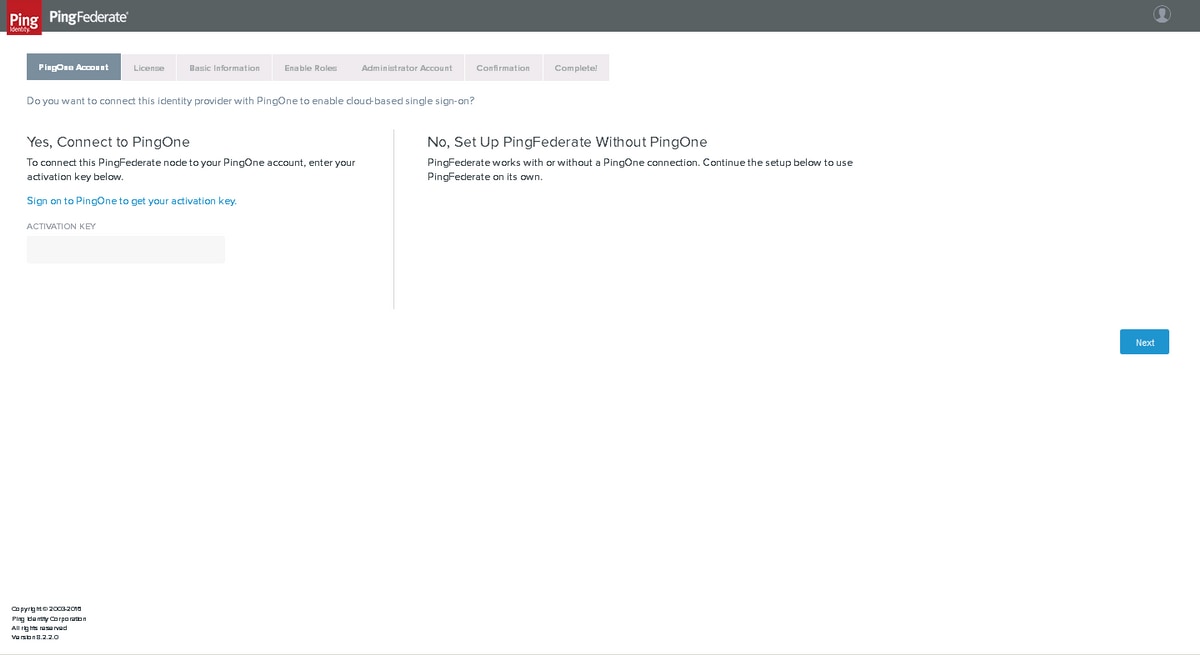

PingOne アカウント

『Next』 をクリック して下さい

ライセンス

購入しか、または pingidentity.com からの開発 ライセンスを要求し、ライセンス ファイルをアップロードし、『Next』 をクリック して下さい

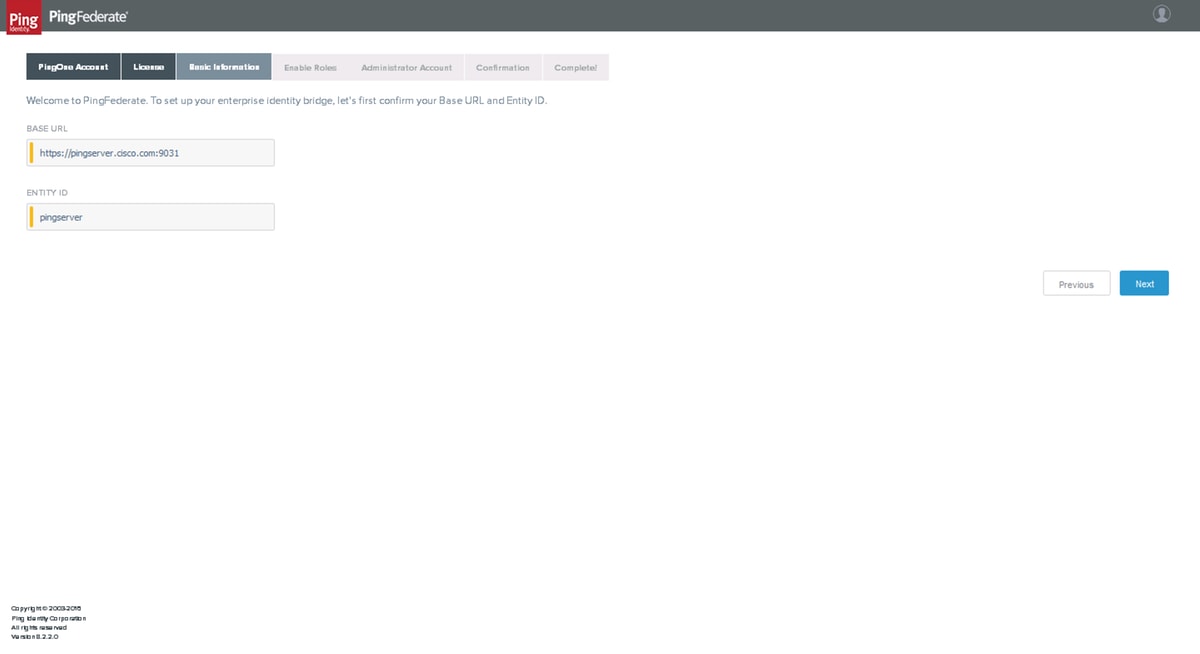

基本情報

一定 BASE URL およびエンティティ ID はおよび『Next』 をクリック します

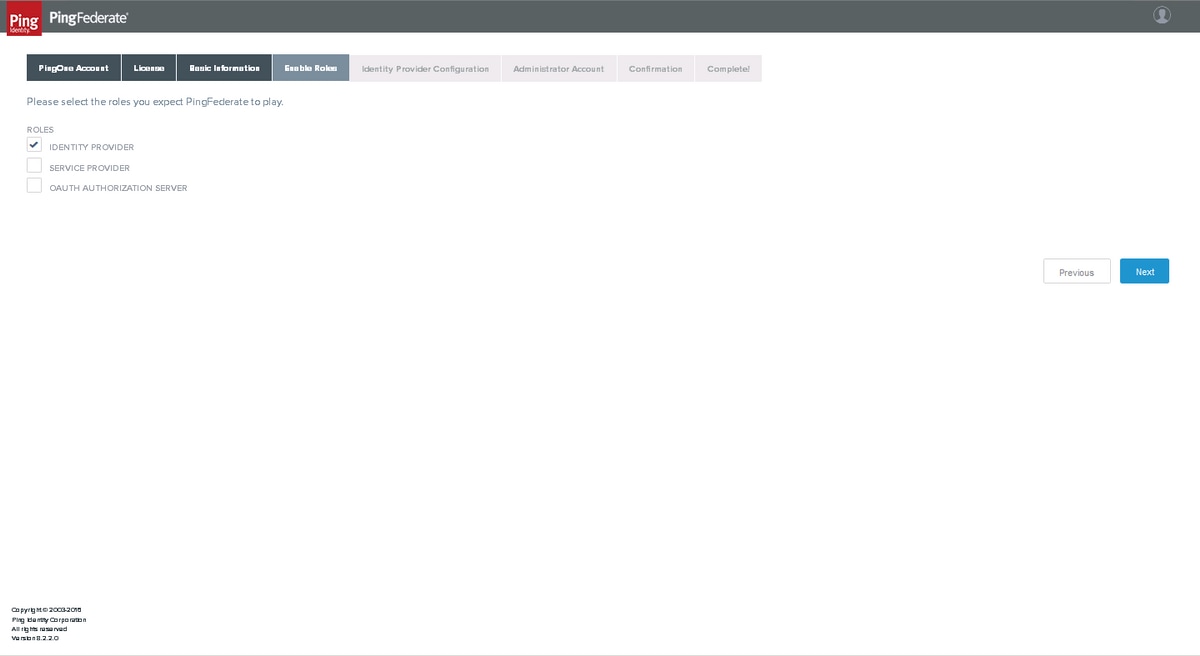

イネーブル ロール

プロバイダを『Identity』 を選択 し、『Next』 をクリック して下さい

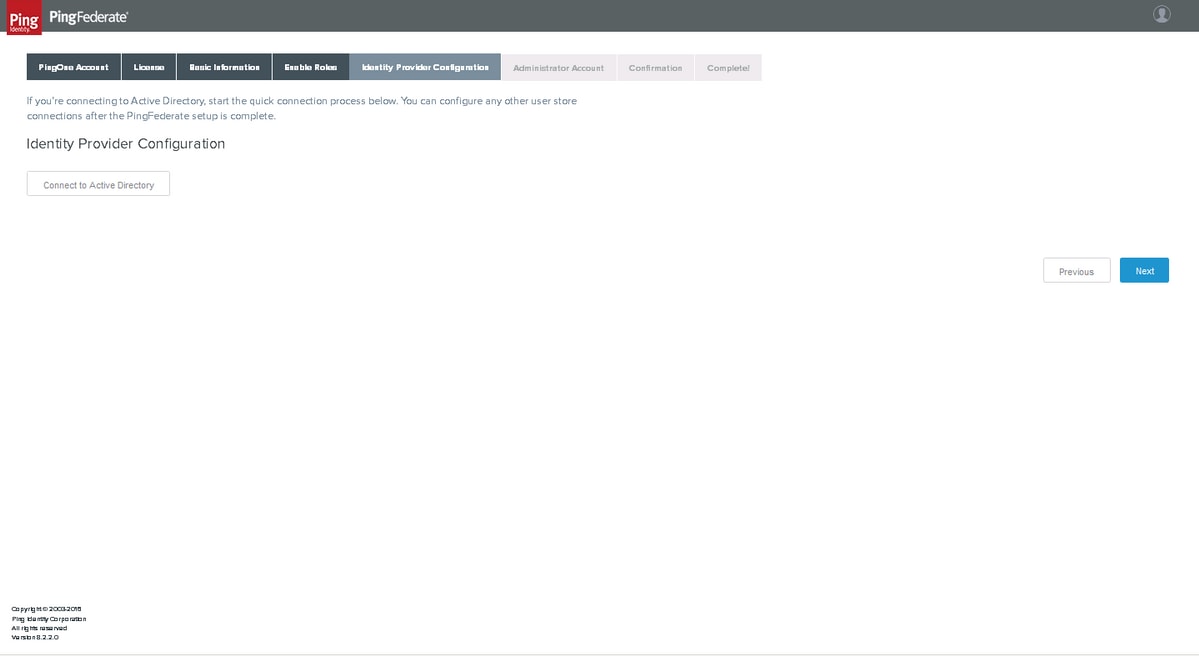

識別プロバイダーの構成

アクティブ ディレクトリへの接続は『Next』 をクリック します 実行された 以降である場合もあります

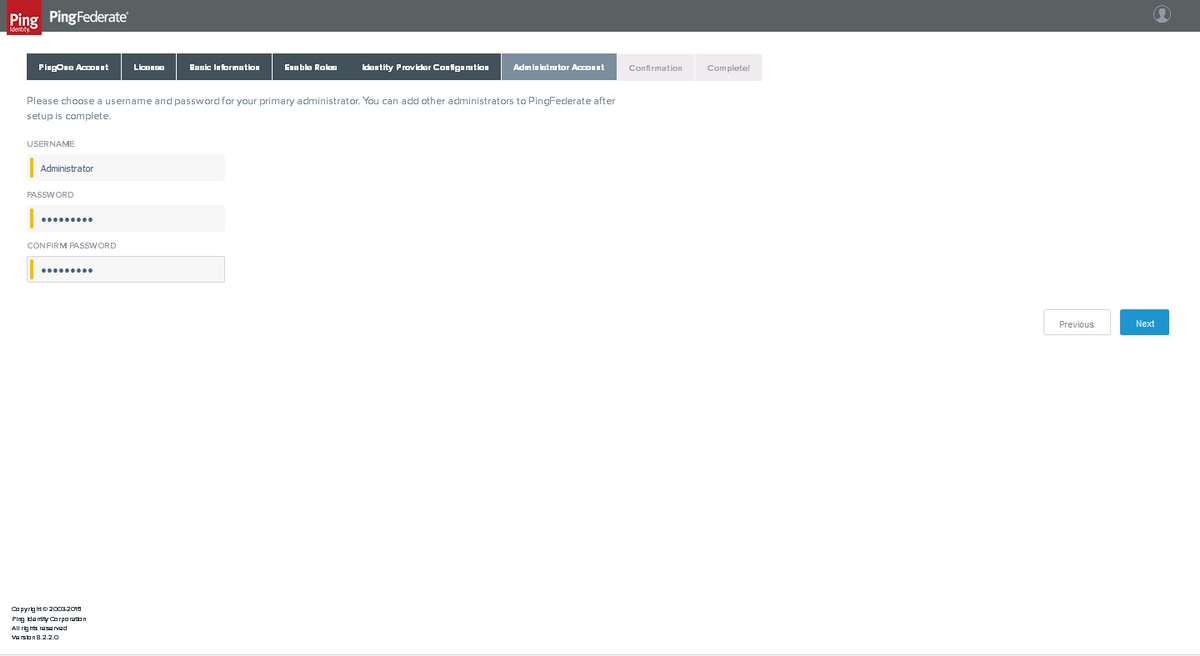

管理者 アカウント

管理者のパスワードを設定 し、『Next』 をクリック して下さい

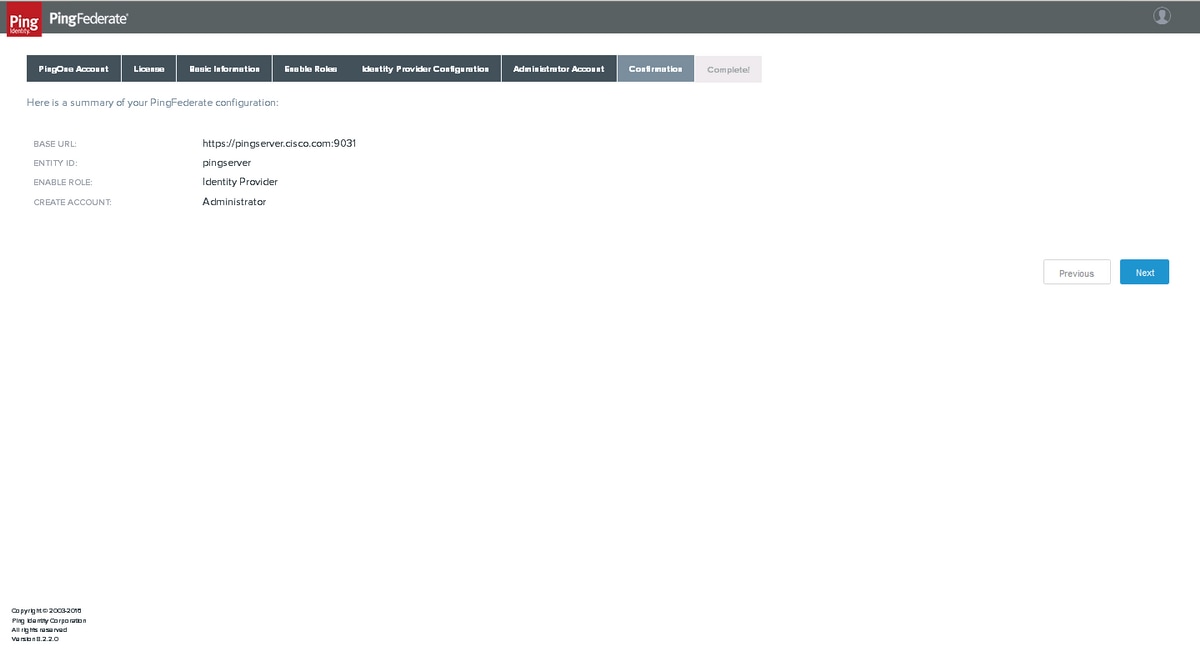

確認

確認し、『Next』 をクリック して下さい

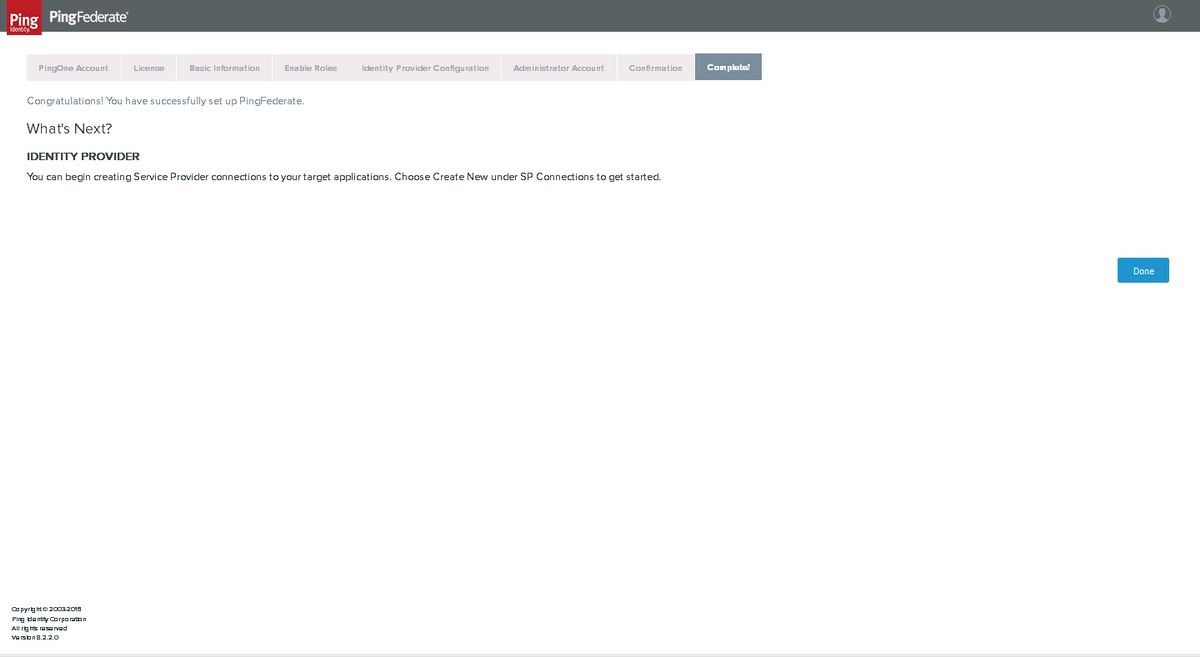

完了

『Done』 をクリック して下さい

PingFederate を設定して下さい

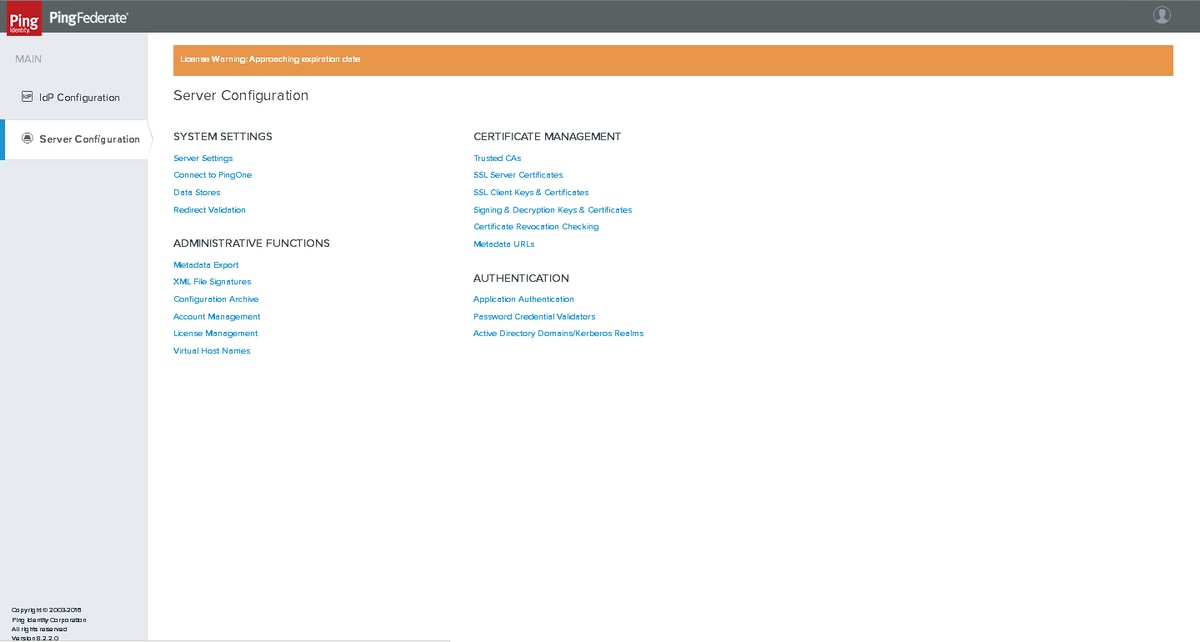

サーバ設定

デジタル署名および EXtensible Markup Language (XML)復号化キーおよび認証

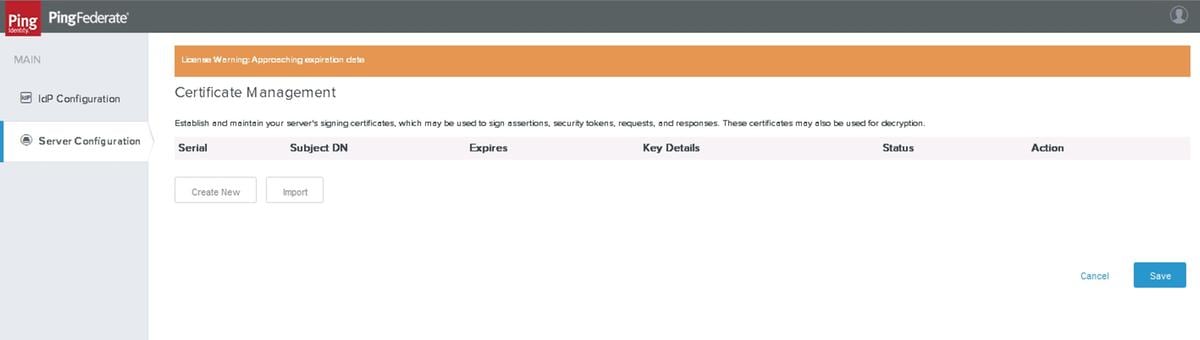

設定 > Certificate Management >Signing 及び XML 復号化キー及び認証 『Server』 をクリック して下さい

新しい『Create』 をクリック して下さい

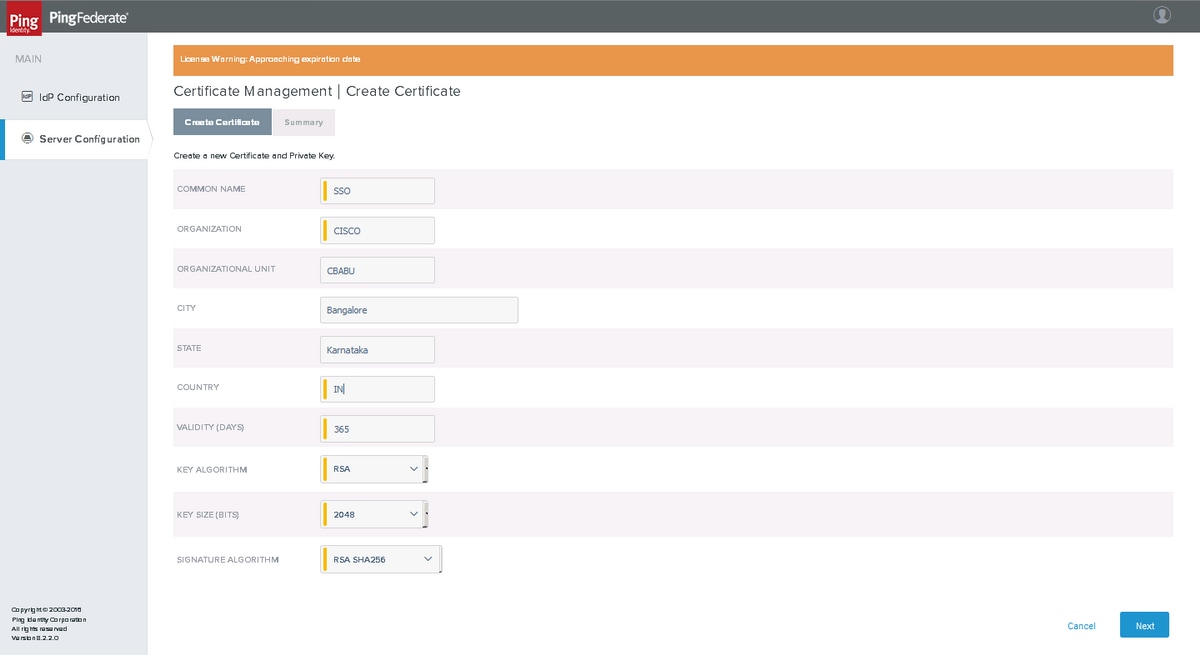

認証を作成して下さい

『Next』 をクリック して下さい

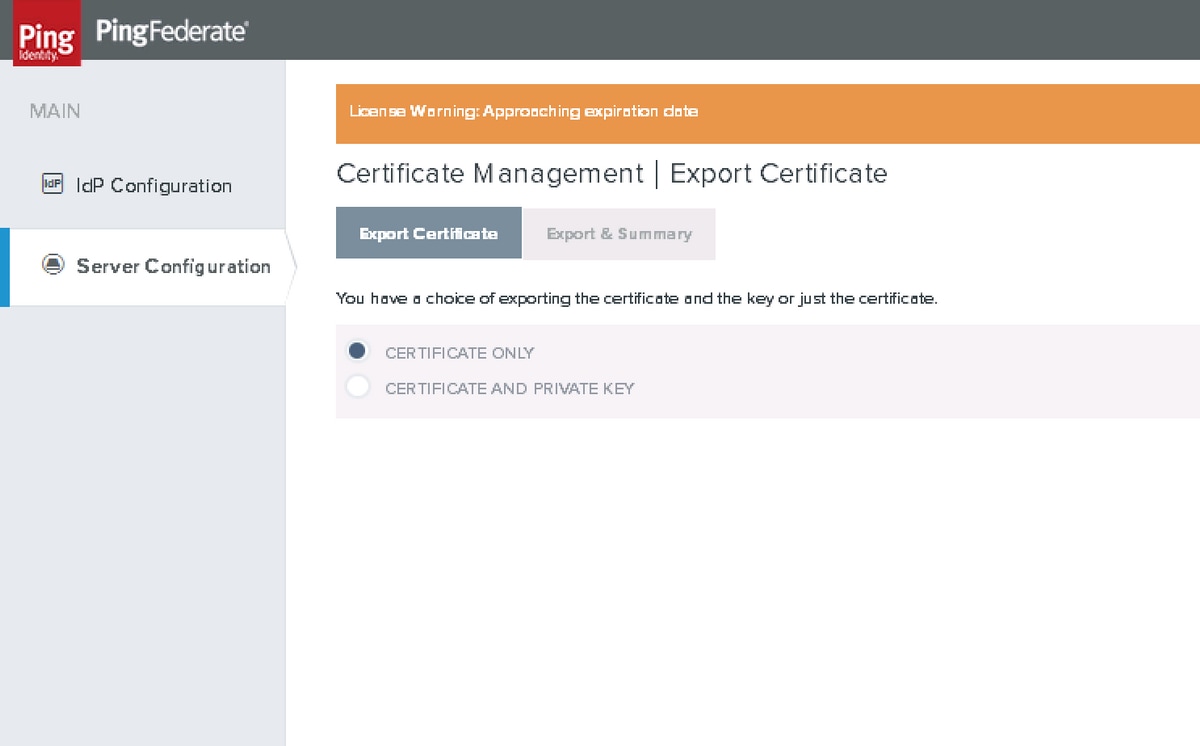

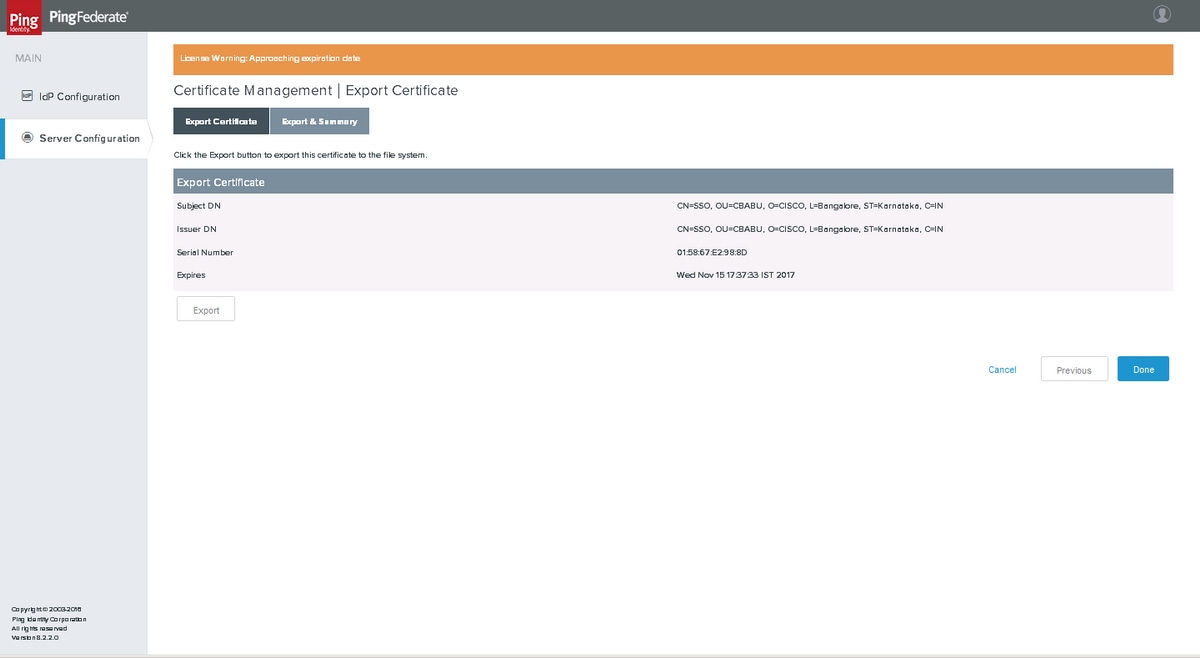

Export certificate

エクスポート及び要約

『Export』 をクリック して下さい

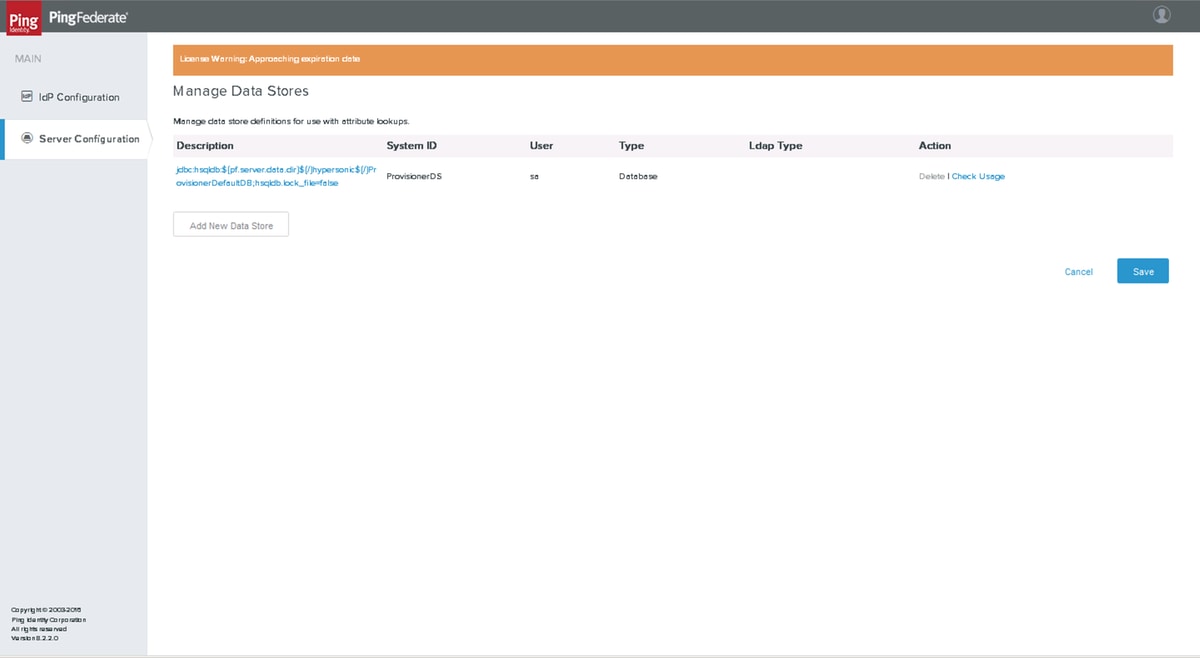

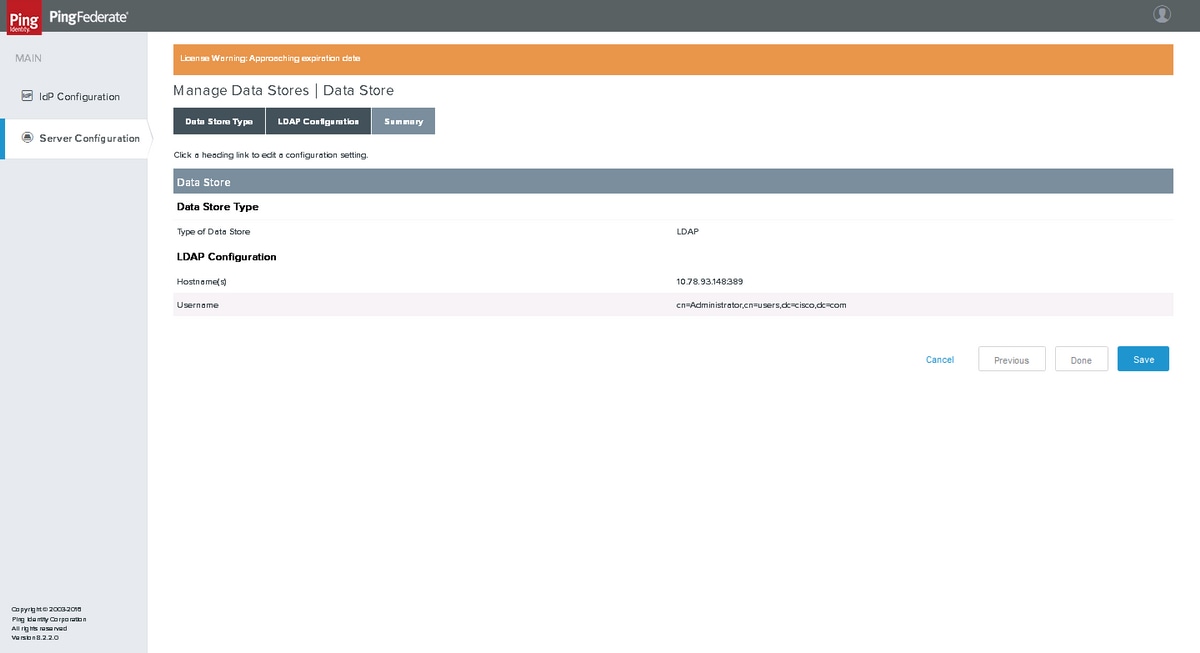

データ ストア

Configuration > System 設定 > データ ストアを『Server』 をクリック して下さい

データ ストアを『Add New』 をクリック して下さい

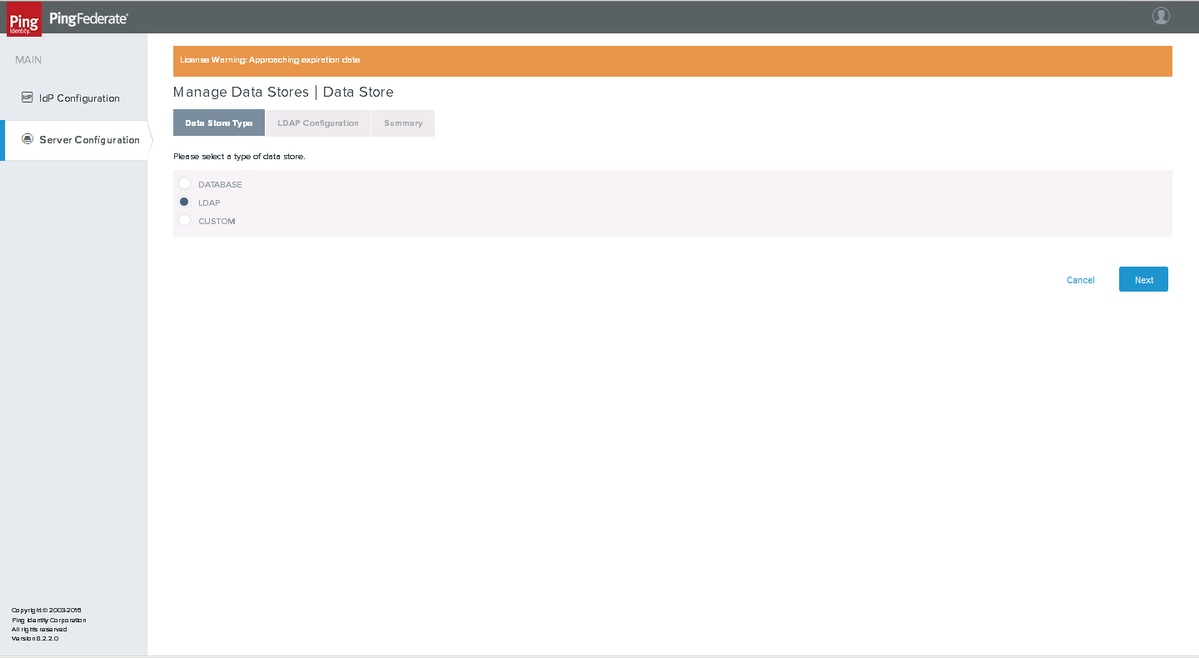

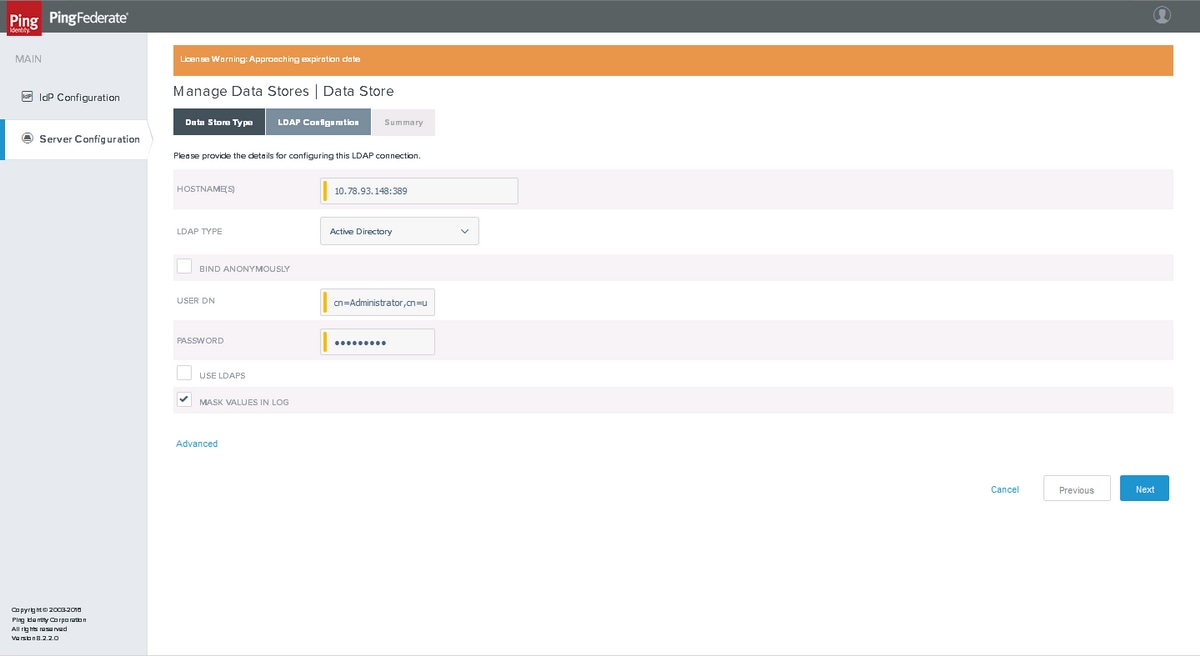

LDAP設定

LDAP を選択し、『Next』 をクリック して下さい

値を入力し、『Next』 をクリック して下さい

要約

確認の後で『SAVE』 をクリック して下さい。

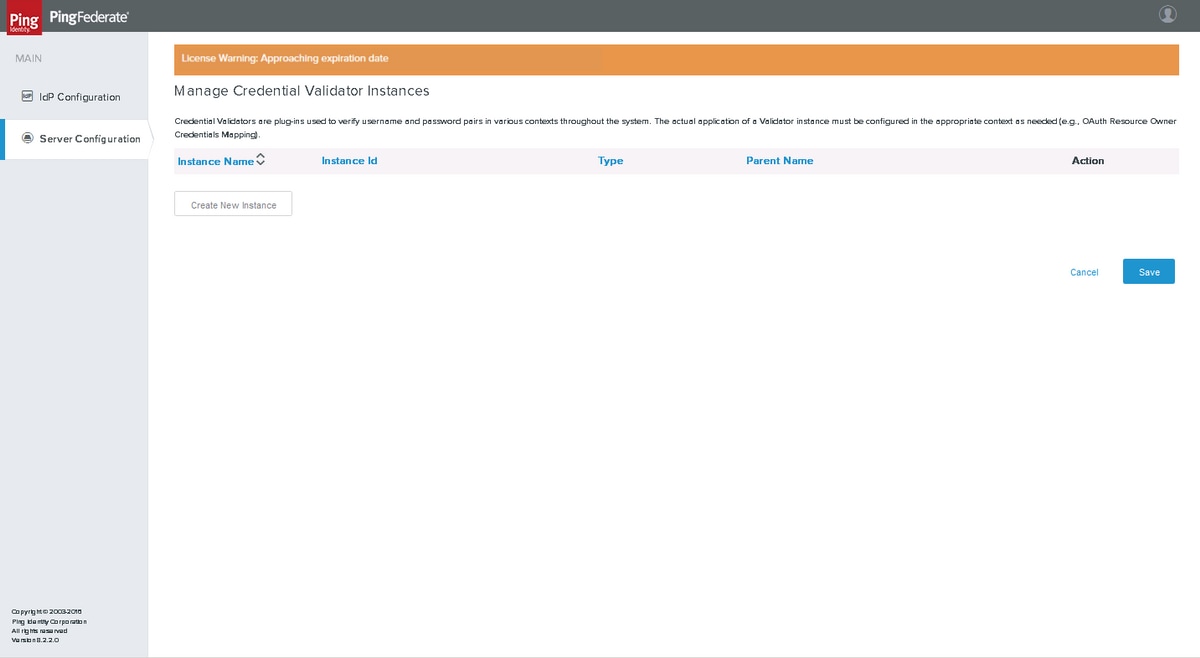

パスワード 資格情報 Validators

設定 > 認証 > パスワード 資格情報 Validators を『Server』 をクリック して下さい

新しいインスタンスを『Create』 をクリック して下さい。

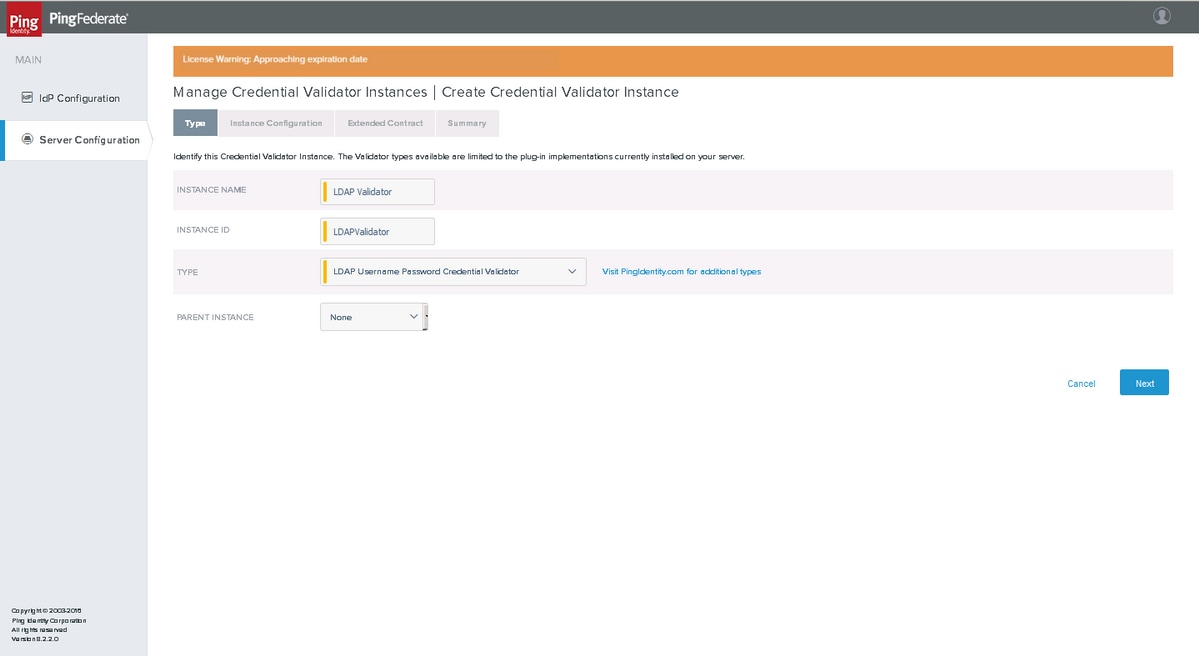

タイプ

型として LDAP Username password 資格情報 Validator を選択して下さい。 [Next] をクリックします。

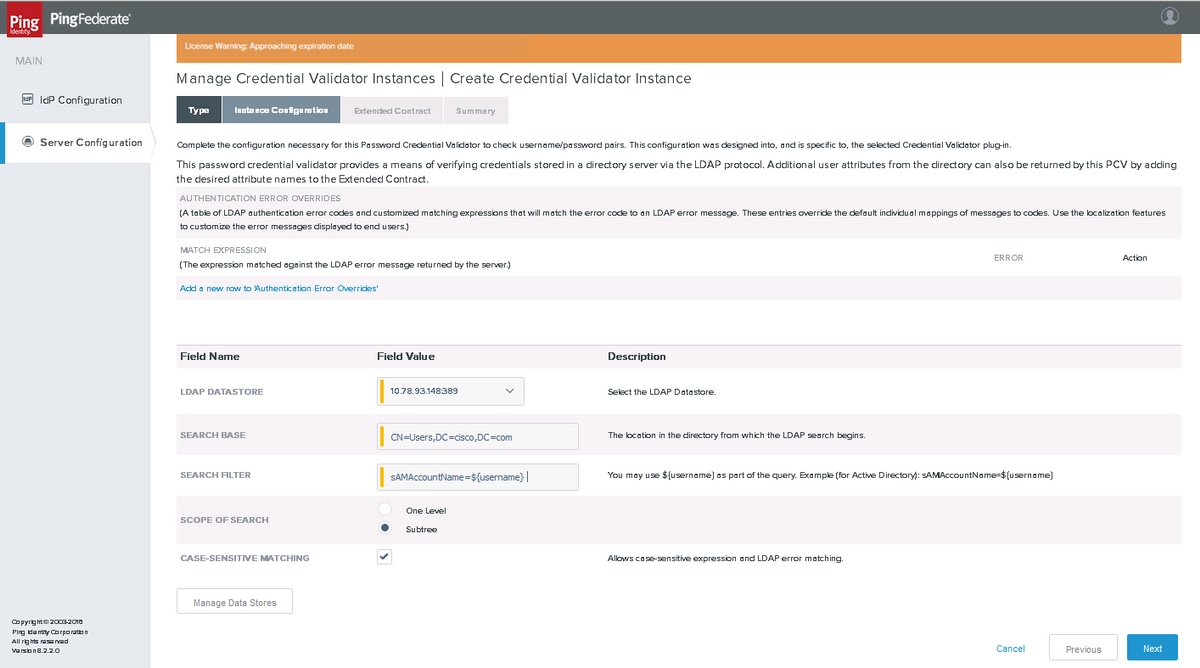

インスタンスの構成

LDAP データストアを選択し、検索の検索 Base、検索フィルタおよびスコープを入力して下さい。 [Next] をクリックします。

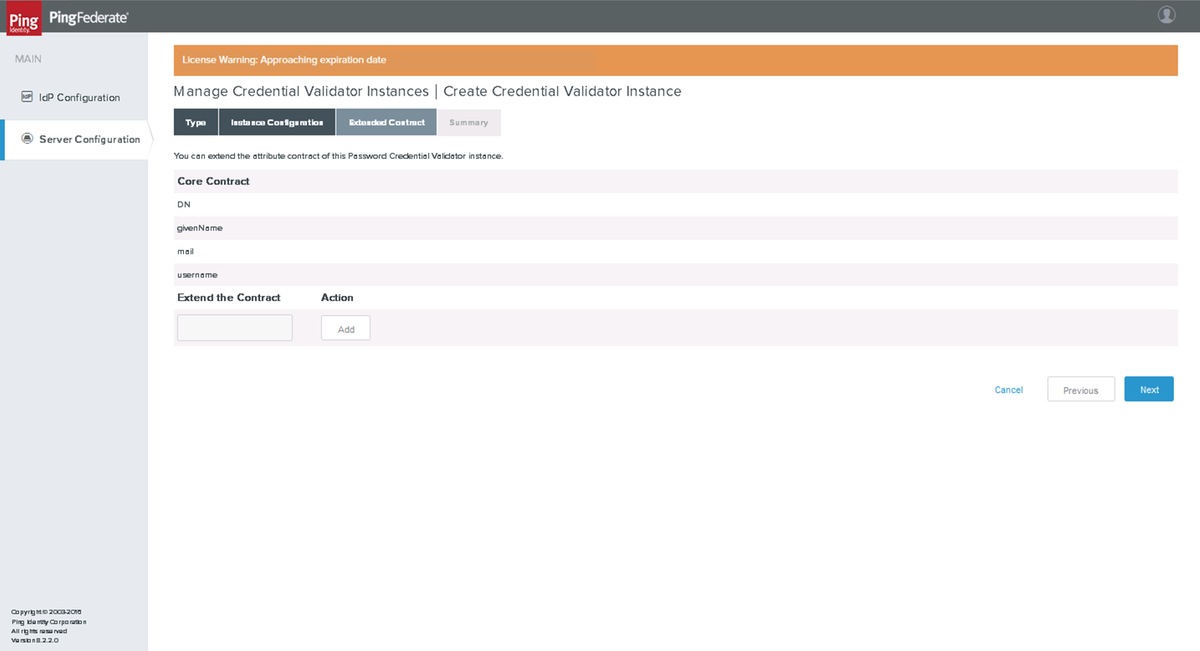

拡張契約

『Next』 をクリック して下さい

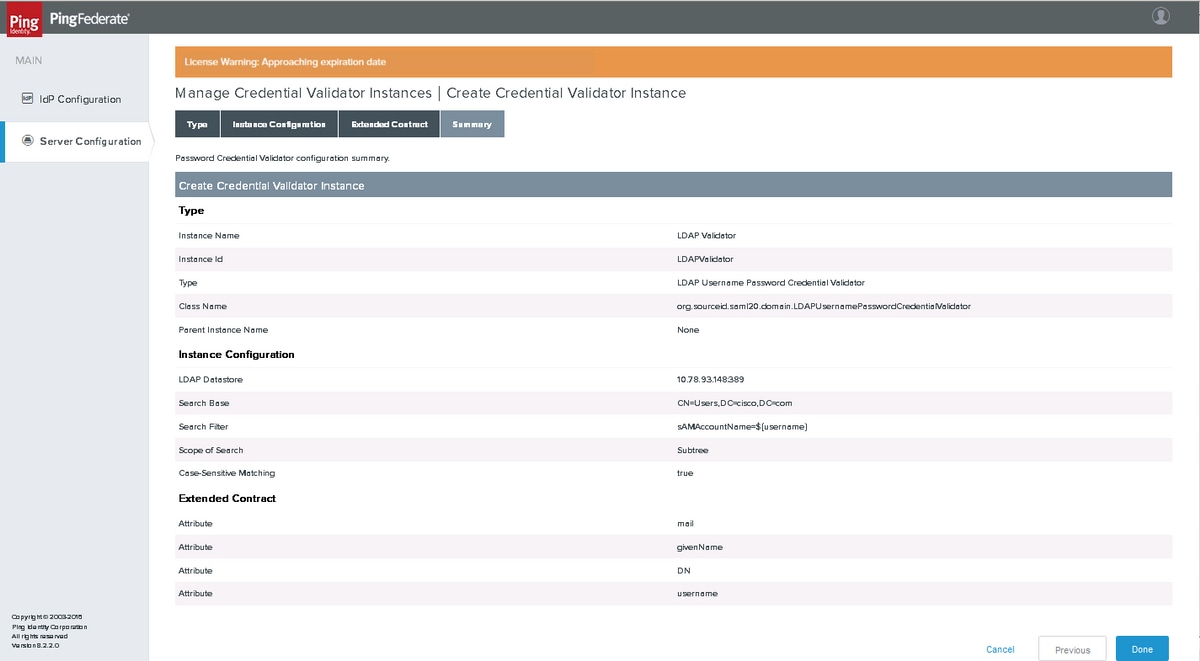

要約

設定を確認し、『Done』 をクリック して下さい。

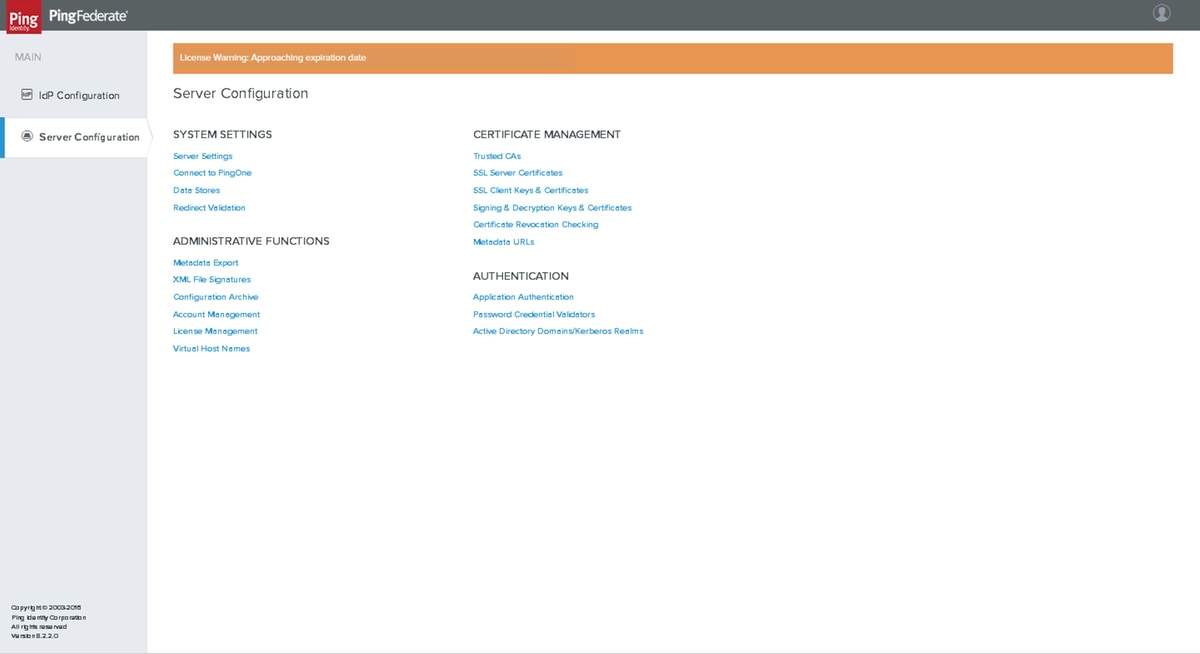

サーバ設定

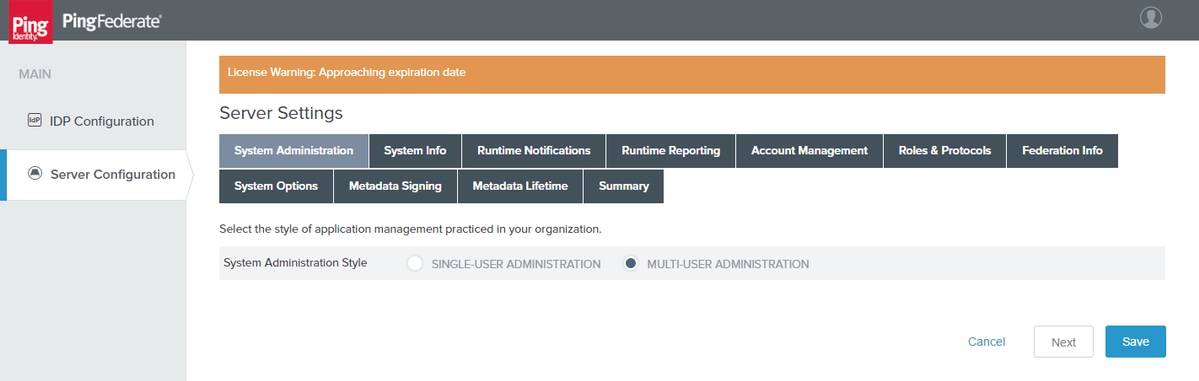

システム 管理

Configuration > System 設定 > サーバ設定を『Server』 をクリック して下さい

[Next] をクリックします。

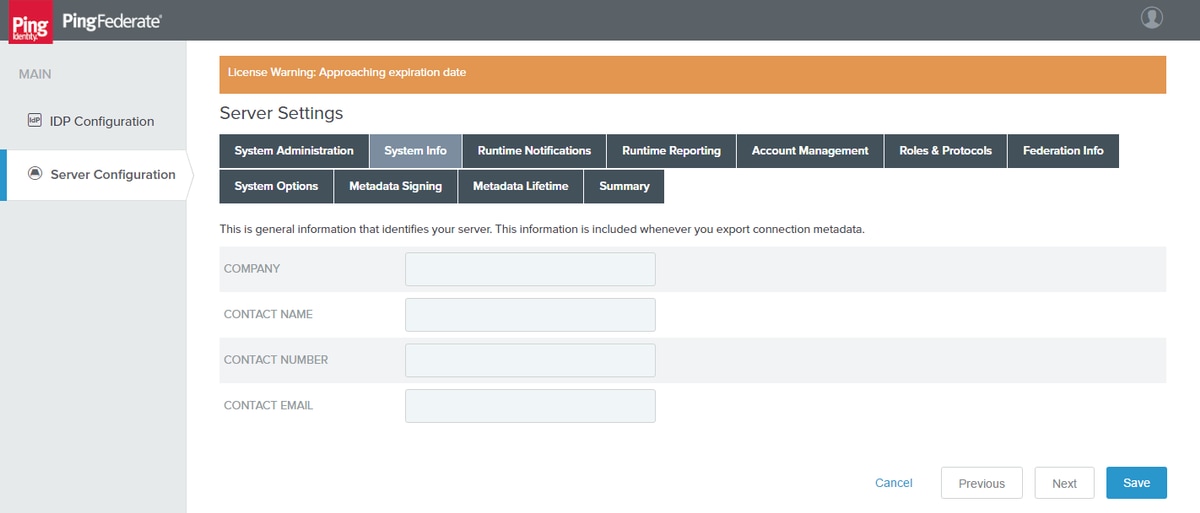

システム 情報

[Next] をクリックします。

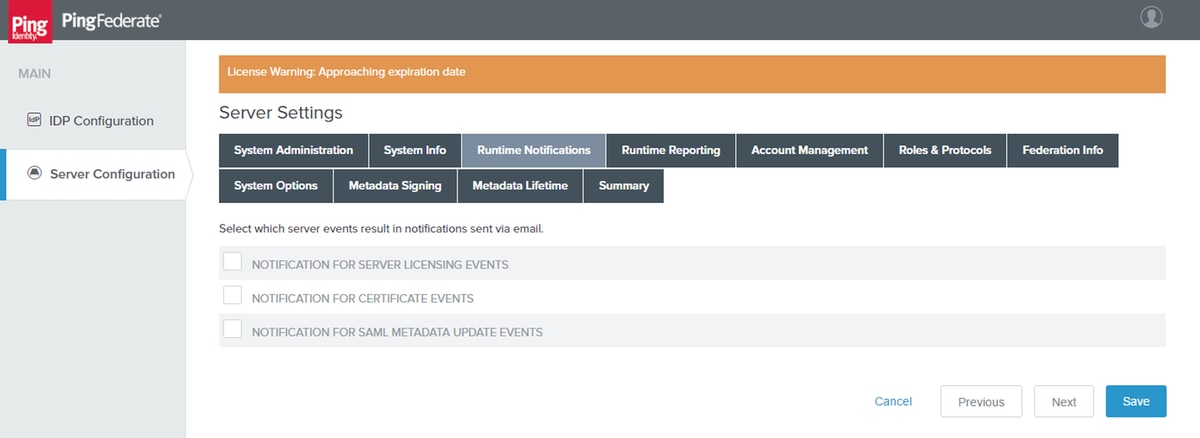

動作時通知

[Next] をクリックします。

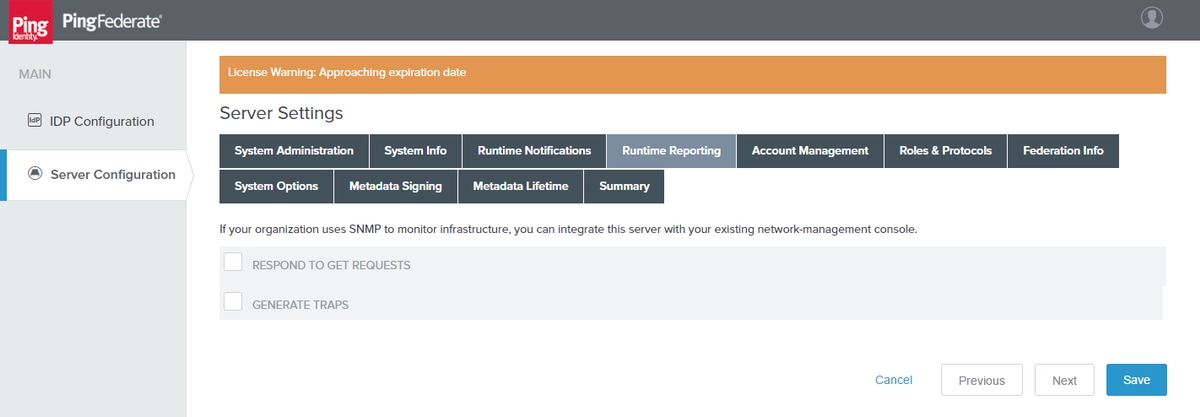

動作時レポート

[Next] をクリックします。

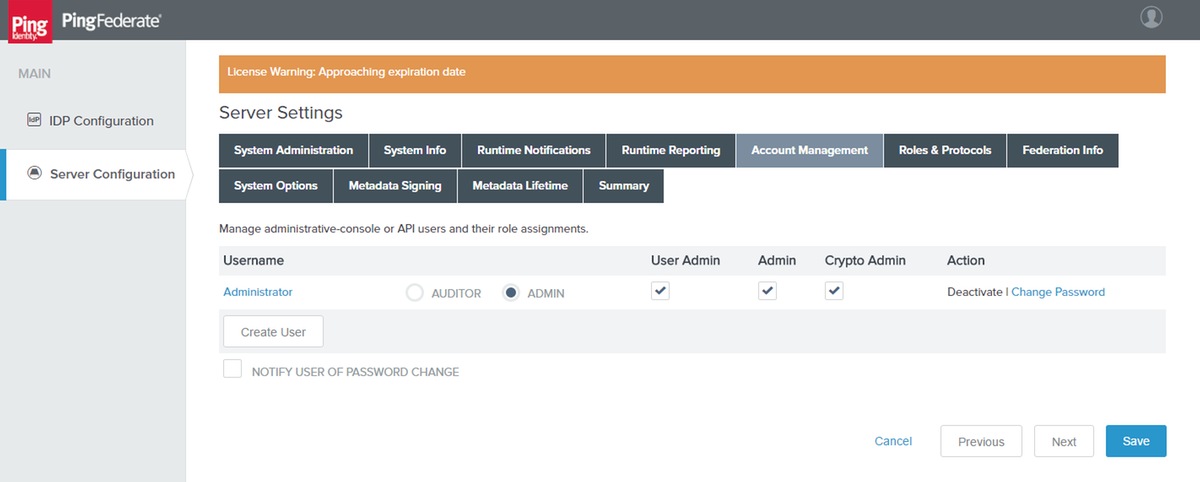

アカウント管理

[Next] をクリックします。

注: ユーザを追加するか、またはこのセクションのユーザ パスワードを変更できます。

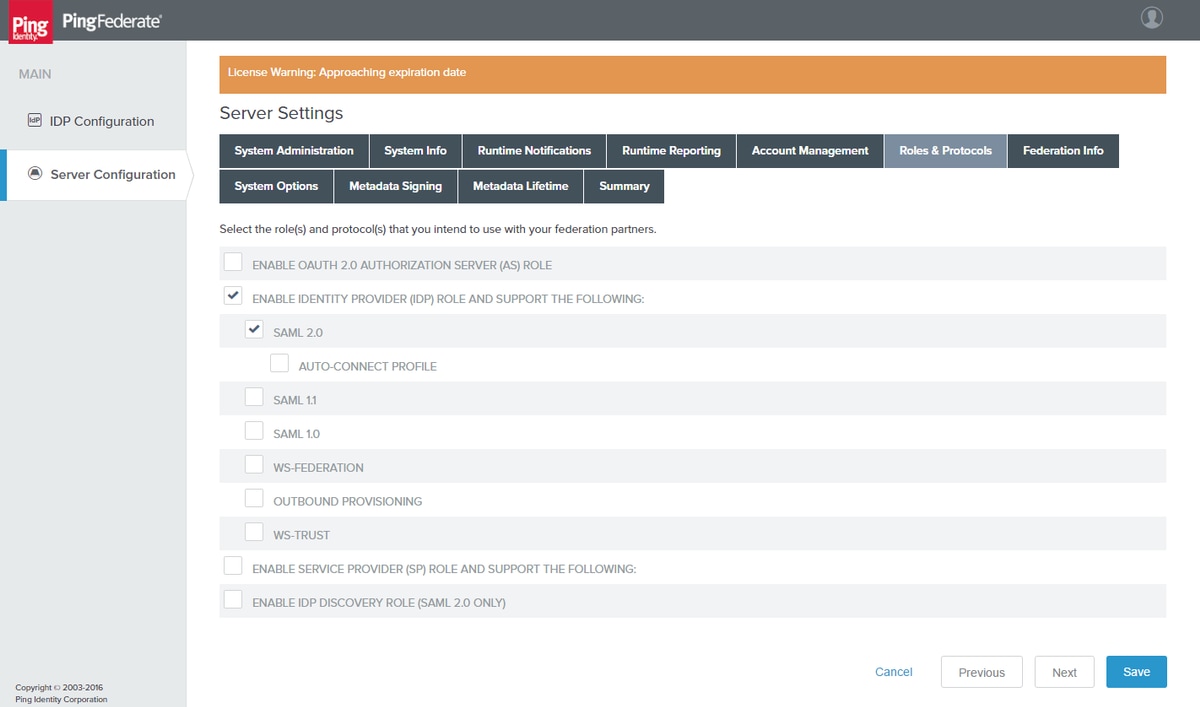

ロール及びプロトコル

適切な Role/s および Protocol/s.を『Next』 をクリック します選択して下さい。

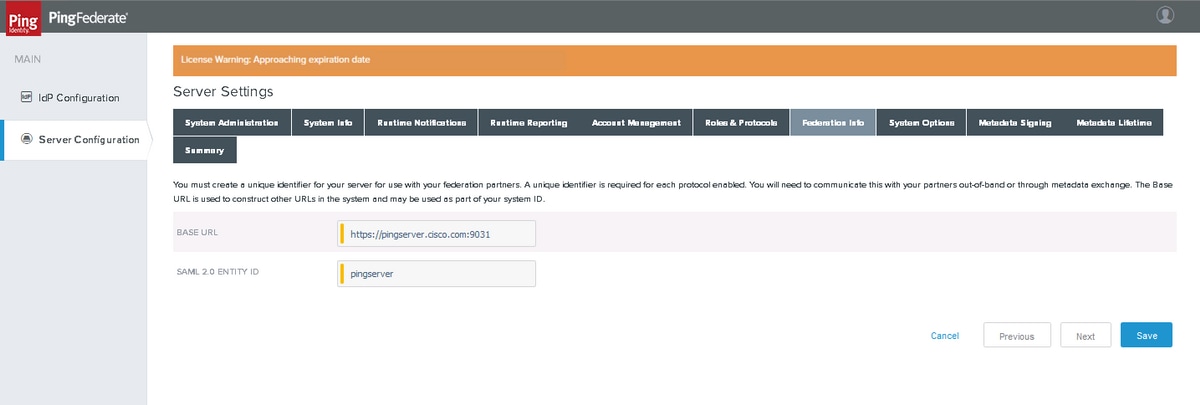

フェデレーション情報

[Next] をクリックします。

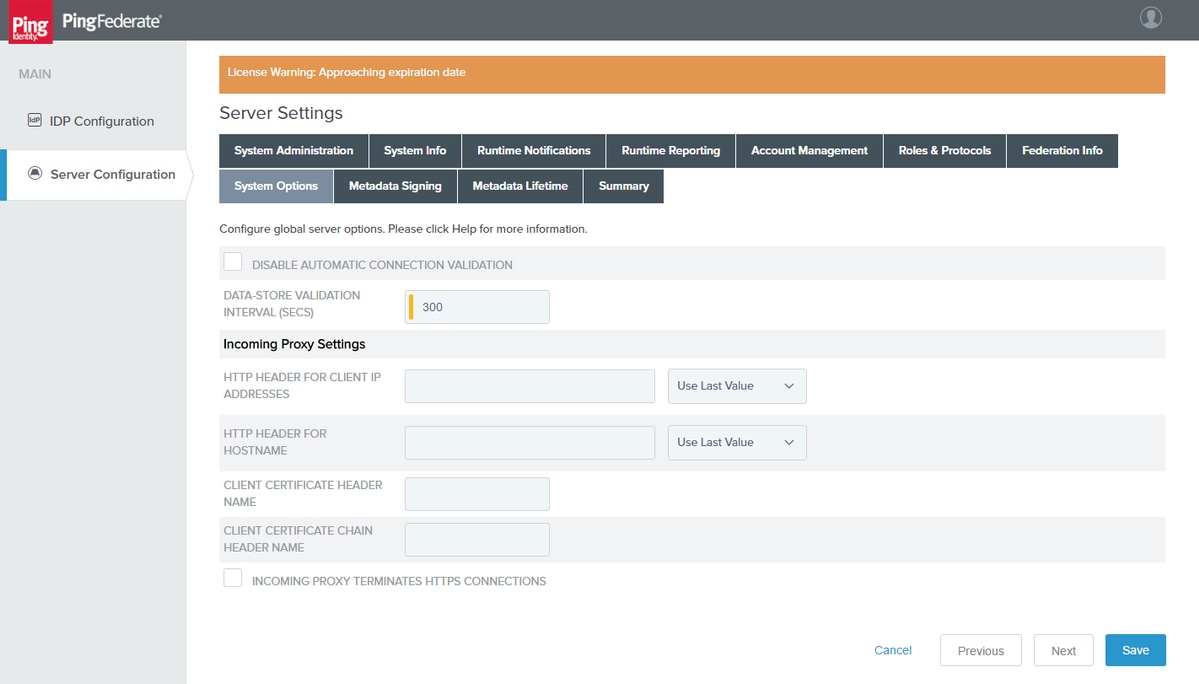

システムオプション

[Next] をクリックします。

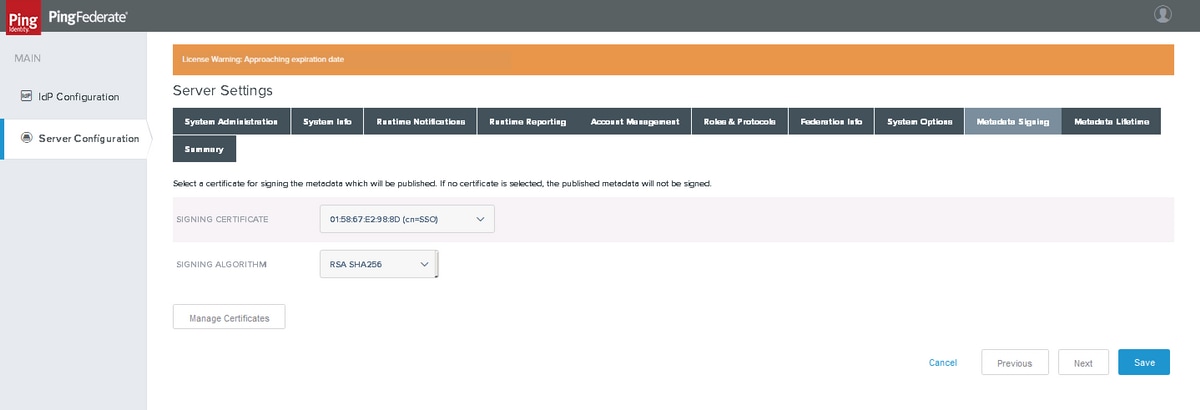

メタデータ署名

認証 設定の一部として先に作成される署名証明書および署名アルゴリズムを選択して下さい。 [Next] をクリックします。

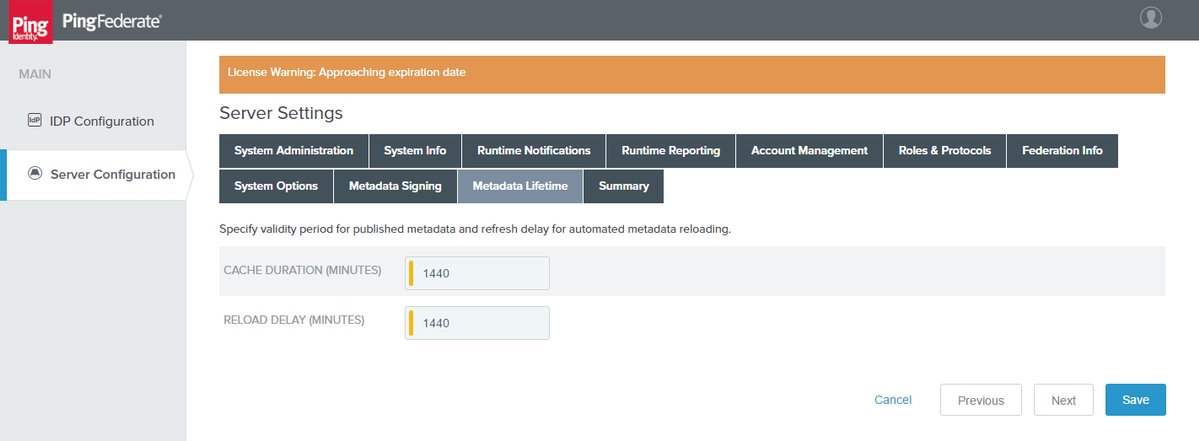

メタデータ ライフタイム

[Next] をクリックします。

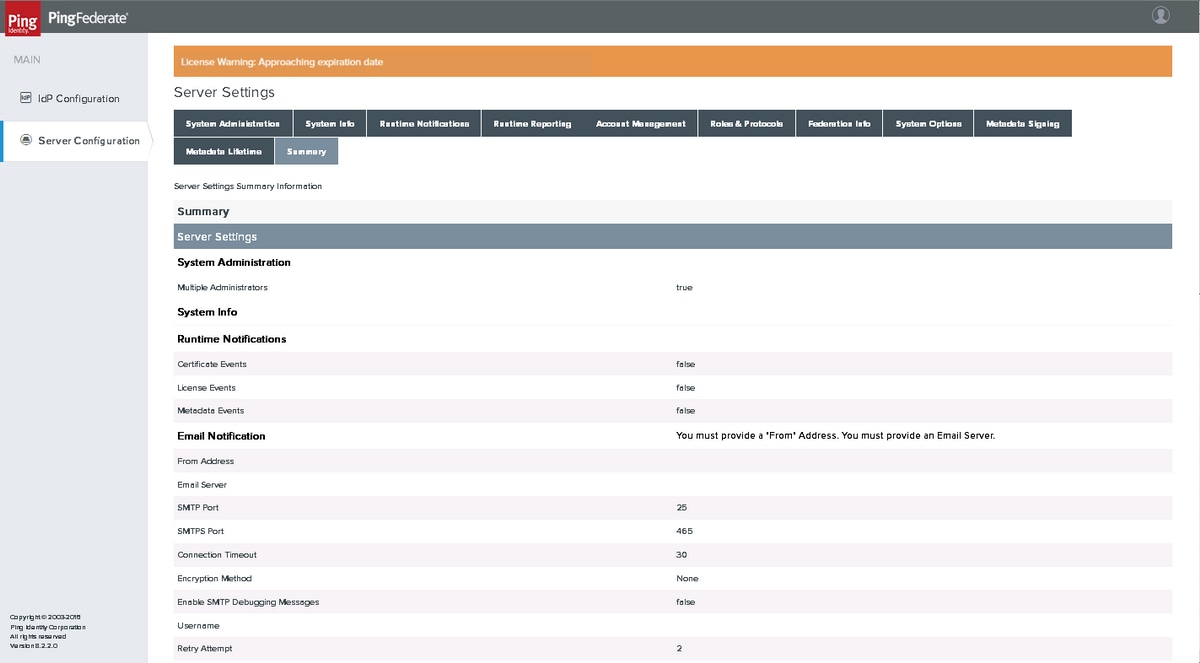

要約

設定を確認し、『SAVE』 をクリック して下さい。

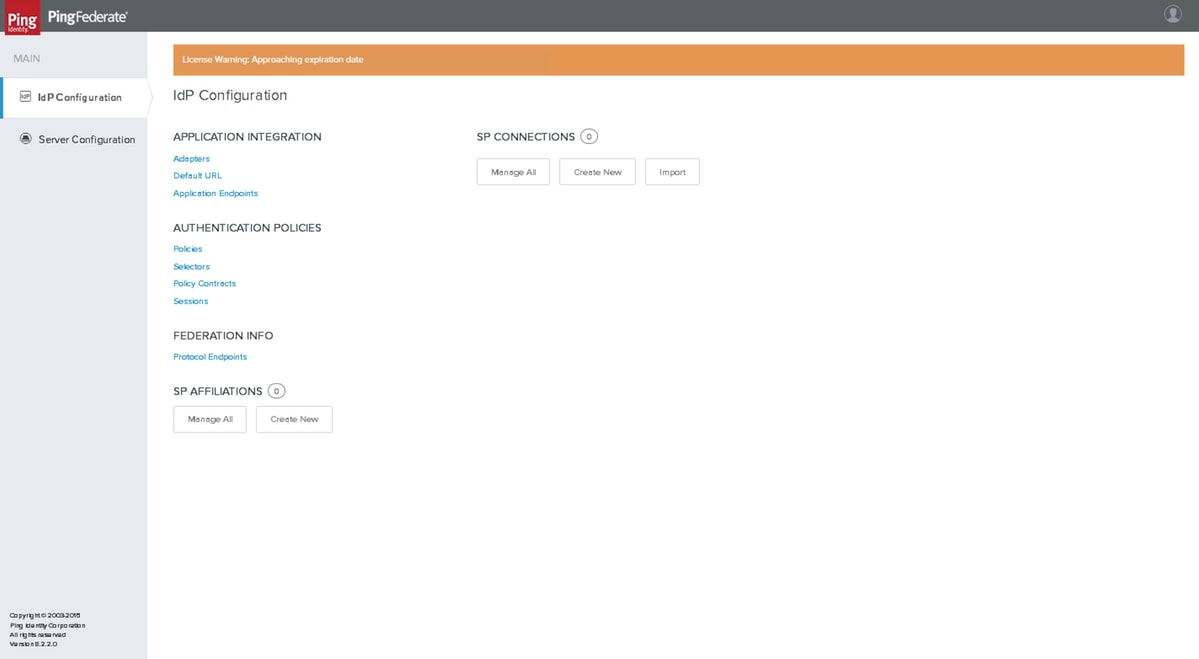

識別プロバイダ(IdP)設定

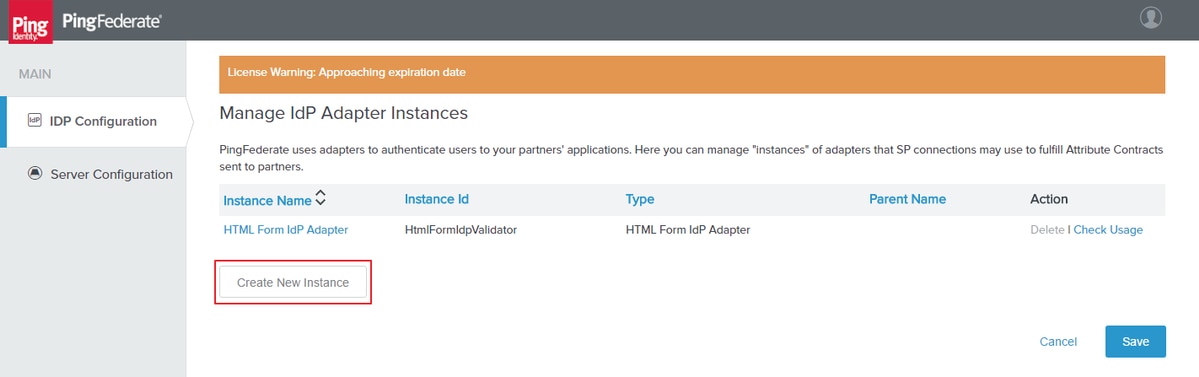

アダプタ

IdP 設定 > アプリケーション 統合 > アダプタをクリックして下さい

新しいインスタンスを『Create』 をクリック して下さい。

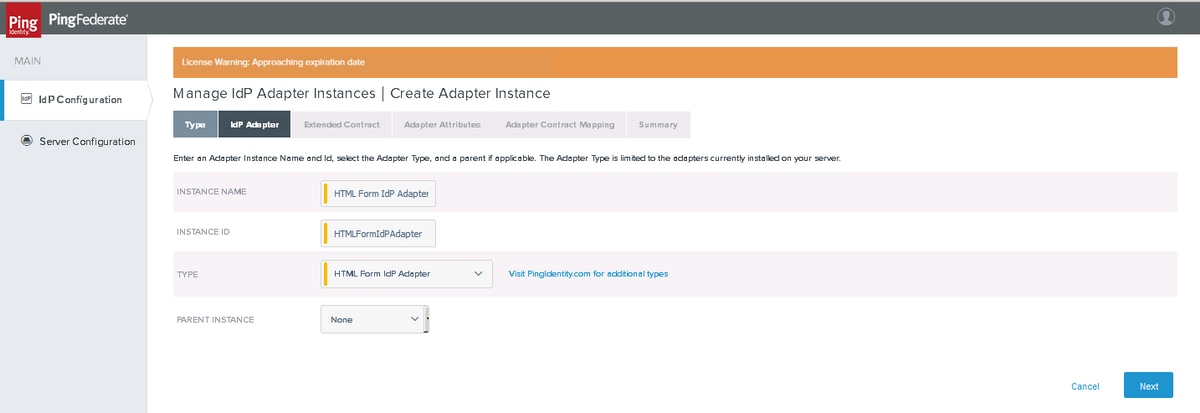

タイプ

HTML 形式 IDP アダプタを選択して下さい。 [Next] をクリックします。

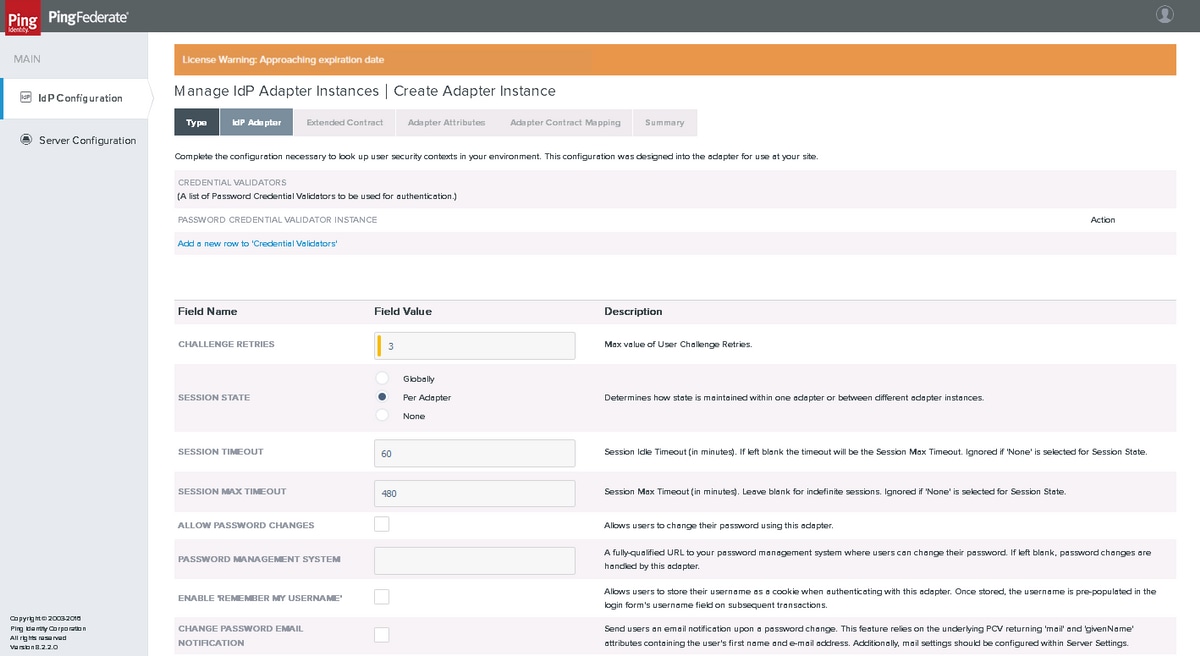

IdP アダプタ

New 列を「クレデンシャル Validators に」『Add』 をクリック し、パスワード クレデンシャル VALIDATOR 例として先に作成された選択し、『Update』 をクリック して下さい LDAP Validator を。 [Next] をクリックします。

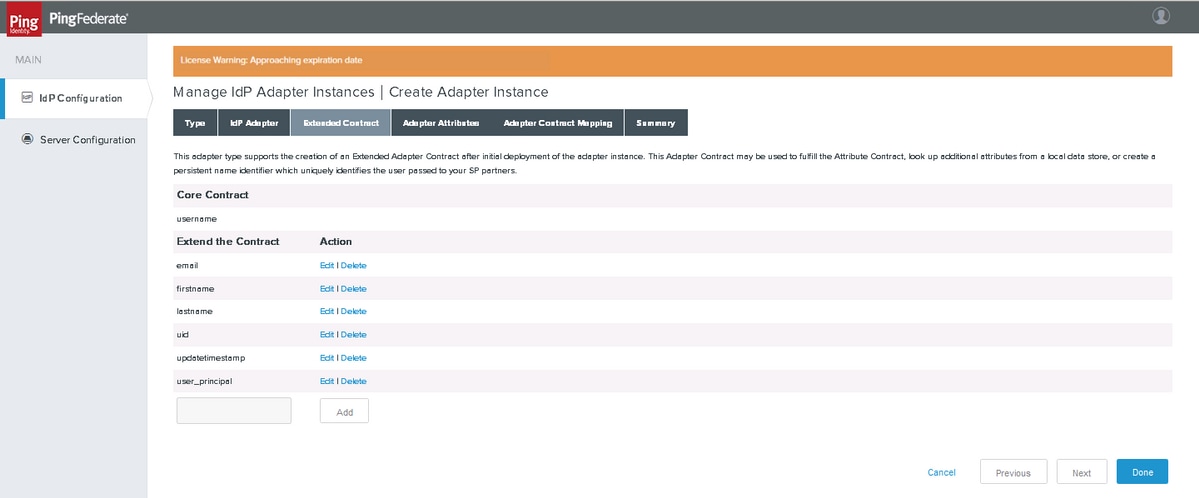

拡張契約

示されているように契約を追加して下さい。 [Next] をクリックします。

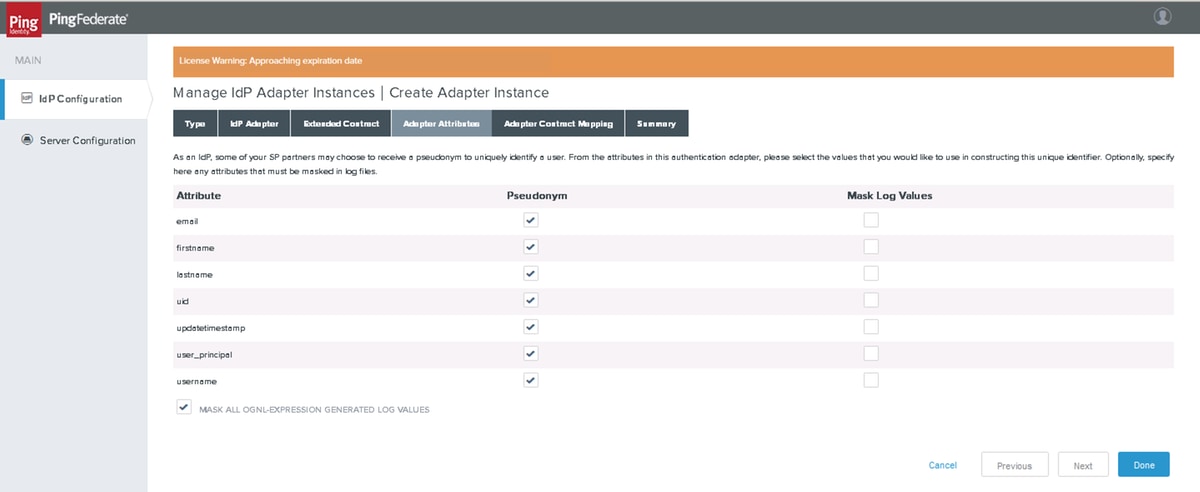

アダプタ属性

[Next] をクリックします。

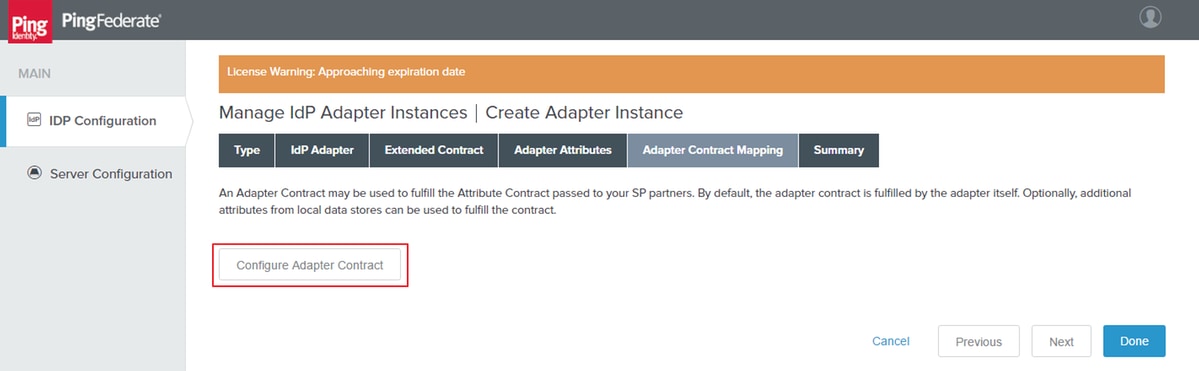

アダプタ契約マッピング

アダプタ契約を『Configure』 をクリック して下さい。

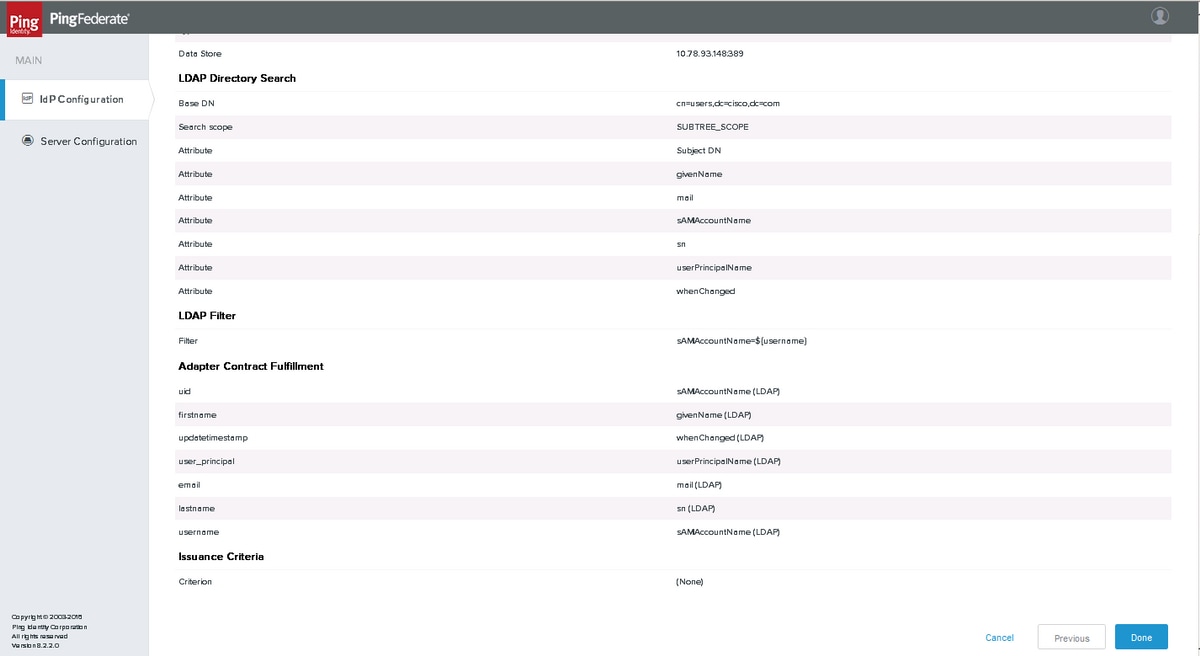

出典及びユーザ ルックアップを帰因させて下さい

アトリビュート 出典を追加し、先に作成される LDAP ストアを選択して下さい。 [Next] をクリックします。

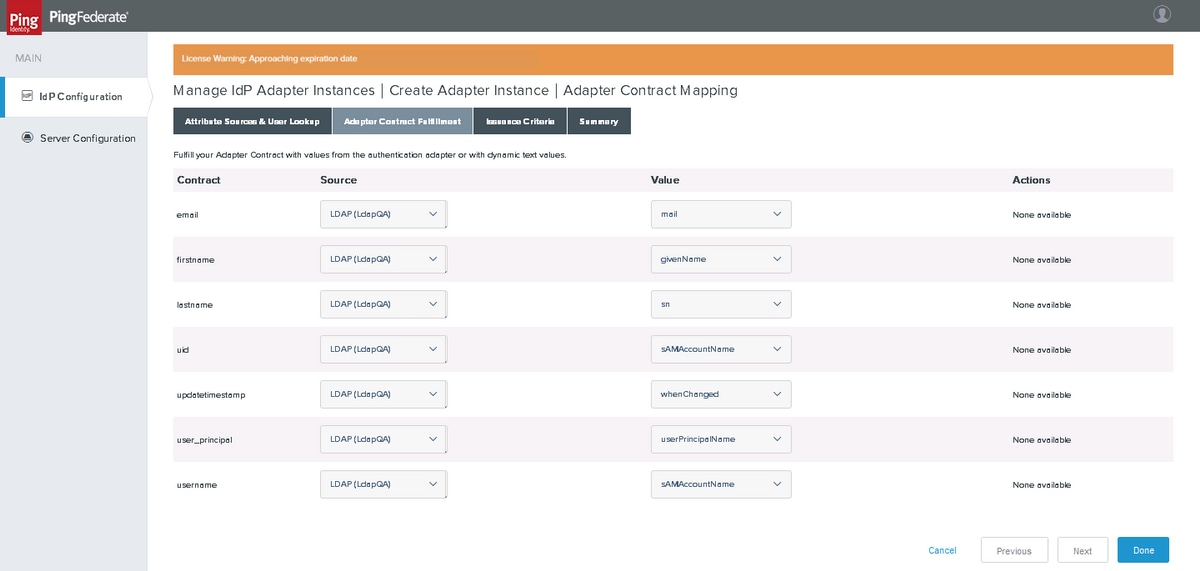

アダプタ契約達成

属性をマッピング して下さい。 [Next] をクリックします。

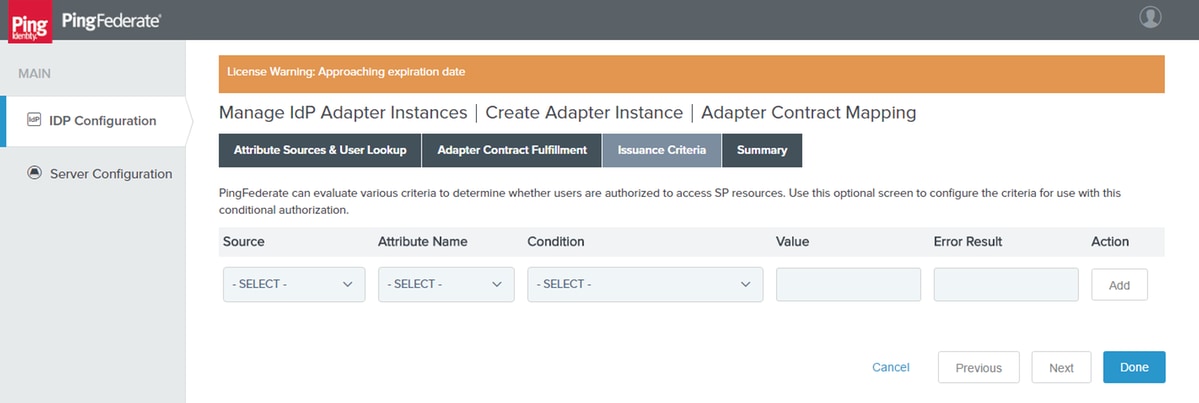

発行基準

[Next] をクリックします。

要約

設定を確認し、『Done』 をクリック して下さい。

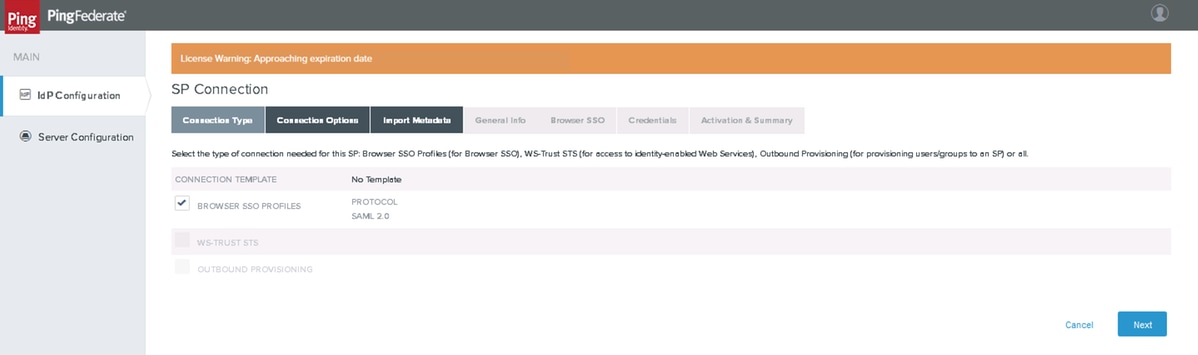

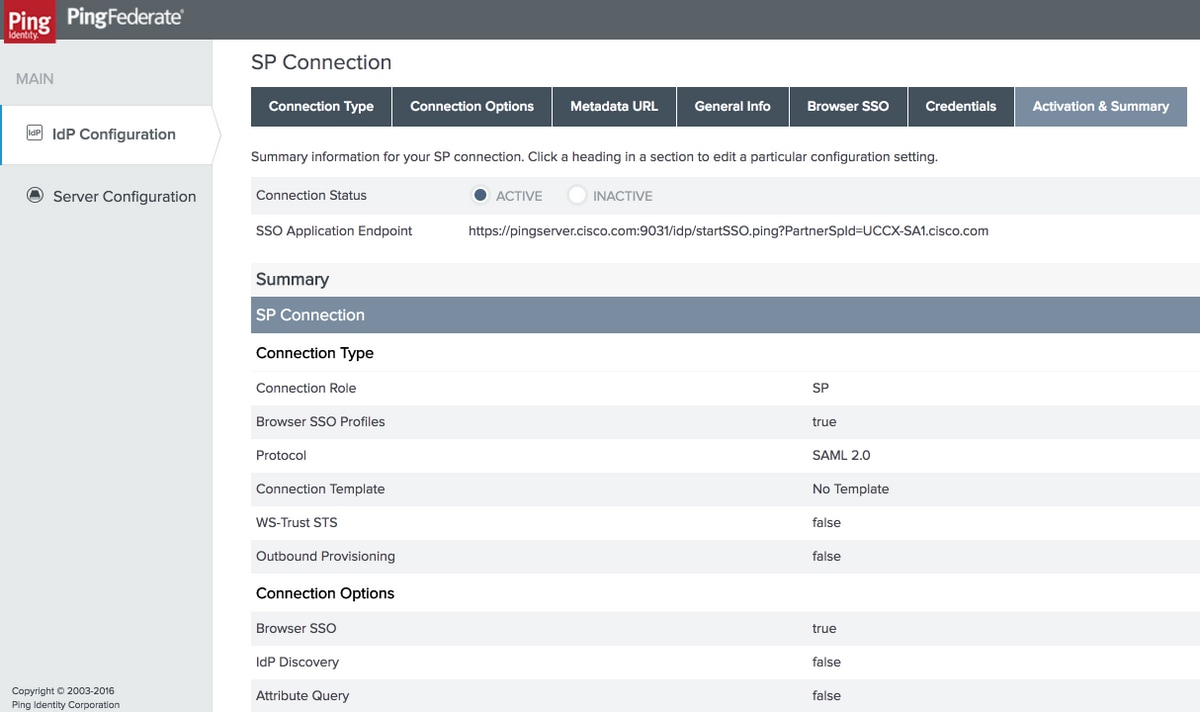

SP 接続

新しい SP 接続を作成して下さい

接続タイプ

[Next] をクリックします。

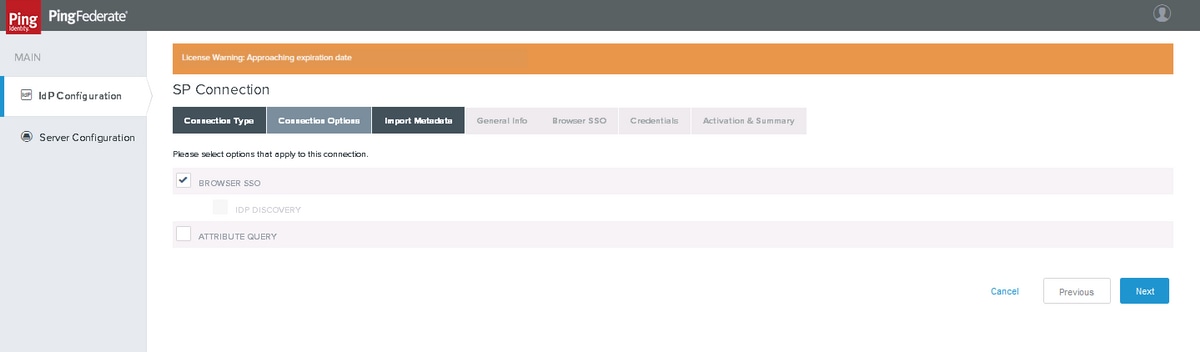

接続オプション

『Next』 をクリック して下さい

メタデータをインポートして下さい

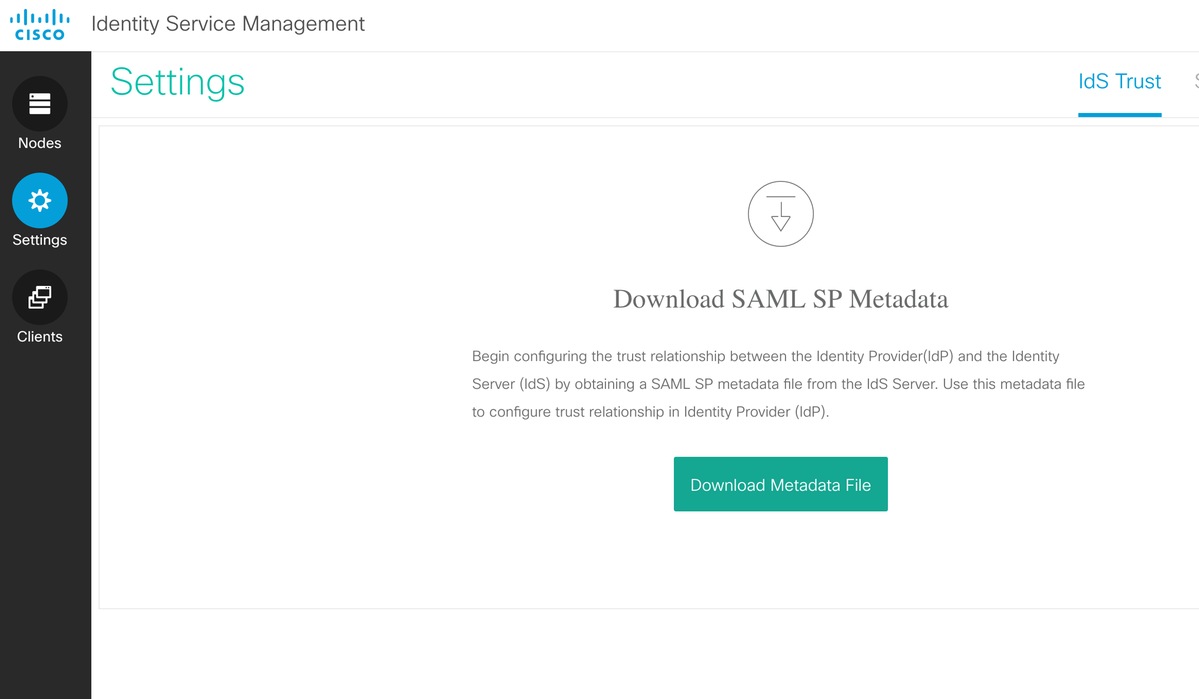

Cisco 識別 サービス Admin > 設定 > ID 信頼 > ダウンロードからサービスプロバイダーのメタデータ XML ファイルをメタデータ ダウンロードして下さい

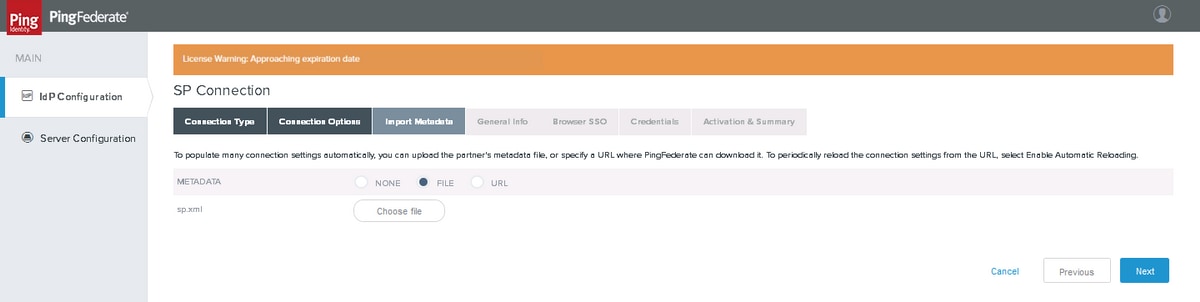

PingFederate にサービスプロバイダーのメタデータ XML ファイルをアップロードして下さい。

ダウンロードされた XML ファイルを選択し、『Next』 をクリック して下さい

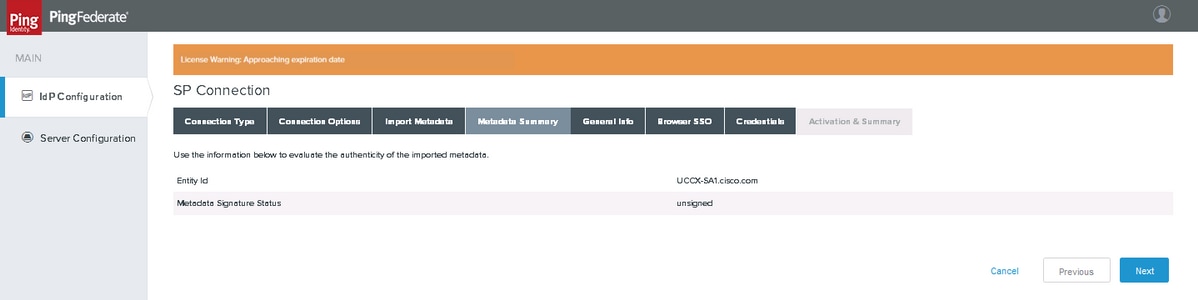

サマリ メタデータ

『Next』 をクリック して下さい

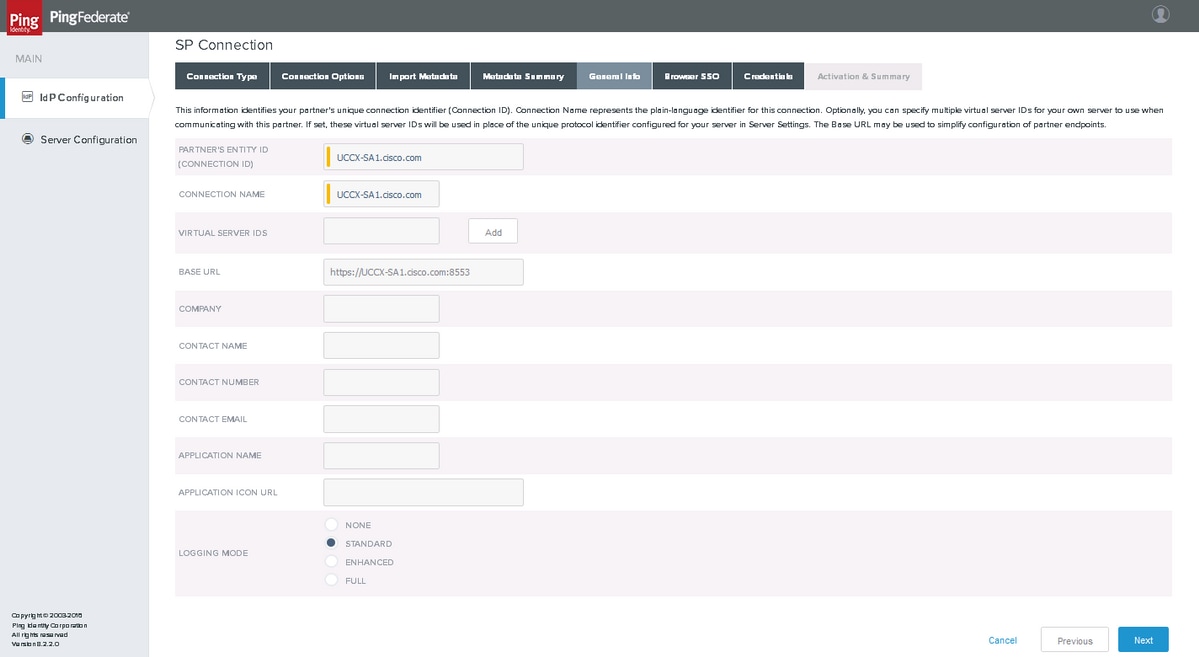

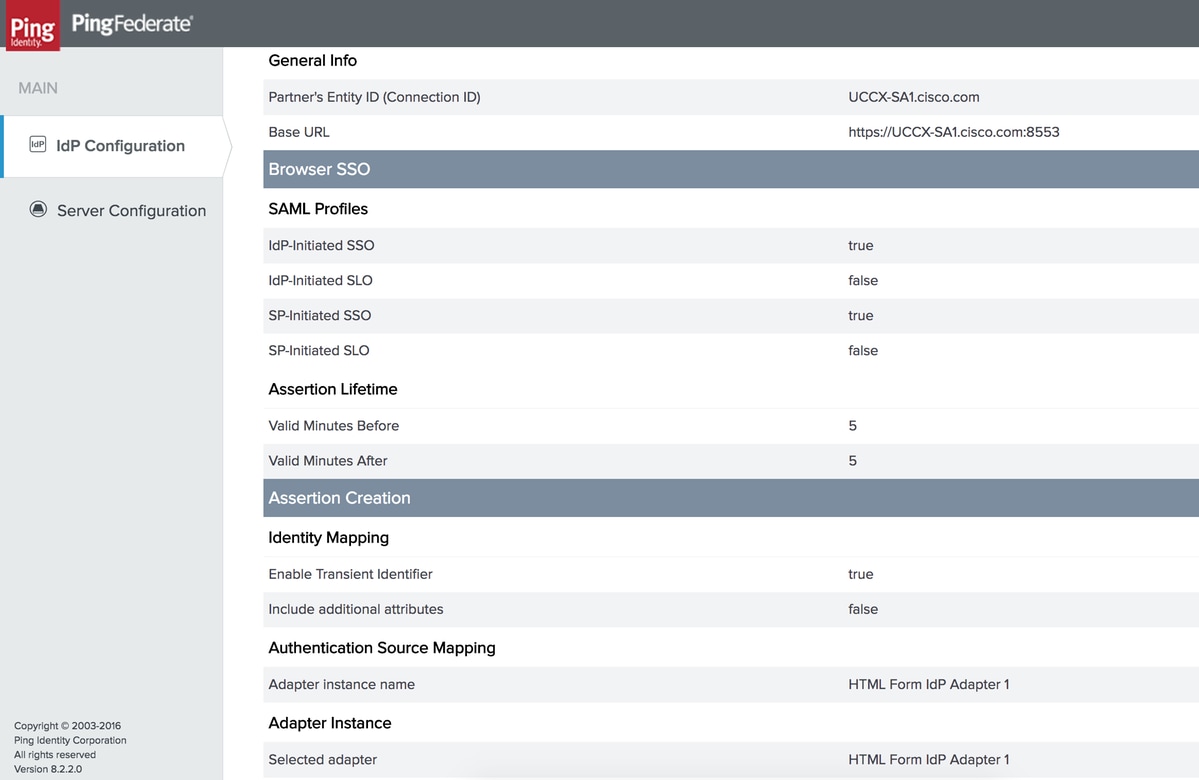

general info

『Next』 をクリック して下さい

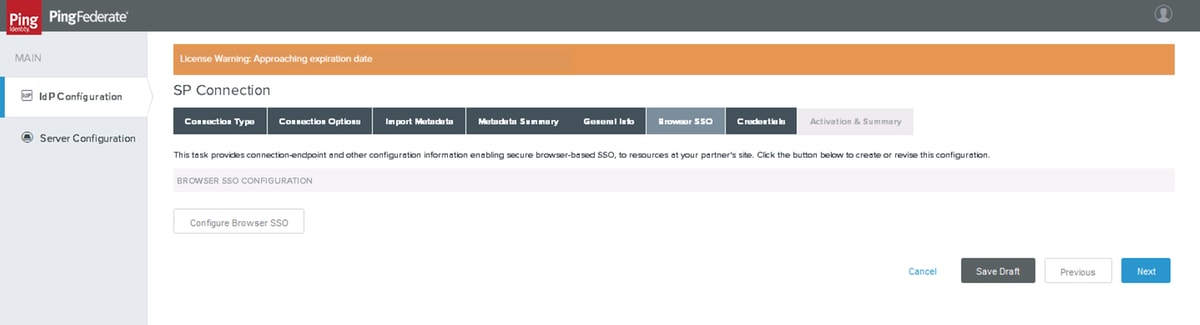

ブラウザ SSO

ブラウザ SSO を『Configure』 をクリック して下さい

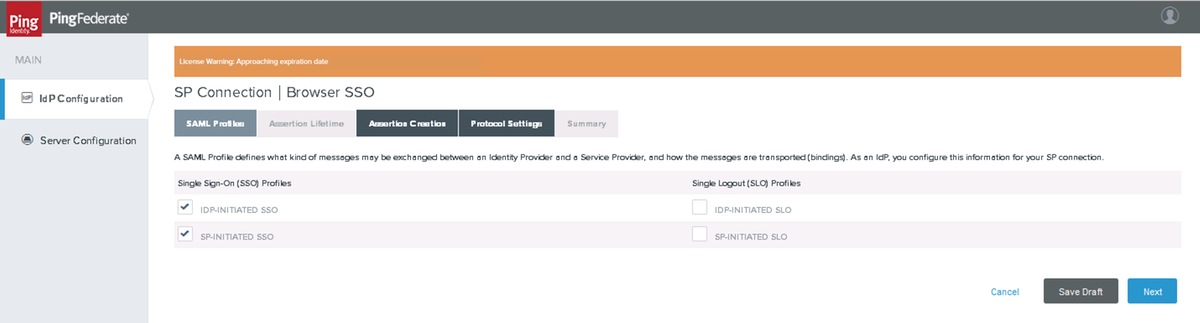

セキュリティ アサーション マークアップ言語(SAML)プロファイル

『Next』 をクリック して下さい

注: 単一ログアウト(SLO)は 11.6 に Cisco 識別 サービス(ID)によってサポートされないし、選択されません。

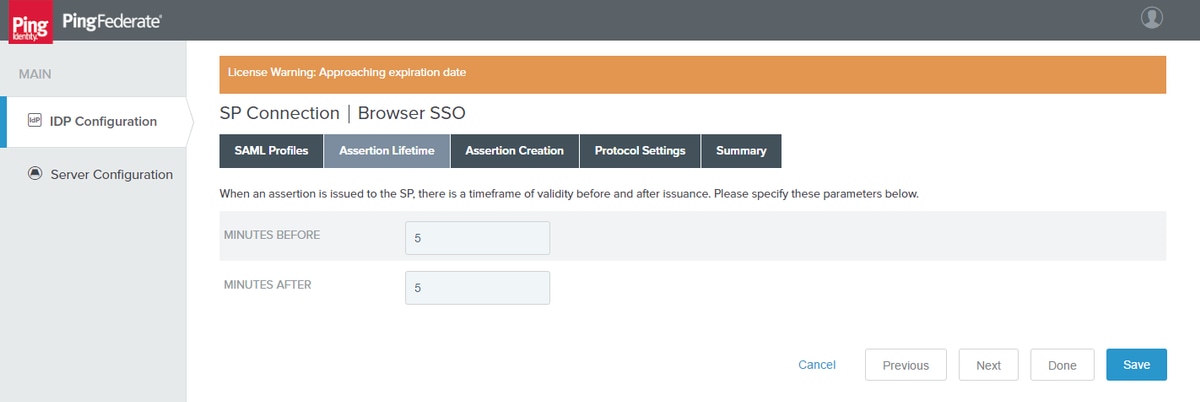

アサーション ライフタイム

『Next』 をクリック して下さい

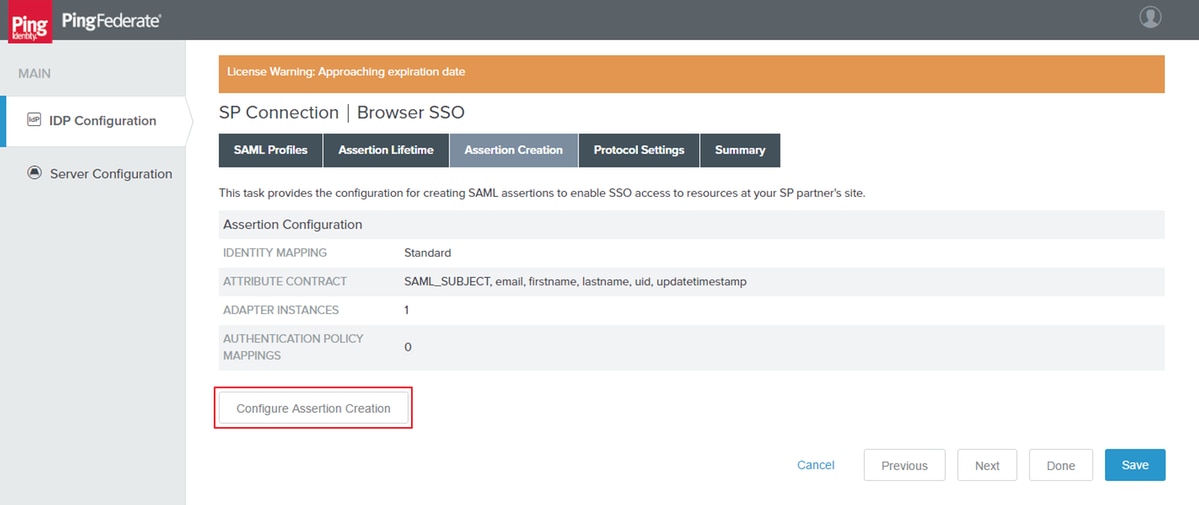

アサーション作成

アサーション作成を『Configure』 をクリック して下さい

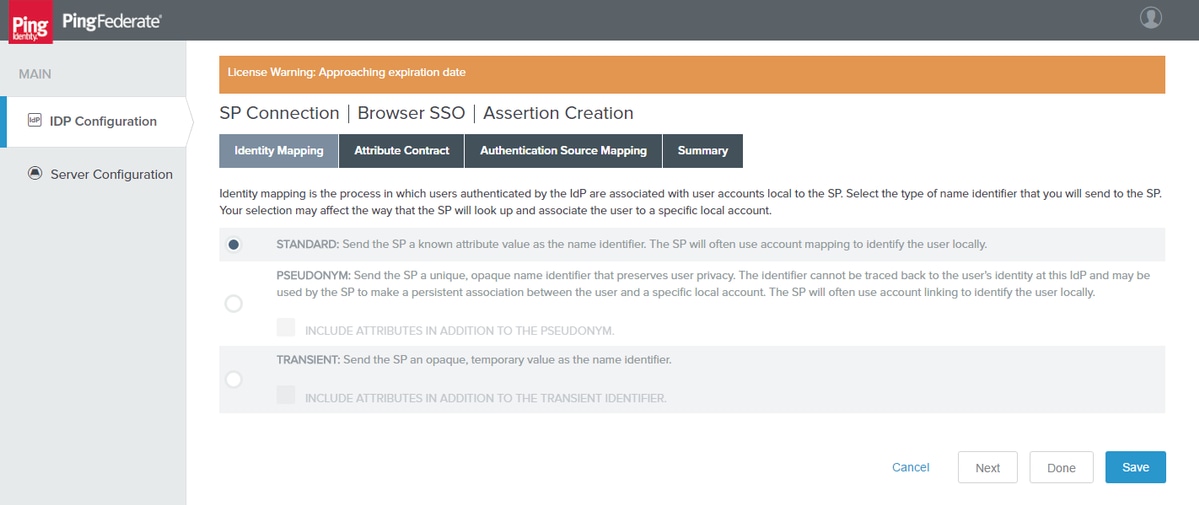

識別マッピング

『Next』 をクリック して下さい

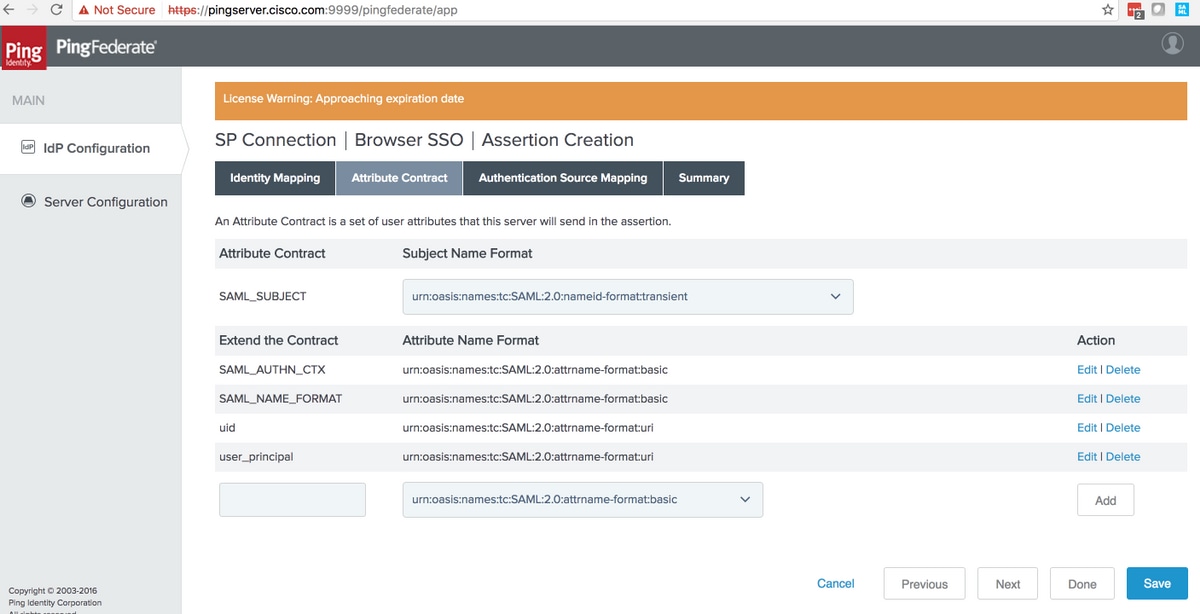

契約を帰因させて下さい

警告: これらの属性は PingFederate の Cisco 識別 サービス(ID)インターオペラビリティのために必須です。

|

アトリビュート契約

|

目的

|

|---|---|

| SAML_SUBJECT |

マッピング された値が会うかどうか確認するのに PingFederate 検索フィルタによって使用される |

| SAML_AUTHN_CTX | 「PasswordProtectedTransport」認証 contet を示すのに SAML 応答で使用される |

| SAML_NAME_FORMAT | SAML 2.0 トランジェント名前 ID 形式を示すのに SAML 応答で使用される |

| uid | 認証済みユーザを識別するのに Cisco IDS によって使用される |

| user_principal | 認証済みユーザの完全な名前を(すなわち ID + ドメイン)確認するのに Cisco IDS によって使用される |

管理者はこのディレクトリにいるカスタム名前formats.xml コンフィギュレーション ファイルで名前形式 代替をカスタマイズできます:

<pf_install>/pingfederate/server/default/data/config-store.

トランジェントとの SSO をネーム識別子として操作するために、saml2-subject-name-formats セクションの下で XML 項目を追加して下さい: <con: 項目 name="urn:oasis:names:tc:SAML:2.0:nameid-format:transient">urn:oasis:names:tc:SAML:2.0:nameid-format:transient</con:item>

『Next』 をクリック して下さい

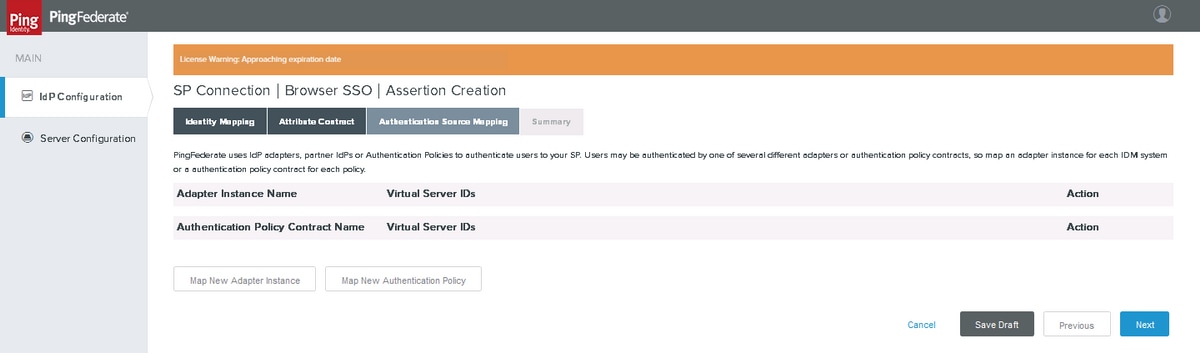

認証 出典マッピング

新しいアダプター インスタンスを『Map』 をクリック して下さい

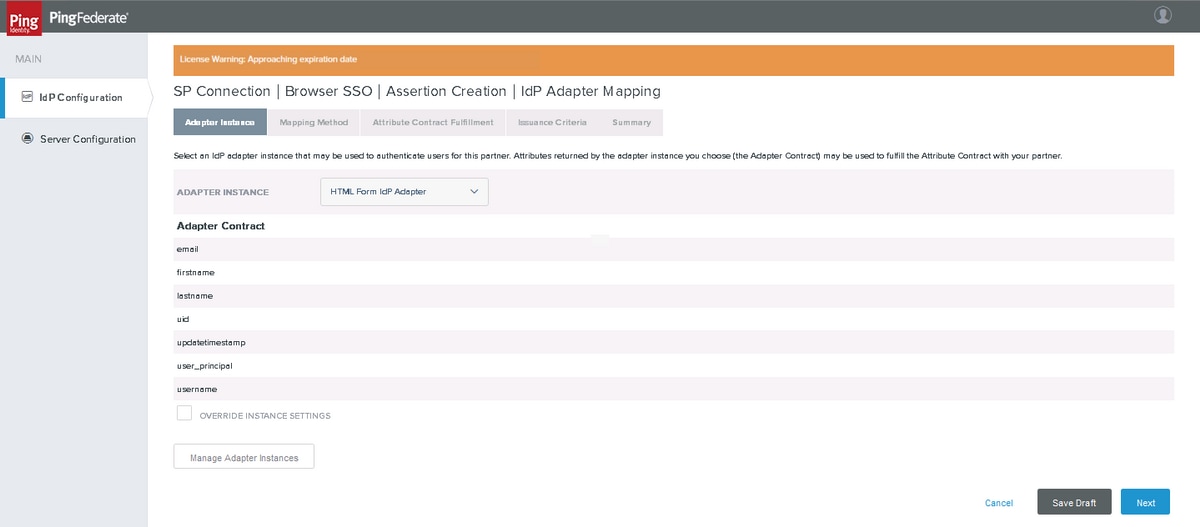

先に作成される HTML 形式 IdP アダプタをマッピング して下さい。 『Next』 をクリック して下さい

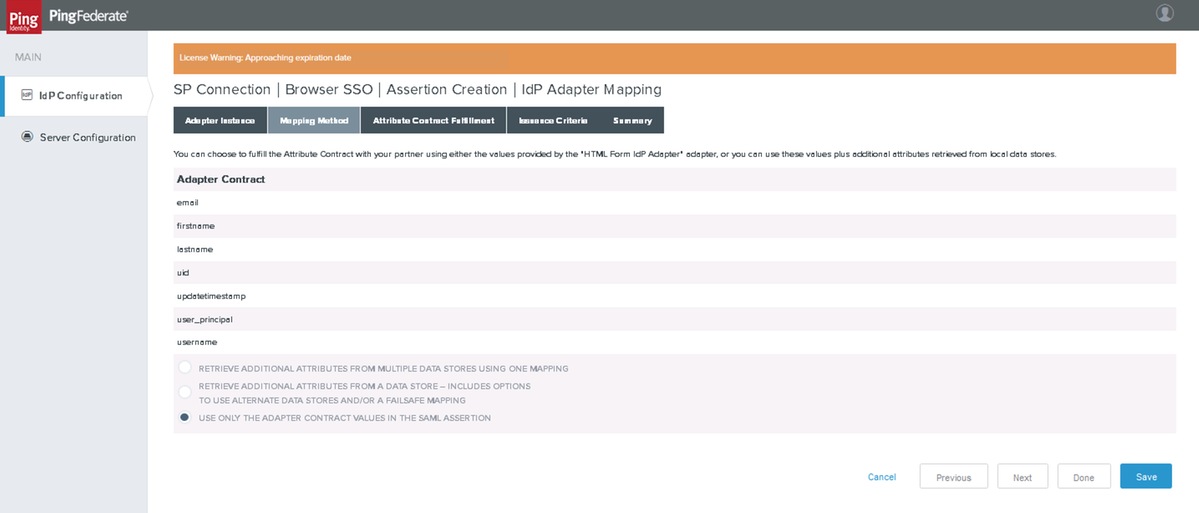

方式をマッピング すること

『Next』 をクリック して下さい

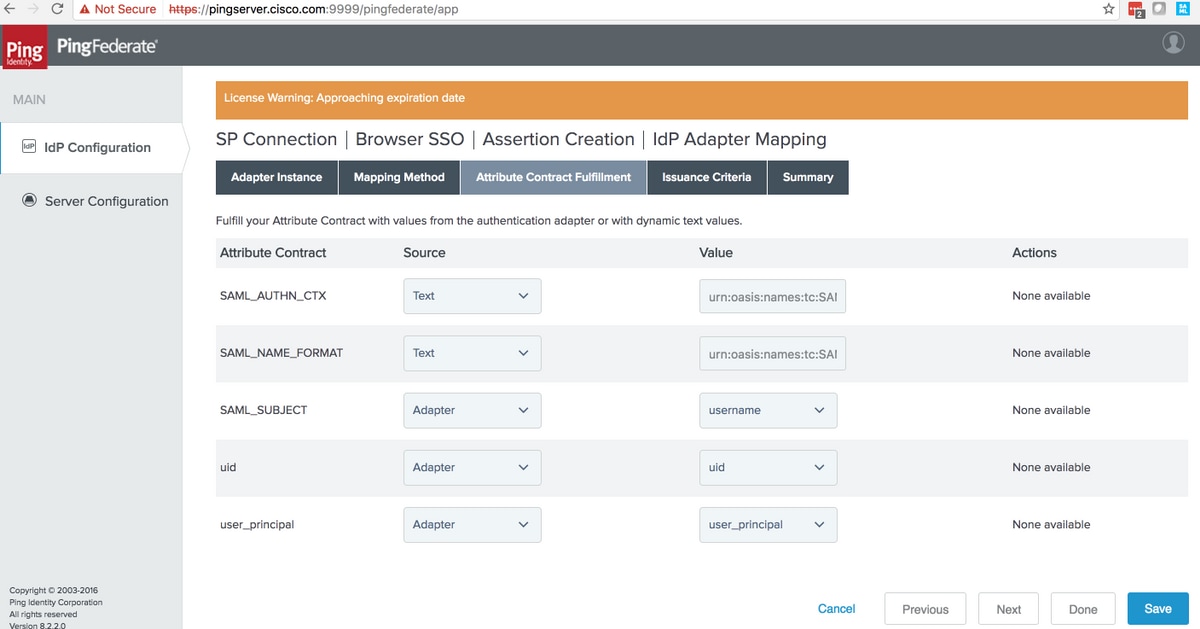

契約達成を帰因させて下さい

値がに設定 されるようにして下さい

|

契約を帰因させて下さい

|

Source

|

値

|

|---|---|---|

| SAML_SUBJECT |

アダプタ | username 非常に注記: この設定に使用する値は LDAP フィルターの設定(section#3.1.3.2 で使用されるものと一致する必要があります。 インスタンスの構成) 注: 「そこに使用されたフィルタが sAMAccountName=$ {username}だったのでユーザ名」はここでは使用されます |

| SAML_AUTHN_CTX | テキスト | urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport |

| SAML_NAME_FORMAT | テキスト | urn:oasis:names:tc:SAML:2.0:nameid-format:transient |

| uid | アダプタ | uid |

| user_principal | アダプタ | user_principal |

『Next』 をクリック して下さい

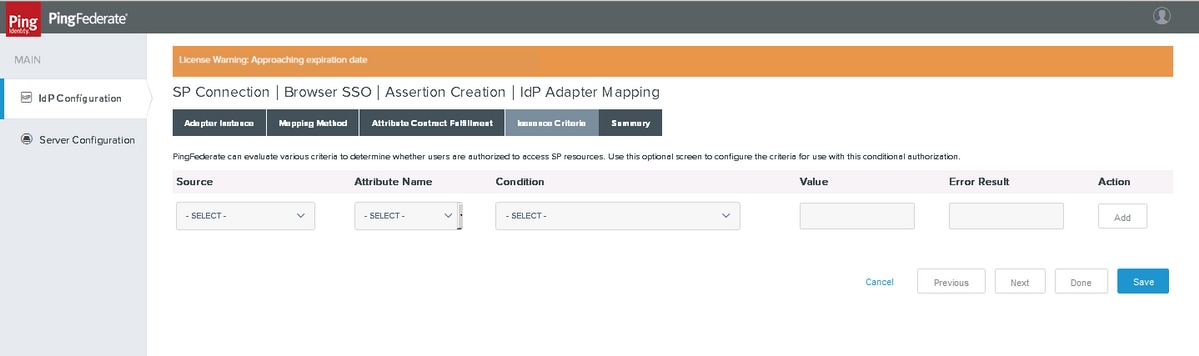

発行基準

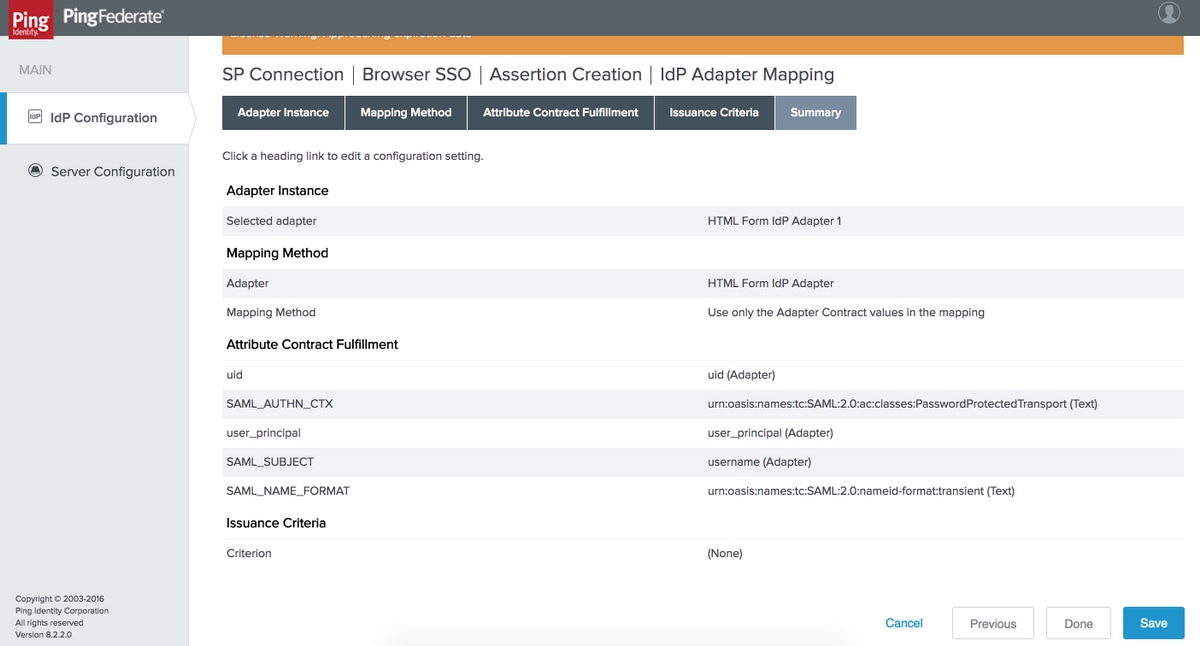

要約

設定を確認し、『Done』 をクリック して下さい

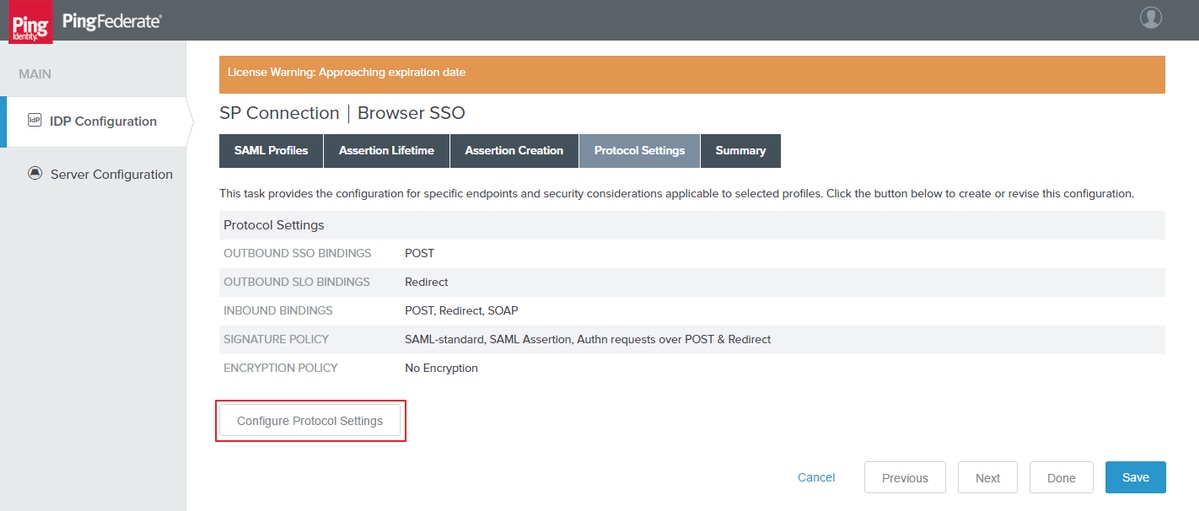

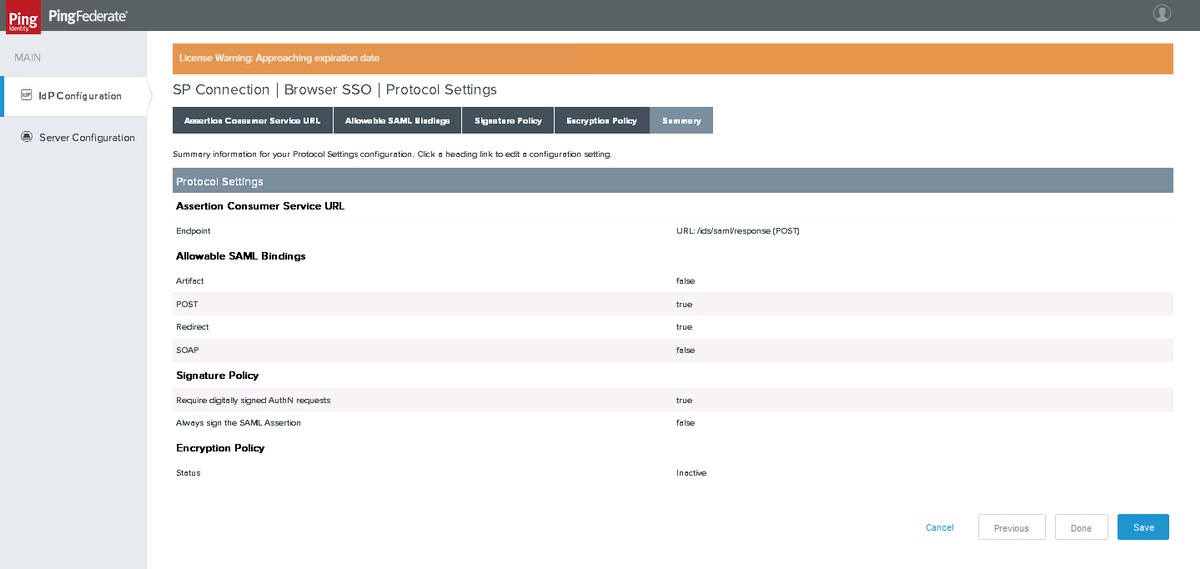

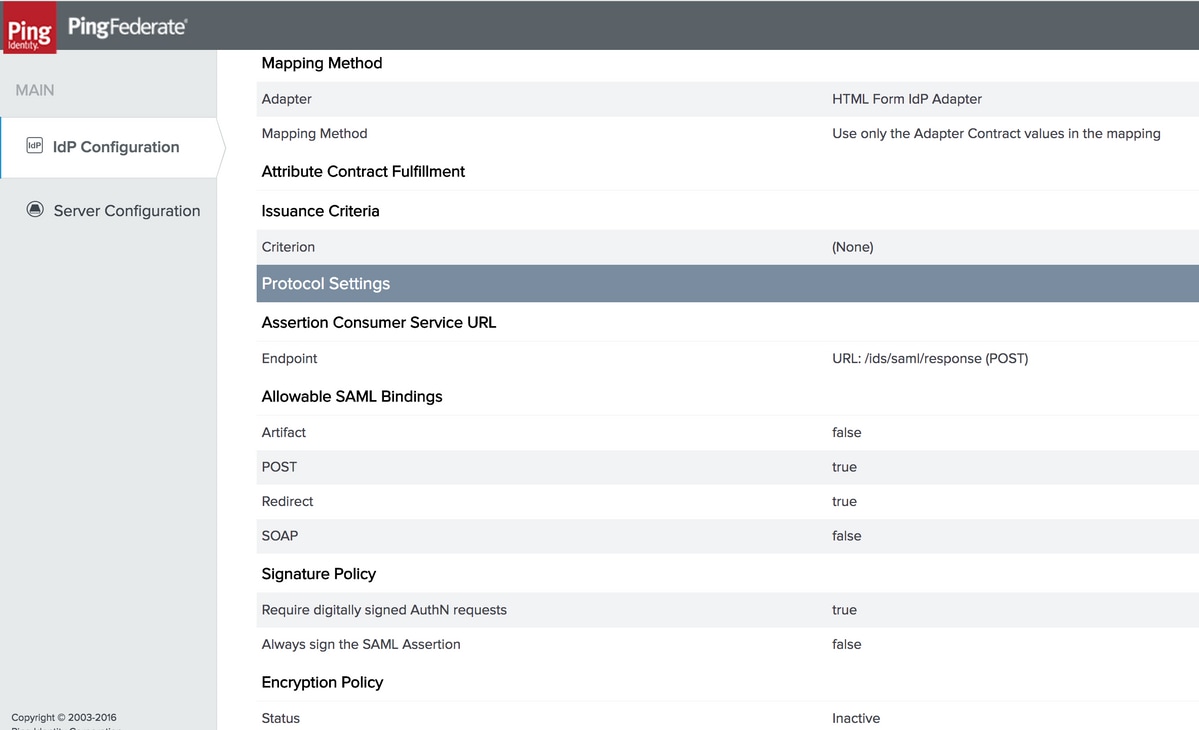

プロトコル 設定

プロトコル 設定を『Configure』 をクリック して下さい

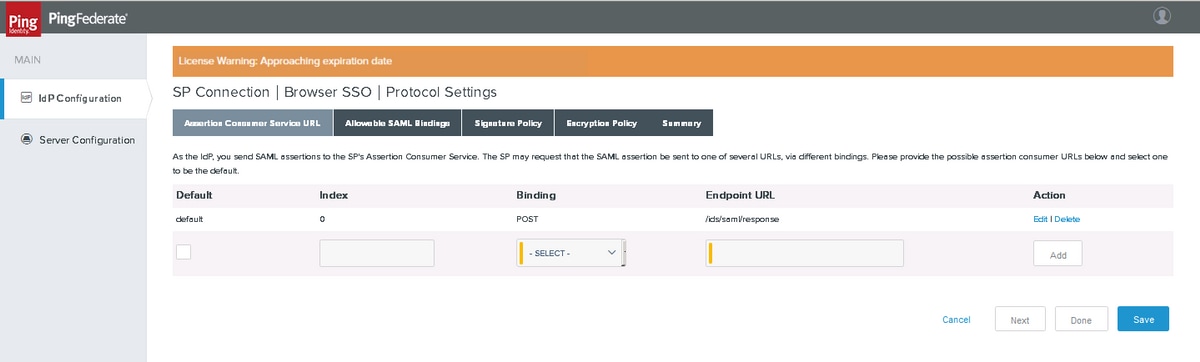

アサーション消費者サービス URL

SSO エンドポイントを結合 する POST を追加して下さい。 『Next』 をクリック して下さい

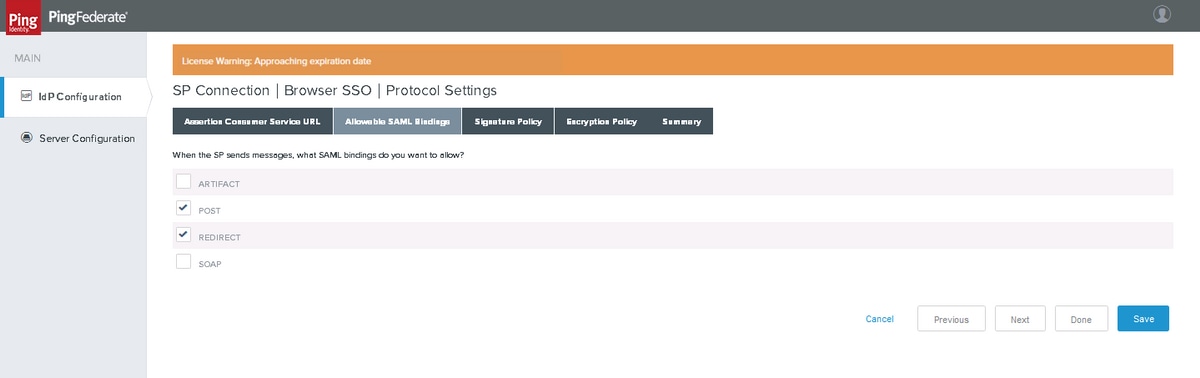

正当な SAML バインディング

『Next』 をクリック して下さい

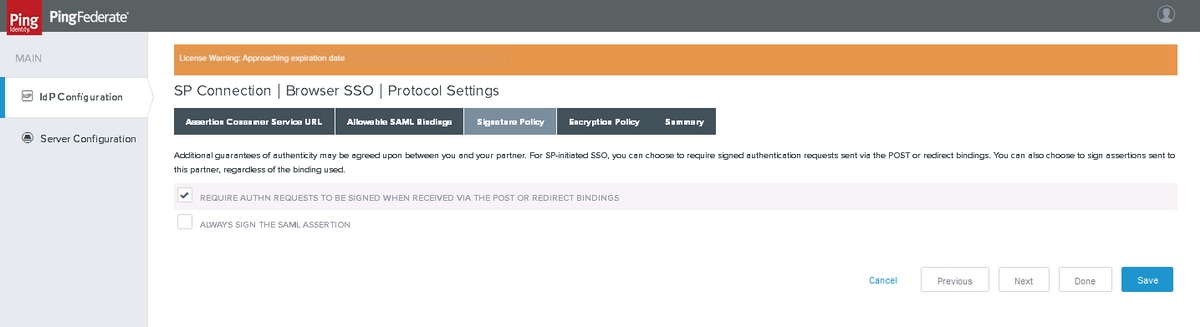

シグニチャ ポリシー

注: Cisco IDS は」署名するべき SAML メッセージを「保証し、それ故に「サインを SAML アサーション」常に選択しません。 これは PingFederate が「SAML アサーション」か「SAML 応答」両方とも署名しないという理由によります。

『Next』 をクリック して下さい

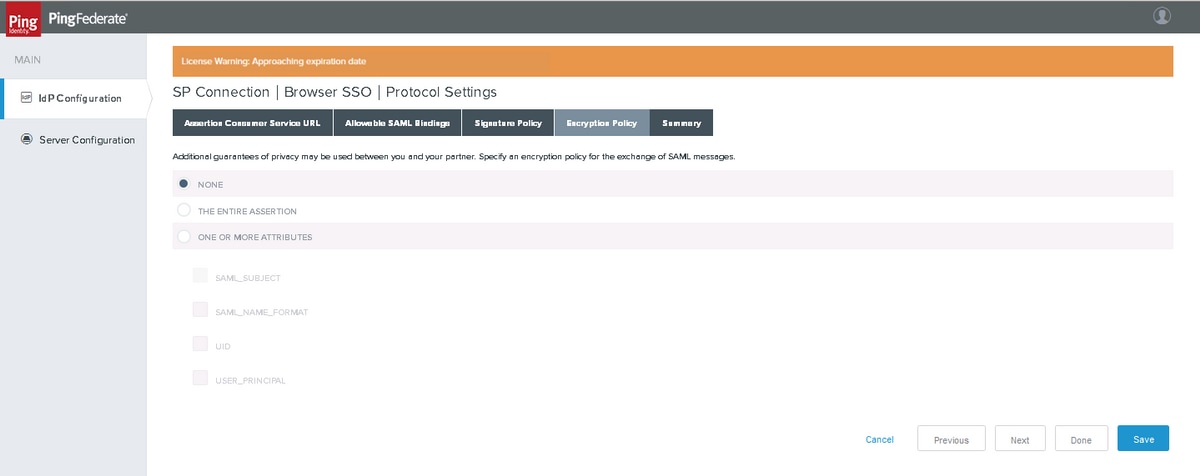

暗号化ポリシー

注: Cisco IDS は「暗号化ポリシー」設定をのために暗号化された SAML をフローし、それ故に選択します「どれも」サポートしません。

『Next』 をクリック して下さい

要約

設定を確認し、『Done』 をクリック して下さい

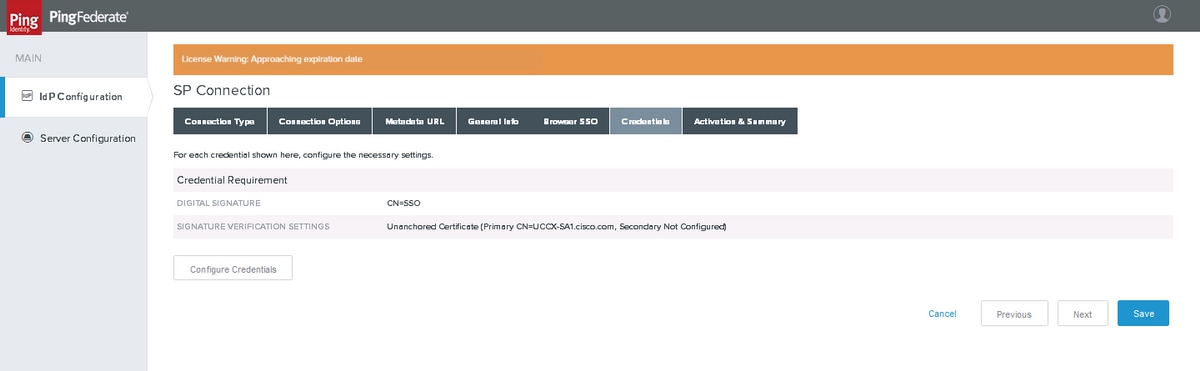

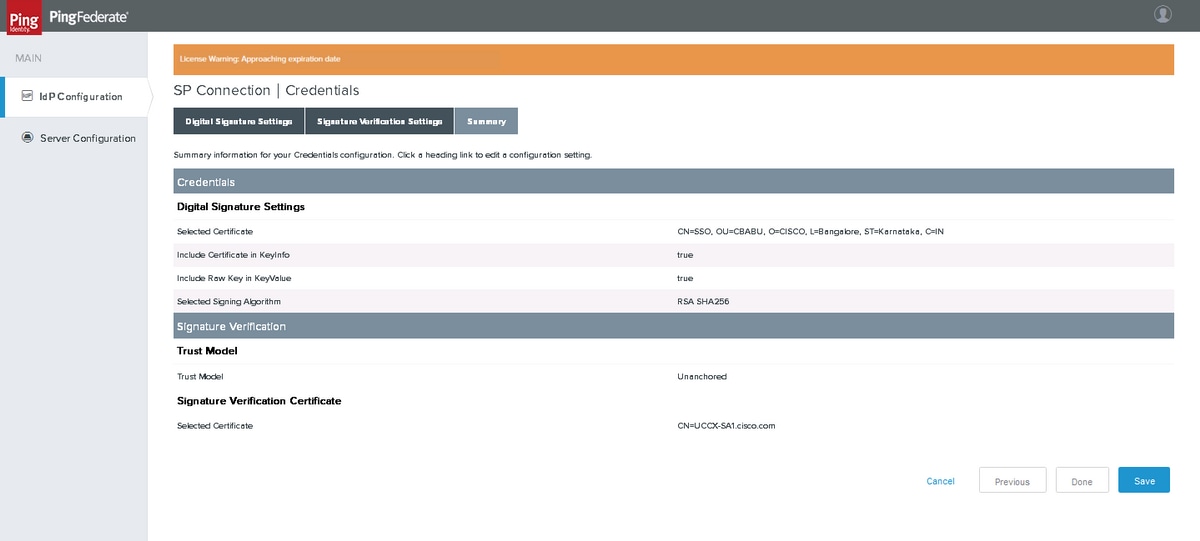

Credentials

資格情報を『Configure』 をクリック して下さい

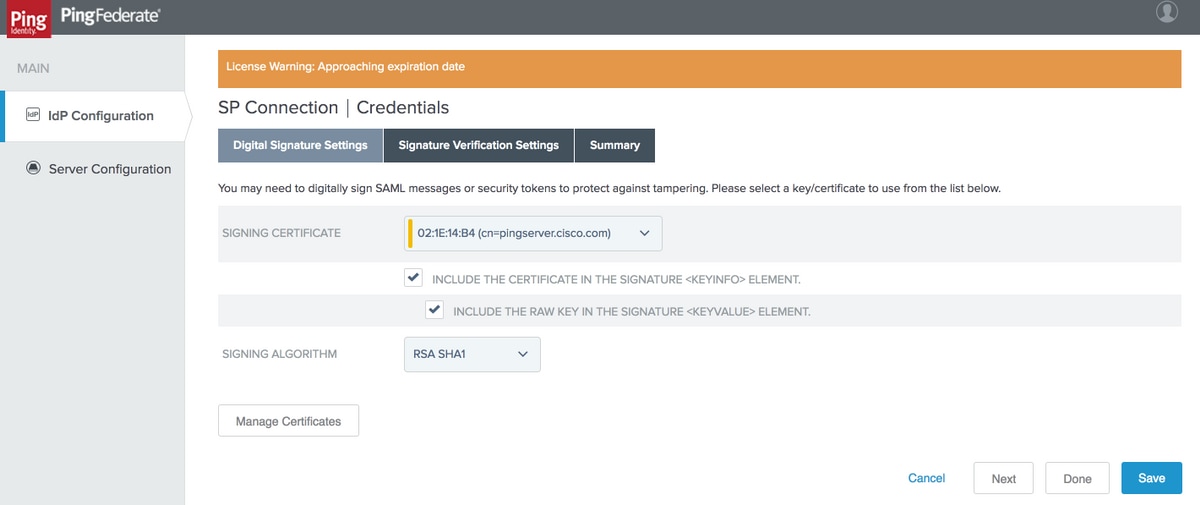

デジタル署名設定

先に作成される署名証明書を選択して下さい。 そうでなかったら、認証を作成するために認証を『Manage』 をクリック することができます。

注: Cisco IDS は SAML 応答シグニチャのための RSA SHA256 をサポートしないし、それ故に「RSA SHA1 は使用されます。

『Next』 をクリック して下さい

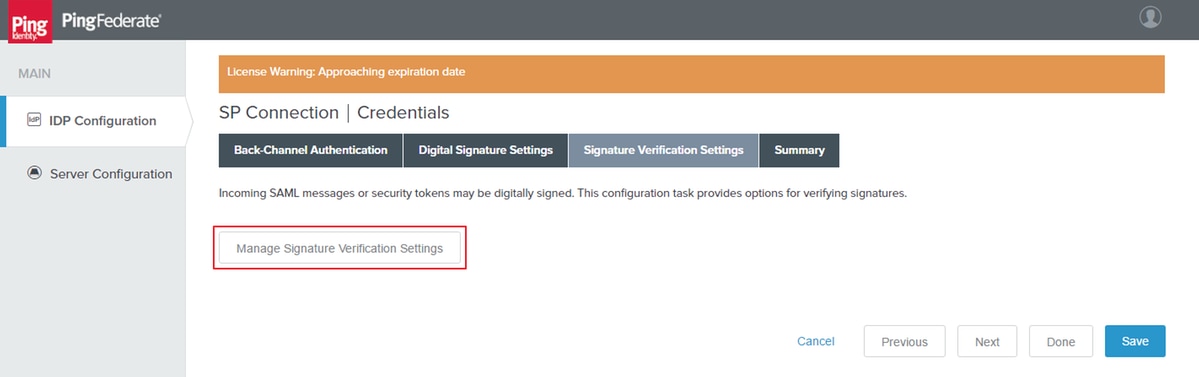

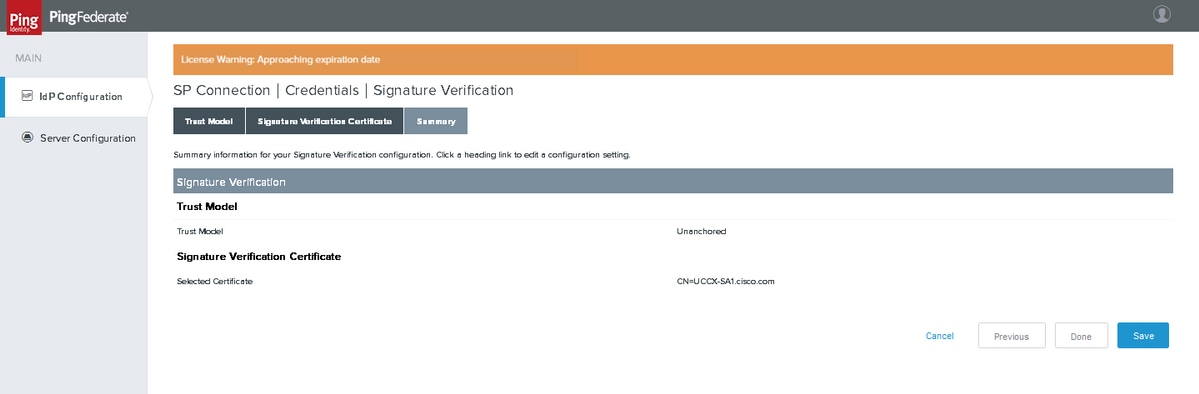

署名の検証設定

署名の検証設定を『Manage』 をクリック して下さい

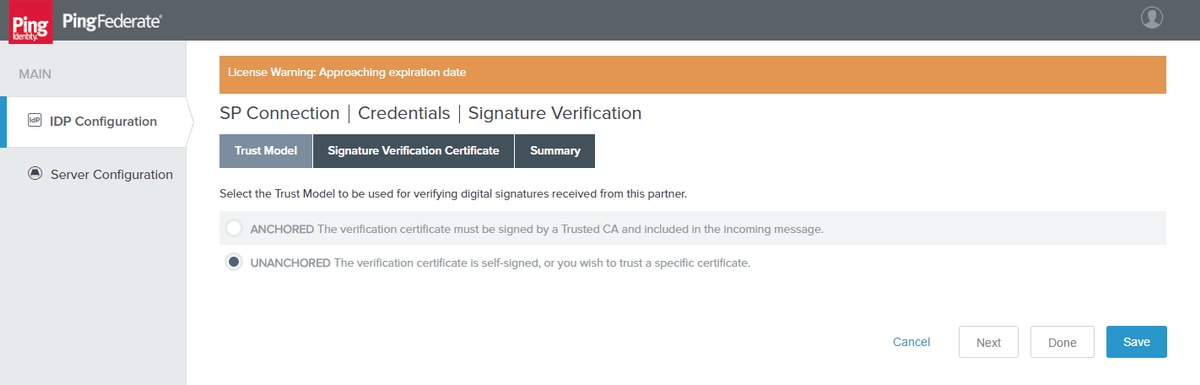

信頼モデル

『Next』 をクリック して下さい

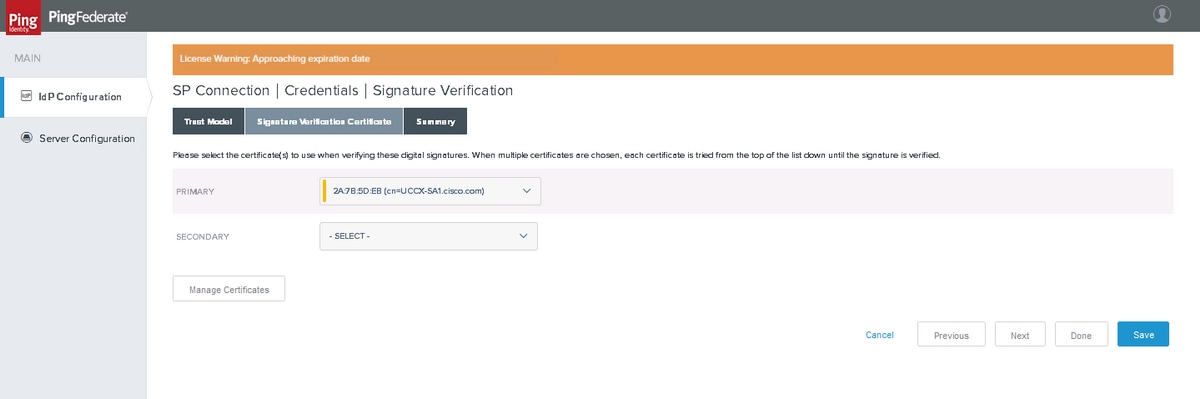

署名の検証認証

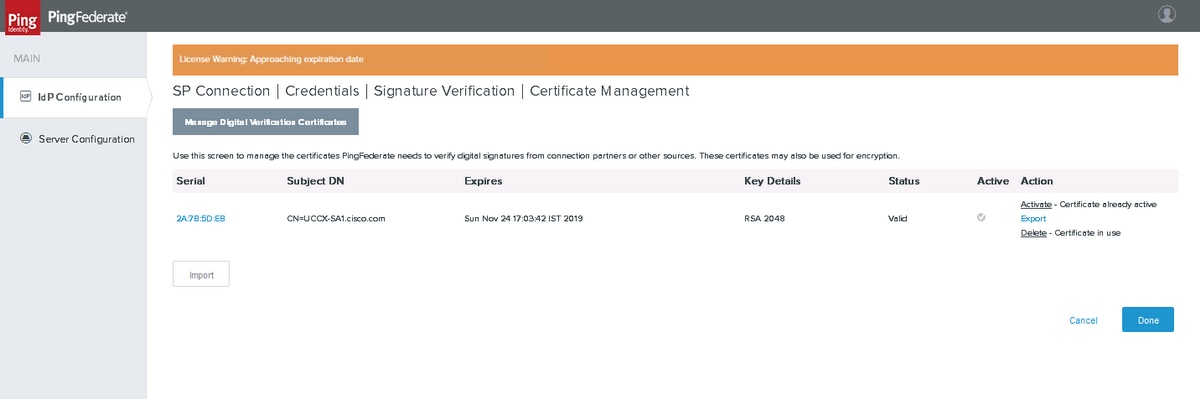

SP からの輸入 証明書に認証を『Manage』 をクリック して下さい。

認証をインポートするために『Import』 をクリック して下さい。

要約

『Done』 をクリック して下さい

要約

要約を確認し、『Done』 をクリック して下さい

アクティベーション及び要約

要約を確認し、『SAVE』 をクリック して下さい。

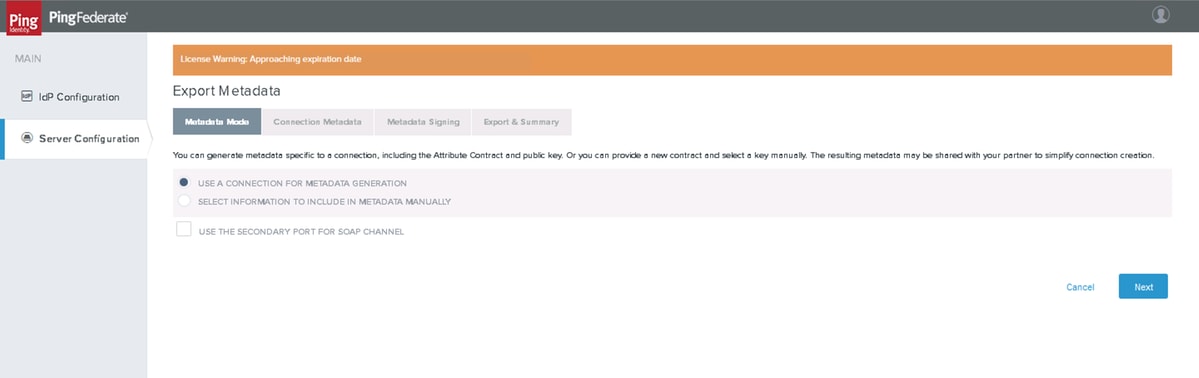

PingFederate メタデータをエクスポートして下さい

メタデータ エクスポート

メタデータ モード

設定 > 管理機能 > メタデータ エクスポートを『Server』 をクリック して下さい

『Next』 をクリック して下さい

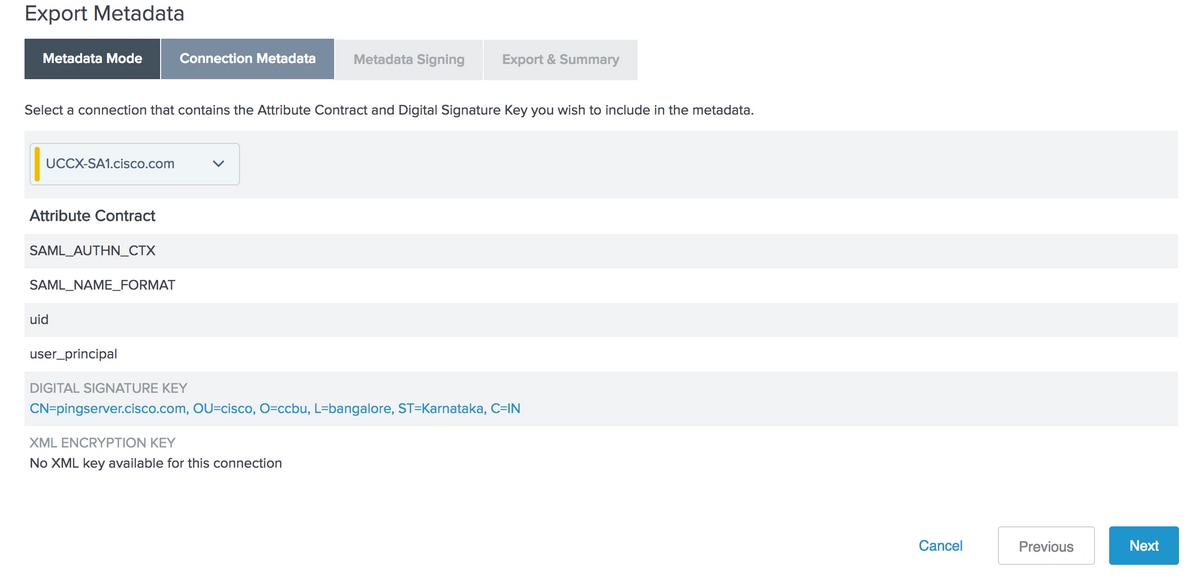

接続メタデータ

作成した選択し、『Next』 をクリック して下さい SP 接続を

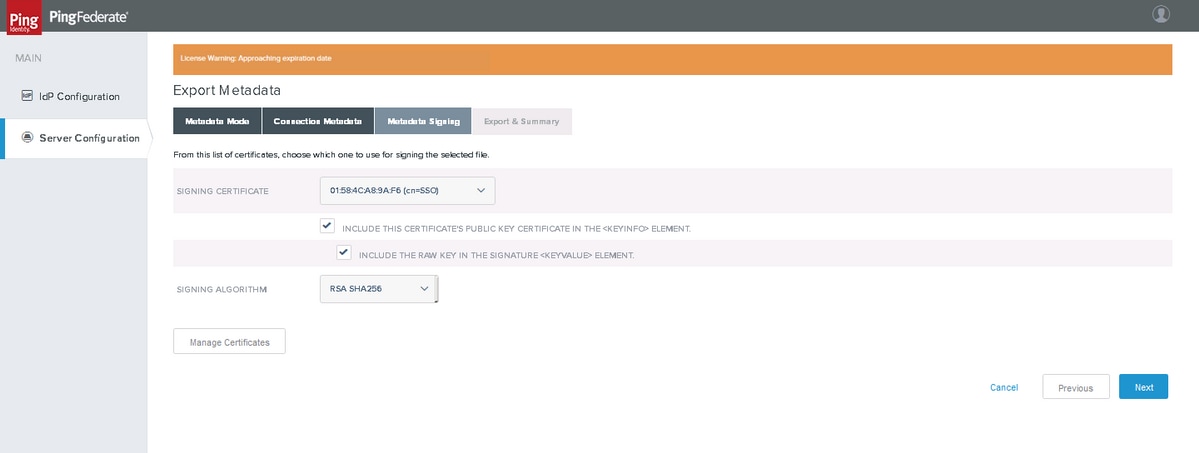

メタデータ署名

RSA SHA256 として署名アルゴリズム作成したメタデータ認証を選択すれば。 『Next』 をクリック して下さい

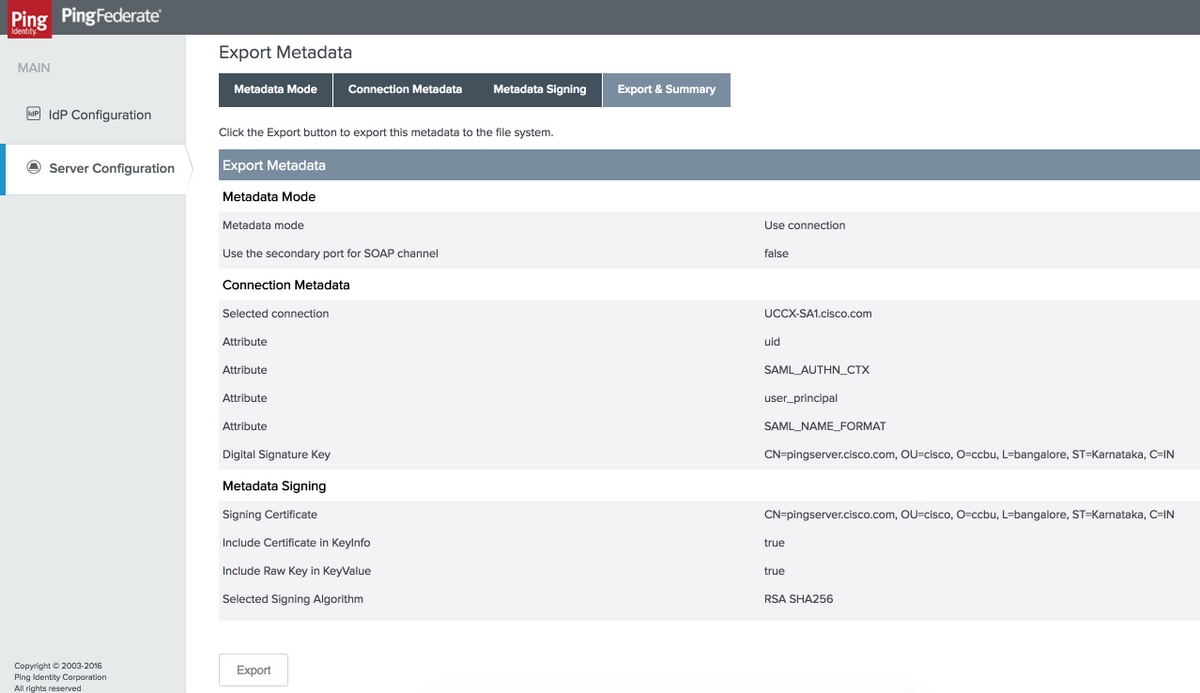

エクスポート及び要約

ローカルシステムのファイルを『Export』 をクリック し、保存して下さい。

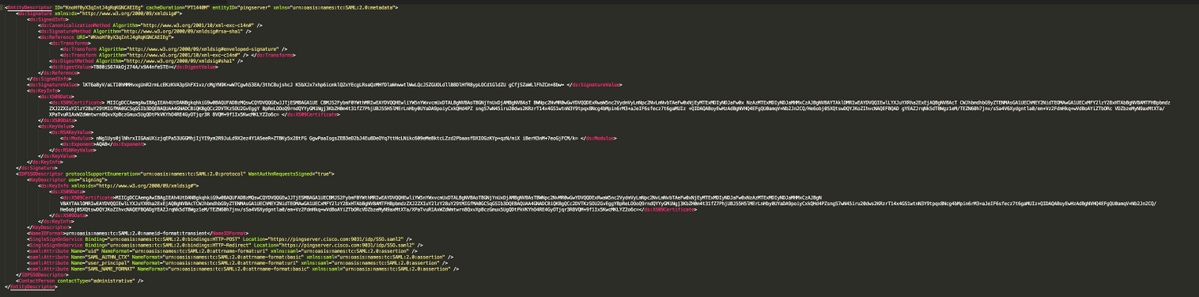

- 「MD」ネームスペース エントリを削除し、それを保存するためにダウンロードされたメタデータ XML ファイルを編集して下さい

- それから、アップロードは idsadmin ページから ID に IDP 信頼を確立するためにメタデータ ファイルを保存しました

サンプル メタデータ

トラブルシューティング

|

問題

|

ツール

|

考えられる原因

|

|---|---|---|

| PingFederate メタデータのアップ ロードは Admin ページ ID に失敗します | テキストファイル エディタ | メタデータ XML ファイルに「MD」ネームスペース エントリがないことを確認して下さい。 |

| SAML は失敗しますフローします | SAML トレーサー | 「ステータス・コード成功」すなわち <samlp を」が示す「かどうか確認して下さい: ステータス・コード Value="urn:oasis:names:tc:SAML:2.0:status:Success"/>

|

| SAML は失敗しますフローします | SAML トレーサー | <saml をチェックして下さい: AuthnContextClassRef>element –値は urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport である必要があります そうであれば値は urn:oasis:names:tc:SAML:2.0:ac:classes:unspecified に設定 されます– SAML_AUTHN_CTXcontract が正しく設定され、マッピング されるかどうか確認して下さい。 |

| SAML は失敗しますフローします | SAML トレーサー | <saml があるように確認して下さい: AttributeStatement>element –それはあり、「uid に」および「user_principal」対応する子要素が含まれている必要があります 見つけられない、それから契約属性が適切に定義され、マッピング されるようにするために「契約達成」設定に先行している「アサーション作成」設定をチェックして下さい |

| SAML は失敗しますフローします | SAML トレーサー | Cisco IDS または PingFederate ログの「無効 な シグニチャ」メッセージがあるように確認して下さい。 確認された場合、メタデータを信頼します ID 及び PingFederate を渡って再確立して下さい |

| SAML は失敗しますフローします | SAML トレーサー | 時間状態を、Cisco IDS が <saml で示された時間の間に SAML 応答をであるなる受け取った時間チェックして下さい: 条件 NotBefore="2016-12-18T07:24:10.191Z" NotOnOrAfter="2016-12-18T07:34:10.191"> |

SSO のためのそれ以上の設定:

この資料は Cisco 識別 サービスと統合ために SSO のための IdP 側面からの設定を説明したものです。 更に詳しい情報については、個々のプロダクト コンフィギュレーション ガイドを参照して下さい:

シスコ エンジニア提供

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco 設計

- Venkatesh VedurumudiCisco 設計

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック