はじめに

このドキュメントでは、Unified Contact Center Enterprise(UCCE)12.5で追加された最新のセキュリティ拡張機能について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- UCCE 12.5

- Windows用OpenSSL(64ビット)

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

Cisco Security Control Framework(SCF):Collaboration Security Control Frameworkは、セキュアで信頼性の高いコラボレーションインフラストラクチャを構築するための設計と実装のガイドラインを提供します。これらのインフラストラクチャは、既知の攻撃と新しい形態の攻撃の両方に対して復元力があります。『Security Guide for Cisco Unified ICM/Contact Center Enterprise, Release 12.5』を参照してください。

シスコのSCFの取り組みの一環として、UCCE 12.5にセキュリティ拡張機能が追加されました。このドキュメントでは、これらの拡張機能の概要を説明します。

ダウンロードしたISOの検証

シスコが署名したダウンロード済みのISOを検証し、認証されていることを確認するには、次の手順を実行します。

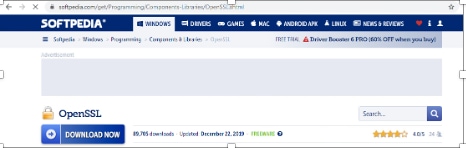

1. OpenSSLをダウンロードしてインストールします。ソフトウェア「openssl softpedia」を検索します。

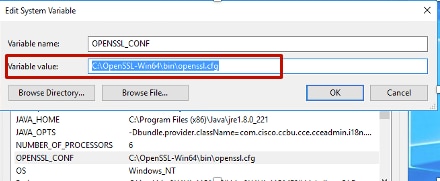

2.パスを確認します(これはデフォルトで設定されていますが、確認には問題ありません)。 Windows 10で、[システムプロパティ]に移動し、[環境変数]を選択します。

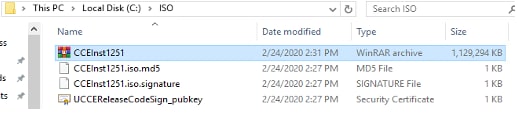

3. ISO認証に必要なファイル

4.コマンドラインからOpenSSLツールを実行します。

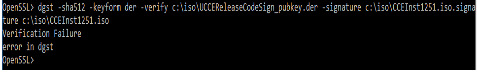

5. コマンドを実行します。

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. 障害が発生すると、次の図に示すように、コマンドラインに「error」と表示されます

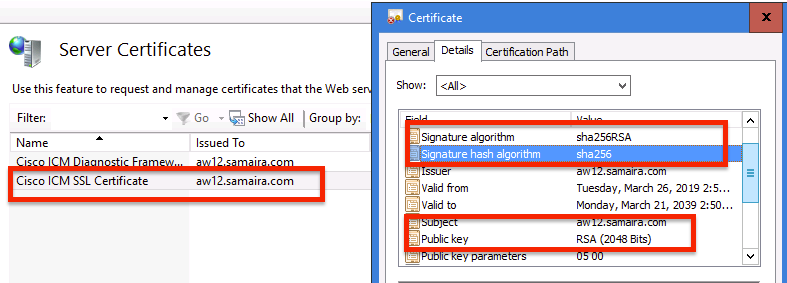

SHA-256およびキーサイズ2048ビットで証明書を使用する

準拠していない証明書を特定した場合(つまり、SHA-256やキーサイズ2048ビットの要件を満たしていない場合)に、エラーを報告します。

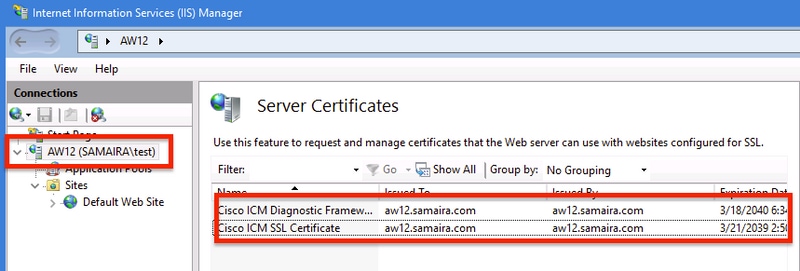

UCCEの観点から見ると、次の2つの重要な証明書があります。

- Cisco ICM Diagnostic Frameworkサービス証明書

- Cisco ICM SSL証明書

証明書は、Windows Serverのインターネットインフォメーションサービス(IIS)マネージャオプションで確認できます。

自己署名証明書(Diagnose PorticoまたはWeb Setup)の場合、報告されるエラー行は次のようになります。

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

SSLUtilツール

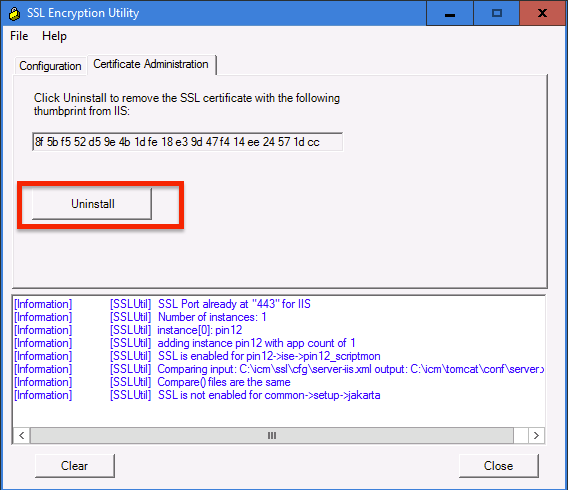

a.(WebSetup/CCEAdminページ用の)自己署名証明書を再生成するには、SSLUtilツール(C:\icm\binから)を使用します。

b. Uninstallを選択して、現在の「Cisco ICM SSL Certificate」を削除します。

c. 次にInstall in SSLUtil toolを選択し、プロセスが完了したら(手順1を参照)、作成された証明書にSHA-256ビットとキーサイズ「2048」ビットが含まれることに注意してください。

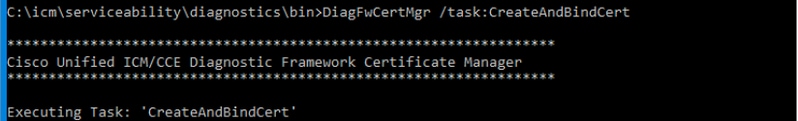

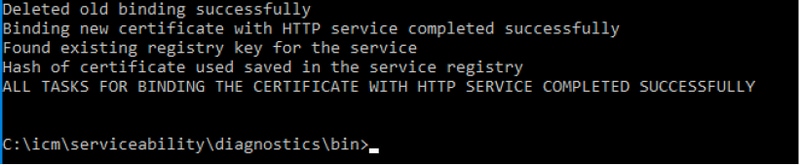

DiagFwCertMgrコマンド

Cisco ICM Diagnostic Frameworkサービス証明書用の自己署名証明書を再生成するには、図に示すように、コマンドライン「DiagFwCertMgr」を使用します。

データ保護ツール

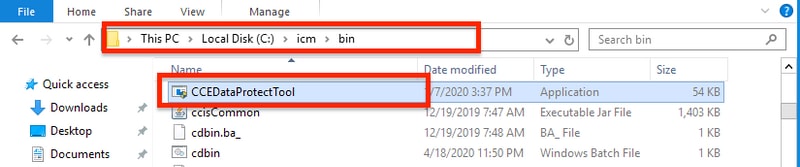

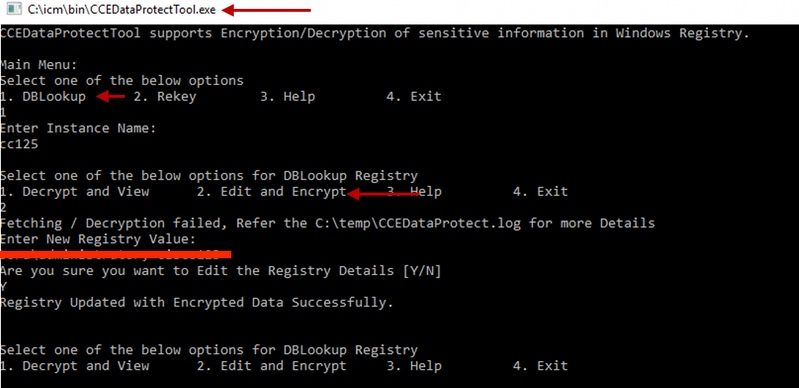

1. CCEDataProtectToolを使用して、Windowsレジストリに格納されている機密情報を暗号化および復号化します。SQL 12.5へのアップグレード後、SQLLoginレジストリの値ストアをCCEDataProtectToolで再設定する必要があります。このツールを実行できるのは、管理者、管理者権限を持つドメインユーザー、またはローカル管理者のみです。

2. このツールを使用すると、SQLLoginレジストリの暗号化された値ストアを表示、構成、編集、削除できます。

3. ツールが場所にあります。

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. 場所に移動し、CCEDataProtectTool.exeをダブルクリックします。

5. 暗号化するには、DBLookupに「1」を押し、Instance Nameと入力します。次に、2を押して「編集して暗号化」を選択します

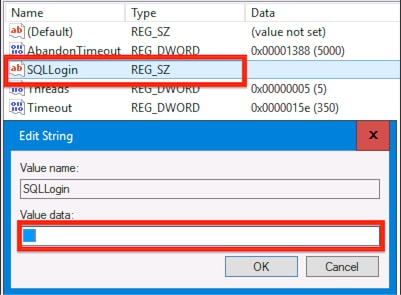

6.レジストリの場所に移動し、文字列値SQLLoginが空白であることを確認します(次の図を参照)。

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

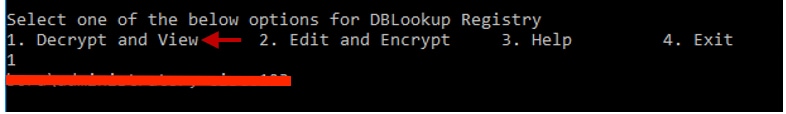

7.暗号化された値を確認する必要がある場合は、図に示すように、CCEDataProtectToolのコマンドラインで、1を押して「復号化して表示」を選択します。

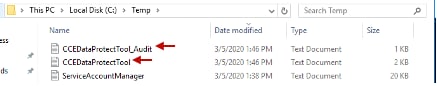

8. このツールのすべてのログは、locationにあります。

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool