Configurazione della registrazione ZTNA per la risoluzione dei problemi

Sommario

Introduzione

Questo documento descrive come raccogliere i log dettagliati di risoluzione dei problemi ZTA e quando abilitare passo dopo passo.

Premesse

Poiché le organizzazioni adottano sempre più spesso l'architettura ZTA (Zero Trust Architecture) per proteggere utenti, dispositivi e applicazioni, la risoluzione dei problemi di connettività e l'applicazione delle policy sono diventate più complesse. A differenza dei modelli tradizionali basati sul perimetro, ZTA si basa su più decisioni in tempo reale relative a identità, postura dei dispositivi, contesto di rete e motori di policy basati su cloud. Quando si verificano dei problemi, i log di alto livello sono spesso insufficienti per individuare la root cause.

La raccolta di informazioni dettagliate sul livello ZTA svolge un ruolo critico per ottenere una visibilità completa del comportamento dei client, della valutazione delle policy, dell'intercettazione del traffico e delle interazioni con i servizi cloud. Queste tracce consentono ai tecnici di andare oltre la risoluzione dei problemi basata sui sintomi e di analizzare la sequenza esatta degli eventi che portano ad errori di accesso, peggioramento delle prestazioni o risultati imprevisti delle policy.

Raccolta dei log

Controlli preliminari prima di aprire una richiesta TAC

Questi controlli preliminari consentono al team TAC di identificare il problema in modo più efficiente. L'invio di queste informazioni ai tecnici consente di risolvere il problema il più rapidamente possibile:

-

Qual è il problema e quanti utenti ne sono interessati?

-

Quali sono i sistemi operativi e le versioni interessati?

-

Il problema è coerente o intermittente? Se intermittente, è specifico dell'utente o diffuso?

-

Il problema è iniziato dopo una modifica o è presente dopo la distribuzione?

-

Ci sono trigger noti?

-

È disponibile una soluzione alternativa?

Log da recuperare

-

Pacchetto DART

- Registri modalità traccia debug ZTNA

-

Wireshark capture (tutte le interfacce, incluso il loopback)

-

Messaggi di errore osservati

-

Timestamp del problema

-

Schermata dello stato del modulo CSC ZTA

-

Nome utente dell'utente interessato

Nelle sezioni seguenti viene descritto come attivare e raccogliere questi log in dettaglio.

Abilita modalità di traccia debug ZTNA

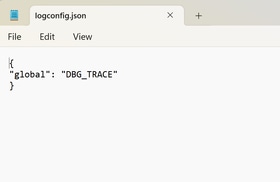

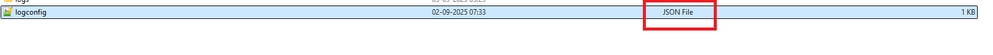

Creare un file denominato logconfig.json con i seguenti dettagli:

{ "global": "DBG_TRACE" }

Avviso: Accertarsi che il file sia stato salvato con il nome logconfig.json.

Dopo aver creato il file, posizionarlo nella posizione appropriata in base al sistema operativo:

-

Windows:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

macOS:

/opt/cisco/secureclient/zta

Nota: Dopo aver creato il file specificato, è necessario riavviare il servizio Agente di accesso di protezione zero (vedere il passaggio Riavvio del servizio ZTA ). Se non è possibile riavviare il servizio, riavviare il computer.

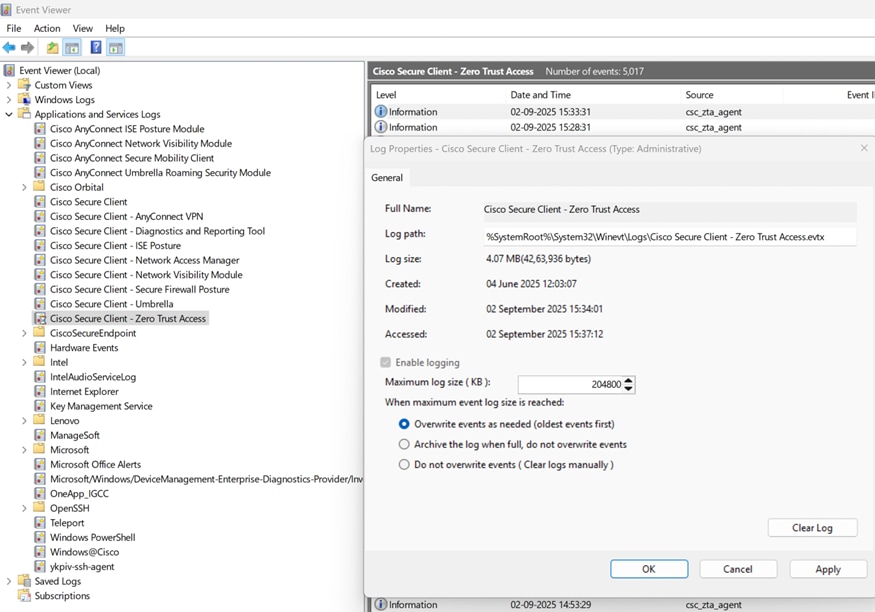

Aumentare le dimensioni del registro ZTA nel Visualizzatore eventi

Nei PC Windows, dopo aver attivato la registrazione a livello di traccia, è necessario aumentare manualmente le dimensioni del file di registro ZTA.

- Apri

Event Viewer. - Nel riquadro sinistro espandere

Applications and Services Logs. - Fare clic con il pulsante destro del mouse

Cisco Secure Client – Zero Trust Accesse selezionareProperties. - In

Maximum log size (KB), impostare il valore su204800(equivalente a 200 MB).

Per finalizzare, fare clic suApply, quindi su OK.

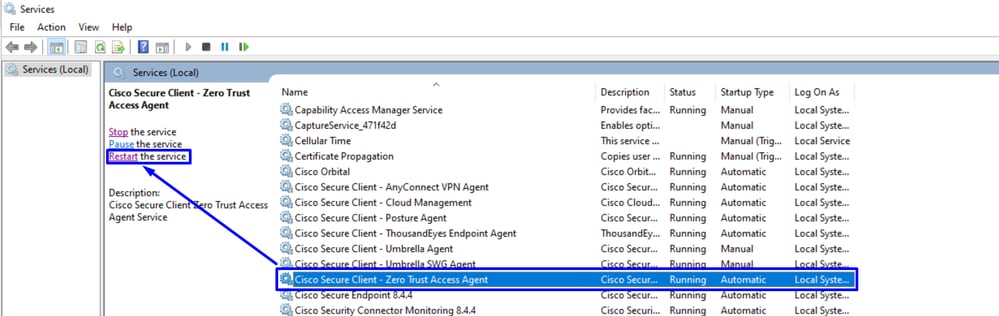

Riavvio del servizio ZTA

Windows

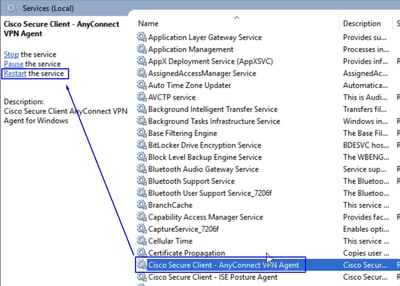

- Utilizzare

Windows + Rper aprire la finestra diRun Searchscritturaservices.msce premere Invio. - Individuare il servizio

Cisco Secure Client - Zero trust Access Agente fare clic suRestart. Al termine, verificare lo stato del modulo CSC ZTA per confermare che è attivo.

Nota: Se il servizio ZTA non può essere riavviato per mancanza di accesso amministrativo, l'opzione successiva è il riavvio completo del sistema.

MacOS

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

Nota: Se non è possibile eseguire i comandi o riavviare il servizio ZTA per mancanza di accesso amministrativo, l'opzione successiva è il riavvio completo del sistema.

Abilita registrazione KDF, acquisizione pacchetti, modalità di debug Duo e bundle Dart

Windows

Aprire un CMD con privilegi di amministratore ed eseguire il comando seguente:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- Scaricare DebugView da SysInternal per acquisire il log KDF.

- Esegui

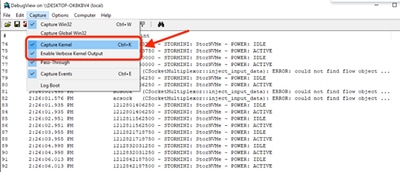

DebugViewcomeadministratore abilita le opzioni di menu successive: - Fare clic su Cattura.

- Segno Di Spunta

Capture Kernel. - Segno Di Spunta

Enable Verbose Kernel Output.

- Segno Di Spunta

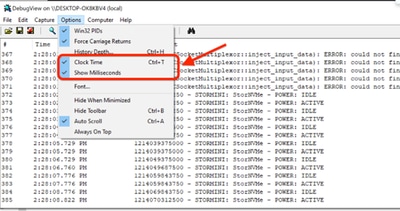

- Options

- Segno Di Spunta

Clock Time. - Segno Di Spunta

Show Milliseconds.

- Segno Di Spunta

-

Riavviare il servizio client dal prompt dell'amministratore:

net stop csc_vpnagent && net start csc_vpnagent- Se

net stop csc_vpnagent && net start csc_vpnagentnon funziona, riavviareCisco Secure Clientil servizio da services.msc.

- Abilitare Duo in modalità di debug

-

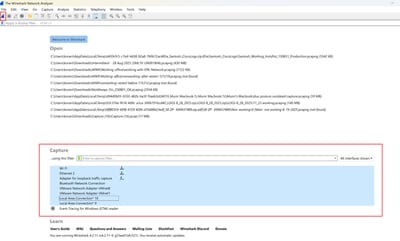

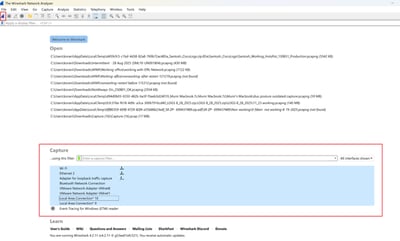

Inizio

Wireshark Capture. -

Selezionare tutte le interfacce e avviare l'acquisizione del pacchetto.

- Riprodurre il problema, salvare

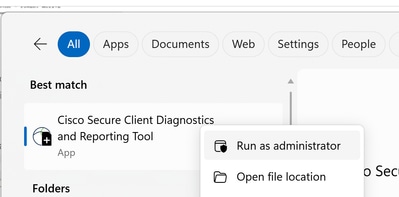

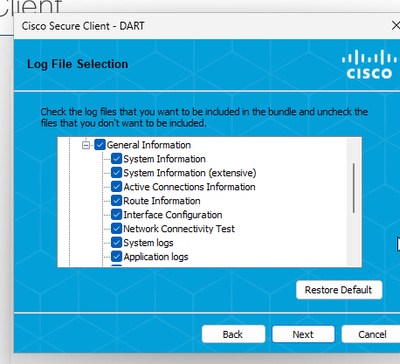

KDF LogsWireshark Capturee quindi seguire i passaggi per acquisireDART Bundle. - Aprire

Cisco Secure Client Diagnostics & Reporting Tool (DART)con privilegi di amministratore.

- Fare clic su

Custom.- Includi

System Information ExtensiveeNetwork Connectivity Test.

- Includi

- Per interrompere la registrazione KDF in Windows, utilizzare il comando seguente:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

Nota: Raccogli tutti i log: Log KDF, Wireshark Capture e DART Bundle per la richiesta TAC.

Comandi di Windows Powershell per abilitare e disabilitare, è necessario eseguirlo come amministratore:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

Aprire terminal e seguire la catena di comandi successiva per abilitare la registrazione KDF su MacOS:

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- Abilitare Duo in modalità di debug.

-

Inizio

Wireshark Capture. -

Selezionare tutte le interfacce e avviare l'acquisizione del pacchetto.

- Riprodurre il problema, salvare

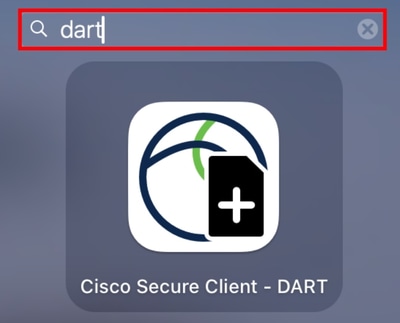

KDF LogsWireshark Capturee quindi seguire i passaggi per acquisireDART Bundle. - Aprire il

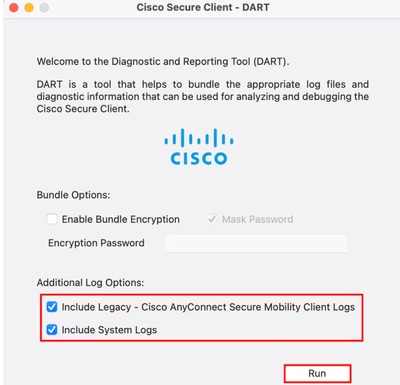

Cisco Secure Client - DART.

- Selezionare le opzioni successive:

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- Fare clic su

Run.

Nota: Raccogli tutti i log: Log KDF, Wireshark Capture e DART Bundle per la richiesta TAC.

Informazioni correlate

- Supporto tecnico Cisco e download

- Cisco Secure Access Help Center

- Guida alla progettazione di Cisco BASE

- Raccolta dei log KDF per Secure Client su Windows e MacOS

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

2.0 |

30-Mar-2026

|

Testo alternativo e formattazione aggiornati. |

1.0 |

31-Dec-2025

|

Versione iniziale |

Feedback

Feedback