Installare e configurare il provider di identità federativa ping per il servizio identità Cisco per abilitare l'SSO

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritta la configurazione di PingFederate Identity Provider (IdP) per abilitare Single Sign-On (SSO).

Modelli di distribuzione Cisco IdS

| Prodotto | Implementazione |

| UCCX | Coresidente |

| PCCE | Coresidente con CUIC (Cisco Unified Intelligence Center) e LD (Live Data) |

| UCCE |

Coresidenti con CUIC e LD per installazioni 2k. Standalone per installazioni a 4k e 12k. |

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Cisco Unified Contact Center Express (UCCX) versione 11.6 o Cisco Unified Contact Center Enterprise versione 11.6 o Packaged Contact Center Enterprise (PCCE) versione 11.6, a seconda dei casi.

- PingFederate installato in Windows Server

Nota: Questo documento fa riferimento alla configurazione di Cisco Identify Service (IdS) e del provider di identità (IdP). Il documento fa riferimento a UCCX negli screenshot ed esempi, tuttavia la configurazione è simile a quella di Cisco Identify Service (UCCX/UCCE/PCCE) e dell'IdP.

Componenti usati

Il documento può essere consultato per tutte le versioni software o hardware.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Install

Requisiti di sistema

Install

Estrarre il file ZIP di distribuzione o utilizzare un programma di installazione specifico della piattaforma per installare PingFederate.

- Richiedere una chiave di licenza nella pagina Web delle licenze Ping Identity (www.pingidentity.com/support-and-downloads/licensing.cfm)

- Verificare di aver eseguito l'accesso al sistema con i privilegi appropriati per installare ed eseguire un'applicazione

- Verificare che Server Java Runtime Environment (JRE) sia installato e che le variabili di ambiente e PATH siano impostate correttamente

Installa PingFederate con file ZIP di distribuzione

Estrarre il file ZIP di distribuzione in una directory di installazione.

Avviso: Per evitare problemi futuri con gli aggiornamenti automatici, non rinominare la cartella pingfederate installata. Se si installano più istanze di PingFederate nello stesso computer, ad esempio in determinati scenari di clustering del server, installare ogni istanza in un percorso diverso o rinominare la cartella padre per installare una struttura di file parallela nello stesso percorso.

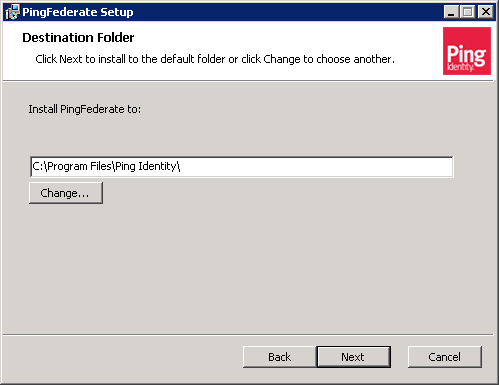

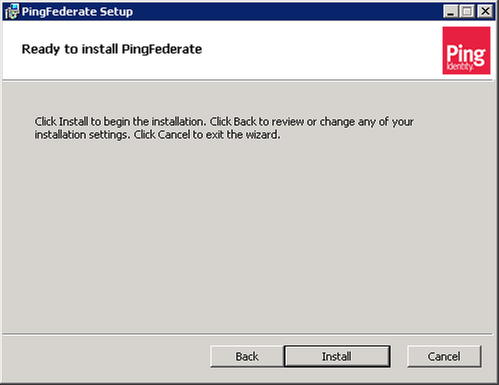

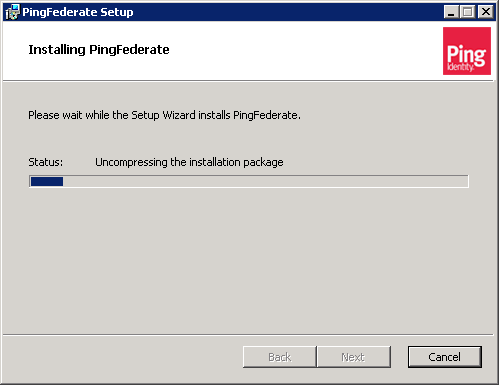

Installa PingFederate con file EXE di distribuzione

Fare doppio clic sul file exe e seguire le istruzioni di installazione

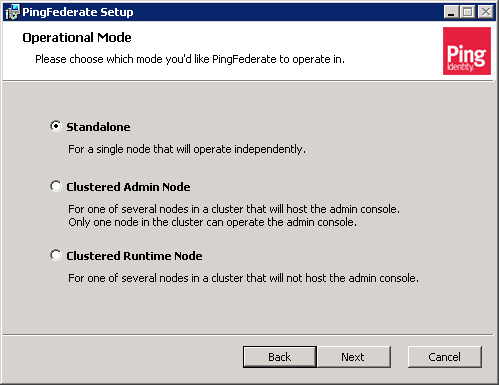

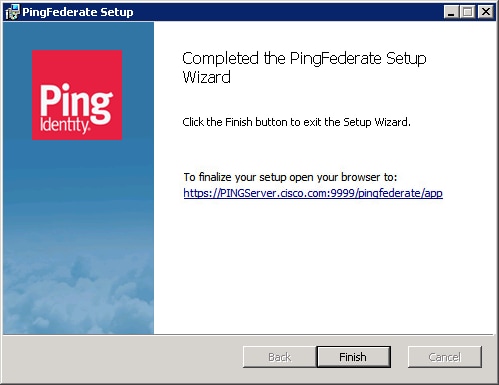

Avviare PingFederate per la prima volta

Se si installa PingFederate con uno dei programmi di installazione specifici della piattaforma, PingFederate viene configurato per l'esecuzione come servizio e viene avviato automaticamente al termine del processo di installazione.

Se si installa PingFederate con un file ZIP di distribuzione, eseguire lo script per avviare PingFederate manualmente.

(Windows) <pf_install>/pingfederate/bin/run.bat

(Unix/Linux) <pf_install>/pingfederate/bin/run.sh

Attendi il completamento dello script - il processo di avvio viene completato quando viene visualizzato questo messaggio vicino alla fine della sequenza:

PingFederate avviato tra <X>s:<Y>ms

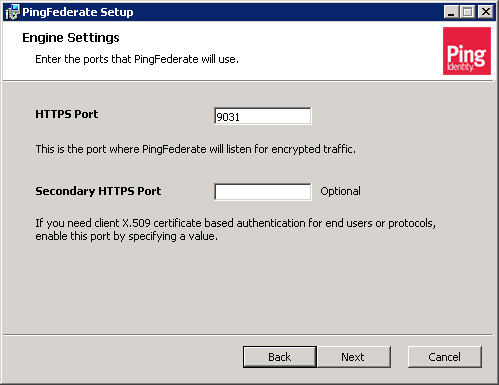

Installazione guidata iniziale

L'interfaccia utente dell'amministratore di PingFederate, la console di amministrazione, è basata su un sistema di schermate di controllo simili a procedure guidate. Avviare la console di amministrazione PingFederate e utilizzare l'installazione guidata iniziale per completare la configurazione delle impostazioni di federazione delle identità. È inoltre possibile connettere PingFederate a PingOne per installare una potente soluzione ibrida in sede e basata su cloud.

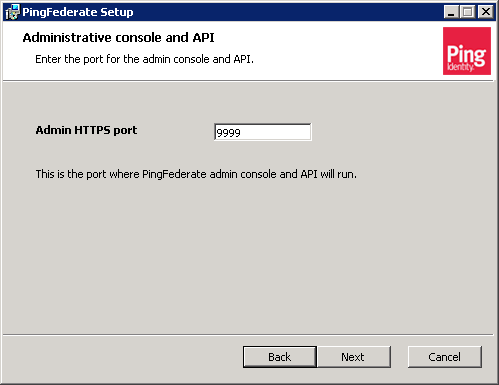

Per accedere alla console di amministrazione:

Avviare il browser e passare a https://<FQHN>:9999/pingfederate/app (dove <FQHN> è il nome host completo del server in cui è installato PingFederate).

Nota: il numero di porta 9999 è impostato per default. È possibile modificare questa impostazione tramite le proprietà PingFederate.

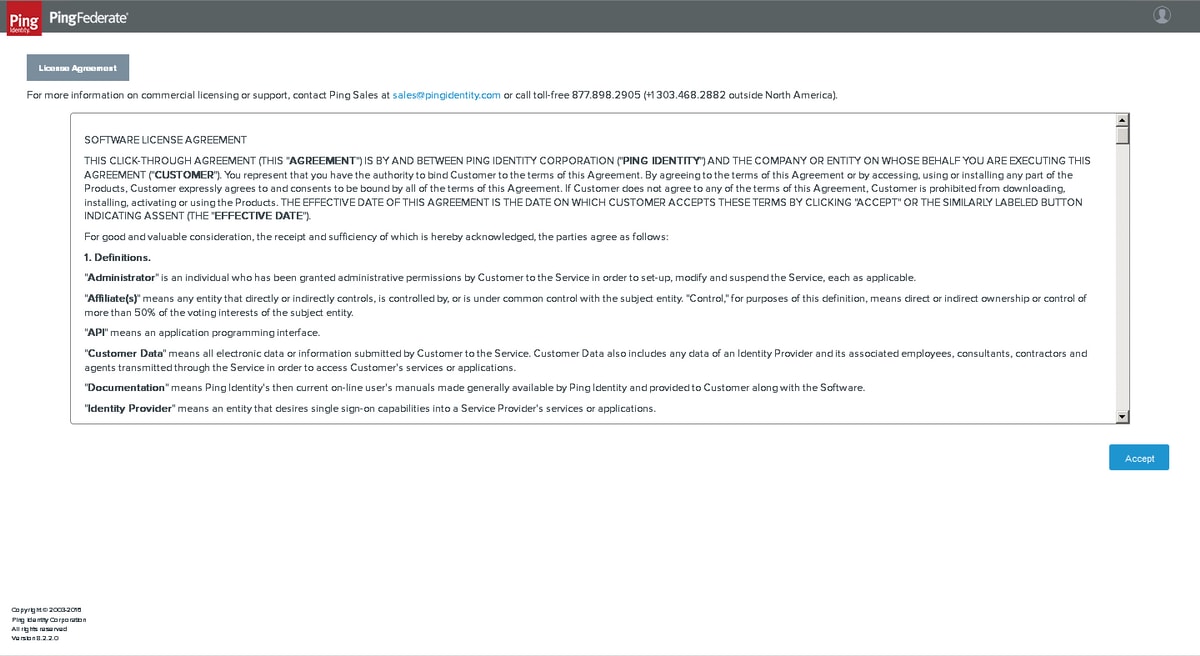

Accetta contratto di licenza

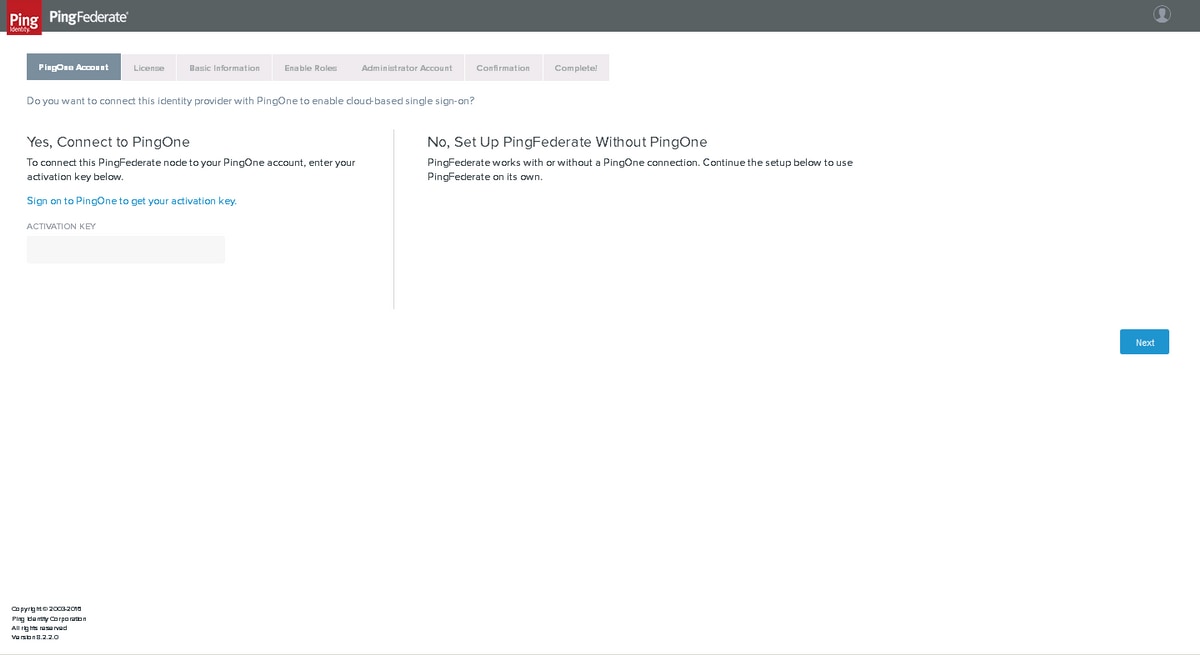

Account PingOne

Fare clic su Avanti.

Licenza

È necessario acquistare o richiedere una licenza di sviluppo all'indirizzo pingidentity.com, caricare il file della licenza e fare clic su Avanti

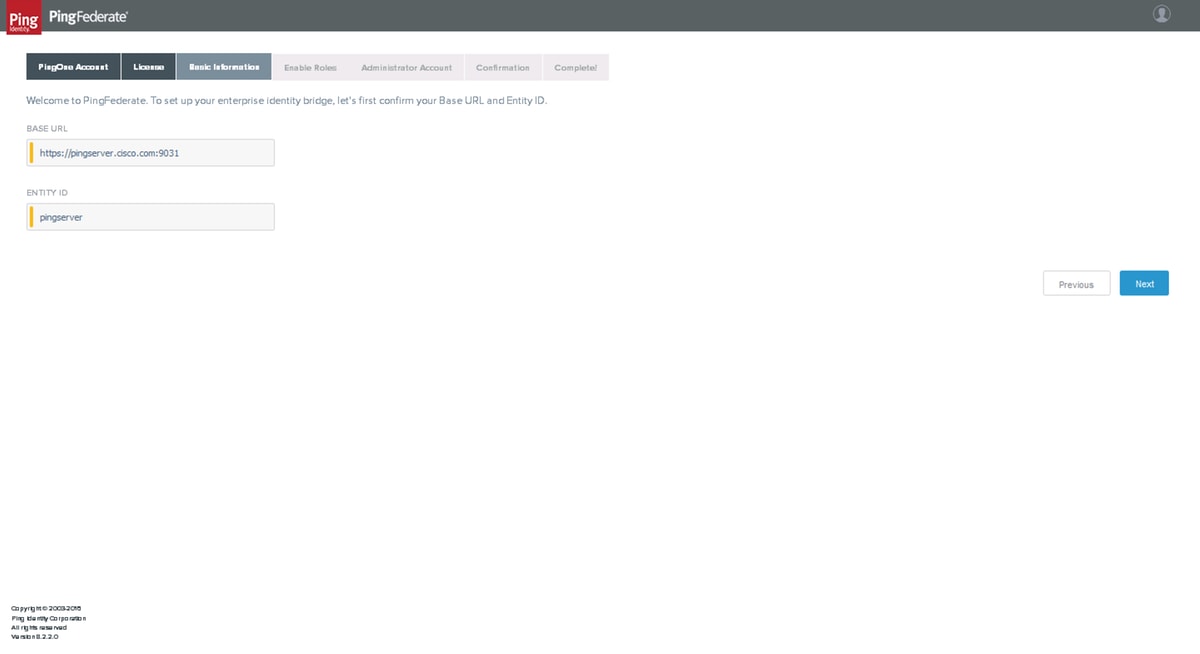

Informazioni di base

Impostare URL BASE e ID ENTITÀ e fare clic su Avanti

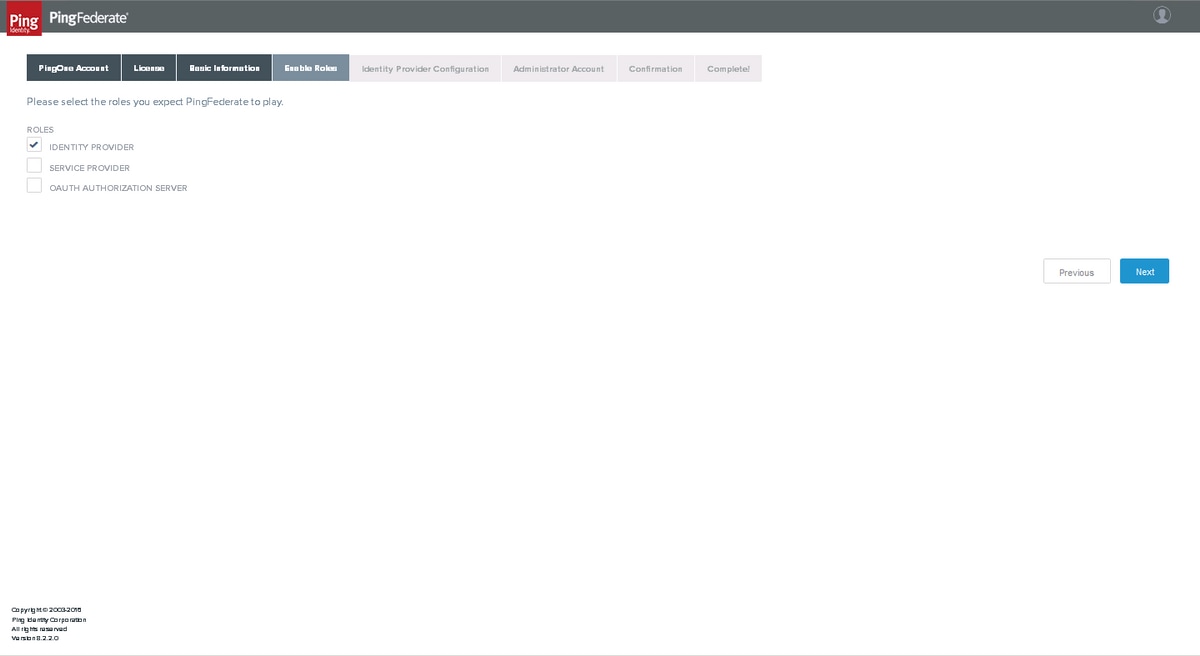

Abilita ruoli

Selezionare IDENTITY PROVIDER e fare clic su Avanti

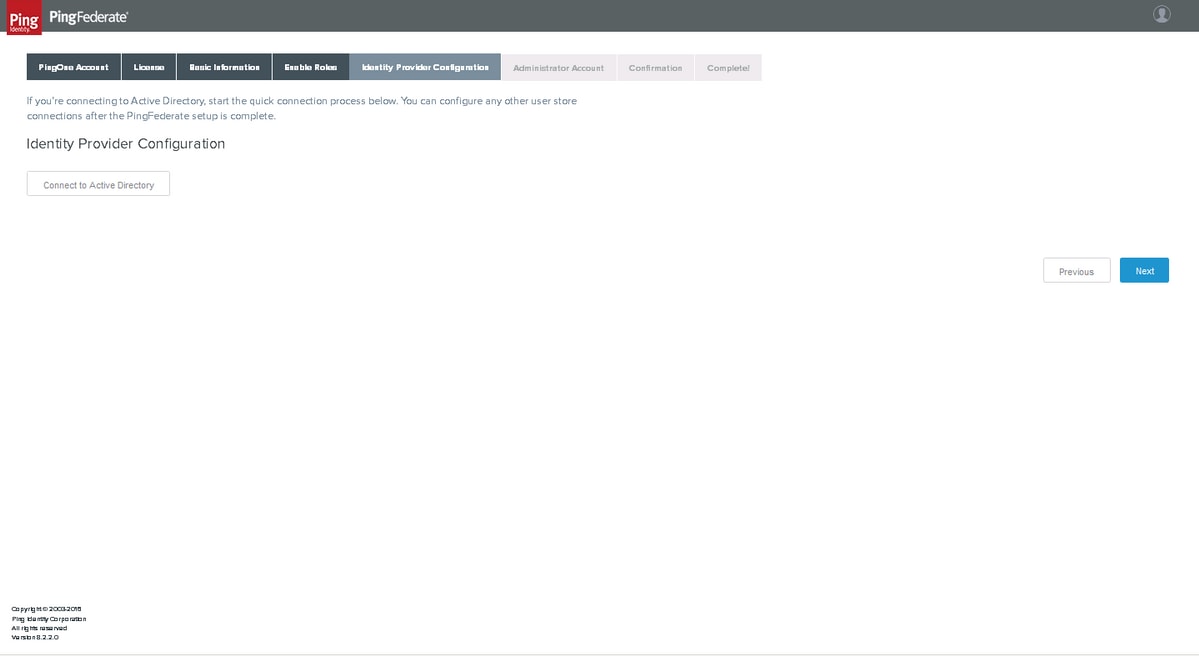

Configurazione provider di identità

La connessione ad Active Directory può essere eseguita in un secondo momento. Fare clic su Avanti

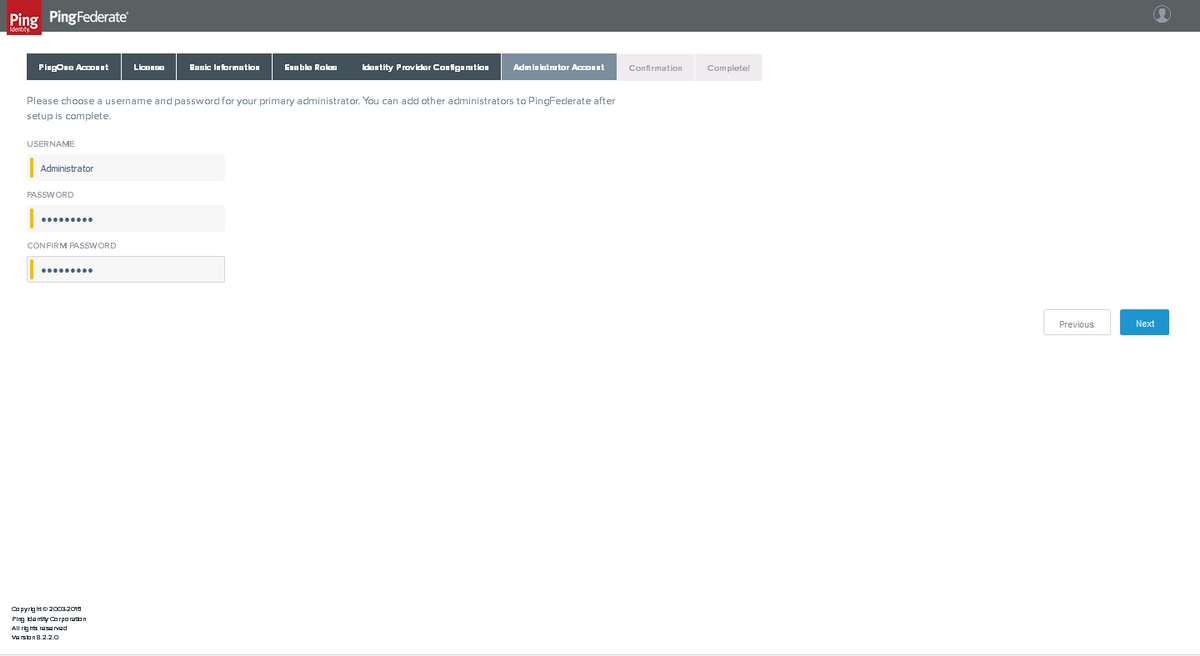

Account amministratore

Impostare la password dell'amministratore e fare clic su Avanti

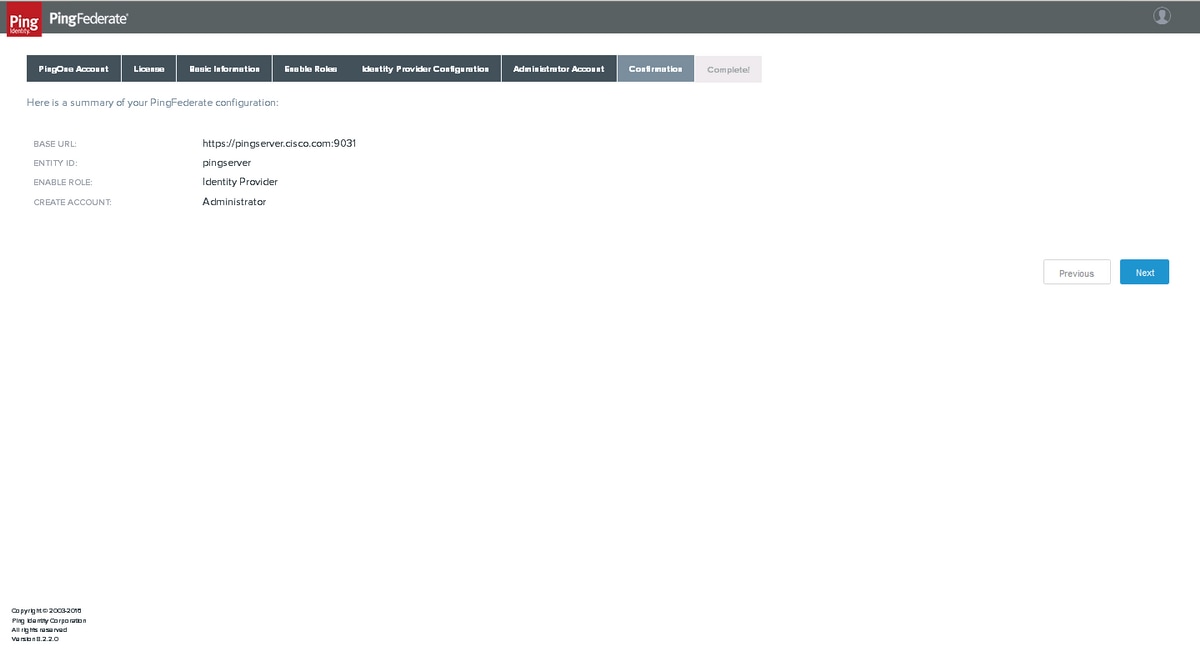

Conferma

Confermare e fare clic su Avanti

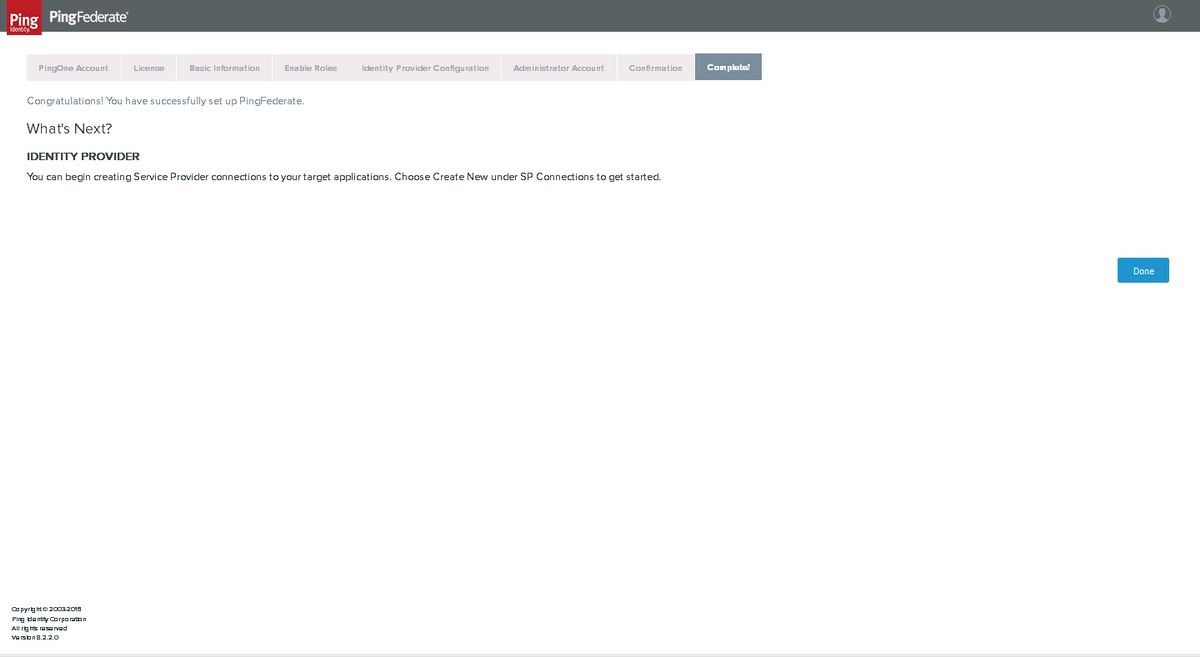

Completa

Fare clic su Fine

Configura federazione ping

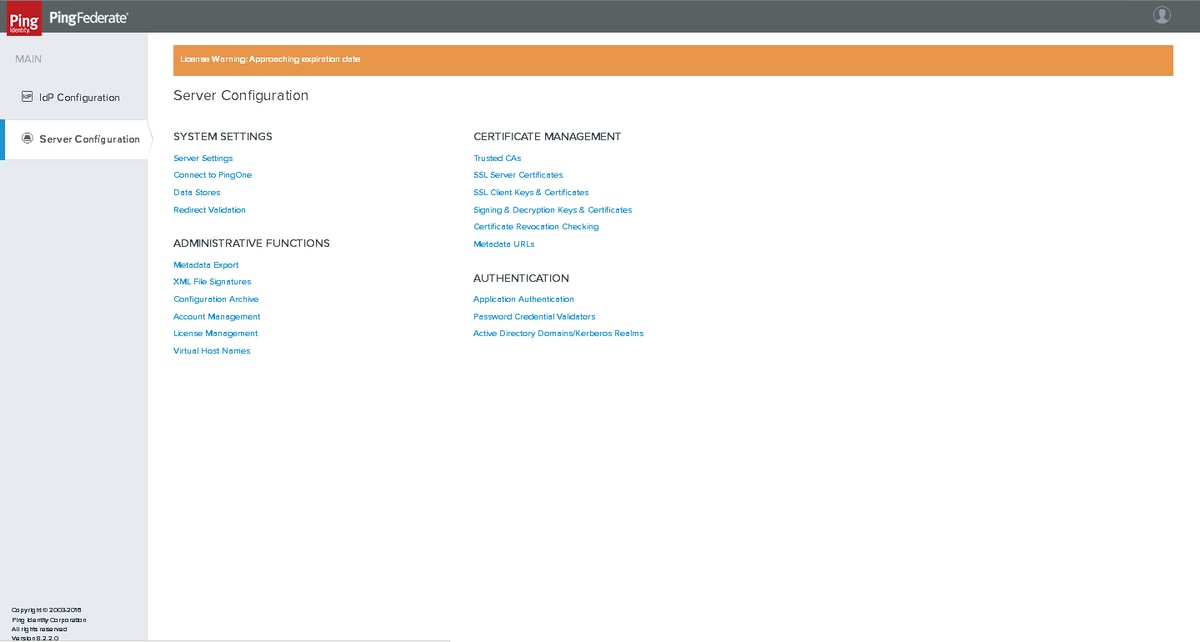

Configurazione server

Chiavi e certificati di decrittografia XML (Digital Signing and Extensible Markup Language)

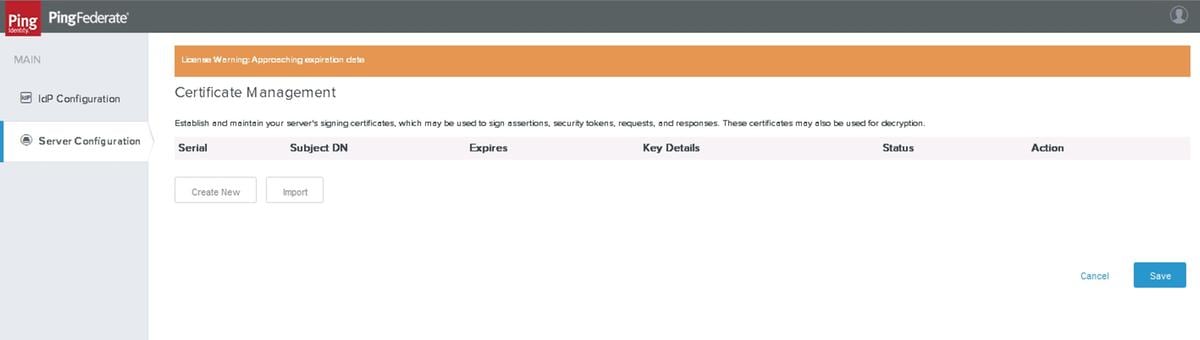

Fare clic su Configurazione server > Gestione certificati >Firma e certificati XML

Fare clic su Crea nuovo

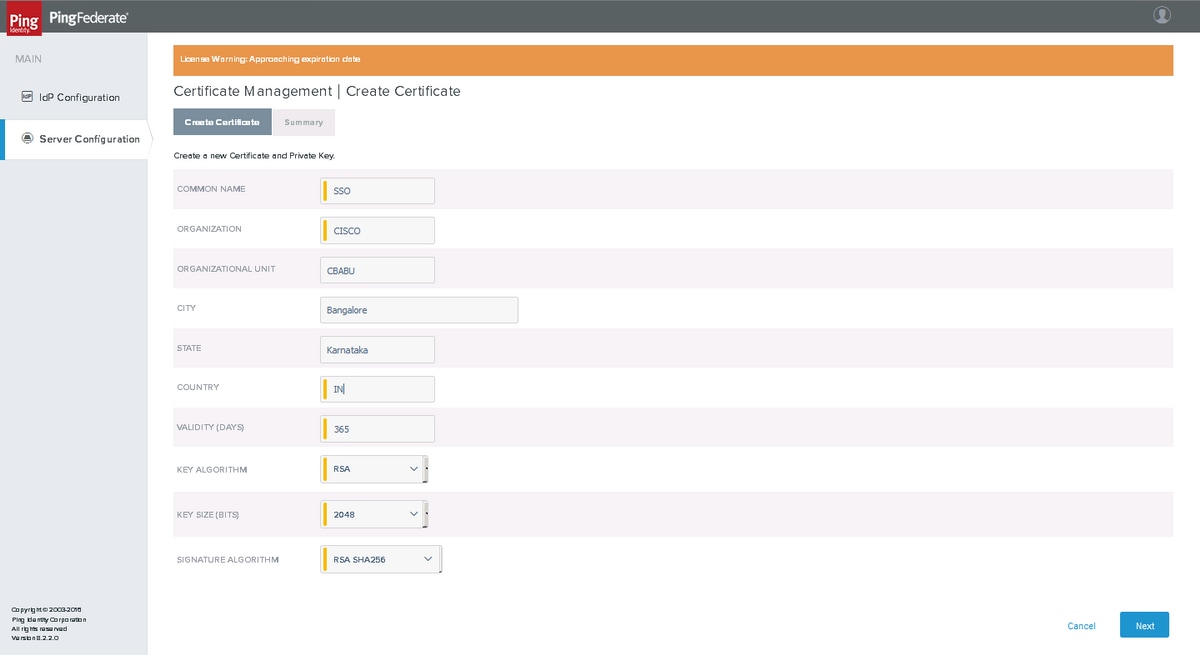

Crea certificato

Fare clic su Avanti.

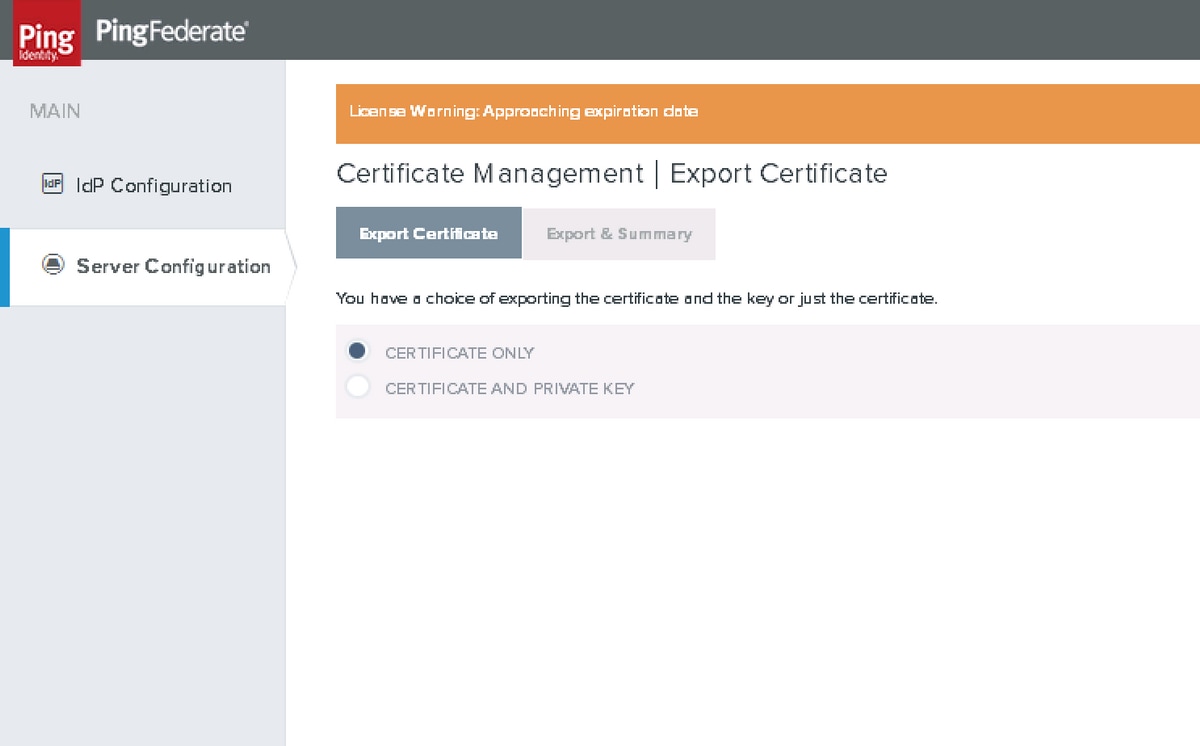

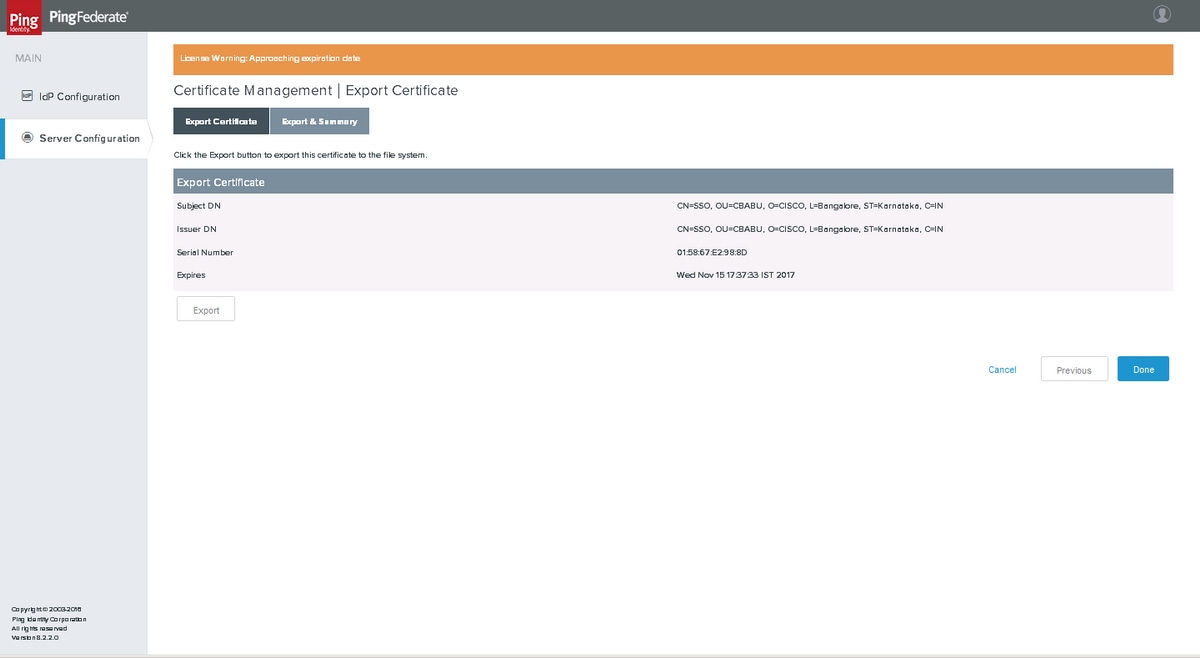

Esporta certificato

Esportazione e riepilogo

Fare clic su Esporta

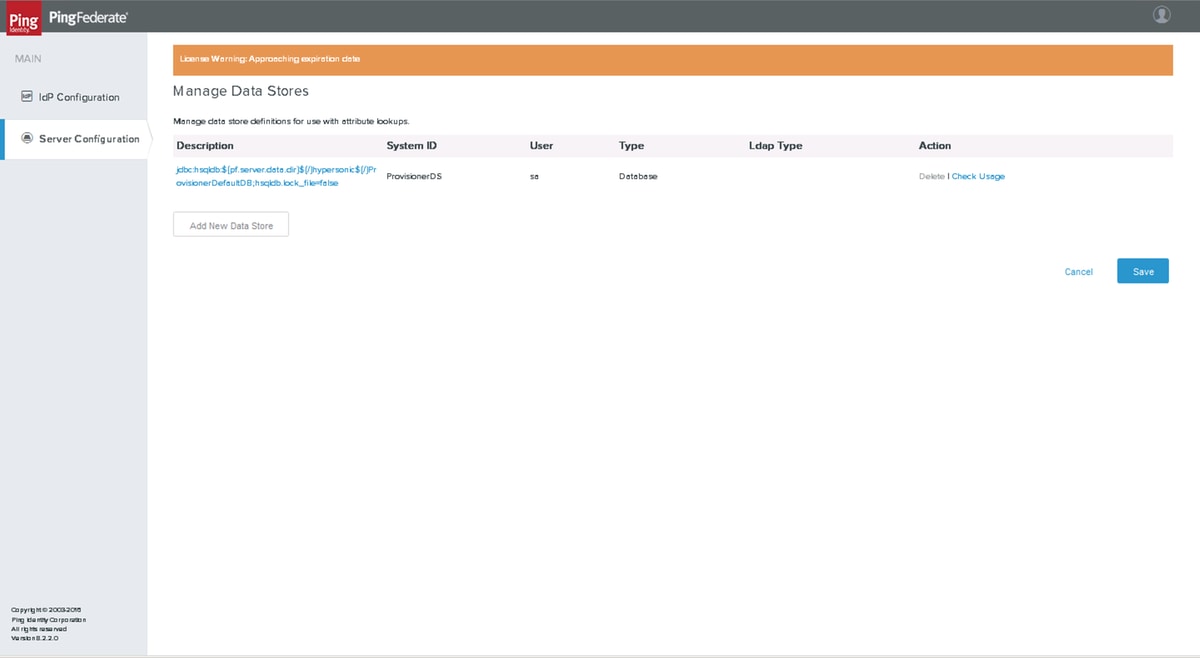

Archivi dati

Fare clic su Configurazione server > IMPOSTAZIONI DI SISTEMA > Archivi dati

Fare clic su Aggiungi nuovo archivio dati

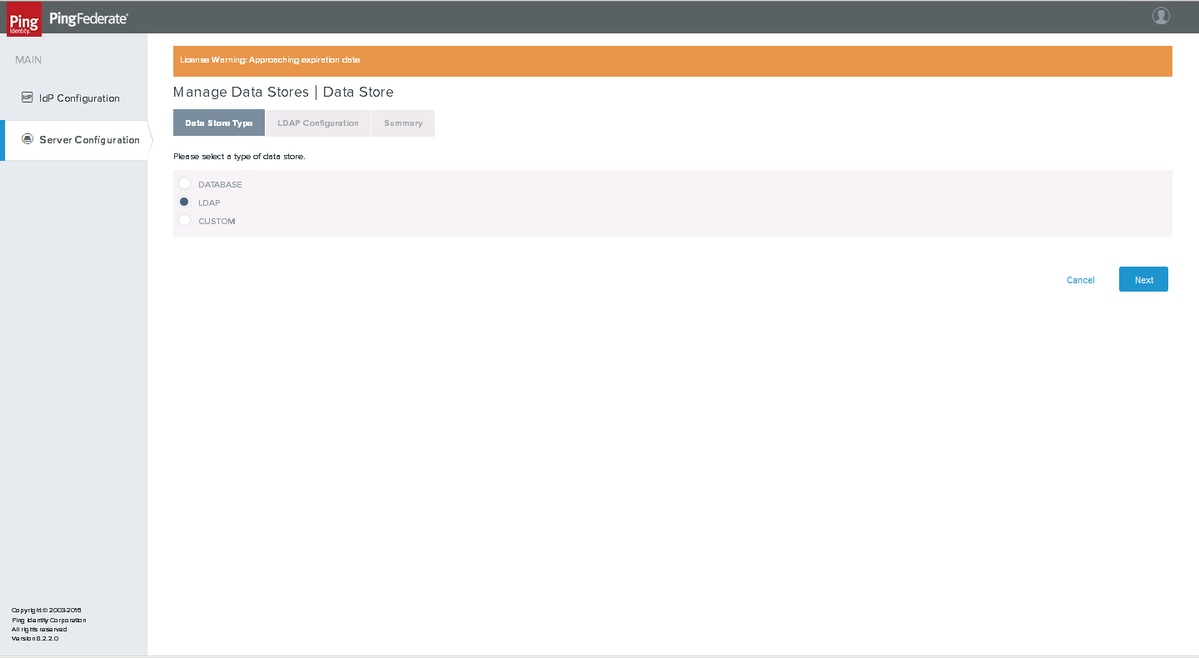

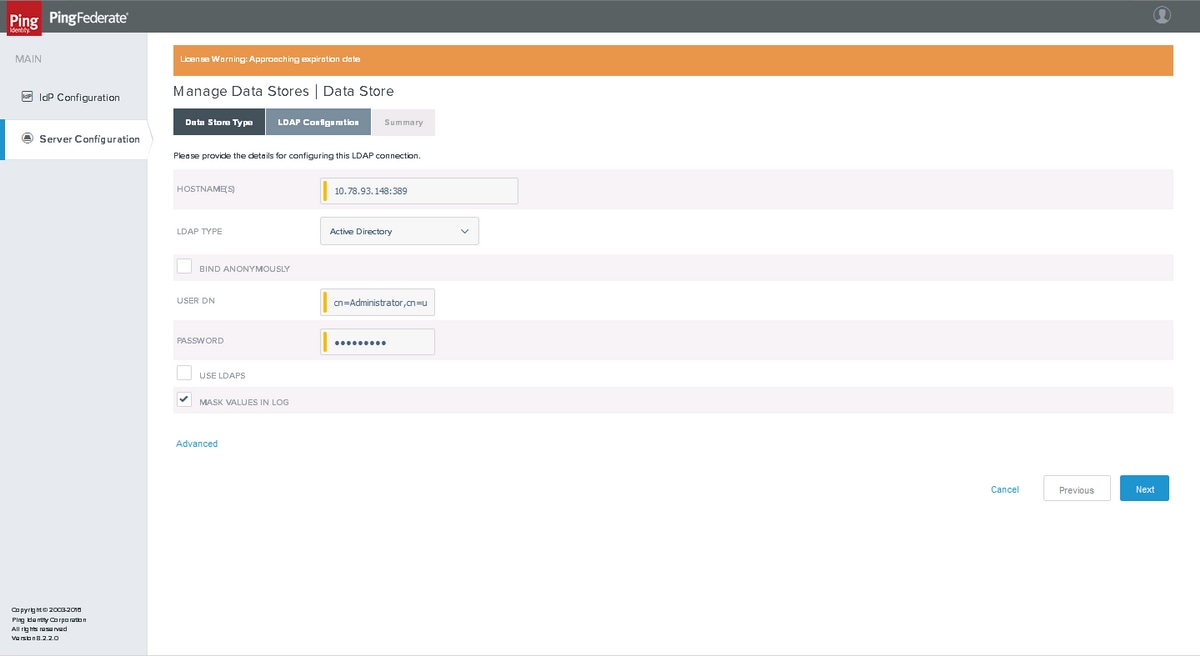

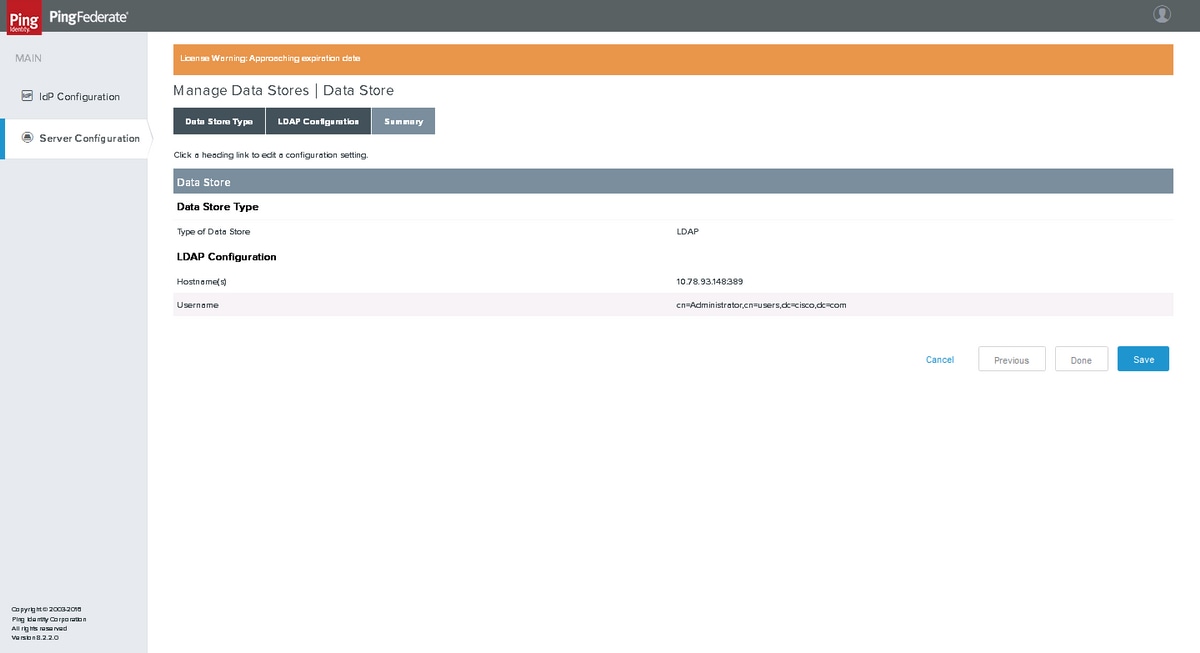

Configurazione LDAP

Scegliere LDAP e fare clic su Avanti

Immettere i valori e fare clic su Avanti

Riepilogo

Fare clic su Save (Salva) dopo la verifica.

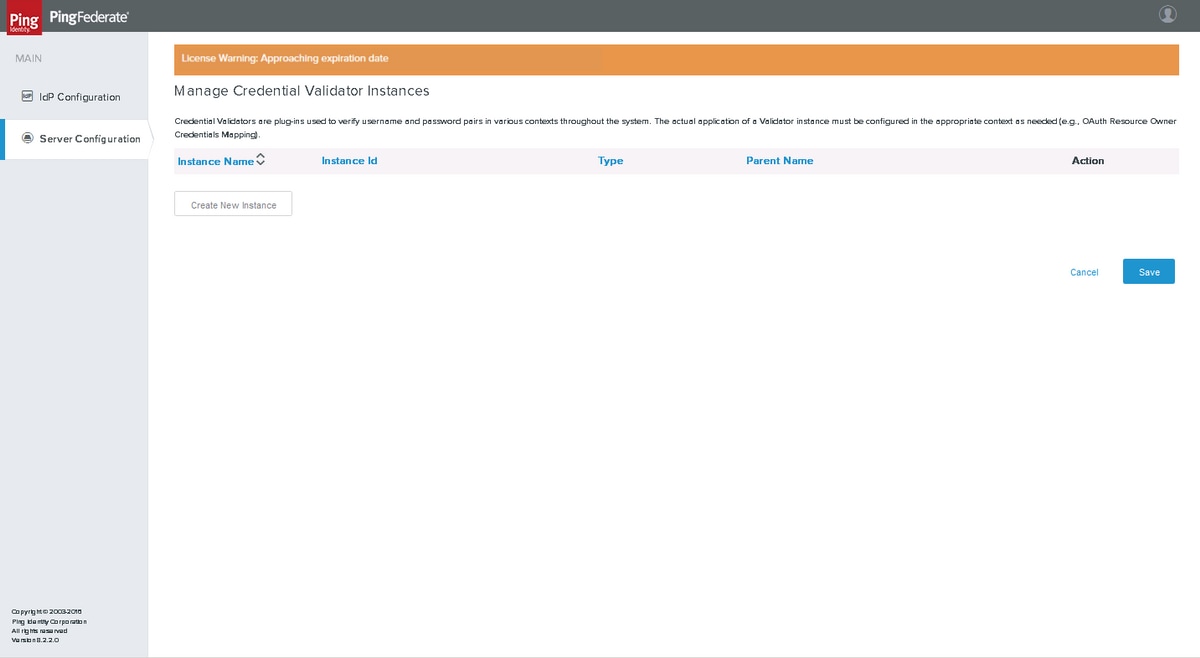

Convalide credenziali password

Fare clic su Configurazione server > AUTENTICAZIONE > Convalide credenziali password

Fate clic su Crea nuova variante (Create New Instance).

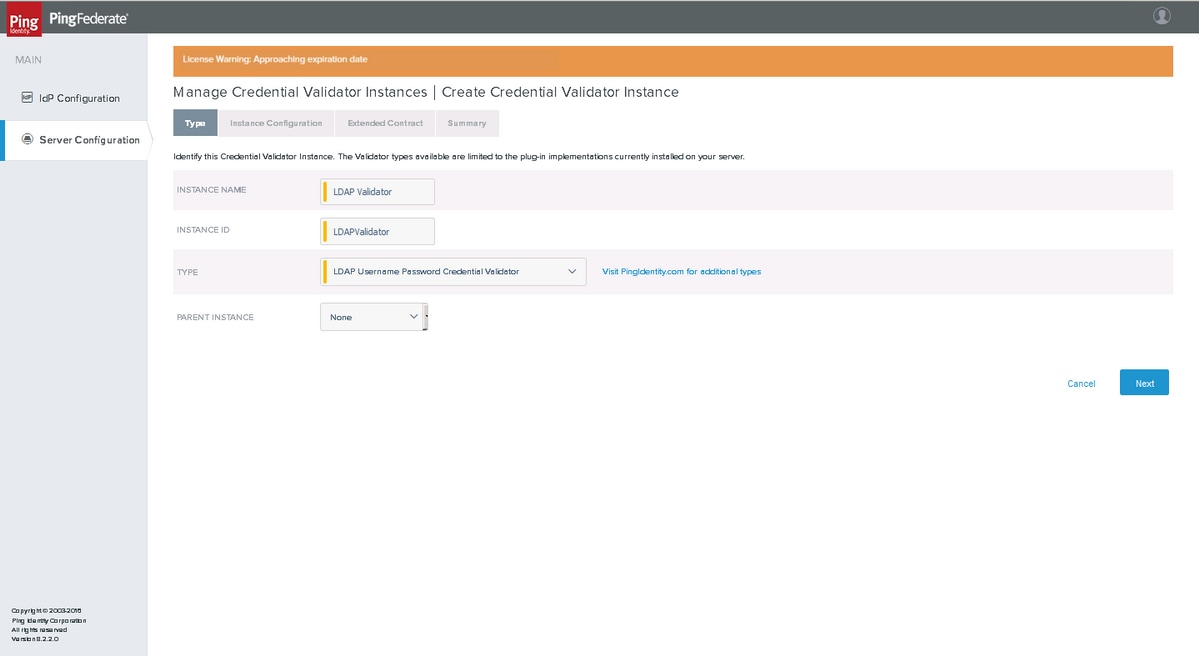

Tipo

Selezionare Convalida credenziali password nome utente LDAP come TYPE. Fare clic su Next (Avanti).

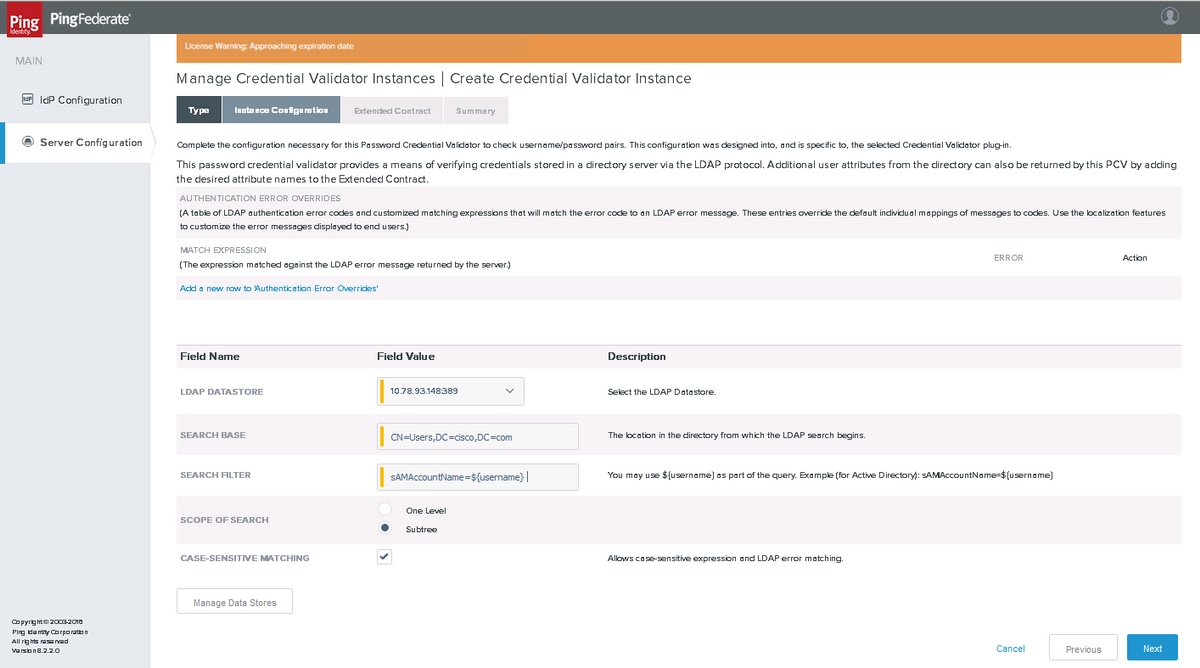

Configurazione istanza

Selezionare l'archivio dati LDAP e immettere la base di ricerca, il filtro di ricerca e l'ambito di ricerca. Fare clic su Next (Avanti).

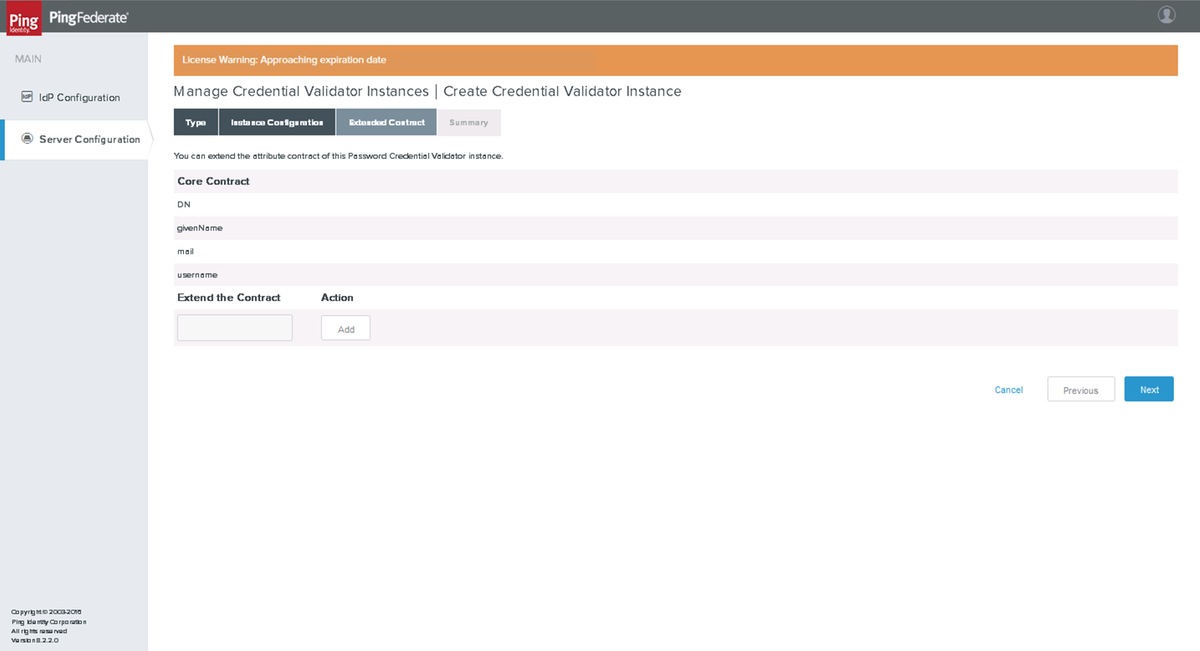

Contratto esteso

Fare clic su Avanti.

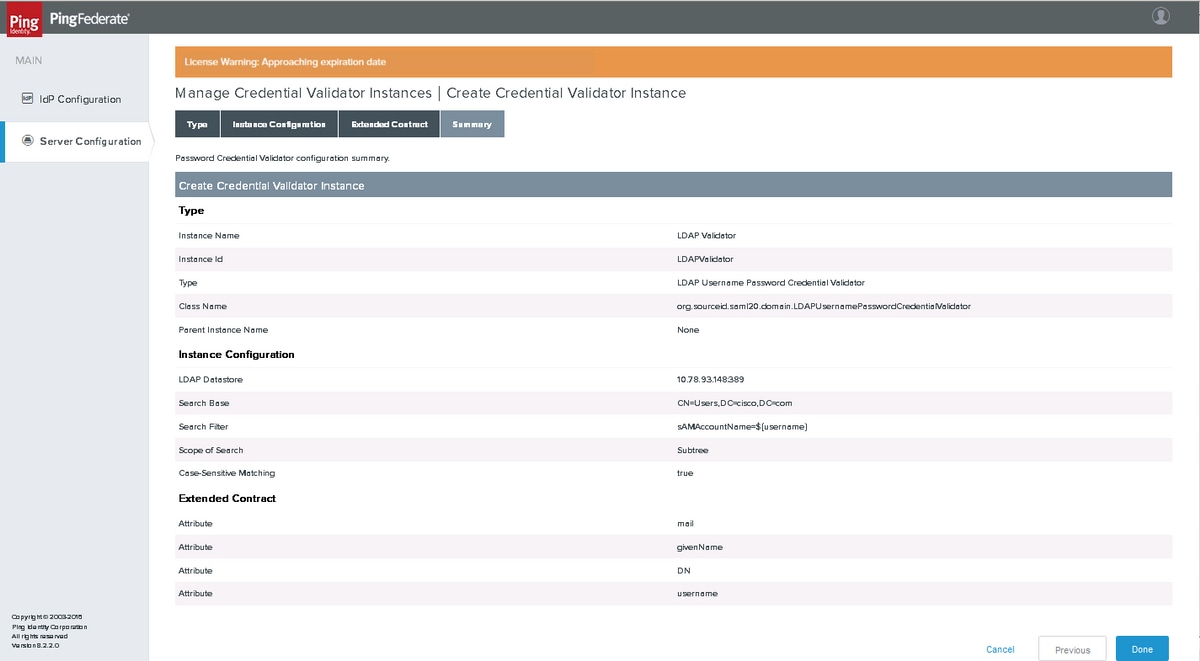

Riepilogo

Verificate le impostazioni e fate clic su Fine (Done).

Impostazioni server

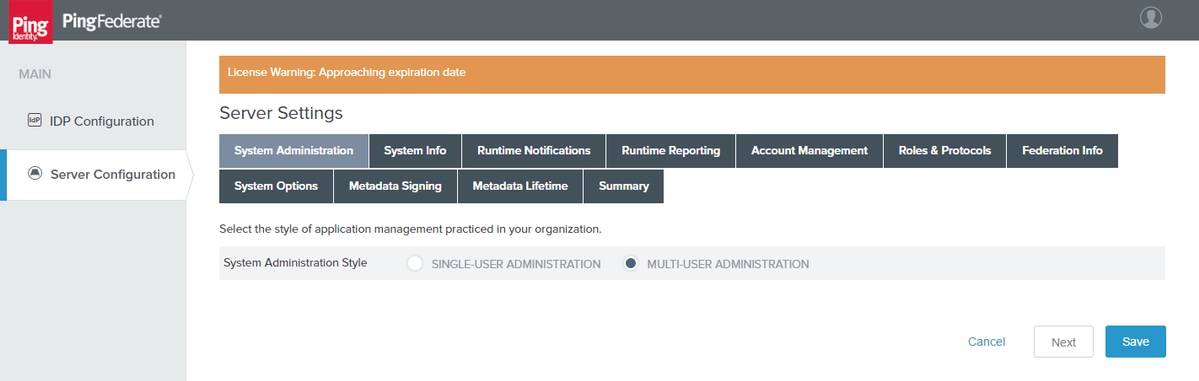

Amministrazione del sistema

Fare clic su Configurazione server > IMPOSTAZIONI DI SISTEMA > Impostazioni server

Fare clic su Next (Avanti).

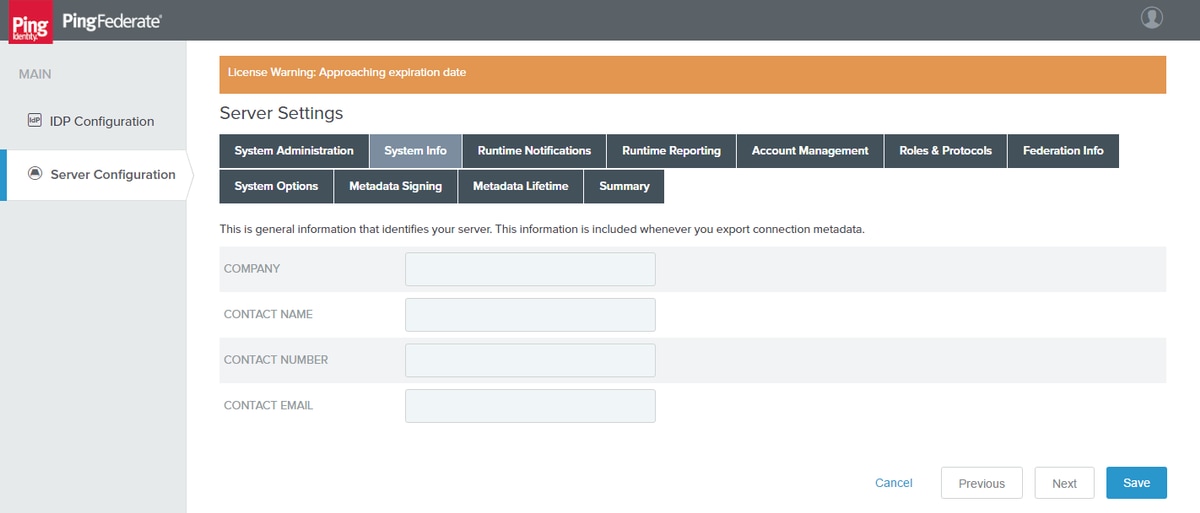

Informazioni sul sistema

Fare clic su Next (Avanti).

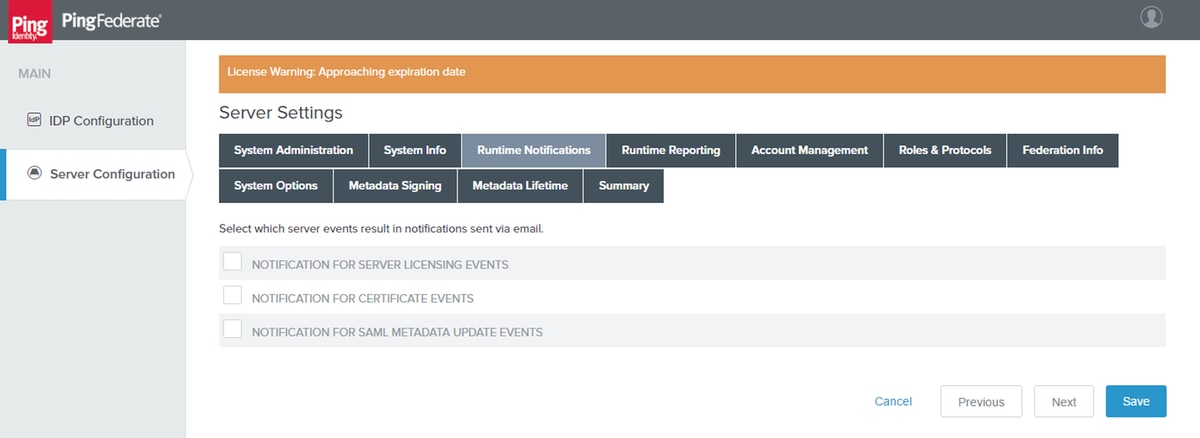

Notifiche di runtime

Fare clic su Next (Avanti).

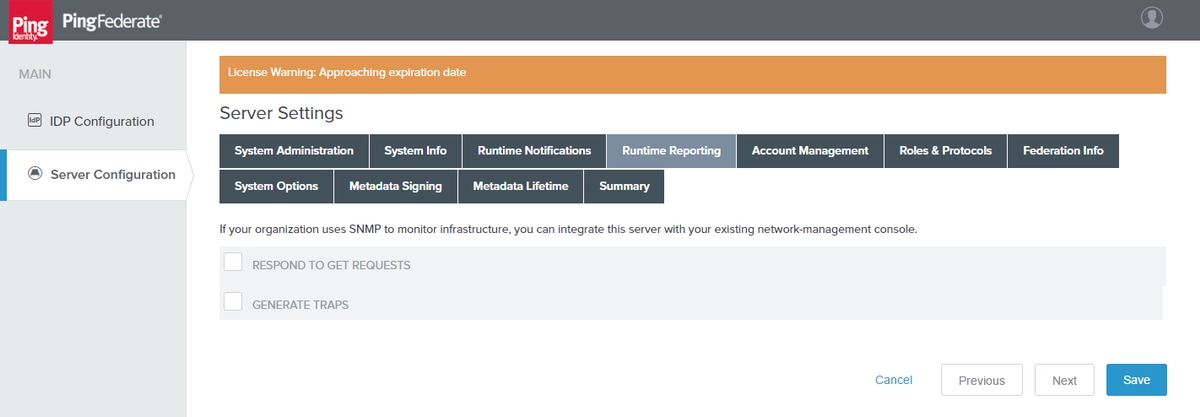

Report runtime

Fare clic su Next (Avanti).

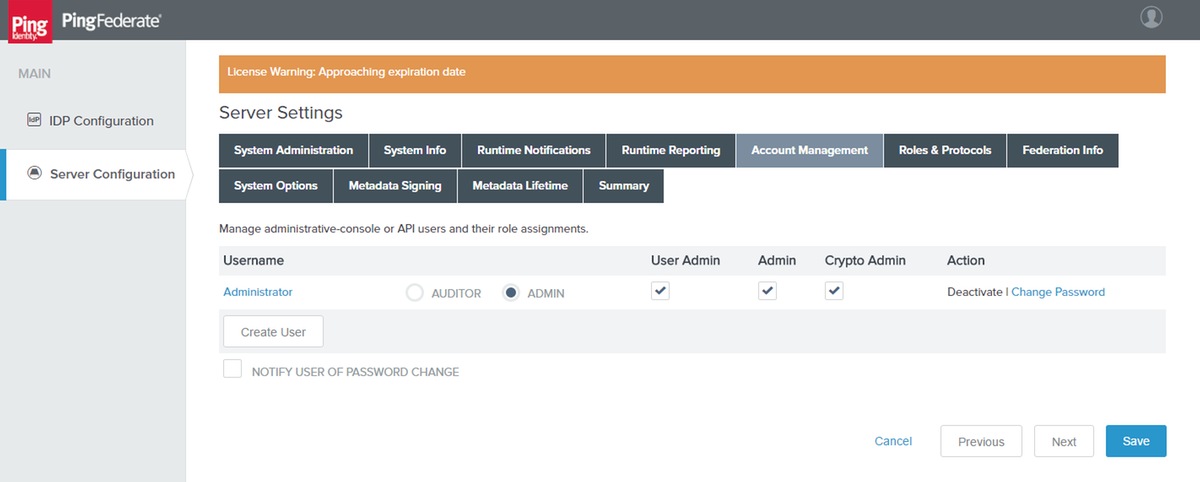

Gestione account

Fare clic su Next (Avanti).

Nota: in questa sezione è possibile aggiungere o modificare la password dell'utente.

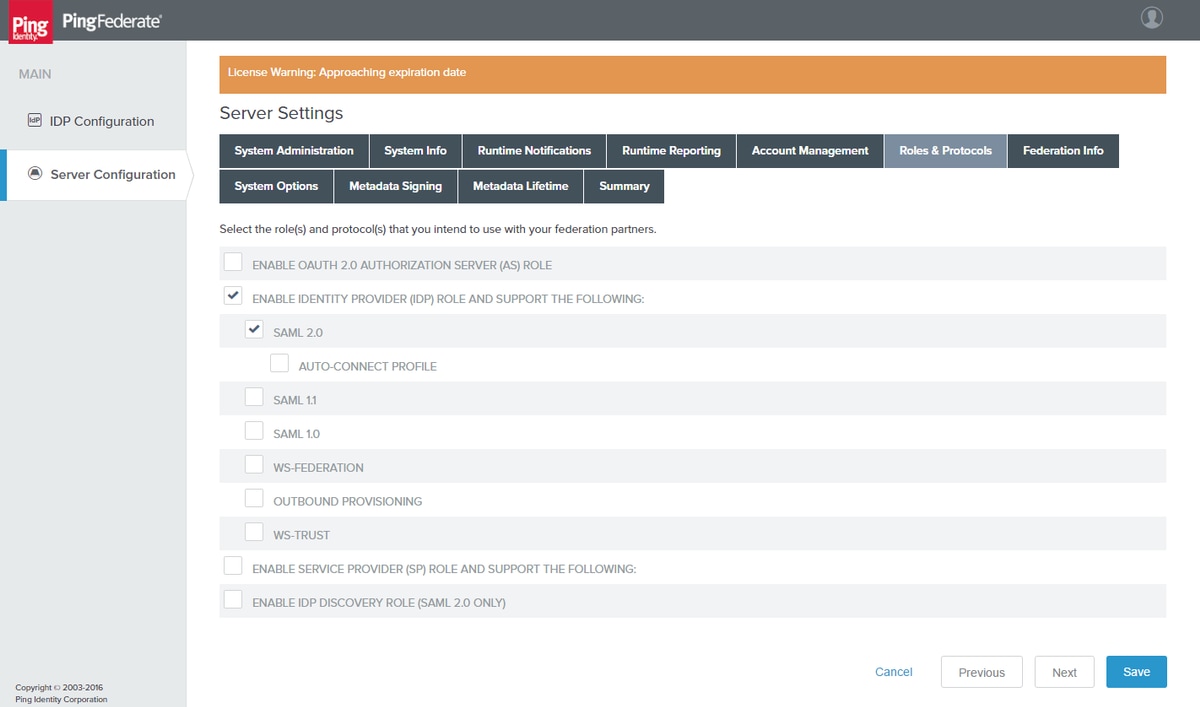

Ruoli e protocolli

Selezionare i ruoli e i protocolli appropriati. Fare clic su Next (Avanti).

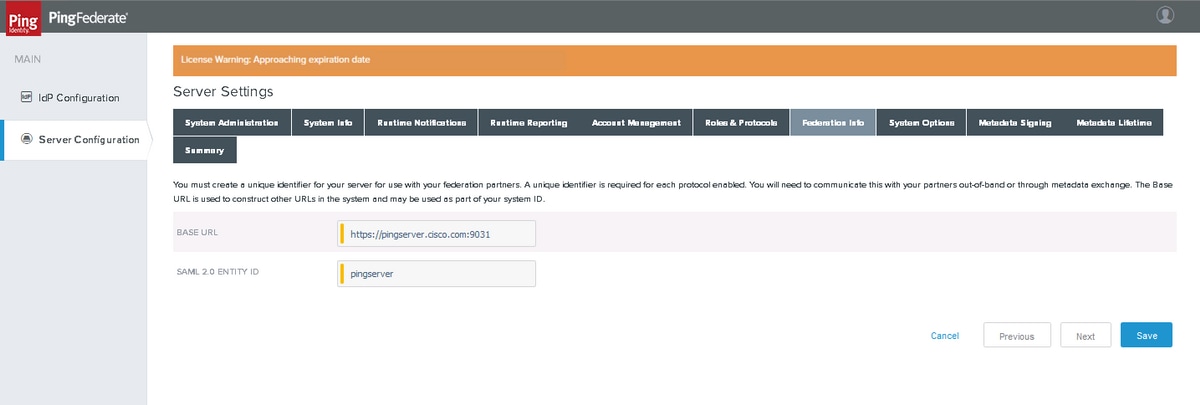

Informazioni federazione

Fare clic su Next (Avanti).

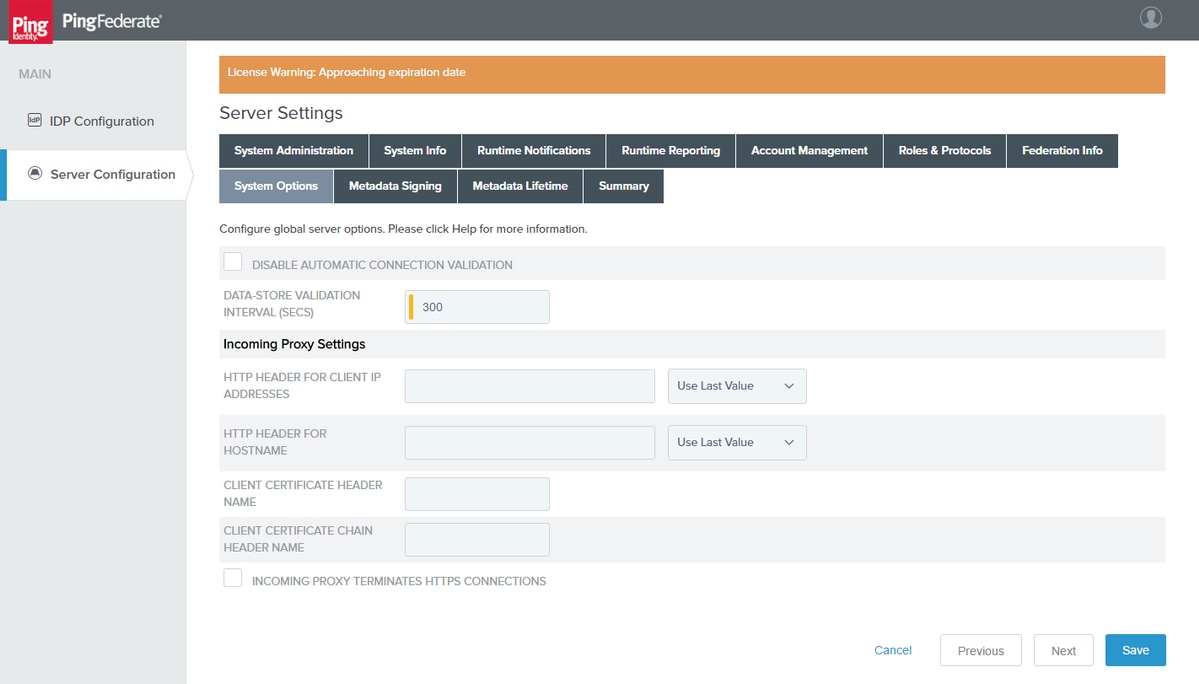

Opzioni di sistema

Fare clic su Next (Avanti).

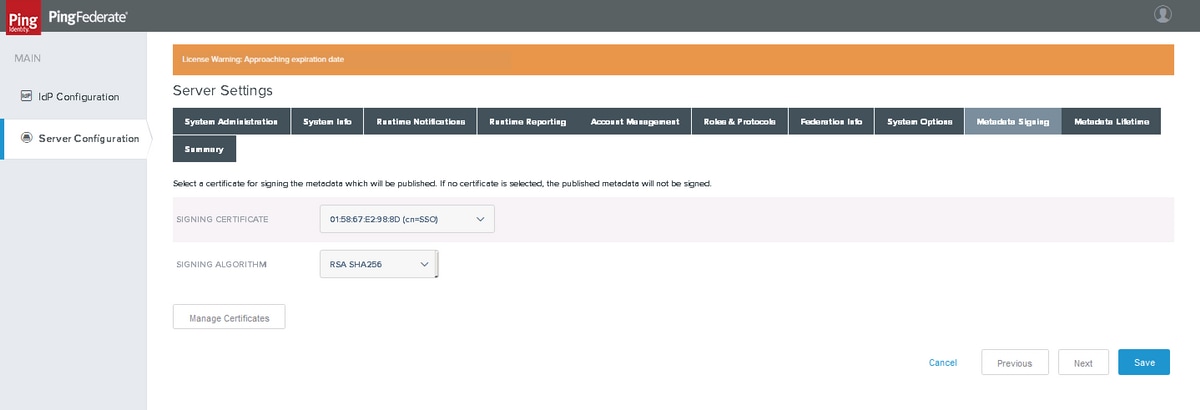

Firma metadati

Selezionare il certificato di firma e l'algoritmo di firma creato in precedenza come parte della configurazione del certificato. Fare clic su Next (Avanti).

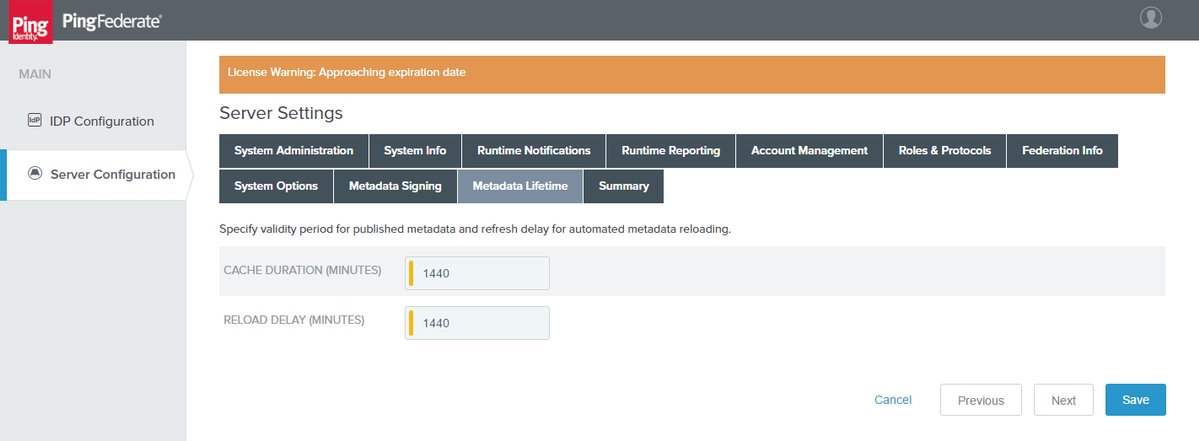

Durata metadati

Fare clic su Next (Avanti).

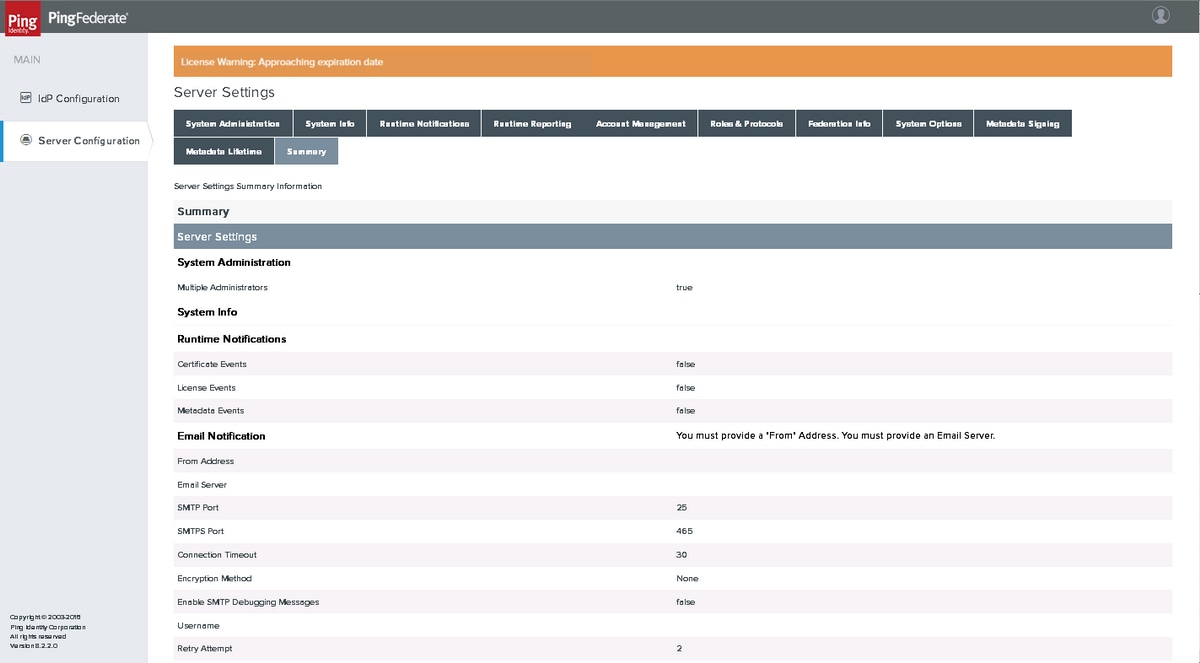

Riepilogo

Verificare le impostazioni e fare clic su Salva.

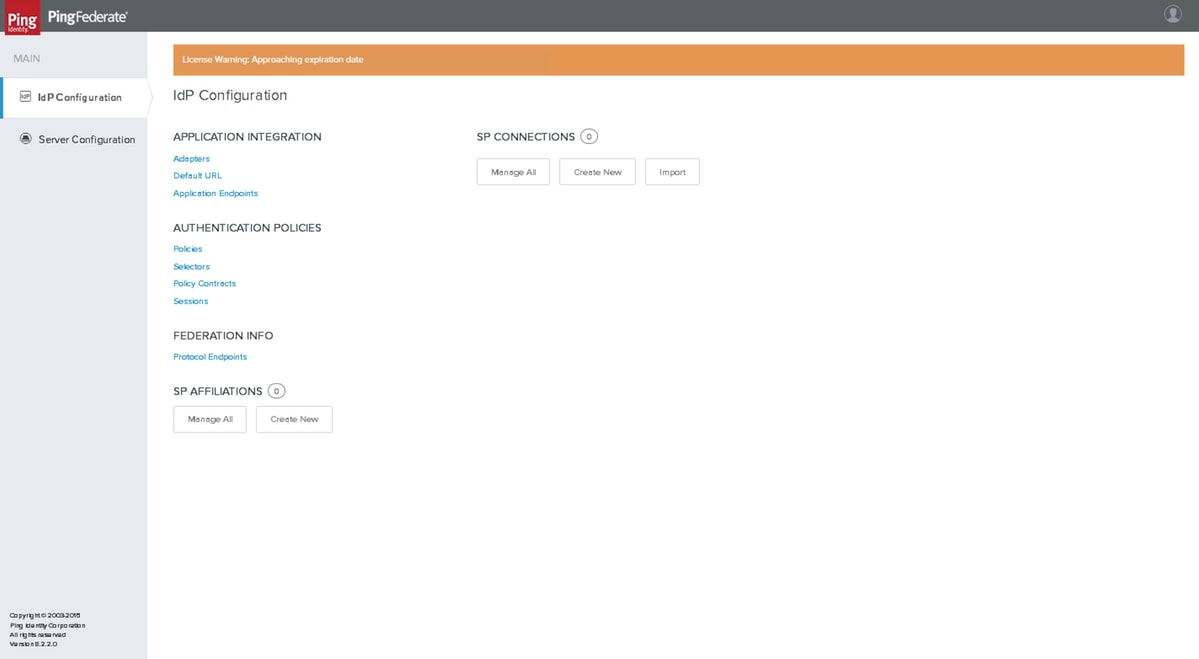

Configurazione provider di identità

Adattatori

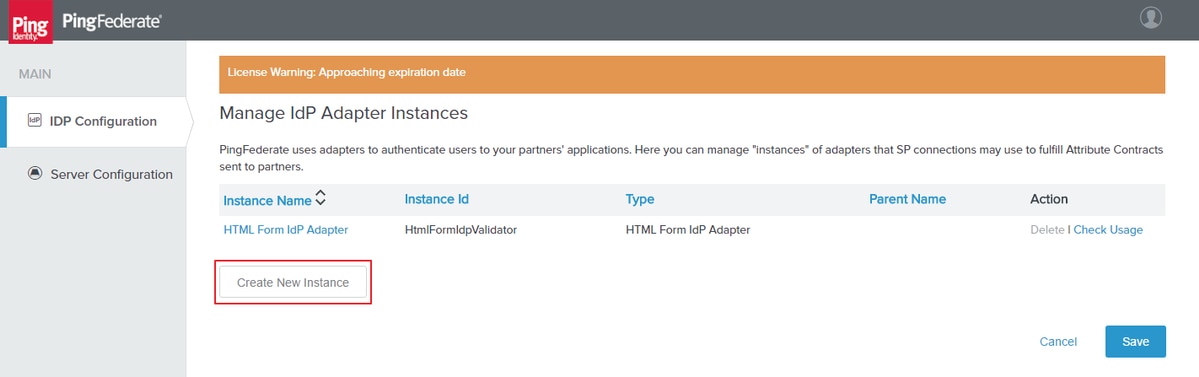

Fare clic su IdP Configuration > APPLICATION INTEGRATION > Adapters

Fate clic su Crea nuova variante (Create New Instance).

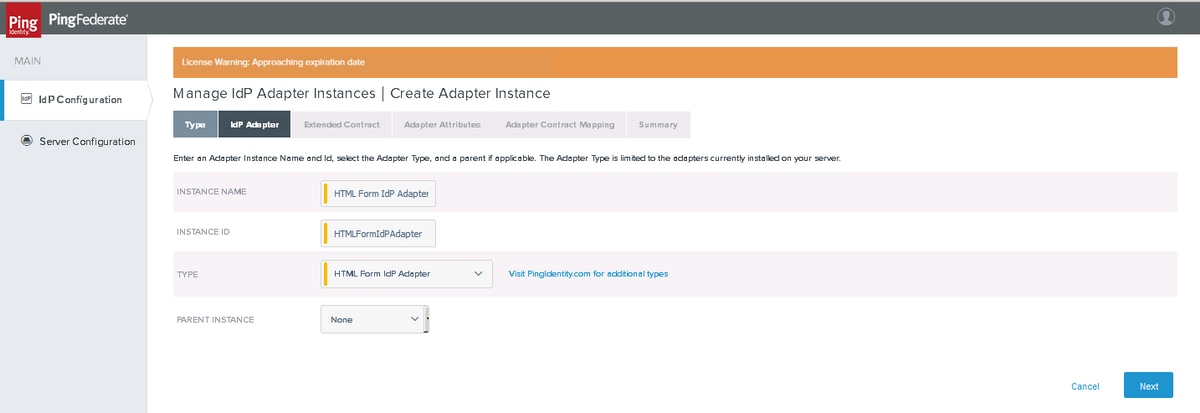

Tipo

Scegliere HTML Form IDP Adapter. Fare clic su Next (Avanti).

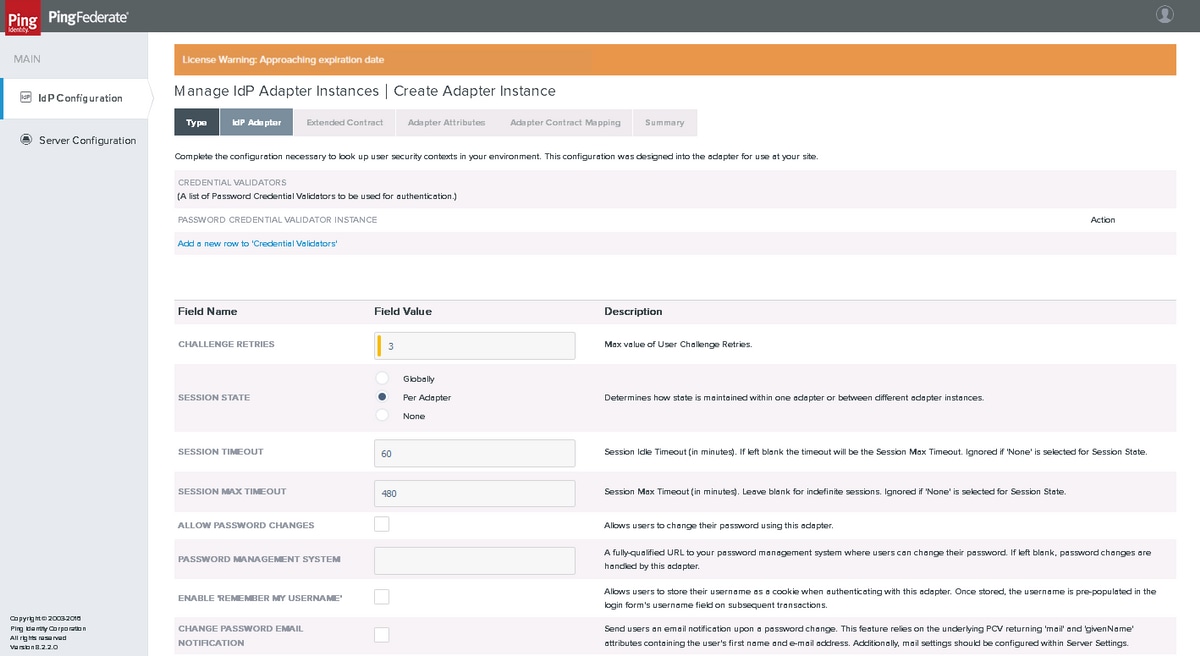

Adattatore IdP

Fare clic su Aggiungi una nuova riga a 'Convalida credenziali' e selezionare la Convalida LDAP creata in precedenza come ISTANZA CONVALIDA CREDENZIALI PASSWORD e fare clic su Aggiorna. Fare clic su Avanti.

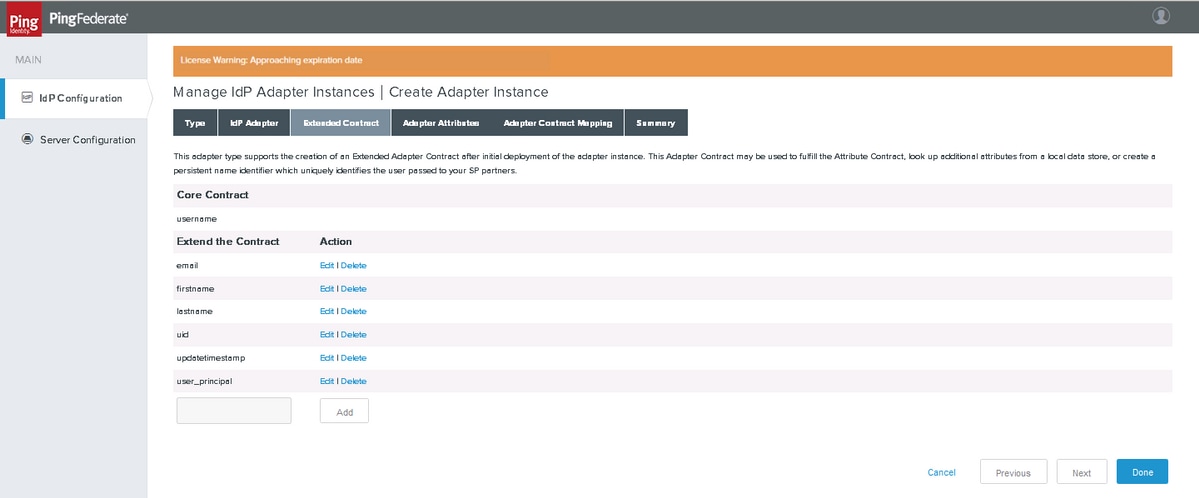

Contratto esteso

Aggiungere i contratti come illustrato. Fare clic su Next (Avanti).

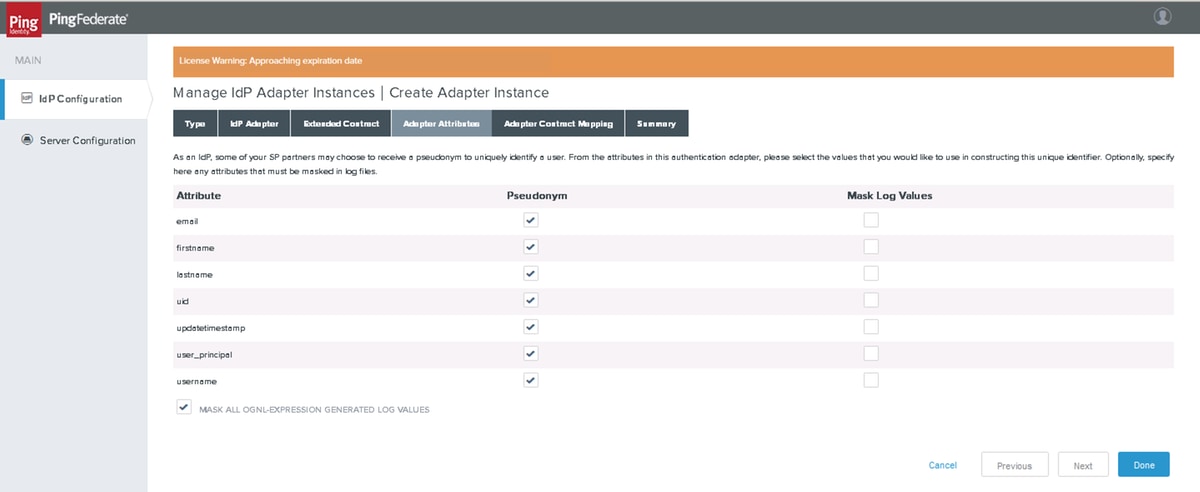

Attributi adattatore

Fare clic su Next (Avanti).

Mapping contratto scheda

Fare clic su Configura contratto scheda.

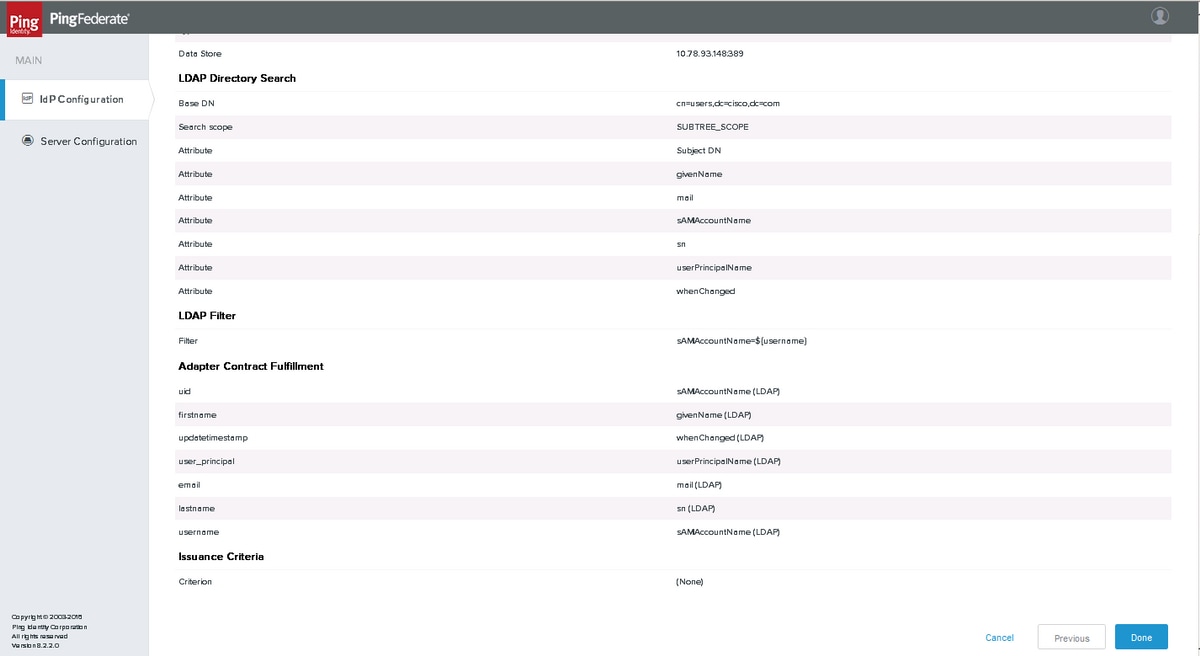

Origini attributi e ricerca utente

Aggiungere un'origine attributo e selezionare l'archivio LDAP creato in precedenza. Fare clic su Next (Avanti).

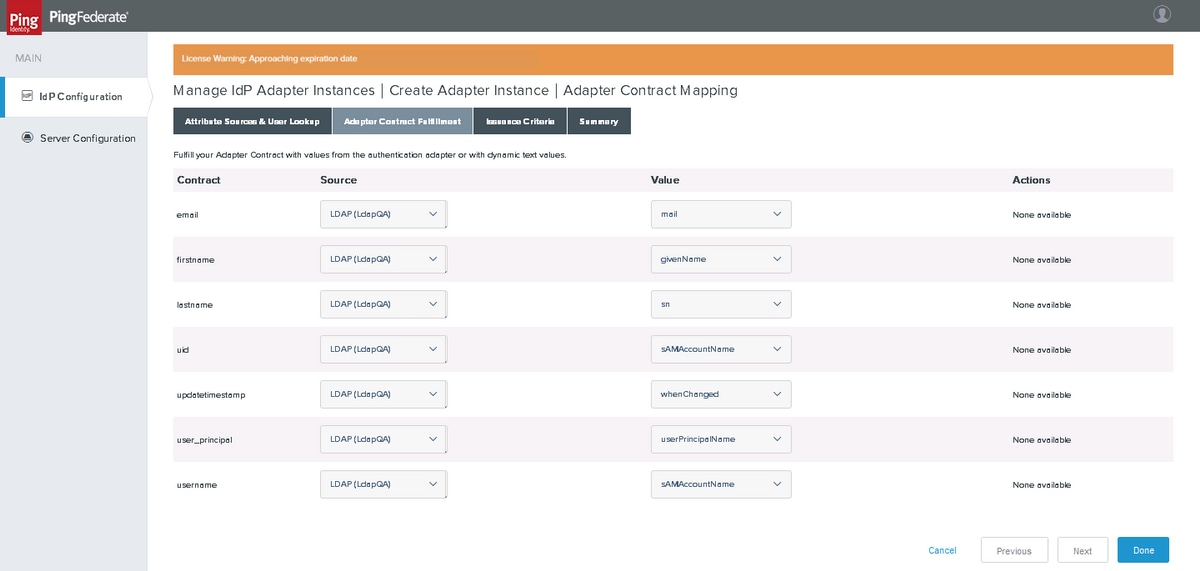

Adeguamento esecuzione contratto

Mappare gli attributi. Fare clic su Next (Avanti).

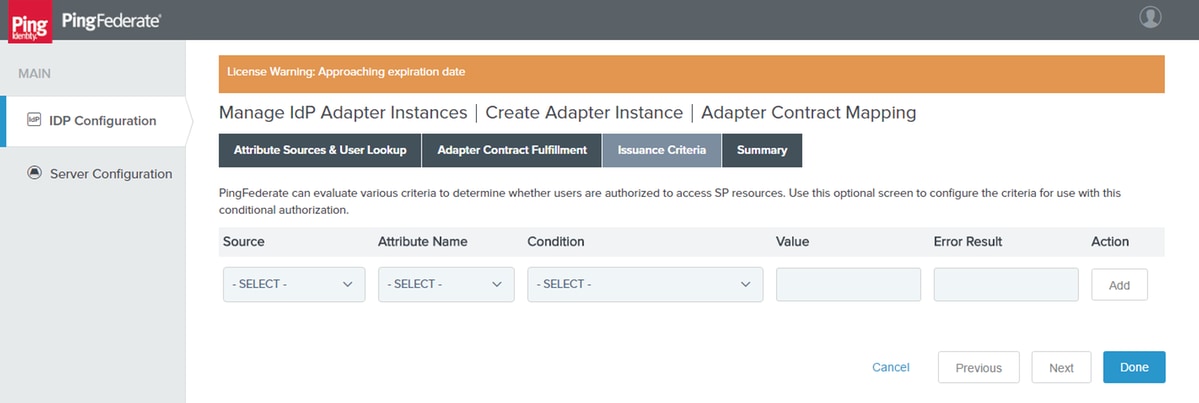

Criteri di rilascio

Fare clic su Next (Avanti).

Riepilogo

Verificate le impostazioni e fate clic su Fine (Done).

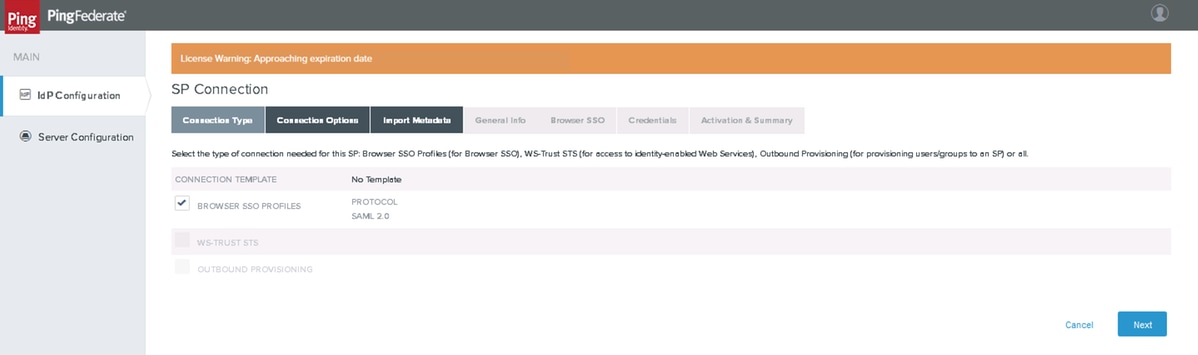

Connessioni SP

Creazione di nuove connessioni SP

Tipo di connessione

Fare clic su Next (Avanti).

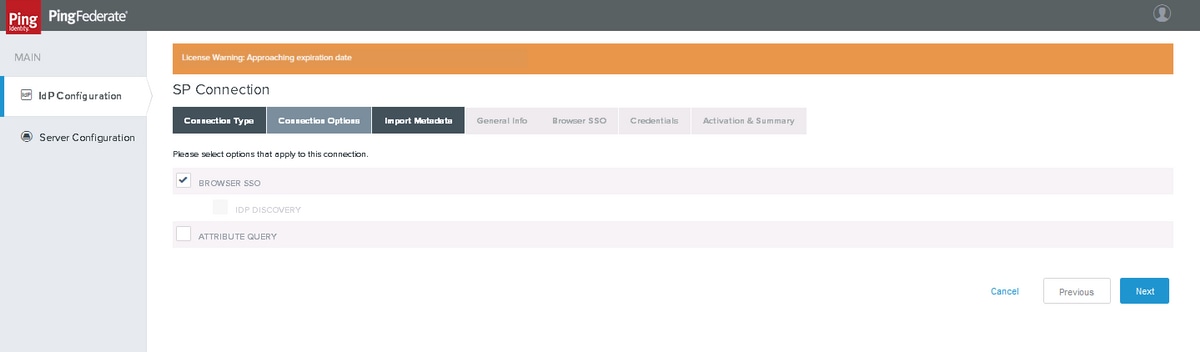

Opzioni di connessione

Fare clic su Avanti.

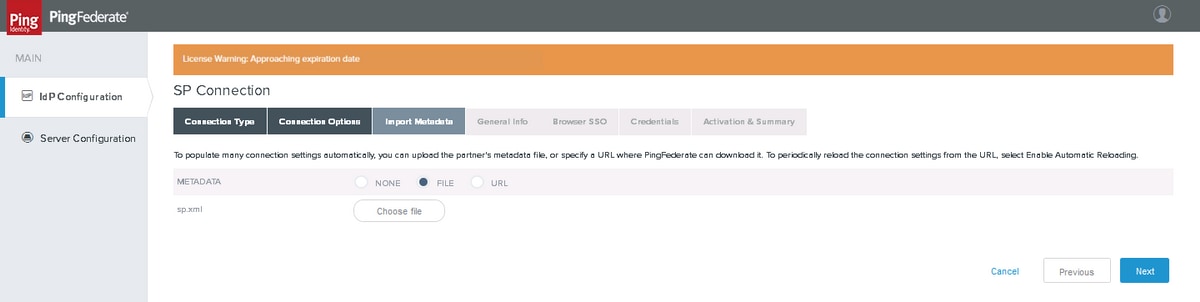

Importa metadati

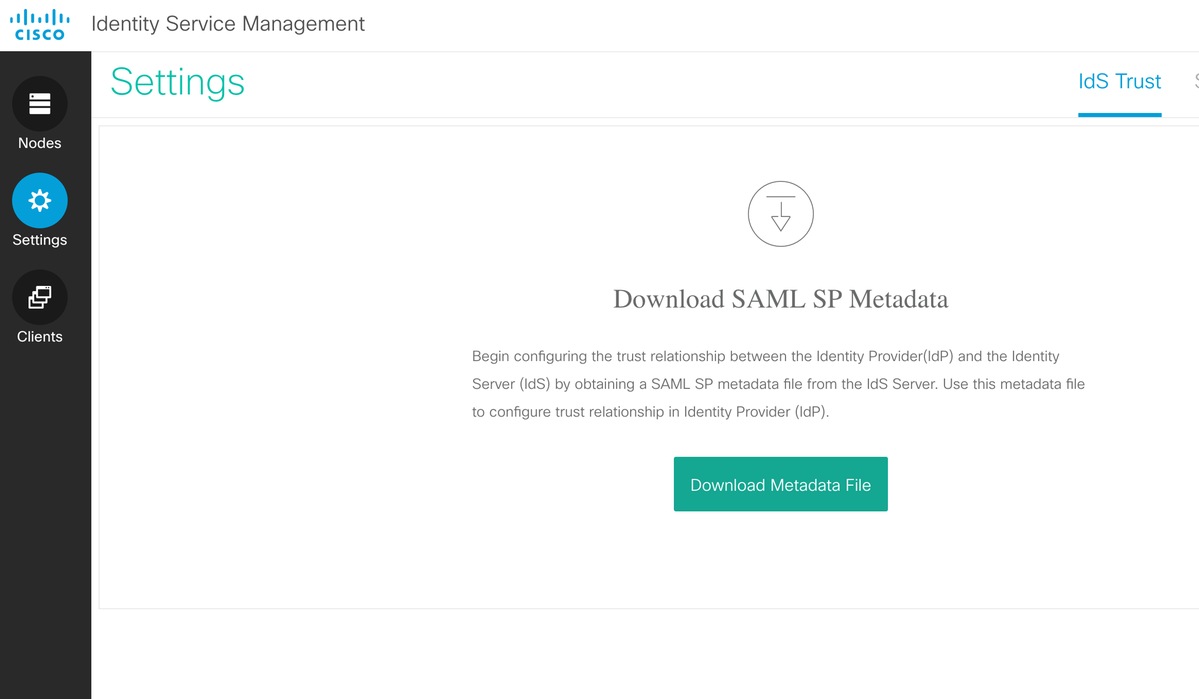

Scarica il file xml dei metadati del provider di servizi da Cisco Identity Service Admin > Impostazioni > Attendibilità IdS > Scarica metadati

Caricare il file XML dei metadati del provider di servizi in PingFederate.

Scegliere il file xml scaricato e fare clic su Avanti

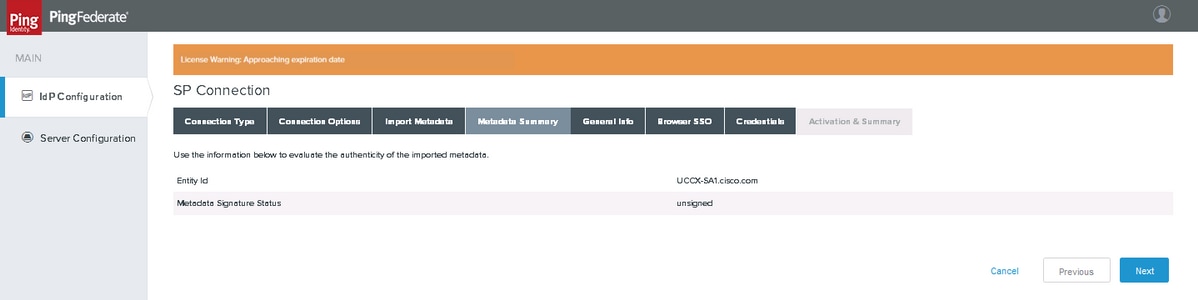

Riepilogo metadati

Fare clic su Avanti.

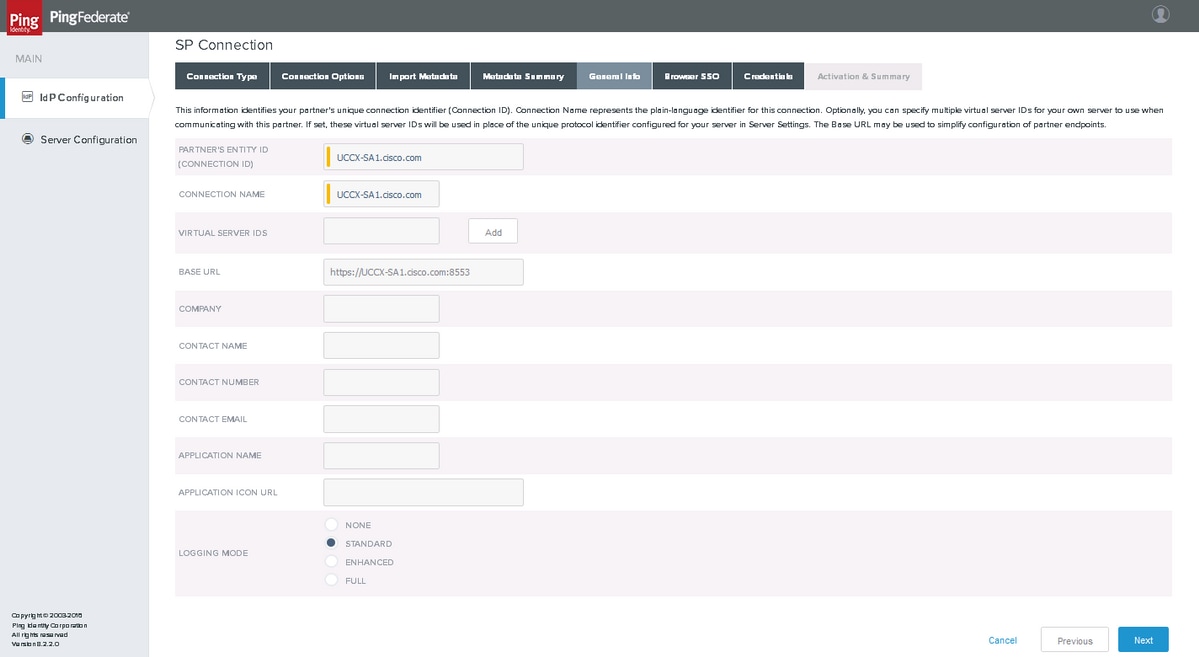

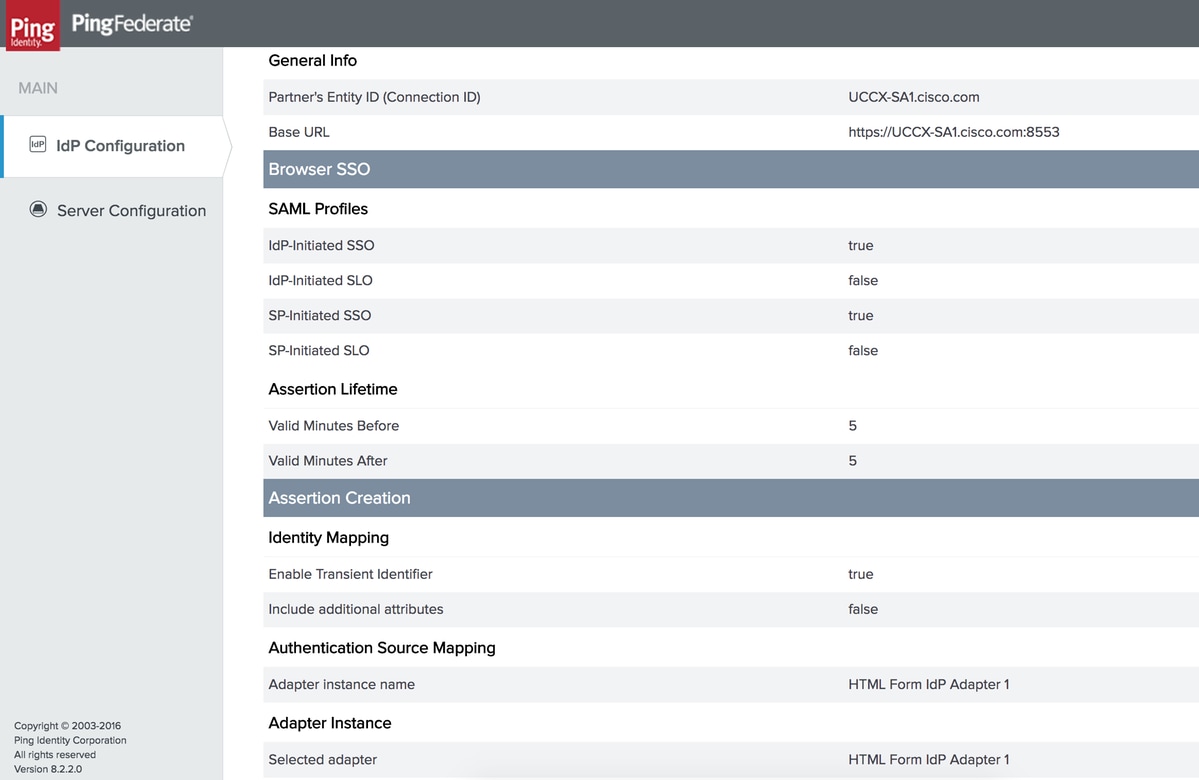

Informazioni generali

Fare clic su Avanti.

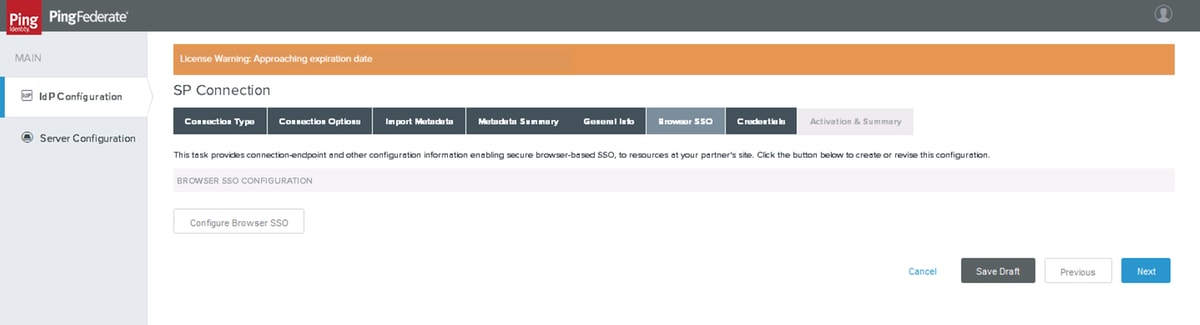

SSO browser

Fare clic su Configura SSO browser

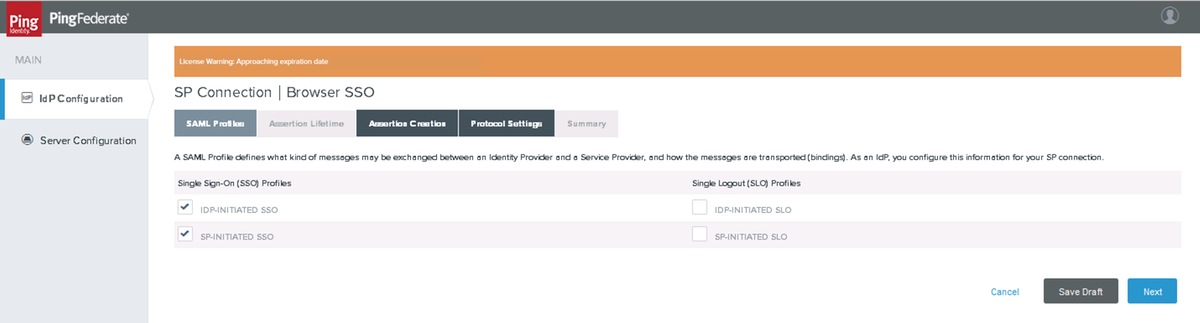

Profili SAML (Security Assertion Markup Language)

Fare clic su Avanti.

Nota: Il logout singolo (SLO) non è supportato da Cisco Identity Service (IdS) nella versione 11.6 e non è selezionato.

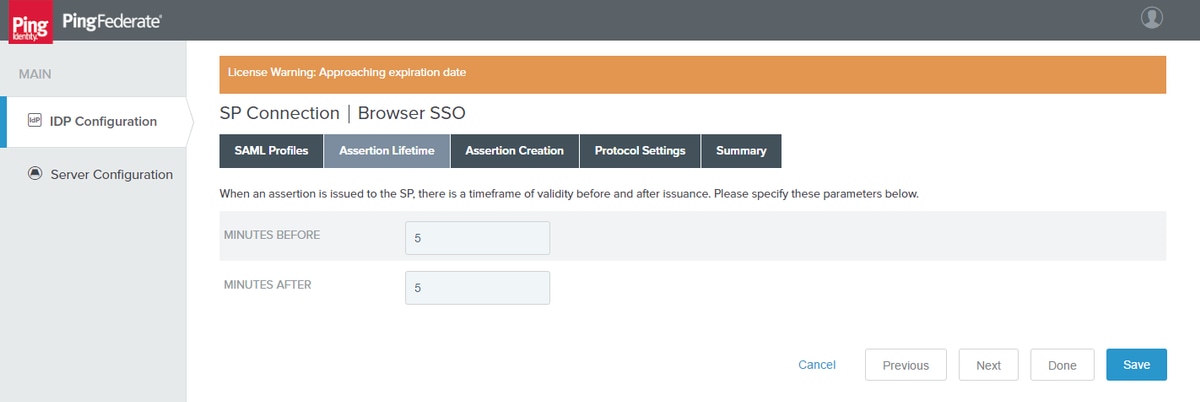

Durata asserzione

Fare clic su Avanti.

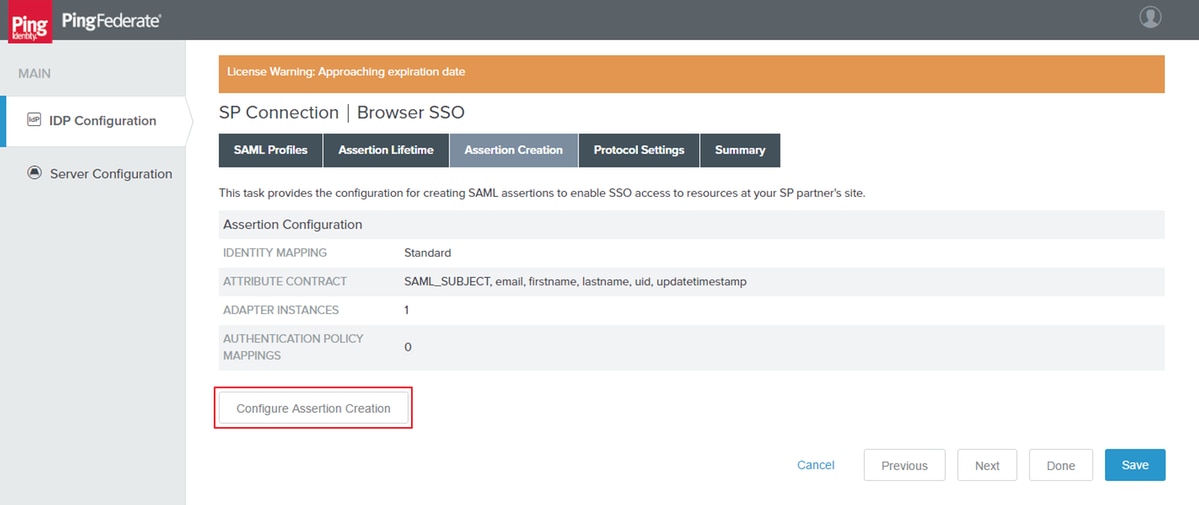

Creazione di asserzioni

Fare clic su Configura creazione asserzioni

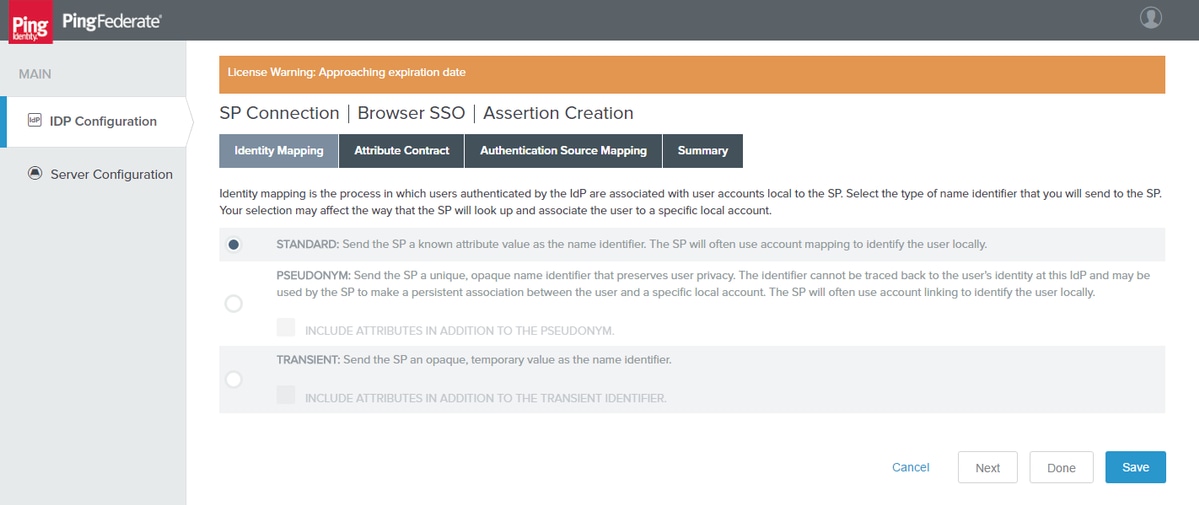

Mapping identità

Fare clic su Avanti.

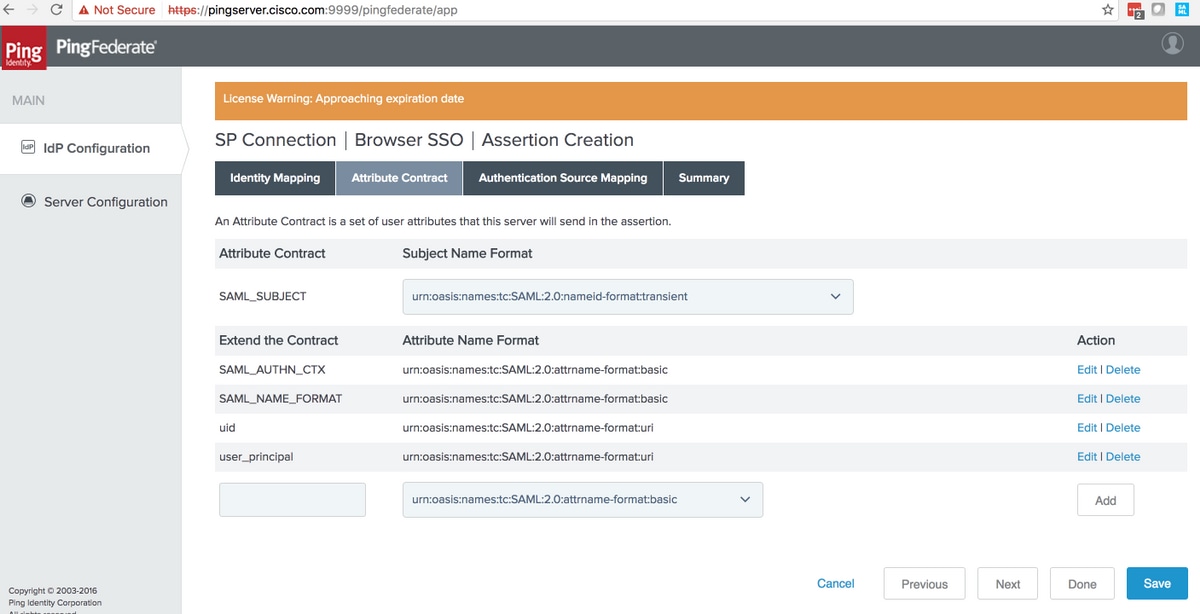

Contratto attributo

Avviso: Questi attributi sono obbligatori per l'interoperabilità di Cisco Identity Service (IdS) con PingFederate.

|

Contratto attributo

|

Scopo

|

|---|---|

|

SAML_OGGETTO |

Utilizzato dal filtro di ricerca PingFederate per verificare se il valore mappato è soddisfatto |

| SAML_AUTHN_CTX | Utilizzato nella risposta SAML per indicare il contesto di autenticazione 'PasswordProtectedTransport' |

| FORMATO_NOME_SAML | Utilizzato nella risposta SAML per indicare il formato ID nome transitorio SAML 2.0 |

| uid | Utilizzato da Cisco IdS per identificare l'utente autenticato |

| user_principal | Utilizzato da Cisco IdS per identificare il nome completo (ad esempio ID + dominio) dell'utente autenticato |

L'amministratore può personalizzare le alternative al formato del nome tramite il file di configurazione custom-name-formats.xml disponibile in questa directory:

<pf_install>/pingfederate/server/default/data/config-store.

Per eseguire l'SSO con l'identificatore del nome transitorio, aggiungere l'elemento xml nella sezione saml2-subject-name-formats: <con:item name="urn:oasis:names:tc:SAML:2.0:nameid-format:transient">urn:oasis:names:tc:SAML:2.0:nameid-format:transient</con:item>

Fare clic su Avanti.

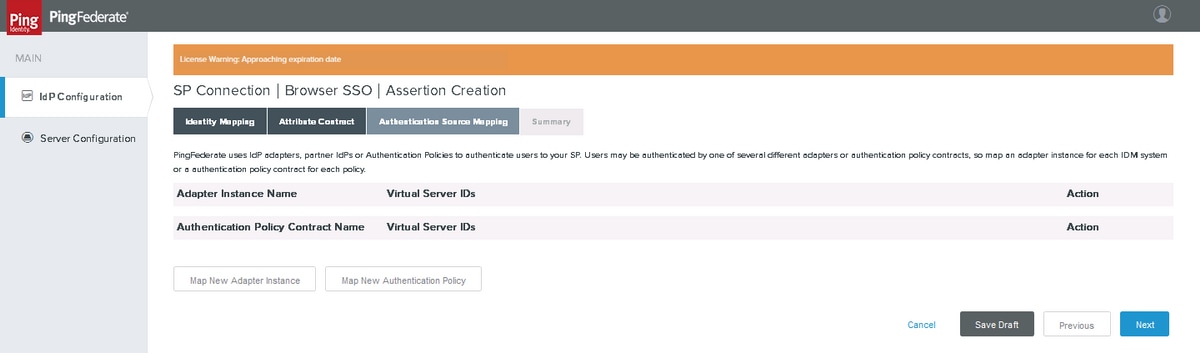

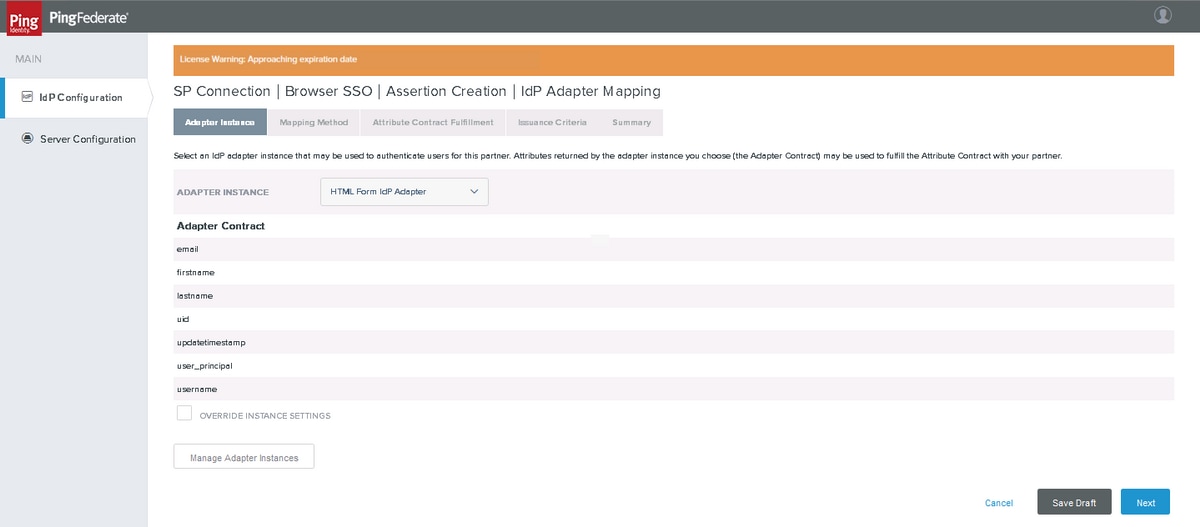

Mapping origine autenticazione

Fare clic su Mappa nuova istanza adattatore

Mappare l'adattatore IdP del modulo HTML creato in precedenza. Fare clic su Avanti.

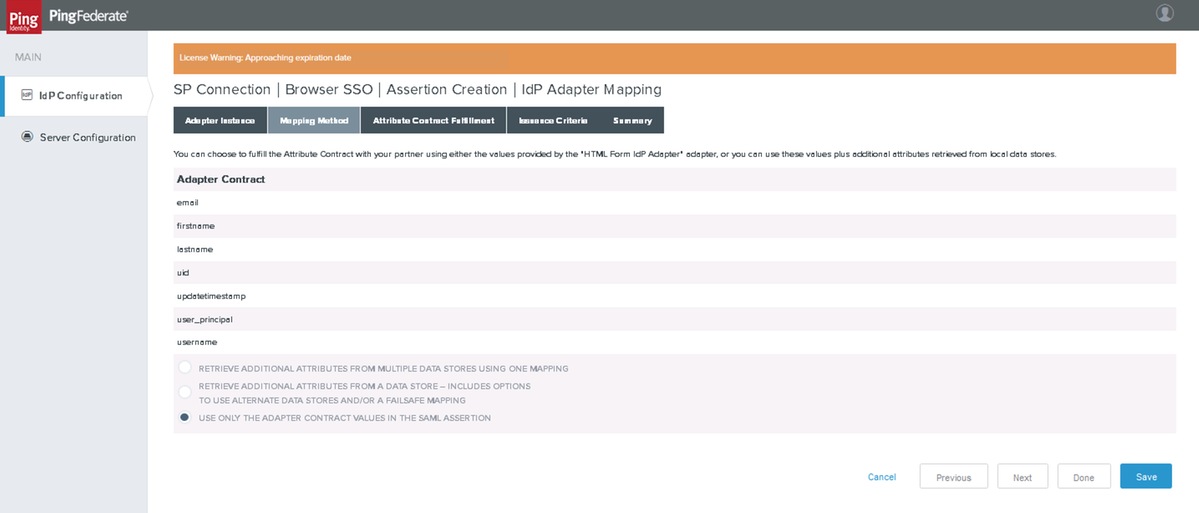

Mapping, metodo

Fare clic su Avanti.

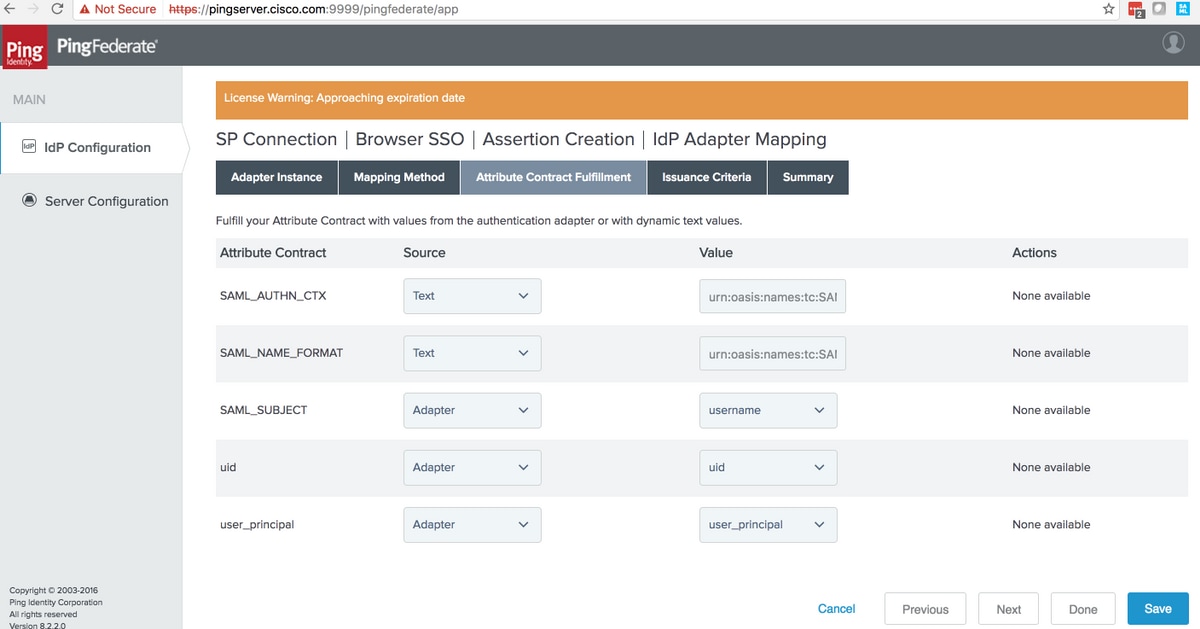

Attributo Evasione contratto

Assicurarsi che i valori siano impostati su

|

Contratto attributo

|

Origine

|

Valore

|

|---|---|---|

|

SAML_OGGETTO |

Adattatore |

username Nota molto importante: Il valore utilizzato per questa impostazione deve corrispondere a quello utilizzato nell'impostazione del filtro LDAP (sezione #3.1.3.2. Configurazione istanza) Nota: 'username' è utilizzato perché il filtro utilizzato era sAMAccountName=${username} |

| SAML_AUTHN_CTX | testo |

urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport |

| FORMATO_NOME_SAML | testo | urn:oasis:names:tc:SAML:2.0:nameid-format:transient |

| uid | Adattatore | uid |

| user_principal | Adattatore | user_principal |

Fare clic su Avanti.

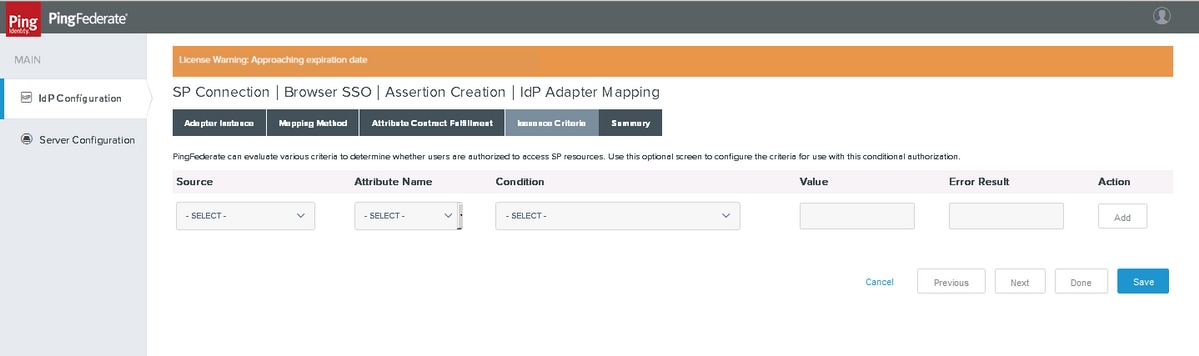

Criteri di rilascio

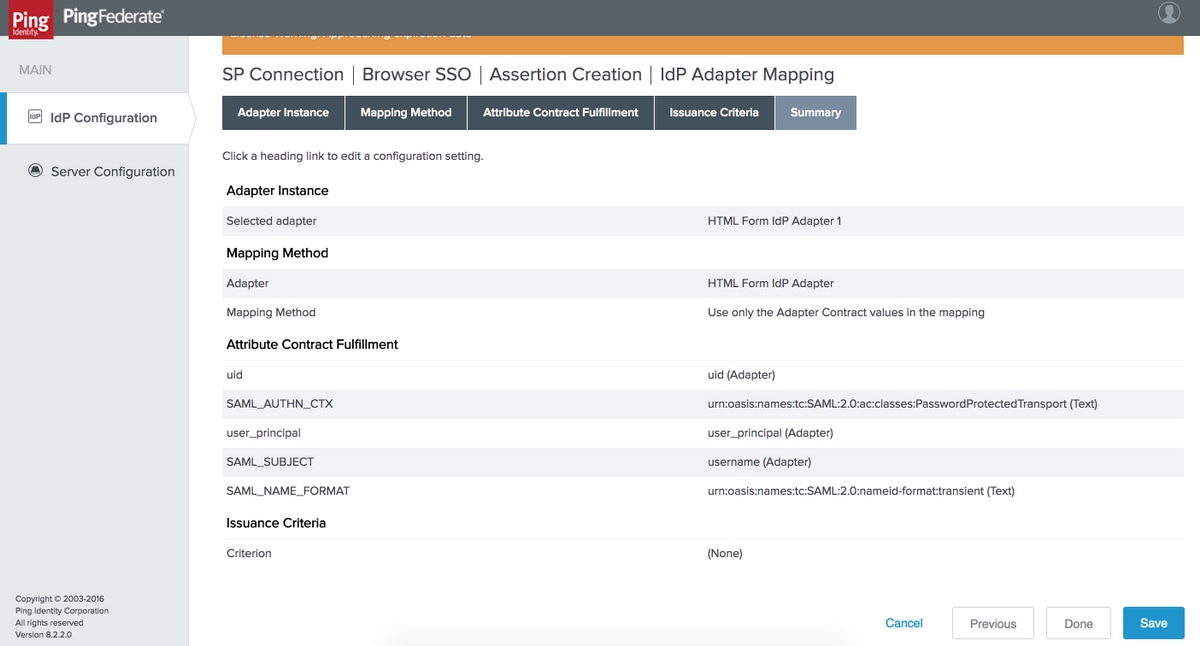

Riepilogo

Verificate le impostazioni e fate clic su Fine (Done)

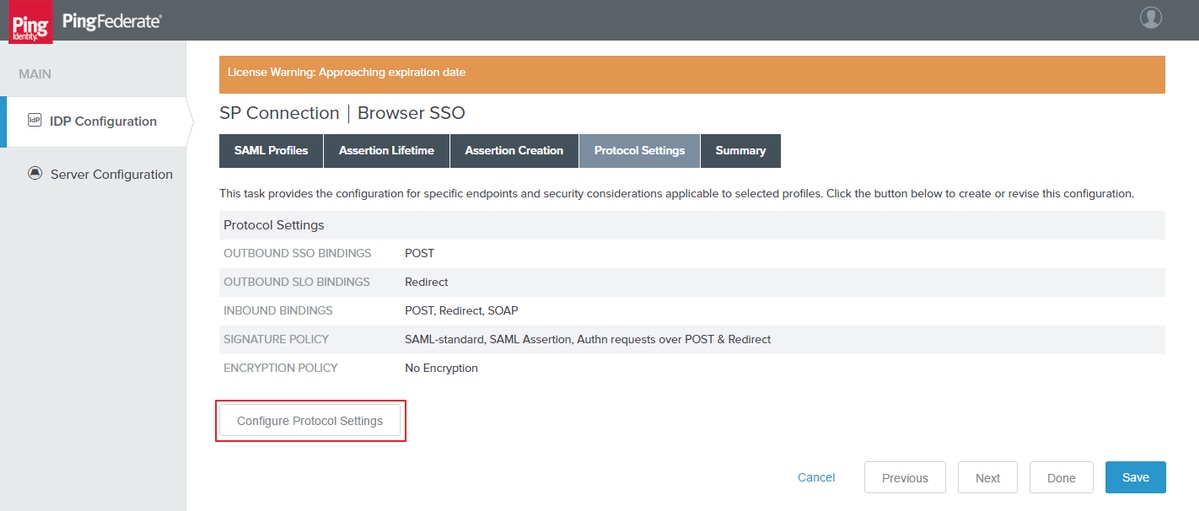

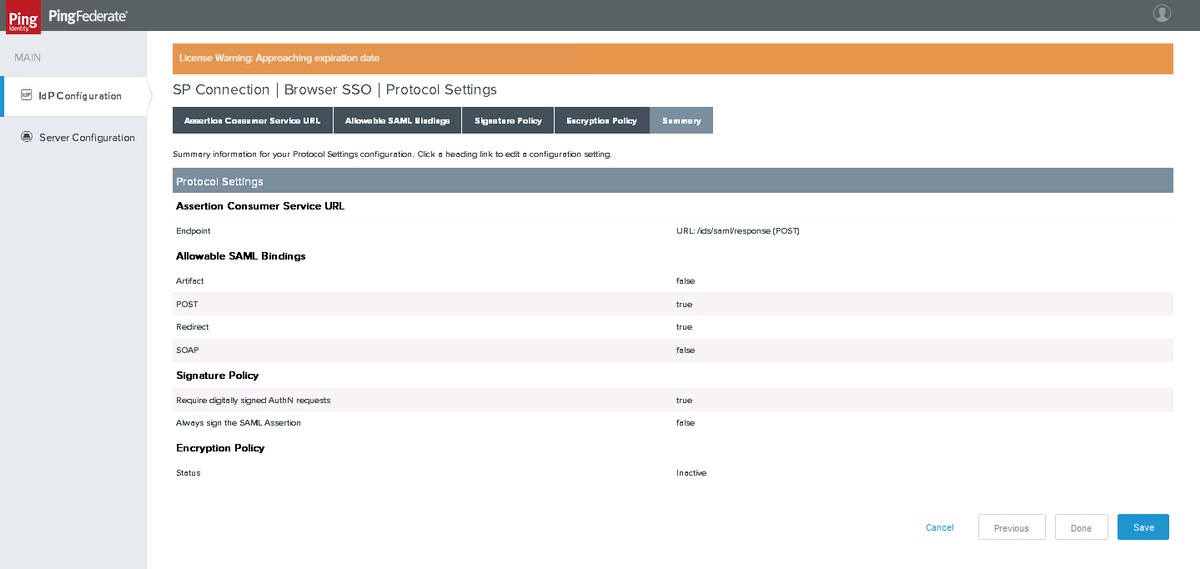

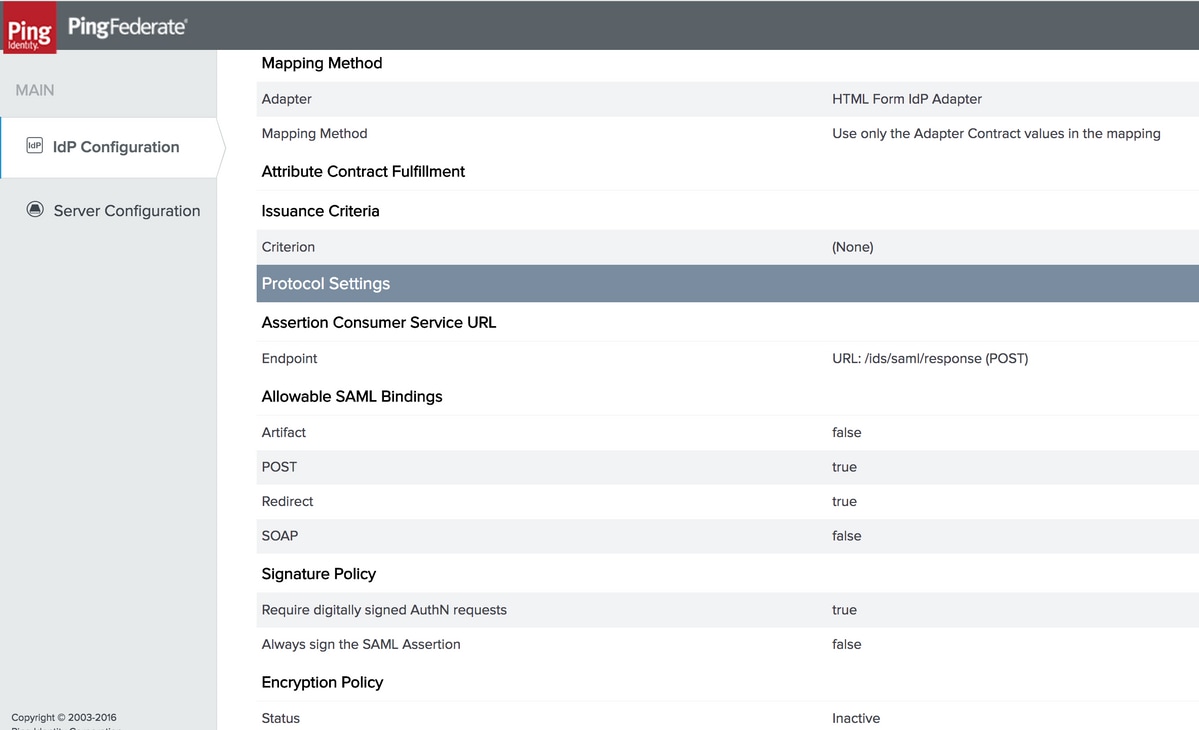

Impostazioni protocollo

Fare clic su Configura impostazioni protocollo

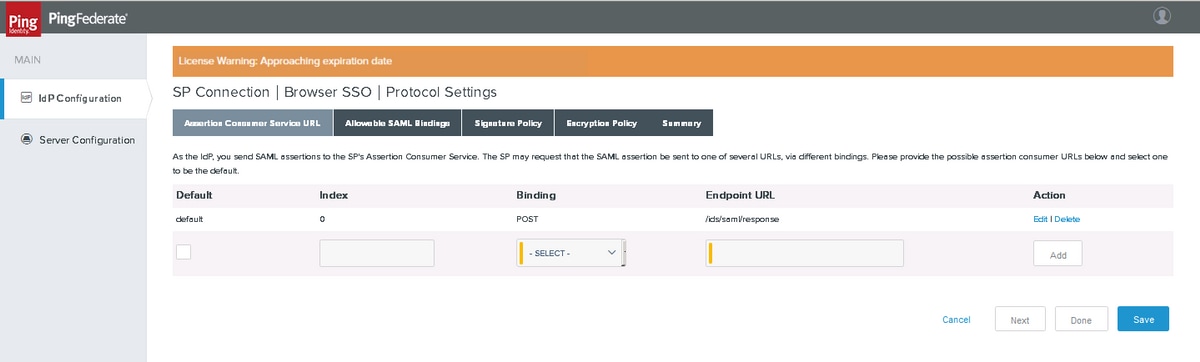

URL servizio consumer asserzione

Aggiungere l'endpoint SSO di binding POST. Fare clic su Avanti.

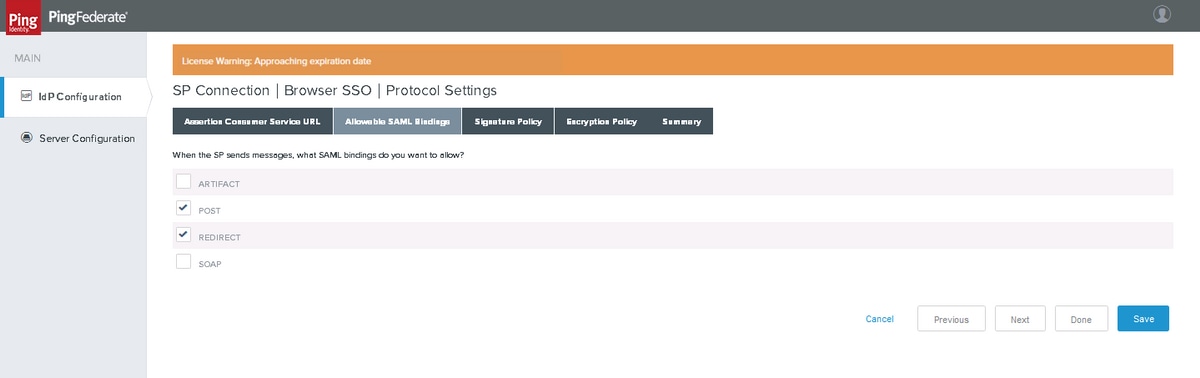

Associazioni SAML consentite

Fare clic su Avanti.

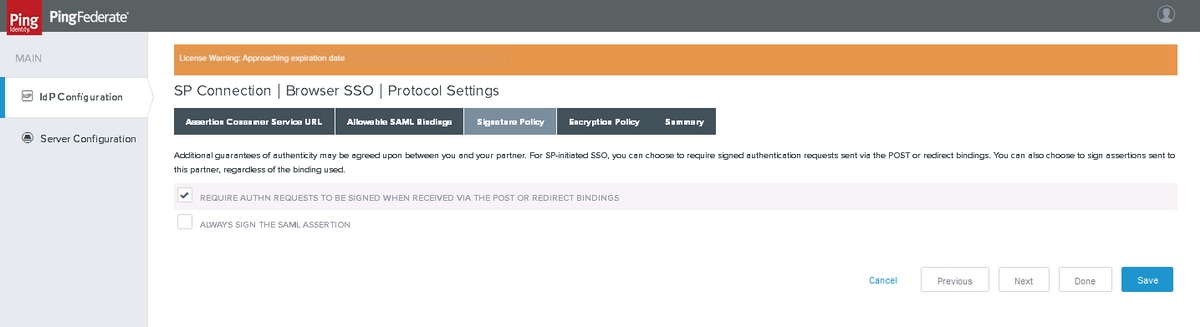

Criterio firma

Nota: Cisco IdS garantisce che il messaggio SAML sia 'firmato' e quindi non selezionare 'FIRMA SEMPRE L'ASSERZIONE SAML'. PingFederate firmerebbe 'SAML assertion' o 'SAML response', ma non entrambi.

Fare clic su Avanti.

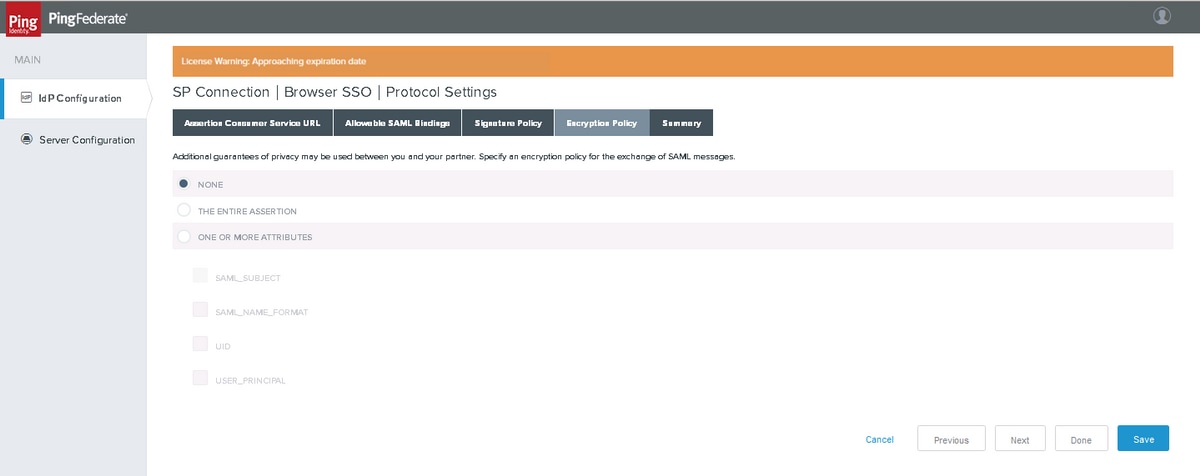

Criterio crittografia

Nota: Cisco IdS non supporta il flusso SAML crittografato. Scegliere 'NONE' per l'impostazione 'Crittografia'.

Fare clic su Avanti.

Riepilogo

Verificate le impostazioni e fate clic su Fine (Done)

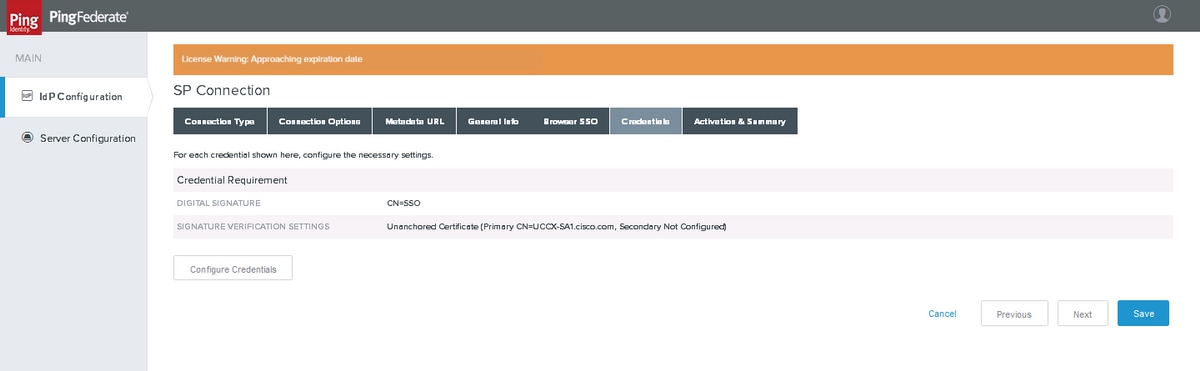

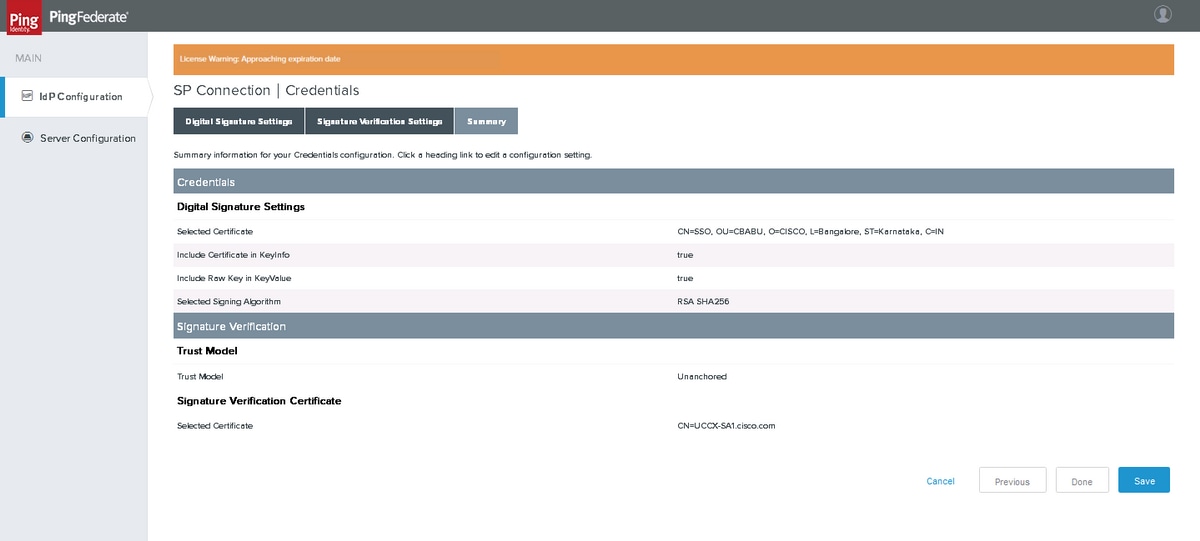

Credenziali

Scegliere Configura credenziali

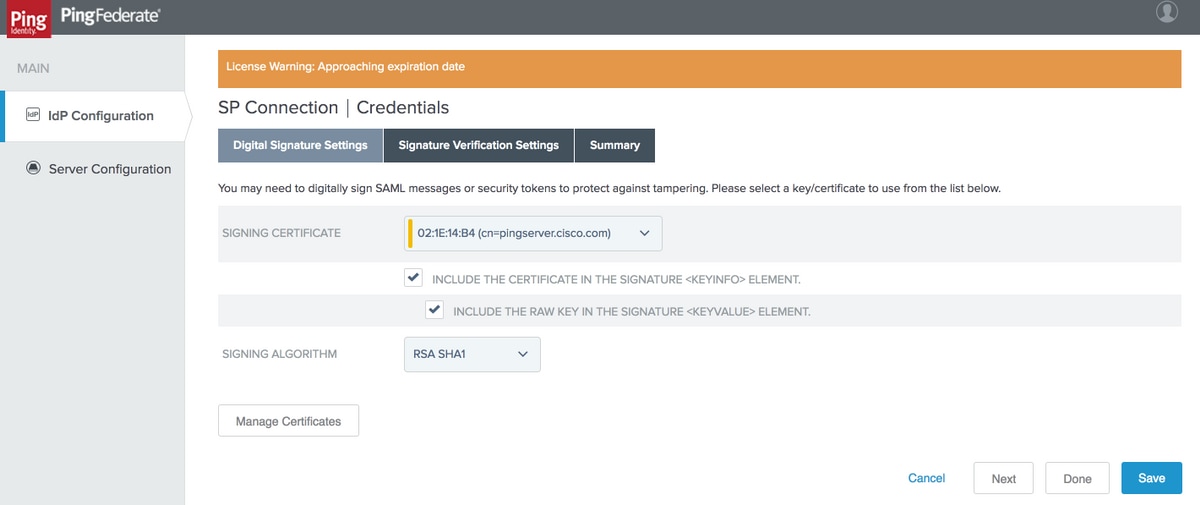

Impostazioni firma digitale

Selezionare CERTIFICATO DI FIRMA creato in precedenza. In caso contrario, è possibile fare clic su Gestisci certificati per creare un certificato.

Nota:Cisco IdS non supporta RSA SHA256 per la firma della risposta SAML e pertanto viene utilizzato 'RSA SHA1'.

Fare clic su Avanti.

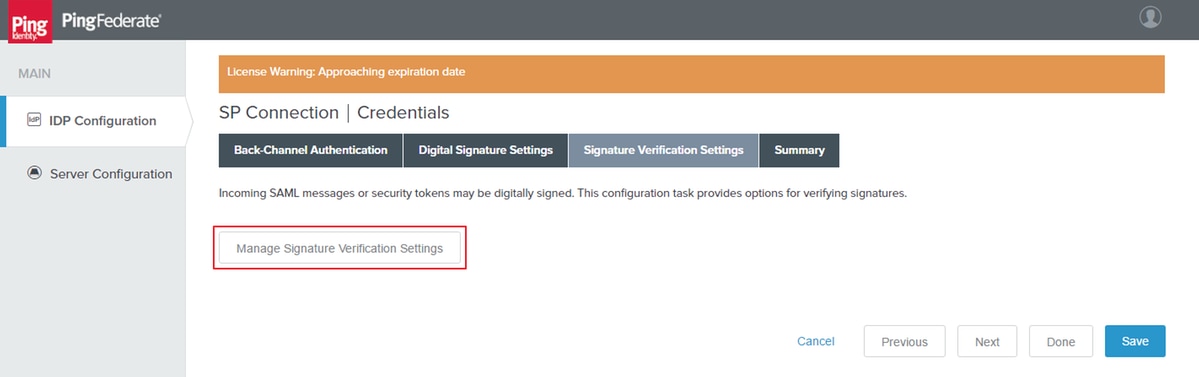

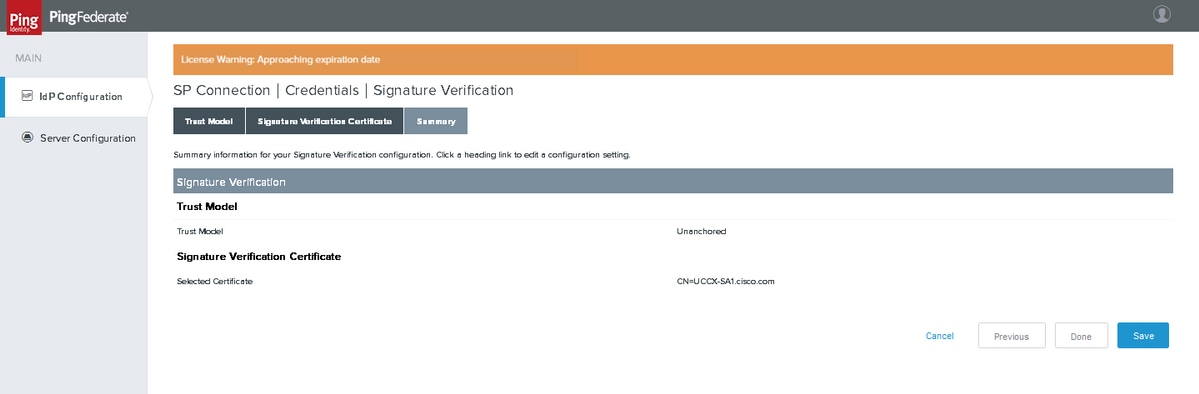

Impostazioni verifica firma

Fare clic su Gestisci impostazioni verifica firma

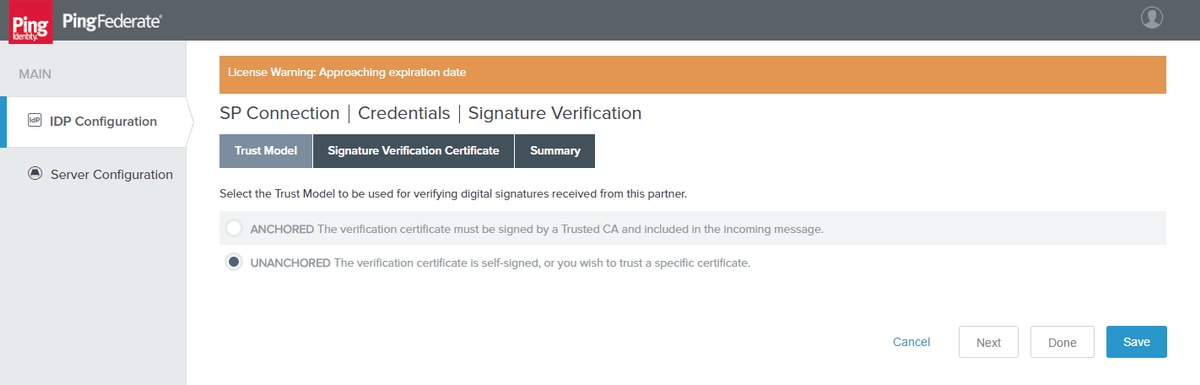

Modello di trust

Fare clic su Avanti.

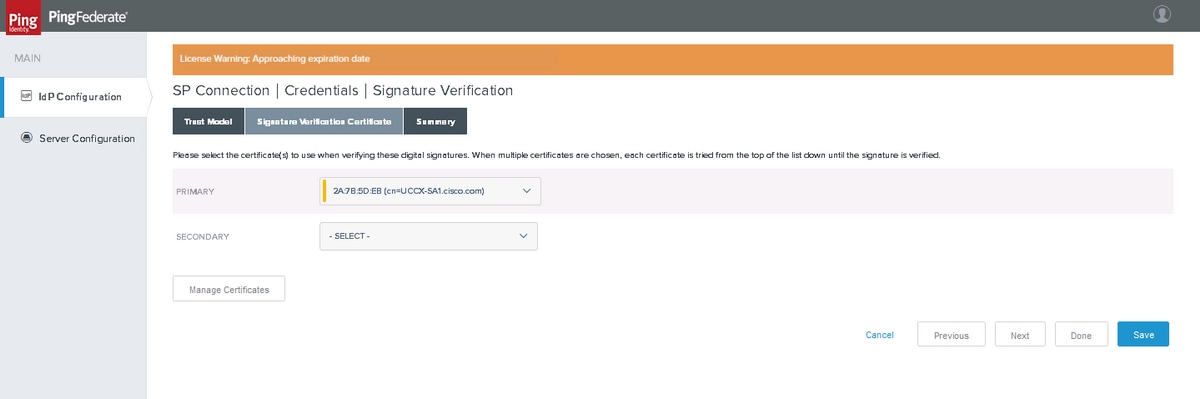

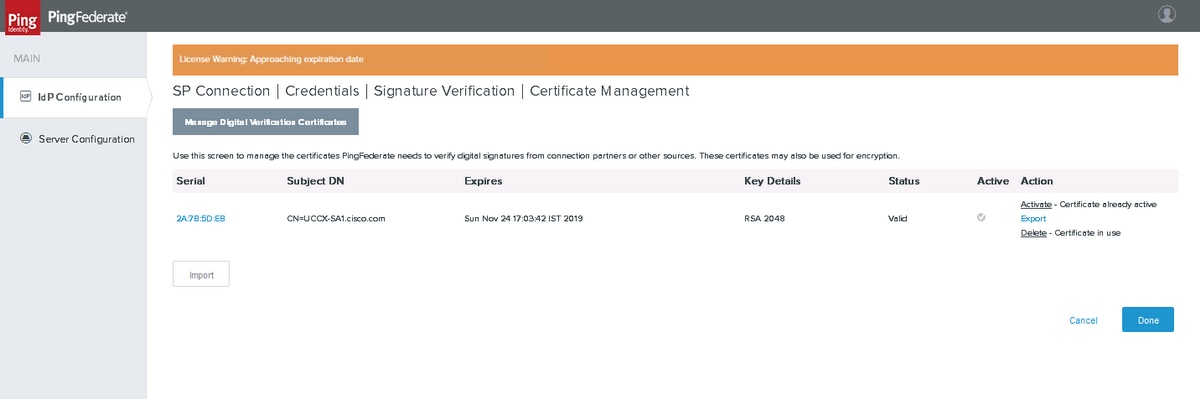

Certificato di verifica della firma

Fare clic su Gestisci certificati per importare i certificati dall'SP.

Fare clic su Importa per importare un certificato.

Riepilogo

Fare clic su Fine

Riepilogo

Verificate il riepilogo e fate clic su Fine (Done)

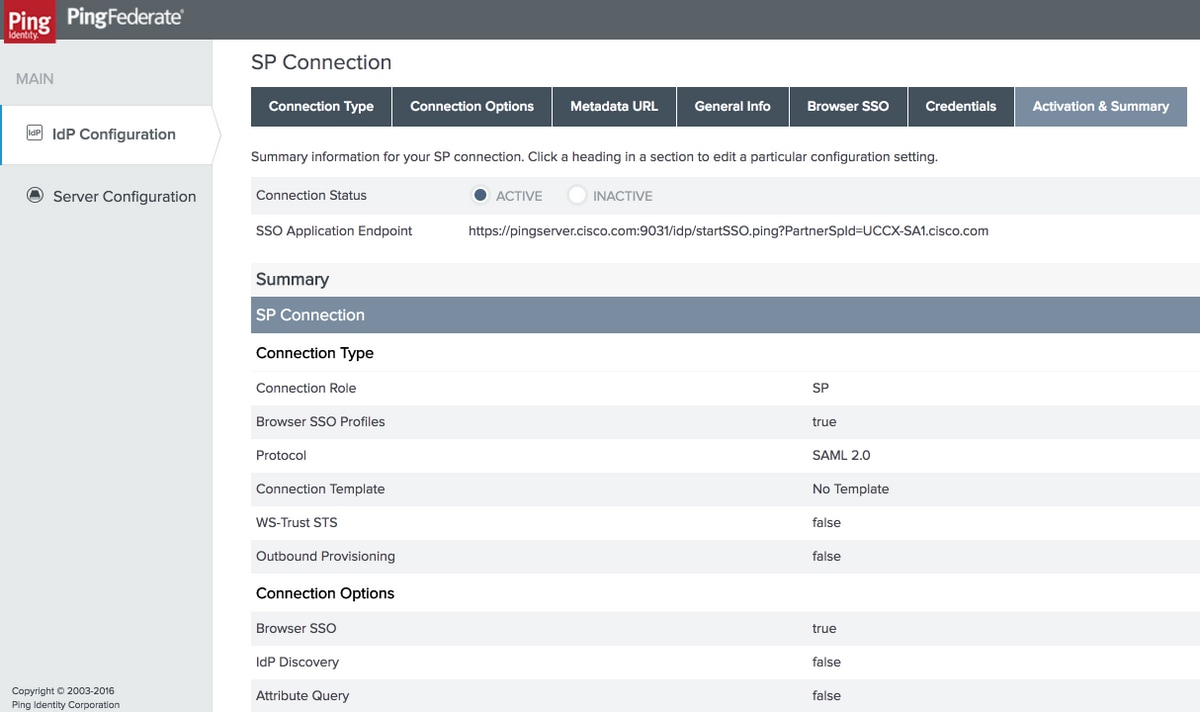

Attivazione e riepilogo

Verificare il riepilogo e fare clic su Salva.

Esporta metadati PingFederate

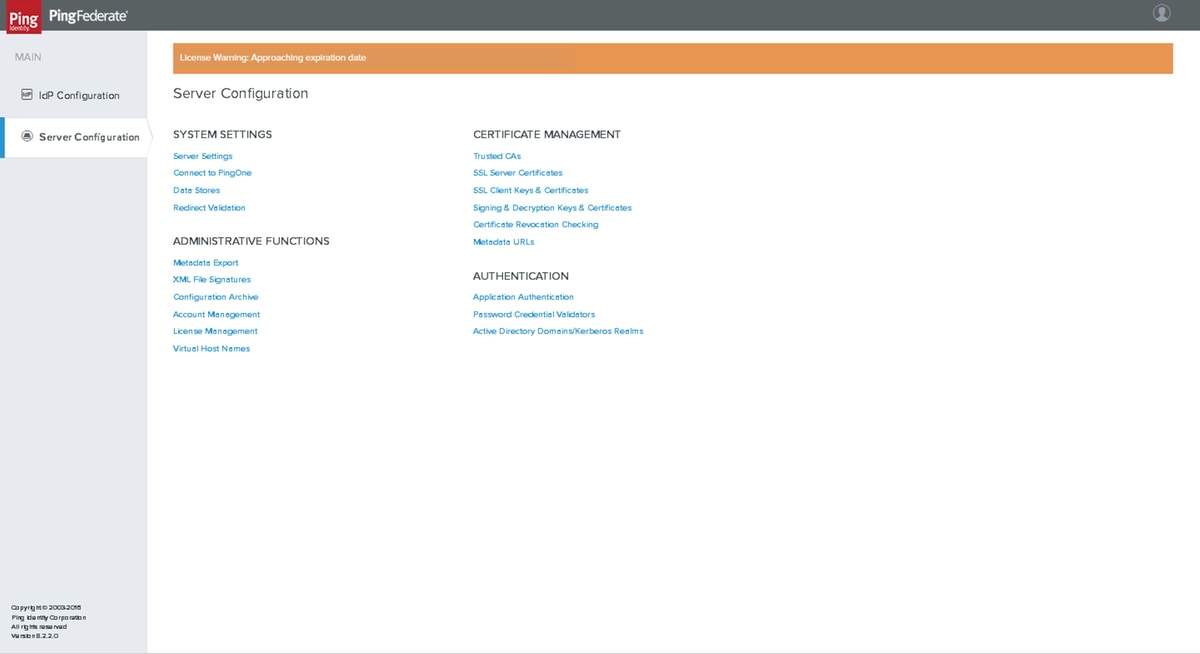

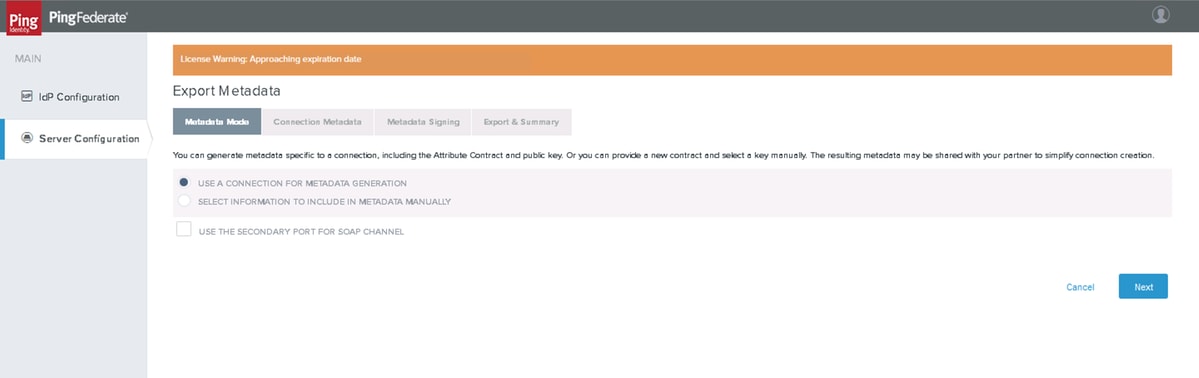

Esportazione metadati

Modalità metadati

Fare clic su Configurazione server > FUNZIONI AMMINISTRATIVE > Esportazione metadati

Fare clic su Avanti.

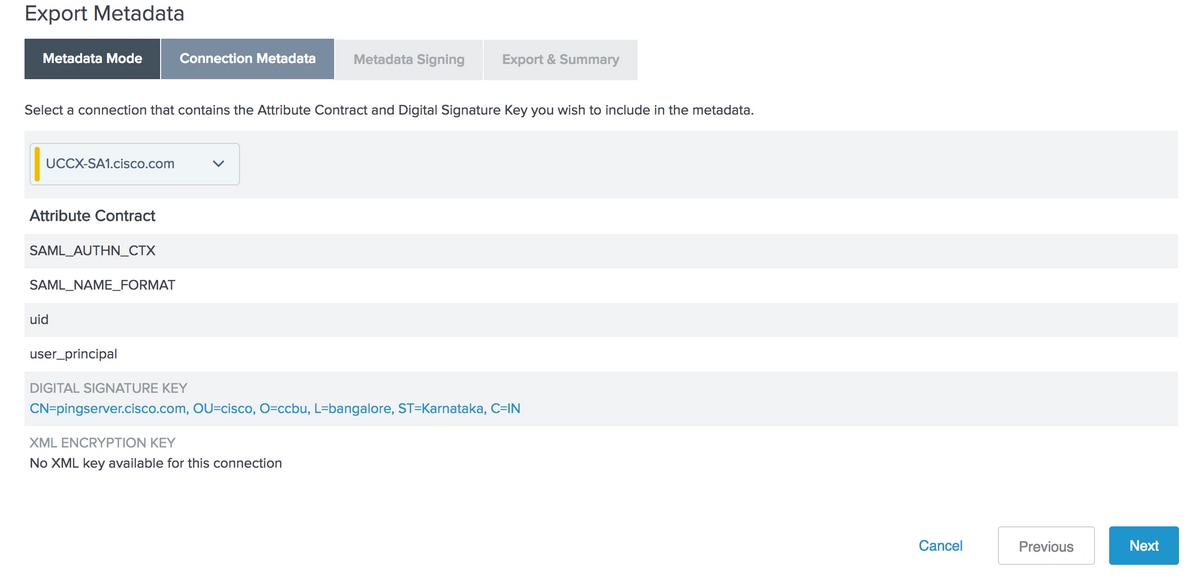

Metadati connessione

Selezionare la connessione SP creata e fare clic su Avanti

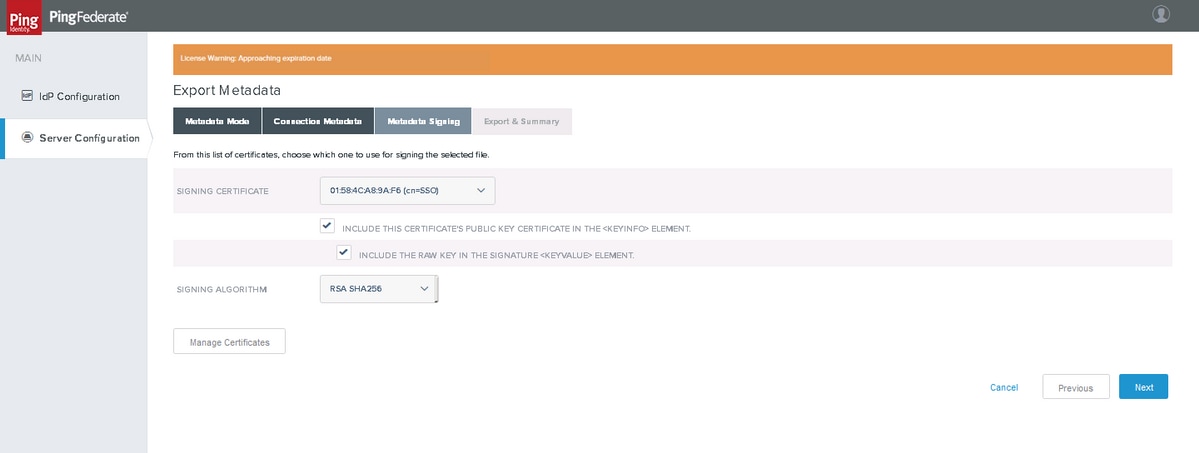

Firma metadati

Selezionare il certificato metadati creato e ALGORITMO DI FIRMA come RSA SHA256. Fare clic su Avanti

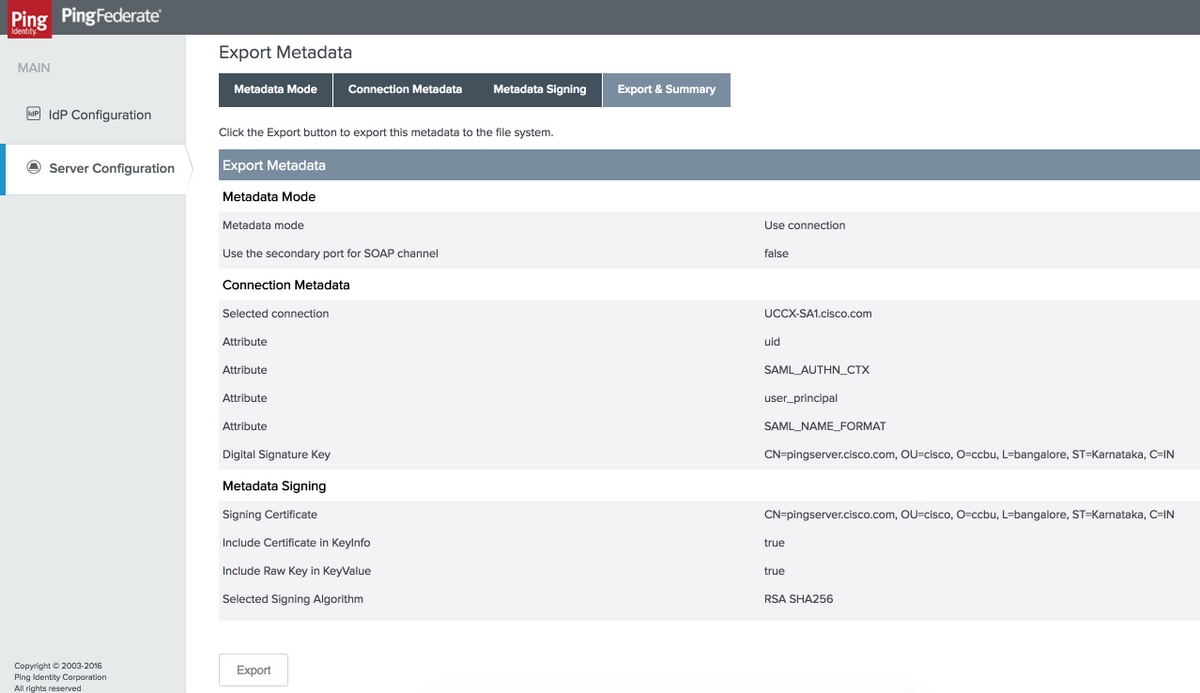

Esportazione e riepilogo

Fare clic su Esporta e salva il file nel sistema locale.

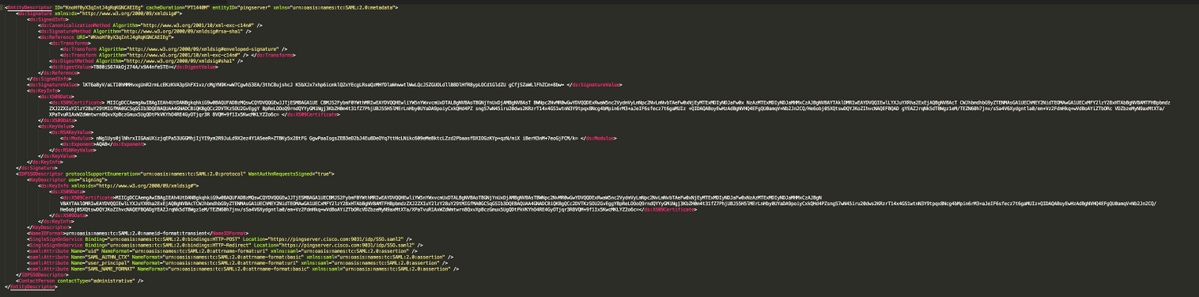

- Modificare il file XML dei metadati scaricato per rimuovere le voci dello spazio dei nomi 'md' e salvarlo

- Caricare quindi il file di metadati salvato in IdS dalla pagina idsadmin per stabilire l'attendibilità IDP

Metadati di esempio

Risoluzione dei problemi

|

Problema

|

Strumento

|

Possibile causa

|

|---|---|---|

| Caricamento dei metadati PingFederate non riuscito nella pagina IdS Admin | editor di file di testo |

Verificare che il file XML dei metadati non contenga le voci dello spazio dei nomi 'md'. |

| Flusso SAML non riuscito | Tracer SAML | Verificare se 'StatusCode' indica 'Success', ad esempio <samlp:StatusCode Value="urn:oasis:names:tc:SAML:2.0:status:Success" />

|

| Flusso SAML non riuscito | Tracer SAML | Controllare l'elemento <saml:AuthnContextClassRef> - il relativo valore deve essere urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport

Se il relativo valore è impostato su urn:oasis:names:tc:SAML:2.0:ac:classes:unspecified, verificare se il contratto SAML_AUTHN_CTXcontract è configurato e mappato correttamente. |

| Flusso SAML non riuscito | Tracer SAML |

Controllare l'elemento <saml:AttributeStatement>. Deve essere presente e contenere elementi figlio che corrispondono a 'uid' e 'user_principal' Se non viene trovato, controllare le impostazioni 'Creazione asserzioni' seguite dalle impostazioni 'Evasione contratto' per verificare che gli attributi del contratto siano definiti e mappati correttamente |

| Flusso SAML non riuscito | Tracer SAML |

Verificare la presenza di un messaggio 'Firma non valida' nei log Cisco IdS o PingFederate. Se confermato, ristabilire il trust metadati tra IdS e PingFederate |

| Flusso SAML non riuscito | Tracer SAML |

Controllare le condizioni temporali, l'ora in cui Cisco IdS ha ricevuto la risposta SAML deve essere compresa tra i tempi indicati in <saml:Conditions NotBefore="2016-12-18T07:24:10.191Z" NotOnOrAfter="2016-12-18T07:34:10.191"> |

Ulteriore configurazione per SSO:

In questo documento viene descritta la configurazione dell'elemento IdP per l'SSO da integrare con Cisco Identity Service. Per ulteriori informazioni, consultare le guide alla configurazione dei singoli prodotti:

Contributo dei tecnici Cisco

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Feedback

Feedback