Construisez un réseau qui vous apporte la sérénité

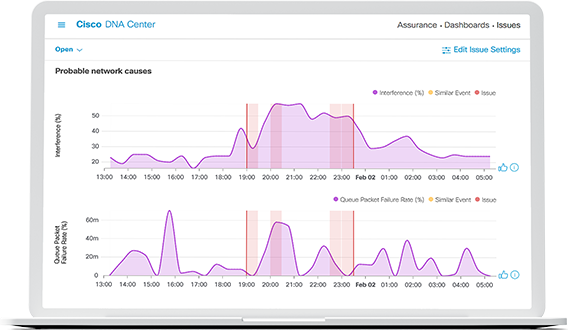

Assurez la satisfaction des utilisateurs et la continuité de votre activité avec des logiciels et du matériel conçus pour fonctionner plus efficacement ensemble. L'automatisation, l'analytique et la sécurité s'occupent de tout pour vous.

Trouvez ce que vous recherchez

Des plateformes pour contrôler votre réseau