Présentation de l’inspecteur SMB DCE

|

Type |

Inspecteur (service) |

|

Usage |

Inspecter |

|

Type d’instance |

Multiton |

|

Autres inspecteurs requis |

Aucun |

|

Activé |

|

Le protocole DCE/RPC permet aux processus se trouvant sur des hôtes réseau distincts de communiquer comme si les processus se trouvaient sur le même hôte. Ces communications interprocessus sont généralement transportées entre les hôtes sur TCP et UDP. Dans le cadre du transport TCP, DCE/RPC peut également être encapsulé dans le protocole SMB (Server Message Block) de Windows ou dans Samba, une implémentation ouverte (Open Source) de SMB utilisée pour la communication entre processus dans les environnements mixtes comprenant des systèmes d’exploitation Windows, UNIX ou Linux.

Bien que la plupart des exploits DCE/RPC se produisent dans les demandes des clients DCE/RPC ciblant les serveurs DCE/RPC, qui peuvent être pratiquement n’importe quel hôte de votre réseau qui exécute Windows ou Samba, des exploits peuvent également se produire dans les réponses des serveurs.

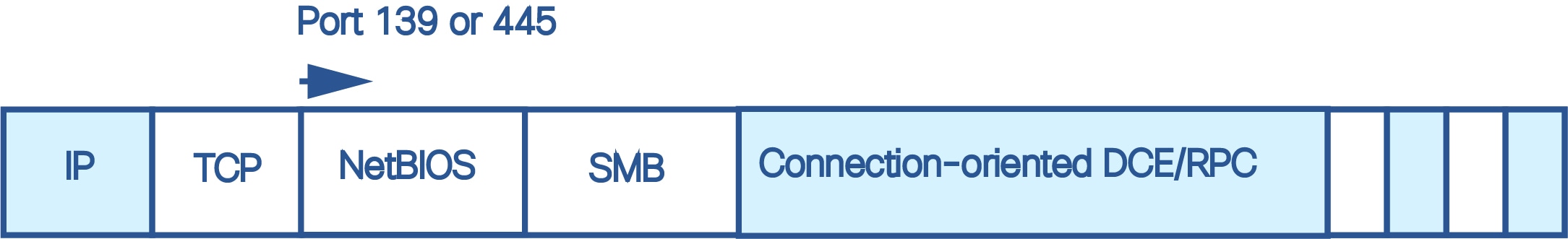

IP encapsule tous les transports DCE/RPC. TCP transporte tous les DCE/RPC orientés connexion, tels que SMB.

L’inspecteur dce_smb détecte les DCE/RPC orientés connexion dans le protocole SMB et utilise des caractéristiques spécifiques au protocole, comme

la longueur de l’en-tête et l’ordre des fragments de données, pour :

-

détecter les demandes et les réponses DCE/RPC encapsulées dans les transferts SMB,

-

analyser les flux de données DCE/RPC, et détecter les comportements anormaux et les techniques d’évasion dans le trafic DCE/RPC,

-

analyser les flux de données SMB, et détecter les comportements anormaux et les techniques d’évasion,

-

désegmenter SMB et défragmenter DCE/RPC,

-

normaliser le trafic DCE/RPC pour le traitement par le moteur de règles.

Le diagramme suivant illustre le moment où l’inspecteur SMB DCE commence à traiter le trafic pour le transport SMB.

L’inspecteur dce_smb reçoit généralement le trafic SMB sur le port TCP 139 (service de session NetBIOS) ou sur le port Windows 445 (qui implémente

un service similaire). Étant donné que SMB remplit de nombreuses fonctions autres que le transport de DCE/RPC, l'inspecteur

teste d’abord si le trafic SMB transporte du trafic DCE/RPC, et arrête le traitement si ce n’est pas le cas ou le poursuit

dans le cas inverse.

Les descriptions des paramètres et des fonctionnalités de l’inspecteur dce_smb comprennent l’implémentation Microsoft de DCE/RPC, connue sous le nom de MSRPC (Microsoft Remote Procedure Call; appel de

procédure distante Microsoft), ainsi que SMB et Samba.

Politiques basées sur la cible

Les implémentations de Windows et Samba DCE/RPC sont très différentes. Par exemple, toutes les versions de Windows utilisent

l’ID de contexte DCE/RPC dans le premier fragment lors de la défragmentation du trafic DCE/RPC, et toutes les versions de

Samba utilisent l’ID de contexte dans le dernier fragment. Autre exemple, Windows Vista utilise le champ d’en-tête opnum (numéro d’opération) dans le premier fragment pour identifier un appel de fonction spécifique, tandis que Samba et toutes

les autres versions de Windows utilisent le champ opnum dans le dernier fragment.

Il existe des différences importantes entre les implémentations SMB de Windows et de Samba. Par exemple, Windows reconnaît les commandes SMB OPEN et READ lorsqu’il utilise des canaux nommés, mais Samba ne reconnaît pas ces commandes.

C'est pourquoi l’inspecteur dce_smb utilise une approche basée sur la cible. Lorsque vous configurez une instance de l’inspecteur dce_smb, le paramètre policy spécifie une implémentation particulière du protocole SMB DCE/RPC. Ce paramètre, combiné aux informations relatives à l’hôte,

établit une politique de serveur basée sur la cible par défaut. Vous pouvez également configurer des inspecteurs supplémentaires

qui ciblent d’autres hôtes et les implémentations SMB DCE/RPC. L’implémentation SMB DCE/RPC spécifiée par la politique de

serveur basée sur la cible par défaut s’applique à tout hôte non ciblé par une autre instance de l’inspecteur dce_smb.

Les implémentations SMB DCE/RPC que l’inspecteur dce_smb peut cibler avec le paramètre policy sont les suivantes :

-

WinXP (par défaut)

-

Win2000

-

WinVista

-

Win2003

-

Win2008

-

Win7

-

Samba

-

Samba-3.0.37

-

Samba-3.0.22

-

Samba-3.0.20

Inspection des fichiers

L’inspecteur dce_smb prend en charge l’inspection des fichiers pour les versions 1, 2 et 3 de SMB.

L’inspecteur dce_smb examine les transferts de fichiers SMB normaux. Cela implique la vérification du type de fichier et de sa

signature lors du traitement de celui-ci, ainsi que la définition d’un pointeur pour l’option de règle file_data. L’inspecteur dce_smb prend en charge l’inspection des transferts de fichiers SMB normaux pour les versions 1, 2 et 3 de SMB lorsqu’il est utilisé

en coordination avec l’inspecteur file_id (décrit dans la documentation ouverte (Open Source) de Snort 3, disponible à l’adresse https://www.snort.org/snort3). Pour activer l’inspection des fichiers, configurez l’inspecteur file_id selon les besoins, et définissez les paramètres dce_smb smb_file_inspection et smb_file_ depth. Le paramètre smb_file_ depth indique le nombre d’octets de données de fichier que l’inspecteur file_id examinera à partir du pointeur spécifié par l’option de règle IPS file_data. Pour plus de renseignements, consultez la documentation ouverte (Open Source) de Snort 3, disponible à l’adresse https://www.snort.org/snort3.

Défragmentation

L’inspecteur dce_smb prend en charge le réassemblage des paquets de données fragmentés. Cette fonctionnalité est particulièrement

utile en mode en ligne pour détecter les exploits dès le début du processus d’inspection, avant que la défragmentation complète

ne soit effectuée, ou pour détecter les exploits qui tirent parti de la fragmentation pour dissimuler leur présence. Sachez

que la désactivation de la défragmentation peut entraîner un grand nombre de faux négatifs.

Commentaires

Commentaires