Présentation de l’inspecteur TCP DCE

|

Type |

Inspecteur (service) |

|

Usage |

Inspecter |

|

Type d’instance |

Multiton |

|

Autres inspecteurs requis |

Aucun |

|

Activé |

|

Le protocole DCE/RPC permet aux processus se trouvant sur des hôtes réseau distincts de communiquer comme si les processus se trouvaient sur le même hôte. Ces communications interprocessus sont généralement transportées entre les hôtes sur TCP. Dans le cadre du transport TCP, DCE/RPC peut également être encapsulé dans le protocole SMB (Server Message Block) de Windows ou dans Samba, une implémentation ouverte (Open Source) de SMB utilisée pour la communication entre processus dans les environnements mixtes comprenant des systèmes d’exploitation Windows, UNIX ou Linux.

Bien que la plupart des exploits DCE/RPC se produisent dans les demandes des clients DCE/RPC ciblant les serveurs DCE/RPC, qui peuvent être pratiquement n’importe quel hôte de votre réseau qui exécute Windows ou Samba, des exploits peuvent également se produire dans les réponses des serveurs.

IP encapsule tous les transports DCE/RPC. TCP transporte tous les DCE/RPC en mode connexion. L’inspecteur TCP DCE détecte les DCE/RPC orientés connexion et utilise des caractéristiques spécifiques au protocole (comme la longueur de l’en-tête et l’ordre des fragments de données) pour :

-

détecter les demandes et les réponses DCE/RPC encapsulées dans des transports TCP, y compris celles qui utilisent RPC sur HTTP version 1,

-

analyser les flux de données DCE/RPC, et détecter les comportements anormaux et les techniques d’évasion dans le trafic DCE/RPC,

-

défragmenter le DCE/RPC,

-

normaliser le trafic DCE/RPC pour le traitement par le moteur de règles.

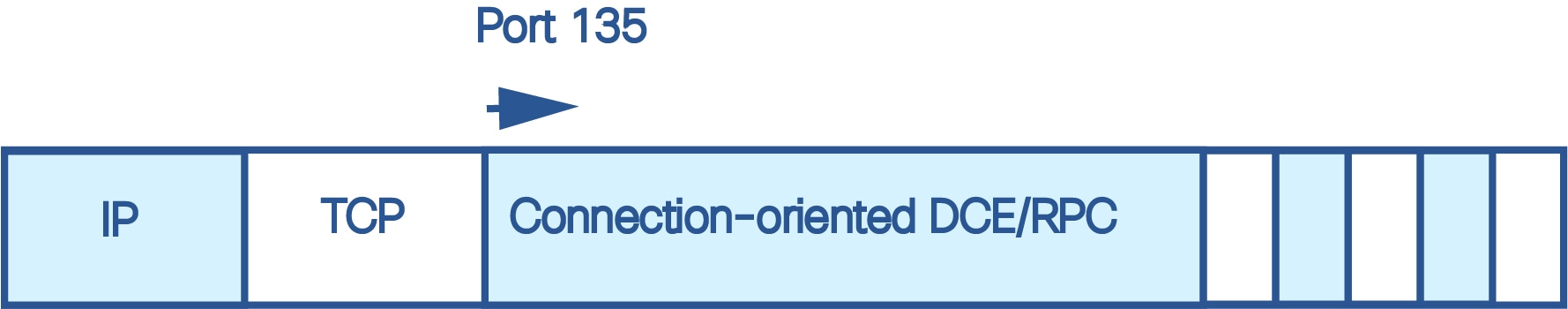

Le diagramme suivant illustre le moment où l’inspecteur TCP DCE commence à traiter le trafic pour le transport TCP.

Le port TCP 135, bien connu, identifie le trafic DCE/RPC dans le transport TCP. La figure n’inclut pas l’appel RPC sur HTTP. Pour les appels RPC sur HTTP, le protocole ETCD/RPC orienté connexion est transporté directement sur TCP, comme le montre la figure, après une séquence de configuration initiale sur HTTP.

Politiques basées sur la cible

Les implémentations de Windows et Samba DCE/RPC sont très différentes. Par exemple, toutes les versions de Windows utilisent l’ID de contexte DCE/RPC dans le premier fragment lors de la défragmentation du trafic DCE/RPC, et toutes les versions de Samba utilisent l’ID de contexte dans le dernier fragment. À titre d’autre exemple, Windows XP utilise le champ d’en-tête « opnum » (numéro d’opération) dans le premier fragment pour identifier un appel de fonction spécifique, et Samba et toutes les autres versions de Windows utilisent le champ « opnum » dans le dernier fragment.

C'est pourquoi l’inspecteur dce_tcp utilise une approche basée sur la cible. Lorsque vous configurez une instance de l’inspecteur dce_tcp, le paramètre policy spécifie une implémentation particulière du protocole TCP DCE/RPC. Ce paramètre, combiné aux informations relatives à l’hôte,

établit une politique de serveur basée sur la cible par défaut. Vous pouvez également configurer des inspecteurs supplémentaires

qui ciblent d’autres hôtes et les implémentations TCP DCE/RPC. L’implémentation TCP DCE/RPC spécifiée par la politique de

serveur basée sur la cible par défaut s’applique à tout hôte non ciblé par une autre instance de l’inspecteur dce_tcp.

Les implémentations DCE/RPC que l’inspecteur TCP DCE peut cibler avec le paramètre policy sont les suivantes :

-

WinXP (par défaut)

-

Win2000

-

WinVista

-

Win2003

-

Win2008

-

Win7

-

Samba

-

Samba-3.0.37

-

Samba-3.0.22

-

Samba-3.0.20

Défragmentation

L’inspecteur TCP DCE prend en charge le réassemblage des paquets de données fragmentés avant de les envoyer au moteur de détection. Cette fonctionnalité est particulièrement utile en mode en ligne pour détecter les exploits dès le début du processus d’inspection, avant que la défragmentation complète ne soit effectuée, ou pour détecter les exploits qui tirent parti de la fragmentation pour dissimuler leur présence. Sachez que la désactivation de la défragmentation peut entraîner un grand nombre de faux négatifs.

Commentaires

Commentaires