Introduction

Ce document décrit comment configurer un point d'accès (AP) en mode renifleur sur un contrôleur sans fil de la gamme Catalyst 9800 (WLC 9800).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Configuration WLC 9800

- Connaissances de base de la norme 802.11

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- AP 2802

- 9800 WLC Cisco IOS® XE version 17.3.2a

- Wireshark 3.4.4 ou version ultérieure

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Le point d'accès en mode renifleur peut être configuré via l'interface graphique utilisateur (GUI) ou l'interface de ligne de commande (CLI). Ce document traite également de la collecte d'une capture de paquets (PCAP) sur l'air (OTA) avec le point d'accès de l'analyseur afin de dépanner et d'analyser les comportements sans fil.

Mises en garde

N'utilisez pas la fonction AP Sniffer Mode si le 9800 est connecté à l'infrastructure axée sur les applications (ACI) de Cisco avec apprentissage par défaut des terminaux. Le 9800 transmet ses paquets capturés 802.11 encapsulés UDP provenant de l'adresse IP de sortie du 9800, mais avec l'adresse MAC source étant l'adresse MAC de l'AP renifleur, avec un quartet de bas ordre défini sur 0x0F. Cela entraîne des problèmes car l'ACI voit la même adresse IP provenant de plusieurs adresses MAC. Voir ID de bogue Cisco CSCwa45713  .

.

Configurer

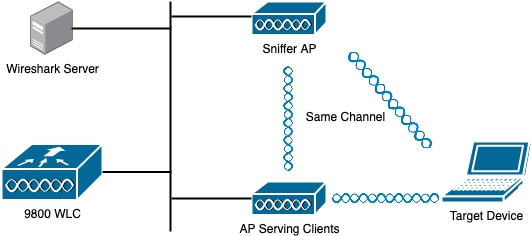

Éléments à prendre en compte :

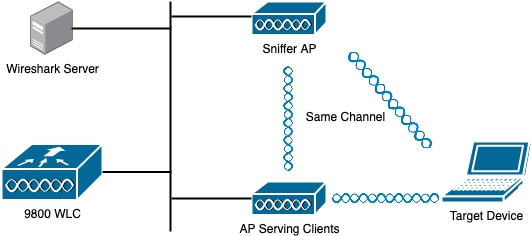

- Il est recommandé d'avoir le point d'accès du renifleur à proximité du périphérique cible et du point d'accès auquel ce périphérique est connecté.

- Assurez-vous de savoir quel canal et quelle largeur 802.11, le périphérique client et le point d'accès utilisent.

Remarque : Le mode renifleur n'est pas pris en charge lorsque l'interface L3 du contrôleur est l'interface de gestion sans fil (WMI).

Remarque : Le point d'accès en mode renifleur n'est pas pris en charge sur le 9800-CL déployé sur un cloud public.

Diagramme du réseau

Configurations

Configuration du point d'accès en mode renifleur via l'interface utilisateur graphique

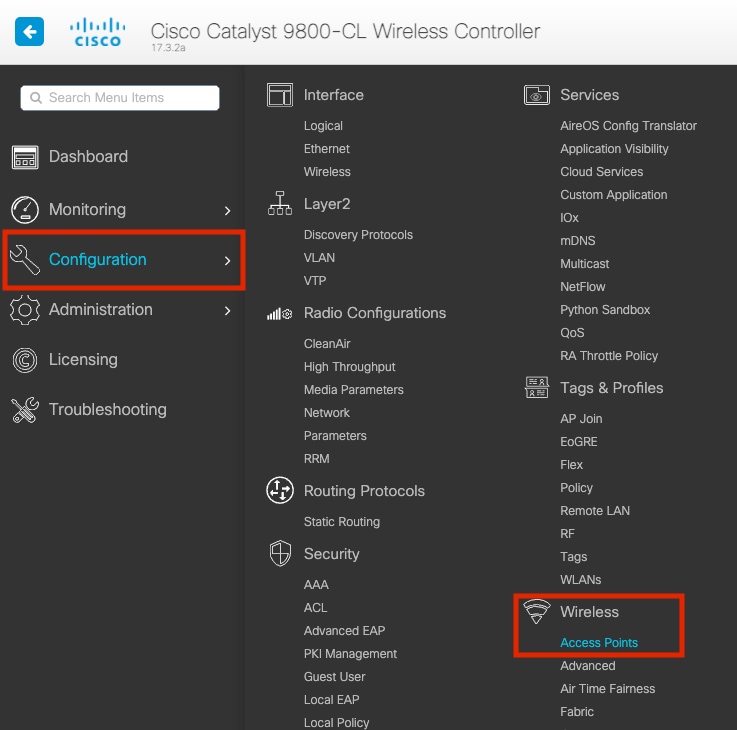

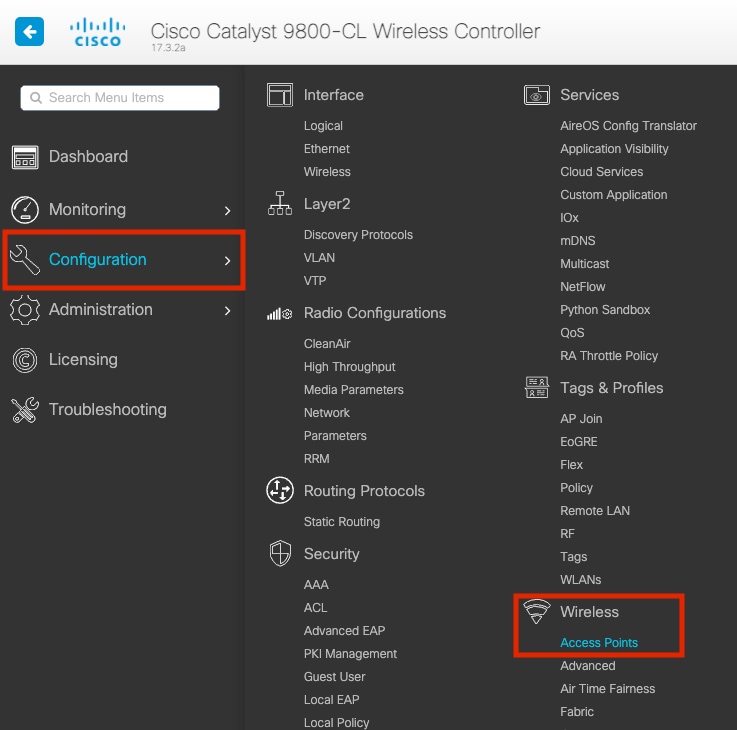

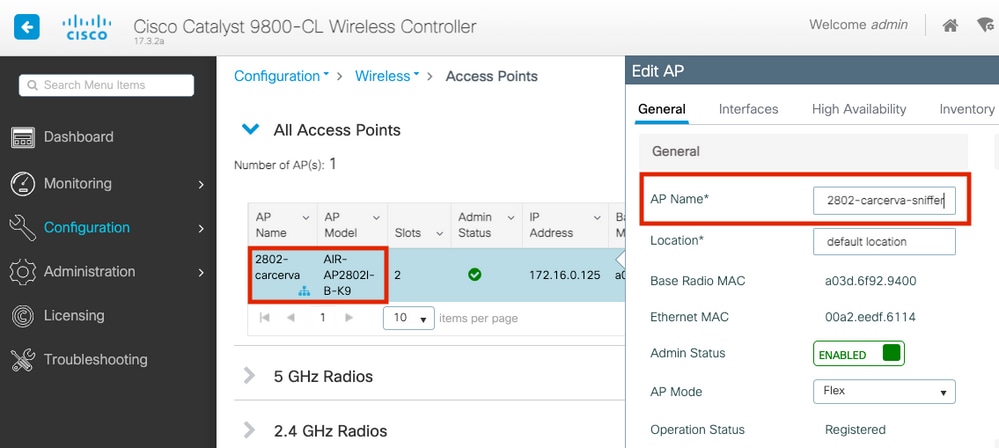

Étape 1. Sur l’interface graphique utilisateur du WLC 9800, accédez à Configuration > Wireless > Access Points > All Access Points, comme indiqué dans l’image.

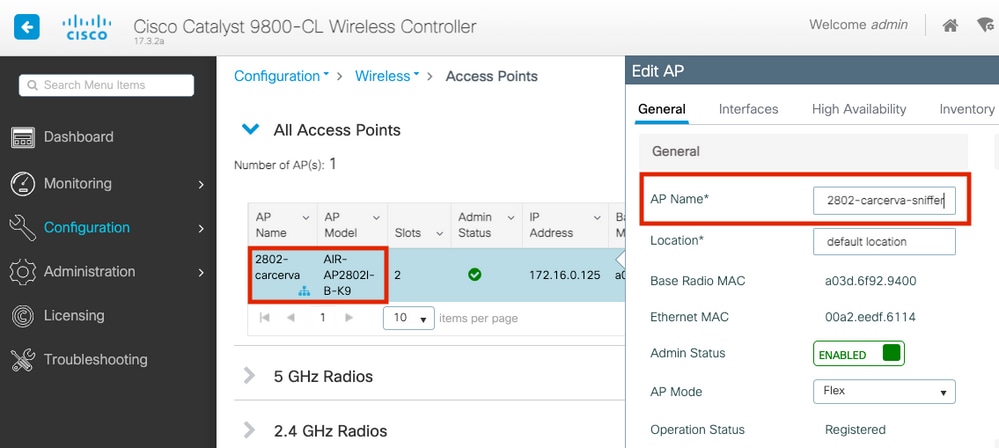

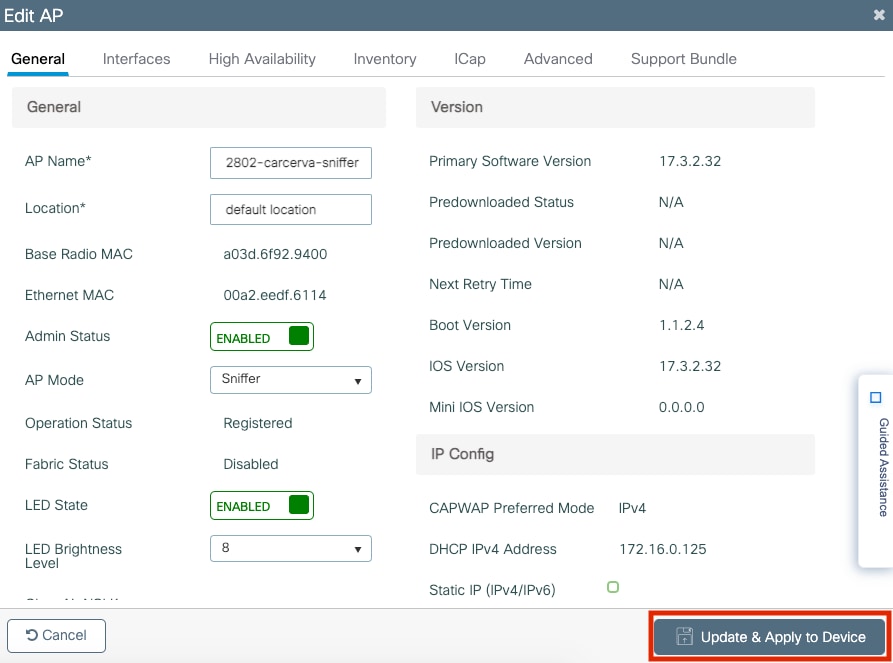

Étape 2. Sélectionnez l’AP que vous souhaitez utiliser en mode renifleur. Dans l'onglet General, mettez à jour le nom de l'AP, comme indiqué dans l'image.

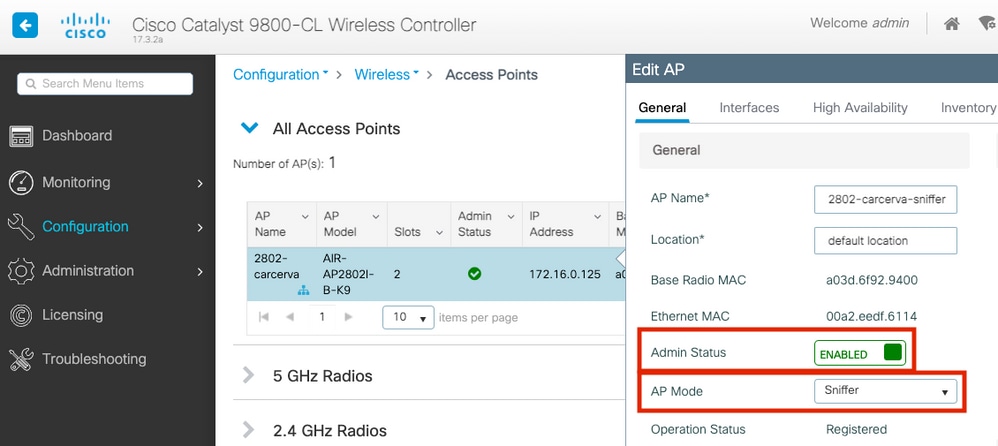

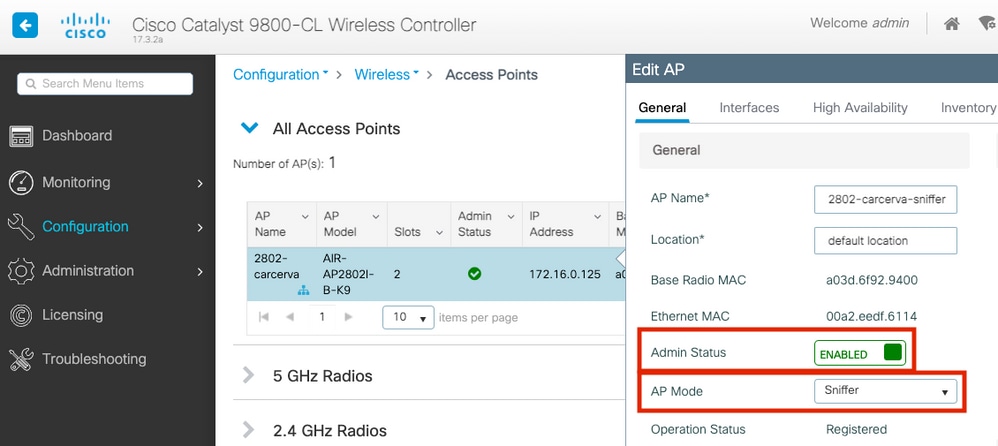

Étape 3. Vérifiez que l'état Admin est activé et changez le mode AP à Sniffer, comme indiqué dans l'image.

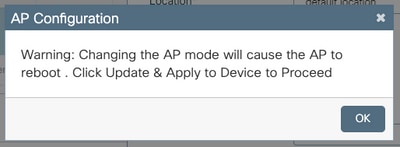

Une fenêtre contextuelle s'affiche avec l'alerte suivante :

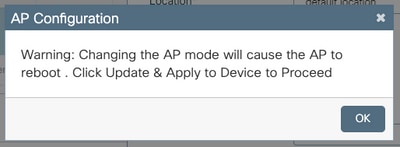

"Avertissement : La modification du mode AP entraînera le redémarrage de l'AP. Cliquez sur Update & Apply to Device pour continuer."

Sélectionnez OK, comme illustré dans l'image.

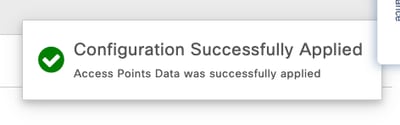

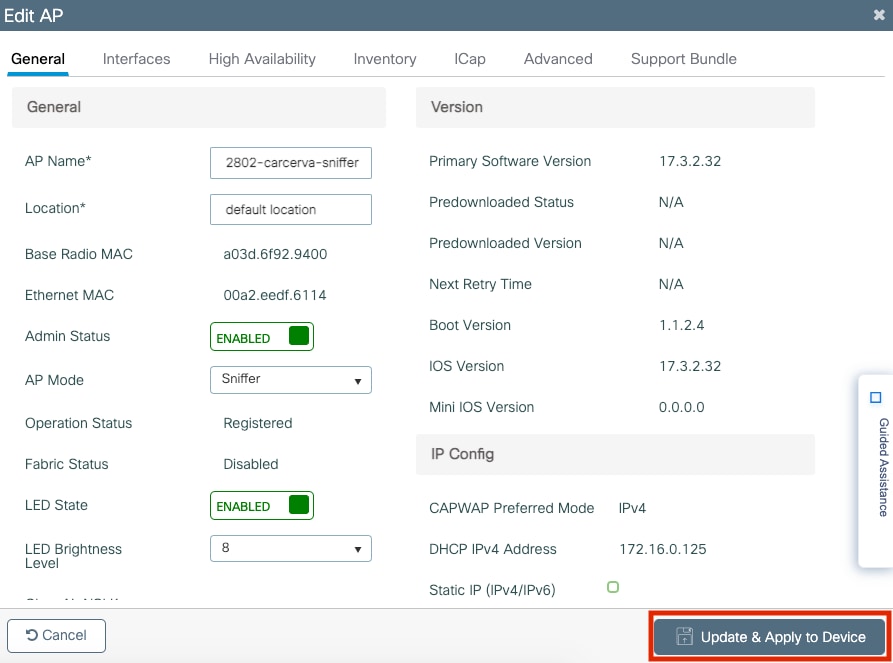

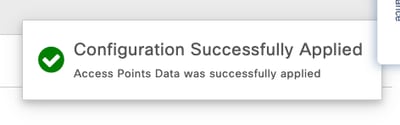

Étape 4. Cliquez sur Update & Apply to Device, comme indiqué dans l'image.

Une fenêtre contextuelle apparaît pour confirmer les modifications et le point d'accès rebondit, comme illustré dans l'image.

Configuration du point d'accès en mode renifleur via CLI

Étape 1. Déterminez le point d’accès que vous souhaitez utiliser comme mode renifleur et saisissez le nom du point d’accès.

Étape 2 : modification du nom de l’AP.

Cette commande modifie le nom du point d'accès. Où <AP-name> est le nom actuel de l'AP.

carcerva-9k-upg#ap name <AP-name> name 2802-carcerva-sniffer

Étape 3 : configuration du point d’accès en mode renifleur

carcerva-9k-upg#ap name 2802-carcerva-sniffer mode sniffer

Configurer le point d’accès pour analyser un canal via l’interface utilisateur graphique

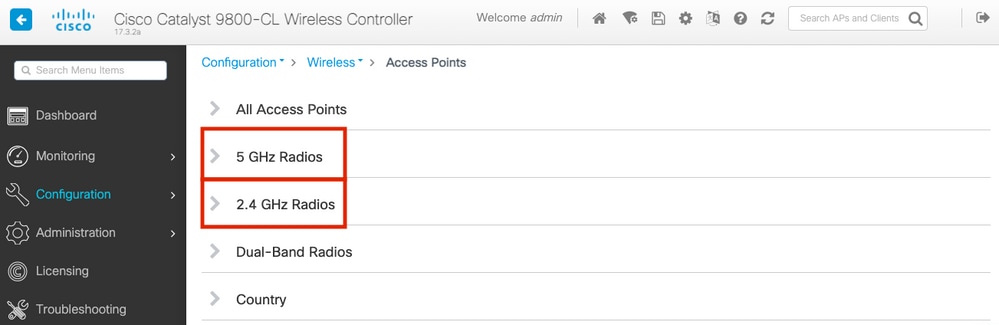

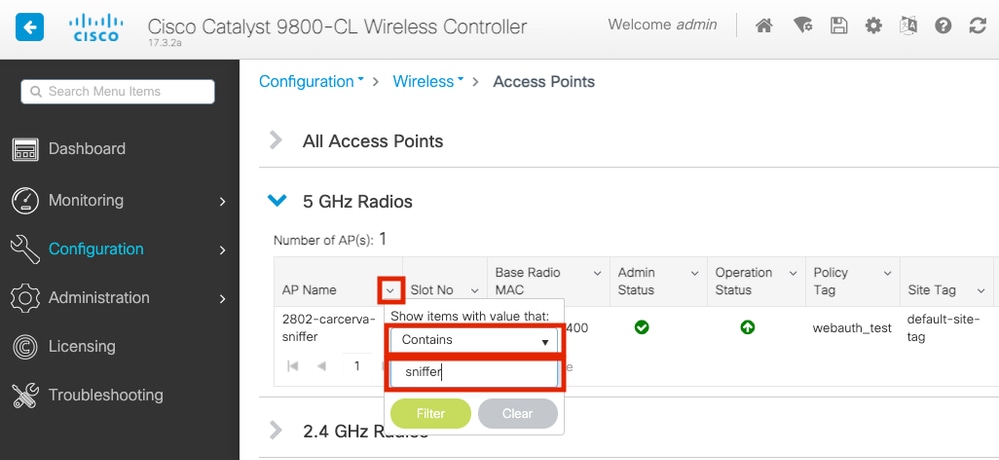

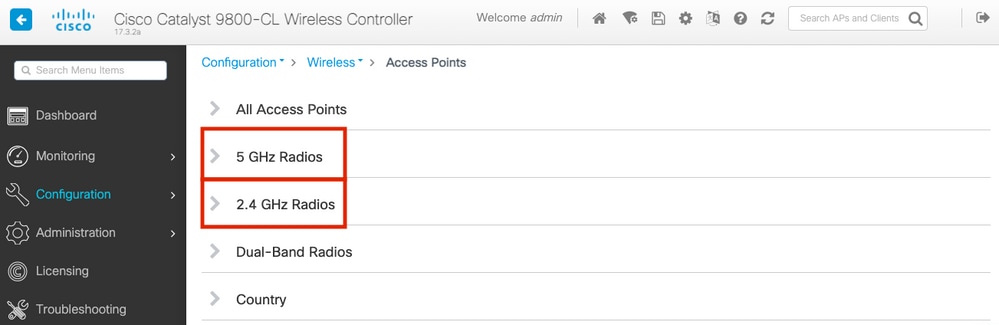

Étape 1. Dans l’interface graphique utilisateur du WLC 9800, accédez à Configuration > Wireless > Access Points.

Étape 2. Sur la page Access Points, affichez la liste de menus 5 GHz Radios ou 2,4 GHz Radios. Cela dépend du canal que vous souhaitez scanner, comme le montre l'image.

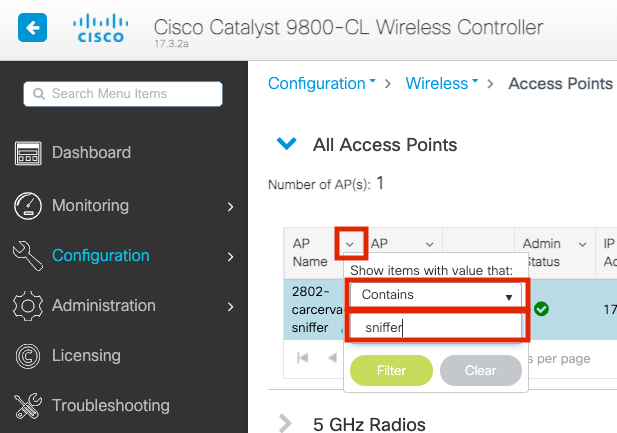

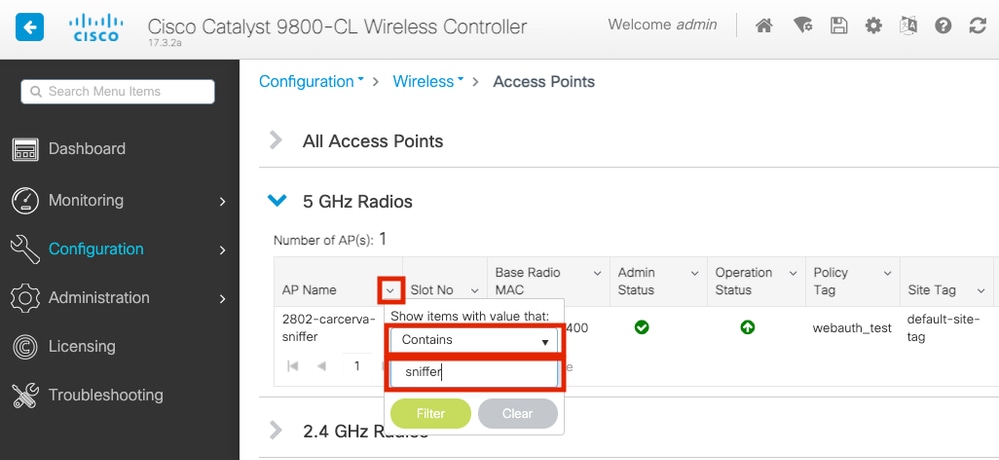

Étape 2 : recherche du point d’accès Cliquez sur le bouton fléché vers le bas pour afficher l'outil de recherche, sélectionnez Contient dans la liste déroulante et tapez le nom de l'AP, comme illustré dans l'image.

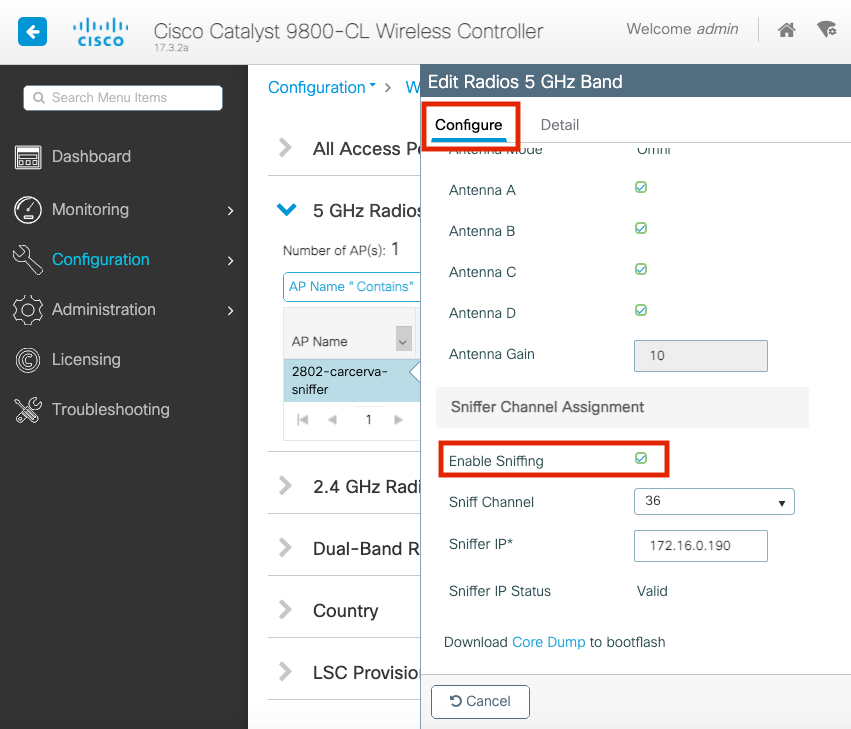

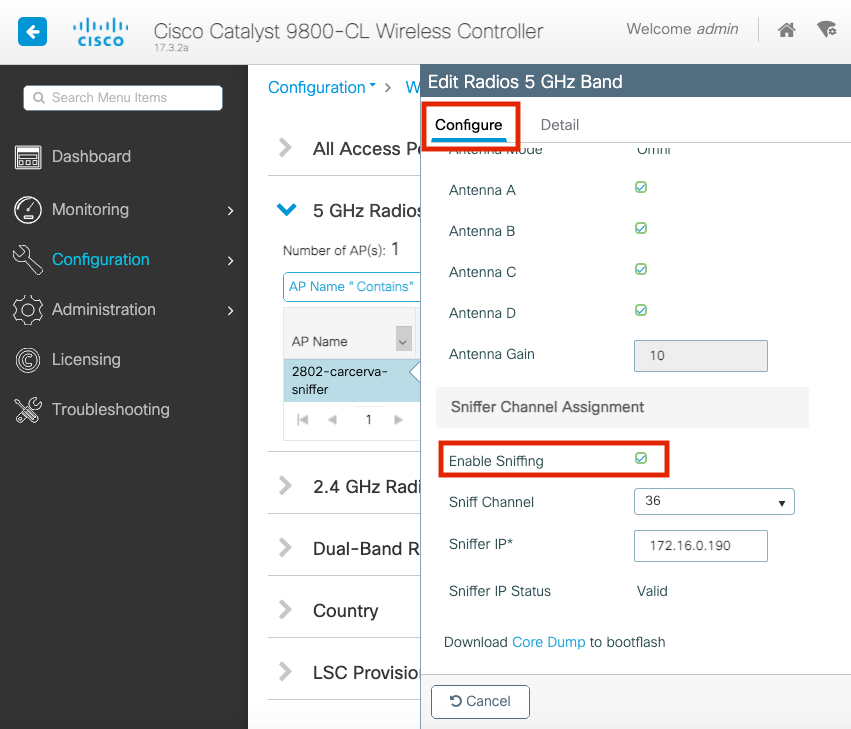

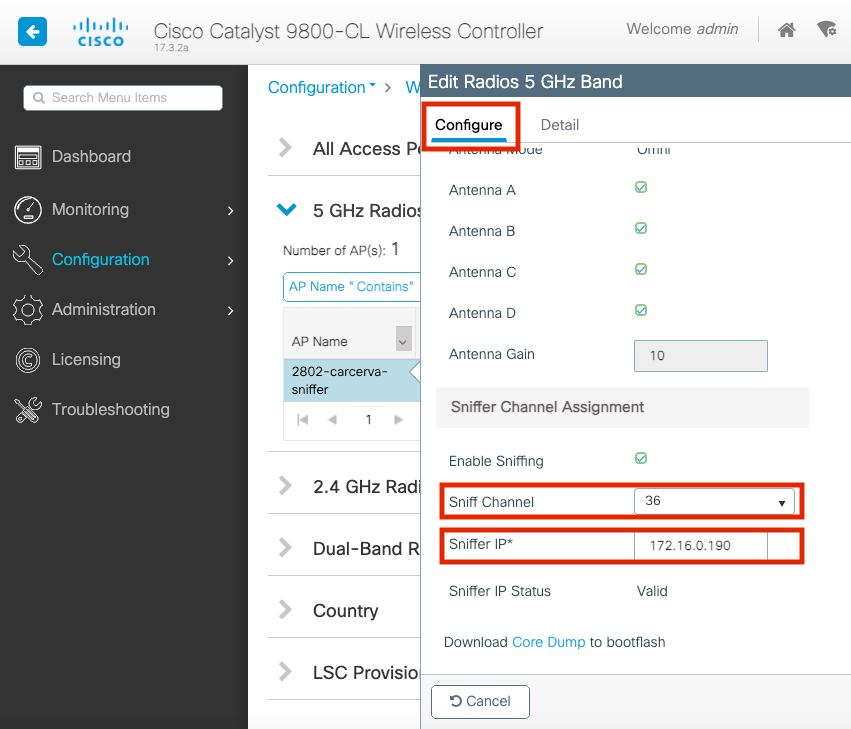

Étape 3. Sélectionnez le point d'accès et cochez la case Enable Sniffer sous le Configure > Sniffer Channel Assignment, comme indiqué dans l'image.

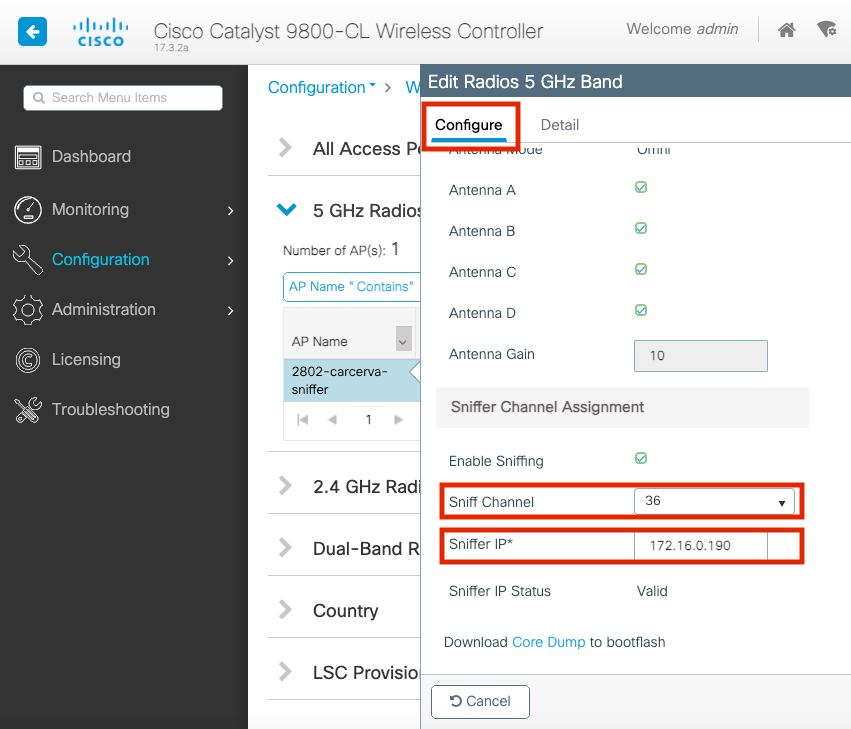

Étape 4. Sélectionnez le canal dans la liste déroulante Sniff Channel et tapez l'adresse IP de Sniffer (adresse IP du serveur avec Wireshark), comme indiqué dans l'image.

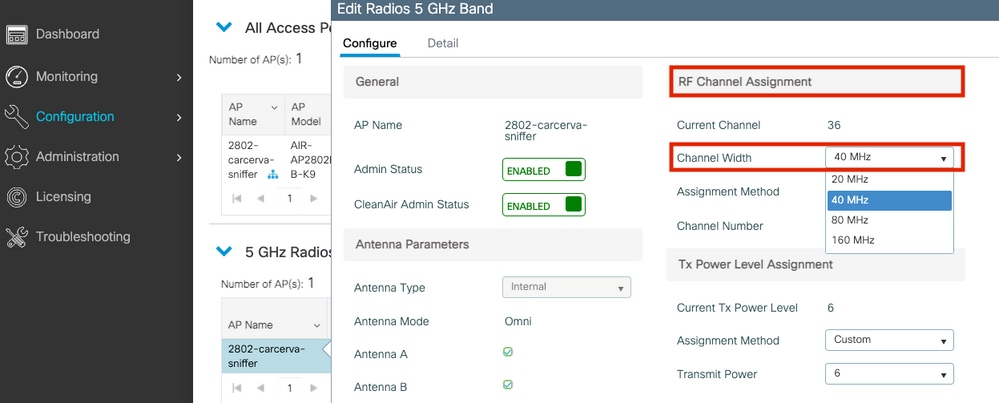

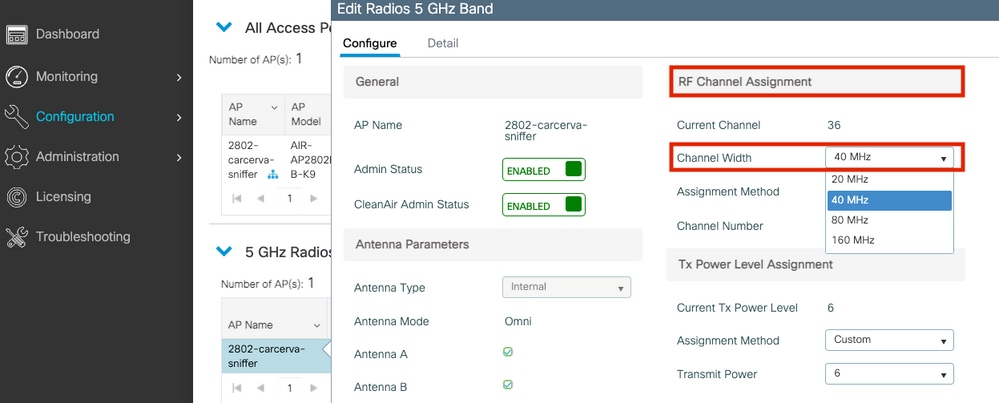

Étape 5. Sélectionnez la largeur de canal que le périphérique cible et le point d’accès utilisent lorsqu’ils sont connectés.

Naviguez jusqu'à Configure > RF Channel Assignment afin de configurer ceci, comme montré dans l'image.

Configurer le point d’accès pour analyser un canal via CLI

Étape 1 : activation de la détection de canal sur le point d’accès Exécutez cette commande :

carcerva-9k-upg#ap name <ap-name> sniff {dot11a for 5GHz | dot11bfor 2.4GHz | dual-band} Exemple :

carcerva-9k-upg#ap name 2802-carcerva-sniffer sniff dot11a 36 172.16.0.190

Configurer Wireshark pour collecter la capture de paquets

Étape 1 : lancement de Wireshark.

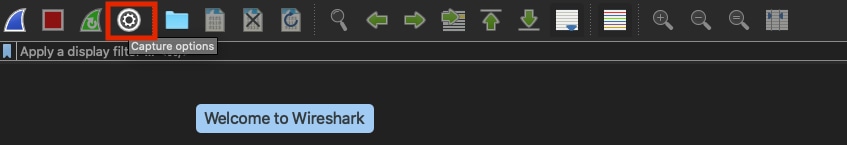

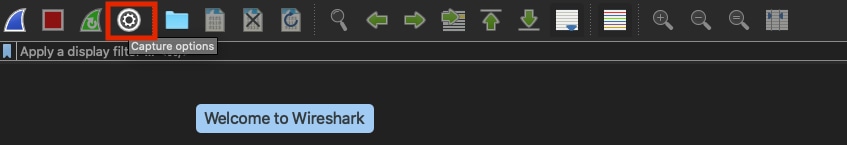

Étape 2. Sélectionnez l’icône du menu Capture options dans Wireshark, comme illustré dans l’image.

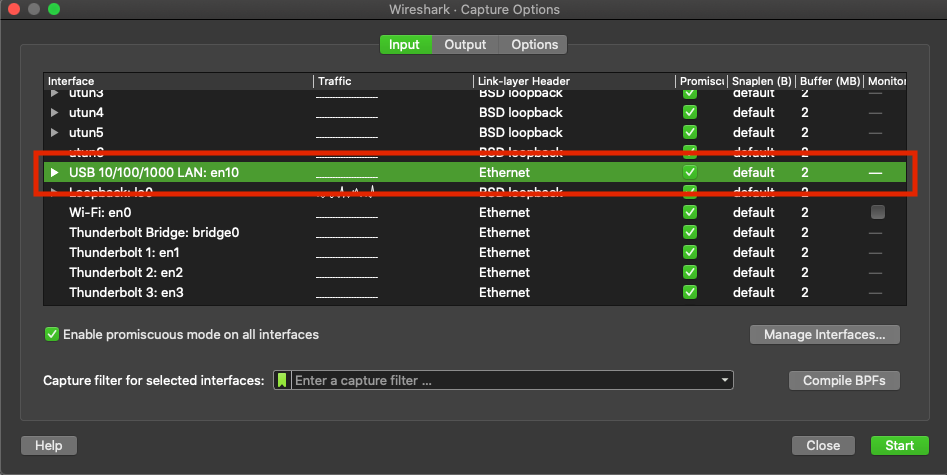

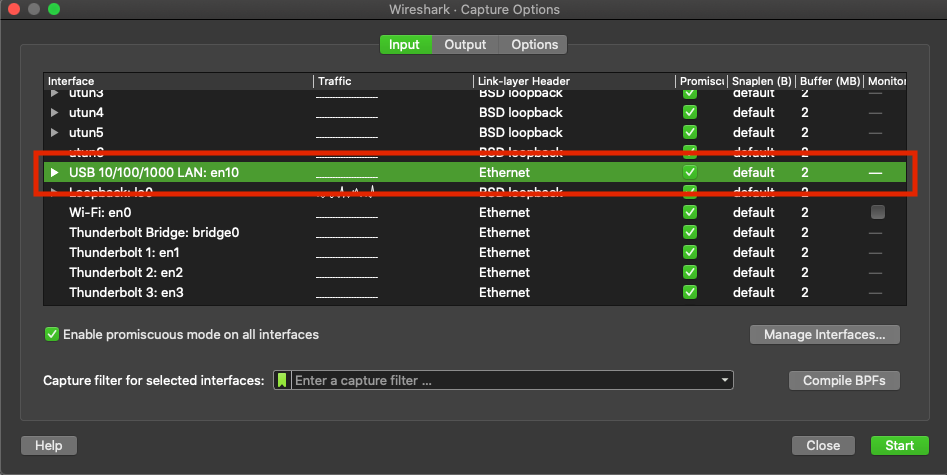

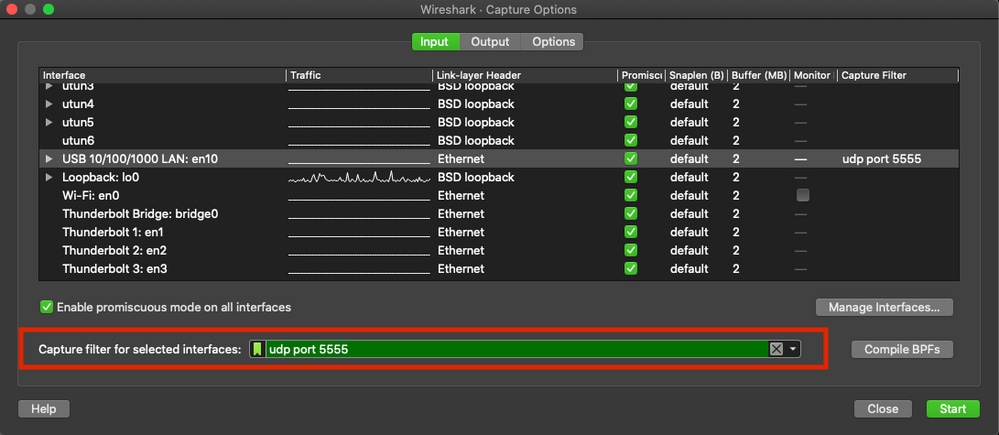

Étape 3. Cette action affiche une fenêtre contextuelle. Sélectionnez l'interface filaire dans la liste comme source de la capture, comme indiqué dans l'image.

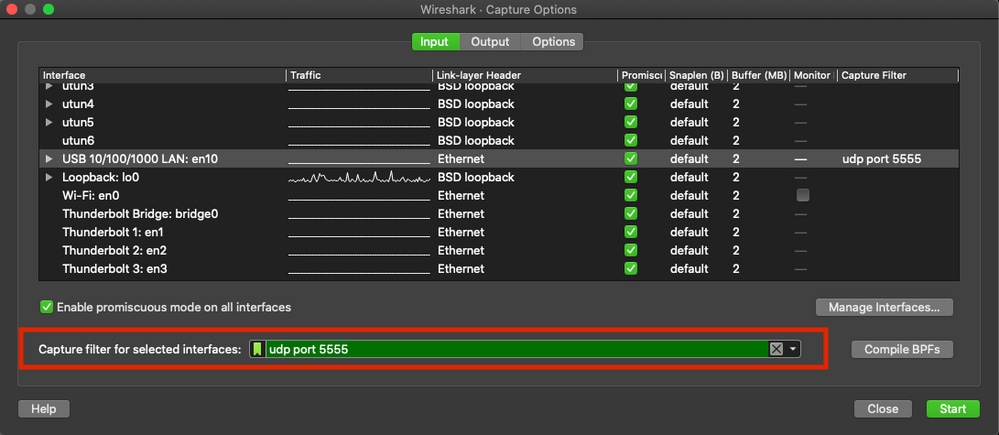

Étape 4. Sous le filtre Capture pour les interfaces sélectionnées : , tapez udp port 5555, comme illustré dans l'image.

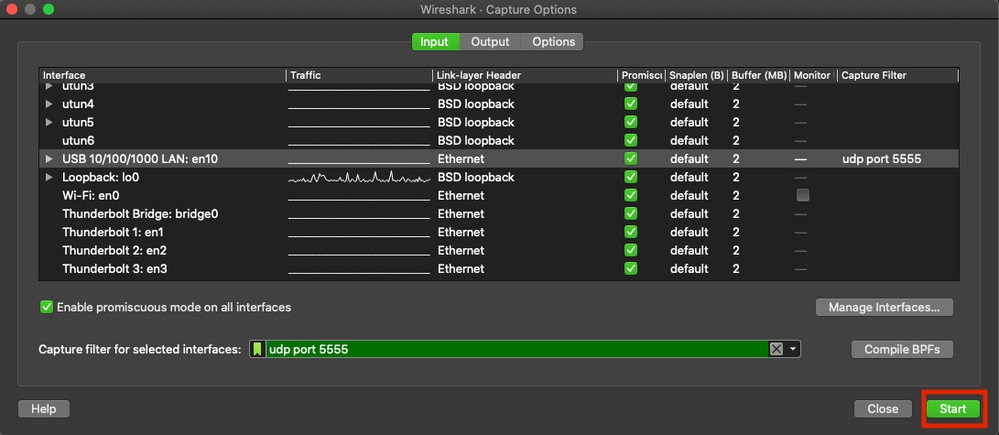

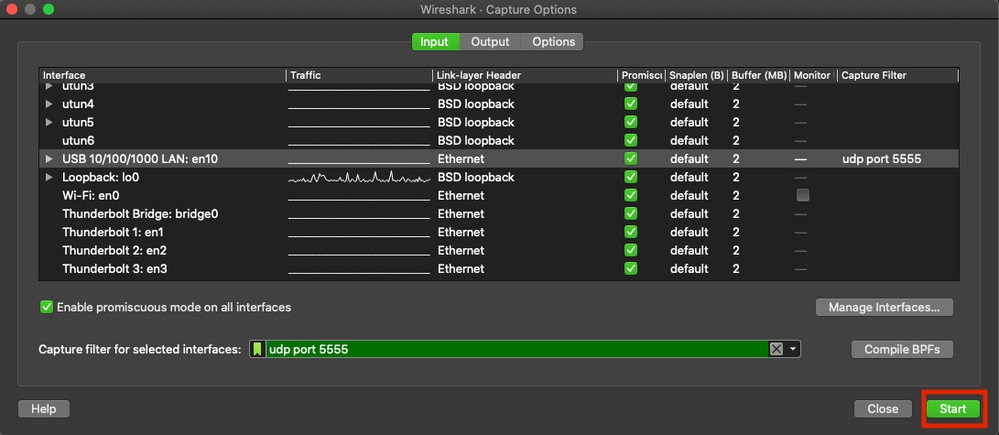

Étape 5. Cliquez sur Start, comme indiqué dans l’image.

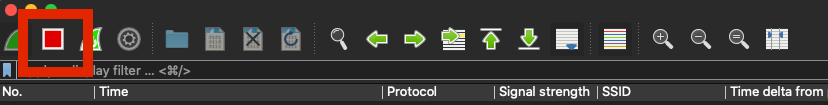

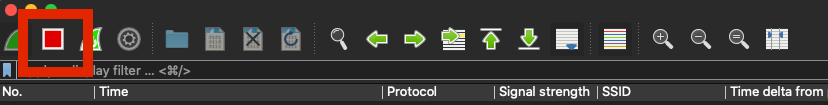

Étape 6. Attendez que Wireshark recueille les informations requises et sélectionnez le bouton Stop de Wireshark, comme illustré dans l’image.

Conseil : Si le WLAN utilise un cryptage tel que la clé pré-partagée (PSK), assurez-vous que la capture intercepte la connexion en quatre étapes entre le point d'accès et le client souhaité. Cela peut être fait si le PCAP OTA démarre avant que le périphérique ne soit associé au WLAN ou si le client est désauthentifié et réauthentifié pendant l'exécution de la capture.

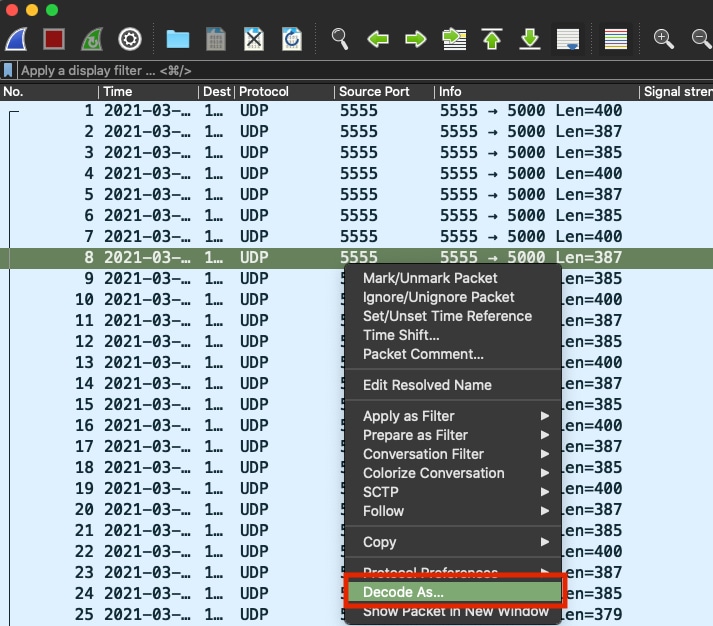

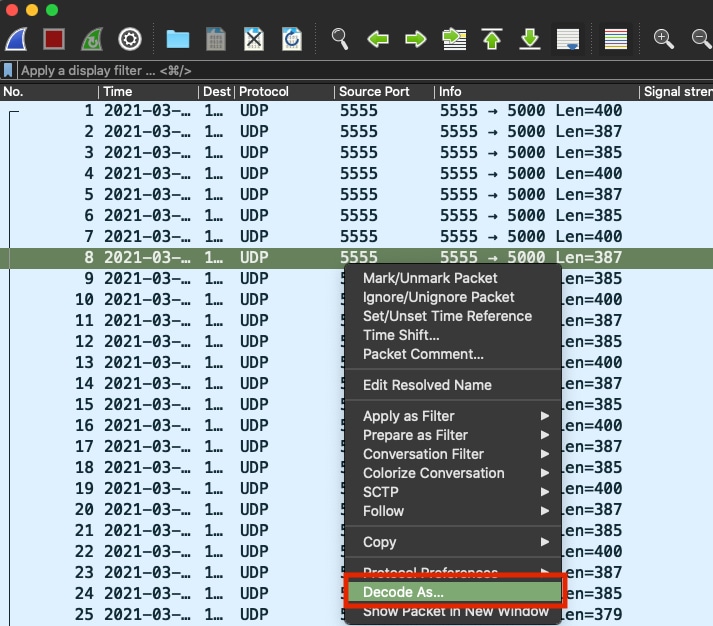

Étape 7. Wireshark ne décode pas automatiquement les paquets. Afin de décoder les paquets, sélectionnez une ligne de la capture, utilisez le clic droit pour afficher les options, et sélectionnez Decode As..., comme indiqué dans l'image.

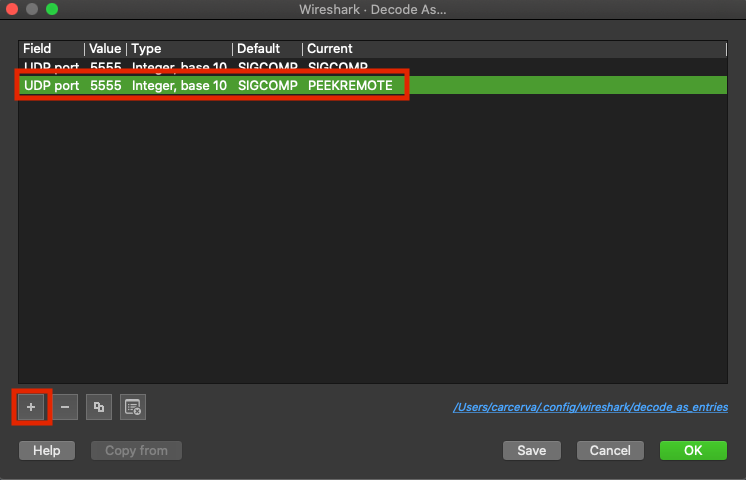

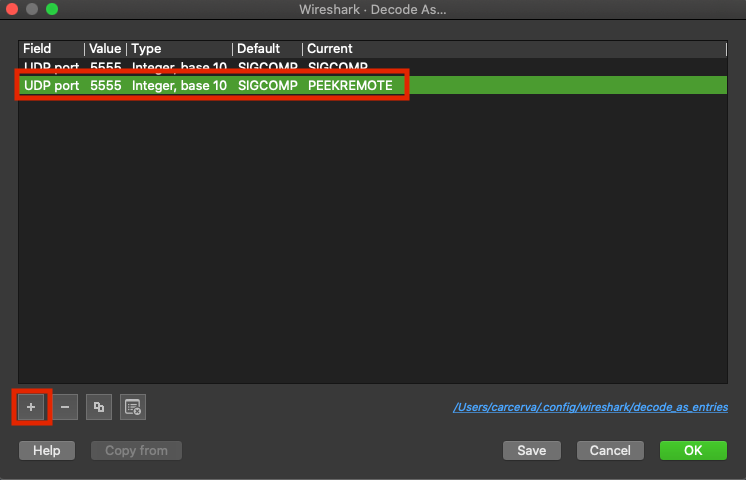

Étape 8. Une fenêtre contextuelle s’affiche. Cliquez sur le bouton ajouter et ajoutez une nouvelle entrée. Sélectionnez ces options : Port UDP de Field, 555 de Value, SIGCOMP de Default et PEEKREMOTE de Current, comme indiqué dans l'image.

Étape 9. Cliquez sur OK. Les paquets sont décodés et prêts à commencer l'analyse.

Vérifier

Utilisez cette section pour confirmer que votre configuration fonctionne correctement.

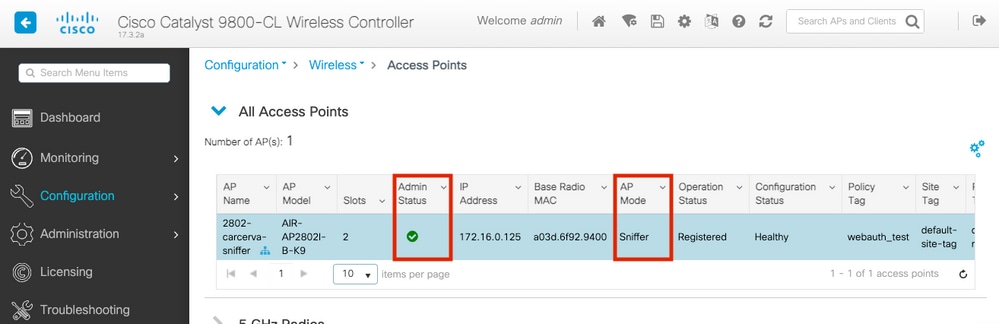

Afin de confirmer que le point d'accès est en mode Sniffer à partir de la GUI du 9800 :

Étape 1. Sur l’interface graphique utilisateur du WLC 9800, accédez à Configuration > Wireless > Access Points > All Access Points.

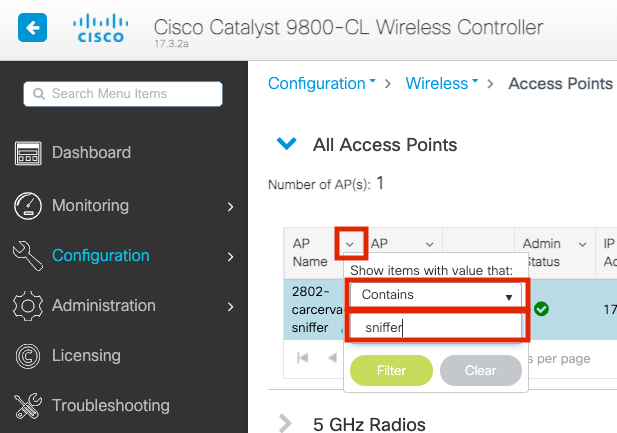

Étape 2 : recherche du point d’accès Cliquez sur la flèche vers le bas pour afficher l'outil de recherche. Sélectionnez Contient dans la liste déroulante, et tapez le nom de l'AP, comme indiqué dans l'image.

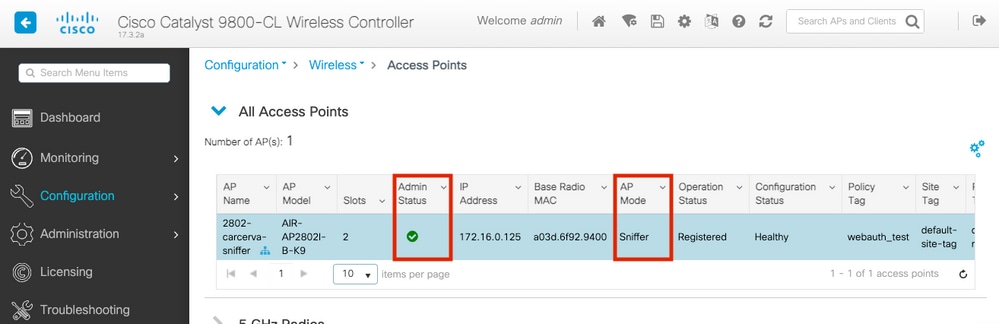

Étape 3. Vérifiez que l'état Admin est avec la coche en vert et que le mode AP est Sniffer, comme illustré dans l'image.

Afin de confirmer que le point d'accès est en mode Sniffer à partir de l'interface de ligne de commande du 9800, exécutez ces commandes :

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i Administrative

Administrative State : Enabled

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i AP Mode

AP Mode : Sniffer

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config dot11 5Ghz | i Sniff

AP Mode : Sniffer

Sniffing : Enabled

Sniff Channel : 36

Sniffer IP : 172.16.0.190

Sniffer IP Status : Valid

Radio Mode : Sniffer

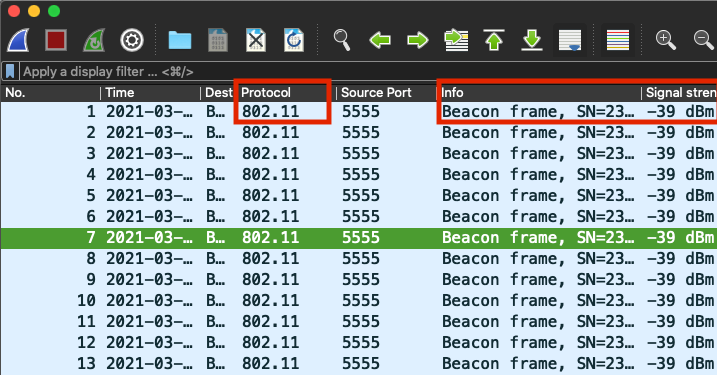

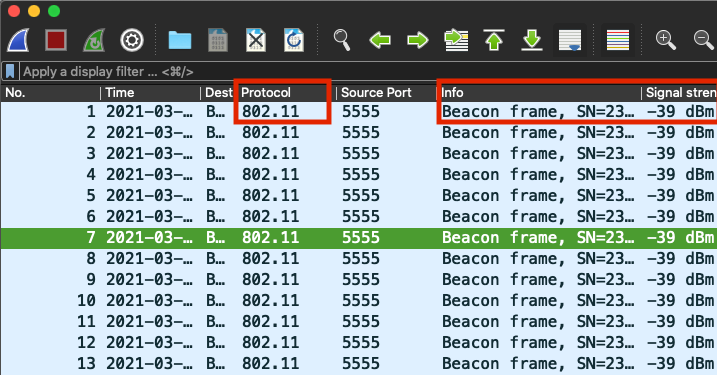

Afin de confirmer que les paquets sont décodés sur Wireshark, le protocole passe de UDP à 802.11 et des trames Beacon sont vues, comme montré dans l'image.

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

Problème : Wireshark ne reçoit aucune donnée du point d’accès.

Solution : Le serveur Wireshark doit être accessible par l'interface de gestion sans fil (WMI). Vérifiez l'accessibilité entre le serveur Wireshark et le WMI à partir du WLC.

Informations connexes

Commentaires

Commentaires