Configuration des filtres MAC avec les contrôleurs LAN sans fil (WLC) AireOS

Options de téléchargement

-

ePub (382.4 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (922.1 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer des filtres MAC avec des contrôleurs LAN sans fil (WLC).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

-

Configuration des LAP et des WLC Cisco

-

Solutions de sécurité sans fil unifiées Cisco

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

WLC Cisco 4400 qui exécute la version logicielle 5.2.178.0

-

LAP de la gamme Cisco 1230AG

-

Adaptateur client sans fil 802.11 a/b/g avec micrologiciel 4.4

-

Utilitaire de bureau Aironet (ADU) version 4.4

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Informations générales

Ce document décrit comment configurer des filtres MAC avec des contrôleurs LAN sans fil (WLC) avec un exemple de configuration. Ce document discute également comment autoriser des points d'accès léger (LAP) contre un serveur AAA.

Filtre d'adresse MAC (authentification MAC) sur les WLC

Lorsque vous créez un filtre d'adresse MAC sur des WLC, les utilisateurs se voient accorder ou refuser l'accès au réseau WLAN en fonction de l'adresse MAC du client qu'ils utilisent.

Deux types d'authentification MAC sont pris en charge sur les WLC :

-

Authentification MAC locale

-

authentification MAC utilisée avec un serveur RADIUS ;

Avec l'authentification MAC locale, les adresses MAC des utilisateurs sont stockées dans une base de données sur le WLC. Lorsqu'un utilisateur tente d'accéder au WLAN configuré pour le filtrage MAC, l'adresse MAC du client est validée par rapport à la base de données locale sur le WLC, et le client a accès au WLAN si l'authentification réussit.

Par défaut, la base de données locale du WLC prend en charge jusqu'à 512 entrées utilisateur.

La base de données locale des utilisateurs est limitée à un maximum de 2048 entrées. La base de données locale stocke les entrées des éléments suivants :

-

Utilisateurs de gestion locale, y compris les ambassadeurs des lobbyistes

-

Utilisateurs du réseau local, y compris les utilisateurs invités

-

Entrées de filtre MAC

-

Entrées de liste d'exclusion

-

Entrées de liste d'autorisation du point d'accès

Tous ces types d'utilisateurs ne peuvent pas dépasser la taille de base de données configurée.

Afin d'augmenter la base de données locale, utilisez cette commande à partir de l'interface de ligne de commande :

<Cisco Controller>config database size ? <count> Enter the maximum number of entries (512-2048)

L'authentification d'adresse MAC peut également être effectuée avec un serveur RADIUS. La seule différence est que la base de données d'adresses MAC des utilisateurs est stockée dans le serveur RADIUS au lieu du WLC.

Lorsqu'une base de données utilisateur est stockée sur un serveur RADIUS, le WLC transfère l'adresse MAC du client au serveur RADIUS pour validation du client.

Ensuite, le serveur RADIUS valide l'adresse MAC en fonction de la base de données dont il dispose. Si l'authentification du client réussit, le client se voit accorder l'accès au WLAN. Tout serveur RADIUS prenant en charge l'authentification d'adresse MAC peut être utilisé.

Configurer l'authentification MAC locale sur les WLC

Pour configurer l'authentification MAC locale sur les WLC :

-

Configurez la base de données locale sur le WLC avec les adresses MAC du client.

Remarque : Avant de configurer l'authentification MAC, vous devez configurer le WLC pour le fonctionnement de base et enregistrer les LAP sur le WLC. Ce document suppose que le WLC est déjà configuré pour le fonctionnement de base et que les LAP sont enregistrés sur le WLC. Si vous êtes un nouvel utilisateur et que vous voulez essayer de configurer le WLC pour un fonctionnement de base avec des LAP, référez-vous à Dépanner un AP léger qui ne parvient pas à joindre un WLC.

Remarque : Aucune configuration spéciale n'est nécessaire sur le client sans fil pour prendre en charge l'authentification MAC.

Configuration d’un WLAN et activation du filtrage MAC

Pour configurer un WLAN avec filtrage MAC :

-

Cliquez sur WLANs depuis l'interface utilisateur graphique (GUI) du contrôleur afin de créer un WLAN.

La fenêtre de WLAN s'affiche. Cette fenêtre répertorie les WLAN configurés sur le contrôleur.

-

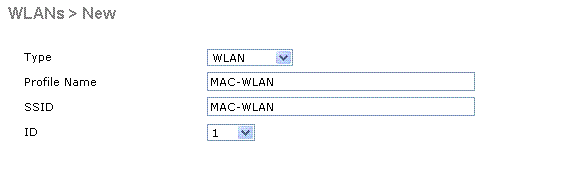

Cliquez sur New pour configurer un nouveau WLAN.

Dans cet exemple, le WLAN est nommé MAC-WLAN et l'ID WLAN est 1.

Configurer WLAN Activer le filtrage MAC

Configurer WLAN Activer le filtrage MAC -

Cliquez sur Apply.

-

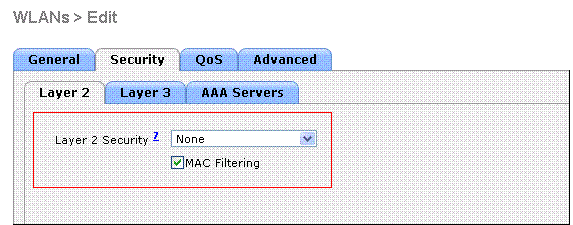

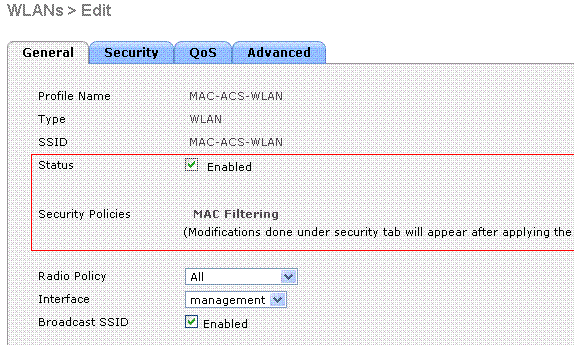

Dans la fenêtre WLANs > Edit, définissez les paramètres spécifiques au WLAN.

Définir les paramètres

Définir les paramètres

-

Sous Security > Layer 2 > Layer 2 Security Policies, cochez la case MAC Filtering.

Cela active l'authentification MAC pour le WLAN.

-

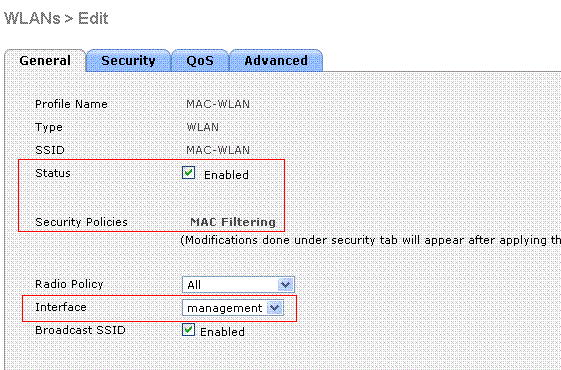

Sous General > Interface name, sélectionnez l'interface à laquelle le WLAN est mappé.

Dans cet exemple, le WLAN est mappé à l'interface de gestion.

-

Sélectionnez les autres paramètres, qui dépendent des exigences de conception du WLAN.

-

Cliquez sur Apply.

WLAN mappé à l'interface

WLAN mappé à l'interface

-

L'étape suivante consiste à configurer la base de données locale sur le WLC avec les adresses MAC du client.

Référez-vous à Exemple de configuration de VLAN sur des contrôleurs LAN sans fil pour des informations sur la façon de configurer des interfaces dynamiques (VLAN) sur des WLC.

Configurer la base de données locale sur le WLC avec les adresses MAC du client

Pour configurer la base de données locale avec une adresse MAC client sur le WLC :

-

Cliquez sur Security dans l'interface graphique utilisateur du contrôleur, puis cliquez sur MAC Filtering dans le menu de gauche.

La fenêtre MAC Filtering apparaît.

Fenêtre de filtrage MAC

Fenêtre de filtrage MAC

-

Cliquez sur New afin de créer une entrée d'adresse MAC de base de données locale sur le WLC.

-

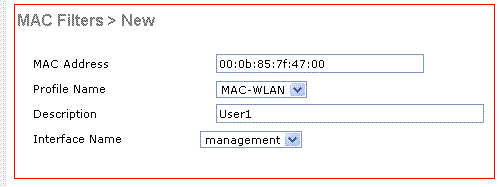

Dans la fenêtre MAC Filters > New, entrez l'adresse MAC, le nom du profil, la description et le nom de l'interface pour le client.

Voici un exemple :

Créer une base de données locale pour l'adresse MAC

Créer une base de données locale pour l'adresse MAC

-

Cliquez sur Apply.

-

Répétez les étapes 2 à 4 afin d'ajouter d'autres clients à la base de données locale.

À présent, lorsque les clients se connectent à ce WLAN, le WLC valide l'adresse MAC des clients par rapport à la base de données locale et si la validation réussit, le client se voit accorder l'accès au réseau.

Remarque : Dans cet exemple, seul un filtre d'adresse MAC sans autre mécanisme de sécurité de couche 2 a été utilisé. Cisco recommande d'utiliser l'authentification d'adresse MAC avec d'autres méthodes de sécurité de couche 2 ou 3. Il n'est pas recommandé d'utiliser uniquement l'authentification d'adresse MAC pour sécuriser votre réseau WLAN, car il ne fournit pas un mécanisme de sécurité fort.

Configuration de l'authentification MAC avec un serveur RADIUS

Pour configurer l'authentification MAC avec un serveur RADIUS, utilisez ces liens. Dans cet exemple, le serveur Cisco Secure ACS est utilisé comme serveur RADIUS.

Configuration d’un WLAN et activation du filtrage MAC

Pour configurer un WLAN avec filtrage MAC :

-

Cliquez sur WLANs depuis l'interface utilisateur graphique (GUI) du contrôleur afin de créer un WLAN.

La fenêtre de WLAN s'affiche. Cette fenêtre répertorie les WLAN configurés sur le contrôleur.

-

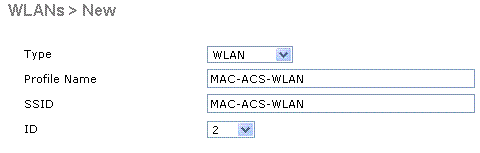

Cliquez sur New pour configurer un nouveau WLAN.

Dans cet exemple, le WLAN est nommé MAC-ACS-WLAN et l'ID WLAN est 2.

Configurer un nouveau WLAN Activer le filtrage MAC

Configurer un nouveau WLAN Activer le filtrage MAC

-

Cliquez sur Apply.

-

Dans la fenêtre WLANs > Edit, définissez les paramètres spécifiques au WLAN.

-

Sous Security > Layer 2 > Layer 2 Security Policies, cochez la case MAC Filtering.

Cela active l'authentification MAC pour le WLAN.

-

Sous General > Interface name, sélectionnez l'interface à laquelle le WLAN est mappé.

-

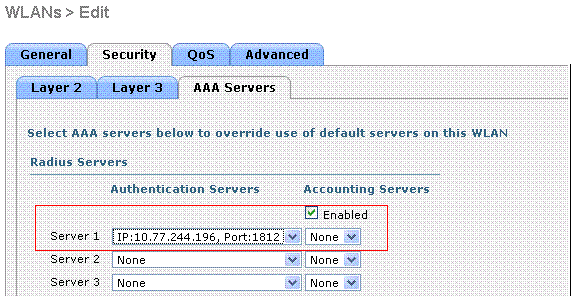

Sous Security > AAA Servers > RADIUS servers , sélectionnez le serveur RADIUS qui peut être utilisé pour l'authentification MAC.

Sélectionnez le serveur RADIUS à utiliser pour l'authentification MAC.

Sélectionnez le serveur RADIUS à utiliser pour l'authentification MAC.

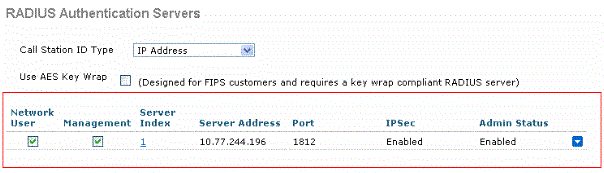

Remarque : Avant de pouvoir sélectionner le serveur RADIUS dans la fenêtre WLAN > Edit, vous devez définir le serveur RADIUS dans la fenêtre Security > Radius Authentication et activer le serveur RADIUS.

Serveurs d'authentification Radius

Serveurs d'authentification Radius -

Sélectionnez les autres paramètres, qui dépendent des exigences de conception du WLAN.

-

Cliquez sur Apply.

Paramètres des exigences de conception

Paramètres des exigences de conception

-

-

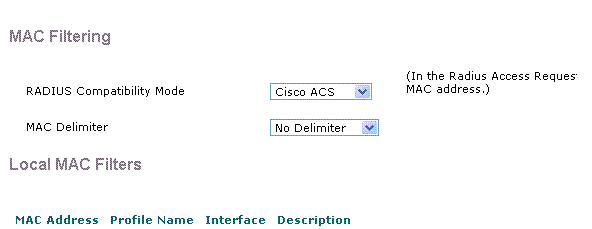

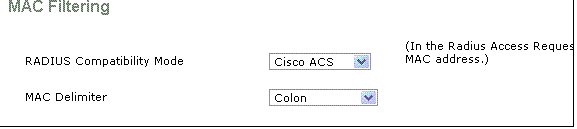

Cliquez sur Security > MAC Filtering.

-

Dans la fenêtre MAC Filtering, sélectionnez le type de serveur RADIUS sous RADIUS Compatibility Mode.

Cet exemple utilise Cisco ACS.

-

Dans le menu déroulant MAC Delimiter, sélectionnez le délimiteur MAC.

Cet exemple utilise deux-points.

-

Cliquez sur Apply.

Sélectionnez le type de serveur RADIUS

Sélectionnez le type de serveur RADIUS

L'étape suivante consiste à configurer le serveur ACS avec les adresses MAC du client.

Configurer le serveur RADIUS avec des adresses MAC client

Pour ajouter une adresse MAC à l'ACS :

-

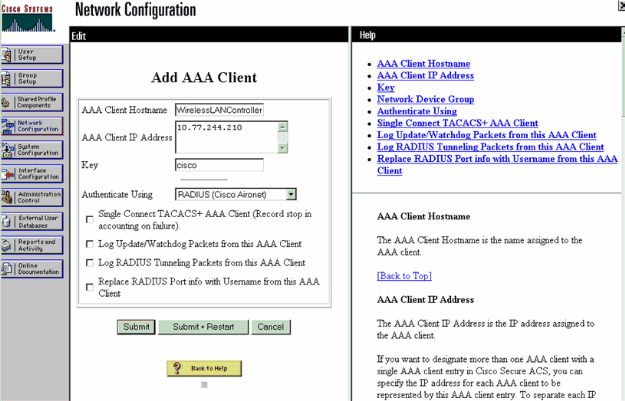

Définissez le WLC en tant que client AAA sur le serveur ACS. Cliquez sur Network Configuration depuis l'interface graphique ACS.

-

Lorsque la fenêtre Network Configuration apparaît, définissez le nom du WLC, l'adresse IP, le secret partagé et la méthode d'authentification (RADIUS Cisco Aironet ou RADIUS Airespace).

Référez-vous à la documentation du constructeur pour d'autres serveurs d'authentification non-ACS.

Ajouter un client AAA

Ajouter un client AAA

Remarque : La clé secrète partagée que vous configurez sur le WLC et le serveur ACS doivent correspondre. Le secret partagé distingue les majuscules et minuscules.

-

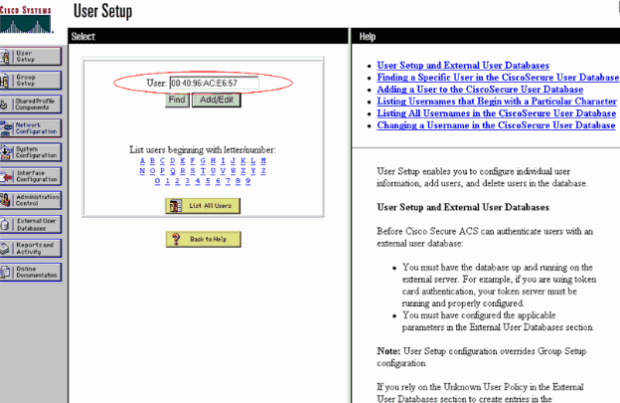

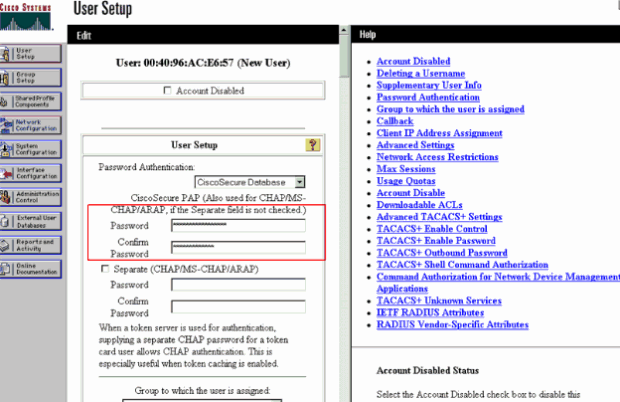

Dans le menu principal d'ACS, cliquez sur User Setup .

-

Dans la zone de texte Utilisateur, entrez l'adresse MAC afin de l'ajouter à la base de données utilisateur.

Saisissez l'adresse MAC

Saisissez l'adresse MAC

Remarque : L'adresse MAC doit être exactement telle qu'elle est envoyée par le WLC pour le nom d'utilisateur et le mot de passe. Si l'authentification échoue, vérifiez le journal des tentatives échouées pour voir comment l'adresse MAC est signalée par le WLC. Ne coupez pas et ne collez pas l'adresse MAC, car cela peut introduire des caractères fantômes.

-

Dans la fenêtre User Setup, saisissez l'adresse MAC dans la zone de texte Secure-PAP password.

Saisissez l'adresse MAC dans le champ Secure-PAP Password

Saisissez l'adresse MAC dans le champ Secure-PAP Password

Remarque : L'adresse MAC doit être exactement telle qu'elle est envoyée par le WLC pour le nom d'utilisateur et le mot de passe. Si l'authentification échoue, vérifiez le journal des tentatives échouées pour voir comment l'adresse MAC est signalée par l'AP. Ne coupez pas et ne collez pas l'adresse MAC, car cela peut introduire des caractères fantômes.

-

Cliquez sur Submit.

-

Répétez les étapes 2 à 5 afin d'ajouter d'autres utilisateurs à la base de données ACS.

À présent, lorsque les clients se connectent à ce WLAN, le WLC transmet les informations d'identification au serveur ACS. Le serveur ACS valide les informations d'identification par rapport à la base de données ACS. Si l'adresse MAC du client est présente dans la base de données, le serveur ACS RADIUS renvoie un succès d'authentification au WLC, et le client peut se voir accorder l'accès au WLAN.

Utiliser l'interface de ligne de commande pour configurer le filtre MAC sur WLC

Ce document discutait précédemment de la façon d'utiliser l'interface graphique du WLC pour configurer les filtres MAC. Vous pouvez également utiliser l'interface de ligne de commande afin de configurer des filtres MAC sur le WLC. Pour configurer le filtre MAC sur le WLC :

-

Émettez la commande config wlan mac-filtering enable wlan_id afin d'activer le filtrage MAC. Entrez la commande show wlan afin de vérifier que vous avez activé le filtrage MAC pour le WLAN.

-

config macfilter add, commande :

La commande config macfilter add vous permet d'ajouter un macfilter, une interface, une description, etc.

Utilisez la commande config macfilter add afin de créer une entrée de filtre MAC sur le contrôleur LAN sans fil Cisco. Utilisez cette commande afin d'ajouter un client localement à un LAN sans fil sur le contrôleur LAN sans fil Cisco. Ce filtre contourne le processus d'authentification RADIUS.

config macfilter add <MAC_address> <WLAN_id> <Interface_name> <description> <IP_address>

Exemple

Entrez un mappage statique d'adresse MAC vers IP. Cela peut être fait pour prendre en charge un client passif, c'est-à-dire qui n'utilise pas DHCP et ne transmet pas de paquets IP non sollicités.

(Cisco Controller) >config macfilter add 00:E0:77:31:A3:55 1 lab02 "labconnect" 10.92.125.51

-

config macfilter ip-address, commande

La commande config macfilter ip-address vous permet de mapper un filtre MAC à une adresse IP. Utilisez cette commande afin de configurer une adresse IP dans la base de données de filtre MAC locale :

config macfilter ip-address <MAC_address> <IP_address>

Exemple

(Cisco Controller) >config macfilter ip-address 00:E0:77:31:A3:55 10.92.125.51

Configurer un délai d'attente pour les clients désactivés

Vous pouvez configurer un délai d'attente pour les clients désactivés. Les clients qui ne s'authentifient pas trois fois au cours des tentatives d'association sont automatiquement désactivés des tentatives d'association ultérieures.

Après expiration du délai d'attente, le client est autorisé à réessayer l'authentification jusqu'à ce qu'il associe ou échoue l'authentification et soit à nouveau exclu.

Entrez la commande config wlan exclusion list wlan_id timeout afin de configurer le délai d'attente pour les clients désactivés.

La valeur du délai d'attente peut être comprise entre 1 et 65535 secondes, ou vous pouvez entrer 0 afin de désactiver définitivement le client.

Vérifier

Pour vérifier si le filtre MAC est configuré correctement :

-

show macfilter summary : affiche un résumé de toutes les entrées de filtre MAC.

-

show macfilter detail < client MAC Address > : affichage détaillé d'une entrée de filtre MAC.

Voici un exemple de la commande show macfilter summary :

(Cisco Controller) >show macfilter summary MAC Filter RADIUS Compatibility mode............. Cisco ACS MAC Filter Delimiter............................. None Local Mac Filter Table MAC Address WLAN Id Description ----------------------- -------------- -------------------------------- 00:40:96:ac:e6:57 1 Guest (Cisco Controller) >

Voici un exemple de la commande show macfilter detail :

(Cisco Controller) >show macfilter detail 00:40:96:ac:e6:57 MAC Address...................................... 00:40:96:ac:e6:57 WLAN Identifier.................................. 1 Interface Name................................... mac-client Description...................................... Guest

Dépannage

Vous pouvez utiliser ces commandes pour dépanner votre configuration :

Remarque : Référez-vous aux informations importantes sur les commandes de débogage avant d'utiliser les commandes de débogage.

-

debug aaa all enable : assure le débogage de tous les messages AAA.

-

debug mac addr <Client-MAC-address xx:xx:xx:xx:xx> : pour configurer le débogage MAC, utilisez la commande debug mac.

Voici un exemple de la commande debug aaa all enable :

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: User 004096ace657 authenticated

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Returning AAA Error 'Success' (0)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: AuthorizationResponse: 0xbadff97c

Wed May 23 11:13:55 2007: structureSize................................76

Wed May 23 11:13:55 2007: resultCode...................................0

Wed May 23 11:13:55 2007: protocolUsed.................................0x00000008

Wed May 23 11:13:55 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:13:55 2007: Packet contains 2 AVPs:

Wed May 23 11:13:55 2007: AVP[01] Service-Type.............................

0x0000000a (10) (4 bytes)

Wed May 23 11:13:55 2007: AVP[02] Airespace / Interface-Name...............

staff-vlan (10 bytes)

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[0]: attribute 6

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[1]: attribute 5

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Applying new AAA override for

station 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Override values for station 00:40:96:ac:e6:57

source: 2, valid bits: 0x200 qosLevel: -1, dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1 dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1, rTimeBurstC: -1 vlanIfName: 'mac-client'

Lorsqu'un client sans fil n'est pas présent dans la base de données d'adresses MAC sur le WLC (base de données locale) ou que le serveur RADIUS tente de s'associer au WLAN, ce client peut être exclu. Voici un exemple de la commande debug aaa all enable pour une authentification MAC qui a échoué :

Wed May 23 11:05:06 2007: Unable to find requested user entry for 004096ace657

Wed May 23 11:05:06 2007: AuthenticationRequest: 0xa620e50

Wed May 23 11:05:06 2007: Callback.....................................0x807e724

Wed May 23 11:05:06 2007: protocolType.................................0x00000001

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 14 AVPs (not shown)

Wed May 23 11:05:06 2007: 00:40:96:ac:e6:57 Returning AAA Error 'No Server' (-7)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:05:06 2007: AuthorizationResponse: 0xbadff7e4

Wed May 23 11:05:06 2007: structureSize................................28

Wed May 23 11:05:06 2007: resultCode...................................-7

Wed May 23 11:05:06 2007: protocolUsed.................................0xffffffff

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 0 AVPs:

Erreur : Les clients sans fil qui essaient de s'authentifier par adresse MAC sont rejetés ; Le Rapport Failed Authentication Affiche Les Erreurs Internes

Lorsque vous utilisez ACS 4.1 sur un serveur Microsoft Windows 2003 Enterprise, les clients qui tentent de s'authentifier par l'adresse MAC sont rejetés.

Cela se produit lorsqu'un client AAA envoie la valeur d'attribut Service-Type=10 au serveur AAA. Cela est dû à l'ID de bogue Cisco CSCsh62641.

Les clients AAA affectés par ce bogue incluent les WLC et les commutateurs qui utilisent le contournement d'authentification MAC.

Les solutions de contournement sont :

-

Rétrograder vers ACS 4.0.

ou

-

Ajoutez les adresses MAC à authentifier à une protection d'accès réseau (NAP) sous la table d'adresses MAC interne de la base de données ACS.

Erreur : Impossible d'ajouter un filtre MAC avec l'interface utilisateur graphique du WLC

Cela peut se produire en raison de l'ID de bogue Cisco CSCsj9872. Le bogue est corrigé dans la version 4.2 du code.

Si vous exécutez des versions antérieures à la version 4.2, vous pouvez mettre à niveau le micrologiciel vers la version 4.2 ou utiliser ces deux solutions pour résoudre ce problème.

-

Utilisez l'interface de ligne de commande afin de configurer le filtre MAC avec cette commande :

config macfilter add <MAC_address> <WLAN_id> <Interface_name>

-

Dans l'interface utilisateur graphique Web du contrôleur, choisissez Any WLAN sous l'onglet Security et entrez l'adresse MAC à filtrer.

Erreur : Client silencieux non placé en état d'exécution

Si DHCP requis n'est pas configuré sur le contrôleur, les AP apprennent l'adresse IP des clients sans fil quand les clients sans fil envoient le premier paquet IP ou ARP.

Si les clients sans fil sont des périphériques passifs, par exemple, des périphériques qui n'initient pas de communication, alors les points d'accès ne parviennent pas à apprendre l'adresse IP des périphériques sans fil.

Par conséquent, le contrôleur attend dix secondes que le client envoie un paquet IP.

S'il n'y a pas de réponse du paquet du client, alors le contrôleur abandonne tous les paquets aux clients sans fil passifs.

Ce problème est documenté dans l'ID de bogue Cisco CSCsq46427.

Remarque : Seuls les utilisateurs Cisco enregistrés peuvent accéder aux informations et aux outils internes.

Comme solution de contournement recommandée pour les périphériques passifs tels que les imprimantes, les pompes PLC sans fil, etc., définissez le WLAN pour le filtrage MAC et faites vérifier la priorité AAA afin de permettre à ces périphériques d'être connectés.

Un filtre d'adresse MAC peut être créé sur le contrôleur qui mappe l'adresse MAC du périphérique sans fil à une adresse IP.

Remarque : Le filtrage des adresses MAC doit donc être activé sur la configuration WLAN pour la sécurité de couche 2. Il nécessite également que Allow AAA Override soit activé dans les paramètres avancés de la configuration WLAN.

À partir de l'interface de ligne de commande, entrez cette commande afin de créer le filtre d'adresse MAC :

config macfilter add <STA MAC addr> <WLAN_id> <Interface_name> <description> <STA IP address>

Voici un exemple :

(Cisco Controller) > config macfilter add 00:01:02:03:04:05 1 my_interface "Zebra Printer" 192.168.1.1

Informations connexes

- Exemple de configuration de listes de contrôle d'accès sur un contrôleur de réseau local sans fil

- Exemples de configuration de l'authentification sur des contrôleurs de réseau local sans fil

- Exemple de configuration de réseaux VLAN sur des contrôleurs de réseau local sans fil

- Guide de configuration du contrôleur LAN sans fil Cisco, avis de retrait de la version 4.1

- Page d'assistance technologique sans fil

- Assistance technique de Cisco et téléchargements

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

3.0 |

09-Feb-2024

|

Recertification |

2.0 |

19-Oct-2022

|

Révision - Format standard mis à jour |

1.0 |

23-May-2007

|

Première publication |

Contribution d’experts de Cisco

- Julio JimenezChef de projet TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires