Introduction

Ce document décrit comment déployer un connecteur de ressources étape par étape dans Azure.

Conditions préalables

Rassembler les informations requises et comprendre les

- Obtenir l’image du connecteur.

- Vous pouvez télécharger l'image une seule fois et l'utiliser pour un nombre illimité de connecteurs dans un groupe de connecteurs.

- Si vous utilisez une image précédemment téléchargée, assurez-vous qu'il s'agit de la dernière version.

- Pour plus d'informations, consultez Obtenir l'image du connecteur.

- Copiez la clé d'approvisionnement pour le groupe de connecteurs spécifique pour lequel vous déployez des connecteurs.

Voir Clés d'approvisionnement pour les connecteurs de ressources.

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Accès administrateur au tableau de bord Cisco Secure Access

- Accès au portail Azure

- Client sécurisé Cisco

- Ordinateur Windows avec ZTA inscrit

Composants utilisés

Les informations contenues dans ce document sont basées sur le test effectué dans un environnement de travaux pratiques à l’aide des composants suivants :

- Client ZTNA

- Accès sécurisé

- Azure

- Ressource privée

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Configurations dans Secure Access

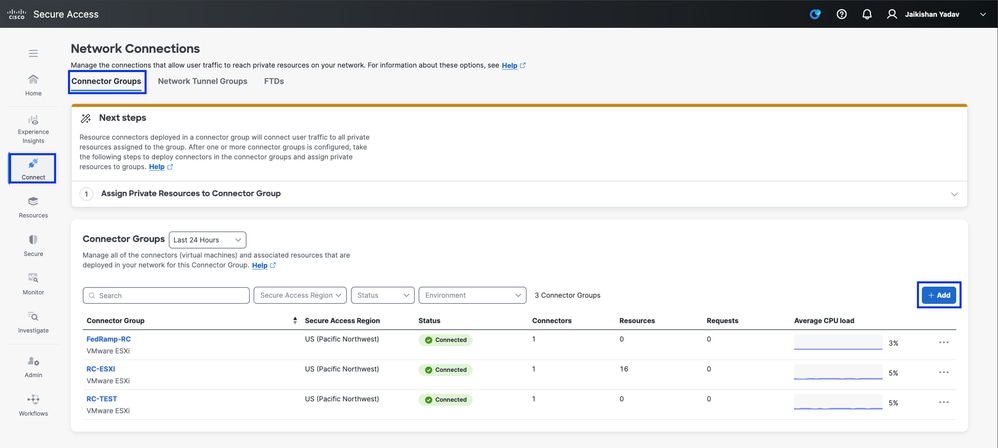

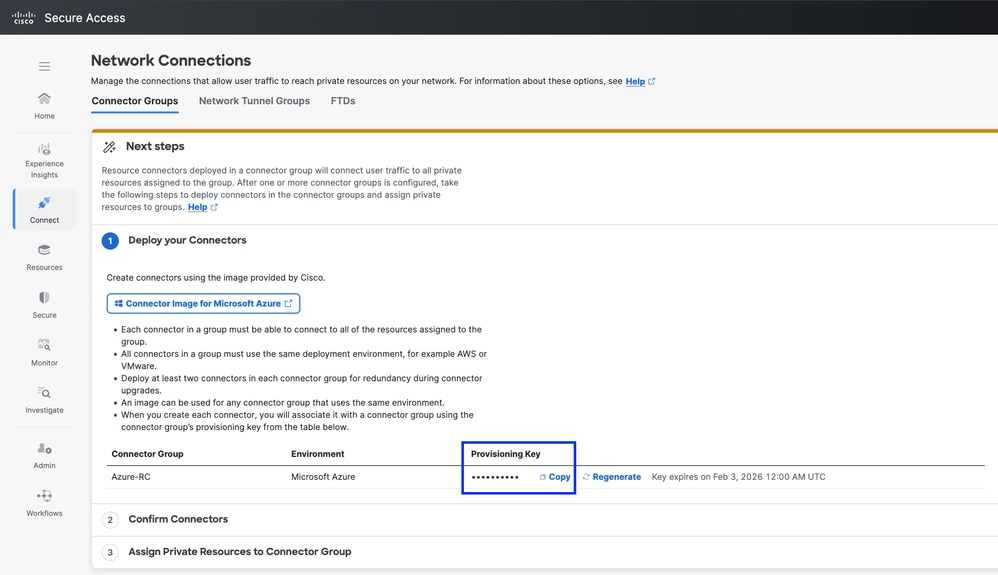

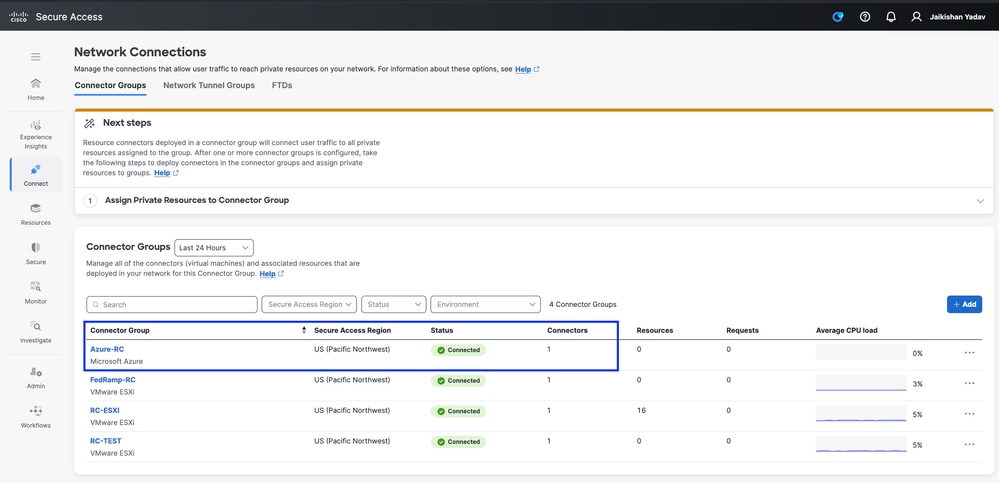

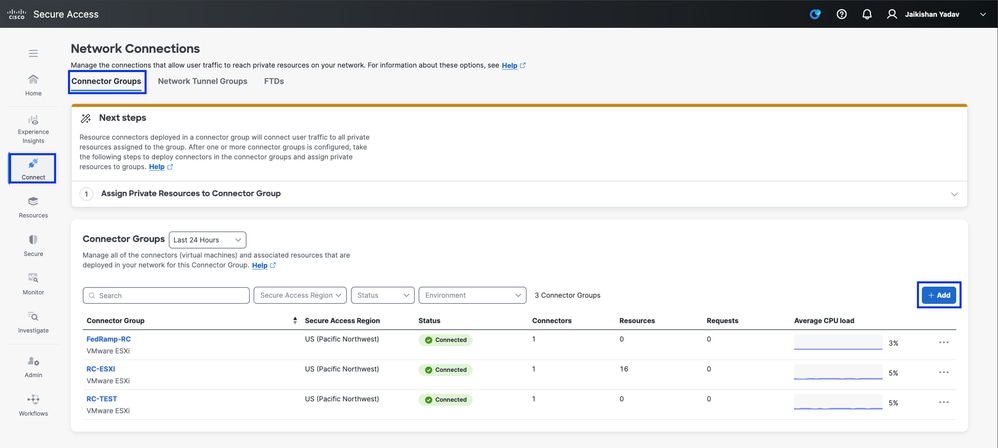

Connectez-vous au tableau de bord Secure Access et accédez à Connect > Network Connections > Connector Groups

Accès sécurisé - Groupes de connecteurs

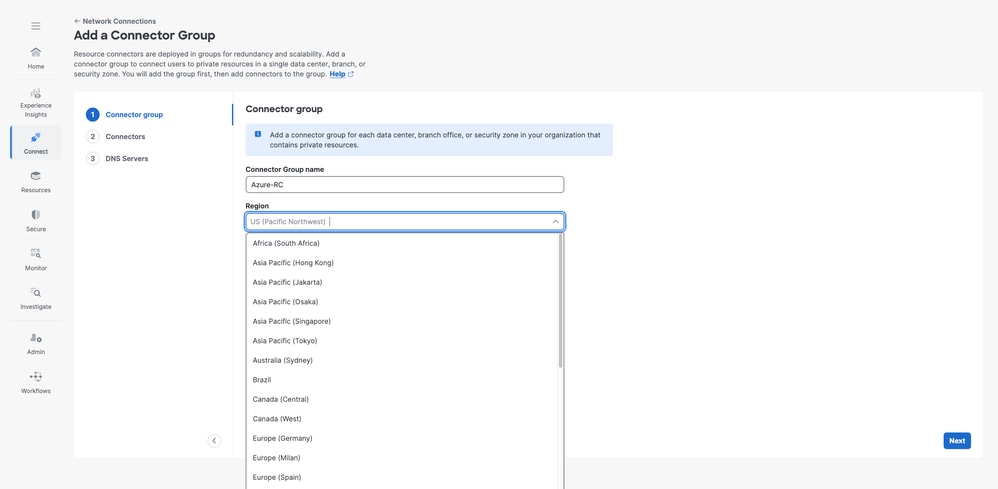

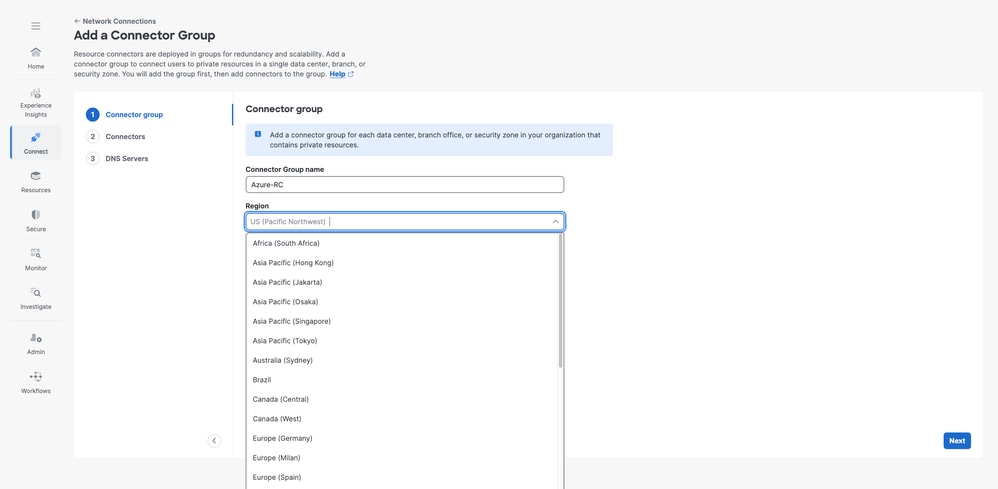

- Spécifiez le

Connector Group Name et le Region

- Cliquer

Next

Accès sécurisé - Configuration des groupes de connecteurs

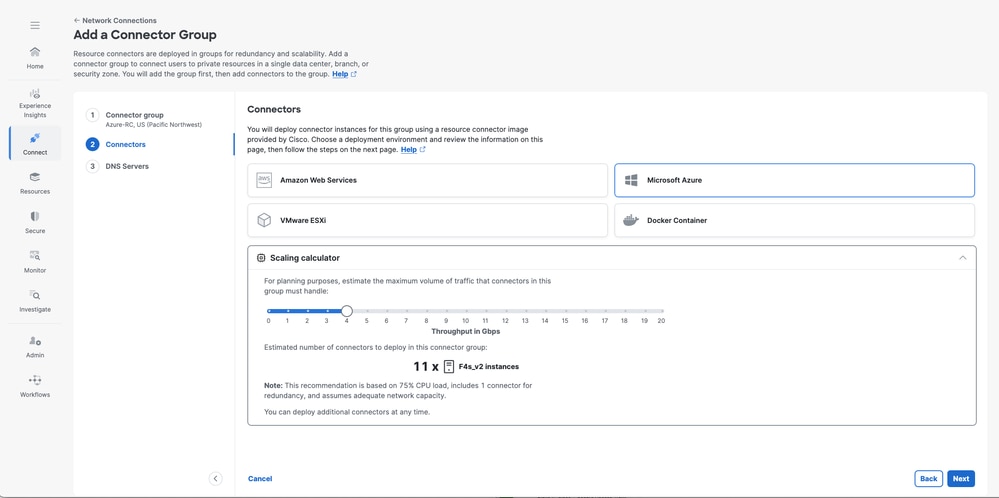

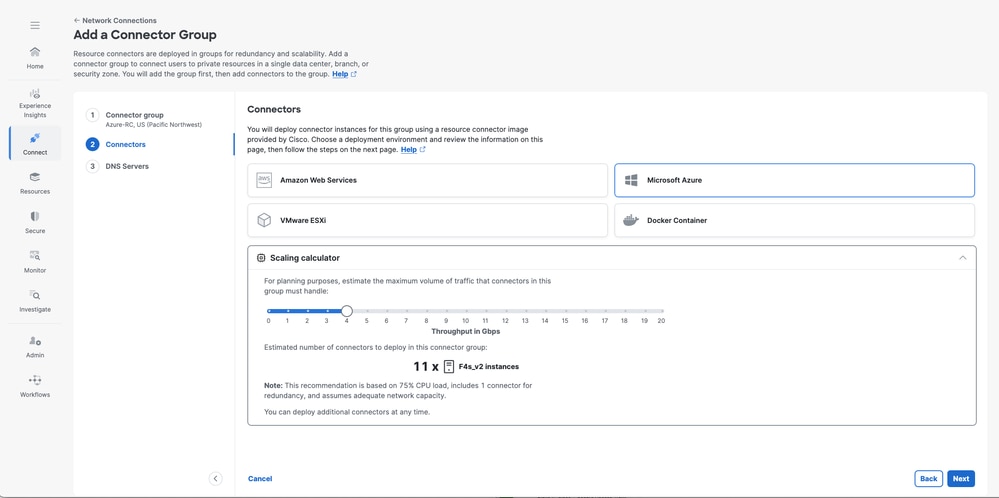

- Choisissez

Microsoft Azure et utilisez la Scaling Calculator pour déterminer les ressources nécessaires

Accès sécurisé - Examen de la configuration du connecteur de ressources

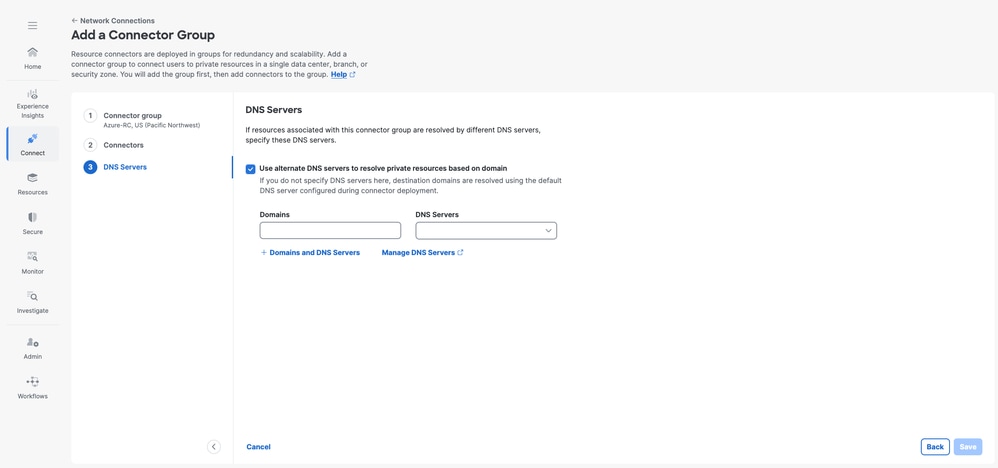

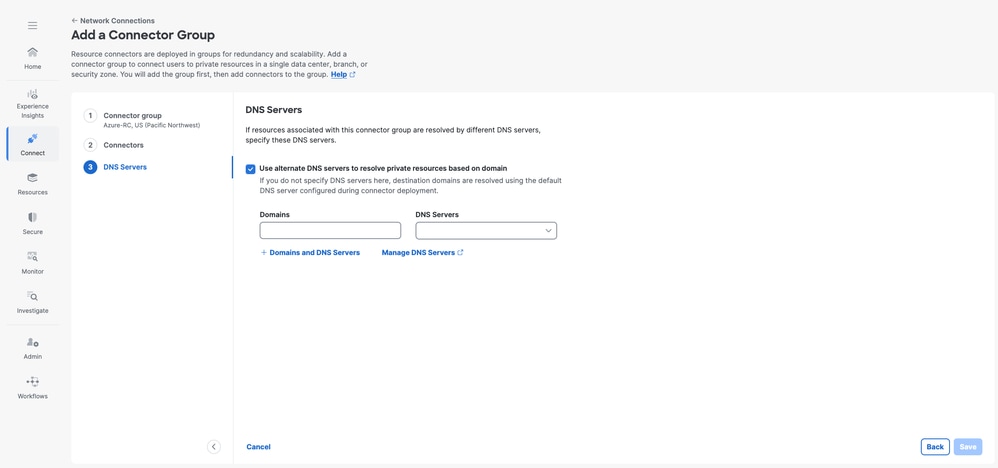

- Utilisez l'option

DNS Servers pour résoudre des domaines spécifiques via des serveurs DNS dédiés. Il s'agit d'une pratique recommandée pour les entreprises possédant plusieurs domaines internes.

- Cliquer

Save

Accès sécurisé - Configuration du connecteur de ressources

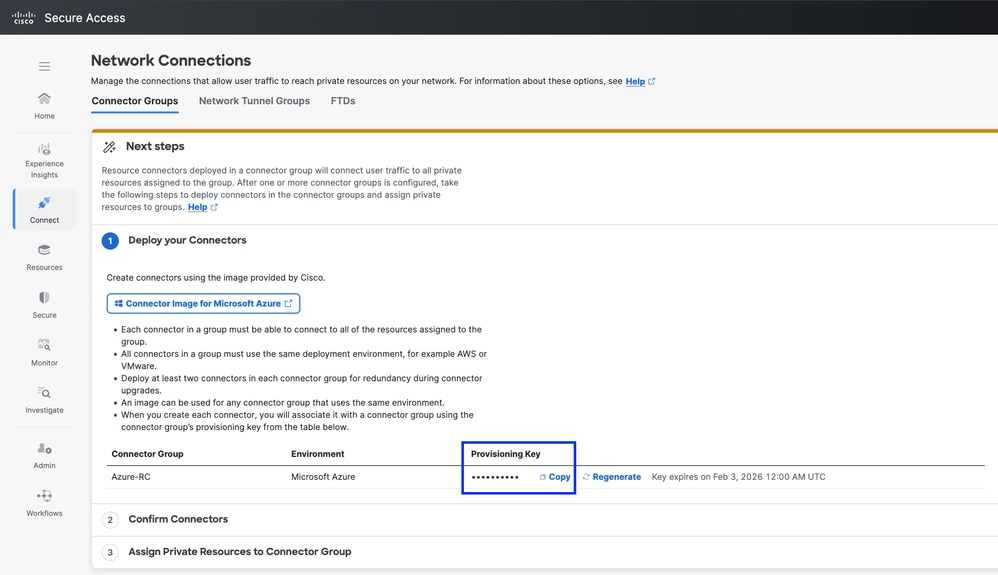

- À ce stade, assurez-vous que vous copiez le

Provisioning Key. Vous en aurez besoin ultérieurement dans Azure lors du déploiement de Resource Connector pour activer l'inscription auprès de votre locataire d'accès sécurisé.

Accès sécurisé - Configuration du connecteur de ressources

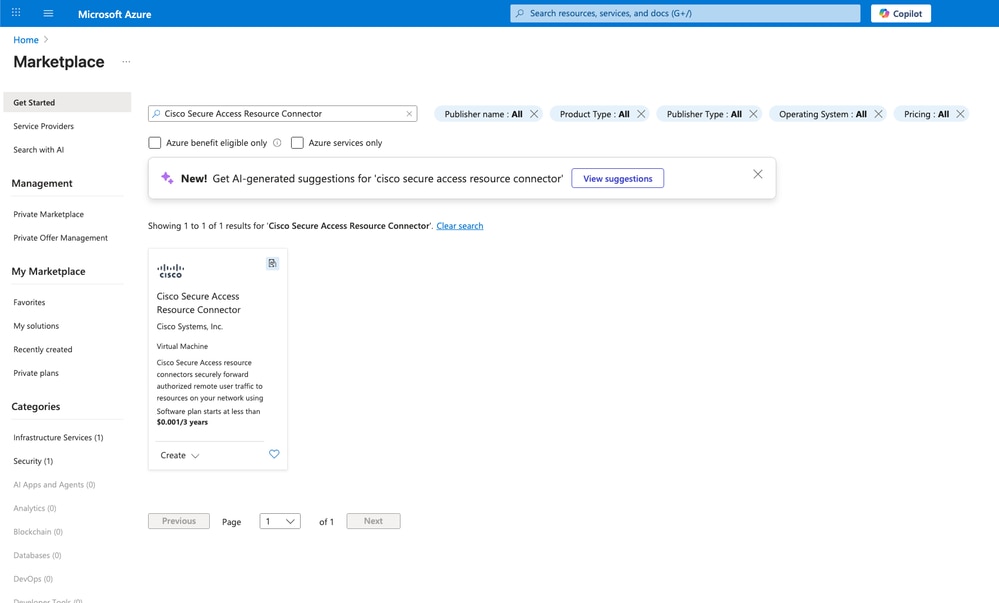

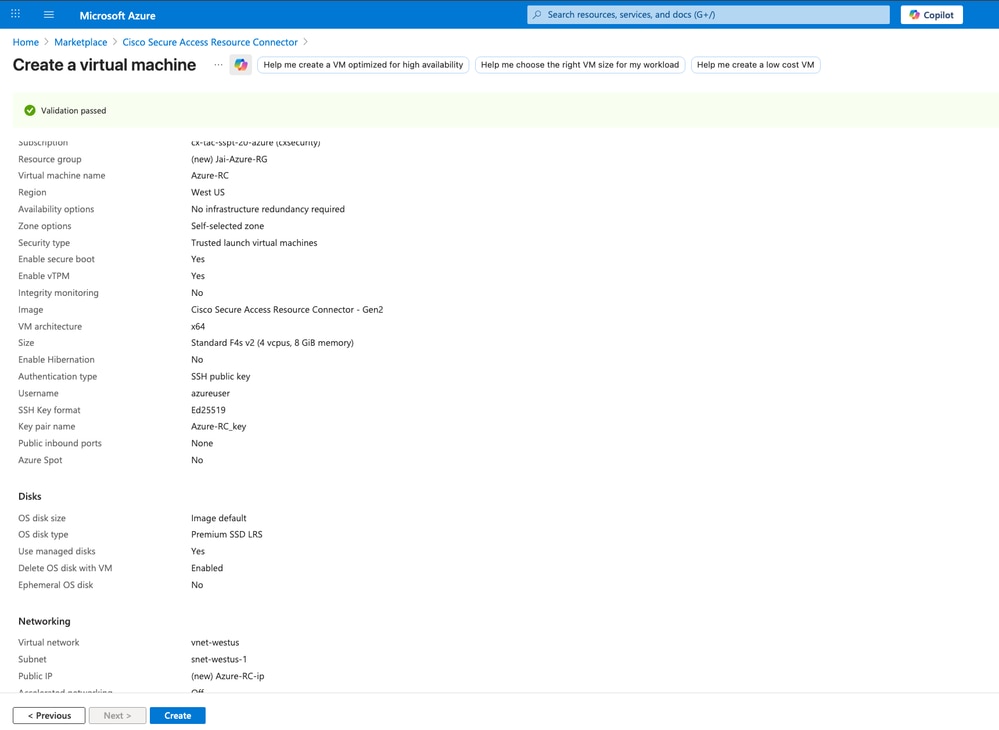

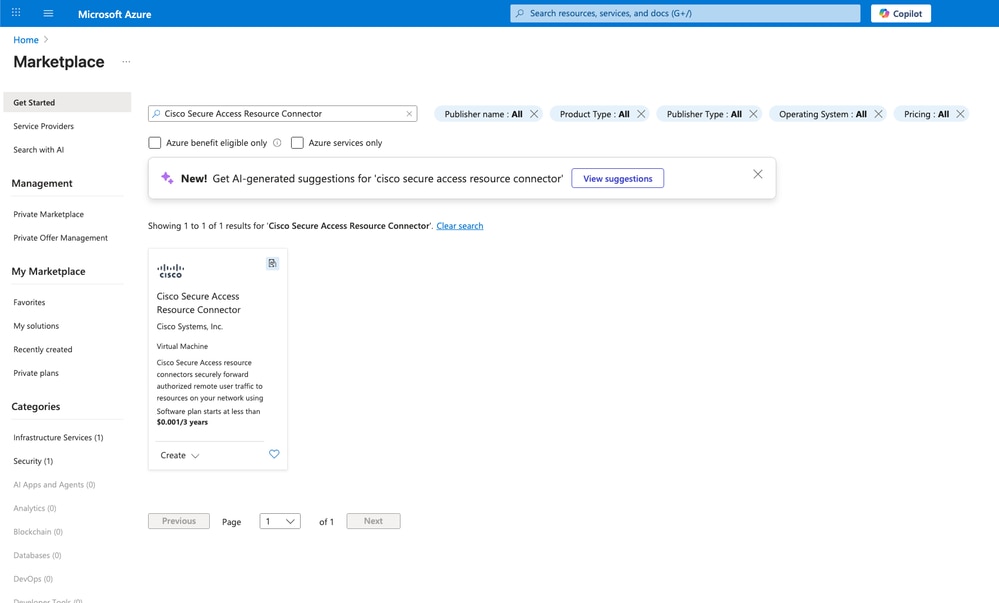

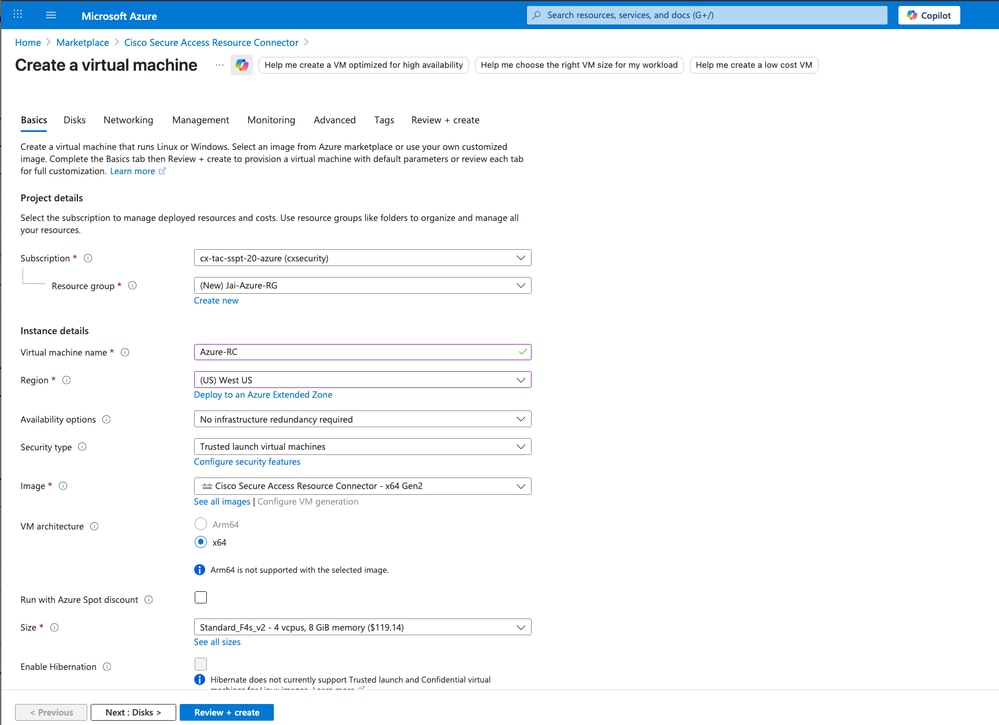

Configurations dans Azure

Accédez au portail Azure, puis à Microsoft Azure Marketplace et recherchez l'image Cisco Secure Access Resource Connector :

Accès sécurisé - Création du connecteur de ressources sur Azure

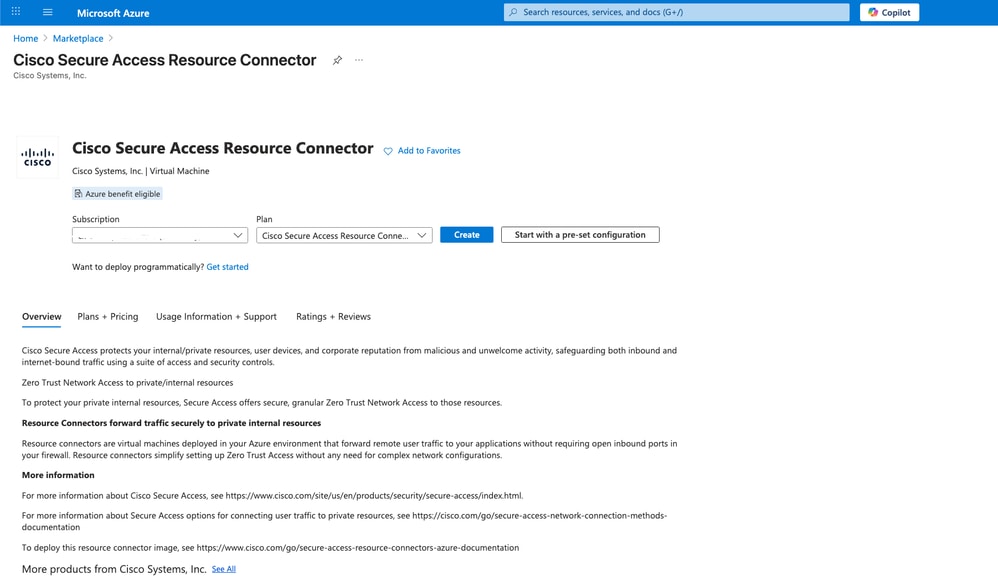

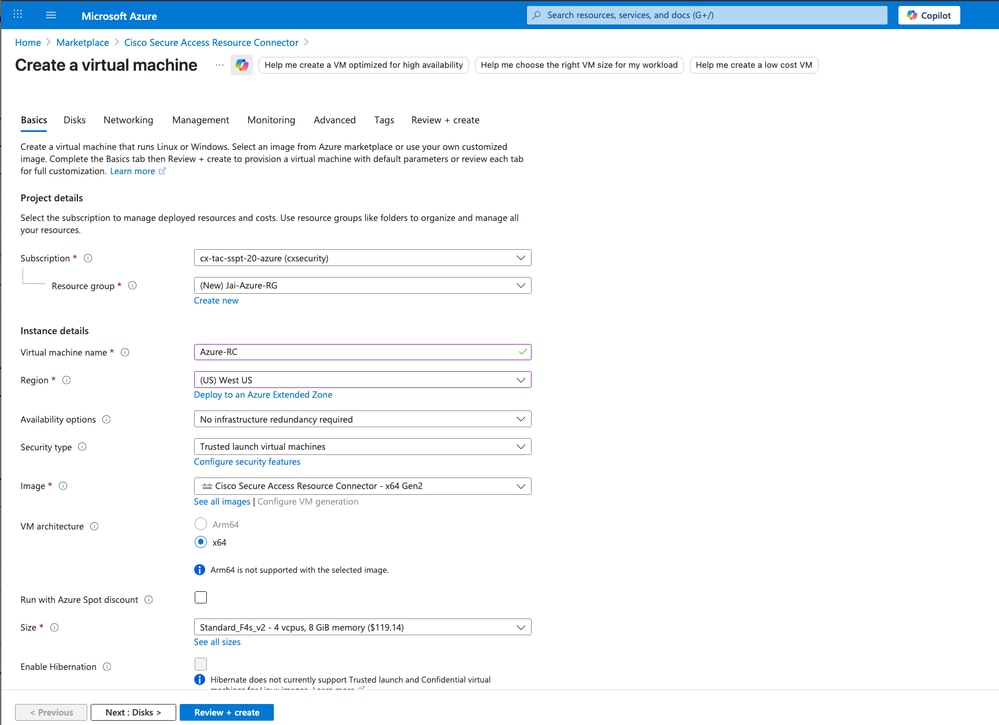

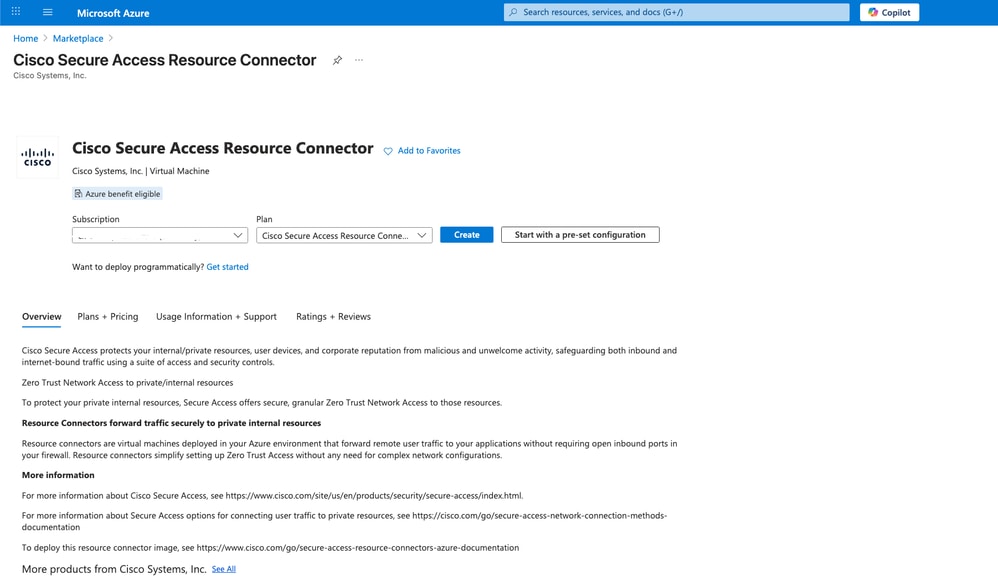

- Sélectionnez le

Subscription approprié, puis Plan cliquez sur Create

Accès sécurisé - Création du connecteur de ressources sur Azure

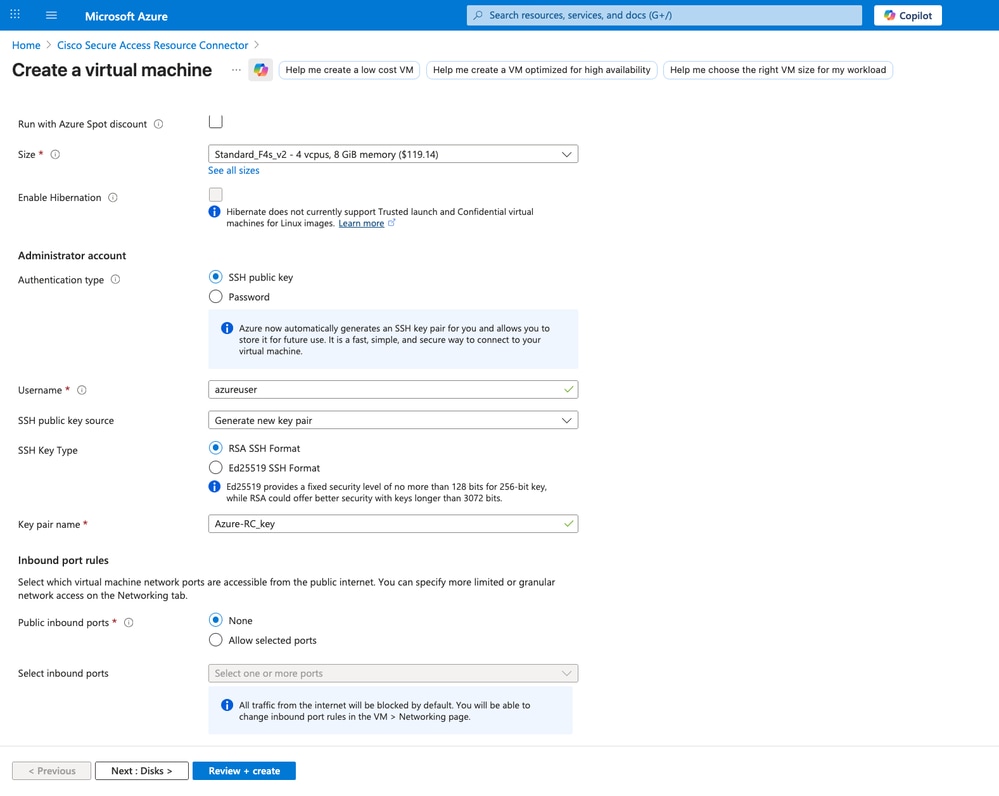

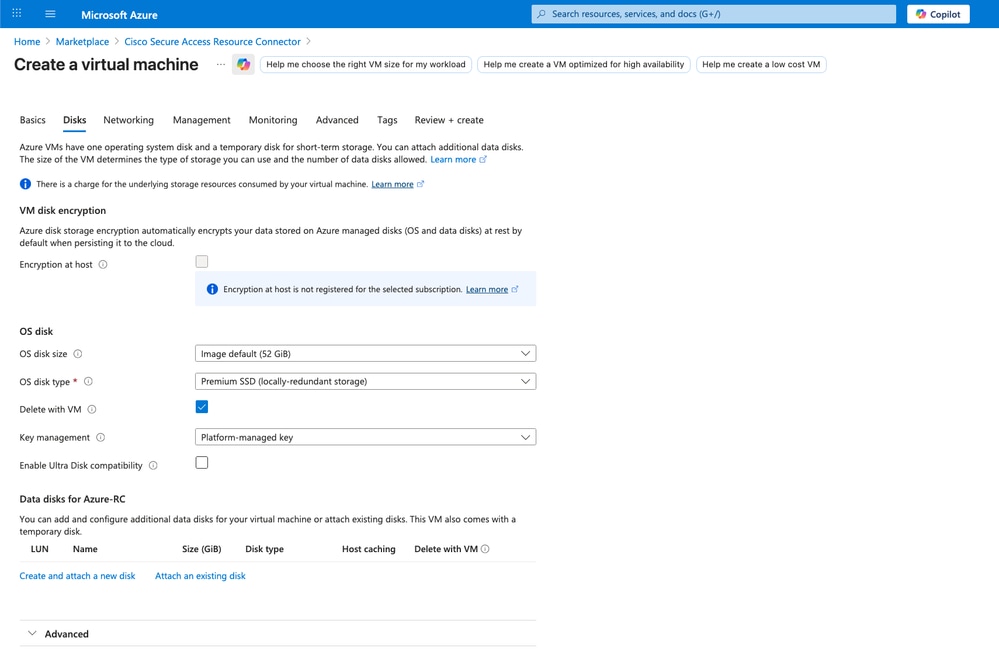

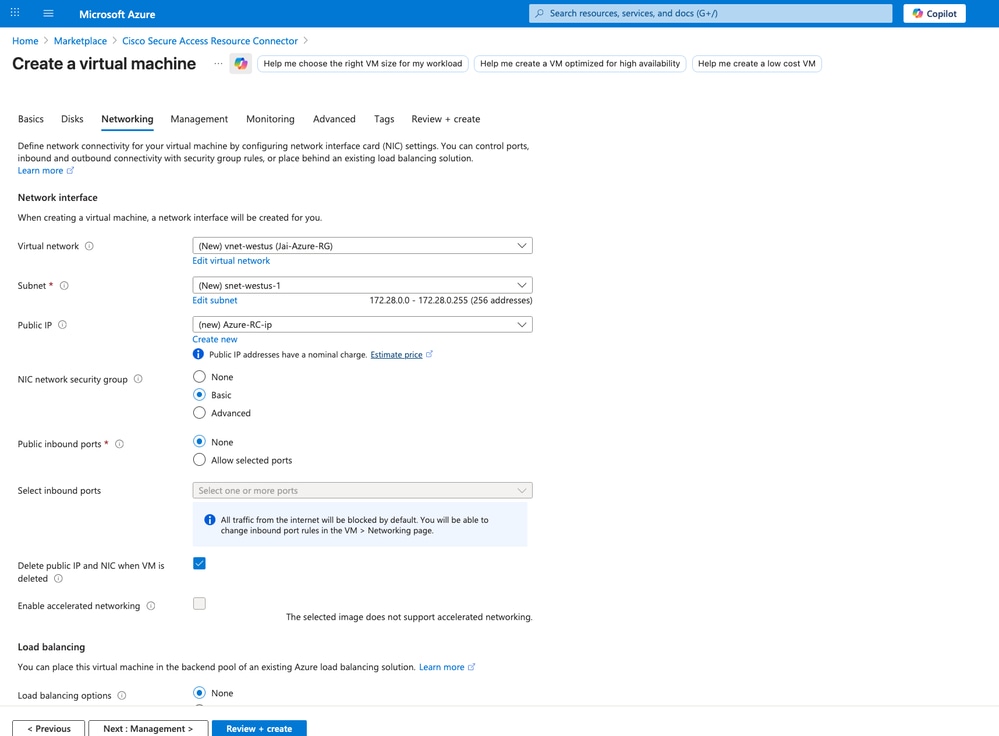

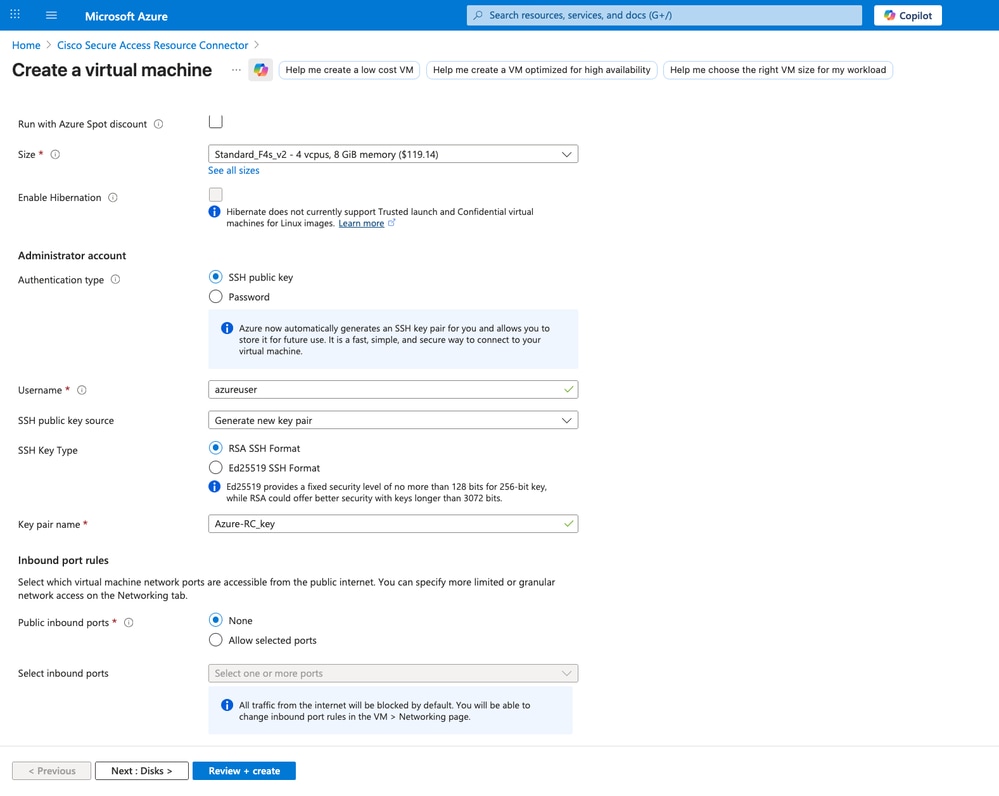

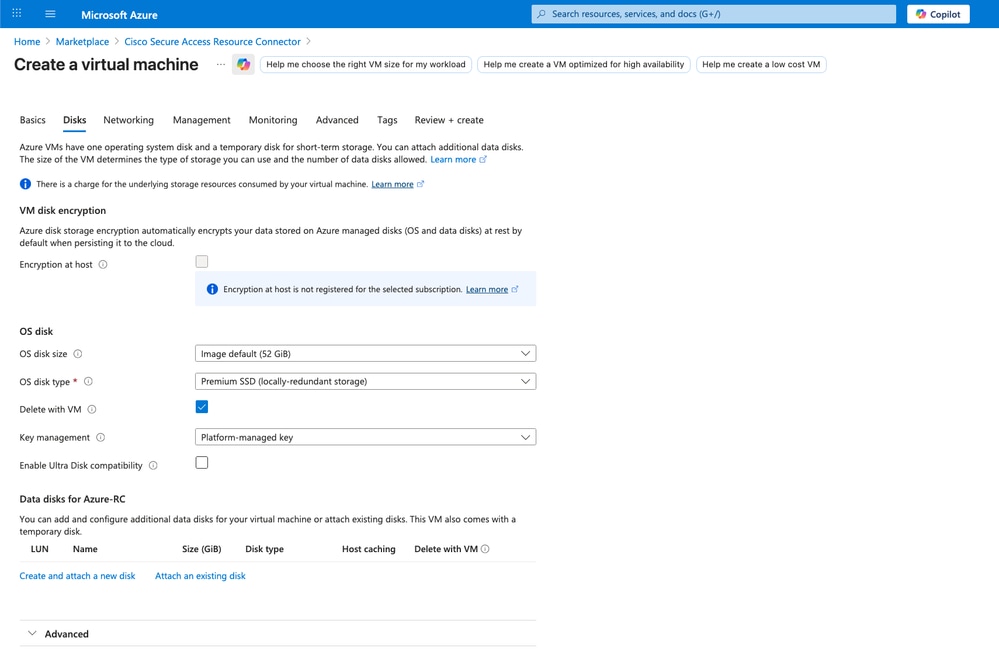

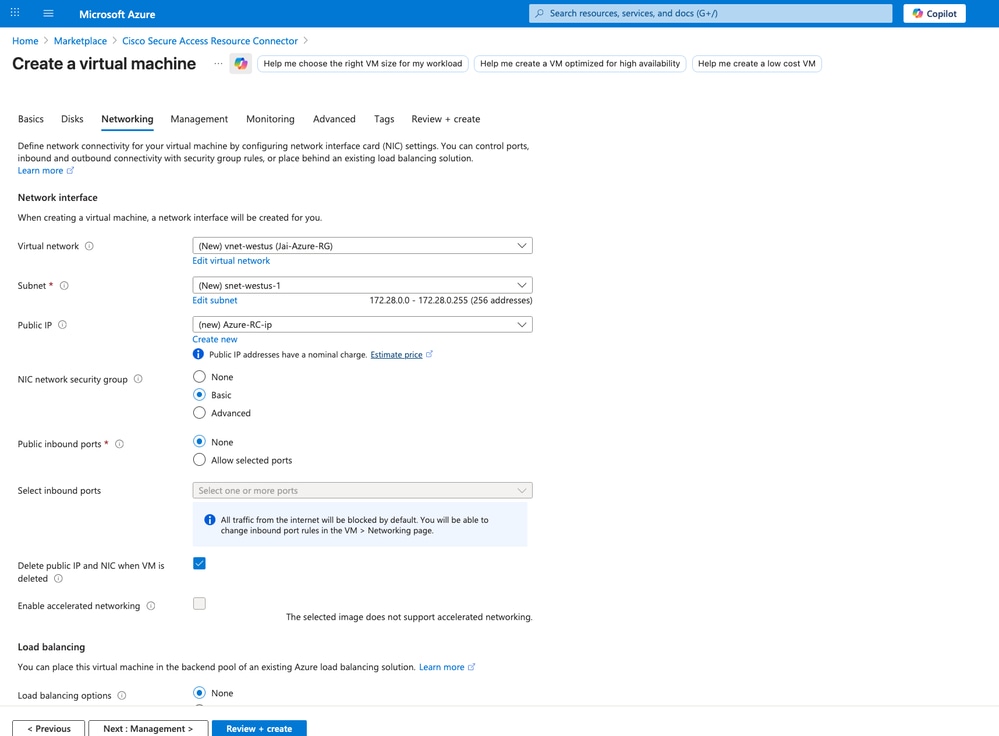

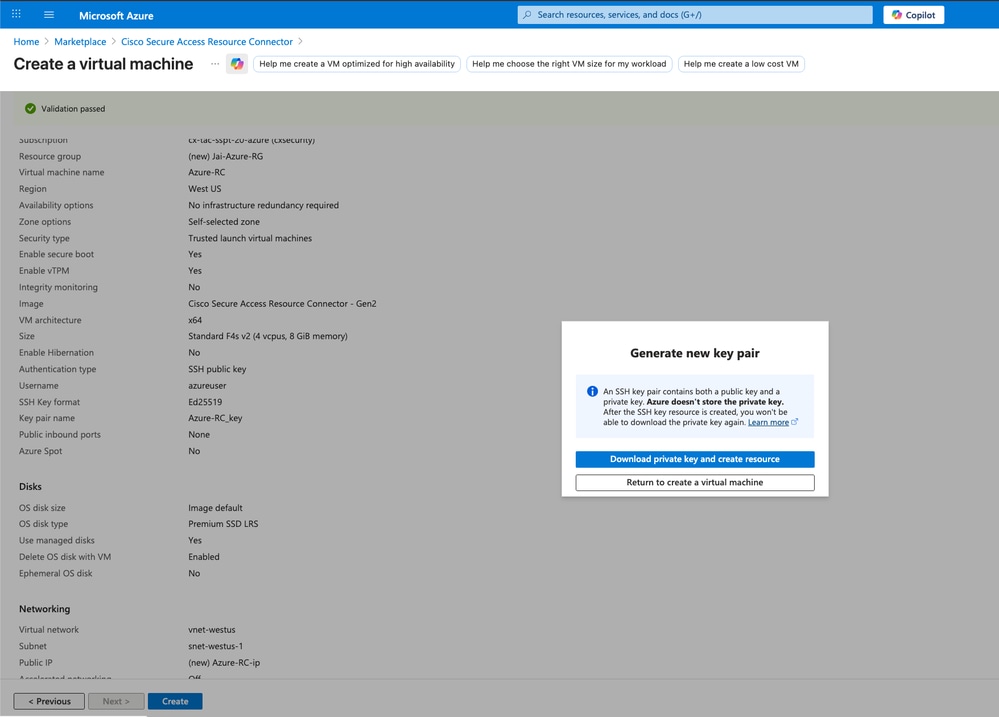

- Vérifiez la configuration de

Diskset de la clé publique Networking SSH

Mise en garde : Ne perdez pas la clé SSH privée ; sinon, vous ne pouvez pas accéder à l'interface de ligne de commande RC et devez la redéployer pour le dépannage.

Accès sécurisé - Création du connecteur de ressources sur Azure

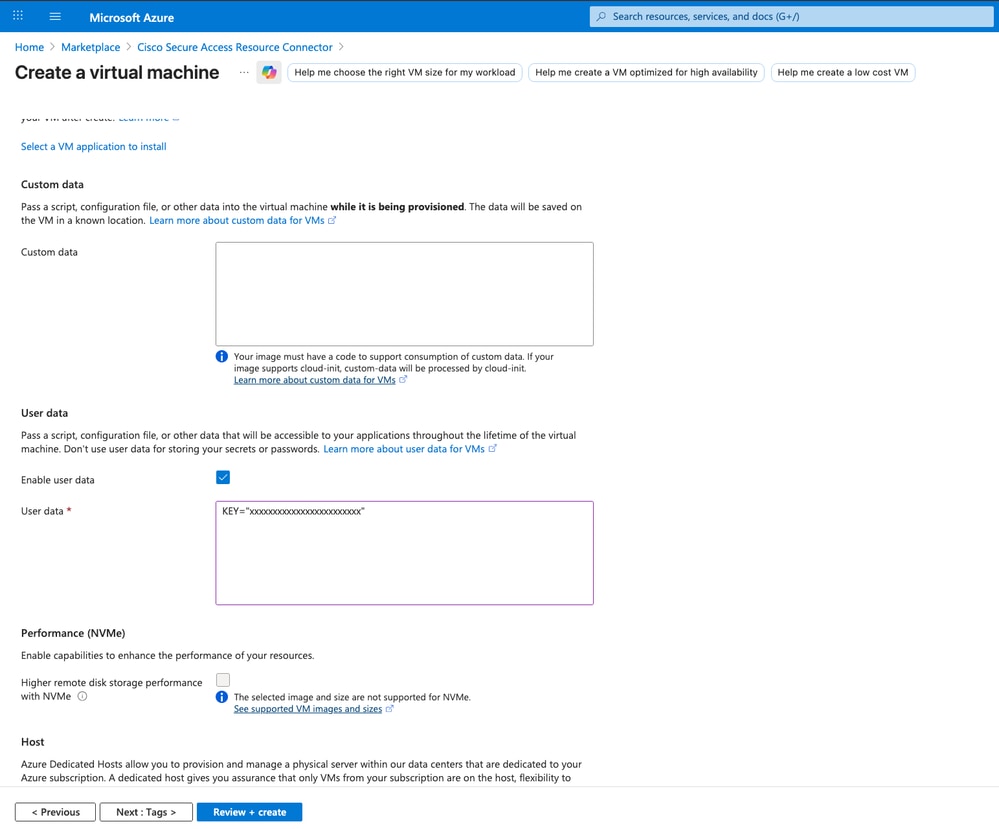

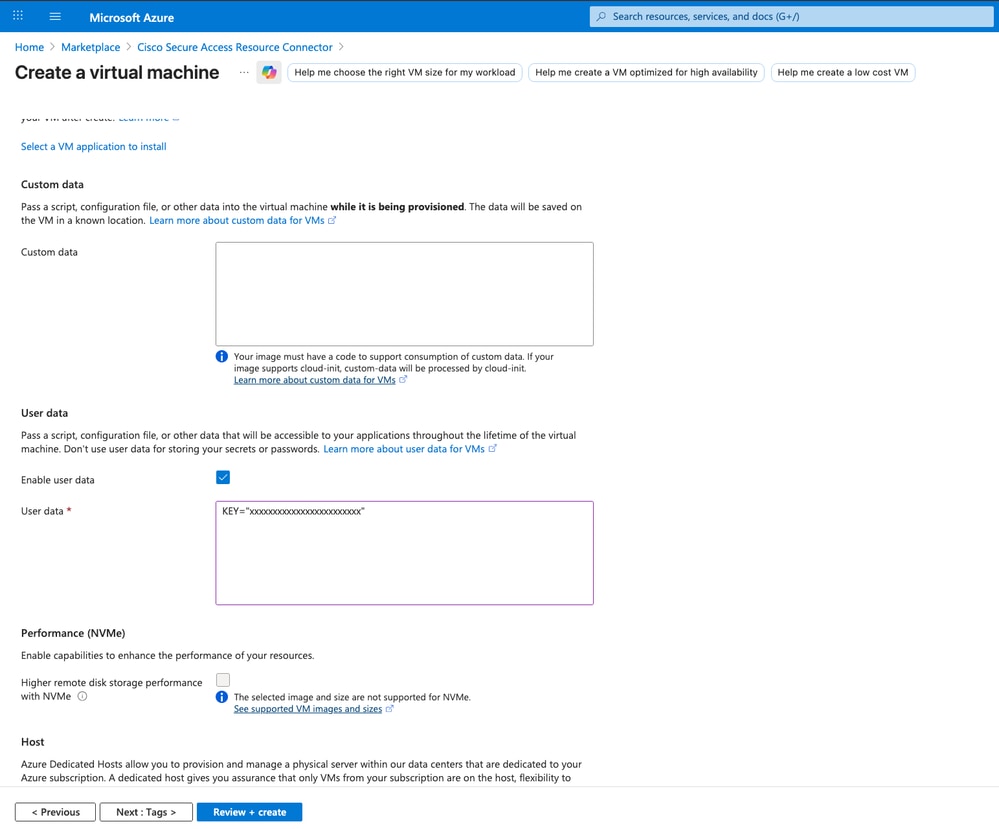

- Collez la copie

Provisioning Key de Cisco Secure Access dans leUser datachamp

KEY=XXXXXXXXXXXXXXXXXXXXX

Accès sécurisé - Création du connecteur de ressources sur Azure

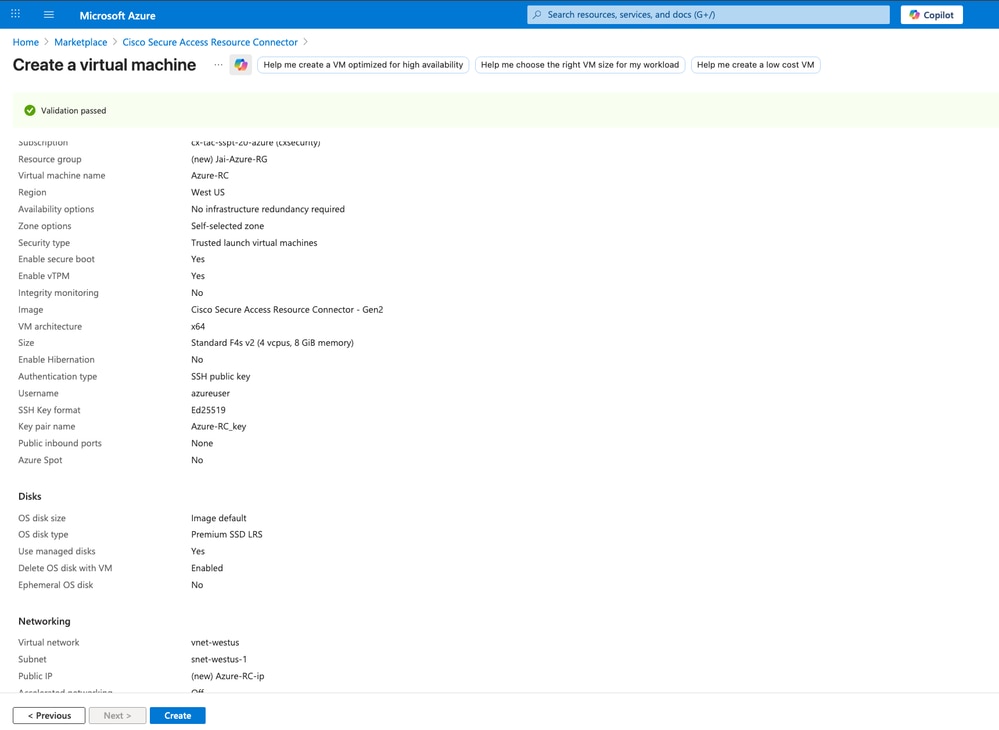

- Vérifiez et cliquez sur

Createafin de poursuivre la création de votre Resource Connector

Accès sécurisé - Création du connecteur de ressources sur Azure

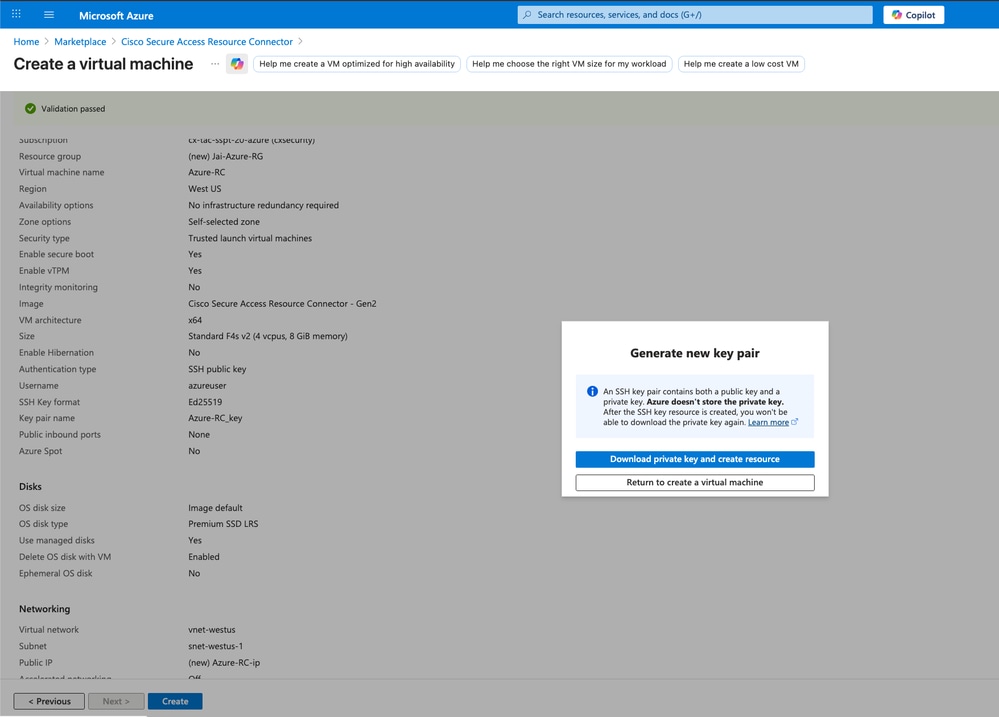

- Une fois que vous avez cliqué sur

Create, une option de téléchargement de la clé privée apparaît. Cliquez sur Download private key and create resource

Accès sécurisé - Création du connecteur de ressources sur Azure

Mise en garde : Ne perdez pas la clé SSH privée ; sinon, vous ne pouvez pas accéder à l'interface de ligne de commande RC et devez la redéployer pour le dépannage.

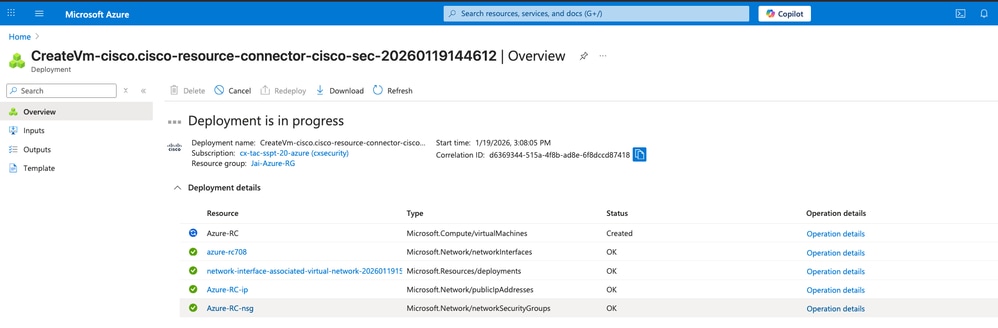

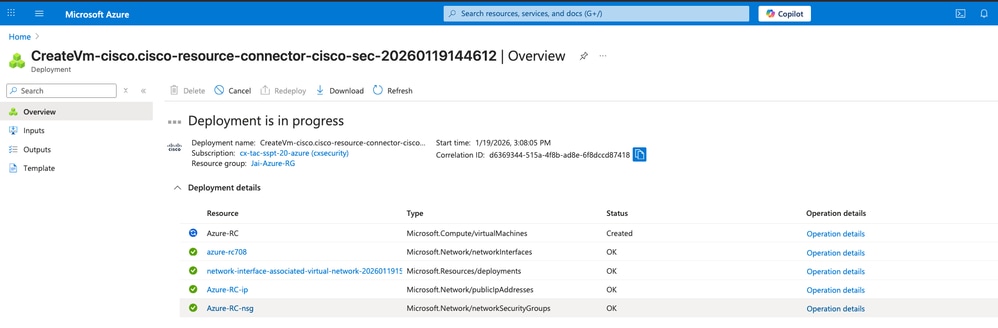

- Après cela, vous pouvez voir la progression de votre

Resource Connector

Accès sécurisé - Déploiement du connecteur de ressources sur Azure

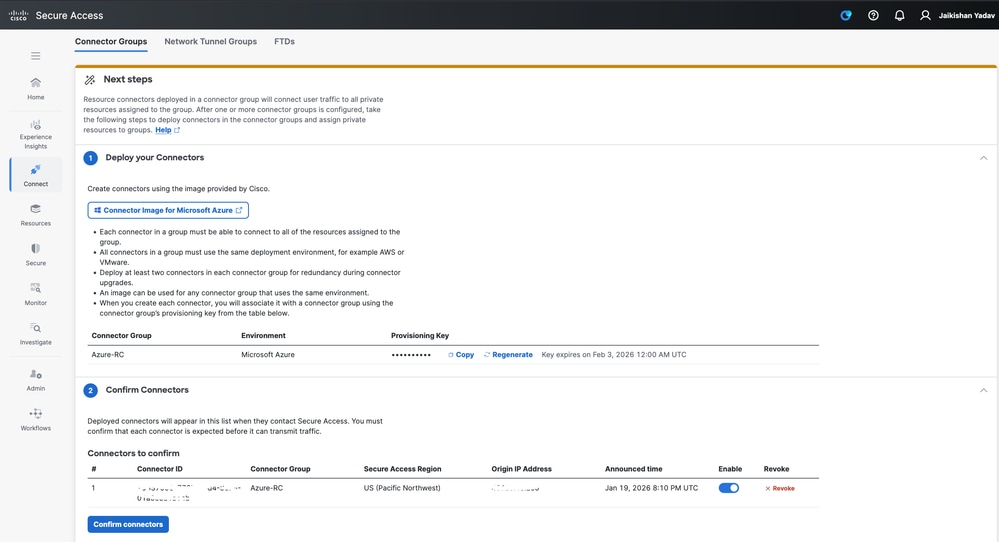

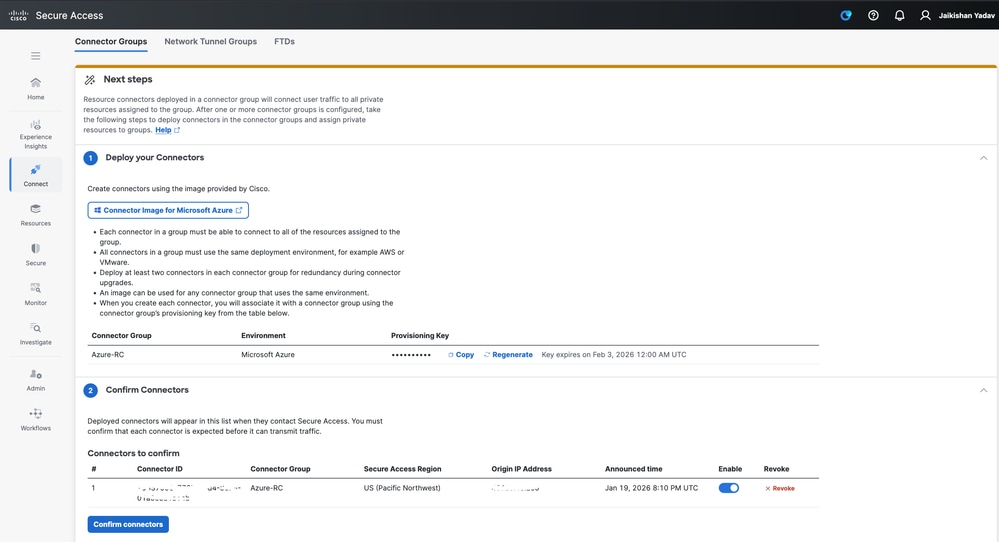

- Accédez ensuite à Secure Access Dashboard afin de confirmer la connexion et le déploiement réussi

Resource Connector dans votre locataire Secure Access

- Cliquez sur

Connect > Network Connections > Connector Groups

- Sous l'option 2 Confirm Connectors, cliquez sur

Confirm Connectorspour mettre fin au déploiement

Accès sécurisé - Confirmation du connecteur de ressource

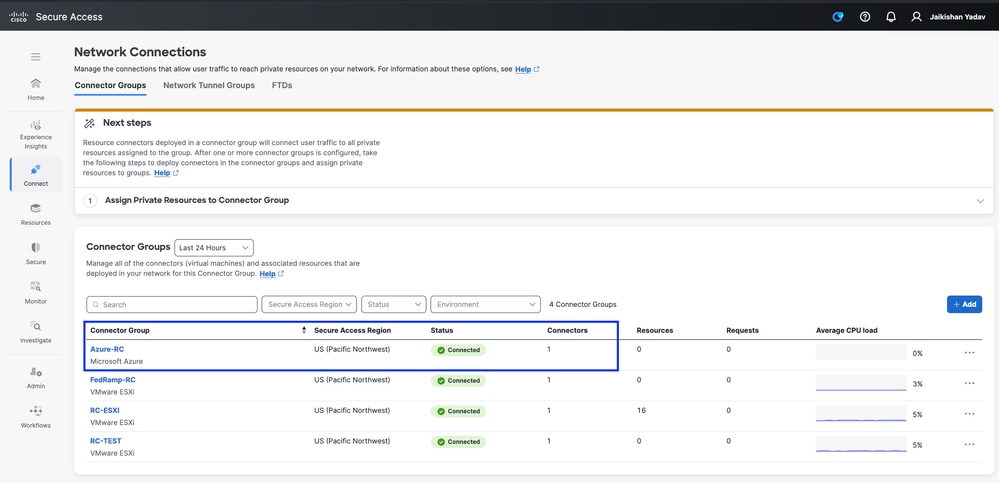

Vous pouvez maintenant voir votre nouveau connecteur de ressources déployé et connecté dans votre locataire d'accès sécurisé :

Accès sécurisé - Connecteur de ressources

Vérifier

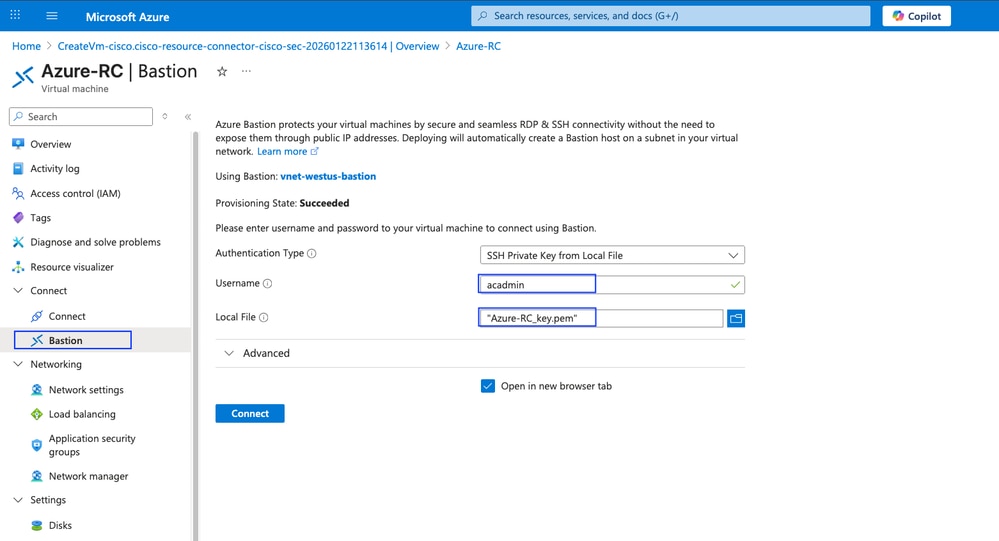

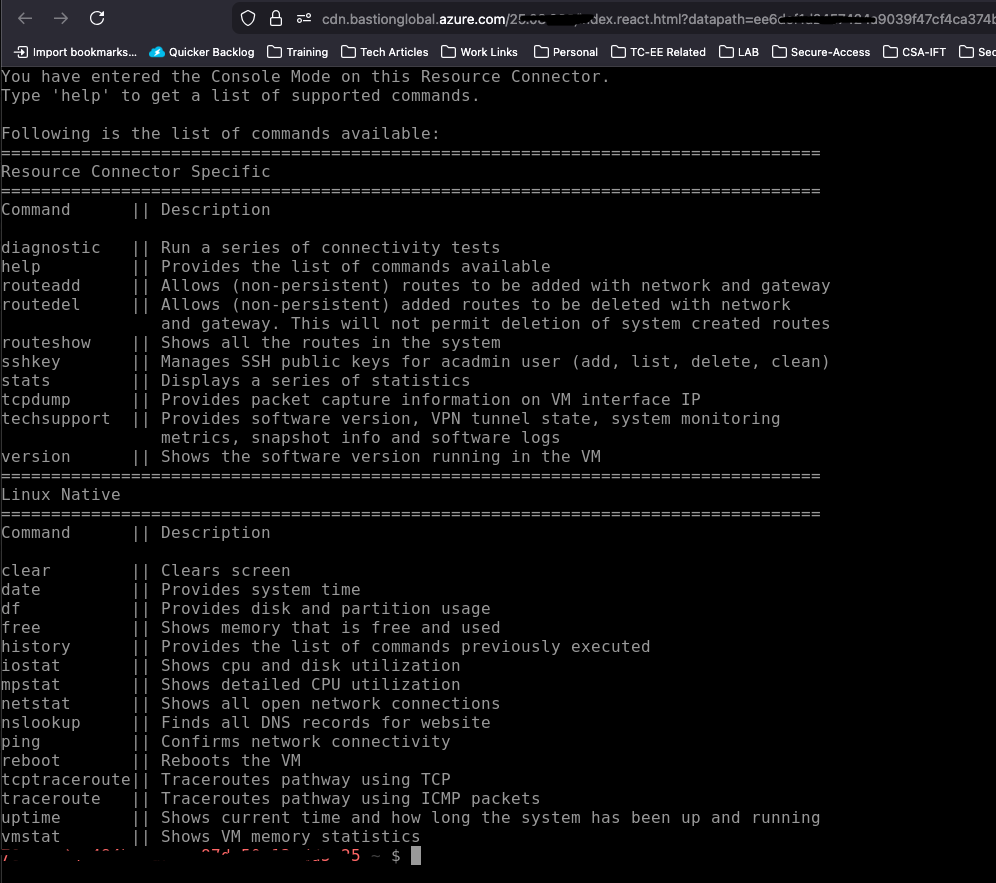

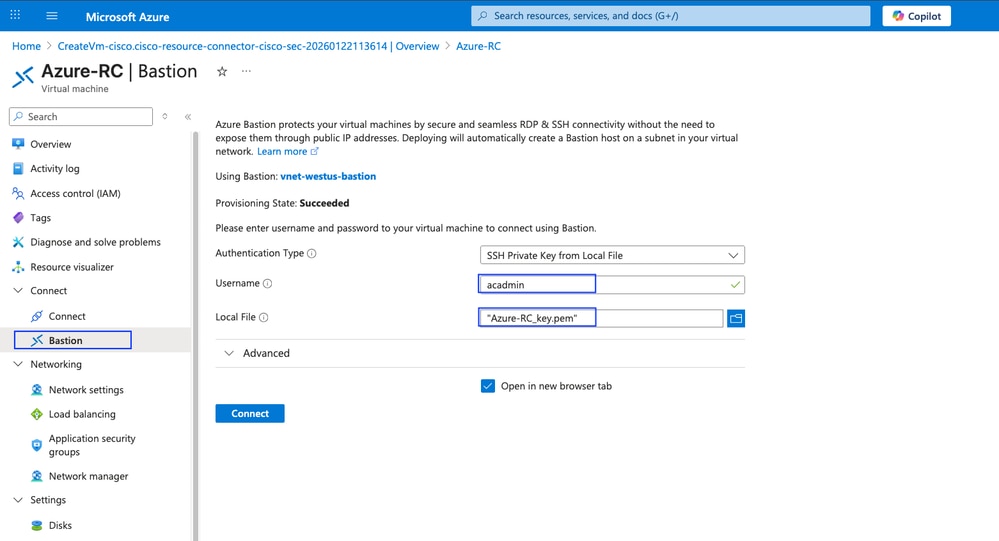

Accès depuis l'interface de ligne de commande intégrée Bastion

Dans Azure, accédez à votre connecteur de ressources et cliquez sur Bastion:

Authentication Type: Choisir SSH Private key from Local FileUsername: Vous devez utiliser acadminLocal File: Sélectionnez le private key téléchargé précédemment

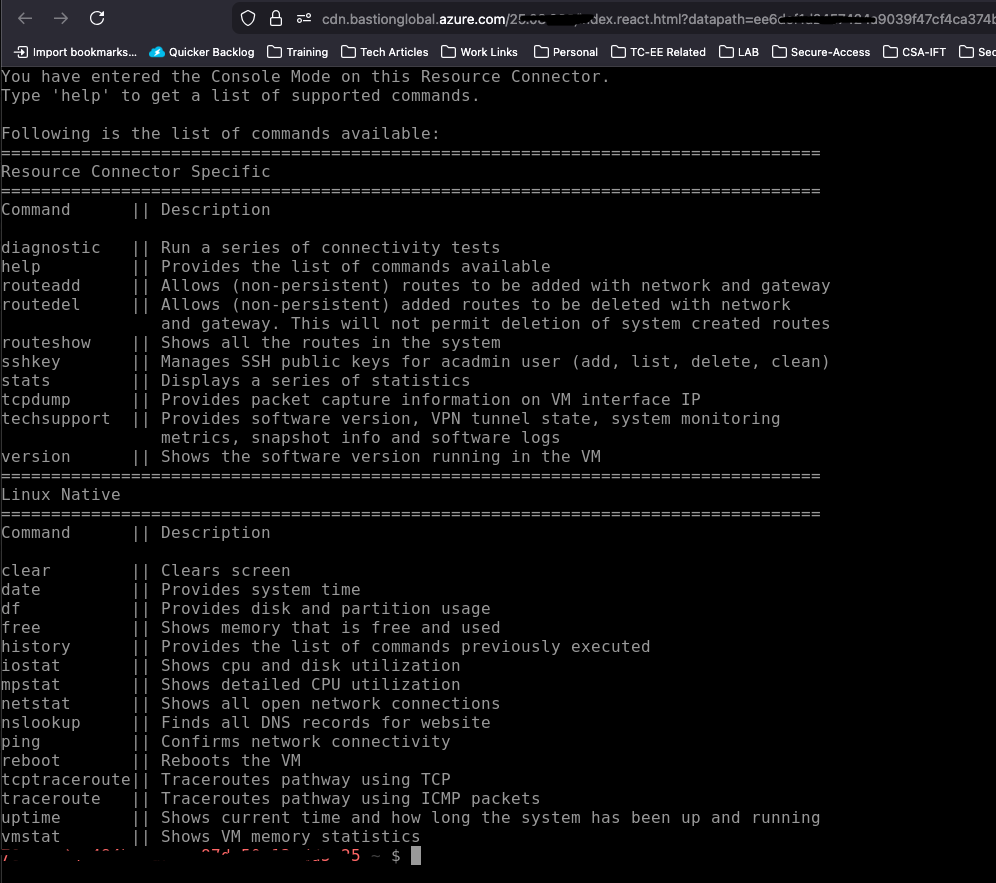

Accès sécurisé : accès à la ligne de commande du connecteur de ressources

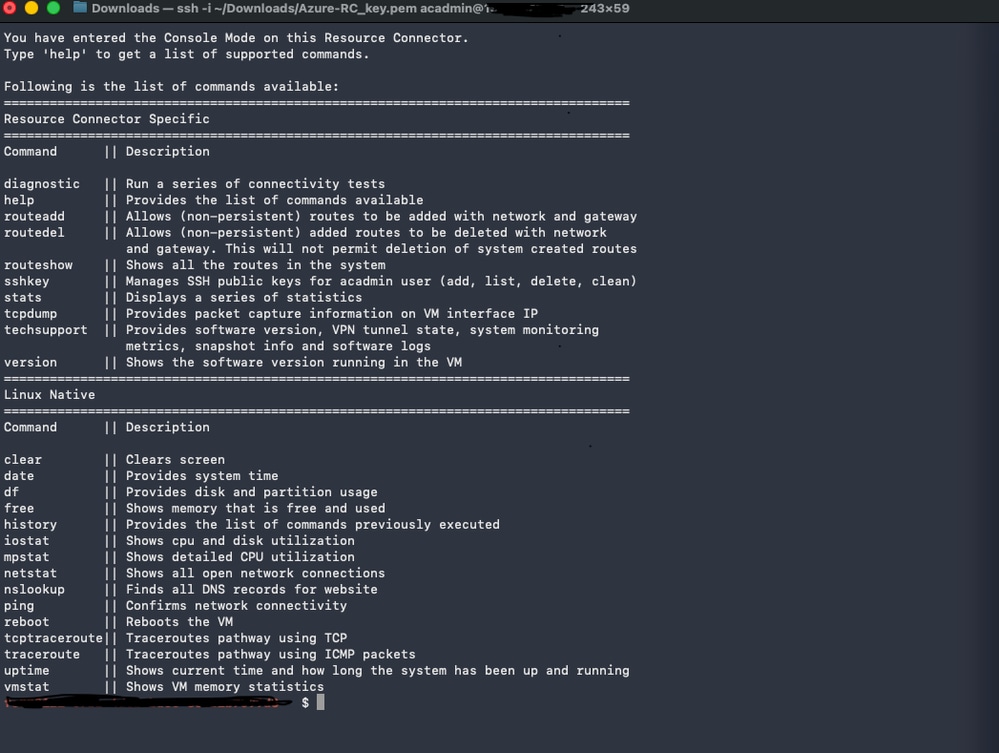

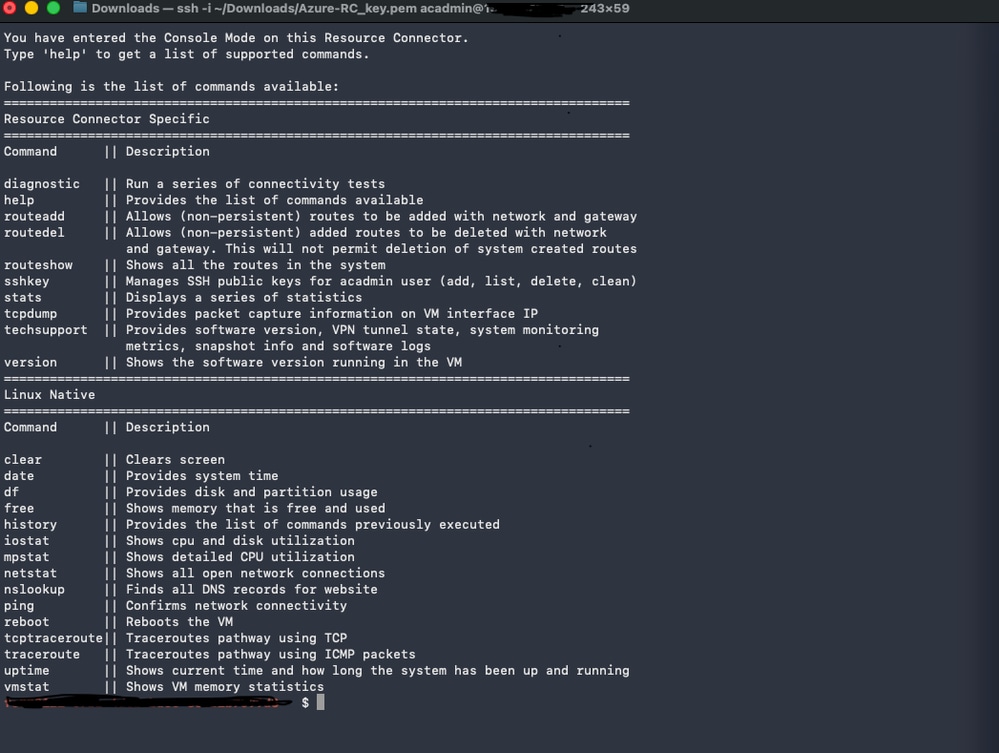

Accès à RC à partir du terminal MAC-OS

Ouvrez le terminal et utilisez ssh -i <chemin-fichier-clé-privée> acadmin@x.x.x.x.x afin de connecter à votre connecteur de ressources.

Accès sécurisé : accès à la ligne de commande du connecteur de ressources

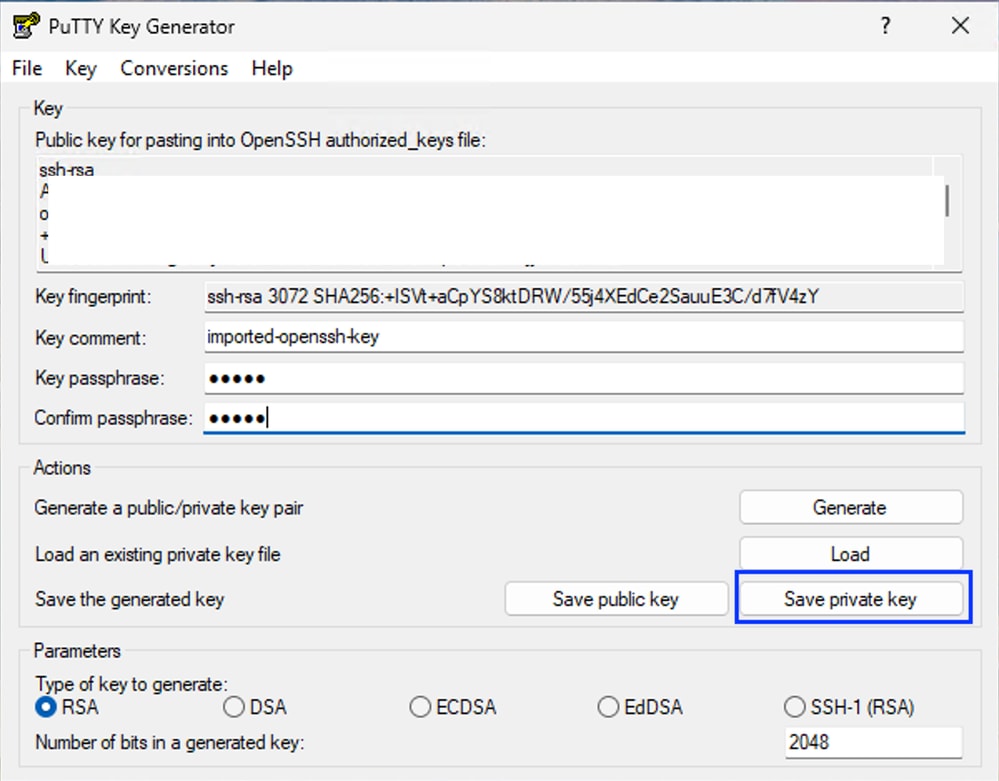

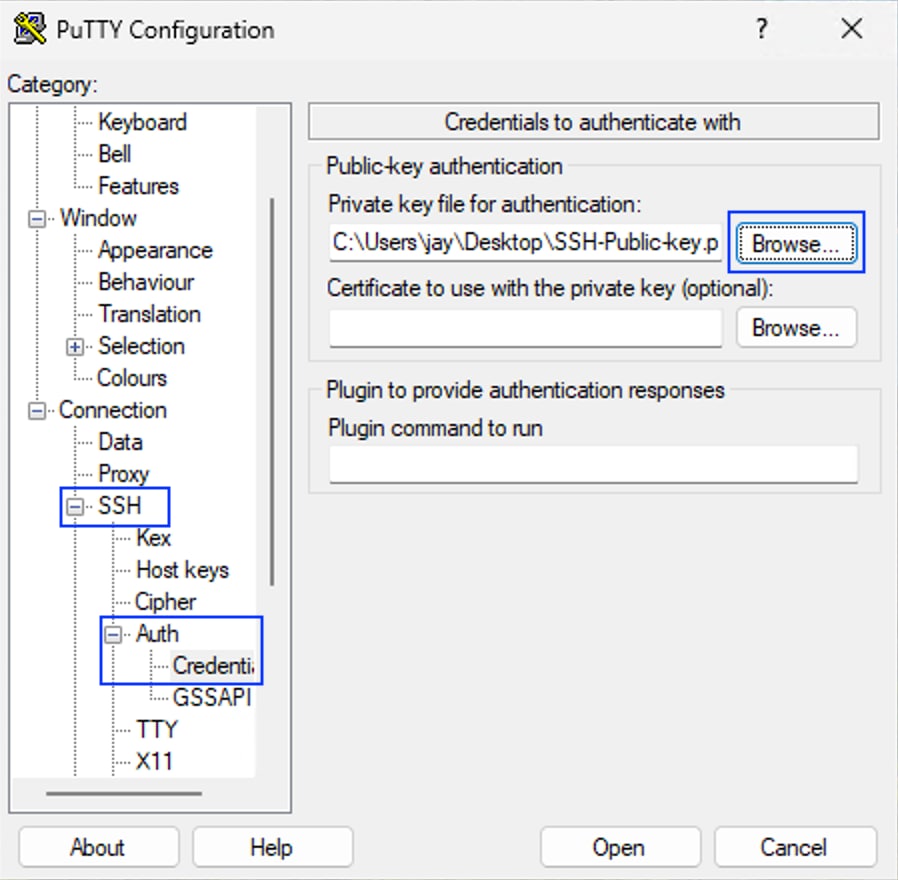

Accès à partir de Windows - Putty

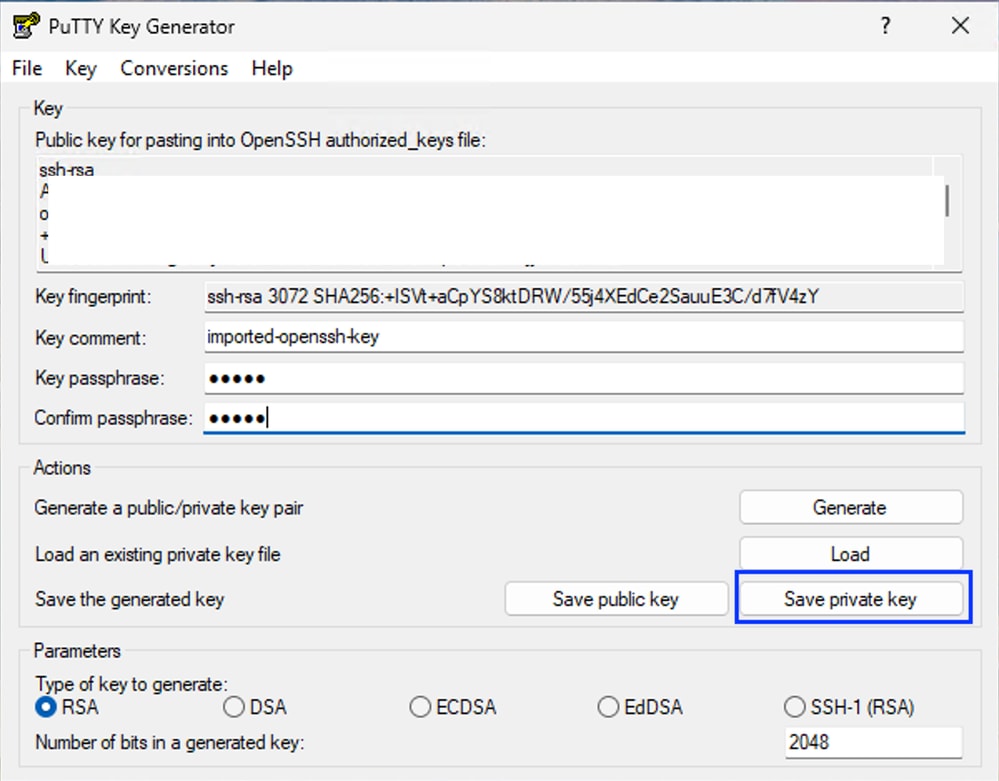

Afin d'utiliser la clé privée, vous devez convertir le SSH private key de à formart.pemen .ppk utilisant Puttygen:

- Enregistrez la clé privée au format .ppk

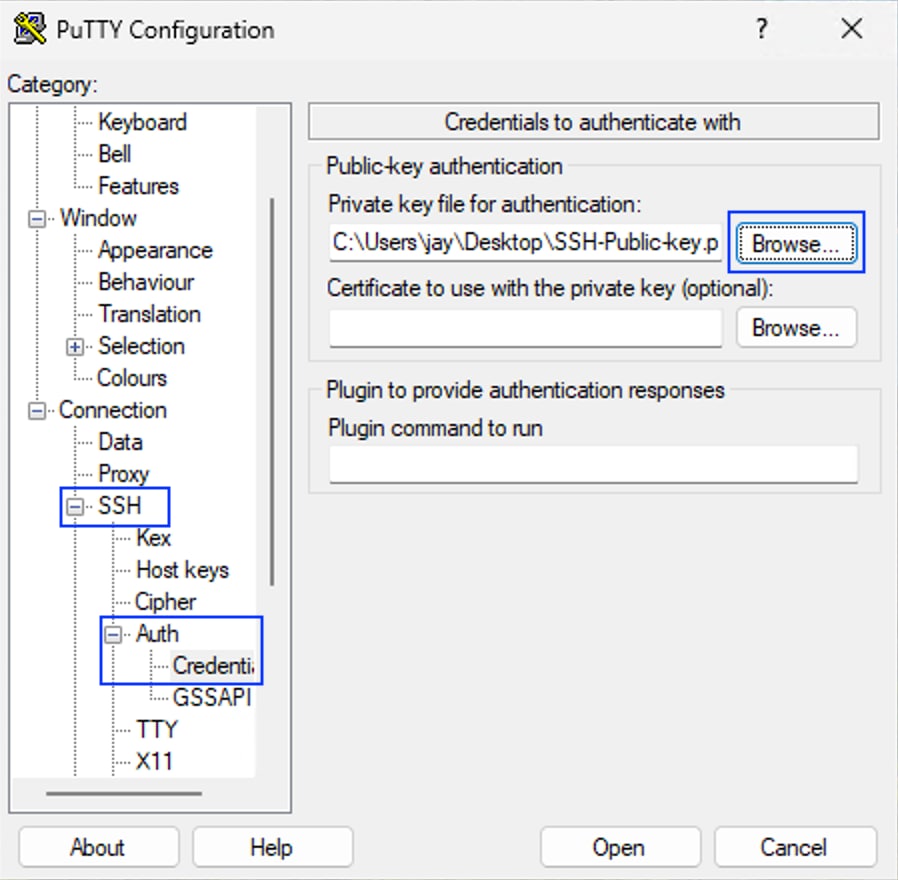

- Lancez l'application putty, accédez à

SSH > Auth > Credentials et parcourez votre SSH private key dans .ppk format

- Accédez à

Sessionl'adresse IP du connecteur de ressources et cliquez sur Open

Conseil : username (nom d’utilisateur) : acadmin phrase de passe : la phrase de passe configurée lors de la conversion de la clé privée du format .pem au format .ppk

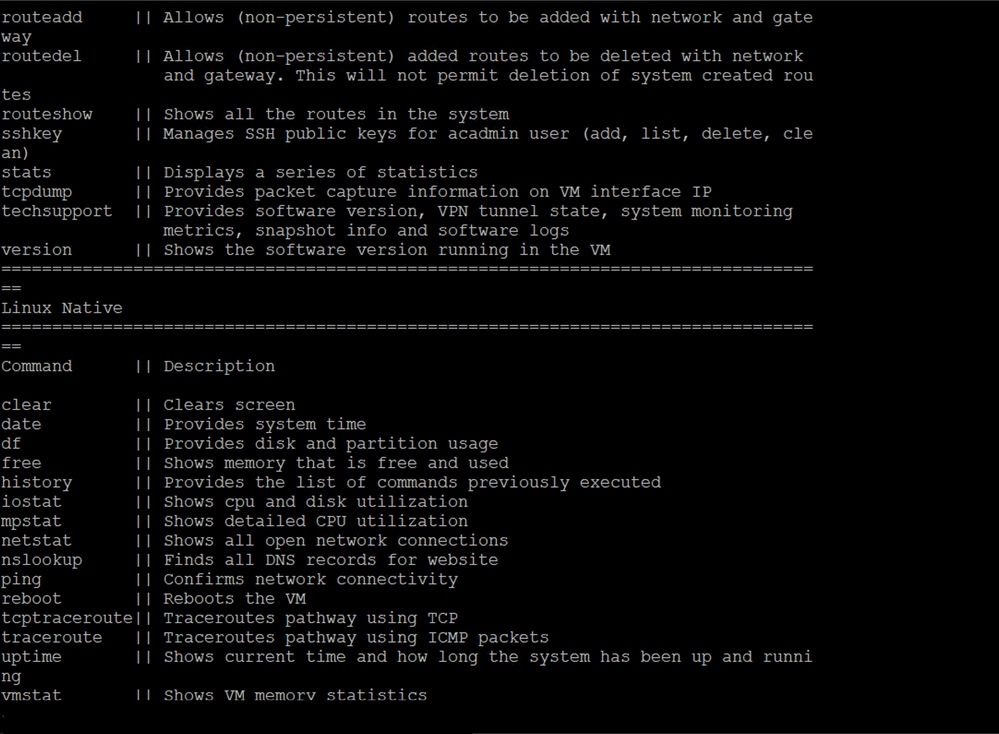

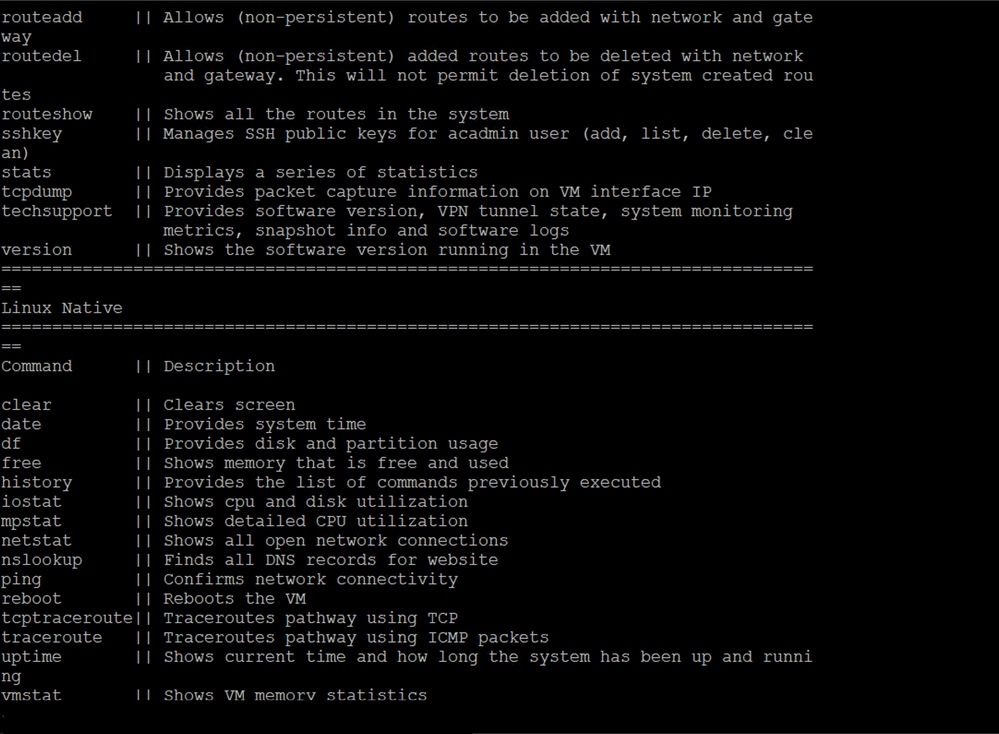

Dépannage

Afin d'accéder à la commande de dépannage, accédez à .

Mise en garde : Ne perdez pas la clé SSH privée ; sinon, vous ne pouvez pas accéder à l'interface de ligne de commande RC et devez la redéployer pour le dépannage.

Informations connexes

Commentaires

Commentaires