Configurer l'analyseur de port commuté sur ACI

Table des matières

Introduction

Ce document décrit comment configurer l'analyseur de port commuté (SPAN) sur les versions 5.x et 6.x de l'infrastructure axée sur les applications (ACI) de Cisco.

Informations générales

En général, il existe trois types de SPAN. Local SPAN, Remote SPAN (RSPAN) et Encapsulated Remote SPAN (ERSPAN). Les différences entre ces SPAN sont principalement la destination des paquets de copie. L'ACI Cisco prend en charge les fonctionnalités SPAN et ERSPAN locales.

Remarque : Ce document suppose que les lecteurs connaissent déjà la fonctionnalité SPAN et les différences entre les fonctionnalités SPAN locale et ERSPAN.

Type SPAN dans l'ACI Cisco

L'ACI Cisco propose trois types de SPAN : Fabric SPAN, Tenant SPAN et Access SPAN. La différence entre chaque SPAN est la source des paquets de copie.

Comme mentionné précédemment,

Fabric SPANest de capturer les paquets qui entrent et sortent deinterfaces between Leaf and Spine switches.Access SPANest de capturer les paquets qui entrent et sortent deinterfaces between Leaf switches and external devices.Tenant SPANest de capturer les paquets qui entrent et sortent deEndPoint Group (EPG) on ACI Leaf switches.

SPAN to CPUest de capturer les paquets qui entrent et sortent deinterfaces between Leaf switches and external devices(à partir de la version 6.2).

Ce nom SPAN correspond à l'emplacement à configurer sur l'interface utilisateur graphique de l'ACI Cisco.

- La fonctionnalité SPAN du fabric est configurée sous

Fabric > Fabric Policies - Access SPAN est configuré sous

Fabric > Access Policies - La fonctionnalité SPAN vers CPU est configurée sous

Fabric > Access Policies - La fonctionnalité SPAN du locataire est configurée sous

Tenants > {each tenant}

En ce qui concerne la destination de chaque SPAN, seul Access SPAN est capable des deux Local SPAN et ERSPAN. Les deux autres SPAN (Fabric et Tenant) sont uniquement capables de ERSPAN.

Limites et lignes directrices

Veuillez consulter le Guide de dépannage Cisco APIC Limitations & Guidelines. Il est mentionné dans la Troubleshooting Tools and Methodology > Using SPAN.

Configuration

Cette section présente de brefs exemples relatifs à la configuration de chaque type de SPAN. Il existe des exemples spécifiques de sélection du type d’étendue dans la section suivante.

La configuration SPAN est également décrite dans le Guide de dépannage du contrôleur APIC Cisco : Outils et méthodologie de dépannage > Utilisation de la fonctionnalité SPAN.

SPAN d'accès (ERSPAN)

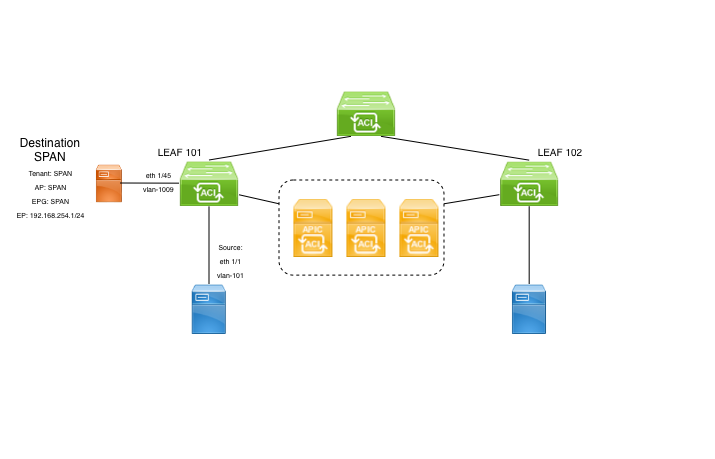

Exemple de topologie

Image 1: Exemple de topologie pour l'accès ERSPAN

Image 1: Exemple de topologie pour l'accès ERSPAN

Exemple de configuration

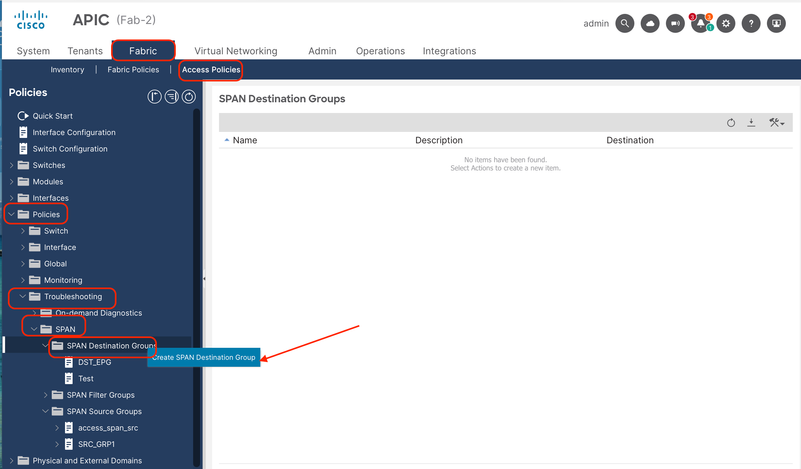

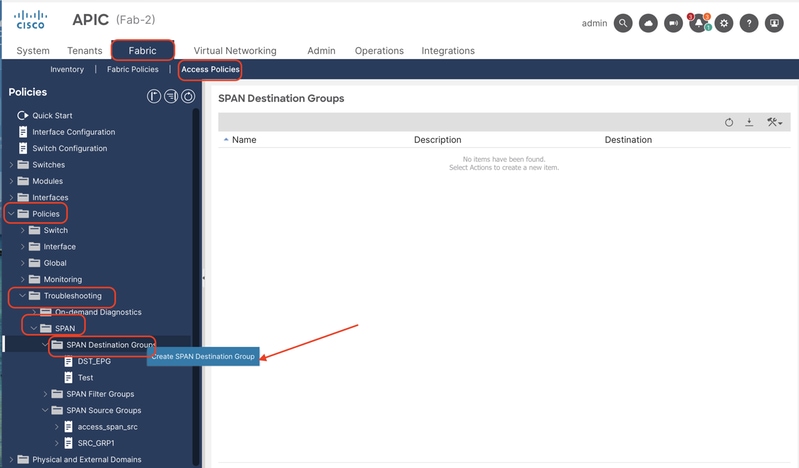

Accédez à Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Cliquez avec le bouton droit sur « Groupes de destinations SPAN » et sélectionnez l'option de création

SPAN Destination Group(DST_EPG).

Image 2: Chemin de création du groupe de destinations ERSPAN d’accès

Image 2: Chemin de création du groupe de destinations ERSPAN d’accès

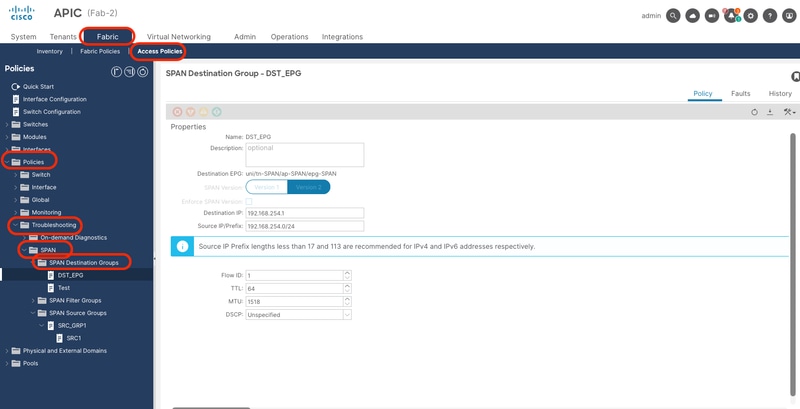

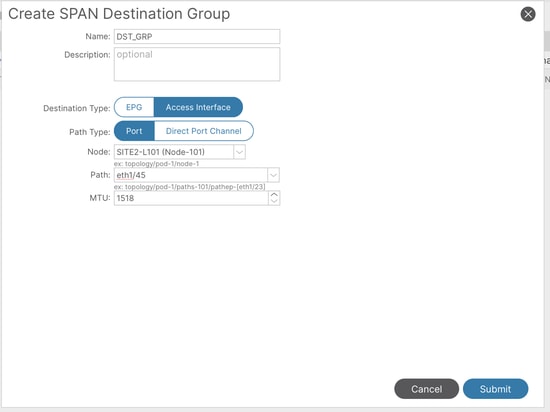

Renseignez les informations suivantes :

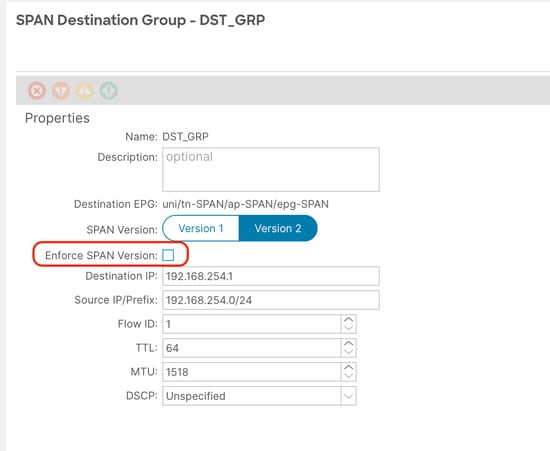

Image 3: Configuration d'un groupe de destinations ERSPAN d'accès

Image 3: Configuration d'un groupe de destinations ERSPAN d'accès

Where:

Type de destination : EPG (obligatoire pour être Access ERSPAN)

EPG de destination : Locataire/AP/EPG où le point de terminaison de destination est appris

Adresse IP de destination: IP du point d'extrémité de destination

Source IP : il peut s'agir de n'importe quelle adresse IP. Si le préfixe est utilisé, node-id du noeud source est utilisé pour les bits non définis. Par exemple, préfixe : 192.168.254.0/24 sur le noeud 101 => src IP 192.168.254.101

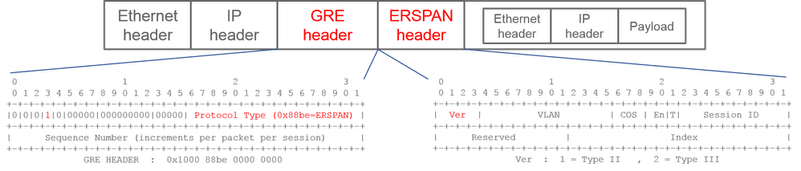

ID de flux : Par défaut défini sur 1, utile pour identifier le paquet par flux dans l'en-tête ERSPAN :

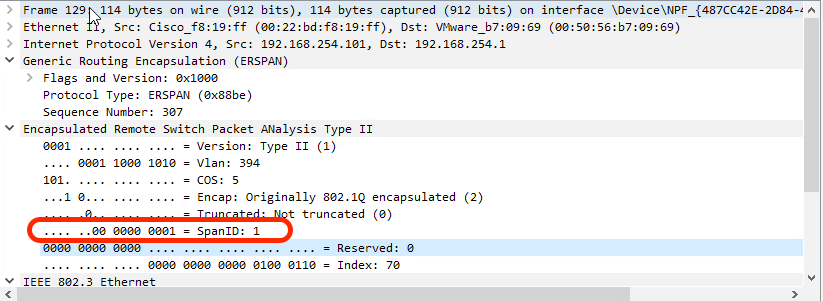

Image 4: Paquet dans Wireshark pour afficher l'ID de flux

Image 4: Paquet dans Wireshark pour afficher l'ID de flux

Conseil : Pour filtrer l'ID de flux, vous pouvez utiliser le filtre Wireshark suivant : erspan.spanid == <ID de flux>

- Créez

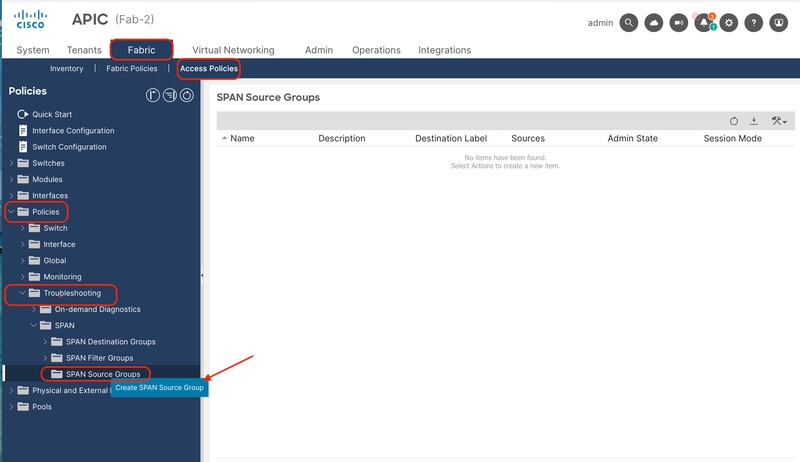

SPAN Source Group(SRC_GRP1), cliquez avec le bouton droit sur « Groupes sources SPAN » et sélectionnez « Créer des groupes sources SPAN » :

Image 5: Chemin de création d'un groupe source ERSPAN d'accès

Image 5: Chemin de création d'un groupe source ERSPAN d'accès

Renseignez les informations suivantes :

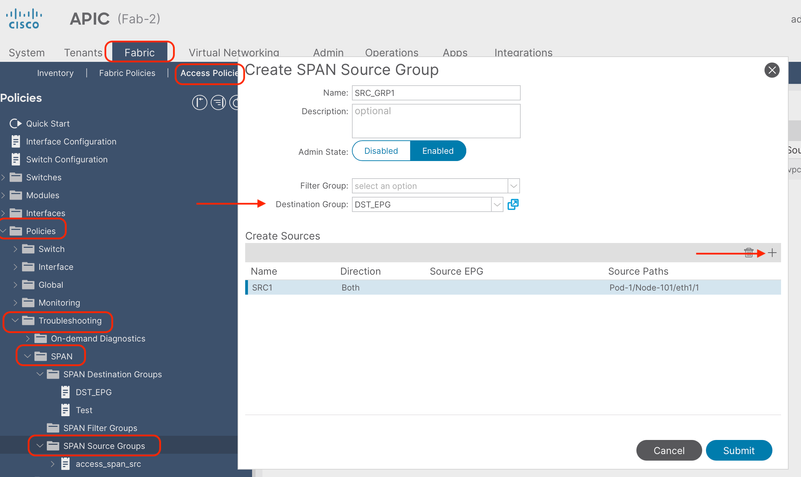

Image 6: Configuration d'un groupe source ERSPAN d'accès

Image 6: Configuration d'un groupe source ERSPAN d'accès

Where:

État Admin : Activé

Groupe de destinations : Sélectionnez le groupe de destinations précédemment créé (DST_EPG)

- Dans cette même zone, cliquez sur le bouton plus (+) pour ajouter au moins une source SPAN.

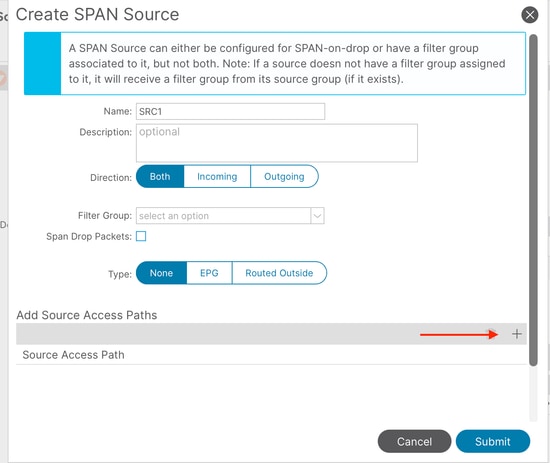

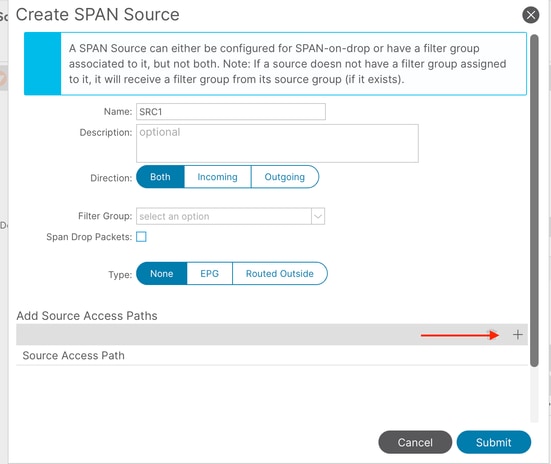

- Configurez ces paramètres pour créer le

SPAN Source(SRC1) :

Image 7: Configuration d'une source ERSPAN d'accès

Image 7: Configuration d'une source ERSPAN d'accès

Where:

Direction: Possibilité de choisir entre : Entrant, Sortant ou Les deux

Type : peut choisir entre : Aucun (port avant standard), EPG (interface déployée en tant que liaison statique dans un EPG et seul le trafic EPG est mis en miroir) ou Routed Outside (interface utilisée dans une L3out).

Dans cet exemple, un port avant normal est utilisé.

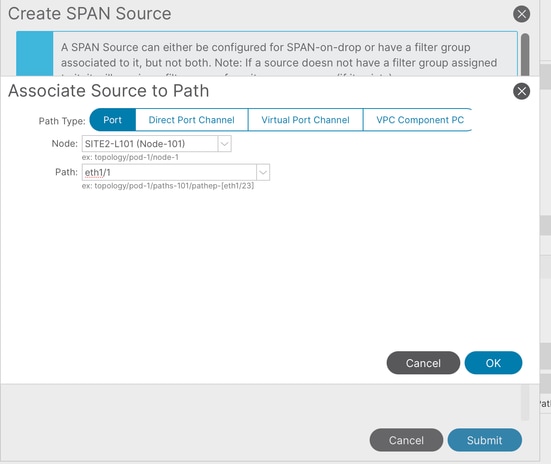

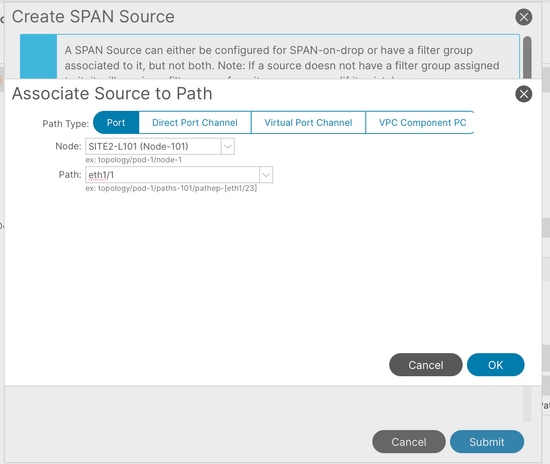

- Cliquez sur le bouton plus (+) pour ajouter un chemin d'accès source. Renseignez les informations suivantes :

Image 8: Création d'un chemin source ERSPAN d'accès

Image 8: Création d'un chemin source ERSPAN d'accès

Where:

Type de chemin : Choisissez entre Port (individuel), Port-channel direct, Port-channel virtuel (lorsque vous choisissez cette option, le chemin affiche les VPC déjà formés) et le composant PC VPC (un seul segment du VPC, en choisissant le noeud spécifique)

Noeud : Choisissez le noeud source (noeud 101 selon l’exemple de topologie)

Chemin : interface source (eth1/1 selon l’exemple de topologie)

Accès au SPAN local

Exemple de topologie

Image 9: Exemple de topologie d’un SPAN d’accès local

Image 9: Exemple de topologie d’un SPAN d’accès local

Exemple de configuration

Accédez à Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Cliquez avec le bouton droit sur « Groupes de destinations SPAN » et sélectionnez l'option de création

SPAN Destination Group(DST_EPG).

Image 10: Chemin de création d'un groupe de destinations SPAN d'accès local

Image 10: Chemin de création d'un groupe de destinations SPAN d'accès local

Renseignez les informations suivantes :

Image 11: Configuration d'un groupe de destinations SPAN d'accès local

Image 11: Configuration d'un groupe de destinations SPAN d'accès local

Where:

Type de destination : Interface d'accès (obligatoire pour être SPAN local)

Type de chemin : Port

Noeud : Noeud-101 (selon la topologie)

Chemin : eth1/45 (selon la topologie)

Remarque : Aucune stratégie de service partagé n'est appliquée au port de destination (par ex. déploiement EPG, L3out ou infra), sinon, cette erreur est déclenchée :

Défaut : F1559

Description: Délégué par défaut : Échec de la configuration de la fonctionnalité SPAN avec le DST_GRP de destination du groupe de destinations DST_GRP en raison du port de destination non sécurisé pour la fonctionnalité SPAN. Le port a déjà un déploiement d'application EPG, L3Out ou Infra VLAN existant

Si le port de destination fait partie d'un EPG, l'alternative serait de passer à Access ERSPAN.

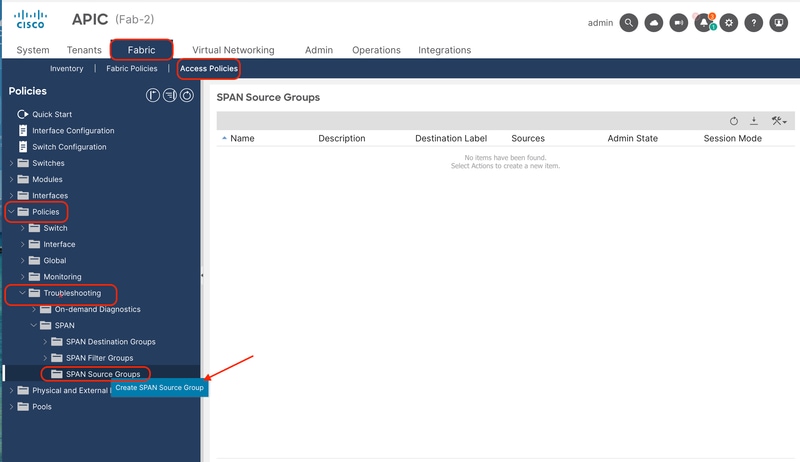

- Créez

SPAN Source Group(SRC_GRP1), cliquez avec le bouton droit sur « Groupes sources SPAN » et sélectionnez « Créer des groupes sources SPAN » :

Image 12: Chemin d'accès pour créer un groupe source SPAN d'accès local

Image 12: Chemin d'accès pour créer un groupe source SPAN d'accès local

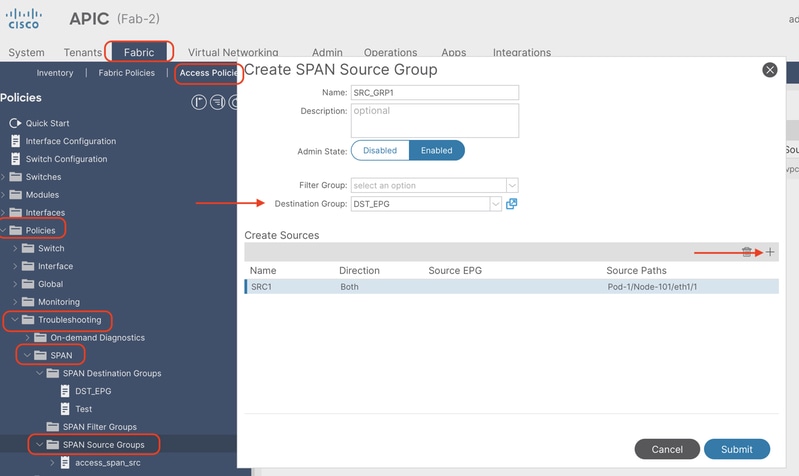

Renseignez les informations suivantes :

Image 13: Création d'un groupe source SPAN d'accès local

Image 13: Création d'un groupe source SPAN d'accès local

Where:

État Admin : Activé

Groupe de destinations : Sélectionnez le groupe de destinations précédemment créé (DST_EPG)

- Dans cette même zone, cliquez sur le bouton plus (+) pour ajouter au moins une source SPAN.

- Configurez ces paramètres pour créer le

SPAN Source(SRC1) :

Image 14: Étapes de création d'une source SPAN d'accès local

Image 14: Étapes de création d'une source SPAN d'accès local

Where:

Direction: Choisissez entre les directions entrante, sortante ou les deux

Type : peut choisir entre : Aucun (port avant standard), EPG (interface déployée en tant que liaison statique dans un EPG et seul le trafic EPG est mis en miroir) ou Routed Outside (interface utilisée dans une L3out).

Dans cet exemple, un port avant normal est utilisé. Tant que les chemins d'accès source ajoutés ultérieurement sont déployés dans le même noeud, la configuration est prise en charge.

- Cliquez sur le bouton plus (+) pour ajouter un chemin d'accès source. Renseignez les informations suivantes :

Image 15: Création d’un chemin source SPAN d’accès local

Image 15: Création d’un chemin source SPAN d’accès local

Where:

Type de chemin : Choisissez entre Port (individuel), Port-channel direct, Port-channel virtuel (lorsque vous choisissez cette option, le chemin affiche les VPC déjà formés) et le composant PC VPC (un seul segment du VPC, en choisissant le noeud spécifique)

Remarque : Virtual Port Channel n'est pas pris en charge dans Local Access SPAN

Noeud : Choisissez le noeud source (noeud 101 selon l’exemple de topologie)

Chemin : interface source (eth1/1 selon l’exemple de topologie)

Limites:

Remarque : Pour la fonctionnalité SPAN locale, une interface de destination et des interfaces source doivent être configurées sur le même leaf.

- L'interface de destination ne nécessite pas qu'elle soit sur un EPG tant qu'elle est UP.

- Lorsque l'interface vPC (Virtual Port-Channel) est spécifiée comme port source, la fonctionnalité SPAN locale ne peut pas être utilisée

Cependant, il existe une solution de contournement. Sur un leaf de première génération, un port physique individuel membre de vPC ou PC peut être configuré comme source SPAN. Avec cette fonctionnalité, la fonctionnalité SPAN locale peut être utilisée pour le trafic sur les ports vPC.

Cette option, cependant, n'est pas disponible sur un leaf de deuxième génération (ID de bogue Cisco CSCvc11053). Au lieu de cela, la prise en charge de SPAN sur « PC composant VPC » a été ajoutée via l'ID de bogue Cisco CSCvc44643 dans 2.1(2e), 2.2(2e) et les versions ultérieures. Avec cela, n'importe quel leaf de génération peut configurer un canal de port, qui est un membre de vPC, comme source SPAN. Cela permet à n'importe quel leaf de génération d'utiliser la fonctionnalité SPAN locale pour le trafic sur les ports vPC. - La spécification des ports individuels d'un canal de port sur des feuilles de deuxième génération entraîne uniquement la répartition d'un sous-ensemble des paquets (également en raison de l'ID de bogue Cisco CSCvc11053).

- PC et vPC ne peuvent pas être utilisés comme port de destination pour la fonctionnalité SPAN locale. À partir de la version 4.1(1), le PC peut être utilisé comme port de destination pour la fonctionnalité SPAN locale.

SPAN du locataire (ERSPAN)

Exemple de topologie

Image 16: Exemple de topologie pour le locataire ERSPAN

Image 16: Exemple de topologie pour le locataire ERSPAN

Exemple de configuration

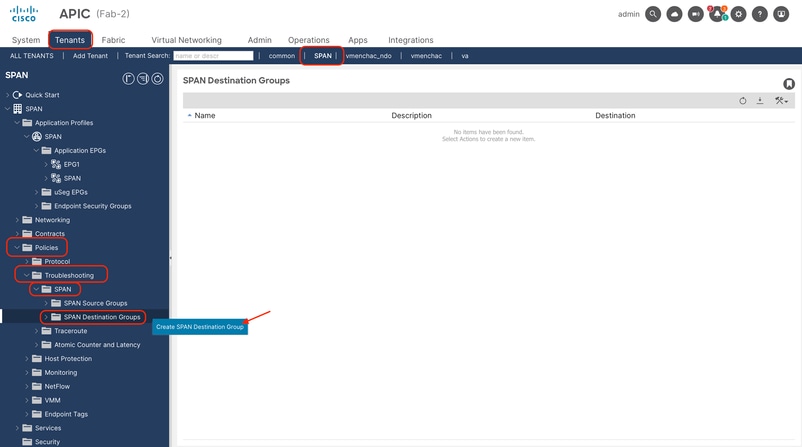

Accédez à Tenant > .

- Cliquez avec le bouton droit sur « Groupes de destinations SPAN » et sélectionnez l'option de création

SPAN Destination Group(DST_EPG).

Image 17: chemin de création du groupe de destinations ERSPAN du locataire

Image 17: chemin de création du groupe de destinations ERSPAN du locataire

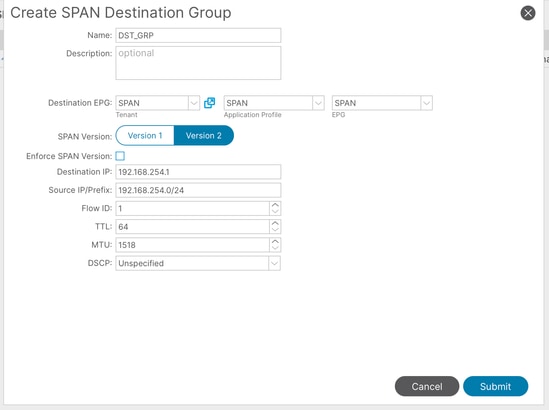

Renseignez les informations suivantes :

Image 18: Création du groupe de destinations ERSPAN du locataire

Image 18: Création du groupe de destinations ERSPAN du locataire

Where:

EPG de destination : configurez le locataire (par défaut, prend le même locataire où le réseau ERSPAN est configuré), AP et EPG où le point d'extrémité de destination est appris

Adresse IP de destination: IP du point d'extrémité de destination

Source IP : il peut s'agir de n'importe quelle adresse IP. Si le préfixe est utilisé, node-id du noeud source est utilisé pour les bits non définis. Par exemple, préfixe : 192.168.254.0/24 sur le noeud 101 => src IP 192.168.254.101

ID de flux : Par défaut défini sur 1, utile pour identifier le paquet par flux dans l'en-tête ERSPAN. Utilisez l'astuce présentée dans Access ERSPAN pour filtrer les captures lorsque cet ID de flux est personnalisé.

- Créez

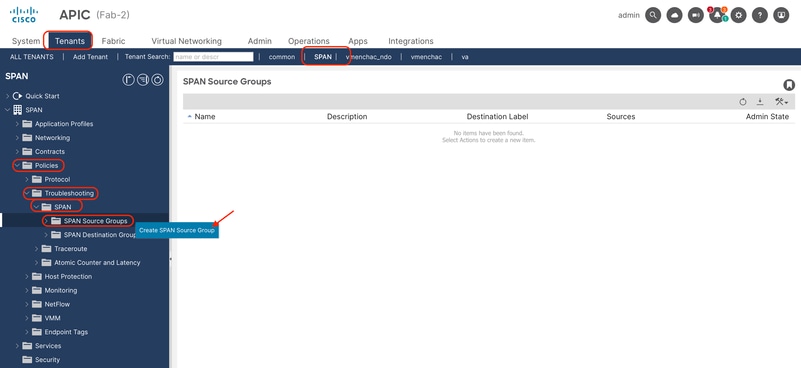

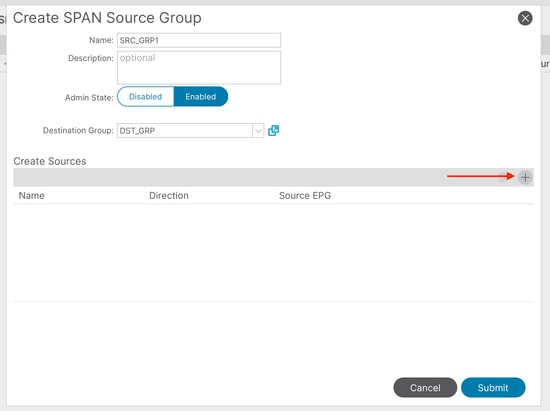

SPAN Source Group(SRC_GRP1), cliquez avec le bouton droit sur « Groupes sources SPAN » et sélectionnez « Créer des groupes sources SPAN » :

Image 19: chemin de création du groupe source ERSPAN du locataire

Image 19: chemin de création du groupe source ERSPAN du locataire

Renseignez les informations suivantes :

Image 20: Création du groupe source ERSPAN du locataire

Image 20: Création du groupe source ERSPAN du locataire

Where:

État Admin : Activé

Groupe de destinations : Sélectionnez le groupe de destinations précédemment créé (DST_EPG)

- Dans cette même zone, cliquez sur le bouton plus (+) pour ajouter au moins une source SPAN.

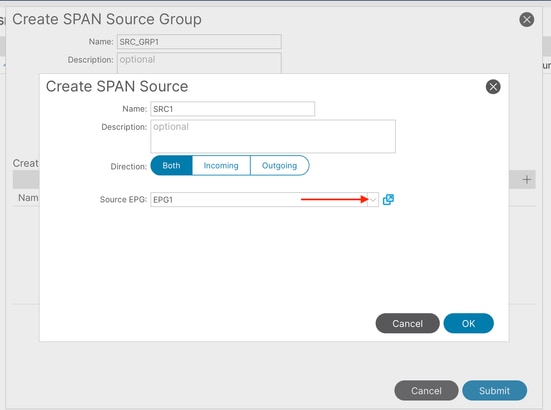

- Configurez ces paramètres pour créer le

SPAN Source(SRC1) :

Image 21: création du fichier EPG source ERSPAN du locataire

Image 21: création du fichier EPG source ERSPAN du locataire

Where:

Direction: Choisissez entre les directions entrante, sortante ou les deux

EPG source : peut choisir entre tous les EPG du même locataire. (EPG1 selon l'exemple de topologie)

Fabric SPAN (ERSPAN)

Exemple de topologie

Image 22: Exemple de topologie pour la structure ERSPAN

Image 22: Exemple de topologie pour la structure ERSPAN

Exemple de configuration

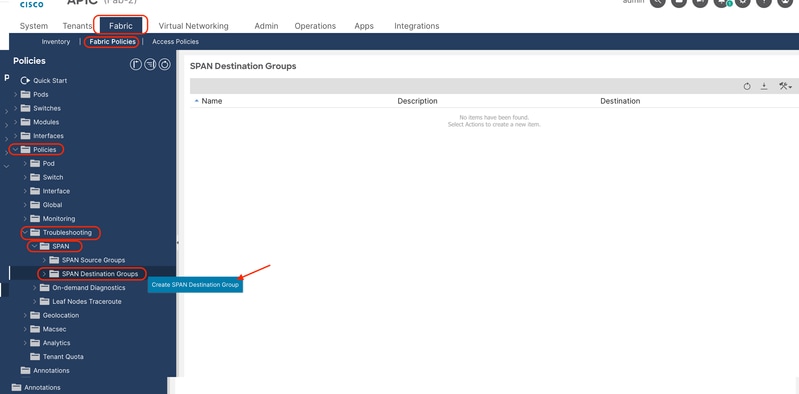

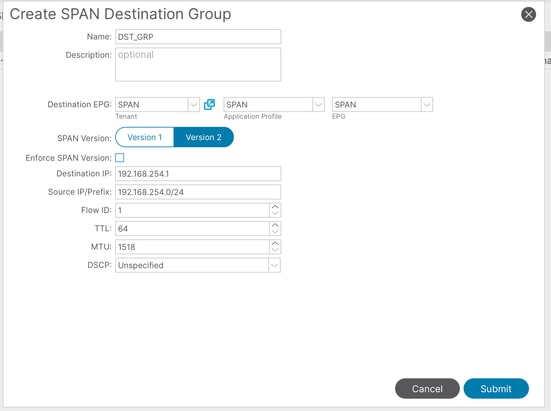

Accédez à Fabric > Fabric Policies > Policies > Troubleshooting > SPAN.

- Cliquez avec le bouton droit sur « Groupes de destinations SPAN » et sélectionnez l'option de création

SPAN Destination Group(DST_EPG).

Image 23: Chemin de création d'un groupe de destinations ERSPAN de fabric

Image 23: Chemin de création d'un groupe de destinations ERSPAN de fabric

Renseignez les informations suivantes :

Image 24: Création du groupe de destinations ERSPAN du fabric

Image 24: Création du groupe de destinations ERSPAN du fabric

Where:

EPG de destination : configurez le locataire, le point d'accès et l'EPG où le point de terminaison de destination est appris

Adresse IP de destination: IP du point d'extrémité de destination

Source IP : il peut s'agir de n'importe quelle adresse IP. Si le préfixe est utilisé, node-id du noeud source est utilisé pour les bits non définis. Par exemple, préfixe : 192.168.254.0/24 sur le noeud 101 => src IP 192.168.254.101

ID de flux : Par défaut défini sur 1, utile pour identifier le paquet par flux dans l'en-tête ERSPAN. Utilisez l'astuce présentée dans Access ERSPAN pour filtrer les captures lorsque cet ID de flux est personnalisé.

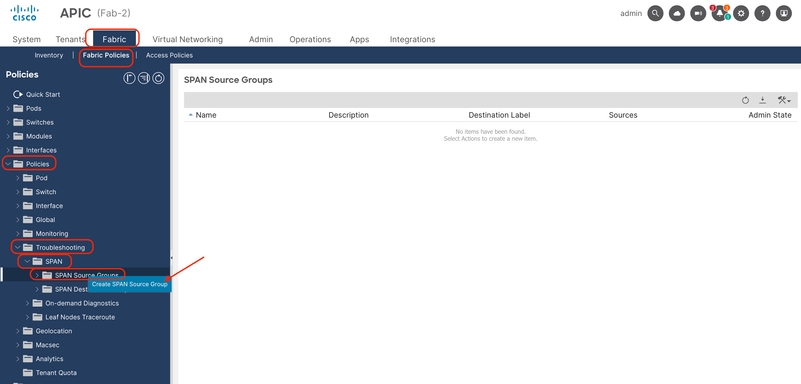

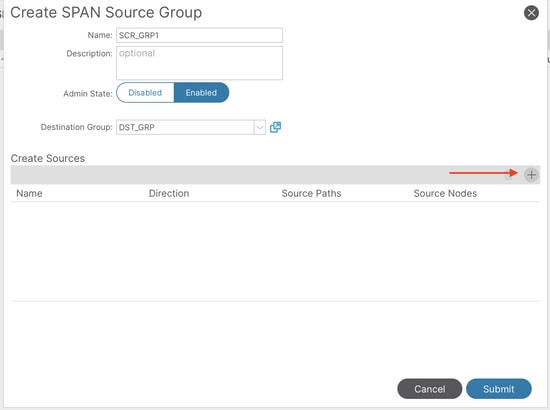

- Créez

SPAN Source Group(SRC_GRP1), cliquez avec le bouton droit sur « Groupes sources SPAN » et sélectionnez « Créer des groupes sources SPAN » :

Image 25: chemin de création des groupes source ERSPAN de fabric

Image 25: chemin de création des groupes source ERSPAN de fabric

Renseignez les informations suivantes :

Image 26: Création du groupe source ERSPAN du fabric

Image 26: Création du groupe source ERSPAN du fabric

Where:

État Admin : Activé

Groupe de destinations : Sélectionnez le groupe de destinations précédemment créé (DST_EPG)

- Dans cette même zone, cliquez sur le bouton plus (+) pour ajouter au moins une source.

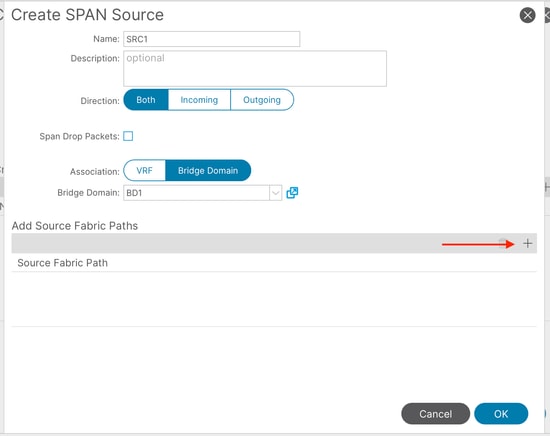

- Configurez les paramètres suivants pour créer

Source(SRC1) :

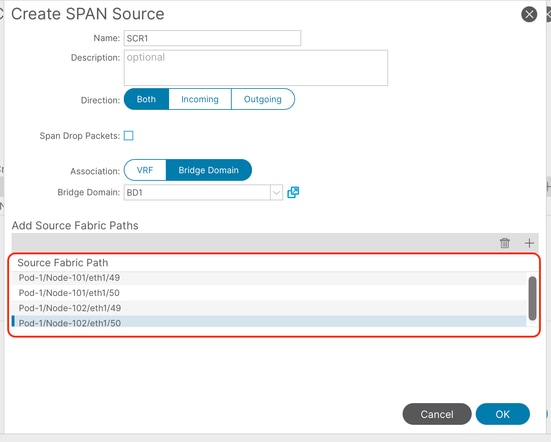

Image 27: création du chemin de fabric ERSPAN du locataire

Image 27: création du chemin de fabric ERSPAN du locataire

Where:

Direction: Choisissez entre les directions entrante, sortante ou les deux

Association : Choisissez entre VRF ou domaine de pont (dans cet exemple, il a été choisi un BD spécifique à capturer)

- Cliquez sur le bouton plus (+) pour ajouter un chemin de fabric source. Renseignez les informations suivantes :

Image 28: Création de chemins source pour la structure ERSPAN

Image 28: Création de chemins source pour la structure ERSPAN

Where:

Noeud : noeud source

Interface: Le menu déroulant affiche uniquement les liaisons ascendantes du noeud sélectionné (dans cet exemple, les 4 liaisons ascendantes de la topologie ont déjà été ajoutées)

Étendue au processeur

Avant la version ACI 6.2.1, les commutateurs leaf ACI ne prenaient pas en charge l'envoi d'une session SPAN (Switched Port Analyzer) directement au port CPU du commutateur (sup-eth0), ce qui rendait la capture et l'analyse sur le boîtier beaucoup plus difficiles.

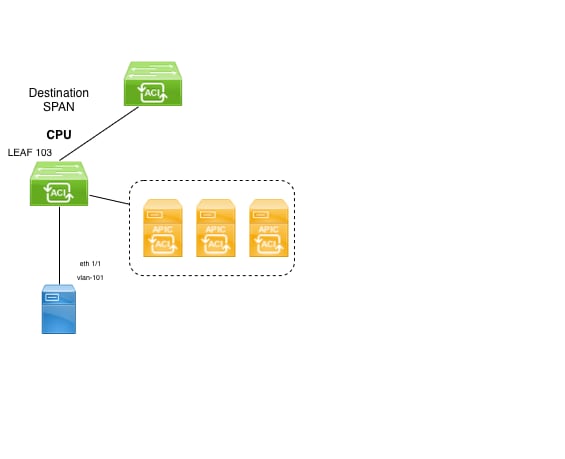

Exemple de topologie

Image 29: Exemple de topologie pour SPAN vers CPU

Image 29: Exemple de topologie pour SPAN vers CPU

Exemple de configuration

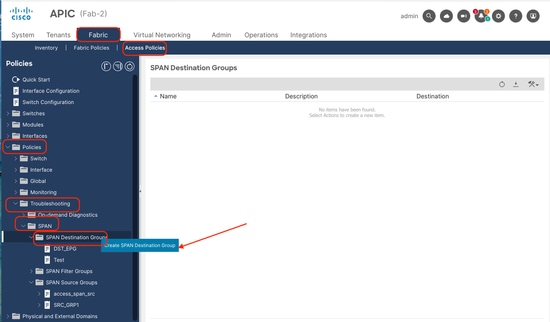

Accédez à Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Cliquez avec le bouton droit sur « Groupes de destinations SPAN » et sélectionnez l'option de création

SPAN Destination Group.

Image 30: Chemin de création d'une SPAN vers le groupe de destinations CPU

Image 30: Chemin de création d'une SPAN vers le groupe de destinations CPU

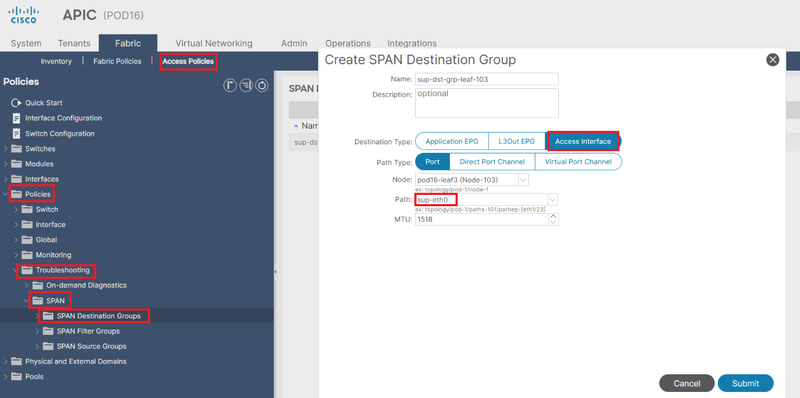

Renseignez les informations suivantes :

Image 31: création d'un groupe de destinations SPAN vers CPU

Image 31: création d'un groupe de destinations SPAN vers CPU

Where:

Type de destination : interface d'accès

Type de pièce : Port

Path : sélectionnez sup-eth0.

- Poursuivez la configuration comme indiqué dans la section Accès à la fonctionnalité SPAN locale.

Les étapes de configuration sont également présentées dans cette vidéo :

https://video.cisco.com/detail/video/6389779606112

Limites:

La fonctionnalité SPAN vers CPU n'est prise en charge que sur les plates-formes suivantes :

-

FX2 (PARADISIAQUE)

-

FX3 (Coupure du soleil)

-

GX (Wolfridge)

-

GX2 (quatre pics)

-

HX (Ararat)

Filtres/ACL

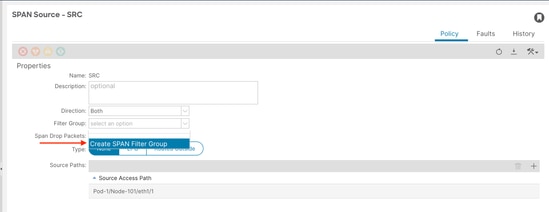

Access SPAN peut utiliser des filtres ACL sur les sources SPAN d'accès.

Cette fonctionnalité permet d'effectuer une analyse SPAN d'un flux particulier ou d'un flux de trafic entrant/sortant d'une source SPAN.

Les utilisateurs peuvent appliquer la ou les listes de contrôle d'accès SPAN à une source lorsqu'il est nécessaire de faire circuler le trafic spécifique de la fonctionnalité SPAN.

Il n'est pas pris en charge dans les groupes/sources source Fabric SPAN et Tenant Span.

Un groupe de filtres peut être associé à :

-Span Source : le groupe de filtres est utilisé pour filtrer le trafic sur TOUTES les interfaces définies sous cette source Span.

Image 32: Option permettant d'ajouter un filtre dans la source d'accès

Image 32: Option permettant d'ajouter un filtre dans la source d'accès

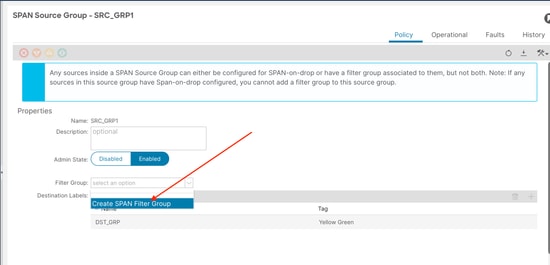

-Groupe source de portée : le groupe de filtres (par exemple x) est utilisé pour filtrer le trafic sur TOUTES les interfaces définies sous chacune des sources étendues de ce groupe.

Image 33: Option permettant d'ajouter un filtre dans le groupe de sources d'accès

Image 33: Option permettant d'ajouter un filtre dans le groupe de sources d'accès

Dans le cas où une source étendue particulière est déjà associée à un groupe de filtres (par exemple, y), ce groupe de filtres (y) est utilisé à la place pour filtrer le groupe sur toutes les interfaces sous cette source étendue spécifique

- Un groupe de filtres appliqué à un groupe source s'applique automatiquement à toutes les sources de ce groupe source.

- Un groupe de filtres appliqué à une source ne s'applique qu'à cette source.

- Un groupe de filtres est appliqué à la fois au groupe source et à une source dans ce groupe source, le groupe de filtres appliqué à la source est prioritaire.

- Un groupe de filtres appliqué à une source est supprimé, le groupe de filtres appliqué au groupe source parent est automatiquement appliqué.

- Un groupe de filtres appliqué à un groupe source est supprimé, il est supprimé de toutes les sources qui héritent actuellement de ce groupe source.

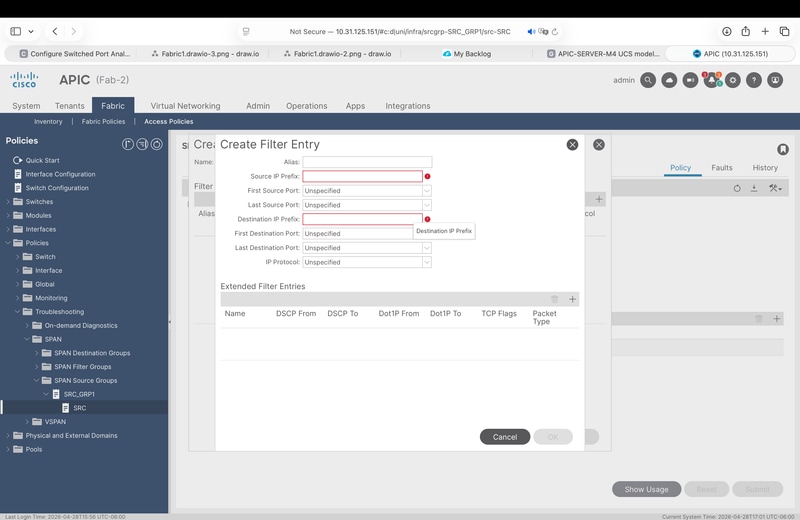

Pour créer un filtre, les options suivantes sont disponibles :

Image 34: options de filtrage des entrées

Image 34: options de filtrage des entrées

- Préfixes source et de destination.

- Plages de ports source/de destination.

- Protocole IP.

- Filtres étendus comme : DCSP, Dot1P, indicateurs TCP.

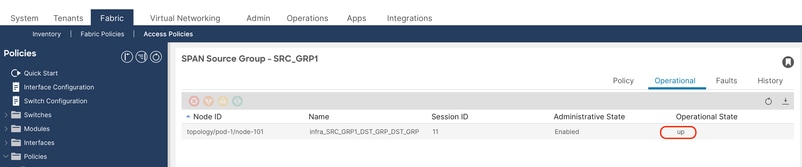

Validation

- Dans l'interface utilisateur graphique, accédez au groupe source qui vous intéresse, cliquez dessus et accédez à l'onglet Opérationnel :

Image 35: Validation de session dans l'interface graphique utilisateur

Image 35: Validation de session dans l'interface graphique utilisateur

- DANS CLI APIC :

Affiche toutes les sessions SPAN/Sessions configurées dans le fabric

show monitor summary

Pour filtrer les sessions par type :

show monitor access session all

show monitor tenant session all

show monitor fabric session all

- Dans le commutateur source CLI :

show monitor session all

Exemple :

SITE2-L101# show monitor session all

session 11

---------------

name : SRC_GRP1

description : Span session 11

type : erspan

scale-mode : filter

version : 2

oper version : 2

state : up (active)

erspan-id : 1

granularity :

vrf-name : SPAN:SPAN

acl-name :

ip-ttl : 64

ip-dscp : ip-dscp not specified

destination-ip : 192.168.254.1/32

origin-ip : 192.168.254.101/24. >>>> node ID 101

mode : access

Filter Group : None

source intf :

rx : [Eth1/1]

tx : [Eth1/1]

both : [Eth1/1]

source VLANs :

rx :

tx :

both :

filter VLANs : filter not specified

filter L3Outs : filter not specified

Cette sortie est utile pour confirmer si la session est activée, ainsi que la source, les en-têtes de destination et les interfaces source (si est répertorié dans rx et tx, la direction a été définie sur les deux)

Pour confirmer que cette configuration est correcte, prenez l'ID de session span de la description et exécutez la commande ci-dessous :

Exemple :

SITE2-L101# show system internal span-mgr session 11

SSN id 11 name "infra_SRC_GRP1_DST_GRP_DST_GRP" ptr 0x562a21a24b70 Admin UP nSrcsUP 1 Dst ERSPAN UP

Scale mode FILTER

vrfName SPAN:SPAN vnid 2752515 SrcIP 192.168.254.101/24 DstIP 192.168.254.1/32 flowId 1 ttl 64 dscp 64 mtu 1518 ver 2 opst 1(UP) opst_qual 1(Active)

vrf_id 5 table_id 0x5 vrf_vnid 2752515 (0x2a0003) slot 0 urib_nh_reg 1 epm_registered 1

Spine Proxy NH: RESOLVED nh_is_fabric 1 nh_dtep_ip 0xa00e042 nh_flag 1 nh_if_idx 0x1a031009 nh_main_if_idx 0x1a031000

Local NH: NOT Resolved ep_valid 0 ep_mac 00:00:00:00:00:00 ep_vlan 0 ep_if_idx 0x0

ep_flags 0 ep_tun_if_idx 0x0 ep_nh_mac 00:00:00:00:00:00 ep_nh_dtep_ip 0x0 ep_nh_ifidx 0x0 ep_nh_vlan 0

COOP NH: NOT Resolved coop_valid 0 coop_tep_ip 0x0

Span Offset 255

Filter Group ID: 0

(src-name, flt-grp-id) associations:

Src name: "SRC" Filter Group ID: 0

SRC: id 17 ptr 0x562a21a22170 ssn_id 11 mode Access type Port dir ING-EGR vlan 0 if_idx 0x1a000000 opst 1(UP) opst_qual 1(Active) dummy_fault 0

vlan_type INVALID hw_vlan 0 hw_vlan_up DOWN if_up UP is_fex 0 is_pc 0 slot -1 pc_mbr_up 0x0 l3_if_idx 0x0 l3_if_up DOWN

Per SSN Summary: SSN 11 n_srcs_per_ssn 1 srcs UP 1

Summary: nSSNs: 1 nSSNs UP: 1 nSrcs 1 nSrcs UP 1

Lecture des données ERSPAN

Version ERSPAN (type)

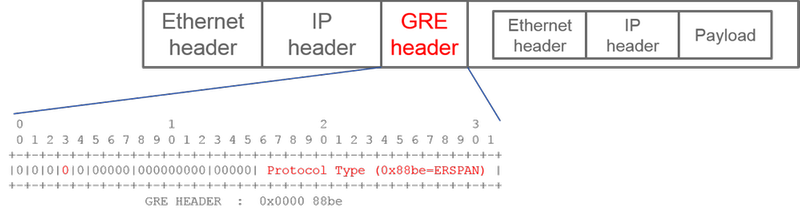

ERSPAN encapsule les paquets copiés pour les transférer vers la destination distante. GRE est utilisé pour cette encapsulation. Le type de protocole pour ERSPAN sur l'en-tête GRE est 0x88be.

Dans le document IETF (Internet Engineering Task Force), la version d'ERSPAN est décrite comme type et non comme version.

Il existe trois types d’ERSPAN. I, II et III. Le type ERSPAN est mentionné dans ce projet de RFC. En outre, ce GRE RFC1701 peut être utile pour comprendre également chaque type ERSPAN.

Voici le format de paquet de chaque type :

ERSPAN Type I (utilisé par Broadcom Trident 2)

Image 36: En-tête GRE pour ERSPAN version I

Image 36: En-tête GRE pour ERSPAN version I

Pour fournir un exemple, wireshark montre ce type de protocole : Image 37: validation de version dans wireshark

Image 37: validation de version dans wireshark

Le type I n'utilise pas le champ de séquence de l'en-tête GRE. Il n'utilise même pas l'en-tête ERSPAN qui doit succéder à l'en-tête GRE s'il s'agissait d'ERSPAN de type II et III. Broadcom Trident 2 prend uniquement en charge cette fonctionnalité ERSPAN de type I.

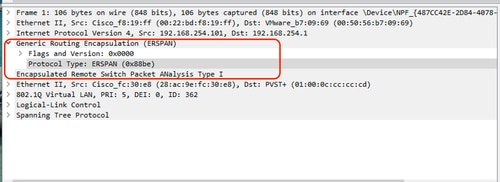

ERSPAN de type II ou III

Image 38: En-tête GRE pour ERSPAN Version II

Image 38: En-tête GRE pour ERSPAN Version II

Exemple de Wireshark : Image 39: validation de version dans wireshark

Image 39: validation de version dans wireshark

Si le champ de séquence est activé par le bit S, il doit s'agir d'ERSPAN de type II ou III. Le champ version de l'en-tête ERSPAN identifie le type ERSPAN. Dans l'ACI, le type III n'est pas pris en charge à partir du 30/04/2026.

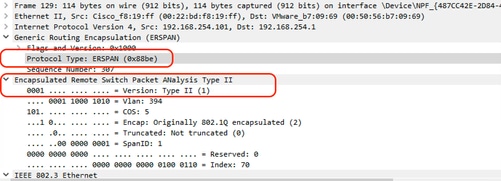

Type ERSPAN et type SPAN ACI

Sur les noeuds Leaf et Spine de 1ère génération, chaque SPAN ACI (Fabric, Access, Tenant) est utilisé dans différentes puces sur chaque noeud.

- Access SPAN et Tenant SPAN sont exploités sur la puce Broadcom (T2 : Trident2) sur Leaf

- Le fabric SPAN fonctionne sur une puce NS(NorthStar) sur Leaf ou sur une puce ALP(Alpine) sur Spine.

Par conséquent, en raison des limitations de la puce Broadcom,

- SPAN d'accès et SPAN du locataire utilisent ERSPAN de type I

D'autre part, les puces NS et ALP prennent en charge le type II. Donc

- La fonctionnalité SPAN de fabric utilise ERSPAN de type II

Sur les noeuds de 2e génération ou ultérieurs, tous les SPAN ACI utilisent par défaut ERSPAN de type II.

Si un groupe de sources SPAN pour l'accès ou le SPAN du locataire a des sources sur les noeuds de 1re et de 2e génération, la destination ERSPAN reçoit les paquets ERSPAN de type I et II de chaque génération de noeuds. Cependant, Wireshark ne peut décoder qu'un seul des types ERSPAN à la fois. Par défaut, il décode uniquement ERSPAN Type II. Si vous activez le décodage d'ERSPAN Type I, Wireshark ne décode pas ERSPAN Type II. Reportez-vous à la section suivante pour savoir comment décoder ERSPAN Type I sur Wireshark.

Pour éviter ce type de problème, vous pouvez configurer le type ERSPAN sur un groupe de destinations SPAN. Image 40: Option pour appliquer la version SPAN

Image 40: Option pour appliquer la version SPAN

-

Version SPAN (version 1 ou 2) : Il s'agit de l'ERSPAN de type I ou II

-

Appliquer la version SPAN (cochée ou non) : Cette option détermine si la session SPAN doit échouer au cas où le type ERSPAN configuré ne serait pas pris en charge sur le matériel du noeud source.

Par défaut, Version SPAN est Version 2 et l'option Appliquer la version SPAN est désactivée. Cela signifie que si le noeud source est de 2e génération ou ultérieure qui prend en charge ERSPAN Type II, il génère ERSPAN avec Type II. Si le noeud source est de 1ère génération et ne prend pas en charge la fonctionnalité ERSPAN de type II (sauf pour la fonctionnalité Fabric SPAN), il revient au type I, car l'option Enforce SPAN Version n'est pas cochée. Par conséquent, la destination ERSPAN reçoit un type mixte d’ERSPAN.

Ce tableau explique chaque combinaison pour la fonctionnalité SPAN d'accès et de service partagé.

| Version SPAN |

Appliquer la version SPAN |

Noeud source 1re génération |

Noeud source de 2e génération |

| Version 2 |

Décoché |

Utilise le type I |

Utilise le type II |

| Version 2 |

Coché |

Échecs |

Utilise le type II |

| Version 1 |

Décoché |

Utilise le type I |

Utilise le type I |

| Version 1 |

Coché |

Utilise le type I |

Utilise le type I |

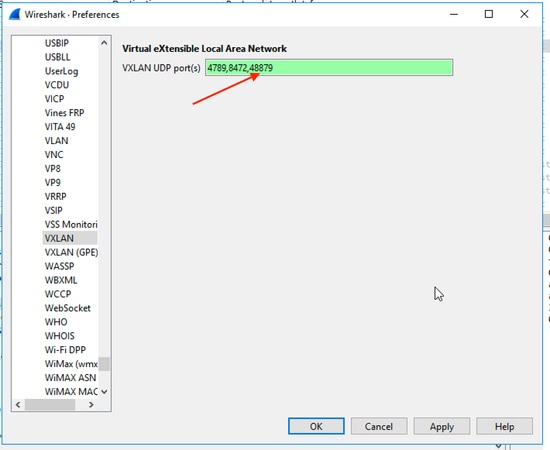

Comment décoder l'en-tête iVxLAN

L'en-tête iVxLAN utilise le port de destination 48879. Ainsi, vous pouvez décoder l'en-tête iVxLAN ainsi que VxLAN si vous configurez le port de destination UDP 48879 comme VxLAN sur Wireshark.

-

Assurez-vous de sélectionner d'abord les paquets encapsulés iVxLAN.

-

Accédez à

Edit > Preferences > Protocols > VxLAN. -

Ajoutez le port 48879 à la fin des ports :

-

Et puis

Apply.

Image 41: Comment ajouter un port personnalisé pour décoder l'en-tête iVXLAN

Image 41: Comment ajouter un port personnalisé pour décoder l'en-tête iVXLAN

Remarque : Il existe des paquets de communication entre les cartes APIC sur les ports du fabric. Ces paquets ne sont pas encapsulés par l'en-tête iVxLAN.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

29-Apr-2026

|

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires