Migrar configuración entre dos SWA

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

En este documento se describe el proceso de restauración de la configuración de un dispositivo web seguro (SWA) a otro.

Prerequisites

Requirements

Cisco recomienda conocer estos temas:

- Acceso a la interfaz gráfica de usuario (GUI)de SWA

- Acceso administrativo al SWA

- Acceso administrativo al dispositivo de administración de seguridad (SMA)

- Acceso al portal de licencias de software de Cisco o al archivo de licencia SWA

- Acceso de usuario con privilegios de Active Directory para unirse al SWA en el dominio y crear registros DNS

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antes de comenzar

En este artículo, se describen los pasos para migrar del SWA de origen al SWA de destino. Esta tabla enumera las especificaciones para cada sistema.

|

SWA de origen |

SWA objetivo |

|

|

Modelo |

S396 |

S100v |

|

Versión |

15.5.0-710 |

15.5.0-710 |

|

Licencia |

Licencia inteligente |

Licencia inteligente |

|

Directorio activo |

Unido |

Unido |

|

Integrado con Identity Services Engine (ISE) |

Yes |

Yes |

|

Número de tarjetas de interfaz de red (NIC) |

5 |

5 |

|

Descifrado HTTPS |

Habilitado con certificado autofirmado |

Habilitado con certificado autofirmado |

|

Redirección transparente |

WCCP |

WCCP |

|

Administrado por SMA |

Yes |

Yes |

|

Servidor de registro externo |

Pulsación SCP |

Pulsación SCP |

|

Alta disponibilidad |

Habilitado |

Habilitado |

Nota: Asegúrese siempre de que, al instalar un nuevo SWA virtual, todas las interfaces de red recomendadas por Cisco estén presentes y configuradas en la máquina virtual (VM). Las interfaces pueden permanecer desconectadas, pero deben estar disponibles dentro de la VM.

Existen dos situaciones posibles al migrar el SWA de un dispositivo a otro:

[Escenario-1] Sustituyendo el SWA existente: El SWA original se retira y la dirección IP del SWA de destino es la misma que el SWA de origen.

[Escenario 2] Agregando un nuevo SWA: El SWA original permanece en servicio mientras se configura el nuevo SWA.

Preparación y Copia de Seguridad del SWA de Origen

Siga estos pasos para recopilar los archivos y la configuración necesarios del SWA de origen:

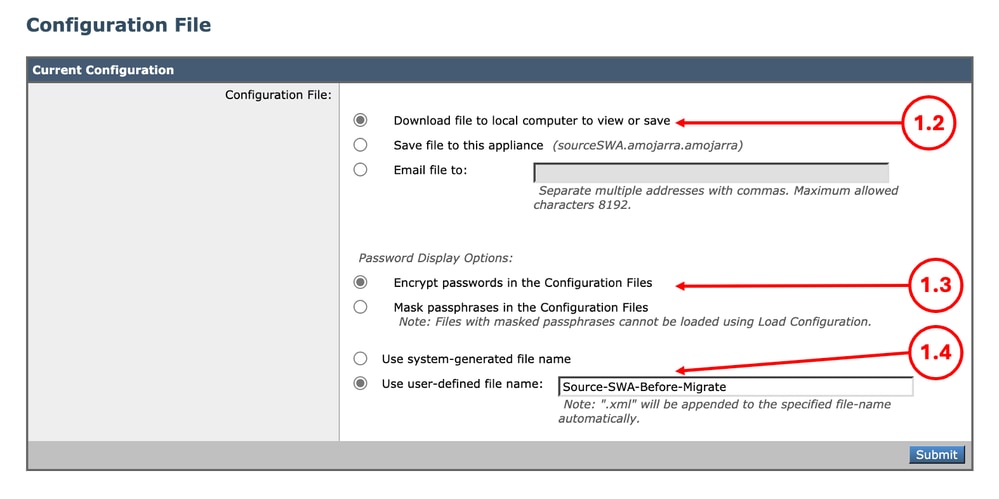

Paso 1. Exportar el archivo de configuración |

Paso 1.1. Desde la GUI, vaya a Administración del sistema y elija Archivo de configuración. Paso 1.2. Asegúrese de que la opción Descargar archivo al equipo local para verlo o guardarlo está seleccionada. Paso 1.3. Elija Cifrar contraseñas en los archivos de configuración Paso 1.4. (Opcional) Elija un nombre para el archivo de configuración. Paso 1.5. Haga clic en Enviar.

|

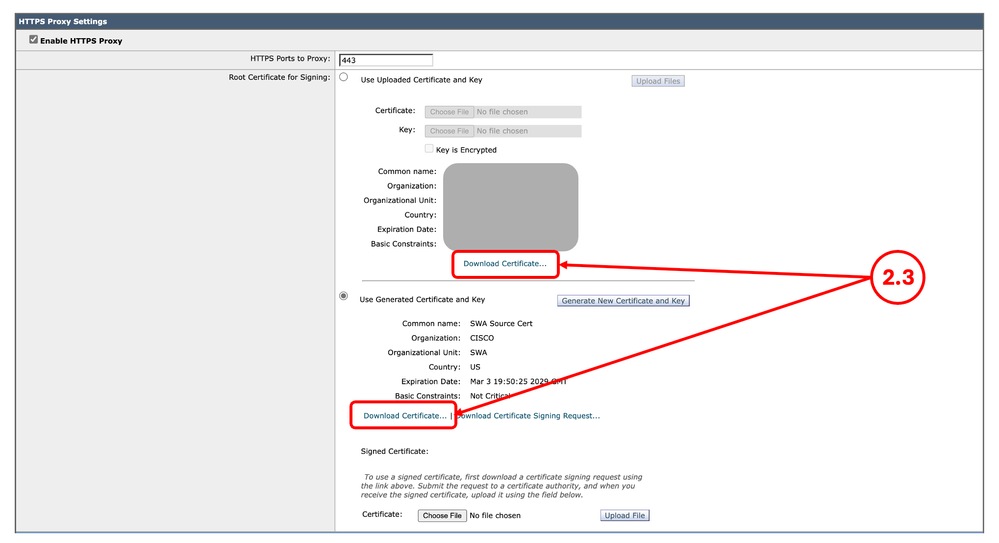

Paso 2. Exportar el certificado de descifradoNota: Si el descifrado HTTPS está desactivado, vaya al paso 3. |

Paso 2.1. Desde la GUI, navegue hasta Servicios de seguridad y haga clic en Proxy HTTPS. Paso 2.2. Haga clic en Editar configuración. Paso 2.3. Descargue el certificado de descifrado HTTPS haciendo clic en Descargar certificado... enlace.

Nota: En este ejemplo, se ilustran ambos tipos de certificados de descifrado HTTPS; sin embargo, en la red, sólo puede tener implementado un tipo. |

Paso 3. Exportar los certificados raíz de confianza personalizadosNota: Si no se ha agregado ningún certificado raíz de confianza personalizado en el SWA, vaya al paso 4. |

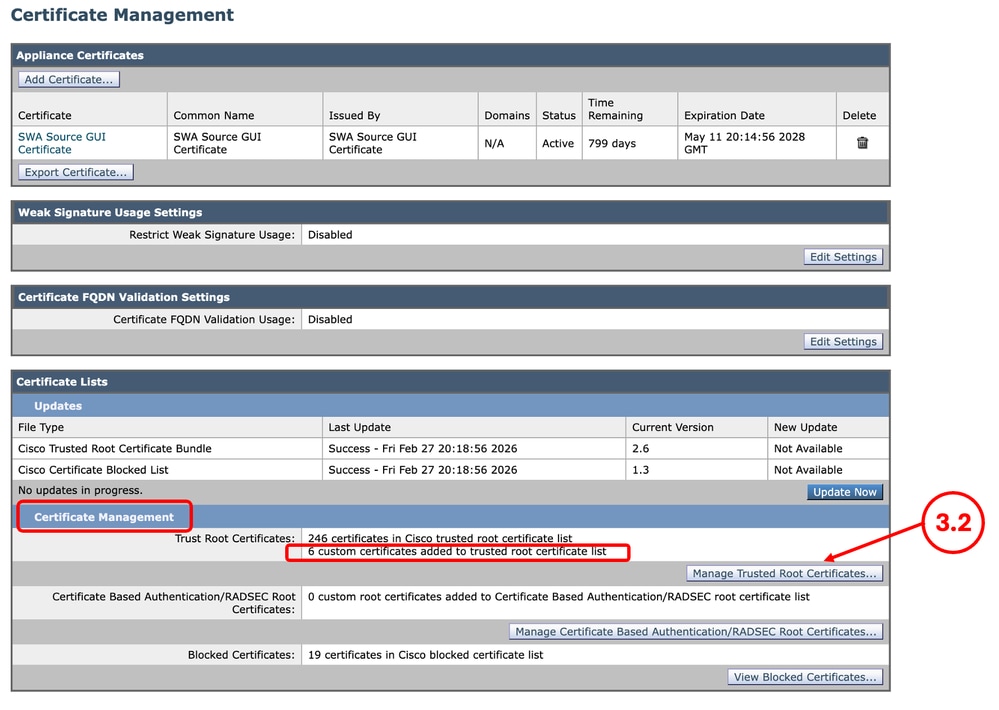

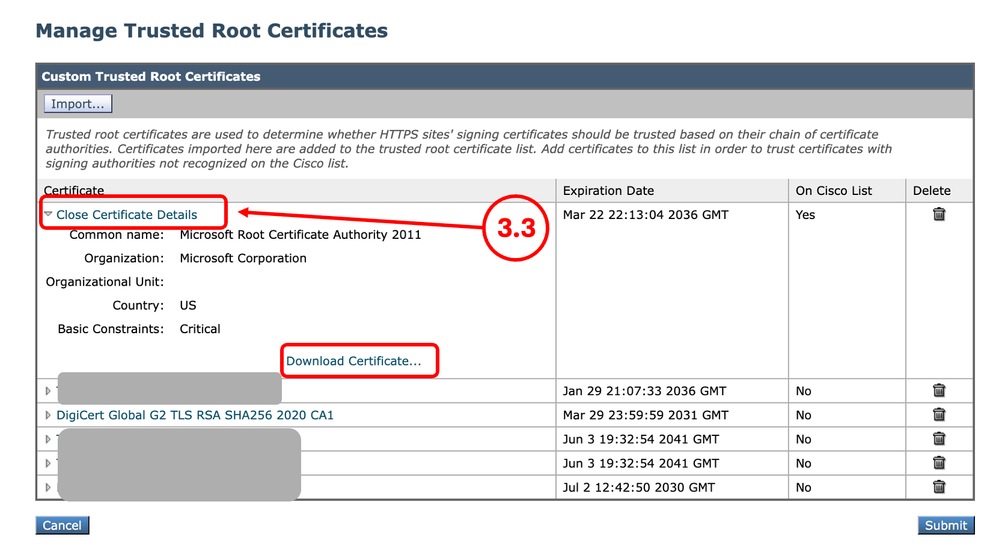

Paso 3.1. Desde la GUI, navegue hasta Red y haga clic en Administración de certificados. Paso 3.2. En la sección Administración de certificados, haga clic en Administrar certificados raíz de confianza.

Paso 3.3. Expanda cada certificado raíz de confianza personalizado haciendo clic en su nombre y haga clic en Descargar certificado... |

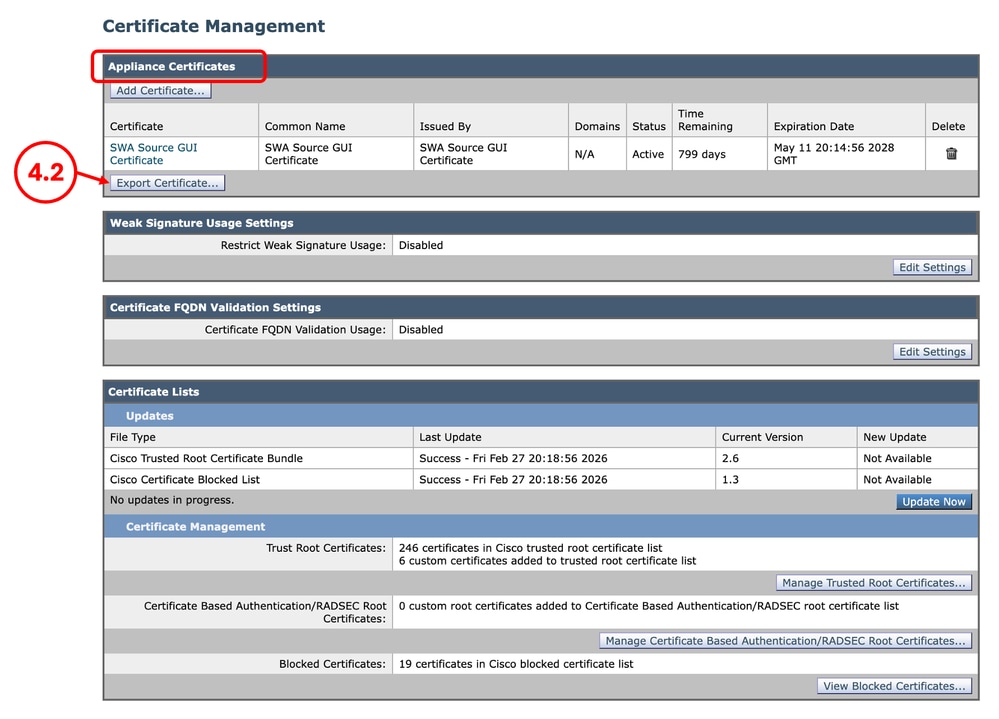

Paso 4. Exportar el certificado de la GUINota: Si utiliza un certificado de GUI integrado, vaya al paso 5. |

Paso 4.1. Desde la GUI, navegue hasta Red y haga clic en Administración de certificados. Paso 4.2. En la sección Certificados de dispositivo, haga clic en Exportar certificado.

|

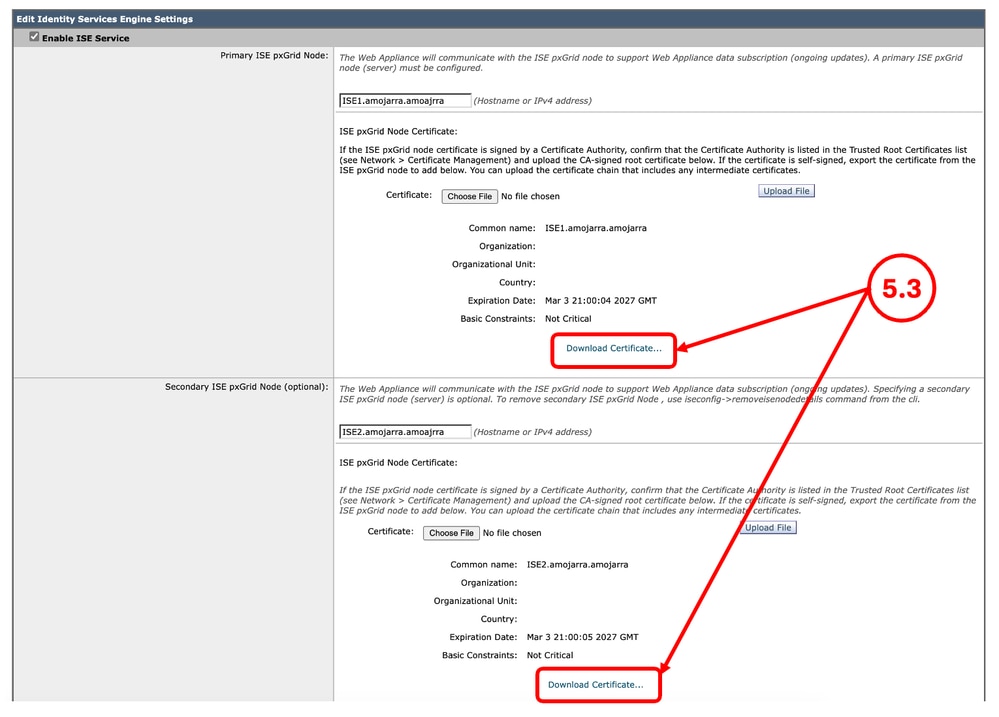

Paso 5. Exportar los certificados de ISENota: Si no hay SWA, integración con ISE, vaya directamente al paso 6. |

Paso 5.1. Desde la GUI, navegue hasta Red y haga clic en Identity Services Engine. Paso 5.2. Haga clic en Editar configuración. Paso 5.3. Descargue todos los certificados disponibles.

|

Paso 6. Licencias/Funciones |

Paso 6.1. Desde la GUI, navegue hasta Administración del sistema y haga clic en Licencias o en Características depende del tipo de licencia que esté utilizando. Paso 6.2. Realice una captura de pantalla de sus licencias/funciones. |

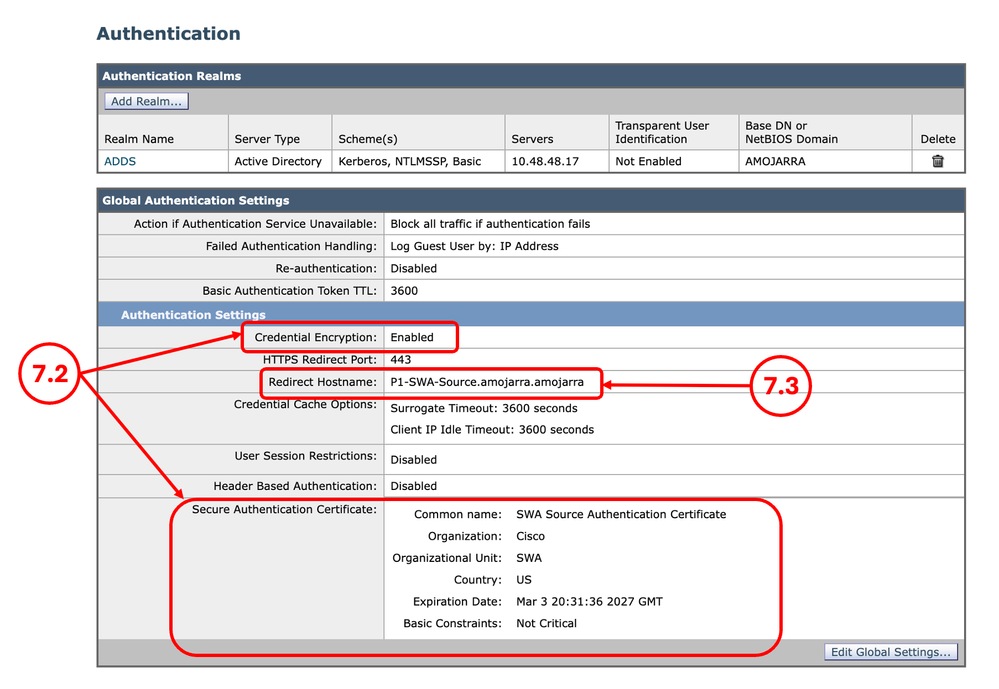

Paso 7. Certificado de redirección de autenticación |

Paso 7.1. Desde la GUI, navegue hasta Red y haga clic en Autenticación. Paso 7.2. Si el cifrado de credenciales está habilitado, asegúrese de que tiene el certificado y la clave. Paso 7.3. Realice una captura de pantalla de la configuración actual.

Nota: No puede descargar el certificado de autenticación desde la GUI. |

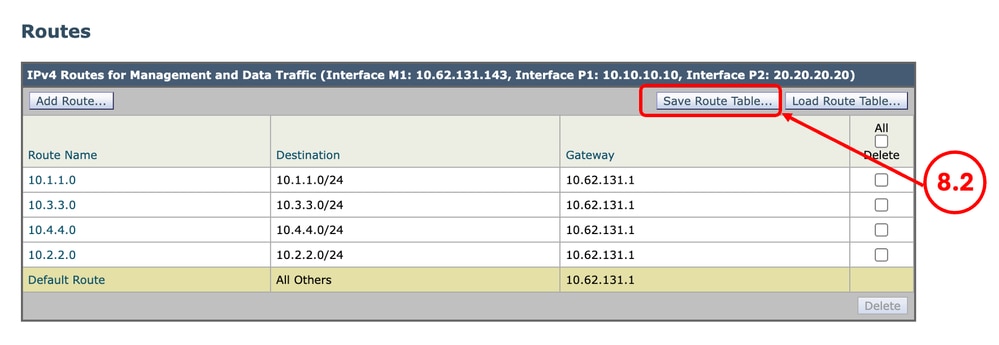

Paso 8. Exportación de Rutas EstáticasNota: Si tiene previsto utilizar la misma configuración de red y dirección IP para el SWA de destino, vaya directamente al paso 10. |

Paso 8.1. Desde la GUI, navegue hasta Red y haga clic en Rutas. Paso 8.2. Para cada tabla de ruteo, haga clic en Guardar tabla de ruteo.

|

Paso 9. Configuración de DNSNota: Si tiene previsto utilizar la misma configuración de red y dirección IP para el SWA de destino, vaya directamente al paso 10. |

Paso 9.1. Desde la GUI, navegue hasta Red y haga clic en DNS. Paso 9.2. Realice una captura de pantalla de la configuración DNS. |

Preparación del SWA de destino

Paso 10. Instalación del SWA virtualNota: Si el SWA de destino es físico, puede saltar al paso 11. |

Paso 10.1. Utilice estas guías para instalar el SWA virtual:

Paso 10.2. Asegúrese de que el nuevo SWA tenga el acceso a la red recomendado: |

Paso 11. Configuración inicial de SWA |

Paso 11.1. Configure la dirección IP. Paso 11.2. Configure la puerta de enlace predeterminada. Paso 11.3. Configuración del servidor DNS. Paso 11.4. otorgar licencia al dispositivo. Paso 11.5. Habilite las funciones. Paso 11.6. Ejecute el asistente de configuración del sistema. Puede encontrar los pasos detallados en este artículo: Secure Web Appliance Initial Setup |

Paso 12. Saneamiento del archivo de configuraciónNota: Si no va a integrar ISE con el SWA, puede saltar al paso 13. |

Paso 12.1. Revise la sección Corrección de errores de este artículo para eliminar la configuración del certificado ISE del archivo de copia de seguridad XML. |

Importación del archivo de configuración al SWA de destino

Paso 13. Importar certificados raíz de confianza personalizadosNota: Si no está utilizando ningún certificado raíz de confianza personalizado, vaya al paso 14. |

Paso 13.1. Desde la GUI, navegue hasta Red y haga clic en Administración de certificados. Paso 13.2. En la sección Administración de certificados, haga clic en Administrar certificados raíz de confianza. Paso 13.3. Haga clic en Importar. Paso 13.4. Cargue los certificados que se descargaron anteriormente en el Paso 3. Precaución: Cuando los certificados raíz e intermedios estén disponibles, comience por cargar el certificado de CA raíz. Después de enviar y confirmar los cambios, proceda a importar el certificado intermedio. |

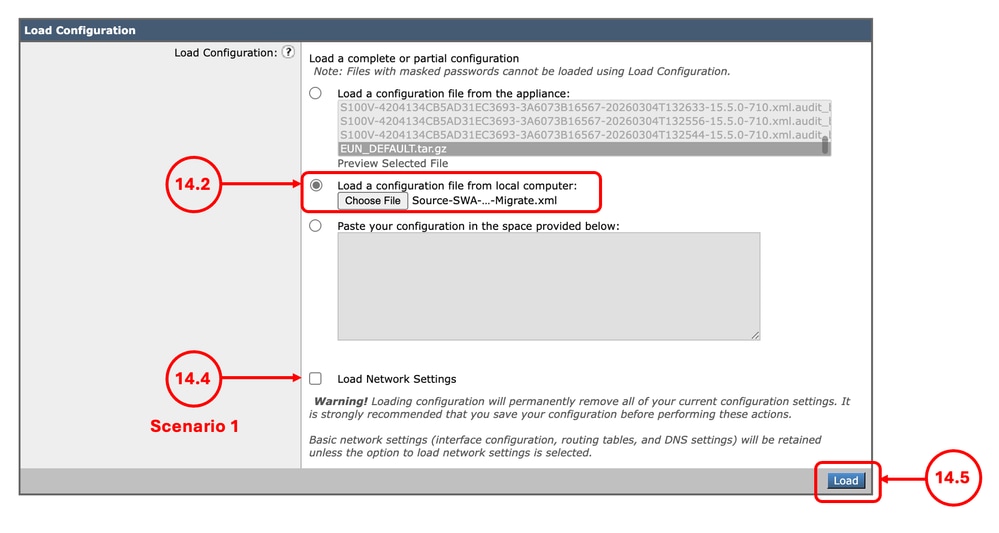

Paso 14. Importar el archivo de configuración |

Paso 14.1. Desde la GUI, vaya a Administración del sistema y elija Archivo de configuración. Paso 14.2. En la sección Cargar configuración, seleccione Cargar un archivo de configuración desde el equipo local. Paso 14.3. Haga clic en Choose File y seleccione el archivo de configuración XML. Paso 14.4. Si la migración coincide con el Escenario 1 y la dirección IP anterior se debe utilizar en el nuevo SWA, seleccione la casilla de verificación Cargar configuración de red; de lo contrario, no seleccione esta opción. Paso 14.5. Haga clic en Cargar. Paso 14.6. Haga clic en Continuar en la ventana emergente Confirmar configuración de carga.

|

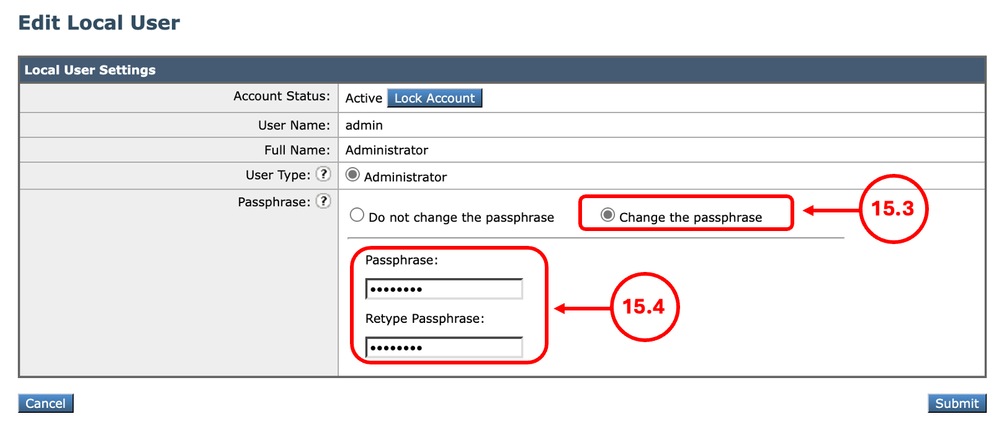

Paso 15. Cambio de la contraseña de administradorNota: Si dispone de la contraseña de administrador de SWA de origen, vaya directamente al paso 16. |

15.1. En la GUI, vaya a Administración del sistema y seleccione Usuarios. 15.2. haga clic en el nombre de usuario admin. 15.3. Seleccione Cambiar la frase de contraseña. 15.4. Introduzca la contraseña. 15.5. haga clic en Enviar.

|

Paso 16. Compromiso |

Paso 16.1. Ahora puede registrar los cambios. |

Paso 17. Importación de las RutasNota: Si carga los parámetros de red al importar la configuración, vaya directamente al paso 19. |

Paso 17.1. Desde la GUI, navegue hasta Red y haga clic en Rutas. Paso 17.2. Para cada tabla de ruteo, haga clic en Cargar tabla de ruteo. Paso 17.3. Elija el archivo que exportó en el Paso 8. Paso 17.4. Haga clic en Enviar. Paso 17.5. Realice los cambios. |

Paso 18. Configuración de los parámetros de DNSNota: Si carga parámetros de red mientras importa la configuración, vaya al paso 19. |

Paso 18.1. Desde la GUI, navegue hasta Red y haga clic en DNS. Paso 18.2. Haga clic en Editar configuración. Paso 18.3. Utilice la captura de pantalla del Paso 9 Paso 18.4. Haga clic en Enviar. Paso 18.5. Realice los cambios. |

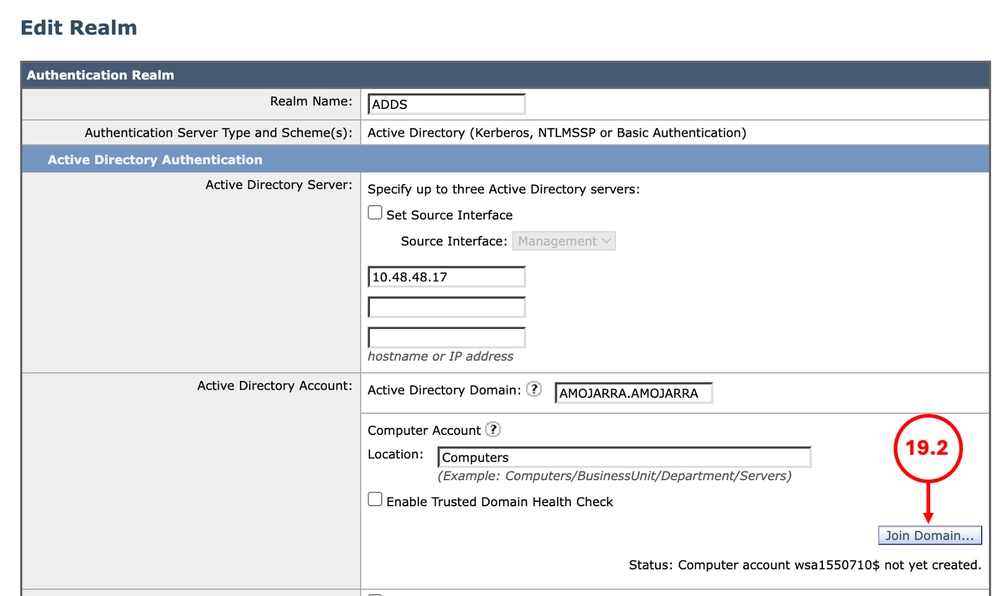

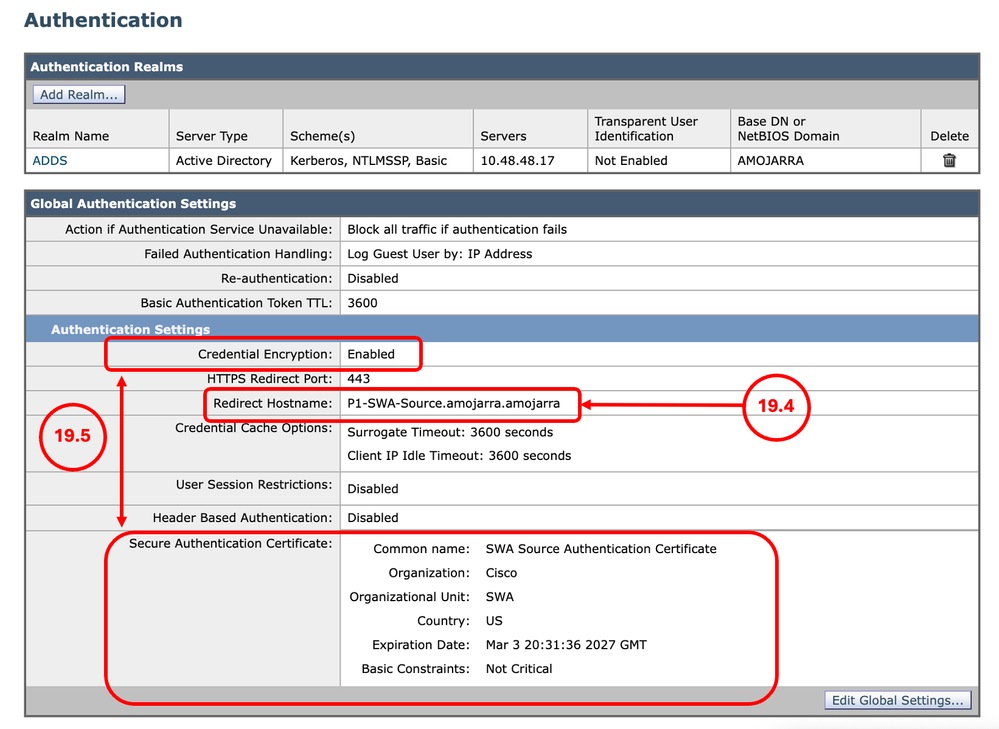

Paso 19. Unirse/volver a unir el SWA a Active Directory |

Paso 19.1. Desde la GUI, Navegue hasta Red y haga clic en Autenticación. Paso 19.2. haga clic en el nombre del Nombre de rango de autenticación. Consejo: Si se asigna una nueva dirección IP y un nombre de host al SWA, asegúrese de que se crean los registros DNS necesarios en el servicio DNS de Active Directory. Paso 19.2. Haga clic en Unirse al dominio e ingrese las credenciales:

Paso 19.3. Haga clic en Enviar. Paso 19.4. Asegúrese de que el nombre de host de redirección sea correcto. Paso 19.5. Si el cifrado de credenciales está habilitado, asegúrese de que el certificado de autenticación segura sea correcto.

Paso 19.6. Realice los cambios. |

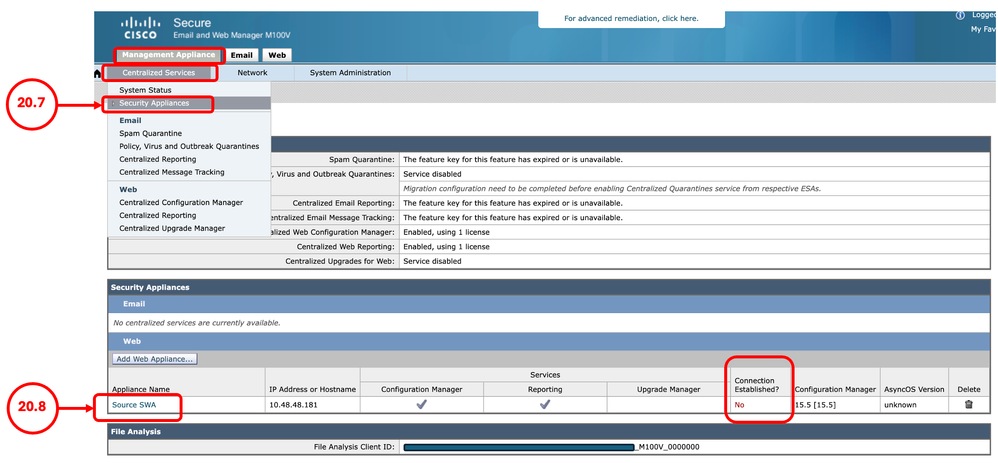

Paso 20. Vuelva a unirse al SMANota: Si SMA no administra el SWA, omita este paso. |

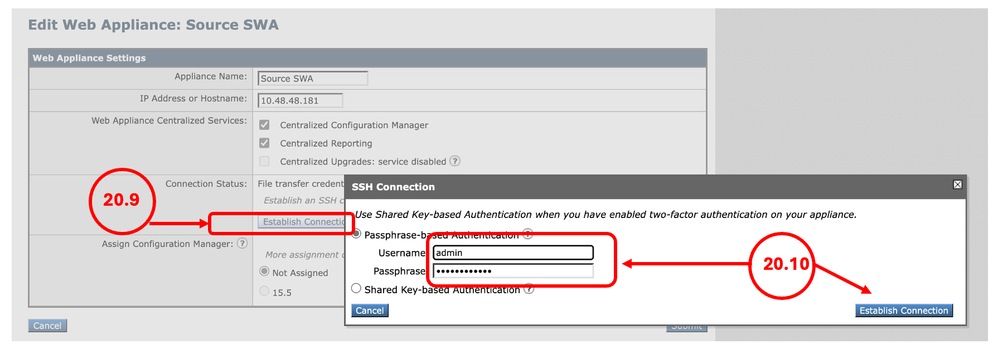

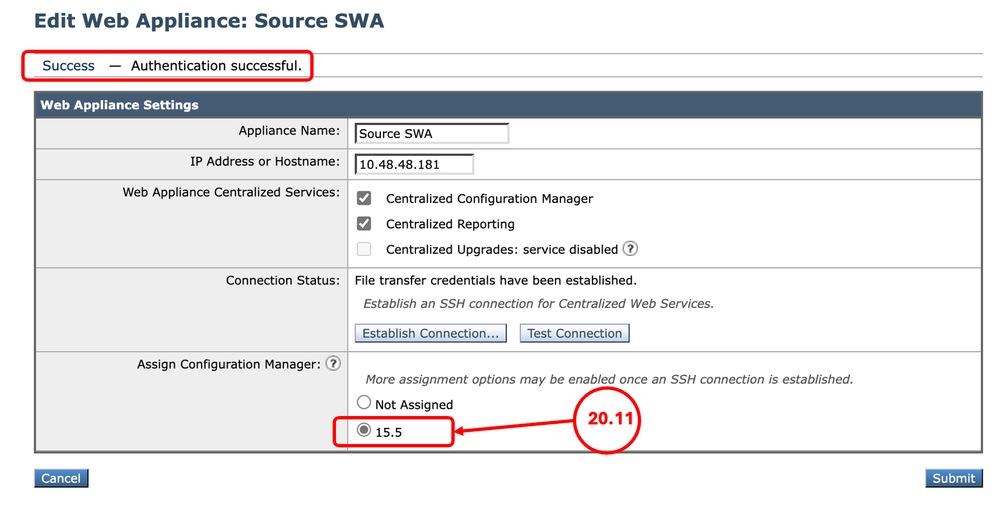

Nota: Si no reemplazó el SWA existente (situación 2) y el SWA migrado tiene una nueva dirección IP, agregue el SWA como nuevo dispositivo al SMA y omita el paso 20. Paso 20.1. Conexión a CLI del SMA. Paso 20.2. ejecute logconfig. Paso 20.3. Ingrese HOSTKEYCONFIG. Paso 20.4. Escriba DELETE y presione Enter. Paso 20.5. Escriba el número asociado al SWA que se ha migrado recientemente y pulse Intro hasta que finalice el asistente. Paso 20.6. Escriba commit y presione Intro para guardar los cambios. Paso 20.7. Desde la GUI de SMA, navegue hasta Dispositivo de administración. Seleccione Servicios centralizados y haga clic en Dispositivos de seguridad. Paso 20.8. haga clic en el nombre del SWA migrado recientemente. Consejo: Puede ver que la columna Conexión establecida está establecida en No.

Paso 20.9. haga clic en Establecer conexión. Paso 20.10. Introduzca el nombre de usuario y la frase de paso y haga clic en Establecer conexión.

Paso 20.11. Asigne el Administrador de configuración.

Paso 20.12. Enviar y Registrar los cambios. Paso 20.13. (Opcional) Puede probar publicando la configuración en el SWA. Consejo: El SMA conserva todos los datos de notificación y seguimiento del SWA anterior. |

Corrección de errores

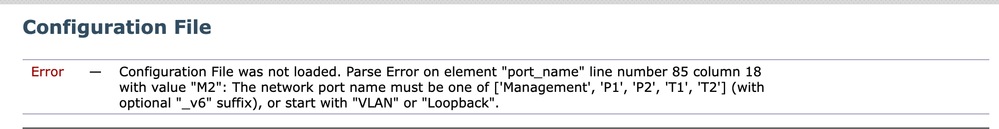

Error de análisis en el elemento port_name

El nombre del puerto de red debe ser uno entre ['Management', 'P1', 'P2', 'T1', 'T2']:

Imagen - Error de denominación de interfaz de red

Imagen - Error de denominación de interfaz de red

Error — Configuration File was not loaded. Parse Error on element "port_name" line number 85 column 18 with value "M2": The network port name must be one of ['Management', 'P1', 'P2', 'T1', 'T2'] (with optional "_v6" suffix), or start with "VLAN" or "Loopback".Este error se produce cuando se migra de un entorno de seguridad físico a un entorno virtual. el SWA virtual solo tiene 5 NIC y la interfaz M2 no es válida. Para corregir el error, edite el archivo de configuración XML en un editor de texto y elimine estas líneas:

M2

M2

M2

autoselect

aa:bb:cc:00:00:00

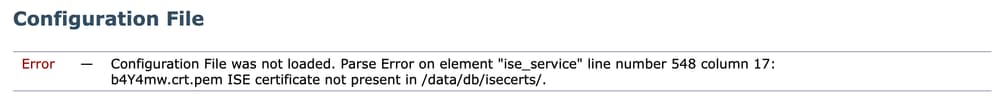

Error de análisis en el elemento ise_service

Imagen - Error de certificado de ISE

Imagen - Error de certificado de ISE

Error - Configuration File was not loaded. Parse Error on element "ise_service" line number 548 column 17: AA11AA.crt.pem ISE certificate not present in /data/db/isecerts/.Dado que los certificados de ISE no se incluyen en la exportación de configuración de SWA y se cargan directamente en el dispositivo, debe eliminar la configuración de certificados del archivo XML y, después de realizar la importación correctamente, configurar ISE manualmente. para solucionar este problema, edite el archivo de configuración XML en el editor de texto y busque el nombre del certificado en el error ( en este ejemplo, busque AA11AA ) y elimínelo del archivo de configuración:

Before:

AA11AA

BB22BB

After:

Aparte del nombre del certificado, también debe quitar el nombre del certificado de cliente de dispositivo web.

En este ejemplo, el certificado de cliente de dispositivo web es un certificado autofirmado:

Before:

1

xAcK6T

After:

0

La conmutación por fallo no funciona en el nuevo SWA virtual

Si High Availability (Failover) no funciona en el SWA virtual de destino, asegúrese de que el hipervisor esté configurado correctamente. Para obtener más información, visite: Garantizar la correcta funcionalidad del grupo HA de WSA virtual en un entorno VMware

Información Relacionada

- Guía del usuario de AsyncOS 15.2 para Cisco Secure Web Appliance

- Instalación de Secure Web Appliance en Vmware ESXi

- Instalación de Secure Web Appliance en Microsoft Hyper-V

- Guía de instalación de Cisco Secure Email and Web Virtual Appliance

- Configurar categorías de URL personalizadas en el dispositivo web seguro - Cisco

-

Configurar certificado de descifrado en dispositivo web seguro

- Solucionar problemas del servicio DNS de dispositivo web seguro

- Garantizar la correcta funcionalidad del grupo HA de WSA virtual en un entorno VMware

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

11-Mar-2026

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Amirhossein MojarradIngeniero de consultoría técnica

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios