Configuración de la licencia HSEC en el router periférico SD-WAN XE

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo instalar y solucionar problemas de licencias HSECK9 en el router periférico SD-WAN XE.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Red de área extensa definida por software de Cisco (SD-WAN)

- Interfaz de línea de comandos (CLI) de Cisco IOS® XE

- Licencias inteligentes

- Cisco Software Central

Componentes Utilizados

Este documento se basa en las siguientes versiones de software y hardware:

- Router Cisco Edge C111-8PWE versión 17.6.3

- Cisco Edge Router c8000v 17.12.3

- Cisco Smart Software Manager (CSSM)

- Cisco vManage 20.12.3.1

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Conceptos

Smart Licensing Using Policy utiliza una variedad de conceptos nuevos, como:

- Tipos de aplicación de licencias

- Duración de licencia

- Código de autorización

- Nivel de rendimiento que requiere el código de autorización de licencias inteligente (SLAC): plataformas de router que necesitan un SLAC.

- Política

- Informe de medición de utilización de recursos (informe RUM) y confirmación de informe

- Código de confianza

Para obtener más información, vaya a Licencias inteligentes con conceptos de políticas.

Nota: Los procesos de instalación de licencias HSECK9 descritos en este documento se aplican por igual a los routers físicos y virtuales. No existe ningún proceso de instalación específico de la plataforma.

Comportamiento de rendimiento

- Todos los ISR1000 Series, ISR4000 Series, C8200, C8300, CSR1000v, C8000v e ISRv tienen un valor predeterminado de 250 Mbps si el producto no tiene ninguna forma de licencia HSECK9.

- Todos los ISR1000 Series, ISR4000 Series, C8200, C8300, CSR1000v, C8000v e ISRv necesitan tener instalada una licencia HSECK9 si el rendimiento debe ser superior a 250 Mbps.

- No es necesario que todos los routers de la serie ASR1000 tengan HSECK9 para más de 250 Mbps.

- Se espera que todos los C8500 tengan una licencia HSECK9 instalada en el fabricante. Si no es así, la licencia HSECK9 se puede instalar manualmente.

- No hay configuración de rendimiento en el modo administrado por controlador. La instalación de la licencia HSECK9 permite automáticamente que los núcleos de reenvío/motores de procesador de paquetes liberen el rendimiento.

- El rendimiento máximo después de la instalación de la licencia HSECK9 depende de las capacidades de hardware de la plataforma. Revise la ficha técnica de la plataforma específica para obtener más información.

Nota: A partir de las versiones 20.9.2 y 17.9.2a, las licencias HSEC pueden administrarse directamente desde vManage. Puede encontrar más información aquí:

Guía de inicio de Cisco Catalyst SD-WAN - Administración de licencias HSEC [Cisco SD-WAN] - Cisco

Nota: Para activar la licencia HSECK9 en el router después de la instalación, se requiere una recarga manual para todos los routers físicos excepto el router virtual C8000v.

Verificación de disponibilidad de licencias

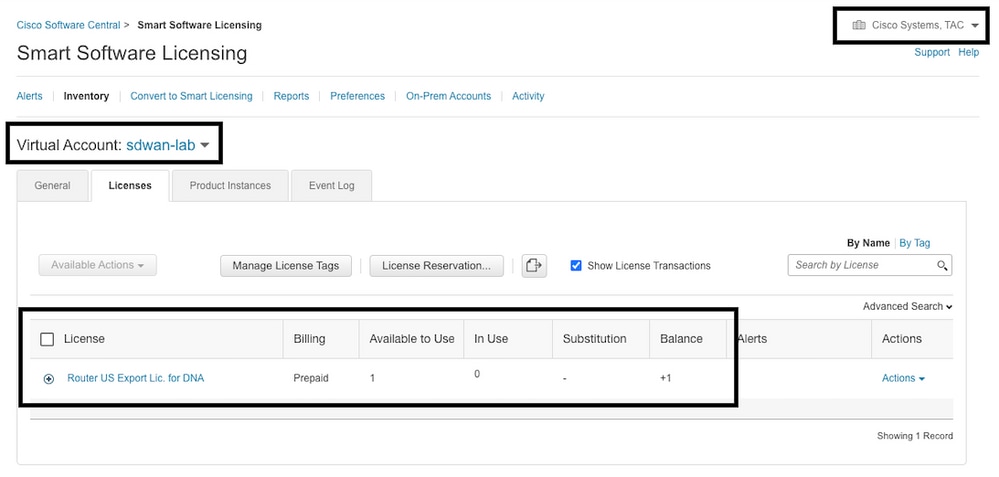

Paso 1. Desplácese hasta Cisco Software Central.

Paso 2. Haga clic en Smart Software Manager.

Paso 3. Seleccione Inventario en el menú superior.

Paso 4. Elija la cuenta virtual adecuada.

Paso 5. Seleccione la pestaña Licencias en la cuenta virtual.

Paso 6. Compruebe que la licencia se ha agregado y está disponible con un balance positivo.

Si no hay ninguna licencia disponible o el saldo es negativo (rojo), abra un caso con el equipo de licencias de Cisco.

Nota: En esta guía se da por hecho que ya ha adquirido una licencia HSECK9 o una licencia de exportación de router de EE. UU. para Cisco DNA y que se ha agregado a una cuenta virtual válida de una cuenta inteligente.

Modo de funcionamiento del router

Verifique que el router esté en el modo administrado por el controlador con uno de los comandos.

show platform software device-mode

show version | include mode

Ejemplo:

EdgeRouter# show platform software device-mode

Device Operating-mode: Controller-Managed

Device-mode bootup status:

8/03 00:44:16 System is green

Bootup Success

EdgeRouter# show version | in mode

Router operating mode: Controller-Managed

Nota: Si el modo operativo resulta en Autonomous, mueva el router a Controller-Managed con el controller-mode enable comando.

Configurar

Método en línea para CSSM

Configurar el tipo de transporte y establecer la URL de CSSM predeterminada

Paso 1. Configure el tipo de transporte y la URL correctos.

EdgeRouter#config-transaction

EdgeRouter(config)# license smart transport smart

EdgeRouter(config)# license smart url default

EdgeRouter(config)# commit

Commit complete.

Nota: Si el router tiene una plantilla conectada: los comandos inteligentes Transport y URL son compatibles y se pueden configurar con una plantilla de función CLI-Add On. Para obtener más información, navegue hasta Plantillas de funciones de complementos de CLI.

Paso 2. Compruebe que los cambios se han confirmado correctamente.

EdgeRouter# show lic tech support | begin Smart Licensing Status

Smart Licensing Tech Support info

Smart Licensing Status

======================

Smart Licensing is ENABLED

License Conversion:

Automatic Conversion Enabled: True

Status: Not started

Export Authorization Key:

Features Authorized:

<none>

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Smart <<<<<<<<<<<<<<<<<<<<<<<<<<<< This must be Smart

URL: https://smartreceiver.cisco.com/licservice/license <<<<<<<<<<<<<<< URL must be pointed to smartreceiver.cisco.com

Proxy:

Address: <empty>

Port: <empty>

Username: <empty>

Password: <empty>

Server Identity Check: True

Nota: La URL predeterminada se activa automáticamente y no es necesario modificarla.

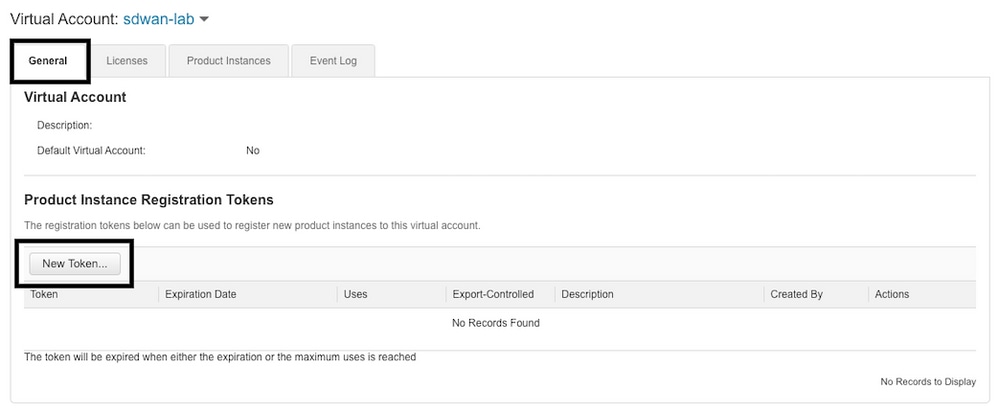

Generar token de registro de instancia de producto

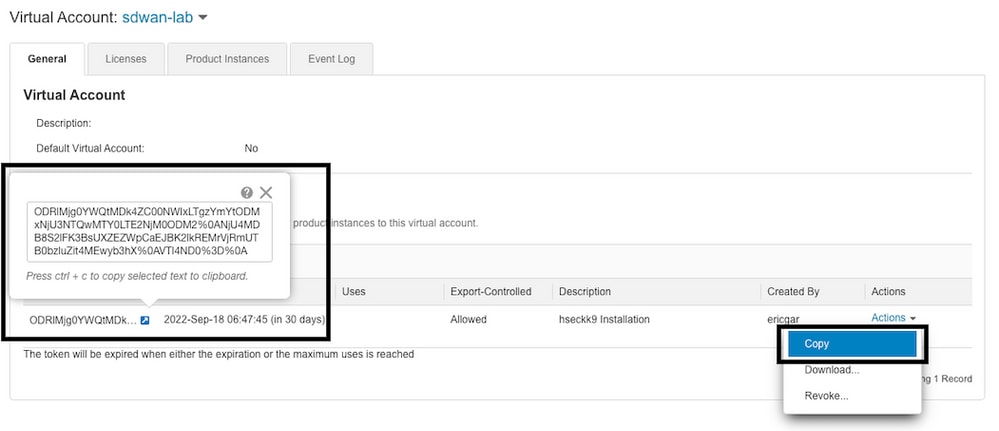

Paso 1. Genere un nuevo token.

Dentro de la misma cuenta virtual donde reside la licencia, navegue hasta la pestaña General y haga clic en Nuevo token.

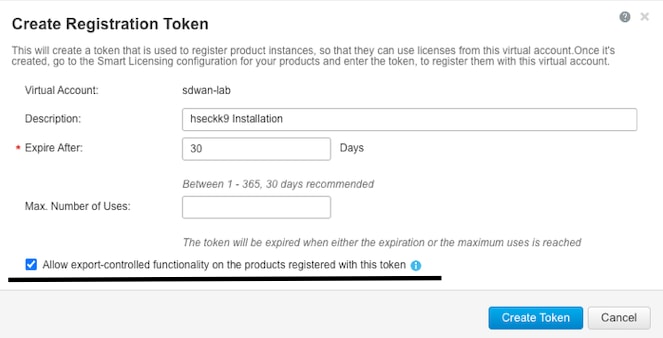

Paso 2. Rellene la nueva información de token.

Descripción: Breve descripción de para qué se utiliza el token.

Caducar después de: Número de días que el token es válido para los registros de productos.

Max. Número de usos: Número máximo de usuarios del token. Opcional.

Asegúrese de que la opción Allow export-controlled esté marcada. De lo contrario, el registro de la licencia falla y luego haga clic en Create Token.

Nota: El token caduca cuando se alcanza la caducidad o el uso máximo.

Nota: Para obtener más información, acceda a Cisco Export Trade.

Paso 3. Copie el token.

Copie el token recién generado en el portapapeles; Navegue hasta Acciones > Copiar o manualmente en el pequeño icono azul junto a la cadena de token.

Generar un establecimiento de confianza entre el router de borde y CSSM

Para proporcionar autorización para utilizar una licencia de exportación controlada, el router perimetral debe establecer una relación de confianza con el CSSM. Para el protocolo de enlace, el router de extremo utiliza el token generado en CSSM en el paso anterior.

license smart trust idtoken TOKEN local force

Ejemplo:

EdgeRouter# license smart trust idtoken ZThjOTlmM2UtMjQ2ZC00YjI1LTgwNjctZGIxZjIzYjZiYmVmLTE2NjM0NjI1%0AMjgyNTh8YWNVeTFiZU03N0lCdTFadmJ4ejZBL0toR2Mva21odElrQmxDa1FN%0AcVI3cz0%3D%0A local force

Inmediatamente después de establecer la confianza, los registros muestran la comunicación con CSSM.

EdgeRouter# show logging last 50

<snip>

*Aug 18 21:03:44.730: %CRYPTO_ENGINE-5-KEY_DELETED: A key named SLA-KeyPair2 has been removed from key storage

*Aug 18 21:03:46.146: %CRYPTO_ENGINE-5-KEY_ADDITION: A key named SLA-KeyPair2 has been generated or imported by crypto-engine

*Aug 18 21:03:53.221: %SYS-6-PRIVCFG_ENCRYPT_SUCCESS: Successfully encrypted private config file

*Aug 18 21:03:56.107: %SMART_LIC-5-COMM_RESTORED: Communications with Cisco Smart Software Manager (CSSM) restored

*Aug 18 21:03:56.347: %SMART_LIC-6-TRUST_INSTALL_SUCCESS: A new licensing trust code was successfully installed on P:C1111-8PWE,S:FGL2149XXXX.

Verificar el Contador de Éxito de Establecimiento de Confianza

Verifique que el contador de éxito de establecimiento de confianza aumente. Esto significa que el agente de licencias puede alcanzar el CSSM.

EdgeRouter# show lic tech support | begin Communication Statistics

Communication Statistics:

=======================

Communication Level Allowed: DIRECT

Overall State: <empty>

Trust Establishment:

Attempts: Total=1, Success=1, Fail=0 Ongoing Failure: Overall=0 Communication=0 <<<<<<<<<<

Last Response: OK on Aug 18 21:03:56 2022 UTC

Failure Reason: <none>

Last Success Time: Aug 18 21:03:56 2022 UTC

Last Failure Time: Aug 18 21:00:43 2022 UTC

<snip>

Nota: Si el contador de fallas aumenta, navegue hasta la sección Troubleshooting (Resolución de problemas) de este documento.

Solicitar autorización

En este momento, se establece la confianza pero la licencia HSECK9 no está en uso todavía. Esto sucede porque es necesario que la solicitud del router al CSSM utilice la licencia. Para obtener la licencia, ejecute la solicitud de autorización.

EdgeRouter# license smart authorization request add hseck9 local

Registros:

EdgeRouter# show logging | include SMART

*Aug 18 21:11:41.553: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C1111-8PWE,SN:FGL2149XXXX

*Aug 18 21:11:41.641: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

En el registro de eventos de licencias inteligentes, se guarda la información de solicitud de licencia por si se necesita más información.

EdgeRouter# show lic eventlog 0

**** Event Log ****

2022-08-18 21:11:41.538 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><flag>A</flag><version>C</version><piid>d216f143-7e2c-48df-aa71-652b15ea1c7e</piid><dateStamp>2022-08-18T21:17:45</dateStamp><entitlements><entitlement><tag>regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844</tag><count>1</count><startDate></startDate><endDate></endDate><licenseType>PERPETUAL</licenseType><displayName>Router US Export Lic. for DNA</displayName><tagDescription>U.S. Export Restriction Compliance license for DNA based Routers</tagDescription><tagType>PERPETUAL</tagType><status><success>true</success></status></entitlement></entitlements><status><success>true</success><correlationID>62feac79ca9112704623118db58bbc2c-09b6eebc91ae833f</correlationID></status></authorizationCode><signature>MEUCIBuNw8+ogfZmJAbsRa+8B+F0wnDZLrv5RXm822rN/he5AiEAtfzzFV9L3dqht4sUYDxRvnUHF2KYi+vFv2vivDF6rIs=</signature></smartLicenseAuthorization>"

2022-08-18 21:11:41.552 UTC SAEVT_TAG_EXPORT exportAllowed="False" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.576 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.576 UTC SAEVT_STATE_RESERVE_AUTHORIZED

2022-08-18 21:11:41.641 UTC SAEVT_TAG_AUTHORIZED count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:11:41.641 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-18 21:12:06.119 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><piid>d216f143-7e2c-48df-aa71-652b15ea1c7e</piid><status><success>false</success><message>last update already confirmed</message><code>last update already confirmed</code><correlationID>62feac7c4be974f92eefc15a640f938b-f08787827763ca37</correlationID></status></authorizationCode><signature>MEUCIQDhI8x+Rzf7wyibdohvYY6q9/8puukf8SuJ4ok48d4y5QIgdl5/z/7rLu+LEd5gK9kgOxA2Vb+vnJUcTOVPo3/R0pc=</signature></smartLicenseAuthorization>"

Compruebe que la activación se ha realizado correctamente

Hay algunos comandos para verificar si la licencia está ahora disponible y correctamente activada.

show license tech support | begin License Usage

show license authorization

show license summary

show license usage

Ejemplo:

EdgeRouter# show license tech support | begin License Usage

License Usage

=============

Handle: 1

License: hseck9

Entitlement Tag: regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844

Description: hseck9

Count: 1

Version: 1.0

Status: IN USE(15) <<<<<<<<<<<<<<<<<<<<<<

Status time: Aug 18 21:11:41 2022 UTC

Request Time: Aug 18 21:11:41 2022 UTC

Export status: RESTRICTED - ALLOWED

Feature Name: hseck9

Feature Description: hseck9

Enforcement type: EXPORT RESTRICTED

License type: Perpetual

Measurements:

ENTITLEMENT:

Interval: 00:15:00

Current Value: 1

EdgeRouter# show license authorization

Overall status:

Active: PID:C1111-8PWE,SN:FGL2149XXXX

Status: SMART AUTHORIZATION INSTALLED on Aug 18 21:11:41 2022 UTC <<<<<<<<<<<<<<<

Last Confirmation code: 0cde51c5

Authorizations:

Router US Export Lic. for DNA (DNA_HSEC):

Description: U.S. Export Restriction Compliance license for DNA based Routers

Total available count: 1

Enforcement type: EXPORT RESTRICTED

Term information:

Active: PID:C1111-8PWE,SN:FGL2149XXXX

Authorization type: SMART AUTHORIZATION INSTALLED <<<<<<<<<<<<<

License type: PERPETUAL

Term Count: 1

Purchased Licenses:

No Purchase Information Available

Edge# show license summary

License Usage:

License Entitlement Tag Count Status

-----------------------------------------------------------------------------

hseck9 (DNA_HSEC) 1 IN USE <<<<<<<<<<

Método Offline a CSSM

Para las redes con espacios de ventilación en las que no se permite el acceso a Internet, la instalación de la licencia controlada por exportación se puede realizar con una reserva local de un SLAC en el CSSM.

Nota: Este método no requiere un tipo de transporte ni una dirección URL inteligente válida.

Generar una reserva de licencia local

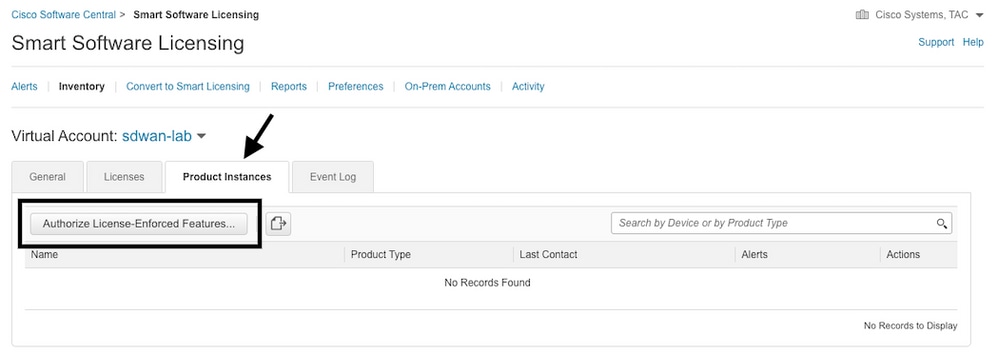

En la misma cuenta virtual en la que reside la licencia, navegue hasta Instancias de productos > Autorizar funciones exigidas por licencia.

Obtener información de UDI del router de borde

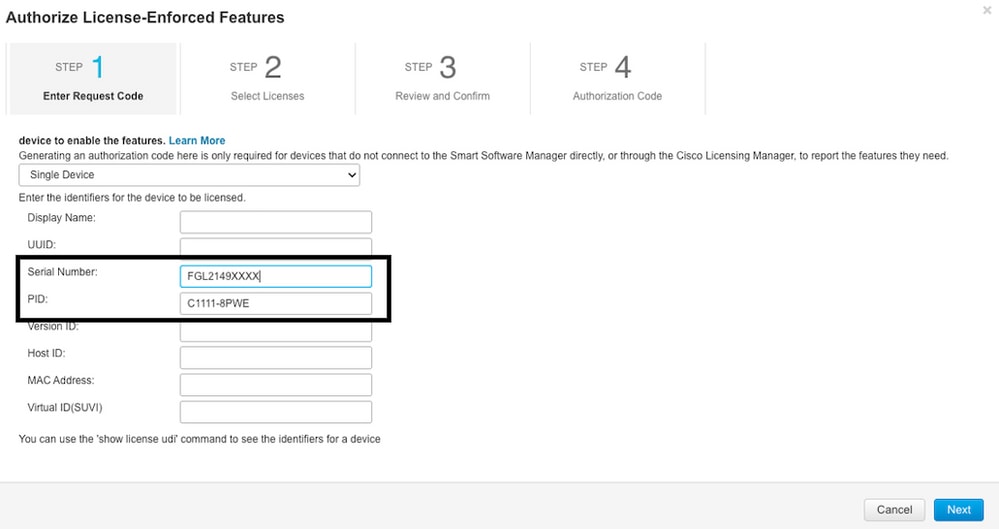

La reserva de licencia local requiere el identificador único de dispositivo (UDI) del router de extremo, ejecute el show license udi comando para obtener la ID de producto (PID) y el número de serie (SN).

EdgeRouter# show license udi

UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Rellene el UDI del router de borde en el formulario de reserva

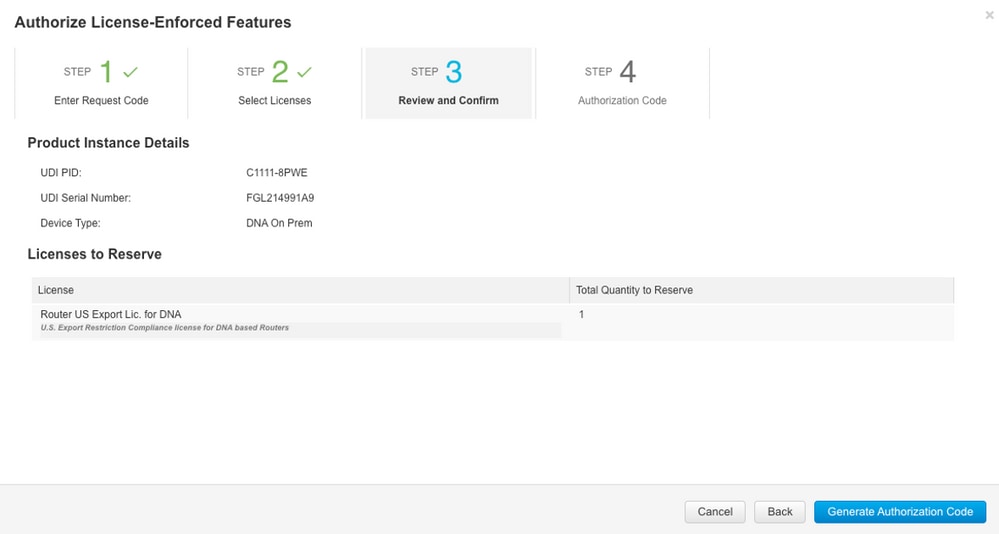

Seleccione Single Device y rellene el SN y PID del router de borde. Haga clic en Next (Siguiente).

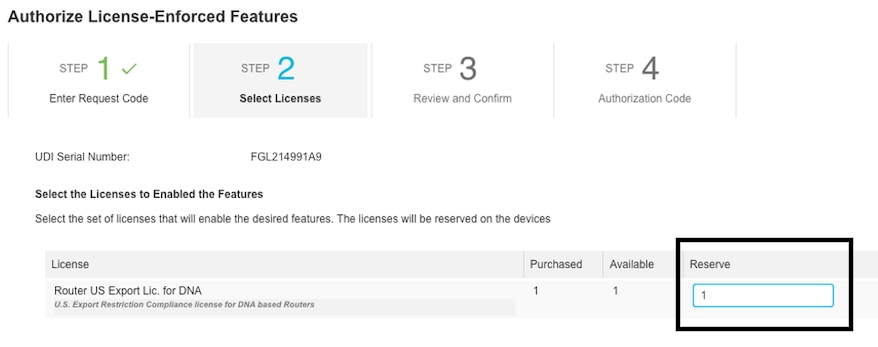

Seleccione el número de licencias que desea reservar

Dado que se trata de un dispositivo único, la licencia reservada es una, escriba el número en el cuadro. Asegúrese de que el número no supera los disponibles.

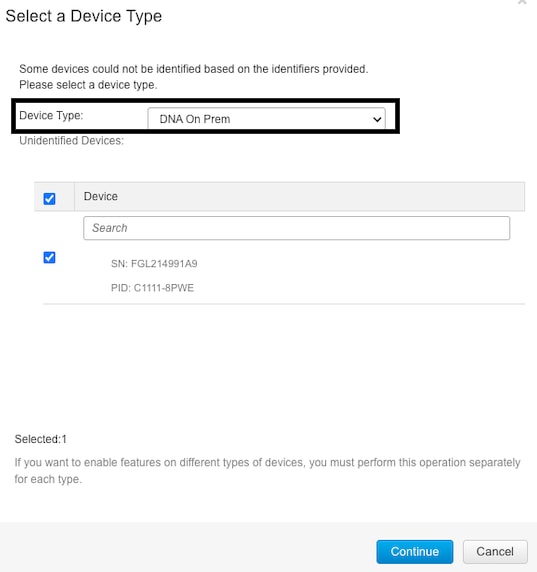

Seleccione el tipo de dispositivo de licencia

El tipo de dispositivo puede ser Digital Network Architecture (Cisco DNA) On-Prem o DNA Cloud. Esto depende del tipo de licencia adquirida.

Generar el código de autorización

Revise la configuración y haga clic en Generar código de autorización.

Descargue el SLAC

El SLAC se puede descargar como un archivo o copiar al portapapeles.

Copiar el SLAC en el router de borde

Hay tres opciones para copiar el archivo SLAC en el router de borde.

- Con una unidad USB.

EdgeRouter# show file systems | include usb|Size

Size(b) Free(b) Type Flags Prefixes

15598043136 15596658688 disk rw usb0:

EdgeRouter# dir usb0:

Directory of usb0:/

5 -rwx 1557 Aug 19 2022 00:43:30 +00:00 AuthorizationCode_SN_FGL2149XXXX.txt

15598043136 bytes total (15596658688 bytes free)

EdgeRouter# copy usb0:AuthorizationCode_SN_FGL2149XXXX.txt bootflash:

Destination filename [AuthorizationCode_SN_FGL2149XXXX.txt]?

Copy in progress...C

1557 bytes copied in 0.020 secs (77850 bytes/sec)

- Con vManage a través de Conexiones de control, navegue hasta Transferir archivos entre un router perimetral y vManage para obtener más información.

- SCP/FTP/TFTP en el lado del servicio.

Instalación del SLAC

Utilice Smart Import para instalar el archivo SLAC en la memoria flash de inicialización.

EdgeRouter# license smart import bootflash:AuthorizationCode_SN_FGL2149XXXX.txt

Import Data Successful

Last Confirmation code UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Confirmation code: aaa6b57e

Registros.

EdgeRouter# show logging | include SMART

*Aug 19 05:42:45.309: %SMART_LIC-6-AUTHORIZATION_INSTALL_SUCCESS: A new licensing authorization code was successfully installed on PID:C1111-8PWE,SN:FGL2149XXXX

*Aug 19 05:42:45.362: %SMART_LIC-6-EXPORT_CONTROLLED: Usage of export controlled features is allowed for feature hseck9

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-19 05:42:45.293 UTC SAEVT_RESERVE_INSTALL_START udi="PID:C1111-8PWE,SN:FGL2149XXXX" authorizationCode="<smartLicenseAuthorization><udi>P:C1111-8PWE,S:FGL2149XXXX</udi><authorizationCode><customerInfo><smartAccount>Cisco Systems, TAC</smartAccount><virtualAccount>sdwan-lab</virtualAccount></customerInfo><flag>A</flag><version>C</version><piid>0ceadf0a-3145-4779-8cbb-743c5a234a05</piid><dateStamp>2022-08-19T05:43:11</dateStamp><entitlements><entitlement><tag>regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844</tag><count>1</count><startDate></startDate><endDate></endDate><licenseType>PERPETUAL</licenseType><displayName>Router US Export Lic. for DNA</displayName><tagDescription>U.S. Export Restriction Compliance license for DNA based Routers</tagDescription><tagType>PERPETUAL</tagType><status><success>true</success></status></entitlement></entitlements><status><success>true</success><correlationID>62ff22ec38ab5858bde12581a2589b39-bde12581a2589b39</correlationID></status></authorizationCode><signature>MEUCIQDrUe11CPAsnjonKRmUe40arqPiY/q/UfTGSJ1IdmkkrAIgF8G2zoHIxz04IVO2J7ZHA1M51+QMvLzUGyZsfvwK5tk=</signature></smartLicenseAuthorization>"

2022-08-19 05:42:45.308 UTC SAEVT_TAG_EXPORT exportAllowed="False" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.333 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="0" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.334 UTC SAEVT_STATE_RESERVE_AUTHORIZED

2022-08-19 05:42:45.362 UTC SAEVT_TAG_AUTHORIZED count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

2022-08-19 05:42:45.362 UTC SAEVT_TAG_EXPORT exportAllowed="True" count="1" entitlementTag="regid.2019-03.com.cisco.DNA_HSEC,1.0_509c41ab-05a8-431f-95fe-ec28086e8844"

Compruebe que la instalación se ha realizado correctamente

Utilice el mismo comando que en el método en línea para verificar si la licencia está instalada correctamente.

show license authorization

show license summary

show license tech support | begin License Usage

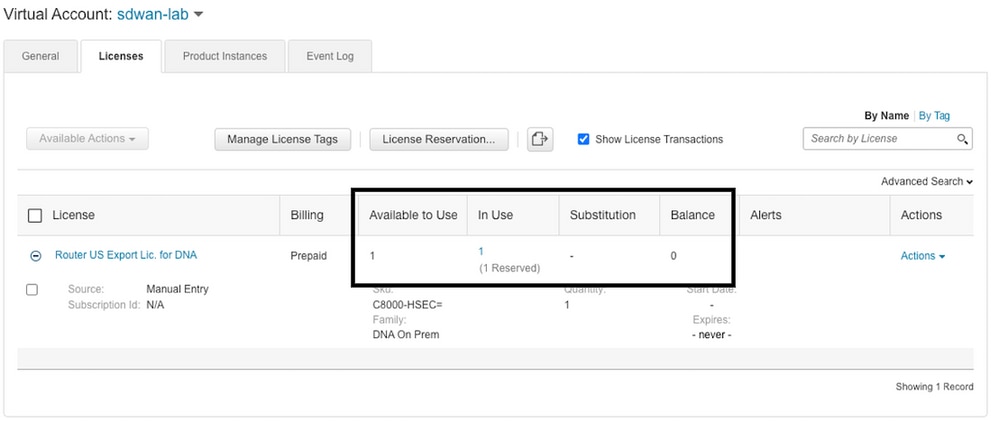

Si la instalación es correcta, la licencia de la cuenta virtual incrementa automáticamente el contador En uso y disminuye el contador Disponible para usar.

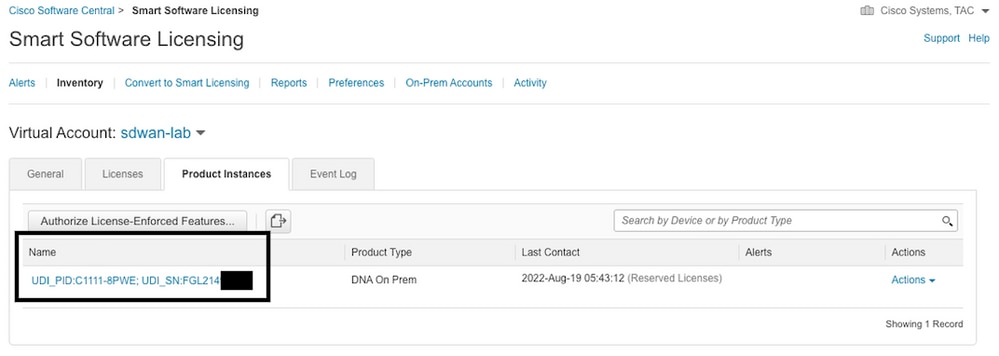

También en la pestaña Instancias de producto, se muestra la información UDI del router de borde. haga clic en la entrada para obtener más información sobre las características de la licencia.

Método vManage Workflows

A partir de 20.9.2, vManage permite instalar una licencia HSECK9 con la ayuda de flujos de trabajo.

Nota: Este método sólo funciona con Router US Export Lic. para las licencias DNA; Las licencias HSEC específicas del dispositivo, como ISR4300_HSEC o ISR4400_HSEC, ya no funcionan. Para obtener más información sobre cómo convertir una licencia HSEC específica de dispositivo a Cisco DNA HSEC, visite la sección Restricciones para administrar licencias HSEC.

Flujo de trabajo online

Sincronizar licencias con CSSM

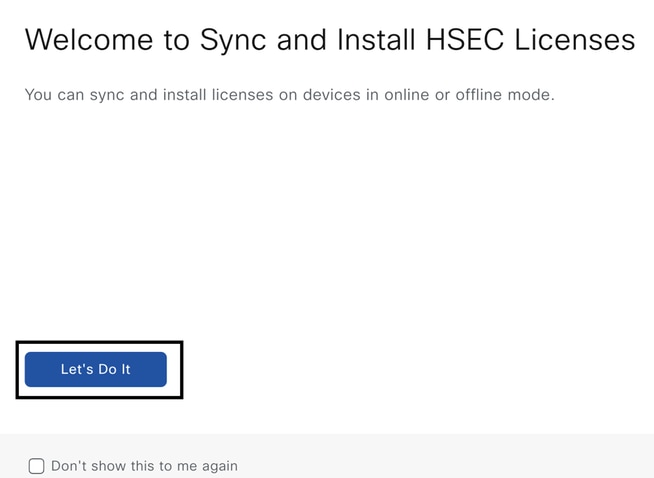

1.- En vManage GUI, navegue hasta Main Menu > Workflows > Sync and Install HSEC Licenses.

2.- Haga clic en Let's Do it botón en la ventana emergente.

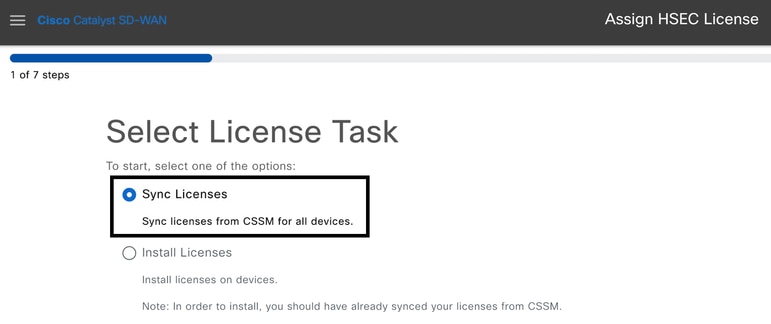

3.- Seleccione la tarea Sync Licenses y haga clic en Next.

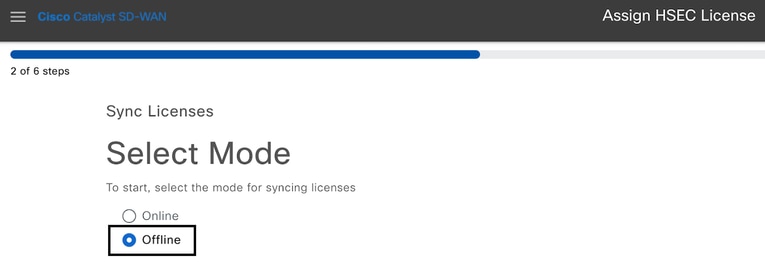

4.- Seleccione Online mode y haga clic en Next.

5- Introduzca sus credenciales de Cisco CSSM y haga clic en Next.

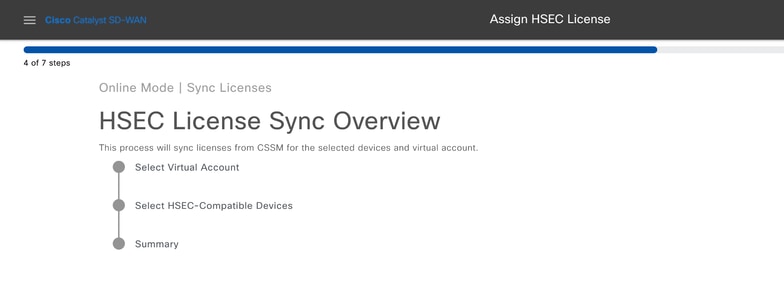

6.- Verifique la Descripción General de la Sincronización de Licencias HSEC y haga clic en Next.

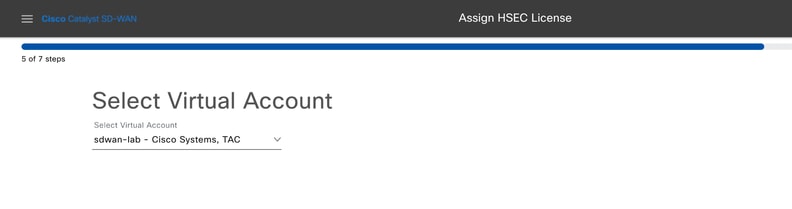

7.- vManage se conecta a la nube y consulta todas las cuentas virtuales disponibles. Seleccione en el menú desplegable la cuenta virtual que contiene una licencia HSEC de recuento positivo y válido.

Nota: las credenciales introducidas en el paso 6 deben tener una función de administrador en la cuenta inteligente y la cuenta virtual en las que se depositan las licencias HSEC.

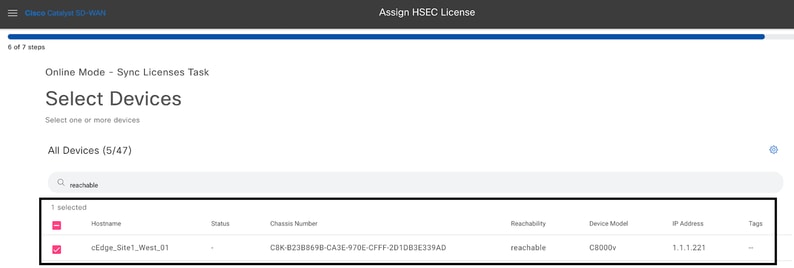

8.- Seleccione el dispositivo en el que se instalará la licencia HSEC.

Nota: Solo se muestran los dispositivos compatibles con HSEC.

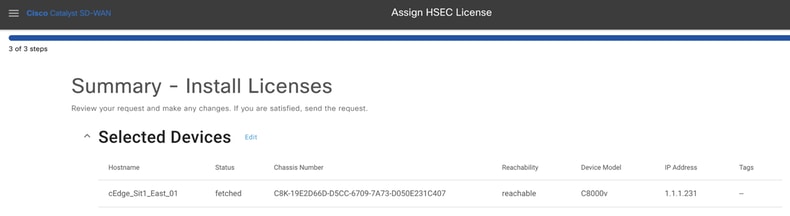

9.- Revise y verifique el resumen de la solicitud y haga clic en Sync.

10.- Haga clic en Verificar el Estado de Asignación de HSEC para verificar la reserva de SLAC en tiempo real.

11.- Una vez que se obtiene la licencia del CSSM y se almacena en vManage, el estado se muestra como correcto.

Instalar licencias obtenidas

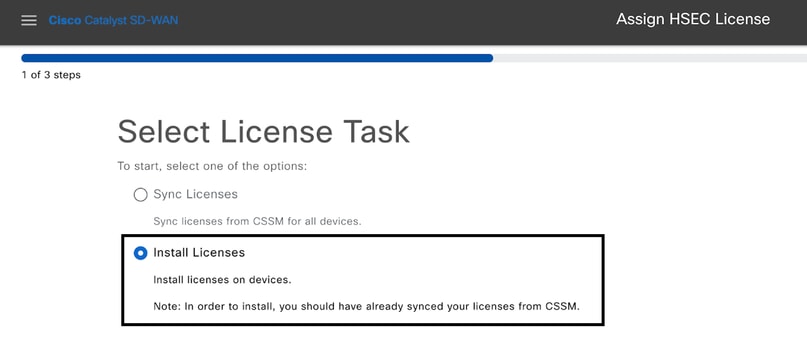

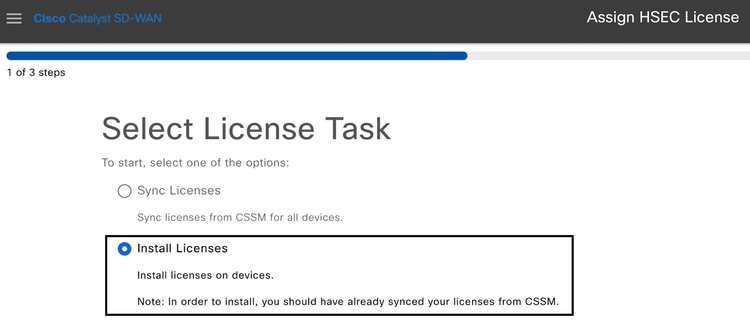

1.- En vManage GUI, navegue hasta Main Menu > Workflows > Sync and Install HSEC Licenses.

2.- Seleccione la tarea Instalar licencias.

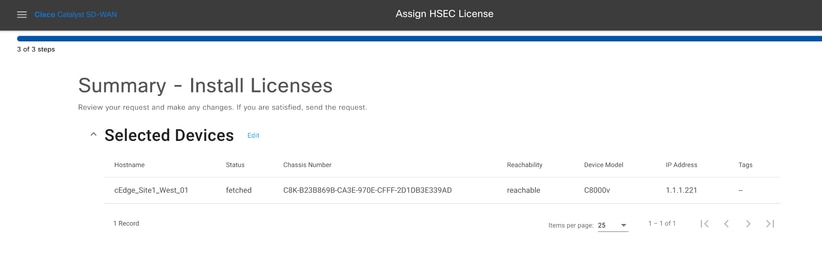

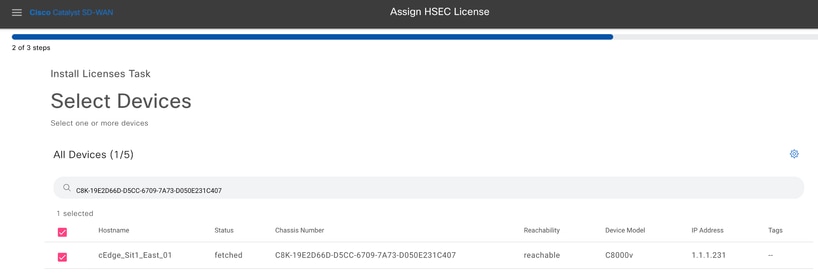

3.- Seleccione el dispositivo para el que se obtuvieron las licencias HSEC.

4.- Verifique el resumen de la instalación y haga clic en Install.

5.- Haga clic en Verificar estado de asignación de HSEC para verificar el estado de la instalación en tiempo real.

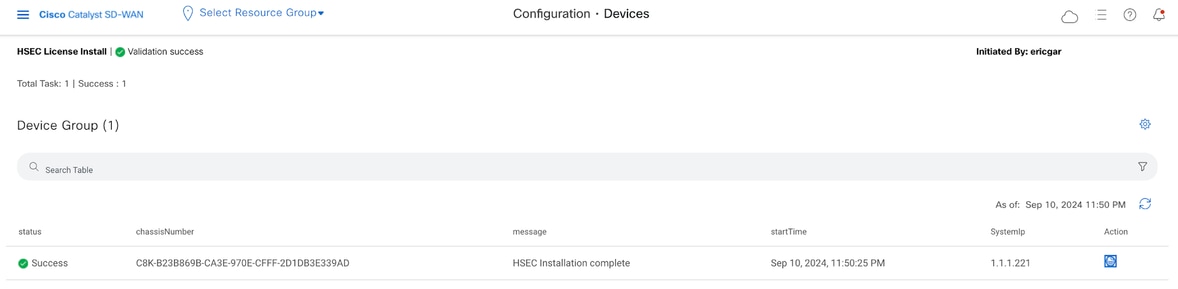

6.- vManage se comunica con el router, le envía el SLAC y lo instala. El estado final debe ser Correcto.

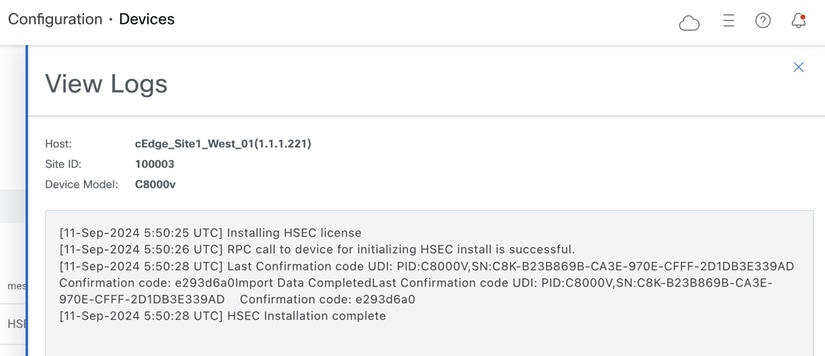

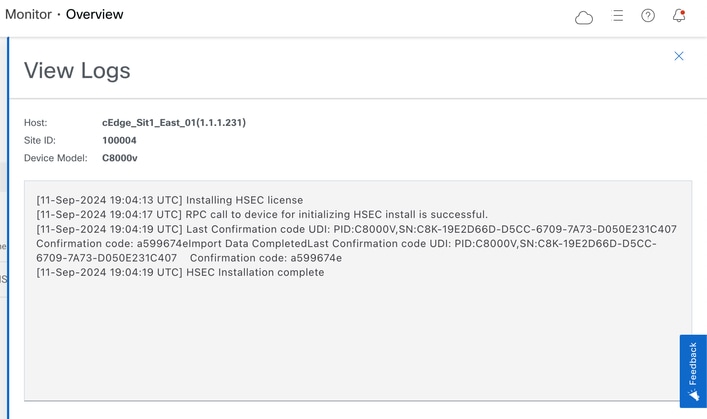

7.- Haga clic en el icono Acción para mostrar registros más detallados de la instalación de HSEC.

Flujo de trabajo sin conexión

Sincronizar licencias con CSSM

1.- En vManage GUI, navegue hasta Main Menu > Workflows > Sync and Install HSEC Licenses.

2.- Haga clic en Let's Do it botón en la ventana emergente.

3.- Seleccione la tarea Sync Licenses y haga clic en Next.

4.- Seleccione el modo Offline y haga clic en Next.

5.- Revise cuidadosamente la descripción general del proceso y haga clic en Next.

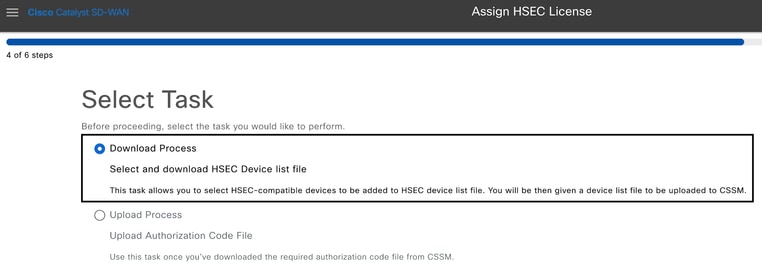

6.- Seleccione la opción Download Process y haga clic en Next.

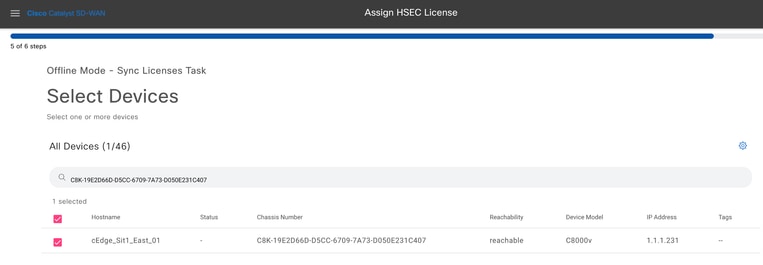

7.- En la barra de búsqueda, filtrar el dispositivo para el que se pretende instalar la licencia.

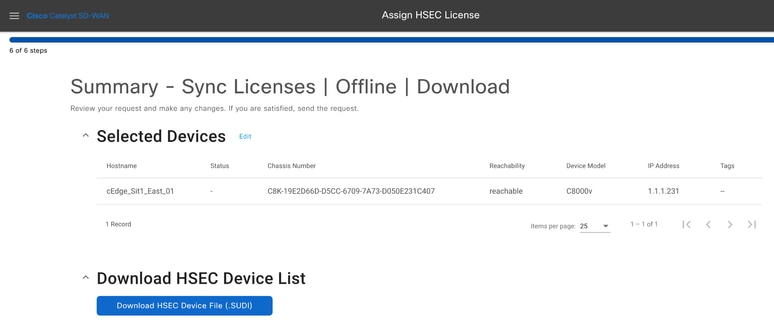

8.- Revise el resumen de la tarea y haga clic en Descargar archivo de dispositivo HSEC (.SUDI)

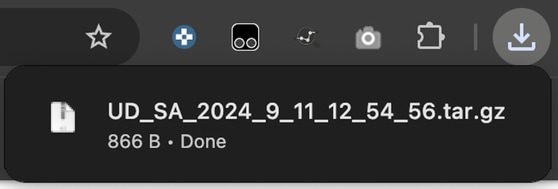

9.- Se inicia una descarga automática del uso de la licencia.

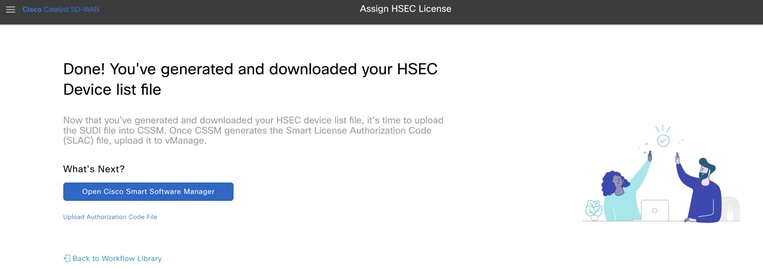

10.- Haga clic en Abrir Cisco Smart Software Manager o diríjase a: Cisco Software Central.

11.- En la cuenta inteligente seleccionada, navegue hasta Cisco Software Central > Smart Software Licensing y haga clic en Informes > Archivos de datos de uso > Cargar datos de uso....

12.- En el Cargar Datos de Uso Pop-up, haga clic en Examinar y seleccione el archivo que acaba de descargar y haga clic en Cargar Datos.

13.- El sistema comienza a procesar el archivo. Se tarda aproximadamente de 5 a 10 minutos en completarla. A continuación, haga clic en Descargar.

Nota: Para generar el archivo ACK, el estado de los informes debe ser "Sin errores"; si se produce un error, haga clic en el icono de expansión para obtener más información sobre el error. Abra un caso del TAC de Cisco si es necesario.

14.- El sistema genera el archivo ACK y lo descarga automáticamente.

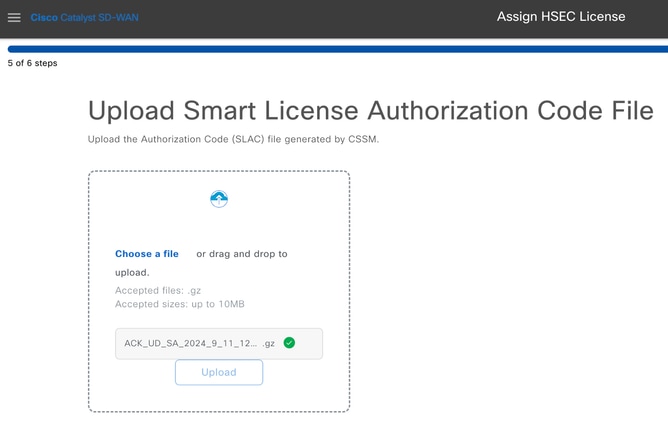

15.- En vManage GUI, navegue de nuevo hasta Main Menu > Workflows > Sync and Install HSEC Licenses > Sync Licenses > Offline > Next > Upload Process.

16.- Haga clic en Elegir un archivo o arrastre y suelte el archivo descargado en el cuadro y haga clic en Cargar.

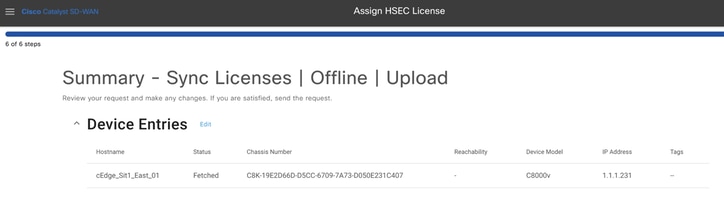

17.- Verifique el resumen de la tarea y haga clic en Cargar.

Instalar licencias obtenidas

1.- Vuelva a la biblioteca de flujo de trabajo Sync and Install Licenses y haga clic en Install Licenses.

2.- Seleccione de la lista el mismo dispositivo para el que se realizó la autorización de licencia y haga clic en Next.

3.- Revise el resumen de tareas y haga clic en Instalar.

4.- Espere a que finalice el proceso, el estado de la instalación debe ser Correcto.

5.- Haga clic en el icono Acción para mostrar registros más detallados de la instalación de HSEC.

Devolver la licencia HSECK9

Comportamiento del código devuelto

El objetivo de esta tarea es eliminar la licencia del router y devolverla como recuento positivo al grupo de licencias HSECK9 en el portal CSSM.

| Método de reserva | Generación de código de devolución | Plan de acción |

| En línea | Sí, es posible | Genere el código de retorno para anular la asociación de la licencia con el router. Verifique la siguiente sección. |

| Fuera de línea | Sí, es posible | Genere el código de retorno para anular la asociación de la licencia con el router. Verifique la siguiente sección. |

Nota: en caso de que falle la generación del código de retorno, abra un caso TAC para eliminar manualmente la licencia del router y del portal CSSM.

Generar el código de devolución

El código de retorno es necesario para validar la licencia reservada en CSSM con la autorización local del router y eliminarla posteriormente.

EdgeRouter# license smart authorization return local online

Authorization already returned with this code:

UDI: PID:C1111-8PWE,SN:FGL2149XXXX

Return code: CCKUTq-Qg2Ytw-ZhSLq5-bDFw7e-VvWgf2-QwwBed-3MaRcT-fFfGcn-X6e <<<< Copy the string

Nota: El comando "license smart authorization return local online" funciona para ambos métodos de reserva, online u online. El comando "license smart authorization return local offline" no funciona en el modo administrado por el controlador (modo SD-WAN). Esto se aplica tanto a routers físicos como virtuales.

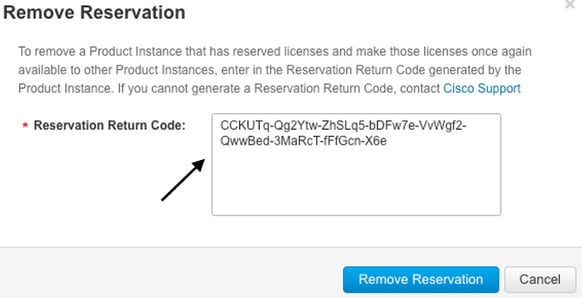

Eliminar la reserva

En el CSSM, navegue hasta Instancias de producto > Acciones > Eliminar. Pegue el código de retorno recién copiado del router y haga clic en Eliminar reserva.

La notificación de reserva de licencia eliminada correctamente aparece inmediatamente después. Esto indica que la licencia se devuelve al conjunto de licencias; el número de licencias aumenta en 1.

Activación: ¿Se requiere recarga?

¿Es cierto que en las plataformas basadas en 8500 se requiere una recarga para activar HSEC?

Sí, la familia de plataformas 8500 requiere una recarga en modo autónomo o de controlador.

¿Se necesita una recarga para la activación posterior de C8000v de HSEC?

No, no es necesario. La licencia permanece como "no en uso" según el diseño de C8000v, pero el dispositivo obtiene un rendimiento ilimitado inmediatamente después de la instalación de hsec.

¿Es una recarga para CSR1000v tras la activación de HSEC?

No, tras la activación de hsec, el CSR1000v no requiere una recarga.

¿Es el mismo comportamiento de recarga para los modos SD-WAN y no SD-WAN?

No, los modos SD-WAN y no SD-WAN con respecto a la habilitación HSEC son muy diferentes.

En el modo SD-WAN, se requiere una recarga para habilitar/activar HSEC, mientras que en el modo no SD-WAN, el comando CLI license feature hsec habilita/activa hsec en el dispositivo. No se necesita una recarga en las plataformas CSR1000v y C8000V en el modo SD-WAN.

¿Es también cierto para la desactivación de la licencia HSEC?

La licencia HSEC se puede desinstalar en el modo no SD-WAN (autónomo); sin embargo, la licencia HSEC no se puede desinstalar mientras la función esté en uso. El usuario debe inhabilitar/desactivar la licencia HSEC con el comando CLI no license feature hsec y recargar el dispositivo para que la licencia esté en estado 'not-in-use' y luego iniciar el comando uninstall. La desinstalación de la licencia HSEC en el modo SD-WAN no se admite, ya que la función no se puede deshabilitar. Sin embargo, el usuario tiene la opción de ir al modo autónomo y desinstalarlo como una solución alternativa a los desafíos conocidos con los cambios de modo. Abra un caso TAC para recibir orientación sobre cómo devolver la licencia al CSSM mientras está en modo SD-WAN.

Nota: Para obtener más información, visite: Preguntas frecuentes sobre la licencia HSEC para SD-WAN.

Verificación de disponibilidad de licencias

Verificación

Use esta sección para confirmar que su configuración funciona correctamente.

Comandos útiles

El procedimiento de verificación se describe en cada paso para los métodos en línea o sin conexión.

show license tech support

show license status

show license authorization

show license summary

show license history message

show license eventlog

license smart clear event log

license smart sync local

license smart factory reset

Troubleshoot

En esta sección encontrará información que puede utilizar para solucionar problemas de configuración.

Smart Licensing Using Policy se basa en la comunicación bidireccional segura entre el router periférico y el CSSM a través de Internet, con el fin de intercambiar confirmaciones y saludos que favorezcan el registro y la obtención de licencias.

Existen escenarios comunes que no permiten el intercambio correcto de mensajes entre dispositivos.

Problemas comunes

La resolución DNS no funciona

Para alcanzar smartreceiver.com, el router de borde debe poder resolver un nombre de dominio. De lo contrario, la URL no se traduce a una IP enrutable y la comunicación falla. Este error normalmente aparece después del intento de establecimiento de confianza.

*Aug 18 20:45:10.345: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart License Utility (CSLU) : Unable to resolve server hostname/domain name

Asegúrese de que haya conectividad IP a Internet.

ping 8.8.8.8

Haga ping en una URL para verificar si DNS funciona o no si el Protocolo de mensajes de control de Internet (ICMP) está bloqueado por un dispositivo externo con el uso de telnet a una URL en su lugar.

ping cisco.com

telnet cisco.com 80

Si la prueba falla, configure un servidor DNS y habilite la resolución DNS.

ip domain lookup

ip name-server 8.8.8.8

Si no es posible configurar un servidor DNS externo, configure la resolución DNS local en el router.

EdgeRouter# config-transaction

EdgeRouter(config)# ip host smartreceiver.com A.B.C.D

EdgeRouter(config)# commit

Nota: Si necesita saber qué IP responden a smartreceiver.com, ejecute un nslookup comando desde un equipo Windows o Linux.

Nota: No se recomienda la resolución de DNS local, ya que las IP de respuesta pueden cambiar con el tiempo y Cisco no notifica el cambio.

Aparece un mensaje de error común en el registro de eventos de Smart Licensing (SL).

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

El túnel SD-WAN bloquea el DNS

Un problema similar ocurre si la ACL implícita en el túnel SD-WAN bloquea las respuestas DNS entrantes.

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

Asegúrese de que, en el momento del registro, se permita el servicio DNS.

EdgeRouter# show sdwan running-config sdwan

sdwan

interface GigabitEthernet0/0/0

tunnel-interface

encapsulation gre

encapsulation ipsec weight 1

no border

color public-internet

no last-resort-circuit

no low-bandwidth-link

no vbond-as-stun-server

vmanage-connection-preference 5

port-hop

carrier default

nat-refresh-interval 5

hello-interval 1000

no allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns <<<<<<<<<<<<<<<<<< MUST be allowed

allow-service icmp

allow-service sshd

allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

no allow-service https

no allow-service snmp

no allow-service bfd

exit

La URL de transporte no es correcta

Para las instalaciones nuevas, el tipo de transporte predeterminado es Cisco Smart Licensing Utility (CSLU).

EdgeRouter# show license tech support | include Smart Licensing Status

Smart Licensing Tech Support info

Smart Licensing Status

======================

Smart Licensing is ENABLED

License Conversion:

Automatic Conversion Enabled: True

Status: Not started

Export Authorization Key:

Features Authorized:

<none>

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: cslu <<<<<<<<<<<<<<<<<<

Cslu address: <empty>

Proxy:

Address: <empty>

Port: <empty>

Username: <empty>

Password: <empty>

Server Identity Check: False

Errores comunes en los registros.

EdgeRouter# show license eventlog 0

**** Event Log ****

2022-08-18 20:45:10.345 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

2022-08-18 20:45:57.804 UTC SAEVT_COMM_FAIL error="Unable to resolve server hostname/domain name"

EdgeRouter# show logging | include SMART

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed info

Nota: La CSLU no es compatible con Cisco SD-WAN (Cisco vManage) y no se puede utilizar para informar del uso de licencias para las instancias de productos de routing que administra Cisco vManage. Para obtener más información, acceda a Cisco Smart License Utility (CSLU).

Configure manualmente la dirección URL y el tipo de transporte predeterminados para el agente inteligente e intente de nuevo la confianza establecida con el token.

EdgeRouter# configure terminal

EdgeRouter(config)# license smart transport smart

EdgeRouter(config)# license smart url default

EdgeRouter(config)# commit

El túnel SD-WAN bloquea HTTPS

La comunicación de licencias inteligentes se basa en el puerto 443 del protocolo seguro de transferencia de hipertexto (HTTPS); por lo tanto, si el túnel SD-WAN bloquea las respuestas HTTPS entrantes, el registro, la solicitud de autorización y el RUM notifican un error de notificación.

Error común en el registro y en el registro de eventos.

*Aug 18 20:59:44.914: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

Asegúrese de que el servicio HTTPS esté permitido en el túnel SD-WAN en el momento del registro. Si no es así, déjelo y vuelva a intentar el establecimiento de confianza con el token.

EdgeRouter# show sdwan runnning-config sdwan

sdwan

interface GigabitEthernet0/0/0

tunnel-interface

encapsulation gre

encapsulation ipsec weight 1

no border

color public-internet

no last-resort-circuit

no low-bandwidth-link

no vbond-as-stun-server

vmanage-connection-preference 5

port-hop

carrier default

nat-refresh-interval 5

hello-interval 1000

no allow-service all

no allow-service bgp

allow-service dhcp

allow-service dns

allow-service icmp

allow-service sshd

allow-service netconf

no allow-service ntp

no allow-service ospf

no allow-service stun

allow-service https <<<<<<<<<<<<<<<<<< MUST be allowed

no allow-service snmp

no allow-service bfd

exit

El firewall externo bloquea la URL CSSM, las IP o el puerto 443

Si la arquitectura del sitio utiliza un firewall para controlar el tráfico, asegúrese de que el puerto 443 a smartreceiver.cisco.com no esté bloqueado. Póngase en contacto con el equipo de firewalls o con el proveedor de servicios de Internet (ISP) para realizar más comprobaciones.

Desde el router.

EdgeRouter# telnet smartreceiver.com 443

Trying smartreceiver.com (X.X.X.X, 443)...Open

Desde un host VRF de servicio.

ericgar@cisco$ telnet smartreceiver.cisco.com 443

Trying X.X.X.X...

Connected to smartreceiver.cisco.com.

Escape character is '^]'.

Varias interfaces a Internet

En algunos escenarios donde hay más de una interfaz, la comunicación con CSSM falla; la interfaz de origen HTTP se puede cambiar por cualquier interfaz disponible en el router.

EdgeRouter# config-transaction

EdgeRouter(config)# ip http client source-interface INTERFACE

EdgeRouter(config)# commit

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

5.0 |

01-Sep-2025

|

Se ha corregido la sección Código de devolución |

4.0 |

07-Aug-2025

|

Se agregó comportamiento de código devuelto, revisión, formato y texto alternativo. Formato de encabezado. |

3.0 |

12-Sep-2024

|

Se añadieron métodos vManage Workflows Online y Offline. |

2.0 |

30-Jul-2024

|

Se ha corregido el uso de "seguir". Navegación y GUI corregidas sólo en negrita. Errores gramaticales corregidos. Enlaces rotos corregidos. |

1.0 |

06-Sep-2022

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Eric Garcia GuzmanCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios